MD5 কলিশন অ্যাটাকের বিরুদ্ধে RADIUS বোঝা এবং সুরক্ষিত করা

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

🎧 Listen to this Guide

View Transcript

কার্যনির্বাহী সারাংশ

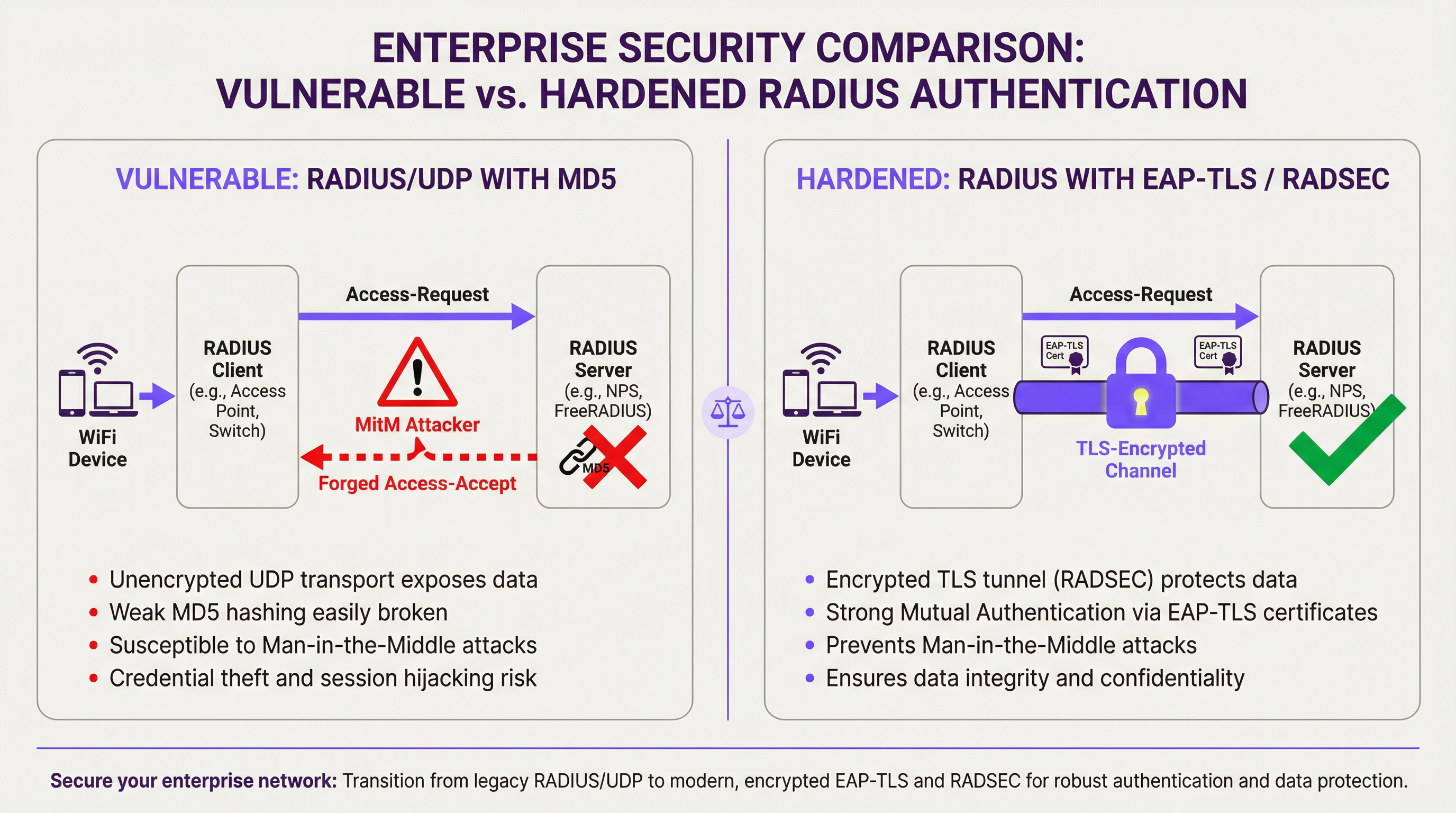

১৯৯১ সাল থেকে এন্টারপ্রাইজ নেটওয়ার্ক অথেন্টিকেশনের অন্যতম ভিত্তি RADIUS প্রোটোকলে একটি গুরুতর এবং বর্তমানে ব্যবহারযোগ্য দুর্বলতা রয়েছে। জুলাই ২০২৪-এ CVE-2024-3596 এর অধীনে প্রকাশিত এবং 'Blast-RADIUS' নামে পরিচিত এই ত্রুটিটি RADIUS ক্লায়েন্ট এবং সার্ভারের মধ্যে থাকা একজন ম্যান-ইন-দ্য-মিডল (MitM) আক্রমণকারীকে একটি বৈধ অথেন্টিকেশন অনুমোদন জাল করার সুযোগ দেয় — যা ব্যবহারকারীর পাসওয়ার্ড বা শেয়ার করা RADIUS সিক্রেট না জেনেই একটি বৈধ 'Access-Reject'-কে 'Access-Accept'-এ রূপান্তরিত করে। এই আক্রমণটি MD5 চোজেন-প্রিফিক্স কলিশন কৌশল ব্যবহার করে, যা আধুনিক হার্ডওয়্যারের সাহায্যে মাত্র কয়েক মিনিটের মধ্যে কার্যকর করা সম্ভব।

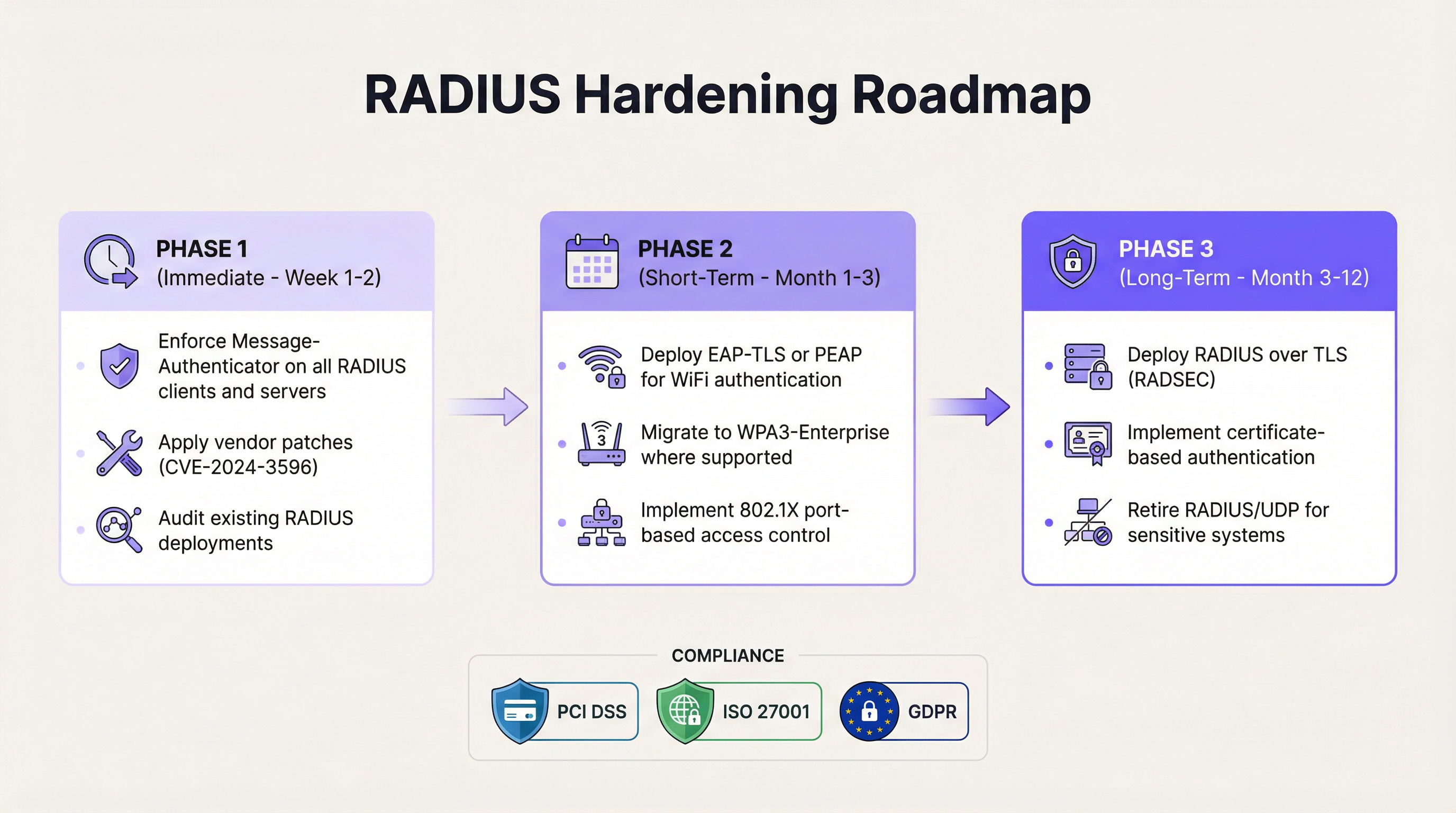

ভেন্যু অপারেটর এবং এন্টারপ্রাইজ আইটি টিমের জন্য ব্যবসায়িক ঝুঁকিটি প্রত্যক্ষ: অননুমোদিত নেটওয়ার্ক অ্যাক্সেস পাওয়া একজন আক্রমণকারী পরিকাঠামো জুড়ে বিচরণ করতে পারে, পয়েন্ট-অফ-সেল সিস্টেমে অ্যাক্সেস নিতে পারে, গেস্ট ডেটা চুরি করতে পারে এবং PCI DSS ও GDPR-এর অধীনে কমপ্লায়েন্স লঙ্ঘনের কারণ হতে পারে। প্যাচ প্রয়োগ এবং আর্কিটেকচারাল পরিবর্তনের পরিকল্পনা না করা পর্যন্ত PAP, CHAP, বা MS-CHAP অথেন্টিকেশন মোড সহ RADIUS/UDP চালানো প্রতিটি সংস্থাই ঝুঁকির সম্মুখীন। তাৎক্ষণিক প্রশমন ব্যবস্থা — সমস্ত RADIUS ট্রাফিকে Message-Authenticator অ্যাট্রিবিউট প্রয়োগ করা — হলো একটি কম-বিঘ্নিত কনফিগারেশন পরিবর্তন, যা সমস্ত প্রধান ভেন্ডরদের কাছে উপলব্ধ। কৌশলগত প্রতিক্রিয়া হলো পর্যায়ক্রমে EAP-TLS এবং RADIUS over TLS (RADSEC)-এ মাইগ্রেট করা।

টেকনিক্যাল ডিপ-ডাইভ

RADIUS প্রোটোকল এবং এর ক্রিপ্টোগ্রাফিক ঐতিহ্য

RFC 2865-এ প্রমিত RADIUS (Remote Authentication Dial-In User Service) এমন এক যুগে ডিজাইন করা হয়েছিল যখন নেটওয়ার্ক নিরাপত্তার প্রয়োজনীয়তাগুলো মৌলিকভাবে ভিন্ন ছিল। প্রোটোকলটি UDP-এর উপর কাজ করে এবং মেসেজ ইন্টিগ্রিটি প্রদান করতে RADIUS ক্লায়েন্ট (সাধারণত একটি অ্যাক্সেস পয়েন্ট বা নেটওয়ার্ক অ্যাক্সেস সার্ভার) এবং RADIUS সার্ভারের মধ্যে একটি শেয়ার্ড সিক্রেট ব্যবহার করে। বিশেষত, সার্ভারের রেসপন্সগুলো Response Authenticator নামক একটি কাঠামোর মাধ্যমে 'অথেন্টিকেটেড' হয়, যা নিম্নরূপ হিসাব করা হয়:

MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret)

এই কাঠামোটি কখনোই একটি সঠিক মেসেজ অথেন্টিকেশন কোড (MAC) ছিল না। এটি HMAC-এর পূর্ববর্তী, যা ১৯৯৭ সালে র-হ্যাশ-ভিত্তিক MAC-এর দুর্বলতাগুলো দূর করার জন্যই প্রমিত করা হয়েছিল। HMAC চালু হওয়ার সময় বা ২০০৪ সালে যখন প্রথম MD5 কলিশন প্রদর্শিত হয়, তখন RADIUS স্পেসিফিকেশন আপডেট করা হয়নি। এই আর্কিটেকচারাল ঋণ এখন একটি গুরুতর দায়বদ্ধতায় পরিণত হয়েছে。

Blast-RADIUS আক্রমণের মেকানিক্স

Blast-RADIUS আক্রমণ (CVE-2024-3596) তিনটি উপাদানের সমন্বয় করে: RADIUS কীভাবে তার Response Authenticator তৈরি করে তাতে প্রোটোকল-স্তরের দুর্বলতা, একটি MD5 চোজেন-প্রিফিক্স কলিশন কৌশল এবং কলিশন গণনার ক্ষেত্রে উল্লেখযোগ্য গতির উন্নতি যা রিয়েল-টাইম নেটওয়ার্ক ইন্টারসেপশন পরিস্থিতিতে আক্রমণটিকে বাস্তবসম্মত করে তোলে।

আক্রমণটি নিম্নরূপভাবে অগ্রসর হয়। একজন MitM আক্রমণকারী RADIUS ক্লায়েন্ট থেকে সার্ভারে পাঠানো একটি Access-Request প্যাকেট ইন্টারসেপ্ট করে। আক্রমণকারী এই রিকোয়েস্টে একটি ক্ষতিকারক অ্যাট্রিবিউট ইনজেক্ট করে — একটি সতর্কতার সাথে তৈরি করা পেলোড যা বৈধ সার্ভার রেসপন্সের MD5 হ্যাশ এবং আক্রমণকারীর কাঙ্ক্ষিত জাল রেসপন্সের MD5 হ্যাশের মধ্যে কলিশন ঘটাবে। যখন সার্ভার একটি Access-Reject (একটি ব্যর্থ অথেন্টিকেশন) ফেরত দেয়, তখন আক্রমণকারী পূর্ব-গণনাকৃত কলিশন ব্যবহার করে একটি বৈধ Access-Accept প্যাকেট জাল করে, যার সাথে একটি Response Authenticator থাকে যা RADIUS ক্লায়েন্ট আসল হিসেবে গ্রহণ করবে। আক্রমণকারীর শেয়ার্ড সিক্রেট বা ব্যবহারকারীর ক্রেডেনশিয়াল জানার প্রয়োজন নেই।

বোস্টন ইউনিভার্সিটি, ইউসি সান দিয়েগো, সিডব্লিউআই আমস্টারডাম এবং মাইক্রোসফটের গবেষকরা দেখিয়েছেন যে অপ্টিমাইজড অ্যালগরিদমের সাহায্যে, এই আক্রমণের জন্য প্রয়োজনীয় MD5 চোজেন-প্রিফিক্স কলিশন সাধারণ হার্ডওয়্যারে পাঁচ মিনিটেরও কম সময়ে গণনা করা যেতে পারে। এটি RADIUS ক্লায়েন্ট এবং সার্ভারের মধ্যে নেটওয়ার্ক পাথে অ্যাক্সেস থাকা একজন দৃঢ়প্রতিজ্ঞ আক্রমণকারীর জন্য আক্রমণটিকে কার্যক্ষম করে তোলে।

প্রভাবিত অথেন্টিকেশন মোডসমূহ

এই দুর্বলতাটি নন-EAP অথেন্টিকেশন পদ্ধতি ব্যবহার করা সমস্ত RADIUS/UDP ডিপ্লয়মেন্টকে প্রভাবিত করে। নিচের সারণীতে অথেন্টিকেশন মোড অনুযায়ী ঝুঁকির সারসংক্ষেপ দেওয়া হলো:

| অথেন্টিকেশন মোড | প্রোটোকল | Blast-RADIUS-এর প্রতি সংবেদনশীল? | নোট |

|---|---|---|---|

| PAP | Password Authentication Protocol | হ্যাঁ | লিগ্যাসি ডিপ্লয়মেন্টে সবচেয়ে সাধারণ |

| CHAP | Challenge Handshake Authentication Protocol | হ্যাঁ | PAP-এর চেয়ে কিছুটা শক্তিশালী, তবে এখনও ঝুঁকিপূর্ণ |

| MS-CHAP / MS-CHAPv2 | Microsoft CHAP | হ্যাঁ | উইন্ডোজ পরিবেশে সাধারণ |

| EAP-MD5 | EAP with MD5 | হ্যাঁ | বাতিল করা হয়েছে; সম্পূর্ণ এড়িয়ে চলুন |

| PEAP (MSCHAPv2 inner) | Protected EAP | না (EAP টানেল সুরক্ষা দেয়) | সঠিক সার্ভার সার্টিফিকেট ভ্যালিডেশন প্রয়োজন |

| EAP-TLS | EAP with TLS | না | প্রস্তাবিত গোল্ড স্ট্যান্ডার্ড |

| EAP-TTLS | EAP Tunnelled TLS | না | গ্রহণযোগ্য বিকল্প |

গুরুত্বপূর্ণ পার্থক্য হলো EAP-ভিত্তিক পদ্ধতিগুলো অথেন্টিকেশনের জন্য তাদের নিজস্ব ক্রিপ্টোগ্রাফিক টানেল স্থাপন করে, যা MD5 Response Authenticator-এর ওপর নির্ভরশীল নয়। এটি তাদের নির্দিষ্ট Blast-RADIUS আক্রমণ ভেক্টরের প্রতি অনাক্রম্য করে তোলে।

কেন VLAN সেগমেন্টেশন যথেষ্ট নয়

একটি সাধারণ ভুল ধারণা হলো যে একটি ডেডিকেটেড ম্যানেজমেন্ট VLAN-এ RADIUS ট্রাফিককে আলাদা করা পর্যাপ্ত সুরক্ষা প্রদান করে। যদিও নেটওয়ার্ক সেগমেন্টেশন একটি ভালো নিরাপত্তা অনুশীলন, এটি Blast-RADIUS ঝুঁকি দূর করে না। ম্যানেজমেন্ট নেটওয়ার্কে ইতিমধ্যে কোনো ডিভাইস কম্প্রোমাইজ করা একজন আক্রমণকারী — ফিশিং আক্রমণ, সাপ্লাই-চেইন কম্প্রোমাইজ বা অন্য কোনো দুর্বলতা কাজে লাগানোর মাধ্যমে — RADIUS ট্রাফিক পাথে নিজেকে MitM হিসেবে অবস্থান করাতে পারে। আক্রমণটির জন্য শুধুমাত্র নেটওয়ার্ক-পাথ অ্যাক্সেস প্রয়োজন, বাহ্যিক ইন্টারনেট অ্যাক্সেস নয়। সেগমেন্টেশন আক্রমণের পরিধি কমায় কিন্তু অন্তর্নিহিত ক্রিপ্টোগ্রাফিক দুর্বলতা দূর করে না।

ইমপ্লিমেন্টেশন গাইড

পর্যায় ১: তাৎক্ষণিক হার্ডেনিং (সপ্তাহ ১–২)

প্রথম অগ্রাধিকার হলো সমস্ত RADIUS পরিকাঠামো জুড়ে CVE-2024-3596-এর জন্য ভেন্ডর প্যাচ প্রয়োগ করা। Cisco ISE, Microsoft NPS, FreeRADIUS, Juniper, Aruba এবং Ruckus সহ সমস্ত প্রধান ভেন্ডর আপডেট প্রকাশ করেছে। প্যাচিংয়ের পাশাপাশি, গুরুত্বপূর্ণ কনফিগারেশন পরিবর্তনটি হলো সমস্ত RADIUS ক্লায়েন্ট এবং সার্ভারে Message-Authenticator অ্যাট্রিবিউট প্রয়োগ করা।

Message-Authenticator অ্যাট্রিবিউট (RFC 2869-এ সংজ্ঞায়িত) সম্পূর্ণ RADIUS প্যাকেটের ওপর একটি HMAC-MD5 ইন্টিগ্রিটি চেক প্রদান করে। Response Authenticator-এর বিপরীতে, এই কাঠামোটি চোজেন-প্রিফিক্স কলিশন আক্রমণের প্রতি সংবেদনশীল নয় কারণ HMAC কাঠামোটি হ্যাশটিকে শেয়ার্ড সিক্রেটের সাথে এমনভাবে আবদ্ধ করে যা আক্রমণকারীকে একটি বৈধ জালিয়াতি তৈরি করতে বাধা দেয়। এই অ্যাট্রিবিউটটি বাধ্যতামূলক করতে এবং এটি অন্তর্ভুক্ত না থাকা যেকোনো মেসেজ প্রত্যাখ্যান করতে ক্লায়েন্ট এবং সার্ভার কনফিগার করা তাৎক্ষণিক আক্রমণ ভেক্টরকে বন্ধ করে দেয়।

FreeRADIUS-এর ক্ষেত্রে, এর জন্য clients.conf ফাইলে require_message_authenticator = yes সেট করতে হয়। Microsoft NPS-এর ক্ষেত্রে, সমতুল্য পলিসিটি Network Policy সেটিংসের মাধ্যমে প্রয়োগ করা হয়। Cisco ISE-এর ক্ষেত্রে, সেটিংটি অথেন্টিকেশন পলিসির অধীনে RADIUS ক্লায়েন্ট কনফিগারেশনে উপলব্ধ। সঠিক কনফিগারেশন পদক্ষেপের জন্য CVE-2024-3596 সম্পর্কিত আপনার ভেন্ডরের নির্দিষ্ট নির্দেশিকা দেখুন।

পর্যায় ২: অথেন্টিকেশন আধুনিকীকরণ (মাস ১–৩)

মধ্যমেয়াদী উদ্দেশ্য হলো লিগ্যাসি PAP/CHAP মোড থেকে EAP-ভিত্তিক পদ্ধতিতে WiFi অথেন্টিকেশন মাইগ্রেট করা। এন্টারপ্রাইজ WiFi পরিবেশের জন্য, প্রস্তাবিত পথ হলো WPA3-Enterprise with EAP-TLS। এর জন্য ডিভাইস এবং/অথবা ব্যবহারকারীর সার্টিফিকেট ইস্যু করতে একটি Public Key Infrastructure (PKI) ডিপ্লয় করা, এই সার্টিফিকেটগুলো যাচাই করতে আপনার RADIUS সার্ভার কনফিগার করা এবং উপযুক্ত সার্টিফিকেট ও RADIUS সার্ভার ট্রাস্ট অ্যাঙ্কর দিয়ে ক্লায়েন্ট ডিভাইসগুলো প্রভিশন করা প্রয়োজন।

যেসব পরিবেশে সার্টিফিকেট ডিপ্লয়মেন্ট জটিল — যেমন উচ্চ ডিভাইস টার্নওভার বা BYOD পলিসি থাকা ভেন্যুগুলো — সেখানে PEAP with MSCHAPv2 একটি গ্রহণযোগ্য অন্তর্বর্তীকালীন পদক্ষেপ প্রদান করে, তবে শর্ত থাকে যে ক্লায়েন্টগুলো RADIUS সার্ভার সার্টিফিকেট যাচাই করার জন্য কনফিগার করা আছে। সার্ভার সার্টিফিকেট ভ্যালিডেশন ছাড়া, PEAP রোগ (rogue) অ্যাক্সেস পয়েন্ট আক্রমণের প্রতি সংবেদনশীল। নেটওয়ার্ক জুড়ে সামঞ্জস্যপূর্ণ অথেন্টিকেশন পলিসি নিশ্চিত করতে একই সাথে ওয়্যার্ড পরিকাঠামোতে IEEE 802.1X পোর্ট-ভিত্তিক অ্যাক্সেস কন্ট্রোল প্রয়োগ করা উচিত।

পর্যায় ৩: ট্রান্সপোর্ট লেয়ার সিকিউরিটি (মাস ৩–১২)

দীর্ঘমেয়াদী আর্কিটেকচারাল লক্ষ্য হলো RFC 6614-এ প্রমিত RADIUS over TLS (RADSEC) ব্যবহার করে একটি TLS টানেলের মধ্যে সমস্ত RADIUS ট্রাফিক এনক্যাপসুলেট করা। RADSEC UDP-কে TCP দিয়ে প্রতিস্থাপন করে এবং সম্পূর্ণ RADIUS সেশনটিকে একটি মিউচুয়ালি অথেন্টিকেটেড TLS কানেকশনে মুড়ে দেয়। এটি সমস্ত অথেন্টিকেশন ট্রাফিকের জন্য গোপনীয়তা, ইন্টিগ্রিটি এবং রিপ্লে সুরক্ষা প্রদান করে, যা MD5 Response Authenticator-কে অপ্রাসঙ্গিক করে তোলে কারণ ট্রান্সপোর্ট লেয়ারটি নিজেই ক্রিপ্টোগ্রাফিকভাবে সুরক্ষিত।

RADSEC বিশেষত ডিস্ট্রিবিউটেড ডিপ্লয়মেন্টে মূল্যবান — যেমন হোটেল চেইন, রিটেইল নেটওয়ার্ক বা স্টেডিয়াম পরিবেশ — যেখানে RADIUS ট্রাফিক মধ্যবর্তী নেটওয়ার্ক সেগমেন্টগুলো অতিক্রম করতে পারে। IETF বর্তমানে RADIUS over TLS এবং DTLS-কে স্ট্যান্ডার্ডস-ট্র্যাক স্ট্যাটাসে উন্নীত করছে, যা এই শিল্প ঐকমত্যকে প্রতিফলিত করে যে সংবেদনশীল ডিপ্লয়মেন্টের জন্য RADIUS/UDP বাতিল করা উচিত।

বেস্ট প্র্যাকটিস

নিম্নলিখিত ভেন্ডর-নিরপেক্ষ বেস্ট প্র্যাকটিসগুলো এন্টারপ্রাইজ WiFi অথেন্টিকেশন নিরাপত্তার জন্য বর্তমান শিল্পের মান এবং নিয়ন্ত্রক নির্দেশিকা প্রতিফলিত করে।

Message-Authenticator সার্বজনীনভাবে প্রয়োগ করুন। আপনার এস্টেটের প্রতিটি RADIUS ক্লায়েন্ট এবং সার্ভারকে Message-Authenticator অ্যাট্রিবিউট পাঠাতে এবং বাধ্যতামূলক করতে কনফিগার করা উচিত। এটি বর্তমানে উপলব্ধ একক সর্বোচ্চ-প্রভাবশালী, সর্বনিম্ন-বিঘ্নিত পদক্ষেপ। Blast-RADIUS গবেষণা দলের নির্দেশিকা অনুসারে, এই অ্যাট্রিবিউটটি Access-Accept এবং Access-Reject রেসপন্সে প্রথম অ্যাট্রিবিউট হিসেবে উপস্থিত হওয়া উচিত।

অথেন্টিকেশন স্ট্যান্ডার্ড হিসেবে EAP-TLS গ্রহণ করুন। IEEE 802.1X with EAP-TLS মিউচুয়াল সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন প্রদান করে যা Blast-RADIUS আক্রমণ শ্রেণীর প্রতি অনাক্রম্য এবং ওয়্যারলেস নেটওয়ার্ক অ্যাক্সেসে EAP পদ্ধতির জন্য NIST SP 800-120 সুপারিশগুলোর সাথে সামঞ্জস্যপূর্ণ। WPA3-Enterprise সর্বোচ্চ নিরাপত্তা স্তরের জন্য EAP-TLS সহ 192-বিট সিকিউরিটি মোড বাধ্যতামূলক করে।

নিয়মিত RADIUS শেয়ার্ড সিক্রেট পরিবর্তন করুন। যদিও Blast-RADIUS আক্রমণের জন্য শেয়ার্ড সিক্রেট জানার প্রয়োজন নেই, শক্তিশালী, অনন্য শেয়ার্ড সিক্রেট (ন্যূনতম ৩২ ক্যারেক্টার, র্যান্ডমলি জেনারেট করা) অন্যান্য আক্রমণ শ্রেণীর ঝুঁকি কমায়। সিক্রেটগুলো অন্তত বার্ষিক এবং কোনো সন্দেহজনক কম্প্রোমাইজের ক্ষেত্রে অবিলম্বে পরিবর্তন করা উচিত।

RADIUS অ্যাকাউন্টিং এবং অ্যানোমালি মনিটরিং প্রয়োগ করুন। RADIUS অ্যাকাউন্টিং লগগুলো অথেন্টিকেশন ইভেন্টগুলোর একটি অডিট ট্রেইল প্রদান করে। অস্বাভাবিক প্যাটার্নগুলো মনিটর করা — যেমন অপ্রত্যাশিত ডিভাইসের ধরন, MAC অ্যাড্রেস বা অস্বাভাবিক সময়ে সফল অথেন্টিকেশন — এক্সপ্লয়টেশনের প্রাথমিক সতর্কতা প্রদান করতে পারে। স্বয়ংক্রিয় অ্যালার্টিংয়ের জন্য আপনার SIEM-এর সাথে RADIUS অ্যাকাউন্টিং ইন্টিগ্রেট করুন।

RADIUS ট্রাফিক সেগমেন্ট করুন। যদিও এটি সম্পূর্ণ প্রশমন নয়, কঠোর ACL সহ একটি ডেডিকেটেড ম্যানেজমেন্ট VLAN-এ RADIUS ট্রাফিক রাখা এমন ডিভাইসের সংখ্যা কমায় যা MitM পিভট পয়েন্ট হিসেবে ব্যবহৃত হতে পারে। শুধুমাত্র অনুমোদিত ডিভাইসগুলোই RADIUS সার্ভারে পৌঁছাতে পারে তা নিশ্চিত করতে নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের সাথে একত্রিত করুন।

PCI DSS প্রয়োজনীয়তার সাথে সামঞ্জস্য রাখুন। PCI DSS v4.0 Requirement 8.6 সমস্ত অ্যাকাউন্টের জন্য শক্তিশালী অথেন্টিকেশন বাধ্যতামূলক করে। Requirement 1.3-এ নেটওয়ার্ক সেগমেন্টেশন কন্ট্রোল প্রয়োজন। পেমেন্ট কার্ড ডেটা প্রসেস করা সংস্থাগুলোকে অবশ্যই নিশ্চিত করতে হবে যে তাদের WiFi অথেন্টিকেশন আর্কিটেকচার এই প্রয়োজনীয়তাগুলো পূরণ করে এবং Blast-RADIUS দুর্বলতা সরাসরি স্কোপে থাকা যেকোনো নেটওয়ার্ক সেগমেন্টের কমপ্লায়েন্স অবস্থাকে প্রভাবিত করে।

ট্রাবলশুটিং এবং ঝুঁকি প্রশমন

হার্ডেনিংয়ের সময় সাধারণ ফেইলিওর মোডসমূহ

Message-Authenticator প্রয়োগ করার সময় সবচেয়ে বেশি যে সমস্যার সম্মুখীন হতে হয় তা হলো লিগ্যাসি ডিভাইসের অসামঞ্জস্যতা। পুরানো অ্যাক্সেস পয়েন্ট, সুইচ বা VPN কনসেন্ট্রেটরগুলো এই অ্যাট্রিবিউট সমর্থন নাও করতে পারে, যার ফলে সার্ভারটি এটি বাধ্যতামূলক করার জন্য কনফিগার হওয়ার পরে অথেন্টিকেশন ব্যর্থ হয়। প্রস্তাবিত পদ্ধতি হলো সার্ভার-সাইডে প্রয়োজনীয়তা প্রয়োগ করার আগে সমস্ত RADIUS ক্লায়েন্ট অডিট করা এবং ফার্মওয়্যার আপডেট বা প্রতিস্থাপনের প্রয়োজন এমন ডিভাইসগুলোর একটি তালিকা বজায় রাখা।

দ্বিতীয় সাধারণ সমস্যাটি হলো EAP-TLS মাইগ্রেশনের সময় সার্টিফিকেট ভ্যালিডেশন ফেইলিওর। যদি ক্লায়েন্ট ডিভাইসগুলো সঠিক RADIUS সার্ভার সার্টিফিকেট ট্রাস্ট অ্যাঙ্কর দিয়ে প্রভিশন করা না থাকে, তবে তারা সার্ভার সার্টিফিকেট প্রত্যাখ্যান করবে এবং অথেন্টিকেশন ব্যর্থ হবে। এটি বিশেষ করে BYOD পরিবেশে বেশি দেখা যায়। সার্টিফিকেট প্রোফাইলগুলো পুশ করার জন্য একটি Mobile Device Management (MDM) সলিউশন ডিপ্লয় করা হলো এর স্ট্যান্ডার্ড সমাধান।

RADSEC মাইগ্রেশনের সময় শেয়ার্ড সিক্রেট মিসম্যাচ ঘটতে পারে যদি TLS সার্টিফিকেটের Common Name প্রত্যাশিত ক্লায়েন্ট আইডেন্টিফায়ারের সাথে না মেলে। নিশ্চিত করুন যে সার্টিফিকেট সাবজেক্ট নেমগুলো সার্ভারে কনফিগার করা RADIUS ক্লায়েন্ট IP অ্যাড্রেস বা হোস্টনেমগুলোর সাথে সামঞ্জস্যপূর্ণ।

যেসব পরিবেশে তাৎক্ষণিকভাবে প্যাচ করা সম্ভব নয় তাদের জন্য ঝুঁকি প্রশমন

যেসব পরিবেশে তাৎক্ষণিক প্যাচিং সম্ভব নয় — যেমন লিগ্যাসি ইন্ডাস্ট্রিয়াল কন্ট্রোল সিস্টেম বা এমবেডেড নেটওয়ার্ক ডিভাইস — সেখানে কঠোর নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল প্রয়োগ করে ঝুঁকি আংশিকভাবে প্রশমিত করা যেতে পারে যা কোন হোস্টগুলো RADIUS সার্ভারের সাথে যোগাযোগ করতে পারে তা সীমাবদ্ধ করে, ফলে MitM আক্রমণকারীর ট্রাফিক ইন্টারসেপ্ট করার সুযোগ কমে যায়। এটি শুধুমাত্র একটি অস্থায়ী ব্যবস্থা; একটি প্যাচিং এবং প্রতিস্থাপন রোডম্যাপ অবশ্যই স্থাপন করতে হবে।

ROI এবং ব্যবসায়িক প্রভাব

ঝুঁকি পরিমাণ নির্ধারণ

ব্রিচ খরচ এবং কমপ্লায়েন্স দায়বদ্ধতার পরিপ্রেক্ষিতে তৈরি করা হলে RADIUS হার্ডেনিংয়ের ব্যবসায়িক কেসটি সোজা। একটি হোটেল বা রিটেইল পরিবেশে সফল Blast-RADIUS এক্সপ্লয়ট একজন আক্রমণকারীকে কর্পোরেট নেটওয়ার্কে অ্যাক্সেস প্রদান করতে পারে, যা সম্ভাব্যভাবে পয়েন্ট-অফ-সেল সিস্টেম, গেস্ট ডেটা রিপোজিটরি এবং ব্যাক-অফিস পরিকাঠামোতে পৌঁছাতে পারে। ইন্ডাস্ট্রি বেঞ্চমার্ক অনুযায়ী, হসপিটালিটি সেক্টরে ডেটা ব্রিচের গড় খরচ ৩ মিলিয়ন পাউন্ড ছাড়িয়ে যায়, যেখানে GDPR-এর অধীনে নিয়ন্ত্রক জরিমানা সম্ভাব্যভাবে বিশ্বব্যাপী বার্ষিক টার্নওভারের ৪% পর্যন্ত যোগ করতে পারে।

PCI DSS-এর স্কোপে থাকা সংস্থাগুলোর জন্য, একটি নেটওয়ার্ক অথেন্টিকেশন ফেইলিওর যার ফলে কার্ডহোল্ডার ডেটা এক্সপোজ হয় তা বাধ্যতামূলক ফরেনসিক তদন্ত, কার্ড ব্র্যান্ডের জরিমানা এবং কার্ড প্রসেসিং সুবিধাগুলোর সম্ভাব্য ক্ষতির কারণ হতে পারে — যে খরচগুলো EAP-TLS এবং RADSEC বাস্তবায়নের জন্য প্রয়োজনীয় বিনিয়োগের চেয়ে অনেক বেশি।

ইমপ্লিমেন্টেশন কস্ট বেঞ্চমার্ক

নিম্নলিখিত সারণীটি সাধারণ ভেন্যু পরিবেশ জুড়ে তিন-পর্যায়ের হার্ডেনিং রোডম্যাপের জন্য নির্দেশক খরচ এবং প্রচেষ্টার অনুমান প্রদান করে:

| পর্যায় | পদক্ষেপ | আনুমানিক প্রচেষ্টা | আনুমানিক খরচ | ঝুঁকি হ্রাস |

|---|---|---|---|---|

| পর্যায় ১ | প্যাচ + Message-Authenticator প্রয়োগ | ১–৩ দিন (আইটি টিম) | শুধুমাত্র স্টাফদের সময় | উচ্চ (তাৎক্ষণিক CVE বন্ধ করে) |

| পর্যায় ২ | EAP-TLS / WPA3-Enterprise মাইগ্রেশন | ২–৬ সপ্তাহ | PKI + MDM লাইসেন্সিং | খুব উচ্চ |

| পর্যায় ৩ | RADSEC ডিপ্লয়মেন্ট | ৪–১২ সপ্তাহ | ইনফ্রাস্ট্রাকচার আপগ্রেড | ব্যাপক |

নিরাপত্তার বাইরে অপারেশনাল সুবিধা

EAP-TLS এবং RADSEC-এ মাইগ্রেট করা সিকিউরিটি হার্ডেনিংয়ের বাইরেও অপারেশনাল সুবিধা প্রদান করে। সার্টিফিকেট-ভিত্তিক অথেন্টিকেশন বড় ডিভাইস ফ্লিট জুড়ে শেয়ার্ড পাসওয়ার্ড পরিচালনা এবং পরিবর্তন করার অপারেশনাল ওভারহেড দূর করে। WPA3-Enterprise ঘন পরিবেশে কানেকশন নির্ভরযোগ্যতা উন্নত করে — স্টেডিয়াম এবং কনফারেন্স সেন্টারগুলোর জন্য একটি পরিমাপযোগ্য সুবিধা যেখানে শত শত ডিভাইস অথেন্টিকেশনের জন্য প্রতিযোগিতা করে। RADSEC-এর TCP ট্রান্সপোর্ট উচ্চ-ল্যাটেন্সি বা লসি নেটওয়ার্ক পরিস্থিতিতে UDP-এর চেয়ে ভালো নির্ভরযোগ্যতা প্রদান করে, যা এন্ড ইউজারদের জন্য অথেন্টিকেশন অভিজ্ঞতা উন্নত করে।

Key Terms & Definitions

RADIUS (Remote Authentication Dial-In User Service)

A client-server networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. RADIUS clients (access points, switches, VPN concentrators) forward authentication requests to a central RADIUS server, which validates credentials and returns an Access-Accept or Access-Reject response.

IT teams encounter RADIUS as the authentication backbone for enterprise WiFi (802.1X), VPN access, and network device administration. Its age and architectural limitations are now a direct security liability under CVE-2024-3596.

MD5 Chosen-Prefix Collision Attack

A cryptographic attack against the MD5 hash function in which an attacker constructs two different messages with the same MD5 hash, where both messages begin with attacker-chosen prefixes. This is more powerful than a standard collision attack because the attacker can control the meaningful content of both colliding messages.

This is the specific attack technique used in Blast-RADIUS. The attacker uses it to forge a RADIUS Response Authenticator that the client will accept as genuine, even though the response content has been modified from Access-Reject to Access-Accept.

Response Authenticator

A 16-byte field in RADIUS response packets (Access-Accept, Access-Reject, Access-Challenge) computed as MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret). It is intended to verify the integrity of the server response but is not a proper cryptographic MAC and is vulnerable to the Blast-RADIUS attack.

Network architects need to understand that the Response Authenticator is the specific field being forged in a Blast-RADIUS attack. Enforcing the Message-Authenticator attribute provides a stronger integrity check that is not vulnerable to the same collision technique.

Message-Authenticator Attribute

A RADIUS attribute (Attribute 80, defined in RFC 2869) that provides an HMAC-MD5 integrity check over the entire RADIUS packet, including all attributes. Unlike the Response Authenticator, the HMAC construction binds the integrity check to the shared secret in a way that prevents chosen-prefix collision forgery.

Enforcing the Message-Authenticator attribute on all RADIUS clients and servers is the primary short-term mitigation for CVE-2024-3596. IT teams should verify that all RADIUS infrastructure is patched and configured to require this attribute before accepting any response.

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An EAP method (RFC 5216) that uses TLS for mutual certificate-based authentication between the client and the RADIUS server. Both parties must present valid digital certificates from a trusted Certificate Authority. It is immune to the Blast-RADIUS attack and is the recommended gold standard for enterprise WiFi authentication.

CTOs and network architects should treat EAP-TLS as the target state for all enterprise WiFi authentication. It requires a PKI infrastructure but eliminates shared secrets, password-based attacks, and the MD5 vulnerability class entirely.

RADSEC (RADIUS over TLS)

A protocol extension (RFC 6614) that encapsulates RADIUS messages within a mutually authenticated TLS session over TCP, replacing the traditional UDP transport. RADSEC provides confidentiality, integrity, and replay protection for all RADIUS traffic, making transport-layer attacks such as Blast-RADIUS impossible.

RADSEC is the long-term architectural solution for RADIUS security. It is particularly valuable in distributed deployments (hotel chains, retail networks) where RADIUS traffic traverses multiple network segments. Vendors including Cisco, Juniper, Aruba, and FreeRADIUS support RADSEC.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices wishing to connect to a LAN or WLAN. It uses EAP as the authentication framework and RADIUS as the backend authentication server. 802.1X ensures that only authenticated devices can access network resources.

802.1X is the framework within which RADIUS and EAP operate for enterprise WiFi. IT managers implementing WPA2/WPA3-Enterprise are deploying 802.1X. Understanding this relationship is essential for configuring authentication policies and troubleshooting access issues.

WPA3-Enterprise

The enterprise variant of the Wi-Fi Protected Access 3 (WPA3) security standard, which mandates 802.1X authentication and, in its highest security mode (192-bit), requires EAP-TLS with a 384-bit elliptic curve cipher suite. WPA3-Enterprise provides significantly stronger security guarantees than WPA2-Enterprise and is immune to the Blast-RADIUS attack when correctly configured.

Network architects planning new WiFi deployments or major infrastructure refreshes should specify WPA3-Enterprise as the minimum security standard. It is supported by all modern access points and client devices manufactured after 2020.

Man-in-the-Middle (MitM) Attack

An attack in which the adversary secretly intercepts and potentially alters communications between two parties who believe they are communicating directly with each other. In the context of Blast-RADIUS, the MitM is positioned between the RADIUS client (access point) and the RADIUS server, enabling them to intercept and forge authentication responses.

The Blast-RADIUS attack requires MitM positioning. This is achievable through ARP spoofing on a shared network segment, compromise of an intermediate network device, or physical access to network infrastructure. Understanding this threat model helps IT teams prioritise network segmentation and device hardening alongside RADIUS-specific mitigations.

Case Studies

A 350-room luxury hotel chain with 12 properties is running Cisco Meraki access points with Microsoft NPS as the RADIUS server for staff WiFi. Authentication is via MSCHAPv2. The IT director has been alerted to CVE-2024-3596 and needs to assess exposure and implement mitigations without disrupting the 24/7 hotel operations.

The immediate priority is to confirm that Microsoft NPS has been updated to include the Message-Authenticator enforcement patch (released July 2024). In NPS, navigate to the RADIUS Clients and Servers configuration and enable the 'Require Message-Authenticator' setting for all configured RADIUS clients. On the Meraki side, confirm that the firmware version supports sending the Message-Authenticator attribute in Access-Request packets — Meraki released a firmware update addressing CVE-2024-3596 in Q3 2024. This configuration change can be deployed during a low-traffic window (typically 03:00–05:00 local time) with minimal guest impact, as it affects only staff authentication. Once Phase 1 is stable, plan the migration from MSCHAPv2 to EAP-TLS. Deploy a Microsoft Active Directory Certificate Services (ADCS) PKI to issue computer certificates to all staff devices via Group Policy. Configure NPS with an EAP-TLS network policy and update the Meraki SSID security settings to WPA2/WPA3-Enterprise with EAP-TLS. Use Meraki's Systems Manager MDM to push the NPS server certificate trust anchor to all managed devices. Roll out property-by-property to manage risk, starting with the lowest-occupancy property.

A national retail chain with 200 stores uses a centralised FreeRADIUS server for 802.1X authentication on its store network infrastructure. Each store has a mix of managed corporate devices (Windows laptops, handheld scanners) and unmanaged IoT devices (digital signage, payment terminals). The network team needs to harden against Blast-RADIUS while maintaining PCI DSS compliance for the payment card environment.

Begin with a network segmentation audit to confirm that RADIUS traffic between store access points and the central FreeRADIUS server is isolated from the payment card data environment (CDE). If RADIUS traffic traverses any segment that is in PCI DSS scope, this must be addressed as a priority. Update FreeRADIUS to version 3.2.3 or later, which includes the Message-Authenticator enforcement fix. In the FreeRADIUS clients.conf file, add 'require_message_authenticator = yes' for all store RADIUS clients. For the managed device fleet, deploy EAP-TLS using an existing PKI or a cloud certificate authority. For unmanaged IoT devices that cannot support 802.1X, implement MAC Authentication Bypass (MAB) on a separate, isolated VLAN with strict firewall rules preventing lateral movement to the CDE. This ensures that even if an IoT device's MAC address is spoofed, the attacker gains access only to the IoT VLAN, not the corporate or payment network. For the RADSEC migration, deploy a RADSEC proxy at each store that terminates the local UDP RADIUS traffic and forwards it over TLS to the central FreeRADIUS server, avoiding the need to upgrade every store's network device firmware simultaneously.

Scenario Analysis

Q1. Your organisation operates a 500-seat conference centre that hosts corporate events. The venue WiFi uses WPA2-Enterprise with PEAP/MSCHAPv2 and a FreeRADIUS server. A security consultant has flagged CVE-2024-3596 in their report. The venue director wants to know: (a) Are you currently vulnerable? (b) What is the minimum action required to close the immediate risk? (c) What is the recommended long-term architecture?

💡 Hint:Consider whether PEAP provides immunity to Blast-RADIUS, and what conditions must be met for that immunity to hold. Also consider the operational constraints of a 24/7 venue environment when planning the remediation timeline.

Show Recommended Approach

(a) PEAP with MSCHAPv2 uses an EAP tunnel that protects the inner authentication from the Blast-RADIUS attack, so you are not directly vulnerable to CVE-2024-3596 — provided that clients are correctly configured to validate the FreeRADIUS server certificate. If certificate validation is not enforced, you are vulnerable to rogue access point attacks, which is a separate but equally serious risk. You should still update FreeRADIUS to the patched version and enforce Message-Authenticator as a defence-in-depth measure. (b) The minimum immediate action is to update FreeRADIUS to version 3.2.3 or later and enforce Message-Authenticator in clients.conf. Simultaneously, audit all client devices to confirm server certificate validation is enabled. (c) The recommended long-term architecture is WPA3-Enterprise with EAP-TLS, backed by a PKI for certificate issuance. For a conference centre with high device turnover and BYOD, consider a cloud-based certificate authority with automated provisioning to reduce the operational burden of certificate management.

Q2. A retail chain's security team has completed a RADIUS audit and identified three categories of devices on their store networks: (1) managed Windows laptops using MS-CHAP, (2) Android handheld scanners using PAP, (3) IoT digital signage devices that do not support 802.1X at all. Prioritise the remediation actions and explain the rationale for each device category.

💡 Hint:Consider the relative vulnerability of each authentication mode, the feasibility of migrating each device category to EAP, and the appropriate network architecture for devices that cannot support 802.1X.

Show Recommended Approach

All three categories require action, but the approach differs. Category 1 (Windows laptops, MS-CHAP): Highest priority for EAP-TLS migration because MS-CHAP is directly vulnerable to Blast-RADIUS. Deploy computer certificates via Group Policy and migrate to EAP-TLS within 30–60 days. Enforce Message-Authenticator immediately as an interim measure. Category 2 (Android scanners, PAP): Also directly vulnerable. PAP transmits credentials in a form that is trivially readable if the RADIUS traffic is intercepted, making this the highest-risk category from a credential exposure perspective as well. Migrate to PEAP or EAP-TLS using Android's built-in 802.1X support. If the scanner firmware does not support EAP, prioritise firmware updates or device replacement. Category 3 (IoT signage, no 802.1X): Cannot be migrated to EAP. Implement MAC Authentication Bypass (MAB) on a dedicated IoT VLAN with strict firewall rules preventing access to the corporate network or CDE. Accept that MAB provides weaker authentication (MAC addresses can be spoofed) and compensate with network monitoring and anomaly detection.

Q3. A CTO at a 50-property hotel chain asks you to present the business case for a full RADIUS modernisation programme (EAP-TLS + RADSEC) with an estimated budget of £180,000 over 12 months. She wants to understand: the risk being mitigated, the compliance benefits, and the operational ROI beyond security. How do you structure the business case?

💡 Hint:Frame the business case around three pillars: risk quantification (what is the cost of a breach?), compliance value (what fines or audit costs does this avoid?), and operational efficiency (what does this enable beyond security?). Use the 350-room hotel scenario as a reference point.

Show Recommended Approach

Structure the business case around three pillars. Risk Quantification: A successful Blast-RADIUS exploit at a single property could provide network access to guest PII, payment systems, and back-office infrastructure. The average hospitality data breach costs £3M+ in remediation, notification, and reputational damage. At 50 properties, the aggregate risk is significant. The £180,000 investment represents less than 6% of a single breach cost. Compliance Value: PCI DSS v4.0 requires strong authentication for all systems in scope. EAP-TLS and RADSEC directly satisfy Requirements 8.6 (authentication management) and 1.3 (network segmentation). Avoiding a PCI DSS Level 1 forensic investigation (typically £50,000–£150,000) and potential card brand fines justifies the programme cost. GDPR Article 32 requires 'appropriate technical measures' — a documented modernisation programme demonstrates compliance due diligence. Operational ROI: Certificate-based authentication eliminates the overhead of managing shared WiFi passwords across 50 properties (estimated 2–4 hours per property per year for rotation and distribution). WPA3-Enterprise improves connection reliability in high-density environments, directly improving guest satisfaction scores. RADSEC's TCP transport reduces authentication failures in properties with high-latency WAN connections. Combined, these operational benefits represent an estimated 200–300 IT hours per year in saved administration time.

Key Takeaways

- ✓CVE-2024-3596 ('Blast-RADIUS') is a practically exploitable vulnerability in RADIUS/UDP that allows a man-in-the-middle attacker to forge authentication approvals without knowing user credentials, affecting all PAP, CHAP, and MS-CHAP deployments.

- ✓The attack exploits the MD5-based Response Authenticator field in RADIUS responses using a chosen-prefix collision technique that can be executed in minutes on modern hardware — making this a real operational threat, not a theoretical one.

- ✓The immediate mitigation is to apply vendor patches for CVE-2024-3596 and enforce the Message-Authenticator attribute on all RADIUS clients and servers — a low-disruption configuration change available from all major vendors including Cisco, Microsoft NPS, FreeRADIUS, Aruba, and Ruckus.

- ✓EAP-based authentication methods (EAP-TLS, PEAP, EAP-TTLS) are immune to the Blast-RADIUS attack, making migration to WPA3-Enterprise with EAP-TLS the recommended medium-term strategic response.

- ✓RADIUS over TLS (RADSEC, RFC 6614) is the long-term architectural solution, encapsulating all RADIUS traffic in a mutually authenticated TLS tunnel and eliminating the transport-layer vulnerability entirely.

- ✓For hospitality, retail, and venue operators, the compliance implications are direct: a successful exploit can trigger PCI DSS violations, GDPR data breach notifications, and significant financial and reputational damage that far exceeds the cost of remediation.

- ✓Network segmentation (dedicated RADIUS VLANs) reduces the attack surface but does not eliminate the vulnerability — it must be combined with Message-Authenticator enforcement and EAP migration to provide genuine protection.