Best Practices für das Access Point Firmware-Management

This guide provides an authoritative reference on Access Point (AP) firmware management for enterprise environments. It details why a strategic approach to firmware is critical for security, performance, and compliance, offering actionable best practices for IT leaders to implement robust, scalable update processes in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

Executive Summary

Für moderne Unternehmen ist WiFi längst nicht mehr nur eine einfache Annehmlichkeit; es ist das zentrale Nervensystem für Kundenbindung, betriebliche Effizienz und Datenanalyse. Die Firmware auf den Access Points (APs), die dieses Ökosystem antreiben, bildet eine grundlegende Schicht, die über Sicherheitsstatus, Leistungsfähigkeit und allgemeine Zuverlässigkeit entscheidet. Die Vernachlässigung des Access Point Firmware-Managements stellt ein erhebliches Geschäftsrisiko dar. Sie führt zu Schwachstellen, die für Datenschutzverletzungen ausgenutzt werden können, verursacht Netzwerkinstabilitäten, die den Betrieb stören, und verhindert die Einführung neuer, effizienzsteigernder Wireless-Standards. Ein proaktiver, strategischer Ansatz für das Firmware-Management ist daher nicht nur eine IT-Wartungsaufgabe, sondern eine entscheidende Funktion für die Geschäftskontinuität. Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Technologiedirektoren ein herstellerneutrales Framework zur Entwicklung und Implementierung einer skalierbaren Firmware-Management-Strategie. Er behandelt die technischen Notwendigkeiten, schrittweise Implementierungsprozesse und den Business Case für Investitionen in einen strukturierten Update-Lebenszyklus. Ziel ist der Wechsel von einem reaktiven Ad-hoc-Modell zu einer vorhersehbaren, automatisierten und risikobewussten Methodik, die das Netzwerk schützt und den Return on Investment (ROI) maximiert.

Technischer Deep-Dive

Access Point-Firmware ist die eingebettete Software, die den Betrieb der Hardware steuert – von der Hochfrequenzmodulation (RF) bis hin zur Sicherheitsauthentifizierung. Ihr Management ist eine vielschichtige Disziplin, die sich auf drei Kernsäulen der Netzwerkintegrität auswirkt: Sicherheit, Leistung und Compliance.

Sicherheitsstatus: Firmware ist ein Hauptziel für Bedrohungsakteure, die Netzwerke kompromittieren wollen. Schwachstellen, die als Common Vulnerabilities and Exposures (CVEs) katalogisiert werden, werden regelmäßig in AP-Firmware entdeckt. Werden Patches nicht umgehend angewendet, ist das Netzwerk anfällig für Exploits, die von Denial-of-Service (DoS)-Angriffen bis hin zur vollständigen Übernahme des Netzwerks reichen. Eine effektive Strategie für AP-Firmware-Updates ist die erste Verteidigungslinie und stellt sicher, dass Sicherheitspatches zeitnah getestet und bereitgestellt werden. Darüber hinaus werden moderne Sicherheitsstandards wie WPA3 über Firmware-Updates eingeführt. Diese bieten einen verbesserten Schutz gegen das Erraten von Passwörtern und stärken den Datenschutz der Nutzer durch individualisierte Datenverschlüsselung. Ohne regelmäßige Updates bleiben Netzwerke auf veralteten Protokollen stehen und erfüllen nicht die modernen Sicherheitserwartungen.

Leistung und Zuverlässigkeit: Die WiFi-Technologie entwickelt sich ständig weiter. Neue IEEE-Standards wie 802.11ax (Wi-Fi 6) und 802.11be (Wi-Fi 7) bieten dramatische Verbesserungen bei Durchsatz, Client-Kapazität und spektraler Effizienz. Diese Vorteile werden direkt durch Firmware-Updates freigeschaltet. Anbieter verfeinern kontinuierlich ihren Code, um das Radio Resource Management zu optimieren, das Client-Roaming-Verhalten zu verbessern und Fehler zu beheben, die zeitweilige Verbindungsabbrüche oder Leistungseinbußen verursachen. Ein Netzwerk, das mit veralteter Firmware betrieben wird, schöpft sein volles Potenzial nicht aus. Dies führt zu einer schlechten Nutzererfahrung, verringerter betrieblicher Effizienz und einem geringeren Return on Investment für die Hardware.

Compliance und Funktionsfreischaltung: Für viele Unternehmen ist die Einhaltung gesetzlicher Vorschriften nicht verhandelbar. Standards wie der Payment Card Industry Data Security Standard (PCI DSS) schreiben sichere Netzwerkkonfigurationen und das zeitnahe Patchen von Sicherheitslücken vor. Ebenso erfordert die Datenschutz-Grundverordnung (GDPR) robuste Sicherheitsmaßnahmen zum Schutz personenbezogener Daten. Ein dokumentierter und konsistenter Firmware-Management-Prozess ist unerlässlich, um Compliance nachzuweisen und erhebliche finanzielle Strafen zu vermeiden. Über die Compliance hinaus ermöglichen Firmware-Updates häufig neue Funktionen innerhalb einer Netzwerkmanagement-Plattform, wie z. B. erweiterte Analysen, Standortdienste oder IoT-Integration, die zur Schaffung neuer Geschäftswerte genutzt werden können.

Implementierungsleitfaden

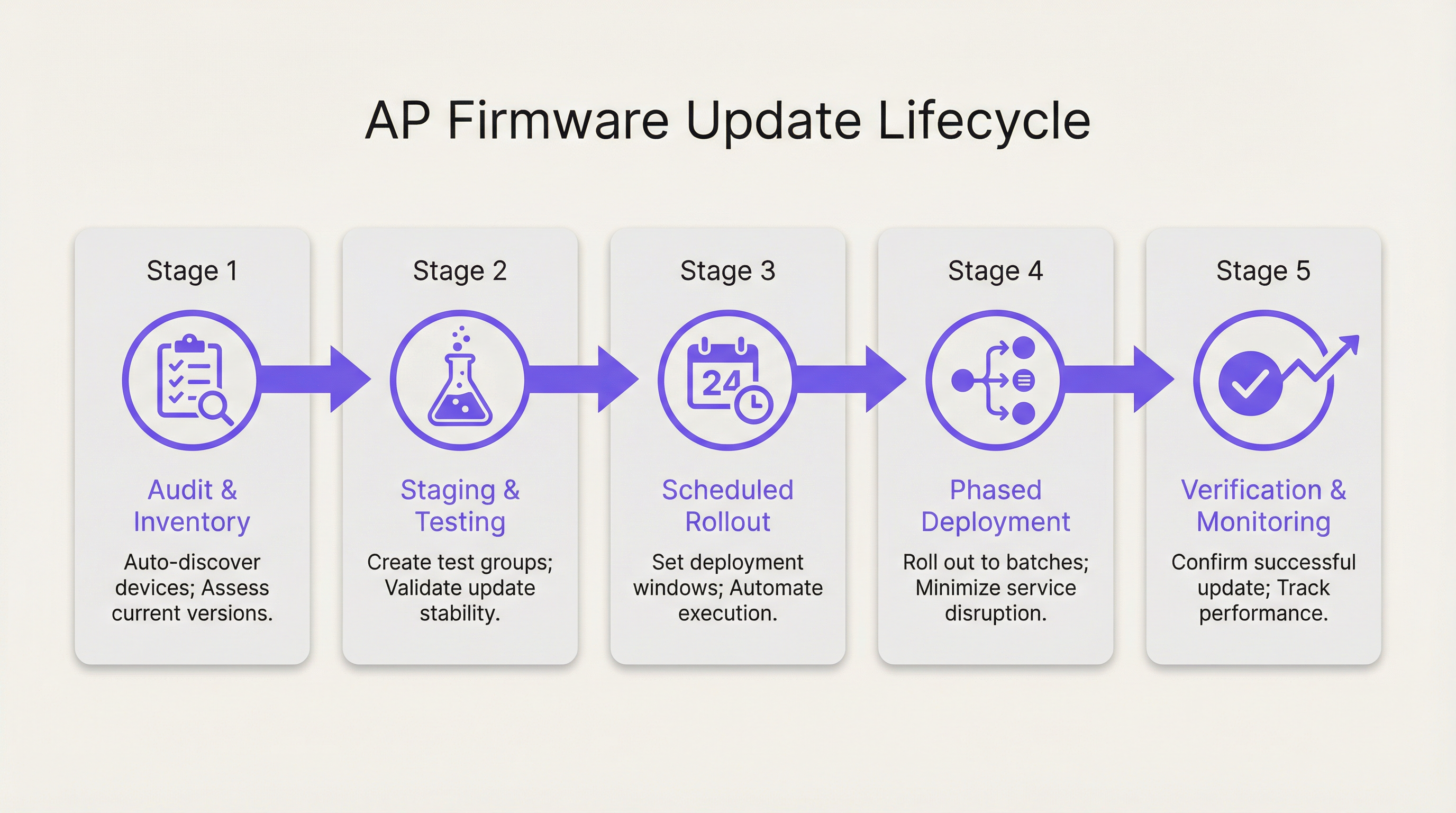

Der Übergang zu einer strukturierten Firmware-Management-Strategie erfordert einen klaren, wiederholbaren Prozess. Die folgenden Schritte bieten eine herstellerneutrale Blaupause für die skalierbare Bereitstellung von Updates bei gleichzeitiger Minimierung von Risiken und Betriebsunterbrechungen.

Schritt 1: Erkennung, Inventarisierung und Gruppierung Bevor Updates durchgeführt werden können, ist eine vollständige und genaue Inventarisierung aller Access Points im Netzwerk erforderlich. Diese sollte das Hardwaremodell, die aktuelle Firmware-Version und den physischen Standort oder den zugewiesenen Veranstaltungsbereich umfassen. Moderne Netzwerkmanagement-Plattformen können diesen Erkennungsprozess automatisieren. Nach der Inventarisierung sollten die APs basierend auf Risikoprofil, physischem Bereich und Hardwaremodell in logische Gruppen eingeteilt werden. Ein Hotel könnte beispielsweise Gruppen für „Gästezimmer – Etage 1“, „Lobby & öffentliche Bereiche“, „Konferenzzentrum“ und „Back of House“ einrichten. Diese Gruppierung ist grundlegend, um phasenweise Rollouts zu ermöglichen.

Schritt 2: Staging und Canary-Testing Der wichtigste Schritt zur Risikominderung besteht darin, neue Firmware in einer kontrollierten, nicht-produktiven oder wenig kritischen Umgebung zu testen. Erstellen Sie eine „Canary“-Gruppe, die aus einer kleinen Anzahl repräsentativer APs besteht. Diese Gruppe sollte idealerweise mindestens eines jedes AP-Modells in Ihrer Flotte umfassen und sich in einem Bereich befinden, in dem Sie das Verhalten genau überwachen und Feedback von einer kleinen Nutzergruppe einholen können. Stellen Sie die neue Firmware ausschließlich für diese Canary-Gruppe bereit und überwachen Sie deren Stabilität, Leistung und Client-Kompatibilität für einen vordefinierten Zeitraum (z. B. 48–72 Stunden). Ein erfolgreicher Canary-Test bietet die nötige Sicherheit, um mit einer breiteren Bereitstellung fortzufahren.

Schritt 3: Zeitplanung und phasenweise Rollouts Aktualisieren Sie niemals ein gesamtes Netzwerk gleichzeitig. Nutzen Sie die in Schritt 1 definierten Gruppen, um einen phasenweisen Rollout-Plan zu erstellen. Beginnen Sie mit den Gruppen mit dem geringsten Risiko, wie z. B. Back-of-House- oder Verwaltungsbereichen. Planen Sie die Updates in Zeiten minimaler Netzwerkaktivität (z. B. 02:00 – 04:00 Uhr), um Unterbrechungen für die Nutzer zu minimieren. Ein typischer phasenweiser Rollout-Plan könnte wie folgt aussehen:

- Phase 1: Back of House, IT-Abteilung (10 % der APs)

- Phase 2: Gästezimmer – Etagen mit geringer Auslastung (30 % der APs)

- Phase 3: Gästezimmer – Etagen mit hoher Auslastung (30 % der APs)

- Phase 4: Öffentliche Bereiche, Lobbys, Restaurants (20 % der APs)

- Phase 5: Konferenzzentrum, Ballsäle (10 % der APs)

Planen Sie zwischen jeder Phase einen Überwachungszeitraum ein, um den Erfolg zu überprüfen und sicherzustellen, dass keine neuen Probleme aufgetreten sind.

Schritt 4: Verifizierung, Überwachung und Rollback Überwachen Sie nach jeder Bereitstellungsphase aktiv die Key Performance Indicators (KPIs) für die aktualisierten APs. Dazu gehören die Anzahl der Client-Verbindungen, Durchsatz, Latenz und Fehlerraten. Vergleichen Sie diese Metriken mit der Baseline vor dem Update. Stellen Sie vor allem sicher, dass Sie über einen einfachen, automatisierten Rollback-Plan verfügen. Wenn ein erhebliches Problem festgestellt wird, müssen Sie in der Lage sein, die betroffene Gruppe von APs mit einer einzigen Aktion auf die vorherige stabile Firmware-Version zurückzusetzen. Dies ist ein entscheidendes Sicherheitsnetz, das verhindert, dass lokale Probleme zu größeren netzwerkweiten Ausfällen eskalieren.

Best Practices

Die Einhaltung von WiFi-Firmware-Best-Practices erhebt das Management von einer reaktiven Pflichtaufgabe zu einem strategischen Vorteil.

- Etablierung einer Firmware-Richtlinie: Dokumentieren Sie eine formelle Richtlinie, die den Prozess für das Testen, Planen und Bereitstellen von Firmware-Updates definiert. Diese sollte Rollen und Verantwortlichkeiten, Kriterien für die Risikobewertung sowie Kommunikationsprotokolle umfassen.

- Nutzung einer zentralisierten Management-Plattform: Die Verwaltung von Firmware über Hunderte oder Tausende von APs hinweg ist ohne eine zentralisierte Plattform, die Inventarisierungs-, Planungs-, Automatisierungs- und Überwachungsfunktionen bietet, nicht realisierbar.

- Priorisierung von Sicherheitspatches: Nicht alle Updates sind gleich. Kritische Sicherheitslücken sollten einen beschleunigten Bereitstellungsprozess auslösen. Ihre Richtlinie sollte ein Service Level Agreement (SLA) für die Bereitstellung kritischer Patches definieren (z. B. innerhalb von 72 Stunden nach einem erfolgreichen Canary-Test).

- Lesen der Release Notes: Überprüfen Sie vor der Bereitstellung immer die vom Anbieter bereitgestellten Firmware-Release-Notes. Sie enthalten wichtige Informationen über Fehlerbehebungen, neue Funktionen, bekannte Probleme und potenzielle Kompatibilitätsprobleme.

- Aufrechterhaltung eines Rollback-Plans: Wie im Implementierungsleitfaden hervorgehoben, ist eine getestete und automatisierte Rollback-Fähigkeit nicht verhandelbar. Sie ist das wichtigste Werkzeug zur Risikominderung.

Fehlerbehebung & Risikominderung

Häufige Fehlerquellen im Firmware-Management resultieren oft aus mangelnden Prozessen. Das Hauptrisiko besteht in der Bereitstellung einer fehlerhaften Firmware-Version, die weitreichende Betriebsunterbrechungen verursacht. Dies kann sich dadurch äußern, dass Clients keine Verbindung herstellen können, die Leistung schlecht ist oder APs sogar komplett offline gehen. Die Strategie zur Risikominderung ist ein robuster Test- und phasenweiser Rollout-Prozess, wie oben beschrieben. Ein weiteres häufiges Problem ist die Firmware-Inkompatibilität zwischen verschiedenen AP-Modellen oder mit Backend-Systemen wie RADIUS-Servern. Gründliche Tests mit der Canary-Gruppe helfen dabei, diese Probleme zu identifizieren, bevor sie sich auf das Produktionsnetzwerk auswirken. Die untenstehende Risikomatrix hilft bei der Priorisierung von Update-Maßnahmen basierend auf den geschäftlichen Auswirkungen und der Komplexität der Bereitstellung.

ROI & Geschäftliche Auswirkungen

Die Investition in einen strukturierten Firmware-Management-Prozess bringt einen erheblichen Ertrag. Der primäre ROI ist die Risikominderung. Die Kosten einer einzigen Datenschutzverletzung oder eines größeren Netzwerkausfalls – in Form von Geldstrafen, Reputationsschäden und Umsatzeinbußen – übersteigen die Betriebskosten eines proaktiven Managements bei weitem. Zweitens gibt es einen klaren ROI bei der Leistung. Indem die Firmware aktuell gehalten wird, arbeitet das Netzwerk mit maximaler Leistungsfähigkeit, was die Kundenerfahrung verbessert und die Produktivität der Mitarbeiter steigert. Ein stabiles, leistungsstarkes WiFi-Netzwerk ist ein wichtiges Unterscheidungsmerkmal für Hotels, ein Umsatztreiber im Einzelhandel und ein unverzichtbarer Service in modernen Veranstaltungsorten. Schließlich fördert die Automatisierung die betriebliche Effizienz. Durch die Automatisierung der Erkennungs-, Planungs- und Bereitstellungsprozesse können IT-Teams wertvolle Zeit gewinnen, um sich auf strategische Initiativen anstatt auf manuelle, wiederkehrende Wartungsaufgaben zu konzentrieren.

Key Terms & Definitions

Firmware

The permanent software programmed into a hardware device's read-only memory that provides low-level control for the device's specific hardware.

For an access point, the firmware is its operating system. IT teams interact with it during updates that patch security holes, improve performance, or add new features.

Staged Rollout

A method of deploying an update in phases to subsets of devices, rather than all at once, to minimize the potential impact of any unforeseen issues.

Instead of pushing a firmware update to all 1,000 APs in a stadium at once, an IT manager would deploy it to one section, then another, monitoring stability at each stage.

Canary Testing

A testing strategy where a new firmware version is deployed to a small, representative group of devices (the 'canaries') in the production environment to gauge its performance and stability before a wider rollout.

Before a national retail chain updates thousands of APs, the IT team first deploys the firmware to five test stores to ensure it doesn't interfere with critical systems like payment terminals.

Rollback Plan

A documented and preferably automated procedure to revert devices to their previous, stable firmware version in the event that a new update causes critical problems.

If a firmware update causes WiFi outages in a hotel's conference center during an event, the network architect uses the one-click rollback feature to immediately restore the previous stable version and get services back online.

WPA3 (Wi-Fi Protected Access 3)

The latest generation of WiFi security protocol, offering enhanced security against password-guessing attempts and providing more robust encryption for public networks.

To comply with new corporate security policies, a CTO mandates that all company APs must be updated to a firmware version that supports WPA3 to protect sensitive data.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

A retail venue operator must demonstrate to auditors that all network devices, including WiFi access points, have the latest security patches applied as part of their PCI DSS compliance.

Scheduled Firmware Updates

The practice of planning and automating firmware deployments to occur during specific, low-traffic maintenance windows to minimize disruption to users and business operations.

An IT manager for a 24/7 hospital schedules non-critical AP firmware updates to occur on a rolling basis between 2:00 AM and 4:00 AM, ensuring patient care systems are not impacted.

Zero-Day Vulnerability

A security flaw in software or hardware that is unknown to the vendor and for which no official patch or update has been released.

When a zero-day vulnerability for a popular AP model is announced, a network architect with a mature firmware management process can quickly test and deploy an emergency patch from the vendor within hours, while others may take weeks, leaving their networks exposed.

Case Studies

A 500-room luxury hotel with three restaurants and a large conference center needs to deploy a critical security patch for their 400 access points (a mix of Cisco and Meraki hardware) with minimal disruption to high-paying guests.

- Immediate Action: Use the network management platform to identify all vulnerable APs. 2. Grouping: Create a 'Canary' group with two APs in the IT office and two in a back-of-house area. Create phased deployment groups: 'Back of House' (50 APs), 'Guest Floors 1-5' (150 APs), 'Guest Floors 6-10' (150 APs), and 'Public Areas & Conference' (50 APs). 3. Testing: Deploy the patch to the Canary group immediately. Monitor for 24 hours, checking for any anomalous behavior in client connectivity or performance. 4. Scheduling: Once the canary test is passed, schedule the phased rollout to occur between 1:00 AM and 5:00 AM over two nights. Night 1: Deploy to 'Back of House' and 'Guest Floors 1-5'. Night 2: Deploy to 'Guest Floors 6-10' and 'Public Areas & Conference'. 5. Communication: Notify the hotel operations manager and front desk staff of the planned maintenance window, providing them with a script for any guest inquiries. 6. Verification: After each phase, verify successful patching and monitor network health dashboards. Keep the one-click rollback plan ready.

A retail chain with 150 stores across the country wants to update their AP firmware to enable a new location analytics feature. Each store has 5-10 APs (Aruba). The goal is to complete the rollout within two weeks.

- Pilot Group: Select 5 stores in a single geographic region to act as the pilot group. These stores should represent a mix of high and low traffic locations. 2. Staging: Deploy the new firmware to the pilot group and enable the location analytics feature. Work closely with the regional manager and store managers to validate that Point-of-Sale (POS) systems, staff devices, and guest WiFi are all functioning correctly. Monitor for one week. 3. National Rollout: After a successful pilot, schedule the national rollout. Divide the remaining 145 stores into two waves. Wave 1 (70 stores) and Wave 2 (75 stores). 4. Automated Scheduling: Use the central management platform to schedule the updates for all stores in Wave 1 to occur on a Tuesday night (typically low retail traffic) outside of business hours. 5. Verification & Go/No-Go: On Wednesday morning, verify the success of Wave 1. If KPIs are normal, schedule Wave 2 for the following Tuesday night. If issues are found, halt the rollout, resolve the issue, and restart the process with the affected stores. 6. Rollback: The rollback plan should be configured to revert an entire store's APs to the previous version with a single command from the central dashboard.

Scenario Analysis

Q1. A zero-day vulnerability has been announced for your primary AP vendor. The vendor has released an emergency patch. Your network consists of 2,000 APs across a multi-building university campus. What are your immediate first three steps?

💡 Hint:Think about speed, safety, and scale. How do you balance the urgency to patch with the risk of disrupting a large, active network?

Show Recommended Approach

- Deploy to Canary Group: Immediately deploy the patch to a pre-defined canary group of APs located in non-critical areas like the IT department and a library storage room. 2. Accelerated Testing: Begin an accelerated 4-6 hour monitoring period on the canary group, specifically looking for any signs of instability, client disconnections, or authentication issues. 3. Prepare Phased Rollout: While the test is running, prepare an emergency phased rollout plan that prioritizes high-density, high-risk areas like lecture halls and student dormitories, to be executed the moment the canary test is successfully passed.

Q2. You have just completed a firmware update on a group of 50 APs in a hotel lobby. Post-deployment monitoring shows that while overall throughput is up, about 5% of clients (all older Android models) are experiencing intermittent connection drops. What is your decision?

💡 Hint:Consider the impact versus the benefit. Is the issue contained? What is the safest course of action for the guest experience?

Show Recommended Approach

The correct decision is to immediately execute the rollback plan for that specific group of 50 APs, reverting them to the previous stable firmware. While the performance gain is positive, the negative impact of connection drops for even a small percentage of guests is a more significant issue in a hospitality environment. After rolling back, the issue should be documented and reported to the vendor with the specific client device details. The wider rollout should be halted until a fix is provided.

Q3. Your Director of Operations wants to know the ROI of purchasing a new network management platform that automates firmware updates. How would you frame the business case, focusing on metrics beyond just IT time savings?

💡 Hint:Translate technical benefits into business value. Think about risk, guest satisfaction, and future growth.

Show Recommended Approach

The ROI case should be built on three pillars: 1. Risk Mitigation: Quantify the potential financial impact of a security breach (fines, legal fees) or a major network outage (lost revenue, service credits). The platform is an insurance policy against these catastrophic costs. 2. Enhanced Customer Experience: A stable, high-performing network directly impacts guest satisfaction scores and reviews. By ensuring APs are always running optimal firmware, we are improving a key part of the customer journey, which has a direct link to loyalty and revenue. 3. Future-Proofing and Agility: The platform allows us to quickly adopt new technologies (like WPA3 or Wi-Fi 6) that improve our service offering. It also enables us to respond to security threats in hours, not weeks, making the business more resilient. This agility is a competitive advantage.

Key Takeaways

- ✓Neglecting firmware management is a major source of security, performance, and compliance risk.

- ✓Implement a phased rollout strategy using logical AP groups to minimize the blast radius of any issue.

- ✓Always use a 'canary' test group to validate new firmware in your live environment before a wide deployment.

- ✓An automated, one-click rollback plan is a non-negotiable safety net for risk mitigation.

- ✓Schedule all updates during low-impact maintenance windows to avoid disrupting users and business operations.

- ✓Read vendor release notes carefully and maintain a full inventory of all network access points.

- ✓A centralized management platform is essential for executing a scalable and efficient firmware strategy.