Personal Area Networks (PANs): Ein umfassender Leitfaden zu Technologien, Sicherheit und Anwendungen

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Listen to this Guide

View Transcript

Executive Summary

Personal Area Networks (PANs) haben sich von einfachen Peripherieverbindungen zu einer grundlegenden Technologie für das Internet of Things (IoT) im Unternehmen entwickelt. Für IT-Manager, Netzwerkarchitekten und CTOs in Branchen wie dem Gastgewerbe, dem Einzelhandel und großen öffentlichen Veranstaltungsorten ist eine robuste PAN-Strategie nicht länger optional – sie ist entscheidend, um Operational Intelligence voranzutreiben, neue Gästeerlebnisse zu ermöglichen und einen Wettbewerbsvorteil zu wahren. Dieser Leitfaden bietet ein praxisorientiertes Framework zum Verständnis, zur Bereitstellung und zur Absicherung des vielfältigen Ökosystems von PAN-Technologien, einschließlich Bluetooth Low Energy (BLE), Zigbee, NFC sowie der aufkommenden UWB- und Thread/Matter-Standards. Wir gehen über akademische Theorie hinaus und bieten herstellerneutrale, praktische Anleitungen mit Fokus auf Risikominderung, Compliance und ROI. Die zentrale These lautet: Obwohl PANs eine komplexe neue Ebene in das Unternehmensnetzwerk einführen, kann eine proaktive Sicherheitsstrategie, die auf Standards wie IEEE 802.1X und WPA3 basiert, diese potenzielle Angriffsfläche in ein sicheres, hochgradig wertvolles Asset verwandeln. Dieses Dokument vermittelt Ihnen das technische Wissen zur Bewertung dieser Technologien sowie die strategischen Erkenntnisse für deren effektive Implementierung, um sicherzustellen, dass Ihre Infrastruktur nicht nur vernetzt, sondern auch geschützt ist.

Technischer Deep-Dive

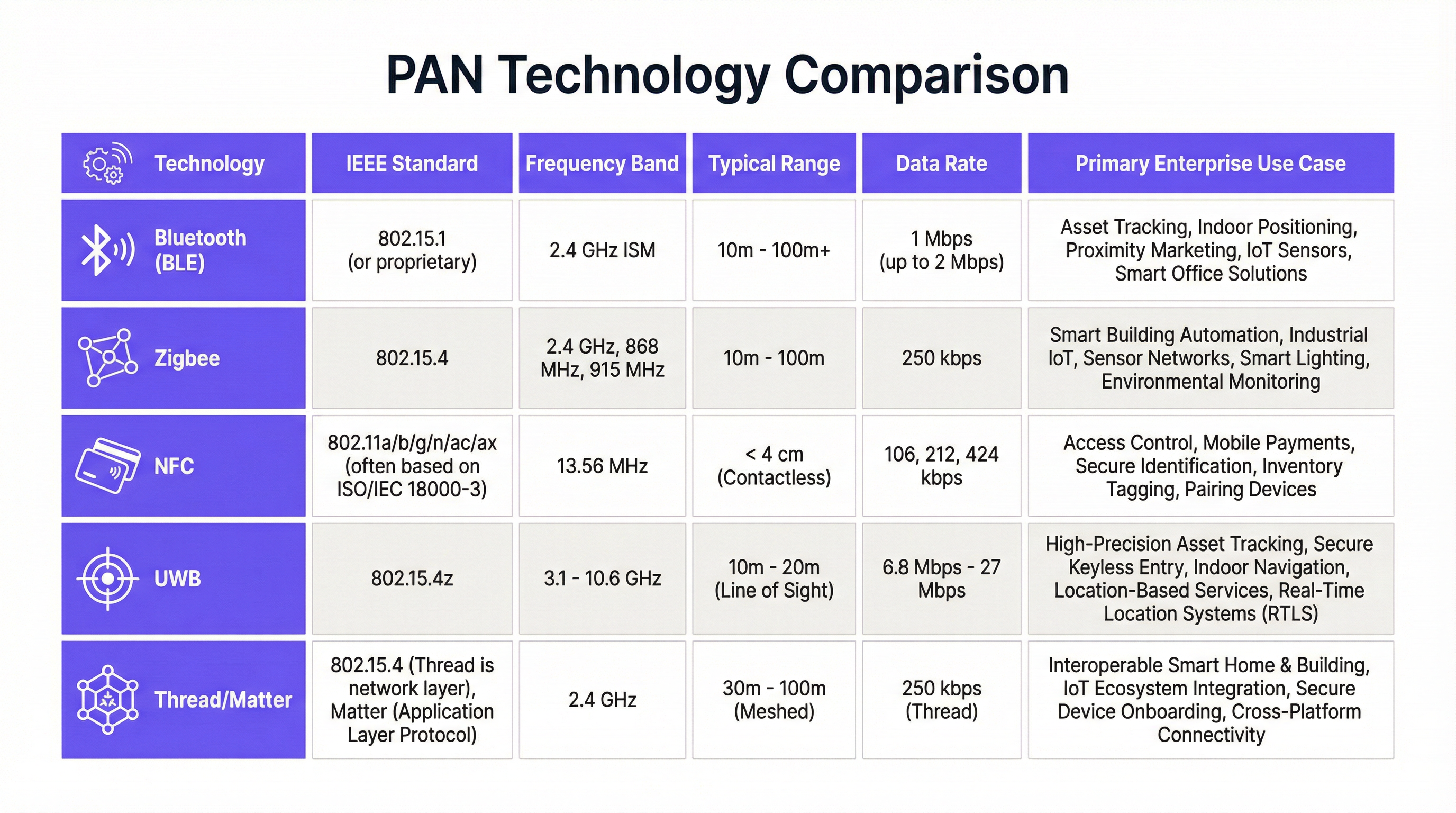

Das Verständnis der technischen Nuancen jeder PAN-Technologie ist grundlegend für fundierte Architekturentscheidungen. Die Wahl des Protokolls wirkt sich direkt auf Bereitstellungskosten, Skalierbarkeit, Sicherheit und die Art der unterstützten Anwendungen aus. Dieser Abschnitt bietet einen detaillierten Vergleich der gängigsten PAN-Standards im Unternehmenskontext.

Bluetooth und Bluetooth Low Energy (BLE)

Bluetooth, geregelt durch den IEEE 802.15.1-Standard, ist die am weitesten verbreitete PAN-Technologie. Während Classic Bluetooth für Streaming-Anwendungen wie Audio optimiert ist, ist Bluetooth Low Energy (BLE) die für das Enterprise-IoT primär interessante Variante. BLE arbeitet im 2,4-GHz-ISM-Band und ist für einen extrem niedrigen Stromverbrauch ausgelegt, sodass batteriebetriebene Sensoren und Beacons jahrelang betrieben werden können. Mit einer Datenrate von bis zu 2 Mbit/s und einer Reichweite von über 100 Metern eignet es sich ideal für Anwendungen wie Indoor-Positionierung, Asset-Tracking und Proximity-Marketing. Aus Sicht der Bereitstellung profitiert BLE davon, dass es nativ von praktisch allen modernen Smartphones und Tablets unterstützt wird, was den Bedarf an spezieller Client-Hardware reduziert. Das überlastete 2,4-GHz-Spektrum kann jedoch eine Störquelle darstellen, was bei dichten Bereitstellungen eine sorgfältige Kanalplanung erfordert.

Zigbee

Basierend auf der IEEE 802.15.4-Spezifikation arbeitet Zigbee ebenfalls im 2,4-GHz-Band, zeichnet sich jedoch durch seine robusten Mesh-Networking-Fähigkeiten aus. In einem Zigbee-Netzwerk können Geräte Daten für andere Geräte weiterleiten, was die Reichweite des Netzwerks erhöht und seine Ausfallsicherheit verbessert. Dies macht es außergewöhnlich gut geeignet für großflächige, statische Sensornetzwerke, wie sie in Smart Buildings für die HLK- und Beleuchtungssteuerung oder in industriellen Umgebungen zur Anlagenüberwachung zu finden sind. Mit einer niedrigeren Datenrate von 250 kbit/s ist Zigbee nicht für große Datenübertragungen gedacht, zeichnet sich aber durch zuverlässiges, latenzarmes Command-and-Control-Messaging aus. Für Netzwerkarchitekten ist ein wichtiger Aspekt, dass Zigbee oft ein dediziertes Gateway erfordert, um Sensordaten in das IP-Unternehmensnetzwerk zu überbrücken.

Near Field Communication (NFC)

NFC ist eine spezialisierte Technologie für sehr kurze Reichweiten, die bei 13,56 MHz arbeitet und eine typische Reichweite von weniger als 4 Zentimetern aufweist. Geregelt durch Standards wie ISO/IEC 14443, liegt ihre Hauptstärke in der intuitiven Tap-to-Act-Funktionalität. Dies macht sie zum globalen Standard für kontaktloses Bezahlen (und unterliegt somit der PCI-DSS-Compliance) sowie zu einer beliebten Wahl für sichere Zugangskontrollen, schlüssellosen Hotelzimmerzugang und interaktives Marketing (z. B. „Smart Posters“). Die inhärente Näheanforderung ist ein Sicherheitsmerkmal, da sie das Abhören aus der Ferne erschwert. Dieselbe Einschränkung bedeutet jedoch, dass sie für Anwendungen ungeeignet ist, die eine kontinuierliche oder weitreichende Konnektivität erfordern.

Ultra-Wideband (UWB)

UWB stellt einen bedeutenden Präzisionssprung für PANs dar. Es arbeitet über ein breites Spektrum (3,1 bis 10,6 GHz) und sendet schnelle Impulse, um die Laufzeit (Time-of-Flight) mit unglaublicher Genauigkeit zu messen, was Ortungsdienste mit einer Präzision von unter 30 Zentimetern ermöglicht. Diese Fähigkeit ist transformativ für das Tracking hochwertiger Assets, sichere Hands-free-Zugangskontrollen (wie in modernen Fahrzeugen) und Echtzeit-Ortungssysteme (RTLS) in Umgebungen wie Lagern und Krankenhäusern. Obwohl die Implementierung kostspieliger als bei BLE ist, liegt der ROI für UWB in Anwendungen, bei denen eine präzise Ortung eine kritische betriebliche Anforderung darstellt. Der Markt für UWB wird voraussichtlich stark wachsen, was auf seine zunehmende Bedeutung in der Unternehmensstrategie hinweist 1.

Thread und Matter

Thread ist ein IPv6-basiertes Mesh-Networking-Protokoll, das ebenfalls auf IEEE 802.15.4 aufbaut und entwickelt wurde, um zuverlässige, sichere und skalierbare Konnektivität für IoT-Geräte bereitzustellen. Im Gegensatz zu Zigbee ist es IP-nativ, was die Integration in die bestehende Netzwerkinfrastruktur vereinfacht. Matter ist ein Protokoll der Anwendungsebene, das auf Thread, Wi-Fi und Ethernet aufsetzt. Sein Ziel ist es, ein einheitliches, interoperables Ökosystem für Smart Devices zu schaffen, unabhängig vom Hersteller. Für CTOs, die Smart-Building-Projekte planen, ist das Aufkommen des Matter-Standards eine entscheidende Entwicklung, die verspricht, den Vendor-Lock-in zu reduzieren und das Gerätemanagement zu vereinfachen.

Implementierungsleitfaden

Die Bereitstellung von PAN-Technologien in einer Unternehmensumgebung erfordert einen strukturierten Ansatz, der von der Definition der Geschäftsziele über die Netzwerkintegration bis hin zum laufenden Management reicht. Eine erfolgreiche Implementierung hängt davon ab, die gewählte Technologie auf spezifische Anwendungsfälle abzustimmen und sie sicher in die bestehende Netzwerkstruktur zu integrieren.

Schritt 1: Geschäftsziele und Anwendungsfälle definieren Bevor Hardware gekauft wird, müssen IT-Führungskräfte mit den Operations Directors zusammenarbeiten, um die Ziele klar zu definieren. Möchten Sie das Gästeerlebnis in einem Hotel durch schlüssellosen Zugang verbessern? Oder die Bestandsverwaltung im Einzelhandel durch Asset-Tracking optimieren? Der Anwendungsfall bestimmt die Technologie. Beispielsweise würde eine Proximity-Marketing-Kampagne BLE nutzen, während ein sicheres Zahlungsterminal NFC erfordert.

Schritt 2: Site Survey und Spektrumanalyse durchführen Für RF-basierte Technologien wie BLE, Zigbee und UWB ist ein gründlicher Site Survey unverzichtbar. Dies beinhaltet die Kartierung der physischen Umgebung, um potenzielle Quellen für RF-Interferenzen (wie Wi-Fi-Access-Points, Mikrowellenherde und Baumaterialien wie Beton und Metall) zu identifizieren, die die Signalausbreitung beeinträchtigen können. Die Verwendung eines Spektrumanalysators zur Bewertung des 2,4-GHz-Bandes ist besonders an Veranstaltungsorten mit dichten Wi-Fi-Bereitstellungen von entscheidender Bedeutung. Diese Analyse liefert die Grundlage für die Platzierung von Gateways, Anchors und Sensoren, um eine zuverlässige Abdeckung zu gewährleisten.

Schritt 3: Netzwerkarchitektur entwerfen In dieser Phase wird entschieden, wie PAN-Daten in das Unternehmensnetzwerk zurückgeführt (Backhaul) werden. Werden Sie dedizierte Gateways für Zigbee oder Thread verwenden? Oder nutzen Sie Ihre bestehende Wi-Fi-Infrastruktur, um Daten von BLE-Geräten zurückzuführen? Eine wichtige Architekturentscheidung ist die Netzwerksegmentierung. Der gesamte PAN-bezogene Datenverkehr sollte in einem eigenen VLAN isoliert werden, getrennt von kritischen Unternehmens- und Gästenetzwerken. Dies ist eine grundlegende Sicherheitsmaßnahme, um eine potenzielle Sicherheitsverletzung, die von einem IoT-Gerät ausgeht, einzudämmen.

Schritt 4: Geräte-Onboarding und Provisionierung Das sichere Onboarding von Tausenden von IoT-Geräten ist eine erhebliche logistische Herausforderung. Manuelle Provisionierung ist nicht skalierbar. Lösungen sollten nach Möglichkeit Zero-Touch-Provisionierung unterstützen und zertifikatsbasierte Authentifizierung (unter Nutzung einer privaten CA oder einer vertrauenswürdigen Drittanbieter-CA) verwenden, um sicherzustellen, dass nur autorisierte Geräte dem Netzwerk beitreten können. Dieser Prozess sollte in ein Asset-Management-System integriert werden, um ein vollständiges Inventar aller verbundenen PAN-Geräte zu führen.

Schritt 5: Integration in Unternehmenssysteme Die von PAN-Geräten erfassten Daten sind nur dann wertvoll, wenn sie in andere Geschäftssysteme integriert werden. Dies könnte das Senden von Standortdaten von einem UWB-RTLS an ein Lagerverwaltungssystem, die Einspeisung von Belegungsdaten von BLE-Sensoren in ein Gebäudemanagementsystem oder die Verknüpfung von NFC-Zugriffsereignissen mit einer SIEM-Plattform (Security Information and Event Management) umfassen. Diese Integration muss über sichere, authentifizierte API erfolgen.

Schritt 6: Monitoring und Lifecycle-Management Nach der Bereitstellung benötigt das Network Operations Team Einblick in den Zustand und die Sicherheit des PAN. Dies umfasst die Überwachung des Gerätestatus, der Batteriestände und der Netzwerkleistung. Entscheidend ist auch ein robuster Prozess für Firmware-Updates. Da in Bluetooth- oder Zigbee-Stacks immer wieder neue Schwachstellen entdeckt werden, ist die Möglichkeit, Geräte Over-the-Air zu patchen, eine kritische Sicherheitsanforderung. Jedes Gerät, das nicht aktualisiert werden kann, sollte als erhebliches Risiko betrachtet werden.

Best Practices

Die Einhaltung branchenüblicher Best Practices ist unerlässlich, um die mit Enterprise-PAN-Bereitstellungen verbundenen Risiken zu mindern. Diese Empfehlungen konzentrieren sich auf die Schaffung einer resilienten und sicheren Netzwerkarchitektur.

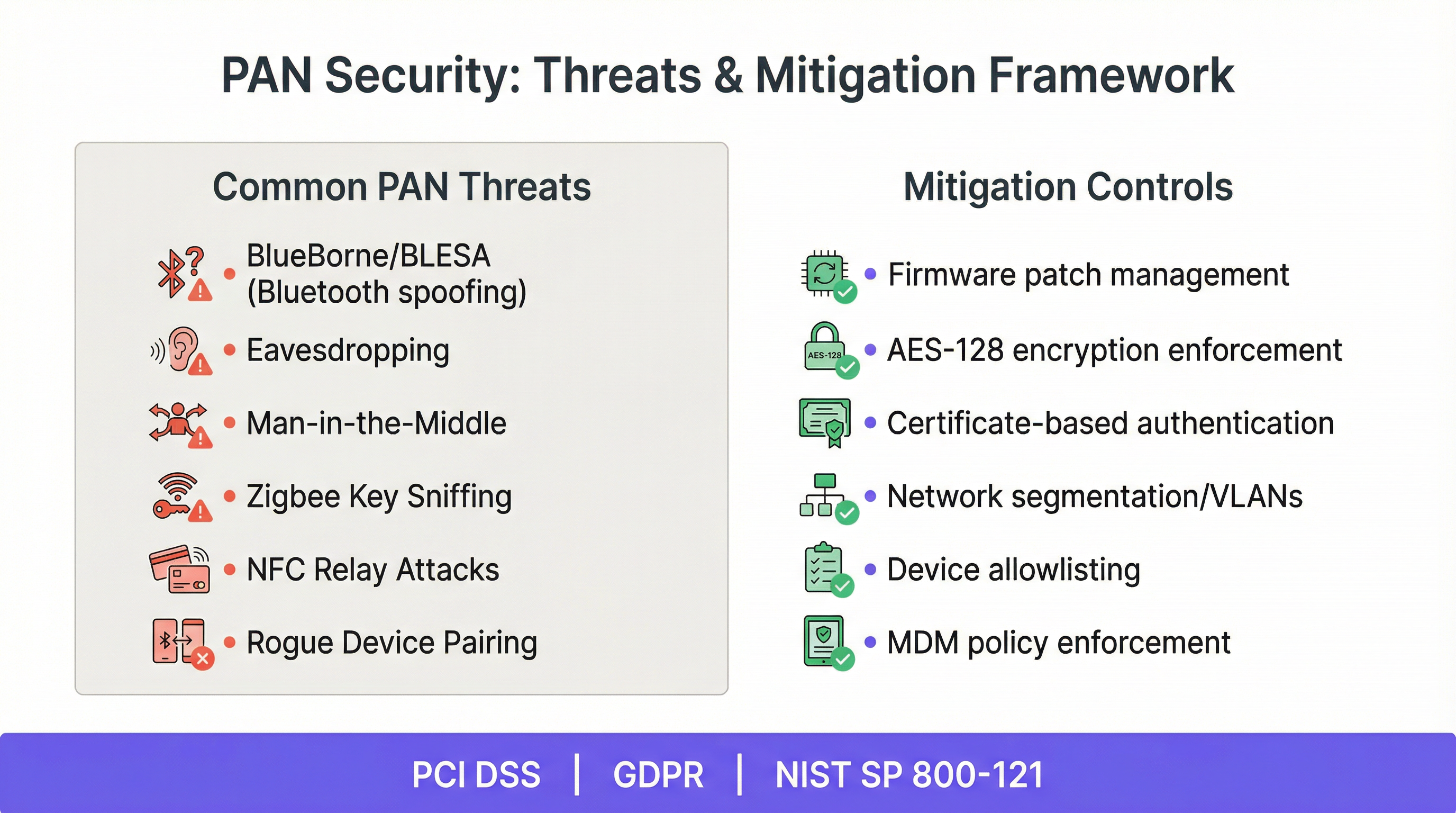

1. Starke Verschlüsselung und Authentifizierung erzwingen: Der gesamte drahtlose PAN-Datenverkehr muss verschlüsselt sein. Für BLE bedeutet dies die Durchsetzung der AES-128-Verschlüsselung. Für Zigbee umfasst dies die Nutzung der Sicherheitsfunktionen der Zigbee 3.0-Spezifikation. Verlassen Sie sich niemals auf Standard- oder leicht zu erratende Schlüssel. Gehen Sie nach Möglichkeit über Pre-Shared Keys (PSKs) hinaus und implementieren Sie eine Enterprise-Grade-Authentifizierung mittels IEEE 802.1X mit EAP-TLS, die digitale Zertifikate sowohl für das Gerät als auch für das Netzwerk verwendet.

2. Strikte Netzwerksegmentierung implementieren: Dies ist die wichtigste architektonische Kontrollmaßnahme. PAN-Geräte sollten in einem dedizierten VLAN platziert werden, das durch eine Firewall von allen anderen Netzwerken getrennt ist. Access Control Lists (ACLs) sollten konfiguriert werden, um den Datenverkehr einzuschränken, sodass Geräte nur mit ihrem spezifischen Gateway oder ihrer Management-Plattform kommunizieren können und mit nichts anderem. Dieses Prinzip der geringsten Privilegien (Principle of Least Privilege) verhindert, dass ein kompromittierter IoT-Sensor als Dreh- und Angelpunkt für Angriffe auf kritischere Systeme genutzt wird.

3. Ein umfassendes Geräteinventar führen: Sie können nicht absichern, was Sie nicht kennen. Führen Sie ein präzises Echtzeit-Inventar jedes PAN-Geräts in Ihrem Netzwerk. Dieses Inventar sollte den Gerätetyp, die MAC-Adresse, die Firmware-Version, den physischen Standort und den Eigentümer umfassen. Dies ist die Grundlage sowohl für die Sicherheitsüberwachung als auch für das operative Management.

4. Ein robustes Patch-Management-Programm etablieren: Die Firmware von PAN-Geräten ist eine häufige Quelle für Schwachstellen, wie Veröffentlichungen wie BlueBorne und BLESA zeigen 2. Ihre Bereitstellungsstrategie muss einen Prozess zur Überwachung von Schwachstellenmeldungen der Gerätehersteller sowie die Fähigkeit umfassen, Firmware-Updates zeitnah Over-the-Air (OTA) bereitzustellen. Geräte, die nicht gepatcht werden können, stellen ein inakzeptables Risiko für das Unternehmen dar.

5. Mobile Device Management (MDM) für BYOD-Szenarien nutzen: In vielen PAN-Anwendungen ist das interagierende Gerät das Smartphone eines Benutzers (z. B. für BLE-basierten Zugang oder NFC-Zahlungen). In diesen Fällen sollte eine MDM- oder Unified Endpoint Management (UEM)-Lösung eingesetzt werden, um Sicherheitsrichtlinien auf dem Mobilgerät selbst durchzusetzen, wie z. B. die Anforderung eines Passcodes, die Aktivierung der Verschlüsselung und die Sicherstellung, dass das Betriebssystem auf dem neuesten Stand ist.

Fehlerbehebung & Risikominderung

Selbst bei sorgfältiger Planung können bei PAN-Bereitstellungen Probleme auftreten. Eine proaktive Risikominderung beinhaltet die Antizipation häufiger Fehlermodi und einen Plan zu deren Behebung.

| Häufiges Problem | Symptome | Maßnahmen zur Risikominderung & Fehlerbehebung |

|---|---|---|

| RF-Interferenzen | Unzuverlässige Konnektivität, hohe Latenz, häufige Verbindungsabbrüche von Geräten. | 1. Verwenden Sie einen Spektrumanalysator, um die Störquelle zu identifizieren (z. B. Wi-Fi, Mikrowellen). 2. Ändern Sie Zigbee- oder Wi-Fi-Kanäle, um Überschneidungen zu vermeiden (z. B. Wi-Fi-Kanäle 1, 6, 11 und Zigbee-Kanäle 15, 20, 25 nutzen). 3. Positionieren Sie Gateways oder Geräte neu, um das Signal-Rausch-Verhältnis zu verbessern. 4. In extremen Fällen schirmen Sie empfindliche Geräte oder die Störquelle ab. |

| Device Spoofing | Ein nicht autorisiertes Gerät verschafft sich Zugang, indem es sich als legitimes Gerät ausgibt (z. B. BIAS/BLESA-Angriffe). | 1. Erzwingen Sie eine starke, zertifikatsbasierte Authentifizierung (EAP-TLS). 2. Halten Sie die Firmware mit den neuesten Sicherheitspatches der Hersteller auf dem aktuellen Stand. 3. Implementieren Sie ein Monitoring auf Netzwerkebene, um Anomalien zu erkennen, z. B. wenn sich ein Gerät von einem ungewöhnlichen Standort aus verbindet. |

| Batterieentladung | Batteriebetriebene Geräte fallen vorzeitig aus und verursachen Betriebsstörungen. | 1. Stellen Sie sicher, dass die Geräte mit den korrekten Energiesparparametern konfiguriert sind (z. B. Advertising-Intervall bei BLE). 2. Überwachen Sie die Batteriestände proaktiv und richten Sie Warnmeldungen für niedrige Ladestände ein. 3. Stellen Sie bei Site Surveys sicher, dass Geräte nicht an Orten platziert werden, an denen sie mit maximaler Leistung senden müssen, um ein Gateway zu erreichen. |

| Gateway-Ausfall | Verbindungsverlust für ein gesamtes Segment des PAN. | 1. Stellen Sie redundante Gateways in kritischen Bereichen bereit. 2. Konfigurieren Sie ein automatisiertes Failover zwischen Gateways. 3. Implementieren Sie ein Monitoring-System, das bei einem Gateway-Ausfall sofortige Warnmeldungen ausgibt. |

| Datenabhören (Eavesdropping) | Sensible Daten werden von einer unbefugten Partei abgefangen. | 1. Schreiben Sie eine starke End-to-End-Verschlüsselung für den gesamten PAN-Datenverkehr vor. 2. Stellen Sie sicher, dass Verschlüsselungsschlüssel sicher verwaltet und regelmäßig rotiert werden. 3. Bei NFC sollten Benutzer über sichere Tapping-Praktiken aufgeklärt werden, um Skimming zu verhindern. |

ROI & Business Impact

Für einen CTO oder IT-Direktor erfordert die Rechtfertigung von Investitionen in PAN-Technologien eine klare Darlegung des Return on Investment (ROI) und des Business Impact. Die Vorteile fallen typischerweise in drei Kategorien: betriebliche Effizienz, verbessertes Kundenerlebnis und neue Einnahmequellen.

Betriebliche Effizienz: Dies ist oft der am einfachsten zu messende Bereich. In einem großen Lager kann beispielsweise ein UWB-basiertes RTLS die Zeit reduzieren, die Mitarbeiter mit der Suche nach Ausrüstung verbringen. Durch die Messung der durchschnittlichen Suchzeit vor und nach der Implementierung und die Multiplikation mit den Arbeitskosten lässt sich eine direkte Kosteneinsparung berechnen. Ebenso können in einem Smart Building Zigbee-gesteuerte HLK- und Beleuchtungssysteme den Energieverbrauch um 15–20 % senken – ein Wert, der sich direkt in finanzielle Einsparungen bei den Stromrechnungen ummünzen lässt.

Verbessertes Kunden-/Gästeerlebnis: Obwohl schwerer direkt zu quantifizieren, sind die Auswirkungen auf die Kundenzufriedenheit und -bindung erheblich. Im Gastgewerbe beseitigt das Angebot eines nahtlosen, schlüssellosen Zimmerzugangs über das Smartphone des Gastes (mittels BLE oder NFC) einen häufigen Reibungspunkt beim Check-in. Im Einzelhandel kann eine BLE-gestützte Indoor-Navigation Käufer zu Produkten führen und so ihr Einkaufserlebnis im Geschäft verbessern. Diese Vorteile werden durch Metriken wie den Net Promoter Score (NPS), Umfragen zur Kundenzufriedenheit (CSAT) und Wiederholungskaufraten gemessen.

Neue Einnahmequellen: PAN-Technologien können völlig neue Geschäftsmodelle erschließen. Ein Stadionbetreiber kann eine BLE-basierte Proximity-Lösung nutzen, um während einer Veranstaltung Sitzplatz-Upgrades anzubieten oder gezielte Werbeaktionen für Merchandise und Verpflegung direkt auf die Telefone der Fans zu senden. Einzelhändler können aus PAN-Sensoren abgeleitete Footfall-Analysen nutzen, um Premium-Platzierungsmöglichkeiten an Marken zu verkaufen. Der ROI wird hier an den direkten Einnahmen gemessen, die durch diese neuen Dienste generiert werden.

Letztendlich beruht der Business Case für eine PAN-Bereitstellung auf einem klaren Verständnis der Kosten (Hardware, Installation, Software, laufendes Management) im Vergleich zu den quantifizierbaren Vorteilen. Ein erfolgreiches Projekt liefert innerhalb eines Zeitrahmens von 12 bis 24 Monaten einen positiven ROI und bietet gleichzeitig strategische Vorteile, die schwerer zu messen, aber für den langfristigen Erfolg ebenso wichtig sind.

Key Terms & Definitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Case Studies

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Scenario Analysis

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Hint:Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Show Recommended Approach

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Hint:The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Show Recommended Approach

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Hint:Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Show Recommended Approach

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Key Takeaways

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.