Verständnis und Härtung von RADIUS gegen MD5-Kollisionsangriffe

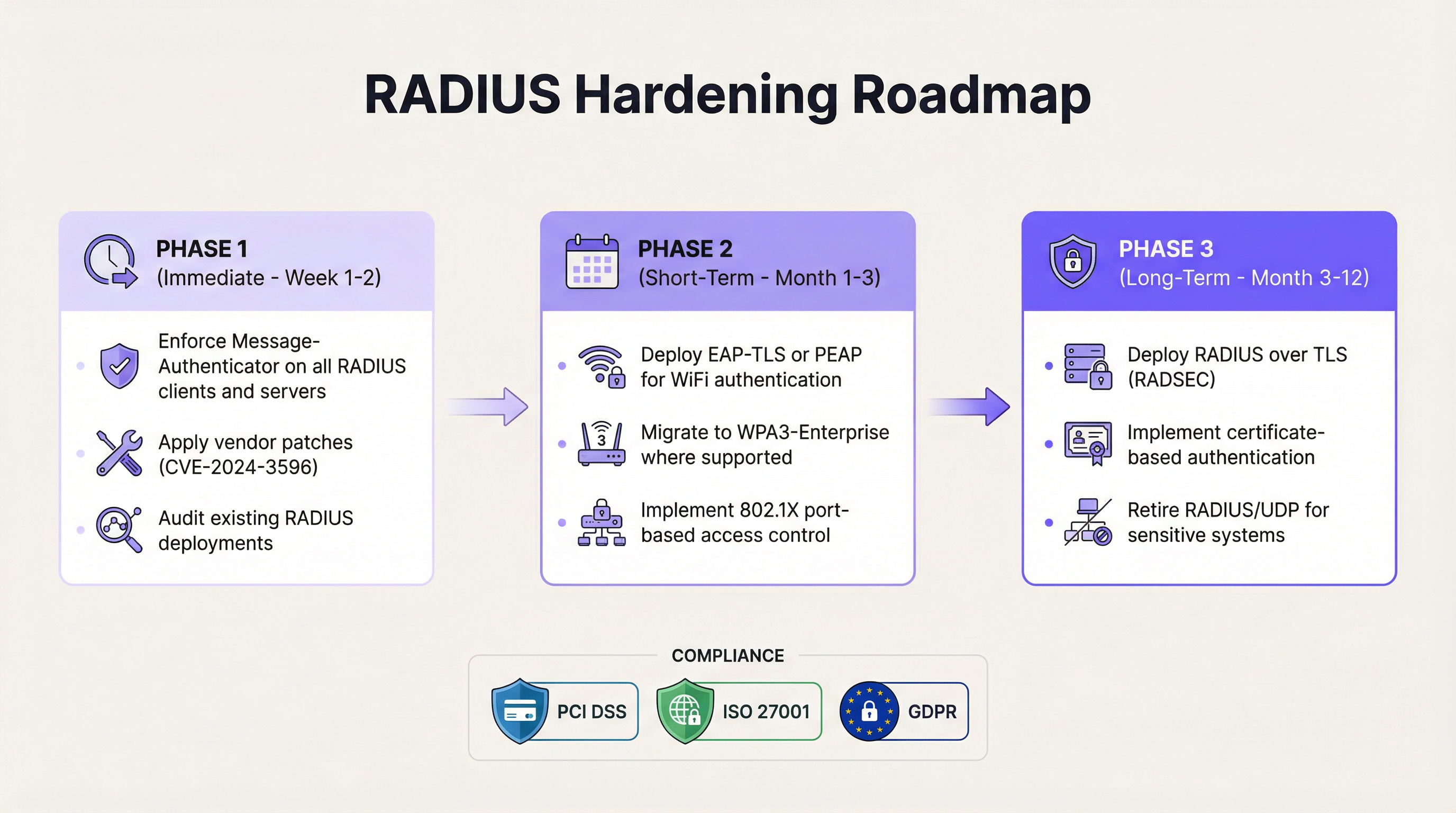

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

🎧 Listen to this Guide

View Transcript

Executive Summary

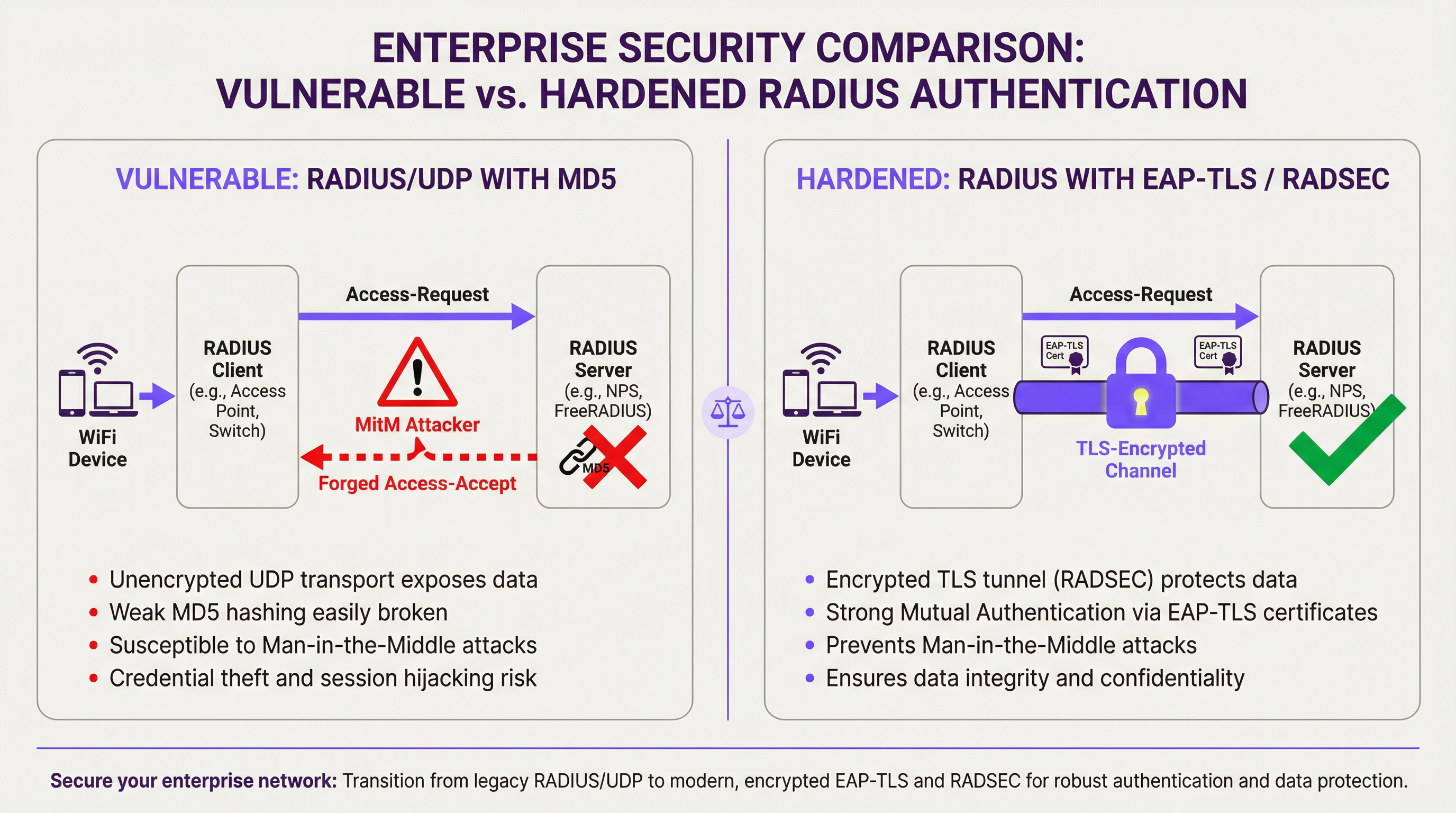

Das RADIUS-Protokoll, seit 1991 ein Eckpfeiler der Netzwerkauthentifizierung in Unternehmen, weist eine kritische und nun praktisch ausnutzbare Schwachstelle auf. Diese im Juli 2024 unter CVE-2024-3596 offengelegte und als 'Blast-RADIUS' bezeichnete Schwachstelle ermöglicht es einem Man-in-the-Middle (MitM)-Angreifer, der sich zwischen einem RADIUS-Client und -Server befindet, eine gültige Authentifizierungsfreigabe zu fälschen – und so ein legitimes 'Access-Reject' in ein 'Access-Accept' umzuwandeln –, ohne jemals das Passwort eines Benutzers oder das gemeinsame RADIUS-Geheimnis (Shared Secret) zu kennen. Der Angriff nutzt MD5-Chosen-Prefix-Kollisionstechniken, die mit moderner Hardware in wenigen Minuten ausgeführt werden können.

Für Betreiber von Veranstaltungsorten und IT-Teams in Unternehmen ist das Geschäftsrisiko unmittelbar: Ein Angreifer, der unbefugten Netzwerkzugriff erlangt, kann sich lateral durch die Infrastruktur bewegen, auf Point-of-Sale-Systeme zugreifen, Gästedaten exfiltrieren und Compliance-Verstöße gegen PCI DSS und GDPR auslösen. Jede Organisation, die RADIUS/UDP mit den Authentifizierungsmodi PAP, CHAP oder MS-CHAP betreibt, ist gefährdet, bis Patches angewendet und architektonische Änderungen geplant sind. Die sofortige Schadensbegrenzung – die Erzwingung des Message-Authenticator-Attributs für den gesamten RADIUS-Datenverkehr – ist eine störungsarme Konfigurationsänderung, die von allen großen Anbietern zur Verfügung gestellt wird. Die strategische Antwort ist eine schrittweise Migration zu EAP-TLS und RADIUS over TLS (RADSEC).

Technischer Deep-Dive

Das RADIUS-Protokoll und sein kryptografisches Erbe

RADIUS (Remote Authentication Dial-In User Service), standardisiert in RFC 2865, wurde in einer Zeit entwickelt, als die Anforderungen an die Netzwerksicherheit noch grundlegend anders waren. Das Protokoll arbeitet über UDP und verwendet ein gemeinsames Geheimnis (Shared Secret) zwischen dem RADIUS-Client (typischerweise ein Access Point oder Network Access Server) und dem RADIUS-Server, um ein gewisses Maß an Nachrichtenintegrität zu gewährleisten. Insbesondere werden Serverantworten mithilfe eines Konstrukts namens Response Authenticator 'authentifiziert', das wie folgt berechnet wird:

MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret)

Diese Konstruktion war nie ein echter Message Authentication Code (MAC). Sie stammt aus der Zeit vor HMAC, das 1997 standardisiert wurde, um genau die Schwächen von reinen Hash-basierten MACs zu beheben. Die RADIUS-Spezifikation wurde weder bei der Einführung von HMAC aktualisiert, noch als 2004 erstmals MD5-Kollisionen demonstriert wurden. Diese architektonische Altlast ist nun zu einem kritischen Risiko geworden.

Die Mechanik des Blast-RADIUS-Angriffs

Der Blast-RADIUS-Angriff (CVE-2024-3596) kombiniert drei Elemente: eine Schwachstelle auf Protokollebene bei der Konstruktion des Response Authenticators durch RADIUS, eine MD5-Chosen-Prefix-Kollisionstechnik und signifikante Geschwindigkeitsverbesserungen bei der Kollisionsberechnung, die den Angriff in einem Echtzeit-Netzwerkabfangszenario praktikabel machen.

Der Angriff läuft wie folgt ab. Ein MitM-Angreifer fängt ein Access-Request-Paket ab, das vom RADIUS-Client an den Server gesendet wird. Der Angreifer injiziert ein bösartiges Attribut in diese Anfrage – einen sorgfältig erstellten Payload, der eine Kollision zwischen dem MD5-Hash der legitimen Serverantwort und dem MD5-Hash der vom Angreifer gewünschten gefälschten Antwort verursacht. Wenn der Server ein Access-Reject (eine fehlgeschlagene Authentifizierung) zurückgibt, nutzt der Angreifer die vorberechnete Kollision, um ein gültiges Access-Accept-Paket zu fälschen, komplett mit einem Response Authenticator, den der RADIUS-Client als echt akzeptiert. Der Angreifer muss weder das Shared Secret noch die Anmeldeinformationen des Benutzers kennen.

Forscher der Boston University, der UC San Diego, des CWI Amsterdam und von Microsoft haben gezeigt, dass die für diesen Angriff erforderliche MD5-Chosen-Prefix-Kollision mit optimierten Algorithmen in weniger als fünf Minuten auf handelsüblicher Hardware berechnet werden kann. Dies macht den Angriff für einen entschlossenen Angreifer mit Zugriff auf den Netzwerkpfad zwischen dem RADIUS-Client und -Server operativ durchführbar.

Betroffene Authentifizierungsmodi

Die Schwachstelle betrifft alle RADIUS/UDP-Bereitstellungen, die Nicht-EAP-Authentifizierungsmethoden verwenden. Die folgende Tabelle fasst die Gefährdung nach Authentifizierungsmodus zusammen:

| Authentifizierungsmodus | Protokoll | Anfällig für Blast-RADIUS? | Hinweise |

|---|---|---|---|

| PAP | Password Authentication Protocol | Ja | Am häufigsten in Legacy-Bereitstellungen |

| CHAP | Challenge Handshake Authentication Protocol | Ja | Etwas stärker als PAP, dennoch gefährdet |

| MS-CHAP / MS-CHAPv2 | Microsoft CHAP | Ja | Häufig in Windows-Umgebungen |

| EAP-MD5 | EAP mit MD5 | Ja | Veraltet; vollständig vermeiden |

| PEAP (MSCHAPv2 inner) | Protected EAP | Nein (EAP-Tunnel schützt) | Erfordert korrekte Serverzertifikatsvalidierung |

| EAP-TLS | EAP mit TLS | Nein | Empfohlener Goldstandard |

| EAP-TTLS | EAP Tunnelled TLS | Nein | Akzeptable Alternative |

Der entscheidende Unterschied besteht darin, dass EAP-basierte Methoden einen eigenen kryptografischen Tunnel für die Authentifizierung aufbauen, der nicht auf den MD5 Response Authenticator angewiesen ist. Dies macht sie immun gegen den spezifischen Blast-RADIUS-Angriffsvektor.

Warum VLAN-Segmentierung nicht ausreicht

Ein weit verbreiteter Irrglaube ist, dass die Isolierung des RADIUS-Datenverkehrs in einem dedizierten Management-VLAN ausreichenden Schutz bietet. Obwohl Netzwerksegmentierung eine bewährte Sicherheitspraxis ist, beseitigt sie das Blast-RADIUS-Risiko nicht. Ein Angreifer, der bereits ein Gerät im Management-Netzwerk kompromittiert hat – durch einen Phishing-Angriff, eine Supply-Chain-Kompromittierung oder die Ausnutzung einer anderen Schwachstelle –, kann sich als MitM auf dem RADIUS-Datenpfad positionieren. Der Angriff erfordert lediglich Zugriff auf den Netzwerkpfad, keinen externen Internetzugang. Segmentierung reduziert die Angriffsfläche, beseitigt jedoch nicht die zugrunde liegende kryptografische Schwäche.

Implementierungsleitfaden

Phase 1: Sofortige Härtung (Wochen 1–2)

Oberste Priorität hat die Anwendung von Hersteller-Patches für CVE-2024-3596 in der gesamten RADIUS-Infrastruktur. Alle großen Anbieter – darunter Cisco ISE, Microsoft NPS, FreeRADIUS, Juniper, Aruba und Ruckus – haben Updates veröffentlicht. Neben dem Patching besteht die wichtigste Konfigurationsänderung darin, das Message-Authenticator-Attribut auf allen RADIUS-Clients und -Servern zu erzwingen.

Das Message-Authenticator-Attribut (definiert in RFC 2869) bietet eine HMAC-MD5-Integritätsprüfung über das gesamte RADIUS-Paket. Im Gegensatz zum Response Authenticator ist diese Konstruktion nicht anfällig für den Chosen-Prefix-Kollisionsangriff, da die HMAC-Konstruktion den Hash so an das Shared Secret bindet, dass der Angreifer keine gültige Fälschung erstellen kann. Die Konfiguration von Clients und Servern, dieses Attribut zu verlangen – und jede Nachricht abzulehnen, die es nicht enthält –, schließt den unmittelbaren Angriffsvektor.

Für FreeRADIUS bedeutet dies, require_message_authenticator = yes in der Datei clients.conf zu setzen. Für Microsoft NPS wird die entsprechende Richtlinie über die Netzwerkrichtlinieneinstellungen erzwungen. Für Cisco ISE ist die Einstellung in der RADIUS-Client-Konfiguration unter der Authentifizierungsrichtlinie verfügbar. Konsultieren Sie die spezifischen Sicherheitshinweise Ihres Anbieters zu CVE-2024-3596 für die genauen Konfigurationsschritte.

Phase 2: Modernisierung der Authentifizierung (Monate 1–3)

Das mittelfristige Ziel ist die Migration der WiFi-Authentifizierung von veralteten PAP/CHAP-Modi zu EAP-basierten Methoden. Für Enterprise-WiFi-Umgebungen ist der empfohlene Weg WPA3-Enterprise mit EAP-TLS. Dies erfordert die Bereitstellung einer Public Key Infrastructure (PKI) zur Ausstellung von Geräte- und/oder Benutzerzertifikaten, die Konfiguration Ihres RADIUS-Servers zur Validierung dieser Zertifikate sowie die Bereitstellung der entsprechenden Zertifikate und RADIUS-Server-Vertrauensanker (Trust Anchors) auf den Client-Geräten.

Für Umgebungen, in denen die Zertifikatsbereitstellung komplex ist – wie z. B. Veranstaltungsorte mit hoher Gerätefluktuation oder BYOD-Richtlinien –, bietet PEAP mit MSCHAPv2 einen akzeptablen Zwischenschritt, vorausgesetzt, die Clients sind so konfiguriert, dass sie das RADIUS-Serverzertifikat validieren. Ohne Serverzertifikatsvalidierung ist PEAP anfällig für Rogue-Access-Point-Angriffe. Die portbasierte Zugriffskontrolle nach IEEE 802.1X sollte gleichzeitig auf der kabelgebundenen Infrastruktur implementiert werden, um eine konsistente Authentifizierungsrichtlinie im gesamten Netzwerk zu gewährleisten.

Phase 3: Transport Layer Security (Monate 3–12)

Das langfristige architektonische Ziel ist die Kapselung des gesamten RADIUS-Datenverkehrs in einem TLS-Tunnel unter Verwendung von RADIUS over TLS (RADSEC), standardisiert in RFC 6614. RADSEC ersetzt UDP durch TCP und verpackt die gesamte RADIUS-Sitzung in eine gegenseitig authentifizierte TLS-Verbindung. Dies bietet Vertraulichkeit, Integrität und Replay-Schutz für den gesamten Authentifizierungsdatenverkehr, wodurch der MD5 Response Authenticator irrelevant wird, da die Transportschicht selbst kryptografisch sicher ist.

RADSEC ist besonders wertvoll in verteilten Bereitstellungen – wie Hotelketten, Einzelhandelsnetzwerken oder Stadionumgebungen –, in denen der RADIUS-Datenverkehr zwischengeschaltete Netzwerksegmente durchqueren kann. Die IETF treibt derzeit RADIUS over TLS und DTLS in den Standards-Track-Status voran, was den Branchenkonsens widerspiegelt, dass RADIUS/UDP für sensible Bereitstellungen als veraltet (deprecated) eingestuft werden sollte.

Best Practices

Die folgenden herstellerneutralen Best Practices spiegeln aktuelle Branchenstandards und regulatorische Vorgaben für die Sicherheit der WiFi-Authentifizierung in Unternehmen wider.

Message-Authenticator universell erzwingen. Jeder RADIUS-Client und -Server in Ihrer Umgebung sollte so konfiguriert sein, dass er das Message-Authenticator-Attribut sendet und verlangt. Dies ist die heute verfügbare Maßnahme mit der größten Wirkung und der geringsten Störung. Gemäß den Richtlinien des Blast-RADIUS-Forschungsteams sollte dieses Attribut als erstes Attribut in Access-Accept- und Access-Reject-Antworten erscheinen.

EAP-TLS als Authentifizierungsstandard einführen. IEEE 802.1X mit EAP-TLS bietet eine gegenseitige zertifikatsbasierte Authentifizierung, die immun gegen die Blast-RADIUS-Angriffsklasse ist und mit den Empfehlungen der NIST SP 800-120 für EAP-Methoden beim drahtlosen Netzwerkzugriff übereinstimmt. WPA3-Enterprise schreibt den 192-Bit-Sicherheitsmodus mit EAP-TLS für die höchste Sicherheitsstufe vor.

RADIUS Shared Secrets regelmäßig rotieren. Obwohl der Blast-RADIUS-Angriff keine Kenntnis des Shared Secrets erfordert, reduzieren starke, eindeutige Shared Secrets (mindestens 32 Zeichen, zufällig generiert) das Risiko durch andere Angriffsklassen. Geheimnisse sollten mindestens jährlich und bei jedem Verdacht auf eine Kompromittierung sofort rotiert werden.

RADIUS-Accounting und Anomalie-Überwachung implementieren. RADIUS-Accounting-Protokolle bieten einen Audit-Trail von Authentifizierungsereignissen. Die Überwachung auf anomale Muster – wie erfolgreiche Authentifizierungen von unerwarteten Gerätetypen, MAC-Adressen oder zu ungewöhnlichen Zeiten – kann frühzeitig vor einer Ausnutzung warnen. Integrieren Sie das RADIUS-Accounting in Ihr SIEM für automatisierte Warnmeldungen.

RADIUS-Datenverkehr segmentieren. Obwohl dies keine vollständige Schadensbegrenzung darstellt, reduziert die Platzierung des RADIUS-Datenverkehrs in einem dedizierten Management-VLAN mit strengen ACLs die Anzahl der Geräte, die als MitM-Pivot-Punkt verwendet werden könnten. Kombinieren Sie dies mit Network Access Control, um sicherzustellen, dass nur autorisierte Geräte den RADIUS-Server erreichen können.

Anpassung an PCI DSS-Anforderungen. PCI DSS v4.0 Anforderung 8.6 schreibt eine starke Authentifizierung für alle Konten vor. Anforderung 1.3 erfordert Kontrollen zur Netzwerksegmentierung. Organisationen, die Zahlungskartendaten verarbeiten, müssen sicherstellen, dass ihre WiFi-Authentifizierungsarchitektur diese Anforderungen erfüllt, und die Blast-RADIUS-Schwachstelle wirkt sich direkt auf den Compliance-Status für jedes betroffene Netzwerksegment aus.

Fehlerbehebung & Risikominderung

Häufige Fehlerquellen während der Härtung

Das häufigste Problem bei der Erzwingung des Message-Authenticators ist die Inkompatibilität von Legacy-Geräten. Ältere Access Points, Switches oder VPN-Konzentratoren unterstützen das Attribut möglicherweise nicht, was zu Authentifizierungsfehlern führt, nachdem der Server so konfiguriert wurde, dass er es verlangt. Der empfohlene Ansatz besteht darin, alle RADIUS-Clients zu überprüfen, bevor die Anforderung serverseitig erzwungen wird, und eine Liste der Geräte zu führen, die Firmware-Updates oder einen Austausch benötigen.

Ein zweites häufiges Problem sind Fehler bei der Zertifikatsvalidierung während der EAP-TLS-Migration. Wenn Client-Geräte nicht mit dem korrekten RADIUS-Server-Zertifikats-Vertrauensanker ausgestattet sind, lehnen sie das Serverzertifikat ab und die Authentifizierung schlägt fehl. Dies ist besonders in BYOD-Umgebungen weit verbreitet. Die Bereitstellung einer Mobile Device Management (MDM)-Lösung zum Pushen von Zertifikatsprofilen ist die Standardlösung.

Unstimmigkeiten beim Shared Secret können während der RADSEC-Migration auftreten, wenn der Common Name des TLS-Zertifikats nicht mit der erwarteten Client-Kennung übereinstimmt. Stellen Sie sicher, dass die Subject-Namen der Zertifikate mit den auf dem Server konfigurierten RADIUS-Client-IP-Adressen oder Hostnamen übereinstimmen.

Risikominderung für Umgebungen, die nicht sofort patchen können

Für Umgebungen, in denen ein sofortiges Patching nicht machbar ist – wie z. B. ältere industrielle Steuerungssysteme oder eingebettete Netzwerkgeräte –, kann das Risiko teilweise gemindert werden, indem strenge Netzwerkzugriffskontrollen implementiert werden, die einschränken, welche Hosts mit dem RADIUS-Server kommunizieren dürfen, wodurch die Möglichkeit für einen MitM-Angreifer, den Datenverkehr abzufangen, verringert wird. Dies ist nur eine vorübergehende Maßnahme; es muss eine Roadmap für Patching und Austausch erstellt werden.

ROI & Geschäftsauswirkungen

Quantifizierung des Risikos

Der Business Case für die RADIUS-Härtung ist eindeutig, wenn man ihn im Hinblick auf die Kosten von Sicherheitsverletzungen und Compliance-Haftung betrachtet. Ein erfolgreicher Blast-RADIUS-Exploit in einer Hotel- oder Einzelhandelsumgebung könnte einem Angreifer Zugang zum Unternehmensnetzwerk verschaffen und potenziell Point-of-Sale-Systeme, Gästedaten-Repositories und die Back-Office-Infrastruktur erreichen. Die durchschnittlichen Kosten einer Datenschutzverletzung im Gastgewerbe übersteigen laut Branchen-Benchmarks 3 Millionen Pfund, wobei behördliche Geldstrafen unter der GDPR potenziell bis zu 4 % des weltweiten Jahresumsatzes ausmachen können.

Für Organisationen, die in den Geltungsbereich von PCI DSS fallen, kann ein Fehler bei der Netzwerkauthentifizierung, der zur Offenlegung von Karteninhaberdaten führt, obligatorische forensische Untersuchungen, Geldstrafen der Kartenmarken und den potenziellen Verlust der Kartenverarbeitungsprivilegien auslösen – Kosten, die die für die Implementierung von EAP-TLS und RADSEC erforderlichen Investitionen bei weitem übersteigen.

Benchmarks für Implementierungskosten

Die folgende Tabelle bietet indikative Kosten- und Aufwandsschätzungen für die dreiphasige Härtungs-Roadmap in typischen Veranstaltungsumgebungen:

| Phase | Maßnahme | Geschätzter Aufwand | Geschätzte Kosten | Risikoreduzierung |

|---|---|---|---|---|

| Phase 1 | Patch + Message-Authenticator erzwingen | 1–3 Tage (IT-Team) | Nur Personalzeit | Hoch (schließt unmittelbare CVE) |

| Phase 2 | EAP-TLS / WPA3-Enterprise-Migration | 2–6 Wochen | PKI + MDM-Lizenzierung | Sehr hoch |

| Phase 3 | RADSEC-Bereitstellung | 4–12 Wochen | Infrastruktur-Upgrades | Umfassend |

Operative Vorteile über die Sicherheit hinaus

Die Migration zu EAP-TLS und RADSEC bietet operative Vorteile, die über die Sicherheitshärtung hinausgehen. Die zertifikatsbasierte Authentifizierung eliminiert den operativen Aufwand für die Verwaltung und Rotation gemeinsamer Passwörter über große Geräteflotten hinweg. WPA3-Enterprise verbessert die Verbindungszuverlässigkeit in dichten Umgebungen – ein messbarer Vorteil für Stadien und Konferenzzentren, in denen Hunderte von Geräten um die Authentifizierung konkurrieren. Der TCP-Transport von RADSEC bietet zudem eine bessere Zuverlässigkeit als UDP bei hoher Latenz oder verlustbehafteten Netzwerkbedingungen, was das Authentifizierungserlebnis für Endbenutzer verbessert.

Key Terms & Definitions

RADIUS (Remote Authentication Dial-In User Service)

A client-server networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. RADIUS clients (access points, switches, VPN concentrators) forward authentication requests to a central RADIUS server, which validates credentials and returns an Access-Accept or Access-Reject response.

IT teams encounter RADIUS as the authentication backbone for enterprise WiFi (802.1X), VPN access, and network device administration. Its age and architectural limitations are now a direct security liability under CVE-2024-3596.

MD5 Chosen-Prefix Collision Attack

A cryptographic attack against the MD5 hash function in which an attacker constructs two different messages with the same MD5 hash, where both messages begin with attacker-chosen prefixes. This is more powerful than a standard collision attack because the attacker can control the meaningful content of both colliding messages.

This is the specific attack technique used in Blast-RADIUS. The attacker uses it to forge a RADIUS Response Authenticator that the client will accept as genuine, even though the response content has been modified from Access-Reject to Access-Accept.

Response Authenticator

A 16-byte field in RADIUS response packets (Access-Accept, Access-Reject, Access-Challenge) computed as MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret). It is intended to verify the integrity of the server response but is not a proper cryptographic MAC and is vulnerable to the Blast-RADIUS attack.

Network architects need to understand that the Response Authenticator is the specific field being forged in a Blast-RADIUS attack. Enforcing the Message-Authenticator attribute provides a stronger integrity check that is not vulnerable to the same collision technique.

Message-Authenticator Attribute

A RADIUS attribute (Attribute 80, defined in RFC 2869) that provides an HMAC-MD5 integrity check over the entire RADIUS packet, including all attributes. Unlike the Response Authenticator, the HMAC construction binds the integrity check to the shared secret in a way that prevents chosen-prefix collision forgery.

Enforcing the Message-Authenticator attribute on all RADIUS clients and servers is the primary short-term mitigation for CVE-2024-3596. IT teams should verify that all RADIUS infrastructure is patched and configured to require this attribute before accepting any response.

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An EAP method (RFC 5216) that uses TLS for mutual certificate-based authentication between the client and the RADIUS server. Both parties must present valid digital certificates from a trusted Certificate Authority. It is immune to the Blast-RADIUS attack and is the recommended gold standard for enterprise WiFi authentication.

CTOs and network architects should treat EAP-TLS as the target state for all enterprise WiFi authentication. It requires a PKI infrastructure but eliminates shared secrets, password-based attacks, and the MD5 vulnerability class entirely.

RADSEC (RADIUS over TLS)

A protocol extension (RFC 6614) that encapsulates RADIUS messages within a mutually authenticated TLS session over TCP, replacing the traditional UDP transport. RADSEC provides confidentiality, integrity, and replay protection for all RADIUS traffic, making transport-layer attacks such as Blast-RADIUS impossible.

RADSEC is the long-term architectural solution for RADIUS security. It is particularly valuable in distributed deployments (hotel chains, retail networks) where RADIUS traffic traverses multiple network segments. Vendors including Cisco, Juniper, Aruba, and FreeRADIUS support RADSEC.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices wishing to connect to a LAN or WLAN. It uses EAP as the authentication framework and RADIUS as the backend authentication server. 802.1X ensures that only authenticated devices can access network resources.

802.1X is the framework within which RADIUS and EAP operate for enterprise WiFi. IT managers implementing WPA2/WPA3-Enterprise are deploying 802.1X. Understanding this relationship is essential for configuring authentication policies and troubleshooting access issues.

WPA3-Enterprise

The enterprise variant of the Wi-Fi Protected Access 3 (WPA3) security standard, which mandates 802.1X authentication and, in its highest security mode (192-bit), requires EAP-TLS with a 384-bit elliptic curve cipher suite. WPA3-Enterprise provides significantly stronger security guarantees than WPA2-Enterprise and is immune to the Blast-RADIUS attack when correctly configured.

Network architects planning new WiFi deployments or major infrastructure refreshes should specify WPA3-Enterprise as the minimum security standard. It is supported by all modern access points and client devices manufactured after 2020.

Man-in-the-Middle (MitM) Attack

An attack in which the adversary secretly intercepts and potentially alters communications between two parties who believe they are communicating directly with each other. In the context of Blast-RADIUS, the MitM is positioned between the RADIUS client (access point) and the RADIUS server, enabling them to intercept and forge authentication responses.

The Blast-RADIUS attack requires MitM positioning. This is achievable through ARP spoofing on a shared network segment, compromise of an intermediate network device, or physical access to network infrastructure. Understanding this threat model helps IT teams prioritise network segmentation and device hardening alongside RADIUS-specific mitigations.

Case Studies

A 350-room luxury hotel chain with 12 properties is running Cisco Meraki access points with Microsoft NPS as the RADIUS server for staff WiFi. Authentication is via MSCHAPv2. The IT director has been alerted to CVE-2024-3596 and needs to assess exposure and implement mitigations without disrupting the 24/7 hotel operations.

The immediate priority is to confirm that Microsoft NPS has been updated to include the Message-Authenticator enforcement patch (released July 2024). In NPS, navigate to the RADIUS Clients and Servers configuration and enable the 'Require Message-Authenticator' setting for all configured RADIUS clients. On the Meraki side, confirm that the firmware version supports sending the Message-Authenticator attribute in Access-Request packets — Meraki released a firmware update addressing CVE-2024-3596 in Q3 2024. This configuration change can be deployed during a low-traffic window (typically 03:00–05:00 local time) with minimal guest impact, as it affects only staff authentication. Once Phase 1 is stable, plan the migration from MSCHAPv2 to EAP-TLS. Deploy a Microsoft Active Directory Certificate Services (ADCS) PKI to issue computer certificates to all staff devices via Group Policy. Configure NPS with an EAP-TLS network policy and update the Meraki SSID security settings to WPA2/WPA3-Enterprise with EAP-TLS. Use Meraki's Systems Manager MDM to push the NPS server certificate trust anchor to all managed devices. Roll out property-by-property to manage risk, starting with the lowest-occupancy property.

A national retail chain with 200 stores uses a centralised FreeRADIUS server for 802.1X authentication on its store network infrastructure. Each store has a mix of managed corporate devices (Windows laptops, handheld scanners) and unmanaged IoT devices (digital signage, payment terminals). The network team needs to harden against Blast-RADIUS while maintaining PCI DSS compliance for the payment card environment.

Begin with a network segmentation audit to confirm that RADIUS traffic between store access points and the central FreeRADIUS server is isolated from the payment card data environment (CDE). If RADIUS traffic traverses any segment that is in PCI DSS scope, this must be addressed as a priority. Update FreeRADIUS to version 3.2.3 or later, which includes the Message-Authenticator enforcement fix. In the FreeRADIUS clients.conf file, add 'require_message_authenticator = yes' for all store RADIUS clients. For the managed device fleet, deploy EAP-TLS using an existing PKI or a cloud certificate authority. For unmanaged IoT devices that cannot support 802.1X, implement MAC Authentication Bypass (MAB) on a separate, isolated VLAN with strict firewall rules preventing lateral movement to the CDE. This ensures that even if an IoT device's MAC address is spoofed, the attacker gains access only to the IoT VLAN, not the corporate or payment network. For the RADSEC migration, deploy a RADSEC proxy at each store that terminates the local UDP RADIUS traffic and forwards it over TLS to the central FreeRADIUS server, avoiding the need to upgrade every store's network device firmware simultaneously.

Scenario Analysis

Q1. Your organisation operates a 500-seat conference centre that hosts corporate events. The venue WiFi uses WPA2-Enterprise with PEAP/MSCHAPv2 and a FreeRADIUS server. A security consultant has flagged CVE-2024-3596 in their report. The venue director wants to know: (a) Are you currently vulnerable? (b) What is the minimum action required to close the immediate risk? (c) What is the recommended long-term architecture?

💡 Hint:Consider whether PEAP provides immunity to Blast-RADIUS, and what conditions must be met for that immunity to hold. Also consider the operational constraints of a 24/7 venue environment when planning the remediation timeline.

Show Recommended Approach

(a) PEAP with MSCHAPv2 uses an EAP tunnel that protects the inner authentication from the Blast-RADIUS attack, so you are not directly vulnerable to CVE-2024-3596 — provided that clients are correctly configured to validate the FreeRADIUS server certificate. If certificate validation is not enforced, you are vulnerable to rogue access point attacks, which is a separate but equally serious risk. You should still update FreeRADIUS to the patched version and enforce Message-Authenticator as a defence-in-depth measure. (b) The minimum immediate action is to update FreeRADIUS to version 3.2.3 or later and enforce Message-Authenticator in clients.conf. Simultaneously, audit all client devices to confirm server certificate validation is enabled. (c) The recommended long-term architecture is WPA3-Enterprise with EAP-TLS, backed by a PKI for certificate issuance. For a conference centre with high device turnover and BYOD, consider a cloud-based certificate authority with automated provisioning to reduce the operational burden of certificate management.

Q2. A retail chain's security team has completed a RADIUS audit and identified three categories of devices on their store networks: (1) managed Windows laptops using MS-CHAP, (2) Android handheld scanners using PAP, (3) IoT digital signage devices that do not support 802.1X at all. Prioritise the remediation actions and explain the rationale for each device category.

💡 Hint:Consider the relative vulnerability of each authentication mode, the feasibility of migrating each device category to EAP, and the appropriate network architecture for devices that cannot support 802.1X.

Show Recommended Approach

All three categories require action, but the approach differs. Category 1 (Windows laptops, MS-CHAP): Highest priority for EAP-TLS migration because MS-CHAP is directly vulnerable to Blast-RADIUS. Deploy computer certificates via Group Policy and migrate to EAP-TLS within 30–60 days. Enforce Message-Authenticator immediately as an interim measure. Category 2 (Android scanners, PAP): Also directly vulnerable. PAP transmits credentials in a form that is trivially readable if the RADIUS traffic is intercepted, making this the highest-risk category from a credential exposure perspective as well. Migrate to PEAP or EAP-TLS using Android's built-in 802.1X support. If the scanner firmware does not support EAP, prioritise firmware updates or device replacement. Category 3 (IoT signage, no 802.1X): Cannot be migrated to EAP. Implement MAC Authentication Bypass (MAB) on a dedicated IoT VLAN with strict firewall rules preventing access to the corporate network or CDE. Accept that MAB provides weaker authentication (MAC addresses can be spoofed) and compensate with network monitoring and anomaly detection.

Q3. A CTO at a 50-property hotel chain asks you to present the business case for a full RADIUS modernisation programme (EAP-TLS + RADSEC) with an estimated budget of £180,000 over 12 months. She wants to understand: the risk being mitigated, the compliance benefits, and the operational ROI beyond security. How do you structure the business case?

💡 Hint:Frame the business case around three pillars: risk quantification (what is the cost of a breach?), compliance value (what fines or audit costs does this avoid?), and operational efficiency (what does this enable beyond security?). Use the 350-room hotel scenario as a reference point.

Show Recommended Approach

Structure the business case around three pillars. Risk Quantification: A successful Blast-RADIUS exploit at a single property could provide network access to guest PII, payment systems, and back-office infrastructure. The average hospitality data breach costs £3M+ in remediation, notification, and reputational damage. At 50 properties, the aggregate risk is significant. The £180,000 investment represents less than 6% of a single breach cost. Compliance Value: PCI DSS v4.0 requires strong authentication for all systems in scope. EAP-TLS and RADSEC directly satisfy Requirements 8.6 (authentication management) and 1.3 (network segmentation). Avoiding a PCI DSS Level 1 forensic investigation (typically £50,000–£150,000) and potential card brand fines justifies the programme cost. GDPR Article 32 requires 'appropriate technical measures' — a documented modernisation programme demonstrates compliance due diligence. Operational ROI: Certificate-based authentication eliminates the overhead of managing shared WiFi passwords across 50 properties (estimated 2–4 hours per property per year for rotation and distribution). WPA3-Enterprise improves connection reliability in high-density environments, directly improving guest satisfaction scores. RADSEC's TCP transport reduces authentication failures in properties with high-latency WAN connections. Combined, these operational benefits represent an estimated 200–300 IT hours per year in saved administration time.

Key Takeaways

- ✓CVE-2024-3596 ('Blast-RADIUS') is a practically exploitable vulnerability in RADIUS/UDP that allows a man-in-the-middle attacker to forge authentication approvals without knowing user credentials, affecting all PAP, CHAP, and MS-CHAP deployments.

- ✓The attack exploits the MD5-based Response Authenticator field in RADIUS responses using a chosen-prefix collision technique that can be executed in minutes on modern hardware — making this a real operational threat, not a theoretical one.

- ✓The immediate mitigation is to apply vendor patches for CVE-2024-3596 and enforce the Message-Authenticator attribute on all RADIUS clients and servers — a low-disruption configuration change available from all major vendors including Cisco, Microsoft NPS, FreeRADIUS, Aruba, and Ruckus.

- ✓EAP-based authentication methods (EAP-TLS, PEAP, EAP-TTLS) are immune to the Blast-RADIUS attack, making migration to WPA3-Enterprise with EAP-TLS the recommended medium-term strategic response.

- ✓RADIUS over TLS (RADSEC, RFC 6614) is the long-term architectural solution, encapsulating all RADIUS traffic in a mutually authenticated TLS tunnel and eliminating the transport-layer vulnerability entirely.

- ✓For hospitality, retail, and venue operators, the compliance implications are direct: a successful exploit can trigger PCI DSS violations, GDPR data breach notifications, and significant financial and reputational damage that far exceeds the cost of remediation.

- ✓Network segmentation (dedicated RADIUS VLANs) reduces the attack surface but does not eliminate the vulnerability — it must be combined with Message-Authenticator enforcement and EAP migration to provide genuine protection.