VLAN-Konfiguration für WiFi-Netzwerke

This guide provides a technical deep-dive into VLAN configuration for enterprise WiFi networks, offering actionable guidance for IT leaders and network architects. It covers VLAN fundamentals, SSID-to-VLAN mapping, implementation best practices, and the business impact of proper network segmentation for security, performance, and compliance in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

Executive Summary

Für jedes moderne Unternehmen, das ein großflächiges WiFi-Netzwerk betreibt – sei es eine Einzelhandelskette mit mehreren Standorten, ein weitläufiges Hotelresort oder ein Stadion mit hoher Dichte –, ist die Netzwerksegmentierung keine bloße Empfehlung mehr; sie ist eine grundlegende Voraussetzung für Sicherheit, Leistung und betriebliche Effizienz. Virtual Local Area Networks (VLANs) bieten den primären Mechanismus, um diese Segmentierung skalierbar und kosteneffizient zu erreichen. Durch die logische Aufteilung einer einzigen physischen Netzwerkinfrastruktur in mehrere isolierte Broadcast-Domänen ermöglichen VLANs es IT-Teams, unterschiedliche Sicherheitsrichtlinien durchzusetzen, den Datenverkehr zu verwalten und das Nutzererlebnis über verschiedene Benutzergruppen und Gerätetypen hinweg zu verbessern. So kann beispielsweise der Gast-WiFi-Datenverkehr vollständig von sensiblen Unternehmensressourcen wie Point-of-Sale-Systemen (POS) oder internen Servern isoliert werden, was Risiken direkt mindert und die Einhaltung von Standards wie PCI DSS und GDPR vereinfacht. Dieser Leitfaden dient als maßgebliche technische Referenz für Netzwerkarchitekten und IT-Manager und bietet einen praktischen Rahmen für das Design, die Implementierung und die Verwaltung einer robusten VLAN-Architektur für Enterprise-WiFi-Bereitstellungen. Er geht über die akademische Theorie hinaus und bietet herstellerneutrale, umsetzbare Anleitungen, die auf realen Szenarien und Best Practices der Branche basieren. Dabei liegt der Fokus auf der direkten Korrelation zwischen einer ordnungsgemäßen VLAN-Konfiguration und messbaren Geschäftsergebnissen wie verbessertem Netzwerkdurchsatz, erhöhter Sicherheit und größerer operativer Agilität.

Technischer Deep-Dive

Im Kern ist ein VLAN eine logische Gruppierung von Netzwerkgeräten, die so kommunizieren, als befänden sie sich im selben physischen LAN, unabhängig von ihrem physischen Standort. Die zugrunde liegende Technologie ist der Standard IEEE 802.1Q, der ein System für das VLAN-Tagging definiert. Wenn ein Ethernet-Frame über eine als „Trunk“ konfigurierte Netzwerkverbindung übertragen wird, wird ein 4-Byte-Tag in den Frame-Header eingefügt. Dieses Tag enthält einen VLAN Identifier (VID), eine 12-Bit-Zahl, die das VLAN, zu dem der Frame gehört, eindeutig identifiziert (was bis zu 4.094 VLANs ermöglicht). Netzwerk-Switches verwenden diese VID, um Weiterleitungsentscheidungen zu treffen und sicherzustellen, dass Frames aus einem bestimmten VLAN nur an Ports geliefert werden, die zu demselben VLAN oder zu anderen Trunk-Ports gehören.

SSID-zu-VLAN-Mapping

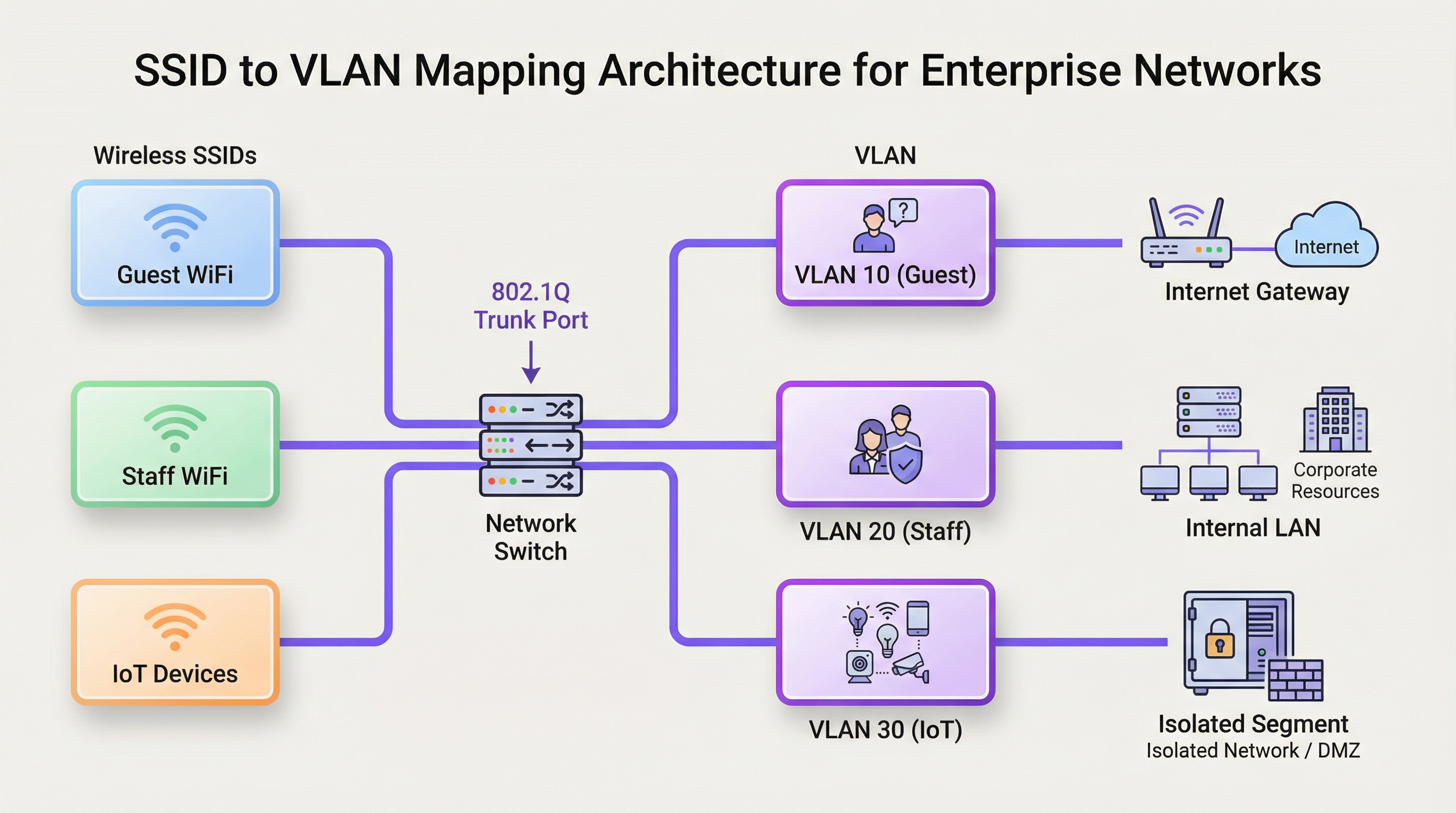

Die häufigste Anwendung von VLANs im WiFi-Kontext ist die Zuordnung eines bestimmten Service Set Identifiers (SSID) – dem öffentlichen Namen eines WiFi-Netzwerks – zu einem dedizierten VLAN. Dies schafft eine nahtlose Brücke zwischen den drahtlosen und kabelgebundenen Netzwerksegmenten. Zum Beispiel:

- SSID:

Guest-WiFi-> VLAN 10 (Nur Internetzugang, Client-Isolierung aktiviert) - SSID:

Staff-Internal-> VLAN 20 (Zugriff auf Unternehmensserver, Drucker und interne Anwendungen) - SSID:

POS-Terminals-> VLAN 30 (Streng limitiert, Zugriff nur auf Zahlungsabwicklungs-Gateways, PCI DSS-konform) - SSID:

IoT-Devices-> VLAN 40 (Isoliertes Segment für Gebäudemanagement, HLK und Überwachungskameras)

Diese Architektur wird durch die Konfiguration der drahtlosen Access Points (APs) und der Netzwerk-Switches realisiert. Die APs werden so konfiguriert, dass sie den drahtlosen Datenverkehr von jeder SSID mit der entsprechenden VID taggen. Die mit diesen APs verbundenen Switch-Ports werden als Trunk-Ports konfiguriert, sodass sie den Datenverkehr für mehrere VLANs gleichzeitig übertragen können. Wenn der getaggte Datenverkehr den Switch erreicht, leitet dieser ihn basierend auf der VID weiter und stellt so sicher, dass er innerhalb seiner zugewiesenen Broadcast-Domäne isoliert bleibt.

Broadcast-Domänen und Netzwerkleistung

Ohne VLANs ist ein großes Netzwerk eine einzige Broadcast-Domäne. Jeder Broadcast-Frame (z. B. von einer ARP-Anfrage) wird an jedes einzelne Gerät im Netzwerk gesendet. In einer Umgebung mit hoher Dichte und Hunderten oder Tausenden von Geräten kann dieser Broadcast-Verkehr zu erheblichen Netzwerküberlastungen führen – ein Phänomen, das als „Broadcast-Storm“ bekannt ist und die Leistung für alle Nutzer stark beeinträchtigt. Durch die Segmentierung des Netzwerks in kleinere VLANs werden Broadcasts auf ihr jeweiliges VLAN beschränkt. Eine ARP-Anfrage im Gast-WiFi-VLAN wird beispielsweise von Geräten im Mitarbeiter-VLAN nicht gesehen, was den Overhead drastisch reduziert und den gesamten Netzwerkdurchsatz sowie die Stabilität verbessert.

Implementierungsleitfaden

Die Implementierung einer VLAN-Strategie erfordert eine sorgfältige Planung und Konfiguration der zentralen Netzwerk-Hardware. Ziel ist es, eine belastbare und skalierbare Architektur zu schaffen, die den Sicherheits- und Betriebsanforderungen des Unternehmens entspricht.

Hardwareanforderungen

- VLAN-fähige Switches: Das Herzstück jeder VLAN-Bereitstellung ist der Netzwerk-Switch. Alle Switches im Datenpfad müssen „Managed“- oder „Smart“-Switches sein, die den Standard IEEE 802.1Q unterstützen. Unmanaged Switches können keine VLAN-Tags verarbeiten und verwerfen entweder die getaggten Frames oder entfernen die Tags, wodurch die Segmentierung aufgehoben wird.

- VLAN-fähige Wireless Access Points: Es sind APs der Enterprise-Klasse erforderlich. Diese APs müssen mehrere SSIDs unterstützen und in der Lage sein, den Datenverkehr von jeder SSID mit einer spezifischen VLAN-ID zu taggen.

- Router / Layer-3-Switch: Da VLANs logisch getrennte Netzwerke erstellen, ist ein Gerät erforderlich, das zwischen ihnen routen kann, falls eine Inter-VLAN-Kommunikation erforderlich ist (z. B. um Mitarbeitergeräten den Zugriff auf einen Drucker in einem anderen VLAN zu ermöglichen). Diese Funktion wird in der Regel von einem Core-Router oder einem Layer-3-Switch übernommen. Auf diesem Gerät werden Access Control Lists (ACLs) konfiguriert, um streng zu kontrollieren, welcher Datenverkehr die VLAN-Grenzen überschreiten darf.

Herstellerneutrale Konfigurationsschritte

- Definieren Sie Ihr VLAN-Schema: Planen Sie Ihre VLANs basierend auf Benutzergruppen, Vertrauensstufen und Datenverkehrsarten. Weisen Sie jedem einen Namen und eine eindeutige VID zu (z. B. VLAN 10 - Gäste, VLAN 20 - Mitarbeiter, VLAN 30 - PCI, VLAN 40 - IoT). Ganz wichtig: Verwenden Sie VLAN 1, das Standard-VLAN, nicht für den produktiven Datenverkehr. Dies ist ein häufiges Sicherheitsrisiko.

- VLANs auf Switches konfigurieren: Greifen Sie auf die Verwaltungsoberfläche Ihrer Switches zu und erstellen Sie die definierten VLANs. Dies beinhaltet in der Regel die Vergabe eines Namens und der entsprechenden VID für jedes VLAN.

- Trunk-Ports konfigurieren: Identifizieren Sie die Switch-Ports, die mit Ihren APs und anderen Switches verbunden werden. Konfigurieren Sie diese Ports als „Trunk“-Ports und legen Sie fest, welche VLANs den Trunk passieren dürfen. Erlauben Sie aus Sicherheitsgründen nur die erforderlichen VLANs, nicht alle.

- Access-Ports konfigurieren: Konfigurieren Sie Ports, die mit Endgeräten verbunden sind, die nicht VLAN-fähig sind (wie ein Desktop-PC), als „Access“-Ports und weisen Sie sie einem einzelnen, ungetaggten VLAN zu.

- APs konfigurieren: Erstellen Sie in Ihrem Wireless-Controller oder der AP-Verwaltungsoberfläche Ihre SSIDs. Weisen Sie jede SSID der entsprechenden VLAN-ID zu. Dies ist der Schritt, der den drahtlosen Datenverkehr taggt.

- Inter-VLAN-Routing konfigurieren: Erstellen Sie auf Ihrem Router oder Layer-3-Switch eine virtuelle Schnittstelle für jedes VLAN und weisen Sie ihr eine IP-Adresse zu. Diese Adresse dient als Standard-Gateway für alle Geräte innerhalb dieses VLANs. Implementieren Sie ACLs, um die Regeln für den Datenverkehr zwischen den VLANs zu definieren.

Best Practices

- Hochrisiko-Datenverkehr isolieren: Platzieren Sie Gastnetzwerke, IoT-Geräte und compliance-pflichtige Systeme (wie PCI DSS) immer in eigenen, dedizierten und streng limitierten VLANs.

- Ein dediziertes Management-VLAN verwenden: Netzwerkinfrastrukturgeräte (Switches, APs, Controller) sollten sich in einem eigenen isolierten Management-VLAN befinden, um sie vor Endnutzer-Datenverkehr und potenziellen Angriffen zu schützen.

- 802.1X für dynamische VLAN-Zuweisung implementieren: Verwenden Sie für erhöhte Sicherheit den Standard IEEE 802.1X mit einem RADIUS-Server. Dies ermöglicht eine dynamische VLAN-Zuweisung auf Benutzer- oder Gerätebasis nach erfolgreicher Authentifizierung, anstatt sich ausschließlich auf die SSID zu verlassen, mit der sie sich verbinden.

- Nicht genutzte VLANs von Trunks bereinigen (Pruning): Konfigurieren Sie Trunk-Ports aus Leistungs- und Sicherheitsgründen so, dass nur VLANs zugelassen werden, die auf dieser Verbindung aktiv benötigt werden. Dies verhindert, dass sich unnötiger Broadcast-Verkehr im Netzwerk ausbreitet.

- An Sicherheitsstandards ausrichten: Stellen Sie sicher, dass Ihre VLAN-Architektur die Einhaltung relevanter Vorschriften unterstützt. Beispielsweise schreibt die PCI DSS-Anforderung 1.2.1 die Segmentierung der Karteninhaber-Datenumgebung vom Rest des Netzwerks vor.

Fehlerbehebung & Risikominderung

- Problem: Geräte erhalten keine IP-Adresse.

- Ursache: Oft ist für das neue VLAN kein DHCP-Bereich (Scope) konfiguriert, oder der Router/L3-Switch ist nicht richtig konfiguriert, um DHCP-Anfragen weiterzuleiten.

- Lösung: Stellen Sie sicher, dass ein DHCP-Server über einen Bereich für das Subnetz jedes VLANs verfügt und dass eine IP-Helper-Adresse auf der VLAN-Schnittstelle Ihres Routers konfiguriert ist.

- Problem: Geräte können sich mit dem WiFi verbinden, haben aber keinen Netzwerkzugriff.

- Ursache: Eine Diskrepanz beim VLAN-Tagging zwischen dem AP und dem Switch-Trunk-Port, oder das VLAN ist auf einer Trunk-Verbindung irgendwo im Pfad nicht zugelassen.

- Lösung: Überprüfen Sie systematisch die Trunk-Port-Konfiguration auf jedem Switch im Pfad vom AP zum Core-Router.

- Risiko: VLAN-Hopping.

- Ursache: Ein Angreifer in einem VLAN mit geringerer Sicherheit versucht, Zugriff auf ein VLAN mit höherer Sicherheit zu erlangen. Dies kann durch Techniken wie Switch-Spoofing oder Double-Tagging erfolgen.

- Lösung: Nutzen Sie moderne Sicherheits-Best-Practices: Deaktivieren Sie das Dynamic Trunking Protocol (DTP) auf Switches, konfigurieren Sie Trunk-Ports manuell und stellen Sie sicher, dass Ihr natives VLAN auf Trunks ein ungenutztes, dediziertes VLAN ist und nicht VLAN 1.

ROI & Geschäftsauswirkungen

Die Investition in das Design und die Implementierung einer ordnungsgemäßen VLAN-Architektur bringt signifikante Erträge. Der primäre ROI liegt in der Risikominderung. Eine einzige Sicherheitslücke in einem unzureichend segmentierten Netzwerk kann das gesamte Unternehmen gefährden und zu katastrophalen finanziellen und rufschädigenden Schäden führen. Durch die Isolierung kritischer Systeme wird die Angriffsfläche drastisch reduziert. Darüber hinaus führen Leistungsverbesserungen durch reduzierten Broadcast-Verkehr zu einem besseren Nutzererlebnis für Gäste und Mitarbeiter, was sich in einer höheren Kundenzufriedenheit in einem Hotel oder einer größeren Mitarbeiterproduktivität in einem Büro niederschlagen kann. Schließlich vereinfacht ein gut dokumentiertes, segmentiertes Netzwerk die Verwaltung und Fehlerbehebung, reduziert den operativen Overhead und ermöglicht es IT-Teams, effizienter auf Probleme zu reagieren und neue Dienste bereitzustellen.

Key Terms & Definitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on one or more physical LANs that are configured to communicate as if they were attached to the same wire, when in fact they are located on a number of different LAN segments.

IT teams use VLANs to segment a network for security and performance reasons, such as separating guest WiFi traffic from internal corporate traffic without needing separate physical hardware for each.

IEEE 802.1Q

The networking standard that defines how VLAN information is inserted into Ethernet frames. It specifies the use of a "tag" in the frame header to identify the VLAN membership.

This is the core technology that makes VLANs work across multiple switches from different vendors. When a switch is "802.1Q compliant," it means it can understand and process these VLAN tags.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) that is broadcast into the air by access points. It is the name you see when you search for WiFi networks on your device.

In a VLAN deployment, IT teams map each SSID to a specific VLAN to automatically segment users based on the WiFi network they connect to (e.g., `Guest-WiFi` SSID maps to the Guest VLAN).

Trunk Port

A port on a network switch configured to carry traffic for multiple VLANs simultaneously. It uses the 802.1Q tagging standard to differentiate between the traffic of different VLANs.

Trunk ports are essential for connecting switches to each other and for connecting switches to VLAN-aware access points. They are the multi-lane highways of a VLAN architecture.

Access Port

A port on a network switch that carries traffic for only one VLAN. It is configured to connect to end-user devices like computers or printers that are not VLAN-aware.

This is the most common port configuration. When a device is plugged into an access port, it becomes a member of that port's assigned VLAN without needing any special configuration on the device itself.

Network Segmentation

The practice of splitting a computer network into smaller, isolated subnetworks or segments. Each segment acts as its own small network, and traffic between segments is controlled.

VLANs are the primary tool for achieving network segmentation. This is a critical security practice for reducing the attack surface and a performance tool for limiting broadcast traffic.

Broadcast Domain

A logical division of a computer network in which all nodes can reach each other by broadcast at the data link layer. A broadcast frame sent from one device will be received by all other devices in the same broadcast domain.

By default, a switched network is one large broadcast domain. VLANs break up the network into multiple, smaller broadcast domains, which improves performance by reducing unnecessary broadcast traffic.

RADIUS (Remote Authentication Dial-In User Service)

A client/server protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect to a network service.

In advanced WiFi deployments, a RADIUS server is used with 802.1X to authenticate users. Based on the user's credentials, the RADIUS server can tell the switch or AP to dynamically assign the user to a specific VLAN, providing a very high level of security and flexibility.

Case Studies

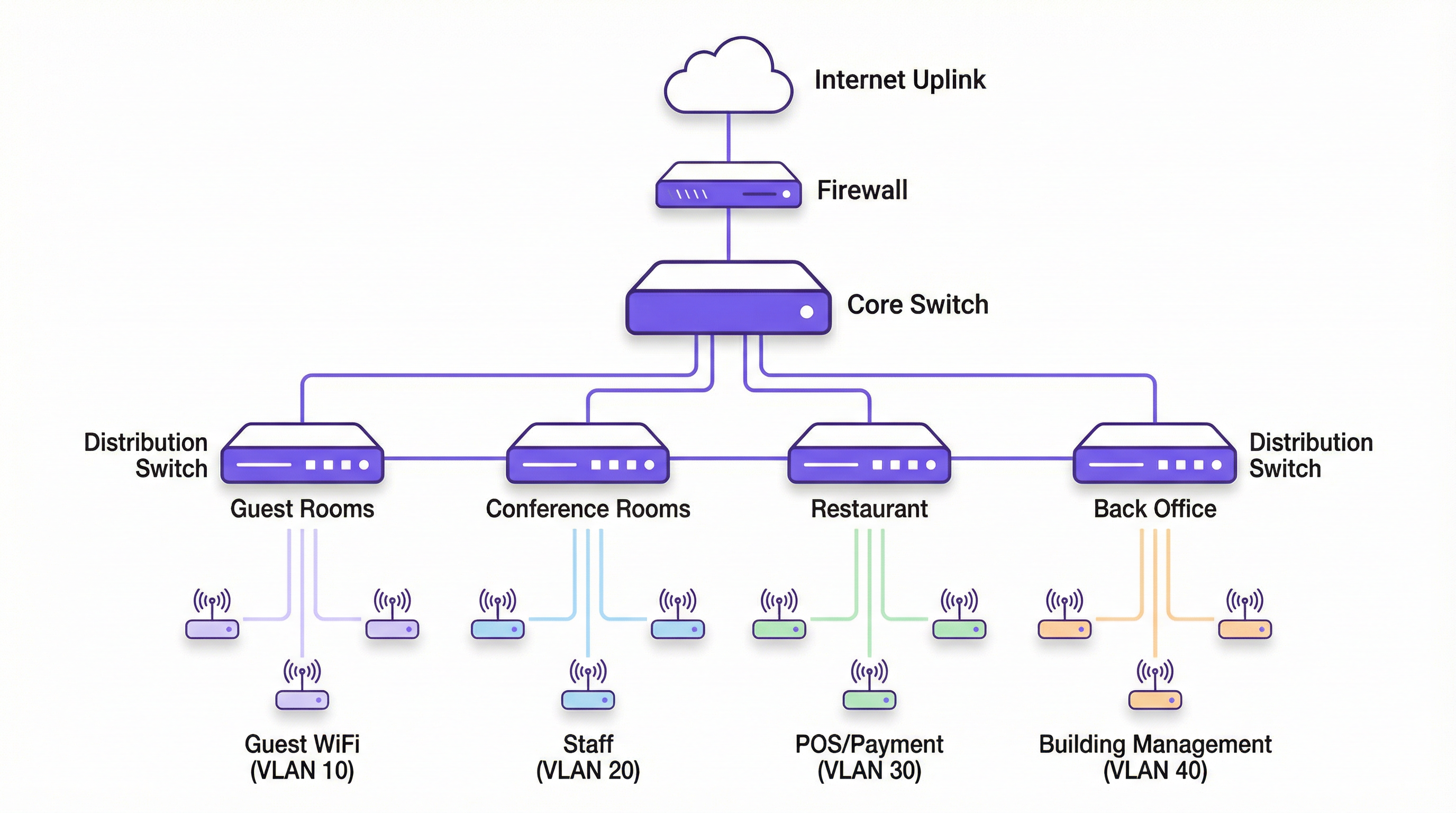

A 200-room luxury hotel needs to replace its aging WiFi network. They require secure, high-performance internet for guests, a separate network for corporate staff, a PCI-compliant network for payment systems at the front desk and restaurant, and a network for building management systems (HVAC, smart locks).

- VLAN Planning: Define four primary VLANs: VLAN 10 (Guests), VLAN 20 (Staff), VLAN 30 (PCI-DSS), and VLAN 40 (Building Management). Also, define VLAN 99 for network management.

- IP Addressing: Assign a unique /24 subnet to each VLAN (e.g., 10.10.10.0/24 for Guests, 10.10.20.0/24 for Staff).

- Hardware Configuration: Deploy managed 802.1Q-capable switches. Configure switch-to-switch ports and AP-connected ports as 802.1Q trunks, allowing VLANs 10, 20, 30, 40, and 99.

- SSID Mapping: Configure four SSIDs on the enterprise APs:

Hotel-Guest-WiFi-> VLAN 10,Hotel-Staff-> VLAN 20 (using WPA3-Enterprise with 802.1X),Hotel-POS-> VLAN 30 (hidden SSID), andHotel-IoT-> VLAN 40. - Routing & Security: Use a Layer 3 core switch for inter-VLAN routing. Create strict ACLs: VLAN 10 can only route to the internet. VLAN 30 can only communicate with the payment gateway IP address. VLAN 20 can access internal servers but not VLAN 30. VLAN 40 is completely isolated.

A retail chain with 50 stores wants to provide free guest WiFi while ensuring the security of their in-store POS systems and inventory scanners, which are also wireless.

- Standardised VLAN Template: Create a corporate-wide VLAN template to be deployed at each store: VLAN 110 (Guest WiFi), VLAN 120 (Corporate/Staff), VLAN 130 (POS), VLAN 140 (Inventory Scanners). Using higher VLAN numbers avoids conflicts with default setups.

- Centralised Management: Use a cloud-managed wireless and switching solution (like Purple's platform) to push the standardised configuration to all 50 stores.

- SSID Configuration:

Retail-Guest-> VLAN 110 (with client isolation and a captive portal for marketing).Retail-Staff-> VLAN 120 (WPA3-Enterprise).Retail-POS-> VLAN 130 (hidden SSID, MAC filtering).Retail-Inventory-> VLAN 140 (WPA3-Enterprise). - Firewall Policy: The on-site firewall at each store acts as the router. It is configured with rules to ensure VLAN 110 is internet-only. VLAN 130 traffic is restricted to the payment processor. VLAN 120 and 140 can communicate with the central corporate data centre over a VPN but are blocked from accessing the guest or POS VLANs directly.

Scenario Analysis

Q1. A conference centre is hosting a major tech event with 5,000 attendees, 200 event staff, and a dedicated press corps. How would you structure the VLANs and SSIDs to ensure a secure and performant network experience for all groups?

💡 Hint:Consider the different bandwidth, access, and security requirements for each group. Think about traffic density and potential interference.

Show Recommended Approach

- VLANs: Create at least three primary VLANs: VLAN 100 (Attendees), VLAN 200 (Staff), VLAN 300 (Press).

- SSIDs:

Event-Guest(VLAN 100) with a captive portal for registration and aggressive bandwidth limiting.Event-Staff(VLAN 200) with WPA3-Enterprise and access to production servers.Event-Press(VLAN 300) with higher bandwidth allocation and less restrictive filtering to allow for media uploads. - Network Design: Use a high-density AP deployment. Isolate the VLANs and implement strict inter-VLAN routing rules. The Attendee VLAN should be internet-only with client isolation enabled to prevent peer-to-peer attacks.

Q2. Your organisation has implemented VLANs, but users on the Staff VLAN (VLAN 20) are complaining of slow performance. The Guest VLAN (VLAN 10) seems unaffected. What are the first three things you would investigate?

💡 Hint:Think about the path traffic takes and what could cause congestion specific to one VLAN.

Show Recommended Approach

- Broadcast Traffic: Check for a broadcast storm within VLAN 20. A misconfigured device or a network loop affecting only that VLAN could be flooding it with traffic. Use a packet analyser to inspect traffic on a VLAN 20 access port.

- Uplink Saturation: Check the utilisation of the trunk links carrying VLAN 20 traffic. It's possible that staff activities (e.g., large file transfers to a server) are saturating the uplink, while guest traffic (mostly internet-bound) uses a different path or is shaped differently.

- DHCP/DNS Issues: Verify that the DHCP server for the VLAN 20 subnet is responsive and has available leases. Check the DNS servers assigned to VLAN 20 clients for latency or resolution failures. A problem with these core services can manifest as slow network performance.

Q3. A new security audit requires that all payment terminals be on a network segment that is completely isolated and compliant with PCI DSS. The terminals are currently connected to the same switches as regular staff computers. What is the most cost-effective way to achieve this?

💡 Hint:How can you achieve logical isolation without buying an entire new set of physical hardware?

Show Recommended Approach

The most cost-effective solution is to create a new, dedicated PCI VLAN (e.g., VLAN 30). Assign the switch ports connected to the payment terminals as access ports for VLAN 30. Then, at the router or Layer 3 switch, create a strict firewall rule (ACL) that only allows traffic from the VLAN 30 subnet to communicate with the specific IP addresses of the payment processor, and block all other traffic, including all inter-VLAN traffic. This logically isolates the terminals on the existing hardware, meeting the core requirement of PCI DSS segmentation without capital expenditure on new switches.

Key Takeaways

- ✓VLANs logically segment a physical network into multiple isolated broadcast domains.

- ✓Map SSIDs to specific VLANs to automatically enforce security policies for different user groups (e.g., Guest vs. Staff).

- ✓Use 802.1Q compliant switches and APs to implement a VLAN architecture.

- ✓Isolating guest, corporate, and sensitive (e.g., PCI) traffic into separate VLANs is critical for security and compliance.

- ✓VLANs improve network performance by reducing the size of broadcast domains and mitigating broadcast storms.

- ✓Always use a dedicated, unused VLAN for management and for the native VLAN on trunk ports; avoid using the default VLAN 1.

- ✓For maximum security, combine VLANs with 802.1X and a RADIUS server for dynamic, per-user VLAN assignment.