WiFi Captive Portals: Der ultimative Leitfaden für Einrichtung, Sicherheit und Anpassung

This authoritative technical reference guide covers the full lifecycle of enterprise WiFi captive portal deployment, from network architecture and security hardening to GDPR and CCPA compliance and measurable business ROI. It is designed for IT managers, network architects, and CTOs at hotels, retail chains, stadiums, and public-sector organisations who need actionable, vendor-neutral guidance to implement, secure, and optimise guest WiFi infrastructure. The guide includes step-by-step configuration instructions, real-world case studies, security checklists, compliance frameworks, and a discussion of how captive portals drive first-party data acquisition and customer analytics at scale.

🎧 Listen to this Guide

View Transcript

Executive Summary

Für IT-Führungskräfte in Unternehmen mit mehreren Standorten ist Gäste-WiFi nicht länger nur eine einfache Annehmlichkeit; es ist ein entscheidender Bestandteil des Kundenerlebnisses und eine wertvolle Quelle für First-Party-Daten. Ein gut durchdachtes WiFi Captive Portal ist der Schlüssel zur Erschließung dieses Mehrwerts und dient als strategisches Gateway für sicheren Zugang, rechtliche Compliance und personalisiertes Marketing. Dieser Leitfaden bietet eine umfassende technische Referenz für die Bereitstellung von Captive Portals auf Enterprise-Niveau und behandelt die wesentliche Architektur, Sicherheitskontrollen und Compliance-Vorgaben, die zur Risikominderung und Maximierung des ROI erforderlich sind. Wir gehen über die grundlegende Einrichtung hinaus und befassen uns mit den spezifischen Herausforderungen der Skalierung, von zentralisiertem Management und VLAN-Segmentierung bis hin zur Protokollierung von GDPR-Einwilligungen und der Messung der geschäftlichen Auswirkungen. Für den CTO bietet dieser Leitfaden ein Framework zur Bewertung der Sicherheitslage und des kommerziellen Nutzens Ihrer Gäste-WiFi-Infrastruktur. Für IT-Manager und Netzwerkarchitekten liefert er umsetzbare, herstellerneutrale Anleitungen für die sofortige Implementierung, um sicherzustellen, dass Ihre Bereitstellung sicher und compliant ist sowie messbare Geschäftsergebnisse liefert.

Technischer Deep-Dive

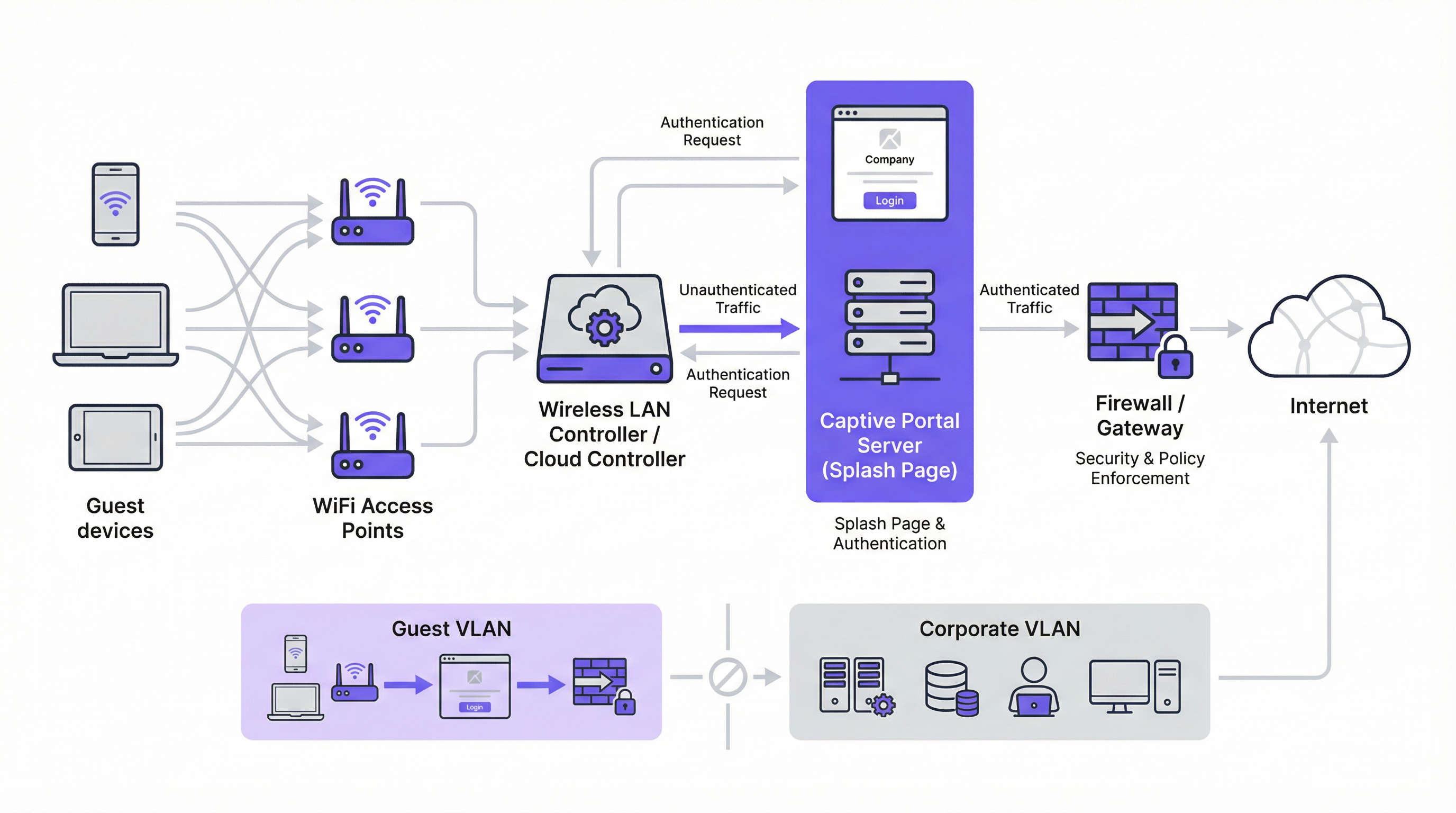

Das moderne Captive Portal ist ein hochentwickeltes System, das Benutzererfahrung, Sicherheit und kommerzielle Ziele in Einklang bringt. Im Kern fängt das Portal die anfängliche Webanfrage eines Benutzers ab und leitet ihn zur Authentifizierung oder Einwilligung auf eine gebrandete Splash-Page weiter. Der am weitesten verbreitete Mechanismus ist eine HTTP 302-Weiterleitung. Wenn sich ein neues Gerät mit der Gäste-SSID verbindet, versucht sein Betriebssystem, eine bekannte Erkennungs-URL zu kontaktieren – Apple verwendet captive.apple.com, Google verwendet connectivitycheck.gstatic.com und Microsoft verwendet www.msftconnecttest.com. Der Wireless-Controller des Netzwerks fängt diese Anfrage ab und gibt den HTTP-Statuscode 302 (Found) zurück, wodurch der Browser des Clients zur URL des Captive Portals geleitet wird. Dieser Prozess verläuft über alle gängigen Betriebssysteme hinweg nahtlos und ist der empfohlene Ansatz für Enterprise-Bereitstellungen.

Es existieren zwei alternative Weiterleitungsmechanismen. Die DNS-Weiterleitung funktioniert durch die Konfiguration der Firewall, um sicherzustellen, dass nicht authentifizierte Clients nur auf den designierten DNS-Resolver des Netzwerks zugreifen können, der wiederum alle Hostnamen in die IP-Adresse des Portals auflöst. Obwohl dieser Ansatz effektiv ist, entspricht er architektonisch einem DNS-Hijacking und muss mit Vorsicht implementiert werden. Die ICMP-Weiterleitung arbeitet auf Layer 3, um Routing-Änderungen auf Paketebene anzuweisen; sie ist in modernen Bereitstellungen weniger verbreitet und birgt inhärente Sicherheitsrisiken, die sie für die meisten Enterprise-Umgebungen ungeeignet machen.

Architektonisch ist die VLAN-Segmentierung der Grundpfeiler jeder sicheren Enterprise-Bereitstellung. Der Gastverkehr muss logisch vom Unternehmensnetzwerk in einem eigenen Virtual Local Area Network isoliert werden. Dies verhindert jegliche Möglichkeit einer lateralen Bewegung von einem potenziell kompromittierten Gastgerät zu sensiblen internen Systemen wie Point-of-Sale-Terminals, HR-Datenbanken oder Unternehmens-Dateiservern. Das Gäste-VLAN sollte über einen eigenen DHCP-Bereich und eine restriktive Firewall-Richtlinie verfügen, die jeglichen Zugriff auf private RFC 1918-IP-Adressbereiche explizit blockiert und nur den Datenverkehr zulässt, der für die Portal-Authentifizierung und den anschließenden Internetzugang erforderlich ist.

Vor der Authentifizierung muss ein Walled Garden konfiguriert werden, um den Zugriff auf bestimmte externe Ressourcen zu ermöglichen. Dazu gehören die Hosting-Domain des Portals, CDN-Endpunkte, die Portal-Assets bereitstellen, sowie die OAuth-Endpunkte für alle Social-Login-Anbieter. Ein minimal permissiver Walled Garden – das Whitelisting spezifischer Endpunkte anstelle ganzer Domains – ist eine kritische Sicherheitskontrolle, die die Angriffsfläche vor der Authentifizierung begrenzt.

Die Authentifizierungsmethoden decken ein breites Spektrum ab, vom reibungslosen Click-Through bis hin zur hochsicheren RADIUS-Integration:

| Authentifizierungsmethode | Primärer Anwendungsfall | Wichtige Überlegung |

|---|---|---|

| Click-Through (Nutzungsbedingungen) | Öffentliche Räume, reibungsloser Zugang | Keine Datenerfassung; minimale Benutzerreibung. |

| Social Login (OAuth) | Einzelhandel, Gastgewerbe | Umfangreiche Datenerfassung; erfordert Walled Garden für OAuth-Endpunkte. |

| E-Mail / Formular | Lead-Generierung, Kundenbindung | Direkte First-Party-Daten; erfordert GDPR/CCPA-Compliance. |

| SMS-OTP | Hochwertiger Zugang, Treueprogramme | Verifiziert die Telefonnummer; fügt eine Ebene der Identitätssicherung hinzu. |

| Gutscheincode | Konferenzen, kostenpflichtiger Zugang | Zeitlich begrenzter, kontrollierter Zugang pro Benutzer. |

| RADIUS / IEEE 802.1X | Gäste-Netzwerke in Unternehmen | Integration von Enterprise-Identitäten; vollständiger Audit-Trail. |

Aus Sicht der Standards bewegt sich die Branche in Richtung WPA3-Enterprise, das das robuste IEEE 802.1X-Authentifizierungs-Framework mit einer 192-Bit-Sicherheitssuite kombiniert. Für offene Gäste-Netzwerke bietet die Opportunistic Wireless Encryption (OWE) von WPA3 eine erhebliche Sicherheitsverbesserung, indem sie den Datenverkehr zwischen jedem Client und dem Access Point verschlüsselt, ohne dass ein Pre-Shared Key erforderlich ist. Dies mindert direkt passive Lauschangriffe, die in traditionellen offenen WiFi-Netzwerken endemisch sind.

Implementierungsleitfaden

Die Bereitstellung eines Captive Portals im Enterprise-Maßstab erfordert einen methodischen Ansatz. Die folgenden Schritte bieten eine herstellerneutrale Roadmap für eine sichere und effektive Implementierung.

Schritt 1 — Netzwerkgrundlage: Erstellen Sie eine dedizierte Gäste-SSID und weisen Sie diese einem neuen, isolierten VLAN zu (z. B. VLAN 100). Definieren Sie einen DHCP-Bereich, der groß genug ist, um Ihre maximale Anzahl gleichzeitiger Benutzer aufzunehmen. Für ein Hotel mit 200 Zimmern ist ein /22-Subnetz (1.022 nutzbare Adressen) ein sicherer Ausgangspunkt; für ein Stadion mit 20.000 Plätzen ist ein /19 oder größer angemessen.

Schritt 2 — Firewall und Sicherheitsrichtlinie: Erstellen Sie auf Ihrer Core-Firewall eine Richtlinie für das Gäste-VLAN mit einer standardmäßigen deny all-Haltung. Fügen Sie explizite allow-Regeln für DNS (UDP/TCP-Port 53) und DHCP (UDP-Ports 67–68) hinzu. Erstellen Sie eine Pre-Authentifizierungsregel, die HTTP- und HTTPS-Zugriff nur auf die in Ihrem Walled Garden aufgeführten IP-Adressen zulässt. Blockieren Sie den gesamten Datenverkehr, der für den RFC 1918-Adressraum (10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16) bestimmt ist.

Schritt 3 — Controller-Konfiguration: Konfigurieren Sie in Ihrem Wireless-LAN-Controller – ob Cisco Meraki, Aruba ClearPass, Ruckus SmartZone oder eine Cloud-verwaltete Plattform – die Gäste-SSID so, dass sie eine externe Captive Portal-Authentifizierung verwendet, die auf Ihre Portal-Server-URL verweist. Legen Sie das Sitzungs-Timeout fest (8 Stunden für das Gastgewerbe, 2–4 Stunden für den Einzelhandel, 1 Stunde für Veranstaltungen). Legen Sie Bandbreitenlimits pro Client fest (z. B. 5 Mbit/s Download, 2 Mbit/s Upload), um eine faire Nutzung sicherzustellen und Netzwerkmissbrauch zu verhindern.

Schritt 4 — Portal-Design und Compliance: Gestalten Sie Ihre Splash-Page auf Geschwindigkeit und Klarheit. Die Seite muss über HTTPS mit einem gültigen TLS-Zertifikat einer vertrauenswürdigen Zertifizierungsstelle (Certificate Authority) bereitgestellt werden. Für die GDPR-Compliance fügen Sie einen Link zu Ihrer Datenschutzrichtlinie und ein nicht angekreuztes Kontrollkästchen für die Marketing-Einwilligung hinzu, das getrennt von der Hauptvereinbarung der Nutzungsbedingungen präsentiert wird. Für CCPA fügen Sie einen klar gekennzeichneten Link "Meine persönlichen Daten nicht verkaufen" hinzu. Alle Einwilligungsaktionen müssen mit einem Zeitstempel und der IP-Adresse des Benutzers für behördliche Prüfzwecke protokolliert werden.

Schritt 5 — Authentifizierung und Walled Garden: Konfigurieren Sie Ihre gewählte(n) Authentifizierungsmethode(n) und die entsprechenden Walled-Garden-Regeln. Wenn Sie Social Login verwenden, setzen Sie die spezifischen OAuth-Endpunkte für jeden Anbieter auf die Whitelist. Testen Sie den kompletten Authentifizierungsablauf von iOS-, Android-, Windows- und macOS-Geräten vor dem Go-Live.

Schritt 6 — Protokollierung und Überwachung: Aktivieren Sie RADIUS-Accounting auf Ihrem Controller, um detaillierte Sitzungsdaten – MAC-Adresse, IP-Adresse, Start- und Endzeiten der Sitzung, übertragenes Datenvolumen – an einen zentralisierten Protokollierungsserver oder ein SIEM zu senden. Bewahren Sie Verbindungsmetadaten gemäß den Anforderungen Ihrer Gerichtsbarkeit auf (typischerweise 12 Monate in Großbritannien und vielen EU-Mitgliedstaaten). Implementieren Sie eine Überwachung der DNS-Abfragerate, um potenzielle Tunnelling-Bypass-Versuche zu erkennen.

Best Practices

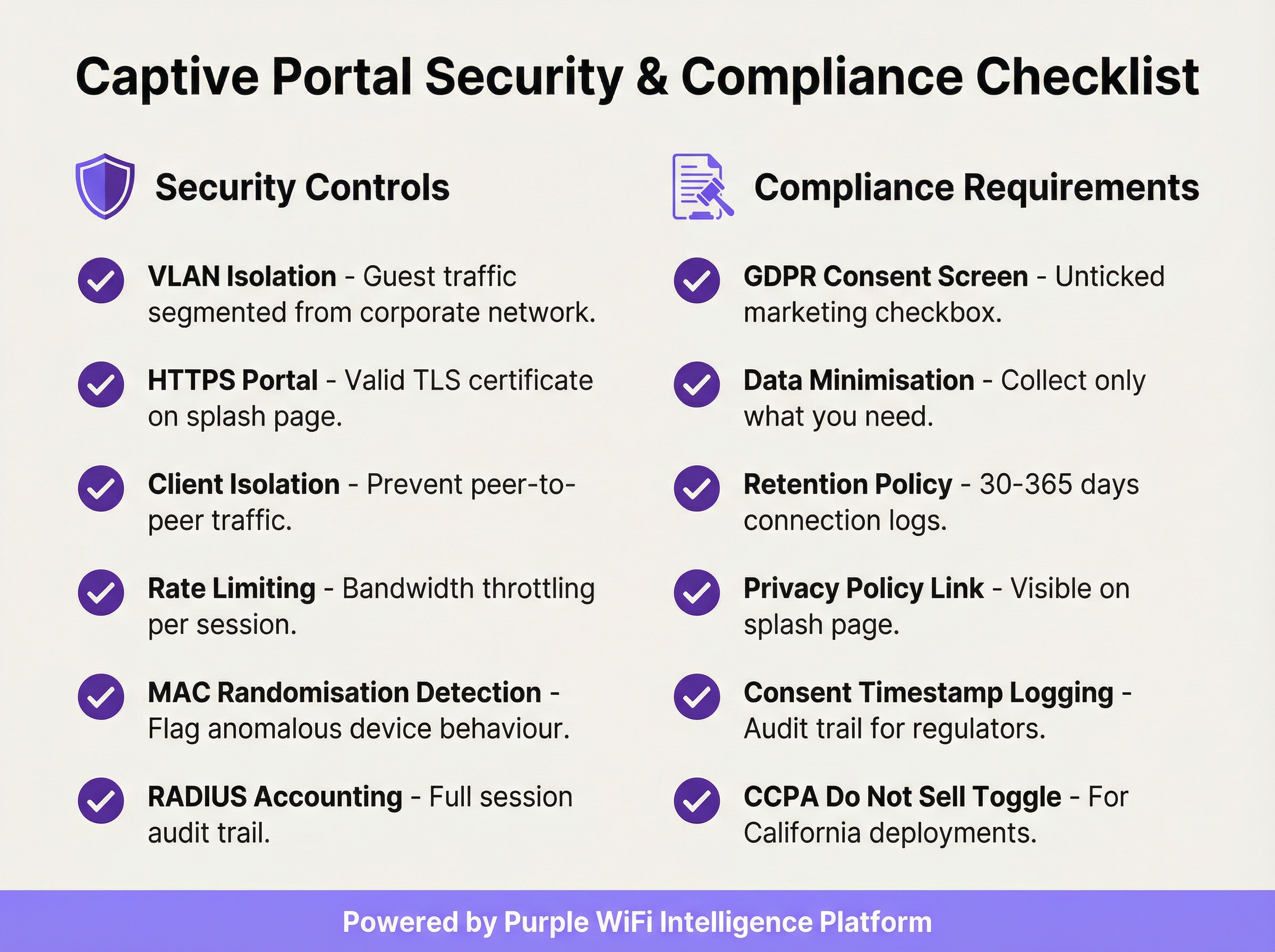

Die Einhaltung von Branchen-Best-Practices ist unerlässlich, um Risiken zu mindern und eine hochwertige Benutzererfahrung zu gewährleisten. Diese Empfehlungen basieren auf etablierten Sicherheits-Frameworks, einschließlich PCI DSS, GDPR und herstellerneutralen Richtlinien für Wireless-Sicherheit.

Client-Isolierung erzwingen: Diese Einstellung des Wireless-Controllers verhindert, dass Gastgeräte im selben Netzwerksegment direkt miteinander kommunizieren, was das Risiko von Peer-to-Peer-Angriffen und lateralen Bewegungen zwischen Gastgeräten erheblich reduziert.

TLS-Zertifikat validieren: Die gesamte Kommunikation mit dem Captive Portal muss mit einem gültigen, vertrauenswürdigen TLS-Zertifikat verschlüsselt sein. Ein abgelaufenes oder selbstsigniertes Zertifikat löst Browser-Sicherheitswarnungen aus, was die Benutzererfahrung verschlechtert und das Vertrauen in Ihre Marke untergräbt.

Datenminimierung implementieren: Erfassen Sie nur die Daten, die Sie für den spezifischen Service benötigen, den Sie bereitstellen. Wenn Ihr Anwendungsfall nur eine E-Mail-Adresse für das Marketing erfordert, fragen Sie nicht nach einer Telefonnummer oder dem Geburtsdatum. Dies ist ein Kernprinzip von GDPR Artikel 5(1)(c) und reduziert Ihr regulatorisches Risiko.

Dokumentierte Richtlinie zur Datenaufbewahrung pflegen: Erstellen und dokumentieren Sie separate Aufbewahrungsfristen für Verbindungsprotokolle (je nach Gerichtsbarkeit typischerweise 30–365 Tage) und Marketingdaten (löschen Sie inaktive Kontakte und bewahren Sie den Nachweis der Einwilligung während der gesamten Aufbewahrungsfrist auf). Die Strafen für GDPR-Verstöße können bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes betragen.

Walled Garden vierteljährlich prüfen: Im Laufe der Zeit sammeln sich in Walled Gardens unnötige Einträge an. Ein vierteljährliches Audit stellt sicher, dass jede auf der Whitelist stehende Domain noch benötigt wird und dass die Einträge so spezifisch wie möglich sind, wodurch die Angriffsfläche vor der Authentifizierung minimiert wird.

PCI DSS-Scope einplanen: Wenn an Ihrem Standort Kartenzahlungen verarbeitet werden, stellen Sie sicher, dass Ihr Gäste-WiFi-Netzwerk vollständig von jeglicher Zahlungskarteninfrastruktur isoliert ist. Ein Qualified Security Assessor (QSA) sollte die Netzwerksegmentierung überprüfen, falls Unklarheiten bezüglich des Scopes bestehen.

Fehlerbehebung & Risikominderung

Die häufigsten Fehlerquellen bei der Bereitstellung von Captive Portals beziehen sich typischerweise auf Gerätekompatibilität, Zertifikatsprobleme oder Netzwerkkonfigurationsfehler.

Portalseite wird nicht automatisch geladen: Die häufigste Ursache ist, dass der Captive Network Assistant (CNA) des Geräts nicht ausgelöst wird. Dies kann auftreten, wenn die Firewall den Zugriff auf die betriebssystemspezifischen Erkennungs-URLs blockiert oder wenn das Portal ein ungültiges TLS-Zertifikat hat. Stellen Sie sicher, dass Ihre Pre-Authentifizierungsregeln den Zugriff auf captive.apple.com, connectivitycheck.gstatic.com und www.msftconnecttest.com zulassen. Vergewissern Sie sich, dass das Portal-Zertifikat gültig und vertrauenswürdig ist.

Benutzer erhalten eine Browser-Sicherheitswarnung: Dies deutet fast immer auf ein Problem mit dem TLS-Zertifikat hin – abgelaufen, selbstsigniert oder nicht übereinstimmende Domain. Verwenden Sie ein Zertifikat einer vertrauenswürdigen CA und stellen Sie sicher, dass die Portal-URL exakt mit dem Subject Alternative Name (SAN) des Zertifikats übereinstimmt. Automatisieren Sie die Zertifikatserneuerung mit Let's Encrypt oder einem ähnlichen Dienst, um ablaufbedingte Ausfälle zu vermeiden.

DNS-Tunnelling-Bypass: Einige technisch versierte Benutzer könnten versuchen, das Portal zu umgehen, indem sie den Datenverkehr in DNS-Abfragen kodieren. Mindern Sie dies, indem Sie den gesamten ausgehenden DNS-Verkehr von nicht authentifizierten Clients blockieren, außer zu Ihrem designierten internen Resolver, und indem Sie eine Begrenzung der DNS-Abfragerate implementieren – markieren Sie jeden Client, der vor der Authentifizierung mehr als einen definierten Schwellenwert an Abfragen pro Sekunde generiert.

MAC-Adressen-Spoofing: Ein Angreifer kann die MAC-Adresse eines authentifizierten Geräts klonen, um das Portal zu umgehen. Mindern Sie dies durch RADIUS-Accounting mit Sitzungsbindung an sowohl MAC-Adresse als auch IP-Adresse sowie durch die Überwachung auf doppelte MAC-Adresseneinträge in Ihrer DHCP-Lease-Tabelle. Die Client-Isolierung reduziert das Risiko ebenfalls, da sie verhindert, dass der Angreifer die MAC-Adressen anderer Clients ausspäht.

Hohe Portal-Ladezeiten verringern Opt-in-Raten: Jede zusätzliche Sekunde Portal-Ladezeit reduziert die Abschlussraten der Authentifizierung. Hosten Sie Portal-Assets auf einem CDN, optimieren Sie Bilder und minimieren Sie Abhängigkeiten von Drittanbieter-Skripten. Streben Sie eine Time to Interactive (TTI) von unter 2 Sekunden bei einer mobilen 4G-Verbindung an.

ROI & Geschäftliche Auswirkungen

Die Bereitstellung eines Enterprise Captive Portals sollte als strategische Investition betrachtet werden. Die Rendite wird über drei primäre Kanäle erzielt: die Erfassung von First-Party-Daten, Kunden- und Standortanalysen sowie die direkte Generierung von Umsatz oder Markenwert.

Erfassung von First-Party-Daten: In einer Landschaft verschwindender Third-Party-Cookies und zunehmendem Signalverlust durch datenschutzorientierte Browser-Updates ist ein Captive Portal eines der effektivsten Tools zum Aufbau einer umfangreichen, einwilligungsbasierten Marketingdatenbank. Ein gut gestaltetes Portal an einem stark frequentierten Einzelhandels- oder Gastgewerbestandort kann monatlich Hunderte bis Tausende neuer E-Mail-Adressen mit Opt-in erfassen und bietet so einen direkten Kanal für personalisiertes Marketing, die Anmeldung zu Treueprogrammen und das Engagement nach dem Besuch.

Kunden- und Standortanalysen: Durch die Analyse von Verbindungsdaten – eindeutige Besucher, Verweildauer, Besuchshäufigkeit, Spitzenverkehrszeiten – gewinnen Standorte verwertbare Erkenntnisse zur betrieblichen Optimierung. Einzelhändler können die Auswirkungen von Marketingkampagnen im Geschäft messen, ihre treuesten Stammkunden identifizieren und den Personalbestand basierend auf Echtzeit-Frequenzdaten optimieren. Betreiber im Gastgewerbe können WiFi-Verbindungsmuster mit F&B-Ausgaben oder Spa-Buchungen korrelieren, um Upselling-Möglichkeiten zu identifizieren.

Direkter Umsatz und Markenverstärkung: An Flughäfen, in Konferenzzentren und Verkehrsknotenpunkten kann WiFi durch gestaffelte Zugangspläne direkt monetarisiert werden. Im Einzelhandel und Gastgewerbe dient das Portal als leistungsstarker Marken-Touchpoint im Moment der Verbindung und ermöglicht die Bewerbung von Sonderangeboten, Treueprogrammen und Partnermarken. Ein konsistentes, gebrandetes Willkommenserlebnis über Hunderte von Standorten hinweg stärkt die Markenidentität und demonstriert operative Professionalität.

Eine typische ROI-Berechnung wägt die Plattform- und Betriebskosten gegen den Lifetime Value der gewonnenen Marketingkontakte, die durch Frequenzanalysen erzielten betrieblichen Effizienzen und alle direkten Einnahmen aus kostenpflichtigem Zugang oder Marketingpartnerschaften ab. Für die meisten Enterprise-Bereitstellungen bietet allein der Wert der First-Party-Daten – insbesondere im Kontext von GDPR-compliantem, einwilligungsbasiertem Marketing – einen überzeugenden und vertretbaren Business Case.

Key Terms & Definitions

Captive Portal

A network gateway mechanism that intercepts a connecting device's initial HTTP request and redirects it to a web page requiring user interaction — such as authentication, terms of service acceptance, or payment — before granting full internet access. Technically implemented via HTTP 302 redirect, DNS redirect, or ICMP redirect.

IT teams encounter this as the core technology underpinning guest WiFi access control in any public or semi-public venue. The design and configuration of the captive portal directly determines the security posture, compliance status, and commercial value of the guest WiFi deployment.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure that isolates traffic between different groups of devices. In captive portal deployments, a dedicated guest VLAN ensures that guest device traffic is completely separated from corporate network infrastructure, preventing lateral movement and limiting the blast radius of any security incident on the guest network.

Network architects must configure a dedicated guest VLAN as the foundational security control for any captive portal deployment. Without VLAN isolation, a compromised guest device could potentially access corporate systems, creating significant security and compliance risk.

Walled Garden

A pre-authentication whitelist of network resources (IP addresses, hostnames, or domains) that an unauthenticated guest device is permitted to access before completing the captive portal process. Typically includes the portal server itself, CDN endpoints, and OAuth endpoints for social login providers.

IT teams must configure and maintain the walled garden carefully. An overly permissive walled garden expands the pre-authentication attack surface; an overly restrictive one breaks social login functionality or prevents the portal page from loading correctly.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the Extensible Authentication Protocol (EAP) transport mechanism and requires a supplicant (client), authenticator (switch or AP), and authentication server (typically RADIUS) to complete the authentication exchange.

Network architects deploying captive portals for corporate guest environments should consider 802.1X integration for the highest level of identity assurance. It provides mutual authentication and a full audit trail, and is the authentication framework underpinning WPA2-Enterprise and WPA3-Enterprise.

WPA3-OWE (Opportunistic Wireless Encryption)

A WPA3 security mode defined in IEEE 802.11i that provides over-the-air encryption on open (no-password) WiFi networks without requiring user authentication. Each client-to-AP connection is encrypted with a unique key, preventing passive eavesdropping by other devices on the same network, even though no password is required to connect.

IT architects planning new captive portal deployments should evaluate OWE as a security enhancement for open guest SSIDs. It addresses the fundamental vulnerability of traditional open WiFi — unencrypted over-the-air traffic — while maintaining the zero-friction connection experience that guests expect.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to a network service. In captive portal deployments, RADIUS accounting records detailed session information — including MAC address, IP address, session duration, and data volume — to a central server.

RADIUS accounting is the mechanism by which IT teams maintain a comprehensive audit trail of guest WiFi sessions. This audit trail is essential for regulatory compliance (data retention laws), security investigations, and the analytics that underpin ROI measurement.

DNS Tunnelling

A network bypass technique in which a client encodes arbitrary internet traffic (e.g., HTTP requests) within DNS query packets, which are typically permitted through firewalls even for unauthenticated clients. An attacker or technically sophisticated user can use a DNS tunnelling tool to bypass a captive portal and access the internet without authenticating.

Network security teams should implement DNS query rate monitoring and anomaly detection to identify potential tunnelling activity. Blocking outbound DNS traffic from unauthenticated clients to all servers except the designated internal resolver is the primary mitigation.

MAC Address Spoofing

A technique in which a device's network interface is configured to broadcast a different MAC (Media Access Control) address than the one burned into the hardware. In captive portal environments, an attacker can clone the MAC address of an already-authenticated device to bypass the portal's access control, as many portals use MAC address as the primary session identifier.

IT security teams should be aware that MAC-based authentication alone is not sufficient for high-security environments. RADIUS accounting with session binding to both MAC address and IP address, combined with client isolation to prevent MAC address observation, provides a more robust defence.

Splash Page

The branded web page presented to a user by a captive portal before internet access is granted. The splash page typically contains the venue's branding, a login or consent form, a link to the privacy policy, and terms of service. It is the primary user-facing element of the captive portal system and the key touchpoint for data capture and brand communication.

Marketing and IT teams must collaborate on splash page design. From an IT perspective, the page must be served over HTTPS, load in under 2 seconds, and contain all legally required consent elements. From a marketing perspective, it must be on-brand, clear, and designed to maximise opt-in rates.

GDPR (General Data Protection Regulation)

The European Union's primary data protection regulation (Regulation 2016/679), which governs the collection, processing, storage, and transfer of personal data relating to EU residents. For captive portal deployments, GDPR mandates freely given, specific, and unambiguous consent for data collection; data minimisation; documented retention policies; and the ability to demonstrate compliance through audit trails.

Any captive portal that collects personal data (email addresses, names, phone numbers) from EU or UK residents must comply with GDPR. Non-compliance penalties can reach €20 million or 4% of global annual turnover. IT and legal teams must collaborate to ensure the portal's consent mechanism, data storage, and retention policies meet the regulation's requirements.

Case Studies

A 250-room luxury hotel group with 12 properties needs to deploy a unified captive portal solution that captures guest email addresses for their loyalty programme, complies with GDPR across all EU properties, and provides the IT team with centralised management. The properties use a mix of Cisco Meraki and Aruba access points. What architecture and implementation approach should they adopt?

The recommended approach is a cloud-managed, hardware-agnostic captive portal platform (such as Purple) that integrates with both Meraki and Aruba controllers via external portal redirect. The implementation proceeds as follows:

VLAN Architecture: Configure a dedicated guest VLAN (e.g., VLAN 200) on all properties, with a consistent IP addressing scheme (e.g., 10.200.x.0/22 per property) to simplify firewall policy management across the estate.

Controller Configuration: On Meraki, navigate to Wireless > SSIDs > [Guest SSID] > Splash page and select 'Click-through' or 'Sign-on splash page', entering the external portal URL. On Aruba, configure a Captive Portal profile in ClearPass Policy Manager pointing to the same external portal URL. Set session timeout to 8 hours and per-client bandwidth to 10 Mbps down / 5 Mbps up.

Portal Design: Build a single portal template with the group's master brand. Use location-specific branding overrides (logo, colour scheme) for each property. The form captures first name, last name, and email. The GDPR consent screen presents two separate, unticked checkboxes: one for the terms of service (required for access) and one for marketing communications (optional). The privacy policy link is prominently displayed.

Compliance Configuration: Enable consent timestamp logging for every session. Configure a data retention policy: connection logs retained for 12 months (UK GDPR requirement), marketing contacts purged after 24 months of inactivity. Export audit logs monthly to the group's central compliance repository.

Loyalty Integration: Connect the portal's API to the hotel group's CRM/loyalty platform. On successful email capture with marketing consent, automatically enrol the guest in the loyalty programme and trigger a welcome email within 15 minutes.

Testing and Rollout: Pilot at one property for 30 days, measuring email capture rate (target: >60% of connecting guests), portal load time (target: <2 seconds), and authentication error rate (target: <1%). Roll out to remaining properties in batches of three.

A national retail chain with 80 stores wants to use their guest WiFi captive portal to measure the effectiveness of their in-store marketing campaigns, specifically whether customers who receive a promotional email visit the store within 14 days. The IT team is concerned about PCI DSS compliance, as the stores also process card payments. How should this be architected?

This deployment requires careful attention to both the analytics use case and PCI DSS network segmentation requirements.

PCI DSS Segmentation: The guest WiFi network must be completely isolated from the payment card environment (PCE). Implement a three-VLAN architecture: VLAN 10 for POS/payment systems, VLAN 20 for corporate/staff systems, VLAN 30 for guest WiFi. The firewall must have explicit

denyrules preventing any traffic between VLAN 30 and VLANs 10 and 20. Engage a QSA to validate the segmentation before go-live.Guest SSID and Portal: Deploy the guest SSID on VLAN 30 with an email-capture portal. The form collects email address and optionally a loyalty card number. GDPR-compliant marketing consent checkbox is included.

Campaign Attribution Architecture: The portal platform assigns each authenticated session a unique session ID linked to the guest's email address and the store location (identified by the access point's location tag). When a promotional email is sent, it contains a unique tracking pixel and a store-specific UTM parameter on the call-to-action link.

Visit Attribution: When a customer who received the promotional email returns to a store and connects to WiFi within 14 days, the portal platform matches their email address to the campaign cohort and records the return visit. This creates a closed-loop attribution model: email sent → store visit detected via WiFi connection → conversion recorded.

Analytics Dashboard: The central analytics platform aggregates data across all 80 stores, providing campaign attribution reports showing email-to-visit conversion rates by store, region, and campaign. Typical metrics: unique visitors per store per day, email capture rate, 14-day return visit rate for campaign cohort vs. control group.

Data Governance: All guest data is stored in a GDPR-compliant data warehouse with role-based access control. Marketing data is retained for 24 months from last interaction. Connection logs are retained for 12 months.

Scenario Analysis

Q1. A conference centre hosts 50 events per year, ranging from 200-person seminars to 5,000-person trade shows. They want to deploy a captive portal that provides event-specific branding for each event, captures attendee email addresses for post-event marketing, and can scale from 200 to 5,000 concurrent connections. The venue's IT team has limited capacity for per-event configuration. What platform architecture and configuration approach would you recommend?

💡 Hint:Consider the operational overhead of per-event portal customisation, the DHCP scope sizing requirements for peak concurrent users, and the GDPR implications of sharing attendee data with event organisers.

Show Recommended Approach

The recommended architecture uses a cloud-managed captive portal platform with a self-service portal builder. The venue's IT team creates a master portal template with the venue's base branding and GDPR consent framework. For each event, the organiser is given access to a restricted portal customisation interface where they can upload their logo, set brand colours, and add event-specific messaging — without touching any network configuration. The DHCP scope for the guest VLAN should be sized for the maximum expected concurrent connections (5,000), using a /19 subnet (8,190 usable addresses) to provide headroom. The wireless controller should be configured with dynamic bandwidth management to automatically adjust per-client limits based on current network load. For GDPR, the data controller relationship must be clearly defined: if attendee data is shared with event organisers, a Data Processing Agreement (DPA) is required, and the privacy policy must disclose this sharing. Attendees should be able to opt out of data sharing with the event organiser while still accepting the venue's terms of service for WiFi access.

Q2. A hospital trust wants to deploy guest WiFi with a captive portal across 5 sites. Clinical staff have raised concerns that the guest WiFi could be used to access patient records if the network segmentation is not correctly implemented. The IT security team also needs to ensure the deployment does not bring any clinical systems into scope for additional regulatory review. How do you address these concerns?

💡 Hint:Consider the network segmentation requirements, the specific clinical systems that must be protected, and the regulatory frameworks (NHS Data Security and Protection Toolkit, Cyber Essentials) that apply in addition to GDPR.

Show Recommended Approach

The deployment requires a minimum three-tier network architecture: a clinical VLAN for patient records systems (EPR, PACS, clinical workstations), a staff VLAN for administrative systems, and a guest VLAN for patient and visitor WiFi. The firewall policy must include explicit deny rules preventing any traffic from the guest VLAN to the clinical and staff VLANs, with the default stance being deny-all for inter-VLAN traffic. The guest SSID should be on a completely separate DHCP scope with no route to RFC 1918 clinical address space. The captive portal itself should be hosted externally (cloud-based) or on a dedicated DMZ server, not on any system within the clinical network. For regulatory compliance, the IT security team should document the network segmentation design and have it reviewed by an independent assessor as part of the NHS Data Security and Protection Toolkit submission. The guest WiFi network should be explicitly scoped out of any clinical system security assessments. GDPR compliance for the portal requires a healthcare-specific privacy notice that discloses the limited data collected (connection metadata, optional email) and the retention period.

Q3. Your organisation's captive portal has been in production for 18 months. A security audit has identified three issues: (1) the portal TLS certificate expired 3 weeks ago and users are receiving browser warnings, (2) the walled garden contains 47 entries, many of which appear to be from a social login provider that was removed 12 months ago, and (3) RADIUS accounting logs show that 15% of guest sessions have a duration of over 30 days, suggesting that session timeouts are not being enforced. Prioritise and address these issues.

💡 Hint:Consider the security and user experience impact of each issue, the speed of remediation required, and the root cause of the session timeout failure.

Show Recommended Approach

Prioritise in order of security and user experience impact. Issue 1 (expired TLS certificate) is the most urgent: it is actively degrading the user experience (browser security warnings) and represents a security risk (users may be trained to click through certificate warnings, making them vulnerable to genuine MITM attacks). Immediate action: renew the certificate from a trusted CA and deploy it to the portal server. Implement automated certificate renewal (e.g., using Let's Encrypt with auto-renewal) to prevent recurrence. Issue 3 (30-day sessions) is the second priority: sessions lasting 30 days represent a significant security risk, as a device that was authenticated 30 days ago may no longer be in the possession of the original user. Investigate the root cause — likely a misconfigured session timeout value on the wireless controller or a controller firmware bug. Set the session timeout to 8 hours (or appropriate for the venue type) and force-terminate all existing sessions over 24 hours old. Issue 2 (walled garden hygiene) is the third priority: while a security concern, stale walled garden entries from a removed provider are lower risk than the first two issues. Audit all 47 entries, remove those associated with the deprecated social login provider, and document the purpose of each remaining entry. Implement a quarterly walled garden review process to prevent recurrence.

Key Takeaways

- ✓VLAN segmentation is the non-negotiable foundation of any enterprise captive portal deployment — guest traffic must be completely isolated from corporate infrastructure before any portal configuration begins.

- ✓The captive portal must be served over HTTPS with a valid TLS certificate from a trusted Certificate Authority; HTTP-only portals are a security liability and will be deprecated by modern browsers.

- ✓GDPR compliance requires a separate, unticked marketing consent checkbox distinct from the terms of service acceptance, with all consent states and timestamps logged for regulatory audit purposes.

- ✓The walled garden should whitelist specific endpoints rather than entire domains, and should be audited quarterly to remove unnecessary entries that expand the pre-authentication attack surface.

- ✓WPA3's Opportunistic Wireless Encryption (OWE) mode should be evaluated for all new deployments, as it provides over-the-air encryption on open networks without requiring a password, directly mitigating passive eavesdropping.

- ✓Portal load time directly impacts opt-in rates — target a Time to Interactive of under 2 seconds by hosting assets on a CDN and minimising third-party script dependencies.

- ✓The commercial ROI of a captive portal is realised through three channels: first-party data acquisition for marketing, customer and location analytics for operational intelligence, and direct revenue or brand value from the connection experience — all of which should be quantified in the business case.