Mejores prácticas para la gestión del firmware de los puntos de acceso

This guide provides an authoritative reference on Access Point (AP) firmware management for enterprise environments. It details why a strategic approach to firmware is critical for security, performance, and compliance, offering actionable best practices for IT leaders to implement robust, scalable update processes in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

Resumen ejecutivo

Para la empresa moderna, el WiFi ya no es una simple comodidad; es el sistema nervioso central para la interacción con el cliente, la eficiencia operativa y el análisis de datos. El firmware que se ejecuta en los puntos de acceso (AP) que impulsan este ecosistema es una capa fundamental que dicta su postura de seguridad, capacidades de rendimiento y fiabilidad general. Descuidar la gestión del firmware de los puntos de acceso es una fuente importante de riesgo empresarial, ya que introduce vulnerabilidades que pueden ser explotadas para la filtración de datos, provoca inestabilidad en la red que interrumpe las operaciones y evita la adopción de nuevos estándares inalámbricos que mejoran la eficiencia. Por lo tanto, un enfoque proactivo y estratégico para la gestión del firmware no es simplemente una tarea de mantenimiento de TI, sino una función crucial para la continuidad del negocio. Esta guía proporciona un marco neutral en cuanto a proveedores para que los gestores de TI, arquitectos de redes y directores de tecnología diseñen e implementen una estrategia de gestión de firmware escalable. Abarca los imperativos técnicos, los procesos de implementación paso a paso y el caso de negocio para invertir en un ciclo de vida de actualizaciones estructurado, pasando de un modelo reactivo y ad hoc a una metodología predecible, automatizada y consciente de los riesgos que protege la red y maximiza su retorno de la inversión (ROI).

Análisis técnico en profundidad

El firmware del punto de acceso es el software integrado que rige el funcionamiento del hardware, desde la modulación de radiofrecuencia (RF) hasta la gestión de la autenticación de seguridad. Su gestión es una disciplina multifacética que afecta a tres pilares fundamentales de la salud de la red: seguridad, rendimiento y cumplimiento normativo.

Postura de seguridad: El firmware es un objetivo principal para los actores de amenazas que buscan comprometer las redes. Las vulnerabilidades, catalogadas como Vulnerabilidades y Exposiciones Comunes (CVE, por sus siglas en inglés), se descubren regularmente en el firmware de los AP. No aplicar los parches a tiempo deja la red expuesta a exploits que van desde ataques de denegación de servicio (DoS) hasta la toma de control total de la red. Una estrategia eficaz de actualización del firmware de los AP es la primera línea de defensa, garantizando que los parches de seguridad se prueben e implementen de manera oportuna. Además, los estándares de seguridad modernos como WPA3 se introducen a través de actualizaciones de firmware, proporcionando una mayor protección contra los intentos de adivinación de contraseñas y fortaleciendo la privacidad del usuario con cifrado de datos individualizado. Sin actualizaciones periódicas, las redes se quedan estancadas en protocolos heredados, sin cumplir con las expectativas de seguridad modernas.

Rendimiento y fiabilidad: La tecnología WiFi está en constante evolución, con nuevos estándares IEEE como 802.11ax (Wi-Fi 6) y 802.11be (Wi-Fi 7) que ofrecen mejoras drásticas en el rendimiento, la capacidad de clientes y la eficiencia espectral. Estos beneficios se desbloquean directamente a través de las actualizaciones de firmware. Los proveedores perfeccionan continuamente su código para optimizar la gestión de recursos de radio, mejorar el comportamiento de itinerancia (roaming) de los clientes y corregir errores que causan caídas intermitentes de conectividad o degradación del rendimiento. Una red que funciona con firmware obsoleto no opera a su máximo potencial, lo que conlleva una mala experiencia de usuario, una menor eficiencia operativa y un menor retorno de la inversión en hardware.

Cumplimiento normativo y habilitación de funciones: Para muchas organizaciones, el cumplimiento normativo no es negociable. Estándares como el Estándar de Seguridad de Datos para la Industria de Tarjeta de Pago (PCI DSS) exigen configuraciones de red seguras y la aplicación oportuna de parches para vulnerabilidades de seguridad. Del mismo modo, el Reglamento General de Protección de Datos (GDPR) requiere medidas de seguridad sólidas para proteger los datos personales. Un proceso de gestión de firmware documentado y coherente es esencial para demostrar el cumplimiento y evitar sanciones económicas significativas. Más allá del cumplimiento, las actualizaciones de firmware a menudo habilitan nuevas funciones dentro de una plataforma de gestión de red, como análisis avanzados, servicios de ubicación o integración de IoT, que pueden aprovecharse para crear nuevo valor empresarial.

Guía de implementación

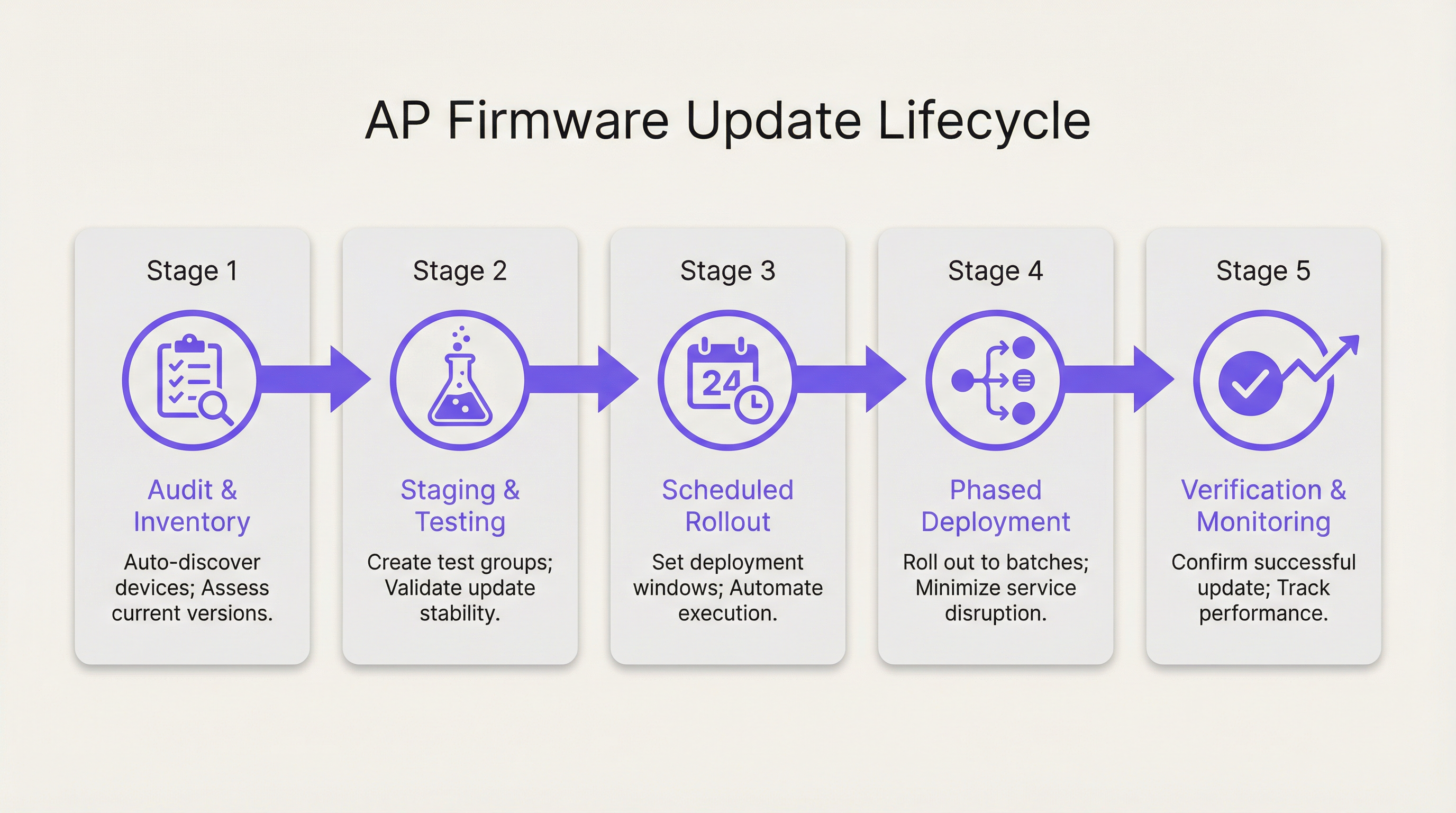

La transición a una estrategia estructurada de gestión de firmware implica un proceso claro y repetible. Los siguientes pasos proporcionan un plan neutral en cuanto a proveedores para implementar actualizaciones a escala minimizando el riesgo y la interrupción del servicio.

Paso 1: Descubrimiento, inventario y agrupación Antes de poder realizar cualquier actualización, se requiere un inventario completo y preciso de todos los puntos de acceso en la red. Este debe incluir el modelo de hardware, la versión actual del firmware y la ubicación física o el área asignada en el recinto. Las plataformas modernas de gestión de redes pueden automatizar este proceso de descubrimiento. Una vez inventariados, los AP deben organizarse en grupos lógicos basados en el perfil de riesgo, el área física y el modelo de hardware. Por ejemplo, un hotel podría tener grupos para 'Habitaciones - Planta 1', 'Vestíbulo y áreas públicas', 'Centro de conferencias' y 'Áreas de servicio' (Back of House). Esta agrupación es fundamental para permitir implementaciones por fases.

Paso 2: Preparación y pruebas Canary El paso más crítico para mitigar el riesgo es probar el nuevo firmware en un entorno controlado, que no sea de producción o de bajo impacto. Cree un grupo 'Canary' formado por un pequeño número de AP representativos. Lo ideal es que este grupo incluya al menos uno de cada modelo de AP de su flota y esté ubicado en un área donde pueda supervisar de cerca su comportamiento y solicitar comentarios a un pequeño grupo de usuarios. Implemente el nuevo firmware exclusivamente en este grupo Canary y supervise su estabilidad, rendimiento y compatibilidad con los clientes durante un período predefinido (por ejemplo, 48-72 horas). Una prueba Canary exitosa proporciona la confianza necesaria para proceder con una implementación más amplia.

Paso 3: Programación e implementaciones por fases Nunca actualice toda una red simultáneamente. Aproveche los grupos definidos en el Paso 1 para crear un calendario de implementación por fases. Comience con los grupos de menor riesgo, como las áreas de servicio o administrativas. Programe las actualizaciones durante períodos de mínima actividad en la red (por ejemplo, de 2:00 a. m. a 4:00 a. m.) para minimizar las interrupciones a los usuarios. Un calendario típico de implementación por fases podría ser el siguiente:

- Fase 1: Áreas de servicio, departamento de TI (10 % de los AP)

- Fase 2: Habitaciones - Plantas de baja ocupación (30 % de los AP)

- Fase 3: Habitaciones - Plantas de alta ocupación (30 % de los AP)

- Fase 4: Áreas públicas, vestíbulos, restaurantes (20 % de los AP)

- Fase 5: Centro de conferencias, salones de baile (10 % de los AP)

Deje un período de supervisión entre cada fase para verificar el éxito y asegurarse de que no se hayan introducido nuevos problemas.

Paso 4: Verificación, supervisión y reversión (Rollback) Después de cada fase de implementación, supervise activamente los indicadores clave de rendimiento (KPI) de los AP actualizados. Esto incluye el recuento de conexiones de clientes, el rendimiento, la latencia y las tasas de error. Compare estas métricas con la línea base previa a la actualización. Fundamentalmente, asegúrese de tener un plan de reversión sencillo y automatizado. Si se detecta un problema importante, debe poder revertir el grupo de AP afectado a la versión de firmware estable anterior con una sola acción. Esta es una red de seguridad crítica que evita que los problemas localizados se conviertan en interrupciones importantes en toda la red.

Mejores prácticas

Cumplir con las mejores prácticas de firmware WiFi eleva la gestión de una tarea reactiva a una ventaja estratégica.

- Establecer una política de firmware: Documente una política formal que defina el proceso para probar, programar e implementar actualizaciones de firmware. Esto debe incluir funciones y responsabilidades, criterios de evaluación de riesgos y protocolos de comunicación.

- Utilizar una plataforma de gestión centralizada: Gestionar el firmware en cientos o miles de AP no es factible sin una plataforma centralizada que proporcione capacidades de inventario, programación, automatización y supervisión.

- Priorizar los parches de seguridad: No todas las actualizaciones son iguales. Las vulnerabilidades de seguridad críticas deben desencadenar un proceso de implementación acelerado. Su política debe definir un Acuerdo de Nivel de Servicio (SLA) para implementar parches críticos (por ejemplo, dentro de las 72 horas posteriores a una prueba Canary exitosa).

- Leer las notas de la versión: Revise siempre las notas de la versión del firmware proporcionadas por el proveedor antes de la implementación. Contienen información crítica sobre correcciones de errores, nuevas funciones, problemas conocidos y posibles problemas de compatibilidad.

- Mantener un plan de reversión: Como se enfatiza en la guía de implementación, una capacidad de reversión probada y automatizada no es negociable. Es la herramienta más importante para la mitigación de riesgos.

Resolución de problemas y mitigación de riesgos

Los modos de fallo comunes en la gestión de firmware a menudo se derivan de la falta de procesos. El riesgo principal es implementar una versión de firmware con errores que cause una interrupción generalizada del servicio. Esto puede manifestarse en la incapacidad de los clientes para conectarse, un rendimiento deficiente o incluso que los AP se desconecten por completo. La estrategia de mitigación es un proceso sólido de pruebas e implementación por fases, como se describe anteriormente. Otro problema común es la incompatibilidad de firmware entre diferentes modelos de AP o con sistemas backend como servidores RADIUS. Las pruebas exhaustivas con el grupo Canary ayudan a identificar estos problemas antes de que afecten a la red de producción. La matriz de riesgos a continuación ayuda a priorizar los esfuerzos de actualización en función del impacto empresarial y la complejidad de la implementación.

ROI e impacto empresarial

La inversión en un proceso estructurado de gestión de firmware produce un rendimiento significativo. El principal ROI es la reducción de riesgos. El coste de una sola filtración de datos o de una interrupción importante de la red (en términos de sanciones económicas, daños a la reputación y pérdida de ingresos) supera con creces el coste operativo de una gestión proactiva. En segundo lugar, existe un claro ROI en el rendimiento. Al mantener el firmware actualizado, la red opera a su máxima capacidad, mejorando la experiencia del cliente y aumentando la productividad de los empleados. Una red WiFi estable y de alto rendimiento es un diferenciador clave para los hoteles, un impulsor de ventas en el comercio minorista y un servicio esencial en los recintos modernos. Por último, la automatización impulsa la eficiencia operativa. Al automatizar el proceso de descubrimiento, programación e implementación, los equipos de TI pueden liberar un tiempo valioso para centrarse en iniciativas estratégicas en lugar de en tareas de mantenimiento manuales y repetitivas.

Key Terms & Definitions

Firmware

The permanent software programmed into a hardware device's read-only memory that provides low-level control for the device's specific hardware.

For an access point, the firmware is its operating system. IT teams interact with it during updates that patch security holes, improve performance, or add new features.

Staged Rollout

A method of deploying an update in phases to subsets of devices, rather than all at once, to minimize the potential impact of any unforeseen issues.

Instead of pushing a firmware update to all 1,000 APs in a stadium at once, an IT manager would deploy it to one section, then another, monitoring stability at each stage.

Canary Testing

A testing strategy where a new firmware version is deployed to a small, representative group of devices (the 'canaries') in the production environment to gauge its performance and stability before a wider rollout.

Before a national retail chain updates thousands of APs, the IT team first deploys the firmware to five test stores to ensure it doesn't interfere with critical systems like payment terminals.

Rollback Plan

A documented and preferably automated procedure to revert devices to their previous, stable firmware version in the event that a new update causes critical problems.

If a firmware update causes WiFi outages in a hotel's conference center during an event, the network architect uses the one-click rollback feature to immediately restore the previous stable version and get services back online.

WPA3 (Wi-Fi Protected Access 3)

The latest generation of WiFi security protocol, offering enhanced security against password-guessing attempts and providing more robust encryption for public networks.

To comply with new corporate security policies, a CTO mandates that all company APs must be updated to a firmware version that supports WPA3 to protect sensitive data.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

A retail venue operator must demonstrate to auditors that all network devices, including WiFi access points, have the latest security patches applied as part of their PCI DSS compliance.

Scheduled Firmware Updates

The practice of planning and automating firmware deployments to occur during specific, low-traffic maintenance windows to minimize disruption to users and business operations.

An IT manager for a 24/7 hospital schedules non-critical AP firmware updates to occur on a rolling basis between 2:00 AM and 4:00 AM, ensuring patient care systems are not impacted.

Zero-Day Vulnerability

A security flaw in software or hardware that is unknown to the vendor and for which no official patch or update has been released.

When a zero-day vulnerability for a popular AP model is announced, a network architect with a mature firmware management process can quickly test and deploy an emergency patch from the vendor within hours, while others may take weeks, leaving their networks exposed.

Case Studies

A 500-room luxury hotel with three restaurants and a large conference center needs to deploy a critical security patch for their 400 access points (a mix of Cisco and Meraki hardware) with minimal disruption to high-paying guests.

- Immediate Action: Use the network management platform to identify all vulnerable APs. 2. Grouping: Create a 'Canary' group with two APs in the IT office and two in a back-of-house area. Create phased deployment groups: 'Back of House' (50 APs), 'Guest Floors 1-5' (150 APs), 'Guest Floors 6-10' (150 APs), and 'Public Areas & Conference' (50 APs). 3. Testing: Deploy the patch to the Canary group immediately. Monitor for 24 hours, checking for any anomalous behavior in client connectivity or performance. 4. Scheduling: Once the canary test is passed, schedule the phased rollout to occur between 1:00 AM and 5:00 AM over two nights. Night 1: Deploy to 'Back of House' and 'Guest Floors 1-5'. Night 2: Deploy to 'Guest Floors 6-10' and 'Public Areas & Conference'. 5. Communication: Notify the hotel operations manager and front desk staff of the planned maintenance window, providing them with a script for any guest inquiries. 6. Verification: After each phase, verify successful patching and monitor network health dashboards. Keep the one-click rollback plan ready.

A retail chain with 150 stores across the country wants to update their AP firmware to enable a new location analytics feature. Each store has 5-10 APs (Aruba). The goal is to complete the rollout within two weeks.

- Pilot Group: Select 5 stores in a single geographic region to act as the pilot group. These stores should represent a mix of high and low traffic locations. 2. Staging: Deploy the new firmware to the pilot group and enable the location analytics feature. Work closely with the regional manager and store managers to validate that Point-of-Sale (POS) systems, staff devices, and guest WiFi are all functioning correctly. Monitor for one week. 3. National Rollout: After a successful pilot, schedule the national rollout. Divide the remaining 145 stores into two waves. Wave 1 (70 stores) and Wave 2 (75 stores). 4. Automated Scheduling: Use the central management platform to schedule the updates for all stores in Wave 1 to occur on a Tuesday night (typically low retail traffic) outside of business hours. 5. Verification & Go/No-Go: On Wednesday morning, verify the success of Wave 1. If KPIs are normal, schedule Wave 2 for the following Tuesday night. If issues are found, halt the rollout, resolve the issue, and restart the process with the affected stores. 6. Rollback: The rollback plan should be configured to revert an entire store's APs to the previous version with a single command from the central dashboard.

Scenario Analysis

Q1. A zero-day vulnerability has been announced for your primary AP vendor. The vendor has released an emergency patch. Your network consists of 2,000 APs across a multi-building university campus. What are your immediate first three steps?

💡 Hint:Think about speed, safety, and scale. How do you balance the urgency to patch with the risk of disrupting a large, active network?

Show Recommended Approach

- Deploy to Canary Group: Immediately deploy the patch to a pre-defined canary group of APs located in non-critical areas like the IT department and a library storage room. 2. Accelerated Testing: Begin an accelerated 4-6 hour monitoring period on the canary group, specifically looking for any signs of instability, client disconnections, or authentication issues. 3. Prepare Phased Rollout: While the test is running, prepare an emergency phased rollout plan that prioritizes high-density, high-risk areas like lecture halls and student dormitories, to be executed the moment the canary test is successfully passed.

Q2. You have just completed a firmware update on a group of 50 APs in a hotel lobby. Post-deployment monitoring shows that while overall throughput is up, about 5% of clients (all older Android models) are experiencing intermittent connection drops. What is your decision?

💡 Hint:Consider the impact versus the benefit. Is the issue contained? What is the safest course of action for the guest experience?

Show Recommended Approach

The correct decision is to immediately execute the rollback plan for that specific group of 50 APs, reverting them to the previous stable firmware. While the performance gain is positive, the negative impact of connection drops for even a small percentage of guests is a more significant issue in a hospitality environment. After rolling back, the issue should be documented and reported to the vendor with the specific client device details. The wider rollout should be halted until a fix is provided.

Q3. Your Director of Operations wants to know the ROI of purchasing a new network management platform that automates firmware updates. How would you frame the business case, focusing on metrics beyond just IT time savings?

💡 Hint:Translate technical benefits into business value. Think about risk, guest satisfaction, and future growth.

Show Recommended Approach

The ROI case should be built on three pillars: 1. Risk Mitigation: Quantify the potential financial impact of a security breach (fines, legal fees) or a major network outage (lost revenue, service credits). The platform is an insurance policy against these catastrophic costs. 2. Enhanced Customer Experience: A stable, high-performing network directly impacts guest satisfaction scores and reviews. By ensuring APs are always running optimal firmware, we are improving a key part of the customer journey, which has a direct link to loyalty and revenue. 3. Future-Proofing and Agility: The platform allows us to quickly adopt new technologies (like WPA3 or Wi-Fi 6) that improve our service offering. It also enables us to respond to security threats in hours, not weeks, making the business more resilient. This agility is a competitive advantage.

Key Takeaways

- ✓Neglecting firmware management is a major source of security, performance, and compliance risk.

- ✓Implement a phased rollout strategy using logical AP groups to minimize the blast radius of any issue.

- ✓Always use a 'canary' test group to validate new firmware in your live environment before a wide deployment.

- ✓An automated, one-click rollback plan is a non-negotiable safety net for risk mitigation.

- ✓Schedule all updates during low-impact maintenance windows to avoid disrupting users and business operations.

- ✓Read vendor release notes carefully and maintain a full inventory of all network access points.

- ✓A centralized management platform is essential for executing a scalable and efficient firmware strategy.