Inicio de sesión en el Captive Portal: resolución de problemas comunes y optimización de la experiencia del usuario

This authoritative technical reference guide equips IT managers, network architects, and CTOs with a comprehensive framework for diagnosing and resolving captive portal login failures, selecting the optimal authentication strategy for their venue type, and measuring portal performance against business KPIs. Drawing on real-world deployment scenarios across hospitality, retail, and public-sector environments, it covers the full lifecycle from architecture and compliance to step-by-step troubleshooting for platforms including Purple AI, UniFi, Meraki, and MikroTik. For any organisation operating guest or public WiFi, a poorly performing captive portal is a direct revenue and reputation risk — this guide provides the decision frameworks and operational playbooks to eliminate that risk.

🎧 Listen to this Guide

View Transcript

Resumen ejecutivo

El inicio de sesión en el Captive Portal sigue siendo el principal mecanismo de control de acceso para el WiFi público y de invitados en implementaciones del sector hotelero, retail, eventos y sector público. Sin embargo, también es uno de los componentes que se configuran incorrectamente con mayor frecuencia en las arquitecturas de red empresariales, lo que provoca conexiones abandonadas, riesgos de cumplimiento y pérdida de datos de origen (first-party data). Esta guía aborda las cuatro categorías principales de fallos que causan la mayoría de los incidentes del Captive Portal: configuración incorrecta de DNS y firewall, fallos de autorización RADIUS, problemas de compatibilidad con el Captive Network Assistant (CNA) y fallos en la persistencia de la sesión. Proporciona pasos de resolución específicos por plataforma para Purple AI, Cisco Meraki, Ubiquiti UniFi y MikroTik RouterOS, junto con un marco estructurado de selección de métodos de autenticación adaptado al tipo de recinto y a los objetivos de datos. Las consideraciones de cumplimiento normativo bajo el GDPR, el GDPR del Reino Unido y PCI DSS v4.0 se integran en todo el documento. Los equipos de red que implementen las recomendaciones de esta guía pueden esperar tasas de éxito de autenticación superiores al 92 %, una reducción medible en las escaladas al servicio de asistencia y una postura de cumplimiento defendible para los datos personales recopilados en el punto de inicio de sesión del WiFi.

Análisis técnico en profundidad

Cómo funciona el inicio de sesión en el Captive Portal: la arquitectura

El inicio de sesión en un Captive Portal funciona mediante la interceptación deliberada del sondeo de conectividad inicial de un dispositivo. Cuando cualquier sistema operativo moderno se conecta a una nueva red WiFi, envía inmediatamente una solicitud HTTP a un endpoint conocido para verificar la accesibilidad a Internet. Los dispositivos Apple consultan captive.apple.com; los dispositivos Android consultan connectivitycheck.gstatic.com; Windows consulta www.msftconnecttest.com; Firefox consulta detectportal.firefox.com. El gateway del Captive Portal (generalmente implementado en la capa del controlador de acceso) intercepta este sondeo y devuelve una redirección HTTP 302 a la URL de la página de inicio (splash page) en lugar de la respuesta esperada.

El sistema operativo detecta esta redirección, reconoce la red como "cautiva" y lanza un mininavegador en un entorno aislado (sandbox): el Captive Network Assistant (CNA) de Apple, el Asistente de aprovisionamiento de Android o el navegador de inicio de sesión de red de Windows, para mostrar la interfaz de autenticación. Una vez que el usuario completa la acción requerida (envío de formulario, inicio de sesión social, clic de aceptación), el servidor del portal se comunica con el controlador de red a través de un callback de la API o una autorización RADIUS para eliminar la dirección MAC del dispositivo de la lista de bloqueos, otorgando acceso completo a la red.

Esta arquitectura tiene tres dependencias críticas que, si alguna falla, producen una experiencia de inicio de sesión interrumpida: la capa DNS/firewall debe redirigir correctamente el tráfico de sondeo; la página de inicio debe renderizarse correctamente dentro del sandbox del CNA; y el callback de autorización debe llegar con éxito al controlador de red.

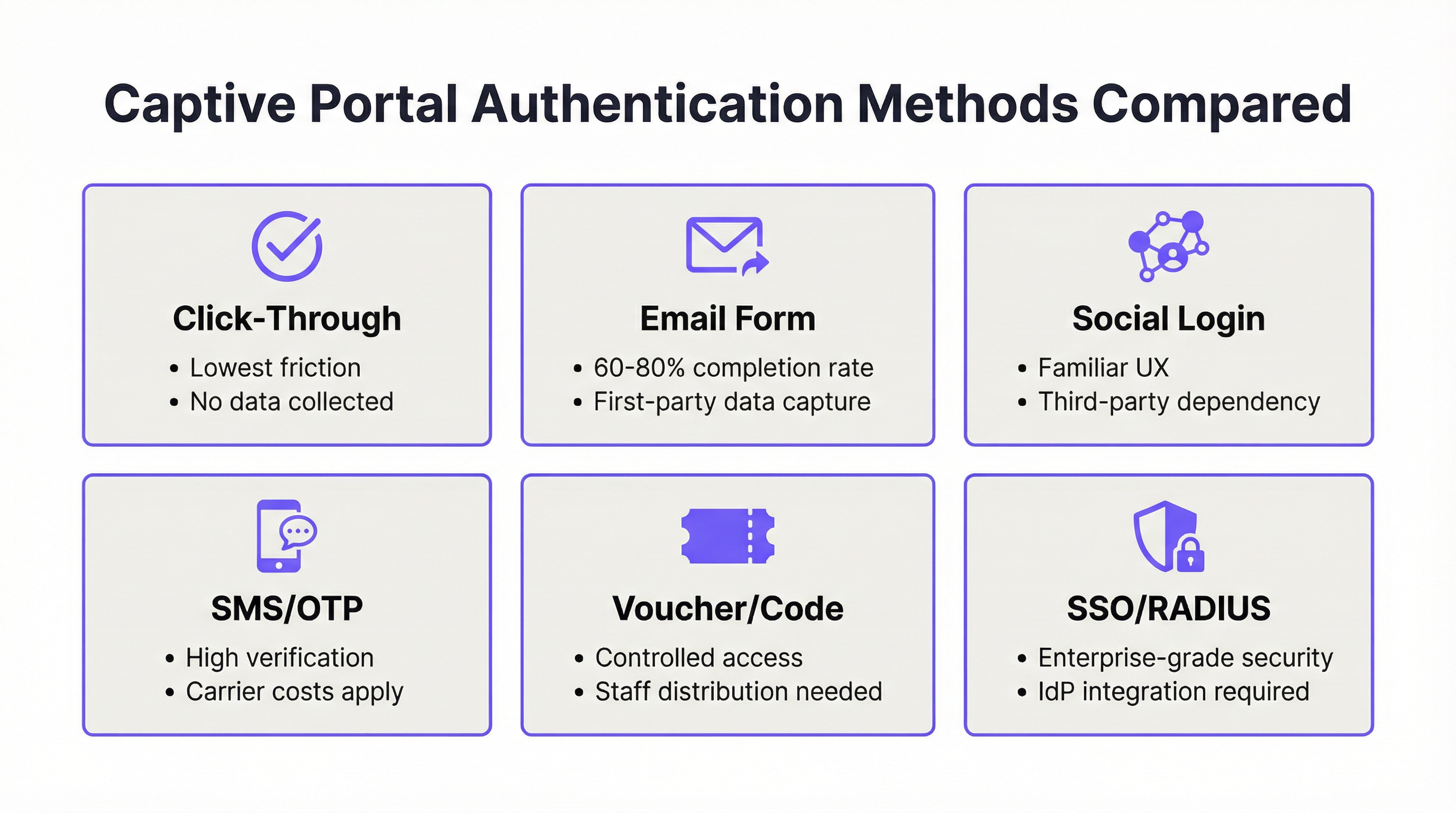

Métodos de autenticación: comparación técnica

La elección del método de autenticación es una decisión tanto técnica como estratégica. La siguiente tabla proporciona una comparación estructurada de las dimensiones más relevantes para las decisiones de implementación empresarial.

| Método | Tasa de finalización | Obtención de datos | Complejidad del GDPR | Dependencia de infraestructura | Mejor tipo de recinto |

|---|---|---|---|---|---|

| Clic de aceptación | +95 % | Ninguna | Mínima (solo TyC) | Ninguna | Retail de servicio rápido, transporte |

| Formulario por correo electrónico | 60–80 % | Alta (first-party) | Moderada | Ninguna | Sector hotelero, retail, eventos |

| Inicio de sesión social | 55–70 % | Moderada (third-party) | Alta | API de terceros | Sector hotelero, entretenimiento |

| OTP por SMS | 50–65 % | Alta (verificada) | Moderada | Gateway de SMS | WiFi público, centros de transporte |

| Cupón/Código | +85 % (distribuido) | Baja | Baja | Sistema de distribución | Hoteles, centros de conferencias |

| SSO/RADIUS | +90 % (usuarios registrados) | Identidad completa | Baja (interna) | IdP / Servidor RADIUS | Corporativo, educación |

Consideraciones sobre el inicio de sesión social: la implementación del inicio de sesión social con Facebook o Google requiere un Acuerdo de Procesamiento de Datos (DPA) con la plataforma respectiva en virtud del artículo 28 del GDPR. La plataforma actúa como procesador de datos y su organización sigue siendo el controlador de datos. Cualquier cambio en los términos de la API de la plataforma social (como ha hecho Facebook repetidamente desde 2018) puede interrumpir su flujo de autenticación sin previo aviso. Para implementaciones empresariales, el inicio de sesión social debe tratarse como una opción complementaria, no como una vía de autenticación principal.

RADIUS e IEEE 802.1X: para entornos corporativos y educativos, la autenticación basada en RADIUS alineada con IEEE 802.1X proporciona la postura de seguridad más sólida. El marco 802.1X permite claves de cifrado por usuario y por sesión, y se integra con la autenticación basada en certificados (EAP-TLS), eliminando por completo las claves precompartidas. WPA3-Enterprise, que exige 802.1X, refuerza aún más esto con una solidez criptográfica mínima de 192 bits para entornos confidenciales. La plataforma de Purple admite la integración nativa con RADIUS, lo que permite una experiencia de portal unificada incluso en entornos protegidos por 802.1X.

Arquitectura de seguridad y cumplimiento normativo

Un Captive Portal que recopila datos personales es, por definición, un sistema de procesamiento de datos sujeto a la normativa de privacidad aplicable. Para las implementaciones en el Reino Unido y la UE, esto significa que el cumplimiento del GDPR y del GDPR del Reino Unido es obligatorio desde el momento en que se recopila un nombre, una dirección de correo electrónico o un número de teléfono. Los requisitos mínimos de cumplimiento son: una base legal en virtud del artículo 6 (interés legítimo o consentimiento, según cómo se utilicen los datos); un aviso de privacidad mostrado en el punto de recopilación; una política de retención de datos documentada; y un mecanismo para las solicitudes de acceso de los interesados.

Para implementaciones en entornos donde los datos de tarjetas de pago transitan por la red (vestíbulos de hoteles, entornos de retail, centros de conferencias), el Requisito 1.3 de PCI DSS v4.0 exige la segmentación de la red entre el entorno de datos del titular de la tarjeta y la red WiFi de invitados. Una arquitectura segregada por VLAN, con el Captive Portal operando en una VLAN de invitados dedicada sin acceso de enrutamiento a los sistemas POS, es la implementación estándar.

Guía de implementación

Paso 1: Revisión de la arquitectura previa a la implementación

Antes de configurar cualquier plataforma de Captive Portal, valide los siguientes requisitos previos de red. El gateway o controlador de acceso debe admitir la redirección a un portal externo (verifíquelo en la documentación de su proveedor de hardware). Su infraestructura DNS debe ser capaz de interceptar consultas previas a la autenticación y resolver solo el dominio de la página de inicio hasta que se complete la autenticación. Su firewall debe permitir el tráfico HTTPS saliente desde el controlador hacia los servidores del proveedor del portal, y el tráfico HTTPS entrante desde el proveedor del portal hacia la interfaz de gestión del controlador en el puerto adecuado (generalmente 8443 para UniFi, 443 para plataformas gestionadas en la nube).

Paso 2: Configuración del Walled Garden

El Walled Garden (jardín vallado) define el conjunto de dominios y rangos de IP accesibles para dispositivos no autenticados. Un Walled Garden incompleto es la causa más común de fallos intermitentes en el portal. El Walled Garden mínimo para una implementación en producción debe incluir las siguientes entradas.

| Categoría | Dominios / Rangos | Propósito |

|---|---|---|

| Endpoints de sondeo del SO | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com, detectportal.firefox.com |

Permite la detección del Captive Portal por parte del SO |

| Proveedor del portal | El dominio de su portal y los rangos de CDN | Carga la página de inicio |

| Inicio de sesión social (si se usa) | *.facebook.com, *.google.com, *.linkedin.com |

Permite los flujos de OAuth |

| Pago (si se usa) | *.stripe.com, js.stripe.com |

Carga los formularios de pago |

| Analítica (si se usa) | Los dominios de su proveedor de analítica | Permite los scripts de seguimiento |

Paso 3: Optimización de la página de inicio

La página de inicio debe estar diseñada para el entorno CNA, no para un navegador completo. Esto significa: un peso total de la página inferior a 500 KB; sin dependencia de CDN de JavaScript externos a menos que estén en la lista de permitidos; HTTPS válido con un certificado de una CA de confianza; diseño responsivo probado desde 320 px de ancho (iPhone SE) hasta 1024 px; y un formulario con no más de tres campos (nombre, correo electrónico y casilla de consentimiento) para obtener las máximas tasas de finalización.

Paso 4: Configuración de sesiones y políticas

Configure los parámetros de la sesión para que coincidan con el patrón de uso de su recinto. Los siguientes valores de referencia se basan en los datos de implementación de Purple en miles de recintos.

| Tipo de recinto | Duración de la sesión | Tiempo de espera por inactividad | Política de ancho de banda |

|---|---|---|---|

| Hotel | 24 horas | 60 minutos | 10 Mbps por dispositivo |

| Cafetería | 4–8 horas | 30 minutos | 5 Mbps por dispositivo |

| Centro de conferencias | Duración del evento | 120 minutos | 20 Mbps por dispositivo |

| Estadio / Pabellón | Duración del evento | 45 minutos | 5 Mbps por dispositivo |

| Retail | 2–4 horas | 20 minutos | 3 Mbps por dispositivo |

| Sector público / Biblioteca | 2 horas | 30 minutos | 5 Mbps por dispositivo |

Paso 5: Configuración específica de la plataforma — Purple AI

El Captive Portal de Purple AI se configura a través del panel de control de Purple. Vaya a WiFi > Splash Pages para crear o editar su portal. Seleccione su método de autenticación en Login Options (Opciones de inicio de sesión): Purple admite clic de aceptación, formulario por correo electrónico, inicio de sesión social (Facebook, Google, LinkedIn, X), OTP por SMS, cupón y SSO a través de Microsoft Entra ID, Google Workspace y Okta. En Compliance (Cumplimiento), habilite la captura de consentimiento compatible con el GDPR y configure la URL de su política de privacidad. En Session Settings (Configuración de sesión), aplique los valores de la tabla anterior. Publique la página de inicio y asóciela con su SSID en la sección Networks (Redes). La plataforma de Purple gestiona automáticamente la configuración del Walled Garden para sus propios dominios; deberá añadir manualmente cualquier dominio de terceros al que haga referencia su página de inicio.

Paso 6: Protocolo de pruebas

Después de la implementación, ejecute la siguiente matriz de pruebas antes de pasar a producción. Conecte un dispositivo de prueba al SSID de invitados y verifique: el portal aparece en 3 segundos; la página de inicio se renderiza correctamente y es completamente funcional; la autenticación se completa con éxito; el acceso a Internet se otorga inmediatamente después de la autenticación; y el dispositivo no requiere volver a autenticarse dentro de la duración de sesión configurada. Repita esta prueba en iOS (última versión), iOS (versión principal anterior), Android (última versión), Android (versión principal anterior), Windows 11 y macOS. Documente los resultados y solucione cualquier fallo antes de abrir la red a los invitados.

Mejores prácticas

Monitorización del rendimiento: trate la tasa de éxito de autenticación como un KPI de red principal, con un objetivo del 92 % o superior. El panel de analítica de Purple muestra esta métrica en tiempo real. Una caída por debajo del 85 % justifica una investigación inmediata; las causas comunes incluyen la caducidad del certificado, actualizaciones del SO que alteran el comportamiento del sondeo y cambios en las reglas del firewall.

Gestión de certificados: los certificados SSL para los dominios de la página de inicio deben renovarse antes de su caducidad. Implemente la renovación automatizada a través de Let's Encrypt o su plataforma de gestión de certificados, y configure alertas de calendario 30 días antes de la caducidad. Un certificado caducado hará que iOS y Android muestren advertencias de seguridad que, en la práctica, impiden que los usuarios se conecten.

Registros de consentimiento del GDPR: cada consentimiento capturado en el Captive Portal debe registrarse con una marca de tiempo, la versión del aviso de privacidad mostrada y los consentimientos específicos otorgados. La plataforma de Purple mantiene este registro de auditoría automáticamente. Para implementaciones manuales, asegúrese de que el esquema de su base de datos capture estos datos y de que los registros se conserven durante el tiempo requerido por su política de retención de datos.

Segmentación de red: el WiFi de invitados debe estar en una VLAN separada sin acceso de enrutamiento de capa 3 a redes internas o sistemas POS. Este es un requisito de PCI DSS y un control de seguridad fundamental. Verifique la segmentación con una prueba de penetración al menos una vez al año.

Actualizaciones de firmware y plataforma: mantenga actualizados el firmware de su controlador de acceso y la plataforma del portal. Muchos problemas de compatibilidad con CNA se resuelven en las actualizaciones de firmware (Cisco Meraki, Ubiquiti y Aruba publican actualizaciones periódicas que abordan cambios en la detección del portal específicos del SO). Suscríbase a los avisos de seguridad de los proveedores y aplique las actualizaciones dentro de su ventana de gestión de cambios.

Resolución de problemas y mitigación de riesgos

Marco de diagnóstico: la comprobación de cuatro capas

Cuando se informe de un fallo de inicio de sesión en el Captive Portal, siga la siguiente secuencia de diagnóstico de cuatro capas antes de escalar el problema o realizar cambios en la configuración.

Capa 1 — DNS y redirección: verifique que el gateway esté interceptando el tráfico de sondeo y devolviendo la redirección correcta. Utilice un dispositivo de prueba y una herramienta de captura de paquetes para confirmar que se está emitiendo la redirección 302. Si no se observa ninguna redirección, el problema se encuentra a nivel de configuración del gateway.

Capa 2 — Entrega de la página de inicio: verifique que la página de inicio se cargue correctamente en el CNA. Si la página se carga en un navegador completo pero no en el CNA, es probable que el problema sea una dependencia de JavaScript o una entrada faltante en el Walled Garden. Utilice las herramientas para desarrolladores del navegador para identificar los recursos bloqueados.

Capa 3 — Procesamiento de la autenticación: verifique que la solicitud de autenticación llegue al servidor del portal y devuelva una respuesta de éxito. Revise los registros del proveedor del portal en busca de intentos de autenticación fallidos. Si la autenticación falla de forma silenciosa, el problema suele ser un error de validación del formulario o la falta de un campo obligatorio.

Capa 4 — Callback de autorización: verifique que el servidor del portal pueda comunicarse con el controlador de red para autorizar la dirección MAC del dispositivo. Revise los registros del firewall en busca de conexiones bloqueadas entre los rangos de IP del servidor del portal y la interfaz de gestión del controlador. Si el callback falla, añada los rangos de IP del proveedor del portal a la lista de permitidos y verifique la accesibilidad del controlador.

Modos de fallo comunes y resolución

| Síntoma | Causa más probable | Resolución |

|---|---|---|

| El portal no aparece al conectarse | Faltan dominios de sondeo del SO en el Walled Garden; el AP no se reinició tras un cambio de configuración | Añadir dominios de sondeo al Walled Garden; reiniciar los AP |

| El portal aparece pero la página no carga | Dependencia de JavaScript bloqueada; CDN no está en el Walled Garden | Auditar dependencias de la página; añadir dominios CDN al Walled Garden |

| Autenticación exitosa, sin Internet | Callback RADIUS bloqueado; controlador inaccesible | Añadir IP del proveedor del portal a la lista de permitidos; verificar accesibilidad del controlador |

| El portal funciona en iOS, falla en Android | Dominio de sondeo de Android bloqueado; problema con el certificado HTTPS | Añadir connectivitycheck.gstatic.com al Walled Garden; verificar certificado |

| Los invitados deben volver a iniciar sesión repetidamente | Duración de la sesión demasiado corta; persistencia MAC no configurada | Aumentar la duración de la sesión; verificar el seguimiento MAC en el controlador |

| Carga lenta del portal (>5 segundos) | Página demasiado pesada; resolución DNS lenta; enlace ascendente congestionado | Optimizar el peso de la página; usar DNS fiable (8.8.8.8); comprobar capacidad del enlace ascendente |

| Falla el inicio de sesión social | Dominio OAuth no está en el Walled Garden; cambio en la API de terceros | Añadir dominios de la plataforma social al Walled Garden; comprobar estado de la API |

| El formulario de pago no carga | Dominios de Stripe no están en el Walled Garden | Añadir *.stripe.com y js.stripe.com al Walled Garden |

Preguntas frecuentes

P: ¿Por qué mi portal funciona perfectamente en las pruebas pero falla intermitentemente en producción? Los fallos intermitentes en producción casi siempre se deben a una de estas tres condiciones: una alta carga de conexiones simultáneas que satura la capacidad de redirección del gateway; tiempos de espera agotados en la resolución DNS bajo carga; o una condición de carrera entre la caché de configuración del AP y un cambio reciente. Aumente el tamaño de la tabla de seguimiento de conexiones de su gateway, utilice un resolutor DNS dedicado (no el predeterminado del ISP) y reinicie siempre los AP después de realizar cambios en la configuración.

P: ¿Puedo usar un dominio personalizado para mi página de inicio de Purple? Sí. Purple admite dominios personalizados para las páginas de inicio. Configure un registro CNAME que apunte el subdominio elegido a la infraestructura del portal de Purple y asegúrese de que su certificado SSL cubra el dominio personalizado. Un dominio con la marca mejora significativamente la confianza del usuario y reduce el abandono.

P: ¿Cómo gestiono la transición de HTTP a HTTPS para mi página de inicio? Todas las páginas de inicio en producción deben servirse a través de HTTPS. Si está migrando desde un portal HTTP, actualice la configuración de redirección de su gateway para que apunte a la URL HTTPS, obtenga un certificado válido de una CA de confianza y realice pruebas en todas las combinaciones principales de SO y navegadores antes de realizar el cambio.

P: ¿Cuál es el impacto de iOS 17 y versiones posteriores en el comportamiento del Captive Portal? Apple endureció las restricciones del CNA en iOS 17, bloqueando las cookies de terceros y restringiendo la ejecución de JavaScript desde ciertos orígenes. Si observa fallos específicamente en dispositivos con iOS 17+, audite su página de inicio en busca de dependencias de cookies de terceros y JavaScript de orígenes que no estén en la lista de permitidos. Simplifique su página de inicio a la funcionalidad mínima requerida.

P: ¿Purple AI admite la gestión multisitio para cadenas de retail? Sí. La plataforma empresarial de Purple admite la gestión centralizada de las configuraciones del Captive Portal en un número ilimitado de ubicaciones, con personalización por sitio de las páginas de inicio, los métodos de autenticación y las políticas de sesión. Los cambios se pueden implementar en todos los sitios simultáneamente o de forma escalonada por región.

P: ¿Cómo garantizo el cumplimiento del GDPR al utilizar el inicio de sesión social? Al utilizar el inicio de sesión social, debe: revelar en su aviso de privacidad que los datos se obtienen de la plataforma social; establecer un DPA con el proveedor de la plataforma social; asegurarse de tener una base legal para procesar los datos recibidos; y proporcionar un mecanismo para que los usuarios soliciten la eliminación de sus datos. Las herramientas de cumplimiento de Purple ayudan con la captura de consentimientos y los registros de auditoría, pero el marco legal debe ser establecido por el responsable de protección de datos de su organización.

P: ¿Qué monitorización debo tener implementada para un Captive Portal en producción? Como mínimo: alertas en tiempo real de la tasa de éxito de autenticación (umbral: por debajo del 85 %); monitorización de la caducidad de certificados (alerta a los 30 días); monitorización del tiempo de actividad del portal (intervalos de comprobación de 5 minutos); y una revisión semanal de los registros de fallos de autenticación. El panel de analítica de Purple proporciona todas estas métricas de forma nativa.

ROI e impacto empresarial

El caso de negocio para un Captive Portal bien configurado va mucho más allá del control de acceso a la red. Para los operadores del sector hotelero, cada inicio de sesión autenticado en el WiFi de invitados representa un punto de datos de origen (first-party data): nombre, correo electrónico, marca de tiempo de la visita, tipo de dispositivo, que se integra directamente en los sistemas CRM, programas de fidelización y automatización de marketing. Los datos de implementación de Purple en toda su base de clientes demuestran un ROI promedio del 842 % en los programas de WiFi de invitados cuando el Captive Portal se integra con plataformas de CRM y marketing.

Para los operadores de retail, la inteligencia de afluencia derivada de la analítica WiFi (tiempo de permanencia, frecuencia de visitas repetidas, ocupación por zonas) proporciona la misma categoría de información que un sistema físico de conteo de personas, a una fracción del coste, con el beneficio adicional de la vinculación de datos a nivel individual cuando los invitados se autentican. Una cadena de retail de 200 tiendas con un promedio de 500 inicios de sesión WiFi diarios por tienda genera 100.000 puntos de datos de origen al día; un conjunto de datos que, si se activa correctamente, puede impulsar mejoras medibles en la segmentación promocional, la dotación de personal y la distribución de la tienda.

Para los operadores de recintos (estadios, centros de conferencias, aeropuertos), el Captive Portal es un canal de ingresos directos a través del patrocinio de la página de inicio, la publicidad dirigida a usuarios autenticados y las ventas adicionales (upsells) de niveles de WiFi premium. El Aeropuerto de Bruselas Sur Charleroi, cliente de Purple, logró registrar 9,2 millones de visitas de clientes a través del WiFi de invitados durante los primeros 24 meses de implementación, lo que permitió tomar decisiones basadas en datos sobre la ubicación de las tiendas y la gestión del flujo de pasajeros.

El coste de un Captive Portal con un rendimiento deficiente es igualmente cuantificable. Si el 22 % de los usuarios abandona el proceso de inicio de sesión (el promedio del sector para portales mal diseñados) y su recinto procesa 1.000 intentos de conexión WiFi al día, está perdiendo 220 puntos de datos diarios, o aproximadamente 80.000 al año. Con un valor de CRM conservador de 2 £ por dirección de correo electrónico verificada, eso representa 160.000 £ en pérdida de valor de activos de datos al año, antes de contabilizar los ingresos de marketing que esos contactos habrían generado.

La inversión necesaria para cerrar esa brecha (diseño optimizado de la página de inicio, configuración correcta del Walled Garden, ajustes de sesión adecuados y un marco de monitorización) se mide en horas de tiempo de ingeniería, no en gastos de capital. El caso del ROI es inequívoco.

Key Terms & Definitions

Captive Portal

A network access control mechanism that intercepts all HTTP/HTTPS traffic from unauthenticated devices and redirects it to a designated authentication page (the splash page). The device remains in a 'captive' state — with access restricted to the splash page and any whitelisted domains — until authentication is completed and the network controller authorises the device's MAC address.

IT teams encounter captive portals as the primary guest WiFi access control mechanism in hospitality, retail, events, and public-sector environments. The term is often used interchangeably with 'splash page' or 'guest portal', though strictly the captive portal refers to the entire system (gateway + splash page + authentication backend), not just the login page.

Captive Network Assistant (CNA)

A sandboxed mini-browser built into iOS, macOS, and other Apple operating systems that automatically opens when the OS detects a captive portal redirect. The CNA has significantly more restrictive behaviour than a full browser: it blocks third-party cookies, restricts JavaScript execution from certain origins, and does not persist sessions across launches. Android has an equivalent mechanism called the Provisioning Wizard.

The CNA is the source of the majority of device-specific captive portal failures. Engineers who test only in a full browser will miss CNA-specific issues. All splash page testing must include CNA testing on the latest and previous major iOS and Android versions.

Walled Garden

The set of domains, IP ranges, and URLs that unauthenticated devices are permitted to access before completing the captive portal login. The walled garden is configured at the network gateway or access controller and must include, at minimum, the OS probe endpoints, the portal provider's domains, and any third-party services referenced by the splash page.

An incomplete walled garden is the most common cause of intermittent captive portal failures. IT teams should audit the walled garden whenever a new third-party service is added to the splash page, and after any OS update that may have changed probe endpoint behaviour.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In captive portal deployments, RADIUS is used to verify user credentials against a central directory (Active Directory, LDAP, or a cloud IdP) and to communicate authorisation decisions back to the network access server. RADIUS operates on UDP ports 1812 (authentication) and 1813 (accounting).

RADIUS is the standard authentication backend for enterprise and education WiFi deployments. IT teams encounter RADIUS configuration issues most frequently when the shared secret between the portal server and the RADIUS client does not match, or when the RADIUS server's IP is not reachable from the access controller. Purple supports RADIUS integration natively.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. 802.1X uses the Extensible Authentication Protocol (EAP) to exchange authentication credentials between the supplicant (device), the authenticator (access point), and the authentication server (RADIUS). It is the foundation of WPA2-Enterprise and WPA3-Enterprise security.

802.1X is relevant to captive portal deployments in enterprise environments where the guest WiFi must coexist with a corporate 802.1X-secured network. IT teams must ensure that the guest SSID is not inadvertently configured to require 802.1X, which would prevent the captive portal from functioning correctly.

MAC Address Authorisation

The mechanism by which a captive portal grants network access after successful authentication. When a user completes the login process, the portal server sends the device's MAC address to the network controller, which removes it from the blocked list and allows full internet access. Session persistence is maintained by tracking the MAC address — the controller does not redirect a previously authorised MAC address until the session expires.

MAC address authorisation is the reason captive portals can be bypassed by MAC spoofing. For environments requiring strong identity assurance, MAC-based authorisation should be supplemented with certificate-based authentication (802.1X/EAP-TLS) or SMS OTP verification.

Splash Page

The web page displayed to unauthenticated users when they connect to a captive portal network. The splash page hosts the authentication interface — login form, social login buttons, click-through agreement, or voucher entry — and is the primary touchpoint for brand presentation and data collection. The splash page is served from the portal provider's infrastructure (or a self-hosted server) and is the only page accessible to unauthenticated devices before the walled garden is opened.

IT teams are responsible for ensuring the splash page renders correctly in the CNA environment, loads within acceptable time limits, and complies with GDPR requirements for data collection. Marketing teams are responsible for the brand design and messaging. The two teams must collaborate on splash page design to avoid compliance gaps and technical failures.

GDPR Article 6 Lawful Basis

Under the General Data Protection Regulation (GDPR) and UK GDPR, any processing of personal data must have a documented lawful basis. For captive portal deployments, the two most commonly applicable bases are: Article 6(1)(a) — consent, where the user explicitly agrees to data processing; and Article 6(1)(f) — legitimate interests, where the organisation has a legitimate business reason for processing that is not overridden by the individual's rights. The chosen basis determines the design of the consent capture mechanism and the data subject rights obligations.

IT teams deploying captive portals that collect personal data must ensure the lawful basis is documented before deployment. Failure to establish a lawful basis is a GDPR violation that can result in regulatory fines of up to €20 million or 4% of global annual turnover. Purple's compliance tooling supports both consent and legitimate interest frameworks.

PCI DSS Network Segmentation

A requirement under PCI DSS v4.0 (Requirement 1.3) that the cardholder data environment (CDE) must be isolated from other network segments, including guest WiFi. In practice, this means the guest WiFi network must be on a separate VLAN with no layer-3 routing access to POS systems, payment terminals, or any system that stores, processes, or transmits cardholder data. The segmentation must be verified through penetration testing at least annually.

IT teams in retail, hospitality, and events environments must ensure that the captive portal guest network is correctly segmented from the payment infrastructure. A misconfigured VLAN that allows guest devices to reach POS systems is a critical PCI DSS violation and a significant security risk.

SSO (Single Sign-On)

An authentication mechanism that allows users to authenticate once with a central identity provider (IdP) and gain access to multiple services without re-entering credentials. In captive portal deployments, SSO enables employees or students to log in to the guest WiFi using their existing corporate or institutional credentials (e.g., Microsoft Entra ID, Okta, Google Workspace), eliminating the need for separate WiFi passwords or vouchers.

SSO integration is the preferred authentication method for corporate campus and education deployments. Purple supports SSO via SAML 2.0 and OAuth 2.0, enabling integration with all major enterprise IdPs. IT teams should verify that the IdP's OAuth endpoints are included in the walled garden to prevent SSO flow failures.

Case Studies

A 350-room luxury hotel group is deploying Purple AI across 12 properties. Guests are reporting that the captive portal login works on their laptops but fails on iOS devices. The IT team has confirmed the portal renders correctly in Safari on a desktop Mac. What is the most likely cause, and how should the team diagnose and resolve it?

The symptom — portal works in a full browser but fails on iOS devices — is a classic Captive Network Assistant (CNA) compatibility issue. The CNA on iOS is a sandboxed mini-browser with significantly more restrictive behaviour than Safari. The diagnostic process should proceed as follows.

Step 1: Connect an iOS test device to the guest SSID and observe the CNA behaviour. Note whether the page fails to load entirely, loads partially, or loads but fails during authentication.

Step 2: If the page loads partially, open Safari on the iOS device and navigate to the splash page URL directly. Use Safari's developer tools (enabled via Settings > Safari > Advanced > Web Inspector) to identify any blocked resources or JavaScript errors.

Step 3: Check the walled garden configuration in Purple's dashboard. Verify that all domains referenced by the splash page — including any CDN domains for fonts, scripts, or images — are included. A common culprit is Google Fonts (fonts.googleapis.com, fonts.gstatic.com) or a social login SDK.

Step 4: If the splash page uses social login (Facebook, Google), verify that the OAuth domains are in the walled garden: accounts.google.com, graph.facebook.com, and their associated CDN domains.

Step 5: Audit the splash page for third-party cookie dependencies. iOS 17+ blocks third-party cookies in the CNA. If the authentication flow relies on a third-party session cookie, it will fail silently on iOS 17+.

Resolution: Add all missing domains to the walled garden in Purple's dashboard. Simplify the splash page to remove any third-party cookie dependencies. Test on iOS 17 (latest), iOS 16 (previous major), and iOS 15 (two versions back) before deploying to production. For the hotel group's 12 properties, push the updated walled garden configuration centrally through Purple's multi-site management interface, then restart APs at each property during a low-traffic window.

A national retail chain with 85 stores is experiencing a compliance audit finding: their captive portal collects customer email addresses but has no documented lawful basis for processing, no privacy notice at the point of collection, and no data retention policy. The CTO has been given 30 days to remediate. What is the remediation plan?

This is a GDPR compliance remediation scenario with a hard deadline. The remediation plan must address three distinct requirements: lawful basis documentation, privacy notice implementation, and data retention policy.

Week 1 — Legal and Policy Framework: Engage the organisation's Data Protection Officer (DPO) or external legal counsel to determine the appropriate lawful basis under GDPR Article 6. For marketing use of guest WiFi data, legitimate interest (Article 6(1)(f)) is typically the strongest basis, supported by a Legitimate Interest Assessment (LIA). If the data will be used for direct marketing, explicit consent (Article 6(1)(a)) may be required. Document the chosen basis and the LIA.

Week 2 — Splash Page Remediation: Update the captive portal splash page in Purple's dashboard to include: a link to the organisation's privacy notice (which must be updated to describe WiFi data collection); a clear statement of how the data will be used; and, if consent is the chosen basis, an explicit opt-in checkbox that is unchecked by default. Purple's compliance tooling supports GDPR-compliant consent capture natively — enable the consent capture module and configure the privacy policy URL.

Week 3 — Data Retention and Subject Rights: Define a data retention period (typically 12–24 months for marketing data) and configure Purple's data retention settings accordingly. Implement a data subject access request (DSAR) process — Purple provides a self-service data deletion mechanism accessible via the guest portal. Document the process in the organisation's data protection register.

Week 4 — Audit and Evidence: Conduct a full audit of the updated configuration across all 85 stores using Purple's multi-site management console. Export consent records to demonstrate that post-remediation logins are capturing compliant consent. Prepare a remediation report for the auditor, including the LIA, updated privacy notice, configuration screenshots, and sample consent records.

Scenario Analysis

Q1. Your organisation operates a 600-seat conference centre that hosts 3–5 events per week, ranging from half-day seminars to 3-day international conferences. The current captive portal uses a single click-through authentication method and a 4-hour session duration. The events team has requested that the WiFi system begin capturing delegate contact details for post-event marketing. The IT team has 6 weeks to implement the change. What authentication method should you deploy, what session configuration changes are required, and what compliance steps must be completed before go-live?

💡 Hint:Consider the operational model of a conference centre: delegates arrive at registration, receive credentials, and expect seamless connectivity throughout a multi-day event. The authentication method must balance data collection objectives with the operational reality of managing hundreds of simultaneous connections at event start.

Show Recommended Approach

The recommended authentication method is a voucher or code system combined with an email form capture at the point of voucher redemption. This approach allows the events team to distribute unique codes at registration (printed on delegate badges or sent via email confirmation), ensuring controlled access while capturing verified contact details. The session duration should be set to the maximum event duration — 72 hours for a 3-day conference — with an idle timeout of 120 minutes to accommodate breaks and overnight periods without requiring re-authentication. For compliance, the following steps must be completed before go-live: (1) determine the lawful basis for processing delegate contact data (consent is recommended for conference environments, as delegates have a clear expectation of data use); (2) update the splash page to include a GDPR-compliant privacy notice and an explicit consent checkbox; (3) configure Purple's consent capture module to log consent records with timestamps; (4) establish a data retention policy (12 months is standard for event marketing data); and (5) brief the events team on the data subject rights process. The 6-week timeline is achievable: weeks 1–2 for legal and policy framework; weeks 3–4 for platform configuration and testing; weeks 5–6 for staff training and a pilot event.

Q2. A 50-store fashion retail chain is reporting that their captive portal authentication success rate has dropped from 94% to 71% over the past two weeks, with failures concentrated on Android devices. No configuration changes have been made to the portal or network infrastructure during this period. What is your diagnostic approach, and what are the three most likely causes?

💡 Hint:A sudden drop in success rate on a specific OS platform, with no configuration changes, points to an external change — either an OS update that altered probe behaviour, or a change to a third-party service the splash page depends on.

Show Recommended Approach

The diagnostic approach follows the Four-Layer framework, but given the OS-specific nature of the failure, begin at Layer 2 (splash page delivery in the CNA). The three most likely causes are: (1) A recent Android OS update has altered the probe endpoint or the Provisioning Wizard's behaviour — check the Android security bulletin for the relevant period and verify that connectivitycheck.gstatic.com is accessible in the walled garden; (2) A third-party service used by the splash page — most likely a social login SDK or analytics script — has changed its domain or CDN configuration, and the new domain is not in the walled garden; (3) The SSL certificate for the splash page domain has expired or is being served from a different certificate chain that Android's trust store does not recognise. To diagnose: connect an Android test device to the guest SSID and capture the CNA behaviour; use Android's developer options to inspect network traffic; check the portal provider's error logs for the period in question. For Purple deployments, the analytics dashboard will show the authentication failure rate by device type and OS version, which will confirm whether the failure is concentrated on a specific Android version — pointing to an OS update as the cause.

Q3. A regional airport authority is planning to deploy guest WiFi across its terminal, with a requirement to collect passenger contact details for emergency communications and optional marketing. The deployment must comply with UK GDPR, and the IT security team has mandated that the guest network must be fully segregated from the airport's operational technology (OT) network, which includes baggage handling systems and gate management. The airport processes approximately 8,000 passenger WiFi connections per day. What architecture and authentication strategy would you recommend, and what are the key compliance and security controls required?

💡 Hint:Airport environments have dual compliance requirements: data protection (UK GDPR for passenger data) and operational security (OT network segregation). The authentication method must handle high concurrent connection volumes at peak times (flight arrivals) without degrading performance.

Show Recommended Approach

The recommended architecture uses a two-SSID model: a guest SSID for passenger WiFi, and a staff SSID secured with WPA3-Enterprise and 802.1X for airport employees. The guest SSID operates on a dedicated VLAN with no layer-3 routing to the OT network or any internal airport systems. Firewall rules must explicitly deny all traffic from the guest VLAN to OT network ranges, with the segmentation verified through quarterly penetration testing. For authentication, deploy an email form with a two-purpose consent model: mandatory consent for emergency communications (lawful basis: vital interests under GDPR Article 6(1)(d), or legitimate interests); and optional consent for marketing communications (lawful basis: consent under Article 6(1)(a)). The form should present these as two separate checkboxes, with the emergency communications checkbox pre-checked and non-removable (with clear explanation), and the marketing checkbox unchecked by default. Session duration should be set to 8 hours (covering a typical airport dwell time) with a 60-minute idle timeout. For peak load management — 8,000 daily connections with significant concurrency during flight arrivals — the gateway must be sized for at least 500 simultaneous authentication requests. Purple's platform is horizontally scalable and handles this load natively. Key compliance controls: UK GDPR privacy notice at point of collection; consent audit trail in Purple's compliance module; data retention policy (12 months for emergency contact data, 24 months for marketing data); and a DSAR process accessible via the splash page.

Key Takeaways

- ✓The four root causes of captive portal login failures are DNS and firewall misconfiguration, RADIUS authorisation callback failures, Captive Network Assistant (CNA) compatibility issues, and session persistence misconfiguration — diagnose in this sequence before making any changes.

- ✓An incomplete walled garden is the single most common cause of intermittent portal failures: always include OS probe endpoints (Apple, Google, Microsoft, Firefox), portal provider domains, and all third-party service domains referenced by the splash page.

- ✓Keep splash pages under 500KB and test specifically in the CNA environment on iOS and Android — a page that renders perfectly in a desktop browser may fail entirely in the CNA due to JavaScript restrictions and third-party cookie blocking.

- ✓Authentication method selection is a strategic decision: use the Data-Friction Matrix to identify the method that maximises data value while minimising user friction — for most hospitality and retail environments, a well-designed email form (name + email only) sits in the optimal quadrant.

- ✓GDPR compliance is non-negotiable for any captive portal that collects personal data: document your lawful basis under Article 6, display a privacy notice at the point of collection, capture and log consent records, and establish a data retention policy before deployment — not after.

- ✓Monitor authentication success rate as a primary KPI with an alert threshold at 85%: a drop below this level indicates a change in the environment — certificate expiry, OS update, or firewall modification — that requires immediate investigation.

- ✓Purple AI's enterprise platform delivers measurable ROI: 842% average return on investment when guest WiFi data is integrated with CRM and marketing automation, with built-in GDPR compliance tooling, multi-site management, and support for all major authentication methods including SSO via Microsoft Entra ID, Google Workspace, and Okta.