Reglas de firewall para redes WiFi de invitados

This guide provides IT managers and network architects with an authoritative reference for configuring firewall rules for guest WiFi networks, specifically in support of a Purple deployment. It offers actionable, vendor-neutral guidance on network segmentation, port configuration, and security best practices to ensure both seamless guest access and robust protection of corporate assets.

🎧 Listen to this Guide

View Transcript

Resumen ejecutivo

Para la empresa moderna, ofrecer WiFi para invitados ya no es un lujo: es un servicio de misión crítica que impulsa la interacción con el cliente, proporciona analíticas valiosas y mejora la experiencia en las instalaciones. Sin embargo, una red de invitados mal protegida representa uno de los vectores de ataque más importantes hacia el entorno corporativo. Esta guía de referencia técnica proporciona un marco de trabajo práctico para que los líderes de TI y arquitectos de redes implementen configuraciones de firewall robustas, seguras y de alto rendimiento para redes WiFi de invitados. Se centra en los principios fundamentales de aislamiento de red, acceso de menor privilegio y monitoreo proactivo. Al adherirse a estas mejores prácticas independientes del proveedor, las organizaciones pueden mitigar los riesgos de seguridad, garantizar el cumplimiento normativo (como PCI DSS y GDPR) y maximizar el ROI de su infraestructura WiFi. Este documento va más allá de la teoría académica para ofrecer una guía pragmática paso a paso y ejemplos del mundo real adaptados a los atareados profesionales técnicos responsables de implementar y administrar redes empresariales en el sector hotelero, minorista y grandes recintos públicos.

Análisis técnico detallado

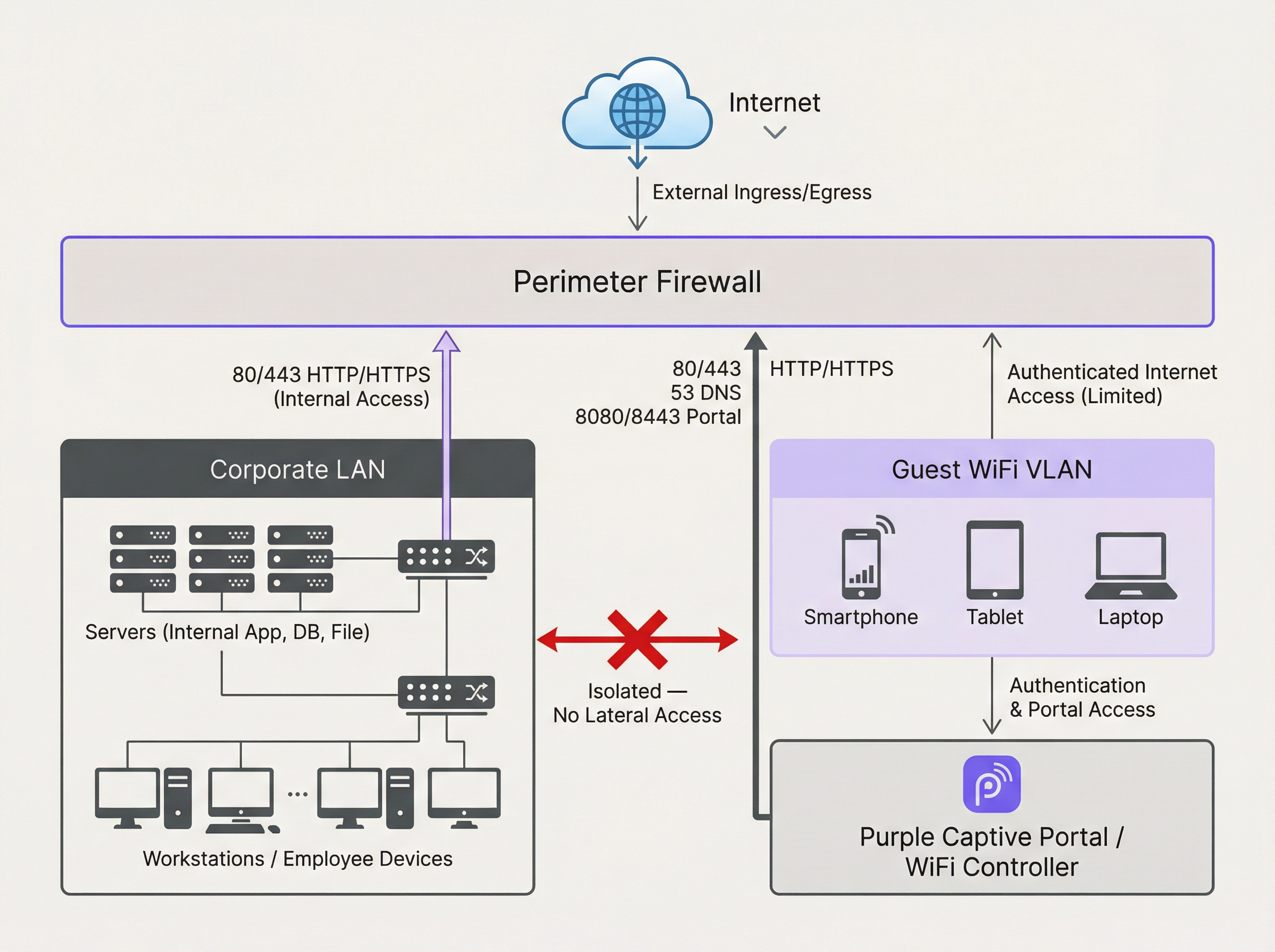

El principio fundamental de una arquitectura segura de WiFi para invitados es la segmentación estricta de la red. La red de invitados debe tratarse como un entorno externo no confiable, separada lógicamente de la LAN corporativa de confianza donde residen los sistemas empresariales críticos, los servidores y los datos de los empleados. Esto se logra de manera más efectiva utilizando LAN virtuales (VLAN), con un firewall que actúa como punto de control entre ellas.

El diagrama anterior ilustra la arquitectura ideal. Todo el tráfico que se origina en la VLAN del WiFi de invitados pasa por el firewall y se inspecciona antes de que pueda llegar a Internet o a cualquier otro segmento de la red. De manera crucial, debe existir una regla de firewall para denegar explícitamente cualquier tráfico iniciado desde la VLAN de invitados hacia la LAN corporativa. Esto evita que un dispositivo de invitado comprometido se utilice como punto de pivote para atacar recursos internos.

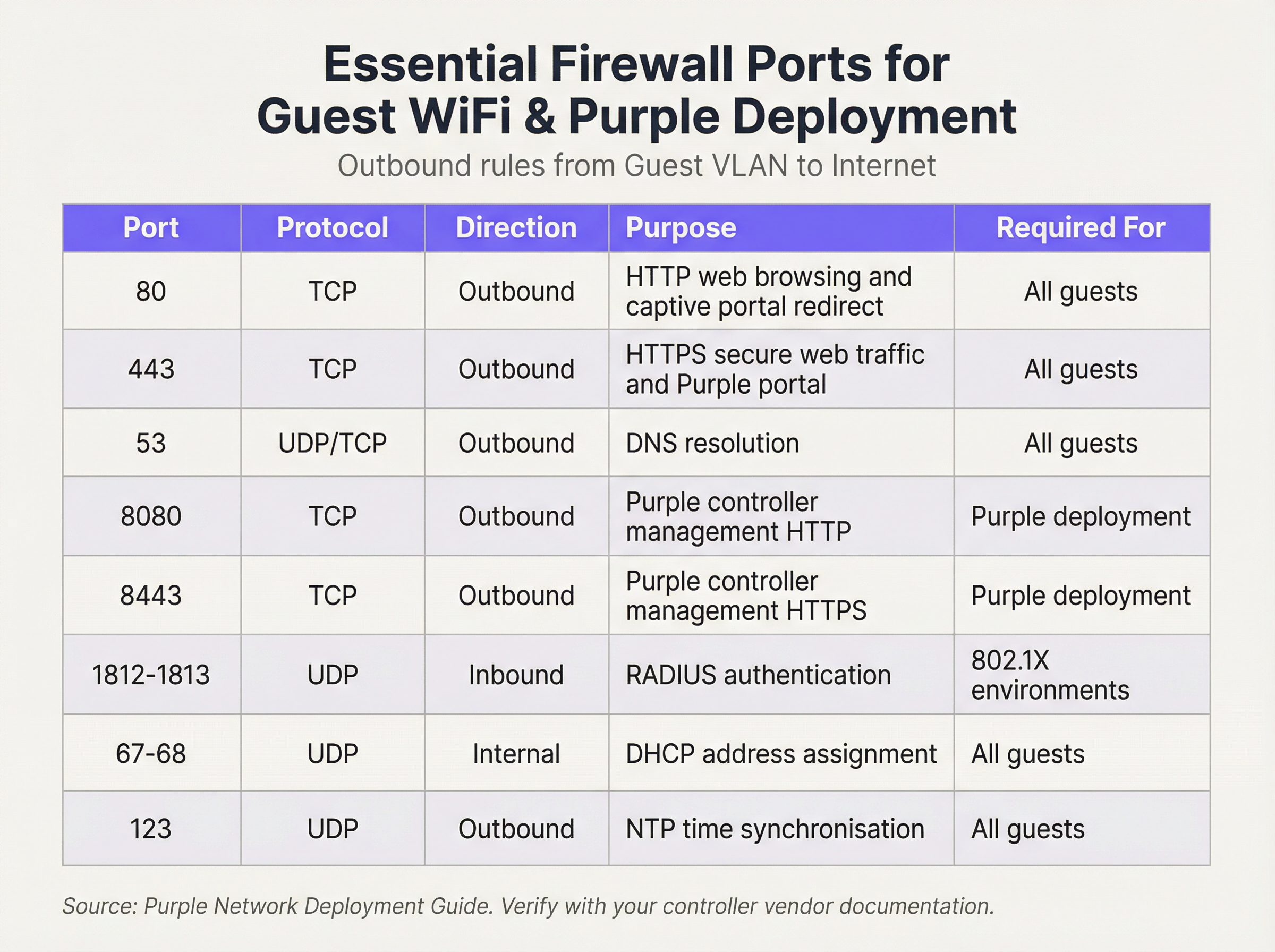

Operamos bajo una postura de seguridad de "Denegación por defecto". Esto significa que el firewall bloqueará todo el tráfico a menos que una regla lo permita explícitamente. Las siguientes reglas de salida forman la base para una red de invitados funcional y segura:

Reglas de entrada y reenvío de puertos:

Para la VLAN de invitados, la política de entrada es simple: denegar todo el tráfico iniciado desde Internet. No existe ninguna razón comercial válida para que una entidad externa inicie una conexión al dispositivo de un invitado. La única excepción es para el hardware local (on-premise). Si aloja su propio controlador WiFi o servidor de Captive Portal dentro de su red (en lugar de utilizar una solución alojada en la nube), deberá crear una regla específica de reenvío de puertos (o NAT de destino). Esta regla asigna un puerto específico en su dirección IP pública a la dirección IP interna y al puerto del controlador, por ejemplo, reenviando el tráfico entrante en el puerto TCP 443 a 192.168.100.10:8443. Esta regla debe ser lo más restrictiva posible, especificando la fuente exacta (si se conoce), el destino y el puerto.

Guía de implementación

- Creación de VLAN: En sus switches de red, cree una nueva VLAN dedicada para el tráfico de invitados (por ejemplo, VLAN 100). Asigne este ID de VLAN al SSID que transmite su red de invitados.

- Configuración de la interfaz del firewall: Configure una nueva interfaz o subinterfaz en su firewall y asígnela a la VLAN de invitados. Esta interfaz servirá como puerta de enlace predeterminada para todos los dispositivos de invitados.

- Servicio DHCP: Configure un servidor DHCP para la VLAN de invitados a fin de asignar direcciones IP automáticamente. Asegúrese de que el alcance de DHCP proporcione solo la dirección IP, la máscara de subred y la interfaz de invitados del firewall como puerta de enlace predeterminada. Los servidores DNS proporcionados deben ser resolutores públicos (por ejemplo, 1.1.1.1, 8.8.8.8).

- Reglas de firewall de salida: Cree las reglas de firewall de salida esenciales como se detalla en la tabla de referencia de puertos. Comience con las reglas más específicas y termine con una regla de "Denegar todo". El orden es fundamental. El firewall evalúa las reglas de arriba a abajo, y la primera coincidencia determina la acción.

- Aislamiento de clientes: En sus puntos de acceso inalámbricos, habilite la función de "Aislamiento de clientes" (a veces llamada "Aislamiento de AP" o "Modo de invitado"). Este es un control crítico que evita que los dispositivos de invitados en la misma red WiFi se comuniquen entre sí, mitigando el riesgo de ataques de igual a igual (peer-to-peer).

- Registro y monitoreo: Habilite el registro detallado para todas las reglas de firewall, especialmente para el tráfico denegado. Reenvíe estos registros a un sistema SIEM (Gestión de eventos e información de seguridad) central para la correlación y alerta sobre actividades anómalas.

Mejores prácticas

- Utilice un firewall de inspección de estado (Stateful Firewall): Un firewall de estado rastrea el estado de las conexiones activas y permite automáticamente el tráfico de retorno para las sesiones establecidas. Esto simplifica la creación de reglas, ya que solo necesita definir reglas de salida para el tráfico iniciado por el invitado.

- Audite regularmente: Programe revisiones trimestrales de su conjunto de reglas de firewall. Elimine cualquier regla temporal, no utilizada o excesivamente permisiva. La seguridad es un proceso, no una configuración única.

- Aborde IPv6: Asegúrese de que sus reglas de firewall se apliquen tanto al tráfico IPv4 como al IPv6. Muchos dispositivos modernos usan IPv6 de forma predeterminada, e ignorarlo puede dejar una brecha de seguridad significativa.

- Cíñase a los estándares de la industria: Alinee su configuración con los marcos de seguridad establecidos. Para el sector minorista, el Requisito 1.2.1 de PCI DSS exige explícitamente restringir el tráfico entre redes confiables y no confiables. Para el manejo de datos personales, el GDPR exige "medidas técnicas y organizativas" para proteger los datos, para lo cual la segmentación de la red es un control fundamental.

Solución de problemas y mitigación de riesgos

- Problema: El Captive Portal no carga: Esto casi siempre es un problema de DNS o de reglas de firewall. Asegúrese de que el invitado pueda resolver el nombre de host del portal (verifique el puerto 53) y que el tráfico a la dirección IP y al puerto del portal (generalmente 80/443) esté permitido antes de la autenticación.

- Problema: WiFi de invitados lento: Las reglas de firewall excesivamente permisivas pueden permitir que tormentas de transmisión (broadcast storms) o tráfico malicioso consuman el ancho de banda. Implemente el principio de menor privilegio para restringir el tráfico solo a lo necesario.

- Riesgo: Gusano de día cero (Zero-Day Worm): Un invitado se conecta con un dispositivo infectado con un gusano de día cero que se propaga automáticamente. Mitigación: El aislamiento de clientes es su principal defensa, ya que evita que el gusano se propague a otros invitados en la misma red WiFi. El filtrado estricto de salida también puede bloquear el tráfico de comando y control que el malware necesita para operar.

ROI e impacto comercial

Una red WiFi de invitados segura y bien administrada contribuye directamente al éxito empresarial. En entornos minoristas, permite el acceso a las analíticas de Purple, proporcionando información sobre la afluencia, los tiempos de permanencia y el comportamiento del cliente que informan directamente las decisiones operativas y de marketing. En el sector hotelero, una red de invitados de alto rendimiento es un impulsor clave de la satisfacción del huésped y de las reseñas positivas. Al invertir en una arquitectura de firewall adecuada, no solo está mitigando el riesgo; está garantizando la confiabilidad y el rendimiento de una plataforma crítica de inteligencia empresarial e interacción con el cliente. Una implementación segura genera confianza y protege la marca, ofreciendo un claro retorno de la inversión al prevenir costosas filtraciones de datos y fallas de cumplimiento.

Resumen en podcast

Para obtener un resumen en audio de estos puntos clave, escuche nuestra sesión informativa técnica de 10 minutos.

Key Terms & Definitions

VLAN (Virtual LAN)

A method of creating logically separate networks on the same physical network infrastructure. Devices on different VLANs cannot communicate without passing through a router or firewall.

IT teams use VLANs as the primary tool to enforce segmentation between the guest network and the corporate network, which is a foundational requirement for security and compliance.

Firewall Egress Filtering

The practice of filtering traffic as it leaves a network, as opposed to when it enters. It controls what outbound connections internal devices are permitted to make.

For a guest network, egress filtering is critical. By only allowing outbound traffic on specific ports (like 80 and 443), you can block malware, prevent users from running unauthorised services, and reduce your attack surface.

Client/AP Isolation

A security feature on wireless access points that prevents devices connected to the same WiFi network from communicating directly with each other.

This is a critical defence against peer-to-peer attacks on the guest network. If one guest's device is compromised, Client Isolation prevents it from attacking other guests' laptops or phones in the same venue.

Stateful Firewall

A firewall that tracks the state of network connections (e.g., TCP streams). It automatically allows return traffic for connections that were initiated from inside the network.

Using a stateful firewall simplifies administration. An IT manager only needs to write a rule allowing a guest to connect to a website on port 443; the firewall automatically handles the return traffic without needing a complex inbound rule.

Default Deny

A security posture where any traffic that is not explicitly permitted by a firewall rule is blocked.

This is a best-practice principle for all firewall configuration. It ensures that any new or un-categorised traffic is blocked by default, providing a much higher level of security than a 'default allow' policy.

PCI DSS

The Payment Card Industry Data Security Standard, a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

For any retail or hospitality business, proving that the guest WiFi network is robustly isolated from the network that handles payments (the Cardholder Data Environment) is a fundamental requirement for passing a PCI DSS audit.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted. It is used for authentication, payment, or accepting terms of service.

The firewall must be configured to allow unauthenticated users to access the captive portal (and its supporting services like DNS) before they have full internet access. This pre-authentication access is often managed via a walled-garden configuration.

Port Forwarding (Destination NAT)

A technique used to redirect a communication request from one address and port number combination to another while the packets are traversing a network gateway, such as a router or firewall.

If a venue hosts its own on-premise WiFi controller, IT teams must configure port forwarding to allow guest devices on the internet to reach the captive portal on the internal network. This is a critical step for enabling the guest journey.

Case Studies

A 200-room hotel is experiencing frequent guest complaints about slow WiFi and connection drops. An initial check reveals a flat network architecture where guest and hotel operational traffic (CCTV, staff PCs) share the same subnet. The firewall has a permissive 'allow any-to-any' rule for all internal traffic.

- Immediate Action: Create a new Guest VLAN (e.g., VLAN 200) and a corresponding guest SSID. 2. Segmentation: Migrate all guest-facing access points to the new VLAN. 3. Firewall Policy: Create a new zone and interface for the Guest VLAN on the firewall. Implement a strict outbound policy allowing only ports 53, 80, 443, and 123. Add a rule to explicitly deny any traffic from the Guest VLAN to the corporate VLAN. 4. Enable Client Isolation: Activate AP/Client Isolation on the wireless controller for the guest SSID. 5. Remove Permissive Rule: Once guest traffic is successfully segmented, remove the legacy 'allow any-to-any' rule and replace it with specific rules for required corporate traffic.

A retail chain is opening a new flagship store and needs to provide guest WiFi that is compliant with PCI DSS 4.0. The store will have point-of-sale (POS) terminals, inventory scanners, and corporate PCs on the same physical network infrastructure.

- Define CDE: The first step is to define the Cardholder Data Environment (CDE). Create a dedicated VLAN for all POS terminals. 2. Isolate Guest Network: Create a separate VLAN for guest WiFi. 3. Isolate Corporate Services: Create a third VLAN for other corporate services like inventory scanners and staff PCs. 4. Firewall Enforcement: The firewall must enforce strict segmentation. There must be an explicit 'deny all' rule for any traffic originating from the Guest VLAN or the Corporate Services VLAN to the CDE VLAN. 5. Restrict CDE Egress: The CDE VLAN should only be allowed outbound access to the specific IP addresses of the payment processor, and nothing else. 6. Prove Isolation: Use tools like

nmapor a vulnerability scanner to run tests from the guest network to prove that no CDE hosts or ports are reachable.

Scenario Analysis

Q1. A stadium is hosting a major sporting event and expects 50,000 concurrent users on its guest WiFi. What is the most critical firewall consideration to ensure network stability and security?

💡 Hint:Consider the impact of broadcast and multicast traffic in such a high-density environment.

Show Recommended Approach

The most critical consideration is the aggressive filtering of all unnecessary traffic, particularly broadcast and multicast traffic (like mDNS), at the firewall and access point level. In a high-density environment, this traffic can quickly lead to a broadcast storm, consuming all available bandwidth and bringing the network to a halt. Strict egress rules allowing only essential web and DNS traffic, combined with Client Isolation, are paramount.

Q2. You discover that a previous administrator has configured the guest network to use the internal corporate DNS servers. What are the risks, and what is the immediate remediation?

💡 Hint:What information can be gleaned from internal DNS records?

Show Recommended Approach

The risks are significant. It exposes the names and IP addresses of all internal corporate servers (e.g., payroll.internal.corp, dc01.internal.corp) to anyone on the guest network, providing a detailed map for an attacker. It also creates a potential vector for DNS cache poisoning attacks against the corporate network. The immediate remediation is to change the DHCP configuration for the guest VLAN to assign public DNS servers only (e.g., 1.1.1.1, 8.8.8.8) and ensure the firewall blocks the guest VLAN from sending any traffic to the internal DNS servers.

Q3. A user reports they cannot access their corporate VPN over the guest WiFi. Your firewall logs show denied UDP traffic on port 500 and 4500 from the user's IP. What is the issue and how would you decide whether to resolve it?

💡 Hint:What protocol uses UDP ports 500 and 4500?

Show Recommended Approach

The issue is that the firewall is blocking the IKE and IPsec NAT-T protocols, which are commonly used to establish IPsec VPN tunnels. The decision to resolve this is a policy-level one. For a venue catering to business travellers (like a hotel or conference centre), allowing VPN access is often a business requirement. The resolution would be to create a specific outbound firewall rule to allow UDP traffic on ports 500 and 4500. For a public library or school, the policy might be to block VPNs to ensure traffic can be filtered. The decision must balance user needs against the organisation's security policy and risk tolerance.

Key Takeaways

- ✓Always isolate guest WiFi traffic on its own dedicated VLAN.

- ✓Operate on a 'Default Deny' firewall policy; only allow what is essential.

- ✓Enable Client Isolation on access points to prevent peer-to-peer attacks.

- ✓Use public DNS servers for guests; never expose internal DNS.

- ✓Strictly limit inbound traffic and only use port forwarding for specific, on-premise services.

- ✓Regularly audit firewall rules and monitor logs for anomalies.

- ✓A secure guest network is a prerequisite for compliance (PCI DSS, GDPR) and leveraging WiFi analytics.