Redes de Área Personal (PAN): Una guía completa sobre tecnologías, seguridad y aplicaciones

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Listen to this Guide

View Transcript

Resumen ejecutivo

Las redes de área personal (PAN) han evolucionado de simples conexiones de periféricos a una tecnología fundamental para el Internet de las cosas (IoT) dentro de la empresa. Para los gerentes de TI, arquitectos de redes y CTO en sectores como la hotelería, el comercio minorista y los grandes recintos públicos, una estrategia de PAN sólida ya no es opcional: es fundamental para impulsar la inteligencia operativa, habilitar nuevas experiencias para los huéspedes y mantener una ventaja competitiva. Esta guía proporciona un marco de trabajo práctico para comprender, implementar y proteger el diverso ecosistema de tecnologías PAN, incluyendo Bluetooth Low Energy (BLE), Zigbee, NFC y los estándares emergentes UWB y Thread/Matter. Vamos más allá de la teoría académica para ofrecer una guía práctica e independiente de proveedores, centrada en la mitigación de riesgos, el cumplimiento y el ROI. La tesis central es que, si bien las PAN introducen una nueva y compleja capa en la red empresarial, una postura de seguridad proactiva, basada en estándares como IEEE 802.1X y WPA3, puede transformar esta posible superficie de ataque en un activo seguro y de alto valor. Este documento le brindará los conocimientos técnicos para evaluar estas tecnologías y la visión estratégica para implementarlas de manera efectiva, garantizando que su infraestructura no solo esté conectada, sino también protegida.

Análisis técnico detallado

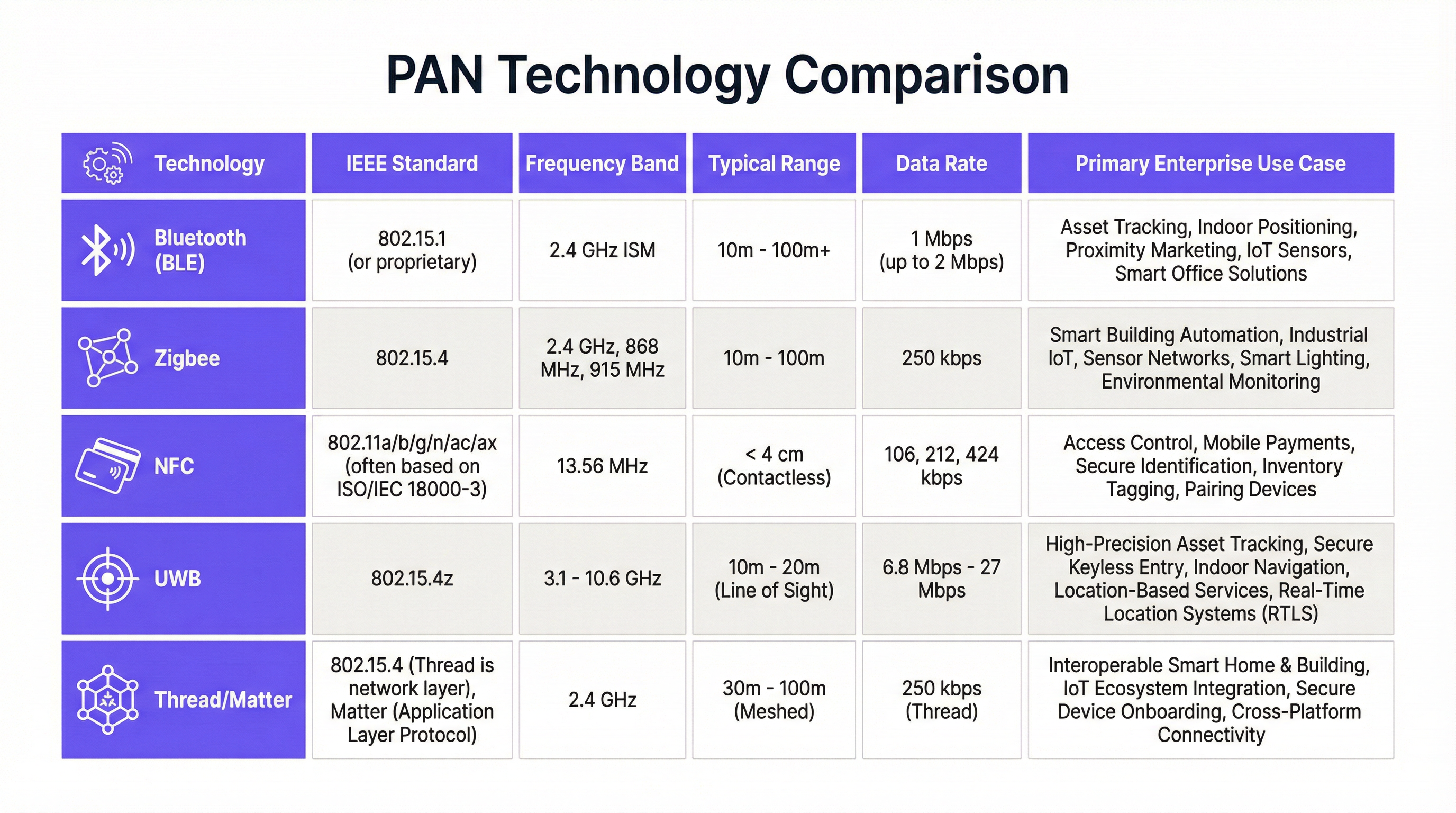

Comprender los matices técnicos de cada tecnología PAN es fundamental para tomar decisiones arquitectónicas informadas. La elección del protocolo afecta directamente el costo de implementación, la escalabilidad, la seguridad y los tipos de aplicaciones que se pueden admitir. Esta sección ofrece una comparación detallada de los estándares PAN más predominantes en un contexto empresarial.

Bluetooth y Bluetooth Low Energy (BLE)

Regido por el estándar IEEE 802.15.1, Bluetooth es la tecnología PAN más omnipresente. Mientras que el Bluetooth clásico está optimizado para aplicaciones de transmisión como el audio, Bluetooth Low Energy (BLE) es la variante de principal interés para el IoT empresarial. Al operar en la banda ISM de 2.4 GHz, BLE está diseñado para un consumo de energía ultrabajo, lo que permite que los sensores y balizas (beacons) alimentados por batería funcionen durante años. Su velocidad de datos de hasta 2 Mbps y su alcance de más de 100 metros lo hacen ideal para aplicaciones como posicionamiento en interiores, seguimiento de activos y marketing de proximidad. Desde la perspectiva de la implementación, BLE se beneficia de ser compatible de forma nativa con prácticamente todos los teléfonos inteligentes y tabletas modernos, lo que reduce la necesidad de hardware de cliente especializado. Sin embargo, el saturado espectro de 2.4 GHz puede ser una fuente de interferencia, lo que requiere una cuidadosa planificación de canales en implementaciones densas.

Zigbee

Basado en la especificación IEEE 802.15.4, Zigbee también opera en la banda de 2.4 GHz, pero se distingue por sus sólidas capacidades de red en malla (mesh). En una red Zigbee, los dispositivos pueden retransmitir datos para otros dispositivos, ampliando el alcance de la red y mejorando su resiliencia. Esto lo hace excepcionalmente adecuado para redes de sensores estáticos a gran escala, como las que se encuentran en edificios inteligentes para el control de HVAC e iluminación, o en entornos industriales para el monitoreo de equipos. Con una velocidad de datos más baja de 250 kbps, Zigbee no está diseñado para grandes transferencias de datos, pero se destaca en la mensajería de comando y control confiable y de baja latencia. Para los arquitectos de redes, una consideración clave es que Zigbee a menudo requiere un gateway dedicado para conectar los datos de los sensores a la red IP corporativa.

Near Field Communication (NFC)

NFC es una tecnología especializada de muy corto alcance que opera a 13.56 MHz, con un alcance típico de menos de 4 centímetros. Regida por estándares como ISO/IEC 14443, su principal fortaleza radica en su funcionalidad intuitiva de tocar para actuar (tap-to-act). Esto la convierte en el estándar global para pagos sin contacto (y, por lo tanto, sujeta al cumplimiento de PCI DSS) y en una opción popular para el control de acceso seguro, la entrada sin llave a habitaciones de hotel y el marketing interactivo (por ejemplo, "pósteres inteligentes"). El requisito inherente de proximidad es una característica de seguridad, ya que dificulta la interceptación remota. Sin embargo, esta misma limitación significa que no es adecuada para ninguna aplicación que requiera conectividad continua o de largo alcance.

Ultra-Wideband (UWB)

UWB representa un salto significativo en la precisión de las PAN. Al operar en un amplio espectro (de 3.1 a 10.6 GHz), transmite pulsos rápidos para medir el tiempo de vuelo con una precisión increíble, lo que permite servicios de ubicación con una precisión inferior a 30 centímetros. Esta capacidad es transformadora para el seguimiento de activos de alto valor, el control de acceso seguro con manos libres (como se ve en los vehículos modernos) y los sistemas de ubicación en tiempo real (RTLS) en entornos como almacenes y hospitales. Aunque es más costoso de implementar que BLE, el ROI de UWB se encuentra en aplicaciones donde la ubicación precisa es un requisito operativo crítico. Se proyecta que el mercado de UWB crecerá significativamente, lo que indica su creciente importancia en la estrategia empresarial 1.

Thread y Matter

Thread es un protocolo de red en malla basado en IPv6, también construido sobre IEEE 802.15.4, diseñado para proporcionar conectividad confiable, segura y escalable para dispositivos IoT. A diferencia de Zigbee, es nativo de IP, lo que simplifica la integración con la infraestructura de red existente. Matter es un protocolo de capa de aplicación que se ejecuta sobre Thread, Wi-Fi y Ethernet. Su objetivo es crear un ecosistema unificado e interoperable para dispositivos inteligentes, independientemente del fabricante. Para los CTO que planifican proyectos de edificios inteligentes, la aparición del estándar Matter es un avance crítico que promete reducir la dependencia de un solo proveedor (vendor lock-in) y simplificar la gestión de dispositivos.

Guía de implementación

La implementación de tecnologías PAN dentro un entorno empresarial requiere un enfoque estructurado que va desde la definición de los objetivos comerciales hasta la integración de la red y la gestión continua. Una implementación exitosa depende de alinear la tecnología elegida con casos de uso específicos e integrarla de forma segura en la estructura de red existente.

Paso 1: Definir los objetivos comerciales y los casos de uso Antes de comprar cualquier hardware, los líderes de TI deben colaborar con los directores de operaciones para definir claramente los objetivos. ¿Intenta mejorar la experiencia de los huéspedes en un hotel con entrada sin llave? ¿O optimizar la gestión de inventario en el comercio minorista con el seguimiento de activos? El caso de uso dicta la tecnología. Por ejemplo, una campaña de marketing de proximidad aprovecharía BLE, mientras que una terminal de pago segura requiere NFC.

Paso 2: Realizar un estudio del sitio y un análisis de espectro Para tecnologías basadas en RF como BLE, Zigbee y UWB, un estudio exhaustivo del sitio no es negociable. Esto implica mapear el entorno físico para identificar posibles fuentes de interferencia de RF (como puntos de acceso Wi-Fi, hornos microondas y materiales de construcción como concreto y metal) que pueden afectar la propagación de la señal. El uso de un analizador de espectro para evaluar la banda de 2.4 GHz es particularmente crucial en recintos con implementaciones densas de Wi-Fi. Este análisis guiará la ubicación de gateways, anclajes (anchors) y sensores para garantizar una cobertura confiable.

Paso 3: Diseñar la arquitectura de red Esta fase implica decidir cómo se transmitirá (backhaul) la información de la PAN a la red corporativa. ¿Utilizará gateways dedicados para Zigbee o Thread? ¿O aprovechará su infraestructura Wi-Fi existente para transmitir datos desde dispositivos BLE? Una decisión arquitectónica clave es la segmentación de la red. Todo el tráfico relacionado con la PAN debe estar aislado en su propia VLAN, separado de las redes corporativas y de invitados críticas. Esta es una medida de seguridad fundamental para contener cualquier posible brecha que se origine en un dispositivo IoT.

Paso 4: Incorporación y aprovisionamiento de dispositivos La incorporación segura de miles de dispositivos IoT es un desafío logístico importante. El aprovisionamiento manual no es escalable. Las soluciones deben admitir el aprovisionamiento sin intervención (zero-touch provisioning) siempre que sea posible, utilizando autenticación basada en certificados (aprovechando una CA privada o una CA de terceros de confianza) para garantizar que solo los dispositivos autorizados puedan unirse a la red. Este proceso debe integrarse con un sistema de gestión de activos para mantener un inventario completo de todos los dispositivos PAN conectados.

Paso 5: Integración con sistemas empresariales Los datos recopilados de los dispositivos PAN solo son valiosos cuando se integran con otros sistemas comerciales. Esto podría implicar el envío de datos de ubicación desde un RTLS UWB a un sistema de gestión de almacenes, la alimentación de datos de ocupación de sensores BLE a un sistema de gestión de edificios, o la vinculación de eventos de acceso NFC a una plataforma de gestión de eventos e información de seguridad (SIEM). Esta integración debe realizarse a través de API seguras y autenticadas.

Paso 6: Monitoreo y gestión del ciclo de vida Después de la implementación, el equipo de operaciones de red necesita visibilidad del estado y la seguridad de la PAN. Esto incluye monitorear el estado del dispositivo, los niveles de batería y el rendimiento de la red. De manera crucial, también implica un proceso sólido para las actualizaciones de firmware. A medida que se descubren nuevas vulnerabilidades en las pilas de Bluetooth o Zigbee, la capacidad de parchear dispositivos de forma inalámbrica (OTA) es un requisito de seguridad crítico. Cualquier dispositivo que no se pueda actualizar debe considerarse un riesgo significativo.

Mejores prácticas

Cumplir con las mejores prácticas estándar de la industria es esencial para mitigar los riesgos asociados con las implementaciones de PAN empresariales. Estas recomendaciones se centran en crear una arquitectura de red resiliente y segura.

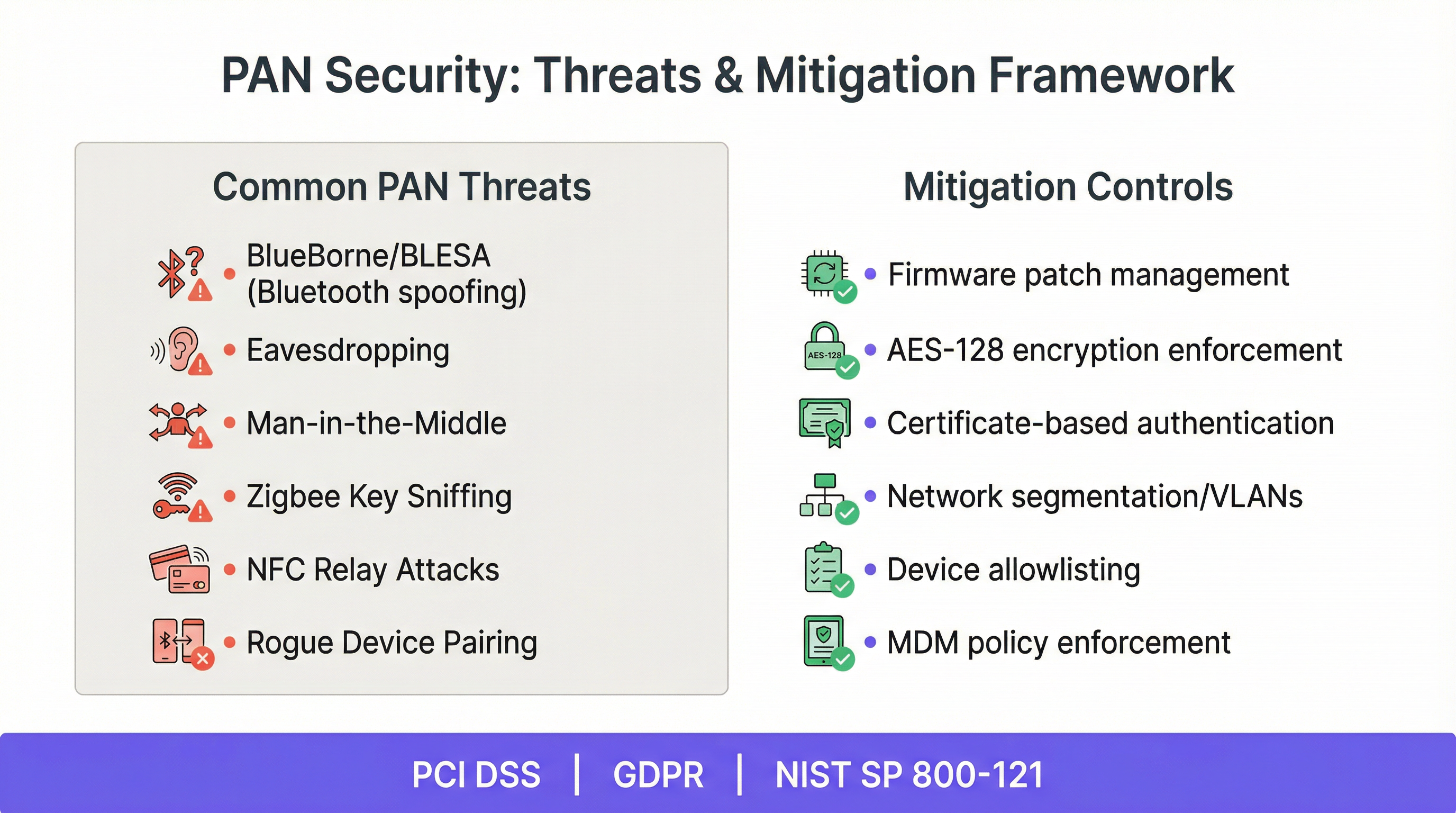

1. Aplicar cifrado y autenticación sólidos: Todo el tráfico inalámbrico de la PAN debe estar cifrado. Para BLE, esto significa aplicar el cifrado AES-128. Para Zigbee, implica utilizar las funciones de seguridad de la especificación Zigbee 3.0. Nunca confíe en claves predeterminadas o fáciles de adivinar. Siempre que sea posible, vaya más allá de las claves precompartidas (PSK) e implemente una autenticación de nivel empresarial utilizando IEEE 802.1X con EAP-TLS, que utiliza certificados digitales tanto para el dispositivo como para la red.

2. Implementar una estricta segmentación de red: Este es el control arquitectónico más crítico. Los dispositivos PAN deben colocarse en una VLAN dedicada protegida por firewall de todas las demás redes. Las listas de control de acceso (ACL) deben configurarse para restringir el tráfico, permitiendo que los dispositivos se comuniquen solo con su gateway o plataforma de gestión específica y nada más. Este principio de privilegio mínimo evita que un sensor IoT comprometido se utilice como punto de pivote para atacar sistemas más críticos.

3. Mantener un inventario completo de dispositivos: No puede proteger lo que no sabe que tiene. Mantenga un inventario preciso y en tiempo real de cada dispositivo PAN en su red. Este inventario debe incluir el tipo de dispositivo, la dirección MAC, la versión de firmware, la ubicación física y el propietario. Esto es fundamental tanto para el monitoreo de seguridad como para la gestión operativa.

4. Establecer un programa sólido de gestión de parches: El firmware de los dispositivos PAN es una fuente frecuente de vulnerabilidades, como se ha visto con divulgaciones como BlueBorne y BLESA 2. Su estrategia de implementación debe incluir un proceso para monitorear los anuncios de vulnerabilidades de los proveedores de dispositivos y la capacidad de implementar actualizaciones de firmware de forma inalámbrica (OTA) de manera oportuna. Los dispositivos que no se pueden parchear representan un riesgo inaceptable para la empresa.

5. Utilizar la gestión de dispositivos móviles (MDM) para escenarios BYOD: En muchas aplicaciones PAN, el dispositivo que interactúa es el teléfono inteligente de un usuario (por ejemplo, para acceso basado en BLE o pagos NFC). En estos casos, se debe utilizar una solución MDM o de gestión unificada de endpoints (UEM) para aplicar políticas de seguridad en el propio dispositivo móvil, como requerir un código de acceso, habilitar el cifrado y garantizar que el sistema operativo esté actualizado.

Solución de problemas y mitigación de riesgos

Incluso con una planificación cuidadosa, las implementaciones de PAN pueden encontrar problemas. La mitigación proactiva de riesgos implica anticipar los modos de falla comunes y tener un plan para abordarlos.

| Problema común | Síntomas | Pasos de mitigación y solución de problemas |

|---|---|---|

| Interferencia de RF | Conectividad poco confiable, alta latencia, desconexiones frecuentes de dispositivos. | 1. Utilice un analizador de espectro para identificar la fuente de interferencia (por ejemplo, Wi-Fi, microondas). 2. Cambie los canales de Zigbee o Wi-Fi para evitar la superposición (por ejemplo, use los canales Wi-Fi 1, 6, 11 y los canales Zigbee 15, 20, 25). 3. Reubique los gateways o dispositivos para mejorar la relación señal-ruido. 4. En casos extremos, blinde el equipo sensible o la fuente de interferencia. |

| Suplantación de dispositivos (Spoofing) | Un dispositivo no autorizado obtiene acceso haciéndose pasar por uno legítimo (por ejemplo, ataques BIAS/BLESA). | 1. Aplique una autenticación sólida basada en certificados (EAP-TLS). 2. Mantenga el firmware actualizado con los últimos parches de seguridad de los proveedores. 3. Implemente un monitoreo a nivel de red para detectar anomalías, como un dispositivo que se conecta desde una ubicación inusual. |

| Agotamiento de la batería | Los dispositivos alimentados por batería fallan prematuramente, causando interrupciones operativas. | 1. Asegúrese de que los dispositivos estén configurados con los parámetros de ahorro de energía correctos (por ejemplo, el intervalo de anuncio en BLE). 2. Monitoree los niveles de batería de manera proactiva y configure alertas para estados de batería baja. 3. Durante los estudios del sitio, verifique que los dispositivos no estén ubicados en lugares donde tengan que transmitir a máxima potencia para llegar a un gateway. |

| Falla del gateway | Pérdida de conectividad para un segmento completo de la PAN. | 1. Implemente gateways redundantes en áreas críticas. 2. Configure la conmutación por error (failover) automatizada entre gateways. 3. Implemente un sistema de monitoreo que proporcione alertas inmediatas en caso de falla del gateway. |

| Interceptación de datos (Eavesdropping) | Los datos confidenciales son interceptados por una parte no autorizada. | 1. Exija un cifrado sólido de extremo a extremo para todo el tráfico de la PAN. 2. Asegúrese de que las claves de cifrado se gestionen de forma segura y se roten periódicamente. 3. Para NFC, eduque a los usuarios sobre prácticas seguras de acercamiento (tapping) para evitar la clonación (skimming). |

ROI e impacto comercial

Para un CTO o Director de TI, justificar la inversión en tecnologías PAN requiere una articulación clara del retorno de la inversión (ROI) y el impacto comercial. Los beneficios generalmente se dividen en tres categorías: eficiencia operativa, mejora de la experiencia del cliente y nuevas fuentes de ingresos.

Eficiencia operativa: Esta suele ser el área más sencilla de medir. Por ejemplo, en un gran almacén, un RTLS basado en UWB puede reducir el tiempo que el personal dedica a buscar equipos. Al medir el tiempo de búsqueda promedio antes y después de la implementación y multiplicarlo por los costos laborales, se puede calcular un ahorro de costos directo. De manera similar, en un edificio inteligente, el control de HVAC e iluminación mediante Zigbee puede reducir el consumo de energía entre un 15 y un 20 %, una cifra que se puede traducir directamente en ahorros financieros en las facturas de servicios públicos.

Mejora de la experiencia del cliente/huésped: Aunque es más difícil de cuantificar directamente, el impacto en la satisfacción y lealtad del cliente es significativo. En la hotelería, ofrecer una entrada a la habitación fluida y sin llave a través del teléfono inteligente del huésped (usando BLE o NFC) elimina un punto de fricción común en el check-in. En el comercio minorista, la navegación en interiores impulsada por BLE puede guiar a los compradores hacia los productos, mejorando su experiencia en la tienda. Estos beneficios se miden a través de métricas como el Net Promoter Score (NPS), encuestas de satisfacción del cliente (CSAT) y tasas de repetición de negocios.

Nuevas fuentes de ingresos: Las tecnologías PAN pueden desbloquear modelos de negocio completamente nuevos. El operador de un estadio puede utilizar una solución de proximidad basada en BLE para ofrecer mejoras de asientos o enviar promociones dirigidas de mercancía y concesiones directamente a los teléfonos de los fanáticos durante un evento. Los minoristas pueden utilizar análisis de afluencia (footfall) derivados de sensores PAN para vender oportunidades de ubicación premium a las marcas. El ROI aquí se mide por los ingresos directos generados a partir de estos nuevos servicios.

En última instancia, el caso de negocio para una implementación de PAN se basa en una comprensión clara de los costos (hardware, instalación, software, gestión continua) frente a los beneficios cuantificables. Un proyecto exitoso generará un ROI positivo en un plazo de 12 a 24 meses, al tiempo que proporcionará ventajas estratégicas que son más difíciles de medir pero igualmente importantes para el éxito a largo plazo.

Key Terms & Definitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Case Studies

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Scenario Analysis

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Hint:Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Show Recommended Approach

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Hint:The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Show Recommended Approach

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Hint:Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Show Recommended Approach

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Key Takeaways

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.