Configuración de VLAN para redes WiFi

This guide provides a technical deep-dive into VLAN configuration for enterprise WiFi networks, offering actionable guidance for IT leaders and network architects. It covers VLAN fundamentals, SSID-to-VLAN mapping, implementation best practices, and the business impact of proper network segmentation for security, performance, and compliance in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

Resumen ejecutivo

Para cualquier empresa moderna que opere una red WiFi a gran escala (ya sea una cadena minorista con múltiples sucursales, un gran complejo hotelero o un estadio de alta densidad), la segmentación de la red ya no es una recomendación; es un requisito fundamental para la seguridad, el rendimiento y la eficiencia operativa. Las redes de área local virtuales (VLAN) proporcionan el mecanismo principal para lograr esta segmentación de manera escalable y rentable. Al dividir lógicamente una única infraestructura de red física en múltiples dominios de difusión aislados, las VLAN permiten a los equipos de TI aplicar políticas de seguridad distintas, gestionar el tráfico y mejorar la experiencia del usuario en diferentes grupos de usuarios y tipos de dispositivos. Por ejemplo, el tráfico del WiFi para invitados puede aislarse por completo de los recursos corporativos confidenciales, como los sistemas de punto de venta (POS) o los servidores internos, lo que mitiga directamente el riesgo y simplifica el cumplimiento de estándares como PCI DSS y GDPR. Esta guía sirve como referencia técnica autorizada para arquitectos de redes y gerentes de TI, proporcionando un marco práctico para diseñar, implementar y gestionar una arquitectura de VLAN robusta para implementaciones de WiFi empresarial. Va más allá de la teoría académica para ofrecer una guía práctica e independiente del proveedor, basada en escenarios del mundo real y en las mejores prácticas de la industria, centrándose en la correlación directa entre la configuración adecuada de la VLAN y los resultados comerciales medibles, como un mejor rendimiento de la red, una postura de seguridad mejorada y una mayor agilidad operativa.

Análisis técnico detallado

En esencia, una VLAN es una agrupación lógica de dispositivos de red que se comunican como si estuvieran en la misma LAN física, independientemente de su ubicación física. La tecnología que sustenta esto es el estándar IEEE 802.1Q, que define un sistema de etiquetado de VLAN. Cuando una trama de Ethernet viaja a través de un enlace de red configurado como "troncal" (trunk), se inserta una etiqueta de 4 bytes en el encabezado de la trama. Esta etiqueta contiene un identificador de VLAN (VID), un número de 12 bits que identifica de forma exclusiva la VLAN a la que pertenece la trama (lo que permite hasta 4094 VLAN). Los switches de red utilizan este VID para tomar decisiones de reenvío, asegurando que las tramas de una VLAN específica solo se entreguen a los puertos que pertenecen a esa misma VLAN o a otros puertos troncales.

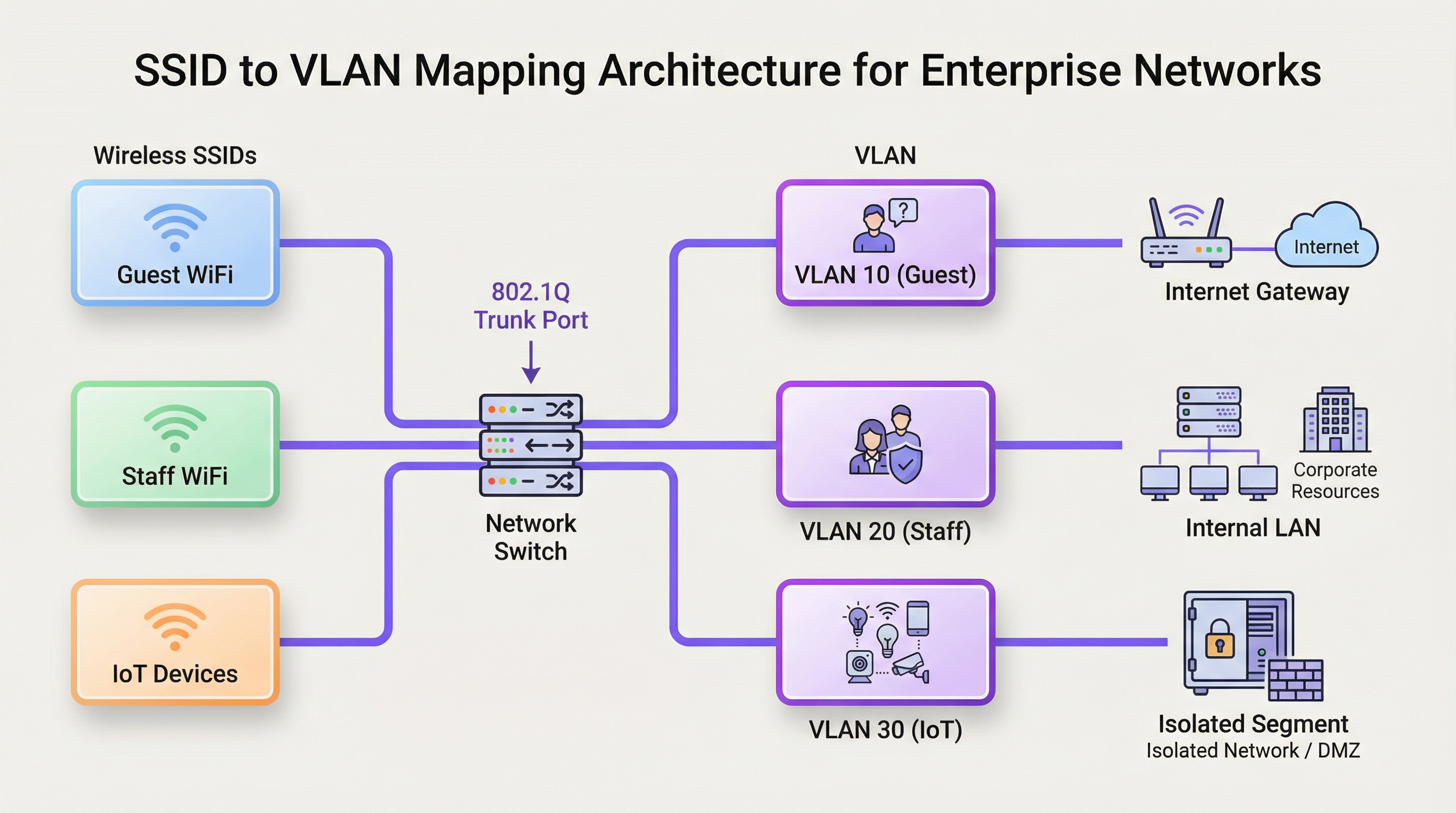

Mapeo de SSID a VLAN

La aplicación más común de las VLAN en un contexto de WiFi es el mapeo de un Service Set Identifier (SSID) específico (el nombre público de una red WiFi) a una VLAN dedicada. Esto crea un puente perfecto entre los segmentos de red inalámbrica y cableada. Por ejemplo:

- SSID:

Guest-WiFi-> VLAN 10 (Solo acceso a Internet, aislamiento de clientes habilitado) - SSID:

Staff-Internal-> VLAN 20 (Acceso a servidores corporativos, impresoras y aplicaciones internas) - SSID:

POS-Terminals-> VLAN 30 (Altamente restringido, acceso solo a pasarelas de procesamiento de pagos, compatible con PCI DSS) - SSID:

IoT-Devices-> VLAN 40 (Segmento aislado para la gestión de edificios, HVAC y cámaras de seguridad)

Esta arquitectura se logra mediante la configuración de los puntos de acceso (AP) inalámbricos y los switches de red. Los AP se configuran para etiquetar el tráfico inalámbrico de cada SSID con el VID correspondiente. Los puertos del switch conectados a estos AP se configuran como puertos troncales, lo que les permite transportar tráfico para múltiples VLAN simultáneamente. Cuando el tráfico etiquetado llega al switch, este lo reenvía en función del VID, asegurando que permanezca aislado dentro de su dominio de difusión designado.

Dominios de difusión y rendimiento de la red

Sin las VLAN, una red grande es un único dominio de difusión. Cada trama de difusión (por ejemplo, de una solicitud ARP) se envía a todos los dispositivos de la red. En un entorno de alta densidad con cientos o miles de dispositivos, este tráfico de difusión puede crear una congestión de red significativa, un fenómeno conocido como "tormenta de difusión" (broadcast storm), que degrada gravemente el rendimiento para todos los usuarios. Al segmentar la red en VLAN más pequeñas, las difusiones se limitan a su respectiva VLAN. Una solicitud ARP en la VLAN del WiFi para invitados, por ejemplo, no será vista por los dispositivos en la VLAN del personal, lo que reduce drásticamente la sobrecarga y mejora el rendimiento y la estabilidad general de la red.

Guía de implementación

La implementación de una estrategia de VLAN requiere una planificación y configuración cuidadosas del hardware de red clave. El objetivo es crear una arquitectura resiliente y escalable que se alinee con los requisitos operativos y de seguridad de la organización.

Requisitos de hardware

- Switches compatibles con VLAN: El núcleo de cualquier implementación de VLAN es el switch de red. Todos los switches en la ruta de datos deben ser switches "administrados" o "inteligentes" que admitan el estándar IEEE 802.1Q. Los switches no administrados no pueden procesar etiquetas VLAN y descartarán las tramas etiquetadas o eliminarán las etiquetas, rompiendo la segmentación.

- Puntos de acceso inalámbricos compatibles con VLAN: Se requieren AP de nivel empresarial. Estos AP deben admitir múltiples SSID y tener la capacidad de etiquetar el tráfico de cada SSID con un ID de VLAN específico.

- Router / Switch de capa 3: Dado que las VLAN crean redes lógicamente separadas, es necesario un dispositivo capaz de enrutar entre ellas si se requiere alguna comunicación entre VLAN (por ejemplo, permitir que los dispositivos del personal accedan a una impresora en una VLAN diferente). Esta función generalmente la realiza un router central o un switch de capa 3. Las listas de control de acceso (ACL) se configuran en este dispositivo para controlar estrictamente qué tráfico puede cruzar los límites de la VLAN.

Pasos de configuración independientes del proveedor

- Defina su esquema de VLAN: Planifique sus VLAN en función de los grupos de usuarios, los niveles de confianza y los tipos de tráfico. Asigne un nombre y un VID único a cada una (por ejemplo, VLAN 10 - Invitados, VLAN 20 - Personal, VLAN 30 - PCI, VLAN 40 - IoT). De manera crucial, no utilice la VLAN 1, la VLAN predeterminada, para ningún tráfico de producción. Es un riesgo de seguridad común.

- Configure las VLAN en los switches: Acceda a la interfaz de administración de sus switches y cree las VLAN definidas. Esto generalmente implica darle a cada VLAN un nombre y su VID correspondiente.

- Configure los puertos troncales: Identifique los puertos del switch que se conectarán a sus AP y otros switches. Configure estos puertos como puertos "troncales" (trunk) y especifique qué VLAN pueden atravesar el enlace troncal. Por seguridad, permita solo las VLAN necesarias, no todas.

- Configure los puertos de acceso: Para los puertos que se conectan a dispositivos finales que no son compatibles con VLAN (como una PC de escritorio), configúrelos como puertos de "acceso" y asígnelos a una sola VLAN sin etiquetar.

- Configure los AP: En su controlador inalámbrico o interfaz de administración de AP, cree sus SSID. Para cada SSID, asígnelo al ID de VLAN correspondiente. Este es el paso que etiqueta el tráfico inalámbrico.

- Configure el enrutamiento entre VLAN: En su router o switch de capa 3, cree una interfaz virtual para cada VLAN y asígnele una dirección IP. Esta dirección servirá como puerta de enlace predeterminada para todos los dispositivos dentro de esa VLAN. Implemente ACL para definir las reglas del tráfico que fluye entre las VLAN.

Mejores prácticas

- Aísle el tráfico de alto riesgo: Coloque siempre las redes de invitados, los dispositivos IoT y los sistemas sujetos a cumplimiento (como PCI DSS) en sus propias VLAN dedicadas y altamente restringidas.

- Utilice una VLAN de administración dedicada: Los dispositivos de infraestructura de red (switches, AP, controladores) deben residir en su propia VLAN de administración aislada para protegerlos del tráfico de los usuarios finales y de posibles ataques.

- Implemente 802.1X para la asignación dinámica de VLAN: Para mayor seguridad, utilice el estándar IEEE 802.1X con un servidor RADIUS. Esto permite la asignación dinámica de VLAN por usuario o por dispositivo tras una autenticación exitosa, en lugar de depender únicamente del SSID al que se conectan.

- Depure las VLAN no utilizadas de los enlaces troncales: Por rendimiento y seguridad, configure los puertos troncales para permitir solo las VLAN que se requieren activamente en ese enlace. Esto evita que el tráfico de difusión innecesario se propague por la red.

- Alineación con los estándares de seguridad: Asegúrese de que su arquitectura de VLAN admita el cumplimiento de las normativas pertinentes. Por ejemplo, el Requisito 1.2.1 de PCI DSS exige la segmentación del entorno de datos del titular de la tarjeta del resto de la red.

Solución de problemas y mitigación de riesgos

- Problema: Los dispositivos no obtienen una dirección IP.

- Causa: A menudo, no se configura un ámbito DHCP para la nueva VLAN, o el router/switch L3 no está configurado correctamente para retransmitir las solicitudes DHCP.

- Mitigación: Asegúrese de que un servidor DHCP tenga un ámbito para la subred de cada VLAN y de que se haya configurado una dirección de ayuda IP (IP helper-address) en la interfaz de la VLAN de su router.

- Problema: Los dispositivos pueden conectarse al WiFi pero no tienen acceso a la red.

- Causa: Una discrepancia en el etiquetado de la VLAN entre el AP y el puerto troncal del switch, o no se permite la VLAN en un enlace troncal en algún lugar de la ruta.

- Mitigación: Verifique sistemáticamente la configuración del puerto troncal en cada switch en la ruta desde el AP hasta el router central.

- Riesgo: Salto de VLAN (VLAN Hopping).

- Causa: Un atacante en una VLAN de menor seguridad intenta obtener acceso a una de mayor seguridad. Esto se puede hacer mediante técnicas como la suplantación de switch (switch spoofing) o el doble etiquetado (double tagging).

- Mitigación: Utilice las mejores prácticas de seguridad modernas: deshabilite el Protocolo de enlace troncal dinámico (DTP) en los switches, configure manualmente los puertos troncales y asegúrese de que su VLAN nativa en los enlaces troncales sea una VLAN dedicada y no utilizada, no la VLAN 1.

ROI e impacto comercial

La inversión en el diseño e implementación de una arquitectura de VLAN adecuada genera retornos significativos. El ROI principal radica en la mitigación de riesgos. Una sola brecha en una red segmentada incorrectamente puede exponer a toda la organización, lo que provocaría daños financieros y de reputación catastróficos. Al aislar los sistemas críticos, la superficie de ataque se reduce drásticamente. Además, las mejoras de rendimiento derivadas de la reducción del tráfico de difusión conducen a una mejor experiencia de usuario tanto para los invitados como para el personal, lo que puede traducirse en una mayor satisfacción del cliente en un hotel o una mayor productividad de los empleados en una oficina. Por último, una red segmentada y bien documentada simplifica la gestión y la solución de problemas, lo que reduce los gastos operativos y permite a los equipos de TI responder a los problemas e implementar nuevos servicios de manera más eficiente.

Key Terms & Definitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on one or more physical LANs that are configured to communicate as if they were attached to the same wire, when in fact they are located on a number of different LAN segments.

IT teams use VLANs to segment a network for security and performance reasons, such as separating guest WiFi traffic from internal corporate traffic without needing separate physical hardware for each.

IEEE 802.1Q

The networking standard that defines how VLAN information is inserted into Ethernet frames. It specifies the use of a "tag" in the frame header to identify the VLAN membership.

This is the core technology that makes VLANs work across multiple switches from different vendors. When a switch is "802.1Q compliant," it means it can understand and process these VLAN tags.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) that is broadcast into the air by access points. It is the name you see when you search for WiFi networks on your device.

In a VLAN deployment, IT teams map each SSID to a specific VLAN to automatically segment users based on the WiFi network they connect to (e.g., `Guest-WiFi` SSID maps to the Guest VLAN).

Trunk Port

A port on a network switch configured to carry traffic for multiple VLANs simultaneously. It uses the 802.1Q tagging standard to differentiate between the traffic of different VLANs.

Trunk ports are essential for connecting switches to each other and for connecting switches to VLAN-aware access points. They are the multi-lane highways of a VLAN architecture.

Access Port

A port on a network switch that carries traffic for only one VLAN. It is configured to connect to end-user devices like computers or printers that are not VLAN-aware.

This is the most common port configuration. When a device is plugged into an access port, it becomes a member of that port's assigned VLAN without needing any special configuration on the device itself.

Network Segmentation

The practice of splitting a computer network into smaller, isolated subnetworks or segments. Each segment acts as its own small network, and traffic between segments is controlled.

VLANs are the primary tool for achieving network segmentation. This is a critical security practice for reducing the attack surface and a performance tool for limiting broadcast traffic.

Broadcast Domain

A logical division of a computer network in which all nodes can reach each other by broadcast at the data link layer. A broadcast frame sent from one device will be received by all other devices in the same broadcast domain.

By default, a switched network is one large broadcast domain. VLANs break up the network into multiple, smaller broadcast domains, which improves performance by reducing unnecessary broadcast traffic.

RADIUS (Remote Authentication Dial-In User Service)

A client/server protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect to a network service.

In advanced WiFi deployments, a RADIUS server is used with 802.1X to authenticate users. Based on the user's credentials, the RADIUS server can tell the switch or AP to dynamically assign the user to a specific VLAN, providing a very high level of security and flexibility.

Case Studies

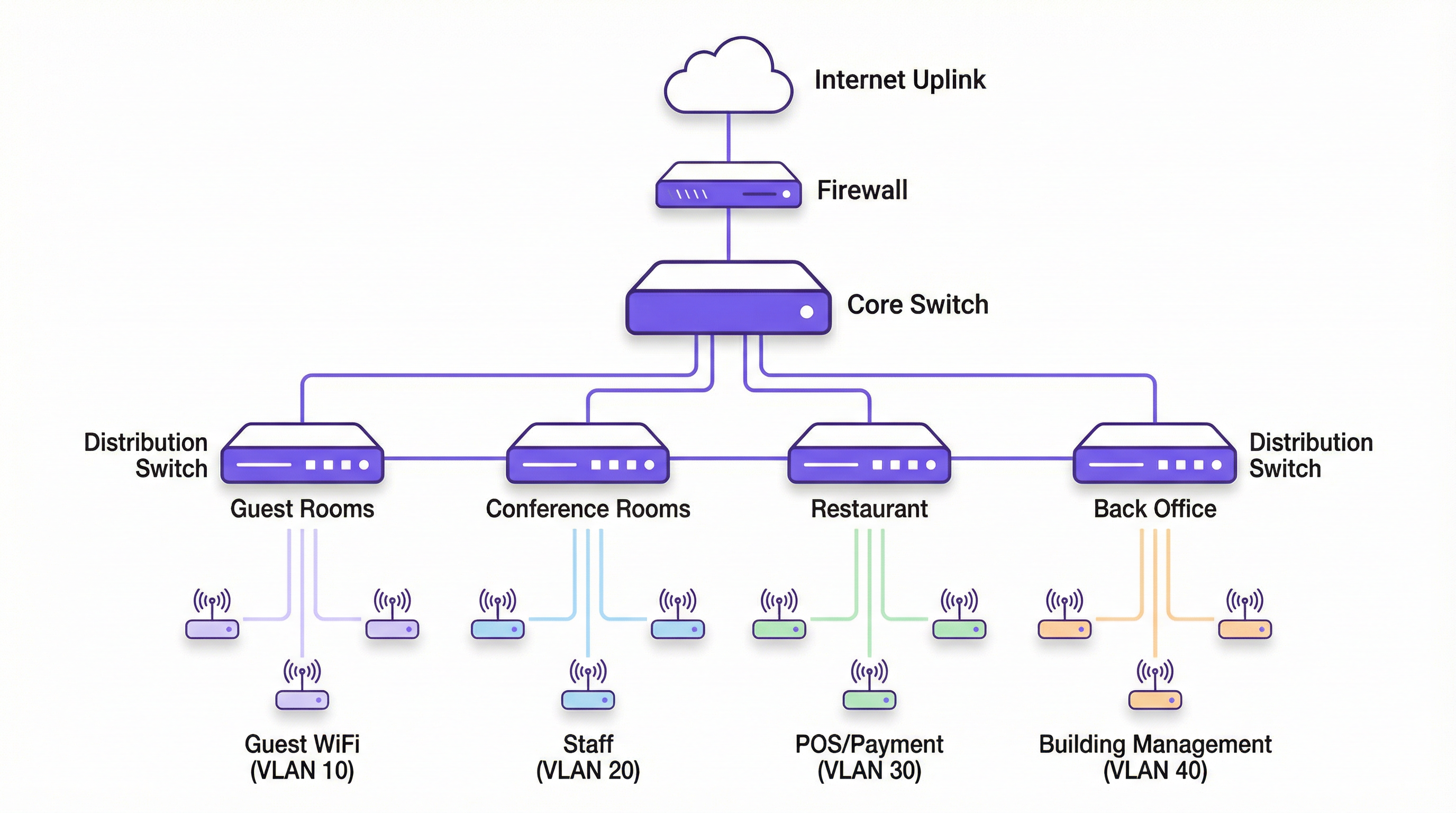

A 200-room luxury hotel needs to replace its aging WiFi network. They require secure, high-performance internet for guests, a separate network for corporate staff, a PCI-compliant network for payment systems at the front desk and restaurant, and a network for building management systems (HVAC, smart locks).

- VLAN Planning: Define four primary VLANs: VLAN 10 (Guests), VLAN 20 (Staff), VLAN 30 (PCI-DSS), and VLAN 40 (Building Management). Also, define VLAN 99 for network management.

- IP Addressing: Assign a unique /24 subnet to each VLAN (e.g., 10.10.10.0/24 for Guests, 10.10.20.0/24 for Staff).

- Hardware Configuration: Deploy managed 802.1Q-capable switches. Configure switch-to-switch ports and AP-connected ports as 802.1Q trunks, allowing VLANs 10, 20, 30, 40, and 99.

- SSID Mapping: Configure four SSIDs on the enterprise APs:

Hotel-Guest-WiFi-> VLAN 10,Hotel-Staff-> VLAN 20 (using WPA3-Enterprise with 802.1X),Hotel-POS-> VLAN 30 (hidden SSID), andHotel-IoT-> VLAN 40. - Routing & Security: Use a Layer 3 core switch for inter-VLAN routing. Create strict ACLs: VLAN 10 can only route to the internet. VLAN 30 can only communicate with the payment gateway IP address. VLAN 20 can access internal servers but not VLAN 30. VLAN 40 is completely isolated.

A retail chain with 50 stores wants to provide free guest WiFi while ensuring the security of their in-store POS systems and inventory scanners, which are also wireless.

- Standardised VLAN Template: Create a corporate-wide VLAN template to be deployed at each store: VLAN 110 (Guest WiFi), VLAN 120 (Corporate/Staff), VLAN 130 (POS), VLAN 140 (Inventory Scanners). Using higher VLAN numbers avoids conflicts with default setups.

- Centralised Management: Use a cloud-managed wireless and switching solution (like Purple's platform) to push the standardised configuration to all 50 stores.

- SSID Configuration:

Retail-Guest-> VLAN 110 (with client isolation and a captive portal for marketing).Retail-Staff-> VLAN 120 (WPA3-Enterprise).Retail-POS-> VLAN 130 (hidden SSID, MAC filtering).Retail-Inventory-> VLAN 140 (WPA3-Enterprise). - Firewall Policy: The on-site firewall at each store acts as the router. It is configured with rules to ensure VLAN 110 is internet-only. VLAN 130 traffic is restricted to the payment processor. VLAN 120 and 140 can communicate with the central corporate data centre over a VPN but are blocked from accessing the guest or POS VLANs directly.

Scenario Analysis

Q1. A conference centre is hosting a major tech event with 5,000 attendees, 200 event staff, and a dedicated press corps. How would you structure the VLANs and SSIDs to ensure a secure and performant network experience for all groups?

💡 Hint:Consider the different bandwidth, access, and security requirements for each group. Think about traffic density and potential interference.

Show Recommended Approach

- VLANs: Create at least three primary VLANs: VLAN 100 (Attendees), VLAN 200 (Staff), VLAN 300 (Press).

- SSIDs:

Event-Guest(VLAN 100) with a captive portal for registration and aggressive bandwidth limiting.Event-Staff(VLAN 200) with WPA3-Enterprise and access to production servers.Event-Press(VLAN 300) with higher bandwidth allocation and less restrictive filtering to allow for media uploads. - Network Design: Use a high-density AP deployment. Isolate the VLANs and implement strict inter-VLAN routing rules. The Attendee VLAN should be internet-only with client isolation enabled to prevent peer-to-peer attacks.

Q2. Your organisation has implemented VLANs, but users on the Staff VLAN (VLAN 20) are complaining of slow performance. The Guest VLAN (VLAN 10) seems unaffected. What are the first three things you would investigate?

💡 Hint:Think about the path traffic takes and what could cause congestion specific to one VLAN.

Show Recommended Approach

- Broadcast Traffic: Check for a broadcast storm within VLAN 20. A misconfigured device or a network loop affecting only that VLAN could be flooding it with traffic. Use a packet analyser to inspect traffic on a VLAN 20 access port.

- Uplink Saturation: Check the utilisation of the trunk links carrying VLAN 20 traffic. It's possible that staff activities (e.g., large file transfers to a server) are saturating the uplink, while guest traffic (mostly internet-bound) uses a different path or is shaped differently.

- DHCP/DNS Issues: Verify that the DHCP server for the VLAN 20 subnet is responsive and has available leases. Check the DNS servers assigned to VLAN 20 clients for latency or resolution failures. A problem with these core services can manifest as slow network performance.

Q3. A new security audit requires that all payment terminals be on a network segment that is completely isolated and compliant with PCI DSS. The terminals are currently connected to the same switches as regular staff computers. What is the most cost-effective way to achieve this?

💡 Hint:How can you achieve logical isolation without buying an entire new set of physical hardware?

Show Recommended Approach

The most cost-effective solution is to create a new, dedicated PCI VLAN (e.g., VLAN 30). Assign the switch ports connected to the payment terminals as access ports for VLAN 30. Then, at the router or Layer 3 switch, create a strict firewall rule (ACL) that only allows traffic from the VLAN 30 subnet to communicate with the specific IP addresses of the payment processor, and block all other traffic, including all inter-VLAN traffic. This logically isolates the terminals on the existing hardware, meeting the core requirement of PCI DSS segmentation without capital expenditure on new switches.

Key Takeaways

- ✓VLANs logically segment a physical network into multiple isolated broadcast domains.

- ✓Map SSIDs to specific VLANs to automatically enforce security policies for different user groups (e.g., Guest vs. Staff).

- ✓Use 802.1Q compliant switches and APs to implement a VLAN architecture.

- ✓Isolating guest, corporate, and sensitive (e.g., PCI) traffic into separate VLANs is critical for security and compliance.

- ✓VLANs improve network performance by reducing the size of broadcast domains and mitigating broadcast storms.

- ✓Always use a dedicated, unused VLAN for management and for the native VLAN on trunk ports; avoid using the default VLAN 1.

- ✓For maximum security, combine VLANs with 802.1X and a RADIUS server for dynamic, per-user VLAN assignment.