Bonnes pratiques de gestion des firmwares de points d'accès

This guide provides an authoritative reference on Access Point (AP) firmware management for enterprise environments. It details why a strategic approach to firmware is critical for security, performance, and compliance, offering actionable best practices for IT leaders to implement robust, scalable update processes in venues like hotels, retail chains, and stadiums.

🎧 Écouter ce guide

Voir la transcription

Synthèse

Pour l'entreprise moderne, le WiFi n'est plus un simple service ; c'est le système nerveux central de l'engagement client, de l'efficacité opérationnelle et de l'analyse des données. Le firmware exécuté sur les points d'accès (PA) qui alimentent cet écosystème constitue une couche fondamentale qui dicte sa posture de sécurité, ses capacités de performance et sa fiabilité globale. Négliger la gestion des firmwares de points d'accès constitue une source importante de risques commerciaux, introduisant des vulnérabilités susceptibles d'être exploitées pour des violations de données, provoquant une instabilité du réseau qui perturbe les opérations et empêchant l'adoption de nouvelles normes sans fil qui améliorent l'efficacité. Une approche proactive et stratégique de la gestion des firmwares n'est donc pas une simple tâche de maintenance informatique, mais une fonction cruciale pour la continuité des activités. Ce guide fournit un cadre indépendant des fournisseurs pour les responsables informatiques, les architectes réseau et les directeurs technologiques afin de concevoir et de mettre en œuvre une stratégie de gestion des firmwares évolutive. Il couvre les impératifs techniques, les processus de mise en œuvre étape par étape et l'analyse de rentabilisation justifiant l'investissement dans un cycle de vie de mise à jour structuré, passant d'un modèle réactif et ponctuel à une méthodologie prévisible, automatisée et soucieuse des risques qui protège le réseau et maximise son retour sur investissement (ROI).

Analyse technique approfondie

Le firmware du point d'accès est le logiciel embarqué qui régit le fonctionnement du matériel, de la modulation des radiofréquences (RF) à la gestion de l'authentification de sécurité. Sa gestion est une discipline à multiples facettes qui a un impact sur trois piliers fondamentaux de la santé du réseau : la sécurité, les performances et la conformité.

Posture de sécurité : Le firmware est une cible de choix pour les acteurs malveillants cherchant à compromettre les réseaux. Des vulnérabilités, répertoriées sous le nom de Common Vulnerabilities and Exposures (CVE), sont régulièrement découvertes dans les firmwares des PA. Le fait de ne pas appliquer les correctifs rapidement laisse le réseau exposé à des failles allant des attaques par déni de service (DoS) à la prise de contrôle totale du réseau. Une stratégie efficace de mise à jour des firmwares de PA constitue la première ligne de défense, garantissant que les correctifs de sécurité sont testés et déployés en temps opportun. De plus, les normes de sécurité modernes telles que le WPA3 sont introduites via des mises à jour de firmware, offrant une protection accrue contre les tentatives de devinette de mots de passe et renforçant la confidentialité des utilisateurs grâce au chiffrement individualisé des données. Sans mises à jour régulières, les réseaux restent bloqués sur des protocoles obsolètes, ne parvenant pas à répondre aux attentes modernes en matière de sécurité.

Performances et fiabilité : La technologie WiFi est en constante évolution, avec de nouvelles normes IEEE telles que 802.11ax (Wi-Fi 6) et 802.11be (Wi-Fi 7) offrant des améliorations spectaculaires en termes de débit, de capacité client et d'efficacité spectrale. Ces avantages sont débloqués directement via les mises à jour de firmware. Les fournisseurs affinent continuellement leur code pour optimiser la gestion des ressources radio, améliorer le comportement d'itinérance des clients et corriger les bugs qui provoquent des pertes de connectivité intermittentes ou une dégradation des performances. Un réseau fonctionnant avec un firmware obsolète n'exploite pas tout son potentiel, ce qui entraîne une mauvaise expérience utilisateur, une efficacité opérationnelle réduite et un retour sur investissement matériel inférieur.

Conformité et activation des fonctionnalités : Pour de nombreuses organisations, la conformité réglementaire n'est pas négociable. Des normes telles que la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) exigent des configurations réseau sécurisées et l'application rapide de correctifs pour les vulnérabilités de sécurité. De même, le règlement général sur la protection des données (GDPR) exige des mesures de sécurité robustes pour protéger les données personnelles. Un processus de gestion des firmwares documenté et cohérent est essentiel pour démontrer la conformité et éviter des pénalités financières importantes. Au-delà de la conformité, les mises à jour de firmware activent souvent de nouvelles fonctionnalités au sein d'une plateforme de gestion de réseau, telles que des analyses avancées, des services de localisation ou l'intégration IoT, qui peuvent être exploitées pour créer une nouvelle valeur commerciale.

Guide de mise en œuvre

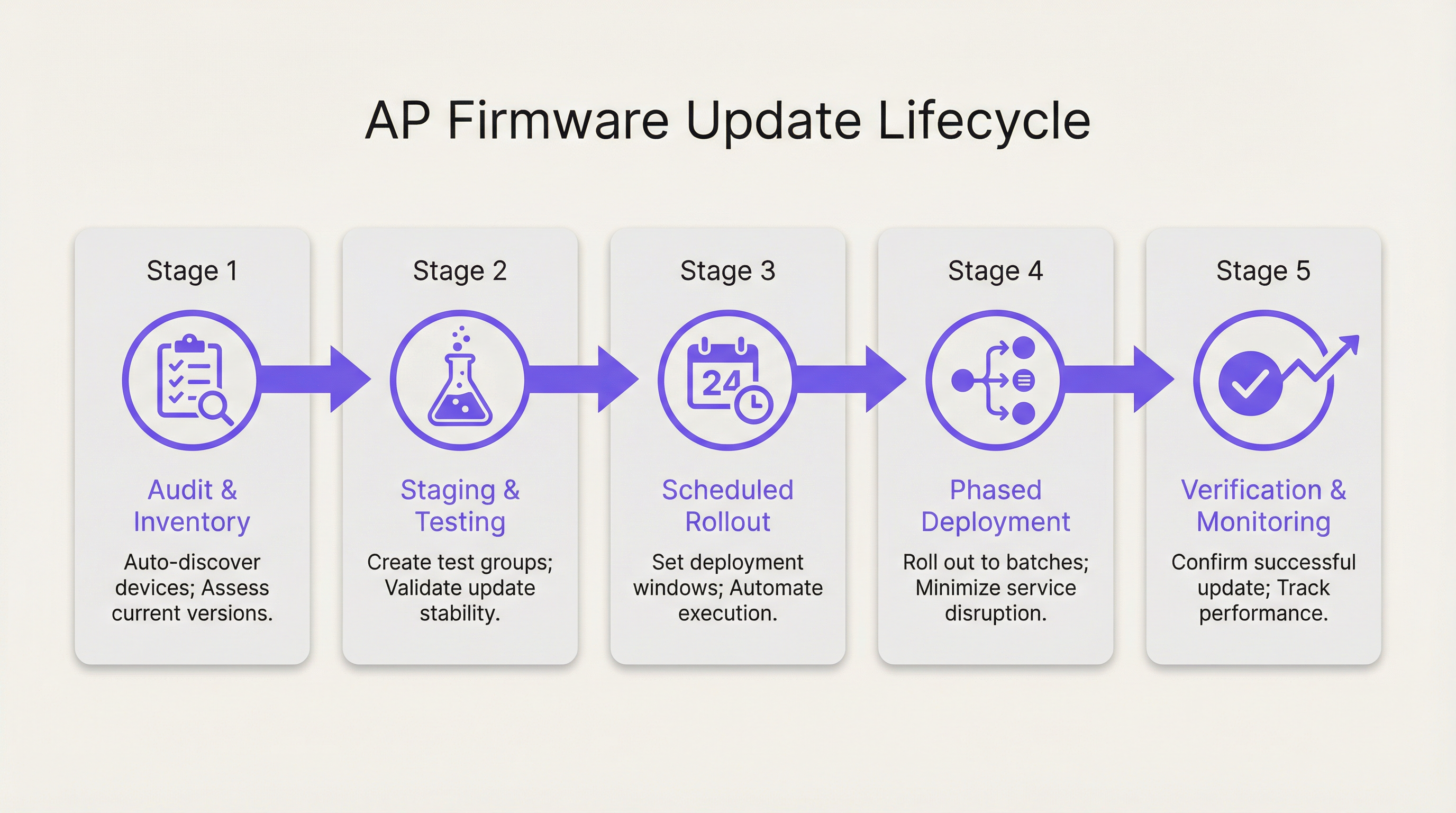

La transition vers une stratégie structurée de gestion des firmwares implique un processus clair et reproductible. Les étapes suivantes fournissent un modèle indépendant des fournisseurs pour déployer des mises à jour à grande échelle tout en minimisant les risques et les interruptions de service.

Étape 1 : Découverte, inventaire et regroupement Avant de pouvoir effectuer des mises à jour, un inventaire complet et précis de tous les points d'accès sur le réseau est requis. Celui-ci doit inclure le modèle matériel, la version actuelle du firmware et l'emplacement physique ou la zone de site attribuée. Les plateformes modernes de gestion de réseau peuvent automatiser ce processus de découverte. Une fois inventoriés, les PA doivent être organisés en groupes logiques en fonction du profil de risque, de la zone physique et du modèle matériel. Par exemple, un hôtel peut avoir des groupes pour « Chambres - 1er étage », « Hall et espaces publics », « Centre de conférence » et « Locaux de service ». Ce regroupement est fondamental pour permettre des déploiements progressifs.

Étape 2 : Préparation et tests Canary L'étape la plus critique pour atténuer les risques consiste à tester le nouveau firmware dans un environnement contrôlé, hors production ou à faible impact. Créez un groupe « Canary » composé d'un petit nombre de PA représentatifs. Ce groupe doit idéalement inclure au moins un de chaque modèle de PA de votre parc et être situé dans une zone où vous pouvez surveiller de près son comportement et solliciter les retours d'un petit groupe d'utilisateurs. Déployez le nouveau firmware exclusivement sur ce groupe Canary et surveillez sa stabilité, ses performances et sa compatibilité client pendant une période prédéfinie (par exemple, 48 à 72 heures). Un test Canary réussi donne la confiance nécessaire pour procéder à un déploiement plus large.

Étape 3 : Planification et déploiements progressifs Ne mettez jamais à jour un réseau entier simultanément. Tirez parti des groupes définis à l'étape 1 pour élaborer un calendrier de déploiement progressif. Commencez par les groupes à plus faible risque, tels que les locaux de service ou les zones administratives. Planifiez les mises à jour pendant les périodes d'activité minimale du réseau (par exemple, de 2 h 00 à 4 h 00) pour minimiser les perturbations pour les utilisateurs. Un calendrier de déploiement progressif typique pourrait ressembler à ceci :

- Phase 1 : Locaux de service, service informatique (10 % des PA)

- Phase 2 : Chambres - Étages à faible occupation (30 % des PA)

- Phase 3 : Chambres - Étages à forte occupation (30 % des PA)

- Phase 4 : Espaces publics, halls, restaurants (20 % des PA)

- Phase 5 : Centre de conférence, salles de réception (10 % des PA)

Prévoyez une période de surveillance entre chaque phase pour vérifier le succès et vous assurer qu'aucun nouveau problème n'a été introduit.

Étape 4 : Vérification, surveillance et retour en arrière (Rollback) Après chaque phase de déploiement, surveillez activement les indicateurs clés de performance (KPI) pour les PA mis à jour. Cela inclut le nombre de connexions clients, le débit, la latence et les taux d'erreur. Comparez ces mesures à la base de référence d'avant la mise à jour. Surtout, assurez-vous de disposer d'un plan de retour en arrière simple et automatisé. Si un problème important est détecté, vous devez être en mesure de ramener le groupe de PA concerné à la version stable précédente du firmware en une seule action. Il s'agit d'un filet de sécurité essentiel qui empêche les problèmes localisés de dégénérer en pannes majeures à l'échelle du réseau.

Bonnes pratiques

Le respect des bonnes pratiques en matière de firmware WiFi élève la gestion d'une corvée réactive à un avantage stratégique.

- Établir une politique de firmware : Documentez une politique formelle qui définit le processus de test, de planification et de déploiement des mises à jour de firmware. Celle-ci doit inclure les rôles et responsabilités, les critères d'évaluation des risques et les protocoles de communication.

- Utiliser une plateforme de gestion centralisée : La gestion des firmwares sur des centaines ou des milliers de PA n'est pas réalisable sans une plateforme centralisée offrant des capacités d'inventaire, de planification, d'automatisation et de surveillance.

- Prioriser les correctifs de sécurité : Toutes les mises à jour ne se valent pas. Les vulnérabilités de sécurité critiques doivent déclencher un processus de déploiement accéléré. Votre politique doit définir un accord de niveau de service (SLA) pour le déploiement des correctifs critiques (par exemple, dans les 72 heures suivant un test Canary réussi).

- Lire les notes de version : Consultez toujours les notes de version du firmware fournies par le fournisseur avant le déploiement. Elles contiennent des informations critiques sur les corrections de bugs, les nouvelles fonctionnalités, les problèmes connus et les problèmes de compatibilité potentiels.

- Maintenir un plan de retour en arrière : Comme souligné dans le guide de mise en œuvre, une capacité de retour en arrière testée et automatisée n'est pas négociable. C'est l'outil le plus important pour l'atténuation des risques.

Dépannage et atténuation des risques

Les modes de défaillance courants dans la gestion des firmwares découlent souvent d'un manque de processus. Le risque principal est de déployer une version de firmware boguée qui provoque une interruption de service généralisée. Cela peut se manifester par l'incapacité des clients à se connecter, de mauvaises performances ou même la mise hors ligne complète des PA. La stratégie d'atténuation consiste en un processus de test robuste et de déploiement progressif, comme décrit ci-dessus. Un autre problème courant est l'incompatibilité du firmware entre différents modèles de PA ou avec des systèmes backend tels que les serveurs RADIUS. Des tests approfondis avec le groupe Canary permettent d'identifier ces problèmes avant qu'ils n'impactent le réseau de production. La matrice des risques ci-dessous aide à hiérarchiser les efforts de mise à jour en fonction de l'impact commercial et de la complexité du déploiement.

ROI et impact commercial

L'investissement dans un processus structuré de gestion des firmwares génère un rendement significatif. Le principal ROI est la réduction des risques. Le coût d'une seule violation de données ou d'une panne majeure du réseau — en termes de pénalités financières, d'atteinte à la réputation et de perte de revenus — dépasse de loin le coût opérationnel d'une gestion proactive. Deuxièmement, il y a un ROI clair en matière de performances. En maintenant le firmware à jour, le réseau fonctionne à sa capacité maximale, améliorant ainsi l'expérience client et la productivité des employés. Un réseau WiFi stable et performant est un différenciateur clé pour les hôtels, un moteur de ventes dans le commerce de détail et un service essentiel dans les lieux modernes. Enfin, l'automatisation favorise l'efficacité opérationnelle. En automatisant le processus de découverte, de planification et de déploiement, les équipes informatiques peuvent libérer un temps précieux pour se concentrer sur des initiatives stratégiques plutôt que sur des tâches de maintenance manuelles et répétitives.

Termes clés et définitions

Firmware

The permanent software programmed into a hardware device's read-only memory that provides low-level control for the device's specific hardware.

For an access point, the firmware is its operating system. IT teams interact with it during updates that patch security holes, improve performance, or add new features.

Staged Rollout

A method of deploying an update in phases to subsets of devices, rather than all at once, to minimize the potential impact of any unforeseen issues.

Instead of pushing a firmware update to all 1,000 APs in a stadium at once, an IT manager would deploy it to one section, then another, monitoring stability at each stage.

Canary Testing

A testing strategy where a new firmware version is deployed to a small, representative group of devices (the 'canaries') in the production environment to gauge its performance and stability before a wider rollout.

Before a national retail chain updates thousands of APs, the IT team first deploys the firmware to five test stores to ensure it doesn't interfere with critical systems like payment terminals.

Rollback Plan

A documented and preferably automated procedure to revert devices to their previous, stable firmware version in the event that a new update causes critical problems.

If a firmware update causes WiFi outages in a hotel's conference center during an event, the network architect uses the one-click rollback feature to immediately restore the previous stable version and get services back online.

WPA3 (Wi-Fi Protected Access 3)

The latest generation of WiFi security protocol, offering enhanced security against password-guessing attempts and providing more robust encryption for public networks.

To comply with new corporate security policies, a CTO mandates that all company APs must be updated to a firmware version that supports WPA3 to protect sensitive data.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

A retail venue operator must demonstrate to auditors that all network devices, including WiFi access points, have the latest security patches applied as part of their PCI DSS compliance.

Scheduled Firmware Updates

The practice of planning and automating firmware deployments to occur during specific, low-traffic maintenance windows to minimize disruption to users and business operations.

An IT manager for a 24/7 hospital schedules non-critical AP firmware updates to occur on a rolling basis between 2:00 AM and 4:00 AM, ensuring patient care systems are not impacted.

Zero-Day Vulnerability

A security flaw in software or hardware that is unknown to the vendor and for which no official patch or update has been released.

When a zero-day vulnerability for a popular AP model is announced, a network architect with a mature firmware management process can quickly test and deploy an emergency patch from the vendor within hours, while others may take weeks, leaving their networks exposed.

Études de cas

A 500-room luxury hotel with three restaurants and a large conference center needs to deploy a critical security patch for their 400 access points (a mix of Cisco and Meraki hardware) with minimal disruption to high-paying guests.

- Immediate Action: Use the network management platform to identify all vulnerable APs. 2. Grouping: Create a 'Canary' group with two APs in the IT office and two in a back-of-house area. Create phased deployment groups: 'Back of House' (50 APs), 'Guest Floors 1-5' (150 APs), 'Guest Floors 6-10' (150 APs), and 'Public Areas & Conference' (50 APs). 3. Testing: Deploy the patch to the Canary group immediately. Monitor for 24 hours, checking for any anomalous behavior in client connectivity or performance. 4. Scheduling: Once the canary test is passed, schedule the phased rollout to occur between 1:00 AM and 5:00 AM over two nights. Night 1: Deploy to 'Back of House' and 'Guest Floors 1-5'. Night 2: Deploy to 'Guest Floors 6-10' and 'Public Areas & Conference'. 5. Communication: Notify the hotel operations manager and front desk staff of the planned maintenance window, providing them with a script for any guest inquiries. 6. Verification: After each phase, verify successful patching and monitor network health dashboards. Keep the one-click rollback plan ready.

A retail chain with 150 stores across the country wants to update their AP firmware to enable a new location analytics feature. Each store has 5-10 APs (Aruba). The goal is to complete the rollout within two weeks.

- Pilot Group: Select 5 stores in a single geographic region to act as the pilot group. These stores should represent a mix of high and low traffic locations. 2. Staging: Deploy the new firmware to the pilot group and enable the location analytics feature. Work closely with the regional manager and store managers to validate that Point-of-Sale (POS) systems, staff devices, and guest WiFi are all functioning correctly. Monitor for one week. 3. National Rollout: After a successful pilot, schedule the national rollout. Divide the remaining 145 stores into two waves. Wave 1 (70 stores) and Wave 2 (75 stores). 4. Automated Scheduling: Use the central management platform to schedule the updates for all stores in Wave 1 to occur on a Tuesday night (typically low retail traffic) outside of business hours. 5. Verification & Go/No-Go: On Wednesday morning, verify the success of Wave 1. If KPIs are normal, schedule Wave 2 for the following Tuesday night. If issues are found, halt the rollout, resolve the issue, and restart the process with the affected stores. 6. Rollback: The rollback plan should be configured to revert an entire store's APs to the previous version with a single command from the central dashboard.

Analyse de scénario

Q1. A zero-day vulnerability has been announced for your primary AP vendor. The vendor has released an emergency patch. Your network consists of 2,000 APs across a multi-building university campus. What are your immediate first three steps?

💡 Astuce :Think about speed, safety, and scale. How do you balance the urgency to patch with the risk of disrupting a large, active network?

Afficher l'approche recommandée

- Deploy to Canary Group: Immediately deploy the patch to a pre-defined canary group of APs located in non-critical areas like the IT department and a library storage room. 2. Accelerated Testing: Begin an accelerated 4-6 hour monitoring period on the canary group, specifically looking for any signs of instability, client disconnections, or authentication issues. 3. Prepare Phased Rollout: While the test is running, prepare an emergency phased rollout plan that prioritizes high-density, high-risk areas like lecture halls and student dormitories, to be executed the moment the canary test is successfully passed.

Q2. You have just completed a firmware update on a group of 50 APs in a hotel lobby. Post-deployment monitoring shows that while overall throughput is up, about 5% of clients (all older Android models) are experiencing intermittent connection drops. What is your decision?

💡 Astuce :Consider the impact versus the benefit. Is the issue contained? What is the safest course of action for the guest experience?

Afficher l'approche recommandée

The correct decision is to immediately execute the rollback plan for that specific group of 50 APs, reverting them to the previous stable firmware. While the performance gain is positive, the negative impact of connection drops for even a small percentage of guests is a more significant issue in a hospitality environment. After rolling back, the issue should be documented and reported to the vendor with the specific client device details. The wider rollout should be halted until a fix is provided.

Q3. Your Director of Operations wants to know the ROI of purchasing a new network management platform that automates firmware updates. How would you frame the business case, focusing on metrics beyond just IT time savings?

💡 Astuce :Translate technical benefits into business value. Think about risk, guest satisfaction, and future growth.

Afficher l'approche recommandée

The ROI case should be built on three pillars: 1. Risk Mitigation: Quantify the potential financial impact of a security breach (fines, legal fees) or a major network outage (lost revenue, service credits). The platform is an insurance policy against these catastrophic costs. 2. Enhanced Customer Experience: A stable, high-performing network directly impacts guest satisfaction scores and reviews. By ensuring APs are always running optimal firmware, we are improving a key part of the customer journey, which has a direct link to loyalty and revenue. 3. Future-Proofing and Agility: The platform allows us to quickly adopt new technologies (like WPA3 or Wi-Fi 6) that improve our service offering. It also enables us to respond to security threats in hours, not weeks, making the business more resilient. This agility is a competitive advantage.

Points clés à retenir

- ✓Neglecting firmware management is a major source of security, performance, and compliance risk.

- ✓Implement a phased rollout strategy using logical AP groups to minimize the blast radius of any issue.

- ✓Always use a 'canary' test group to validate new firmware in your live environment before a wide deployment.

- ✓An automated, one-click rollback plan is a non-negotiable safety net for risk mitigation.

- ✓Schedule all updates during low-impact maintenance windows to avoid disrupting users and business operations.

- ✓Read vendor release notes carefully and maintain a full inventory of all network access points.

- ✓A centralized management platform is essential for executing a scalable and efficient firmware strategy.