Connexion au Captive Portal : Résolution des problèmes courants et optimisation de l'expérience utilisateur

This authoritative technical reference guide equips IT managers, network architects, and CTOs with a comprehensive framework for diagnosing and resolving captive portal login failures, selecting the optimal authentication strategy for their venue type, and measuring portal performance against business KPIs. Drawing on real-world deployment scenarios across hospitality, retail, and public-sector environments, it covers the full lifecycle from architecture and compliance to step-by-step troubleshooting for platforms including Purple AI, UniFi, Meraki, and MikroTik. For any organisation operating guest or public WiFi, a poorly performing captive portal is a direct revenue and reputation risk — this guide provides the decision frameworks and operational playbooks to eliminate that risk.

🎧 Écouter ce guide

Voir la transcription

Synthèse

La connexion au Captive Portal demeure le principal mécanisme de contrôle d'accès pour le WiFi invité et public dans les secteurs de l'hôtellerie, de la vente au détail, de l'événementiel et du secteur public. Pourtant, il s'agit également de l'un des composants les plus fréquemment mal configurés dans les piles réseau d'entreprise, responsable des abandons de connexion, des risques de non-conformité et de la perte de données de première partie (first-party data). Ce guide aborde les quatre catégories de causes profondes responsables de la majorité des incidents liés au Captive Portal : les mauvaises configurations DNS et pare-feu, les échecs d'autorisation RADIUS, les problèmes de compatibilité avec le Captive Network Assistant (CNA) et les ruptures de persistance de session. Il fournit des étapes de remédiation spécifiques aux plateformes pour Purple AI, Cisco Meraki, Ubiquiti UniFi et MikroTik RouterOS, ainsi qu'un cadre structuré de sélection des méthodes d'authentification adapté au type de lieu et aux objectifs de données. Les considérations de conformité au GDPR, au UK GDPR et à la norme PCI DSS v4.0 sont intégrées tout au long du document. Les équipes réseau qui mettent en œuvre les recommandations de ce guide peuvent s'attendre à des taux de réussite d'authentification supérieurs à 92 %, à une réduction mesurable des escalades vers le centre d'assistance et à une posture de conformité défendable pour les données personnelles collectées au moment de la connexion WiFi.

Analyse technique approfondie

Fonctionnement de la connexion au Captive Portal : L'architecture

Une connexion au Captive Portal fonctionne via l'interception délibérée de la sonde de connectivité initiale d'un appareil. Lorsqu'un système d'exploitation moderne se connecte à un nouveau réseau WiFi, il envoie immédiatement une requête HTTP vers un point de terminaison connu pour vérifier l'accessibilité à Internet. Les appareils Apple interrogent captive.apple.com ; les appareils Android interrogent connectivitycheck.gstatic.com ; Windows interroge www.msftconnecttest.com ; Firefox interroge detectportal.firefox.com. La passerelle du Captive Portal — généralement implémentée au niveau du contrôleur d'accès — intercepte cette sonde et renvoie une redirection HTTP 302 vers l'URL de la page d'accueil (splash page) au lieu de la réponse attendue.

Le système d'exploitation détecte cette redirection, reconnaît le réseau comme « captif » et lance un mini-navigateur en bac à sable (sandbox) — le Captive Network Assistant (CNA) d'Apple, l'assistant de configuration d'Android ou le navigateur de connexion réseau de Windows — pour afficher l'interface d'authentification. Une fois que l'utilisateur a effectué l'action requise (soumission de formulaire, connexion sociale, clic de validation), le serveur du portail communique avec le contrôleur réseau via un rappel d'API ou une autorisation RADIUS pour retirer l'adresse MAC de l'appareil de la liste de blocage, accordant ainsi un accès complet au réseau.

Cette architecture comporte trois dépendances critiques qui, si l'une d'elles échoue, entraînent une expérience de connexion défaillante : la couche DNS/pare-feu doit rediriger correctement le trafic de la sonde ; la page d'accueil doit s'afficher correctement dans le bac à sable du CNA ; et le rappel d'autorisation doit atteindre le contrôleur réseau avec succès.

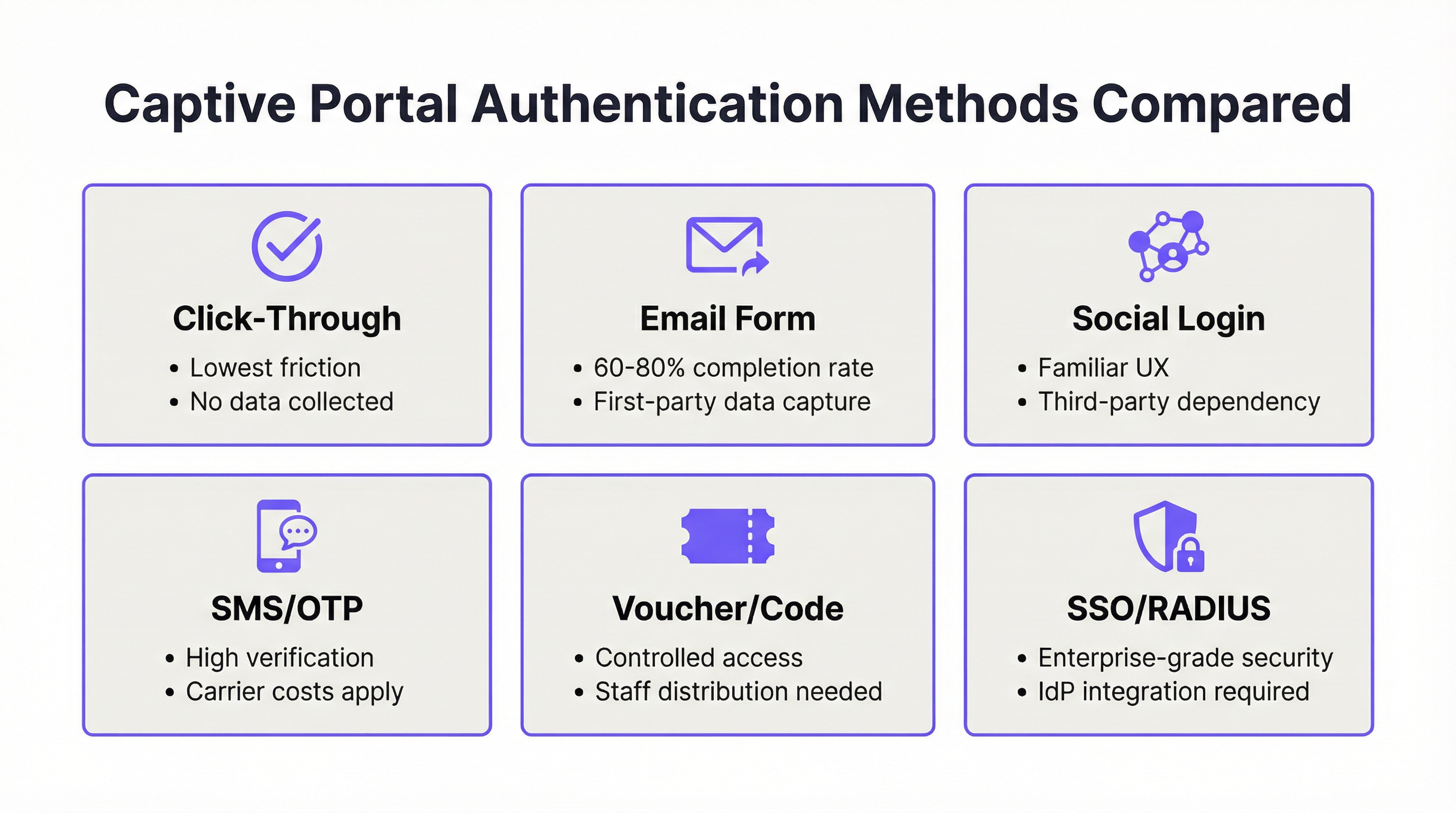

Méthodes d'authentification : Comparaison technique

Le choix de la méthode d'authentification est une décision à la fois technique et stratégique. Le tableau suivant fournit une comparaison structurée selon les dimensions les plus pertinentes pour les décisions de déploiement en entreprise.

| Méthode | Taux de complétion | Rendement des données | Complexité GDPR | Dépendance infrastructurelle | Meilleur type de lieu |

|---|---|---|---|---|---|

| Clic de validation | 95 % et + | Aucun | Minimale (CGU uniquement) | Aucune | Restauration rapide, transports |

| Formulaire e-mail | 60–80 % | Élevé (first-party) | Modérée | Aucune | Hôtellerie, vente au détail, événements |

| Connexion sociale | 55–70 % | Modéré (third-party) | Élevée | API tierce | Hôtellerie, divertissement |

| OTP par SMS | 50–65 % | Élevé (vérifié) | Modérée | Passerelle SMS | WiFi public, pôles de transport |

| Bon/Code | 85 % et + (distribué) | Faible | Faible | Système de distribution | Hôtels, centres de conférence |

| SSO/RADIUS | 90 % et + (utilisateurs inscrits) | Identité complète | Faible (interne) | IdP / Serveur RADIUS | Entreprise, éducation |

Considérations relatives à la connexion sociale : Le déploiement de la connexion sociale Facebook ou Google nécessite un accord de traitement des données (DPA) avec la plateforme respective en vertu de l'article 28 du GDPR. La plateforme agit en tant que sous-traitant, et votre organisation demeure le responsable du traitement. Toute modification des conditions de l'API de la plateforme sociale — comme Facebook l'a fait à plusieurs reprises depuis 2018 — peut interrompre votre flux d'authentification sans préavis. Pour les déploiements en entreprise, la connexion sociale doit être traitée comme une option supplémentaire, et non comme une voie d'authentification principale.

RADIUS et IEEE 802.1X : Pour les environnements d'entreprise et d'éducation, l'authentification basée sur RADIUS alignée sur la norme IEEE 802.1X offre la posture de sécurité la plus robuste. Le framework 802.1X permet des clés de chiffrement par utilisateur et par session, et s'intègre à l'authentification basée sur des certificats (EAP-TLS), éliminant totalement les clés pré-partagées. Le WPA3-Enterprise, qui impose le 802.1X, renforce encore cela avec une force cryptographique minimale de 192 bits pour les environnements sensibles. La plateforme Purple prend en charge l'intégration RADIUS de manière native, permettant une expérience de portail unifiée même dans les environnements sécurisés par 802.1X.

Architecture de sécurité et conformité

Un Captive Portal qui collecte des données personnelles est, par définition, un système de traitement de données soumis à la réglementation applicable en matière de confidentialité. Pour les déploiements au Royaume-Uni et dans l'UE, cela signifie que la conformité au GDPR et au UK GDPR est obligatoire dès l'instant où vous collectez un nom, une adresse e-mail ou un numéro de téléphone. Les exigences minimales de conformité sont : une base légale en vertu de l'article 6 (intérêt légitime ou consentement, selon l'utilisation des données) ; un avis de confidentialité affiché au point de collecte ; une politique de conservation des données documentée ; et un mécanisme pour les demandes d'accès des personnes concernées.

Pour les déploiements dans des environnements où les données de cartes de paiement transitent sur le réseau — halls d'hôtel, environnements de vente au détail, centres de conférence — l'exigence 1.3 de la norme PCI DSS v4.0 impose une segmentation du réseau entre l'environnement des données des titulaires de carte et le réseau WiFi invité. Une architecture segmentée par VLAN, avec le Captive Portal fonctionnant sur un VLAN invité dédié sans accès de routage aux systèmes de point de vente (POS), constitue l'implémentation standard.

Guide d'implémentation

Étape 1 : Examen de l'architecture pré-déploiement

Avant de configurer une plateforme de Captive Portal, validez les prérequis réseau suivants. La passerelle ou le contrôleur d'accès doit prendre en charge la redirection de portail externe — vérifiez cela dans la documentation de votre fournisseur de matériel. Votre infrastructure DNS doit être capable d'intercepter les requêtes de pré-authentification et de ne résoudre que le domaine de la page d'accueil jusqu'à ce que l'authentification soit terminée. Votre pare-feu doit autoriser le trafic HTTPS sortant du contrôleur vers les serveurs du fournisseur de portail, et le trafic HTTPS entrant du fournisseur de portail vers l'interface de gestion du contrôleur sur le port approprié (généralement 8443 pour UniFi, 443 pour les plateformes gérées dans le cloud).

Étape 2 : Configuration du Walled Garden

Le walled garden définit l'ensemble des domaines et des plages d'adresses IP accessibles aux appareils non authentifiés. Un walled garden incomplet est la cause la plus fréquente des défaillances intermittentes du portail. Le walled garden minimal pour un déploiement en production doit inclure les entrées suivantes.

| Catégorie | Domaines / Plages | Objectif |

|---|---|---|

| Points de terminaison de sonde de l'OS | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com, detectportal.firefox.com |

Permet la détection du Captive Portal par l'OS |

| Fournisseur du portail | Le domaine de votre portail et les plages CDN | Charge la page d'accueil |

| Connexion sociale (si utilisée) | *.facebook.com, *.google.com, *.linkedin.com |

Permet les flux OAuth |

| Paiement (si utilisé) | *.stripe.com, js.stripe.com |

Charge les formulaires de paiement |

| Analytique (si utilisée) | Les domaines de votre fournisseur d'analytique | Permet les scripts de suivi |

Étape 3 : Optimisation de la page d'accueil

La page d'accueil doit être conçue pour l'environnement CNA, et non pour un navigateur complet. Cela signifie : un poids total de page inférieur à 500 Ko ; aucune dépendance à des CDN JavaScript externes à moins qu'ils ne soient sur liste blanche ; un HTTPS valide avec un certificat émis par une autorité de certification (CA) de confiance ; un design responsive testé d'une largeur de 320 px (iPhone SE) jusqu'à 1024 px ; et un formulaire ne comportant pas plus de trois champs (nom, e-mail et case à cocher de consentement) pour des taux de complétion maximaux.

Étape 4 : Configuration des sessions et des politiques

Configurez les paramètres de session pour qu'ils correspondent au modèle d'utilisation de votre lieu. Les valeurs de référence suivantes sont basées sur les données de déploiement de Purple à travers des milliers de lieux.

| Type de lieu | Durée de la session | Délai d'inactivité | Politique de bande passante |

|---|---|---|---|

| Hôtel | 24 heures | 60 minutes | 10 Mbps par appareil |

| Café / Salon de thé | 4–8 heures | 30 minutes | 5 Mbps par appareil |

| Centre de conférence | Durée de l'événement | 120 minutes | 20 Mbps par appareil |

| Stade / Arène | Durée de l'événement | 45 minutes | 5 Mbps par appareil |

| Vente au détail | 2–4 heures | 20 minutes | 3 Mbps par appareil |

| Secteur public / Bibliothèque | 2 heures | 30 minutes | 5 Mbps par appareil |

Étape 5 : Configuration spécifique à la plateforme — Purple AI

Le Captive Portal de Purple AI est configuré via le tableau de bord Purple. Accédez à WiFi > Splash Pages pour créer ou modifier votre portail. Sélectionnez votre méthode d'authentification sous Login Options — Purple prend en charge le clic de validation, le formulaire e-mail, la connexion sociale (Facebook, Google, LinkedIn, X), l'OTP par SMS, les bons et le SSO via Microsoft Entra ID, Google Workspace et Okta. Sous Compliance, activez la capture de consentement conforme au GDPR et configurez l'URL de votre politique de confidentialité. Sous Session Settings, appliquez les valeurs du tableau ci-dessus. Publiez la page d'accueil et associez-la à votre SSID dans la section Networks. La plateforme de Purple gère automatiquement la configuration du walled garden pour ses propres domaines ; vous devrez ajouter manuellement tout domaine tiers référencé par votre page d'accueil.

Étape 6 : Protocole de test

Après le déploiement, exécutez la matrice de test suivante avant la mise en production. Connectez un appareil de test au SSID invité et vérifiez : le portail apparaît dans les 3 secondes ; la page d'accueil s'affiche correctement et est entièrement fonctionnelle ; l'authentification s'effectue avec succès ; l'accès à Internet est accordé immédiatement après l'authentification ; et l'appareil ne nécessite pas de réauthentification pendant la durée de session configurée. Répétez ce test sur iOS (dernière version), iOS (version majeure précédente), Android (dernière version), Android (version majeure précédente), Windows 11 et macOS. Documentez les résultats et corrigez toute défaillance avant d'ouvrir le réseau aux invités.

Bonnes pratiques

Surveillance des performances : Considérez le taux de réussite de l'authentification comme un KPI réseau principal, en ciblant 92 % ou plus. Le tableau de bord analytique de Purple affiche cette métrique en temps réel. Une baisse en dessous de 85 % justifie une investigation immédiate — les causes courantes incluent l'expiration des certificats, les mises à jour de l'OS qui modifient le comportement des sondes et les modifications des règles de pare-feu.

Gestion des certificats : Les certificats SSL pour les domaines de la page d'accueil doivent être renouvelés avant leur expiration. Implémentez un renouvellement automatisé via Let's Encrypt ou votre plateforme de gestion de certificats, et configurez des alertes de calendrier 30 jours avant l'expiration. Un certificat expiré amènera iOS et Android à afficher des avertissements de sécurité qui empêcheront de fait les utilisateurs de se connecter.

Registres de consentement GDPR : Chaque consentement capturé sur le Captive Portal doit être consigné avec un horodatage, la version de l'avis de confidentialité affichée et les consentements spécifiques accordés. La plateforme de Purple maintient cette piste d'audit automatiquement. Pour les implémentations manuelles, assurez-vous que le schéma de votre base de données capture ces données et que les enregistrements sont conservés pendant la durée requise par votre politique de conservation des données.

Segmentation du réseau : Le WiFi invité doit se trouver sur un VLAN séparé sans accès de routage de couche 3 aux réseaux internes ou aux systèmes de point de vente (POS). Il s'agit d'une exigence de la norme PCI DSS et d'un contrôle de sécurité fondamental. Vérifiez la segmentation par un test d'intrusion au moins une fois par an.

Mises à jour du firmware et de la plateforme : Maintenez à jour le firmware de votre contrôleur d'accès et la plateforme de votre portail. De nombreux problèmes de compatibilité CNA sont résolus par des mises à jour de firmware — Cisco Meraki, Ubiquiti et Aruba publient tous des mises à jour régulières qui traitent des modifications de détection de portail spécifiques aux OS. Abonnez-vous aux avis de sécurité des fournisseurs et appliquez les mises à jour dans votre fenêtre de gestion des changements.

Dépannage et atténuation des risques

Cadre de diagnostic : La vérification à quatre couches

Lorsqu'un échec de connexion au Captive Portal est signalé, suivez la séquence de diagnostic à quatre couches suivante avant de procéder à une escalade ou d'apporter des modifications de configuration.

Couche 1 — DNS et redirection : Vérifiez que la passerelle intercepte le trafic de la sonde et renvoie la redirection correcte. Utilisez un appareil de test et un outil de capture de paquets pour confirmer que la redirection 302 est bien émise. Si aucune redirection n'est observée, le problème se situe au niveau de la configuration de la passerelle.

Couche 2 — Livraison de la page d'accueil : Vérifiez que la page d'accueil se charge correctement dans le CNA. Si la page se charge dans un navigateur complet mais pas dans le CNA, le problème est probablement lié à une dépendance JavaScript ou à une entrée manquante dans le walled garden. Utilisez les outils de développement du navigateur pour identifier les ressources bloquées.

Couche 3 — Traitement de l'authentification : Vérifiez que la requête d'authentification atteint le serveur du portail et renvoie une réponse de réussite. Consultez les journaux du fournisseur de portail pour détecter les tentatives d'authentification échouées. Si l'authentification échoue silencieusement, le problème est généralement une erreur de validation de formulaire ou un champ obligatoire manquant.

Couche 4 — Rappel d'autorisation : Vérifiez que le serveur du portail peut atteindre le contrôleur réseau pour autoriser l'adresse MAC de l'appareil. Consultez les journaux du pare-feu pour détecter les connexions bloquées entre les plages d'adresses IP du serveur du portail et l'interface de gestion du contrôleur. Si le rappel échoue, mettez sur liste blanche les plages d'adresses IP du fournisseur de portail et vérifiez l'accessibilité du contrôleur.

Modes de défaillance courants et remédiation

| Symptôme | Cause la plus probable | Remédiation |

|---|---|---|

| Le portail n'apparaît pas à la connexion | Domaines de sonde de l'OS manquants dans le walled garden ; AP non redémarré après un changement de configuration | Ajouter les domaines de sonde au walled garden ; redémarrer les AP |

| Le portail apparaît mais la page ne se charge pas | Dépendance JavaScript bloquée ; CDN absent du walled garden | Auditer les dépendances de la page ; ajouter les domaines CDN au walled garden |

| L'authentification réussit, pas d'Internet | Rappel RADIUS bloqué ; contrôleur injoignable | Mettre sur liste blanche les IP du fournisseur de portail ; vérifier l'accessibilité du contrôleur |

| Le portail fonctionne sur iOS, échoue sur Android | Domaine de sonde Android bloqué ; problème de certificat HTTPS | Ajouter connectivitycheck.gstatic.com au walled garden ; vérifier le certificat |

| Les invités doivent se reconnecter à plusieurs reprises | Durée de session trop courte ; persistance MAC non configurée | Augmenter la durée de session ; vérifier le suivi MAC dans le contrôleur |

| Chargement lent du portail (>5 secondes) | Page trop lourde ; résolution DNS lente ; liaison montante congestionnée | Optimiser le poids de la page ; utiliser un DNS fiable (8.8.8.8) ; vérifier la capacité de la liaison montante |

| La connexion sociale échoue | Domaine OAuth absent du walled garden ; modification de l'API tierce | Ajouter les domaines de la plateforme sociale au walled garden ; vérifier l'état de l'API |

| Le formulaire de paiement ne se charge pas | Domaines Stripe absents du walled garden | Ajouter *.stripe.com et js.stripe.com au walled garden |

Foire aux questions

Q : Pourquoi mon portail fonctionne-t-il parfaitement en test mais échoue-t-il par intermittence en production ? Les défaillances intermittentes en production sont presque toujours causées par l'une des trois conditions suivantes : une charge élevée de connexions simultanées submergeant la capacité de redirection de la passerelle ; des délais d'attente de résolution DNS sous charge ; ou une condition de concurrence (race condition) entre le cache de configuration de l'AP et une modification récente. Augmentez la taille de la table de suivi des connexions de votre passerelle, utilisez un résolveur DNS dédié (et non celui par défaut du FAI) et redémarrez toujours les AP après des modifications de configuration.

Q : Puis-je utiliser un domaine personnalisé pour ma page d'accueil Purple ? Oui. Purple prend en charge les domaines personnalisés pour les pages d'accueil. Configurez un enregistrement CNAME pointant le sous-domaine de votre choix vers l'infrastructure de portail de Purple, et assurez-vous que votre certificat SSL couvre le domaine personnalisé. Un domaine à l'image de la marque améliore considérablement la confiance des utilisateurs et réduit les abandons.

Q : Comment gérer la transition du HTTP au HTTPS pour ma page d'accueil ? Toutes les pages d'accueil en production doivent être servies via HTTPS. Si vous migrez depuis un portail HTTP, mettez à jour la configuration de redirection de votre passerelle pour pointer vers l'URL HTTPS, obtenez un certificat valide auprès d'une CA de confiance et testez sur toutes les principales combinaisons d'OS et de navigateurs avant de basculer.

Q : Quel est l'impact d'iOS 17 et des versions ultérieures sur le comportement du Captive Portal ? Apple a renforcé les restrictions du CNA dans iOS 17, en bloquant les cookies tiers et en restreignant l'exécution de JavaScript provenant de certaines origines. Si vous constatez des défaillances spécifiquement sur les appareils iOS 17+, auditez votre page d'accueil pour détecter les dépendances aux cookies tiers et le JavaScript provenant d'origines non sur liste blanche. Simplifiez votre page d'accueil pour ne conserver que les fonctionnalités minimales requises.

Q : Purple AI prend-il en charge la gestion multisite pour les chaînes de vente au détail ? Oui. La plateforme d'entreprise de Purple prend en charge la gestion centralisée des configurations de Captive Portal sur un nombre illimité de sites, avec une personnalisation par site des pages d'accueil, des méthodes d'authentification et des politiques de session. Les modifications peuvent être déployées sur tous les sites simultanément ou de manière échelonnée par région.

Q : Comment garantir la conformité au GDPR lors de l'utilisation de la connexion sociale ? Lors de l'utilisation de la connexion sociale, vous devez : indiquer dans votre avis de confidentialité que les données sont obtenues à partir de la plateforme sociale ; établir un DPA avec le fournisseur de la plateforme sociale ; vous assurer que vous disposez d'une base légale pour le traitement des données reçues ; et fournir un mécanisme permettant aux utilisateurs de demander la suppression de leurs données. Les outils de conformité de Purple facilitent la capture des consentements et les pistes d'audit, mais le cadre juridique doit être établi par le délégué à la protection des données (DPO) de votre organisation.

Q : Quelle surveillance dois-je mettre en place pour un Captive Portal en production ? Au minimum : des alertes en temps réel sur le taux de réussite de l'authentification (seuil : inférieur à 85 %) ; une surveillance de l'expiration des certificats (alerte à 30 jours) ; une surveillance de la disponibilité du portail (intervalles de vérification de 5 minutes) ; et un examen hebdomadaire des journaux d'échec d'authentification. Le tableau de bord analytique de Purple fournit toutes ces métriques de manière native.

ROI et impact commercial

L'analyse de rentabilisation d'un Captive Portal bien configuré va bien au-delà du contrôle d'accès au réseau. Pour les opérateurs de l'hôtellerie, chaque connexion authentifiée au WiFi invité représente un point de données de première partie (first-party data) — nom, e-mail, horodatage de la visite, type d'appareil — qui alimente directement les systèmes CRM, les programmes de fidélité et l'automatisation du marketing. Les données de déploiement de Purple sur l'ensemble de sa clientèle démontrent un ROI moyen de 842 % pour les programmes WiFi invité lorsque le Captive Portal est intégré aux plateformes CRM et marketing.

Pour les opérateurs de la vente au détail, l'intelligence de fréquentation dérivée de l'analytique WiFi — temps de séjour, fréquence des visites répétées, occupation des zones — fournit la même catégorie d'informations qu'un système physique de comptage de personnes, à une fraction du coût, avec l'avantage supplémentaire d'une liaison des données au niveau individuel lorsque les invités sont authentifiés. Une chaîne de vente au détail de 200 magasins avec une moyenne de 500 connexions WiFi quotidiennes par magasin génère 100 000 points de données de première partie par jour — un ensemble de données qui, correctement activé, peut générer des améliorations mesurables dans le ciblage promotionnel, la gestion du personnel et l'agencement des magasins.

Pour les exploitants de lieux — stades, centres de conférence, aéroports — le Captive Portal constitue un canal de revenus direct via le parrainage de la page d'accueil, la publicité ciblée auprès des utilisateurs authentifiés et les ventes incitatives de niveaux WiFi premium. L'aéroport de Charleroi Bruxelles-Sud, un client de Purple, a atteint 9,2 millions de visites de clients suivies via le WiFi invité au cours des 24 premiers mois de déploiement, permettant des décisions basées sur les données concernant l'emplacement des commerces et la gestion des flux de passagers.

Le coût d'un Captive Portal peu performant est tout aussi quantifiable. Si 22 % des utilisateurs abandonnent le processus de connexion — la moyenne du secteur pour les portails mal conçus — et que votre lieu traite 1 000 tentatives de connexion WiFi par jour, vous perdez 220 points de données quotidiennement, soit environ 80 000 par an. À une valeur CRM prudente de 2 £ par adresse e-mail vérifiée, cela représente 160 000 £ de perte de valeur d'actifs de données par an, avant même de comptabiliser les revenus marketing que ces contacts auraient générés.

L'investissement requis pour combler cet écart — conception optimisée de la page d'accueil, configuration correcte du walled garden, paramètres de session appropriés et cadre de surveillance — se mesure en heures de temps d'ingénierie, et non en dépenses d'investissement. L'argument du ROI est sans équivoque.

Termes clés et définitions

Captive Portal

A network access control mechanism that intercepts all HTTP/HTTPS traffic from unauthenticated devices and redirects it to a designated authentication page (the splash page). The device remains in a 'captive' state — with access restricted to the splash page and any whitelisted domains — until authentication is completed and the network controller authorises the device's MAC address.

IT teams encounter captive portals as the primary guest WiFi access control mechanism in hospitality, retail, events, and public-sector environments. The term is often used interchangeably with 'splash page' or 'guest portal', though strictly the captive portal refers to the entire system (gateway + splash page + authentication backend), not just the login page.

Captive Network Assistant (CNA)

A sandboxed mini-browser built into iOS, macOS, and other Apple operating systems that automatically opens when the OS detects a captive portal redirect. The CNA has significantly more restrictive behaviour than a full browser: it blocks third-party cookies, restricts JavaScript execution from certain origins, and does not persist sessions across launches. Android has an equivalent mechanism called the Provisioning Wizard.

The CNA is the source of the majority of device-specific captive portal failures. Engineers who test only in a full browser will miss CNA-specific issues. All splash page testing must include CNA testing on the latest and previous major iOS and Android versions.

Walled Garden

The set of domains, IP ranges, and URLs that unauthenticated devices are permitted to access before completing the captive portal login. The walled garden is configured at the network gateway or access controller and must include, at minimum, the OS probe endpoints, the portal provider's domains, and any third-party services referenced by the splash page.

An incomplete walled garden is the most common cause of intermittent captive portal failures. IT teams should audit the walled garden whenever a new third-party service is added to the splash page, and after any OS update that may have changed probe endpoint behaviour.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In captive portal deployments, RADIUS is used to verify user credentials against a central directory (Active Directory, LDAP, or a cloud IdP) and to communicate authorisation decisions back to the network access server. RADIUS operates on UDP ports 1812 (authentication) and 1813 (accounting).

RADIUS is the standard authentication backend for enterprise and education WiFi deployments. IT teams encounter RADIUS configuration issues most frequently when the shared secret between the portal server and the RADIUS client does not match, or when the RADIUS server's IP is not reachable from the access controller. Purple supports RADIUS integration natively.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. 802.1X uses the Extensible Authentication Protocol (EAP) to exchange authentication credentials between the supplicant (device), the authenticator (access point), and the authentication server (RADIUS). It is the foundation of WPA2-Enterprise and WPA3-Enterprise security.

802.1X is relevant to captive portal deployments in enterprise environments where the guest WiFi must coexist with a corporate 802.1X-secured network. IT teams must ensure that the guest SSID is not inadvertently configured to require 802.1X, which would prevent the captive portal from functioning correctly.

MAC Address Authorisation

The mechanism by which a captive portal grants network access after successful authentication. When a user completes the login process, the portal server sends the device's MAC address to the network controller, which removes it from the blocked list and allows full internet access. Session persistence is maintained by tracking the MAC address — the controller does not redirect a previously authorised MAC address until the session expires.

MAC address authorisation is the reason captive portals can be bypassed by MAC spoofing. For environments requiring strong identity assurance, MAC-based authorisation should be supplemented with certificate-based authentication (802.1X/EAP-TLS) or SMS OTP verification.

Splash Page

The web page displayed to unauthenticated users when they connect to a captive portal network. The splash page hosts the authentication interface — login form, social login buttons, click-through agreement, or voucher entry — and is the primary touchpoint for brand presentation and data collection. The splash page is served from the portal provider's infrastructure (or a self-hosted server) and is the only page accessible to unauthenticated devices before the walled garden is opened.

IT teams are responsible for ensuring the splash page renders correctly in the CNA environment, loads within acceptable time limits, and complies with GDPR requirements for data collection. Marketing teams are responsible for the brand design and messaging. The two teams must collaborate on splash page design to avoid compliance gaps and technical failures.

GDPR Article 6 Lawful Basis

Under the General Data Protection Regulation (GDPR) and UK GDPR, any processing of personal data must have a documented lawful basis. For captive portal deployments, the two most commonly applicable bases are: Article 6(1)(a) — consent, where the user explicitly agrees to data processing; and Article 6(1)(f) — legitimate interests, where the organisation has a legitimate business reason for processing that is not overridden by the individual's rights. The chosen basis determines the design of the consent capture mechanism and the data subject rights obligations.

IT teams deploying captive portals that collect personal data must ensure the lawful basis is documented before deployment. Failure to establish a lawful basis is a GDPR violation that can result in regulatory fines of up to €20 million or 4% of global annual turnover. Purple's compliance tooling supports both consent and legitimate interest frameworks.

PCI DSS Network Segmentation

A requirement under PCI DSS v4.0 (Requirement 1.3) that the cardholder data environment (CDE) must be isolated from other network segments, including guest WiFi. In practice, this means the guest WiFi network must be on a separate VLAN with no layer-3 routing access to POS systems, payment terminals, or any system that stores, processes, or transmits cardholder data. The segmentation must be verified through penetration testing at least annually.

IT teams in retail, hospitality, and events environments must ensure that the captive portal guest network is correctly segmented from the payment infrastructure. A misconfigured VLAN that allows guest devices to reach POS systems is a critical PCI DSS violation and a significant security risk.

SSO (Single Sign-On)

An authentication mechanism that allows users to authenticate once with a central identity provider (IdP) and gain access to multiple services without re-entering credentials. In captive portal deployments, SSO enables employees or students to log in to the guest WiFi using their existing corporate or institutional credentials (e.g., Microsoft Entra ID, Okta, Google Workspace), eliminating the need for separate WiFi passwords or vouchers.

SSO integration is the preferred authentication method for corporate campus and education deployments. Purple supports SSO via SAML 2.0 and OAuth 2.0, enabling integration with all major enterprise IdPs. IT teams should verify that the IdP's OAuth endpoints are included in the walled garden to prevent SSO flow failures.

Études de cas

A 350-room luxury hotel group is deploying Purple AI across 12 properties. Guests are reporting that the captive portal login works on their laptops but fails on iOS devices. The IT team has confirmed the portal renders correctly in Safari on a desktop Mac. What is the most likely cause, and how should the team diagnose and resolve it?

The symptom — portal works in a full browser but fails on iOS devices — is a classic Captive Network Assistant (CNA) compatibility issue. The CNA on iOS is a sandboxed mini-browser with significantly more restrictive behaviour than Safari. The diagnostic process should proceed as follows.

Step 1: Connect an iOS test device to the guest SSID and observe the CNA behaviour. Note whether the page fails to load entirely, loads partially, or loads but fails during authentication.

Step 2: If the page loads partially, open Safari on the iOS device and navigate to the splash page URL directly. Use Safari's developer tools (enabled via Settings > Safari > Advanced > Web Inspector) to identify any blocked resources or JavaScript errors.

Step 3: Check the walled garden configuration in Purple's dashboard. Verify that all domains referenced by the splash page — including any CDN domains for fonts, scripts, or images — are included. A common culprit is Google Fonts (fonts.googleapis.com, fonts.gstatic.com) or a social login SDK.

Step 4: If the splash page uses social login (Facebook, Google), verify that the OAuth domains are in the walled garden: accounts.google.com, graph.facebook.com, and their associated CDN domains.

Step 5: Audit the splash page for third-party cookie dependencies. iOS 17+ blocks third-party cookies in the CNA. If the authentication flow relies on a third-party session cookie, it will fail silently on iOS 17+.

Resolution: Add all missing domains to the walled garden in Purple's dashboard. Simplify the splash page to remove any third-party cookie dependencies. Test on iOS 17 (latest), iOS 16 (previous major), and iOS 15 (two versions back) before deploying to production. For the hotel group's 12 properties, push the updated walled garden configuration centrally through Purple's multi-site management interface, then restart APs at each property during a low-traffic window.

A national retail chain with 85 stores is experiencing a compliance audit finding: their captive portal collects customer email addresses but has no documented lawful basis for processing, no privacy notice at the point of collection, and no data retention policy. The CTO has been given 30 days to remediate. What is the remediation plan?

This is a GDPR compliance remediation scenario with a hard deadline. The remediation plan must address three distinct requirements: lawful basis documentation, privacy notice implementation, and data retention policy.

Week 1 — Legal and Policy Framework: Engage the organisation's Data Protection Officer (DPO) or external legal counsel to determine the appropriate lawful basis under GDPR Article 6. For marketing use of guest WiFi data, legitimate interest (Article 6(1)(f)) is typically the strongest basis, supported by a Legitimate Interest Assessment (LIA). If the data will be used for direct marketing, explicit consent (Article 6(1)(a)) may be required. Document the chosen basis and the LIA.

Week 2 — Splash Page Remediation: Update the captive portal splash page in Purple's dashboard to include: a link to the organisation's privacy notice (which must be updated to describe WiFi data collection); a clear statement of how the data will be used; and, if consent is the chosen basis, an explicit opt-in checkbox that is unchecked by default. Purple's compliance tooling supports GDPR-compliant consent capture natively — enable the consent capture module and configure the privacy policy URL.

Week 3 — Data Retention and Subject Rights: Define a data retention period (typically 12–24 months for marketing data) and configure Purple's data retention settings accordingly. Implement a data subject access request (DSAR) process — Purple provides a self-service data deletion mechanism accessible via the guest portal. Document the process in the organisation's data protection register.

Week 4 — Audit and Evidence: Conduct a full audit of the updated configuration across all 85 stores using Purple's multi-site management console. Export consent records to demonstrate that post-remediation logins are capturing compliant consent. Prepare a remediation report for the auditor, including the LIA, updated privacy notice, configuration screenshots, and sample consent records.

Analyse de scénario

Q1. Your organisation operates a 600-seat conference centre that hosts 3–5 events per week, ranging from half-day seminars to 3-day international conferences. The current captive portal uses a single click-through authentication method and a 4-hour session duration. The events team has requested that the WiFi system begin capturing delegate contact details for post-event marketing. The IT team has 6 weeks to implement the change. What authentication method should you deploy, what session configuration changes are required, and what compliance steps must be completed before go-live?

💡 Astuce :Consider the operational model of a conference centre: delegates arrive at registration, receive credentials, and expect seamless connectivity throughout a multi-day event. The authentication method must balance data collection objectives with the operational reality of managing hundreds of simultaneous connections at event start.

Afficher l'approche recommandée

The recommended authentication method is a voucher or code system combined with an email form capture at the point of voucher redemption. This approach allows the events team to distribute unique codes at registration (printed on delegate badges or sent via email confirmation), ensuring controlled access while capturing verified contact details. The session duration should be set to the maximum event duration — 72 hours for a 3-day conference — with an idle timeout of 120 minutes to accommodate breaks and overnight periods without requiring re-authentication. For compliance, the following steps must be completed before go-live: (1) determine the lawful basis for processing delegate contact data (consent is recommended for conference environments, as delegates have a clear expectation of data use); (2) update the splash page to include a GDPR-compliant privacy notice and an explicit consent checkbox; (3) configure Purple's consent capture module to log consent records with timestamps; (4) establish a data retention policy (12 months is standard for event marketing data); and (5) brief the events team on the data subject rights process. The 6-week timeline is achievable: weeks 1–2 for legal and policy framework; weeks 3–4 for platform configuration and testing; weeks 5–6 for staff training and a pilot event.

Q2. A 50-store fashion retail chain is reporting that their captive portal authentication success rate has dropped from 94% to 71% over the past two weeks, with failures concentrated on Android devices. No configuration changes have been made to the portal or network infrastructure during this period. What is your diagnostic approach, and what are the three most likely causes?

💡 Astuce :A sudden drop in success rate on a specific OS platform, with no configuration changes, points to an external change — either an OS update that altered probe behaviour, or a change to a third-party service the splash page depends on.

Afficher l'approche recommandée

The diagnostic approach follows the Four-Layer framework, but given the OS-specific nature of the failure, begin at Layer 2 (splash page delivery in the CNA). The three most likely causes are: (1) A recent Android OS update has altered the probe endpoint or the Provisioning Wizard's behaviour — check the Android security bulletin for the relevant period and verify that connectivitycheck.gstatic.com is accessible in the walled garden; (2) A third-party service used by the splash page — most likely a social login SDK or analytics script — has changed its domain or CDN configuration, and the new domain is not in the walled garden; (3) The SSL certificate for the splash page domain has expired or is being served from a different certificate chain that Android's trust store does not recognise. To diagnose: connect an Android test device to the guest SSID and capture the CNA behaviour; use Android's developer options to inspect network traffic; check the portal provider's error logs for the period in question. For Purple deployments, the analytics dashboard will show the authentication failure rate by device type and OS version, which will confirm whether the failure is concentrated on a specific Android version — pointing to an OS update as the cause.

Q3. A regional airport authority is planning to deploy guest WiFi across its terminal, with a requirement to collect passenger contact details for emergency communications and optional marketing. The deployment must comply with UK GDPR, and the IT security team has mandated that the guest network must be fully segregated from the airport's operational technology (OT) network, which includes baggage handling systems and gate management. The airport processes approximately 8,000 passenger WiFi connections per day. What architecture and authentication strategy would you recommend, and what are the key compliance and security controls required?

💡 Astuce :Airport environments have dual compliance requirements: data protection (UK GDPR for passenger data) and operational security (OT network segregation). The authentication method must handle high concurrent connection volumes at peak times (flight arrivals) without degrading performance.

Afficher l'approche recommandée

The recommended architecture uses a two-SSID model: a guest SSID for passenger WiFi, and a staff SSID secured with WPA3-Enterprise and 802.1X for airport employees. The guest SSID operates on a dedicated VLAN with no layer-3 routing to the OT network or any internal airport systems. Firewall rules must explicitly deny all traffic from the guest VLAN to OT network ranges, with the segmentation verified through quarterly penetration testing. For authentication, deploy an email form with a two-purpose consent model: mandatory consent for emergency communications (lawful basis: vital interests under GDPR Article 6(1)(d), or legitimate interests); and optional consent for marketing communications (lawful basis: consent under Article 6(1)(a)). The form should present these as two separate checkboxes, with the emergency communications checkbox pre-checked and non-removable (with clear explanation), and the marketing checkbox unchecked by default. Session duration should be set to 8 hours (covering a typical airport dwell time) with a 60-minute idle timeout. For peak load management — 8,000 daily connections with significant concurrency during flight arrivals — the gateway must be sized for at least 500 simultaneous authentication requests. Purple's platform is horizontally scalable and handles this load natively. Key compliance controls: UK GDPR privacy notice at point of collection; consent audit trail in Purple's compliance module; data retention policy (12 months for emergency contact data, 24 months for marketing data); and a DSAR process accessible via the splash page.

Points clés à retenir

- ✓The four root causes of captive portal login failures are DNS and firewall misconfiguration, RADIUS authorisation callback failures, Captive Network Assistant (CNA) compatibility issues, and session persistence misconfiguration — diagnose in this sequence before making any changes.

- ✓An incomplete walled garden is the single most common cause of intermittent portal failures: always include OS probe endpoints (Apple, Google, Microsoft, Firefox), portal provider domains, and all third-party service domains referenced by the splash page.

- ✓Keep splash pages under 500KB and test specifically in the CNA environment on iOS and Android — a page that renders perfectly in a desktop browser may fail entirely in the CNA due to JavaScript restrictions and third-party cookie blocking.

- ✓Authentication method selection is a strategic decision: use the Data-Friction Matrix to identify the method that maximises data value while minimising user friction — for most hospitality and retail environments, a well-designed email form (name + email only) sits in the optimal quadrant.

- ✓GDPR compliance is non-negotiable for any captive portal that collects personal data: document your lawful basis under Article 6, display a privacy notice at the point of collection, capture and log consent records, and establish a data retention policy before deployment — not after.

- ✓Monitor authentication success rate as a primary KPI with an alert threshold at 85%: a drop below this level indicates a change in the environment — certificate expiry, OS update, or firewall modification — that requires immediate investigation.

- ✓Purple AI's enterprise platform delivers measurable ROI: 842% average return on investment when guest WiFi data is integrated with CRM and marketing automation, with built-in GDPR compliance tooling, multi-site management, and support for all major authentication methods including SSO via Microsoft Entra ID, Google Workspace, and Okta.