Randomisation des adresses MAC : une analyse approfondie de l'amélioration de la confidentialité et de son impact sur la gestion de réseau

This guide provides a comprehensive technical overview of MAC address randomization, a critical privacy feature now default on iOS, Android, and Windows devices. It details the direct impact on enterprise WiFi network management — from broken MAC-based authentication and inflated analytics to security monitoring gaps — and offers actionable, identity-driven strategies for IT leaders in hospitality, retail, stadiums, and public-sector organisations to adapt their infrastructure. By shifting from hardware-based to credential-based network management, organisations can simultaneously enhance security, achieve privacy compliance, and unlock richer customer insights.

🎧 Écouter ce guide

Voir la transcription

Résumé exécutif

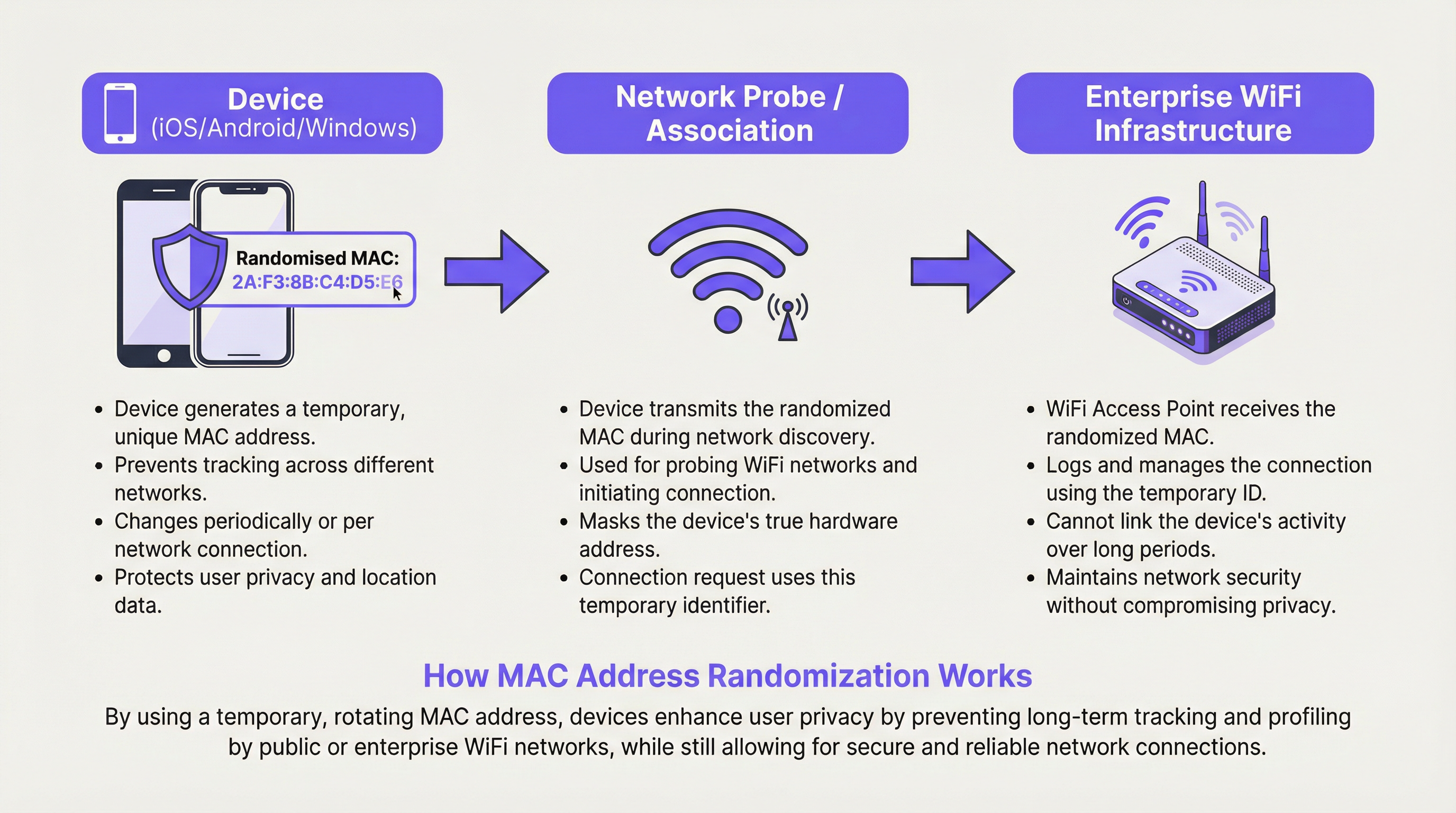

La randomisation des adresses MAC est une technologie d'amélioration de la confidentialité désormais activée par défaut sur iOS 14+, Android 10+ et Windows 10, conçue pour empêcher le suivi à long terme des appareils sur les réseaux WiFi. En diffusant une adresse matérielle temporaire et aléatoire au lieu de l'identifiant permanent attribué en usine, les appareils modernes protègent la confidentialité des utilisateurs au prix d'une perturbation des flux de travail de gestion de réseau existants. Pour les opérateurs d'entreprise dans les secteurs de l'hôtellerie, de la vente au détail, de l'événementiel et du secteur public, cela crée trois défis opérationnels immédiats : les systèmes de contrôle d'accès basés sur les adresses MAC ne parviennent pas à reconnaître les appareils qui reviennent ; les journaux de surveillance de sécurité deviennent plus difficiles à interpréter à mesure que les appareils changent d'identité ; et les plateformes d'analyse WiFi signalent des nombres de visiteurs uniques fortement gonflés, rendant les données de fréquentation et de temps de séjour peu fiables. La réponse stratégique ne consiste pas à lutter contre cette technologie, mais à adopter une architecture plus sophistiquée, centrée sur l'identité. Le déploiement de la norme IEEE 802.1X avec WPA3-Enterprise pour les réseaux d'entreprise, et de Captive Portal modernes avec intégration d'identité pour les réseaux invités, résout ces trois défis simultanément. Ce guide fournit la profondeur technique et les conseils de mise en œuvre pratiques nécessaires pour planifier et exécuter cette transition ce trimestre.

Analyse technique approfondie

Comprendre la randomisation des adresses MAC nécessite une vision claire de son objectif, de ses mécanismes et des normes qui régissent sa mise en œuvre. Son but principal est de réduire la capacité des observateurs du réseau à créer un profil à long terme des mouvements et des habitudes d'un utilisateur en liant son activité à un identifiant d'appareil unique et persistant.

Les mécanismes de la randomisation

Le système d'exploitation d'un appareil génère une adresse MAC aléatoire dans l'un des deux scénarios suivants : soit pour rechercher des réseaux à proximité (requêtes de sondage), soit pour se connecter à un réseau spécifique (association). La mise en œuvre varie selon les systèmes d'exploitation, mais le principe général reste cohérent sur toutes les plateformes majeures.

Lors de la découverte du réseau, l'appareil envoie des requêtes de sondage en utilisant une adresse temporaire. Lorsqu'il décide de se connecter à un réseau, il peut utiliser une nouvelle adresse aléatoire spécifique à cette connexion. La fréquence de changement est une variable clé. Les implémentations modernes — y compris iOS 14+ et Android 10+ — créent une adresse MAC aléatoire unique et persistante pour chaque réseau WiFi enregistré (SSID). L'appareil utilisera systématiquement la même adresse aléatoire pour un réseau donné lors de connexions répétées, mais une adresse aléatoire complètement différente pour tout autre réseau. Cela offre une expérience de connexion stable sur les réseaux de confiance tout en empêchant la corrélation entre différents emplacements.

L'implication critique pour les administrateurs réseau est que, bien qu'un appareil puisse sembler stable au sein d'un même lieu au fil du temps, il n'y a aucune garantie de permanence. La rotation des adresses peut être déclenchée par une réinitialisation de l'appareil, la suppression d'un profil réseau ou une mise à jour du système d'exploitation. Tout système qui traite une adresse MAC comme un identifiant permanent et fiable repose sur une hypothèse erronée.

Types de randomisation d'adresses MAC

Il existe deux formes principales de randomisation d'adresses MAC que les architectes réseau doivent comprendre. La randomisation des requêtes de sondage (Probe Request Randomization) était l'implémentation initiale, où les appareils utilisent une adresse MAC aléatoire uniquement lors de la recherche de réseaux, mais révèlent leur véritable adresse MAC lors de la connexion. Cela protège toujours la confidentialité des appareils non connectés, mais s'avère moins efficace une fois la connexion établie. La randomisation d'association (Association Randomization) est l'approche la plus robuste et désormais standard, où une adresse MAC aléatoire est utilisée pour la connexion réelle à un point d'accès. C'est la forme qui a l'impact le plus significatif sur la gestion des réseaux d'entreprise, car elle affecte tous les appareils connectés.

La distinction entre la randomisation par SSID et par connexion est également importante sur le plan opérationnel. La randomisation par SSID (le paramètre par défaut actuel sur iOS et Android) signifie que la même adresse aléatoire est réutilisée pour le même nom de réseau, offrant une certaine stabilité. La randomisation par connexion, que certaines configurations axées sur la confidentialité ou de futures versions de systèmes d'exploitation pourraient adopter, générerait une nouvelle adresse à chaque connexion, rendant toute forme de continuité de session impossible sans une couche d'identité.

Implémentation spécifique au système d'exploitation

| Système d'exploitation | Comportement par défaut | Chemin de gestion | Remarques |

|---|---|---|---|

| iOS 14+ | Activé par défaut par SSID | Réglages > Wi-Fi > (i) > Adresse Wi-Fi privée | Une adresse MAC aléatoire unique est générée pour chaque réseau. Effectue une rotation en cas de non-connexion pendant une certaine période. |

| Android 10+ | Activé par défaut par SSID | Paramètres > Réseau > Wi-Fi > Avancé > Confidentialité | Le comportement peut varier selon le fabricant de l'appareil (OEM). |

| Windows 10/11 | Désactivé par défaut | Paramètres > Réseau > Wi-Fi > Gérer les réseaux connus > Propriétés | Peut être défini sur Activé, Désactivé ou Changer tous les jours par réseau. |

| macOS (Ventura+) | Activé par défaut par SSID | Réglages Système > Wi-Fi > Détails > Rotation de l'adresse Wi-Fi | S'aligne sur le comportement d'iOS. |

Guide de mise en œuvre

L'adaptation à la randomisation des adresses MAC est un processus structuré. Les étapes suivantes fournissent un cadre de déploiement neutre vis-à-vis des fournisseurs pour les environnements d'entreprise.

Étape 1 : Réaliser un audit des dépendances MAC. Avant d'apporter des modifications, identifiez chaque système de votre environnement qui utilise une adresse MAC comme identifiant principal. Cela inclut les règles de pare-feu, les réservations DHCP, les listes de contrôle d'accès (ACL), les outils de surveillance réseau et les plateformes d'analyse. Documentez chaque dépendance et classez-la comme contrôle de sécurité, outil opérationnel ou donnée d'analyse. Cet audit constitue la base de votre feuille de route de remédiation.

Étape 2 : Déclasser les contrôles de sécurité basés sur les adresses MAC. Toute règle de sécurité qui accorde ou refuse l'accès uniquement sur la base d'une adresse MAC doit être remplacée. Ce n'est pas facultatif ; c'est un impératif de sécurité. Les adresses MAC ne constituent pas un facteur d'authentification fiable. Remplacez ces règles par l'authentification IEEE 802.1X, qui oblige les appareils à présenter des identifiants vérifiables à un serveur RADIUS. C'est la seule méthode qui offre à la fois sécurité et résilience face à la randomisation MAC.

Étape 3 : Déployer WPA3-Enterprise. Assurez-vous que votre infrastructure sans fil prend en charge le WPA3. La plupart des points d'accès fabriqués après 2020 sont compatibles WPA3, mais vérifiez que votre firmware est à jour. WPA3-Enterprise fournit l'authentification simultanée des égaux (SAE) et, dans son mode 192 bits, répond aux exigences de sécurité des environnements sensibles, y compris ceux soumis à la norme PCI DSS et aux cadres de sécurité du secteur public.

Étape 4 : Moderniser le portail de votre réseau invité. Remplacez toute page d'accueil simple par un Captive Portal axé sur l'identité. Le portail doit offrir au minimum l'une des options suivantes : inscription par e-mail avec vérification, connexion sociale (OAuth), intégration d'un programme de fidélité ou code d'accès pré-partagé. Chacune de ces options fournit un identifiant utilisateur stable qui persiste d'une session à l'autre et lors des changements d'adresse de l'appareil. Assurez-vous que le portail et ses pratiques de collecte de données sont entièrement conformes au GDPR, avec des mécanismes de consentement explicites.

Étape 5 : Mettre à niveau votre plateforme d'analyse. Contactez votre fournisseur d'analyses WiFi et demandez-lui directement comment sa plateforme gère la randomisation MAC. Une plateforme moderne doit se concentrer sur les analyses basées sur les sessions, les flux d'utilisateurs authentifiés et le regroupement probabiliste des appareils plutôt que sur le comptage brut des adresses MAC. Établissez de nouvelles mesures de référence pour le comptage des visiteurs qui tiennent compte du changement de méthodologie.

Bonnes pratiques

Les bonnes pratiques suivantes reflètent les normes actuelles de l'industrie et les conseils neutres vis-à-vis des fournisseurs pour l'exploitation du WiFi d'entreprise à l'ère de la randomisation des adresses MAC.

Adopter une architecture axée sur l'identité. Le principe fondamental est de traiter l'identité de l'utilisateur et de l'appareil comme une affirmation basée sur des identifiants, et non comme une observation matérielle. Chaque décision d'accès, événement d'analyse et entrée de journal de sécurité doit être ancré à une identité vérifiée dans la mesure du possible. Cela s'aligne sur les principes du Zero Trust Network Access (ZTNA), qui supposent qu'aucun appareil n'est intrinsèquement digne de confiance en vertu de ses seuls attributs matériels.

Mettre en œuvre la norme 802.1X avec authentification basée sur des certificats pour les appareils gérés. Pour les appareils appartenant à l'entreprise, déployez des certificats d'appareil via votre plateforme de gestion des appareils mobiles (MDM). Cela permet à l'appareil de s'authentifier sur le réseau de manière automatique et sécurisée à l'aide d'un certificat, offrant une expérience utilisateur fluide tout en maintenant une sécurité renforcée. Il s'agit de l'implémentation la plus robuste de la norme 802.1X, recommandée pour les environnements soumis à des cadres de conformité.

Utiliser l'attribution de VLAN via RADIUS pour la segmentation du réseau. Plutôt que d'utiliser des ACL basées sur les adresses MAC pour la segmentation, configurez votre serveur RADIUS pour attribuer les appareils à des VLAN spécifiques en fonction de leur identité authentifiée. Un utilisateur invité obtient le VLAN invité ; un appareil d'entreprise obtient le VLAN d'entreprise ; un terminal de point de vente obtient le VLAN de paiement. Cette approche est dynamique, évolutive et immunisée contre la randomisation MAC.

S'aligner sur le GDPR et les principes de minimisation des données. En vertu du GDPR, une adresse MAC pouvant être liée à un individu est considérée comme une donnée personnelle. Le passage à une gestion basée sur l'identité, où la collecte de données est explicite et fondée sur le consentement, n'est pas seulement une amélioration technique : c'est une amélioration de la conformité. Assurez-vous que vos politiques de conservation des données pour les journaux réseau et les données d'analyse sont révisées à la lumière de ces principes.

Dépannage et atténuation des risques

Voici les modes de défaillance les plus courants rencontrés pendant et après la transition vers l'abandon de la gestion de réseau basée sur les adresses MAC.

Mode de défaillance 1 : Appareils bloqués à plusieurs reprises ou contraints de se réauthentifier. La cause première est presque toujours une ACL résiduelle basée sur les adresses MAC ou un système de sécurité qui n'a pas été entièrement migré. Effectuez un examen approfondi de toutes les politiques de pare-feu et d'accès au réseau. Utilisez votre plateforme de gestion de réseau pour identifier toutes les règles faisant référence à des adresses MAC spécifiques et remplacez-les par des équivalents basés sur l'identité.

Mode de défaillance 2 : Les données d'analyse montrent un pic massif d'appareils uniques. C'est le résultat direct d'une plateforme d'analyse utilisant les adresses MAC comme identifiant unique principal. L'atténuation immédiate consiste à signaler toutes les données historiques collectées avant l'audit comme peu fiables pour les comptages absolus. À l'avenir, établissez de nouvelles références à l'aide de votre plateforme d'analyse mise à niveau et sensible à l'identité. Concentrez les rapports sur les tendances et les mesures des utilisateurs authentifiés plutôt que sur le nombre brut d'appareils.

Mode de défaillance 3 : Problèmes d'itinérance dans les grands espaces. Dans les environnements comportant de nombreux points d'accès, un appareil peut modifier son adresse MAC aléatoire lorsqu'il passe d'un point d'accès (BSSID) à un autre, en particulier si l'appareil traite chaque BSSID comme un réseau distinct. Cela peut entraîner des interruptions de session et des demandes de réauthentification. L'atténuation consiste à s'assurer que votre infrastructure sans fil utilise correctement la norme 802.11r (Fast BSS Transition) et que tous les points d'accès sous le même SSID sont configurés comme un domaine de mobilité unique, minimisant ainsi les déclencheurs de rotation d'adresse.

Mode de défaillance 4 : Épuisement du pool DHCP. Dans les environnements où les baux DHCP sont longs et le pool restreint, un volume élevé d'appareils se connectant avec de nouvelles adresses MAC aléatoires peut épuiser les adresses IP disponibles. Atténuez ce problème en examinant et en raccourcissant les durées des baux DHCP pour les réseaux invités, et en vous assurant que votre pool DHCP est correctement dimensionné pour les pics de connexions simultanées plutôt que pour les appareils uniques au fil du temps.

ROI et impact commercial

L'adaptation à la randomisation des adresses MAC est un investissement offrant un rendement clair et mesurable sur plusieurs dimensions.

ROI de la sécurité. Le remplacement de la liste blanche MAC par l'authentification 802.1X élimine une classe de vulnérabilité fréquemment exploitée. L'usurpation d'adresse MAC (MAC spoofing) — où un attaquant clone une adresse MAC reconnue comme valide pour contourner les contrôles d'accès — est d'une facilité déconcertante et largement documentée. Le passage à une authentification basée sur des identifiants supprime entièrement ce vecteur d'attaque. Le coût d'une seule violation de réseau, incluant la réponse aux incidents, la notification réglementaire et les dommages à la réputation, dépasse de loin le coût d'une mise à niveau de l'infrastructure réseau.

ROI de la conformité. Pour les organisations soumises au GDPR, à la norme PCI DSS ou aux cadres de sécurité du secteur public, le passage à une gestion de réseau basée sur l'identité soutient directement les objectifs de conformité. Le principe de minimisation des données du GDPR est respecté en ne collectant que les données dont vous avez besoin, avec un consentement explicite. La norme PCI DSS exige une segmentation réseau robuste qui ne peut être obtenue de manière fiable avec des contrôles basés sur les adresses MAC. Éviter une seule amende importante dans le cadre de l'un ou l'autre de ces référentiels fournit une justification financière convaincante pour l'investissement.

ROI des analyses et des revenus. La transition vers un portail invité axé sur l'identité crée un canal direct pour l'engagement client et la collecte de données. Les organisations qui ont mis en œuvre des portails WiFi intégrant des programmes de fidélité signalent des améliorations mesurables de la croissance de leurs listes de diffusion, des taux de visites répétées et de la précision des analyses du parcours client. Pour une chaîne de magasins ou un groupe hôtelier, la capacité d'identifier et d'engager avec précision les clients fidèles via un canal de données consenti a des implications directes sur les revenus. Le passage du suivi d'appareils anonymes à l'engagement de clients connus constitue une amélioration fondamentale de la qualité des données et des capacités de Business Intelligence.

Termes clés et définitions

MAC Address (Media Access Control Address)

A unique, 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer. It is used as a network address for communications within a network segment and is structured as six pairs of hexadecimal digits (e.g., 00:1A:2B:3C:4D:5E).

Traditionally used by IT teams as a stable, unique identifier for devices on a WiFi network. Its reliability as a persistent identifier has been fundamentally undermined by MAC randomization, making it unsuitable as a primary key for security, access control, or analytics.

MAC Address Randomization

A privacy feature implemented in modern operating systems (iOS 14+, Android 10+, Windows 10+) where the device temporarily replaces its real, factory-assigned MAC address with a randomly generated one when connecting to or scanning for WiFi networks.

The central challenge for enterprise network managers. It prevents tracking of a device across different WiFi networks and over time, but disrupts legacy systems that depend on a stable MAC address for authentication, logging, and analytics.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism requiring devices to present verifiable credentials to a RADIUS server before being granted access to a LAN or WLAN.

The gold-standard replacement for MAC-based access control. By authenticating the user or device via credentials rather than hardware attributes, it provides security that is entirely immune to MAC randomization. Essential for any enterprise network refresh.

WPA3-Enterprise

The latest generation of WiFi security protocol for enterprise environments, building on IEEE 802.1X. It offers enhanced encryption (up to 192-bit in its highest security mode) and protection against offline dictionary attacks and key reinstallation attacks.

The recommended security standard for corporate WiFi networks. Deploying WPA3-Enterprise alongside 802.1X is the definitive technical response to the security challenges posed by MAC randomization.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The server-side component of an 802.1X deployment. When a device attempts to connect, the access point forwards the authentication request to the RADIUS server, which validates the credential and instructs the access point to grant or deny access — and optionally assign the device to a specific VLAN.

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. Portals are used for authentication, terms of service acceptance, payment, or marketing data collection.

For guest networks, the captive portal is the primary mechanism for establishing user identity in a post-MAC-randomization environment. A well-designed portal with a loyalty or social login integration provides a stable user identifier that replaces the MAC address for analytics and session management.

SSID (Service Set Identifier)

The public name of a WiFi network, broadcast by access points and visible to devices scanning for available connections.

Modern devices generate a unique, persistent randomized MAC address for each different SSID they connect to. This means a device will appear with a different MAC address on your 'Corporate' network versus your 'Guest' network, a critical detail for network segmentation and analytics.

GDPR (General Data Protection Regulation)

EU Regulation 2016/679, which governs the processing of personal data of individuals within the European Union. It requires a lawful basis for data processing, mandates data minimisation, and grants individuals rights over their data.

A static MAC address that can be linked to an individual is considered personal data under GDPR. Network managers must ensure that any system collecting or processing MAC addresses — or the new identity-based alternatives — has a documented lawful basis and appropriate data retention policies.

Zero Trust Network Access (ZTNA)

A security framework that requires all users and devices to be authenticated, authorised, and continuously validated before being granted access to applications and data, regardless of whether they are inside or outside the network perimeter.

MAC randomization is, in a sense, forcing enterprise networks toward Zero Trust principles by removing the ability to implicitly trust a device based on its hardware address. Adopting a ZTNA framework provides a coherent strategic context for the technical changes required.

Études de cas

A 200-room luxury hotel wants to provide a seamless, 'just-works' WiFi experience for returning guests, allowing them to connect automatically without a portal on subsequent visits. Their current system relies on MAC whitelisting for registered guests, which is now failing due to MAC randomization, generating a high volume of front-desk support calls.

The recommended solution is to deploy a WPA3-Enterprise network with 802.1X authentication, integrated with the hotel's Property Management System (PMS).

Infrastructure Upgrade: Verify all access points are WPA3-Enterprise certified and update firmware. Deploy or upgrade a RADIUS server (e.g., FreeRADIUS, Cisco ISE, or a cloud-hosted equivalent).

PMS Integration: Configure the PMS to automatically generate a unique, time-limited WiFi credential (username and a strong random password) for each guest at check-in. This credential is tied to their reservation and expires at check-out.

Guest Onboarding: At first connection, the guest is directed to a simple, branded captive portal where they enter their room number and last name to retrieve their credential. The device is then configured to trust the network's certificate and save the 802.1X profile.

Seamless Re-connection: On all subsequent connections during their stay — whether returning to the room, moving through the lobby, or using the restaurant WiFi — the device uses its saved 802.1X profile to authenticate seamlessly and securely in the background, with no user interaction required. The randomized MAC address is entirely irrelevant, as authentication is based on the credential.

Loyalty Integration (Phase 2): For returning guests across multiple stays, integrate the portal with the hotel's loyalty programme. Loyalty members can authenticate with their loyalty credentials, enabling the hotel to recognise them as returning guests and offer personalised welcome experiences.

A large retail chain with 150 stores uses WiFi analytics to measure footfall, dwell time in different departments, and queue lengths at checkout to optimise staffing and store layout. Since iOS 14 rolled out, their analytics platform is reporting inaccurate data, showing apparent unique visitor counts that are three to four times higher than actual footfall, and 'returning visitor' rates have dropped to near zero.

The retailer should transition to a multi-layered analytics strategy that de-emphasises MAC addresses as the primary identifier.

Upgrade Analytics Platform: Engage the current analytics vendor to understand their roadmap for MAC randomization. If the platform does not have a credible solution, evaluate alternatives that are designed for the post-randomization era. Modern platforms focus on session-based analysis and use probabilistic algorithms to estimate unique visitors, clearly distinguishing between 'devices seen' and 'estimated unique visitors'.

Implement an Identity Layer: Redesign the guest WiFi portal to offer a compelling reason for customers to log in. Options include a discount voucher on first login, access to a store loyalty account, or entry into a prize draw. Each login provides a stable identifier (email address, loyalty ID) that can be used to accurately track repeat visits across sessions and dates.

Augment with Non-WiFi Sensors: Deploy privacy-respecting IR beam counters or video analytics (people-counting only, no facial recognition) at store entrances and key department thresholds. This provides a ground-truth for absolute footfall counts, which can be used to calibrate and validate the WiFi analytics data.

Redefine KPIs: Work with the analytics team to redefine the key performance indicators. Shift from 'unique devices' to 'authenticated sessions', 'loyalty member visits', and 'estimated footfall' (from sensor data). Establish new baselines from the point of the platform upgrade and treat all historical MAC-based data as directionally useful but not absolutely accurate.

Analyse de scénario

Q1. You are the network architect for a multi-site conference centre. An event organiser wants to offer tiered WiFi access: a free, basic service for all attendees, and a paid, high-speed service for VIPs. Your current system uses MAC-based firewall rules to assign bandwidth tiers. How would you design a new solution that is resilient to MAC randomization and can scale across multiple simultaneous events?

💡 Astuce :Consider how you can differentiate users at the point of authentication using a credential or payment token, and how RADIUS can dynamically assign network policies based on that identity.

Afficher l'approche recommandée

The recommended design uses a single SSID with a captive portal that routes users to different authentication paths, with RADIUS handling dynamic policy assignment. The portal presents two options: 'Free Access' and 'VIP/Paid Access'. For the free tier, users accept terms and conditions and optionally provide an email address. The portal authenticates them to the RADIUS server, which assigns them to a VLAN with a bandwidth policy capped at, for example, 5 Mbps. For the VIP tier, users either enter a pre-purchased access code (distributed with their VIP ticket) or complete a payment via an integrated gateway. Upon successful validation, the RADIUS server assigns them to a separate VLAN with a high-speed policy. This design is entirely credential-driven, scales to any number of simultaneous events by issuing different access codes per event, and is completely immune to MAC randomization because no access decision is based on the device's hardware address.

Q2. A stadium is experiencing widespread connectivity complaints during a major event. The network logs show thousands of 802.11 authentication failures from devices with MAC addresses not present in the access control list. The security policy, implemented five years ago, blocks any MAC address not seen on the network in the previous 90 days. What is the root cause, what is the immediate remediation, and what is the long-term architectural fix?

💡 Astuce :Consider the behaviour of devices belonging to fans who attend infrequently, and the fundamental incompatibility between time-based MAC whitelisting and address randomization.

Afficher l'approche recommandée

Root cause: The 90-day MAC whitelist is fundamentally incompatible with MAC address randomization. A fan who attended a match more than 90 days ago will connect with a new randomized MAC address. The security system sees this as an unknown device and blocks it. For a stadium with infrequent events, the vast majority of fans will fall outside the 90-day window, causing mass authentication failures. Immediate remediation: Disable the MAC-based ACL immediately. It is causing a denial-of-service for legitimate users and providing negligible security value, as MAC spoofing trivially bypasses it. Replace it with an open network or a simple captive portal with terms-of-service acceptance to restore connectivity for the event. Long-term fix: Design a proper guest network architecture. For a public venue like a stadium, a captive portal with social login or ticketing system integration is the appropriate solution. This provides a user identity, enables analytics, and supports future loyalty and engagement programmes, without any dependence on MAC addresses.

Q3. Your retail chain's marketing team wants to run a 'welcome back' campaign, offering a personalised discount to customers who have visited a store more than three times in the past month. They want to deliver this offer via the guest WiFi portal. Explain why a MAC-address-based tracking system will fail to deliver this, and design an alternative technical architecture that will work reliably.

💡 Astuce :Focus on what constitutes a reliable, persistent customer identifier versus a mutable hardware attribute, and how the captive portal can bridge the gap between an anonymous device and a known customer.

Afficher l'approche recommandée

A MAC-based system will fail because the device's randomized MAC address will likely differ between visits, making each visit appear to be from a new, unknown device. It would be impossible to build a reliable visit history or identify returning customers. The alternative architecture is an identity-based loyalty WiFi programme. Implementation: 1) Customers register once via the captive portal, providing an email address or phone number, or linking their existing loyalty account. 2) On each subsequent visit, they log in to the WiFi using their loyalty credentials (a simple username/password or a one-tap social login). 3) The system records a 'visit event' against the stable loyalty ID, not the MAC address. 4) When the visit count for a specific loyalty ID reaches three within a rolling 30-day window, the portal's post-authentication landing page automatically displays the personalised discount offer. This architecture is accurate, consent-based, GDPR-compliant, and provides the marketing team with a rich, reliable dataset for campaign analysis and customer journey mapping.

Points clés à retenir

- ✓MAC address randomization is the default setting on virtually all modern smartphones and laptops, making it the baseline assumption for any enterprise WiFi deployment.

- ✓Legacy MAC-based security controls (whitelists, ACLs) are now both ineffective and operationally disruptive — they must be replaced with IEEE 802.1X and WPA3-Enterprise.

- ✓WiFi analytics platforms that use MAC addresses as unique identifiers will report severely inflated visitor counts and near-zero returning visitor rates — a platform upgrade or reconfiguration is essential.

- ✓The strategic response is to shift from identity-by-hardware to identity-by-credential: authenticate users, not devices.

- ✓Modern captive portals with loyalty, social, or email login integrations provide a stable user identifier that is more accurate, more valuable, and more GDPR-compliant than MAC tracking.

- ✓Adapting to MAC randomization is not just a technical fix — it is an opportunity to build a more secure, compliant, and customer-centric network architecture.

- ✓Conduct a MAC dependency audit this quarter: identify every system that relies on a static MAC address and classify it for immediate replacement or upgrade.