Réseaux personnels (PAN) : Guide complet des technologies, de la sécurité et des applications

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Écouter ce guide

Voir la transcription

Synthèse

Les réseaux personnels (PAN) ont évolué, passant de simples connexions de périphériques à une technologie fondamentale pour l'Internet des objets (IoT) au sein de l'entreprise. Pour les responsables informatiques, les architectes réseau et les directeurs techniques (CTO) dans des secteurs tels que l'hôtellerie, la vente au détail et les grands lieux publics, une stratégie PAN robuste n'est plus facultative : elle est essentielle pour stimuler l'intelligence opérationnelle, offrir de nouvelles expériences aux clients et conserver un avantage concurrentiel. Ce guide fournit un cadre pratique pour comprendre, déployer et sécuriser le vaste écosystème des technologies PAN, notamment le Bluetooth Low Energy (BLE), le Zigbee, le NFC, ainsi que les normes émergentes UWB et Thread/Matter. Nous allons au-delà de la théorie académique pour offrir des conseils pratiques, indépendants des fournisseurs, axés sur l'atténuation des risques, la conformité et le retour sur investissement (ROI). La thèse centrale est que, bien que les PAN introduisent une nouvelle couche complexe dans le réseau d'entreprise, une posture de sécurité proactive, fondée sur des normes telles que IEEE 802.1X et WPA3, peut transformer cette surface d'attaque potentielle en un atout sécurisé et de grande valeur. Ce document vous apportera les connaissances techniques nécessaires pour évaluer ces technologies et la vision stratégique pour les mettre en œuvre efficacement, garantissant ainsi que votre infrastructure est non seulement connectée, mais aussi protégée.

Analyse technique approfondie

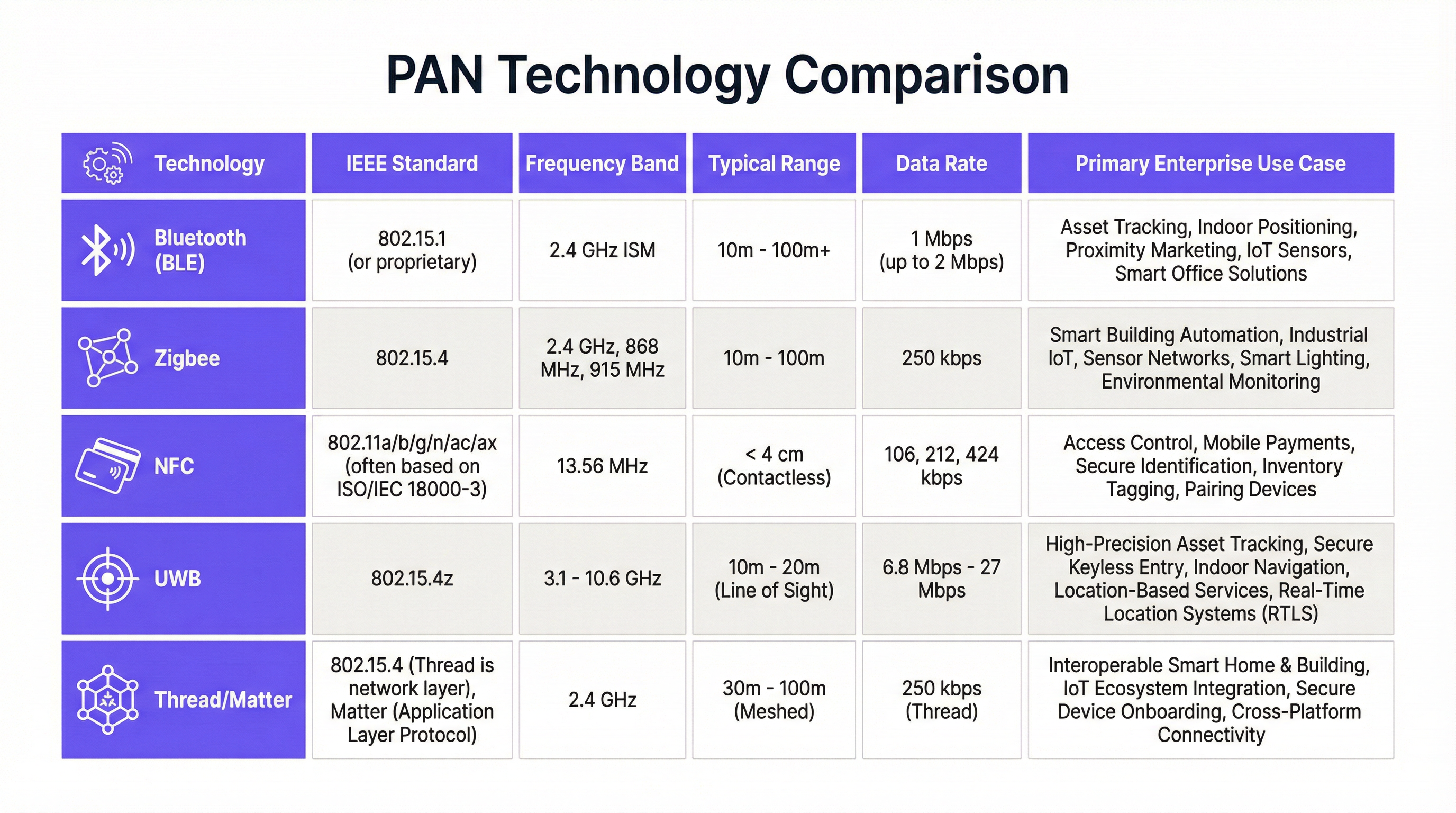

Comprendre les nuances techniques de chaque technologie PAN est fondamental pour prendre des décisions architecturales éclairées. Le choix du protocole a un impact direct sur le coût de déploiement, l'évolutivité, la sécurité et les types d'applications pouvant être pris en charge. Cette section propose une comparaison détaillée des normes PAN les plus répandues dans un contexte d'entreprise.

Bluetooth et Bluetooth Low Energy (BLE)

Régi par la norme IEEE 802.15.1, le Bluetooth est la technologie PAN la plus omniprésente. Alors que le Bluetooth classique est optimisé pour les applications de streaming comme l'audio, le Bluetooth Low Energy (BLE) est la variante présentant le plus grand intérêt pour l'IoT d'entreprise. Fonctionnant dans la bande ISM de 2,4 GHz, le BLE est conçu pour une consommation d'énergie ultra-faible, permettant aux capteurs et balises alimentés par batterie de fonctionner pendant des années. Son débit de données allant jusqu'à 2 Mbps et sa portée de plus de 100 mètres le rendent idéal pour des applications telles que le positionnement en intérieur, le suivi des actifs et le marketing de proximité. Du point de vue du déploiement, le BLE bénéficie d'une prise en charge native sur la quasi-totalité des smartphones et tablettes modernes, réduisant ainsi le besoin de matériel client spécialisé. Cependant, le spectre encombré des 2,4 GHz peut être une source d'interférences, nécessitant une planification minutieuse des canaux lors de déploiements denses.

Zigbee

Basé sur la spécification IEEE 802.15.4, le Zigbee fonctionne également dans la bande des 2,4 GHz, mais se distingue par ses solides capacités de réseau maillé. Dans un réseau Zigbee, les appareils peuvent relayer les données d'autres appareils, étendant ainsi la portée du réseau et améliorant sa résilience. Cela le rend exceptionnellement bien adapté aux réseaux de capteurs statiques à grande échelle, tels que ceux que l'on trouve dans les bâtiments intelligents pour le contrôle du CVC et de l'éclairage, ou dans les environnements industriels pour la surveillance des équipements. Avec un débit de données inférieur de 250 kbps, le Zigbee n'est pas destiné aux transferts de données volumineux, mais excelle dans la messagerie de commande et de contrôle fiable et à faible latence. Pour les architectes réseau, un point essentiel est que le Zigbee nécessite souvent une passerelle dédiée pour relier les données des capteurs au réseau IP de l'entreprise.

Near Field Communication (NFC)

Le NFC est une technologie spécialisée à très courte portée fonctionnant à 13,56 MHz, avec une portée typique inférieure à 4 centimètres. Régie par des normes telles que ISO/CEI 14443, sa principale force réside dans sa fonctionnalité intuitive de type « tap-to-act ». Cela en fait la norme mondiale pour les paiements sans contact (et donc soumise à la conformité PCI DSS) et un choix populaire pour le contrôle d'accès sécurisé, l'entrée sans clé dans les chambres d'hôtel et le marketing interactif (par ex., les « affiches intelligentes »). L'exigence inhérente de proximité constitue une caractéristique de sécurité, car elle rend les écoutes à distance difficiles. Cependant, cette même limitation signifie qu'elle ne convient à aucune application nécessitant une connectivité continue ou à longue portée.

Ultra-Wideband (UWB)

L'UWB représente un bond en avant significatif en matière de précision pour les PAN. Fonctionnant sur un vaste spectre (de 3,1 à 10,6 GHz), il transmet des impulsions rapides pour mesurer le temps de vol avec une précision incroyable, permettant des services de localisation avec une précision inférieure à 30 centimètres. Cette capacité est transformatrice pour le suivi des actifs de grande valeur, le contrôle d'accès mains libres sécurisé (comme on le voit dans les véhicules modernes) et les systèmes de localisation en temps réel (RTLS) dans des environnements tels que les entrepôts et les hôpitaux. Bien qu'il soit plus coûteux à mettre en œuvre que le BLE, le ROI de l'UWB se trouve dans les applications où la localisation précise est une exigence opérationnelle critique. Le marché de l'UWB devrait connaître une croissance significative, ce qui indique son importance croissante dans la stratégie d'entreprise 1.

Thread et Matter

Thread est un protocole de réseau maillé basé sur IPv6, également construit sur la norme IEEE 802.15.4, conçu pour fournir une connectivité fiable, sécurisée et évolutive pour les appareils IoT. Contrairement au Zigbee, il est natif IP, ce qui simplifie l'intégration avec l'infrastructure réseau existante. Matter est un protocole de couche d'application qui fonctionne au-dessus de Thread, du Wi-Fi et de l'Ethernet. Son objectif est de créer un écosystème unifié et interopérable pour les appareils intelligents, quel que soit le fabricant. Pour les CTO planifiant des projets de bâtiments intelligents, l'émergence de la norme Matter est une évolution critique, promettant de réduire la dépendance vis-à-vis des fournisseurs et de simplifier la gestion des appareils.

Guide de mise en œuvre

Le déploiement de technologies PAN dans un environnement d'entreprise nécessite une approche structurée allant de la définition des objectifs commerciaux à l'intégration réseau et à la gestion continue. Une mise en œuvre réussie repose sur l'alignement de la technologie choisie avec des cas d'usage spécifiques et sur son intégration sécurisée dans la structure réseau existante.

Étape 1 : Définir les objectifs commerciaux et les cas d'usage Avant tout achat de matériel, les responsables informatiques doivent collaborer avec les directeurs des opérations pour définir clairement les objectifs. Cherchez-vous à améliorer l'expérience client dans un hôtel avec une entrée sans clé ? Ou à optimiser la gestion des stocks dans le commerce de détail grâce au suivi des actifs ? Le cas d'usage dicte la technologie. Par exemple, une campagne de marketing de proximité s'appuiera sur le BLE, tandis qu'un terminal de paiement sécurisé nécessitera le NFC.

Étape 2 : Réaliser une étude de site et une analyse spectrale Pour les technologies basées sur les radiofréquences (RF) comme le BLE, le Zigbee et l'UWB, une étude de site approfondie est non négociable. Cela implique de cartographier l'environnement physique pour identifier les sources potentielles d'interférences RF (comme les points d'accès Wi-Fi, les fours à micro-ondes et les matériaux de construction tels que le béton et le métal) qui peuvent avoir un impact sur la propagation du signal. L'utilisation d'un analyseur de spectre pour évaluer la bande des 2,4 GHz est particulièrement cruciale dans les lieux présentant des déploiements Wi-Fi denses. Cette analyse orientera le placement des passerelles, des ancres et des capteurs afin de garantir une couverture fiable.

Étape 3 : Concevoir l'architecture réseau Cette phase consiste à décider comment les données du PAN seront acheminées vers le réseau d'entreprise. Utiliserez-vous des passerelles dédiées pour le Zigbee ou Thread ? Ou tirerez-vous parti de votre infrastructure Wi-Fi existante pour acheminer les données des appareils BLE ? La segmentation du réseau est une décision architecturale clé. Tout le trafic lié au PAN doit être isolé sur son propre VLAN, séparé des réseaux critiques de l'entreprise et des invités. Il s'agit d'une mesure de sécurité fondamentale pour contenir toute violation potentielle provenant d'un appareil IoT.

Étape 4 : Intégration et provisionnement des appareils L'intégration sécurisée de milliers d'appareils IoT représente un défi logistique majeur. Le provisionnement manuel n'est pas évolutif. Les solutions doivent prendre en charge le provisionnement « zero-touch » dans la mesure du possible, en utilisant une authentification basée sur des certificats (en s'appuyant sur une autorité de certification privée ou tierce de confiance) pour garantir que seuls les appareils autorisés peuvent rejoindre le réseau. Ce processus doit être intégré à un système de gestion des actifs pour maintenir un inventaire complet de tous les appareils PAN connectés.

Étape 5 : Intégration aux systèmes d'entreprise Les données collectées à partir des appareils PAN n'ont de valeur que lorsqu'elles sont intégrées à d'autres systèmes métiers. Cela peut impliquer l'envoi de données de localisation d'un RTLS UWB vers un système de gestion d'entrepôt, l'intégration de données d'occupation provenant de capteurs BLE dans un système de gestion de bâtiment, ou la liaison d'événements d'accès NFC à une plateforme de gestion des informations et des événements de sécurité (SIEM). Cette intégration doit être réalisée via des API sécurisées et authentifiées.

Étape 6 : Surveillance et gestion du cycle de vie Après le déploiement, l'équipe des opérations réseau a besoin d'une visibilité sur l'état de santé et la sécurité du PAN. Cela inclut la surveillance de l'état des appareils, des niveaux de batterie et des performances du réseau. Surtout, cela implique également un processus robuste pour les mises à jour du firmware. À mesure que de nouvelles vulnérabilités sont découvertes dans les piles Bluetooth ou Zigbee, la capacité de corriger les appareils en direct (over-the-air) est une exigence de sécurité critique. Tout appareil ne pouvant être mis à jour doit être considéré comme une vulnérabilité majeure.

Bonnes pratiques

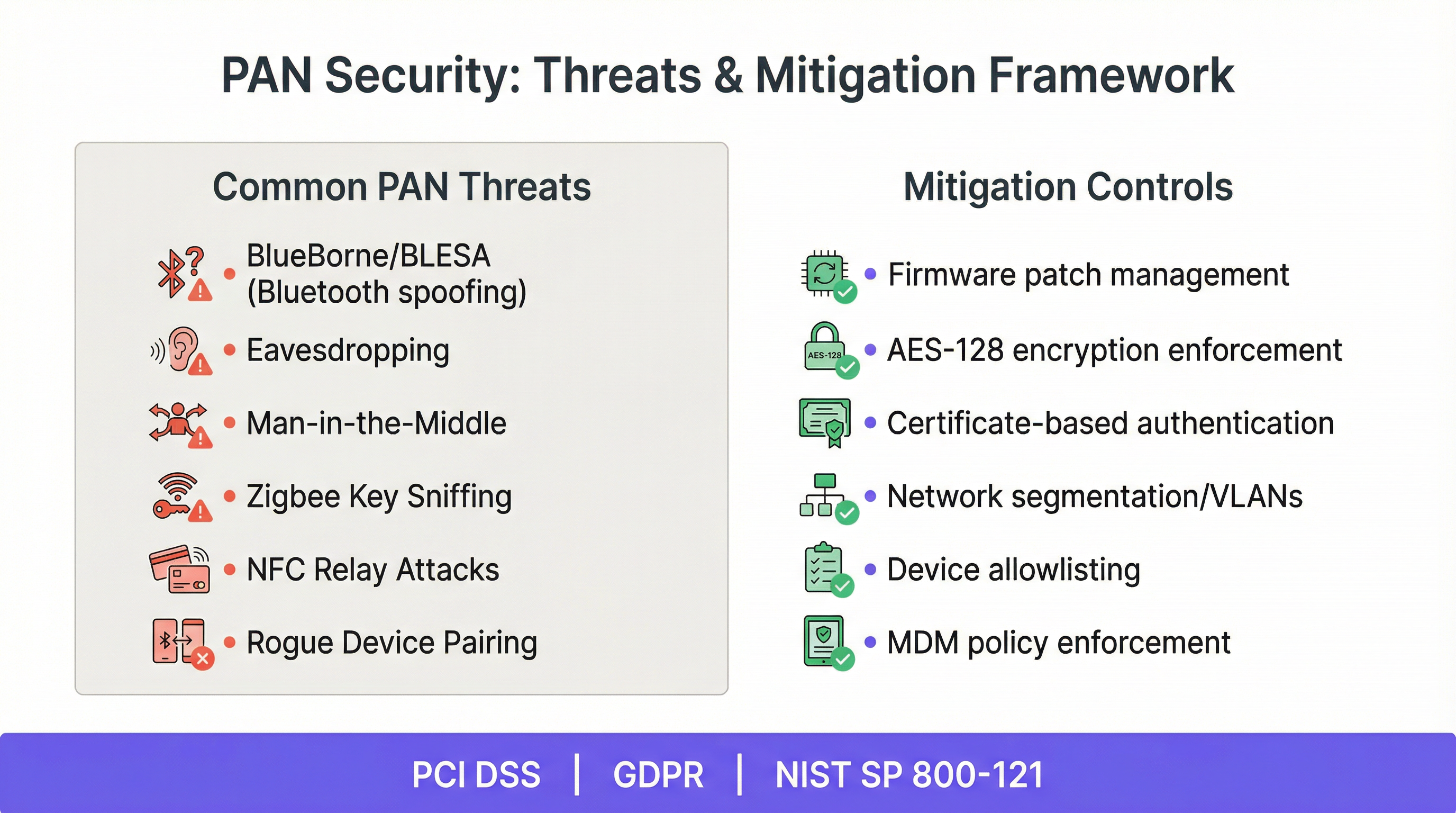

Le respect des bonnes pratiques standard de l'industrie est essentiel pour atténuer les risques associés aux déploiements de PAN en entreprise. Ces recommandations visent à créer une architecture réseau résiliente et sécurisée.

1. Appliquer un chiffrement et une authentification forts : Tout le trafic PAN sans fil doit être chiffré. Pour le BLE, cela signifie appliquer le chiffrement AES-128. Pour le Zigbee, cela implique d'utiliser les fonctionnalités de sécurité de la spécification Zigbee 3.0. Ne vous fiez jamais aux clés par défaut ou faciles à deviner. Dans la mesure du possible, allez au-delà des clés pré-partagées (PSK) et mettez en œuvre une authentification de niveau entreprise utilisant IEEE 802.1X avec EAP-TLS, qui utilise des certificats numériques à la fois pour l'appareil et pour le réseau.

2. Mettre en œuvre une segmentation réseau stricte : Il s'agit du contrôle architectural le plus critique. Les appareils PAN doivent être placés sur un VLAN dédié, protégé par un pare-feu de tous les autres réseaux. Des listes de contrôle d'accès (ACL) doivent être configurées pour restreindre le trafic, permettant aux appareils de communiquer uniquement avec leur passerelle ou plateforme de gestion spécifique, et rien d'autre. Ce principe de moindre privilège empêche qu'un capteur IoT compromis ne soit utilisé comme point de pivot pour attaquer des systèmes plus critiques.

3. Maintenir un inventaire complet des appareils : Vous ne pouvez pas sécuriser ce dont vous ignorez l'existence. Maintenez un inventaire précis et en temps réel de chaque appareil PAN sur votre réseau. Cet inventaire doit inclure le type d'appareil, l'adresse MAC, la version du firmware, l'emplacement physique et le propriétaire. C'est la base de la surveillance de la sécurité et de la gestion opérationnelle.

4. Établir un programme robuste de gestion des correctifs : Le firmware des appareils PAN est une source fréquente de vulnérabilités, comme l'ont montré des divulgations telles que BlueBorne et BLESA 2. Votre stratégie de déploiement doit inclure un processus de surveillance des annonces de vulnérabilités des fournisseurs d'appareils et la capacité de déployer des mises à jour de firmware en direct (OTA) en temps opportun. Les appareils qui ne peuvent pas être corrigés présentent un risque inacceptable pour l'entreprise.

5. Utiliser la gestion des appareils mobiles (MDM) pour les scénarios BYOD : Dans de nombreuses applications PAN, l'appareil d'interaction est le smartphone d'un utilisateur (par ex., pour l'accès basé sur le BLE ou les paiements NFC). Dans ces cas, une solution MDM ou de gestion unifiée des terminaux (UEM) doit être utilisée pour appliquer des politiques de sécurité sur l'appareil mobile lui-même, comme l'exigence d'un code d'accès, l'activation du chiffrement et la garantie que le système d'exploitation est à jour.

Dépannage et atténuation des risques

Même avec une planification minutieuse, les déploiements de PAN peuvent rencontrer des problèmes. L'atténuation proactive des risques implique d'anticiper les modes de défaillance courants et d'avoir un plan pour y remédier.

| Problème courant | Symptômes | Mesures d'atténuation et de dépannage |

|---|---|---|

| Interférences RF | Connectivité peu fiable, latence élevée, déconnexions fréquentes des appareils. | 1. Utiliser un analyseur de spectre pour identifier la source des interférences (par ex., Wi-Fi, micro-ondes). 2. Changer les canaux Zigbee ou Wi-Fi pour éviter les chevauchements (par ex., utiliser les canaux Wi-Fi 1, 6, 11 et les canaux Zigbee 15, 20, 25). 3. Déplacer les passerelles ou les appareils pour améliorer le rapport signal/bruit. 4. Dans les cas extrêmes, blinder l'équipement sensible ou la source d'interférence. |

| Usurpation d'appareil (Spoofing) | Un appareil non autorisé obtient l'accès en se faisant passer pour un appareil légitime (par ex., attaques BIAS/BLESA). | 1. Appliquer une authentification forte basée sur des certificats (EAP-TLS). 2. Maintenir le firmware à jour avec les derniers correctifs de sécurité des fournisseurs. 3. Mettre en œuvre une surveillance au niveau du réseau pour détecter les anomalies, comme un appareil se connectant depuis un emplacement inhabituel. |

| Épuisement de la batterie | Les appareils alimentés par batterie tombent en panne prématurément, provoquant des perturbations opérationnelles. | 1. S'assurer que les appareils sont configurés avec les bons paramètres d'économie d'énergie (par ex., intervalle d'annonce en BLE). 2. Surveiller les niveaux de batterie de manière proactive et configurer des alertes pour les états de batterie faible. 3. Lors des études de site, vérifier que les appareils ne sont pas placés dans des endroits où ils doivent transmettre à puissance maximale pour atteindre une passerelle. |

| Défaillance de la passerelle | Perte de connectivité pour un segment entier du PAN. | 1. Déployer des passerelles redondantes dans les zones critiques. 2. Configurer un basculement automatisé entre les passerelles. 3. Mettre en œuvre un système de surveillance qui fournit des alertes immédiates en cas de défaillance de la passerelle. |

| Écoute des données (Eavesdropping) | Des données sensibles sont interceptées par une partie non autorisée. | 1. Exiger un chiffrement fort de bout en bout pour tout le trafic PAN. 2. S'assurer que les clés de chiffrement sont gérées de manière sécurisée et renouvelées périodiquement. 3. Pour le NFC, sensibiliser les utilisateurs aux pratiques de contact sécurisées pour éviter le piratage (skimming). |

ROI et impact commercial

Pour un CTO ou un directeur informatique, justifier l'investissement dans les technologies PAN nécessite une articulation claire du retour sur investissement (ROI) et de l'impact commercial. Les avantages se répartissent généralement en trois catégories : l'efficacité opérationnelle, l'amélioration de l'expérience client et les nouvelles sources de revenus.

Efficacité opérationnelle : C'est souvent le domaine le plus simple à mesurer. Par exemple, dans un grand entrepôt, un RTLS basé sur l'UWB peut réduire le temps passé par le personnel à chercher des équipements. En mesurant le temps de recherche moyen avant et après la mise en œuvre et en le multipliant par les coûts de main-d'œuvre, une économie directe peut être calculée. De même, dans un bâtiment intelligent, le CVC et l'éclairage contrôlés par Zigbee peuvent réduire la consommation d'énergie de 15 à 20 %, un chiffre qui peut se traduire directement par des économies financières sur les factures d'électricité.

Amélioration de l'expérience client/invité : Bien que plus difficile à quantifier directement, l'impact sur la satisfaction et la fidélité des clients est significatif. Dans l'hôtellerie, offrir une entrée en chambre fluide et sans clé via le smartphone du client (en utilisant le BLE ou le NFC) élimine un point de friction courant lors de l'enregistrement. Dans le commerce de détail, la navigation en intérieur alimentée par le BLE peut guider les acheteurs vers les produits, améliorant ainsi leur expérience en magasin. Ces avantages sont mesurés par des indicateurs tels que le Net Promoter Score (NPS), les enquêtes de satisfaction client (CSAT) et les taux de fidélisation.

Nouvelles sources de revenus : Les technologies PAN peuvent débloquer de tout nouveaux modèles commerciaux. L'exploitant d'un stade peut utiliser une solution de proximité basée sur le BLE pour proposer des surclassements de sièges ou diffuser des promotions ciblées pour des produits dérivés et des concessions directement sur les téléphones des fans pendant un événement. Les détaillants peuvent utiliser les analyses de fréquentation dérivées des capteurs PAN pour vendre des opportunités de placement premium aux marques. Le ROI se mesure ici par les revenus directs générés par ces nouveaux services.

En fin de compte, l'analyse de rentabilisation d'un déploiement PAN repose sur une compréhension claire des coûts (matériel, installation, logiciels, gestion continue) par rapport aux avantages quantifiables. Un projet réussi offrira un ROI positif dans un délai de 12 à 24 mois, tout en offrant des avantages stratégiques plus difficiles à mesurer mais tout aussi importants pour le succès à long terme.

Termes clés et définitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Études de cas

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Analyse de scénario

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Astuce :Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Afficher l'approche recommandée

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Astuce :The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Afficher l'approche recommandée

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Astuce :Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Afficher l'approche recommandée

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Points clés à retenir

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.