Comprendre et renforcer RADIUS contre les attaques par collision MD5

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

🎧 Écouter ce guide

Voir la transcription

Synthèse

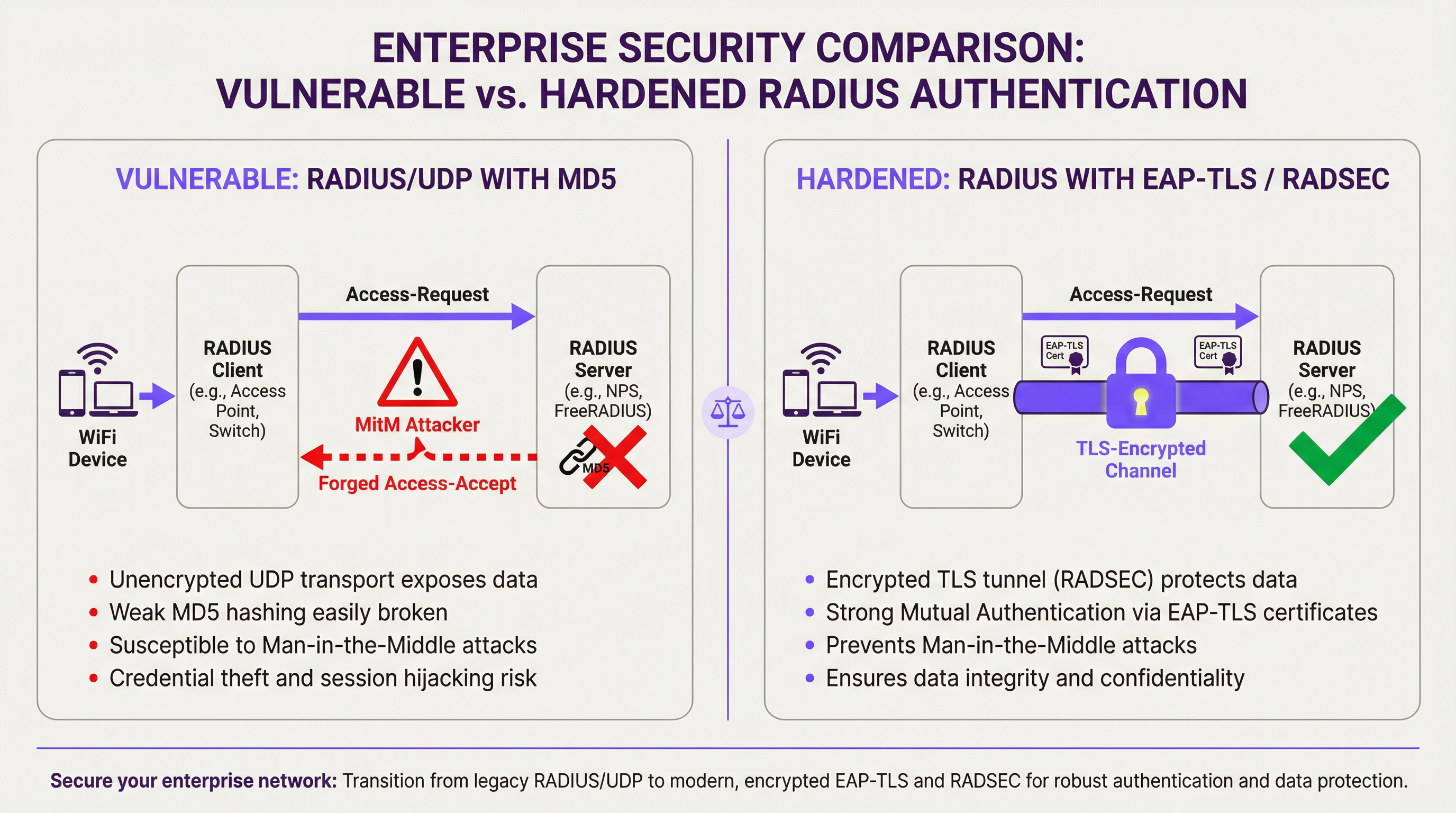

Le protocole RADIUS, pierre angulaire de l'authentification des réseaux d'entreprise depuis 1991, présente une vulnérabilité critique désormais exploitable dans la pratique. Révélée en juillet 2024 sous la référence CVE-2024-3596 et baptisée « Blast-RADIUS », cette faille permet à un attaquant de type « man-in-the-middle » (MitM) positionné entre un client et un serveur RADIUS de falsifier une approbation d'authentification valide — convertissant un « Access-Reject » légitime en un « Access-Accept » — sans jamais connaître le mot de passe d'un utilisateur ou le secret partagé RADIUS. L'attaque exploite des techniques de collision de préfixes choisis MD5 qui, avec du matériel moderne, peuvent être exécutées en quelques minutes.

Pour les exploitants de sites et les équipes informatiques d'entreprise, le risque commercial est direct : un attaquant qui obtient un accès non autorisé au réseau peut se déplacer latéralement dans l'infrastructure, accéder aux systèmes de point de vente, exfiltrer les données des clients et déclencher des violations de conformité au titre de la norme PCI DSS et du GDPR. Toute organisation exécutant RADIUS/UDP avec les modes d'authentification PAP, CHAP ou MS-CHAP est exposée jusqu'à ce que des correctifs soient appliqués et que des modifications architecturales soient planifiées. L'atténuation immédiate — l'application de l'attribut Message-Authenticator sur tout le trafic RADIUS — est une modification de configuration peu perturbatrice disponible chez tous les principaux fournisseurs. La réponse stratégique est une migration progressive vers EAP-TLS et RADIUS sur TLS (RADSEC).

Analyse technique approfondie

Le protocole RADIUS et son héritage cryptographique

RADIUS (Remote Authentication Dial-In User Service), normalisé dans la RFC 2865, a été conçu à une époque où les exigences en matière de sécurité des réseaux étaient fondamentalement différentes. Le protocole fonctionne sur UDP et utilise un secret partagé entre le client RADIUS (généralement un point d'accès ou un serveur d'accès réseau) et le serveur RADIUS pour fournir un certain degré d'intégrité des messages. Plus précisément, les réponses du serveur sont « authentifiées » à l'aide d'une structure appelée Response Authenticator, calculée comme suit :

MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret)

Cette construction n'a jamais été un véritable code d'authentification de message (MAC). Elle est antérieure à HMAC, qui a été normalisé en 1997 précisément pour combler les faiblesses des MAC basés sur des hachages bruts. La spécification RADIUS n'a pas été mise à jour lors de l'introduction de HMAC, ni lorsque les collisions MD5 ont été démontrées pour la première fois en 2004. Cette dette architecturale est aujourd'hui devenue une vulnérabilité critique.

Mécanique de l'attaque Blast-RADIUS

L'attaque Blast-RADIUS (CVE-2024-3596) combine trois éléments : une vulnérabilité au niveau du protocole dans la façon dont RADIUS construit son Response Authenticator, une technique de collision de préfixes choisis MD5, et des améliorations significatives de la vitesse de calcul des collisions qui rendent l'attaque réalisable dans un scénario d'interception de réseau en temps réel.

L'attaque se déroule comme suit. Un attaquant MitM intercepte un paquet Access-Request envoyé par le client RADIUS au serveur. L'attaquant injecte un attribut malveillant dans cette requête — une charge utile soigneusement conçue qui provoquera une collision entre le hachage MD5 de la réponse légitime du serveur et le hachage MD5 de la réponse falsifiée souhaitée par l'attaquant. Lorsque le serveur renvoie un Access-Reject (un échec d'authentification), l'attaquant utilise la collision précalculée pour falsifier un paquet Access-Accept valide, complété par un Response Authenticator que le client RADIUS acceptera comme authentique. L'attaquant n'a pas besoin de connaître le secret partagé ni les identifiants de l'utilisateur.

Des chercheurs de l'Université de Boston, de l'UC San Diego, du CWI Amsterdam et de Microsoft ont démontré qu'avec des algorithmes optimisés, la collision de préfixes choisis MD5 requise pour cette attaque peut être calculée en moins de cinq minutes sur du matériel grand public. Cela rend l'attaque opérationnellement viable pour un adversaire déterminé ayant accès au chemin réseau entre le client et le serveur RADIUS.

Modes d'authentification affectés

La vulnérabilité affecte tous les déploiements RADIUS/UDP utilisant des méthodes d'authentification non-EAP. Le tableau ci-dessous résume l'exposition par mode d'authentification :

| Mode d'authentification | Protocole | Vulnérable à Blast-RADIUS ? | Remarques |

|---|---|---|---|

| PAP | Password Authentication Protocol | Oui | Très courant dans les déploiements existants |

| CHAP | Challenge Handshake Authentication Protocol | Oui | Légèrement plus fort que PAP, mais toujours exposé |

| MS-CHAP / MS-CHAPv2 | Microsoft CHAP | Oui | Courant dans les environnements Windows |

| EAP-MD5 | EAP avec MD5 | Oui | Obsolète ; à éviter absolument |

| PEAP (MSCHAPv2 interne) | Protected EAP | Non (le tunnel EAP protège) | Nécessite une validation correcte du certificat serveur |

| EAP-TLS | EAP avec TLS | Non | Standard d'excellence recommandé |

| EAP-TTLS | EAP Tunnelled TLS | Non | Alternative acceptable |

La distinction essentielle est que les méthodes basées sur EAP établissent leur propre tunnel cryptographique pour l'authentification, qui ne dépend pas du Response Authenticator MD5. Cela les rend immunisées contre le vecteur d'attaque spécifique Blast-RADIUS.

Pourquoi la segmentation VLAN n'est pas suffisante

Une idée fausse très répandue est que l'isolement du trafic RADIUS dans un VLAN de gestion dédié offre une protection adéquate. Bien que la segmentation du réseau soit une bonne pratique de sécurité, elle n'élimine pas le risque Blast-RADIUS. Un attaquant qui a déjà compromis un appareil sur le réseau de gestion — par le biais d'une attaque de phishing, d'une compromission de la chaîne d'approvisionnement ou de l'exploitation d'une autre vulnérabilité — peut se positionner en tant que MitM sur le chemin du trafic RADIUS. L'attaque ne nécessite qu'un accès au chemin réseau, et non un accès Internet externe. La segmentation réduit la surface d'attaque mais n'élimine pas la faiblesse cryptographique sous-jacente.

Guide de mise en œuvre

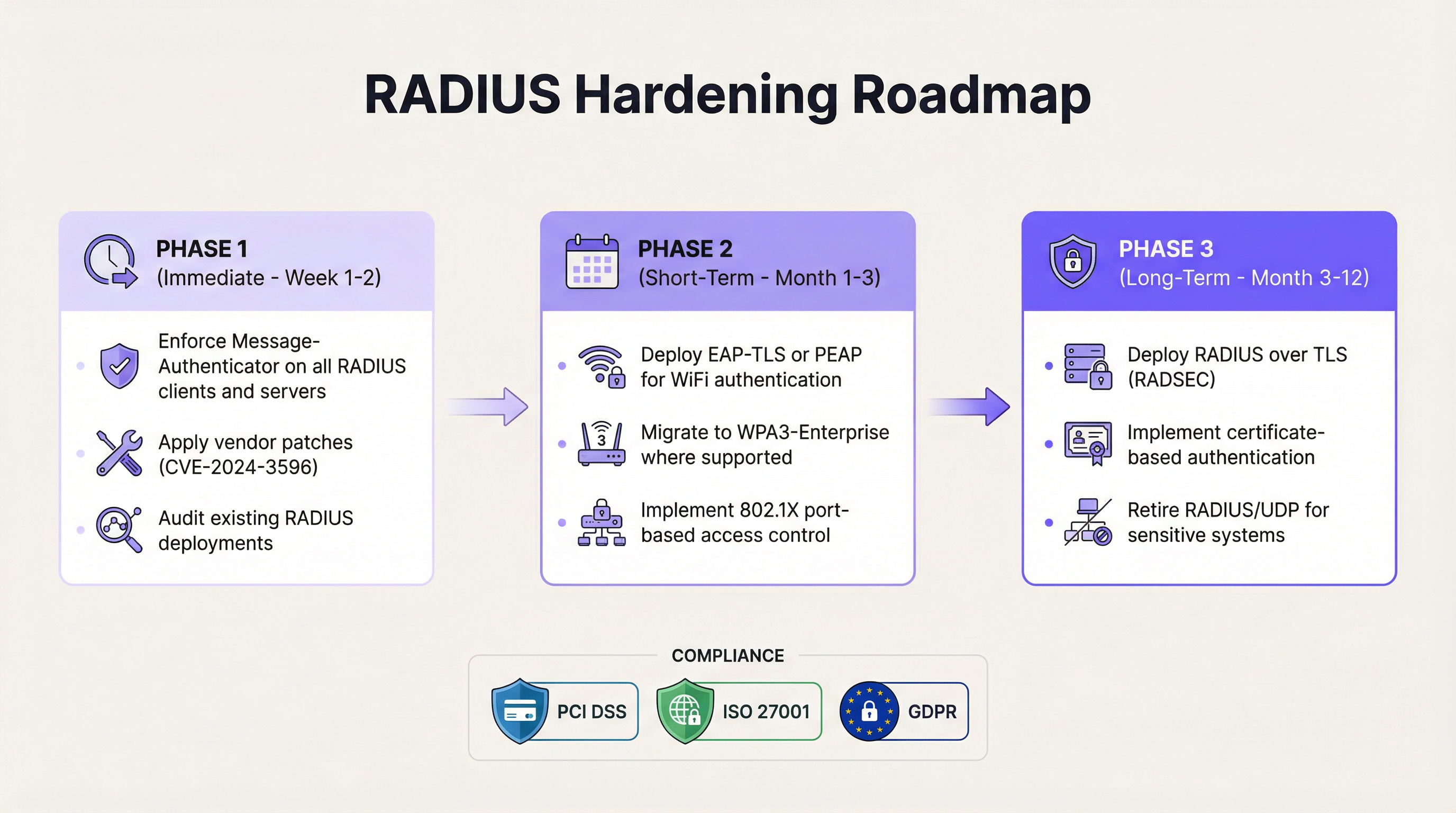

Phase 1 : Renforcement immédiat (Semaines 1–2)

La priorité absolue est d'appliquer les correctifs des fournisseurs pour la CVE-2024-3596 sur l'ensemble de l'infrastructure RADIUS. Tous les principaux fournisseurs — y compris Cisco ISE, Microsoft NPS, FreeRADIUS, Juniper, Aruba et Ruckus — ont publié des mises à jour. Parallèlement à l'application des correctifs, la modification de configuration critique consiste à imposer l'attribut Message-Authenticator sur tous les clients et serveurs RADIUS.

L'attribut Message-Authenticator (défini dans la RFC 2869) fournit un contrôle d'intégrité HMAC-MD5 sur l'ensemble du paquet RADIUS. Contrairement au Response Authenticator, cette construction n'est pas vulnérable à l'attaque par collision de préfixes choisis, car la construction HMAC lie le hachage au secret partagé d'une manière qui empêche l'attaquant de créer une falsification valide. Configurer les clients et les serveurs pour exiger cet attribut — et rejeter tout message qui ne l'inclut pas — ferme le vecteur d'attaque immédiat.

Pour FreeRADIUS, cela implique de définir require_message_authenticator = yes dans le fichier clients.conf. Pour Microsoft NPS, la politique équivalente est appliquée via les paramètres de stratégie réseau (Network Policy). Pour Cisco ISE, le paramètre est disponible dans la configuration du client RADIUS sous la politique d'authentification. Consultez l'avis spécifique de votre fournisseur concernant la CVE-2024-3596 pour connaître les étapes de configuration exactes.

Phase 2 : Modernisation de l'authentification (Mois 1–3)

L'objectif à moyen terme est de migrer l'authentification WiFi des modes PAP/CHAP existants vers des méthodes basées sur EAP. Pour les environnements WiFi d'entreprise, la voie recommandée est WPA3-Enterprise avec EAP-TLS. Cela nécessite le déploiement d'une infrastructure à clé publique (PKI) pour émettre des certificats d'appareils et/ou d'utilisateurs, la configuration de votre serveur RADIUS pour valider ces certificats, et l'approvisionnement des appareils clients avec les certificats appropriés et les ancres de confiance du serveur RADIUS.

Pour les environnements où le déploiement de certificats est complexe — tels que les sites avec une forte rotation des appareils ou des politiques BYOD — PEAP avec MSCHAPv2 constitue une étape intermédiaire acceptable, à condition que les clients soient configurés pour valider le certificat du serveur RADIUS. Sans validation du certificat serveur, PEAP est vulnérable aux attaques par points d'accès malveillants. Le contrôle d'accès basé sur les ports IEEE 802.1X doit être mis en œuvre simultanément sur l'infrastructure filaire pour garantir une politique d'authentification cohérente sur l'ensemble du réseau.

Phase 3 : Sécurité de la couche de transport (Mois 3–12)

L'objectif architectural à long terme est d'encapsuler tout le trafic RADIUS dans un tunnel TLS en utilisant RADIUS sur TLS (RADSEC), normalisé dans la RFC 6614. RADSEC remplace UDP par TCP et enveloppe l'ensemble de la session RADIUS dans une connexion TLS mutuellement authentifiée. Cela garantit la confidentialité, l'intégrité et la protection contre le rejeu pour tout le trafic d'authentification, rendant le Response Authenticator MD5 non pertinent puisque la couche de transport elle-même est cryptographiquement sécurisée.

RADSEC est particulièrement utile dans les déploiements distribués — tels que les chaînes hôtelières, les réseaux de vente au détail ou les environnements de stades — où le trafic RADIUS peut traverser des segments de réseau intermédiaires. L'IETF fait actuellement progresser RADIUS sur TLS et DTLS vers le statut de norme, reflétant le consensus de l'industrie selon lequel RADIUS/UDP devrait être abandonné pour les déploiements sensibles.

Bonnes pratiques

Les bonnes pratiques suivantes, indépendantes des fournisseurs, reflètent les normes actuelles de l'industrie et les directives réglementaires pour la sécurité de l'authentification WiFi en entreprise.

Imposer universellement le Message-Authenticator. Chaque client et serveur RADIUS de votre parc doit être configuré pour envoyer et exiger l'attribut Message-Authenticator. Il s'agit de l'action ayant le plus fort impact et causant le moins de perturbations disponible aujourd'hui. Selon les recommandations de l'équipe de recherche Blast-RADIUS, cet attribut doit apparaître comme le premier attribut dans les réponses Access-Accept et Access-Reject.

Adopter EAP-TLS comme standard d'authentification. IEEE 802.1X avec EAP-TLS fournit une authentification mutuelle basée sur des certificats qui est immunisée contre la classe d'attaques Blast-RADIUS et s'aligne sur les recommandations du NIST SP 800-120 pour les méthodes EAP dans l'accès aux réseaux sans fil. WPA3-Enterprise impose le mode de sécurité 192 bits avec EAP-TLS pour le niveau de sécurité le plus élevé.

Effectuer une rotation régulière des secrets partagés RADIUS. Bien que l'attaque Blast-RADIUS ne nécessite pas la connaissance du secret partagé, des secrets partagés forts et uniques (minimum 32 caractères, générés aléatoirement) réduisent le risque lié à d'autres classes d'attaques. Les secrets doivent être renouvelés au moins une fois par an et immédiatement en cas de suspicion de compromission.

Mettre en œuvre la comptabilité RADIUS et la surveillance des anomalies. Les journaux de comptabilité RADIUS fournissent une piste d'audit des événements d'authentification. La surveillance des modèles anormaux — tels que des authentifications réussies à partir de types d'appareils inattendus, d'adresses MAC ou à des heures inhabituelles — peut fournir une alerte précoce d'exploitation. Intégrez la comptabilité RADIUS à votre SIEM pour des alertes automatisées.

Segmenter le trafic RADIUS. Bien qu'il ne s'agisse pas d'une atténuation complète, le placement du trafic RADIUS dans un VLAN de gestion dédié avec des ACL strictes réduit la population d'appareils qui pourraient être utilisés comme point de pivot MitM. Combinez cela avec le contrôle d'accès au réseau pour vous assurer que seuls les appareils autorisés peuvent atteindre le serveur RADIUS.

S'aligner sur les exigences PCI DSS. L'exigence 8.6 de la norme PCI DSS v4.0 impose une authentification forte pour tous les comptes. L'exigence 1.3 requiert des contrôles de segmentation du réseau. Les organisations traitant des données de cartes de paiement doivent s'assurer que leur architecture d'authentification WiFi répond à ces exigences, et la vulnérabilité Blast-RADIUS a un impact direct sur la posture de conformité pour tout segment de réseau concerné.

Dépannage et atténuation des risques

Modes de défaillance courants lors du renforcement

Le problème le plus fréquent rencontré lors de l'application de Message-Authenticator est l'incompatibilité des appareils existants. Les anciens points d'accès, commutateurs ou concentrateurs VPN peuvent ne pas prendre en charge l'attribut, ce qui entraîne des échecs d'authentification une fois que le serveur est configuré pour l'exiger. L'approche recommandée consiste à auditer tous les clients RADIUS avant d'imposer l'exigence côté serveur, et à tenir à jour une liste des appareils nécessitant des mises à jour de firmware ou un remplacement.

Un deuxième problème courant concerne les échecs de validation de certificats lors de la migration EAP-TLS. Si les appareils clients ne sont pas approvisionnés avec la bonne ancre de confiance du certificat du serveur RADIUS, ils rejetteront le certificat du serveur et l'authentification échouera. Cela est particulièrement fréquent dans les environnements BYOD. Le déploiement d'une solution de gestion des appareils mobiles (MDM) pour diffuser les profils de certificats est la résolution standard.

Des incohérences de secrets partagés peuvent survenir lors de la migration RADSEC si le nom commun (Common Name) du certificat TLS ne correspond pas à l'identifiant client attendu. Assurez-vous que les noms de sujet des certificats sont cohérents avec les adresses IP ou les noms d'hôtes des clients RADIUS configurés sur le serveur.

Atténuation des risques pour les environnements ne pouvant pas être corrigés immédiatement

Pour les environnements où l'application immédiate de correctifs n'est pas réalisable — tels que les systèmes de contrôle industriel existants ou les appareils réseau intégrés — le risque peut être partiellement atténué en mettant en œuvre des contrôles stricts d'accès au réseau qui limitent les hôtes pouvant communiquer avec le serveur RADIUS, réduisant ainsi l'opportunité pour un attaquant MitM d'intercepter le trafic. Il ne s'agit que d'une mesure temporaire ; une feuille de route de correction et de remplacement doit être établie.

ROI et impact commercial

Quantification du risque

L'analyse de rentabilité du renforcement de RADIUS est simple lorsqu'elle est formulée en termes de coût de violation et de responsabilité de conformité. Une exploitation réussie de Blast-RADIUS dans un environnement hôtelier ou de vente au détail pourrait fournir à un attaquant un accès au réseau d'entreprise, atteignant potentiellement les systèmes de point de vente, les référentiels de données des clients et l'infrastructure de back-office. Le coût moyen d'une violation de données dans le secteur de l'hôtellerie dépasse les 3 millions de livres sterling, selon les références du secteur, les amendes réglementaires au titre du GDPR pouvant s'ajouter jusqu'à 4 % du chiffre d'affaires annuel mondial.

Pour les organisations soumises à la norme PCI DSS, un échec d'authentification réseau entraînant l'exposition des données des titulaires de cartes peut déclencher des enquêtes médico-légales obligatoires, des amendes de la part des marques de cartes et la perte potentielle des privilèges de traitement des cartes — des coûts qui dépassent de loin l'investissement requis pour mettre en œuvre EAP-TLS et RADSEC.

Références des coûts de mise en œuvre

Le tableau suivant fournit des estimations indicatives des coûts et des efforts pour la feuille de route de renforcement en trois phases dans des environnements de sites typiques :

| Phase | Action | Effort estimé | Coût estimé | Réduction des risques |

|---|---|---|---|---|

| Phase 1 | Correctif + imposer Message-Authenticator | 1–3 jours (équipe informatique) | Temps du personnel uniquement | Élevée (ferme la CVE immédiate) |

| Phase 2 | Migration EAP-TLS / WPA3-Enterprise | 2–6 semaines | Licences PKI + MDM | Très élevée |

| Phase 3 | Déploiement RADSEC | 4–12 semaines | Mises à niveau de l'infrastructure | Complète |

Avantages opérationnels au-delà de la sécurité

La migration vers EAP-TLS et RADSEC offre des avantages opérationnels au-delà du renforcement de la sécurité. L'authentification basée sur des certificats élimine la charge opérationnelle liée à la gestion et à la rotation des mots de passe partagés sur de vastes parcs d'appareils. WPA3-Enterprise améliore la fiabilité des connexions dans les environnements denses — un avantage mesurable pour les stades et les centres de conférence où des centaines d'appareils se disputent l'authentification. Le transport TCP de RADSEC offre également une meilleure fiabilité qu'UDP dans des conditions de réseau à latence élevée ou avec pertes, améliorant ainsi l'expérience d'authentification pour les utilisateurs finaux.

Termes clés et définitions

RADIUS (Remote Authentication Dial-In User Service)

A client-server networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. RADIUS clients (access points, switches, VPN concentrators) forward authentication requests to a central RADIUS server, which validates credentials and returns an Access-Accept or Access-Reject response.

IT teams encounter RADIUS as the authentication backbone for enterprise WiFi (802.1X), VPN access, and network device administration. Its age and architectural limitations are now a direct security liability under CVE-2024-3596.

MD5 Chosen-Prefix Collision Attack

A cryptographic attack against the MD5 hash function in which an attacker constructs two different messages with the same MD5 hash, where both messages begin with attacker-chosen prefixes. This is more powerful than a standard collision attack because the attacker can control the meaningful content of both colliding messages.

This is the specific attack technique used in Blast-RADIUS. The attacker uses it to forge a RADIUS Response Authenticator that the client will accept as genuine, even though the response content has been modified from Access-Reject to Access-Accept.

Response Authenticator

A 16-byte field in RADIUS response packets (Access-Accept, Access-Reject, Access-Challenge) computed as MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret). It is intended to verify the integrity of the server response but is not a proper cryptographic MAC and is vulnerable to the Blast-RADIUS attack.

Network architects need to understand that the Response Authenticator is the specific field being forged in a Blast-RADIUS attack. Enforcing the Message-Authenticator attribute provides a stronger integrity check that is not vulnerable to the same collision technique.

Message-Authenticator Attribute

A RADIUS attribute (Attribute 80, defined in RFC 2869) that provides an HMAC-MD5 integrity check over the entire RADIUS packet, including all attributes. Unlike the Response Authenticator, the HMAC construction binds the integrity check to the shared secret in a way that prevents chosen-prefix collision forgery.

Enforcing the Message-Authenticator attribute on all RADIUS clients and servers is the primary short-term mitigation for CVE-2024-3596. IT teams should verify that all RADIUS infrastructure is patched and configured to require this attribute before accepting any response.

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An EAP method (RFC 5216) that uses TLS for mutual certificate-based authentication between the client and the RADIUS server. Both parties must present valid digital certificates from a trusted Certificate Authority. It is immune to the Blast-RADIUS attack and is the recommended gold standard for enterprise WiFi authentication.

CTOs and network architects should treat EAP-TLS as the target state for all enterprise WiFi authentication. It requires a PKI infrastructure but eliminates shared secrets, password-based attacks, and the MD5 vulnerability class entirely.

RADSEC (RADIUS over TLS)

A protocol extension (RFC 6614) that encapsulates RADIUS messages within a mutually authenticated TLS session over TCP, replacing the traditional UDP transport. RADSEC provides confidentiality, integrity, and replay protection for all RADIUS traffic, making transport-layer attacks such as Blast-RADIUS impossible.

RADSEC is the long-term architectural solution for RADIUS security. It is particularly valuable in distributed deployments (hotel chains, retail networks) where RADIUS traffic traverses multiple network segments. Vendors including Cisco, Juniper, Aruba, and FreeRADIUS support RADSEC.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices wishing to connect to a LAN or WLAN. It uses EAP as the authentication framework and RADIUS as the backend authentication server. 802.1X ensures that only authenticated devices can access network resources.

802.1X is the framework within which RADIUS and EAP operate for enterprise WiFi. IT managers implementing WPA2/WPA3-Enterprise are deploying 802.1X. Understanding this relationship is essential for configuring authentication policies and troubleshooting access issues.

WPA3-Enterprise

The enterprise variant of the Wi-Fi Protected Access 3 (WPA3) security standard, which mandates 802.1X authentication and, in its highest security mode (192-bit), requires EAP-TLS with a 384-bit elliptic curve cipher suite. WPA3-Enterprise provides significantly stronger security guarantees than WPA2-Enterprise and is immune to the Blast-RADIUS attack when correctly configured.

Network architects planning new WiFi deployments or major infrastructure refreshes should specify WPA3-Enterprise as the minimum security standard. It is supported by all modern access points and client devices manufactured after 2020.

Man-in-the-Middle (MitM) Attack

An attack in which the adversary secretly intercepts and potentially alters communications between two parties who believe they are communicating directly with each other. In the context of Blast-RADIUS, the MitM is positioned between the RADIUS client (access point) and the RADIUS server, enabling them to intercept and forge authentication responses.

The Blast-RADIUS attack requires MitM positioning. This is achievable through ARP spoofing on a shared network segment, compromise of an intermediate network device, or physical access to network infrastructure. Understanding this threat model helps IT teams prioritise network segmentation and device hardening alongside RADIUS-specific mitigations.

Études de cas

A 350-room luxury hotel chain with 12 properties is running Cisco Meraki access points with Microsoft NPS as the RADIUS server for staff WiFi. Authentication is via MSCHAPv2. The IT director has been alerted to CVE-2024-3596 and needs to assess exposure and implement mitigations without disrupting the 24/7 hotel operations.

The immediate priority is to confirm that Microsoft NPS has been updated to include the Message-Authenticator enforcement patch (released July 2024). In NPS, navigate to the RADIUS Clients and Servers configuration and enable the 'Require Message-Authenticator' setting for all configured RADIUS clients. On the Meraki side, confirm that the firmware version supports sending the Message-Authenticator attribute in Access-Request packets — Meraki released a firmware update addressing CVE-2024-3596 in Q3 2024. This configuration change can be deployed during a low-traffic window (typically 03:00–05:00 local time) with minimal guest impact, as it affects only staff authentication. Once Phase 1 is stable, plan the migration from MSCHAPv2 to EAP-TLS. Deploy a Microsoft Active Directory Certificate Services (ADCS) PKI to issue computer certificates to all staff devices via Group Policy. Configure NPS with an EAP-TLS network policy and update the Meraki SSID security settings to WPA2/WPA3-Enterprise with EAP-TLS. Use Meraki's Systems Manager MDM to push the NPS server certificate trust anchor to all managed devices. Roll out property-by-property to manage risk, starting with the lowest-occupancy property.

A national retail chain with 200 stores uses a centralised FreeRADIUS server for 802.1X authentication on its store network infrastructure. Each store has a mix of managed corporate devices (Windows laptops, handheld scanners) and unmanaged IoT devices (digital signage, payment terminals). The network team needs to harden against Blast-RADIUS while maintaining PCI DSS compliance for the payment card environment.

Begin with a network segmentation audit to confirm that RADIUS traffic between store access points and the central FreeRADIUS server is isolated from the payment card data environment (CDE). If RADIUS traffic traverses any segment that is in PCI DSS scope, this must be addressed as a priority. Update FreeRADIUS to version 3.2.3 or later, which includes the Message-Authenticator enforcement fix. In the FreeRADIUS clients.conf file, add 'require_message_authenticator = yes' for all store RADIUS clients. For the managed device fleet, deploy EAP-TLS using an existing PKI or a cloud certificate authority. For unmanaged IoT devices that cannot support 802.1X, implement MAC Authentication Bypass (MAB) on a separate, isolated VLAN with strict firewall rules preventing lateral movement to the CDE. This ensures that even if an IoT device's MAC address is spoofed, the attacker gains access only to the IoT VLAN, not the corporate or payment network. For the RADSEC migration, deploy a RADSEC proxy at each store that terminates the local UDP RADIUS traffic and forwards it over TLS to the central FreeRADIUS server, avoiding the need to upgrade every store's network device firmware simultaneously.

Analyse de scénario

Q1. Your organisation operates a 500-seat conference centre that hosts corporate events. The venue WiFi uses WPA2-Enterprise with PEAP/MSCHAPv2 and a FreeRADIUS server. A security consultant has flagged CVE-2024-3596 in their report. The venue director wants to know: (a) Are you currently vulnerable? (b) What is the minimum action required to close the immediate risk? (c) What is the recommended long-term architecture?

💡 Astuce :Consider whether PEAP provides immunity to Blast-RADIUS, and what conditions must be met for that immunity to hold. Also consider the operational constraints of a 24/7 venue environment when planning the remediation timeline.

Afficher l'approche recommandée

(a) PEAP with MSCHAPv2 uses an EAP tunnel that protects the inner authentication from the Blast-RADIUS attack, so you are not directly vulnerable to CVE-2024-3596 — provided that clients are correctly configured to validate the FreeRADIUS server certificate. If certificate validation is not enforced, you are vulnerable to rogue access point attacks, which is a separate but equally serious risk. You should still update FreeRADIUS to the patched version and enforce Message-Authenticator as a defence-in-depth measure. (b) The minimum immediate action is to update FreeRADIUS to version 3.2.3 or later and enforce Message-Authenticator in clients.conf. Simultaneously, audit all client devices to confirm server certificate validation is enabled. (c) The recommended long-term architecture is WPA3-Enterprise with EAP-TLS, backed by a PKI for certificate issuance. For a conference centre with high device turnover and BYOD, consider a cloud-based certificate authority with automated provisioning to reduce the operational burden of certificate management.

Q2. A retail chain's security team has completed a RADIUS audit and identified three categories of devices on their store networks: (1) managed Windows laptops using MS-CHAP, (2) Android handheld scanners using PAP, (3) IoT digital signage devices that do not support 802.1X at all. Prioritise the remediation actions and explain the rationale for each device category.

💡 Astuce :Consider the relative vulnerability of each authentication mode, the feasibility of migrating each device category to EAP, and the appropriate network architecture for devices that cannot support 802.1X.

Afficher l'approche recommandée

All three categories require action, but the approach differs. Category 1 (Windows laptops, MS-CHAP): Highest priority for EAP-TLS migration because MS-CHAP is directly vulnerable to Blast-RADIUS. Deploy computer certificates via Group Policy and migrate to EAP-TLS within 30–60 days. Enforce Message-Authenticator immediately as an interim measure. Category 2 (Android scanners, PAP): Also directly vulnerable. PAP transmits credentials in a form that is trivially readable if the RADIUS traffic is intercepted, making this the highest-risk category from a credential exposure perspective as well. Migrate to PEAP or EAP-TLS using Android's built-in 802.1X support. If the scanner firmware does not support EAP, prioritise firmware updates or device replacement. Category 3 (IoT signage, no 802.1X): Cannot be migrated to EAP. Implement MAC Authentication Bypass (MAB) on a dedicated IoT VLAN with strict firewall rules preventing access to the corporate network or CDE. Accept that MAB provides weaker authentication (MAC addresses can be spoofed) and compensate with network monitoring and anomaly detection.

Q3. A CTO at a 50-property hotel chain asks you to present the business case for a full RADIUS modernisation programme (EAP-TLS + RADSEC) with an estimated budget of £180,000 over 12 months. She wants to understand: the risk being mitigated, the compliance benefits, and the operational ROI beyond security. How do you structure the business case?

💡 Astuce :Frame the business case around three pillars: risk quantification (what is the cost of a breach?), compliance value (what fines or audit costs does this avoid?), and operational efficiency (what does this enable beyond security?). Use the 350-room hotel scenario as a reference point.

Afficher l'approche recommandée

Structure the business case around three pillars. Risk Quantification: A successful Blast-RADIUS exploit at a single property could provide network access to guest PII, payment systems, and back-office infrastructure. The average hospitality data breach costs £3M+ in remediation, notification, and reputational damage. At 50 properties, the aggregate risk is significant. The £180,000 investment represents less than 6% of a single breach cost. Compliance Value: PCI DSS v4.0 requires strong authentication for all systems in scope. EAP-TLS and RADSEC directly satisfy Requirements 8.6 (authentication management) and 1.3 (network segmentation). Avoiding a PCI DSS Level 1 forensic investigation (typically £50,000–£150,000) and potential card brand fines justifies the programme cost. GDPR Article 32 requires 'appropriate technical measures' — a documented modernisation programme demonstrates compliance due diligence. Operational ROI: Certificate-based authentication eliminates the overhead of managing shared WiFi passwords across 50 properties (estimated 2–4 hours per property per year for rotation and distribution). WPA3-Enterprise improves connection reliability in high-density environments, directly improving guest satisfaction scores. RADSEC's TCP transport reduces authentication failures in properties with high-latency WAN connections. Combined, these operational benefits represent an estimated 200–300 IT hours per year in saved administration time.

Points clés à retenir

- ✓CVE-2024-3596 ('Blast-RADIUS') is a practically exploitable vulnerability in RADIUS/UDP that allows a man-in-the-middle attacker to forge authentication approvals without knowing user credentials, affecting all PAP, CHAP, and MS-CHAP deployments.

- ✓The attack exploits the MD5-based Response Authenticator field in RADIUS responses using a chosen-prefix collision technique that can be executed in minutes on modern hardware — making this a real operational threat, not a theoretical one.

- ✓The immediate mitigation is to apply vendor patches for CVE-2024-3596 and enforce the Message-Authenticator attribute on all RADIUS clients and servers — a low-disruption configuration change available from all major vendors including Cisco, Microsoft NPS, FreeRADIUS, Aruba, and Ruckus.

- ✓EAP-based authentication methods (EAP-TLS, PEAP, EAP-TTLS) are immune to the Blast-RADIUS attack, making migration to WPA3-Enterprise with EAP-TLS the recommended medium-term strategic response.

- ✓RADIUS over TLS (RADSEC, RFC 6614) is the long-term architectural solution, encapsulating all RADIUS traffic in a mutually authenticated TLS tunnel and eliminating the transport-layer vulnerability entirely.

- ✓For hospitality, retail, and venue operators, the compliance implications are direct: a successful exploit can trigger PCI DSS violations, GDPR data breach notifications, and significant financial and reputational damage that far exceeds the cost of remediation.

- ✓Network segmentation (dedicated RADIUS VLANs) reduces the attack surface but does not eliminate the vulnerability — it must be combined with Message-Authenticator enforcement and EAP migration to provide genuine protection.