Configuration VLAN pour les réseaux WiFi

This guide provides a technical deep-dive into VLAN configuration for enterprise WiFi networks, offering actionable guidance for IT leaders and network architects. It covers VLAN fundamentals, SSID-to-VLAN mapping, implementation best practices, and the business impact of proper network segmentation for security, performance, and compliance in venues like hotels, retail chains, and stadiums.

🎧 Écouter ce guide

Voir la transcription

Synthèse

Pour toute entreprise moderne exploitant un réseau WiFi à grande échelle — qu'il s'agisse d'une chaîne de magasins multi-sites, d'un vaste complexe hôtelier ou d'un stade à haute densité —, la segmentation du réseau n'est plus une simple recommandation ; c'est une exigence fondamentale pour la sécurité, les performances et l'efficacité opérationnelle. Les réseaux locaux virtuels (VLAN) constituent le mécanisme principal pour réaliser cette segmentation de manière évolutive et rentable. En partitionnant logiquement une infrastructure réseau physique unique en plusieurs domaines de diffusion isolés, les VLAN permettent aux équipes informatiques d'appliquer des politiques de sécurité distinctes, de gérer le trafic et d'améliorer l'expérience utilisateur pour différents groupes d'utilisateurs et types d'appareils. Par exemple, le trafic WiFi invité peut être complètement isolé des ressources sensibles de l'entreprise telles que les systèmes de point de vente (POS) ou les serveurs internes, atténuant ainsi directement les risques et simplifiant la conformité aux normes telles que PCI DSS et GDPR. Ce guide sert de référence technique faisant autorité pour les architectes réseau et les responsables informatiques, en fournissant un cadre pratique pour la conception, la mise en œuvre et la gestion d'une architecture VLAN robuste pour les déploiements WiFi d'entreprise. Il va au-delà de la théorie académique pour offrir des conseils pratiques, indépendants des fournisseurs, fondés sur des scénarios réels et les meilleures pratiques du secteur, en se concentrant sur la corrélation directe entre une configuration VLAN appropriée et des résultats commerciaux mesurables tels que l'amélioration du débit du réseau, le renforcement de la posture de sécurité et une plus grande agilité opérationnelle.

Analyse technique approfondie

Fondamentalement, un VLAN est un regroupement logique d'appareils réseau qui communiquent comme s'ils se trouvaient sur le même réseau local physique (LAN), indépendamment de leur emplacement physique. La technologie qui sous-tend cela est la norme IEEE 802.1Q, qui définit un système de balisage (tagging) VLAN. Lorsqu'une trame Ethernet traverse une liaison réseau configurée comme un « trunk » (agrégation), une balise de 4 octets est insérée dans l'en-tête de la trame. Cette balise contient un identifiant VLAN (VID), un nombre de 12 bits qui identifie de manière unique le VLAN auquel appartient la trame (permettant jusqu'à 4 094 VLAN). Les commutateurs réseau utilisent ce VID pour prendre des décisions de transfert, garantissant que les trames d'un VLAN spécifique ne sont livrées qu'aux ports appartenant à ce même VLAN ou à d'autres ports trunk.

Mappage SSID vers VLAN

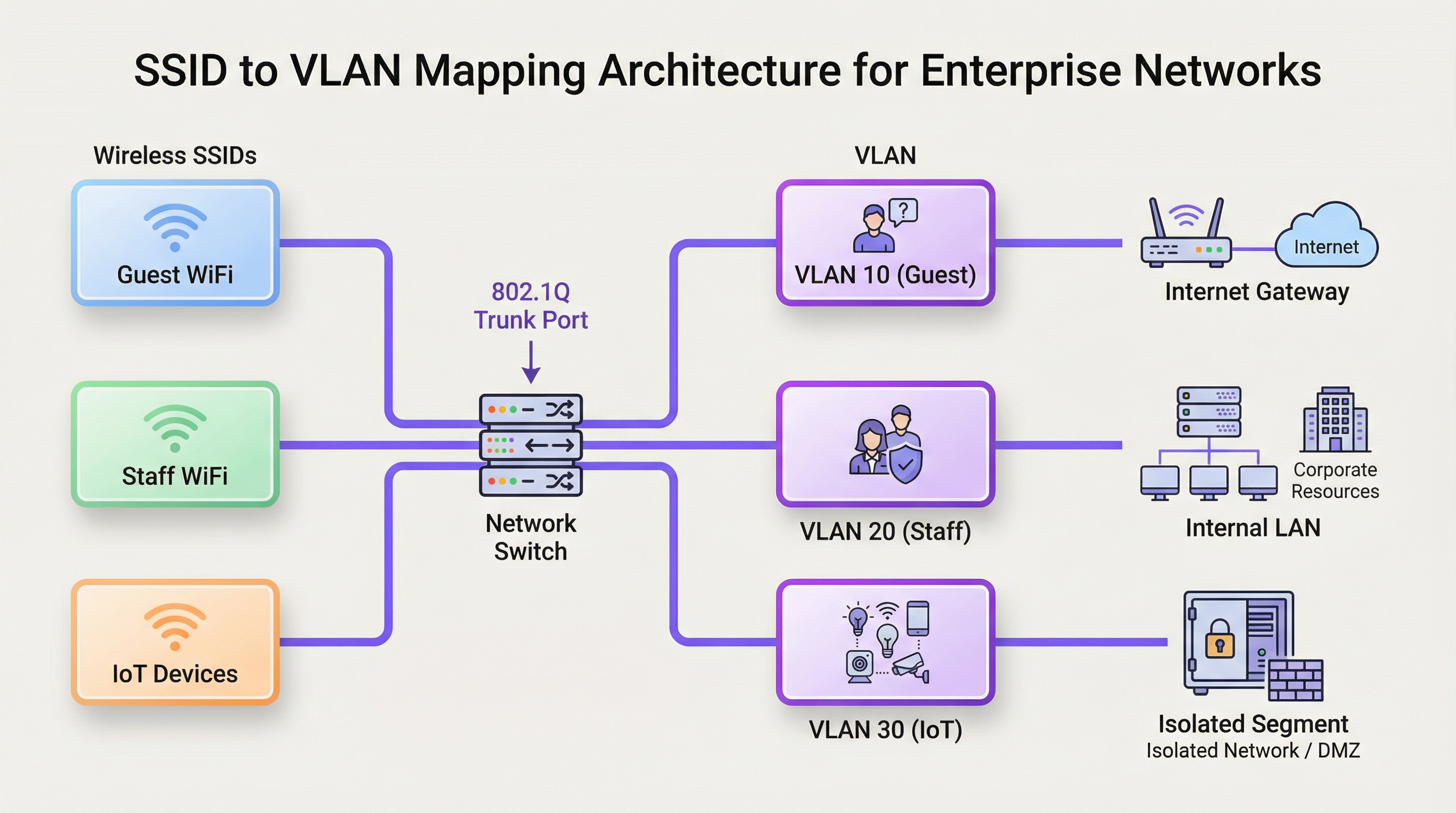

L'application la plus courante des VLAN dans un contexte WiFi consiste à mapper un Service Set Identifier (SSID) spécifique — le nom public d'un réseau WiFi — à un VLAN dédié. Cela crée un pont transparent entre les segments de réseau sans fil et filaire. Par exemple :

- SSID :

Guest-WiFi-> VLAN 10 (Accès Internet uniquement, isolation des clients activée) - SSID :

Staff-Internal-> VLAN 20 (Accès aux serveurs d'entreprise, imprimantes et applications internes) - SSID :

POS-Terminals-> VLAN 30 (Hautement restreint, accès uniquement aux passerelles de traitement des paiements, conforme PCI DSS) - SSID :

IoT-Devices-> VLAN 40 (Segment isolé pour la gestion des bâtiments, CVC et caméras de sécurité)

Cette architecture est réalisée grâce à la configuration des points d'accès (AP) sans fil et des commutateurs réseau. Les AP sont configurés pour baliser le trafic sans fil de chaque SSID avec le VID correspondant. Les ports de commutateur connectés à ces AP sont configurés comme des ports trunk, ce qui leur permet de transporter le trafic de plusieurs VLAN simultanément. Lorsque le trafic balisé atteint le commutateur, celui-ci le transfère en fonction du VID, garantissant qu'il reste isolé dans son domaine de diffusion désigné.

Domaines de diffusion et performances du réseau

Sans VLAN, un grand réseau constitue un domaine de diffusion unique. Chaque trame de diffusion (par exemple, à partir d'une requête ARP) est envoyée à chaque appareil du réseau. Dans un environnement à haute densité avec des centaines ou des milliers d'appareils, ce trafic de diffusion peut créer une congestion importante du réseau, un phénomène connu sous le nom de « tempête de diffusion » (broadcast storm), qui dégrade considérablement les performances pour tous les utilisateurs. En segmentant le réseau en VLAN plus petits, les diffusions sont confinées à leur VLAN respectif. Une requête ARP sur le VLAN WiFi invité, par exemple, ne sera pas vue par les appareils du VLAN du personnel, ce qui réduit considérablement la surcharge et améliore le débit et la stabilité globaux du réseau.

Guide de mise en œuvre

La mise en œuvre d'une stratégie VLAN nécessite une planification et une configuration minutieuses du matériel réseau clé. L'objectif est de créer une architecture résiliente et évolutive qui s'aligne sur les exigences de sécurité et opérationnelles de l'organisation.

Prérequis matériels

- Commutateurs compatibles VLAN : Le cœur de tout déploiement VLAN est le commutateur réseau. Tous les commutateurs sur le chemin des données doivent être des commutateurs « gérés » ou « intelligents » prenant en charge la norme IEEE 802.1Q. Les commutateurs non gérés ne peuvent pas traiter les balises VLAN et supprimeront les trames balisées ou retireront les balises, brisant ainsi la segmentation.

- Points d'accès sans fil compatibles VLAN : Des AP de niveau entreprise sont requis. Ces AP doivent prendre en charge plusieurs SSID et avoir la capacité de baliser le trafic de chaque SSID avec un ID VLAN spécifique.

- Routeur / Commutateur de niveau 3 : Étant donné que les VLAN créent des réseaux logiquement séparés, un appareil capable de router entre eux est nécessaire si une communication inter-VLAN est requise (par exemple, pour permettre aux appareils du personnel d'accéder à une imprimante sur un VLAN différent). Cette fonction est généralement assurée par un routeur central ou un commutateur de niveau 3. Des listes de contrôle d'accès (ACL) sont configurées sur cet appareil pour contrôler strictement quel trafic est autorisé à traverser les limites des VLAN.

Étapes de configuration indépendantes des fournisseurs

- Définissez votre schéma VLAN : Planifiez vos VLAN en fonction des groupes d'utilisateurs, des niveaux de confiance et des types de trafic. Attribuez un nom et un VID unique à chacun (par exemple, VLAN 10 - Invités, VLAN 20 - Personnel, VLAN 30 - PCI, VLAN 40 - IoT). Point crucial : n'utilisez pas le VLAN 1, le VLAN par défaut, pour le trafic de production. Il s'agit d'un risque de sécurité courant.

- Configurez les VLAN sur les commutateurs : Accédez à l'interface de gestion de vos commutateurs et créez les VLAN définis. Cela implique généralement de donner à chaque VLAN un nom et son VID correspondant.

- Configurez les ports trunk : Identifiez les ports de commutateur qui se connecteront à vos AP et à d'autres commutateurs. Configurez ces ports comme des ports « trunk » et spécifiez quels VLAN sont autorisés à traverser le trunk. Pour des raisons de sécurité, n'autorisez que les VLAN nécessaires, et non la totalité.

- Configurez les ports d'accès : Pour les ports se connectant à des appareils finaux qui ne sont pas compatibles VLAN (comme un PC de bureau), configurez-les comme des ports « d'accès » et attribuez-les à un seul VLAN non balisé.

- Configurez les AP : Dans votre contrôleur sans fil ou l'interface de gestion des AP, créez vos SSID. Pour chaque SSID, attribuez-le à l'ID VLAN correspondant. C'est cette étape qui balise le trafic sans fil.

- Configurez le routage inter-VLAN : Sur votre routeur ou commutateur de niveau 3, créez une interface virtuelle pour chaque VLAN et attribuez-lui une adresse IP. Cette adresse servira de passerelle par défaut pour tous les appareils de ce VLAN. Implémentez des ACL pour définir les règles du trafic circulant entre les VLAN.

Meilleures pratiques

- Isolez le trafic à haut risque : Placez toujours les réseaux invités, les appareils IoT et les systèmes soumis à des normes de conformité (comme PCI DSS) dans leurs propres VLAN dédiés et hautement restreints.

- Utilisez un VLAN de gestion dédié : Les appareils de l'infrastructure réseau (commutateurs, AP, contrôleurs) doivent résider sur leur propre VLAN de gestion isolé pour les protéger du trafic des utilisateurs finaux et des attaques potentielles.

- Implémentez 802.1X pour l'attribution dynamique de VLAN : Pour une sécurité renforcée, utilisez la norme IEEE 802.1X avec un serveur RADIUS. Cela permet une attribution dynamique de VLAN par utilisateur ou par appareil lors d'une authentification réussie, plutôt que de s'appuyer uniquement sur le SSID auquel ils se connectent.

- Élaguez les VLAN inutilisés des trunks : Pour des raisons de performances et de sécurité, configurez les ports trunk pour n'autoriser que les VLAN activement requis sur cette liaison. Cela empêche le trafic de diffusion inutile de se propager sur le réseau.

- Alignez-vous sur les normes de sécurité : Assurez-vous que votre architecture VLAN prend en charge la conformité aux réglementations en vigueur. Par exemple, l'exigence 1.2.1 de la norme PCI DSS impose la segmentation de l'environnement des données des titulaires de cartes du reste du réseau.

Dépannage et atténuation des risques

- Problème : Les appareils n'obtiennent pas d'adresse IP.

- Cause : Souvent, une étendue DHCP n'est pas configurée pour le nouveau VLAN, ou le routeur/commutateur L3 n'est pas correctement configuré pour relayer les requêtes DHCP.

- Atténuation : Assurez-vous qu'un serveur DHCP dispose d'une étendue pour le sous-réseau de chaque VLAN et qu'une adresse d'assistance IP (IP helper-address) est configurée sur l'interface VLAN de votre routeur.

- Problème : Les appareils peuvent se connecter au WiFi mais n'ont pas d'accès au réseau.

- Cause : Une incompatibilité de balisage VLAN entre l'AP et le port trunk du commutateur, ou le VLAN n'est pas autorisé sur une liaison trunk quelque part sur le chemin.

- Atténuation : Vérifiez systématiquement la configuration du port trunk sur chaque commutateur sur le chemin allant de l'AP au routeur central.

- Risque : Saut de VLAN (VLAN Hopping).

- Cause : Un attaquant sur un VLAN à faible sécurité tente d'accéder à un VLAN à sécurité plus élevée. Cela peut être fait via des techniques telles que l'usurpation de commutateur (switch spoofing) ou le double balisage (double tagging).

- Atténuation : Utilisez les meilleures pratiques de sécurité modernes : désactivez le protocole DTP (Dynamic Trunking Protocol) sur les commutateurs, configurez manuellement les ports trunk et assurez-vous que votre VLAN natif sur les trunks est un VLAN dédié inutilisé, et non le VLAN 1.

ROI et impact commercial

L'investissement dans la conception et la mise en œuvre d'une architecture VLAN appropriée génère des rendements significatifs. Le principal ROI réside dans l'atténuation des risques. Une seule faille sur un réseau mal segmenté peut exposer l'ensemble de l'organisation, entraînant des dommages financiers et de réputation catastrophiques. En isolant les systèmes critiques, la surface d'attaque est considérablement réduite. De plus, les améliorations de performances dues à la réduction du trafic de diffusion conduisent à une meilleure expérience utilisateur pour les invités comme pour le personnel, ce qui peut se traduire par une plus grande satisfaction client dans un hôtel ou une productivité accrue des employés dans un bureau. Enfin, un réseau segmenté et bien documenté simplifie la gestion et le dépannage, réduisant ainsi les frais généraux opérationnels et permettant aux équipes informatiques de répondre aux problèmes et de déployer de nouveaux services plus efficacement.

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on one or more physical LANs that are configured to communicate as if they were attached to the same wire, when in fact they are located on a number of different LAN segments.

IT teams use VLANs to segment a network for security and performance reasons, such as separating guest WiFi traffic from internal corporate traffic without needing separate physical hardware for each.

IEEE 802.1Q

The networking standard that defines how VLAN information is inserted into Ethernet frames. It specifies the use of a "tag" in the frame header to identify the VLAN membership.

This is the core technology that makes VLANs work across multiple switches from different vendors. When a switch is "802.1Q compliant," it means it can understand and process these VLAN tags.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) that is broadcast into the air by access points. It is the name you see when you search for WiFi networks on your device.

In a VLAN deployment, IT teams map each SSID to a specific VLAN to automatically segment users based on the WiFi network they connect to (e.g., `Guest-WiFi` SSID maps to the Guest VLAN).

Trunk Port

A port on a network switch configured to carry traffic for multiple VLANs simultaneously. It uses the 802.1Q tagging standard to differentiate between the traffic of different VLANs.

Trunk ports are essential for connecting switches to each other and for connecting switches to VLAN-aware access points. They are the multi-lane highways of a VLAN architecture.

Access Port

A port on a network switch that carries traffic for only one VLAN. It is configured to connect to end-user devices like computers or printers that are not VLAN-aware.

This is the most common port configuration. When a device is plugged into an access port, it becomes a member of that port's assigned VLAN without needing any special configuration on the device itself.

Network Segmentation

The practice of splitting a computer network into smaller, isolated subnetworks or segments. Each segment acts as its own small network, and traffic between segments is controlled.

VLANs are the primary tool for achieving network segmentation. This is a critical security practice for reducing the attack surface and a performance tool for limiting broadcast traffic.

Broadcast Domain

A logical division of a computer network in which all nodes can reach each other by broadcast at the data link layer. A broadcast frame sent from one device will be received by all other devices in the same broadcast domain.

By default, a switched network is one large broadcast domain. VLANs break up the network into multiple, smaller broadcast domains, which improves performance by reducing unnecessary broadcast traffic.

RADIUS (Remote Authentication Dial-In User Service)

A client/server protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect to a network service.

In advanced WiFi deployments, a RADIUS server is used with 802.1X to authenticate users. Based on the user's credentials, the RADIUS server can tell the switch or AP to dynamically assign the user to a specific VLAN, providing a very high level of security and flexibility.

Études de cas

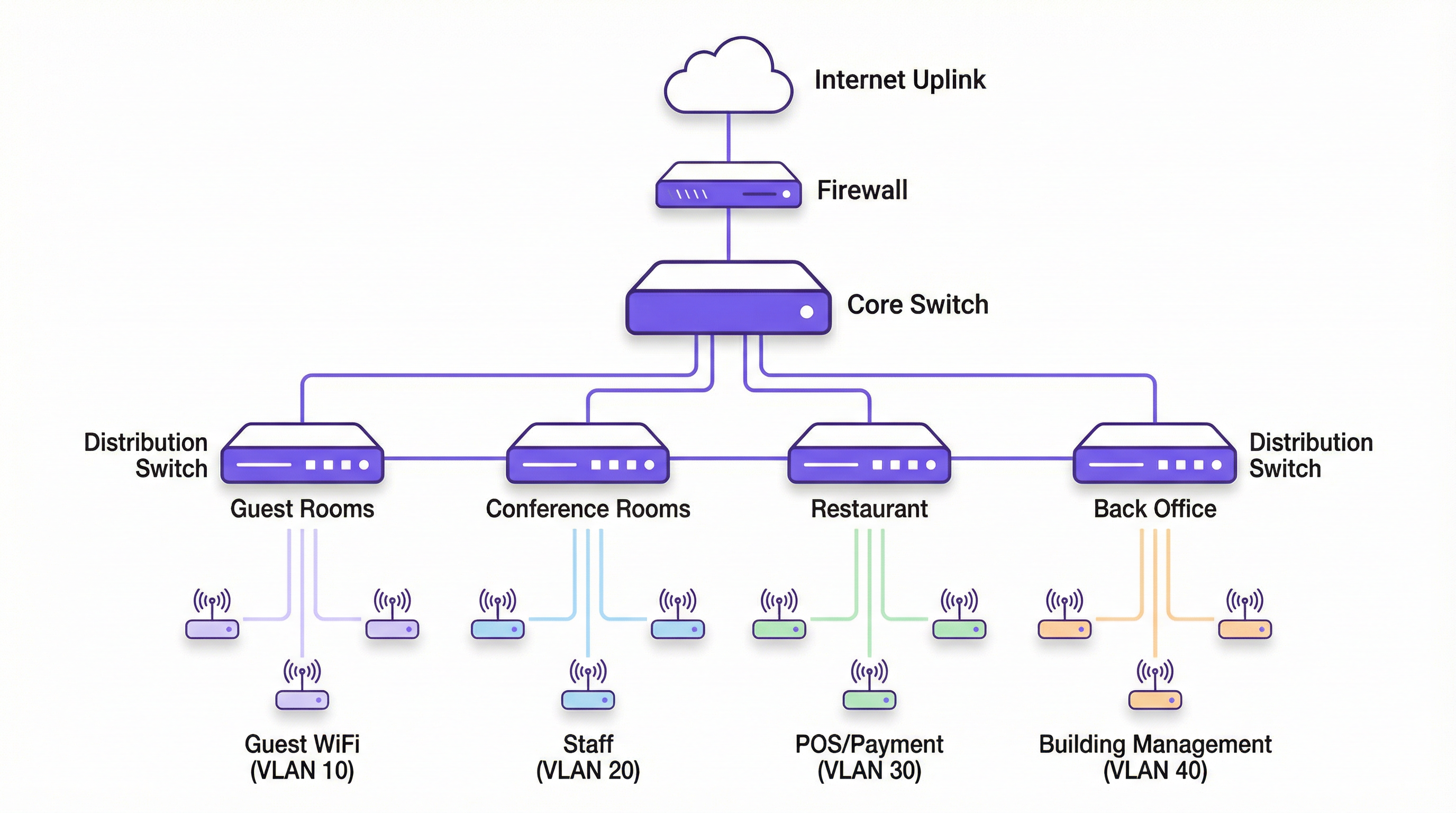

A 200-room luxury hotel needs to replace its aging WiFi network. They require secure, high-performance internet for guests, a separate network for corporate staff, a PCI-compliant network for payment systems at the front desk and restaurant, and a network for building management systems (HVAC, smart locks).

- VLAN Planning: Define four primary VLANs: VLAN 10 (Guests), VLAN 20 (Staff), VLAN 30 (PCI-DSS), and VLAN 40 (Building Management). Also, define VLAN 99 for network management.

- IP Addressing: Assign a unique /24 subnet to each VLAN (e.g., 10.10.10.0/24 for Guests, 10.10.20.0/24 for Staff).

- Hardware Configuration: Deploy managed 802.1Q-capable switches. Configure switch-to-switch ports and AP-connected ports as 802.1Q trunks, allowing VLANs 10, 20, 30, 40, and 99.

- SSID Mapping: Configure four SSIDs on the enterprise APs:

Hotel-Guest-WiFi-> VLAN 10,Hotel-Staff-> VLAN 20 (using WPA3-Enterprise with 802.1X),Hotel-POS-> VLAN 30 (hidden SSID), andHotel-IoT-> VLAN 40. - Routing & Security: Use a Layer 3 core switch for inter-VLAN routing. Create strict ACLs: VLAN 10 can only route to the internet. VLAN 30 can only communicate with the payment gateway IP address. VLAN 20 can access internal servers but not VLAN 30. VLAN 40 is completely isolated.

A retail chain with 50 stores wants to provide free guest WiFi while ensuring the security of their in-store POS systems and inventory scanners, which are also wireless.

- Standardised VLAN Template: Create a corporate-wide VLAN template to be deployed at each store: VLAN 110 (Guest WiFi), VLAN 120 (Corporate/Staff), VLAN 130 (POS), VLAN 140 (Inventory Scanners). Using higher VLAN numbers avoids conflicts with default setups.

- Centralised Management: Use a cloud-managed wireless and switching solution (like Purple's platform) to push the standardised configuration to all 50 stores.

- SSID Configuration:

Retail-Guest-> VLAN 110 (with client isolation and a captive portal for marketing).Retail-Staff-> VLAN 120 (WPA3-Enterprise).Retail-POS-> VLAN 130 (hidden SSID, MAC filtering).Retail-Inventory-> VLAN 140 (WPA3-Enterprise). - Firewall Policy: The on-site firewall at each store acts as the router. It is configured with rules to ensure VLAN 110 is internet-only. VLAN 130 traffic is restricted to the payment processor. VLAN 120 and 140 can communicate with the central corporate data centre over a VPN but are blocked from accessing the guest or POS VLANs directly.

Analyse de scénario

Q1. A conference centre is hosting a major tech event with 5,000 attendees, 200 event staff, and a dedicated press corps. How would you structure the VLANs and SSIDs to ensure a secure and performant network experience for all groups?

💡 Astuce :Consider the different bandwidth, access, and security requirements for each group. Think about traffic density and potential interference.

Afficher l'approche recommandée

- VLANs: Create at least three primary VLANs: VLAN 100 (Attendees), VLAN 200 (Staff), VLAN 300 (Press).

- SSIDs:

Event-Guest(VLAN 100) with a captive portal for registration and aggressive bandwidth limiting.Event-Staff(VLAN 200) with WPA3-Enterprise and access to production servers.Event-Press(VLAN 300) with higher bandwidth allocation and less restrictive filtering to allow for media uploads. - Network Design: Use a high-density AP deployment. Isolate the VLANs and implement strict inter-VLAN routing rules. The Attendee VLAN should be internet-only with client isolation enabled to prevent peer-to-peer attacks.

Q2. Your organisation has implemented VLANs, but users on the Staff VLAN (VLAN 20) are complaining of slow performance. The Guest VLAN (VLAN 10) seems unaffected. What are the first three things you would investigate?

💡 Astuce :Think about the path traffic takes and what could cause congestion specific to one VLAN.

Afficher l'approche recommandée

- Broadcast Traffic: Check for a broadcast storm within VLAN 20. A misconfigured device or a network loop affecting only that VLAN could be flooding it with traffic. Use a packet analyser to inspect traffic on a VLAN 20 access port.

- Uplink Saturation: Check the utilisation of the trunk links carrying VLAN 20 traffic. It's possible that staff activities (e.g., large file transfers to a server) are saturating the uplink, while guest traffic (mostly internet-bound) uses a different path or is shaped differently.

- DHCP/DNS Issues: Verify that the DHCP server for the VLAN 20 subnet is responsive and has available leases. Check the DNS servers assigned to VLAN 20 clients for latency or resolution failures. A problem with these core services can manifest as slow network performance.

Q3. A new security audit requires that all payment terminals be on a network segment that is completely isolated and compliant with PCI DSS. The terminals are currently connected to the same switches as regular staff computers. What is the most cost-effective way to achieve this?

💡 Astuce :How can you achieve logical isolation without buying an entire new set of physical hardware?

Afficher l'approche recommandée

The most cost-effective solution is to create a new, dedicated PCI VLAN (e.g., VLAN 30). Assign the switch ports connected to the payment terminals as access ports for VLAN 30. Then, at the router or Layer 3 switch, create a strict firewall rule (ACL) that only allows traffic from the VLAN 30 subnet to communicate with the specific IP addresses of the payment processor, and block all other traffic, including all inter-VLAN traffic. This logically isolates the terminals on the existing hardware, meeting the core requirement of PCI DSS segmentation without capital expenditure on new switches.

Points clés à retenir

- ✓VLANs logically segment a physical network into multiple isolated broadcast domains.

- ✓Map SSIDs to specific VLANs to automatically enforce security policies for different user groups (e.g., Guest vs. Staff).

- ✓Use 802.1Q compliant switches and APs to implement a VLAN architecture.

- ✓Isolating guest, corporate, and sensitive (e.g., PCI) traffic into separate VLANs is critical for security and compliance.

- ✓VLANs improve network performance by reducing the size of broadcast domains and mitigating broadcast storms.

- ✓Always use a dedicated, unused VLAN for management and for the native VLAN on trunk ports; avoid using the default VLAN 1.

- ✓For maximum security, combine VLANs with 802.1X and a RADIUS server for dynamic, per-user VLAN assignment.