एक्सेस पॉइंट फर्मवेयर मैनेजमेंट के सर्वोत्तम अभ्यास

This guide provides an authoritative reference on Access Point (AP) firmware management for enterprise environments. It details why a strategic approach to firmware is critical for security, performance, and compliance, offering actionable best practices for IT leaders to implement robust, scalable update processes in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

आधुनिक उद्यम के लिए, WiFi अब केवल एक साधारण सुविधा नहीं है; यह ग्राहक जुड़ाव, परिचालन दक्षता और डेटा एनालिटिक्स के लिए केंद्रीय तंत्रिका तंत्र है। इस इकोसिस्टम को संचालित करने वाले एक्सेस पॉइंट्स (APs) पर चलने वाला फर्मवेयर एक आधारभूत परत है जो इसकी सुरक्षा स्थिति, प्रदर्शन क्षमताओं और समग्र विश्वसनीयता को निर्धारित करता है। एक्सेस पॉइंट फर्मवेयर मैनेजमेंट की अनदेखी करना व्यावसायिक जोखिम का एक महत्वपूर्ण स्रोत है, जो ऐसी कमजोरियों को जन्म देता है जिनका डेटा उल्लंघनों के लिए फायदा उठाया जा सकता है, नेटवर्क अस्थिरता पैदा करता है जो संचालन को बाधित करता है, और नए, दक्षता बढ़ाने वाले वायरलेस मानकों को अपनाने से रोकता है। इसलिए फर्मवेयर मैनेजमेंट के लिए एक सक्रिय, रणनीतिक दृष्टिकोण केवल एक IT रखरखाव कार्य नहीं है, बल्कि एक महत्वपूर्ण व्यावसायिक निरंतरता कार्य है। यह गाइड IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और प्रौद्योगिकी निदेशकों के लिए एक स्केलेबल फर्मवेयर मैनेजमेंट रणनीति को डिजाइन और लागू करने के लिए एक वेंडर-न्यूट्रल ढांचा प्रदान करती है। इसमें तकनीकी अनिवार्यताएं, चरण-दर-चरण कार्यान्वयन प्रक्रियाएं, और एक संरचित अपडेट जीवनचक्र में निवेश करने के लिए व्यावसायिक औचित्य शामिल है, जो एक प्रतिक्रियाशील, तदर्थ मॉडल से एक पूर्वानुमानित, स्वचालित और जोखिम-जागरूक कार्यप्रणाली की ओर बढ़ता है जो नेटवर्क की सुरक्षा करता है और इसके निवेश पर रिटर्न (ROI) को अधिकतम करता है।

तकनीकी डीप-डाइव

एक्सेस पॉइंट फर्मवेयर वह एम्बेडेड सॉफ्टवेयर है जो रेडियो फ्रीक्वेंसी (RF) मॉड्यूलेशन से लेकर सुरक्षा प्रमाणीकरण को संभालने तक, हार्डवेयर के संचालन को नियंत्रित करता है। इसका प्रबंधन एक बहुआयामी अनुशासन है जो नेटवर्क स्वास्थ्य के तीन मुख्य स्तंभों को प्रभावित करता है: सुरक्षा, प्रदर्शन और अनुपालन।

सुरक्षा स्थिति: नेटवर्क से समझौता करने की कोशिश करने वाले हमलावरों के लिए फर्मवेयर एक प्राथमिक लक्ष्य है। AP फर्मवेयर में नियमित रूप से कमजोरियां खोजी जाती हैं, जिन्हें कॉमन वल्नरेबिलिटीज एंड एक्सपोजर (CVEs) के रूप में सूचीबद्ध किया जाता है। पैच को तुरंत लागू करने में विफलता नेटवर्क को डिनायल-ऑफ-सर्विस (DoS) हमलों से लेकर पूर्ण नेटवर्क टेकओवर तक के खतरों के प्रति संवेदनशील बना देती है। एक प्रभावी AP फर्मवेयर अपडेट रणनीति रक्षा की पहली पंक्ति है, जो यह सुनिश्चित करती है कि सुरक्षा पैच का परीक्षण किया जाए और उन्हें समय पर तैनात किया जाए। इसके अलावा, WPA3 जैसे आधुनिक सुरक्षा मानक फर्मवेयर अपडेट के माध्यम से पेश किए जाते हैं, जो पासवर्ड का अनुमान लगाने के प्रयासों के खिलाफ बेहतर सुरक्षा प्रदान करते हैं और व्यक्तिगत डेटा एन्क्रिप्शन के साथ उपयोगकर्ता की गोपनीयता को मजबूत करते हैं। नियमित अपडेट के बिना, नेटवर्क पुराने प्रोटोकॉल पर अटके रहते हैं, जो आधुनिक सुरक्षा अपेक्षाओं को पूरा करने में विफल रहते हैं।

प्रदर्शन और विश्वसनीयता: WiFi तकनीक निरंतर विकास की स्थिति में है, जिसमें 802.11ax (Wi-Fi 6) और 802.11be (Wi-Fi 7) जैसे नए IEEE मानक थ्रूपुट, क्लाइंट क्षमता और स्पेक्ट्रल दक्षता में नाटकीय सुधार प्रदान करते हैं। ये लाभ सीधे फर्मवेयर अपडेट के माध्यम से प्राप्त होते हैं। वेंडर रेडियो संसाधन प्रबंधन को अनुकूलित करने, क्लाइंट रोमिंग व्यवहार में सुधार करने और रुक-रुक कर कनेक्टिविटी ड्रॉप या प्रदर्शन में गिरावट का कारण बनने वाले बग्स को खत्म करने के लिए अपने कोड को लगातार परिष्कृत करते हैं। पुराने फर्मवेयर पर चलने वाला नेटवर्क अपनी पूरी क्षमता से काम नहीं कर रहा होता है, जिससे उपयोगकर्ता का अनुभव खराब होता है, परिचालन दक्षता कम होती है और हार्डवेयर निवेश पर कम रिटर्न मिलता है।

अनुपालन और फीचर सक्षमता: कई संगठनों के लिए, विनियामक अनुपालन अनिवार्य है। पेमेंट कार्ड इंडस्ट्री डेटा सिक्योरिटी स्टैंडर्ड (PCI DSS) जैसे मानक सुरक्षित नेटवर्क कॉन्फ़िगरेशन और सुरक्षा कमजोरियों की समय पर पैचिंग को अनिवार्य करते हैं। इसी तरह, जनरल डेटा प्रोटेक्शन रेगुलेशन (GDPR) को व्यक्तिगत डेटा की सुरक्षा के लिए मजबूत सुरक्षा उपायों की आवश्यकता होती है। अनुपालन प्रदर्शित करने और महत्वपूर्ण वित्तीय दंड से बचने के लिए एक प्रलेखित और सुसंगत फर्मवेयर प्रबंधन प्रक्रिया आवश्यक है। अनुपालन से परे, फर्मवेयर अपडेट अक्सर नेटवर्क प्रबंधन प्लेटफ़ॉर्म के भीतर नई सुविधाओं को सक्षम करते हैं, जैसे कि उन्नत एनालिटिक्स, स्थान सेवाएं, या IoT एकीकरण, जिनका उपयोग नया व्यावसायिक मूल्य बनाने के लिए किया जा सकता है।

कार्यान्वयन गाइड

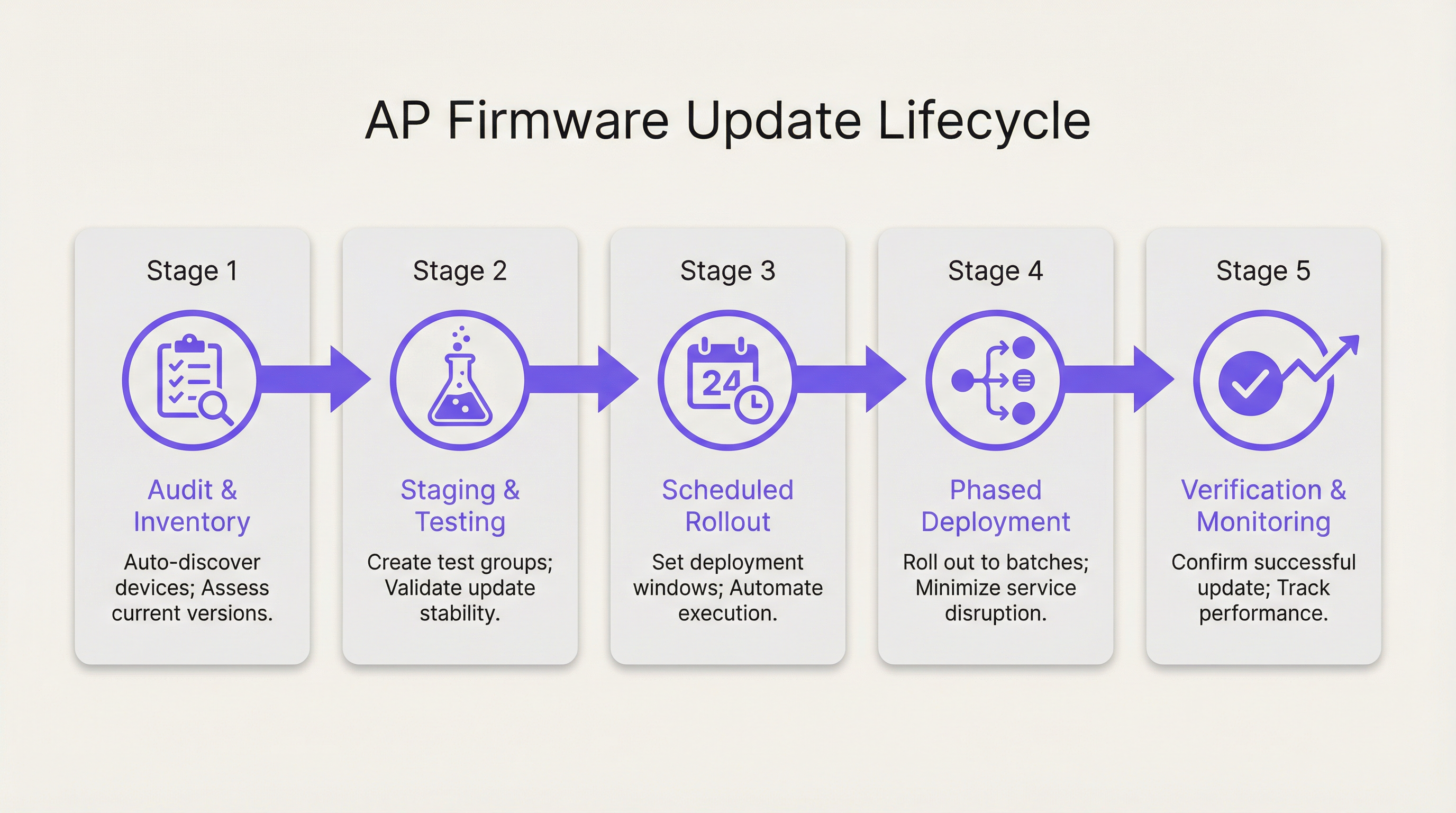

एक संरचित फर्मवेयर प्रबंधन रणनीति में परिवर्तन के लिए एक स्पष्ट, दोहराने योग्य प्रक्रिया शामिल है। निम्नलिखित चरण जोखिम और सेवा व्यवधान को कम करते हुए बड़े पैमाने पर अपडेट तैनात करने के लिए एक वेंडर-न्यूट्रल ब्लूप्रिंट प्रदान करते हैं।

चरण 1: डिस्कवरी, इन्वेंट्री और ग्रुपिंग कोई भी अपडेट करने से पहले, नेटवर्क पर सभी एक्सेस पॉइंट्स की एक पूर्ण और सटीक इन्वेंट्री आवश्यक है। इसमें हार्डवेयर मॉडल, वर्तमान फर्मवेयर संस्करण, और भौतिक स्थान या निर्दिष्ट वेन्यू क्षेत्र शामिल होना चाहिए। आधुनिक नेटवर्क प्रबंधन प्लेटफ़ॉर्म इस डिस्कवरी प्रक्रिया को स्वचालित कर सकते हैं। इन्वेंट्री होने के बाद, APs को जोखिम प्रोफ़ाइल, भौतिक क्षेत्र और हार्डवेयर मॉडल के आधार पर तार्किक समूहों में व्यवस्थित किया जाना चाहिए। उदाहरण के लिए, एक होटल में 'गेस्ट रूम - फ्लोर 1', 'लॉबी और सार्वजनिक क्षेत्र', 'सम्मेलन केंद्र', और 'बैक ऑफ हाउस' के लिए समूह हो सकते हैं। यह ग्रुपिंग चरणबद्ध रोलआउट को सक्षम करने के लिए मौलिक है।

चरण 2: स्टेजिंग और कैनरी टेस्टिंग जोखिम को कम करने में सबसे महत्वपूर्ण कदम एक नियंत्रित, गैर-उत्पादन या कम-प्रभाव वाले वातावरण में नए फर्मवेयर का परीक्षण करना है। प्रतिनिधि APs की एक छोटी संख्या से युक्त एक 'कैनरी' समूह बनाएं। इस समूह में आदर्श रूप से आपके फ्लीट में प्रत्येक AP मॉडल का कम से कम एक शामिल होना चाहिए और यह ऐसे क्षेत्र में स्थित होना चाहिए जहां आप इसके व्यवहार की बारीकी से निगरानी कर सकें और उपयोगकर्ताओं के एक छोटे समूह से प्रतिक्रिया मांग सकें। नए फर्मवेयर को विशेष रूप से इस कैनरी समूह में तैनात करें और एक पूर्व निर्धारित अवधि (जैसे, 48-72 घंटे) के लिए इसकी स्थिरता, प्रदर्शन और क्लाइंट संगतता की निगरानी करें। एक सफल कैनरी परीक्षण व्यापक तैनाती के साथ आगे बढ़ने के लिए आवश्यक आत्मविश्वास प्रदान करता है।

चरण 3: शेड्यूलिंग और चरणबद्ध रोलआउट कभी भी पूरे नेटवर्क को एक साथ अपडेट न करें। चरणबद्ध रोलआउट शेड्यूल बनाने के लिए चरण 1 में परिभाषित समूहों का लाभ उठाएं। सबसे कम जोखिम वाले समूहों से शुरू करें, जैसे बैक-ऑफ़-हाउस या प्रशासनिक क्षेत्र। उपयोगकर्ता व्यवधान को कम करने के लिए न्यूनतम नेटवर्क गतिविधि (जैसे, सुबह 2:00 बजे - 4:00 बजे) की अवधि के दौरान अपडेट शेड्यूल करें। एक विशिष्ट चरणबद्ध रोलआउट शेड्यूल इस तरह दिख सकता है:

- चरण 1: बैक ऑफ हाउस, IT विभाग (10% APs)

- चरण 2: गेस्ट रूम - कम ऑक्यूपेंसी वाले फ्लोर (30% APs)

- चरण 3: गेस्ट रूम - उच्च ऑक्यूपेंसी वाले फ्लोर (30% APs)

- चरण 4: सार्वजनिक क्षेत्र, लॉबी, रेस्तरां (20% APs)

- चरण 5: सम्मेलन केंद्र, बॉलरूम (10% APs)

सफलता को सत्यापित करने और यह सुनिश्चित करने के लिए कि कोई नई समस्या उत्पन्न नहीं हुई है, प्रत्येक चरण के बीच एक निगरानी अवधि की अनुमति दें।

चरण 4: सत्यापन, निगरानी और रोलबैक प्रत्येक परिनियोजन चरण के बाद, अपडेट किए गए APs के लिए प्रमुख प्रदर्शन संकेतकों (KPIs) की सक्रिय रूप से निगरानी करें। इसमें क्लाइंट कनेक्शन की संख्या, थ्रूपुट, लेटेंसी और त्रुटि दरें शामिल हैं। इन मेट्रिक्स की तुलना प्री-अपडेट बेसलाइन से करें। महत्वपूर्ण रूप से, सुनिश्चित करें कि आपके पास एक सरल, स्वचालित रोलबैक योजना है। यदि किसी महत्वपूर्ण समस्या का पता चलता है, तो आपको एक ही कार्रवाई के साथ APs के प्रभावित समूह को पिछले स्थिर फर्मवेयर संस्करण में वापस लाने में सक्षम होना चाहिए। यह एक महत्वपूर्ण सुरक्षा जाल है जो स्थानीयकृत समस्याओं को बड़े नेटवर्क-व्यापी आउटेज में बदलने से रोकता है。

सर्वोत्तम अभ्यास

WiFi फर्मवेयर सर्वोत्तम अभ्यासों का पालन करना प्रबंधन को एक प्रतिक्रियाशील कार्य से एक रणनीतिक लाभ में बदल देता है।

- एक फर्मवेयर नीति स्थापित करें: एक औपचारिक नीति का दस्तावेजीकरण करें जो फर्मवेयर अपडेट के परीक्षण, शेड्यूलिंग और तैनाती की प्रक्रिया को परिभाषित करती है। इसमें भूमिकाएं और जिम्मेदारियां, जोखिम मूल्यांकन मानदंड और संचार प्रोटोकॉल शामिल होने चाहिए।

- एक केंद्रीकृत प्रबंधन प्लेटफ़ॉर्म का उपयोग करें: सैकड़ों या हजारों APs में फर्मवेयर का प्रबंधन एक केंद्रीकृत प्लेटफ़ॉर्म के बिना संभव नहीं है जो इन्वेंट्री, शेड्यूलिंग, स्वचालन और निगरानी क्षमताएं प्रदान करता है।

- सुरक्षा पैच को प्राथमिकता दें: सभी अपडेट समान नहीं बनाए जाते हैं। गंभीर सुरक्षा कमजोरियों को एक त्वरित तैनाती प्रक्रिया को ट्रिगर करना चाहिए। आपकी नीति को महत्वपूर्ण पैच तैनात करने के लिए एक सेवा स्तर समझौते (SLA) को परिभाषित करना चाहिए (जैसे, सफल कैनरी परीक्षण के 72 घंटों के भीतर)।

- रिलीज़ नोट्स पढ़ें: तैनाती से पहले हमेशा वेंडर द्वारा प्रदान किए गए फर्मवेयर रिलीज़ नोट्स की समीक्षा करें। उनमें बग फिक्स, नई सुविधाओं, ज्ञात समस्याओं और संभावित संगतता समस्याओं के बारे में महत्वपूर्ण जानकारी होती है।

- एक रोलबैक योजना बनाए रखें: जैसा कि कार्यान्वयन गाइड में जोर दिया गया है, एक परीक्षित और स्वचालित रोलबैक क्षमता अनिवार्य है। यह जोखिम कम करने के लिए सबसे महत्वपूर्ण उपकरण है।

समस्या निवारण और जोखिम न्यूनीकरण

फर्मवेयर प्रबंधन में सामान्य विफलता मोड अक्सर प्रक्रिया की कमी से उत्पन्न होते हैं। प्राथमिक जोखिम एक बग्गी फर्मवेयर संस्करण को तैनात करना है जो व्यापक सेवा व्यवधान का कारण बनता है। यह क्लाइंट्स के कनेक्ट न हो पाने, खराब प्रदर्शन, या यहां तक कि APs के पूरी तरह से ऑफ़लाइन होने के रूप में प्रकट हो सकता है। न्यूनीकरण रणनीति एक मजबूत परीक्षण और चरणबद्ध रोलआउट प्रक्रिया है, जैसा कि ऊपर वर्णित है। एक अन्य सामान्य समस्या विभिन्न AP मॉडलों के बीच या RADIUS सर्वर जैसे बैकएंड सिस्टम के साथ फर्मवेयर असंगति है। कैनरी समूह के साथ गहन परीक्षण इन समस्याओं को उत्पादन नेटवर्क को प्रभावित करने से पहले पहचानने में मदद करता है। नीचे दिया गया जोखिम मैट्रिक्स व्यावसायिक प्रभाव और तैनाती जटिलता के आधार पर अपडेट प्रयासों को प्राथमिकता देने में मदद करता है।

ROI और व्यावसायिक प्रभाव

एक संरचित फर्मवेयर प्रबंधन प्रक्रिया में निवेश एक महत्वपूर्ण रिटर्न देता है। प्राथमिक ROI जोखिम में कमी है। एक भी डेटा उल्लंघन या बड़े नेटवर्क आउटेज की लागत—वित्तीय दंड, प्रतिष्ठा की क्षति और खोए हुए राजस्व के संदर्भ में—सक्रिय प्रबंधन की परिचालन लागत से कहीं अधिक है। दूसरा, प्रदर्शन में एक स्पष्ट ROI है। फर्मवेयर को अद्यतित रखकर, नेटवर्क अपनी चरम क्षमता पर काम करता है, जिससे ग्राहक अनुभव बढ़ता है और कर्मचारी उत्पादकता में सुधार होता है। एक स्थिर, उच्च-प्रदर्शन वाला WiFi नेटवर्क होटलों के लिए एक प्रमुख विभेदक, खुदरा में बिक्री का चालक और आधुनिक वेन्यू में एक आवश्यक सेवा है। अंत में, स्वचालन परिचालन दक्षता को बढ़ाता है। डिस्कवरी, शेड्यूलिंग और परिनियोजन प्रक्रिया को स्वचालित करके, IT टीमें मैन्युअल, दोहराए जाने वाले रखरखाव कार्यों के बजाय रणनीतिक पहलों पर ध्यान केंद्रित करने के लिए मूल्यवान समय मुक्त कर सकती हैं।

Key Terms & Definitions

Firmware

The permanent software programmed into a hardware device's read-only memory that provides low-level control for the device's specific hardware.

For an access point, the firmware is its operating system. IT teams interact with it during updates that patch security holes, improve performance, or add new features.

Staged Rollout

A method of deploying an update in phases to subsets of devices, rather than all at once, to minimize the potential impact of any unforeseen issues.

Instead of pushing a firmware update to all 1,000 APs in a stadium at once, an IT manager would deploy it to one section, then another, monitoring stability at each stage.

Canary Testing

A testing strategy where a new firmware version is deployed to a small, representative group of devices (the 'canaries') in the production environment to gauge its performance and stability before a wider rollout.

Before a national retail chain updates thousands of APs, the IT team first deploys the firmware to five test stores to ensure it doesn't interfere with critical systems like payment terminals.

Rollback Plan

A documented and preferably automated procedure to revert devices to their previous, stable firmware version in the event that a new update causes critical problems.

If a firmware update causes WiFi outages in a hotel's conference center during an event, the network architect uses the one-click rollback feature to immediately restore the previous stable version and get services back online.

WPA3 (Wi-Fi Protected Access 3)

The latest generation of WiFi security protocol, offering enhanced security against password-guessing attempts and providing more robust encryption for public networks.

To comply with new corporate security policies, a CTO mandates that all company APs must be updated to a firmware version that supports WPA3 to protect sensitive data.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

A retail venue operator must demonstrate to auditors that all network devices, including WiFi access points, have the latest security patches applied as part of their PCI DSS compliance.

Scheduled Firmware Updates

The practice of planning and automating firmware deployments to occur during specific, low-traffic maintenance windows to minimize disruption to users and business operations.

An IT manager for a 24/7 hospital schedules non-critical AP firmware updates to occur on a rolling basis between 2:00 AM and 4:00 AM, ensuring patient care systems are not impacted.

Zero-Day Vulnerability

A security flaw in software or hardware that is unknown to the vendor and for which no official patch or update has been released.

When a zero-day vulnerability for a popular AP model is announced, a network architect with a mature firmware management process can quickly test and deploy an emergency patch from the vendor within hours, while others may take weeks, leaving their networks exposed.

Case Studies

A 500-room luxury hotel with three restaurants and a large conference center needs to deploy a critical security patch for their 400 access points (a mix of Cisco and Meraki hardware) with minimal disruption to high-paying guests.

- Immediate Action: Use the network management platform to identify all vulnerable APs. 2. Grouping: Create a 'Canary' group with two APs in the IT office and two in a back-of-house area. Create phased deployment groups: 'Back of House' (50 APs), 'Guest Floors 1-5' (150 APs), 'Guest Floors 6-10' (150 APs), and 'Public Areas & Conference' (50 APs). 3. Testing: Deploy the patch to the Canary group immediately. Monitor for 24 hours, checking for any anomalous behavior in client connectivity or performance. 4. Scheduling: Once the canary test is passed, schedule the phased rollout to occur between 1:00 AM and 5:00 AM over two nights. Night 1: Deploy to 'Back of House' and 'Guest Floors 1-5'. Night 2: Deploy to 'Guest Floors 6-10' and 'Public Areas & Conference'. 5. Communication: Notify the hotel operations manager and front desk staff of the planned maintenance window, providing them with a script for any guest inquiries. 6. Verification: After each phase, verify successful patching and monitor network health dashboards. Keep the one-click rollback plan ready.

A retail chain with 150 stores across the country wants to update their AP firmware to enable a new location analytics feature. Each store has 5-10 APs (Aruba). The goal is to complete the rollout within two weeks.

- Pilot Group: Select 5 stores in a single geographic region to act as the pilot group. These stores should represent a mix of high and low traffic locations. 2. Staging: Deploy the new firmware to the pilot group and enable the location analytics feature. Work closely with the regional manager and store managers to validate that Point-of-Sale (POS) systems, staff devices, and guest WiFi are all functioning correctly. Monitor for one week. 3. National Rollout: After a successful pilot, schedule the national rollout. Divide the remaining 145 stores into two waves. Wave 1 (70 stores) and Wave 2 (75 stores). 4. Automated Scheduling: Use the central management platform to schedule the updates for all stores in Wave 1 to occur on a Tuesday night (typically low retail traffic) outside of business hours. 5. Verification & Go/No-Go: On Wednesday morning, verify the success of Wave 1. If KPIs are normal, schedule Wave 2 for the following Tuesday night. If issues are found, halt the rollout, resolve the issue, and restart the process with the affected stores. 6. Rollback: The rollback plan should be configured to revert an entire store's APs to the previous version with a single command from the central dashboard.

Scenario Analysis

Q1. A zero-day vulnerability has been announced for your primary AP vendor. The vendor has released an emergency patch. Your network consists of 2,000 APs across a multi-building university campus. What are your immediate first three steps?

💡 Hint:Think about speed, safety, and scale. How do you balance the urgency to patch with the risk of disrupting a large, active network?

Show Recommended Approach

- Deploy to Canary Group: Immediately deploy the patch to a pre-defined canary group of APs located in non-critical areas like the IT department and a library storage room. 2. Accelerated Testing: Begin an accelerated 4-6 hour monitoring period on the canary group, specifically looking for any signs of instability, client disconnections, or authentication issues. 3. Prepare Phased Rollout: While the test is running, prepare an emergency phased rollout plan that prioritizes high-density, high-risk areas like lecture halls and student dormitories, to be executed the moment the canary test is successfully passed.

Q2. You have just completed a firmware update on a group of 50 APs in a hotel lobby. Post-deployment monitoring shows that while overall throughput is up, about 5% of clients (all older Android models) are experiencing intermittent connection drops. What is your decision?

💡 Hint:Consider the impact versus the benefit. Is the issue contained? What is the safest course of action for the guest experience?

Show Recommended Approach

The correct decision is to immediately execute the rollback plan for that specific group of 50 APs, reverting them to the previous stable firmware. While the performance gain is positive, the negative impact of connection drops for even a small percentage of guests is a more significant issue in a hospitality environment. After rolling back, the issue should be documented and reported to the vendor with the specific client device details. The wider rollout should be halted until a fix is provided.

Q3. Your Director of Operations wants to know the ROI of purchasing a new network management platform that automates firmware updates. How would you frame the business case, focusing on metrics beyond just IT time savings?

💡 Hint:Translate technical benefits into business value. Think about risk, guest satisfaction, and future growth.

Show Recommended Approach

The ROI case should be built on three pillars: 1. Risk Mitigation: Quantify the potential financial impact of a security breach (fines, legal fees) or a major network outage (lost revenue, service credits). The platform is an insurance policy against these catastrophic costs. 2. Enhanced Customer Experience: A stable, high-performing network directly impacts guest satisfaction scores and reviews. By ensuring APs are always running optimal firmware, we are improving a key part of the customer journey, which has a direct link to loyalty and revenue. 3. Future-Proofing and Agility: The platform allows us to quickly adopt new technologies (like WPA3 or Wi-Fi 6) that improve our service offering. It also enables us to respond to security threats in hours, not weeks, making the business more resilient. This agility is a competitive advantage.

Key Takeaways

- ✓Neglecting firmware management is a major source of security, performance, and compliance risk.

- ✓Implement a phased rollout strategy using logical AP groups to minimize the blast radius of any issue.

- ✓Always use a 'canary' test group to validate new firmware in your live environment before a wide deployment.

- ✓An automated, one-click rollback plan is a non-negotiable safety net for risk mitigation.

- ✓Schedule all updates during low-impact maintenance windows to avoid disrupting users and business operations.

- ✓Read vendor release notes carefully and maintain a full inventory of all network access points.

- ✓A centralized management platform is essential for executing a scalable and efficient firmware strategy.