MAC एड्रेस रैंडमाइज़ेशन: प्राइवेसी एन्हांसमेंट और नेटवर्क मैनेजमेंट पर इसके प्रभाव का विस्तृत विश्लेषण

This guide provides a comprehensive technical overview of MAC address randomization, a critical privacy feature now default on iOS, Android, and Windows devices. It details the direct impact on enterprise WiFi network management — from broken MAC-based authentication and inflated analytics to security monitoring gaps — and offers actionable, identity-driven strategies for IT leaders in hospitality, retail, stadiums, and public-sector organisations to adapt their infrastructure. By shifting from hardware-based to credential-based network management, organisations can simultaneously enhance security, achieve privacy compliance, and unlock richer customer insights.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

MAC एड्रेस रैंडमाइज़ेशन एक प्राइवेसी बढ़ाने वाली तकनीक है जो अब iOS 14+, Android 10+ और Windows 10 पर डिफ़ॉल्ट रूप से सक्षम है, जिसे WiFi नेटवर्क पर डिवाइसों की लॉन्ग-टर्म ट्रैकिंग को रोकने के लिए डिज़ाइन किया गया है। स्थायी फ़ैक्टरी-असाइन किए गए आइडेंटिफ़ायर के बजाय एक अस्थायी, रैंडमाइज़्ड हार्डवेयर एड्रेस ब्रॉडकास्ट करके, आधुनिक डिवाइस लिगेसी नेटवर्क मैनेजमेंट वर्कफ़्लो को बाधित करने की कीमत पर यूज़र प्राइवेसी की रक्षा करते हैं। हॉस्पिटैलिटी, रिटेल, इवेंट्स और सार्वजनिक क्षेत्र के एंटरप्राइज़ ऑपरेटरों के लिए, यह तीन तत्काल परिचालन चुनौतियां पैदा करता है: MAC-आधारित एक्सेस कंट्रोल सिस्टम लौटने वाले डिवाइसों को पहचानने में विफल रहते हैं; सिक्योरिटी मॉनिटरिंग लॉग्स की व्याख्या करना कठिन हो जाता है क्योंकि डिवाइस अपनी पहचान बदलते रहते हैं; और WiFi एनालिटिक्स प्लेटफ़ॉर्म अत्यधिक बढ़े हुए यूनीक विज़िटर काउंट की रिपोर्ट करते हैं, जिससे फ़ुटफ़ॉल और ड्वेल-टाइम डेटा अविश्वसनीय हो जाता है। रणनीतिक प्रतिक्रिया इस तकनीक से लड़ने की नहीं है, बल्कि एक अधिक परिष्कृत, पहचान-केंद्रित (identity-centric) आर्किटेक्चर को अपनाने की है। कॉर्पोरेट नेटवर्क के लिए WPA3-Enterprise के साथ IEEE 802.1X को डिप्लॉय करना, और गेस्ट नेटवर्क के लिए आइडेंटिटी इंटीग्रेशन के साथ आधुनिक Captive Portal का उपयोग करना, इन तीनों चुनौतियों का एक साथ समाधान करता है। यह गाइड इस तिमाही में उस ट्रांज़िशन की योजना बनाने और उसे निष्पादित करने के लिए आवश्यक तकनीकी गहराई और व्यावहारिक कार्यान्वयन मार्गदर्शन प्रदान करती है。

तकनीकी विश्लेषण

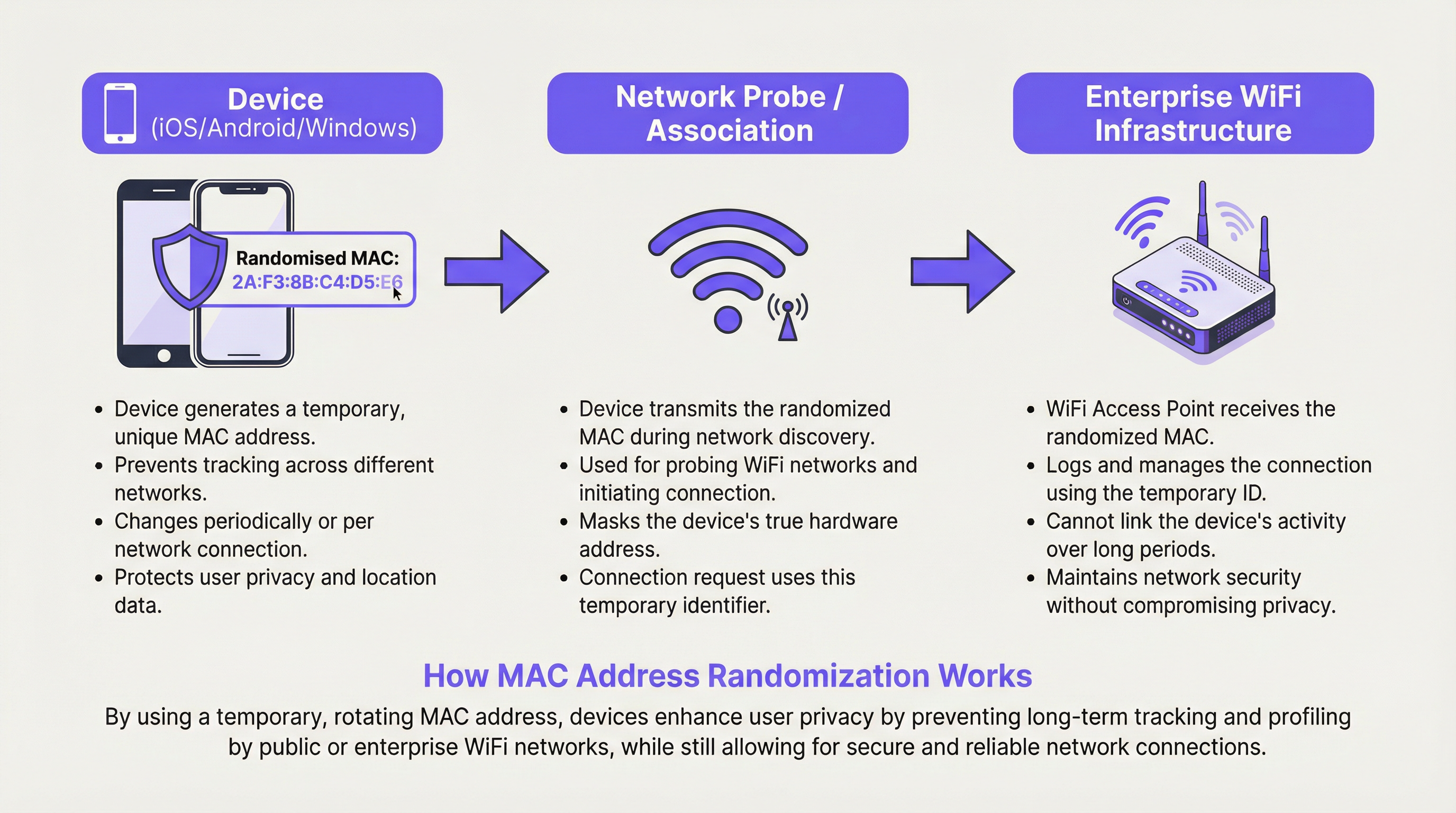

MAC एड्रेस रैंडमाइज़ेशन को समझने के लिए इसके उद्देश्य, कार्यप्रणाली और इसके कार्यान्वयन को नियंत्रित करने वाले मानकों के स्पष्ट दृष्टिकोण की आवश्यकता होती है। इसका प्राथमिक लक्ष्य नेटवर्क ऑब्ज़र्वर की किसी यूज़र की गतिविधियों को एक ही, स्थायी डिवाइस आइडेंटिफ़ायर से जोड़कर उनके मूवमेंट और आदतों की लॉन्ग-टर्म प्रोफ़ाइल बनाने की क्षमता को कम करना है।

रैंडमाइज़ेशन की कार्यप्रणाली

किसी डिवाइस का ऑपरेटिंग सिस्टम दो में से एक स्थिति में रैंडमाइज़्ड MAC एड्रेस जनरेट करता है: या तो आस-पास के नेटवर्क को स्कैन करने के लिए (प्रोब रिक्वेस्ट) या किसी विशिष्ट नेटवर्क से कनेक्ट करने के लिए (एसोसिएशन)। इसका कार्यान्वयन अलग-अलग ऑपरेटिंग सिस्टम में भिन्न होता है, लेकिन सामान्य सिद्धांत सभी प्रमुख प्लेटफ़ॉर्म पर एक समान है।

नेटवर्क डिस्कवरी के दौरान, डिवाइस एक अस्थायी एड्रेस का उपयोग करके प्रोब रिक्वेस्ट भेजता है। जब यह किसी नेटवर्क से कनेक्ट करने का निर्णय लेता है, तो यह उस कनेक्शन के लिए विशिष्ट एक नए रैंडमाइज़्ड एड्रेस का उपयोग कर सकता है। बदलाव की आवृत्ति एक प्रमुख चर (variable) है। आधुनिक कार्यान्वयन — जिनमें iOS 14+ और Android 10+ शामिल हैं — प्रत्येक सेव किए गए WiFi नेटवर्क (SSID) के लिए एक यूनीक, स्थायी रैंडमाइज़्ड MAC एड्रेस बनाते हैं। डिवाइस बार-बार कनेक्ट होने पर किसी दिए गए नेटवर्क के लिए लगातार उसी रैंडमाइज़्ड एड्रेस का उपयोग करेगा, लेकिन किसी अन्य नेटवर्क के लिए पूरी तरह से अलग रैंडमाइज़्ड एड्रेस का उपयोग करेगा। यह क्रॉस-लोकेशन कोरिलेशन को रोकते हुए विश्वसनीय नेटवर्क पर एक स्थिर कनेक्शन अनुभव प्रदान करता है।

नेटवर्क एडमिनिस्ट्रेटर के लिए इसका महत्वपूर्ण निहितार्थ यह है कि यद्यपि कोई डिवाइस समय के साथ एक ही स्थान पर स्थिर दिखाई दे सकता है, लेकिन इसके स्थायी होने की कोई गारंटी नहीं है। एड्रेस रोटेशन किसी डिवाइस रीसेट, नेटवर्क प्रोफ़ाइल डिलीट होने या OS अपडेट के कारण ट्रिगर हो सकता है। कोई भी सिस्टम जो MAC एड्रेस को एक स्थायी, विश्वसनीय आइडेंटिफ़ायर मानता है, वह गलत धारणा पर काम कर रहा है।

MAC एड्रेस रैंडमाइज़ेशन के प्रकार

MAC एड्रेस रैंडमाइज़ेशन के दो प्राथमिक रूप हैं जिन्हें नेटवर्क आर्किटेक्ट्स को समझना चाहिए। प्रोब रिक्वेस्ट रैंडमाइज़ेशन (Probe Request Randomization) प्रारंभिक कार्यान्वयन था, जहां डिवाइस केवल नेटवर्क स्कैन करते समय रैंडम MAC का उपयोग करते हैं लेकिन कनेक्ट होने पर अपना असली MAC प्रकट करते हैं। यह अभी भी कनेक्ट न होने वाले डिवाइसों की प्राइवेसी की रक्षा करता है लेकिन कनेक्शन स्थापित होने के बाद कम प्रभावी होता है। एसोसिएशन रैंडमाइज़ेशन (Association Randomization) अधिक मज़बूत और अब मानक दृष्टिकोण है, जहां एक्सेस पॉइंट से वास्तविक कनेक्शन के लिए रैंडमाइज़्ड MAC का उपयोग किया जाता है। यह वह रूप है जिसका एंटरप्राइज़ नेटवर्क मैनेजमेंट पर सबसे महत्वपूर्ण प्रभाव पड़ता है, क्योंकि यह सभी कनेक्टेड डिवाइसों को प्रभावित करता है।

प्रति-SSID (per-SSID) और प्रति-कनेक्शन (per-connection) रैंडमाइज़ेशन के बीच का अंतर भी परिचालन की दृष्टि से महत्वपूर्ण है। प्रति-SSID रैंडमाइज़ेशन (वर्तमान iOS और Android डिफ़ॉल्ट) का अर्थ है कि एक ही रैंडम एड्रेस का उपयोग उसी नेटवर्क नाम के लिए फिर से किया जाता है, जो कुछ स्थिरता प्रदान करता है। प्रति-कनेक्शन रैंडमाइज़ेशन, जिसे कुछ प्राइवेसी-केंद्रित कॉन्फ़िगरेशन या भविष्य के OS वर्ज़न अपना सकते हैं, हर एक कनेक्शन पर एक नया एड्रेस जनरेट करेगा, जिससे आइडेंटिटी लेयर के बिना किसी भी प्रकार की सेशन निरंतरता असंभव हो जाएगी।

OS-विशिष्ट कार्यान्वयन

| ऑपरेटिंग सिस्टम | डिफ़ॉल्ट व्यवहार | मैनेजमेंट पाथ | नोट्स |

|---|---|---|---|

| iOS 14+ | प्रति SSID डिफ़ॉल्ट रूप से सक्षम | Settings > Wi-Fi > (i) > Private Wi-Fi Address | प्रत्येक नेटवर्क के लिए एक यूनीक रैंडमाइज़्ड MAC जनरेट होता है। यदि कुछ समय तक कनेक्ट नहीं रहता है तो रोटेट हो जाता है। |

| Android 10+ | प्रति SSID डिफ़ॉल्ट रूप से सक्षम | Settings > Network > Wi-Fi > Advanced > Privacy | व्यवहार डिवाइस निर्माता (OEM) के अनुसार भिन्न हो सकता है। |

| Windows 10/11 | डिफ़ॉल्ट रूप से बंद | Settings > Network > Wi-Fi > Manage known networks > Properties | प्रति नेटवर्क On, Off, या Change Daily पर सेट किया जा सकता है। |

| macOS (Ventura+) | प्रति SSID डिफ़ॉल्ट रूप से सक्षम | System Settings > Wi-Fi > Details > Rotate Wi-Fi address | iOS के व्यवहार के अनुरूप है। |

कार्यान्वयन गाइड

MAC एड्रेस रैंडमाइज़ेशन को अपनाना एक संरचित प्रक्रिया है। निम्नलिखित चरण एंटरप्राइज़ वातावरण के लिए एक वेंडर-न्यूट्रल डिप्लॉयमेंट फ़्रेमवर्क प्रदान करते हैं।

चरण 1: MAC डिपेंडेंसी ऑडिट आयोजित करें। कोई भी बदलाव करने से पहले, अपने वातावरण में उस हर सिस्टम की पहचान करें जो प्राथमिक आइडेंटिफ़ायर के रूप में MAC एड्रेस का उपयोग करता है। इसमें फ़ायरवॉल नियम, DHCP रिज़र्वेशन, एक्सेस कंट्रोल लिस्ट (ACLs), नेटवर्क मॉनिटरिंग टूल और एनालिटिक्स प्लेटफ़ॉर्म शामिल हैं। प्रत्येक डिपेंडेंसी का दस्तावेज़ीकरण करें और इसे सिक्योरिटी कंट्रोल, ऑपरेशनल टूल या एनालिटिक्स इनपुट के रूप में वर्गीकृत करें। यह ऑडिट आपके सुधार रोडमैप का आधार बनता है।

चरण 2: MAC-आधारित सिक्योरिटी कंट्रोल्स को हटाएँ। कोई भी सुरक्षा नियम जो केवल MAC एड्रेस के आधार पर एक्सेस देता है या अस्वीकार करता है, उसे बदला जाना चाहिए। यह वैकल्पिक नहीं है; यह एक सुरक्षा अनिवार्यता है। MAC एड्रेस एक विश्वसनीय ऑथेंटिकेशन फ़ैक्टर नहीं हैं। इन नियमों को IEEE 802.1X ऑथेंटिकेशन से बदलें, जिसके लिए डिवाइसों को RADIUS सर्वर पर सत्यापन योग्य क्रेडेंशियल्स प्रस्तुत करने की आवश्यकता होती है। यह एकमात्र तरीका है जो MAC रैंडमाइज़ेशन के प्रति सुरक्षा और लचीलापन दोनों प्रदान करता है।

चरण 3: WPA3-Enterprise डिप्लॉय करें। सुनिश्चित करें कि आपका वायरलेस इंफ्रास्ट्रक्चर WPA3 को सपोर्ट करता है। 2020 के बाद निर्मित अधिकांश एक्सेस पॉइंट WPA3-सक्षम हैं, लेकिन सत्यापित करें कि आपका फ़र्मवेयर अपडेटेड है। WPA3-Enterprise, Simultaneous Authentication of Equals (SAE) प्रदान करता है और, अपने 192-बिट मोड में, PCI DSS और सार्वजनिक-क्षेत्र के सुरक्षा फ़्रेमवर्क के अधीन आने वाले संवेदनशील वातावरण की सुरक्षा आवश्यकताओं को पूरा करता है।

चरण 4: अपने गेस्ट नेटवर्क पोर्टल का आधुनिकीकरण करें। किसी भी साधारण स्प्लैश पेज को आइडेंटिटी-ड्रिवन Captive Portal से बदलें। पोर्टल को कम से कम निम्नलिखित में से एक की पेशकश करनी चाहिए: सत्यापन के साथ ईमेल पंजीकरण, सोशल लॉगिन (OAuth), लॉयल्टी प्रोग्राम इंटीग्रेशन, या प्री-शेयर्ड एक्सेस कोड। इनमें से प्रत्येक एक स्थिर यूज़र आइडेंटिफ़ायर प्रदान करता है जो सेशन और डिवाइस एड्रेस में बदलाव के बावजूद बना रहता है। सुनिश्चित करें कि पोर्टल और इसकी डेटा संग्रह प्रथाएं स्पष्ट सहमति तंत्र के साथ पूरी तरह से GDPR-अनुपालक (GDPR-compliant) हैं。

चरण 5: अपने एनालिटिक्स प्लेटफ़ॉर्म को अपग्रेड करें। अपने WiFi एनालिटिक्स वेंडर से जुड़ें और उनसे सीधे पूछें कि उनका प्लेटफ़ॉर्म MAC रैंडमाइज़ेशन को कैसे हैंडल करता है। एक आधुनिक प्लेटफ़ॉर्म को रॉ MAC एड्रेस काउंट के बजाय सेशन-आधारित एनालिटिक्स, ऑथेंटिकेटेड यूज़र फ़्लो और प्रोबेबिलिस्टिक डिवाइस क्लस्टरिंग पर ध्यान केंद्रित करना चाहिए। विज़िटर काउंटिंग के लिए नए बेसलाइन मेट्रिक्स स्थापित करें जो कार्यप्रणाली में बदलाव को ध्यान में रखते हों।

सर्वोत्तम प्रथाएँ

निम्नलिखित सर्वोत्तम प्रथाएँ MAC एड्रेस रैंडमाइज़ेशन के युग में एंटरप्राइज़ WiFi के संचालन के लिए वर्तमान उद्योग मानकों और वेंडर-न्यूट्रल मार्गदर्शन को दर्शाती हैं।

आइडेंटिटी-फ़र्स्ट आर्किटेक्चर अपनाएँ। व्यापक सिद्धांत यूज़र और डिवाइस की पहचान को हार्डवेयर ऑब्ज़र्वेशन के बजाय क्रेडेंशियल-आधारित दावे के रूप में मानना है। प्रत्येक एक्सेस निर्णय, एनालिटिक्स इवेंट और सिक्योरिटी लॉग एंट्री को जहां संभव हो, एक सत्यापित पहचान से जोड़ा जाना चाहिए। यह ज़ीरो ट्रस्ट नेटवर्क एक्सेस (ZTNA) सिद्धांतों के अनुरूप है, जो यह मानते हैं कि कोई भी डिवाइस केवल अपने हार्डवेयर गुणों के आधार पर स्वाभाविक रूप से भरोसेमंद नहीं है।

मैनेज्ड डिवाइसों के लिए सर्टिफ़िकेट-आधारित ऑथेंटिकेशन के साथ 802.1X लागू करें। कॉर्पोरेट-स्वामित्व वाले डिवाइसों के लिए, अपने मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफ़ॉर्म के माध्यम से डिवाइस सर्टिफ़िकेट डिप्लॉय करें। यह डिवाइस को सर्टिफ़िकेट का उपयोग करके स्वचालित रूप से और सुरक्षित रूप से नेटवर्क पर ऑथेंटिकेट करने की अनुमति देता है, जो मज़बूत सुरक्षा बनाए रखते हुए एक सहज यूज़र अनुभव प्रदान करता है। यह 802.1X का सबसे मज़बूत कार्यान्वयन है और अनुपालन फ़्रेमवर्क के अधीन आने वाले वातावरण के लिए अनुशंसित है।

नेटवर्क सेगमेंटेशन के लिए RADIUS के माध्यम से VLAN असाइनमेंट का उपयोग करें। सेगमेंटेशन के लिए MAC-आधारित ACLs का उपयोग करने के बजाय, अपने RADIUS सर्वर को उनकी ऑथेंटिकेटेड पहचान के आधार पर विशिष्ट VLANs में डिवाइस असाइन करने के लिए कॉन्फ़िगर करें। एक गेस्ट यूज़र को गेस्ट VLAN मिलता है; एक कॉर्पोरेट डिवाइस को कॉर्पोरेट VLAN मिलता है; एक POS टर्मिनल को पेमेंट VLAN मिलता है। यह डायनामिक, स्केलेबल और MAC रैंडमाइज़ेशन से अप्रभावित है।

GDPR और डेटा मिनिमाइज़ेशन सिद्धांतों के साथ संरेखित करें। GDPR के तहत, एक MAC एड्रेस जिसे किसी व्यक्ति से जोड़ा जा सकता है, उसे व्यक्तिगत डेटा माना जाता है। आइडेंटिटी-आधारित मैनेजमेंट की ओर बदलाव, जहां डेटा संग्रह स्पष्ट और सहमति-आधारित है, केवल एक तकनीकी सुधार नहीं है — यह एक अनुपालन सुधार है। सुनिश्चित करें कि नेटवर्क लॉग्स और एनालिटिक्स डेटा के लिए आपकी डेटा रिटेंशन नीतियों की इन सिद्धांतों के प्रकाश में समीक्षा की गई है।

समस्या निवारण और जोखिम न्यूनीकरण

MAC-आधारित नेटवर्क मैनेजमेंट से ट्रांज़िशन के दौरान और बाद में सामने आने वाले सबसे आम फ़ेल्योर मोड निम्नलिखित हैं।

फ़ेल्योर मोड 1: डिवाइस बार-बार ब्लॉक हो रहे हैं या री-ऑथेंटिकेट करने के लिए मजबूर हो रहे हैं। इसका मूल कारण लगभग हमेशा एक अवशिष्ट (residual) MAC-आधारित ACL या एक सिक्योरिटी सिस्टम होता है जिसे पूरी तरह से माइग्रेट नहीं किया गया है। सभी फ़ायरवॉल और नेटवर्क एक्सेस नीतियों की गहन समीक्षा करें। किसी भी ऐसे नियम की पहचान करने के लिए अपने नेटवर्क मैनेजमेंट प्लेटफ़ॉर्म का उपयोग करें जो विशिष्ट MAC एड्रेस को संदर्भित करता है और उन्हें आइडेंटिटी-आधारित विकल्पों से बदलें।

फ़ेल्योर मोड 2: एनालिटिक्स डेटा यूनीक डिवाइसों में भारी उछाल दिखाता है। यह प्राथमिक यूनीक आइडेंटिफ़ायर के रूप में MAC एड्रेस का उपयोग करने वाले एनालिटिक्स प्लेटफ़ॉर्म का प्रत्यक्ष परिणाम है। इसका तत्काल शमन (mitigation) ऑडिट से पहले एकत्र किए गए सभी ऐतिहासिक डेटा को पूर्ण गणना के लिए अविश्वसनीय के रूप में फ़्लैग करना है। आगे बढ़ते हुए, अपने अपग्रेडेड, आइडेंटिटी-अवेयर एनालिटिक्स प्लेटफ़ॉर्म का उपयोग करके नए बेसलाइन स्थापित करें। रॉ डिवाइस काउंट के बजाय रुझानों (trends) और ऑथेंटिकेटेड यूज़र मेट्रिक्स पर रिपोर्टिंग केंद्रित करें।

फ़ेल्योर मोड 3: बड़े स्थानों में रोमिंग की समस्याएँ। कई एक्सेस पॉइंट वाले वातावरण में, एक डिवाइस अपना रैंडमाइज़्ड MAC एड्रेस बदल सकता है जब वह एक एक्सेस पॉइंट (BSSID) से दूसरे पर रोम करता है, विशेष रूप से यदि डिवाइस प्रत्येक BSSID को एक अलग नेटवर्क मानता है। इससे सेशन ड्रॉप और री-ऑथेंटिकेशन प्रॉम्प्ट हो सकते हैं। इसका शमन यह सुनिश्चित करना है कि आपका वायरलेस इंफ्रास्ट्रक्चर उचित 802.11r (Fast BSS Transition) का उपयोग करता है और एक ही SSID के तहत सभी एक्सेस पॉइंट को सिंगल मोबिलिटी डोमेन के रूप में कॉन्फ़िगर किया गया है, जिससे एड्रेस रोटेशन के ट्रिगर कम हो जाते हैं।

फ़ेल्योर मोड 4: DHCP पूल का समाप्त होना। ऐसे वातावरण में जहां DHCP लीज़ लंबी होती हैं और पूल छोटा होता है, नए रैंडमाइज़्ड MAC के साथ कनेक्ट होने वाले डिवाइसों की उच्च मात्रा उपलब्ध IP एड्रेस को समाप्त कर सकती है। गेस्ट नेटवर्क के लिए DHCP लीज़ समय की समीक्षा करके और उसे छोटा करके, और यह सुनिश्चित करके कि आपका DHCP पूल समय के साथ यूनीक डिवाइसों के बजाय पीक समवर्ती (concurrent) कनेक्शन के लिए उचित आकार का है, इसे कम करें।

ROI और व्यावसायिक प्रभाव

MAC एड्रेस रैंडमाइज़ेशन को अपनाना एक ऐसा निवेश है जिसका कई आयामों में स्पष्ट और मापने योग्य रिटर्न मिलता है।

सुरक्षा ROI. MAC वाइटलिस्टिंग को 802.1X ऑथेंटिकेशन से बदलने से उस भेद्यता (vulnerability) का एक वर्ग समाप्त हो जाता है जिसका अक्सर शोषण किया जाता है। MAC स्पूफ़िंग — जहां एक हमलावर एक्सेस कंट्रोल को बायपास करने के लिए एक ज्ञात-अच्छे MAC एड्रेस को क्लोन करता है — बहुत आसान और व्यापक रूप से प्रलेखित है। क्रेडेंशियल-आधारित ऑथेंटिकेशन पर जाने से यह अटैक वेक्टर पूरी तरह से हट जाता है। एक सिंगल नेटवर्क ब्रीच की लागत, जिसमें इंसिडेंट रिस्पॉन्स, विनियामक अधिसूचना और प्रतिष्ठा को नुकसान शामिल है, नेटवर्क इंफ्रास्ट्रक्चर रिफ्रेश की लागत से कहीं अधिक है।

अनुपालन ROI. GDPR, PCI DSS, या सार्वजनिक-क्षेत्र के सुरक्षा फ़्रेमवर्क के अधीन आने वाले संगठनों के लिए, आइडेंटिटी-आधारित नेटवर्क मैनेजमेंट की ओर बदलाव सीधे अनुपालन उद्देश्यों का समर्थन करता है। स्पष्ट सहमति के साथ केवल आवश्यक डेटा एकत्र करके GDPR के डेटा मिनिमाइज़ेशन सिद्धांत का पालन किया जाता है। PCI DSS के लिए मज़बूत नेटवर्क सेगमेंटेशन की आवश्यकता होती है जिसे MAC-आधारित कंट्रोल्स के साथ मज़बूती से प्राप्त नहीं किया जा सकता है। किसी भी फ़्रेमवर्क के तहत एक भी महत्वपूर्ण जुर्माने से बचना निवेश के लिए एक सम्मोहक वित्तीय औचित्य प्रदान करता है।

एनालिटिक्स और रेवेन्यू ROI. आइडेंटिटी-ड्रिवन गेस्ट पोर्टल में ट्रांज़िशन ग्राहक जुड़ाव और डेटा संग्रह के लिए एक सीधा चैनल बनाता है। जिन संगठनों ने लॉयल्टी-इंटीग्रेटेड WiFi पोर्टल लागू किए हैं, वे ईमेल सूची वृद्धि, बार-बार आने की दरों और ग्राहक यात्रा एनालिटिक्स की सटीकता में मापने योग्य सुधार की रिपोर्ट करते हैं। एक रिटेल चेन या होटल समूह के लिए, एक सहमति प्राप्त डेटा चैनल के माध्यम से लौटने वाले ग्राहकों को सटीक रूप से पहचानने और संलग्न करने की क्षमता का सीधा राजस्व प्रभाव पड़ता है। अनाम डिवाइसों को ट्रैक करने से लेकर ज्ञात ग्राहकों को संलग्न करने तक का बदलाव डेटा गुणवत्ता और बिज़नेस इंटेलिजेंस क्षमता में एक बुनियादी सुधार है।

Key Terms & Definitions

MAC Address (Media Access Control Address)

A unique, 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer. It is used as a network address for communications within a network segment and is structured as six pairs of hexadecimal digits (e.g., 00:1A:2B:3C:4D:5E).

Traditionally used by IT teams as a stable, unique identifier for devices on a WiFi network. Its reliability as a persistent identifier has been fundamentally undermined by MAC randomization, making it unsuitable as a primary key for security, access control, or analytics.

MAC Address Randomization

A privacy feature implemented in modern operating systems (iOS 14+, Android 10+, Windows 10+) where the device temporarily replaces its real, factory-assigned MAC address with a randomly generated one when connecting to or scanning for WiFi networks.

The central challenge for enterprise network managers. It prevents tracking of a device across different WiFi networks and over time, but disrupts legacy systems that depend on a stable MAC address for authentication, logging, and analytics.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism requiring devices to present verifiable credentials to a RADIUS server before being granted access to a LAN or WLAN.

The gold-standard replacement for MAC-based access control. By authenticating the user or device via credentials rather than hardware attributes, it provides security that is entirely immune to MAC randomization. Essential for any enterprise network refresh.

WPA3-Enterprise

The latest generation of WiFi security protocol for enterprise environments, building on IEEE 802.1X. It offers enhanced encryption (up to 192-bit in its highest security mode) and protection against offline dictionary attacks and key reinstallation attacks.

The recommended security standard for corporate WiFi networks. Deploying WPA3-Enterprise alongside 802.1X is the definitive technical response to the security challenges posed by MAC randomization.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The server-side component of an 802.1X deployment. When a device attempts to connect, the access point forwards the authentication request to the RADIUS server, which validates the credential and instructs the access point to grant or deny access — and optionally assign the device to a specific VLAN.

Captive Portal

A web page that a user of a public-access network is required to view and interact with before network access is granted. Portals are used for authentication, terms of service acceptance, payment, or marketing data collection.

For guest networks, the captive portal is the primary mechanism for establishing user identity in a post-MAC-randomization environment. A well-designed portal with a loyalty or social login integration provides a stable user identifier that replaces the MAC address for analytics and session management.

SSID (Service Set Identifier)

The public name of a WiFi network, broadcast by access points and visible to devices scanning for available connections.

Modern devices generate a unique, persistent randomized MAC address for each different SSID they connect to. This means a device will appear with a different MAC address on your 'Corporate' network versus your 'Guest' network, a critical detail for network segmentation and analytics.

GDPR (General Data Protection Regulation)

EU Regulation 2016/679, which governs the processing of personal data of individuals within the European Union. It requires a lawful basis for data processing, mandates data minimisation, and grants individuals rights over their data.

A static MAC address that can be linked to an individual is considered personal data under GDPR. Network managers must ensure that any system collecting or processing MAC addresses — or the new identity-based alternatives — has a documented lawful basis and appropriate data retention policies.

Zero Trust Network Access (ZTNA)

A security framework that requires all users and devices to be authenticated, authorised, and continuously validated before being granted access to applications and data, regardless of whether they are inside or outside the network perimeter.

MAC randomization is, in a sense, forcing enterprise networks toward Zero Trust principles by removing the ability to implicitly trust a device based on its hardware address. Adopting a ZTNA framework provides a coherent strategic context for the technical changes required.

Case Studies

A 200-room luxury hotel wants to provide a seamless, 'just-works' WiFi experience for returning guests, allowing them to connect automatically without a portal on subsequent visits. Their current system relies on MAC whitelisting for registered guests, which is now failing due to MAC randomization, generating a high volume of front-desk support calls.

The recommended solution is to deploy a WPA3-Enterprise network with 802.1X authentication, integrated with the hotel's Property Management System (PMS).

Infrastructure Upgrade: Verify all access points are WPA3-Enterprise certified and update firmware. Deploy or upgrade a RADIUS server (e.g., FreeRADIUS, Cisco ISE, or a cloud-hosted equivalent).

PMS Integration: Configure the PMS to automatically generate a unique, time-limited WiFi credential (username and a strong random password) for each guest at check-in. This credential is tied to their reservation and expires at check-out.

Guest Onboarding: At first connection, the guest is directed to a simple, branded captive portal where they enter their room number and last name to retrieve their credential. The device is then configured to trust the network's certificate and save the 802.1X profile.

Seamless Re-connection: On all subsequent connections during their stay — whether returning to the room, moving through the lobby, or using the restaurant WiFi — the device uses its saved 802.1X profile to authenticate seamlessly and securely in the background, with no user interaction required. The randomized MAC address is entirely irrelevant, as authentication is based on the credential.

Loyalty Integration (Phase 2): For returning guests across multiple stays, integrate the portal with the hotel's loyalty programme. Loyalty members can authenticate with their loyalty credentials, enabling the hotel to recognise them as returning guests and offer personalised welcome experiences.

A large retail chain with 150 stores uses WiFi analytics to measure footfall, dwell time in different departments, and queue lengths at checkout to optimise staffing and store layout. Since iOS 14 rolled out, their analytics platform is reporting inaccurate data, showing apparent unique visitor counts that are three to four times higher than actual footfall, and 'returning visitor' rates have dropped to near zero.

The retailer should transition to a multi-layered analytics strategy that de-emphasises MAC addresses as the primary identifier.

Upgrade Analytics Platform: Engage the current analytics vendor to understand their roadmap for MAC randomization. If the platform does not have a credible solution, evaluate alternatives that are designed for the post-randomization era. Modern platforms focus on session-based analysis and use probabilistic algorithms to estimate unique visitors, clearly distinguishing between 'devices seen' and 'estimated unique visitors'.

Implement an Identity Layer: Redesign the guest WiFi portal to offer a compelling reason for customers to log in. Options include a discount voucher on first login, access to a store loyalty account, or entry into a prize draw. Each login provides a stable identifier (email address, loyalty ID) that can be used to accurately track repeat visits across sessions and dates.

Augment with Non-WiFi Sensors: Deploy privacy-respecting IR beam counters or video analytics (people-counting only, no facial recognition) at store entrances and key department thresholds. This provides a ground-truth for absolute footfall counts, which can be used to calibrate and validate the WiFi analytics data.

Redefine KPIs: Work with the analytics team to redefine the key performance indicators. Shift from 'unique devices' to 'authenticated sessions', 'loyalty member visits', and 'estimated footfall' (from sensor data). Establish new baselines from the point of the platform upgrade and treat all historical MAC-based data as directionally useful but not absolutely accurate.

Scenario Analysis

Q1. You are the network architect for a multi-site conference centre. An event organiser wants to offer tiered WiFi access: a free, basic service for all attendees, and a paid, high-speed service for VIPs. Your current system uses MAC-based firewall rules to assign bandwidth tiers. How would you design a new solution that is resilient to MAC randomization and can scale across multiple simultaneous events?

💡 Hint:Consider how you can differentiate users at the point of authentication using a credential or payment token, and how RADIUS can dynamically assign network policies based on that identity.

Show Recommended Approach

The recommended design uses a single SSID with a captive portal that routes users to different authentication paths, with RADIUS handling dynamic policy assignment. The portal presents two options: 'Free Access' and 'VIP/Paid Access'. For the free tier, users accept terms and conditions and optionally provide an email address. The portal authenticates them to the RADIUS server, which assigns them to a VLAN with a bandwidth policy capped at, for example, 5 Mbps. For the VIP tier, users either enter a pre-purchased access code (distributed with their VIP ticket) or complete a payment via an integrated gateway. Upon successful validation, the RADIUS server assigns them to a separate VLAN with a high-speed policy. This design is entirely credential-driven, scales to any number of simultaneous events by issuing different access codes per event, and is completely immune to MAC randomization because no access decision is based on the device's hardware address.

Q2. A stadium is experiencing widespread connectivity complaints during a major event. The network logs show thousands of 802.11 authentication failures from devices with MAC addresses not present in the access control list. The security policy, implemented five years ago, blocks any MAC address not seen on the network in the previous 90 days. What is the root cause, what is the immediate remediation, and what is the long-term architectural fix?

💡 Hint:Consider the behaviour of devices belonging to fans who attend infrequently, and the fundamental incompatibility between time-based MAC whitelisting and address randomization.

Show Recommended Approach

Root cause: The 90-day MAC whitelist is fundamentally incompatible with MAC address randomization. A fan who attended a match more than 90 days ago will connect with a new randomized MAC address. The security system sees this as an unknown device and blocks it. For a stadium with infrequent events, the vast majority of fans will fall outside the 90-day window, causing mass authentication failures. Immediate remediation: Disable the MAC-based ACL immediately. It is causing a denial-of-service for legitimate users and providing negligible security value, as MAC spoofing trivially bypasses it. Replace it with an open network or a simple captive portal with terms-of-service acceptance to restore connectivity for the event. Long-term fix: Design a proper guest network architecture. For a public venue like a stadium, a captive portal with social login or ticketing system integration is the appropriate solution. This provides a user identity, enables analytics, and supports future loyalty and engagement programmes, without any dependence on MAC addresses.

Q3. Your retail chain's marketing team wants to run a 'welcome back' campaign, offering a personalised discount to customers who have visited a store more than three times in the past month. They want to deliver this offer via the guest WiFi portal. Explain why a MAC-address-based tracking system will fail to deliver this, and design an alternative technical architecture that will work reliably.

💡 Hint:Focus on what constitutes a reliable, persistent customer identifier versus a mutable hardware attribute, and how the captive portal can bridge the gap between an anonymous device and a known customer.

Show Recommended Approach

A MAC-based system will fail because the device's randomized MAC address will likely differ between visits, making each visit appear to be from a new, unknown device. It would be impossible to build a reliable visit history or identify returning customers. The alternative architecture is an identity-based loyalty WiFi programme. Implementation: 1) Customers register once via the captive portal, providing an email address or phone number, or linking their existing loyalty account. 2) On each subsequent visit, they log in to the WiFi using their loyalty credentials (a simple username/password or a one-tap social login). 3) The system records a 'visit event' against the stable loyalty ID, not the MAC address. 4) When the visit count for a specific loyalty ID reaches three within a rolling 30-day window, the portal's post-authentication landing page automatically displays the personalised discount offer. This architecture is accurate, consent-based, GDPR-compliant, and provides the marketing team with a rich, reliable dataset for campaign analysis and customer journey mapping.

Key Takeaways

- ✓MAC address randomization is the default setting on virtually all modern smartphones and laptops, making it the baseline assumption for any enterprise WiFi deployment.

- ✓Legacy MAC-based security controls (whitelists, ACLs) are now both ineffective and operationally disruptive — they must be replaced with IEEE 802.1X and WPA3-Enterprise.

- ✓WiFi analytics platforms that use MAC addresses as unique identifiers will report severely inflated visitor counts and near-zero returning visitor rates — a platform upgrade or reconfiguration is essential.

- ✓The strategic response is to shift from identity-by-hardware to identity-by-credential: authenticate users, not devices.

- ✓Modern captive portals with loyalty, social, or email login integrations provide a stable user identifier that is more accurate, more valuable, and more GDPR-compliant than MAC tracking.

- ✓Adapting to MAC randomization is not just a technical fix — it is an opportunity to build a more secure, compliant, and customer-centric network architecture.

- ✓Conduct a MAC dependency audit this quarter: identify every system that relies on a static MAC address and classify it for immediate replacement or upgrade.