पर्सनल एरिया नेटवर्क्स (PANs): तकनीक, सुरक्षा और एप्लिकेशन के लिए एक व्यापक गाइड

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

पर्सनल एरिया नेटवर्क्स (PANs) साधारण पेरिफेरल कनेक्शन से विकसित होकर एंटरप्राइज़ के भीतर इंटरनेट ऑफ थिंग्स (IoT) के लिए एक मूलभूत तकनीक बन गए हैं। हॉस्पिटैलिटी, रिटेल और बड़े सार्वजनिक स्थानों जैसे क्षेत्रों में IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और CTOs के लिए, एक मजबूत PAN रणनीति अब वैकल्पिक नहीं है—यह ऑपरेशनल इंटेलिजेंस को बढ़ावा देने, नए अतिथि अनुभव सक्षम करने और प्रतिस्पर्धात्मक बढ़त बनाए रखने के लिए महत्वपूर्ण है। यह गाइड ब्लूटूथ लो एनर्जी (BLE), Zigbee, NFC और उभरते UWB और Thread/Matter मानकों सहित PAN तकनीकों के विविध इकोसिस्टम को समझने, तैनात करने और सुरक्षित करने के लिए एक कार्रवाई योग्य ढांचा प्रदान करती है। हम जोखिम शमन, अनुपालन और ROI पर केंद्रित वेंडर-न्यूट्रल, व्यावहारिक मार्गदर्शन प्रदान करने के लिए अकादमिक सिद्धांत से आगे बढ़ते हैं। केंद्रीय विचार यह है कि हालांकि PANs एंटरप्राइज़ नेटवर्क में एक जटिल नई परत पेश करते हैं, IEEE 802.1X और WPA3 जैसे मानकों पर आधारित एक सक्रिय सुरक्षा दृष्टिकोण, इस संभावित हमले की सतह को एक सुरक्षित, उच्च-मूल्य वाली संपत्ति में बदल सकता है। यह दस्तावेज़ आपको इन तकनीकों का मूल्यांकन करने के लिए तकनीकी ज्ञान और उन्हें प्रभावी ढंग से लागू करने के लिए रणनीतिक अंतर्दृष्टि से लैस करेगा, यह सुनिश्चित करते हुए कि आपका इंफ्रास्ट्रक्चर न केवल कनेक्टेड है बल्कि सुरक्षित भी है。

तकनीकी डीप-डाइव

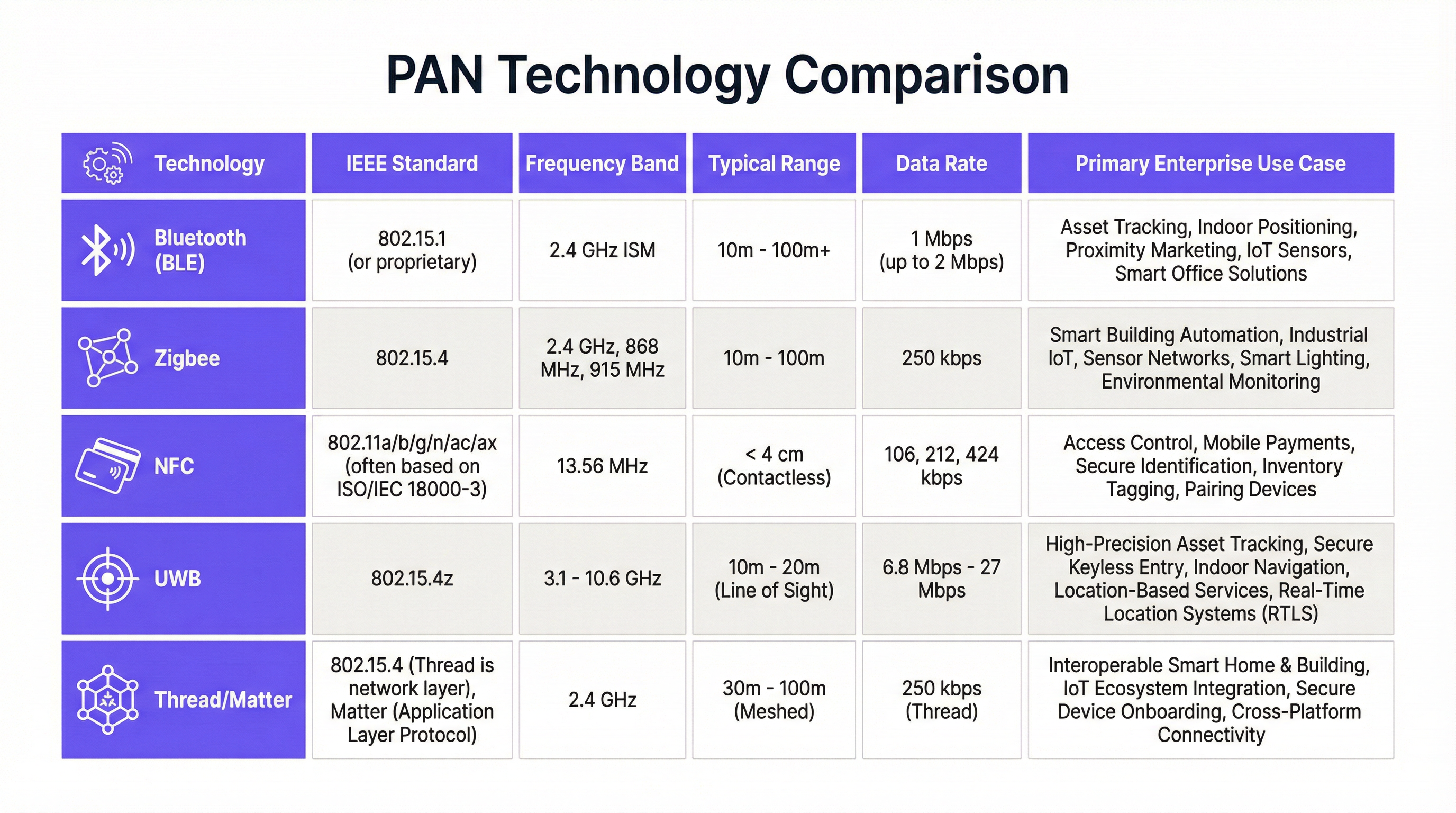

सूचित आर्किटेक्चरल निर्णय लेने के लिए प्रत्येक PAN तकनीक की तकनीकी बारीकियों को समझना मूलभूत है। प्रोटोकॉल का चुनाव सीधे तौर पर परिनियोजन लागत, स्केलेबिलिटी, सुरक्षा और समर्थित किए जा सकने वाले एप्लिकेशन के प्रकारों को प्रभावित करता है। यह अनुभाग एंटरप्राइज़ संदर्भ में सबसे प्रचलित PAN मानकों की विस्तृत तुलना प्रदान करता है।

ब्लूटूथ और ब्लूटूथ लो एनर्जी (BLE)

IEEE 802.15.1 मानक द्वारा शासित, ब्लूटूथ सबसे सर्वव्यापी PAN तकनीक है। जबकि क्लासिक ब्लूटूथ ऑडियो जैसे स्ट्रीमिंग एप्लिकेशन के लिए अनुकूलित है, ब्लूटूथ लो एनर्जी (BLE) एंटरप्राइज़ IoT के लिए प्राथमिक रुचि का संस्करण है। 2.4 GHz ISM बैंड में काम करते हुए, BLE को अल्ट्रा-लो पावर खपत के लिए डिज़ाइन किया गया है, जिससे बैटरी से चलने वाले सेंसर और बीकन वर्षों तक काम कर सकते हैं। इसकी 2 Mbps तक की डेटा दर और 100 मीटर से अधिक की रेंज इसे इनडोर पोजिशनिंग, एसेट ट्रैकिंग और प्रॉक्सिमिटी मार्केटिंग जैसे एप्लिकेशन के लिए आदर्श बनाती है। परिनियोजन के दृष्टिकोण से, BLE को लगभग सभी आधुनिक स्मार्टफोन और टैबलेट में मूल रूप से समर्थित होने का लाभ मिलता है, जिससे विशेष क्लाइंट हार्डवेयर की आवश्यकता कम हो जाती है। हालांकि, भीड़भाड़ वाला 2.4 GHz स्पेक्ट्रम हस्तक्षेप का स्रोत हो सकता है, जिसके लिए सघन परिनियोजन में सावधानीपूर्वक चैनल प्लानिंग की आवश्यकता होती है।

Zigbee

IEEE 802.15.4 विनिर्देश पर आधारित, Zigbee भी 2.4 GHz बैंड में काम करता है, लेकिन यह अपनी मजबूत मेश नेटवर्किंग क्षमताओं द्वारा पहचाना जाता है। Zigbee नेटवर्क में, डिवाइस अन्य उपकरणों के लिए डेटा रिले कर सकते हैं, जिससे नेटवर्क की रेंज बढ़ती है और इसका लचीलापन बेहतर होता है। यह इसे बड़े पैमाने के, स्थिर सेंसर नेटवर्क के लिए असाधारण रूप से उपयुक्त बनाता है, जैसे कि HVAC और लाइटिंग नियंत्रण के लिए स्मार्ट इमारतों में या उपकरण निगरानी के लिए औद्योगिक वातावरण में पाए जाने वाले नेटवर्क। 250 kbps की कम डेटा दर के साथ, Zigbee बड़े डेटा ट्रांसफर के लिए अभिप्रेत नहीं है, लेकिन विश्वसनीय, कम-लेटेंसी वाले कमांड-एंड-कंट्रोल मैसेजिंग में उत्कृष्ट है। नेटवर्क आर्किटेक्ट्स के लिए, एक महत्वपूर्ण विचार यह है कि कॉर्पोरेट IP नेटवर्क पर सेंसर डेटा को ब्रिज करने के लिए Zigbee को अक्सर एक समर्पित गेटवे की आवश्यकता होती है।

नियर फील्ड कम्युनिकेशन (NFC)

NFC एक विशेष, बहुत कम दूरी की तकनीक है जो 13.56 MHz पर काम करती है, जिसकी सामान्य रेंज 4 सेंटीमीटर से कम होती है। ISO/IEC 14443 जैसे मानकों द्वारा शासित, इसकी प्राथमिक ताकत इसकी सहज, टैप-टू-एक्ट कार्यक्षमता में निहित है। यह इसे संपर्क रहित भुगतान (और इस प्रकार PCI DSS अनुपालन के अधीन) के लिए वैश्विक मानक बनाता है और सुरक्षित एक्सेस कंट्रोल, कीलेस होटल रूम एंट्री और इंटरैक्टिव मार्केटिंग (जैसे, “स्मार्ट पोस्टर”) के लिए एक लोकप्रिय विकल्प बनाता है। अंतर्निहित निकटता की आवश्यकता एक सुरक्षा विशेषता है, क्योंकि यह दूरस्थ ईव्सड्रॉपिंग को कठिन बना देती है। हालांकि, इसी सीमा का अर्थ यह भी है कि यह निरंतर या लंबी दूरी की कनेक्टिविटी की आवश्यकता वाले किसी भी एप्लिकेशन के लिए अनुपयुक्त है।

अल्ट्रा-वाइडबैंड (UWB)

UWB, PANs के लिए सटीकता में एक महत्वपूर्ण छलांग का प्रतिनिधित्व करता है। एक विशाल स्पेक्ट्रम (3.1 से 10.6 GHz) में काम करते हुए, यह अविश्वसनीय सटीकता के साथ टाइम-ऑफ-फ्लाइट को मापने के लिए तीव्र पल्स प्रसारित करता है, जिससे 30 सेंटीमीटर से कम की सटीकता के साथ स्थान सेवाएं सक्षम होती हैं। यह क्षमता उच्च-मूल्य वाले एसेट ट्रैकिंग, सुरक्षित हैंड्स-फ्री एक्सेस कंट्रोल (जैसा कि आधुनिक वाहनों में देखा जाता है), और गोदामों और अस्पतालों जैसे वातावरण में रियल-टाइम लोकेशन सिस्टम (RTLS) के लिए परिवर्तनकारी है। हालांकि इसे लागू करना BLE की तुलना में अधिक महंगा है, UWB के लिए ROI उन एप्लिकेशनों में पाया जाता है जहां सटीक स्थान एक महत्वपूर्ण परिचालन आवश्यकता है। UWB के बाजार में उल्लेखनीय रूप से वृद्धि होने का अनुमान है, जो एंटरप्राइज़ रणनीति में इसके बढ़ते महत्व को दर्शाता है 1।

Thread और Matter

Thread एक IPv6-आधारित मेश नेटवर्किंग प्रोटोकॉल है जो IEEE 802.15.4 पर भी बनाया गया है, जिसे IoT उपकरणों के लिए विश्वसनीय, सुरक्षित और स्केलेबल कनेक्टिविटी प्रदान करने के लिए डिज़ाइन किया गया है। Zigbee के विपरीत, यह IP-नेटिव है, जो मौजूदा नेटवर्क इंफ्रास्ट्रक्चर के साथ एकीकरण को सरल बनाता है। Matter एक एप्लिकेशन लेयर प्रोटोकॉल है जो Thread, Wi-Fi और ईथरनेट के ऊपर चलता है। इसका लक्ष्य निर्माता की परवाह किए बिना स्मार्ट उपकरणों के लिए एक एकीकृत, इंटरऑपरेबल इकोसिस्टम बनाना है। स्मार्ट बिल्डिंग प्रोजेक्ट्स की योजना बनाने वाले CTOs के लिए, Matter मानक का उभरना एक महत्वपूर्ण विकास है, जो वेंडर लॉक-इन को कम करने और डिवाइस प्रबंधन को सरल बनाने का वादा करता है。

कार्यान्वयन गाइड

एंटरप्राइज़ वातावरण के भीतर PAN तकनीकों को तैनात करने के लिए एक संरचित दृष्टिकोण की आवश्यकता होती है जो व्यावसायिक उद्देश्यों को परिभाषित करने से लेकर नेटवर्क एकीकरण और चल रहे प्रबंधन तक जाता है। एक सफल कार्यान्वयन चुनी गई तकनीक को विशिष्ट उपयोग के मामलों के साथ संरेखित करने और इसे मौजूदा नेटवर्क फैब्रिक में सुरक्षित रूप से एकीकृत करने पर निर्भर करता है।

चरण 1: व्यावसायिक उद्देश्यों और उपयोग के मामलों को परिभाषित करें कोई भी हार्डवेयर खरीदे जाने से पहले, IT लीडर्स को लक्ष्यों को स्पष्ट रूप से परिभाषित करने के लिए ऑपरेशंस डायरेक्टर्स के साथ सहयोग करना चाहिए। क्या आप कीलेस एंट्री वाले होटल में अतिथि अनुभव को बेहतर बनाने का प्रयास कर रहे हैं? या एसेट ट्रैकिंग के साथ रिटेल में स्टॉक प्रबंधन को अनुकूलित करना चाहते हैं? उपयोग का मामला तकनीक तय करता है। उदाहरण के लिए, एक प्रॉक्सिमिटी मार्केटिंग अभियान BLE का लाभ उठाएगा, जबकि एक सुरक्षित भुगतान टर्मिनल के लिए NFC की आवश्यकता होती है।

चरण 2: साइट सर्वेक्षण और स्पेक्ट्रम विश्लेषण करें BLE, Zigbee और UWB जैसी RF-आधारित तकनीकों के लिए, एक गहन साइट सर्वेक्षण अनिवार्य है। इसमें RF हस्तक्षेप के संभावित स्रोतों (जैसे Wi-Fi एक्सेस पॉइंट, माइक्रोवेव ओवन, और कंक्रीट और धातु जैसी निर्माण सामग्री) की पहचान करने के लिए भौतिक वातावरण की मैपिंग शामिल है जो सिग्नल प्रसार को प्रभावित कर सकते हैं। सघन Wi-Fi परिनियोजन वाले स्थानों में 2.4 GHz बैंड का आकलन करने के लिए स्पेक्ट्रम विश्लेषक का उपयोग करना विशेष रूप से महत्वपूर्ण है। यह विश्लेषण विश्वसनीय कवरेज सुनिश्चित करने के लिए गेटवे, एंकर और सेंसर के प्लेसमेंट को सूचित करेगा।

चरण 3: नेटवर्क आर्किटेक्चर डिज़ाइन करें इस चरण में यह तय करना शामिल है कि PAN डेटा को कॉर्पोरेट नेटवर्क पर कैसे बैकहॉल किया जाएगा। क्या आप Zigbee या Thread के लिए समर्पित गेटवे का उपयोग करेंगे? या क्या आप BLE उपकरणों से डेटा बैकहॉल करने के लिए अपने मौजूदा Wi-Fi इंफ्रास्ट्रक्चर का लाभ उठाएंगे? एक प्रमुख आर्किटेक्चरल निर्णय नेटवर्क सेगमेंटेशन है। सभी PAN-संबंधित ट्रैफ़िक को महत्वपूर्ण कॉर्पोरेट और अतिथि नेटवर्क से अलग, अपने स्वयं के VLAN पर आइसोलेट किया जाना चाहिए। यह किसी IoT डिवाइस से उत्पन्न होने वाले किसी भी संभावित उल्लंघन को रोकने के लिए एक मूलभूत सुरक्षा उपाय है।

चरण 4: डिवाइस ऑनबोर्डिंग और प्रोविजनिंग हजारों IoT उपकरणों को सुरक्षित रूप से ऑनबोर्ड करना एक महत्वपूर्ण लॉजिस्टिक चुनौती है। मैन्युअल प्रोविजनिंग स्केलेबल नहीं है। समाधानों को जहां संभव हो ज़ीरो-टच प्रोविजनिंग का समर्थन करना चाहिए, यह सुनिश्चित करने के लिए कि केवल अधिकृत डिवाइस ही नेटवर्क से जुड़ सकें, प्रमाणपत्र-आधारित प्रमाणीकरण (निजी CA या विश्वसनीय तृतीय-पक्ष CA का लाभ उठाते हुए) का उपयोग करना चाहिए। सभी कनेक्टेड PAN उपकरणों की पूरी इन्वेंट्री बनाए रखने के लिए इस प्रक्रिया को एसेट मैनेजमेंट सिस्टम के साथ एकीकृत किया जाना चाहिए।

चरण 5: एंटरप्राइज़ सिस्टम के साथ एकीकरण PAN उपकरणों से एकत्र किया गया डेटा तभी मूल्यवान होता है जब इसे अन्य व्यावसायिक प्रणालियों के साथ एकीकृत किया जाता है। इसमें UWB RTLS से वेयरहाउस मैनेजमेंट सिस्टम में लोकेशन डेटा भेजना, BLE सेंसर से ऑक्यूपेंसी डेटा को बिल्डिंग मैनेजमेंट सिस्टम में फीड करना, या NFC एक्सेस इवेंट्स को सिक्योरिटी इंफॉर्मेशन एंड इवेंट मैनेजमेंट (SIEM) प्लेटफॉर्म से जोड़ना शामिल हो सकता है। यह एकीकरण सुरक्षित, प्रमाणित API के माध्यम से किया जाना चाहिए।

चरण 6: निगरानी और जीवनचक्र प्रबंधन परिनियोजन के बाद, नेटवर्क संचालन टीम को PAN के स्वास्थ्य और सुरक्षा में दृश्यता की आवश्यकता होती है। इसमें डिवाइस की स्थिति, बैटरी स्तर और नेटवर्क प्रदर्शन की निगरानी शामिल है। महत्वपूर्ण रूप से, इसमें फर्मवेयर अपडेट के लिए एक मजबूत प्रक्रिया भी शामिल है। जैसे-जैसे ब्लूटूथ या Zigbee स्टैक में नई कमजोरियां खोजी जाती हैं, उपकरणों को ओवर-द-एयर पैच करने की क्षमता एक महत्वपूर्ण सुरक्षा आवश्यकता है। कोई भी उपकरण जिसे अपडेट नहीं किया जा सकता है, उसे एक महत्वपूर्ण दायित्व माना जाना चाहिए।

सर्वोत्तम प्रथाएं

एंटरप्राइज़ PAN परिनियोजन से जुड़े जोखिमों को कम करने के लिए उद्योग-मानक सर्वोत्तम प्रथाओं का पालन करना आवश्यक है। ये सिफारिशें एक लचीला और सुरक्षित नेटवर्क आर्किटेक्चर बनाने पर केंद्रित हैं।

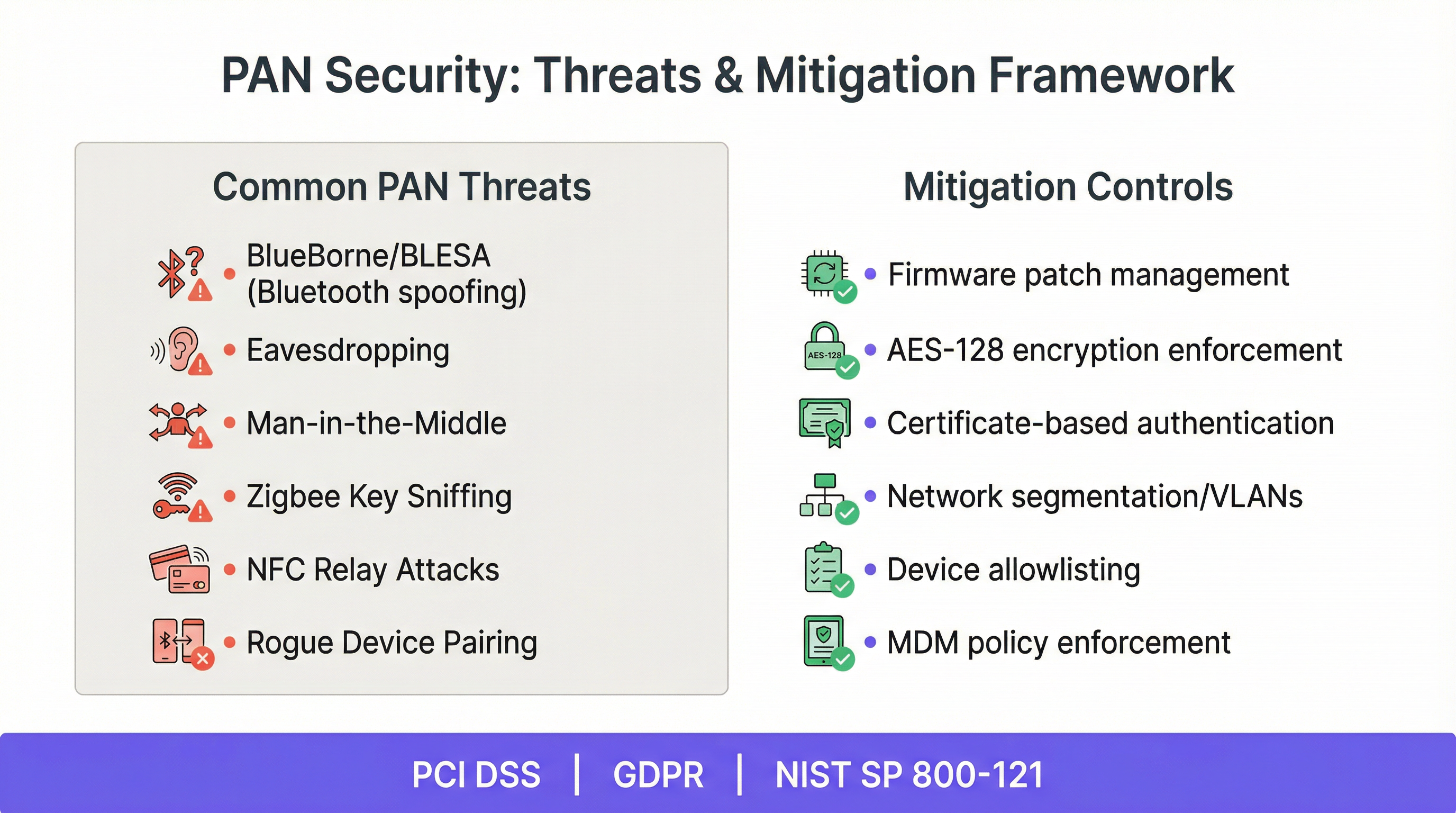

1. मजबूत एन्क्रिप्शन और प्रमाणीकरण लागू करें: सभी वायरलेस PAN ट्रैफ़िक एन्क्रिप्टेड होना चाहिए। BLE के लिए, इसका मतलब AES-128 एन्क्रिप्शन लागू करना है। Zigbee के लिए, इसमें Zigbee 3.0 विनिर्देश की सुरक्षा सुविधाओं का उपयोग करना शामिल है। कभी भी डिफ़ॉल्ट या आसानी से अनुमान लगाने योग्य कुंजियों पर निर्भर न रहें। जहां संभव हो, प्री-शेयर्ड कीज़ (PSKs) से आगे बढ़ें और EAP-TLS के साथ IEEE 802.1X का उपयोग करके एंटरप्राइज़-ग्रेड प्रमाणीकरण लागू करें, जो डिवाइस और नेटवर्क दोनों के लिए डिजिटल प्रमाणपत्रों का उपयोग करता है।

2. सख्त नेटवर्क सेगमेंटेशन लागू करें: यह सबसे महत्वपूर्ण आर्किटेक्चरल नियंत्रण है। PAN उपकरणों को एक समर्पित VLAN पर रखा जाना चाहिए जो अन्य सभी नेटवर्क से फ़ायरवॉल द्वारा सुरक्षित हो। ट्रैफ़िक को प्रतिबंधित करने के लिए एक्सेस कंट्रोल लिस्ट (ACLs) को कॉन्फ़िगर किया जाना चाहिए, जिससे डिवाइस केवल अपने विशिष्ट गेटवे या प्रबंधन प्लेटफ़ॉर्म के साथ संवाद कर सकें और किसी अन्य चीज़ के साथ नहीं। न्यूनतम विशेषाधिकार का यह सिद्धांत एक समझौता किए गए IoT सेंसर को अधिक महत्वपूर्ण प्रणालियों पर हमला करने के लिए पिवट पॉइंट के रूप में उपयोग किए जाने से रोकता है।

3. एक व्यापक डिवाइस इन्वेंट्री बनाए रखें: आप उस चीज़ को सुरक्षित नहीं कर सकते जिसके बारे में आप नहीं जानते कि वह आपके पास है। अपने नेटवर्क पर प्रत्येक PAN डिवाइस की रीयल-टाइम, सटीक इन्वेंट्री बनाए रखें। इस इन्वेंट्री में डिवाइस का प्रकार, MAC एड्रेस, फर्मवेयर संस्करण, भौतिक स्थान और स्वामी शामिल होना चाहिए। यह सुरक्षा निगरानी और परिचालन प्रबंधन दोनों के लिए मूलभूत है。

4. एक मजबूत पैच प्रबंधन कार्यक्रम स्थापित करें: PAN डिवाइस फर्मवेयर कमजोरियों का एक लगातार स्रोत है, जैसा कि BlueBorne और BLESA 2 जैसे खुलासों के साथ देखा गया है। आपकी परिनियोजन रणनीति में डिवाइस विक्रेताओं से भेद्यता घोषणाओं की निगरानी करने की प्रक्रिया और समय पर ओवर-द-एयर (OTA) फर्मवेयर अपडेट तैनात करने की क्षमता शामिल होनी चाहिए। जिन उपकरणों को पैच नहीं किया जा सकता है, वे एंटरप्राइज़ के लिए एक अस्वीकार्य जोखिम प्रस्तुत करते हैं।

5. BYOD परिदृश्यों के लिए मोबाइल डिवाइस प्रबंधन (MDM) का उपयोग करें: कई PAN एप्लिकेशनों में, इंटरैक्ट करने वाला डिवाइस उपयोगकर्ता का स्मार्टफोन होता है (उदा., BLE-आधारित एक्सेस या NFC भुगतान के लिए)। इन मामलों में, मोबाइल डिवाइस पर ही सुरक्षा नीतियों को लागू करने के लिए MDM या यूनिफाइड एंडपॉइंट मैनेजमेंट (UEM) समाधान का उपयोग किया जाना चाहिए, जैसे पासकोड की आवश्यकता, एन्क्रिप्शन सक्षम करना और यह सुनिश्चित करना कि ऑपरेटिंग सिस्टम अप टू डेट है।

समस्या निवारण और जोखिम शमन

सावधानीपूर्वक योजना बनाने के बावजूद, PAN परिनियोजन में समस्याओं का सामना करना पड़ सकता है। सक्रिय जोखिम शमन में सामान्य विफलता मोड का अनुमान लगाना और उन्हें संबोधित करने की योजना बनाना शामिल है।

| सामान्य समस्या | लक्षण | शमन और समस्या निवारण चरण |

|---|---|---|

| RF हस्तक्षेप | अविश्वसनीय कनेक्टिविटी, उच्च लेटेंसी, बार-बार डिवाइस का डिस्कनेक्ट होना। | 1. हस्तक्षेप के स्रोत (उदा., Wi-Fi, माइक्रोवेव) की पहचान करने के लिए स्पेक्ट्रम विश्लेषक का उपयोग करें। 2. ओवरलैप से बचने के लिए Zigbee या Wi-Fi चैनल बदलें (उदा., Wi-Fi चैनल 1, 6, 11 और Zigbee चैनल 15, 20, 25 का उपयोग करें)। 3. सिग्नल-टू-नॉइज़ अनुपात में सुधार के लिए गेटवे या उपकरणों को स्थानांतरित करें। 4. चरम मामलों में, संवेदनशील उपकरणों या हस्तक्षेप स्रोत को शील्ड करें। |

| डिवाइस स्पूफिंग | अनधिकृत डिवाइस एक वैध डिवाइस का रूप धारण करके एक्सेस प्राप्त कर लेता है (उदा., BIAS/BLESA हमले)। | 1. मजबूत, प्रमाणपत्र-आधारित प्रमाणीकरण (EAP-TLS) लागू करें। 2. विक्रेताओं के नवीनतम सुरक्षा पैच के साथ फर्मवेयर को अपडेट रखें। 3. विसंगतियों का पता लगाने के लिए नेटवर्क-स्तरीय निगरानी लागू करें, जैसे कि किसी असामान्य स्थान से कनेक्ट होने वाला डिवाइस। |

| बैटरी ड्रेन | बैटरी से चलने वाले उपकरण समय से पहले विफल हो जाते हैं, जिससे परिचालन में व्यवधान उत्पन्न होता है। | 1. सुनिश्चित करें कि डिवाइस सही पावर-सेविंग मापदंडों (उदा., BLE में विज्ञापन अंतराल) के साथ कॉन्फ़िगर किए गए हैं। 2. बैटरी स्तरों की सक्रिय रूप से निगरानी करें और कम-बैटरी स्थितियों के लिए अलर्ट सेट करें। 3. साइट सर्वेक्षण के दौरान, सत्यापित करें कि उपकरणों को ऐसे स्थानों पर नहीं रखा गया है जहां उन्हें गेटवे तक पहुंचने के लिए अधिकतम शक्ति पर संचारित करना पड़े। |

| गेटवे विफलता | PAN के एक पूरे सेगमेंट के लिए कनेक्टिविटी का नुकसान। | 1. महत्वपूर्ण क्षेत्रों में रिडंडेंट गेटवे तैनात करें। 2. गेटवे के बीच स्वचालित फेलओवर कॉन्फ़िगर करें। 3. एक निगरानी प्रणाली लागू करें जो गेटवे विफलता पर तत्काल अलर्ट प्रदान करती है। |

| डेटा ईव्सड्रॉपिंग | संवेदनशील डेटा को किसी अनधिकृत पार्टी द्वारा इंटरसेप्ट किया जाता है। | 1. सभी PAN ट्रैफ़िक के लिए मजबूत, एंड-टू-एंड एन्क्रिप्शन अनिवार्य करें। 2. सुनिश्चित करें कि एन्क्रिप्शन कुंजियों को सुरक्षित रूप से प्रबंधित किया जाता है और समय-समय पर रोटेट किया जाता है। 3. NFC के लिए, स्किमिंग को रोकने के लिए उपयोगकर्ताओं को सुरक्षित टैपिंग प्रथाओं पर शिक्षित करें। |

ROI और व्यावसायिक प्रभाव

CTO या IT निदेशक के लिए, PAN तकनीकों में निवेश को उचित ठहराने के लिए निवेश पर प्रतिफल (ROI) और व्यावसायिक प्रभाव की स्पष्ट अभिव्यक्ति की आवश्यकता होती है। लाभ आमतौर पर तीन श्रेणियों में आते हैं: परिचालन दक्षता, उन्नत ग्राहक अनुभव और नए राजस्व स्रोत।

परिचालन दक्षता: यह अक्सर मापने के लिए सबसे सीधा क्षेत्र होता है। उदाहरण के लिए, एक बड़े गोदाम में, UWB-आधारित RTLS कर्मचारियों द्वारा उपकरण खोजने में लगने वाले समय को कम कर सकता है। कार्यान्वयन से पहले और बाद में औसत खोज समय को मापकर और श्रम लागत से गुणा करके, प्रत्यक्ष लागत बचत की गणना की जा सकती है। इसी तरह, एक स्मार्ट बिल्डिंग में, Zigbee-नियंत्रित HVAC और लाइटिंग ऊर्जा खपत को 15-20% तक कम कर सकते हैं, एक ऐसा आंकड़ा जिसे सीधे उपयोगिता बिलों से वित्तीय बचत में बदला जा सकता है।

उन्नत ग्राहक/अतिथि अनुभव: हालांकि सीधे तौर पर मापना कठिन है, लेकिन ग्राहकों की संतुष्टि और वफादारी पर इसका प्रभाव महत्वपूर्ण है। हॉस्पिटैलिटी में, अतिथि के स्मार्टफोन (BLE या NFC का उपयोग करके) के माध्यम से निर्बाध, कीलेस रूम एंट्री की पेशकश चेक-इन के समय घर्षण के एक सामान्य बिंदु को दूर करती है। रिटेल में, BLE-संचालित इनडोर नेविगेशन खरीदारों को उत्पादों तक मार्गदर्शन कर सकता है, जिससे उनके इन-स्टोर अनुभव में सुधार होता है। इन लाभों को नेट प्रमोटर स्कोर (NPS), ग्राहक संतुष्टि (CSAT) सर्वेक्षण और रिपीट बिज़नेस दरों जैसे मेट्रिक्स के माध्यम से मापा जाता है।

नए राजस्व स्रोत: PAN तकनीकें पूरी तरह से नए बिजनेस मॉडल को अनलॉक कर सकती हैं। एक स्टेडियम ऑपरेटर किसी इवेंट के दौरान प्रशंसकों के फोन पर सीधे मर्चेंडाइज़ और रियायतों के लिए लक्षित प्रचार देने या सीट अपग्रेड की पेशकश करने के लिए BLE-आधारित प्रॉक्सिमिटी समाधान का उपयोग कर सकता है। रिटेलर ब्रांडों को प्रीमियम प्लेसमेंट अवसर बेचने के लिए PAN सेंसर से प्राप्त फुटफॉल एनालिटिक्स का उपयोग कर सकते हैं। यहां ROI को इन नई सेवाओं से उत्पन्न प्रत्यक्ष राजस्व द्वारा मापा जाता है।

अंततः, PAN परिनियोजन के लिए व्यावसायिक मामला लागत (हार्डवेयर, इंस्टॉलेशन, सॉफ़्टवेयर, चल रहे प्रबंधन) बनाम मात्रात्मक लाभों की स्पष्ट समझ पर टिकी हुई है। एक सफल प्रोजेक्ट 12-24 महीने की समय सीमा के भीतर सकारात्मक ROI प्रदान करेगा, साथ ही रणनीतिक लाभ भी प्रदान करेगा जिन्हें मापना कठिन है लेकिन दीर्घकालिक सफलता के लिए समान रूप से महत्वपूर्ण हैं।

Key Terms & Definitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Case Studies

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Scenario Analysis

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Hint:Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Show Recommended Approach

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Hint:The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Show Recommended Approach

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Hint:Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Show Recommended Approach

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Key Takeaways

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.