WiFi नेटवर्क के लिए VLAN कॉन्फ़िगरेशन

This guide provides a technical deep-dive into VLAN configuration for enterprise WiFi networks, offering actionable guidance for IT leaders and network architects. It covers VLAN fundamentals, SSID-to-VLAN mapping, implementation best practices, and the business impact of proper network segmentation for security, performance, and compliance in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

बड़े पैमाने पर WiFi नेटवर्क संचालित करने वाले किसी भी आधुनिक उद्यम के लिए—चाहे वह मल्टी-साइट रिटेल चेन हो, एक विशाल होटल रिज़ॉर्ट हो, या उच्च-घनत्व वाला स्टेडियम हो—नेटवर्क सेगमेंटेशन अब केवल एक सुझाव नहीं है; यह सुरक्षा, प्रदर्शन और परिचालन दक्षता के लिए एक मूलभूत आवश्यकता है। वर्चुअल लोकल एरिया नेटवर्क (VLANs) इस सेगमेंटेशन को स्केलेबल और लागत-प्रभावी तरीके से प्राप्त करने के लिए प्राथमिक तंत्र प्रदान करते हैं। एक एकल भौतिक नेटवर्क बुनियादी ढांचे को कई, पृथक ब्रॉडकास्ट डोमेन में तार्किक रूप से विभाजित करके, VLANs IT टीमों को विभिन्न उपयोगकर्ता समूहों और डिवाइस प्रकारों में विशिष्ट सुरक्षा नीतियों को लागू करने, ट्रैफ़िक प्रबंधित करने और उपयोगकर्ता अनुभव को बढ़ाने में सक्षम बनाते हैं। उदाहरण के लिए, गेस्ट WiFi ट्रैफ़िक को पॉइंट-ऑफ़-सेल (POS) सिस्टम या आंतरिक सर्वर जैसे संवेदनशील कॉर्पोरेट संसाधनों से पूरी तरह से अलग किया जा सकता है, जो सीधे जोखिम को कम करता है और PCI DSS और GDPR जैसे मानकों के अनुपालन को सरल बनाता है। यह मार्गदर्शिका नेटवर्क आर्किटेक्ट्स और IT प्रबंधकों के लिए एक आधिकारिक तकनीकी संदर्भ के रूप में कार्य करती है, जो एंटरप्राइज़ WiFi परिनियोजन के लिए एक मजबूत VLAN आर्किटेक्चर को डिज़ाइन करने, लागू करने और प्रबंधित करने के लिए एक व्यावहारिक ढांचा प्रदान करती है। यह अकादमिक सिद्धांत से आगे बढ़कर वास्तविक दुनिया के परिदृश्यों और उद्योग की सर्वोत्तम प्रथाओं पर आधारित वेंडर-न्यूट्रल, कार्रवाई योग्य मार्गदर्शन प्रदान करता है, जो उचित VLAN कॉन्फ़िगरेशन और मापने योग्य व्यावसायिक परिणामों जैसे बेहतर नेटवर्क थ्रूपुट, उन्नत सुरक्षा स्थिति और अधिक परिचालन चपलता के बीच सीधे संबंध पर ध्यान केंद्रित करता है।

तकनीकी डीप-डाइव

मूल रूप से, VLAN नेटवर्क उपकरणों का एक तार्किक समूह है जो इस तरह संचार करते हैं जैसे कि वे एक ही भौतिक LAN पर हों, भले ही उनका भौतिक स्थान कुछ भी हो। इस तकनीक का आधार IEEE 802.1Q मानक है, जो VLAN टैगिंग की एक प्रणाली को परिभाषित करता है। जब कोई ईथरनेट फ्रेम "ट्रंक" के रूप में कॉन्फ़िगर किए गए नेटवर्क लिंक से होकर गुजरता है, तो फ्रेम हेडर में 4-बाइट का टैग डाला जाता है। इस टैग में एक VLAN आइडेंटिफ़ायर (VID) होता है, जो 12-बिट की संख्या है और विशिष्ट रूप से उस VLAN की पहचान करता है जिससे फ्रेम संबंधित है (यह 4,094 VLANs तक की अनुमति देता है)। नेटवर्क स्विच इस VID का उपयोग फ़ॉरवर्डिंग निर्णय लेने के लिए करते हैं, यह सुनिश्चित करते हुए कि किसी विशिष्ट VLAN के फ्रेम केवल उसी VLAN से संबंधित पोर्ट या अन्य ट्रंक पोर्ट पर ही डिलीवर किए जाएं।

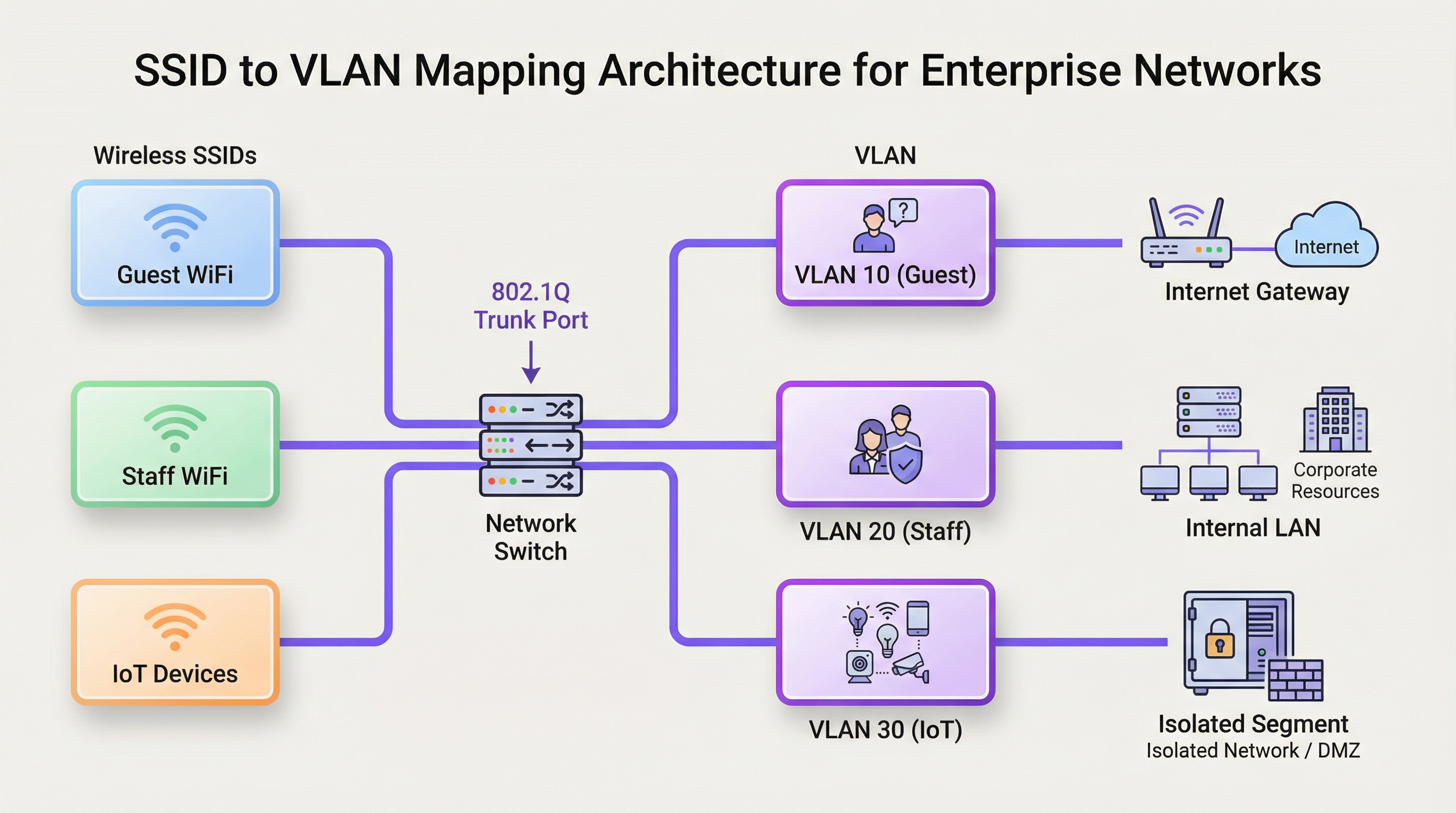

SSID से VLAN मैपिंग

WiFi संदर्भ में VLANs का सबसे आम अनुप्रयोग एक विशिष्ट सर्विस सेट आइडेंटिफ़ायर (SSID)—जो WiFi नेटवर्क का सार्वजनिक नाम है—को एक समर्पित VLAN के साथ मैप करना है। यह वायरलेस और वायर्ड नेटवर्क सेगमेंट के बीच एक निर्बाध ब्रिज बनाता है। उदाहरण के लिए:

- SSID:

Guest-WiFi-> VLAN 10 (केवल इंटरनेट एक्सेस, क्लाइंट आइसोलेशन सक्षम) - SSID:

Staff-Internal-> VLAN 20 (कॉर्पोरेट सर्वर, प्रिंटर और आंतरिक एप्लिकेशन तक पहुंच) - SSID:

POS-Terminals-> VLAN 30 (अत्यधिक प्रतिबंधित, केवल पेमेंट प्रोसेसिंग गेटवे तक पहुंच, PCI DSS अनुपालक) - SSID:

IoT-Devices-> VLAN 40 (बिल्डिंग मैनेजमेंट, HVAC और सुरक्षा कैमरों के लिए पृथक सेगमेंट)

यह आर्किटेक्चर वायरलेस एक्सेस पॉइंट्स (APs) और नेटवर्क स्विच के कॉन्फ़िगरेशन के माध्यम से साकार होता है। APs को प्रत्येक SSID के वायरलेस ट्रैफ़िक को संबंधित VID के साथ टैग करने के लिए कॉन्फ़िगर किया जाता है। इन APs से जुड़े स्विच पोर्ट्स को ट्रंक पोर्ट्स के रूप में कॉन्फ़िगर किया जाता है, जिससे वे एक साथ कई VLANs के लिए ट्रैफ़िक ले जा सकते हैं। जब टैग किया गया ट्रैफ़िक स्विच तक पहुंचता है, तो स्विच इसे VID के आधार पर फ़ॉरवर्ड करता है, यह सुनिश्चित करते हुए कि यह अपने निर्धारित ब्रॉडकास्ट डोमेन के भीतर पृथक रहे।

ब्रॉडकास्ट डोमेन और नेटवर्क प्रदर्शन

VLANs के बिना, एक बड़ा नेटवर्क एक एकल ब्रॉडकास्ट डोमेन होता है। प्रत्येक ब्रॉडकास्ट फ्रेम (उदा., ARP अनुरोध से) नेटवर्क पर मौजूद हर एक डिवाइस को भेजा जाता है। सैकड़ों या हजारों उपकरणों वाले उच्च-घनत्व वाले वातावरण में, यह ब्रॉडकास्ट ट्रैफ़िक महत्वपूर्ण नेटवर्क कंजेशन पैदा कर सकता है, जिसे "ब्रॉडकास्ट स्टॉर्म" के रूप में जाना जाता है, जो सभी उपयोगकर्ताओं के लिए प्रदर्शन को गंभीर रूप से कम कर देता है। नेटवर्क को छोटे VLANs में विभाजित करके, ब्रॉडकास्ट उनके संबंधित VLAN तक ही सीमित रहते हैं। उदाहरण के लिए, गेस्ट WiFi VLAN पर एक ARP अनुरोध को स्टाफ़ VLAN के उपकरणों द्वारा नहीं देखा जाएगा, जिससे ओवरहेड में भारी कमी आती है और समग्र नेटवर्क थ्रूपुट और स्थिरता में सुधार होता है।

कार्यान्वयन मार्गदर्शिका

VLAN रणनीति को लागू करने के लिए प्रमुख नेटवर्क हार्डवेयर की सावधानीपूर्वक योजना और कॉन्फ़िगरेशन की आवश्यकता होती है। इसका लक्ष्य एक लचीला और स्केलेबल आर्किटेक्चर बनाना है जो संगठन की सुरक्षा और परिचालन आवश्यकताओं के अनुरूप हो।

हार्डवेयर आवश्यकताएँ

- VLAN-अवेयर स्विच: किसी भी VLAN परिनियोजन का मूल नेटवर्क स्विच होता है। डेटा पथ के सभी स्विच "मैनेज्ड" या "स्मार्ट" स्विच होने चाहिए जो IEEE 802.1Q मानक का समर्थन करते हों। अनमैनेज्ड स्विच VLAN टैग को प्रोसेस नहीं कर सकते हैं और या तो टैग किए गए फ्रेम को छोड़ देंगे या टैग को हटा देंगे, जिससे सेगमेंटेशन टूट जाएगा।

- VLAN-अवेयर वायरलेस एक्सेस पॉइंट्स: एंटरप्राइज़-ग्रेड APs की आवश्यकता होती है। इन APs को कई SSIDs का समर्थन करना चाहिए और प्रत्येक SSID के ट्रैफ़िक को एक विशिष्ट VLAN ID के साथ टैग करने की क्षमता होनी चाहिए।

- राउटर / लेयर 3 स्विच: चूंकि VLANs तार्किक रूप से अलग नेटवर्क बनाते हैं, यदि किसी इंटर-VLAN संचार की आवश्यकता होती है (उदा., स्टाफ़ उपकरणों को एक अलग VLAN पर प्रिंटर तक पहुंचने की अनुमति देना), तो उनके बीच रूटिंग करने में सक्षम डिवाइस आवश्यक है। यह कार्य आमतौर पर एक कोर राउटर या लेयर 3 स्विच द्वारा किया जाता है। एक्सेस कंट्रोल लिस्ट (ACLs) को इस डिवाइस पर कॉन्फ़िगर किया जाता है ताकि यह सख्ती से नियंत्रित किया जा सके कि किस ट्रैफ़िक को VLAN सीमाओं को पार करने की अनुमति है।

वेंडर-न्यूट्रल कॉन्फ़िगरेशन चरण

- अपनी VLAN योजना परिभाषित करें: उपयोगकर्ता समूहों, विश्वास स्तरों और ट्रैफ़िक प्रकारों के आधार पर अपने VLANs की योजना बनाएं। प्रत्येक को एक नाम और एक अद्वितीय VID असाइन करें (उदा., VLAN 10 - मेहमान, VLAN 20 - स्टाफ़, VLAN 30 - PCI, VLAN 40 - IoT)। महत्वपूर्ण रूप से, किसी भी प्रोडक्शन ट्रैफ़िक के लिए डिफ़ॉल्ट VLAN, VLAN 1 का उपयोग न करें। यह एक सामान्य सुरक्षा जोखिम है।

- स्विच पर VLANs कॉन्फ़िगर करें: अपने स्विच के प्रबंधन इंटरफ़ेस तक पहुंचें और परिभाषित VLANs बनाएं। इसमें आमतौर पर प्रत्येक VLAN को एक नाम और उसका संबंधित VID देना शामिल होता है।

- ट्रंक पोर्ट्स कॉन्फ़िगर करें: उन स्विच पोर्ट्स की पहचान करें जो आपके APs और अन्य स्विच से जुड़ेंगे। इन पोर्ट्स को "ट्रंक" पोर्ट्स के रूप में कॉन्फ़िगर करें और निर्दिष्ट करें कि किन VLANs को ट्रंक से गुजरने की अनुमति है। सुरक्षा के लिए, केवल आवश्यक VLANs की अनुमति दें, सभी की नहीं।

- एक्सेस पोर्ट्स कॉन्फ़िगर करें: उन पोर्ट्स के लिए जो एंड डिवाइस से जुड़ते हैं जो VLAN-अवेयर नहीं हैं (जैसे डेस्कटॉप PC), उन्हें "एक्सेस" पोर्ट्स के रूप में कॉन्फ़िगर करें और उन्हें एक एकल, अनटैग्ड VLAN असाइन करें।

- APs कॉन्फ़िगर करें: अपने वायरलेस कंट्रोलर या AP प्रबंधन इंटरफ़ेस में, अपने SSIDs बनाएं। प्रत्येक SSID के लिए, इसे संबंधित VLAN ID असाइन करें। यह वह चरण है जो वायरलेस ट्रैफ़िक को टैग करता है।

- इंटर-VLAN रूटिंग कॉन्फ़िगर करें: अपने राउटर या लेयर 3 स्विच पर, प्रत्येक VLAN के लिए एक वर्चुअल इंटरफ़ेस बनाएं और उसे एक IP पता असाइन करें। यह पता उस VLAN के भीतर सभी उपकरणों के लिए डिफ़ॉल्ट गेटवे के रूप में काम करेगा। VLANs के बीच बहने वाले ट्रैफ़िक के लिए नियम परिभाषित करने के लिए ACLs लागू करें।

सर्वोत्तम प्रथाएँ

- उच्च-जोखिम वाले ट्रैफ़िक को अलग करें: हमेशा गेस्ट नेटवर्क, IoT उपकरणों और अनुपालन के अधीन सिस्टम (जैसे PCI DSS) को उनके स्वयं के समर्पित, अत्यधिक प्रतिबंधित VLANs में रखें।

- एक समर्पित प्रबंधन VLAN का उपयोग करें: नेटवर्क इंफ्रास्ट्रक्चर उपकरणों (स्विच, APs, कंट्रोलर) को एंड-यूज़र ट्रैफ़िक और संभावित हमलों से बचाने के लिए उनके स्वयं के पृथक प्रबंधन VLAN पर होना चाहिए।

- डायनामिक VLAN असाइनमेंट के लिए 802.1X लागू करें: उन्नत सुरक्षा के लिए, RADIUS सर्वर के साथ IEEE 802.1X मानक का उपयोग करें। यह सफल प्रमाणीकरण पर प्रति-उपयोगकर्ता या प्रति-डिवाइस के आधार पर डायनामिक VLAN असाइनमेंट की अनुमति देता है, बजाय इसके कि वे केवल उस SSID पर निर्भर रहें जिससे वे जुड़ते हैं।

- ट्रंक से अप्रयुक्त VLANs को प्रून करें: प्रदर्शन और सुरक्षा के लिए, ट्रंक पोर्ट्स को केवल उन VLANs को अनुमति देने के लिए कॉन्फ़िगर करें जो उस लिंक पर सक्रिय रूप से आवश्यक हैं। यह अनावश्यक ब्रॉडकास्ट ट्रैफ़िक को पूरे नेटवर्क में फैलने से रोकता है।

- सुरक्षा मानकों के साथ संरेखित करें: सुनिश्चित करें कि आपका VLAN आर्किटेक्चर प्रासंगिक नियमों के अनुपालन का समर्थन करता है। उदाहरण के लिए, PCI DSS आवश्यकता 1.2.1 कार्डधारक डेटा वातावरण को शेष नेटवर्क से अलग करने को अनिवार्य करता है।

समस्या निवारण और जोखिम न्यूनीकरण

- समस्या: उपकरणों को IP पता नहीं मिल रहा है।

- कारण: अक्सर नए VLAN के लिए DHCP स्कोप कॉन्फ़िगर नहीं किया जाता है, या राउटर/L3 स्विच DHCP अनुरोधों को रिले करने के लिए सही ढंग से कॉन्फ़िगर नहीं किया गया है।

- समाधान: सुनिश्चित करें कि DHCP सर्वर में प्रत्येक VLAN के सबनेट के लिए एक स्कोप है और आपके राउटर पर VLAN इंटरफ़ेस पर एक IP हेल्पर-एड्रेस कॉन्फ़िगर किया गया है।

- समस्या: उपकरण WiFi से जुड़ सकते हैं लेकिन नेटवर्क एक्सेस नहीं है।

- कारण: AP और स्विच ट्रंक पोर्ट के बीच VLAN टैगिंग का बेमेल होना, या पथ में कहीं ट्रंक लिंक पर VLAN की अनुमति नहीं दी जा रही है।

- समाधान: AP से कोर राउटर तक के पथ में प्रत्येक स्विच पर ट्रंक पोर्ट कॉन्फ़िगरेशन को व्यवस्थित रूप से सत्यापित करें।

- जोखिम: VLAN हॉपिंग।

- कारण: कम-सुरक्षा वाले VLAN पर एक हमलावर उच्च-सुरक्षा वाले VLAN तक पहुंचने का प्रयास करता है। यह स्विच स्पूफिंग या डबल टैगिंग जैसी तकनीकों के माध्यम से किया जा सकता है।

- समाधान: आधुनिक सुरक्षा सर्वोत्तम प्रथाओं का उपयोग करें: स्विच पर डायनामिक ट्रंकिंग प्रोटोकॉल (DTP) को अक्षम करें, ट्रंक पोर्ट्स को मैन्युअल रूप से कॉन्फ़िगर करें, और सुनिश्चित करें कि ट्रंक पर आपका मूल (नेटिव) VLAN एक अप्रयुक्त, समर्पित VLAN है, न कि VLAN 1।

ROI और व्यावसायिक प्रभाव

एक उचित VLAN आर्किटेक्चर को डिज़ाइन करने और लागू करने में किया गया निवेश महत्वपूर्ण रिटर्न देता है। प्राथमिक ROI जोखिम न्यूनीकरण में है। अनुचित रूप से विभाजित नेटवर्क पर एक भी उल्लंघन पूरे संगठन को खतरे में डाल सकता है, जिससे विनाशकारी वित्तीय और प्रतिष्ठित क्षति हो सकती है। महत्वपूर्ण प्रणालियों को अलग करके, हमले की सतह (अटैक सरफेस) को नाटकीय रूप से कम किया जाता है। इसके अलावा, कम ब्रॉडकास्ट ट्रैफ़िक से प्रदर्शन में सुधार मेहमानों और कर्मचारियों दोनों के लिए बेहतर उपयोगकर्ता अनुभव की ओर ले जाता है, जो एक होटल में उच्च ग्राहक संतुष्टि या कार्यालय में अधिक कर्मचारी उत्पादकता में बदल सकता है। अंत में, एक अच्छी तरह से प्रलेखित, खंडित नेटवर्क प्रबंधन और समस्या निवारण को सरल बनाता है, परिचालन ओवरहेड को कम करता है और IT टीमों को समस्याओं का जवाब देने और नई सेवाओं को अधिक कुशलता से तैनात करने की अनुमति देता है।

Key Terms & Definitions

VLAN (Virtual Local Area Network)

A logical grouping of devices on one or more physical LANs that are configured to communicate as if they were attached to the same wire, when in fact they are located on a number of different LAN segments.

IT teams use VLANs to segment a network for security and performance reasons, such as separating guest WiFi traffic from internal corporate traffic without needing separate physical hardware for each.

IEEE 802.1Q

The networking standard that defines how VLAN information is inserted into Ethernet frames. It specifies the use of a "tag" in the frame header to identify the VLAN membership.

This is the core technology that makes VLANs work across multiple switches from different vendors. When a switch is "802.1Q compliant," it means it can understand and process these VLAN tags.

SSID (Service Set Identifier)

The public name of a wireless local area network (WLAN) that is broadcast into the air by access points. It is the name you see when you search for WiFi networks on your device.

In a VLAN deployment, IT teams map each SSID to a specific VLAN to automatically segment users based on the WiFi network they connect to (e.g., `Guest-WiFi` SSID maps to the Guest VLAN).

Trunk Port

A port on a network switch configured to carry traffic for multiple VLANs simultaneously. It uses the 802.1Q tagging standard to differentiate between the traffic of different VLANs.

Trunk ports are essential for connecting switches to each other and for connecting switches to VLAN-aware access points. They are the multi-lane highways of a VLAN architecture.

Access Port

A port on a network switch that carries traffic for only one VLAN. It is configured to connect to end-user devices like computers or printers that are not VLAN-aware.

This is the most common port configuration. When a device is plugged into an access port, it becomes a member of that port's assigned VLAN without needing any special configuration on the device itself.

Network Segmentation

The practice of splitting a computer network into smaller, isolated subnetworks or segments. Each segment acts as its own small network, and traffic between segments is controlled.

VLANs are the primary tool for achieving network segmentation. This is a critical security practice for reducing the attack surface and a performance tool for limiting broadcast traffic.

Broadcast Domain

A logical division of a computer network in which all nodes can reach each other by broadcast at the data link layer. A broadcast frame sent from one device will be received by all other devices in the same broadcast domain.

By default, a switched network is one large broadcast domain. VLANs break up the network into multiple, smaller broadcast domains, which improves performance by reducing unnecessary broadcast traffic.

RADIUS (Remote Authentication Dial-In User Service)

A client/server protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect to a network service.

In advanced WiFi deployments, a RADIUS server is used with 802.1X to authenticate users. Based on the user's credentials, the RADIUS server can tell the switch or AP to dynamically assign the user to a specific VLAN, providing a very high level of security and flexibility.

Case Studies

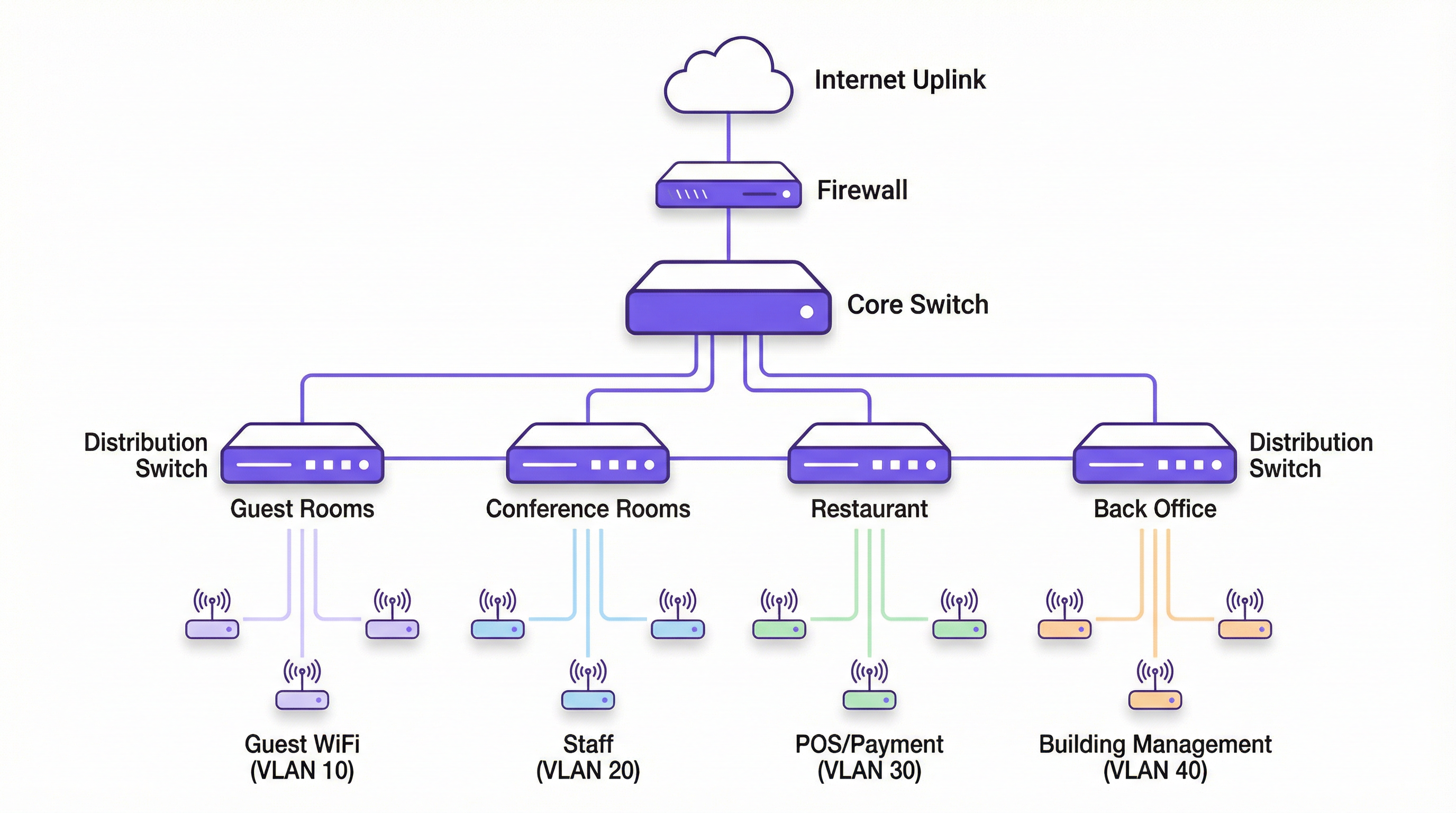

A 200-room luxury hotel needs to replace its aging WiFi network. They require secure, high-performance internet for guests, a separate network for corporate staff, a PCI-compliant network for payment systems at the front desk and restaurant, and a network for building management systems (HVAC, smart locks).

- VLAN Planning: Define four primary VLANs: VLAN 10 (Guests), VLAN 20 (Staff), VLAN 30 (PCI-DSS), and VLAN 40 (Building Management). Also, define VLAN 99 for network management.

- IP Addressing: Assign a unique /24 subnet to each VLAN (e.g., 10.10.10.0/24 for Guests, 10.10.20.0/24 for Staff).

- Hardware Configuration: Deploy managed 802.1Q-capable switches. Configure switch-to-switch ports and AP-connected ports as 802.1Q trunks, allowing VLANs 10, 20, 30, 40, and 99.

- SSID Mapping: Configure four SSIDs on the enterprise APs:

Hotel-Guest-WiFi-> VLAN 10,Hotel-Staff-> VLAN 20 (using WPA3-Enterprise with 802.1X),Hotel-POS-> VLAN 30 (hidden SSID), andHotel-IoT-> VLAN 40. - Routing & Security: Use a Layer 3 core switch for inter-VLAN routing. Create strict ACLs: VLAN 10 can only route to the internet. VLAN 30 can only communicate with the payment gateway IP address. VLAN 20 can access internal servers but not VLAN 30. VLAN 40 is completely isolated.

A retail chain with 50 stores wants to provide free guest WiFi while ensuring the security of their in-store POS systems and inventory scanners, which are also wireless.

- Standardised VLAN Template: Create a corporate-wide VLAN template to be deployed at each store: VLAN 110 (Guest WiFi), VLAN 120 (Corporate/Staff), VLAN 130 (POS), VLAN 140 (Inventory Scanners). Using higher VLAN numbers avoids conflicts with default setups.

- Centralised Management: Use a cloud-managed wireless and switching solution (like Purple's platform) to push the standardised configuration to all 50 stores.

- SSID Configuration:

Retail-Guest-> VLAN 110 (with client isolation and a captive portal for marketing).Retail-Staff-> VLAN 120 (WPA3-Enterprise).Retail-POS-> VLAN 130 (hidden SSID, MAC filtering).Retail-Inventory-> VLAN 140 (WPA3-Enterprise). - Firewall Policy: The on-site firewall at each store acts as the router. It is configured with rules to ensure VLAN 110 is internet-only. VLAN 130 traffic is restricted to the payment processor. VLAN 120 and 140 can communicate with the central corporate data centre over a VPN but are blocked from accessing the guest or POS VLANs directly.

Scenario Analysis

Q1. A conference centre is hosting a major tech event with 5,000 attendees, 200 event staff, and a dedicated press corps. How would you structure the VLANs and SSIDs to ensure a secure and performant network experience for all groups?

💡 Hint:Consider the different bandwidth, access, and security requirements for each group. Think about traffic density and potential interference.

Show Recommended Approach

- VLANs: Create at least three primary VLANs: VLAN 100 (Attendees), VLAN 200 (Staff), VLAN 300 (Press).

- SSIDs:

Event-Guest(VLAN 100) with a captive portal for registration and aggressive bandwidth limiting.Event-Staff(VLAN 200) with WPA3-Enterprise and access to production servers.Event-Press(VLAN 300) with higher bandwidth allocation and less restrictive filtering to allow for media uploads. - Network Design: Use a high-density AP deployment. Isolate the VLANs and implement strict inter-VLAN routing rules. The Attendee VLAN should be internet-only with client isolation enabled to prevent peer-to-peer attacks.

Q2. Your organisation has implemented VLANs, but users on the Staff VLAN (VLAN 20) are complaining of slow performance. The Guest VLAN (VLAN 10) seems unaffected. What are the first three things you would investigate?

💡 Hint:Think about the path traffic takes and what could cause congestion specific to one VLAN.

Show Recommended Approach

- Broadcast Traffic: Check for a broadcast storm within VLAN 20. A misconfigured device or a network loop affecting only that VLAN could be flooding it with traffic. Use a packet analyser to inspect traffic on a VLAN 20 access port.

- Uplink Saturation: Check the utilisation of the trunk links carrying VLAN 20 traffic. It's possible that staff activities (e.g., large file transfers to a server) are saturating the uplink, while guest traffic (mostly internet-bound) uses a different path or is shaped differently.

- DHCP/DNS Issues: Verify that the DHCP server for the VLAN 20 subnet is responsive and has available leases. Check the DNS servers assigned to VLAN 20 clients for latency or resolution failures. A problem with these core services can manifest as slow network performance.

Q3. A new security audit requires that all payment terminals be on a network segment that is completely isolated and compliant with PCI DSS. The terminals are currently connected to the same switches as regular staff computers. What is the most cost-effective way to achieve this?

💡 Hint:How can you achieve logical isolation without buying an entire new set of physical hardware?

Show Recommended Approach

The most cost-effective solution is to create a new, dedicated PCI VLAN (e.g., VLAN 30). Assign the switch ports connected to the payment terminals as access ports for VLAN 30. Then, at the router or Layer 3 switch, create a strict firewall rule (ACL) that only allows traffic from the VLAN 30 subnet to communicate with the specific IP addresses of the payment processor, and block all other traffic, including all inter-VLAN traffic. This logically isolates the terminals on the existing hardware, meeting the core requirement of PCI DSS segmentation without capital expenditure on new switches.

Key Takeaways

- ✓VLANs logically segment a physical network into multiple isolated broadcast domains.

- ✓Map SSIDs to specific VLANs to automatically enforce security policies for different user groups (e.g., Guest vs. Staff).

- ✓Use 802.1Q compliant switches and APs to implement a VLAN architecture.

- ✓Isolating guest, corporate, and sensitive (e.g., PCI) traffic into separate VLANs is critical for security and compliance.

- ✓VLANs improve network performance by reducing the size of broadcast domains and mitigating broadcast storms.

- ✓Always use a dedicated, unused VLAN for management and for the native VLAN on trunk ports; avoid using the default VLAN 1.

- ✓For maximum security, combine VLANs with 802.1X and a RADIUS server for dynamic, per-user VLAN assignment.