WiFi रोमिंग और हैंडऑफ़: 802.11r और 802.11k की व्याख्या

This guide provides a senior-level technical deep-dive into WiFi roaming protocols — specifically 802.11r (Fast BSS Transition), 802.11k (Neighbor Reports), and 802.11v (BSS Transition Management) — and their combined role in delivering seamless connectivity across enterprise venues. It equips IT managers, network architects, and venue operations directors with the architectural understanding, implementation steps, and business-impact metrics needed to deploy and validate fast roaming in hospitality, retail, events, and public-sector environments. The guide also addresses the critical interaction between roaming and captive portals, a common deployment failure point in guest WiFi networks.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

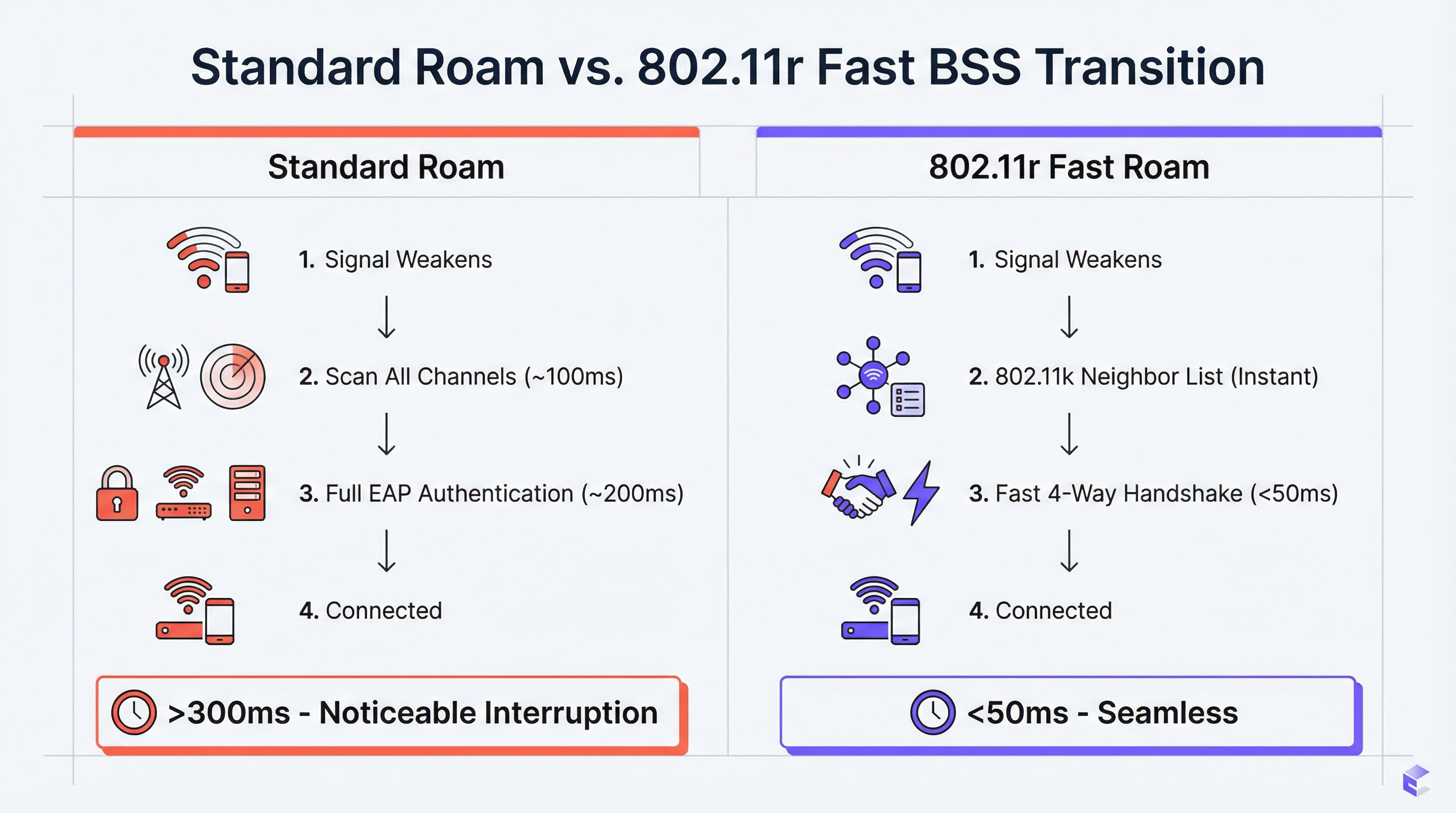

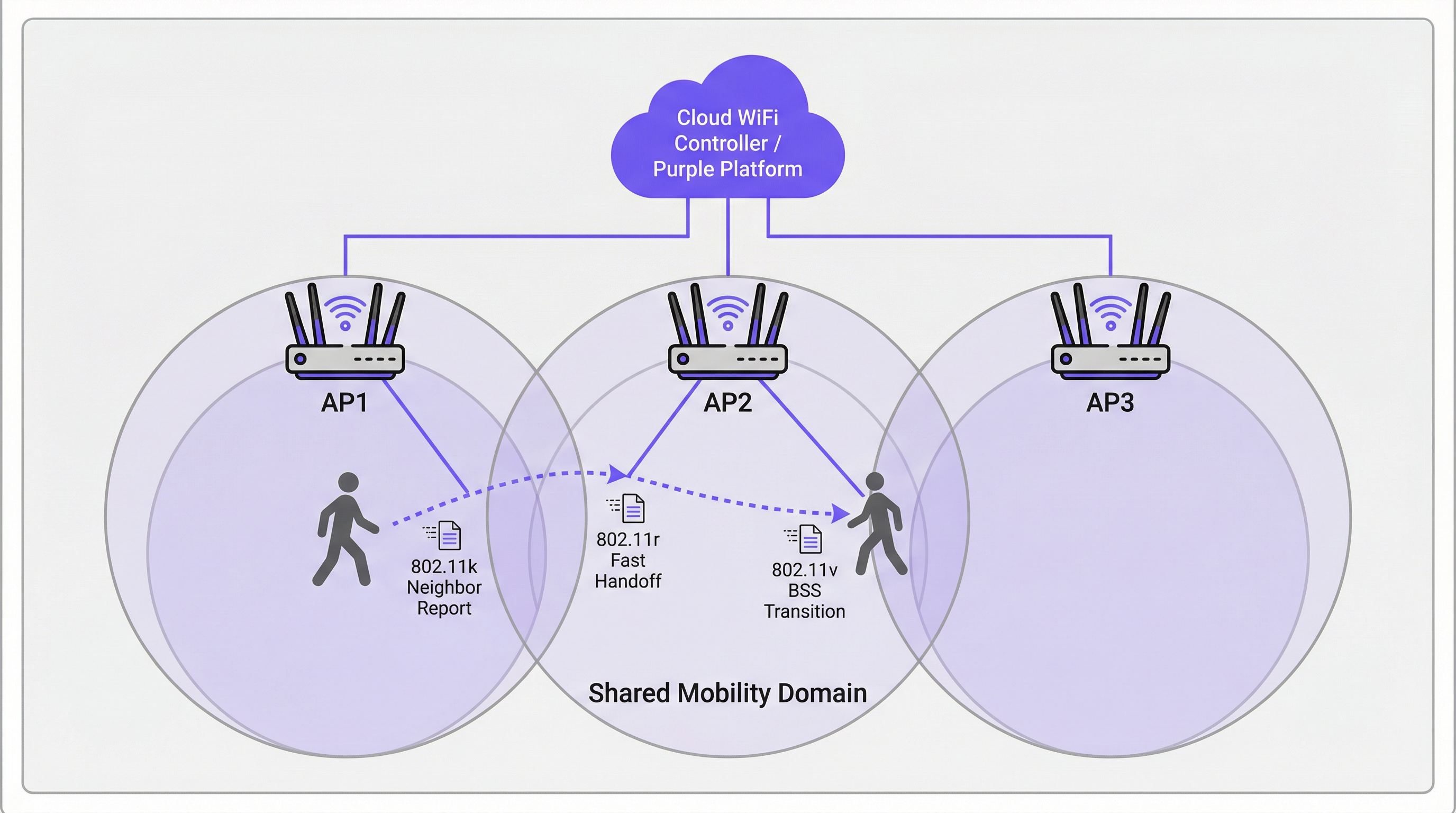

एंटरप्राइज़ स्थानों — होटल, रिटेल चेन, स्टेडियम, कॉन्फ़्रेंस सेंटर — के लिए निर्बाध WiFi एक मुख्य परिचालन आवश्यकता है। जैसे-जैसे उपयोगकर्ता किसी भौतिक स्थान में आगे बढ़ते हैं, उनके डिवाइस को बिना कनेक्शन टूटे एक्सेस पॉइंट (AP) के बीच स्विच करना चाहिए। खराब रोमिंग प्रदर्शन के कारण VoIP कॉल ड्रॉप होती हैं, वीडियो स्ट्रीम रुक जाती हैं और उपयोगकर्ता निराश होते हैं, जिसका सीधा असर अतिथि संतुष्टि स्कोर और कर्मचारियों की उत्पादकता मेट्रिक्स पर पड़ता है। इसका समाधान तीन पूरक IEEE 802.11 संशोधनों में निहित है: 802.11k, 802.11v, और 802.11r। ये मिलकर एक रोमिंग सहायता फ्रेमवर्क बनाते हैं जो क्लाइंट डिवाइस को तेज़, अधिक स्मार्ट हैंडऑफ़ निर्णय लेने की बुद्धिमत्ता देता है और नेटवर्क को उन निर्णयों को सक्रिय रूप से निर्देशित करने के लिए टूल प्रदान करता है। 802.11k कैंडिडेट AP की एक क्यूरेटेड सूची प्रदान करता है, जिससे समय लेने वाले चैनल स्कैन की आवश्यकता समाप्त हो जाती है। 802.11r (फ़ास्ट BSS ट्रांज़िशन) री-ऑथेंटिकेशन हैंडशेक को 200–300 ms से घटाकर 50 ms से कम कर देता है। 802.11v नेटवर्क को लोड-बैलेंसिंग उद्देश्यों के लिए क्लाइंट्स को सक्रिय रूप से निर्देशित करने में सक्षम बनाता है। इन मानकों को सही ढंग से लागू करना — एक उचित रूप से डिज़ाइन किए गए गेस्ट WiFi प्लेटफ़ॉर्म के साथ — एक मोबाइल, उच्च-प्रदर्शन वाले वायरलेस अनुभव का निश्चित मार्ग है जिसकी आधुनिक एंटरप्राइज़ वातावरण मांग करते हैं。

तकनीकी डीप-डाइव

चुनौती: धीमी रोमिंग और स्टिकी क्लाइंट की समस्या

रोमिंग सहायता के बिना एक मानक WiFi डिप्लॉयमेंट में, क्लाइंट डिवाइस पूरी तरह से यह तय करने के लिए ज़िम्मेदार होता है कि कब रोम करना है। इसका सामान्य परिणाम यह होता है कि डिवाइस अपने वर्तमान AP से इष्टतम समय से कहीं अधिक समय तक जुड़े रहते हैं, यहाँ तक कि जब पास के AP से काफी मजबूत सिग्नल उपलब्ध हो। यह स्टिकी क्लाइंट की समस्या है, और यह उन एंटरप्राइज़ वातावरणों में स्थानिक है जहाँ विभिन्न प्रकार के डिवाइस — स्मार्टफोन, लैपटॉप, IoT सेंसर, हैंडहेल्ड स्कैनर — प्रत्येक अलग-अलग स्तर की जटिलता के साथ अपने स्वयं के रोमिंग एल्गोरिदम लागू करते हैं।

जब क्लाइंट अंततः रोम करने का निर्णय लेता है, तो उसे नए AP के साथ एक पूर्ण री-ऑथेंटिकेशन चक्र पूरा करना होता है। WPA2-Enterprise या WPA3-Enterprise नेटवर्क में, इसमें क्लाइंट, AP और बैक-एंड RADIUS सर्वर के बीच कई EAP (एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल) राउंड ट्रिप शामिल होते हैं। इस प्रक्रिया में 200–400 मिलीसेकंड लग सकते हैं। रीयल-टाइम एप्लिकेशन — VoIP, वीडियो कॉन्फ्रेंसिंग, मोबाइल पॉइंट-ऑफ़-सेल — के लिए यह विलंबता अस्वीकार्य है। इसका परिणाम कॉल ड्रॉप, रुके हुए वीडियो फ्रेम और विफल ट्रांज़ैक्शन होते हैं।

802.11k: रेडियो रिसोर्स मैनेजमेंट और नेबर रिपोर्ट

802.11k संशोधन रेडियो रिसोर्स मैनेजमेंट (RRM) पेश करता है, जो एक ऐसा फ्रेमवर्क है जो AP और क्लाइंट्स को RF वातावरण के बारे में जानकारी का आदान-प्रदान करने की अनुमति देता है। सबसे अधिक परिचालन रूप से महत्वपूर्ण विशेषता नेबर रिपोर्ट है। एक 802.11k-सक्षम AP क्लाइंट के अनुरोध का जवाब पड़ोसी AP की एक संरचित सूची के साथ दे सकता है, जिसमें उनके BSSID, ऑपरेटिंग चैनल और सिग्नल विशेषताएँ शामिल हैं। यह क्लाइंट के लिए सभी उपलब्ध चैनलों पर पैसिव या एक्टिव स्कैन करने की आवश्यकता को समाप्त करता है — एक ऐसी प्रक्रिया जिसमें मल्टी-बैंड नेटवर्क पर 100 ms या उससे अधिक समय लग सकता है।

इसका व्यावहारिक प्रभाव यह है कि किसी AP के कवरेज ज़ोन के किनारे पर पहुँचने वाले क्लाइंट के पास रोम करने की आवश्यकता से पहले ही हैंडऑफ़ कैंडिडेट की एक रैंक की गई सूची होती है। निर्णय पूरी जानकारी के साथ लिया जाता है, न कि धीमी, अंधी खोज के माध्यम से।

802.11r: फ़ास्ट BSS ट्रांज़िशन (FT)

802.11r फ़ास्ट रोमिंग की आधारशिला है। इसका प्राथमिक नवाचार एक परिभाषित मोबिलिटी डोमेन के भीतर APs में कुंजी सामग्री का पूर्व-वितरण है। जब कोई क्लाइंट पहली बार 802.11r-सक्षम नेटवर्क पर प्रमाणित होता है, तो वह मानक EAP प्रक्रिया के माध्यम से एक पेयरवाइज़ मास्टर की (PMK) स्थापित करता है। FT सक्षम होने पर, इस कुंजी का एक व्युत्पन्न — PMK-R1 — कंट्रोलर या वितरण प्रणाली के माध्यम से मोबिलिटी डोमेन के सभी APs को पूर्व-वितरित किया जाता है。

जब क्लाइंट एक नए AP पर रोम करता है, तो पूर्ण EAP एक्सचेंज शुरू करने के बजाय, यह पूर्व-साझा किए गए PMK-R1 का उपयोग करके एक संपीड़ित 4-वे हैंडशेक करता है। यह हैंडऑफ़ प्रमाणीकरण समय को 50 मिलीसेकंड से कम कर देता है — वह महत्वपूर्ण सीमा जिसके नीचे वॉयस या वीडियो सत्र के दौरान एंड यूज़र को रोम का पता नहीं चलता है।

802.11r दो परिचालन मोड का समर्थन करता है। FT ओवर-द-एयर में क्लाइंट हैंडऑफ़ के दौरान सीधे लक्ष्य AP के साथ संचार करता है, जो अधिकांश डिप्लॉयमेंट के लिए सरल और अनुशंसित दृष्टिकोण है। FT ओवर-द-DS (डिस्ट्रीब्यूशन सिस्टम) वर्तमान AP के माध्यम से वायर्ड नेटवर्क के ज़रिए FT फ्रेम को रूट करता है, जो विशिष्ट कंट्रोलर आर्किटेक्चर में उपयोगी हो सकता है लेकिन जटिलता बढ़ाता है।

802.11v: BSS ट्रांज़िशन मैनेजमेंट

जहाँ 802.11k प्रतिक्रियाशील है (क्लाइंट के पूछने पर जानकारी प्रदान करना) और 802.11r लेन-देन संबंधी है (हैंडऑफ़ को तेज़ करना), 802.11v सक्रिय (प्रोएक्टिव) है। यह नेटवर्क को क्लाइंट डिवाइस पर BSS ट्रांज़िशन मैनेजमेंट रिक्वेस्ट भेजने की अनुमति देता है, जो उन्हें किसी विशिष्ट AP पर रोम करने का सुझाव या निर्देश देता है। यह लोड बैलेंसिंग के लिए नेटवर्क का प्राथमिक टूल है। यदि कोई AP क्षमता तक पहुँच रहा है, तो कंट्रोलर पास के, कम-लोड वाले AP के लिए मजबूत सिग्नल वाले कनेक्टेड क्लाइंट्स की पहचान कर सकता है और उन्हें ट्रांज़िशन अनुरोध भेज सकता है। क्लाइंट इसका पालन करने के लिए बाध्य नहीं है, लेकिन अच्छी तरह से लागू किए गए क्लाइंट (आधुनिक iOS, Android और Windows डिवाइस) आम तौर पर अनुरोध का सम्मान करेंगे।

यह सक्रिय स्टीयरिंग क्षमता नेटवर्क को एक निष्क्रिय बुनियादी ढाँचे से पूरे स्थान पर उपयोगकर्ता अनुभव को अनुकूलित करने में एक सक्रिय भागीदार में बदल देती है।

Captive Portal रोमिंग के साथ कैसे इंटरैक्ट करते हैं

गेस्ट WiFi डिप्लॉयमेंट में एक महत्वपूर्ण और अक्सर अनदेखा किया जाने वाला विफलता बिंदु रोमिंग और Captive Portal प्रमाणीकरण के बीच का इंटरैक्शन है। यदि कोई अतिथि AP1 पर Captive Portal के माध्यम से प्रमाणित होता है और फिर AP2 पर रोम करता है, तो एक अनुभवहीन कार्यान्वयन फिर से Captive Portal प्रस्तुत करेगा, जिससे पुनः प्रमाणीकरण के लिए मजबूर होना पड़ेगा। यह एक बुनियादी UX विफलता है।

सही आर्किटेक्चरल दृष्टिकोण गेस्ट WiFi प्लेटफ़ॉर्म (जैसे Purple) पर सेशन स्टेट मैनेजमेंट को केंद्रीकृत करना है। एक बार जब उपयोगकर्ता प्रमाणित हो जाता है, तो उनका MAC एड्रेस और सेशन टोकन केंद्रीय रूप से संग्रहीत हो जाते हैं। जब वे रोम करते हैं, तो नया AP केंद्रीय प्लेटफ़ॉर्म से क्वेरी करता है, जो सक्रिय सत्र की पुष्टि करता है और स्वचालित रूप से Captive Portal को बायपास कर देता है। इसके लिए गेस्ट WiFi प्लेटफ़ॉर्म को वायरलेस इंफ्रास्ट्रक्चर के साथ मजबूती से एकीकृत करने की आवश्यकता होती है — वेंडर समाधानों का मूल्यांकन करते समय यह एक महत्वपूर्ण विचार है।

कार्यान्वयन मार्गदर्शिका

निम्नलिखित चरण किसी भी एंटरप्राइज़-ग्रेड वायरलेस इंफ्रास्ट्रक्चर पर लागू होने वाले वेंडर-न्यूट्रल डिप्लॉयमेंट फ्रेमवर्क का प्रतिनिधित्व करते हैं।

चरण 1 — हार्डवेयर और सॉफ़्टवेयर ऑडिट। सत्यापित करें कि आपके AP, वायरलेस LAN कंट्रोलर (WLC) या क्लाउड मैनेजमेंट प्लेटफ़ॉर्म, और लक्ष्य क्लाइंट डिवाइस सभी 802.11k, 802.11v और 802.11r का समर्थन करते हैं। आधुनिक एंटरप्राइज़ हार्डवेयर (Cisco Catalyst, Aruba, Juniper Mist, Ruckus) पर AP और कंट्रोलर का समर्थन लगभग सार्वभौमिक है। क्लाइंट समर्थन भिन्न होता है — डिवाइस विनिर्देश शीट के विरुद्ध सत्यापित करें, विशेष रूप से बारकोड स्कैनर, चिकित्सा उपकरण या IoT सेंसर जैसे विशेषज्ञ हार्डवेयर के लिए।

चरण 2 — लक्ष्य SSID पर मानक सक्षम करें। अपने WLC या क्लाउड डैशबोर्ड में, SSID कॉन्फ़िगरेशन पर नेविगेट करें और 802.11k (नेबर रिपोर्ट), 802.11v (BSS ट्रांज़िशन मैनेजमेंट), और 802.11r (फ़ास्ट BSS ट्रांज़िशन) को सक्षम करें। 802.11r के लिए, डिफ़ॉल्ट मोड के रूप में FT ओवर-द-एयर चुनें, जब तक कि आपके आर्किटेक्चर को विशेष रूप से ओवर-द-DS की आवश्यकता न हो।

चरण 3 — मोबिलिटी डोमेन कॉन्फ़िगर करें। सुनिश्चित करें कि समान भौतिक रोमिंग क्षेत्र के भीतर सभी APs को एक ही मोबिलिटी डोमेन असाइन किया गया है। यह FT कुंजी साझाकरण के लिए पूर्व शर्त है। सत्यापित करें कि प्रबंधन नेटवर्क में डोमेन के सभी APs के बीच पूर्ण कनेक्टिविटी है।

चरण 4 — सुरक्षा कॉन्फ़िगरेशन। 802.11r WPA2/WPA3-Enterprise प्रमाणीकरण के साथ सबसे बड़ा लाभ प्रदान करता है, क्योंकि यह जटिल EAP प्रक्रिया है जिसे तेज़ करने के लिए FT को डिज़ाइन किया गया है। कर्मचारियों और कॉर्पोरेट नेटवर्क के लिए, यह प्रदर्शन और PCI DSS अनुपालन दोनों दृष्टिकोणों से गैर-परक्राम्य है। प्री-शेयर्ड की (PSK) के साथ Captive Portal का उपयोग करने वाले गेस्ट नेटवर्क के लिए, 802.11r अभी भी लाभ प्रदान करता है लेकिन लाभ कम नाटकीय होते हैं。

चरण 5 — पैकेट कैप्चर के साथ मान्य करें। रोमिंग घटनाओं को कैप्चर करने के लिए WiFi विश्लेषण टूल (संगत 802.11 एडेप्टर के साथ Wireshark, या Ekahau या AirMagnet जैसे व्यावसायिक टूल) का उपयोग करें। 802.11k नेबर रिपोर्ट एक्सचेंज, 802.11v BSS ट्रांज़िशन मैनेजमेंट फ्रेम और संक्षिप्त 802.11r FT प्रमाणीकरण अनुक्रम की उपस्थिति की पुष्टि करें। पुराने AP पर अंतिम डेटा फ्रेम से नए AP पर पहले डेटा फ्रेम तक के समय को मापें। आपका लक्ष्य लगातार 50 ms से कम होना चाहिए।

चरण 6 — चरणबद्ध उत्पादन रोलआउट। एक बार परीक्षण SSID पर मान्य होने के बाद, एक ही मंजिल या ज़ोन से शुरू करते हुए, कॉन्फ़िगरेशन को चरणों में उत्पादन SSID पर रोल आउट करें। क्लाइंट संगतता समस्याओं की निगरानी करें और पूरे स्थान पर विस्तार करने से पहले किसी भी विसंगति को एस्केलेट करें।

सर्वोत्तम प्रथाएँ

निम्नलिखित सिफ़ारिशें उद्योग-मानक मार्गदर्शन को दर्शाती हैं और वेंडर प्लेटफ़ॉर्म पर लागू होती हैं।

मोबिलिटी डोमेन के लिए डिज़ाइन करें, VLAN के लिए नहीं। एक सामान्य गलत कॉन्फ़िगरेशन भौतिक रोमिंग सीमाओं के बजाय VLAN सीमाओं के साथ मोबिलिटी डोमेन को परिभाषित करना है। दो मंजिलों के बीच चलने वाला उपयोगकर्ता एक ही मोबिलिटी डोमेन में होना चाहिए, भले ही वे VLAN सीमा पार कर लें। सुनिश्चित करें कि आपका कंट्रोलर आर्किटेक्चर इसका समर्थन करता है।

गैर-अनुपालन वाले उपकरणों के लिए एक लिगेसी SSID बनाए रखें। कुछ उपकरणों में 802.11r कार्यान्वयन त्रुटिपूर्ण या अनुपस्थित होता है। उन्हें समायोजित करने के लिए नेटवर्क-व्यापी FT को अक्षम करने के बजाय, लिगेसी उपकरणों के लिए FT के बिना एक द्वितीयक SSID बनाए रखें। यह 'रेस टू द बॉटम' को रोकता है जहाँ पूरे नेटवर्क की क्षमताएँ सबसे पुराने उपकरण द्वारा विवश हो जाती हैं।

सुरक्षा मानकों के साथ संरेखित करें। रिटेल वातावरण के लिए, सुनिश्चित करें कि आपका वायरलेस सुरक्षा कॉन्फ़िगरेशन PCI DSS 4.0 आवश्यकताओं के साथ संरेखित है, विशेष रूप से नेटवर्क सेगमेंटेशन और एन्क्रिप्शन के आसपास। व्यक्तिगत डेटा को संभालने वाले सार्वजनिक-क्षेत्र और हॉस्पिटैलिटी डिप्लॉयमेंट के लिए, सुनिश्चित करें कि आपकी गेस्ट WiFi डेटा प्रथाएँ GDPR और प्रासंगिक राष्ट्रीय डेटा संरक्षण कानून का अनुपालन करती हैं। WPA3-Enterprise, जहाँ समर्थित हो, सबसे मजबूत सुरक्षा स्थिति प्रदान करता है।

अपनी मोबिलिटी डोमेन टोपोलॉजी का दस्तावेजीकरण करें। कौन से AP किस मोबिलिटी डोमेन से संबंधित हैं, इसका अद्यतित रिकॉर्ड बनाए रखें। यह समस्या निवारण और बुनियादी ढाँचे के विस्तार के दौरान नए AP को ऑनबोर्ड करने के लिए आवश्यक है।

समस्या निवारण और जोखिम न्यूनीकरण

| लक्षण | संभावित कारण | अनुशंसित कार्रवाई |

|---|---|---|

| 802.11r सक्षम करने के बाद डिवाइस कनेक्ट नहीं हो सकता | क्लाइंट में त्रुटिपूर्ण FT कार्यान्वयन है | SSID पर FT अक्षम करें या प्रभावित डिवाइस के लिए FT के बिना एक लिगेसी SSID बनाएँ |

| 802.11r के बावजूद रोम समय अभी भी >100 ms है | AP समान मोबिलिटी डोमेन में नहीं हैं | कंट्रोलर पर मोबिलिटी डोमेन कॉन्फ़िगरेशन सत्यापित करें; AP के बीच प्रबंधन नेटवर्क कनेक्टिविटी की जाँच करें |

| अतिथि हर रोम के बाद Captive Portal पर पहुँचता है | सेशन स्टेट केंद्रीकृत नहीं है | सुनिश्चित करें कि गेस्ट WiFi प्लेटफ़ॉर्म सभी AP में केंद्रीय रूप से MAC एड्रेस और सेशन टोकन को ट्रैक कर रहा है |

| स्टिकी क्लाइंट 802.11v स्टीयरिंग पर प्रतिक्रिया नहीं दे रहे हैं | क्लाइंट 802.11v का समर्थन नहीं करता है या उसे अनदेखा करता है | कवरेज ओवरलैप को कम करने के लिए AP ट्रांसमिट पावर को समायोजित करें, जिससे क्लाइंट को अधिक मजबूत RSSI सीमा पर रोम करने के लिए मजबूर होना पड़े |

| उच्च-घनत्व वाले क्षेत्रों में रुक-रुक कर डिस्कनेक्शन | दो AP के बीच रोमिंग लूप | 802.11v ट्रांज़िशन थ्रेशोल्ड को समायोजित करें; सुनिश्चित करें कि AP प्लेसमेंट अत्यधिक कवरेज ओवरलैप को कम करता है |

ROI और व्यावसायिक प्रभाव

उचित रूप से कॉन्फ़िगर किए गए रोमिंग नेटवर्क में निवेश करने का व्यावसायिक मामला सीधा है। हॉस्पिटैलिटी में, निर्बाध WiFi सीधे अतिथि संतुष्टि स्कोर से संबंधित है। एक अतिथि जिसकी Teams कॉल कॉरिडोर में ड्रॉप हो जाती है, वह होटल के WiFi को खराब रेटिंग देगा, भले ही इन-रूम कनेक्शन पर हेडलाइन स्पीड कुछ भी हो। रिटेल के लिए, विश्वसनीय हैंडहेल्ड स्कैनर कनेक्टिविटी सीधे इन्वेंट्री सटीकता और कर्मचारियों की दक्षता में तब्दील होती है — एक 200-स्टोर वाली चेन जो स्कैनर डिस्कनेक्शन को समाप्त करती है, वह सालाना महत्वपूर्ण श्रम घंटों की वसूली कर सकती है। कॉन्फ़्रेंस और इवेंट्स के लिए, किसी प्रमुख इवेंट के दौरान खराब कनेक्टिविटी अनुभव की प्रतिष्ठित लागत बुनियादी ढाँचे के निवेश की लागत से कहीं अधिक हो सकती है।

एक सफल रोमिंग डिप्लॉयमेंट के लिए मापने योग्य KPI हैं: औसत रोमिंग इवेंट अवधि (लक्ष्य: <50 ms), प्रति घंटे VoIP कॉल ड्रॉप की संख्या (लक्ष्य: शून्य), और गेस्ट WiFi संतुष्टि स्कोर (पोस्ट-विज़िट सर्वेक्षणों के माध्यम से ट्रैक किया गया)। 802.11k, 802.11v और 802.11r के साथ एक अच्छी तरह से कॉन्फ़िगर किया गया नेटवर्क डिप्लॉयमेंट के पहले महीने के भीतर सभी तीन मेट्रिक्स में मापने योग्य सुधार प्रदान करेगा।

Key Terms & Definitions

BSS (Basic Service Set)

A fundamental building block of a WiFi network, consisting of one Access Point and all the client devices associated with it. Each BSS is identified by a unique BSSID (the AP's MAC address).

When discussing roaming, a client transitions from the BSS of its current AP to the BSS of a new AP. 'Fast BSS Transition' (802.11r) is literally a faster mechanism for executing this switch.

SSID (Service Set Identifier)

The human-readable name of a WiFi network — the name users see and select on their devices. An SSID can be broadcast by multiple APs simultaneously to create a single logical network across a large area.

For roaming to function, all APs in the roaming area must broadcast the same SSID. Users should experience a single, continuous network, not a series of separate networks named 'Hotel_WiFi_Floor1', 'Hotel_WiFi_Floor2', etc.

WPA2/WPA3-Enterprise

A WiFi security standard that authenticates each user or device individually using a RADIUS server and the EAP protocol, rather than a shared password. It is the required security method for corporate and PCI DSS-compliant networks.

802.11r provides the greatest performance benefit in Enterprise networks, as it is the complex, multi-step EAP authentication process that FT is specifically designed to accelerate.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) for network access. In a WiFi context, the AP acts as a RADIUS client, forwarding user credentials to the RADIUS server for validation.

In a standard WPA2-Enterprise roam, the client must complete a full EAP exchange with the RADIUS server for every new AP. 802.11r eliminates this requirement by pre-distributing key material, so the RADIUS server is only consulted during the initial authentication.

Pairwise Master Key (PMK)

The top-level cryptographic key in the WPA2/WPA3 security hierarchy, derived during the initial EAP authentication process between the client and the RADIUS server.

802.11r works by deriving a hierarchy of keys from the PMK. A derivative key (PMK-R1) is pre-distributed to APs in the Mobility Domain, allowing a roaming client to perform a fast handshake without re-deriving the PMK from scratch.

Mobility Domain

A set of APs, managed by the same controller or cloud platform, that are configured to share Fast Transition key material and allow seamless 802.11r roaming between them.

This is the foundational configuration element for 802.11r. If two APs are not in the same Mobility Domain, a client roaming between them will fall back to a full, slow re-authentication. Correctly defining Mobility Domain boundaries is the most critical implementation step.

Sticky Client

A wireless client device that fails to roam to a nearby AP with a significantly stronger signal, instead maintaining its association with a distant AP with a weak signal, resulting in degraded throughput and increased latency.

This is the primary user-experience problem that 802.11k and 802.11v are designed to address. 802.11k gives the client better information; 802.11v gives the network the ability to actively encourage the client to move.

Captive Portal

A web page that intercepts a user's initial HTTP request and redirects them to an authentication or registration page before granting full network access. Widely used in hospitality, retail, and public WiFi deployments.

A poorly architected captive portal will re-present itself every time a user roams to a new AP, breaking the seamless experience. The solution is centralised session management on the guest WiFi platform, which recognises authenticated users by their MAC address across all APs.

EAP (Extensible Authentication Protocol)

An authentication framework used in WPA2/WPA3-Enterprise networks. It supports multiple authentication methods (EAP-TLS, PEAP, EAP-TTLS) and involves a multi-step exchange between the client, the AP, and a RADIUS server.

The EAP exchange is the primary source of latency in a standard WiFi roam. 802.11r is specifically designed to bypass the need to repeat this exchange on every roam, replacing it with a much faster 4-way handshake.

Case Studies

A 500-room luxury hotel is experiencing guest complaints of dropped WiFi calls and poor connectivity in hallways and common areas. Their infrastructure consists of enterprise-grade APs from a major vendor, but roaming assistance is not configured. How would you design and implement a solution?

Phase 1 — Baseline Assessment. Conduct a site survey to confirm RF coverage and identify roaming boundaries. Use a WiFi analyser to benchmark current roaming performance. Capture packet traces in the problem corridors to measure actual handoff times. Expect to find values of 200–400 ms, confirming the slow re-authentication hypothesis.

Phase 2 — Pilot Configuration. On the hotel's Wireless LAN Controller, create a test SSID (e.g., 'HotelGuest_FT_Test'). Enable 802.11k (Neighbor Reports), 802.11v (BSS Transition Management), and 802.11r (Fast BSS Transition, over-the-Air mode) on this SSID. Set security to WPA2-Enterprise, integrating with the hotel's existing RADIUS infrastructure. Assign all APs in the pilot zone to the same Mobility Domain.

Phase 3 — Validation. Using a modern smartphone (iOS 14+ or Android 10+), connect to the test SSID and initiate a VoIP call. Walk through the previously identified problem areas. The call should remain clear and uninterrupted. Capture packets to confirm handoff times are now consistently below 50 ms.

Phase 4 — Production Rollout. Apply the configuration to the primary guest and staff SSIDs in a phased rollout, floor by floor. Monitor for client compatibility issues. Communicate the changes to the IT team and set up alerting on the management platform for any roaming anomalies.

A large retail chain wants to deploy handheld inventory scanners across its 200 stores. The scanners must maintain a persistent, low-latency connection to the central inventory management system as employees move throughout stockrooms and sales floors. What are the critical WiFi configuration requirements, and what are the key risks?

Step 1 — Device Procurement Requirement. The absolute first step is to mandate 802.11r, 802.11k, and 802.11v support as a non-negotiable requirement in the scanner procurement specification. This must be confirmed against the manufacturer's data sheet, not assumed. Failure to do this at the procurement stage is the single most common cause of project failure in IoT and specialist device deployments.

Step 2 — Dedicated SSID Architecture. Create a dedicated, hidden SSID for the scanners. This network should be configured for WPA2/WPA3-Enterprise with certificate-based authentication (EAP-TLS) using device certificates provisioned during the scanner build process. This eliminates password management overhead and provides a strong, auditable security posture aligned with PCI DSS requirements for retail networks.

Step 3 — Enable Fast Roaming. On the dedicated SSID, enable 802.11k, 802.11v, and 802.11r. Define a Mobility Domain that encompasses all APs in each store.

Step 4 — QoS Configuration. Implement Quality of Service (QoS) policies to prioritise scanner traffic (DSCP marking) over less critical traffic such as the guest WiFi network. This ensures inventory data is always given network precedence during periods of congestion.

Step 5 — Centralised Management and Monitoring. Deploy a cloud management platform that provides a single-pane-of-glass view across all 200 stores. Configure alerting for roaming failures and AP health events. This allows the central IT team to identify and remediate issues without dispatching on-site engineers.

Scenario Analysis

Q1. You are designing the WiFi for a new conference centre. The main auditorium will host 2,000 concurrent users during keynote sessions, while 20 breakout rooms need reliable connectivity for video conferencing. The AV team will be using wireless microphone systems and tablet-based presentation controllers. Which roaming standard is the single most critical to enable on the AV and staff SSID, and why?

💡 Hint:Consider the latency tolerance of the applications being used by the AV team and presenters.

Show Recommended Approach

802.11r (Fast BSS Transition) is the most critical standard for the AV and staff SSID. The AV team and presenters are running latency-sensitive, real-time applications — wireless microphone control, tablet presentation software, and video feeds — where any interruption is immediately visible to the audience. 802.11k and 802.11v are important supporting standards that help the client make better roaming decisions, but the raw speed of the handoff (the domain of 802.11r) is the primary determinant of whether a roam is noticeable. The target is consistently under 50 ms. For the general attendee SSID, all three standards should be enabled, but 802.11v's load-balancing capability becomes particularly valuable for managing 2,000 concurrent users across the auditorium's AP array.

Q2. A hotel guest complains that their WiFi is slow in their room, despite showing full signal bars on their device. A quick check on the controller shows the guest is connected to an AP two floors below them at a high RSSI, rather than the AP directly above their room. What is the technical term for this condition, and which standard is designed to address it?

💡 Hint:The problem is not signal strength — the device has a strong signal. The problem is which AP it has chosen to associate with.

Show Recommended Approach

This is the classic sticky client problem. The guest's device has associated with a distant AP that happens to have a strong signal (perhaps due to building geometry or AP placement) and is refusing to roam to the closer, more appropriate AP. The standard designed to address this is 802.11v (BSS Transition Management). With 802.11v enabled, the network controller can detect this suboptimal association — the guest is connected to an AP two floors away when a perfectly capable AP is directly above them — and send a BSS Transition Management Request to the client, suggesting it roam to the more appropriate AP. A well-implemented client (modern iOS, Android, Windows) will honour this request.

Q3. An IT administrator enables 802.11r on a hospital's staff WiFi network. Within hours, the helpdesk receives calls from nurses whose older mobile clinical workstations can no longer connect to the network at all. The workstations are running a legacy operating system and were purchased five years ago. What is the most likely cause, and what is the safest remediation strategy that does not require disabling 802.11r for all users?

💡 Hint:The problem is specific to the older devices. The solution should be targeted at those devices, not the entire network.

Show Recommended Approach

The most likely cause is that the legacy clinical workstations have a buggy or absent implementation of 802.11r. Some older devices fail to correctly negotiate the FT capability during the association process, resulting in a connection failure rather than a graceful fallback to standard authentication. The safest remediation strategy is SSID segmentation. Create a secondary staff SSID (e.g., 'ClinicalStaff_Legacy') with 802.11r disabled but 802.11k and 802.11v still enabled. Configure the legacy workstations to connect to this SSID. The primary staff SSID retains 802.11r for all modern devices. This approach avoids a 'race to the bottom' where the entire network's capabilities are constrained by the oldest device, while ensuring the legacy workstations remain operational. The long-term recommendation is to include 802.11r support as a mandatory requirement in the next device refresh cycle.

Key Takeaways

- ✓Seamless WiFi roaming is a critical operational requirement for enterprise venues — poor handoff performance directly impacts guest satisfaction and staff productivity.

- ✓802.11k eliminates slow channel scanning by providing client devices with a curated Neighbor Report of candidate APs before they need to roam.

- ✓802.11r (Fast BSS Transition) is the most impactful standard, reducing AP handoff authentication time from 200–400 ms to under 50 ms by pre-distributing cryptographic key material across the Mobility Domain.

- ✓802.11v enables the network to proactively steer sticky clients to better APs for load balancing, transforming the network from a passive infrastructure into an active participant in optimising user experience.

- ✓Client device compatibility is the most common deployment risk — always verify 802.11r/k/v support against device specification sheets at the procurement stage, not after purchase.

- ✓Captive portals must be backed by centralised session management to prevent re-authentication on every roam — this is a platform architecture requirement, not just a configuration setting.

- ✓Validate every deployment with packet captures measuring actual handoff duration; the target benchmark is consistently under 50 milliseconds.