Personal Area Network (PAN): una guida completa a tecnologie, sicurezza e applicazioni

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Listen to this Guide

View Transcript

Sintesi esecutiva

Le Personal Area Network (PAN) si sono evolute da semplici connessioni per periferiche a tecnologia fondamentale per l'Internet of Things (IoT) in ambito aziendale. Per i responsabili IT, gli architetti di rete e i CTO in settori come l'ospitalità, il retail e i grandi spazi pubblici, una solida strategia PAN non è più opzionale: è fondamentale per guidare l'intelligence operativa, abilitare nuove esperienze per gli ospiti e mantenere un vantaggio competitivo. Questa guida fornisce un framework pratico per comprendere, implementare e proteggere il diversificato ecosistema delle tecnologie PAN, tra cui Bluetooth Low Energy (BLE), Zigbee, NFC e gli standard emergenti UWB e Thread/Matter. Andiamo oltre la teoria accademica per offrire una guida pratica e indipendente dai fornitori, incentrata sulla mitigazione dei rischi, sulla conformità e sul ROI. La tesi centrale è che, sebbene le PAN introducano un nuovo e complesso livello nella rete aziendale, un approccio proattivo alla sicurezza, basato su standard come IEEE 802.1X e WPA3, può trasformare questa potenziale superficie di attacco in un asset sicuro e di alto valore. Questo documento ti fornirà le conoscenze tecniche per valutare queste tecnologie e la visione strategica per implementarle in modo efficace, garantendo che la tua infrastruttura sia non solo connessa, ma anche protetta.

Approfondimento tecnico

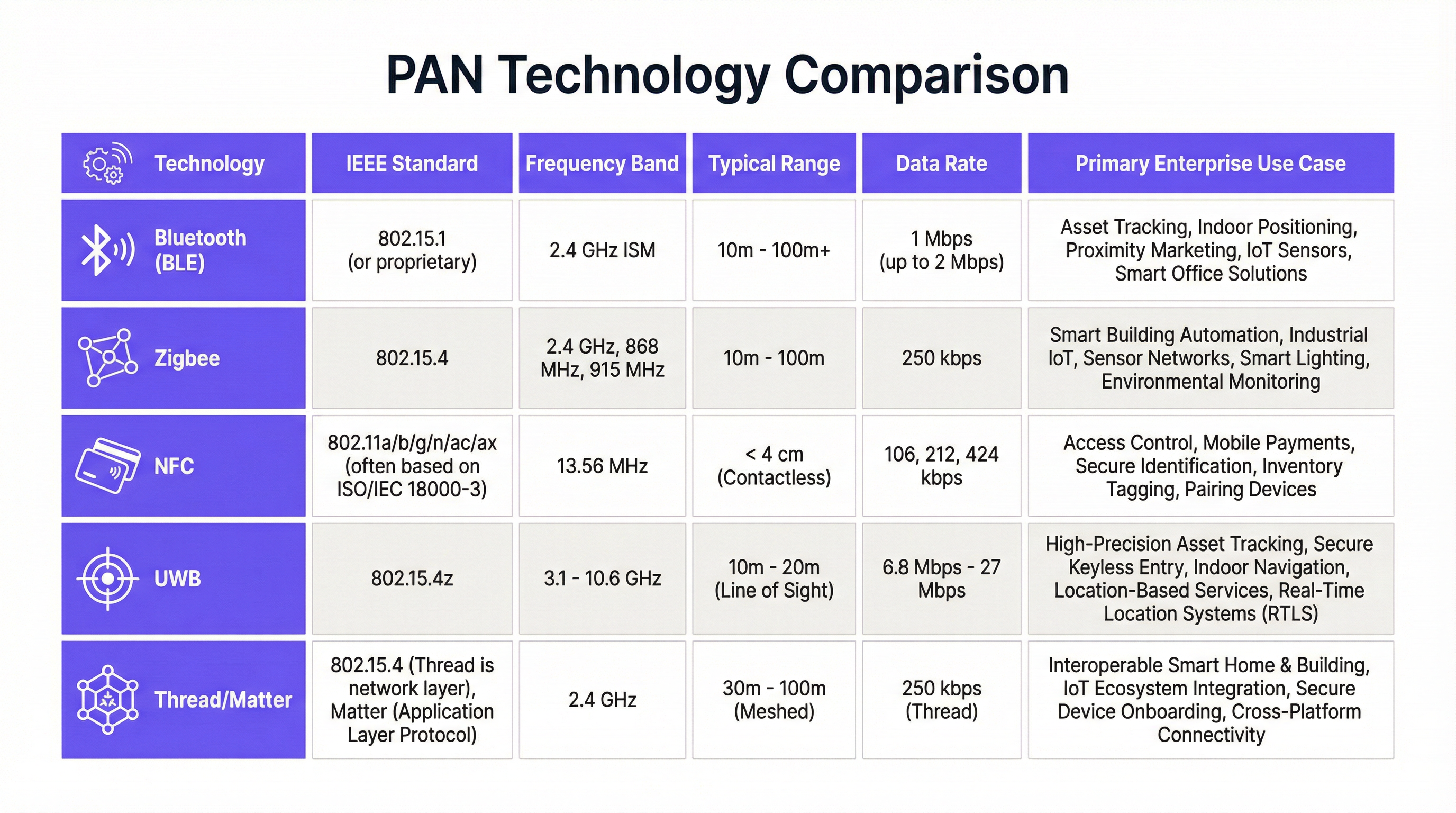

Comprendere le sfumature tecniche di ciascuna tecnologia PAN è fondamentale per prendere decisioni architetturali informate. La scelta del protocollo influisce direttamente sui costi di implementazione, sulla scalabilità, sulla sicurezza e sui tipi di applicazioni che possono essere supportati. Questa sezione fornisce un confronto dettagliato dei principali standard PAN in un contesto aziendale.

Bluetooth e Bluetooth Low Energy (BLE)

Regolamentato dallo standard IEEE 802.15.1, il Bluetooth è la tecnologia PAN più diffusa. Mentre il Bluetooth Classic è ottimizzato per applicazioni di streaming come l'audio, il Bluetooth Low Energy (BLE) è la variante di primario interesse per l'IoT aziendale. Operando nella banda ISM a 2,4 GHz, il BLE è progettato per un consumo energetico estremamente ridotto, consentendo a sensori e beacon alimentati a batteria di funzionare per anni. La sua velocità di trasmissione dati fino a 2 Mbps e la portata di oltre 100 metri lo rendono ideale per applicazioni come il posizionamento indoor, il tracciamento degli asset e il proximity marketing. Dal punto di vista dell'implementazione, il BLE ha il vantaggio di essere supportato nativamente in quasi tutti gli smartphone e tablet moderni, riducendo la necessità di hardware client specializzato. Tuttavia, l'affollato spettro a 2,4 GHz può essere fonte di interferenze, richiedendo un'attenta pianificazione dei canali nelle implementazioni ad alta densità.

Zigbee

Basato sulle specifiche IEEE 802.15.4, anche Zigbee opera nella banda a 2,4 GHz, ma si distingue per le sue solide capacità di rete mesh. In una rete Zigbee, i dispositivi possono ritrasmettere i dati per altri dispositivi, estendendo la portata della rete e migliorandone la resilienza. Ciò lo rende eccezionalmente adatto per reti di sensori statiche su larga scala, come quelle presenti negli smart building per il controllo di HVAC e illuminazione o negli ambienti industriali per il monitoraggio delle apparecchiature. Con una velocità di trasmissione dati inferiore, pari a 250 kbps, Zigbee non è concepito per grandi trasferimenti di dati, ma eccelle nella messaggistica di comando e controllo affidabile e a bassa latenza. Per gli architetti di rete, una considerazione chiave è che Zigbee richiede spesso un gateway dedicato per collegare i dati dei sensori alla rete IP aziendale.

Near Field Communication (NFC)

L'NFC è una tecnologia specializzata a raggio d'azione molto corto che opera a 13,56 MHz, con una portata tipica inferiore a 4 centimetri. Regolamentata da standard come ISO/IEC 14443, il suo punto di forza principale risiede nell'intuitiva funzionalità "tap-to-act". Questo la rende lo standard globale per i pagamenti contactless (e quindi soggetta alla conformità PCI DSS) e una scelta popolare per il controllo degli accessi sicuri, l'ingresso senza chiavi nelle camere d'albergo e il marketing interattivo (ad es. gli "smart poster"). Il requisito intrinseco di prossimità è una caratteristica di sicurezza, in quanto rende difficile l'intercettazione a distanza. Tuttavia, questa stessa limitazione significa che non è adatta per applicazioni che richiedono connettività continua o a lungo raggio.

Ultra-Wideband (UWB)

L'UWB rappresenta un salto di qualità significativo in termini di precisione per le PAN. Operando su un vasto spettro (da 3,1 a 10,6 GHz), trasmette impulsi rapidi per misurare il tempo di volo con incredibile accuratezza, abilitando servizi di localizzazione con una precisione inferiore a 30 centimetri. Questa capacità è trasformativa per il tracciamento di asset di alto valore, il controllo degli accessi sicuro a mani libere (come nei veicoli moderni) e i sistemi di localizzazione in tempo reale (RTLS) in ambienti come magazzini e ospedali. Sebbene sia più costoso da implementare rispetto al BLE, il ROI per l'UWB si riscontra in applicazioni in cui la posizione precisa è un requisito operativo critico. Si prevede che il mercato dell'UWB crescerà in modo significativo, indicando la sua crescente importanza nella strategia aziendale 1.

Thread e Matter

Thread è un protocollo di rete mesh basato su IPv6, anch'esso costruito su IEEE 802.15.4, progettato per fornire connettività affidabile, sicura e scalabile per i dispositivi IoT. A differenza di Zigbee, è nativo IP, il che semplifica l'integrazione con l'infrastruttura di rete esistente. Matter è un protocollo a livello di applicazione che viene eseguito su Thread, Wi-Fi ed Ethernet. Il suo obiettivo è creare un ecosistema unificato e interoperabile per i dispositivi smart, indipendentemente dal produttore. Per i CTO che pianificano progetti di smart building, l'emergere dello standard Matter è uno sviluppo critico, che promette di ridurre il vendor lock-in e semplificare la gestione dei dispositivi.

Guida all'implementazione

L'implementazione delle tecnologie PAN all'interno di un ambiente aziendale richiede un approccio strutturato che va dalla definizione degli obiettivi di business all'integrazione di rete e alla gestione continua. Un'implementazione di successo si basa sull'allineamento della tecnologia scelta con casi d'uso specifici e sulla sua integrazione sicura nel tessuto di rete esistente.

Fase 1: Definire gli obiettivi di business e i casi d'uso Prima di acquistare qualsiasi hardware, i leader IT devono collaborare con i direttori operativi per definire chiaramente gli obiettivi. Stai cercando di migliorare l'esperienza degli ospiti in un hotel con l'ingresso senza chiavi? O di ottimizzare la gestione delle scorte nel retail con il tracciamento degli asset? Il caso d'uso detta la tecnologia. Ad esempio, una campagna di proximity marketing sfrutterebbe il BLE, mentre un terminale di pagamento sicuro richiede l'NFC.

Fase 2: Condurre un site survey e un'analisi dello spettro Per le tecnologie basate su RF come BLE, Zigbee e UWB, un site survey approfondito non è negoziabile. Ciò comporta la mappatura dell'ambiente fisico per identificare potenziali fonti di interferenza RF (come access point Wi-Fi, forni a microonde e materiali da costruzione come cemento e metallo) che possono influire sulla propagazione del segnale. L'utilizzo di un analizzatore di spettro per valutare la banda a 2,4 GHz è particolarmente cruciale in luoghi con implementazioni Wi-Fi ad alta densità. Questa analisi guiderà il posizionamento di gateway, anchor e sensori per garantire una copertura affidabile.

Fase 3: Progettare l'architettura di rete Questa fase prevede la decisione su come i dati PAN verranno trasferiti (backhaul) alla rete aziendale. Utilizzerai gateway dedicati per Zigbee o Thread? Oppure sfrutterai la tua infrastruttura Wi-Fi esistente per il backhaul dei dati dai dispositivi BLE? Una decisione architetturale chiave è la segmentazione della rete. Tutto il traffico relativo alle PAN dovrebbe essere isolato su una propria VLAN, separata dalle reti aziendali critiche e da quelle degli ospiti. Questa è una misura di sicurezza fondamentale per contenere qualsiasi potenziale violazione originata da un dispositivo IoT.

Fase 4: Onboarding e provisioning dei dispositivi L'onboarding sicuro di migliaia di dispositivi IoT è una sfida logistica significativa. Il provisioning manuale non è scalabile. Le soluzioni dovrebbero supportare il provisioning zero-touch ove possibile, utilizzando l'autenticazione basata su certificati (sfruttando una CA privata o una CA di terze parti attendibile) per garantire che solo i dispositivi autorizzati possano unirsi alla rete. Questo processo dovrebbe essere integrato con un sistema di gestione degli asset per mantenere un inventario completo di tutti i dispositivi PAN connessi.

Fase 5: Integrazione con i sistemi aziendali I dati raccolti dai dispositivi PAN sono preziosi solo quando vengono integrati con altri sistemi aziendali. Ciò potrebbe comportare l'invio di dati di localizzazione da un RTLS UWB a un sistema di gestione del magazzino, l'inserimento dei dati di occupazione dai sensori BLE in un sistema di gestione degli edifici o il collegamento degli eventi di accesso NFC a una piattaforma SIEM (Security Information and Event Management). Questa integrazione deve essere effettuata tramite API sicure e autenticate.

Fase 6: Monitoraggio e gestione del ciclo di vita Dopo l'implementazione, il team operativo di rete necessita di visibilità sullo stato di salute e sulla sicurezza della PAN. Ciò include il monitoraggio dello stato dei dispositivi, dei livelli della batteria e delle prestazioni della rete. Fondamentalmente, comporta anche un solido processo per gli aggiornamenti del firmware. Man mano che vengono scoperte nuove vulnerabilità negli stack Bluetooth o Zigbee, la capacità di applicare patch ai dispositivi over-the-air è un requisito di sicurezza critico. Qualsiasi dispositivo che non può essere aggiornato dovrebbe essere considerato una responsabilità significativa.

Best practice

L'adesione alle best practice standard del settore è essenziale per mitigare i rischi associati alle implementazioni PAN aziendali. Queste raccomandazioni si concentrano sulla creazione di un'architettura di rete resiliente e sicura.

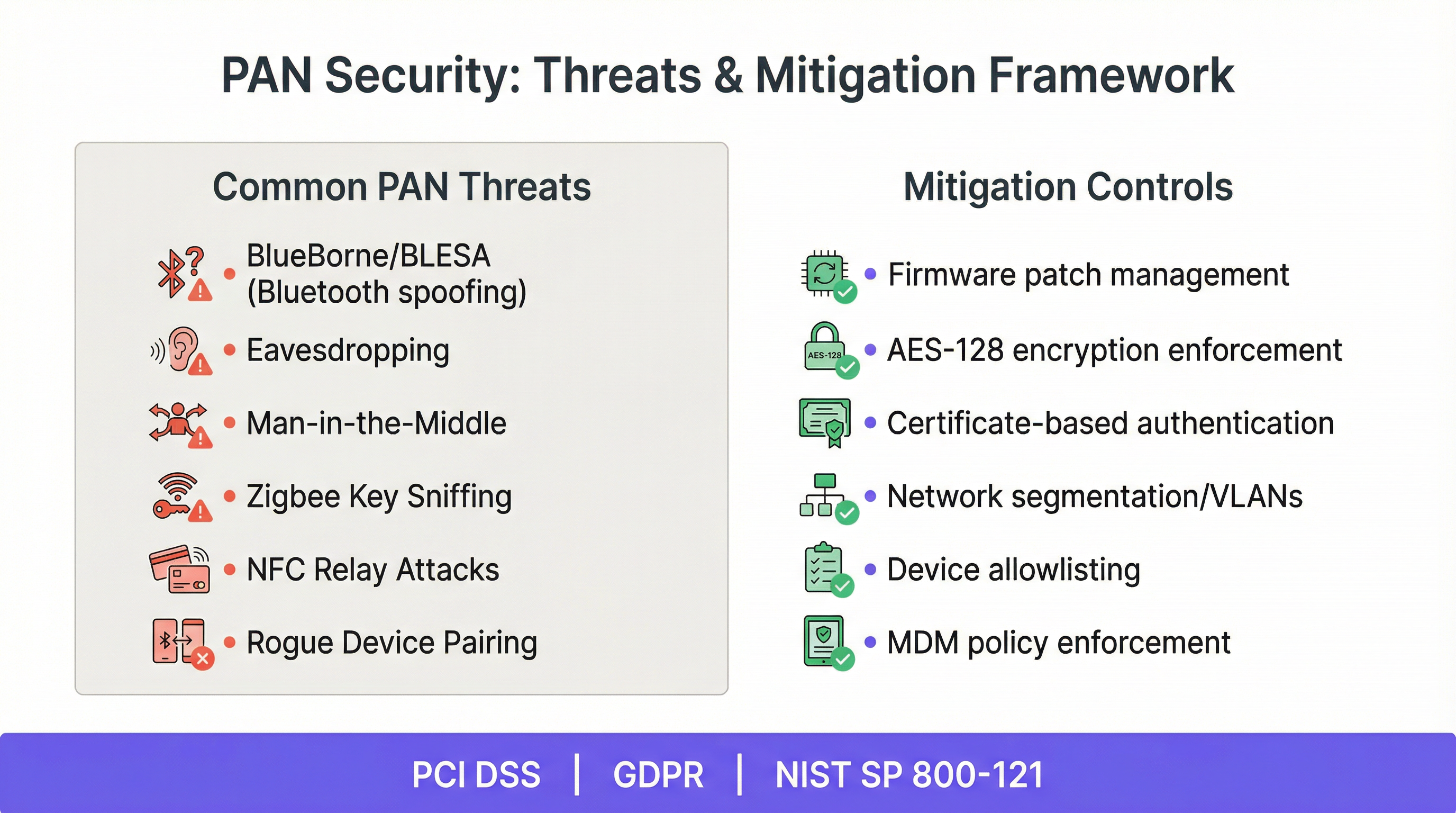

1. Applicare crittografia e autenticazione forti: Tutto il traffico PAN wireless deve essere crittografato. Per il BLE, ciò significa applicare la crittografia AES-128. Per Zigbee, comporta l'utilizzo delle funzionalità di sicurezza delle specifiche Zigbee 3.0. Non fare mai affidamento su chiavi predefinite o facilmente intuibili. Ove possibile, vai oltre le chiavi precondivise (PSK) e implementa un'autenticazione di livello enterprise utilizzando IEEE 802.1X con EAP-TLS, che utilizza certificati digitali sia per il dispositivo che per la rete.

2. Implementare una rigorosa segmentazione della rete: Questo è il controllo architetturale più critico. I dispositivi PAN dovrebbero essere collocati su una VLAN dedicata, protetta da firewall rispetto a tutte le altre reti. Le liste di controllo degli accessi (ACL) dovrebbero essere configurate per limitare il traffico, consentendo ai dispositivi di comunicare solo con il loro gateway specifico o la piattaforma di gestione e nient'altro. Questo principio del privilegio minimo impedisce che un sensore IoT compromesso venga utilizzato come punto di snodo per attaccare sistemi più critici.

3. Mantenere un inventario completo dei dispositivi: Non puoi proteggere ciò che non sai di avere. Mantieni un inventario accurato e in tempo reale di ogni dispositivo PAN sulla tua rete. Questo inventario dovrebbe includere il tipo di dispositivo, l'indirizzo MAC, la versione del firmware, la posizione fisica e il proprietario. Questo è fondamentale sia per il monitoraggio della sicurezza che per la gestione operativa.

4. Stabilire un solido programma di gestione delle patch: Il firmware dei dispositivi PAN è una frequente fonte di vulnerabilità, come si è visto con divulgazioni come BlueBorne e BLESA 2. La tua strategia di implementazione deve includere un processo per il monitoraggio degli annunci di vulnerabilità da parte dei fornitori di dispositivi e la capacità di distribuire tempestivamente gli aggiornamenti del firmware over-the-air (OTA). I dispositivi che non possono essere patchati presentano un rischio inaccettabile per l'azienda.

5. Utilizzare il Mobile Device Management (MDM) per gli scenari BYOD: In molte applicazioni PAN, il dispositivo interagente è lo smartphone dell'utente (ad es. per l'accesso basato su BLE o i pagamenti NFC). In questi casi, dovrebbe essere utilizzata una soluzione MDM o Unified Endpoint Management (UEM) per applicare policy di sicurezza sul dispositivo mobile stesso, come richiedere un passcode, abilitare la crittografia e garantire che il sistema operativo sia aggiornato.

Risoluzione dei problemi e mitigazione dei rischi

Anche con un'attenta pianificazione, le implementazioni PAN possono incontrare problemi. La mitigazione proattiva dei rischi implica l'anticipazione delle modalità di guasto comuni e la predisposizione di un piano per affrontarle.

| Problema comune | Sintomi | Mitigazione e passaggi per la risoluzione dei problemi |

|---|---|---|

| Interferenza RF | Connettività inaffidabile, latenza elevata, frequenti disconnessioni dei dispositivi. | 1. Utilizzare un analizzatore di spettro per identificare la fonte dell'interferenza (ad es. Wi-Fi, microonde). 2. Cambiare i canali Zigbee o Wi-Fi per evitare sovrapposizioni (ad es. utilizzare i canali Wi-Fi 1, 6, 11 e i canali Zigbee 15, 20, 25). 3. Riposizionare i gateway o i dispositivi per migliorare il rapporto segnale/rumore. 4. In casi estremi, schermare le apparecchiature sensibili o la fonte di interferenza. |

| Spoofing del dispositivo | Un dispositivo non autorizzato ottiene l'accesso impersonandone uno legittimo (ad es. attacchi BIAS/BLESA). | 1. Applicare un'autenticazione forte basata su certificati (EAP-TLS). 2. Mantenere il firmware aggiornato con le ultime patch di sicurezza dei fornitori. 3. Implementare il monitoraggio a livello di rete per rilevare anomalie, come un dispositivo che si connette da una posizione insolita. |

| Consumo della batteria | I dispositivi alimentati a batteria si guastano prematuramente, causando interruzioni operative. | 1. Assicurarsi che i dispositivi siano configurati con i parametri di risparmio energetico corretti (ad es. intervallo di advertising nel BLE). 2. Monitorare proattivamente i livelli della batteria e impostare avvisi per gli stati di batteria scarica. 3. Durante i site survey, verificare che i dispositivi non siano posizionati in luoghi in cui devono trasmettere alla massima potenza per raggiungere un gateway. |

| Guasto del gateway | Perdita di connettività per un intero segmento della PAN. | 1. Implementare gateway ridondanti nelle aree critiche. 2. Configurare il failover automatizzato tra i gateway. 3. Implementare un sistema di monitoraggio che fornisca avvisi immediati in caso di guasto del gateway. |

| Intercettazione dei dati | I dati sensibili vengono intercettati da una parte non autorizzata. | 1. Imporre una forte crittografia end-to-end per tutto il traffico PAN. 2. Garantire che le chiavi di crittografia siano gestite in modo sicuro e ruotate periodicamente. 3. Per l'NFC, istruire gli utenti sulle pratiche di "tapping" sicure per prevenire lo skimming. |

ROI e impatto sul business

Per un CTO o un Direttore IT, giustificare l'investimento nelle tecnologie PAN richiede una chiara articolazione del ritorno sull'investimento (ROI) e dell'impatto sul business. I vantaggi rientrano tipicamente in tre categorie: efficienza operativa, miglioramento dell'esperienza del cliente e nuovi flussi di entrate.

Efficienza operativa: questa è spesso l'area più semplice da misurare. Ad esempio, in un grande magazzino, un RTLS basato su UWB può ridurre il tempo impiegato dal personale per cercare le attrezzature. Misurando il tempo medio di ricerca prima e dopo l'implementazione e moltiplicandolo per il costo del lavoro, è possibile calcolare un risparmio diretto sui costi. Allo stesso modo, in uno smart building, i sistemi HVAC e di illuminazione controllati da Zigbee possono ridurre il consumo energetico del 15-20%, una cifra che può essere tradotta direttamente in risparmi finanziari sulle bollette.

Miglioramento dell'esperienza del cliente/ospite: sebbene sia più difficile da quantificare direttamente, l'impatto sulla soddisfazione e sulla fedeltà del cliente è significativo. Nel settore dell'ospitalità, offrire un ingresso in camera fluido e senza chiavi tramite lo smartphone dell'ospite (utilizzando BLE o NFC) rimuove un comune punto di attrito al momento del check-in. Nel retail, la navigazione indoor basata su BLE può guidare gli acquirenti verso i prodotti, migliorando la loro esperienza in negozio. Questi vantaggi vengono misurati attraverso metriche come il Net Promoter Score (NPS), i sondaggi sulla soddisfazione del cliente (CSAT) e i tassi di fidelizzazione.

Nuovi flussi di entrate: le tecnologie PAN possono sbloccare modelli di business completamente nuovi. L'operatore di uno stadio può utilizzare una soluzione di prossimità basata su BLE per offrire upgrade dei posti a sedere o inviare promozioni mirate per merchandising e concessioni direttamente sui telefoni dei tifosi durante un evento. I rivenditori possono utilizzare l'analisi dell'affluenza derivata dai sensori PAN per vendere opportunità di posizionamento premium ai brand. Il ROI in questo caso è misurato dalle entrate dirette generate da questi nuovi servizi.

In definitiva, il business case per un'implementazione PAN si basa su una chiara comprensione dei costi (hardware, installazione, software, gestione continua) rispetto ai vantaggi quantificabili. Un progetto di successo fornirà un ROI positivo in un arco di tempo di 12-24 mesi, offrendo al contempo vantaggi strategici più difficili da misurare ma altrettanto importanti per il successo a lungo termine.

Key Terms & Definitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Case Studies

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Scenario Analysis

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Hint:Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Show Recommended Approach

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Hint:The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Show Recommended Approach

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Hint:Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Show Recommended Approach

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Key Takeaways

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.