Comprendere e rafforzare RADIUS contro gli attacchi di collisione MD5

This guide provides a comprehensive technical reference on the RADIUS MD5 collision vulnerability (CVE-2024-3596, 'Blast-RADIUS'), explaining how man-in-the-middle attackers can exploit weaknesses in the MD5-based Response Authenticator to forge authentication approvals without knowing user credentials. It is essential reading for IT managers, network architects, and CTOs operating enterprise WiFi in hospitality, retail, events, and public-sector environments who need to assess their exposure, apply immediate mitigations, and plan a strategic migration to modern authentication standards. The guide covers the full attack lifecycle, a phased hardening roadmap, real-world deployment scenarios, and compliance implications under PCI DSS, GDPR, and ISO 27001.

🎧 Listen to this Guide

View Transcript

Riepilogo esecutivo

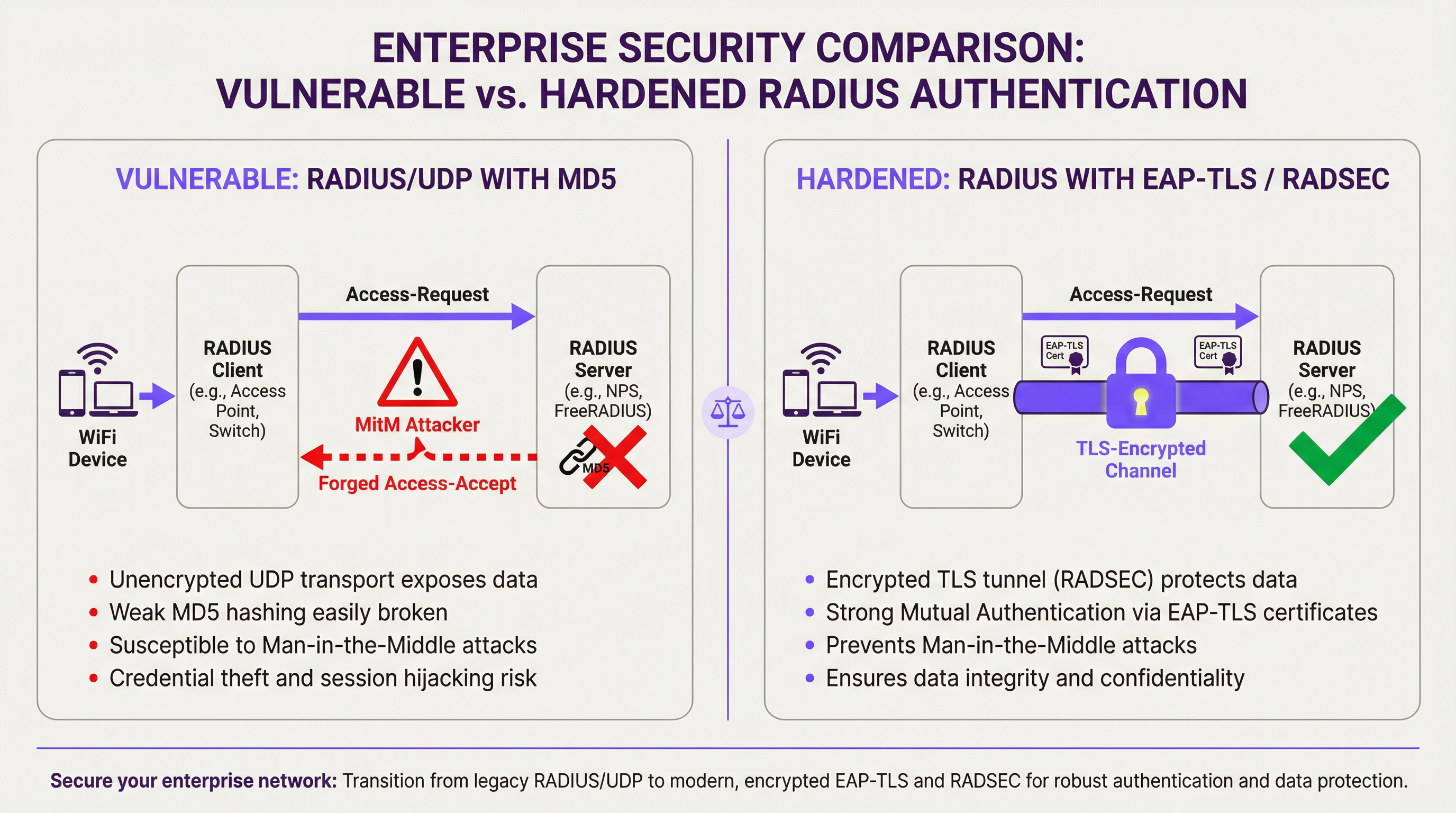

Il protocollo RADIUS, pilastro dell'autenticazione di rete aziendale dal 1991, presenta una vulnerabilità critica e ora praticamente sfruttabile. Divulgata a luglio 2024 con la sigla CVE-2024-3596 e denominata "Blast-RADIUS", questa falla consente a un utente malintenzionato man-in-the-middle (MitM) posizionato tra un client e un server RADIUS di falsificare un'approvazione di autenticazione valida — convertendo un legittimo "Access-Reject" in un "Access-Accept" — senza mai conoscere la password di un utente o il segreto condiviso RADIUS. L'attacco sfrutta tecniche di collisione a prefisso scelto MD5 che, con hardware moderno, possono essere eseguite in pochi minuti.

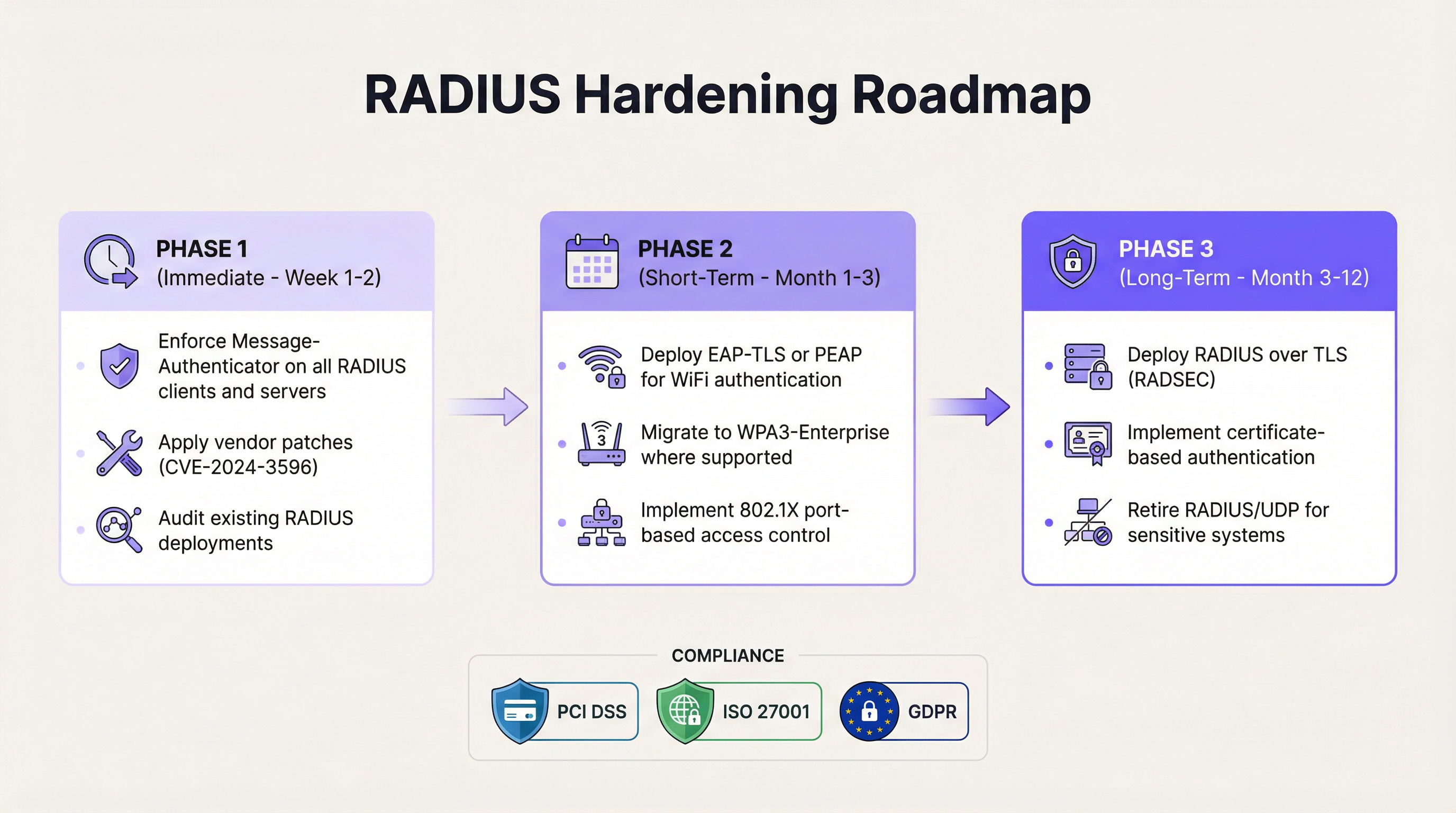

Per i gestori delle sedi e i team IT aziendali, il rischio aziendale è diretto: un utente malintenzionato che ottiene un accesso non autorizzato alla rete può muoversi lateralmente nell'infrastruttura, accedere ai sistemi point-of-sale, esfiltrare i dati degli ospiti e innescare violazioni di conformità ai sensi del PCI DSS e del GDPR. Ogni organizzazione che esegue RADIUS/UDP con modalità di autenticazione PAP, CHAP o MS-CHAP è esposta fino all'applicazione delle patch e alla pianificazione di modifiche architetturali. La mitigazione immediata — l'imposizione dell'attributo Message-Authenticator su tutto il traffico RADIUS — è una modifica di configurazione a basso impatto disponibile presso tutti i principali fornitori. La risposta strategica è una migrazione graduale a EAP-TLS e RADIUS su TLS (RADSEC).

Approfondimento tecnico

Il protocollo RADIUS e la sua eredità crittografica

RADIUS (Remote Authentication Dial-In User Service), standardizzato nella RFC 2865, è stato progettato in un'epoca in cui i requisiti di sicurezza di rete erano fondamentalmente diversi. Il protocollo opera su UDP e utilizza un segreto condiviso tra il client RADIUS (in genere un access point o un server di accesso alla rete) e il server RADIUS per fornire un certo grado di integrità dei messaggi. Nello specifico, le risposte del server vengono "autenticate" utilizzando un costrutto chiamato Response Authenticator, calcolato come:

MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret)

Questo costrutto non è mai stato un vero e proprio codice di autenticazione dei messaggi (MAC). Precede l'HMAC, che è stato standardizzato nel 1997 proprio per affrontare le debolezze dei MAC basati su hash grezzi. Le specifiche RADIUS non sono state aggiornate quando è stato introdotto l'HMAC, né quando le collisioni MD5 sono state dimostrate per la prima volta nel 2004. Questo debito architetturale è ora diventato una vulnerabilità critica.

Le meccaniche dell'attacco Blast-RADIUS

L'attacco Blast-RADIUS (CVE-2024-3596) combina tre elementi: una vulnerabilità a livello di protocollo nel modo in cui RADIUS costruisce il suo Response Authenticator, una tecnica di collisione a prefisso scelto MD5 e significativi miglioramenti in termini di velocità nel calcolo della collisione che rendono l'attacco praticabile in uno scenario di intercettazione di rete in tempo reale.

L'attacco procede come segue. Un utente malintenzionato MitM intercetta un pacchetto Access-Request inviato dal client RADIUS al server. L'attaccante inietta un attributo dannoso in questa richiesta: un payload accuratamente predisposto che causerà una collisione tra l'hash MD5 della risposta legittima del server e l'hash MD5 della risposta falsificata desiderata dall'attaccante. Quando il server restituisce un Access-Reject (un'autenticazione fallita), l'attaccante utilizza la collisione precalcolata per falsificare un pacchetto Access-Accept valido, completo di un Response Authenticator che il client RADIUS accetterà come autentico. L'attaccante non ha bisogno di conoscere il segreto condiviso o le credenziali dell'utente.

I ricercatori della Boston University, della UC San Diego, del CWI Amsterdam e di Microsoft hanno dimostrato che, con algoritmi ottimizzati, la collisione a prefisso scelto MD5 necessaria per questo attacco può essere calcolata in meno di cinque minuti su hardware di largo consumo. Ciò rende l'attacco operativamente fattibile per un avversario determinato con accesso al percorso di rete tra il client e il server RADIUS.

Modalità di autenticazione interessate

La vulnerabilità interessa tutte le implementazioni RADIUS/UDP che utilizzano metodi di autenticazione non EAP. La tabella seguente riassume l'esposizione in base alla modalità di autenticazione:

| Modalità di autenticazione | Protocollo | Vulnerabile a Blast-RADIUS? | Note |

|---|---|---|---|

| PAP | Password Authentication Protocol | Sì | Più comune nelle implementazioni legacy |

| CHAP | Challenge Handshake Authentication Protocol | Sì | Leggermente più forte del PAP, ma ancora esposto |

| MS-CHAP / MS-CHAPv2 | Microsoft CHAP | Sì | Comune negli ambienti Windows |

| EAP-MD5 | EAP con MD5 | Sì | Deprecato; da evitare del tutto |

| PEAP (MSCHAPv2 interno) | Protected EAP | No (il tunnel EAP protegge) | Richiede la corretta convalida del certificato del server |

| EAP-TLS | EAP con TLS | No | Gold standard consigliato |

| EAP-TTLS | EAP Tunnelled TLS | No | Alternativa accettabile |

La distinzione fondamentale è che i metodi basati su EAP stabiliscono il proprio tunnel crittografico per l'autenticazione, che non dipende dal Response Authenticator MD5. Questo li rende immuni allo specifico vettore di attacco Blast-RADIUS.

Perché la segmentazione VLAN non è sufficiente

Un malinteso comune è che l'isolamento del traffico RADIUS in una VLAN di gestione dedicata fornisca una protezione adeguata. Sebbene la segmentazione della rete sia una valida pratica di sicurezza, non elimina il rischio Blast-RADIUS. Un utente malintenzionato che ha già compromesso un dispositivo sulla rete di gestione — tramite un attacco di phishing, una compromissione della supply chain o lo sfruttamento di un'altra vulnerabilità — può posizionarsi come MitM sul percorso del traffico RADIUS. L'attacco richiede solo l'accesso al percorso di rete, non l'accesso a Internet esterno. La segmentazione riduce la superficie di attacco ma non elimina la debolezza crittografica di base.

Guida all'implementazione

Fase 1: Rafforzamento immediato (Settimane 1–2)

La prima priorità è applicare le patch dei fornitori per la CVE-2024-3596 in tutta l'infrastruttura RADIUS. Tutti i principali fornitori — inclusi Cisco ISE, Microsoft NPS, FreeRADIUS, Juniper, Aruba e Ruckus — hanno rilasciato aggiornamenti. Oltre all'applicazione delle patch, la modifica di configurazione critica consiste nell'imporre l'attributo Message-Authenticator su tutti i client e server RADIUS.

L'attributo Message-Authenticator (definito nella RFC 2869) fornisce un controllo di integrità HMAC-MD5 sull'intero pacchetto RADIUS. A differenza del Response Authenticator, questo costrutto non è vulnerabile all'attacco di collisione a prefisso scelto perché il costrutto HMAC lega l'hash al segreto condiviso in un modo che impedisce all'attaccante di creare una falsificazione valida. Configurare client e server in modo che richiedano questo attributo — e rifiutino qualsiasi messaggio che non lo includa — chiude il vettore di attacco immediato.

Per FreeRADIUS, ciò comporta l'impostazione di require_message_authenticator = yes nel file clients.conf. Per Microsoft NPS, la policy equivalente viene applicata tramite le impostazioni dei Criteri di rete. Per Cisco ISE, l'impostazione è disponibile nella configurazione del client RADIUS sotto la policy di autenticazione. Consultare l'avviso specifico del proprio fornitore per la CVE-2024-3596 per i passaggi di configurazione esatti.

Fase 2: Modernizzazione dell'autenticazione (Mesi 1–3)

L'obiettivo a medio termine è migrare l'autenticazione WiFi dalle modalità legacy PAP/CHAP ai metodi basati su EAP. Per gli ambienti WiFi aziendali, il percorso consigliato è WPA3-Enterprise con EAP-TLS. Ciò richiede l'implementazione di un'infrastruttura a chiave pubblica (PKI) per emettere certificati per dispositivi e/o utenti, la configurazione del server RADIUS per convalidare tali certificati e il provisioning dei dispositivi client con i certificati appropriati e i trust anchor del server RADIUS.

Per gli ambienti in cui la distribuzione dei certificati è complessa — come le sedi con un elevato turnover di dispositivi o policy BYOD — PEAP con MSCHAPv2 fornisce un passaggio intermedio accettabile, a condizione che i client siano configurati per convalidare il certificato del server RADIUS. Senza la convalida del certificato del server, PEAP è vulnerabile agli attacchi di rogue access point. Il controllo degli accessi basato su porta IEEE 802.1X dovrebbe essere implementato simultaneamente sull'infrastruttura cablata per garantire una policy di autenticazione coerente in tutta la rete.

Fase 3: Sicurezza del livello di trasporto (Mesi 3–12)

L'obiettivo architetturale a lungo termine è incapsulare tutto il traffico RADIUS all'interno di un tunnel TLS utilizzando RADIUS su TLS (RADSEC), standardizzato nella RFC 6614. RADSEC sostituisce UDP con TCP e avvolge l'intera sessione RADIUS in una connessione TLS reciprocamente autenticata. Ciò fornisce riservatezza, integrità e protezione dai replay per tutto il traffico di autenticazione, rendendo irrilevante il Response Authenticator MD5 poiché il livello di trasporto stesso è crittograficamente sicuro.

RADSEC è particolarmente prezioso nelle implementazioni distribuite — come catene alberghiere, reti di vendita al dettaglio o ambienti di stadi — in cui il traffico RADIUS può attraversare segmenti di rete intermedi. L'IETF sta attualmente portando RADIUS su TLS e DTLS allo stato di standards-track, riflettendo il consenso del settore sul fatto che RADIUS/UDP dovrebbe essere deprecato per le implementazioni sensibili.

Best Practice

Le seguenti best practice indipendenti dal fornitore riflettono gli attuali standard del settore e le linee guida normative per la sicurezza dell'autenticazione WiFi aziendale.

Imporre universalmente il Message-Authenticator. Ogni client e server RADIUS nel proprio parco macchine dovrebbe essere configurato per inviare e richiedere l'attributo Message-Authenticator. Questa è la singola azione a più alto impatto e a minor interruzione disponibile oggi. Secondo le linee guida del team di ricerca Blast-RADIUS, questo attributo dovrebbe apparire come primo attributo nelle risposte Access-Accept e Access-Reject.

Adottare EAP-TLS come standard di autenticazione. IEEE 802.1X con EAP-TLS fornisce un'autenticazione reciproca basata su certificati che è immune alla classe di attacchi Blast-RADIUS ed è in linea con le raccomandazioni NIST SP 800-120 per i metodi EAP nell'accesso alle reti wireless. WPA3-Enterprise impone la modalità di sicurezza a 192 bit con EAP-TLS per il livello di sicurezza più elevato.

Ruotare regolarmente i segreti condivisi RADIUS. Sebbene l'attacco Blast-RADIUS non richieda la conoscenza del segreto condiviso, segreti condivisi forti e univoci (minimo 32 caratteri, generati casualmente) riducono il rischio derivante da altre classi di attacco. I segreti dovrebbero essere ruotati almeno annualmente e immediatamente in caso di sospetta compromissione.

Implementare l'accounting RADIUS e il monitoraggio delle anomalie. I log di accounting RADIUS forniscono un audit trail degli eventi di autenticazione. Il monitoraggio di pattern anomali — come autenticazioni riuscite da tipi di dispositivi imprevisti, indirizzi MAC o in orari insoliti — può fornire un avviso tempestivo di sfruttamento. Integrare l'accounting RADIUS con il proprio SIEM per avvisi automatizzati.

Segmentare il traffico RADIUS. Sebbene non sia una mitigazione completa, l'inserimento del traffico RADIUS in una VLAN di gestione dedicata con ACL rigorose riduce la popolazione di dispositivi che potrebbero essere utilizzati come punto di pivot MitM. Combinare con il controllo degli accessi di rete per garantire che solo i dispositivi autorizzati possano raggiungere il server RADIUS.

Allinearsi ai requisiti PCI DSS. Il Requisito 8.6 del PCI DSS v4.0 impone un'autenticazione forte per tutti gli account. Il Requisito 1.3 richiede controlli di segmentazione della rete. Le organizzazioni che elaborano i dati delle carte di pagamento devono garantire che la loro architettura di autenticazione WiFi soddisfi questi requisiti e la vulnerabilità Blast-RADIUS ha un impatto diretto sulla postura di conformità per qualsiasi segmento di rete interessato.

Risoluzione dei problemi e mitigazione dei rischi

Modalità di errore comuni durante il rafforzamento

Il problema più frequente riscontrato durante l'imposizione del Message-Authenticator è l'incompatibilità dei dispositivi legacy. Access point, switch o concentratori VPN più vecchi potrebbero non supportare l'attributo, causando errori di autenticazione dopo che il server è stato configurato per richiederlo. L'approccio consigliato è quello di controllare tutti i client RADIUS prima di imporre il requisito lato server e di mantenere un elenco di dispositivi che richiedono aggiornamenti del firmware o la sostituzione.

Un secondo problema comune sono gli errori di convalida del certificato durante la migrazione a EAP-TLS. Se i dispositivi client non sono provvisti del corretto trust anchor del certificato del server RADIUS, rifiuteranno il certificato del server e non riusciranno ad autenticarsi. Ciò è particolarmente frequente negli ambienti BYOD. L'implementazione di una soluzione di Mobile Device Management (MDM) per il push dei profili dei certificati è la risoluzione standard.

Le mancate corrispondenze del segreto condiviso possono verificarsi durante la migrazione a RADSEC se il Common Name del certificato TLS non corrisponde all'identificatore del client previsto. Assicurarsi che i nomi dei soggetti dei certificati siano coerenti con gli indirizzi IP o gli hostname dei client RADIUS configurati sul server.

Mitigazione dei rischi per gli ambienti che non possono applicare immediatamente le patch

Per gli ambienti in cui l'applicazione immediata delle patch non è fattibile — come i sistemi di controllo industriale legacy o i dispositivi di rete integrati — il rischio può essere parzialmente mitigato implementando rigorosi controlli degli accessi di rete che limitano quali host possono comunicare con il server RADIUS, riducendo l'opportunità per un utente malintenzionato MitM di intercettare il traffico. Questa è solo una misura temporanea; deve essere stabilita una roadmap di applicazione delle patch e di sostituzione.

ROI e impatto aziendale

Quantificare il rischio

Il business case per il rafforzamento di RADIUS è semplice se inquadrato in termini di costi di violazione e responsabilità di conformità. Un exploit Blast-RADIUS riuscito in un ambiente alberghiero o di vendita al dettaglio potrebbe fornire a un utente malintenzionato l'accesso alla rete aziendale, raggiungendo potenzialmente i sistemi point-of-sale, i repository dei dati degli ospiti e l'infrastruttura di back-office. Il costo medio di una violazione dei dati nel settore dell'ospitalità supera i 3 milioni di sterline, secondo i benchmark del settore, con sanzioni normative ai sensi del GDPR che possono aggiungere fino al 4% del fatturato annuo globale.

Per le organizzazioni soggette al PCI DSS, un errore di autenticazione di rete che si traduce nell'esposizione dei dati dei titolari di carta può innescare indagini forensi obbligatorie, sanzioni da parte dei marchi di carte e la potenziale perdita dei privilegi di elaborazione delle carte: costi che superano di gran lunga l'investimento necessario per implementare EAP-TLS e RADSEC.

Benchmark dei costi di implementazione

La tabella seguente fornisce stime indicative dei costi e dell'impegno per la roadmap di rafforzamento in tre fasi nei tipici ambienti delle sedi:

| Fase | Azione | Impegno stimato | Costo stimato | Riduzione del rischio |

|---|---|---|---|---|

| Fase 1 | Patch + imposizione Message-Authenticator | 1–3 giorni (team IT) | Solo tempo del personale | Alta (chiude la CVE immediata) |

| Fase 2 | Migrazione EAP-TLS / WPA3-Enterprise | 2–6 settimane | Licenze PKI + MDM | Molto alta |

| Fase 3 | Implementazione RADSEC | 4–12 settimane | Aggiornamenti dell'infrastruttura | Completa |

Vantaggi operativi oltre la sicurezza

La migrazione a EAP-TLS e RADSEC offre vantaggi operativi che vanno oltre il rafforzamento della sicurezza. L'autenticazione basata su certificati elimina l'onere operativo della gestione e della rotazione delle password condivise su grandi flotte di dispositivi. WPA3-Enterprise migliora l'affidabilità della connessione in ambienti ad alta densità: un vantaggio misurabile per stadi e centri congressi in cui centinaia di dispositivi competono per l'autenticazione. Il trasporto TCP di RADSEC fornisce inoltre una migliore affidabilità rispetto a UDP in condizioni di rete ad alta latenza o con perdite, migliorando l'esperienza di autenticazione per gli utenti finali.

Key Terms & Definitions

RADIUS (Remote Authentication Dial-In User Service)

A client-server networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. RADIUS clients (access points, switches, VPN concentrators) forward authentication requests to a central RADIUS server, which validates credentials and returns an Access-Accept or Access-Reject response.

IT teams encounter RADIUS as the authentication backbone for enterprise WiFi (802.1X), VPN access, and network device administration. Its age and architectural limitations are now a direct security liability under CVE-2024-3596.

MD5 Chosen-Prefix Collision Attack

A cryptographic attack against the MD5 hash function in which an attacker constructs two different messages with the same MD5 hash, where both messages begin with attacker-chosen prefixes. This is more powerful than a standard collision attack because the attacker can control the meaningful content of both colliding messages.

This is the specific attack technique used in Blast-RADIUS. The attacker uses it to forge a RADIUS Response Authenticator that the client will accept as genuine, even though the response content has been modified from Access-Reject to Access-Accept.

Response Authenticator

A 16-byte field in RADIUS response packets (Access-Accept, Access-Reject, Access-Challenge) computed as MD5(Code || ID || Length || RequestAuthenticator || Attributes || SharedSecret). It is intended to verify the integrity of the server response but is not a proper cryptographic MAC and is vulnerable to the Blast-RADIUS attack.

Network architects need to understand that the Response Authenticator is the specific field being forged in a Blast-RADIUS attack. Enforcing the Message-Authenticator attribute provides a stronger integrity check that is not vulnerable to the same collision technique.

Message-Authenticator Attribute

A RADIUS attribute (Attribute 80, defined in RFC 2869) that provides an HMAC-MD5 integrity check over the entire RADIUS packet, including all attributes. Unlike the Response Authenticator, the HMAC construction binds the integrity check to the shared secret in a way that prevents chosen-prefix collision forgery.

Enforcing the Message-Authenticator attribute on all RADIUS clients and servers is the primary short-term mitigation for CVE-2024-3596. IT teams should verify that all RADIUS infrastructure is patched and configured to require this attribute before accepting any response.

EAP-TLS (Extensible Authentication Protocol – Transport Layer Security)

An EAP method (RFC 5216) that uses TLS for mutual certificate-based authentication between the client and the RADIUS server. Both parties must present valid digital certificates from a trusted Certificate Authority. It is immune to the Blast-RADIUS attack and is the recommended gold standard for enterprise WiFi authentication.

CTOs and network architects should treat EAP-TLS as the target state for all enterprise WiFi authentication. It requires a PKI infrastructure but eliminates shared secrets, password-based attacks, and the MD5 vulnerability class entirely.

RADSEC (RADIUS over TLS)

A protocol extension (RFC 6614) that encapsulates RADIUS messages within a mutually authenticated TLS session over TCP, replacing the traditional UDP transport. RADSEC provides confidentiality, integrity, and replay protection for all RADIUS traffic, making transport-layer attacks such as Blast-RADIUS impossible.

RADSEC is the long-term architectural solution for RADIUS security. It is particularly valuable in distributed deployments (hotel chains, retail networks) where RADIUS traffic traverses multiple network segments. Vendors including Cisco, Juniper, Aruba, and FreeRADIUS support RADSEC.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC) that provides an authentication mechanism for devices wishing to connect to a LAN or WLAN. It uses EAP as the authentication framework and RADIUS as the backend authentication server. 802.1X ensures that only authenticated devices can access network resources.

802.1X is the framework within which RADIUS and EAP operate for enterprise WiFi. IT managers implementing WPA2/WPA3-Enterprise are deploying 802.1X. Understanding this relationship is essential for configuring authentication policies and troubleshooting access issues.

WPA3-Enterprise

The enterprise variant of the Wi-Fi Protected Access 3 (WPA3) security standard, which mandates 802.1X authentication and, in its highest security mode (192-bit), requires EAP-TLS with a 384-bit elliptic curve cipher suite. WPA3-Enterprise provides significantly stronger security guarantees than WPA2-Enterprise and is immune to the Blast-RADIUS attack when correctly configured.

Network architects planning new WiFi deployments or major infrastructure refreshes should specify WPA3-Enterprise as the minimum security standard. It is supported by all modern access points and client devices manufactured after 2020.

Man-in-the-Middle (MitM) Attack

An attack in which the adversary secretly intercepts and potentially alters communications between two parties who believe they are communicating directly with each other. In the context of Blast-RADIUS, the MitM is positioned between the RADIUS client (access point) and the RADIUS server, enabling them to intercept and forge authentication responses.

The Blast-RADIUS attack requires MitM positioning. This is achievable through ARP spoofing on a shared network segment, compromise of an intermediate network device, or physical access to network infrastructure. Understanding this threat model helps IT teams prioritise network segmentation and device hardening alongside RADIUS-specific mitigations.

Case Studies

A 350-room luxury hotel chain with 12 properties is running Cisco Meraki access points with Microsoft NPS as the RADIUS server for staff WiFi. Authentication is via MSCHAPv2. The IT director has been alerted to CVE-2024-3596 and needs to assess exposure and implement mitigations without disrupting the 24/7 hotel operations.

The immediate priority is to confirm that Microsoft NPS has been updated to include the Message-Authenticator enforcement patch (released July 2024). In NPS, navigate to the RADIUS Clients and Servers configuration and enable the 'Require Message-Authenticator' setting for all configured RADIUS clients. On the Meraki side, confirm that the firmware version supports sending the Message-Authenticator attribute in Access-Request packets — Meraki released a firmware update addressing CVE-2024-3596 in Q3 2024. This configuration change can be deployed during a low-traffic window (typically 03:00–05:00 local time) with minimal guest impact, as it affects only staff authentication. Once Phase 1 is stable, plan the migration from MSCHAPv2 to EAP-TLS. Deploy a Microsoft Active Directory Certificate Services (ADCS) PKI to issue computer certificates to all staff devices via Group Policy. Configure NPS with an EAP-TLS network policy and update the Meraki SSID security settings to WPA2/WPA3-Enterprise with EAP-TLS. Use Meraki's Systems Manager MDM to push the NPS server certificate trust anchor to all managed devices. Roll out property-by-property to manage risk, starting with the lowest-occupancy property.

A national retail chain with 200 stores uses a centralised FreeRADIUS server for 802.1X authentication on its store network infrastructure. Each store has a mix of managed corporate devices (Windows laptops, handheld scanners) and unmanaged IoT devices (digital signage, payment terminals). The network team needs to harden against Blast-RADIUS while maintaining PCI DSS compliance for the payment card environment.

Begin with a network segmentation audit to confirm that RADIUS traffic between store access points and the central FreeRADIUS server is isolated from the payment card data environment (CDE). If RADIUS traffic traverses any segment that is in PCI DSS scope, this must be addressed as a priority. Update FreeRADIUS to version 3.2.3 or later, which includes the Message-Authenticator enforcement fix. In the FreeRADIUS clients.conf file, add 'require_message_authenticator = yes' for all store RADIUS clients. For the managed device fleet, deploy EAP-TLS using an existing PKI or a cloud certificate authority. For unmanaged IoT devices that cannot support 802.1X, implement MAC Authentication Bypass (MAB) on a separate, isolated VLAN with strict firewall rules preventing lateral movement to the CDE. This ensures that even if an IoT device's MAC address is spoofed, the attacker gains access only to the IoT VLAN, not the corporate or payment network. For the RADSEC migration, deploy a RADSEC proxy at each store that terminates the local UDP RADIUS traffic and forwards it over TLS to the central FreeRADIUS server, avoiding the need to upgrade every store's network device firmware simultaneously.

Scenario Analysis

Q1. Your organisation operates a 500-seat conference centre that hosts corporate events. The venue WiFi uses WPA2-Enterprise with PEAP/MSCHAPv2 and a FreeRADIUS server. A security consultant has flagged CVE-2024-3596 in their report. The venue director wants to know: (a) Are you currently vulnerable? (b) What is the minimum action required to close the immediate risk? (c) What is the recommended long-term architecture?

💡 Hint:Consider whether PEAP provides immunity to Blast-RADIUS, and what conditions must be met for that immunity to hold. Also consider the operational constraints of a 24/7 venue environment when planning the remediation timeline.

Show Recommended Approach

(a) PEAP with MSCHAPv2 uses an EAP tunnel that protects the inner authentication from the Blast-RADIUS attack, so you are not directly vulnerable to CVE-2024-3596 — provided that clients are correctly configured to validate the FreeRADIUS server certificate. If certificate validation is not enforced, you are vulnerable to rogue access point attacks, which is a separate but equally serious risk. You should still update FreeRADIUS to the patched version and enforce Message-Authenticator as a defence-in-depth measure. (b) The minimum immediate action is to update FreeRADIUS to version 3.2.3 or later and enforce Message-Authenticator in clients.conf. Simultaneously, audit all client devices to confirm server certificate validation is enabled. (c) The recommended long-term architecture is WPA3-Enterprise with EAP-TLS, backed by a PKI for certificate issuance. For a conference centre with high device turnover and BYOD, consider a cloud-based certificate authority with automated provisioning to reduce the operational burden of certificate management.

Q2. A retail chain's security team has completed a RADIUS audit and identified three categories of devices on their store networks: (1) managed Windows laptops using MS-CHAP, (2) Android handheld scanners using PAP, (3) IoT digital signage devices that do not support 802.1X at all. Prioritise the remediation actions and explain the rationale for each device category.

💡 Hint:Consider the relative vulnerability of each authentication mode, the feasibility of migrating each device category to EAP, and the appropriate network architecture for devices that cannot support 802.1X.

Show Recommended Approach

All three categories require action, but the approach differs. Category 1 (Windows laptops, MS-CHAP): Highest priority for EAP-TLS migration because MS-CHAP is directly vulnerable to Blast-RADIUS. Deploy computer certificates via Group Policy and migrate to EAP-TLS within 30–60 days. Enforce Message-Authenticator immediately as an interim measure. Category 2 (Android scanners, PAP): Also directly vulnerable. PAP transmits credentials in a form that is trivially readable if the RADIUS traffic is intercepted, making this the highest-risk category from a credential exposure perspective as well. Migrate to PEAP or EAP-TLS using Android's built-in 802.1X support. If the scanner firmware does not support EAP, prioritise firmware updates or device replacement. Category 3 (IoT signage, no 802.1X): Cannot be migrated to EAP. Implement MAC Authentication Bypass (MAB) on a dedicated IoT VLAN with strict firewall rules preventing access to the corporate network or CDE. Accept that MAB provides weaker authentication (MAC addresses can be spoofed) and compensate with network monitoring and anomaly detection.

Q3. A CTO at a 50-property hotel chain asks you to present the business case for a full RADIUS modernisation programme (EAP-TLS + RADSEC) with an estimated budget of £180,000 over 12 months. She wants to understand: the risk being mitigated, the compliance benefits, and the operational ROI beyond security. How do you structure the business case?

💡 Hint:Frame the business case around three pillars: risk quantification (what is the cost of a breach?), compliance value (what fines or audit costs does this avoid?), and operational efficiency (what does this enable beyond security?). Use the 350-room hotel scenario as a reference point.

Show Recommended Approach

Structure the business case around three pillars. Risk Quantification: A successful Blast-RADIUS exploit at a single property could provide network access to guest PII, payment systems, and back-office infrastructure. The average hospitality data breach costs £3M+ in remediation, notification, and reputational damage. At 50 properties, the aggregate risk is significant. The £180,000 investment represents less than 6% of a single breach cost. Compliance Value: PCI DSS v4.0 requires strong authentication for all systems in scope. EAP-TLS and RADSEC directly satisfy Requirements 8.6 (authentication management) and 1.3 (network segmentation). Avoiding a PCI DSS Level 1 forensic investigation (typically £50,000–£150,000) and potential card brand fines justifies the programme cost. GDPR Article 32 requires 'appropriate technical measures' — a documented modernisation programme demonstrates compliance due diligence. Operational ROI: Certificate-based authentication eliminates the overhead of managing shared WiFi passwords across 50 properties (estimated 2–4 hours per property per year for rotation and distribution). WPA3-Enterprise improves connection reliability in high-density environments, directly improving guest satisfaction scores. RADSEC's TCP transport reduces authentication failures in properties with high-latency WAN connections. Combined, these operational benefits represent an estimated 200–300 IT hours per year in saved administration time.

Key Takeaways

- ✓CVE-2024-3596 ('Blast-RADIUS') is a practically exploitable vulnerability in RADIUS/UDP that allows a man-in-the-middle attacker to forge authentication approvals without knowing user credentials, affecting all PAP, CHAP, and MS-CHAP deployments.

- ✓The attack exploits the MD5-based Response Authenticator field in RADIUS responses using a chosen-prefix collision technique that can be executed in minutes on modern hardware — making this a real operational threat, not a theoretical one.

- ✓The immediate mitigation is to apply vendor patches for CVE-2024-3596 and enforce the Message-Authenticator attribute on all RADIUS clients and servers — a low-disruption configuration change available from all major vendors including Cisco, Microsoft NPS, FreeRADIUS, Aruba, and Ruckus.

- ✓EAP-based authentication methods (EAP-TLS, PEAP, EAP-TTLS) are immune to the Blast-RADIUS attack, making migration to WPA3-Enterprise with EAP-TLS the recommended medium-term strategic response.

- ✓RADIUS over TLS (RADSEC, RFC 6614) is the long-term architectural solution, encapsulating all RADIUS traffic in a mutually authenticated TLS tunnel and eliminating the transport-layer vulnerability entirely.

- ✓For hospitality, retail, and venue operators, the compliance implications are direct: a successful exploit can trigger PCI DSS violations, GDPR data breach notifications, and significant financial and reputational damage that far exceeds the cost of remediation.

- ✓Network segmentation (dedicated RADIUS VLANs) reduces the attack surface but does not eliminate the vulnerability — it must be combined with Message-Authenticator enforcement and EAP migration to provide genuine protection.