Acquisizione dei dati WiFi: una guida completa a privacy, conformità e best practice

This guide provides IT leaders with a comprehensive technical reference for implementing WiFi data capture solutions. It focuses on navigating the complex landscape of privacy, legal compliance (GDPR, CCPA), and data ethics, offering actionable best practices for venue operators in hospitality, retail, and large public spaces.

🎧 Listen to this Guide

View Transcript

Sintesi esecutiva

Per l'azienda moderna, comprendere lo spazio fisico è tanto fondamentale quanto comprendere quello digitale. L'acquisizione dei dati WiFi è emersa come uno strumento potente per i gestori delle sedi, consentendo di ottenere informazioni approfondite e fruibili sul comportamento dei visitatori, sull'affluenza e sull'utilizzo degli spazi. Analizzando le richieste di probe emesse passivamente dai dispositivi dotati di WiFi, le organizzazioni possono sbloccare un'intelligence trasformativa per ottimizzare i layout, migliorare l'esperienza del cliente e aumentare l'efficienza operativa. Tuttavia, questa capacità comporta significativi obblighi legali ed etici. Gli enti regolatori a livello globale, nell'ambito di normative come il GDPR e il CCPA, classificano gli identificatori dei dispositivi, come gli indirizzi MAC, come dati personali. Di conseguenza, la loro raccolta e il loro trattamento sono soggetti a regole rigorose in materia di consenso, anonimizzazione e governance dei dati. Questa guida funge da riferimento pratico e autorevole per CTO, responsabili IT e architetti di rete. Va oltre la teoria accademica per fornire strategie indipendenti dal fornitore e pronte per la distribuzione, al fine di implementare un programma di analisi WiFi che non sia solo potente, ma anche sicuro, conforme e rispettoso della privacy degli utenti. Esploreremo l'architettura tecnica, delineeremo solide metodologie di implementazione e forniremo best practice chiare e attuabili per mitigare i rischi e massimizzare il ROI.

Approfondimento tecnico

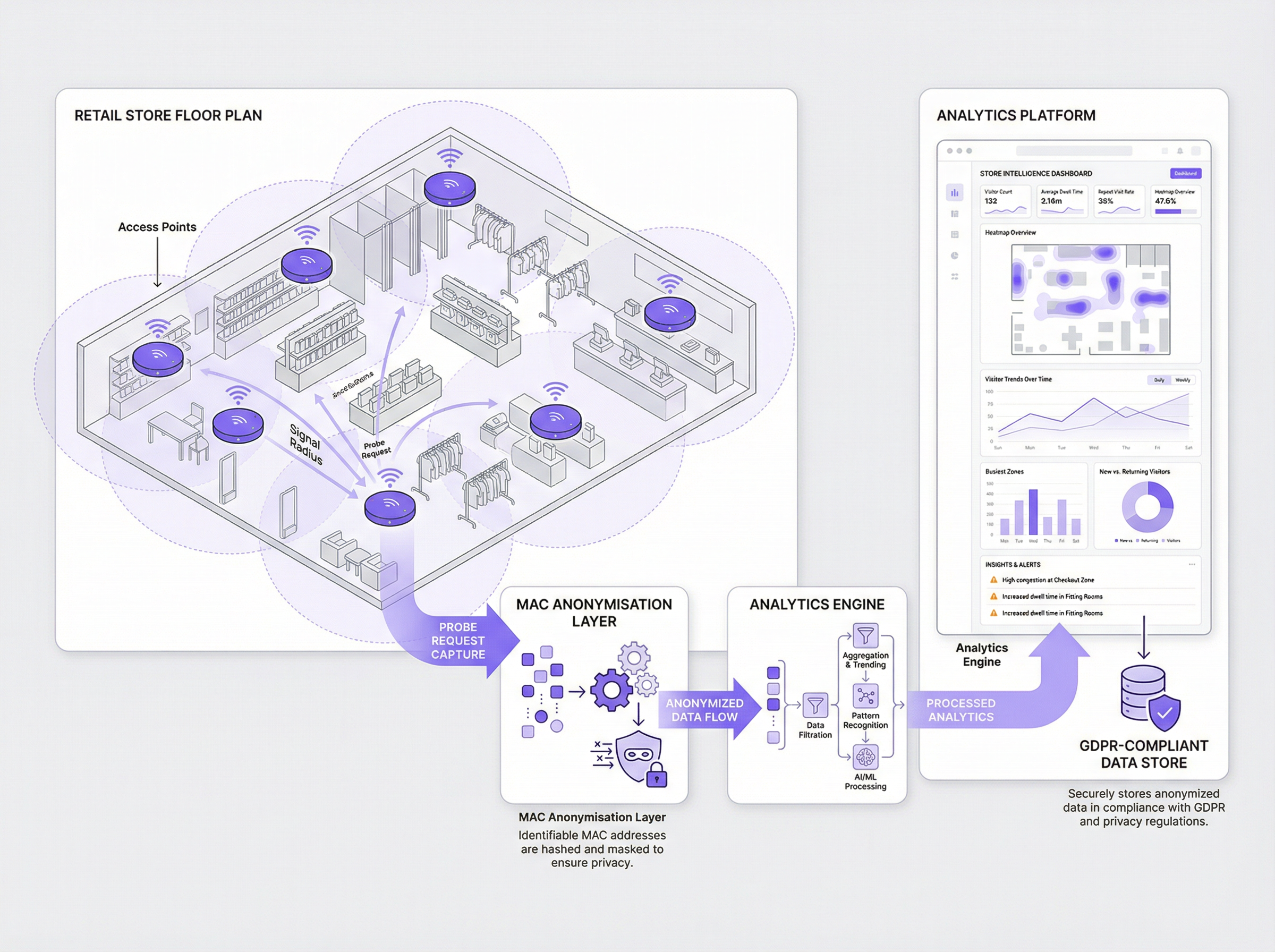

Le fondamenta dell'analisi WiFi risiedono nell'acquisizione dei frame di gestione 802.11, in particolare le richieste di probe. Ogni dispositivo dotato di WiFi (smartphone, laptop, tablet) trasmette periodicamente queste richieste per scoprire le reti wireless nelle vicinanze. Ogni frame contiene diverse informazioni chiave, ma la più critica per l'analisi è l'indirizzo Media Access Control (MAC) del dispositivo, un identificatore hardware univoco. Implementando sensori o configurando gli access point esistenti per intercettare questi frame, un sistema può rilevare la presenza, la posizione e il movimento dei dispositivi all'interno di uno spazio fisico.

Metodi di acquisizione dei dati:

- Acquisizione passiva: questo metodo prevede sensori che ascoltano passivamente le richieste di probe senza richiedere agli utenti di connettersi alla rete. Fornisce un'ampia visione di tutti i dispositivi in un'area, offrendo dati ricchi sull'affluenza totale e sui modelli di movimento. Tuttavia, poiché non vi è alcuna interazione diretta con l'utente, ottenere un consenso esplicito è difficile, rendendo fondamentale un'anonimizzazione solida e immediata.

- Acquisizione attiva (Captive Portal): questo metodo richiede che un utente si connetta attivamente alla rete WiFi guest della sede. Il processo di connessione è mediato da un Captive Portal, che presenta una pagina di login o di benvenuto. Questo è il meccanismo standard del settore per ottenere il consenso esplicito e informato dell'utente prima che qualsiasi dato venga elaborato. Sebbene acquisisca solo i dati degli utenti connessi, fornisce una base legale molto più solida per l'elaborazione dei dati e consente analisi più ricche e collegate all'identità se l'utente si autentica.

L'imperativo dell'anonimizzazione: Ai sensi del GDPR, un indirizzo MAC è considerato un dato personale. Pertanto, non può essere archiviato nel suo formato grezzo. La best practice consiste nell'applicare un hash crittografico unidirezionale (ad es. SHA-256) combinato con un salt a rotazione immediatamente dopo l'acquisizione. Questo processo, noto come pseudonimizzazione, trasforma l'indirizzo MAC in un identificatore univoco e irreversibile che non può essere ricondotto al dispositivo originale. Questo ID anonimizzato può quindi essere utilizzato per le analisi, come il calcolo delle visite ripetute, senza archiviare dati personali.

Impatto della randomizzazione dell'indirizzo MAC: I moderni sistemi operativi mobili (iOS 14+ e Android 10+) hanno implementato la randomizzazione dell'indirizzo MAC per migliorare la privacy degli utenti. Questi dispositivi trasmettono un indirizzo MAC diverso e randomizzato per ogni nuova rete WiFi per cui effettuano il probe. Sebbene si tratti di una funzionalità a favore della privacy, rappresenta una sfida significativa per le piattaforme di analisi tradizionali, poiché un singolo dispositivo può apparire come più visitatori unici. Motori di analisi sofisticati, come quello di Purple, impiegano algoritmi avanzati per identificare e riconciliare in modo intelligente questi indirizzi randomizzati, garantendo l'accuratezza delle metriche dei visitatori. Questa è una capacità tecnica fondamentale per qualsiasi implementazione moderna di analisi WiFi.

Guida all'implementazione

L'implementazione di una soluzione di acquisizione dati WiFi conforme richiede un approccio strutturato e multifase radicato nel principio della 'Privacy by Design'.

Fase 1: Valutazione dell'infrastruttura Inizia controllando la tua infrastruttura WiFi esistente. I moderni access point di livello enterprise di fornitori come Cisco, Meraki, Aruba e Ruckus dispongono spesso di funzionalità integrate per lo streaming dei frame di gestione verso un server di analisi. Determina se il tuo hardware supporta questa funzionalità o se sono necessari sensori dedicati. Assicurati di avere una copertura adeguata in tutte le aree in cui intendi acquisire i dati.

Fase 2: Definizione della policy sui dati e del meccanismo di consenso Questo è il passaggio più critico per la conformità. Collabora con i tuoi team legali e di conformità per definire:

- Quali dati raccoglierai: sii specifico (ad es., "

Key Terms & Definitions

MAC Address (Media Access Control)

A unique, 48-bit hardware number that identifies each device on a network. Under GDPR, it is considered Personal Identifiable Information (PII).

This is the core piece of data captured by WiFi analytics. IT teams must ensure it is never stored in its raw format and is anonymized immediately upon capture.

Probe Request

An 802.11 management frame sent by a WiFi-enabled device to discover nearby wireless networks.

These are the signals that WiFi analytics systems listen for. Understanding the volume and signal strength of probe requests allows the system to determine footfall and location.

Captive Portal

A web page that a user must view and interact with before being granted access to a public WiFi network.

This is the primary and most effective mechanism for an IT team to obtain explicit, informed consent from users before collecting and processing their data for analytics purposes.

Pseudonymization (Hashing)

The process of replacing a data identifier (like a MAC address) with a pseudonym (a cryptographic hash). It is a reversible process if the key is known, but one-way hashing makes it irreversible.

This is the critical technical process for making WiFi data compliant. A raw MAC address is PII; a hashed MAC address is an anonymized data point that can be used for analysis.

MAC Address Randomization

A privacy feature in modern mobile operating systems (iOS, Android) where the device uses a fake, temporary MAC address when searching for networks.

IT teams must be aware that this feature can severely skew analytics data. A modern analytics platform is required to correctly interpret these randomized addresses and avoid overcounting visitors.

GDPR (General Data Protection Regulation)

A comprehensive data protection law in the European Union that governs the processing of personal data.

This is the key regulation governing WiFi data capture in Europe. Any organisation with a European presence or that serves European citizens must ensure their analytics deployment is fully GDPR-compliant.

Data Controller

The entity that determines the purposes and means of processing personal data.

When a venue deploys WiFi analytics, the venue owner (e.g., the retail chain, the hotel) is the Data Controller and is legally responsible for ensuring compliance.

Dwell Time

A metric that measures the average amount of time visitors spend in a specific, defined area.

This is one of the most valuable business insights from WiFi analytics. It helps operations directors understand engagement, identify bottlenecks, and measure the success of marketing displays or layout changes.

Case Studies

A 50-store retail chain wants to understand customer behaviour in their flagship stores to inform a nationwide redesign. They need to measure dwell times in different departments, identify popular paths, and understand repeat visitor frequency, all while ensuring strict GDPR compliance.

- Infrastructure: Deploy a Purple-compatible WiFi analytics solution using their existing Meraki MR access points. Configure the Meraki dashboard to stream analytics data to the Purple cloud.

- Consent: Implement a branded captive portal for the guest WiFi network. The portal will feature a single, clear opt-in checkbox: "I agree to allow Purple to analyse my anonymized visit data to help improve the store layout and experience. This data is fully anonymized and will not be used for marketing." A link to the full privacy policy is provided.

- Anonymization: Configure the system to use Purple's patented Cryptographic Anonymization, which hashes the MAC address at the moment of capture. This ensures no PII is ever stored.

- Analysis: Use the Purple dashboard to create zones for each department (e.g., Menswear, Womenswear, Checkout). Track anonymized visitor flow between these zones and measure average dwell times. Use the repeat visitor metric to understand customer loyalty.

- Action: After 90 days, the data reveals that the Menswear department has high traffic but low dwell time. The chain redesigns the department layout to be more open and improves product displays. They then measure the impact of these changes over the next 90 days.

A large conference centre with multiple exhibition halls hosts a variety of third-party events. They want to offer event organisers data on attendee flow and booth popularity, but they are concerned about the privacy implications of tracking attendees across different, unrelated events.

- Data Segregation: The key is to treat each event as a separate entity. The WiFi analytics platform must be configured to use a different rotating salt for its hashing algorithm for each event. This means an anonymized ID from Event A will not be the same as the anonymized ID for the same device at Event B.

- Organiser Portals: Provide each event organiser with a separate, sandboxed view of the analytics data for their event only. They should not have access to historical data from other events or raw data of any kind.

- Consent per Event: The captive portal for each event must be unique and clearly state which organiser is the data controller for that event. Attendees must provide consent for each event they attend.

- Reporting: The platform can then generate reports on footfall, hall traffic, and booth dwell times for each specific event. This data can be sold to organisers as a premium service.

- Data Purge: Implement a strict data retention policy to purge all data associated with an event 30 days after the event concludes.

Scenario Analysis

Q1. A stadium is deploying a new WiFi analytics system to manage crowd flow on match days. Their legal team is concerned about storing location data. What is the most important technical control to implement regarding location?

💡 Hint:Think about the principle of data minimisation.

Show Recommended Approach

The most important control is to not store raw or fine-grained location data (e.g., X-Y coordinates). Instead, the stadium should be divided into large, pre-defined zones (e.g., "North Stand, Level 1", "West Entrance Gate"). The system should only record which zone a device is in, not its precise location within that zone. This minimises the sensitivity of the location data while still providing the necessary operational insights for crowd management.

Q2. A shopping mall uses a third-party to manage its guest WiFi. The third-party offers a 'free' analytics package. What is the number one question the mall's CTO should ask the third-party vendor?

💡 Hint:Who is the Data Controller and what are their responsibilities?

Show Recommended Approach

The CTO must ask: "Where and how is the MAC address anonymized?" They need to get a specific, technical answer. If the vendor cannot confirm that the MAC address is hashed with a salt, on-premise, before it is sent to their cloud, it is a major compliance red flag. The mall, as the Data Controller, is ultimately liable for any data breach or non-compliance, even if it is caused by their vendor.

Q3. A user logs into your guest WiFi and consents to analytics. They later submit a 'Right to be Forgotten' request under GDPR. You have stored their data as a hashed, anonymized ID. What is your technical obligation?

💡 Hint:How does pseudonymization relate to a user's rights?

Show Recommended Approach

Even though the data is pseudonymized, it is still linked to a specific individual, and the user's rights still apply. The analytics platform must have a mechanism to process these requests. When the user made the request, they would have provided an identifier (e.g., the email they used to log in). The platform needs a secure, audited process to look up the anonymized IDs associated with that user account and permanently delete them from the analytics database. Simply saying 'the data is anonymous' is not a compliant response.

Key Takeaways

- ✓WiFi data capture offers powerful insights but carries significant privacy obligations.

- ✓A MAC address is personal data under GDPR; it must be anonymized at the point of capture.

- ✓Explicit user consent via a captive portal is the best practice for compliance.

- ✓Modern analytics platforms are essential to handle challenges like MAC address randomization.

- ✓Adopt a 'Privacy by Design' approach, building compliance into your architecture from day one.

- ✓Transparency with users is not just a legal requirement; it is crucial for building trust.

- ✓Regularly audit your system and policies to ensure ongoing compliance and risk mitigation.