WPA3-Enterprise: Guida completa all'implementazione

This guide provides enterprise IT teams, network architects, and CTOs with a definitive, vendor-neutral reference for deploying WPA3-Enterprise across hospitality, retail, events, and public-sector environments. It covers the full deployment lifecycle — from hardware and RADIUS infrastructure requirements through phased migration strategy and client device configuration — while addressing the specific security improvements WPA3-Enterprise delivers over WPA2-Enterprise, including mandatory Protected Management Frames, enforced server certificate validation, and forward secrecy. Teams will find actionable configuration guidance, real-world case studies, and a structured troubleshooting framework to de-risk their migration and demonstrate compliance with PCI DSS v4.0 and GDPR Article 32.

🎧 Listen to this Guide

View Transcript

Riepilogo esecutivo

WPA3-Enterprise rappresenta l'aggiornamento più significativo per la sicurezza wireless aziendale dall'introduzione dell'autenticazione 802.1X. Per le organizzazioni che operano nei settori dell'ospitalità, del retail, degli eventi o della pubblica amministrazione, la migrazione da WPA2-Enterprise non è una questione di "se", ma di "quando" — e di come eseguirla senza interruzioni operative.

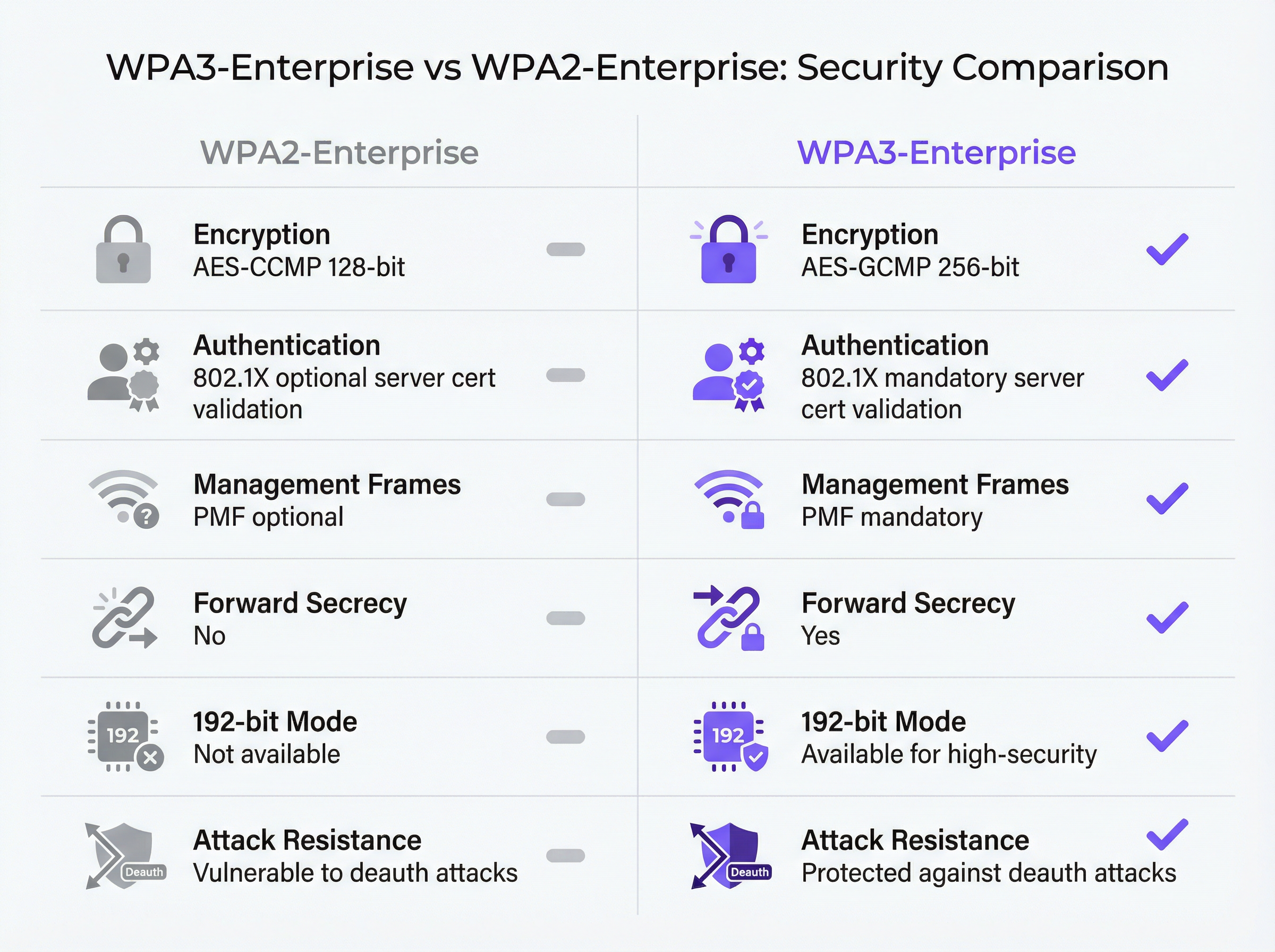

I miglioramenti principali in termini di sicurezza sono concreti e misurabili. I Protected Management Frames (PMF) diventano obbligatori, eliminando il vettore di attacco di deautenticazione che è stato a lungo sfruttato in luoghi ad alta densità. La convalida del certificato del server durante l'handshake 802.1X viene applicata rigorosamente, colmando la lacuna della raccolta di credenziali tramite rogue access point che la convalida opzionale in WPA2 lasciava aperta. La derivazione delle chiavi per sessione introduce la forward secrecy, garantendo che il traffico storico non possa essere decrittografato retroattivamente, nemmeno se le chiavi di sessione venissero compromesse in seguito.

Per le organizzazioni orientate alla conformità, WPA3-Enterprise soddisfa il Requisito 4.2.1 del PCI DSS v4.0 per una crittografia forte in transito ed è in linea con il mandato dell'Articolo 32 del GDPR relativo a misure di sicurezza tecniche adeguate. La modalità di sicurezza a 192 bit soddisfa i requisiti NIST SP 800-187 e della suite NSA CNSA per ambienti governativi e finanziari sensibili.

Questa guida fornisce un percorso di implementazione strutturato: audit dell'infrastruttura, configurazione RADIUS, implementazione graduale dell'SSID utilizzando la modalità di transizione, configurazione dei dispositivi client tramite MDM e un chiaro percorso di escalation per i cinque scenari di errore più comuni.

Approfondimento tecnico

L'architettura di sicurezza di WPA3-Enterprise

WPA3-Enterprise è definito dalla specifica WPA3 della Wi-Fi Alliance (versione attuale 3.3) e si basa direttamente sul framework di sicurezza IEEE 802.11i. Il livello di autenticazione rimane IEEE 802.1X — lo stesso standard di controllo degli accessi di rete basato su porta alla base di WPA2-Enterprise — ma con tre miglioramenti critici obbligatori che WPA2 considerava opzionali.

I Protected Management Frames (IEEE 802.11w) sono richiesti per tutte le connessioni WPA3. In WPA2, i frame di gestione — i messaggi di controllo 802.11 che regolano l'associazione, la disassociazione e la deautenticazione — vengono trasmessi in chiaro. Un utente malintenzionato con un adattatore wireless standard può falsificare i frame di deautenticazione e forzare la disconnessione dei client dalla rete a piacimento. Questo attacco non richiede credenziali né strumenti sofisticati. In ambienti ad alta densità come centri congressi, stadi e hall di hotel, rappresenta un vero e proprio rischio operativo. Il PMF obbligatorio di WPA3 autentica crittograficamente i frame di gestione, rendendo inefficace questa classe di attacchi.

La convalida obbligatoria del certificato del server chiude il vettore di attacco dei rogue access point. In WPA2-Enterprise, il supplicant 802.1X su un dispositivo client non è tenuto a convalidare il certificato del server RADIUS prima di inviare le credenziali di autenticazione. Nella pratica, molte implementazioni aziendali saltano questa configurazione o la implementano in modo errato, lasciando gli utenti vulnerabili alla raccolta di credenziali tramite access point "evil twin". WPA3-Enterprise impone ai client di verificare il certificato del server RADIUS tramite una CA attendibile prima di procedere con l'autenticazione. Questa singola modifica elimina un'intera classe di attacchi man-in-the-middle.

La forward secrecy tramite derivazione delle chiavi per sessione garantisce che la compromissione delle chiavi di una sessione non esponga le sessioni storiche o future. In WPA2, l'assenza di forward secrecy significa che un utente malintenzionato che acquisisce traffico crittografato e successivamente ottiene le chiavi di sessione — tramite una compromissione separata — può decrittografare tutto il traffico acquisito in precedenza. Per le organizzazioni che gestiscono dati di carte di pagamento, informazioni sanitarie personali o comunicazioni commercialmente sensibili, questo rappresenta un rischio materiale.

Modalità operative di WPA3-Enterprise

Esistono tre distinte modalità operative e la scelta di quella appropriata è la prima decisione architetturale in qualsiasi implementazione.

| Modalità | Crittografia | Metodi EAP | PMF | Caso d'uso |

|---|---|---|---|---|

| WPA3-Enterprise (Standard) | AES-CCMP-128 | PEAP, EAP-TLS, EAP-TTLS | Obbligatorio | Aziende in generale, ospitalità, retail |

| WPA3-Enterprise 192-bit | AES-GCMP-256 + HMAC-SHA-384 | Solo EAP-TLS | Obbligatorio | Governo, finanza, difesa, infrastrutture critiche |

| Transizione WPA2/WPA3-Enterprise | AES-CCMP-128 / GCMP-256 | PEAP, EAP-TLS, EAP-TTLS | Opzionale | Fase di migrazione, flotte di dispositivi miste |

WPA3-Enterprise Standard è la scelta appropriata per la maggior parte delle implementazioni aziendali. Offre i tre principali miglioramenti di sicurezza — PMF obbligatorio, convalida obbligatoria del certificato del server e forward secrecy — supportando al contempo l'intera gamma di metodi EAP, incluso PEAP-MSCHAPv2, che consente l'autenticazione tramite nome utente e password su Active Directory o LDAP. La compatibilità dei dispositivi client è ampia: Windows 10 versione 1903 e successive, macOS 10.15 (Catalina) e successive, iOS 13 e successive, e Android 10 e successive supportano tutti lo standard WPA3-Enterprise.

La Modalità di sicurezza WPA3-Enterprise a 192 bit è progettata per ambienti con elevati requisiti normativi o di sicurezza. La suite di crittografia — AES-GCMP-256 per la riservatezza dei dati, HMAC-SHA-384 per l'integrità dei messaggi ed ECDH/ECDSA-384 per lo scambio di chiavi e l'autenticazione — è in linea con la suite Commercial National Security Algorithm (CNSA) della NSA e con il NIST SP 800-187. Il vincolo critico è che EAP-TLS con autenticazione reciproca tramite certificato è l'unico metodo EAP consentito. L'autenticazione tramite nome utente e password non è supportata. Questa modalità richiede un'infrastruttura PKI matura e non è appropriata per ambienti con dispositivi non gestiti o BYOD.

La Modalità di transizione consente ai client WPA2 e WPA3 di connettersi contemporaneamente allo stesso SSID. I client negoziano la versione di sicurezza più elevata che supportano. Questo è il punto di partenza consigliato per qualsiasi migrazione, poiché elimina il rischio di interrompere i dispositivi legacy, abilitando al contempo WPA3 per i client compatibili fin dal primo giorno.

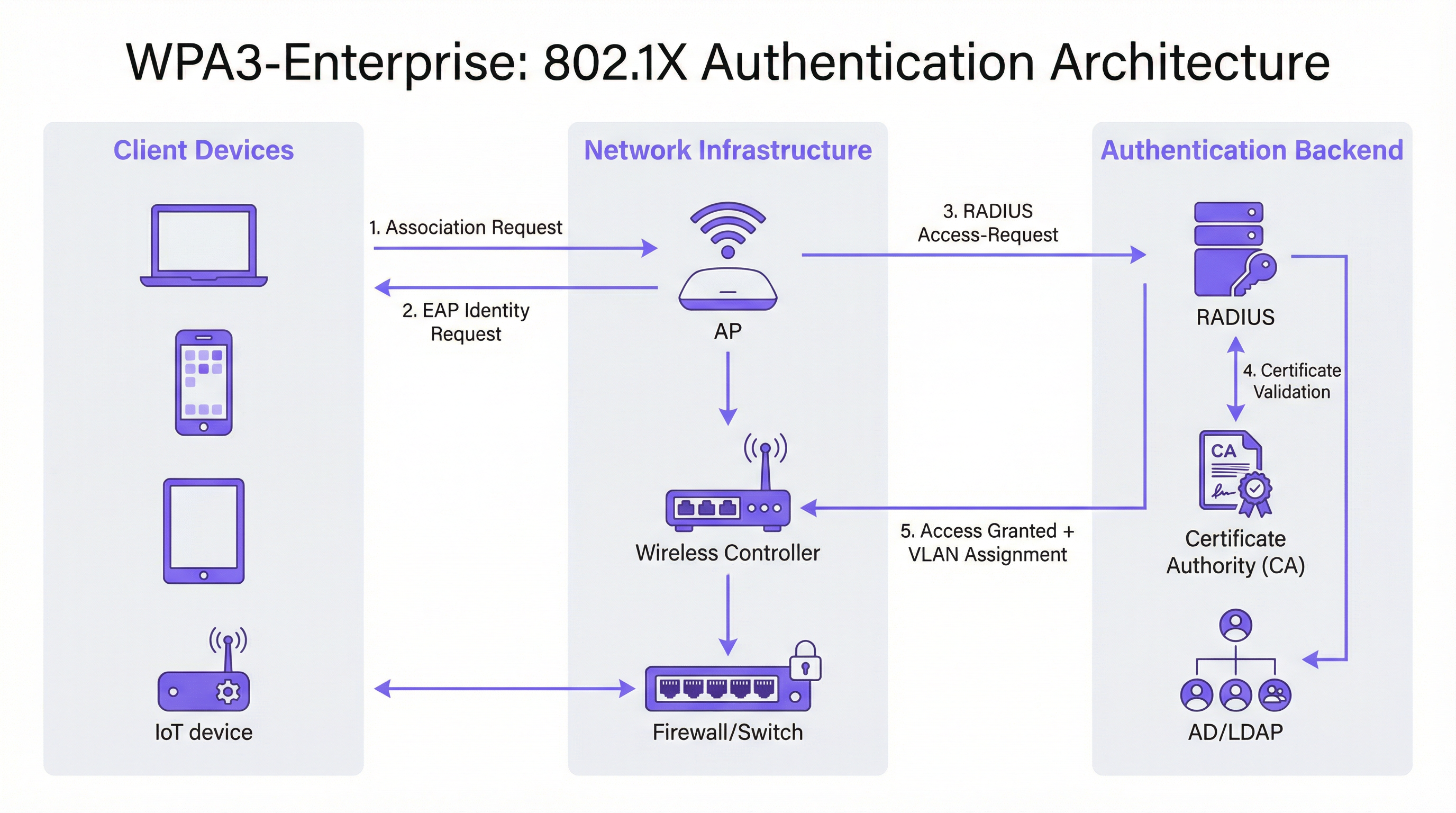

Il flusso di autenticazione 802.1X

Lo scambio di autenticazione 802.1X in WPA3-Enterprise coinvolge tre ruoli: il supplicant (dispositivo client), l'authenticator (access point o controller wireless) e l'authentication server (server RADIUS). Il flusso procede come segue.

Il dispositivo client si associa all'access point e avvia uno scambio EAP. L'access point funge da proxy trasparente, inoltrando i messaggi EAP tra il client e il server RADIUS tramite pacchetti RADIUS Access-Request e Access-Challenge. Il server RADIUS presenta il proprio certificato al client, che ora deve convalidarlo tramite il proprio archivio di CA attendibili — questo è il passaggio di convalida obbligatorio introdotto da WPA3. Una volta che il client ha verificato l'identità del server, procede con l'invio delle credenziali (PEAP) o con lo scambio reciproco di certificati (EAP-TLS). In caso di autenticazione riuscita, il server RADIUS restituisce un messaggio Access-Accept, includendo facoltativamente gli attributi di assegnazione VLAN (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) che l'access point utilizza per posizionare il client sul segmento di rete appropriato.

Guida all'implementazione

Fase 1: Audit dell'infrastruttura e valutazione della preparazione

Prima di qualsiasi modifica alla configurazione, è essenziale un inventario accurato dell'ambiente esistente. L'audit dovrebbe coprire quattro aree.

Firmware di access point e controller: verificare che tutti gli AP e il controller wireless supportino WPA3. La maggior parte dell'hardware di livello enterprise distribuito dopo il 2019 supporta WPA3 tramite aggiornamento firmware, ma la versione specifica del firmware richiesta varia in base al fornitore. Consultare le note di rilascio del fornitore e assicurarsi che tutti gli AP eseguano una build del firmware compatibile con WPA3 prima di procedere.

Inventario dei dispositivi client: classificare i dispositivi in base allo stato di supporto WPA3. Gli endpoint gestiti (laptop aziendali, tablet, smartphone registrati in MDM) dovrebbero essere semplici da valutare. I dispositivi non gestiti e IoT — stampanti, serrature intelligenti, controller HVAC, terminali POS — richiedono una valutazione individuale. I dispositivi che non supportano WPA3 devono essere identificati tempestivamente, poiché richiederanno un SSID WPA2 separato o il posizionamento in modalità di transizione.

Infrastruttura RADIUS: valutare il server RADIUS esistente per il supporto dei metodi EAP, la capacità e la ridondanza. Se si passa a EAP-TLS, determinare se esiste una PKI interna o se è richiesta un'autorità di certificazione ospitata nel cloud. Valutare se l'infrastruttura RADIUS attuale dispone di una configurazione ad alta disponibilità: un singolo server RADIUS senza failover è un single point of failure inaccettabile in un'implementazione di produzione.

Segmentazione della rete: rivedere l'architettura VLAN esistente. Le implementazioni WPA3-Enterprise traggono in genere vantaggio dall'assegnazione dinamica delle VLAN tramite attributi RADIUS, che consente a un singolo SSID di servire più popolazioni di utenti con un adeguato isolamento di rete. Confermare che l'infrastruttura di switching supporti il tagging VLAN 802.1Q e che il server RADIUS sia configurato per restituire gli attributi VLAN corretti.

Fase 2: Configurazione del server RADIUS

Il server RADIUS è la spina dorsale dell'autenticazione di qualsiasi implementazione 802.1X. I requisiti di configurazione variano in base alla piattaforma, ma i seguenti passaggi si applicano indipendentemente dal fornitore.

Definire le voci del Network Access Server (NAS): per ogni access point o controller wireless che invierà richieste di autenticazione al server RADIUS, creare una voce NAS specificando l'indirizzo IP di origine e un segreto condiviso. Questo segreto condiviso deve essere complesso (minimo 24 caratteri, maiuscole e minuscole, numeri e simboli) e univoco per ogni voce NAS.

Configurare il metodo EAP e il certificato: per le implementazioni PEAP-MSCHAPv2, installare un certificato server sul server RADIUS emesso da una CA considerata attendibile dai client. Per le implementazioni EAP-TLS, configurare la convalida del certificato sia lato server che lato client. Il Common Name o il Subject Alternative Name del certificato del server RADIUS deve corrispondere al valore configurato nei profili client, altrimenti la convalida del certificato fallirà.

Integrazione con la directory utente: connettere il server RADIUS ad Active Directory, LDAP o a un provider di identità cloud per la convalida delle credenziali. Per le implementazioni EAP-TLS, configurare l'autenticazione basata su certificato con il modello di certificato appropriato e il controllo di revoca (OCSP o CRL).

Configurare l'accounting RADIUS: abilitare l'accounting sul server RADIUS e configurare il controller wireless per inviare record di accounting start, interim e stop. Questo fornisce l'audit trail richiesto dal Requisito 8 del PCI DSS (responsabilità individuale dell'utente) e supporta le indagini sugli incidenti.

Configurare l'assegnazione dinamica delle VLAN: definire gli attributi RADIUS per ogni gruppo di utenti o profilo di certificato: Tunnel-Type (valore 13, VLAN), Tunnel-Medium-Type (valore 6, 802) e Tunnel-Private-Group-ID (l'ID VLAN come stringa). Ciò consente al server RADIUS di posizionare i client autenticati sul segmento di rete appropriato in base alla loro identità o al loro certificato.

Fase 3: Configurazione dell'SSID

Configurare l'SSID WPA3-Enterprise sul controller wireless con i seguenti parametri.

- Modalità di sicurezza: WPA2/WPA3-Enterprise (modalità di transizione) per l'implementazione iniziale

- PMF: Opzionale (modalità di transizione) o Obbligatorio (modalità solo WPA3)

- Metodo EAP: PEAP o EAP-TLS a seconda dei casi

- Server RADIUS: Indirizzi IP dei server RADIUS primario e secondario, porte (1812 per l'autenticazione, 1813 per l'accounting) e segreti condivisi

- Accounting RADIUS: Abilitato, con server di accounting configurato

- VLAN dinamica: Abilitata se si utilizza l'assegnazione VLAN basata su RADIUS

Fase 4: Configurazione del dispositivo client

La configurazione dei client è la fase operativamente più intensa dell'implementazione. Per i dispositivi gestiti, utilizzare MDM o Criteri di gruppo (Group Policy) per distribuire i seguenti elementi di configurazione.

Certificato CA RADIUS: il certificato CA che ha emesso il certificato di autenticazione del server RADIUS deve essere distribuito nell'archivio dei certificati radice attendibili del client. Senza di esso, la convalida del certificato fallirà o — se i client sono configurati in modo errato per saltare la convalida — il vantaggio in termini di sicurezza di WPA3-Enterprise verrà annullato.

Profilo SSID: configurare il nome dell'SSID, il tipo di sicurezza (WPA3-Enterprise o WPA2/WPA3-Enterprise), il metodo EAP e i parametri di convalida del certificato del server, inclusi il nome del server previsto o il soggetto del certificato.

Per le implementazioni EAP-TLS: distribuire i certificati client su ciascun dispositivo tramite SCEP (Simple Certificate Enrolment Protocol) o installazione manuale. Automatizzare il rinnovo dei certificati per prevenire errori di autenticazione alla scadenza del certificato.

Fase 5: Monitoraggio e completamento della migrazione

Una volta attivata la modalità di transizione, monitorare il controller wireless o la piattaforma di gestione cloud per le metriche di adozione di WPA3. Tracciare la percentuale di associazioni client che utilizzano WPA3 rispetto a WPA2. Quando l'adozione di WPA3 supera il 95% e tutti i client WPA2 rimanenti sono stati identificati e migrati o segmentati su un SSID legacy dedicato, passare l'SSID primario alla modalità solo WPA3.

Best practice

Implementare server RADIUS ridondanti fin dal primo giorno. Il guasto di un singolo server RADIUS blocca l'intera rete autenticata. Configurare server RADIUS primari e secondari su ogni AP e controller, con failover automatico. Per le implementazioni multi-sito, prendere in considerazione un servizio RADIUS ospitato nel cloud con ridondanza geografica integrata.

Applicare rigorosamente la convalida del certificato del server su ogni client. Questo è l'elemento di configurazione più importante in un'implementazione WPA3-Enterprise. L'implementazione di WPA3-Enterprise senza la convalida obbligatoria del certificato del server sui client non fornisce alcuna protezione contro gli attacchi rogue access point. Convalidare questa configurazione in modo esplicito durante i test: non dare per scontato che i profili MDM siano stati applicati correttamente.

Utilizzare l'assegnazione dinamica delle VLAN per la segmentazione della rete. Invece di implementare più SSID per diverse popolazioni di utenti, utilizzare l'assegnazione dinamica delle VLAN basata su RADIUS per posizionare gli utenti sul segmento di rete appropriato in base alla loro identità. Ciò riduce la congestione RF (meno SSID), semplifica l'architettura wireless e mantiene l'isolamento della rete per singolo utente.

Mantenere un SSID legacy dedicato per i dispositivi IoT non gestiti. I dispositivi che non supportano WPA3 — terminali POS legacy, stampanti meno recenti, sensori IoT — dovrebbero essere posizionati su un SSID WPA2-Enterprise separato con rigoroso isolamento VLAN e regole firewall. Non consentire a questi dispositivi di bloccare la migrazione della rete principale del personale a WPA3.

Fare riferimento a IEEE 802.1X e alla specifica WPA3 della Wi-Fi Alliance v3.3 come standard autorevoli per la documentazione di implementazione. Ai fini della conformità, documentare le suite di crittografia specifiche, i metodi EAP e la configurazione PMF nella policy di sicurezza di rete, facendo esplicito riferimento a questi standard.

Allinearsi al Requisito 4.2.1 del PCI DSS v4.0 documentando che WPA3-Enterprise con crittografia AES-GCMP soddisfa il requisito di crittografia forte per i dati in transito. Conservare i log di accounting RADIUS per il periodo richiesto dal proprio framework di conformità (in genere 12 mesi online, 12 mesi archiviati).

Risoluzione dei problemi e mitigazione dei rischi

La seguente tabella riassume i cinque scenari di errore più comuni nelle implementazioni WPA3-Enterprise, le relative cause principali e le soluzioni consigliate.

| Scenario di errore | Causa principale | Soluzione |

|---|---|---|

| Il client non si connette, errore PMF | Dispositivo legacy con implementazione PMF difettosa | Passare alla modalità di transizione (PMF opzionale) o spostare il dispositivo sull'SSID WPA2 |

| Autenticazione non riuscita, errore del certificato | Certificato CA RADIUS non presente nell'archivio attendibile del client | Distribuire il certificato CA tramite MDM prima di implementare il profilo SSID |

| Errori di autenticazione intermittenti | Capacità del server RADIUS o timeout EAP | Scalare l'infrastruttura RADIUS; aumentare il timeout EAP a 30s+ per RADIUS cloud |

| Assegnazione VLAN non applicata | Attributi RADIUS errati | Verificare Tunnel-Type (13), Tunnel-Medium-Type (6), Tunnel-Private-Group-ID (ID VLAN come stringa) |

| I dispositivi Windows 10 non si connettono | Driver o build del sistema operativo obsoleti | Assicurarsi che Windows Update sia aggiornato; aggiornare il driver dell'adattatore wireless; testare con Windows 11 |

Problemi di compatibilità PMF: i Protected Management Frames sono obbligatori in WPA3-Enterprise, ma alcuni dispositivi legacy — in particolare i vecchi telefoni Android, le stampanti legacy e alcuni dispositivi IoT — presentano implementazioni PMF non conformi che causano errori di connessione. La soluzione immediata è abilitare la modalità di transizione, che imposta il PMF come opzionale anziché obbligatorio. A lungo termine, questi dispositivi dovrebbero essere migrati su un SSID WPA2 dedicato con un adeguato isolamento VLAN.

Errori della catena di attendibilità del certificato: la causa più frequente di errori di autenticazione EAP nelle nuove implementazioni WPA3-Enterprise è l'assenza del certificato CA del server RADIUS nell'archivio radice attendibile del client. Ciò si manifesta come un errore di autenticazione con un errore di convalida del certificato nel registro eventi del client. La soluzione è semplice — distribuire il certificato CA tramite MDM — ma deve essere eseguita prima che il profilo SSID venga inviato ai client. Si consiglia vivamente di testare la distribuzione dei certificati su un gruppo pilota di dispositivi prima dell'implementazione su larga scala.

Capacità del server RADIUS: nelle implementazioni di grandi dimensioni, in particolare durante i picchi di accesso mattutini, il server RADIUS può diventare un collo di bottiglia. Monitorare l'utilizzo della CPU e della memoria del server RADIUS durante i periodi di punta. Per implementazioni che superano i 500 utenti simultanei, prendere in considerazione l'implementazione di più server RADIUS dietro un bilanciatore di carico o l'utilizzo di un servizio RADIUS ospitato nel cloud con scalabilità automatica.

Frammentazione dei dispositivi Android: l'implementazione di WPA3-Enterprise su Android varia in modo significativo tra i produttori e le versioni di Android. Android 10 ha introdotto il supporto WPA3, ma la qualità dell'implementazione varia. Testare con un campione rappresentativo della flotta di dispositivi Android — inclusi modelli di produttori specifici — prima dell'implementazione su larga scala. Alcuni dispositivi richiedono parametri di configurazione EAP specifici che differiscono dal profilo standard.

ROI e impatto sul business

Il business case per la migrazione a WPA3-Enterprise si basa su tre pilastri: riduzione del rischio, efficienza della conformità e resilienza operativa.

Riduzione del rischio: l'eliminazione degli attacchi di deautenticazione è particolarmente preziosa in ambienti critici per i ricavi. Un centro congressi o un hotel che subisce un attacco denial-of-service wireless durante un evento importante deve affrontare perdite dirette di ricavi e danni alla reputazione. Il PMF obbligatorio rimuove completamente questo vettore di attacco. La chiusura della lacuna relativa alla raccolta di credenziali tramite rogue access point riduce il rischio di furto di credenziali che porta a una compromissione più ampia della rete — un incidente che, ai sensi del GDPR, comporta potenziali sanzioni fino al 4% del fatturato annuo globale.

Efficienza della conformità: le organizzazioni soggette al PCI DSS v4.0 beneficiano di una posizione di conformità più chiara. WPA3-Enterprise con crittografia AES-GCMP soddisfa il Requisito 4.2.1 per la crittografia forte e i log di accounting RADIUS soddisfano il Requisito 8 per la responsabilità individuale dell'utente. Documentare un'implementazione WPA3-Enterprise è materialmente più semplice che giustificare un'implementazione WPA2 rispetto agli attuali requisiti PCI DSS, che esaminano sempre più l'utilizzo di protocolli legacy.

Resilienza operativa: l'approccio di migrazione graduale — iniziando con la modalità di transizione e monitorando l'adozione di WPA3 — consente alle organizzazioni di migliorare la propria posizione di sicurezza senza un passaggio drastico. L'investimento nella ridondanza dell'infrastruttura RADIUS, nell'automazione della gestione dei certificati e nella configurazione dei client basata su MDM ripaga oltre WPA3: queste capacità sono alla base di qualsiasi futura iniziativa di controllo degli accessi di rete.

Risultati misurabili: le organizzazioni che hanno completato le implementazioni WPA3-Enterprise segnalano l'eliminazione degli incidenti basati sulla deautenticazione, la riduzione degli eventi di sicurezza relativi alle credenziali e processi di audit PCI DSS semplificati. Per un gruppo alberghiero di 400 camere che elabora dati di carte di pagamento, i soli guadagni in termini di efficienza della conformità — ambito di audit ridotto, pacchetti di prove più chiari — giustificano in genere l'investimento per l'implementazione entro il primo ciclo di conformità.

Key Terms & Definitions

WPA3-Enterprise

The enterprise mode of Wi-Fi Protected Access 3, defined by the Wi-Fi Alliance WPA3 Specification. It uses IEEE 802.1X for authentication, mandatory Protected Management Frames (IEEE 802.11w), mandatory server certificate validation, and AES-GCMP encryption. It is available in standard (128-bit) and 192-bit security modes.

IT teams encounter this when planning a wireless security upgrade from WPA2-Enterprise. It is the current best-practice standard for enterprise wireless security and is referenced in PCI DSS v4.0, NIST SP 800-187, and GDPR Article 32 compliance discussions.

IEEE 802.1X

An IEEE standard for port-based network access control. It defines an authentication framework involving three roles: the supplicant (client device), the authenticator (access point or switch), and the authentication server (RADIUS). 802.1X is the authentication backbone of both WPA2-Enterprise and WPA3-Enterprise.

Network architects encounter 802.1X when designing enterprise wireless or wired network access control. Understanding the three-party authentication model is essential for troubleshooting authentication failures and configuring RADIUS servers correctly.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WPA3-Enterprise deployments, the RADIUS server validates client credentials or certificates and returns access decisions, optionally including VLAN assignment attributes.

IT teams encounter RADIUS as the authentication server in any 802.1X deployment. Common implementations include Microsoft NPS (Windows Server), FreeRADIUS (open source), Cisco ISE, and Aruba ClearPass. Cloud-hosted RADIUS services are increasingly common for distributed enterprise estates.

Protected Management Frames (PMF / IEEE 802.11w)

A Wi-Fi security mechanism that cryptographically authenticates 802.11 management frames — the control messages governing device association, disassociation, and deauthentication. PMF prevents attackers from forging deauthentication frames to force clients off the network. Mandatory in WPA3; optional in WPA2.

Network architects encounter PMF when configuring WPA3-Enterprise SSIDs and when troubleshooting legacy device connectivity issues. Devices with non-compliant PMF implementations will fail to connect when PMF is set to 'required', necessitating transition mode or a separate WPA2 SSID.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 digital certificates for mutual authentication between the client and the RADIUS server. Both the client and the server present certificates, providing the strongest authentication assurance of any EAP method. Required for WPA3-Enterprise 192-bit mode.

IT teams encounter EAP-TLS when deploying certificate-based wireless authentication. It requires a PKI infrastructure (internal CA or cloud-hosted) and MDM-based certificate deployment to client devices. It eliminates the credential theft risk entirely, as there are no passwords to steal.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

An EAP method that tunnels MSCHAPv2 username and password authentication inside a TLS session established with the RADIUS server's certificate. It is the most widely deployed EAP method in enterprise wireless networks, supporting authentication against Active Directory and LDAP directories.

IT teams encounter PEAP-MSCHAPv2 as the default EAP method for WPA2-Enterprise and standard WPA3-Enterprise deployments. It is appropriate for environments with managed devices and an existing Active Directory infrastructure. Server certificate validation must be configured on clients to prevent credential interception.

Dynamic VLAN Assignment

A RADIUS feature that allows the authentication server to assign a client to a specific VLAN at authentication time, based on the user's identity, group membership, or certificate attributes. The RADIUS server returns three attributes in the Access-Accept message: Tunnel-Type (13/VLAN), Tunnel-Medium-Type (6/802), and Tunnel-Private-Group-ID (VLAN ID).

Network architects use dynamic VLAN assignment to implement per-user or per-role network segmentation without deploying multiple SSIDs. It is particularly valuable in hospitality and retail environments where different user populations (staff, management, contractors) require different network access levels.

Forward Secrecy

A cryptographic property that ensures that the compromise of a session key does not expose past or future session traffic. WPA3-Enterprise achieves forward secrecy through per-session key derivation, meaning each authentication session generates a unique key that is discarded after the session ends.

CTOs and security architects encounter forward secrecy in discussions about data protection risk. In WPA2, the absence of forward secrecy means that an attacker who captures encrypted wireless traffic today and later obtains session keys through a separate compromise can decrypt all historical traffic. Forward secrecy eliminates this retroactive decryption risk.

Transition Mode (WPA2/WPA3-Enterprise Mixed Mode)

A WPA3 operating mode that allows both WPA2-Enterprise and WPA3-Enterprise clients to connect to the same SSID simultaneously. Clients negotiate the highest security version they support. PMF is set to optional rather than required in this mode, ensuring compatibility with legacy devices.

IT teams use transition mode as the standard starting point for WPA3-Enterprise migrations. It eliminates the risk of disrupting legacy devices while enabling WPA3 for capable clients immediately. Most organisations maintain transition mode for 12-24 months before switching to WPA3-only.

WPA3-Enterprise 192-bit Security Mode

An optional high-security mode of WPA3-Enterprise using AES-GCMP-256 encryption, HMAC-SHA-384 for message integrity, and ECDH/ECDSA-384 for key exchange. Only EAP-TLS is permitted. Aligns with NIST SP 800-187 and the NSA's Commercial National Security Algorithm (CNSA) suite.

Network architects in government, financial services, and defence sectors encounter this mode when deploying wireless networks for sensitive or classified environments. It requires a mature PKI infrastructure and is not appropriate for environments with unmanaged or BYOD devices.

Case Studies

A 400-room hotel group with 12 UK properties needs to migrate their staff wireless network from WPA2-Enterprise to WPA3-Enterprise. The estate includes managed Windows laptops, iOS devices enrolled in MDM, legacy CCTV cameras running embedded firmware, and smart door lock controllers that are WPA2-only. They process payment card data through a cloud-based PMS and must maintain PCI DSS v4.0 compliance throughout the migration.

The deployment follows a five-phase approach. Phase 1 (Weeks 1-2): Conduct a full device inventory across all 12 properties. Categorise devices into three groups: WPA3-capable managed endpoints (Windows 10 1903+, iOS 13+), WPA3-incapable IoT devices (CCTV, door locks), and unknown/unmanaged devices. Audit AP firmware versions across the estate — most enterprise APs from 2019 onwards support WPA3 via firmware update. Phase 2 (Weeks 3-4): Configure the cloud-hosted RADIUS server (or Windows Server NPS at each property) with PEAP-MSCHAPv2 against Active Directory. Install a valid server certificate from a trusted CA. Configure NAS entries for each AP/controller. Enable RADIUS accounting. Phase 3 (Week 5): Deploy the RADIUS CA certificate to all managed devices via Intune MDM. Push a WPA2/WPA3-Enterprise transition mode SSID profile to managed devices, including the server certificate validation configuration pointing to the deployed CA cert. Phase 4 (Weeks 6-8): Enable the transition mode SSID on all APs. Monitor WPA3 vs WPA2 association statistics on the wireless controller. Simultaneously, create a dedicated WPA2-Enterprise SSID on a separate VLAN for CCTV cameras and door lock controllers, with strict firewall rules permitting only the specific traffic these devices require. Phase 5 (Month 3+): When WPA3 adoption on the staff SSID exceeds 95%, schedule a maintenance window to switch the staff SSID from transition mode to WPA3-only. Retain the WPA2 IoT SSID indefinitely for legacy devices. Document the configuration for PCI DSS evidence: cipher suites (AES-CCMP-128 minimum), PMF status (required), RADIUS accounting enabled, per-device authentication logs retained for 12 months.

A European retail chain with 250 stores needs to secure their staff mobile device network (tablets used for inventory management and customer service) with WPA3-Enterprise, while maintaining PCI DSS compliance for their existing WPA2-Enterprise POS terminal network. The IT team has limited on-site technical resource and needs a solution that can be managed centrally.

The architecture separates the POS and staff mobile networks at the SSID level. The POS network remains on WPA2-Enterprise with 802.1X, isolated on a dedicated VLAN with ACLs permitting only traffic to the payment processor's IP range and the PMS. This network is not migrated to WPA3 until POS terminal firmware supports it. The staff mobile network is deployed as a new WPA3-Enterprise SSID using EAP-TLS with client certificates. A cloud-hosted RADIUS service (such as Cisco ISE, Aruba ClearPass, or a cloud-native option) is selected to eliminate the need for on-site RADIUS infrastructure at each store. Certificates are deployed to staff tablets via MDM (Microsoft Intune or Jamf) using SCEP, with automatic renewal 30 days before expiry. The RADIUS server is configured for dynamic VLAN assignment: store manager tablets receive a management VLAN with broader access; standard staff tablets receive a restricted VLAN permitting only inventory system and customer service application traffic. RADIUS accounting logs are centralised and retained for 12 months to satisfy PCI DSS Requirement 8. The cloud RADIUS service provides geographic redundancy across two AWS regions, eliminating the single-point-of-failure risk. Rollout proceeds store-by-store over an 8-week period, with the IT team using the cloud management console to monitor authentication success rates and WPA3 adoption per store.

Scenario Analysis

Q1. Your organisation operates a 50,000-seat stadium with a mixed device fleet: 800 managed Windows staff laptops, 200 Android tablets used by event staff (enrolled in MDM), 150 legacy POS terminals running Windows Embedded (WPA2-only), and approximately 400 IoT devices including turnstile controllers and digital signage. You have been asked to deploy WPA3-Enterprise for the staff network within 90 days while maintaining PCI DSS compliance for the POS network. Outline your deployment architecture and phased rollout plan.

💡 Hint:Consider the POS terminals and IoT devices separately from the managed staff endpoints. The 90-day timeline requires a phased approach — identify which network segments can be migrated first and which require longer-term planning. Think about RADIUS redundancy given the high-density, event-driven nature of the environment.

Show Recommended Approach

The deployment requires a three-SSID architecture. First, a WPA3-Enterprise SSID in transition mode for managed staff devices (Windows laptops and Android tablets), using PEAP-MSCHAPv2 against Active Directory, with dynamic VLAN assignment separating operational staff from management. Second, a WPA2-Enterprise SSID for POS terminals, isolated on a dedicated VLAN with ACLs permitting only payment processor traffic — this network is not migrated to WPA3 until POS firmware supports it. Third, a WPA2 SSID for IoT devices (turnstile controllers, digital signage) on a separate VLAN with strict firewall rules. The RADIUS infrastructure must be sized for event-day peaks — a stadium environment may see 1,000+ simultaneous authentications during staff check-in. Deploy primary and secondary RADIUS servers (or a cloud-hosted service with redundancy) and test failover before the first major event. The 90-day timeline is achievable: weeks 1-2 for infrastructure audit and RADIUS configuration, weeks 3-4 for CA certificate deployment via MDM and pilot SSID testing, weeks 5-8 for phased rollout across the venue, weeks 9-12 for monitoring and documentation. The POS and IoT networks remain on WPA2 indefinitely until those device populations can be refreshed.

Q2. A government department is deploying a new wireless network for a sensitive operational environment. The security team has specified WPA3-Enterprise 192-bit security mode. The device fleet consists entirely of managed Windows 11 laptops and iOS 16 iPads, all enrolled in MDM. The IT team has no existing PKI infrastructure. What are the key prerequisites for this deployment, and what is the recommended approach to certificate management?

💡 Hint:WPA3-Enterprise 192-bit mode has specific EAP method restrictions. Consider what certificate infrastructure is required and whether an internal PKI or cloud-hosted CA is more appropriate for a government environment. Also consider the certificate lifecycle management requirements.

Show Recommended Approach

WPA3-Enterprise 192-bit mode requires EAP-TLS with mutual certificate authentication — there is no alternative EAP method. The prerequisites are: (1) a Certificate Authority infrastructure capable of issuing certificates meeting the 192-bit mode requirements (ECDSA-384 or RSA-3072 minimum); (2) a RADIUS server that supports EAP-TLS with the required cipher suites (AES-GCMP-256, HMAC-SHA-384); (3) MDM infrastructure capable of deploying client certificates via SCEP. For a government environment without existing PKI, the recommended approach is to deploy an internal CA using Windows Server Certificate Services (ADCS) with an offline root CA and an online issuing CA — this provides the audit control and air-gap security appropriate for a sensitive environment. The RADIUS server certificate should be issued by the issuing CA. Client certificates should be deployed to devices via SCEP through the MDM platform, with automatic renewal triggered 30 days before expiry. The CA root certificate must be deployed to all client devices' trusted root stores before the SSID profile is pushed. Certificate revocation should be implemented via OCSP for real-time revocation checking, with CRL as a fallback. The RADIUS server must be configured to check revocation status on every authentication. Document the PKI architecture, certificate policies, and revocation procedures for the security accreditation package.

Q3. Six weeks after deploying WPA3-Enterprise in transition mode at a 300-room hotel, your wireless controller dashboard shows that only 60% of client associations are using WPA3, with 40% still using WPA2. The IT team wants to understand why adoption is lower than expected and whether it is safe to switch to WPA3-only mode. What diagnostic steps would you take, and what criteria must be met before switching to WPA3-only?

💡 Hint:The 40% WPA2 figure could represent legacy devices that cannot support WPA3, managed devices with misconfigured profiles, or devices where the MDM profile has not yet been applied. Distinguish between devices that cannot support WPA3 and devices that have not yet been configured for it. The criteria for WPA3-only should address both categories.

Show Recommended Approach

The diagnostic process starts with identifying the WPA2 clients by MAC address and device type using the wireless controller's client association logs. Export the list of WPA2-connected clients and cross-reference against the device inventory. This will typically reveal three categories: (1) devices that are WPA3-capable but have not received the updated MDM profile (configuration issue); (2) devices that are WPA3-capable but have a driver or OS version issue preventing WPA3 association (remediation required); (3) devices that are genuinely WPA2-only — legacy IoT, older guest devices, or unmanaged personal devices (architecture decision required). For category 1, verify MDM profile deployment status and force a profile sync on affected devices. For category 2, check Windows Update and wireless adapter driver versions — many WPA3 compatibility issues are resolved by driver updates. For category 3, these devices must be accommodated: either maintain transition mode permanently, or move them to a dedicated WPA2 SSID before switching the main SSID to WPA3-only. The criteria for switching to WPA3-only are: (a) all remaining WPA2 clients have been identified by device type and owner; (b) WPA3-capable devices with configuration issues have been remediated; (c) WPA2-only devices have been moved to a dedicated SSID or the decision has been made to maintain transition mode; (d) the WPA3 adoption rate among the target device population (managed staff devices) is 100%, even if overall adoption including guest devices is lower. Do not switch to WPA3-only based solely on the overall percentage — ensure the managed device fleet is fully migrated first.

Key Takeaways

- ✓WPA3-Enterprise delivers three concrete security improvements over WPA2-Enterprise: mandatory Protected Management Frames (eliminating deauthentication attacks), mandatory server certificate validation (closing the rogue access point credential-harvesting gap), and forward secrecy through per-session key derivation.

- ✓Always begin migration in WPA2/WPA3 transition mode — never switch directly to WPA3-only. Transition mode allows both protocol versions on the same SSID and gives you a safe migration runway while you identify and accommodate legacy devices.

- ✓The RADIUS server's CA certificate must be deployed to all client devices via MDM before the SSID profile is pushed. This single sequencing rule prevents the most common cause of first-day deployment failures.

- ✓WPA3-Enterprise 192-bit security mode is for genuinely high-security environments (government, finance, defence) and requires EAP-TLS with mutual certificate authentication. For most enterprise deployments, standard WPA3-Enterprise with PEAP-MSCHAPv2 is the correct choice.

- ✓RADIUS redundancy is a hard requirement, not an optional enhancement. A single RADIUS server failure takes down the entire authenticated network. Deploy primary and secondary RADIUS servers with tested failover before go-live.

- ✓Legacy IoT devices, POS terminals, and older embedded-OS equipment are the long tail of every WPA3 migration. Identify them early, segment them on a dedicated WPA2 SSID with VLAN isolation, and do not allow them to block the migration of the primary staff network.

- ✓WPA3-Enterprise satisfies PCI DSS v4.0 Requirement 4.2.1 for strong cryptography in transit and supports GDPR Article 32 compliance. RADIUS accounting logs provide the per-device authentication audit trail required for PCI DSS Requirement 8.