Wi-Fi 7 सह नेटवर्क्स सुरक्षित करणे: एक तांत्रिक सखोल विश्लेषण

This guide provides a comprehensive technical reference on Wi-Fi 7 security features for enterprise IT teams, covering the mandatory enforcement of WPA3 encryption, the security implications of Multi-Link Operation (MLO), and the practical challenges of supporting legacy devices during migration. It equips network architects, IT managers, and CTOs at hotels, retail chains, stadiums, and public-sector organisations with actionable deployment strategies, compliance guidance aligned to PCI DSS and GDPR, and real-world case studies with measurable outcomes. Understanding these changes is critical for any organisation planning a wireless infrastructure upgrade this year, as Wi-Fi 7 represents a fundamental shift in the security baseline for enterprise wireless networks.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

Wi-Fi 7 (IEEE 802.11be) हे केवळ एक नियमित हार्डवेअर रिफ्रेश नाही. WPA2 ने WEP ची जागा घेतल्यापासून एंटरप्राइझ वायरलेस नेटवर्किंगमधील हा सर्वात महत्त्वपूर्ण सिक्युरिटी अपग्रेड आहे, आणि यामध्ये अनिवार्य कंप्लायन्सचे (अनुपालनाचे) परिणाम आहेत जे भांडवली खर्चाच्या योजनेला मंजुरी देण्यापूर्वी प्रत्येक CTO आणि IT संचालकाने समजून घेणे आवश्यक आहे.

मुख्य बदल स्पष्ट आहे: मल्टी-लिंक ऑपरेशन (MLO) आणि पूर्ण 802.11be डेटा रेट्सवर चालणाऱ्या सर्व Wi-Fi 7 डिव्हाइसेससाठी WPA3 एन्क्रिप्शन अनिवार्य आहे. हा नियम एकाच वेळी सर्व रेडिओ बँड्सवर लागू होतो, ज्यामुळे एंटरप्राइझ वायरलेसमध्ये वर्षानुवर्षे अस्तित्वात असलेले डाउनग्रेड अटॅक व्हेक्टर्स बंद होतात. WPA3 सोबत, Wi-Fi 7 मध्ये GCMP-256 एन्क्रिप्शन (AES-128 CCMP ची जागा घेत), अनिवार्य प्रोटेक्टेड मॅनेजमेंट फ्रेम्स (802.11w), आणि ओपन Captive Portal नेटवर्क्ससाठी ऑपर्च्युनिस्टिक वायरलेस एन्क्रिप्शन (OWE) सादर केले आहे.

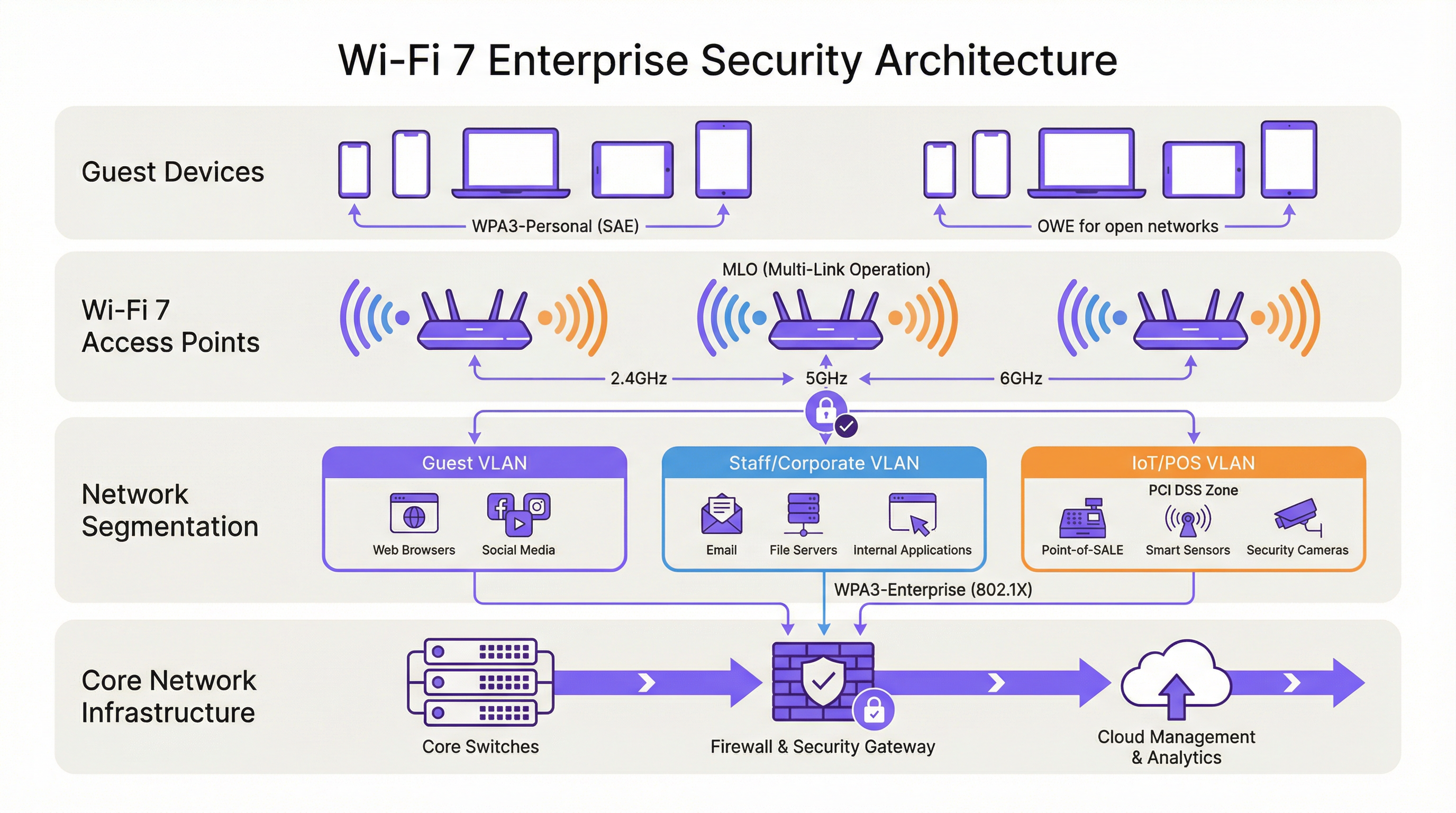

व्हेन्यू ऑपरेटर्ससाठी — हॉटेल्स, रिटेल चेन्स, स्टेडियम्स, कॉन्फरन्स सेंटर्स आणि सार्वजनिक क्षेत्रातील संस्था — याचे व्यावहारिक परिणाम तीन पटींनी आहेत. पहिले, तुमच्या लेगसी IoT डिव्हाइस इस्टेटला (POS टर्मिनल्स, रूम कंट्रोलर्स, IPTV सिस्टीम्स) पहिल्याच दिवशी बदलण्याची गरज नाही, तर नेटवर्क सेगमेंटेशनची आवश्यकता असेल. दुसरे, योग्यरित्या डिप्लॉय केलेल्या Wi-Fi 7 आर्किटेक्चरसह PCI DSS v4.0 आणि GDPR अंतर्गत तुमची कंप्लायन्स स्थिती लक्षणीयरीत्या सुधारते. तिसरे, MLO मधील परफॉर्मन्स गेन्स — एकाच वेळी मल्टी-बँड ऑपरेशन जे 46 Gbps पर्यंत थिओरेटिकल थ्रूपुट प्रदान करते — केवळ WPA3 सिक्युरिटी आवश्यकता पूर्ण करणाऱ्या डिव्हाइसेससाठीच उपलब्ध आहेत.

ज्या संस्था याकडे केवळ हार्डवेअर बदलण्याऐवजी एक धोरणात्मक सिक्युरिटी अपग्रेड म्हणून पाहतील, त्या अधिक मजबूत रिस्क पोश्चर आणि पुढील दशकासाठी योग्य असलेल्या नेटवर्क इन्फ्रास्ट्रक्चरसह उदयास येतील.

तांत्रिक सखोल विश्लेषण

WPA3 नियम आणि त्यामुळे प्रत्यक्षात काय बदलते

IEEE 802.11be स्टँडर्ड Wi-Fi 7 फीचर्स ऑपरेट करू इच्छिणाऱ्या सर्व डिव्हाइसेससाठी WPA3 सपोर्ट अनिवार्य करते. हे मागील पिढ्यांपेक्षा वेगळे आहे: Wi-Fi 6 आणि Wi-Fi 6E ॲक्सेस पॉइंट्स कोणत्याही निर्बंधाशिवाय WPA2 चालवू शकत होते. Wi-Fi 7 अंतर्गत, मल्टी-लिंक ऑपरेशन आणि पूर्ण EHT (एक्सट्रीमली हाय थ्रूपुट) डेटा रेट्ससाठी WPA3 ही पूर्वअट आहे. Wi-Fi अलायन्सचा सर्टिफिकेशन प्रोग्राम ही आवश्यकता लागू करतो, याचा अर्थ Wi-Fi 7 सर्टिफिकेशन बॅज असलेल्या कोणत्याही डिव्हाइसने WPA3 ला सपोर्ट करणे आवश्यक आहे.

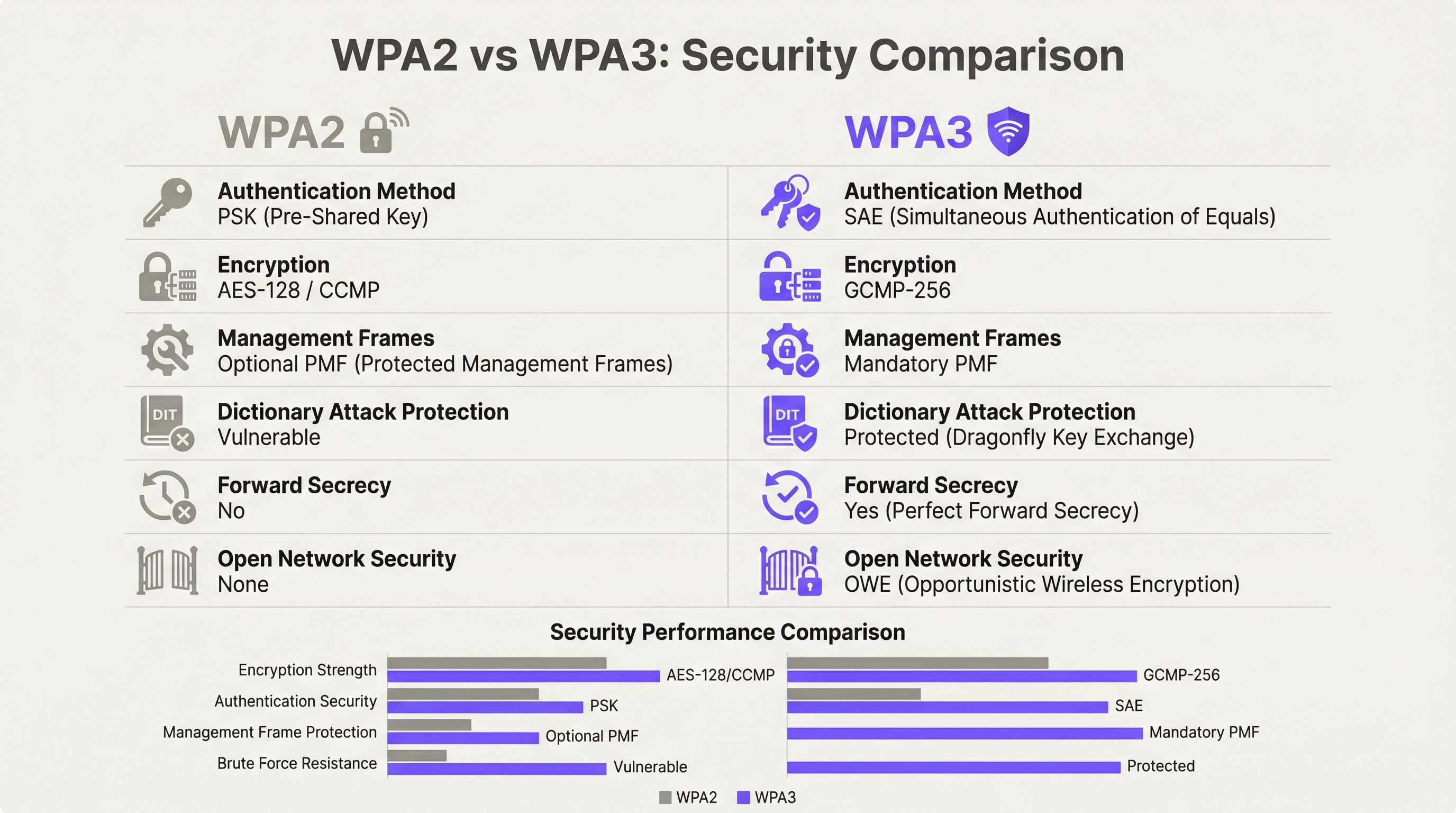

WPA3 त्याच्या आधीच्या व्हर्जनच्या तुलनेत चार महत्त्वपूर्ण सिक्युरिटी सुधारणा प्रदान करते.

ऑथेंटिकेशन: SAE ने PSK ची जागा घेतली. WPA3-Personal हे प्री-शेअर्ड की (PSK) मॉडेलला सायमलटेनियस ऑथेंटिकेशन ऑफ इक्वल्स (SAE) ने रिप्लेस करते, जे ड्रॅगनफ्लाय की एक्सचेंज प्रोटोकॉल वापरते. SAE हे ऑफलाइन डिक्शनरी अटॅक्सला प्रतिरोधक आहे — WPA2-PSK मधील एक गंभीर असुरक्षा जिथे कॅप्चर केलेल्या फोर-वे हँडशेकवर अमर्यादित ऑफलाइन ब्रूट-फोर्स प्रयत्न केले जाऊ शकत होते. SAE चे झिरो-नॉलेज प्रूफ मेकॅनिझम हे सुनिश्चित करते की मूळ पासफ्रेजच्या ॲक्सेसशिवाय कॅप्चर केलेल्या हँडशेकमधून कोणतीही एक्सप्लॉइटेबल माहिती मिळत नाही.

एन्क्रिप्शन: GCMP-256 ने AES-128 CCMP ची जागा घेतली. Wi-Fi 7 प्रायमरी सायफर सूट म्हणून 256-बिट कीजसह (GCMP-256) गॅलॉइस/काउंटर मोड प्रोटोकॉल सादर करते. GCMP-256 प्रत्येक MPDU च्या फ्रेम बॉडी फील्डला एन्क्रिप्ट करते, एकाच वेळी डेटा कॉन्फिडेन्शियलिटी, ऑथेंटिकेशन, इंटिग्रिटी आणि रिप्ले प्रोटेक्शन प्रदान करते. Wi-Fi 7 ॲक्सेस पॉइंट्स त्यांच्या RSN इन्फॉर्मेशन एलिमेंट्समध्ये GCMP-256 आणि लेगसी AES-128 CCMP दोन्ही ॲडव्हर्टाइज करतात, ज्यामुळे जुन्या क्लायंट्सना कमी सायफर स्ट्रेंथवर कनेक्ट होण्याची परवानगी मिळते तर नवीन क्लायंट्स अधिक मजबूत प्रोटोकॉल निगोशिएट करतात.

मॅनेजमेंट फ्रेम प्रोटेक्शन: अनिवार्य 802.11w. WPA2 अंतर्गत, मॅनेजमेंट फ्रेम्स — असोसिएशन, डिसअसोसिएशन आणि रोमिंग नियंत्रित करणारे 802.11 कंट्रोल सिग्नल्स — प्लेनटेक्स्टमध्ये ट्रान्समिट केले जात होते. यामुळे डीऑथेंटिकेशन अटॅक्स आणि इव्हिल ट्विन ॲक्सेस पॉइंट इम्पर्सोनेशन शक्य झाले. WPA3 802.11w (प्रोटेक्टेड मॅनेजमेंट फ्रेम्स, किंवा PMF) अनिवार्य करते, जे युनिकास्ट आणि ब्रॉडकास्ट मॅनेजमेंट फ्रेम्सना ऑथेंटिकेट आणि एन्क्रिप्ट करते. Wi-Fi 7 मध्ये सिंगल-लिंक आणि मल्टी-लिंक ऑपरेशन दोन्हीसाठी हे अनिवार्य आहे.

ओपन नेटवर्क सिक्युरिटी: OWE. ऑपर्च्युनिस्टिक वायरलेस एन्क्रिप्शन पासवर्डची आवश्यकता नसताना ओपन नेटवर्क्सवर प्रति-सेशन एन्क्रिप्शन प्रदान करते. प्रत्येक कनेक्ट होणारे डिव्हाइस डिफी-हेलमन की एक्सचेंज वापरून वैयक्तिकृत एन्क्रिप्टेड सेशन निगोशिएट करते, याचा अर्थ शेअर्ड ओपन नेटवर्कवरील ट्रॅफिक एन्क्रिप्टेड असते आणि त्याच SSID वरील इतर युजर्सद्वारे इंटरसेप्ट केले जाऊ शकत नाही. Captive Portal गेस्ट WiFi चालवणाऱ्या हॉस्पिटॅलिटी आणि सार्वजनिक क्षेत्रातील ऑपरेटर्ससाठी, OWE हे असे मेकॅनिझम आहे जे ओपन वायरलेस ॲक्सेसमध्ये GDPR-सुसंगत डेटा प्रोटेक्शन आणते.

मल्टी-लिंक ऑपरेशन: परफॉर्मन्स आणि सिक्युरिटी आर्किटेक्चर

MLO हे Wi-Fi 7 चे महत्त्वपूर्ण परफॉर्मन्स फीचर आहे, जे एकाच डिव्हाइसला 2.4 GHz, 5 GHz आणि 6 GHz बँड्सवर एकाच वेळी ॲक्टिव्ह कनेक्शन्स राखण्यास सक्षम करते. MLO चे सिक्युरिटी आर्किटेक्चर सिंगल-लिंक ऑपरेशनपेक्षा अधिक आव्हानात्मक आहे आणि एंटरप्राइझ डिप्लॉयमेंट प्लॅनिंगसाठी ते समजून घेणे आवश्यक आहे.

IEEE 802.11be स्टँडर्ड विशेषतः MLO साठी दोन नवीन ऑथेंटिकेशन आणि की मॅनेजमेंट (AKM) सूट्स सादर करते: AKM 24 (00-0F-AC:24) आणि AKM 25 (00-0F-AC:25). हे प्रति-MLD (मल्टी-लिंक डिव्हाइस) ऑथेंटिकेशन प्रदान करतात, एकच पेअरवाइज मास्टर की (PMK) स्थापित करतात जी सर्व ॲक्टिव्ह लिंक्सवर सिंक्रोनाइझ केली जाते. हे डिझाइन सुनिश्चित करते की की हायरार्की बँड्सवर सुसंगत आहे, ज्यामुळे अशी परिस्थिती टळते जिथे तडजोड केलेल्या कमी-सुरक्षिततेच्या लिंकचा वापर उच्च-सुरक्षिततेच्या बँडवरील सेशनवर हल्ला करण्यासाठी केला जाऊ शकतो.

महत्त्वाची बाब म्हणजे, हे स्टँडर्ड कोणत्याही MLO-सक्षम कनेक्शनवर WPA3 ट्रान्झिशन मोडला स्पष्टपणे प्रतिबंधित करते. ट्रान्झिशन मोड — मिक्स्ड WPA2/WPA3 कॉन्फिगरेशन जे एकाच SSID वर दोन्ही प्रोटोकॉल व्हर्जन्सना अनुमती देते — MLO साठी निषिद्ध आहे. हा एक जाणीवपूर्वक केलेला अँटी-डाउनग्रेड उपाय आहे. ट्रान्झिशन मोड एन्व्हायरन्मेंटमध्ये, एखादा विरोधक WPA3 उपलब्ध असतानाही क्लायंटला WPA2 निगोशिएट करण्यास भाग पाडू शकतो; MLO चे सिक्युरिटी आर्किटेक्चर प्रत्येक लिंकवर WPA3 अनिवार्य करून हा अटॅक व्हेक्टर पूर्णपणे नष्ट करते.

एंटरप्राइझ आर्किटेक्ट्ससाठी, याचा थेट परिणाम असा होतो: जे कोणतेही डिव्हाइस WPA3 ला सपोर्ट करू शकत नाही ते MLO मध्ये सहभागी होऊ शकत नाही. अशी डिव्हाइसेस ते सपोर्ट करत असलेल्या कोणत्याही बँडवर, ते सपोर्ट करत असलेल्या सिक्युरिटी लेव्हलवर सिंगल-बँड, सिंगल-लिंक ऑपरेशनवर फॉल बॅक करतील. हे नेटवर्कचे अपयश नाही; हे योग्यरित्या कॉन्फिगर केलेल्या Wi-Fi 7 डिप्लॉयमेंटचे योग्य वर्तन आहे.

WPA3-एंटरप्राइझ 192-बिट मोड

रेग्युलेटेड इंडस्ट्रीजमध्ये — सरकार, संरक्षण, आरोग्यसेवा आणि वित्तीय सेवा — कार्यरत असलेल्या संस्थांसाठी, WPA3-एंटरप्राइझ 192-बिट मोड (सूट B) सर्वोच्च उपलब्ध वायरलेस सिक्युरिटी प्रोफाइल प्रदान करतो. हा मोड डेटा एन्क्रिप्शनसाठी GCMP-256, हॅशिंगसाठी SHA-384 आणि की एक्सचेंज व ऑथेंटिकेशनसाठी 384-बिट इलिप्टिक कर्व्हजसह ECDH/ECDSA वापरतो. हे CNSA (कमर्शियल नॅशनल सिक्युरिटी अल्गोरिदम) सूट आवश्यकतांशी सुसंगत आहे आणि क्लासिफाइड किंवा अत्यंत संवेदनशील डेटा हाताळणाऱ्या नेटवर्क्ससाठी योग्य आहे.

इम्प्लिमेंटेशन गाइड

टप्पा 1: डिव्हाइस ऑडिट आणि सेगमेंटेशन डिझाइन

एकही ॲक्सेस पॉइंट इन्स्टॉल करण्यापूर्वी, सर्वसमावेशक डिव्हाइस ऑडिट करा. तुमच्या नेटवर्कवरील प्रत्येक डिव्हाइसचे त्याच्या जास्तीत जास्त सपोर्टेड सिक्युरिटी प्रोटोकॉलनुसार वर्गीकरण केले जाणे आवश्यक आहे: WPA3-एंटरप्राइझ, WPA3-पर्सनल, WPA2-एंटरप्राइझ, WPA2-पर्सनल, किंवा लेगसी (WPA/TKIP). हे ऑडिट पुढील प्रत्येक आर्किटेक्चरल निर्णयाला दिशा देते.

या ऑडिटच्या आउटपुटने तीन नेटवर्क टियर्स परिभाषित केले पाहिजेत:

| टियर | बँड | सिक्युरिटी प्रोटोकॉल | टार्गेट डिव्हाइसेस |

|---|---|---|---|

| टियर 1 — कॉर्पोरेट/स्टाफ | 6 GHz | WPA3-एंटरप्राइझ (802.1X) | स्टाफ लॅपटॉप्स, कॉर्पोरेट मोबाईल डिव्हाइसेस, Wi-Fi 7 एंडपॉइंट्स |

| टियर 2 — गेस्ट/BYOD | 5 GHz | WPA3-पर्सनल (SAE) किंवा WPA3-एंटरप्राइझ | गेस्ट डिव्हाइसेस, BYOD, आधुनिक स्मार्टफोन्स |

| टियर 3 — लेगसी/IoT | 2.4 GHz | WPA2-पर्सनल (आयसोलेटेड VLAN) | POS टर्मिनल्स, रूम कंट्रोलर्स, IPTV, लेगसी स्कॅनर्स |

प्रत्येक टियर VLAN द्वारे आयसोलेट केलेला असणे आवश्यक आहे ज्यामध्ये इंटर-VLAN फायरवॉल पॉलिसीज असतील ज्या लॅटरल मूव्हमेंटला स्पष्टपणे नाकारतात. टियर 3 डिव्हाइसेसना टियर 1 किंवा टियर 2 नेटवर्क सेगमेंट्सचा ॲक्सेस नसावा आणि इंटरनेट ॲक्सेस केवळ डिव्हाइस ऑपरेशनसाठी आवश्यक असलेल्या विशिष्ट डेस्टिनेशन्सपुरता मर्यादित असावा.

टप्पा 2: RADIUS आणि PKI इन्फ्रास्ट्रक्चर रेडिनेस

WPA3-एंटरप्राइझ डिप्लॉयमेंट्ससाठी आधुनिक सायफर सूट्ससह EAP-TLS ला सपोर्ट करण्यासाठी कॉन्फिगर केलेला RADIUS सर्व्हर (सामान्यतः FreeRADIUS, Cisco ISE, किंवा Aruba ClearPass) आवश्यक असतो. तुमचे RADIUS इम्प्लिमेंटेशन TLS 1.2 किंवा 1.3 ला सपोर्ट करते आणि तुमचे सर्टिफिकेट ऑथॉरिटी इन्फ्रास्ट्रक्चर आवश्यक प्रमाणात क्लायंट सर्टिफिकेट्स जारी करण्यास सक्षम आहे याची पडताळणी करा. WPA3-एंटरप्राइझ 192-बिट मोडसाठी, तुमचा RADIUS सर्व्हर सूट B सायफर सूट्ससह EAP-TLS ला सपोर्ट करत असल्याची खात्री करा.

जर तुमचे विद्यमान RADIUS इन्फ्रास्ट्रक्चर पाच वर्षांहून अधिक काळापूर्वी डिप्लॉय केले गेले असेल, तर Wi-Fi 7 रोलआउट टाइमलाइन निश्चित करण्यापूर्वी रेडिनेस असेसमेंट करण्याचा सल्ला दिला जातो.

टप्पा 3: SSID आर्किटेक्चर आणि ट्रान्झिशन मोड टाळणे

वरील थ्री-टियर मॉडेलनुसार तुमचे SSIDs कॉन्फिगर करा. कायमस्वरूपी कॉन्फिगरेशन म्हणून WPA3 ट्रान्झिशन मोड डिप्लॉय करण्याचा मोह टाळा. नियंत्रित मायग्रेशन दरम्यान ट्रान्झिशन मोड हा एक योग्य अल्पकालीन उपाय आहे, परंतु ती अंतिम स्थिती नसावी. ट्रान्झिशन मोड एकाच SSID वर एकाच वेळी WPA2 आणि WPA3 दोन्ही ॲडव्हर्टाइज करतो; त्या SSID वर WPA2 निगोशिएट करणारे कोणतेही डिव्हाइस संपूर्ण नेटवर्क सेगमेंटची प्रभावी सिक्युरिटी WPA2 लेव्हलपर्यंत कमी करते.

योग्य दीर्घकालीन आर्किटेक्चर म्हणजे टियर 1 आणि टियर 2 SSIDs वर कठोर WPA3, ज्यामध्ये लेगसी डिव्हाइसेस स्पष्टपणे आयसोलेटेड टियर 3 SSID ला नियुक्त केलेली असतात. हा दृष्टिकोन लेगसी हार्डवेअरसाठी ऑपरेशनल सातत्य राखून आधुनिक डिव्हाइसेससाठी सर्वात मजबूत सिक्युरिटी पोश्चर प्रदान करतो.

टप्पा 4: गेस्ट नेटवर्क्ससाठी OWE डिप्लॉयमेंट

Captive Portal गेस्ट नेटवर्क्ससाठी, सिक्युरिटी मेकॅनिझम म्हणून OWE डिप्लॉय करा. OWE एंड युजर्ससाठी पारदर्शकपणे काम करते — कोणत्याही पासवर्डची आवश्यकता नसते आणि Captive Portal ऑथेंटिकेशन फ्लो बदलत नाही. फरक एवढाच आहे की प्रत्येक डिव्हाइसचे ट्रॅफिक वैयक्तिकृत सेशन की सह एन्क्रिप्ट केले जाते, जे गेस्ट ऑनबोर्डिंग अनुभवामध्ये कोणताही अडथळा न आणता GDPR-सुसंगत डेटा प्रोटेक्शन प्रदान करते.

लक्षात घ्या की OWE ट्रान्झिशन मोड (WPA3 ट्रान्झिशन मोडच्या समतुल्य) नॉन-OWE डिव्हाइसेसना त्याच SSID शी कनेक्ट होण्याची अनुमती देतो. WPA3 ट्रान्झिशन मोडप्रमाणेच, याला मायग्रेशन दरम्यानचा तात्पुरता उपाय मानले पाहिजे, कायमस्वरूपी कॉन्फिगरेशन नाही.

टप्पा 5: मॉनिटरिंग, पॉलिसी आणि ऑनगोइंग गव्हर्नन्स

रोग (rogue) ॲक्सेस पॉइंट्स, डीऑथेंटिकेशन अटॅक्स आणि अनधिकृत डिव्हाइसेसवर लक्ष ठेवण्यासाठी वायरलेस इंट्रुजन प्रिव्हेन्शन सिस्टीम (WIPS) डिप्लॉय करा. WPA3 चे अनिवार्य PMF डीऑथेंटिकेशन अटॅक्सची परिणामकारकता लक्षणीयरीत्या कमी करत असले तरी, WIPS इन्सिडेंट रिस्पॉन्स आणि कंप्लायन्स रिपोर्टिंगसाठी आवश्यक असलेला व्हिजिबिलिटी लेयर प्रदान करते.

सर्व नवीन वायरलेस डिव्हाइस खरेदीसाठी किमान आवश्यकता म्हणून WPA3 सपोर्ट अनिवार्य करण्यासाठी तुमची इन्फॉर्मेशन सिक्युरिटी पॉलिसी अपडेट करा. हा पॉलिसी बदल लेगसी डिव्हाइसेसचे संचय कमी करण्यासाठी सर्वात प्रभावी दीर्घकालीन उपाय आहे.

सर्वोत्तम पद्धती

खालील व्हेंडर-न्यूट्रल सर्वोत्तम पद्धती सध्याच्या इंडस्ट्री स्टँडर्ड्सना प्रतिबिंबित करतात आणि सर्व प्रमुख एंटरप्राइझ वायरलेस प्लॅटफॉर्म्सवर लागू आहेत.

नेटवर्क सेगमेंटेशन अनिवार्य आहे. IEEE 802.1X-आधारित नेटवर्क ॲक्सेस कंट्रोल, VLAN सेगमेंटेशनसह एकत्रित, हे एका सुरक्षित एंटरप्राइझ वायरलेस आर्किटेक्चरचा पाया आहे. कोणत्याही डिव्हाइस कॅटेगरीने — गेस्ट, स्टाफ, IoT, किंवा POS — भिन्न ट्रस्ट लेव्हल असलेल्या डिव्हाइसेससह नेटवर्क सेगमेंट शेअर करू नये.

कायमस्वरूपी कॉन्फिगरेशन म्हणून WPA3 ट्रान्झिशन मोड टाळा. सिक्युरिटी रिसर्चर्सनी डॉक्युमेंट केल्याप्रमाणे, ट्रान्झिशन मोड डाउनग्रेड अटॅक्ससाठी एक्सप्लॉइटेबल आहे. प्रत्येक SSID वर WPA2 सपोर्टसाठी निश्चित केलेल्या सनसेट डेटसह, केवळ वेळ-मर्यादित मायग्रेशन मदत म्हणून याचा वापर करा.

स्टाफ नेटवर्क्ससाठी सर्टिफिकेट-आधारित ऑथेंटिकेशन लागू करा. EAP-TLS आणि क्लायंट सर्टिफिकेट्ससह WPA3-एंटरप्राइझ कॉर्पोरेट एंडपॉइंट्ससाठी सर्वात मजबूत ऑथेंटिकेशन पोश्चर प्रदान करते. पासवर्ड-आधारित EAP पद्धती (PEAP-MSCHAPv2) क्रेडेंशियल चोरीसाठी असुरक्षित राहतात; सर्टिफिकेट-आधारित ऑथेंटिकेशन हा धोका दूर करते.

6 GHz बँडला डिझाइननुसार केवळ WPA3-ओन्ली माना. 6 GHz बँड Wi-Fi 6E पासून WPA3-एक्सक्लुझिव्ह आहे. हा बँड केवळ तुमच्या सर्वोच्च-सिक्युरिटी, सर्वोच्च-परफॉर्मन्स टियरसाठी वापरा. 6 GHz वर लेगसी डिव्हाइस सपोर्ट वाढवण्याचा प्रयत्न करू नका.

डिव्हाइस प्रोफाइलिंगसाठी नेटवर्क ॲक्सेस कंट्रोल (NAC) लागू करा. मिक्स्ड-डिव्हाइस एन्व्हायरन्मेंट्समध्ये कनेक्ट होणाऱ्या डिव्हाइसेसचे प्रोफाइल करणारे आणि डिव्हाइस प्रकार व कंप्लायन्स स्थितीवर आधारित सिक्युरिटी पॉलिसी लागू करणारे NAC सोल्यूशन आवश्यक आहे. किमान सिक्युरिटी पॉलिसी पूर्ण करण्यात अयशस्वी ठरणाऱ्या डिव्हाइसेसना क्वारंटाइन केले पाहिजे किंवा रेमेडिएशन VLAN कडे रिडायरेक्ट केले पाहिजे.

खरेदी धोरण Wi-Fi 7 सिक्युरिटी आवश्यकतांशी संरेखित करा. तुमच्या नेटवर्कवर वापरण्यासाठी खरेदी केलेल्या कोणत्याही नवीन डिव्हाइसने किमान WPA3 ला सपोर्ट करणे आवश्यक असावे. हे धोरण सातत्याने लागू केल्यास, तीन ते पाच वर्षांच्या हार्डवेअर रिफ्रेश सायकलमध्ये तुमची लेगसी डिव्हाइस इस्टेट नैसर्गिकरित्या कमी होईल.

ट्रबलशूटिंग आणि रिस्क मिटिगेशन

लेगसी डिव्हाइस कनेक्टिव्हिटी फेल्युअर्स. Wi-Fi 7 रोलआउटनंतर लेगसी डिव्हाइसेस कनेक्ट होण्यात अयशस्वी होणे ही सर्वात सामान्य डिप्लॉयमेंट समस्या आहे. याचे मूळ कारण जवळजवळ नेहमीच असे असते की डिव्हाइस WPA3 ला सपोर्ट करत नाही आणि SSID कठोर WPA3 मोडमध्ये कॉन्फिगर केलेला असतो. उपाय: डिव्हाइसच्या जास्तीत जास्त सपोर्टेड सिक्युरिटी प्रोटोकॉलची पुष्टी करा, त्याला योग्य टियर 3 SSID वर नियुक्त करा आणि SSID डिव्हाइस सपोर्ट करत असलेल्या बँडवर ब्रॉडकास्ट करत असल्याची खात्री करा (बहुतेक लेगसी IoT साठी 2.4 GHz).

WPA3 ट्रान्झिशन मोड डाउनग्रेड अटॅक्स. जर तुम्ही मायग्रेशन दरम्यान ट्रान्झिशन मोड चालवत असाल, तर WPA3-सक्षम SSIDs वर WPA2 द्वारे कनेक्ट होणाऱ्या क्लायंट्ससाठी तुमच्या WIPS चे निरीक्षण करा. हे प्रगतीपथावर असलेला डाउनग्रेड अटॅक किंवा चुकीच्या पद्धतीने कॉन्फिगर केलेला क्लायंट दर्शवू शकते. त्वरित तपास करा आणि उपाययोजना करा.

WPA3-एंटरप्राइझसह RADIUS ऑथेंटिकेशन फेल्युअर्स. जर WPA3-एंटरप्राइझ मायग्रेशननंतर क्लायंट्स 802.1X ऑथेंटिकेशनमध्ये अयशस्वी होत असतील, तर RADIUS सर्व्हरचे TLS सर्टिफिकेट क्लायंट डिव्हाइसेसद्वारे ट्रस्टेड असल्याची, EAP पद्धत RADIUS सर्व्हर आणि क्लायंट सप्लिकंट दोन्हीवर योग्यरित्या कॉन्फिगर केलेली असल्याची आणि RADIUS सर्व्हर WPA3-एंटरप्राइझसाठी आवश्यक असलेल्या सायफर सूट्सला सपोर्ट करत असल्याची पडताळणी करा.

MLO कनेक्टिव्हिटी समस्या. Wi-Fi 7 ला सपोर्ट करणारी परंतु MLO कनेक्शन्स स्थापित करण्यात अयशस्वी होणारी डिव्हाइसेस सामान्यतः एक किंवा अधिक बँड्सवर WPA3 निगोशिएशन फेल्युअरचा सामना करत असतात. ॲक्सेस पॉइंटवरील सर्व बँड्स WPA3 साठी कॉन्फिगर केलेले आहेत आणि क्लायंटचा Wi-Fi 7 ड्रायव्हर अद्ययावत असल्याची पडताळणी करा. Wi-Fi 7 MLO सपोर्टसाठी ड्रायव्हर अपडेट्स 2024 आणि 2025 मध्ये सक्रियपणे रिलीज केले गेले आहेत.

रोग ॲक्सेस पॉइंट डिटेक्शन. WPA3 मधील अनिवार्य PMF इव्हिल ट्विन अटॅक्सची परिणामकारकता लक्षणीयरीत्या कमी करते, परंतु तुमच्या नेटवर्कवरील रोग ॲक्सेस पॉइंट्सचा धोका दूर करत नाही. ॲक्टिव्ह स्कॅनिंगसह WIPS मेंटेन करा आणि तुमच्या अधिकृत AP इन्व्हेंटरीमध्ये नसलेल्या तुमच्या SSIDs ब्रॉडकास्ट करणाऱ्या कोणत्याही ॲक्सेस पॉइंटवर अलर्ट सेट करा.

ROI आणि बिझनेस इम्पॅक्ट

कंप्लायन्स रिस्क रिडक्शन

Wi-Fi 7 सिक्युरिटी डिप्लॉयमेंटमधील सर्वात मोजता येण्याजोगा ROI म्हणजे कंप्लायन्स रिस्क रिडक्शन. PCI DSS v4.0 अंतर्गत, आवश्यकता 4 ट्रान्झिटमधील कार्डहोल्डर डेटासाठी स्ट्रॉंग क्रिप्टोग्राफी अनिवार्य करते. WPA3 चे GCMP-256 एन्क्रिप्शन ही आवश्यकता पूर्ण करते; WPA2 चे AES-128 CCMP नवीन डिप्लॉयमेंट्ससाठी अपुरे म्हणून QSAs द्वारे वाढत्या प्रमाणात तपासले जात आहे. POS नेटवर्क सेगमेंट्सवर WPA3-एंटरप्राइझसह योग्यरित्या सेगमेंट केलेले Wi-Fi 7 आर्किटेक्चर तुमची PCI DSS ऑडिट व्याप्ती आणि संबंधित रेमेडिएशन खर्च कमी करते.

GDPR अंतर्गत, कलम 25 (डेटा प्रोटेक्शन बाय डिझाइन अँड डिफॉल्ट) आणि कलम 32 (सिक्युरिटी ऑफ प्रोसेसिंग) वैयक्तिक डेटा संरक्षित करण्यासाठी योग्य तांत्रिक उपायांची आवश्यकता असते. गेस्ट नेटवर्क्सवरील OWE, ऑथेंटिकेटेड नेटवर्क्सवरील WPA3 सह एकत्रितपणे, एक प्रात्यक्षिक तांत्रिक नियंत्रण प्रदान करते जे GDPR कंप्लायन्स डॉक्युमेंटेशनला सपोर्ट करते.

ऑपरेशनल एफिशियन्सी गेन्स

Wi-Fi 7 ची MLO क्षमता हाय-डेन्सिटी एन्व्हायरन्मेंट्समध्ये मोजता येण्याजोग्या थ्रूपुट सुधारणा प्रदान करते. स्टेडियम आणि कॉन्फरन्स सेंटर डिप्लॉयमेंट्समध्ये, जिथे शेकडो किंवा हजारो एकाच वेळी असणारे युजर्स बँडविड्थसाठी स्पर्धा करतात, तिथे एकाच वेळी अनेक बँड्सवर क्षमता एकत्रित करण्याची MLO ची क्षमता गर्दी कमी करते आणि युजर एक्सपिरियन्स सुधारते. हॉटेल ऑपरेटर्ससाठी, हे थेट गेस्ट सॅटिस्फॅक्शन स्कोअरमध्ये आणि WiFi परफॉर्मन्सशी संबंधित सपोर्ट कॉल्स कमी करण्यात रूपांतरित होते.

सिक्युरिटी इन्सिडेंट कॉस्ट अव्हॉइडन्स

इंडस्ट्री बेंचमार्क्सनुसार यूकेमध्ये डेटा ब्रीचचा सरासरी खर्च £3.4 दशलक्षपेक्षा जास्त आहे. वायरलेस नेटवर्क कॉम्प्रमाइज — WPA2-PSK असुरक्षा, डीऑथेंटिकेशन अटॅक्स किंवा रोग ॲक्सेस पॉइंट इंटरसेप्शनद्वारे सक्षम केलेल्या क्रेडेंशियल चोरीद्वारे — हॉस्पिटॅलिटी आणि रिटेल एन्व्हायरन्मेंट्समधील एक डॉक्युमेंटेड अटॅक व्हेक्टर आहे. WPA3 चे SAE ऑथेंटिकेशन, अनिवार्य PMF आणि प्रति-सेशन OWE एन्क्रिप्शन एकत्रितपणे सर्वात सामान्य वायरलेस अटॅक व्हेक्टर्स नष्ट करतात, ज्यामुळे वायरलेस लेयरमधून उद्भवणाऱ्या ब्रीचची शक्यता कमी होते.

कॅपिटल एक्सपेंडिचर प्लॅनिंग

टप्प्याटप्प्याने केलेले Wi-Fi 7 डिप्लॉयमेंट — हाय-ट्रॅफिक, हाय-व्हॅल्यू क्षेत्रांपासून सुरुवात करून आणि हळूहळू कव्हरेज वाढवून — संस्थांना भांडवली खर्च विभागण्याची अनुमती देते आणि त्याच वेळी सर्वात जास्त धोका असलेल्या क्षेत्रांमध्ये त्वरित सिक्युरिटी फायदे प्रदान करते. 6 GHz बँड, जो केवळ Wi-Fi 7 आणि Wi-Fi 6E डिव्हाइसेससाठी उपलब्ध आहे, एक क्लीन-स्लेट WPA3-ओन्ली एन्व्हायरन्मेंट प्रदान करतो जो लेगसी कंपॅटिबिलिटीच्या चिंतेशिवाय त्वरित डिप्लॉय केला जाऊ शकतो, तर 2.4 आणि 5 GHz बँड्स ट्रान्झिशन कालावधीत विद्यमान डिव्हाइस इस्टेटला सेवा देणे सुरू ठेवतात.

Key Terms & Definitions

WPA3 (Wi-Fi Protected Access 3)

The third generation of the Wi-Fi Protected Access security certification, introduced by the Wi-Fi Alliance in 2018 and mandated for all Wi-Fi 7 devices. WPA3 replaces PSK authentication with SAE, upgrades encryption to GCMP-256, mandates Protected Management Frames (802.11w), and introduces OWE for open networks. WPA3 comes in two variants: WPA3-Personal (using SAE) and WPA3-Enterprise (using 802.1X/EAP authentication).

IT teams encounter WPA3 as the mandatory security baseline for Wi-Fi 7 deployments. Understanding the distinction between WPA3-Personal and WPA3-Enterprise is essential for designing the correct authentication architecture for each network segment.

SAE (Simultaneous Authentication of Equals)

The authentication protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) model of WPA2. SAE uses the Dragonfly key exchange mechanism, a zero-knowledge proof protocol that is resistant to offline dictionary attacks. Even if an attacker captures the SAE handshake, they cannot perform offline brute-force attacks against the passphrase.

SAE is the reason WPA3-Personal is materially more secure than WPA2-PSK for environments where a shared passphrase is used, such as hotel guest WiFi with a posted password or retail customer WiFi.

MLO (Multi-Link Operation)

Wi-Fi 7's headline performance feature, enabling a single device (a Multi-Link Device, or MLD) to simultaneously maintain active connections across multiple radio bands — 2.4 GHz, 5 GHz, and 6 GHz — at the same time. MLO aggregates bandwidth across bands, reduces latency through load balancing, and improves resilience by maintaining connectivity if one band becomes congested. WPA3 is mandatory on all links in an MLO connection.

Network architects need to understand MLO's WPA3 requirement when planning device compatibility. Devices that cannot support WPA3 will not benefit from MLO and will connect as single-link clients.

OWE (Opportunistic Wireless Encryption)

A Wi-Fi security mechanism that provides per-session encryption on open networks without requiring a password. OWE uses Diffie-Hellman key exchange to establish an individualised encrypted session for each connecting device, preventing other users on the same open network from intercepting traffic. OWE is transparent to end users.

OWE is the recommended security mechanism for captive portal guest networks in hospitality, retail, and public-sector environments. It provides GDPR-aligned data protection without adding friction to the guest onboarding experience.

PMF (Protected Management Frames) / 802.11w

An IEEE 802.11 amendment that authenticates and encrypts wireless management frames, including deauthentication and disassociation frames. Without PMF, these frames are transmitted in plaintext and can be spoofed by an attacker to forcibly disconnect devices from the network. PMF is mandatory in WPA3 and is a prerequisite for all Wi-Fi 7 connections.

PMF is the technical control that prevents deauthentication attacks and significantly reduces the effectiveness of evil twin access point attacks. IT security teams should verify that PMF is enabled on all WPA3-capable SSIDs.

GCMP-256 (Galois/Counter Mode Protocol, 256-bit)

The primary cipher suite for Wi-Fi 7, replacing AES-128 CCMP used in WPA2. GCMP-256 uses 256-bit keys and provides authenticated encryption with associated data (AEAD), simultaneously providing confidentiality, integrity, and authentication for each transmitted frame. GCMP-256 is computationally more efficient than CCMP at high data rates.

GCMP-256 is the encryption standard that satisfies PCI DSS v4.0 Requirement 4's mandate for strong cryptography in cardholder data environments. IT teams should verify that their wireless infrastructure supports GCMP-256 and that it is correctly negotiated by WPA3-capable clients.

WPA3-Enterprise 192-Bit Mode (Suite B)

The highest-security WPA3 profile, using GCMP-256 for data encryption, SHA-384 for hashing, and ECDH/ECDSA with 384-bit elliptic curves for key exchange and authentication. Suite B aligns with the US NSA's Commercial National Security Algorithm (CNSA) Suite and is designed for government, defence, healthcare, and financial services environments.

Public-sector and regulated-industry organisations should evaluate WPA3-Enterprise 192-bit mode for their highest-security network segments. Deployment requires a RADIUS server and PKI infrastructure capable of supporting Suite B cipher suites.

802.1X (Port-Based Network Access Control)

An IEEE standard for port-based network access control, providing an authentication framework for devices attempting to connect to a network. In wireless deployments, 802.1X is used with WPA3-Enterprise to authenticate users or devices against a RADIUS server using EAP methods such as EAP-TLS (certificate-based) or PEAP-MSCHAPv2 (password-based).

802.1X is the authentication backbone of WPA3-Enterprise deployments. IT teams planning a Wi-Fi 7 rollout must ensure their RADIUS infrastructure is correctly configured and that client supplicants are configured to use the correct EAP method.

MLD (Multi-Link Device)

A Wi-Fi 7 device capable of Multi-Link Operation, maintaining simultaneous connections across multiple radio bands. An MLD has a single MAC address at the logical layer (the MLD MAC address) but may have multiple physical radio interfaces. Authentication in Wi-Fi 7 is performed at the MLD level, with a single Pairwise Master Key shared across all links.

Network architects should be aware that MLDs present differently in network management tools than single-link devices. DHCP leases, RADIUS accounting records, and network monitoring data will reference the MLD MAC address, not the individual link MAC addresses.

WPA3 Transition Mode

A configuration mode in which a single SSID advertises support for both WPA2 and WPA3 simultaneously, allowing devices that support only WPA2 to connect alongside WPA3-capable devices. Transition mode is intended as a temporary migration aid. It is explicitly prohibited for Multi-Link Operation in Wi-Fi 7 and is vulnerable to downgrade attacks.

IT teams should use WPA3 transition mode only as a time-limited migration measure, with a defined sunset date. Transition mode should never be the permanent configuration for any SSID that carries sensitive data or is within PCI DSS scope.

Case Studies

A 350-room hotel is upgrading from Wi-Fi 5 to Wi-Fi 7. The property runs a captive portal guest WiFi network, a staff network used by front-of-house and back-office employees, and a building management network serving IPTV systems, door lock controllers, and HVAC sensors. The IPTV system vendor has confirmed that their devices only support WPA2-Personal. The hotel's IT director wants to achieve WPA3 across the entire property and meet PCI DSS requirements for the payment terminals at the front desk. How should the network be architected?

The deployment should be structured across four distinct network segments, each mapped to a dedicated SSID and VLAN. Segment 1 (Staff/Corporate): WPA3-Enterprise with 802.1X authentication on the 6 GHz band. All staff laptops, tablets, and corporate mobile devices connect here. The RADIUS server authenticates users against Active Directory using EAP-TLS with client certificates. This segment has full access to the hotel's PMS, back-office applications, and internet. Segment 2 (PCI DSS Zone): A separate WPA3-Enterprise SSID, also 802.1X authenticated, dedicated exclusively to payment terminals at the front desk and any other card-present transaction points. This segment is isolated by firewall from all other VLANs, with outbound traffic restricted to the payment processor's IP ranges. This satisfies PCI DSS v4.0 Requirement 4 and reduces the audit scope to this segment alone. Segment 3 (Guest WiFi): An OWE-enabled SSID on the 5 GHz band, fronted by the captive portal. OWE provides per-session encryption without requiring a password, satisfying GDPR Article 32's requirement for appropriate technical measures. The captive portal collects only the minimum data required for network access. This segment has internet access only, with no access to hotel internal resources. Segment 4 (Legacy IoT/Building Management): A WPA2-Personal SSID on the 2.4 GHz band, isolated in its own VLAN. The IPTV systems, door lock controllers, and HVAC sensors connect here. Strict firewall rules permit only the specific traffic flows required for device operation. No internet access. No access to any other VLAN. A Network Access Control policy enforces a device allowlist, preventing unauthorised devices from joining this segment. The migration timeline should prioritise Segments 1 and 2 (staff and PCI) in the first phase, followed by guest WiFi (Segment 3), with the legacy IoT segment (Segment 4) maintained on the existing Wi-Fi 5 infrastructure until a planned replacement cycle for the IPTV system.

A national retail chain with 120 stores is planning a Wi-Fi 7 rollout. Each store has a mix of devices: modern Android and iOS point-of-sale tablets (WPA3 capable), legacy barcode scanners running embedded Linux firmware that only supports WPA2-Personal, customer-facing WiFi for in-store browsing, and a back-office network for inventory management systems. The IT security team has flagged that the current WPA2-PSK network for barcode scanners uses a single shared passphrase that has not been rotated in three years. How should the security architecture be designed, and what is the recommended approach for the legacy scanner estate?

The retail architecture should deploy four SSIDs per store, managed centrally via a cloud-based wireless management platform. SSID 1 (POS Tablets — WPA3-Enterprise): The modern POS tablets connect to a WPA3-Enterprise SSID using 802.1X with certificate-based EAP-TLS. Certificates are issued and managed via the chain's PKI, with automatic renewal. This SSID operates on the 5 GHz and 6 GHz bands. The POS VLAN is isolated and has outbound access only to the payment processor and the chain's retail management platform. SSID 2 (Customer WiFi — OWE + Captive Portal): An OWE-enabled SSID on the 5 GHz band provides encrypted guest access. The captive portal is configured to collect only the data required for GDPR-compliant marketing consent. Customer traffic is internet-only with no access to store internal systems. SSID 3 (Back Office — WPA3-Personal or WPA3-Enterprise): Inventory management systems and back-office PCs connect to a WPA3 SSID. If device management allows, WPA3-Enterprise with 802.1X is preferred. SSID 4 (Legacy Scanners — WPA2-Personal, Isolated VLAN): The legacy barcode scanners are assigned to a dedicated WPA2-Personal SSID on the 2.4 GHz band. The immediate priority is passphrase rotation — the three-year-old shared passphrase represents a critical risk. The central management platform should enforce a passphrase rotation policy (minimum 90-day rotation) and generate unique passphrases per store to limit blast radius in the event of a compromise. The VLAN for this segment should have access only to the inventory management system's specific API endpoints, with all other traffic blocked. A device allowlist should be implemented to prevent unauthorised devices joining this segment. The medium-term roadmap should include a business case for replacing the legacy scanners with WPA3-capable hardware at the next refresh cycle, targeting complete elimination of WPA2 from the estate within 24 months.

Scenario Analysis

Q1. A conference centre hosts 50 events per year, ranging from small boardroom meetings to 5,000-delegate conferences. The venue's IT team is planning a Wi-Fi 7 upgrade. During a site survey, they discover that the venue's digital signage system — 120 screens throughout the building — uses embedded WiFi adapters that only support WPA2-Personal with a shared passphrase. The signage vendor has stated that a firmware update to support WPA3 is 'on the roadmap' but has no committed delivery date. The IT director wants to deploy WPA3-only across the entire venue. What is the recommended approach, and what risks must be documented?

💡 Hint:Consider the operational impact of the signage system going offline, the security risk of maintaining WPA2 for the signage VLAN, and the contractual leverage available with the signage vendor.

Show Recommended Approach

The recommended approach is to deploy a dedicated WPA2-Personal SSID on the 2.4 GHz band exclusively for the digital signage system, isolated in its own VLAN with firewall rules permitting only the specific traffic required for signage operation. All other SSIDs should be configured for WPA3. The risks to document are: (1) the signage VLAN represents a persistent WPA2 segment — implement MAC address allowlisting and monitor for unauthorised associations; (2) the shared passphrase for the signage system should be rotated immediately and managed centrally with a rotation schedule; (3) the vendor's firmware roadmap commitment should be formalised in writing with a contractual deadline for WPA3 support delivery; (4) if the signage system handles any data within GDPR or PCI DSS scope, this must be assessed and documented. The IT director's goal of WPA3-only is achievable for all other network segments; the signage system represents a time-limited exception that should be governed by a formal risk acceptance process and a documented remediation timeline.

Q2. A regional hospital trust is deploying Wi-Fi 7 across three hospital sites. The trust's CISO has mandated WPA3-Enterprise 192-bit mode for all clinical networks carrying patient data. The network architect has identified that the trust's existing RADIUS infrastructure (FreeRADIUS 3.0, deployed six years ago) may not support Suite B cipher suites. The project timeline requires the first site to go live in eight weeks. How should the architect proceed?

💡 Hint:Consider the RADIUS infrastructure upgrade path, the risk of delaying the go-live, and whether a phased approach to 192-bit mode is feasible.

Show Recommended Approach

The architect should immediately conduct a RADIUS capability assessment to confirm whether the existing FreeRADIUS 3.0 deployment supports EAP-TLS with Suite B cipher suites. FreeRADIUS 3.0 has limited Suite B support; FreeRADIUS 3.2 and later versions provide full Suite B capability. If the existing deployment cannot support 192-bit mode, the architect has two options: (1) upgrade FreeRADIUS to version 3.2 or later before the go-live date — this is the preferred path if the eight-week timeline permits; (2) deploy WPA3-Enterprise standard mode (128-bit) for the initial go-live, with a documented plan to migrate to 192-bit mode following the RADIUS upgrade. Option 2 is acceptable as an interim measure because WPA3-Enterprise standard mode still provides materially stronger security than WPA2-Enterprise. The risk acceptance for Option 2 must be documented and approved by the CISO, with a committed timeline for the 192-bit mode migration. The PKI infrastructure must also be assessed: 192-bit mode requires ECDSA certificates with P-384 curves, which may require new certificate templates and CA configuration.

Q3. A large retail bank is conducting a PCI DSS v4.0 compliance assessment. The QSA has flagged that the bank's branch WiFi networks — used by customer-facing staff for tablet-based banking applications — are running WPA3 transition mode, with WPA2 clients still connecting. The QSA has indicated that the transition mode configuration may not satisfy Requirement 4.2.1's mandate for strong cryptography. The bank's IT team argues that WPA3 is available on the SSID and that the WPA2 clients are legacy devices being phased out. How should the bank respond to the QSA's finding, and what remediation steps are required?

💡 Hint:Focus on the QSA's specific concern about Requirement 4.2.1, the definition of 'strong cryptography' in PCI DSS v4.0, and the practical steps to demonstrate compliance.

Show Recommended Approach

The QSA's finding is technically valid. WPA3 transition mode allows WPA2 clients to connect to the same SSID, and any WPA2 connection on that SSID is subject to WPA2's AES-128 CCMP encryption, not WPA3's GCMP-256. PCI DSS v4.0 Requirement 4.2.1 requires that strong cryptography is used to safeguard PAN during transmission over open, public networks. The bank's response should acknowledge the finding and present a remediation plan with three components: (1) Immediate: identify all WPA2 clients connecting to the branch WiFi SSIDs within PCI DSS scope. Provide the QSA with a documented inventory and a committed timeline for their replacement or removal. (2) Short-term (within 90 days): migrate all WPA2 clients to WPA3-capable hardware or remove them from PCI DSS scope by assigning them to a separate, isolated SSID that does not carry cardholder data. (3) Medium-term: convert all PCI DSS scope SSIDs to strict WPA3-Enterprise mode, eliminating transition mode. The bank should also present evidence that the WPA2 clients are not handling cardholder data directly — if the tablet-based banking applications are the primary PCI DSS scope devices and they are all WPA3-capable, the QSA may accept a compensating control while the legacy device remediation is completed.

Key Takeaways

- ✓Wi-Fi 7 (IEEE 802.11be) mandates WPA3 encryption for all devices using Multi-Link Operation and full 802.11be data rates — this is not optional, and it is the most significant security baseline change in enterprise wireless since WPA2.

- ✓WPA3 delivers four critical improvements over WPA2: SAE authentication (resistant to offline dictionary attacks), GCMP-256 encryption (256-bit vs AES-128), mandatory Protected Management Frames (802.11w), and OWE for encrypted open networks.

- ✓MLO requires WPA3 on every simultaneous band connection — WPA3 transition mode is explicitly prohibited for MLO connections, eliminating the downgrade attack vector that has persisted in enterprise wireless.

- ✓Legacy device compatibility requires a three-tier SSID architecture: WPA3-Enterprise on 6 GHz for modern corporate devices, WPA3-Personal/OWE on 5 GHz for guests and BYOD, and WPA2-Personal on 2.4 GHz in an isolated VLAN for legacy IoT — never mix security tiers on the same SSID.

- ✓WPA3 transition mode is a migration tool, not a destination — every SSID running transition mode must have a documented sunset date, as it is vulnerable to downgrade attacks and does not provide WPA3-level security for WPA2 clients.

- ✓PCI DSS v4.0 Requirement 4 and GDPR Article 32 are both materially satisfied by a properly deployed Wi-Fi 7 architecture: GCMP-256 for cardholder data networks, OWE for guest networks, and 802.1X for staff authentication.

- ✓Conduct a device audit before designing your architecture — the audit output determines your SSID design, VLAN structure, migration timeline, and hardware replacement roadmap, and skipping it is the primary cause of deployment failures.