कर्मचारी WiFi: कर्मचाऱ्यांसाठी सुरक्षित आणि कार्यक्षम नेटवर्क ॲक्सेससाठी एक सर्वसमावेशक मार्गदर्शक

A comprehensive technical reference for IT leaders on designing, deploying, and managing secure, high-performance staff WiFi networks. This guide provides actionable best practices for authentication, network segmentation, and bandwidth management to enhance operational efficiency and mitigate security risks.

🎧 Listen to this Guide

View Transcript

कार्यकारी सारांश

हॉस्पिटॅलिटी, रिटेल किंवा मोठ्या सार्वजनिक ठिकाणी कार्यरत असलेल्या कोणत्याही आधुनिक एंटरप्राइझसाठी, कर्मचारी WiFi आता केवळ एक सोय राहिलेली नाही; तर ती एक महत्त्वपूर्ण ऑपरेशनल पायाभूत सुविधा आहे. चांगल्या प्रकारे डिझाइन केलेले कर्मचारी वायरलेस नेटवर्क थेट वाढीव उत्पादकता, सुधारित ग्राहक सेवा आणि मजबूत सुरक्षा स्थितीत रूपांतरित होते. याउलट, खराब कॉन्फिगर केलेले नेटवर्क महत्त्वपूर्ण कंप्लायन्स धोके, ऑपरेशनल अडथळे आणि असुरक्षा निर्माण करते. हे मार्गदर्शक IT व्यवस्थापक, नेटवर्क आर्किटेक्ट आणि कर्मचाऱ्यांना सुरक्षित आणि कार्यक्षम वायरलेस ॲक्सेस प्रदान करण्याचे काम सोपवलेल्या CTOs साठी एक निश्चित तांत्रिक संदर्भ म्हणून काम करते. हे केवळ शैक्षणिक सिद्धांताच्या पलीकडे जाऊन वास्तविक-जगातील डिप्लॉयमेंट परिस्थितींवर आधारित व्हेंडर-न्यूट्रल, कृती करण्यायोग्य मार्गदर्शन प्रदान करते. आम्ही नेटवर्क सेगमेंटेशनची आवश्यक आर्किटेक्चरल तत्त्वे, असुरक्षित प्री-शेअर्ड कीजपेक्षा IEEE 802.1X ऑथेंटिकेशनचे महत्त्वपूर्ण महत्त्व आणि WPA3-Enterprise सुरक्षा मानकाकडे स्थलांतरित होण्यासाठी बिझनेस केस कव्हर करू. याव्यतिरिक्त, हा दस्तऐवज टप्प्याटप्प्याने अंमलबजावणी फ्रेमवर्क, संबंधित उद्योगांमधील तपशीलवार केस स्टडीज आणि योग्यरित्या इंजिनिअर केलेल्या कर्मचारी WiFi सोल्यूशनचे रिटर्न ऑन इन्व्हेस्टमेंट (ROI) मोजण्यासाठी व्यावहारिक साधने प्रदान करतो. मुख्य निष्कर्ष असा आहे की कर्मचारी WiFi मधील धोरणात्मक गुंतवणूक ही संपूर्ण संस्थेच्या ऑपरेशनल कण्यातील गुंतवणूक आहे.

तांत्रिक सखोल माहिती (Technical Deep-Dive)

आर्किटेक्चरल आवश्यकता: सेगमेंटेशन

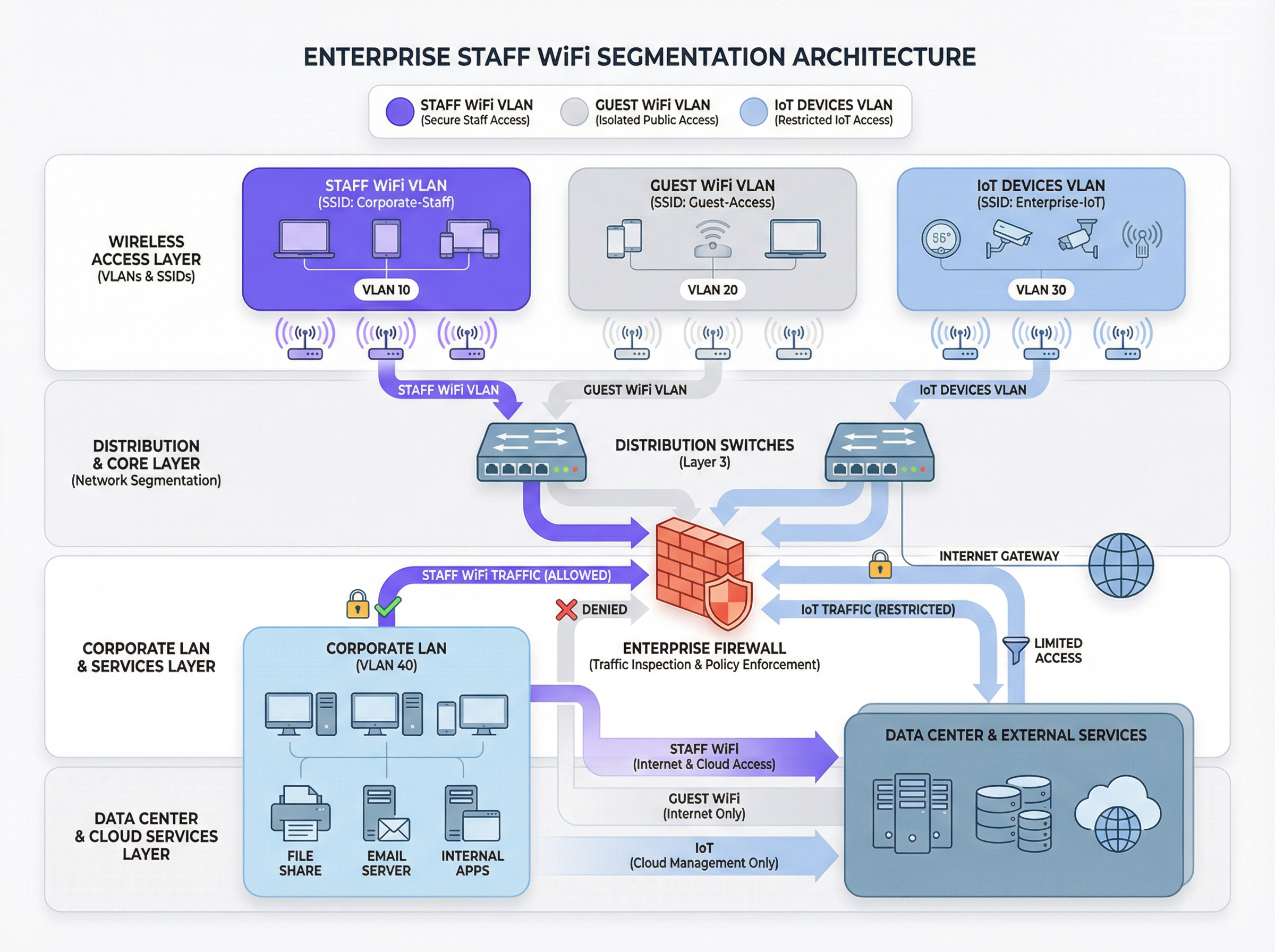

सुरक्षित कर्मचारी WiFi चे मूलभूत तत्त्व नेटवर्क सेगमेंटेशन आहे. एक फ्लॅट नेटवर्क जिथे कर्मचारी उपकरणे, अतिथी उपकरणे, IoT हार्डवेअर आणि संवेदनशील बॅक-ऑफिस सिस्टीम एकत्र असतात, ती एक मोठी सुरक्षा जोखीम आहे. वायरलेस वातावरणात सेगमेंटेशन साध्य करण्यासाठी प्राथमिक यंत्रणा म्हणजे VLANs (Virtual Local Area Networks) चा वापर. प्रत्येक SSID एका वेगळ्या VLAN शी मॅप केले पाहिजे, ज्यामुळे नेटवर्क स्विच स्तरावर लागू केलेले लॉजिकली आयसोलेटेड ब्रॉडकास्ट डोमेन तयार होतात.

ठराविक सर्वोत्तम-सराव आर्किटेक्चरमध्ये किमान तीन स्वतंत्र VLANs समाविष्ट असतात:

- कर्मचारी VLAN (Staff VLAN): कर्मचाऱ्यांद्वारे वापरल्या जाणाऱ्या कॉर्पोरेट-मालकीच्या आणि व्यवस्थापित उपकरणांसाठी. या VLAN ला विशिष्ट फायरवॉल नियमांद्वारे फाइल सर्व्हर्स, पॉइंट-ऑफ-सेल (POS) सिस्टीम आणि प्रॉपर्टी मॅनेजमेंट सिस्टीम (PMS) यांसारख्या अंतर्गत संसाधनांमध्ये नियंत्रित ॲक्सेस दिला जातो.

- अतिथी VLAN (Guest VLAN): सार्वजनिक-फेसिंग WiFi ॲक्सेससाठी. हे VLAN सर्व अंतर्गत कॉर्पोरेट संसाधनांपासून पूर्णपणे वेगळे असले पाहिजे. या VLAN मधील ट्रॅफिक थेट इंटरनेटवर राउट केले जावे, आणि अतिथी उपकरणांना एकमेकांशी संवाद साधण्यापासून रोखण्यासाठी क्लायंट आयसोलेशन सक्षम केले जावे.

- IoT VLAN: सुरक्षा कॅमेरे, डिजिटल साइनेज आणि HVAC सिस्टीम यांसारख्या 'हेडलेस' उपकरणांसाठी. या उपकरणांमध्ये अनेकदा साध्या सुरक्षा क्षमता असतात आणि त्यांना अत्यंत प्रतिबंधात्मक नियमांसह त्यांच्या स्वतःच्या नेटवर्क सेगमेंटवर आयसोलेट केले पाहिजे, ज्यामुळे त्यांना कार्य करण्यासाठी आवश्यक असलेल्या विशिष्ट सर्व्हर्सवरच ॲक्सेस मिळतो.

हा सेगमेंटेड दृष्टिकोन केवळ एक शिफारस नाही; Payment Card Industry Data Security Standard (PCI DSS) च्या अधीन असलेल्या कोणत्याही संस्थेसाठी, ही एक अनिवार्य आवश्यकता आहे [1]. कार्डधारक डेटा वातावरणाला इतर नेटवर्कपासून वेगळे करण्यात अपयश येणे हे एक मोठे कंप्लायन्स अपयश मानले जाते.

ऑथेंटिकेशन आणि ॲक्सेस कंट्रोल: प्री-शेअर्ड की च्या पलीकडे

कर्मचारी WiFi डिप्लॉयमेंटमधील सर्वात सामान्य आणि गंभीर चूक म्हणजे सर्व कर्मचाऱ्यांसाठी एकाच Pre-Shared Key (PSK) चा वापर करणे. सेटअप करण्यासाठी सोपे असले तरी, PSK कोणतीही वैयक्तिक जबाबदारी प्रदान करत नाही आणि जेव्हा एखादा कर्मचारी संस्था सोडतो तेव्हा एक महत्त्वपूर्ण सुरक्षा धोका निर्माण करतो. यावरील उद्योग-मानक उपाय IEEE 802.1X आहे, जे पोर्ट-आधारित नेटवर्क ॲक्सेस कंट्रोल प्रदान करते.

802.1X डिप्लॉयमेंटमध्ये, एक केंद्रीय RADIUS (Remote Authentication Dial-In User Service) सर्व्हर ऑथेंटिकेशन ऑथॉरिटी म्हणून काम करतो. कार्यप्रवाह खालीलप्रमाणे आहे:

- सप्लिकंट (क्लायंट डिव्हाइस): कर्मचाऱ्याचे उपकरण कर्मचारी SSID वर ॲक्सेसची विनंती करते.

- ऑथेंटिकेटर (वायरलेस ॲक्सेस पॉइंट): AP विनंतीला अडवतो आणि क्रेडेंशियल्स विचारतो.

- ऑथेंटिकेशन सर्व्हर (RADIUS): AP क्रेडेंशियल्स RADIUS सर्व्हरकडे फॉरवर्ड करतो, जो वापरकर्ता डिरेक्टरी (उदा. Active Directory, LDAP, किंवा Azure AD किंवा Okta सारख्या क्लाउड आयडेंटिटी प्रोव्हायडर) विरुद्ध त्यांची पडताळणी करतो.

- ऑथोरायझेशन: यशस्वी ऑथेंटिकेशननंतर, RADIUS सर्व्हर AP ला

Access-Acceptसंदेश परत पाठवतो, जो नंतर उपकरणाला नेटवर्कवर ॲक्सेस देतो. RADIUS सर्व्हर ऑथोरायझेशन ॲट्रिब्यूट्स देखील परत पाठवू शकतो, जसे की विशिष्ट VLAN ID किंवा क्वालिटी ऑफ सर्व्हिस प्रोफाइल, ज्यामुळे रोल-आधारित ॲक्सेस कंट्रोल सक्षम होते.

हे मॉडेल प्रति-वापरकर्ता ऑथेंटिकेशन आणि तपशीलवार ऑडिट ट्रेल प्रदान करते, जे सुरक्षा तपासणी आणि कंप्लायन्स रिपोर्टिंगसाठी आवश्यक आहे.

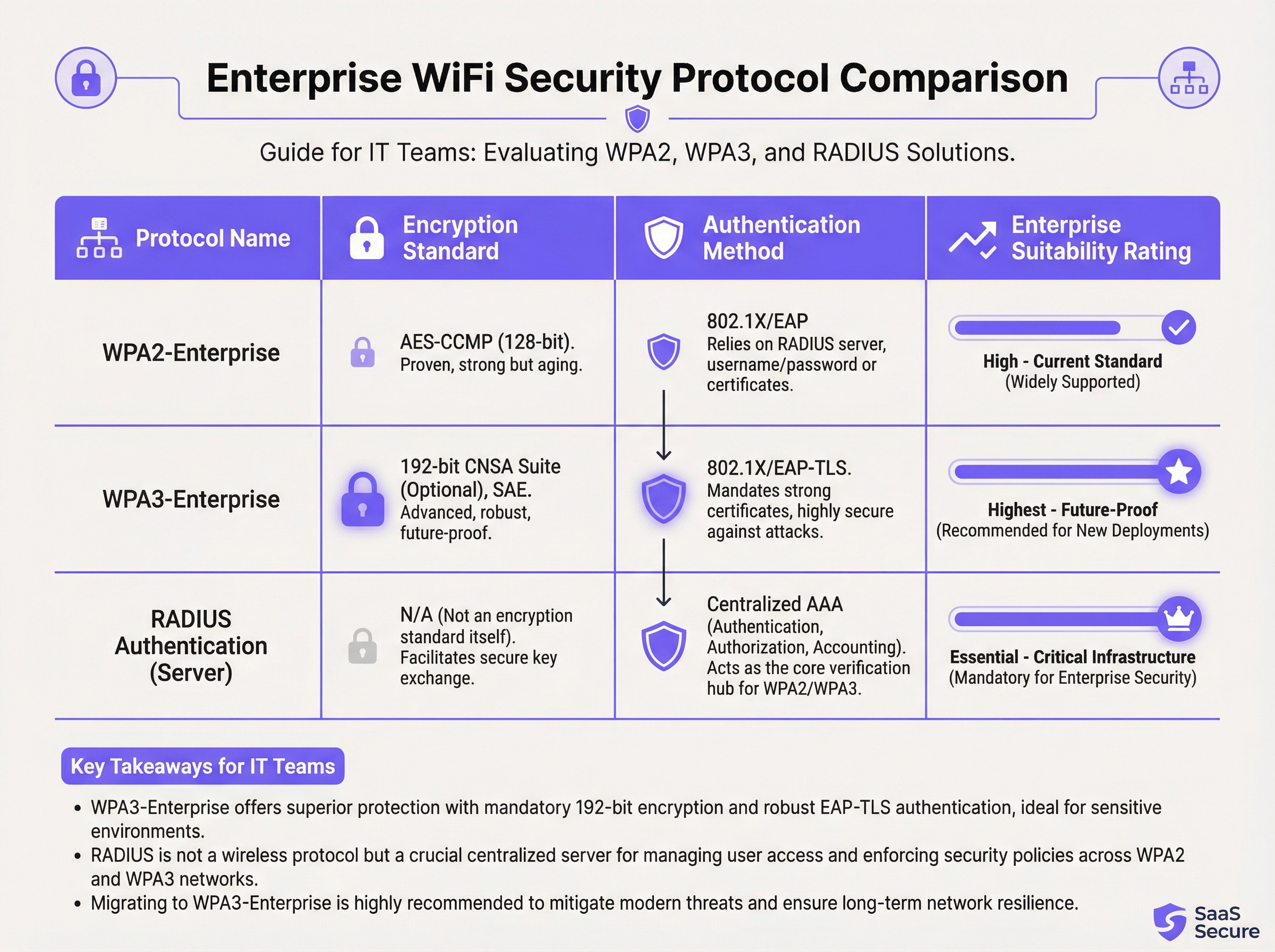

सुरक्षा प्रोटोकॉल: WPA2-Enterprise विरुद्ध WPA3-Enterprise

802.1X ऑथेंटिकेशन हाताळत असताना, वायरलेस ट्रॅफिक स्वतः एन्क्रिप्ट केलेले असणे आवश्यक आहे. प्रोटोकॉलच्या निवडीचे महत्त्वपूर्ण सुरक्षा परिणाम आहेत.

- WPA2-Enterprise (Wi-Fi Protected Access 2): AES-CCMP 128-बिट एन्क्रिप्शन वापरणारे दीर्घकाळ चालणारे एंटरप्राइझ मानक. हे मजबूत आणि व्यापकपणे समर्थित आहे. तथापि, जर एखादा हल्लेखोर सुरुवातीचा फोर-वे हँडशेक कॅप्चर करू शकला, तर ते ऑफलाइन डिक्शनरी हल्ल्यांसाठी असुरक्षित आहे.

- WPA3-Enterprise (Wi-Fi Protected Access 3): सुरक्षेची सध्याची पिढी. हे WPA2 हँडशेकला Simultaneous Authentication of Equals (SAE) ने बदलते, जे ऑफलाइन डिक्शनरी हल्ल्यांना प्रतिरोधक आहे. WPA3-Enterprise व्यवस्थापन ट्रॅफिकचे इव्हस्ड्रॉपिंग आणि फोर्जिंग टाळण्यासाठी Protected Management Frames (PMF) चा वापर अनिवार्य करते. उच्च-सुरक्षा वातावरणासाठी, हे कमर्शियल नॅशनल सिक्युरिटी अल्गोरिदम (CNSA) सूट [2] शी संरेखित पर्यायी 192-बिट सुरक्षा सूट ऑफर करते.

कोणत्याही नवीन डिप्लॉयमेंट किंवा हार्डवेअर रिफ्रेशसाठी, WPA3-Enterprise हे डीफॉल्ट मानक असावे. क्लायंट उपकरणे आणि पायाभूत सुविधा त्याला समर्थन देत असल्यास, सुरक्षा फायदे किमान अंमलबजावणी ओव्हरहेडपेक्षा खूप जास्त आहेत.

अंमलबजावणी मार्गदर्शक

सुरक्षित आणि कार्यक्षम कर्मचारी WiFi नेटवर्क डिप्लॉय करणे ही एक बहु-टप्प्यांची प्रक्रिया आहे ज्यासाठी काळजीपूर्वक नियोजन आवश्यक आहे.

टप्पा 1: डिस्कव्हरी आणि डिझाइन

- विद्यमान पायाभूत सुविधांचे ऑडिट करा: वायरलेस ॲक्सेस आवश्यक असलेल्या सर्व उपकरणा ओळखा आणि त्यांचे वर्गीकरण करा (कर्मचारी, अतिथी, IoT, BYOD).

- ॲक्सेस धोरणे परिभाषित करा: प्रत्येक श्रेणीसाठी, त्यांना कोणत्या नेटवर्क संसाधनांमध्ये ॲक्सेस आवश्यक आहे ते परिभाषित करा. एक पॉलिसी मॅट्रिक्स तयार करा जे तुमच्या फायरवॉल नियमांची माहिती देईल.

- VLAN आणि IP स्कीमा डिझाइन करा: तुमचे VLAN आर्किटेक्चर डिझाइन करा आणि प्रत्येक VLAN साठी IP सबनेट नियुक्त करा. तुमचे कोअर नेटवर्क स्विचेस आणि राउटर्स नवीन VLANs ला सपोर्ट करण्यासाठी कॉन्फिगर केलेले असल्याची खात्री करा.

टप्पा 2: इन्फ्रास्ट्रक्चर डिप्लॉयमेंट

- RADIUS सर्व्हर डिप्लॉय करा: रिडंडन्सीसाठी प्राथमिक आणि दुय्यम RADIUS सर्व्हर सेट करा. तुमच्या निवडलेल्या वापरकर्ता डिरेक्टरीसह इंटिग्रेट करा.

- वायरलेस LAN कंट्रोलर (WLC) कॉन्फिगर करा: नवीन SSIDs तयार करा (उदा.

Staff-Secure,Guest-WiFi). तुमच्या RADIUS सर्व्हर्सकडे निर्देशित करून, 802.1X ऑथेंटिकेशनसह WPA3-Enterprise साठी कर्मचारी SSID कॉन्फिगर करा. - SSIDs ला VLANs वर मॅप करा: प्रत्येक SSID त्याच्या संबंधित VLAN ID सह योग्यरित्या टॅग केले असल्याची खात्री करा.

टप्पा 3: चाचणी आणि रोलआउट

- पायलट चाचणी: IT आणि ऑपरेशनल कर्मचाऱ्यांच्या एका लहान गटाला पायलट प्रोग्राममध्ये नोंदणी करा. ऑथेंटिकेशन, संसाधनांचा ॲक्सेस आणि रोमिंग कामगिरीची चाचणी घ्या.

- डिव्हाइस ऑनबोर्डिंग: नवीन आणि विद्यमान उपकरणांची नोंदणी करण्यासाठी एक स्पष्ट प्रक्रिया विकसित करा. कॉर्पोरेट-मालकीच्या उपकरणांसाठी, हे मोबाइल डिव्हाइस मॅनेजमेंट (MDM) प्लॅटफॉर्मद्वारे स्वयंचलित केले जावे.

- पूर्ण रोलआउट: एकदा पायलट चाचणी यशस्वी झाल्यानंतर, संपूर्ण संस्थेमध्ये टप्प्याटप्प्याने रोलआउटसह पुढे जा. अंतिम वापरकर्त्यांसाठी स्पष्ट दस्तऐवजीकरण आणि समर्थन प्रदान करा.

टप्पा 4: मॉनिटरिंग आणि ऑप्टिमायझेशन

- मॉनिटरिंग लागू करा: ऑथेंटिकेशन यश/अपयश दर, नेटवर्क कामगिरी आणि डिव्हाइस-स्तरीय ॲक्टिव्हिटीचे निरीक्षण करण्यासाठी Purple सारख्या नेटवर्क इंटेलिजन्स प्लॅटफॉर्मचा वापर करा.

- QoS कॉन्फिगर करा: गंभीर ॲप्लिकेशन्सना (उदा. व्हॉइस, POS ट्रॅफिक) प्राधान्य देण्यासाठी आणि अनावश्यक ट्रॅफिकला सर्व उपलब्ध बँडविड्थ वापरण्यापासून रोखण्यासाठी क्वालिटी ऑफ सर्व्हिस धोरणे लागू करा.

- नियमित ऑडिट: फायरवॉल नियम, वापरकर्ता ॲक्सेस अधिकार आणि नेटवर्क कामगिरी मेट्रिक्सच्या त्रैमासिक पुनरावलोकनांचे वेळापत्रक तयार करा.

सर्वोत्तम पद्धती

- सर्टिफिकेट-आधारित ऑथेंटिकेशन लागू करा: कॉर्पोरेट-मालकीच्या उपकरणांसाठी, EAP-TLS वापरा, जे वापरकर्तानाव आणि पासवर्ड ऐवजी डिजिटल प्रमाणपत्रांवर अवलंबून असते. हे क्रेडेंशियल फिशिंगचा धोका दूर करते आणि ऑथेंटिकेशनचे सर्वात मजबूत स्वरूप प्रदान करते.

- फास्ट रोमिंग (802.11r) लागू करा: मोठ्या ठिकाणी, मोबाइल कर्मचाऱ्यांचे कनेक्शन ड्रॉप होण्यापासून रोखण्यासाठी ॲक्सेस पॉइंट्स दरम्यान जलद आणि अखंड रोमिंग सुनिश्चित करा.

- BYOD ट्रॅफिक आयसोलेट करा: जर तुम्ही कर्मचाऱ्यांना वैयक्तिक उपकरणे (Bring Your Own Device) कनेक्ट करण्याची परवानगी देत असाल, तर त्यांना कॉर्पोरेट-मालकीच्या उपकरणांपेक्षा वेगळ्या, अधिक प्रतिबंधात्मक VLAN वर ठेवा.

- नियमित RF सर्वेक्षण करा: हस्तक्षेपाचे स्रोत ओळखण्यासाठी आणि कमी करण्यासाठी आणि कव्हरेज आणि क्षमता दोन्हीसाठी इष्टतम AP प्लेसमेंट सुनिश्चित करण्यासाठी रेडिओ फ्रिक्वेन्सी (RF) सर्वेक्षण करा.

- लेगसी प्रोटोकॉल अक्षम करा: तुमच्या वायरलेस पायाभूत सुविधांवर WEP, WPA आणि TKIP सारखे जुने आणि असुरक्षित प्रोटोकॉल सक्रियपणे अक्षम करा.

ट्रबलशूटिंग आणि रिस्क मिटिगेशन

| सामान्य समस्या | मूळ कारण | मिटिगेशन धोरण |

|---|---|---|

| ऑथेंटिकेशन अपयश | चुकीचे क्रेडेंशियल्स, कालबाह्य प्रमाणपत्रे, RADIUS सर्व्हर आउटेज. | RADIUS सर्व्हर्सवर मजबूत मॉनिटरिंग लागू करा. प्रमाणपत्र नूतनीकरण स्वयंचलित करण्यासाठी MDM वापरा. क्रेडेंशियल व्यवस्थापनावर वापरकर्त्यांना स्पष्ट मार्गदर्शन प्रदान करा. |

| खराब रोमिंग कामगिरी | 802.11r/k/v समर्थनाचा अभाव, चुकीचे कॉन्फिगर केलेले AP पॉवर लेव्हल्स. | कंट्रोलर आणि APs फास्ट रोमिंग मानकांसाठी कॉन्फिगर केले असल्याची खात्री करा. AP सेटिंग्ज ऑप्टिमाइझ करण्यासाठी डिप्लॉयमेंट-नंतरचे RF सर्वेक्षण करा. |

| नेटवर्क गर्दी (Congestion) | अपुरी बँडविड्थ, QoS चा अभाव, अनावश्यक ट्रॅफिक सॅचुरेशन. | गंभीर ट्रॅफिकला प्राधान्य देण्यासाठी QoS धोरणे लागू करा. बँडविड्थ-हंग्री ॲप्लिकेशन्स ओळखण्यासाठी आणि रेट-लिमिट करण्यासाठी नेटवर्क ॲनालिटिक्स प्लॅटफॉर्म वापरा. |

| रोग ॲक्सेस पॉइंट्स (Rogue APs) | कर्मचाऱ्यांद्वारे कॉर्पोरेट नेटवर्कमध्ये प्लग केलेले अनधिकृत APs. | तुमच्या वायरलेस कंट्रोलरवर रोग AP डिटेक्शन सक्षम करा. अनधिकृत उपकरणांना नेटवर्क ॲक्सेस मिळवण्यापासून रोखण्यासाठी वायर्ड स्विचेसवर 802.1X पोर्ट सुरक्षा वापरा. |

ROI आणि बिझनेस इम्पॅक्ट

सुरक्षित कर्मचारी WiFi नेटवर्कमधील गुंतवणूक अनेक डोमेन्समध्ये मोजता येण्याजोगे परतावे देते:

- वाढीव उत्पादकता: विश्वासार्ह, उच्च-कामगिरीचे WiFi कर्मचाऱ्यांना मोबाइल ॲप्लिकेशन्स वापरण्याची, माहिती ॲक्सेस करण्याची आणि व्यत्ययाशिवाय संवाद साधण्याची परवानगी देते, ज्यामुळे थेट ऑपरेशनल कार्यक्षमता सुधारते. Wi-Fi Alliance च्या एका अभ्यासात असे आढळून आले आहे की WiFi वार्षिक जागतिक आर्थिक मूल्यात $5 ट्रिलियन पेक्षा जास्त योगदान देते [3].

- कमी झालेल्या सुरक्षा घटना: योग्य सेगमेंटेशन आणि मजबूत ऑथेंटिकेशन हल्ल्याचा पृष्ठभाग नाटकीयरित्या कमी करतात, ज्यामुळे कमी सुरक्षा घटना घडतात, उपाययोजनांचा खर्च कमी होतो आणि महागड्या डेटा उल्लंघनाचा धोका कमी होतो.

- सुव्यवस्थित कंप्लायन्स: तपशीलवार लॉगिंगसह 802.1X-आधारित नेटवर्क PCI DSS, GDPR आणि HIPAA सारख्या मानकांसाठी कंप्लायन्स ऑडिट सुलभ करते, ज्यामुळे शेकडो मानवी तासांची बचत होते.

- वर्धित बिझनेस ॲजिलिटी: एक स्केलेबल आणि सुरक्षित वायरलेस पाया रेस्टॉरंट्समधील टेबलसाइड ऑर्डरिंगपासून ते रिटेलमधील मोबाइल पॉइंट-ऑफ-सेलपर्यंत नवीन मोबाइल-फर्स्ट उपक्रमांची जलद डिप्लॉयमेंट सक्षम करतो.

ROI ची गणना करण्यासाठी, नवीन पायाभूत सुविधांच्या मालकीच्या एकूण खर्चाची (TCO) मोजता येण्याजोग्या फायद्यांशी तुलना करा, जसे की सुधारित कार्यक्षमतेद्वारे वाचलेला वेळ, संभाव्य डेटा उल्लंघनाचा टाळलेला खर्च आणि कमी झालेले कंप्लायन्स ऑडिट खर्च.

संदर्भ

[1] PCI Security Standards Council. (2022). Payment Card Industry Data Security Standard (PCI DSS) v4.0. https://www.pcisecuritystandards.org/documents/PCI-DSS-v4_0.pdf [2] Wi-Fi Alliance. (2024). WPA3™ Specification. https://www.wi-fi.org/discover-wi-fi/security [3] Wi-Fi Alliance. (2021). The Global Economic Value of Wi-Fi. https://www.wi-fi.org/file/the-global-economic-value-of-wi-fi

Key Terms & Definitions

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

This is the core technology that enables per-user authentication on a WiFi network, moving away from insecure shared passwords. IT teams implement 802.1X to meet compliance requirements and enable robust access control.

RADIUS

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server is the 'brain' of an 802.1X deployment. It checks the user's credentials against a directory and tells the access point whether to allow or deny access. A failed RADIUS server means no one can log in.

VLAN

A Virtual Local Area Network is any broadcast domain that is partitioned and isolated in a computer network at the data link layer (OSI layer 2).

VLANs are the primary tool for segmenting a network. IT teams use VLANs to create separate, isolated networks for staff, guests, and IoT devices on the same physical hardware, preventing traffic from one from spilling over into another.

WPA3-Enterprise

The third generation of the Wi-Fi Protected Access security protocol, designed for enterprise environments. It uses 192-bit encryption and replaces the PSK handshake with Simultaneous Authentication of Equals (SAE).

This is the current, most secure standard for enterprise WiFi. Network architects should specify WPA3-Enterprise for all new deployments to protect against modern threats and ensure long-term security.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An EAP method that uses digital certificates for mutual authentication between the client and the server.

This is the gold standard for 802.1X authentication. Instead of a user typing a password, the device presents a certificate that is cryptographically verified. It is immune to phishing and credential theft.

QoS (Quality of Service)

The use of mechanisms or technologies to control traffic and ensure the performance of critical applications to the level required by the business.

In a staff WiFi context, QoS is used to prioritize applications like voice calls or payment processing over less important traffic like software updates or web browsing, ensuring operational systems are always responsive.

Client Isolation

A security feature on a wireless access point that prevents wireless clients connected to the same AP from communicating with each other.

This is a mandatory feature for guest WiFi networks. It prevents a malicious guest from attacking another guest's device on the same network. It should be enabled on all non-staff VLANs.

PCI DSS

The Payment Card Industry Data Security Standard is an information security standard for organizations that handle branded credit cards from the major card schemes.

For any business that processes, stores, or transmits credit card information, PCI DSS compliance is mandatory. A key requirement is the segmentation of the network that handles card data from all other networks, which directly impacts staff WiFi design.

Case Studies

A 300-room luxury hotel needs to upgrade its staff WiFi network. The current system uses a single PSK for all staff, including front desk, housekeeping, and management. The hotel uses a cloud-based Property Management System (PMS) and has corporate-owned tablets for housekeeping staff and BYOD for most other employees. They must comply with PCI DSS.

- Architecture: Design a three-VLAN architecture:

VLAN 10 (Staff-Corp)for corporate tablets,VLAN 20 (Staff-BYOD)for personal devices, andVLAN 30 (Guest). - Authentication: Deploy a redundant cloud-based RADIUS solution integrated with the hotel's Azure AD. Configure two SSIDs:

Hotel-Staffusing WPA3-Enterprise with EAP-TLS (certificate-based) for the corporate tablets, andHotel-BYODusing WPA2-Enterprise with PEAP-MSCHAPv2 (credential-based) for personal devices. - Access Control: The

Staff-CorpVLAN is granted access to the PMS cloud endpoints and internal management systems. TheStaff-BYODVLAN is only allowed internet access and access to the PMS cloud endpoints. TheGuestVLAN is completely isolated and routes directly to the internet. - Onboarding: Use the hotel's MDM (e.g., Intune) to automatically provision certificates and the

Hotel-Staffprofile to all corporate tablets. Provide a self-service portal for BYOD users to connect to theHotel-BYODnetwork after authenticating with their Azure AD credentials.

A retail chain with 50 stores wants to deploy staff WiFi for inventory management scanners and manager tablets. The scanners are ruggedized Android devices, and the tablets are iPads. The primary goal is to ensure reliable connectivity in both the front-of-store and back-of-house/stockroom areas, with secure access to the central inventory management system.

- RF Design: Conduct a predictive RF survey for a template store layout, focusing on achieving -67 dBm or better signal strength in all operational areas, especially the dense shelving of the stockroom. Plan for sufficient AP density to handle the capacity of all devices operating concurrently.

- Network Design: Implement a standardized two-VLAN staff architecture across all stores:

VLAN 50 (Scanners)andVLAN 60 (Management). Both SSIDs will use WPA3-Enterprise with 802.1X authentication against a central RADIUS server located at the corporate data center. - Authentication: Use certificate-based authentication (EAP-TLS) for both the Android scanners and the iPads, managed via an MDM platform. This avoids staff having to type complex passwords on devices without full keyboards.

- QoS: Configure QoS policies to prioritize the inventory management application's traffic over any other traffic on the network. This ensures that scanner updates and lookups are always responsive, even during busy periods.

- Roaming: Enable 802.11r (Fast BSS Transition) to ensure the inventory scanners, which are constantly in motion, can roam seamlessly between access points without dropping their connection to the inventory system.

Scenario Analysis

Q1. A large conference center is hosting a high-profile tech event with 1,000 attendees and 200 event staff. The staff need reliable access to an event management app, while attendees need basic internet access. How would you structure the wireless network to ensure the staff app remains performant?

💡 Hint:Consider both segmentation and bandwidth management.

Show Recommended Approach

Deploy at least two SSIDs: Event-Staff and Event-Guest. The Event-Staff SSID would be on its own VLAN with WPA2/3-Enterprise authentication. Crucially, implement QoS policies to prioritize the event management app's traffic and assign a guaranteed minimum bandwidth (e.g., 20% of total capacity) to the Staff VLAN. The Event-Guest SSID would be on an isolated VLAN with a per-client bandwidth limit to prevent attendees from impacting staff network performance.

Q2. Your CFO has questioned the expense of deploying a RADIUS server, suggesting that a complex, rotating PSK would be sufficient for the 150 employees in your office. How do you justify the need for 802.1X?

💡 Hint:Focus on accountability, compliance, and operational overhead.

Show Recommended Approach

The justification has three parts: 1. Accountability: With a PSK, all actions are anonymous. With 802.1X, every connection is logged against a specific user, which is essential for security incident response. 2. Compliance: Many regulatory frameworks (like PCI DSS or HIPAA) require individual accountability, making a shared key non-compliant. 3. Operational Efficiency: With 802.1X, terminating an employee's access is as simple as disabling their Active Directory account. With a PSK, the entire key must be changed and redistributed to all 149 other employees, which is inefficient and disruptive.

Q3. You are deploying a new staff WiFi network in a hospital. The primary users are doctors and nurses using corporate-owned tablets to access patient records (EHR). What is the single most effective security configuration you can implement, and why?

💡 Hint:Think beyond just encryption. How do you provide the strongest possible authentication for sensitive data?

Show Recommended Approach

The single most effective configuration is WPA3-Enterprise with EAP-TLS (certificate-based) authentication. The use of WPA3 provides the strongest available encryption. However, the critical element is EAP-TLS. By using device-specific digital certificates managed by an MDM platform, you eliminate passwords entirely for this user group. This prevents credential theft via phishing or social engineering, which is a major attack vector. Given the sensitivity of patient data (EHR), removing the password from the equation provides a fundamental security uplift that credential-based methods cannot match.

Key Takeaways

- ✓Staff WiFi is not a convenience; it is critical operational infrastructure.

- ✓Always segment staff, guest, and IoT traffic using separate VLANs.

- ✓Use IEEE 802.1X with a RADIUS server for authentication; never use a Pre-Shared Key (PSK).

- ✓Deploy WPA3-Enterprise for all new networks to ensure the strongest encryption.

- ✓For corporate-owned devices, use certificate-based authentication (EAP-TLS) to eliminate password-related risks.

- ✓Implement Quality of Service (QoS) to prioritize critical applications and guarantee performance.

- ✓A well-architected staff WiFi network delivers measurable ROI through increased productivity and reduced security risk.