Melhores Práticas de Gerenciamento de Firmware de Access Point

This guide provides an authoritative reference on Access Point (AP) firmware management for enterprise environments. It details why a strategic approach to firmware is critical for security, performance, and compliance, offering actionable best practices for IT leaders to implement robust, scalable update processes in venues like hotels, retail chains, and stadiums.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

Para a empresa moderna, o WiFi não é mais uma simples comodidade; é o sistema nervoso central para o engajamento do cliente, eficiência operacional e análise de dados. O firmware executado nos access points (APs) que alimentam esse ecossistema é uma camada fundamental que dita sua postura de segurança, recursos de desempenho e confiabilidade geral. Negligenciar o gerenciamento de firmware de access point é uma fonte significativa de risco para os negócios, introduzindo vulnerabilidades que podem ser exploradas para violações de dados, causando instabilidade na rede que interrompe as operações e impedindo a adoção de novos padrões sem fio que aumentam a eficiência. Uma abordagem proativa e estratégica para o gerenciamento de firmware não é, portanto, apenas uma tarefa de manutenção de TI, mas uma função crucial de continuidade de negócios. Este guia fornece uma estrutura neutra em relação a fornecedores para gerentes de TI, arquitetos de rede e diretores de tecnologia projetarem e implementarem uma estratégia escalável de gerenciamento de firmware. Ele abrange os imperativos técnicos, os processos de implementação passo a passo e o business case para investir em um ciclo de vida de atualização estruturado, passando de um modelo reativo e ad-hoc para uma metodologia previsível, automatizada e ciente dos riscos que protege a rede e maximiza seu retorno sobre o investimento (ROI).

Aprofundamento Técnico

O firmware do access point é o software embarcado que rege a operação do hardware, desde a modulação de radiofrequência (RF) até o tratamento da autenticação de segurança. Seu gerenciamento é uma disciplina multifacetada que afeta três pilares centrais da integridade da rede: segurança, desempenho e conformidade.

Postura de Segurança: O firmware é um alvo principal para agentes de ameaças que buscam comprometer redes. Vulnerabilidades, catalogadas como Vulnerabilidades e Exposições Comuns (CVEs), são descobertas regularmente em firmwares de AP. A falha em aplicar patches prontamente deixa a rede exposta a explorações que variam de ataques de negação de serviço (DoS) à invasão total da rede. Uma estratégia eficaz de atualização de firmware de AP é a primeira linha de defesa, garantindo que os patches de segurança sejam testados e implantados em tempo hábil. Além disso, padrões de segurança modernos como o WPA3 são introduzidos por meio de atualizações de firmware, fornecendo proteção aprimorada contra tentativas de adivinhação de senhas e fortalecendo a privacidade do usuário com criptografia de dados individualizada. Sem atualizações regulares, as redes permanecem presas a protocolos legados, falhando em atender às expectativas modernas de segurança.

Desempenho e Confiabilidade: A tecnologia WiFi está em constante estado de evolução, com novos padrões IEEE como 802.11ax (Wi-Fi 6) e 802.11be (Wi-Fi 7) oferecendo melhorias drásticas na taxa de transferência, capacidade de clientes e eficiência espectral. Esses benefícios são desbloqueados diretamente por meio de atualizações de firmware. Os fornecedores refinam continuamente seus códigos para otimizar o gerenciamento de recursos de rádio, melhorar o comportamento de roaming do cliente e eliminar bugs que causam quedas intermitentes de conectividade ou degradação de desempenho. Uma rede executando um firmware desatualizado não está operando em todo o seu potencial, levando a uma experiência ruim do usuário, eficiência operacional reduzida e um menor retorno sobre o investimento em hardware.

Conformidade e Habilitação de Recursos: Para muitas organizações, a conformidade regulatória é inegociável. Padrões como o Payment Card Industry Data Security Standard (PCI DSS) exigem configurações de rede seguras e a aplicação oportuna de patches para vulnerabilidades de segurança. Da mesma forma, o Regulamento Geral sobre a Proteção de Dados (GDPR) exige medidas de segurança robustas para proteger dados pessoais. Um processo de gerenciamento de firmware documentado e consistente é essencial para demonstrar conformidade e evitar penalidades financeiras significativas. Além da conformidade, as atualizações de firmware frequentemente habilitam novos recursos em uma plataforma de gerenciamento de rede, como análises avançadas, serviços de localização ou integração de IoT, que podem ser aproveitados para criar novo valor de negócios.

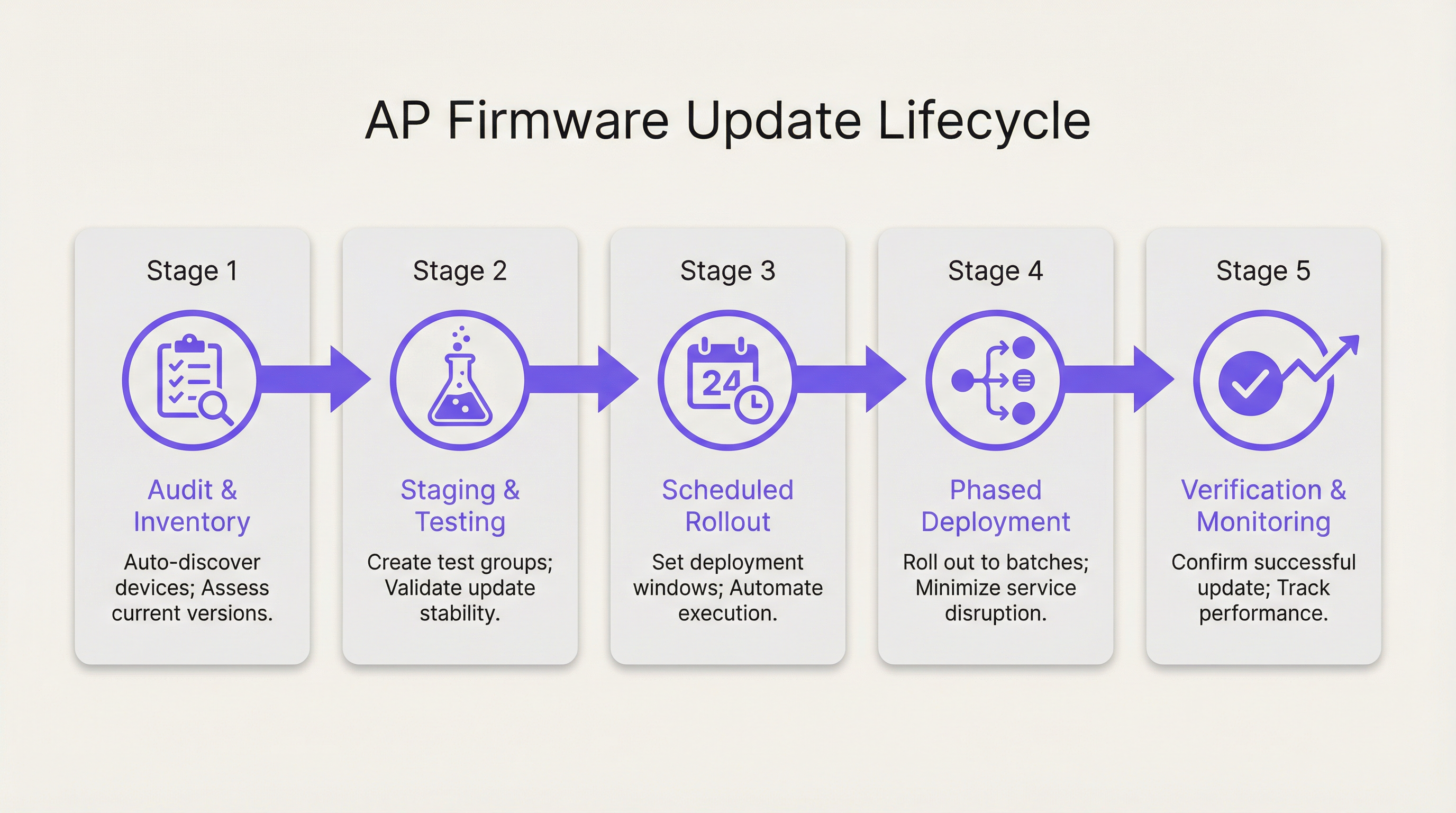

Guia de Implementação

A transição para uma estratégia estruturada de gerenciamento de firmware envolve um processo claro e repetível. As etapas a seguir fornecem um modelo neutro em relação a fornecedores para implantar atualizações em escala, minimizando riscos e interrupções de serviço.

Etapa 1: Descoberta, Inventário e Agrupamento Antes que qualquer atualização possa ser realizada, é necessário um inventário completo e preciso de todos os access points na rede. Isso deve incluir o modelo do hardware, a versão atual do firmware e a localização física ou área atribuída no local. Plataformas modernas de gerenciamento de rede podem automatizar esse processo de descoberta. Uma vez inventariados, os APs devem ser organizados em grupos lógicos com base no perfil de risco, área física e modelo de hardware. Por exemplo, um hotel pode ter grupos para 'Quartos de Hóspedes - 1º Andar', 'Lobby e Áreas Públicas', 'Centro de Conferências' e 'Back of House' (Áreas Internas). Esse agrupamento é fundamental para permitir implementações em fases.

Etapa 2: Homologação e Teste Canário A etapa mais crítica na mitigação de riscos é testar o novo firmware em um ambiente controlado, de não produção ou de baixo impacto. Crie um grupo 'Canário' consistindo em um pequeno número de APs representativos. Idealmente, esse grupo deve incluir pelo menos um de cada modelo de AP em sua frota e estar localizado em uma área onde você possa monitorar de perto seu comportamento e solicitar feedback de um pequeno grupo de usuários. Implante o novo firmware exclusivamente neste grupo canário e monitore sua estabilidade, desempenho e compatibilidade de clientes por um período predefinido (por exemplo, 48 a 72 horas). Um teste canário bem-sucedido fornece a confiança necessária para prosseguir com uma implantação mais ampla.

Etapa 3: Agendamento e Implementações em Fases Nunca atualize uma rede inteira simultaneamente. Aproveite os grupos definidos na Etapa 1 para criar um cronograma de implementação em fases. Comece com os grupos de menor risco, como áreas internas (back-of-house) ou administrativas. Agende as atualizações durante períodos de atividade mínima da rede (por exemplo, 2h00 - 4h00) para minimizar a interrupção do usuário. Um cronograma típico de implementação em fases pode ser assim:

- Fase 1: Back of House, Departamento de TI (10% dos APs)

- Fase 2: Quartos de Hóspedes - Andares de Baixa Ocupação (30% dos APs)

- Fase 3: Quartos de Hóspedes - Andares de Alta Ocupação (30% dos APs)

- Fase 4: Áreas Públicas, Lobbies, Restaurantes (20% dos APs)

- Fase 5: Centro de Conferências, Salões de Festas (10% dos APs)

Permita um período de monitoramento entre cada fase para verificar o sucesso e garantir que nenhum novo problema tenha sido introduzido.

Etapa 4: Verificação, Monitoramento e Reversão (Rollback) Após cada fase de implantação, monitore ativamente os principais indicadores de desempenho (KPIs) para os APs atualizados. Isso inclui contagens de conexão de clientes, taxa de transferência, latência e taxas de erro. Compare essas métricas com a linha de base anterior à atualização. Crucialmente, certifique-se de ter um plano de reversão (rollback) simples e automatizado. Se um problema significativo for detectado, você deve ser capaz de reverter o grupo afetado de APs para a versão de firmware estável anterior com uma única ação. Esta é uma rede de segurança crítica que impede que problemas localizados se transformem em grandes interrupções em toda a rede.

Melhores Práticas

Aderir às melhores práticas de firmware de WiFi eleva o gerenciamento de uma tarefa reativa a uma vantagem estratégica.

- Estabeleça uma Política de Firmware: Documente uma política formal que defina o processo de teste, agendamento e implantação de atualizações de firmware. Isso deve incluir funções e responsabilidades, critérios de avaliação de risco e protocolos de comunicação.

- Use uma Plataforma de Gerenciamento Centralizada: Gerenciar firmware em centenas ou milhares de APs não é viável sem uma plataforma centralizada que forneça recursos de inventário, agendamento, automação e monitoramento.

- Priorize Patches de Segurança: Nem todas as atualizações são criadas da mesma forma. Vulnerabilidades críticas de segurança devem acionar um processo de implantação acelerado. Sua política deve definir um Acordo de Nível de Serviço (SLA) para a implantação de patches críticos (por exemplo, dentro de 72 horas após um teste canário bem-sucedido).

- Leia as Notas de Lançamento (Release Notes): Sempre revise as notas de lançamento do firmware fornecidas pelo fornecedor antes da implantação. Elas contêm informações críticas sobre correções de bugs, novos recursos, problemas conhecidos e possíveis problemas de compatibilidade.

- Mantenha um Plano de Reversão (Rollback): Como enfatizado no guia de implementação, um recurso de reversão testado e automatizado é inegociável. É a ferramenta mais importante para a mitigação de riscos.

Solução de Problemas e Mitigação de Riscos

Modos de falha comuns no gerenciamento de firmware geralmente decorrem da falta de processos. O risco principal é implantar uma versão de firmware com bugs que cause interrupção generalizada do serviço. Isso pode se manifestar como clientes incapazes de se conectar, baixo desempenho ou até mesmo APs ficando totalmente offline. A estratégia de mitigação é um processo robusto de testes e implementação em fases, conforme descrito acima. Outro problema comum é a incompatibilidade de firmware entre diferentes modelos de AP ou com sistemas de backend, como servidores RADIUS. Testes rigorosos com o grupo canário ajudam a identificar esses problemas antes que eles afetem a rede de produção. A matriz de risco abaixo ajuda a priorizar os esforços de atualização com base no impacto nos negócios e na complexidade da implantação.

ROI e Impacto nos Negócios

O investimento em um processo estruturado de gerenciamento de firmware gera um retorno significativo. O ROI principal é a redução de riscos. O custo de uma única violação de dados ou grande interrupção da rede — em termos de penalidades financeiras, danos à reputação e perda de receita — excede em muito o custo operacional do gerenciamento proativo. Em segundo lugar, há um ROI claro em desempenho. Ao manter o firmware atualizado, a rede opera em sua capacidade máxima, aprimorando a experiência do cliente e melhorando a produtividade dos funcionários. Uma rede WiFi estável e de alto desempenho é um diferencial importante para hotéis, um impulsionador de vendas no varejo e um serviço essencial em locais modernos. Por fim, a automação impulsiona a eficiência operacional. Ao automatizar o processo de descoberta, agendamento e implantação, as equipes de TI podem liberar um tempo valioso para se concentrar em iniciativas estratégicas, em vez de tarefas de manutenção manuais e repetitivas.

Key Terms & Definitions

Firmware

The permanent software programmed into a hardware device's read-only memory that provides low-level control for the device's specific hardware.

For an access point, the firmware is its operating system. IT teams interact with it during updates that patch security holes, improve performance, or add new features.

Staged Rollout

A method of deploying an update in phases to subsets of devices, rather than all at once, to minimize the potential impact of any unforeseen issues.

Instead of pushing a firmware update to all 1,000 APs in a stadium at once, an IT manager would deploy it to one section, then another, monitoring stability at each stage.

Canary Testing

A testing strategy where a new firmware version is deployed to a small, representative group of devices (the 'canaries') in the production environment to gauge its performance and stability before a wider rollout.

Before a national retail chain updates thousands of APs, the IT team first deploys the firmware to five test stores to ensure it doesn't interfere with critical systems like payment terminals.

Rollback Plan

A documented and preferably automated procedure to revert devices to their previous, stable firmware version in the event that a new update causes critical problems.

If a firmware update causes WiFi outages in a hotel's conference center during an event, the network architect uses the one-click rollback feature to immediately restore the previous stable version and get services back online.

WPA3 (Wi-Fi Protected Access 3)

The latest generation of WiFi security protocol, offering enhanced security against password-guessing attempts and providing more robust encryption for public networks.

To comply with new corporate security policies, a CTO mandates that all company APs must be updated to a firmware version that supports WPA3 to protect sensitive data.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

A retail venue operator must demonstrate to auditors that all network devices, including WiFi access points, have the latest security patches applied as part of their PCI DSS compliance.

Scheduled Firmware Updates

The practice of planning and automating firmware deployments to occur during specific, low-traffic maintenance windows to minimize disruption to users and business operations.

An IT manager for a 24/7 hospital schedules non-critical AP firmware updates to occur on a rolling basis between 2:00 AM and 4:00 AM, ensuring patient care systems are not impacted.

Zero-Day Vulnerability

A security flaw in software or hardware that is unknown to the vendor and for which no official patch or update has been released.

When a zero-day vulnerability for a popular AP model is announced, a network architect with a mature firmware management process can quickly test and deploy an emergency patch from the vendor within hours, while others may take weeks, leaving their networks exposed.

Case Studies

A 500-room luxury hotel with three restaurants and a large conference center needs to deploy a critical security patch for their 400 access points (a mix of Cisco and Meraki hardware) with minimal disruption to high-paying guests.

- Immediate Action: Use the network management platform to identify all vulnerable APs. 2. Grouping: Create a 'Canary' group with two APs in the IT office and two in a back-of-house area. Create phased deployment groups: 'Back of House' (50 APs), 'Guest Floors 1-5' (150 APs), 'Guest Floors 6-10' (150 APs), and 'Public Areas & Conference' (50 APs). 3. Testing: Deploy the patch to the Canary group immediately. Monitor for 24 hours, checking for any anomalous behavior in client connectivity or performance. 4. Scheduling: Once the canary test is passed, schedule the phased rollout to occur between 1:00 AM and 5:00 AM over two nights. Night 1: Deploy to 'Back of House' and 'Guest Floors 1-5'. Night 2: Deploy to 'Guest Floors 6-10' and 'Public Areas & Conference'. 5. Communication: Notify the hotel operations manager and front desk staff of the planned maintenance window, providing them with a script for any guest inquiries. 6. Verification: After each phase, verify successful patching and monitor network health dashboards. Keep the one-click rollback plan ready.

A retail chain with 150 stores across the country wants to update their AP firmware to enable a new location analytics feature. Each store has 5-10 APs (Aruba). The goal is to complete the rollout within two weeks.

- Pilot Group: Select 5 stores in a single geographic region to act as the pilot group. These stores should represent a mix of high and low traffic locations. 2. Staging: Deploy the new firmware to the pilot group and enable the location analytics feature. Work closely with the regional manager and store managers to validate that Point-of-Sale (POS) systems, staff devices, and guest WiFi are all functioning correctly. Monitor for one week. 3. National Rollout: After a successful pilot, schedule the national rollout. Divide the remaining 145 stores into two waves. Wave 1 (70 stores) and Wave 2 (75 stores). 4. Automated Scheduling: Use the central management platform to schedule the updates for all stores in Wave 1 to occur on a Tuesday night (typically low retail traffic) outside of business hours. 5. Verification & Go/No-Go: On Wednesday morning, verify the success of Wave 1. If KPIs are normal, schedule Wave 2 for the following Tuesday night. If issues are found, halt the rollout, resolve the issue, and restart the process with the affected stores. 6. Rollback: The rollback plan should be configured to revert an entire store's APs to the previous version with a single command from the central dashboard.

Scenario Analysis

Q1. A zero-day vulnerability has been announced for your primary AP vendor. The vendor has released an emergency patch. Your network consists of 2,000 APs across a multi-building university campus. What are your immediate first three steps?

💡 Hint:Think about speed, safety, and scale. How do you balance the urgency to patch with the risk of disrupting a large, active network?

Show Recommended Approach

- Deploy to Canary Group: Immediately deploy the patch to a pre-defined canary group of APs located in non-critical areas like the IT department and a library storage room. 2. Accelerated Testing: Begin an accelerated 4-6 hour monitoring period on the canary group, specifically looking for any signs of instability, client disconnections, or authentication issues. 3. Prepare Phased Rollout: While the test is running, prepare an emergency phased rollout plan that prioritizes high-density, high-risk areas like lecture halls and student dormitories, to be executed the moment the canary test is successfully passed.

Q2. You have just completed a firmware update on a group of 50 APs in a hotel lobby. Post-deployment monitoring shows that while overall throughput is up, about 5% of clients (all older Android models) are experiencing intermittent connection drops. What is your decision?

💡 Hint:Consider the impact versus the benefit. Is the issue contained? What is the safest course of action for the guest experience?

Show Recommended Approach

The correct decision is to immediately execute the rollback plan for that specific group of 50 APs, reverting them to the previous stable firmware. While the performance gain is positive, the negative impact of connection drops for even a small percentage of guests is a more significant issue in a hospitality environment. After rolling back, the issue should be documented and reported to the vendor with the specific client device details. The wider rollout should be halted until a fix is provided.

Q3. Your Director of Operations wants to know the ROI of purchasing a new network management platform that automates firmware updates. How would you frame the business case, focusing on metrics beyond just IT time savings?

💡 Hint:Translate technical benefits into business value. Think about risk, guest satisfaction, and future growth.

Show Recommended Approach

The ROI case should be built on three pillars: 1. Risk Mitigation: Quantify the potential financial impact of a security breach (fines, legal fees) or a major network outage (lost revenue, service credits). The platform is an insurance policy against these catastrophic costs. 2. Enhanced Customer Experience: A stable, high-performing network directly impacts guest satisfaction scores and reviews. By ensuring APs are always running optimal firmware, we are improving a key part of the customer journey, which has a direct link to loyalty and revenue. 3. Future-Proofing and Agility: The platform allows us to quickly adopt new technologies (like WPA3 or Wi-Fi 6) that improve our service offering. It also enables us to respond to security threats in hours, not weeks, making the business more resilient. This agility is a competitive advantage.

Key Takeaways

- ✓Neglecting firmware management is a major source of security, performance, and compliance risk.

- ✓Implement a phased rollout strategy using logical AP groups to minimize the blast radius of any issue.

- ✓Always use a 'canary' test group to validate new firmware in your live environment before a wide deployment.

- ✓An automated, one-click rollback plan is a non-negotiable safety net for risk mitigation.

- ✓Schedule all updates during low-impact maintenance windows to avoid disrupting users and business operations.

- ✓Read vendor release notes carefully and maintain a full inventory of all network access points.

- ✓A centralized management platform is essential for executing a scalable and efficient firmware strategy.