Login do Captive Portal: Solução de Problemas Comuns e Otimização da Experiência do Usuário

This authoritative technical reference guide equips IT managers, network architects, and CTOs with a comprehensive framework for diagnosing and resolving captive portal login failures, selecting the optimal authentication strategy for their venue type, and measuring portal performance against business KPIs. Drawing on real-world deployment scenarios across hospitality, retail, and public-sector environments, it covers the full lifecycle from architecture and compliance to step-by-step troubleshooting for platforms including Purple AI, UniFi, Meraki, and MikroTik. For any organisation operating guest or public WiFi, a poorly performing captive portal is a direct revenue and reputation risk — this guide provides the decision frameworks and operational playbooks to eliminate that risk.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

O login do Captive Portal continua sendo o principal mecanismo de controle de acesso para WiFi público e de visitantes em implementações nos setores de hospitalidade, varejo, eventos e setor público. No entanto, também é um dos componentes configurados incorretamente com mais frequência nas pilhas de rede corporativa — responsável por conexões abandonadas, exposição de conformidade e perda de dados primários (first-party data). Este guia aborda as quatro categorias de falhas de causa raiz que representam a maioria dos incidentes de Captive Portal: configuração incorreta de DNS e firewall, falhas de autorização RADIUS, problemas de compatibilidade do Captive Network Assistant (CNA) e quebras de persistência de sessão. Ele fornece etapas de remediação específicas da plataforma para Purple AI, Cisco Meraki, Ubiquiti UniFi e MikroTik RouterOS, juntamente com um framework estruturado de seleção de métodos de autenticação alinhado ao tipo de local e aos objetivos de dados. Considerações de conformidade sob a GDPR, UK GDPR e PCI DSS v4.0 estão integradas em todo o documento. As equipes de rede que implementarem as recomendações deste guia podem esperar taxas de sucesso de autenticação acima de 92%, uma redução mensurável nos escalonamentos de helpdesk e uma postura de conformidade defensável para dados pessoais coletados no momento do login do WiFi.

Análise Técnica Aprofundada

Como Funciona o Login do Captive Portal: A Arquitetura

Um login de Captive Portal opera por meio de uma interceptação deliberada da sondagem (probe) de conectividade inicial de um dispositivo. Quando qualquer sistema operacional moderno se conecta a uma nova rede WiFi, ele envia imediatamente uma solicitação HTTP para um endpoint conhecido para verificar a acessibilidade à internet. Dispositivos Apple consultam captive.apple.com; dispositivos Android consultam connectivitycheck.gstatic.com; o Windows consulta www.msftconnecttest.com; o Firefox consulta detectportal.firefox.com. O gateway do Captive Portal — normalmente implementado na camada da controladora de acesso — intercepta essa sondagem e retorna um redirecionamento HTTP 302 para a URL da splash page em vez da resposta esperada.

O sistema operacional detecta esse redirecionamento, reconhece a rede como "cativa" e inicia um mini-navegador em sandbox — o Captive Network Assistant (CNA) da Apple, o Assistente de Provisionamento do Android ou o navegador de Entrada na Rede do Windows — para exibir a interface de autenticação. Assim que o usuário conclui a ação necessária (envio de formulário, login social, click-through), o servidor do portal se comunica com a controladora de rede por meio de um callback de API ou autorização RADIUS para remover o endereço MAC do dispositivo da lista de bloqueio, concedendo acesso total à rede.

Essa arquitetura possui três dependências críticas que, quando qualquer uma delas falha, produzem uma experiência de login corrompida: a camada de DNS/firewall deve redirecionar corretamente o tráfego de sondagem; a splash page deve ser renderizada corretamente dentro do sandbox do CNA; e o callback de autorização deve alcançar a controladora de rede com sucesso.

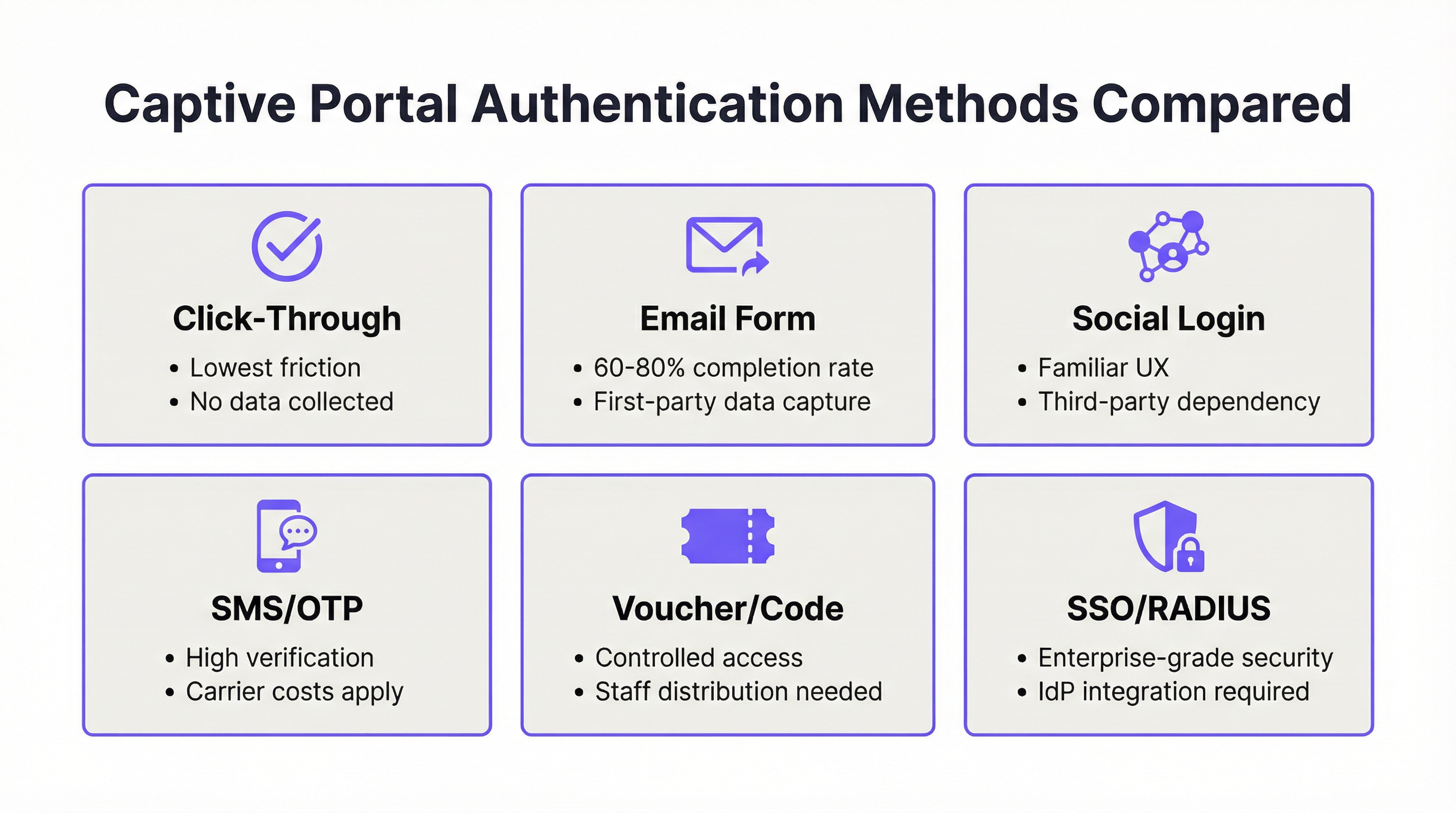

Métodos de Autenticação: Comparação Técnica

A escolha do método de autenticação é simultaneamente uma decisão técnica e estratégica. A tabela a seguir fornece uma comparação estruturada nas dimensões mais relevantes para decisões de implementação corporativa.

| Método | Taxa de Conclusão | Rendimento de Dados | Complexidade da GDPR | Dependência de Infraestrutura | Melhor Tipo de Local |

|---|---|---|---|---|---|

| Click-Through | 95%+ | Nenhum | Mínima (Apenas Termos de Serviço) | Nenhuma | Varejo de serviço rápido, transporte |

| Formulário de E-mail | 60–80% | Alto (dados primários) | Moderada | Nenhuma | Hospitalidade, varejo, eventos |

| Login Social | 55–70% | Moderado (dados de terceiros) | Alta | API de terceiros | Hospitalidade, entretenimento |

| SMS OTP | 50–65% | Alto (verificado) | Moderada | Gateway de SMS | WiFi público, centros de transporte |

| Voucher/Código | 85%+ (distribuído) | Baixo | Baixa | Sistema de distribuição | Hotéis, centros de conferências |

| SSO/RADIUS | 90%+ (usuários inscritos) | Identidade completa | Baixa (interna) | IdP / Servidor RADIUS | Corporativo, educação |

Considerações sobre Login Social: A implementação do login social do Facebook ou Google exige um Acordo de Processamento de Dados (DPA) com a respectiva plataforma sob o Artigo 28 da GDPR. A plataforma atua como processadora de dados, e sua organização permanece como controladora de dados. Qualquer alteração nos termos da API da plataforma social — como o Facebook tem feito repetidamente desde 2018 — pode interromper seu fluxo de autenticação sem aviso prévio. Para implementações corporativas, o login social deve ser tratado como uma opção suplementar, não como um caminho de autenticação principal.

RADIUS e IEEE 802.1X: Para ambientes corporativos e educacionais, a autenticação baseada em RADIUS alinhada ao IEEE 802.1X fornece a postura de segurança mais robusta. O framework 802.1X permite chaves de criptografia por usuário e por sessão e se integra à autenticação baseada em certificado (EAP-TLS), eliminando totalmente as chaves pré-compartilhadas. O WPA3-Enterprise, que exige o 802.1X, fortalece ainda mais isso com força criptográfica mínima de 192 bits para ambientes sensíveis. A plataforma da Purple suporta integração RADIUS nativamente, permitindo uma experiência de portal unificada mesmo em ambientes protegidos por 802.1X.

Arquitetura de Segurança e Conformidade

Um Captive Portal que coleta dados pessoais é, por definição, um sistema de processamento de dados sujeito à regulamentação de privacidade aplicável. Para implementações no Reino Unido e na UE, isso significa que a conformidade com a GDPR e a UK GDPR é obrigatória a partir do momento em que você coleta um nome, endereço de e-mail ou número de telefone. Os requisitos mínimos de conformidade são: uma base legal sob o Artigo 6 (interesse legítimo ou consentimento, dependendo de como os dados são usados); um aviso de privacidade exibido no ponto de coleta; uma política de retenção de dados documentada; e um mecanismo para solicitações de acesso do titular dos dados.

Para implementações em ambientes onde dados de cartões de pagamento transitam pela rede — lobbies de hotéis, ambientes de varejo, centros de conferências — o Requisito 1.3 do PCI DSS v4.0 exige a segmentação da rede entre o ambiente de dados do titular do cartão e a rede WiFi de visitantes. Uma arquitetura segregada por VLAN, com o Captive Portal operando em uma VLAN de visitantes dedicada sem acesso de roteamento aos sistemas de PDV, é a implementação padrão.

Guia de Implementação

Passo 1: Revisão da Arquitetura Pré-Implementação

Antes de configurar qualquer plataforma de Captive Portal, valide os seguintes pré-requisitos de rede. O gateway ou a controladora de acesso deve suportar redirecionamento de portal externo — verifique isso na documentação do seu fornecedor de hardware. Sua infraestrutura de DNS deve ser capaz de interceptar consultas de pré-autenticação e resolver apenas o domínio da splash page até que a autenticação seja concluída. Seu firewall deve permitir tráfego HTTPS de saída da controladora para os servidores do provedor do portal, e HTTPS de entrada do provedor do portal para a interface de gerenciamento da controladora na porta apropriada (normalmente 8443 para UniFi, 443 para plataformas gerenciadas na nuvem).

Passo 2: Configuração do Walled Garden

O walled garden define o conjunto de domínios e intervalos de IP acessíveis a dispositivos não autenticados. Um walled garden incompleto é a causa mais comum de falhas intermitentes no portal. O walled garden mínimo para uma implementação em produção deve incluir as seguintes entradas.

| Categoria | Domínios / Intervalos | Propósito |

|---|---|---|

| Endpoints de Sondagem do SO | captive.apple.com, connectivitycheck.gstatic.com, www.msftconnecttest.com, detectportal.firefox.com |

Permite a detecção do Captive Portal pelo SO |

| Provedor do Portal | O domínio do seu portal e intervalos de CDN | Carrega a splash page |

| Login Social (se usado) | *.facebook.com, *.google.com, *.linkedin.com |

Permite fluxos OAuth |

| Pagamento (se usado) | *.stripe.com, js.stripe.com |

Carrega formulários de pagamento |

| Analytics (se usado) | Os domínios do seu provedor de analytics | Permite scripts de rastreamento |

Passo 3: Otimização da Splash Page

A splash page deve ser projetada para o ambiente CNA, não para um navegador completo. Isso significa: peso total da página inferior a 500 KB; sem dependência de CDNs de JavaScript externos, a menos que estejam na lista de permissões (whitelist); HTTPS válido com um certificado de uma CA confiável; design responsivo testado em largura de 320px (iPhone SE) até 1024px; e um formulário com no máximo três campos (nome, e-mail e caixa de seleção de consentimento) para taxas máximas de conclusão.

Passo 4: Configuração de Sessão e Política

Configure os parâmetros de sessão para corresponder ao padrão de uso do seu local. Os seguintes valores de referência são baseados nos dados de implementação da Purple em milhares de locais.

| Tipo de Local | Duração da Sessão | Tempo Limite de Inatividade | Política de Largura de Banda |

|---|---|---|---|

| Hotel | 24 horas | 60 minutos | 10 Mbps por dispositivo |

| Cafeteria / Café | 4–8 horas | 30 minutos | 5 Mbps por dispositivo |

| Centro de Conferências | Duração do evento | 120 minutos | 20 Mbps por dispositivo |

| Estádio / Arena | Duração do evento | 45 minutos | 5 Mbps por dispositivo |

| Varejo | 2–4 horas | 20 minutos | 3 Mbps por dispositivo |

| Setor Público / Biblioteca | 2 horas | 30 minutos | 5 Mbps por dispositivo |

Passo 5: Configuração Específica da Plataforma — Purple AI

O Captive Portal da Purple AI é configurado por meio do painel da Purple. Navegue até WiFi > Splash Pages para criar ou editar seu portal. Selecione seu método de autenticação em Login Options — a Purple suporta click-through, formulário de e-mail, login social (Facebook, Google, LinkedIn, X), SMS OTP, voucher e SSO via Microsoft Entra ID, Google Workspace e Okta. Em Compliance, ative a captura de consentimento em conformidade com a GDPR e configure a URL da sua política de privacidade. Em Session Settings, aplique os valores da tabela acima. Publique a splash page e associe-a ao seu SSID na seção Networks. A plataforma da Purple lida automaticamente com a configuração do walled garden para seus próprios domínios; você precisará adicionar manualmente quaisquer domínios de terceiros que sua splash page referencie.

Passo 6: Protocolo de Teste

Após a implementação, execute a seguinte matriz de testes antes de entrar em produção. Conecte um dispositivo de teste ao SSID de visitantes e verifique: o portal aparece em até 3 segundos; a splash page é renderizada corretamente e é totalmente funcional; a autenticação é concluída com sucesso; o acesso à internet é concedido imediatamente após a autenticação; e o dispositivo não exige reautenticação dentro da duração da sessão configurada. Repita este teste no iOS (versão mais recente), iOS (versão principal anterior), Android (versão mais recente), Android (versão principal anterior), Windows 11 e macOS. Documente os resultados e corrija quaisquer falhas antes de abrir a rede para os visitantes.

Melhores Práticas

Monitoramento de Desempenho: Trate a taxa de sucesso de autenticação como um KPI de rede primário, visando 92% ou mais. O painel de analytics da Purple apresenta essa métrica em tempo real. Uma queda abaixo de 85% justifica investigação imediata — causas comuns incluem expiração de certificado, atualizações de SO que alteram o comportamento de sondagem e alterações nas regras de firewall.

Gerenciamento de Certificados: Os certificados SSL para domínios de splash page devem ser renovados antes da expiração. Implemente a renovação automatizada via Let's Encrypt ou sua plataforma de gerenciamento de certificados e defina alertas de calendário 30 dias antes da expiração. Um certificado expirado fará com que o iOS e o Android exibam avisos de segurança que efetivamente impedem os usuários de se conectarem.

Registros de Consentimento da GDPR: Todo consentimento capturado no Captive Portal deve ser registrado com um carimbo de data/hora (timestamp), a versão do aviso de privacidade exibida e os consentimentos específicos concedidos. A plataforma da Purple mantém essa trilha de auditoria automaticamente. Para implementações manuais, certifique-se de que o esquema do seu banco de dados capture esses dados e que os registros sejam retidos pela duração exigida pela sua política de retenção de dados.

Segmentação de Rede: O WiFi de visitantes deve estar em uma VLAN separada, sem acesso de roteamento de camada 3 a redes internas ou sistemas de PDV. Este é um requisito do PCI DSS e um controle de segurança fundamental. Verifique a segmentação com um teste de penetração pelo menos anualmente.

Atualizações de Firmware e Plataforma: Mantenha o firmware da sua controladora de acesso e a plataforma do portal atualizados. Muitos problemas de compatibilidade do CNA são resolvidos em atualizações de firmware — Cisco Meraki, Ubiquiti e Aruba lançam atualizações regulares que abordam alterações de detecção de portal específicas do SO. Inscreva-se nos avisos de segurança do fornecedor e aplique as atualizações dentro da sua janela de gerenciamento de mudanças.

Solução de Problemas e Mitigação de Riscos

Framework de Diagnóstico: A Verificação de Quatro Camadas

Quando uma falha de login do Captive Portal for relatada, siga a seguinte sequência de diagnóstico de quatro camadas antes de escalonar ou fazer alterações de configuração.

Camada 1 — DNS e Redirecionamento: Verifique se o gateway está interceptando o tráfego de sondagem e retornando o redirecionamento correto. Use um dispositivo de teste e uma ferramenta de captura de pacotes para confirmar se o redirecionamento 302 está sendo emitido. Se nenhum redirecionamento for visto, o problema está no nível de configuração do gateway.

Camada 2 — Entrega da Splash Page: Verifique se a splash page carrega corretamente no CNA. Se a página carregar em um navegador completo, mas não no CNA, o problema provavelmente é uma dependência de JavaScript ou uma entrada ausente no walled garden. Use as ferramentas de desenvolvedor do navegador para identificar recursos bloqueados.

Camada 3 — Processamento de Autenticação: Verifique se a solicitação de autenticação chega ao servidor do portal e retorna uma resposta de sucesso. Verifique os logs do provedor do portal em busca de tentativas de autenticação com falha. Se a autenticação falhar silenciosamente, o problema geralmente é um erro de validação de formulário ou um campo obrigatório ausente.

Camada 4 — Callback de Autorização: Verifique se o servidor do portal consegue alcançar a controladora de rede para autorizar o endereço MAC do dispositivo. Verifique os logs do firewall em busca de conexões bloqueadas entre os intervalos de IP do servidor do portal e a interface de gerenciamento da controladora. Se o callback estiver falhando, adicione os intervalos de IP do provedor do portal à lista de permissões (whitelist) e verifique a acessibilidade da controladora.

Modos de Falha Comuns e Remediação

| Sintoma | Causa Mais Provável | Remediação |

|---|---|---|

| O portal não aparece na conexão | Domínios de sondagem do SO ausentes no walled garden; AP não reiniciado após alteração de configuração | Adicionar domínios de sondagem ao walled garden; reiniciar APs |

| O portal aparece, mas a página não carrega | Dependência de JavaScript bloqueada; CDN não está no walled garden | Auditar dependências da página; adicionar domínios de CDN ao walled garden |

| Autenticação bem-sucedida, sem internet | Callback RADIUS bloqueado; controladora inacessível | Adicionar IPs do provedor do portal à whitelist; verificar acessibilidade da controladora |

| O portal funciona no iOS, falha no Android | Domínio de sondagem do Android bloqueado; problema de certificado HTTPS | Adicionar connectivitycheck.gstatic.com ao walled garden; verificar certificado |

| Visitantes precisam fazer login repetidamente | Duração da sessão muito curta; persistência de MAC não configurada | Aumentar a duração da sessão; verificar rastreamento de MAC na controladora |

| Carregamento lento do portal (>5 segundos) | Página muito pesada; resolução de DNS lenta; uplink congestionado | Otimizar peso da página; usar DNS confiável (8.8.8.8); verificar capacidade de uplink |

| Falha no login social | Domínio OAuth não está no walled garden; alteração na API de terceiros | Adicionar domínios da plataforma social ao walled garden; verificar status da API |

| Formulário de pagamento não carrega | Domínios do Stripe não estão no walled garden | Adicionar *.stripe.com e js.stripe.com ao walled garden |

Perguntas Frequentes

P: Por que meu portal funciona perfeitamente em testes, mas falha intermitentemente em produção? Falhas intermitentes em produção são quase sempre causadas por uma de três condições: alta carga de conexões simultâneas sobrecarregando a capacidade de redirecionamento do gateway; tempos limite (timeouts) de resolução de DNS sob carga; ou uma condição de corrida (race condition) entre o cache de configuração do AP e uma alteração recente. Aumente o tamanho da tabela de rastreamento de conexões do seu gateway, use um resolvedor de DNS dedicado (não o padrão do ISP) e sempre reinicie os APs após alterações de configuração.

P: Posso usar um domínio personalizado para minha splash page da Purple? Sim. A Purple suporta domínios personalizados para splash pages. Configure um registro CNAME apontando o subdomínio escolhido para a infraestrutura de portal da Purple e certifique-se de que seu certificado SSL cubra o domínio personalizado. Um domínio com a marca melhora significativamente a confiança do usuário e reduz o abandono.

P: Como lido com a transição de HTTP para HTTPS na minha splash page? Todas as splash pages em produção devem ser servidas via HTTPS. Se você estiver migrando de um portal HTTP, atualize a configuração de redirecionamento do seu gateway para apontar para a URL HTTPS, obtenha um certificado válido de uma CA confiável e teste em todas as principais combinações de SO e navegador antes de fazer a transição.

P: Qual é o impacto do iOS 17 e versões posteriores no comportamento do Captive Portal? A Apple reforçou as restrições do CNA no iOS 17, bloqueando cookies de terceiros e restringindo a execução de JavaScript de certas origens. Se você estiver observando falhas especificamente em dispositivos com iOS 17+, audite sua splash page em busca de dependências de cookies de terceiros e JavaScript de origens que não estão na lista de permissões. Simplifique sua splash page para a funcionalidade mínima necessária.

P: A Purple AI suporta gerenciamento de múltiplos locais para redes de varejo? Sim. A plataforma corporativa da Purple suporta o gerenciamento centralizado de configurações de Captive Portal em locais ilimitados, com personalização por local de splash pages, métodos de autenticação e políticas de sessão. As alterações podem ser enviadas para todos os locais simultaneamente ou implementadas em etapas por região.

P: Como garanto a conformidade com a GDPR ao usar o login social? Ao usar o login social, você deve: divulgar em seu aviso de privacidade que os dados são obtidos da plataforma social; estabelecer um DPA com o provedor da plataforma social; garantir que você tenha uma base legal para processar os dados recebidos; e fornecer um mecanismo para que os usuários solicitem a exclusão de seus dados. As ferramentas de conformidade da Purple auxiliam na captura de consentimento e nas trilhas de auditoria, mas a estrutura legal deve ser estabelecida pelo encarregado de proteção de dados (DPO) da sua organização.

P: Qual monitoramento devo ter em vigor para um Captive Portal em produção? No mínimo: alertas em tempo real da taxa de sucesso de autenticação (limite: abaixo de 85%); monitoramento de expiração de certificado (alerta aos 30 dias); monitoramento de tempo de atividade (uptime) do portal (intervalos de verificação de 5 minutos); e uma revisão semanal dos logs de falha de autenticação. O painel de analytics da Purple fornece todas essas métricas nativamente.

ROI e Impacto nos Negócios

O business case para um Captive Portal bem configurado vai muito além do controle de acesso à rede. Para operadores de hospitalidade, cada login autenticado no WiFi de visitantes representa um ponto de dados primários — nome, e-mail, carimbo de data/hora da visita, tipo de dispositivo — que alimenta diretamente sistemas de CRM, programas de fidelidade e automação de marketing. Os dados de implementação da Purple em sua base de clientes demonstram um ROI médio de 842% em programas de WiFi de visitantes quando o Captive Portal é integrado a plataformas de CRM e marketing.

Para operadores de varejo, a inteligência de fluxo de pessoas (footfall) derivada do WiFi analytics — tempo de permanência, frequência de visitas repetidas, ocupação de zonas — fornece a mesma categoria de insights que um sistema físico de contagem de pessoas, por uma fração do custo, com o benefício adicional da vinculação de dados em nível individual quando os visitantes são autenticados. Uma rede de varejo de 200 lojas com uma média de 500 logins diários no WiFi por loja está gerando 100.000 pontos de dados primários por dia — um conjunto de dados que, ativado adequadamente, pode impulsionar melhorias mensuráveis no direcionamento promocional, no quadro de funcionários e no layout da loja.

Para operadores de locais — estádios, centros de conferências, aeroportos — o Captive Portal é um canal de receita direto por meio do patrocínio da splash page, publicidade direcionada a usuários autenticados e upsells de níveis de WiFi premium. O Aeroporto de Bruxelas Sul Charleroi, um cliente da Purple, alcançou 9,2 milhões de visitas de clientes rastreadas por meio do WiFi de visitantes durante os primeiros 24 meses de implementação, permitindo decisões baseadas em dados sobre o posicionamento do varejo e o gerenciamento do fluxo de passageiros.

O custo de um Captive Portal com baixo desempenho é igualmente quantificável. Se 22% dos usuários abandonarem o processo de login — a média do setor para portais mal projetados — e seu local processar 1.000 tentativas de conexão WiFi por dia, você estará perdendo 220 pontos de dados diariamente, ou aproximadamente 80.000 por ano. A um valor conservador de CRM de £2 por endereço de e-mail verificado, isso representa £160.000 em valor de ativo de dados perdido anualmente, antes de contabilizar a receita de marketing que esses contatos teriam gerado.

O investimento necessário para fechar essa lacuna — design otimizado da splash page, configuração correta do walled garden, configurações de sessão apropriadas e um framework de monitoramento — é medido em horas de tempo de engenharia, não em despesas de capital (CAPEX). O caso de ROI é inequívoco.

Key Terms & Definitions

Captive Portal

A network access control mechanism that intercepts all HTTP/HTTPS traffic from unauthenticated devices and redirects it to a designated authentication page (the splash page). The device remains in a 'captive' state — with access restricted to the splash page and any whitelisted domains — until authentication is completed and the network controller authorises the device's MAC address.

IT teams encounter captive portals as the primary guest WiFi access control mechanism in hospitality, retail, events, and public-sector environments. The term is often used interchangeably with 'splash page' or 'guest portal', though strictly the captive portal refers to the entire system (gateway + splash page + authentication backend), not just the login page.

Captive Network Assistant (CNA)

A sandboxed mini-browser built into iOS, macOS, and other Apple operating systems that automatically opens when the OS detects a captive portal redirect. The CNA has significantly more restrictive behaviour than a full browser: it blocks third-party cookies, restricts JavaScript execution from certain origins, and does not persist sessions across launches. Android has an equivalent mechanism called the Provisioning Wizard.

The CNA is the source of the majority of device-specific captive portal failures. Engineers who test only in a full browser will miss CNA-specific issues. All splash page testing must include CNA testing on the latest and previous major iOS and Android versions.

Walled Garden

The set of domains, IP ranges, and URLs that unauthenticated devices are permitted to access before completing the captive portal login. The walled garden is configured at the network gateway or access controller and must include, at minimum, the OS probe endpoints, the portal provider's domains, and any third-party services referenced by the splash page.

An incomplete walled garden is the most common cause of intermittent captive portal failures. IT teams should audit the walled garden whenever a new third-party service is added to the splash page, and after any OS update that may have changed probe endpoint behaviour.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In captive portal deployments, RADIUS is used to verify user credentials against a central directory (Active Directory, LDAP, or a cloud IdP) and to communicate authorisation decisions back to the network access server. RADIUS operates on UDP ports 1812 (authentication) and 1813 (accounting).

RADIUS is the standard authentication backend for enterprise and education WiFi deployments. IT teams encounter RADIUS configuration issues most frequently when the shared secret between the portal server and the RADIUS client does not match, or when the RADIUS server's IP is not reachable from the access controller. Purple supports RADIUS integration natively.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices attempting to connect to a LAN or WLAN. 802.1X uses the Extensible Authentication Protocol (EAP) to exchange authentication credentials between the supplicant (device), the authenticator (access point), and the authentication server (RADIUS). It is the foundation of WPA2-Enterprise and WPA3-Enterprise security.

802.1X is relevant to captive portal deployments in enterprise environments where the guest WiFi must coexist with a corporate 802.1X-secured network. IT teams must ensure that the guest SSID is not inadvertently configured to require 802.1X, which would prevent the captive portal from functioning correctly.

MAC Address Authorisation

The mechanism by which a captive portal grants network access after successful authentication. When a user completes the login process, the portal server sends the device's MAC address to the network controller, which removes it from the blocked list and allows full internet access. Session persistence is maintained by tracking the MAC address — the controller does not redirect a previously authorised MAC address until the session expires.

MAC address authorisation is the reason captive portals can be bypassed by MAC spoofing. For environments requiring strong identity assurance, MAC-based authorisation should be supplemented with certificate-based authentication (802.1X/EAP-TLS) or SMS OTP verification.

Splash Page

The web page displayed to unauthenticated users when they connect to a captive portal network. The splash page hosts the authentication interface — login form, social login buttons, click-through agreement, or voucher entry — and is the primary touchpoint for brand presentation and data collection. The splash page is served from the portal provider's infrastructure (or a self-hosted server) and is the only page accessible to unauthenticated devices before the walled garden is opened.

IT teams are responsible for ensuring the splash page renders correctly in the CNA environment, loads within acceptable time limits, and complies with GDPR requirements for data collection. Marketing teams are responsible for the brand design and messaging. The two teams must collaborate on splash page design to avoid compliance gaps and technical failures.

GDPR Article 6 Lawful Basis

Under the General Data Protection Regulation (GDPR) and UK GDPR, any processing of personal data must have a documented lawful basis. For captive portal deployments, the two most commonly applicable bases are: Article 6(1)(a) — consent, where the user explicitly agrees to data processing; and Article 6(1)(f) — legitimate interests, where the organisation has a legitimate business reason for processing that is not overridden by the individual's rights. The chosen basis determines the design of the consent capture mechanism and the data subject rights obligations.

IT teams deploying captive portals that collect personal data must ensure the lawful basis is documented before deployment. Failure to establish a lawful basis is a GDPR violation that can result in regulatory fines of up to €20 million or 4% of global annual turnover. Purple's compliance tooling supports both consent and legitimate interest frameworks.

PCI DSS Network Segmentation

A requirement under PCI DSS v4.0 (Requirement 1.3) that the cardholder data environment (CDE) must be isolated from other network segments, including guest WiFi. In practice, this means the guest WiFi network must be on a separate VLAN with no layer-3 routing access to POS systems, payment terminals, or any system that stores, processes, or transmits cardholder data. The segmentation must be verified through penetration testing at least annually.

IT teams in retail, hospitality, and events environments must ensure that the captive portal guest network is correctly segmented from the payment infrastructure. A misconfigured VLAN that allows guest devices to reach POS systems is a critical PCI DSS violation and a significant security risk.

SSO (Single Sign-On)

An authentication mechanism that allows users to authenticate once with a central identity provider (IdP) and gain access to multiple services without re-entering credentials. In captive portal deployments, SSO enables employees or students to log in to the guest WiFi using their existing corporate or institutional credentials (e.g., Microsoft Entra ID, Okta, Google Workspace), eliminating the need for separate WiFi passwords or vouchers.

SSO integration is the preferred authentication method for corporate campus and education deployments. Purple supports SSO via SAML 2.0 and OAuth 2.0, enabling integration with all major enterprise IdPs. IT teams should verify that the IdP's OAuth endpoints are included in the walled garden to prevent SSO flow failures.

Case Studies

A 350-room luxury hotel group is deploying Purple AI across 12 properties. Guests are reporting that the captive portal login works on their laptops but fails on iOS devices. The IT team has confirmed the portal renders correctly in Safari on a desktop Mac. What is the most likely cause, and how should the team diagnose and resolve it?

The symptom — portal works in a full browser but fails on iOS devices — is a classic Captive Network Assistant (CNA) compatibility issue. The CNA on iOS is a sandboxed mini-browser with significantly more restrictive behaviour than Safari. The diagnostic process should proceed as follows.

Step 1: Connect an iOS test device to the guest SSID and observe the CNA behaviour. Note whether the page fails to load entirely, loads partially, or loads but fails during authentication.

Step 2: If the page loads partially, open Safari on the iOS device and navigate to the splash page URL directly. Use Safari's developer tools (enabled via Settings > Safari > Advanced > Web Inspector) to identify any blocked resources or JavaScript errors.

Step 3: Check the walled garden configuration in Purple's dashboard. Verify that all domains referenced by the splash page — including any CDN domains for fonts, scripts, or images — are included. A common culprit is Google Fonts (fonts.googleapis.com, fonts.gstatic.com) or a social login SDK.

Step 4: If the splash page uses social login (Facebook, Google), verify that the OAuth domains are in the walled garden: accounts.google.com, graph.facebook.com, and their associated CDN domains.

Step 5: Audit the splash page for third-party cookie dependencies. iOS 17+ blocks third-party cookies in the CNA. If the authentication flow relies on a third-party session cookie, it will fail silently on iOS 17+.

Resolution: Add all missing domains to the walled garden in Purple's dashboard. Simplify the splash page to remove any third-party cookie dependencies. Test on iOS 17 (latest), iOS 16 (previous major), and iOS 15 (two versions back) before deploying to production. For the hotel group's 12 properties, push the updated walled garden configuration centrally through Purple's multi-site management interface, then restart APs at each property during a low-traffic window.

A national retail chain with 85 stores is experiencing a compliance audit finding: their captive portal collects customer email addresses but has no documented lawful basis for processing, no privacy notice at the point of collection, and no data retention policy. The CTO has been given 30 days to remediate. What is the remediation plan?

This is a GDPR compliance remediation scenario with a hard deadline. The remediation plan must address three distinct requirements: lawful basis documentation, privacy notice implementation, and data retention policy.

Week 1 — Legal and Policy Framework: Engage the organisation's Data Protection Officer (DPO) or external legal counsel to determine the appropriate lawful basis under GDPR Article 6. For marketing use of guest WiFi data, legitimate interest (Article 6(1)(f)) is typically the strongest basis, supported by a Legitimate Interest Assessment (LIA). If the data will be used for direct marketing, explicit consent (Article 6(1)(a)) may be required. Document the chosen basis and the LIA.

Week 2 — Splash Page Remediation: Update the captive portal splash page in Purple's dashboard to include: a link to the organisation's privacy notice (which must be updated to describe WiFi data collection); a clear statement of how the data will be used; and, if consent is the chosen basis, an explicit opt-in checkbox that is unchecked by default. Purple's compliance tooling supports GDPR-compliant consent capture natively — enable the consent capture module and configure the privacy policy URL.

Week 3 — Data Retention and Subject Rights: Define a data retention period (typically 12–24 months for marketing data) and configure Purple's data retention settings accordingly. Implement a data subject access request (DSAR) process — Purple provides a self-service data deletion mechanism accessible via the guest portal. Document the process in the organisation's data protection register.

Week 4 — Audit and Evidence: Conduct a full audit of the updated configuration across all 85 stores using Purple's multi-site management console. Export consent records to demonstrate that post-remediation logins are capturing compliant consent. Prepare a remediation report for the auditor, including the LIA, updated privacy notice, configuration screenshots, and sample consent records.

Scenario Analysis

Q1. Your organisation operates a 600-seat conference centre that hosts 3–5 events per week, ranging from half-day seminars to 3-day international conferences. The current captive portal uses a single click-through authentication method and a 4-hour session duration. The events team has requested that the WiFi system begin capturing delegate contact details for post-event marketing. The IT team has 6 weeks to implement the change. What authentication method should you deploy, what session configuration changes are required, and what compliance steps must be completed before go-live?

💡 Hint:Consider the operational model of a conference centre: delegates arrive at registration, receive credentials, and expect seamless connectivity throughout a multi-day event. The authentication method must balance data collection objectives with the operational reality of managing hundreds of simultaneous connections at event start.

Show Recommended Approach

The recommended authentication method is a voucher or code system combined with an email form capture at the point of voucher redemption. This approach allows the events team to distribute unique codes at registration (printed on delegate badges or sent via email confirmation), ensuring controlled access while capturing verified contact details. The session duration should be set to the maximum event duration — 72 hours for a 3-day conference — with an idle timeout of 120 minutes to accommodate breaks and overnight periods without requiring re-authentication. For compliance, the following steps must be completed before go-live: (1) determine the lawful basis for processing delegate contact data (consent is recommended for conference environments, as delegates have a clear expectation of data use); (2) update the splash page to include a GDPR-compliant privacy notice and an explicit consent checkbox; (3) configure Purple's consent capture module to log consent records with timestamps; (4) establish a data retention policy (12 months is standard for event marketing data); and (5) brief the events team on the data subject rights process. The 6-week timeline is achievable: weeks 1–2 for legal and policy framework; weeks 3–4 for platform configuration and testing; weeks 5–6 for staff training and a pilot event.

Q2. A 50-store fashion retail chain is reporting that their captive portal authentication success rate has dropped from 94% to 71% over the past two weeks, with failures concentrated on Android devices. No configuration changes have been made to the portal or network infrastructure during this period. What is your diagnostic approach, and what are the three most likely causes?

💡 Hint:A sudden drop in success rate on a specific OS platform, with no configuration changes, points to an external change — either an OS update that altered probe behaviour, or a change to a third-party service the splash page depends on.

Show Recommended Approach

The diagnostic approach follows the Four-Layer framework, but given the OS-specific nature of the failure, begin at Layer 2 (splash page delivery in the CNA). The three most likely causes are: (1) A recent Android OS update has altered the probe endpoint or the Provisioning Wizard's behaviour — check the Android security bulletin for the relevant period and verify that connectivitycheck.gstatic.com is accessible in the walled garden; (2) A third-party service used by the splash page — most likely a social login SDK or analytics script — has changed its domain or CDN configuration, and the new domain is not in the walled garden; (3) The SSL certificate for the splash page domain has expired or is being served from a different certificate chain that Android's trust store does not recognise. To diagnose: connect an Android test device to the guest SSID and capture the CNA behaviour; use Android's developer options to inspect network traffic; check the portal provider's error logs for the period in question. For Purple deployments, the analytics dashboard will show the authentication failure rate by device type and OS version, which will confirm whether the failure is concentrated on a specific Android version — pointing to an OS update as the cause.

Q3. A regional airport authority is planning to deploy guest WiFi across its terminal, with a requirement to collect passenger contact details for emergency communications and optional marketing. The deployment must comply with UK GDPR, and the IT security team has mandated that the guest network must be fully segregated from the airport's operational technology (OT) network, which includes baggage handling systems and gate management. The airport processes approximately 8,000 passenger WiFi connections per day. What architecture and authentication strategy would you recommend, and what are the key compliance and security controls required?

💡 Hint:Airport environments have dual compliance requirements: data protection (UK GDPR for passenger data) and operational security (OT network segregation). The authentication method must handle high concurrent connection volumes at peak times (flight arrivals) without degrading performance.

Show Recommended Approach

The recommended architecture uses a two-SSID model: a guest SSID for passenger WiFi, and a staff SSID secured with WPA3-Enterprise and 802.1X for airport employees. The guest SSID operates on a dedicated VLAN with no layer-3 routing to the OT network or any internal airport systems. Firewall rules must explicitly deny all traffic from the guest VLAN to OT network ranges, with the segmentation verified through quarterly penetration testing. For authentication, deploy an email form with a two-purpose consent model: mandatory consent for emergency communications (lawful basis: vital interests under GDPR Article 6(1)(d), or legitimate interests); and optional consent for marketing communications (lawful basis: consent under Article 6(1)(a)). The form should present these as two separate checkboxes, with the emergency communications checkbox pre-checked and non-removable (with clear explanation), and the marketing checkbox unchecked by default. Session duration should be set to 8 hours (covering a typical airport dwell time) with a 60-minute idle timeout. For peak load management — 8,000 daily connections with significant concurrency during flight arrivals — the gateway must be sized for at least 500 simultaneous authentication requests. Purple's platform is horizontally scalable and handles this load natively. Key compliance controls: UK GDPR privacy notice at point of collection; consent audit trail in Purple's compliance module; data retention policy (12 months for emergency contact data, 24 months for marketing data); and a DSAR process accessible via the splash page.

Key Takeaways

- ✓The four root causes of captive portal login failures are DNS and firewall misconfiguration, RADIUS authorisation callback failures, Captive Network Assistant (CNA) compatibility issues, and session persistence misconfiguration — diagnose in this sequence before making any changes.

- ✓An incomplete walled garden is the single most common cause of intermittent portal failures: always include OS probe endpoints (Apple, Google, Microsoft, Firefox), portal provider domains, and all third-party service domains referenced by the splash page.

- ✓Keep splash pages under 500KB and test specifically in the CNA environment on iOS and Android — a page that renders perfectly in a desktop browser may fail entirely in the CNA due to JavaScript restrictions and third-party cookie blocking.

- ✓Authentication method selection is a strategic decision: use the Data-Friction Matrix to identify the method that maximises data value while minimising user friction — for most hospitality and retail environments, a well-designed email form (name + email only) sits in the optimal quadrant.

- ✓GDPR compliance is non-negotiable for any captive portal that collects personal data: document your lawful basis under Article 6, display a privacy notice at the point of collection, capture and log consent records, and establish a data retention policy before deployment — not after.

- ✓Monitor authentication success rate as a primary KPI with an alert threshold at 85%: a drop below this level indicates a change in the environment — certificate expiry, OS update, or firewall modification — that requires immediate investigation.

- ✓Purple AI's enterprise platform delivers measurable ROI: 842% average return on investment when guest WiFi data is integrated with CRM and marketing automation, with built-in GDPR compliance tooling, multi-site management, and support for all major authentication methods including SSO via Microsoft Entra ID, Google Workspace, and Okta.