Redes de Área Pessoal (PANs): Um Guia Abrangente sobre Tecnologias, Segurança e Aplicações

This guide provides a comprehensive technical reference on Personal Area Networks (PANs) for IT leaders and network architects. It covers the core technologies, critical security considerations for enterprise deployments, and practical implementation guidance for leveraging PANs in venues like hotels, retail, and stadiums to enhance operational efficiency and customer experience.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

As Redes de Área Pessoal (PANs) evoluíram de simples conexões de periféricos para uma tecnologia fundamental para a Internet das Coisas (IoT) no ambiente corporativo. Para gerentes de TI, arquitetos de rede e CTOs em setores como hospitalidade, varejo e grandes espaços públicos, uma estratégia robusta de PAN não é mais opcional — é fundamental para impulsionar a inteligência operacional, viabilizar novas experiências para os clientes e manter uma vantagem competitiva. Este guia fornece uma estrutura prática para entender, implantar e proteger o diversificado ecossistema de tecnologias PAN, incluindo Bluetooth Low Energy (BLE), Zigbee, NFC e os padrões emergentes UWB e Thread/Matter. Vamos além da teoria acadêmica para oferecer orientações práticas e neutras em relação a fornecedores, com foco na mitigação de riscos, conformidade e ROI. A tese central é que, embora as PANs introduzam uma nova e complexa camada à rede corporativa, uma postura de segurança proativa, fundamentada em padrões como IEEE 802.1X e WPA3, pode transformar essa potencial superfície de ataque em um ativo seguro e de alto valor. Este documento fornecerá o conhecimento técnico para avaliar essas tecnologias e a visão estratégica para implementá-las de forma eficaz, garantindo que sua infraestrutura esteja não apenas conectada, mas também protegida.

Análise Técnica Aprofundada

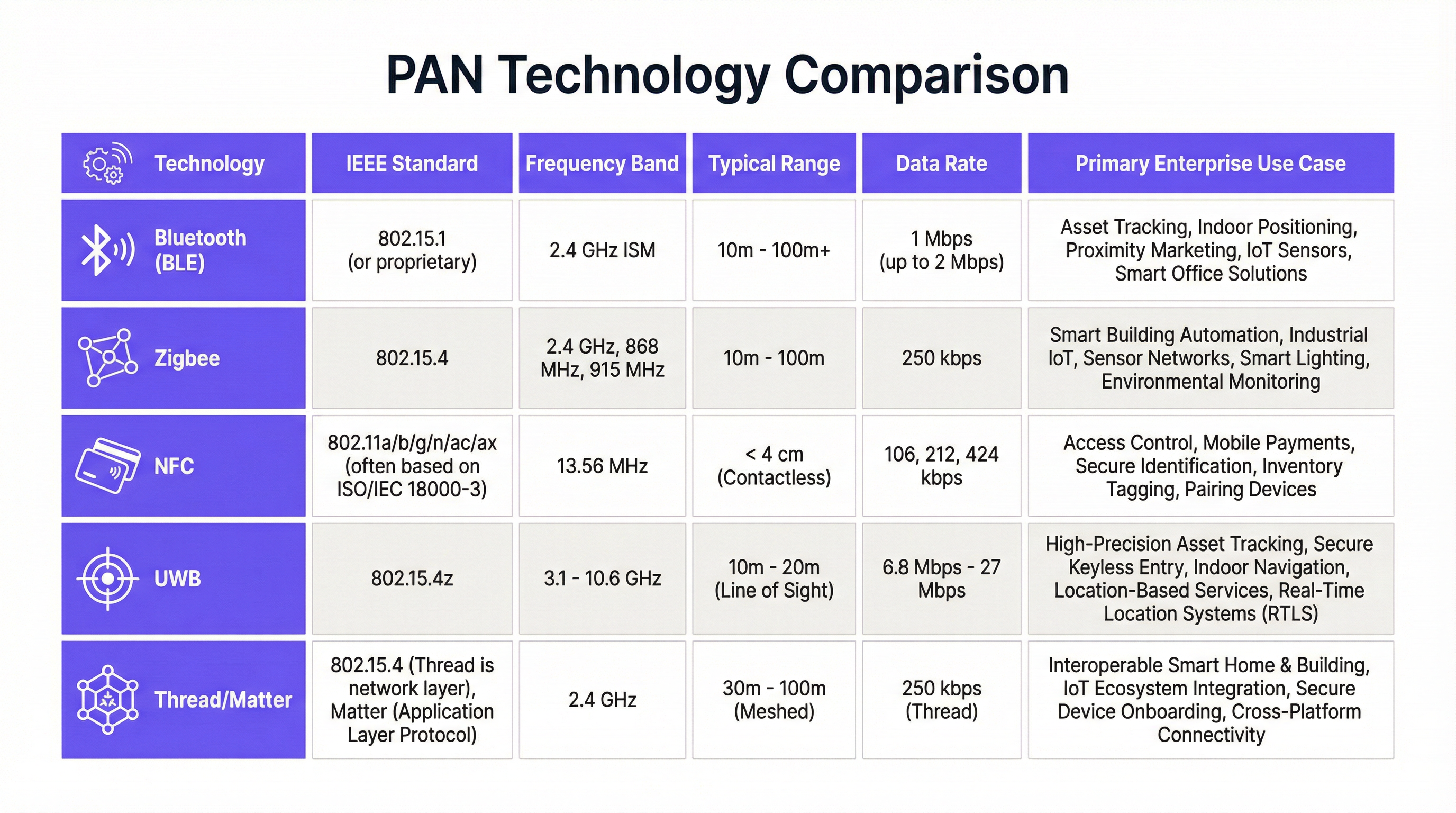

Compreender as nuances técnicas de cada tecnologia PAN é fundamental para tomar decisões arquitetônicas informadas. A escolha do protocolo impacta diretamente o custo de implantação, a escalabilidade, a segurança e os tipos de aplicações que podem ser suportados. Esta seção fornece uma comparação detalhada dos padrões PAN mais predominantes em um contexto corporativo.

Bluetooth e Bluetooth Low Energy (BLE)

Regido pelo padrão IEEE 802.15.1, o Bluetooth é a tecnologia PAN mais onipresente. Embora o Bluetooth Clássico seja otimizado para aplicações de streaming, como áudio, o Bluetooth Low Energy (BLE) é a variante de maior interesse para a IoT corporativa. Operando na banda ISM de 2,4 GHz, o BLE foi projetado para um consumo de energia ultrabaixo, permitindo que sensores e beacons alimentados por bateria operem por anos. Sua taxa de dados de até 2 Mbps e alcance de mais de 100 metros o tornam ideal para aplicações como posicionamento interno, rastreamento de ativos e marketing de proximidade. Do ponto de vista da implantação, o BLE se beneficia por ser nativamente suportado em praticamente todos os smartphones e tablets modernos, reduzindo a necessidade de hardware de cliente especializado. No entanto, o congestionado espectro de 2,4 GHz pode ser uma fonte de interferência, exigindo um planejamento de canais cuidadoso em implantações densas.

Zigbee

Baseado na especificação IEEE 802.15.4, o Zigbee também opera na banda de 2,4 GHz, mas se destaca por seus robustos recursos de rede mesh (malha). Em uma rede Zigbee, os dispositivos podem retransmitir dados para outros dispositivos, estendendo o alcance da rede e melhorando sua resiliência. Isso o torna excepcionalmente adequado para redes de sensores estáticos de grande escala, como as encontradas em edifícios inteligentes para controle de HVAC e iluminação, ou em ambientes industriais para monitoramento de equipamentos. Com uma taxa de dados mais baixa de 250 kbps, o Zigbee não se destina a grandes transferências de dados, mas é excelente em mensagens de comando e controle confiáveis e de baixa latência. Para arquitetos de rede, uma consideração fundamental é que o Zigbee frequentemente requer um gateway dedicado para conectar os dados dos sensores à rede IP corporativa.

Near Field Communication (NFC)

O NFC é uma tecnologia especializada de curtíssimo alcance que opera a 13,56 MHz, com um alcance típico de menos de 4 centímetros. Regido por padrões como ISO/IEC 14443, seu principal ponto forte reside em sua funcionalidade intuitiva de tocar para agir (tap-to-act). Isso o torna o padrão global para pagamentos por aproximação (e, portanto, sujeito à conformidade com o PCI DSS) e uma escolha popular para controle de acesso seguro, entrada sem chave em quartos de hotel e marketing interativo (por exemplo, “pôsteres inteligentes”). O requisito inerente de proximidade é um recurso de segurança, pois dificulta a interceptação remota. No entanto, essa mesma limitação significa que ele é inadequado para qualquer aplicação que exija conectividade contínua ou de longo alcance.

Ultra-Wideband (UWB)

O UWB representa um salto significativo em precisão para as PANs. Operando em um vasto espectro (3,1 a 10,6 GHz), ele transmite pulsos rápidos para medir o tempo de voo com incrível precisão, viabilizando serviços de localização com uma exatidão inferior a 30 centímetros. Essa capacidade é transformadora para o rastreamento de ativos de alto valor, controle de acesso seguro sem o uso das mãos (como visto em veículos modernos) e sistemas de localização em tempo real (RTLS) em ambientes como armazéns e hospitais. Embora seja mais caro de implementar do que o BLE, o ROI do UWB é encontrado em aplicações onde a localização precisa é um requisito operacional crítico. Projeta-se que o mercado de UWB cresça significativamente, indicando sua crescente importância na estratégia corporativa 1.

Thread e Matter

O Thread é um protocolo de rede mesh baseado em IPv6, também construído sobre o IEEE 802.15.4, projetado para fornecer conectividade confiável, segura e escalável para dispositivos IoT. Ao contrário do Zigbee, ele é nativo de IP, o que simplifica a integração com a infraestrutura de rede existente. O Matter é um protocolo de camada de aplicação que roda sobre Thread, Wi-Fi e Ethernet. Seu objetivo é criar um ecossistema unificado e interoperável para dispositivos inteligentes, independentemente do fabricante. Para CTOs que planejam projetos de edifícios inteligentes, o surgimento do padrão Matter é um desenvolvimento crítico, prometendo reduzir a dependência de fornecedores (vendor lock-in) e simplificar o gerenciamento de dispositivos.

Guia de Implantação

A implantação de tecnologias PAN em um ambiente corporativo requer uma abordagem estruturada que vai desde a definição dos objetivos de negócios até a integração da rede e o gerenciamento contínuo. Uma implantação bem-sucedida depende do alinhamento da tecnologia escolhida com casos de uso específicos e de sua integração segura à estrutura de rede existente.

Passo 1: Definir Objetivos de Negócios e Casos de Uso Antes de adquirir qualquer hardware, os líderes de TI devem colaborar com os diretores de operações para definir claramente as metas. Você está tentando melhorar a experiência do hóspede em um hotel com entrada sem chave? Ou otimizar o gerenciamento de estoque no varejo com rastreamento de ativos? O caso de uso dita a tecnologia. Por exemplo, uma campanha de marketing de proximidade aproveitaria o BLE, enquanto um terminal de pagamento seguro requer NFC.

Passo 2: Realizar um Site Survey e Análise de Espectro Para tecnologias baseadas em RF, como BLE, Zigbee e UWB, um site survey minucioso é inegociável. Isso envolve mapear o ambiente físico para identificar possíveis fontes de interferência de RF (como pontos de acesso Wi-Fi, fornos de micro-ondas e materiais de construção como concreto e metal) que podem impactar a propagação do sinal. O uso de um analisador de espectro para avaliar a banda de 2,4 GHz é particularmente crucial em locais com implantações densas de Wi-Fi. Essa análise orientará o posicionamento de gateways, âncoras e sensores para garantir uma cobertura confiável.

Passo 3: Projetar a Arquitetura de Rede Esta fase envolve decidir como os dados da PAN serão transportados (backhaul) para a rede corporativa. Você usará gateways dedicados para Zigbee ou Thread? Ou aproveitará sua infraestrutura Wi-Fi existente para o backhaul de dados de dispositivos BLE? Uma decisão arquitetônica fundamental é a segmentação da rede. Todo o tráfego relacionado à PAN deve ser isolado em sua própria VLAN, separado das redes corporativas e de visitantes críticas. Esta é uma medida de segurança fundamental para conter qualquer possível violação originada de um dispositivo IoT.

Passo 4: Integração e Provisionamento de Dispositivos A integração segura de milhares de dispositivos IoT é um desafio logístico significativo. O provisionamento manual não é escalável. As soluções devem suportar o provisionamento zero-touch sempre que possível, usando autenticação baseada em certificados (aproveitando uma CA privada ou uma CA de terceiros confiável) para garantir que apenas dispositivos autorizados possam ingressar na rede. Esse processo deve ser integrado a um sistema de gerenciamento de ativos para manter um inventário completo de todos os dispositivos PAN conectados.

Passo 5: Integração com Sistemas Corporativos Os dados coletados de dispositivos PAN só têm valor quando integrados a outros sistemas de negócios. Isso pode envolver o envio de dados de localização de um RTLS UWB para um sistema de gerenciamento de armazém, a alimentação de dados de ocupação de sensores BLE em um sistema de gerenciamento predial ou a vinculação de eventos de acesso NFC a uma plataforma de gerenciamento de informações e eventos de segurança (SIEM). Essa integração deve ser feita por meio de APIs seguras e autenticadas.

Passo 6: Monitoramento e Gerenciamento do Ciclo de Vida Após a implantação, a equipe de operações de rede precisa de visibilidade sobre a integridade e a segurança da PAN. Isso inclui o monitoramento do status do dispositivo, níveis de bateria e desempenho da rede. Crucialmente, também envolve um processo robusto para atualizações de firmware. À medida que novas vulnerabilidades são descobertas nas pilhas Bluetooth ou Zigbee, a capacidade de corrigir dispositivos over-the-air (OTA) é um requisito de segurança crítico. Qualquer dispositivo que não possa ser atualizado deve ser considerado um passivo significativo.

Melhores Práticas

Aderir às melhores práticas padrão do setor é essencial para mitigar os riscos associados às implantações de PAN corporativas. Essas recomendações concentram-se na criação de uma arquitetura de rede resiliente e segura.

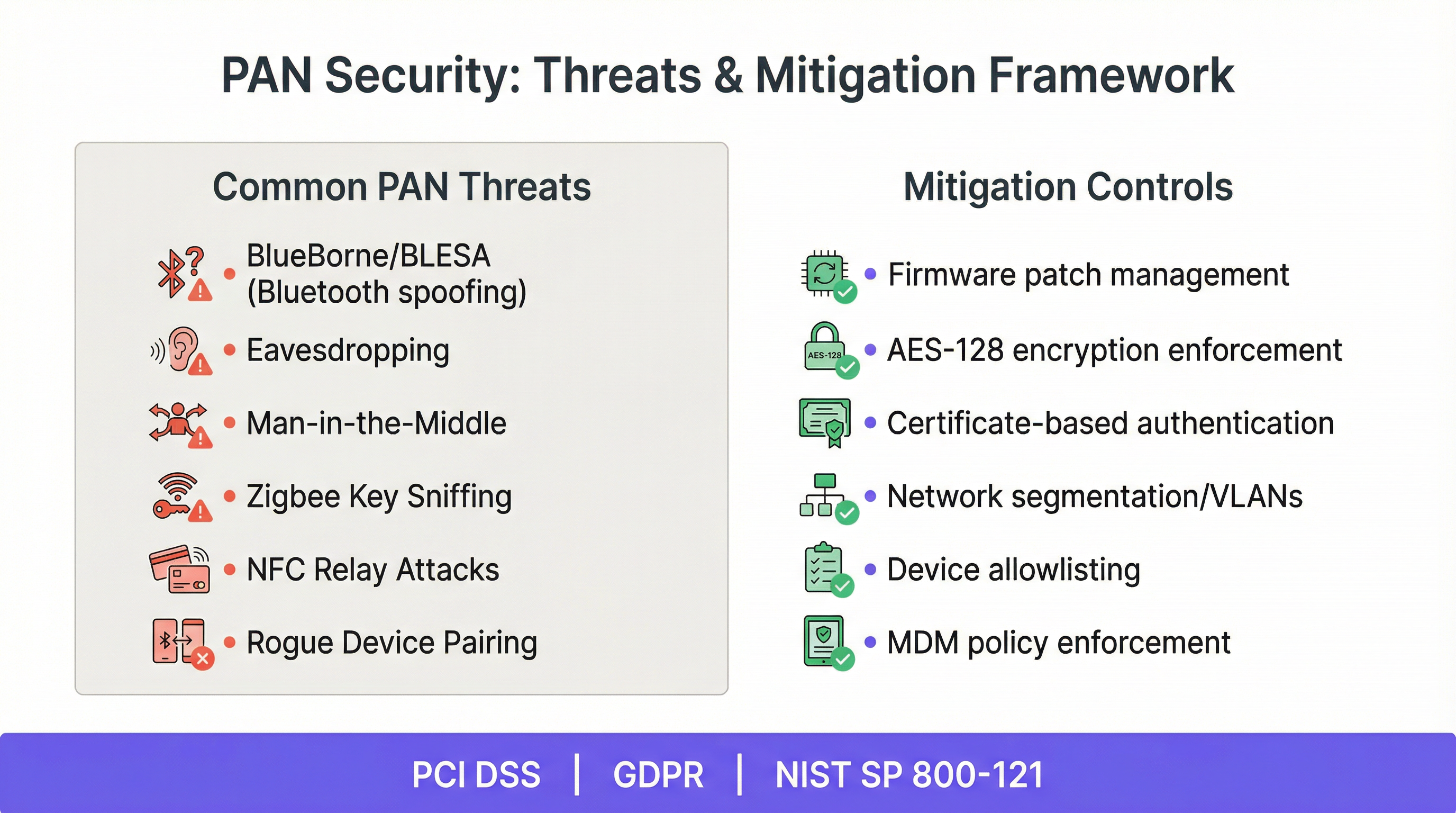

1. Impor Criptografia e Autenticação Fortes: Todo o tráfego PAN sem fio deve ser criptografado. Para BLE, isso significa impor a criptografia AES-128. Para Zigbee, envolve o uso dos recursos de segurança da especificação Zigbee 3.0. Nunca confie em chaves padrão ou facilmente adivinháveis. Sempre que possível, vá além das chaves pré-compartilhadas (PSKs) e implemente autenticação de nível corporativo usando IEEE 802.1X com EAP-TLS, que utiliza certificados digitais tanto para o dispositivo quanto para a rede.

2. Implementar Segmentação de Rede Rigorosa: Este é o controle arquitetônico mais crítico. Os dispositivos PAN devem ser colocados em uma VLAN dedicada, protegida por firewall de todas as outras redes. As listas de controle de acesso (ACLs) devem ser configuradas para restringir o tráfego, permitindo que os dispositivos se comuniquem apenas com seu gateway ou plataforma de gerenciamento específicos e nada mais. Esse princípio de privilégio mínimo impede que um sensor IoT comprometido seja usado como ponto de pivô para atacar sistemas mais críticos.

3. Manter um Inventário Abrangente de Dispositivos: Você não pode proteger o que não sabe que tem. Mantenha um inventário preciso e em tempo real de cada dispositivo PAN em sua rede. Este inventário deve incluir o tipo de dispositivo, endereço MAC, versão do firmware, localização física e proprietário. Isso é fundamental tanto para o monitoramento de segurança quanto para o gerenciamento operacional.

4. Estabelecer um Programa Robusto de Gerenciamento de Patches: O firmware de dispositivos PAN é uma fonte frequente de vulnerabilidades, como visto em divulgações como BlueBorne e BLESA 2. Sua estratégia de implantação deve incluir um processo para monitorar anúncios de vulnerabilidade de fornecedores de dispositivos e a capacidade de implantar atualizações de firmware over-the-air (OTA) em tempo hábil. Dispositivos que não podem ser corrigidos representam um risco inaceitável para a empresa.

5. Utilizar o Gerenciamento de Dispositivos Móveis (MDM) para Cenários BYOD: Em muitas aplicações PAN, o dispositivo de interação é o smartphone de um usuário (por exemplo, para acesso baseado em BLE ou pagamentos NFC). Nesses casos, uma solução de MDM ou Gerenciamento Unificado de Endpoints (UEM) deve ser usada para impor políticas de segurança no próprio dispositivo móvel, como exigir uma senha, habilitar a criptografia e garantir que o sistema operacional esteja atualizado.

Solução de Problemas e Mitigação de Riscos

Mesmo com um planejamento cuidadoso, as implantações de PAN podem encontrar problemas. A mitigação proativa de riscos envolve antecipar modos de falha comuns e ter um plano para resolvê-los.

| Problema Comum | Sintomas | Passos de Mitigação e Solução de Problemas |

|---|---|---|

| Interferência de RF | Conectividade não confiável, alta latência, quedas frequentes de dispositivos. | 1. Use um analisador de espectro para identificar a fonte de interferência (por exemplo, Wi-Fi, micro-ondas). 2. Altere os canais Zigbee ou Wi-Fi para evitar sobreposição (por exemplo, use os canais Wi-Fi 1, 6, 11 e os canais Zigbee 15, 20, 25). 3. Reposicione gateways ou dispositivos para melhorar a relação sinal-ruído. 4. Em casos extremos, blinde equipamentos sensíveis ou a fonte de interferência. |

| Falsificação de Dispositivo (Spoofing) | Dispositivo não autorizado obtém acesso fazendo-se passar por um legítimo (por exemplo, ataques BIAS/BLESA). | 1. Imponha autenticação forte baseada em certificados (EAP-TLS). 2. Mantenha o firmware atualizado com os patches de segurança mais recentes dos fornecedores. 3. Implemente monitoramento em nível de rede para detectar anomalias, como um dispositivo se conectando de um local incomum. |

| Esgotamento da Bateria | Dispositivos alimentados por bateria falham prematuramente, causando interrupção operacional. | 1. Certifique-se de que os dispositivos estejam configurados com os parâmetros corretos de economia de energia (por exemplo, intervalo de anúncio no BLE). 2. Monitore os níveis de bateria proativamente e defina alertas para estados de bateria fraca. 3. Durante os site surveys, verifique se os dispositivos não estão colocados em locais onde precisam transmitir na potência máxima para alcançar um gateway. |

| Falha no Gateway | Perda de conectividade para um segmento inteiro da PAN. | 1. Implante gateways redundantes em áreas críticas. 2. Configure o failover automatizado entre gateways. 3. Implemente um sistema de monitoramento que forneça alertas imediatos em caso de falha no gateway. |

| Interceptação de Dados (Eavesdropping) | Dados confidenciais são interceptados por uma parte não autorizada. | 1. Exija criptografia forte de ponta a ponta para todo o tráfego PAN. 2. Certifique-se de que as chaves de criptografia sejam gerenciadas com segurança e rotacionadas periodicamente. 3. Para NFC, eduque os usuários sobre práticas seguras de aproximação para evitar clonagem (skimming). |

ROI e Impacto nos Negócios

Para um CTO ou Diretor de TI, justificar o investimento em tecnologias PAN requer uma articulação clara do retorno sobre o investimento (ROI) e do impacto nos negócios. Os benefícios geralmente se enquadram em três categorias: eficiência operacional, experiência aprimorada do cliente e novos fluxos de receita.

Eficiência Operacional: Esta é frequentemente a área mais simples de medir. Por exemplo, em um grande armazém, um RTLS baseado em UWB pode reduzir o tempo que a equipe gasta procurando equipamentos. Ao medir o tempo médio de busca antes e depois da implantação e multiplicar pelos custos de mão de obra, é possível calcular uma economia direta de custos. Da mesma forma, em um edifício inteligente, o HVAC e a iluminação controlados por Zigbee podem reduzir o consumo de energia em 15-20%, um número que pode ser traduzido diretamente em economias financeiras nas contas de serviços públicos.

Experiência Aprimorada do Cliente/Hóspede: Embora seja mais difícil de quantificar diretamente, o impacto na satisfação e fidelidade do cliente é significativo. Na hospitalidade, oferecer entrada contínua e sem chave no quarto por meio do smartphone do hóspede (usando BLE ou NFC) remove um ponto comum de atrito no check-in. No varejo, a navegação interna baseada em BLE pode guiar os compradores até os produtos, melhorando sua experiência na loja. Esses benefícios são medidos por meio de métricas como Net Promoter Score (NPS), pesquisas de satisfação do cliente (CSAT) e taxas de repetição de negócios.

Novos Fluxos de Receita: As tecnologias PAN podem desbloquear modelos de negócios inteiramente novos. Um operador de estádio pode usar uma solução de proximidade baseada em BLE para oferecer upgrades de assentos ou entregar promoções direcionadas de mercadorias e concessões diretamente nos telefones dos torcedores durante um evento. Os varejistas podem usar análises de fluxo de pessoas (footfall) derivadas de sensores PAN para vender oportunidades de posicionamento premium para as marcas. O ROI aqui é medido pela receita direta gerada por esses novos serviços.

Em última análise, o business case para uma implantação de PAN baseia-se em uma compreensão clara dos custos (hardware, instalação, software, gerenciamento contínuo) em relação aos benefícios quantificáveis. Um projeto bem-sucedido entregará um ROI positivo em um prazo de 12 a 24 meses, ao mesmo tempo em que fornece vantagens estratégicas que são mais difíceis de medir, mas igualmente importantes para o sucesso a longo prazo.

Key Terms & Definitions

Mesh Networking

A network topology where devices (nodes) connect directly, dynamically, and non-hierarchically to as many other nodes as possible and cooperate with one another to efficiently route data to and from clients.

In the context of PANs, technologies like Zigbee and Thread use mesh networking to extend their range and improve reliability in large buildings. If one node fails, the network can automatically re-route traffic, making it ideal for infrastructure like smart lighting.

IEEE 802.15.4

An IEEE standard that specifies the physical layer and media access control for low-rate wireless personal area networks (LR-WPANs).

This is the foundational standard upon which several key PAN technologies are built, including Zigbee and Thread. When a vendor claims compliance with this standard, it ensures a baseline level of interoperability at the lower network layers.

Pairing

The process of establishing a trusted connection between two Bluetooth devices, creating a shared secret key that is used to encrypt future communications.

While pairing is a fundamental Bluetooth security feature, vulnerabilities like BIAS and BLESA have shown that the process itself can be attacked. IT teams must ensure devices are patched against these vulnerabilities to maintain the integrity of paired connections.

Gateway

A hardware device that acts as a bridge between a PAN (like a Zigbee network) and a larger IP-based network (like the corporate LAN or the internet).

For non-IP-native PAN technologies, the gateway is a critical piece of infrastructure but also a potential bottleneck and security risk. Network architects must ensure gateways are secure, redundant, and properly firewalled.

Beacon

A small, low-power hardware transmitter that broadcasts a unique identifier using Bluetooth Low Energy.

In retail and hospitality, beacons are used for proximity marketing and indoor navigation. Smartphones and other devices can listen for these beacon signals to trigger location-aware actions, such as displaying a promotion or guiding a user through a venue.

Time-of-Flight (ToF)

A method for measuring the distance between a sensor and an object, based on the time difference between the emission of a signal and its return to the sensor after being reflected by the object.

UWB technology uses ToF to achieve its high-precision location tracking. By measuring the propagation time of radio signals, it can calculate distances with centimeter-level accuracy, which is far more precise than methods based on signal strength (RSSI).

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment. The main advantage is to improve security and performance.

For IT managers, this is the most important security control for PAN deployments. Placing all IoT devices on a separate VLAN (a form of segmentation) prevents a compromised device from accessing sensitive corporate data.

Over-the-Air (OTA) Update

The wireless delivery of new software, firmware, or other data to mobile devices.

The ability to perform OTA updates is a critical requirement for any enterprise PAN device. Without it, patching security vulnerabilities becomes a manual, costly, and often impossible task, leaving the network exposed to known threats.

Case Studies

A 500-room luxury hotel wants to implement keyless entry and smart room controls (lighting, thermostat) to enhance guest experience and improve energy efficiency. The hotel has a modern Wi-Fi 6 network but has experienced issues with IoT device security in the past. They need a secure, scalable, and reliable solution.

A hybrid approach is recommended. For keyless entry, Bluetooth Low Energy (BLE) is the ideal choice. The hotel would deploy BLE-enabled door locks. Guests would use the hotel's mobile app, which leverages the native BLE capabilities of their smartphone to act as a room key. This provides a seamless experience. For the in-room smart controls, Zigbee is the more robust solution. Each room would have a small Zigbee network of lights and a thermostat connected to a central in-room gateway. This creates a dedicated, low-interference network for critical room functions. These Zigbee gateways would then be connected to the hotel's wired network and placed on a dedicated, firewalled VLAN, completely isolated from both guest and corporate traffic. All traffic from the gateways to the central management server would be encrypted using TLS. This architecture ensures that the high-traffic, guest-facing Wi-Fi network is not burdened with IoT control traffic, and the critical room systems are protected by multiple layers of security.

A large retail chain with 200 stores wants to track high-value assets (e.g., mobile payment terminals, specialized equipment) in real-time to reduce loss and improve operational efficiency. They also want to gather analytics on customer footfall patterns. The environment is RF-congested with extensive Wi-Fi and cellular usage.

For the high-value asset tracking, Ultra-Wideband (UWB) is the superior technology due to its high precision (<30cm). UWB anchors would be installed throughout the back-of-house and on the retail floor. Each asset would be fitted with a UWB tag. This allows for real-time location tracking with enough accuracy to know if an asset has left a specific zone or the building itself. For the customer footfall analytics, BLE beacons are a more cost-effective and scalable solution. Beacons would be placed throughout the store. By detecting the signals from these beacons using sensors or by having customers opt-in via a store app, the retailer can generate heatmaps of customer movement and dwell time. The UWB and BLE systems would operate on separate, dedicated networks, each on its own VLAN. The UWB data provides precise location for security, while the BLE data provides broader analytics for marketing and operations. This dual-technology approach provides the best ROI by using the more expensive UWB only where precision is essential.

Scenario Analysis

Q1. A conference centre is hosting a major tech event and wants to provide attendees with indoor navigation to different sessions and exhibitor booths. They also want to monitor crowd density in real-time to comply with health and safety regulations. What PAN technology or technologies would you recommend and why?

💡 Hint:Consider the scale of the environment and the need for both individual guidance and aggregate data. Think about the devices attendees are likely to have.

Show Recommended Approach

The best solution would be based on Bluetooth Low Energy (BLE). For indoor navigation, a network of BLE beacons would be deployed throughout the venue. Attendees would use the event's mobile app, which would detect the beacons and provide turn-by-turn directions. This leverages the attendees' own smartphones, requiring no special hardware. For crowd density monitoring, fixed BLE sensors can be used to anonymously detect the number of Bluetooth devices (smartphones) in a given area. This provides a real-time, privacy-respecting measure of crowd density that can be fed into a central dashboard for the event operations team. BLE is cost-effective, scalable for a large venue, and leverages existing user devices, making it the ideal choice.

Q2. A hospital wants to track the location of critical mobile medical equipment (like infusion pumps and ventilators) to ensure they can be found quickly in an emergency. The environment is a complex, multi-floor building with significant RF interference from medical imaging equipment. Accuracy is the top priority. What is your recommendation?

💡 Hint:The key requirement is accuracy in a challenging RF environment. Which PAN technology excels at high-precision location services?

Show Recommended Approach

Ultra-Wideband (UWB) is the most appropriate technology for this use case. While more expensive than BLE, its ability to provide centimeter-level accuracy is essential for locating life-critical equipment in an emergency. UWB's use of a wide spectrum also makes it more resilient to the RF interference common in hospital environments. A network of UWB anchors would be installed, and each piece of equipment would be tagged. The system would provide a real-time map of all assets, drastically reducing search times for clinical staff. The high cost is justified by the immense clinical value and risk reduction.

Q3. Your company is planning a new smart office building. The goal is to have a fully integrated system where lighting, HVAC, and security systems from different manufacturers can all work together seamlessly. The system must be secure, scalable, and future-proof. Which emerging PAN ecosystem should you be specifying in your design requirements?

💡 Hint:Think about the latest industry-wide initiatives for IoT interoperability. The goal is to avoid vendor lock-in.

Show Recommended Approach

The design requirements should specify Matter-compliant devices. Matter is an application-layer interoperability standard designed to solve this exact problem. By specifying Matter, you ensure that devices from different vendors can communicate and work together securely. Underneath the Matter layer, you should specify Thread as the primary mesh networking protocol for battery-powered devices like sensors, and Wi-Fi for high-bandwidth devices. This combination of Matter and Thread creates a secure, IP-based, and scalable network that is supported by all major technology companies, making it a future-proof choice that avoids vendor lock-in and simplifies management.

Key Takeaways

- ✓PANs are a critical component of modern enterprise IoT strategy, enabling applications from asset tracking to smart building control.

- ✓Choosing the right PAN technology (BLE, Zigbee, NFC, UWB) depends entirely on the specific use case, balancing cost, range, and precision.

- ✓Security is paramount. All PAN deployments must be built on a foundation of strong encryption, authentication, and strict network segmentation.

- ✓Isolating all PAN/IoT devices on a dedicated, firewalled VLAN is the single most important security measure you can take.

- ✓A robust patch management process to apply over-the-air (OTA) firmware updates is non-negotiable for mitigating vulnerabilities.

- ✓The ROI of PANs can be measured in operational efficiency, enhanced customer experience, and the creation of new revenue streams.

- ✓The emerging Matter standard promises to unify the fragmented smart device ecosystem, simplifying deployment and reducing vendor lock-in.