Roaming e Handoff de WiFi: 802.11r e 802.11k Explicados

This guide provides a senior-level technical deep-dive into WiFi roaming protocols — specifically 802.11r (Fast BSS Transition), 802.11k (Neighbor Reports), and 802.11v (BSS Transition Management) — and their combined role in delivering seamless connectivity across enterprise venues. It equips IT managers, network architects, and venue operations directors with the architectural understanding, implementation steps, and business-impact metrics needed to deploy and validate fast roaming in hospitality, retail, events, and public-sector environments. The guide also addresses the critical interaction between roaming and captive portals, a common deployment failure point in guest WiFi networks.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

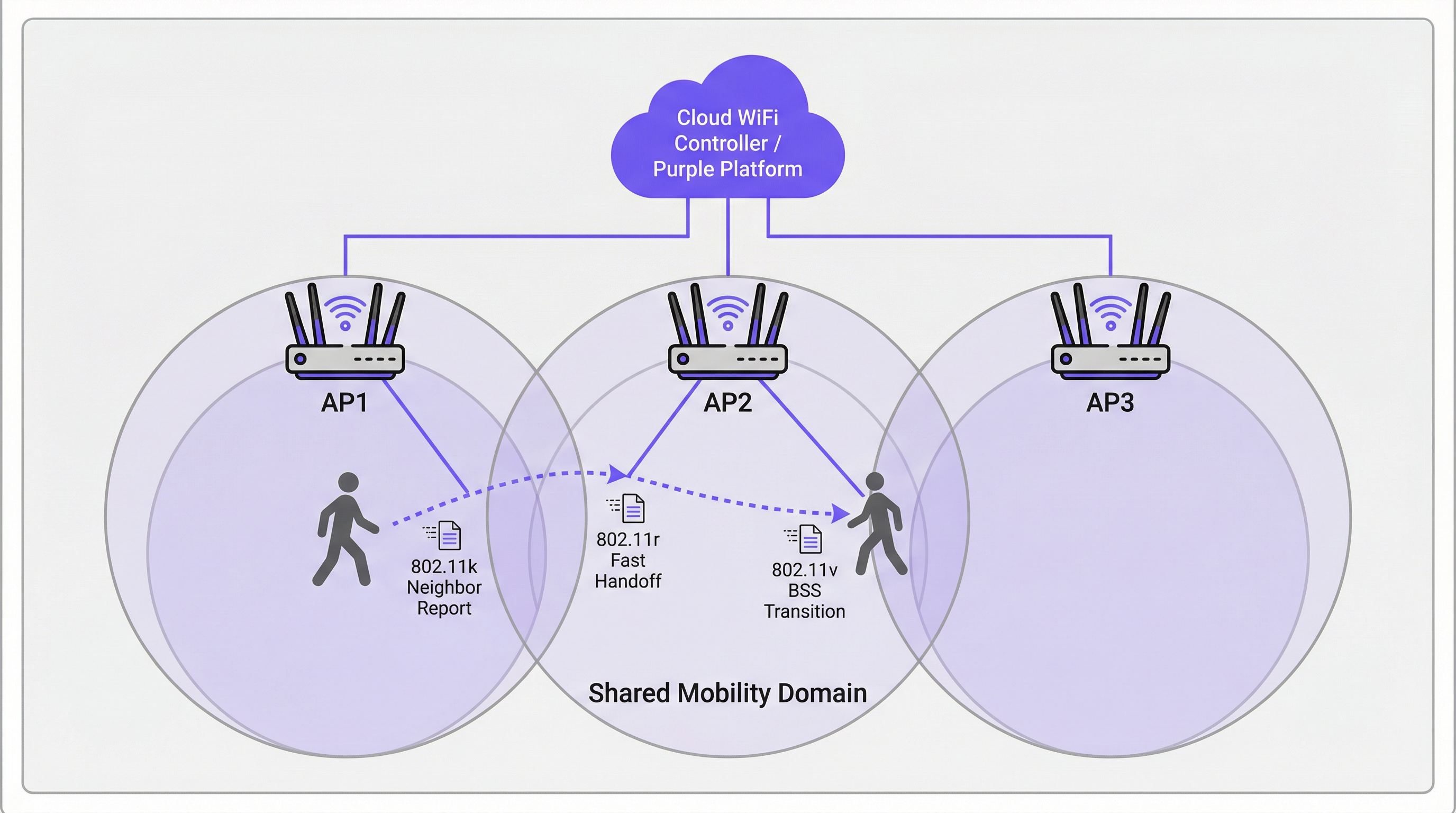

Para locais corporativos — hotéis, redes de varejo, estádios, centros de conferências — um WiFi contínuo é um requisito operacional essencial. À medida que os usuários se movem por um espaço físico, seus dispositivos devem alternar entre pontos de acesso (APs) sem queda de conexão. Um desempenho de roaming ruim resulta em quedas de chamadas VoIP, travamentos em transmissões de vídeo e usuários frustrados, impactando diretamente os índices de satisfação dos visitantes e as métricas de produtividade da equipe. A solução está em três emendas complementares do IEEE 802.11: 802.11k, 802.11v e 802.11r. Juntas, elas formam uma estrutura de assistência de roaming que dá aos dispositivos clientes a inteligência para tomar decisões de handoff mais rápidas e inteligentes, e fornece à rede as ferramentas para guiar ativamente essas decisões. O 802.11k fornece uma lista selecionada de APs candidatos, eliminando varreduras de canal demoradas. O 802.11r (Fast BSS Transition) comprime o handshake de reautenticação de 200–300 ms para menos de 50 ms. O 802.11v permite que a rede direcione proativamente os clientes para fins de balanceamento de carga. A implementação correta desses padrões — juntamente com uma plataforma de WiFi para visitantes devidamente arquitetada — é o caminho definitivo para a experiência sem fio móvel e de alto desempenho que os ambientes corporativos modernos exigem.

Análise Técnica Aprofundada

O Desafio: Roaming Lento e o Problema do Sticky Client

Em uma implantação de WiFi padrão sem assistência de roaming, o dispositivo cliente é o único responsável por decidir quando fazer o roaming. O resultado típico é que os dispositivos se mantêm conectados ao seu AP atual por muito mais tempo do que o ideal, mesmo quando um sinal significativamente mais forte está disponível em um AP próximo. Este é o problema do sticky client, e é endêmico em ambientes corporativos onde uma mistura de tipos de dispositivos — smartphones, laptops, sensores IoT, scanners portáteis — implementa seus próprios algoritmos de roaming com variados graus de sofisticação.

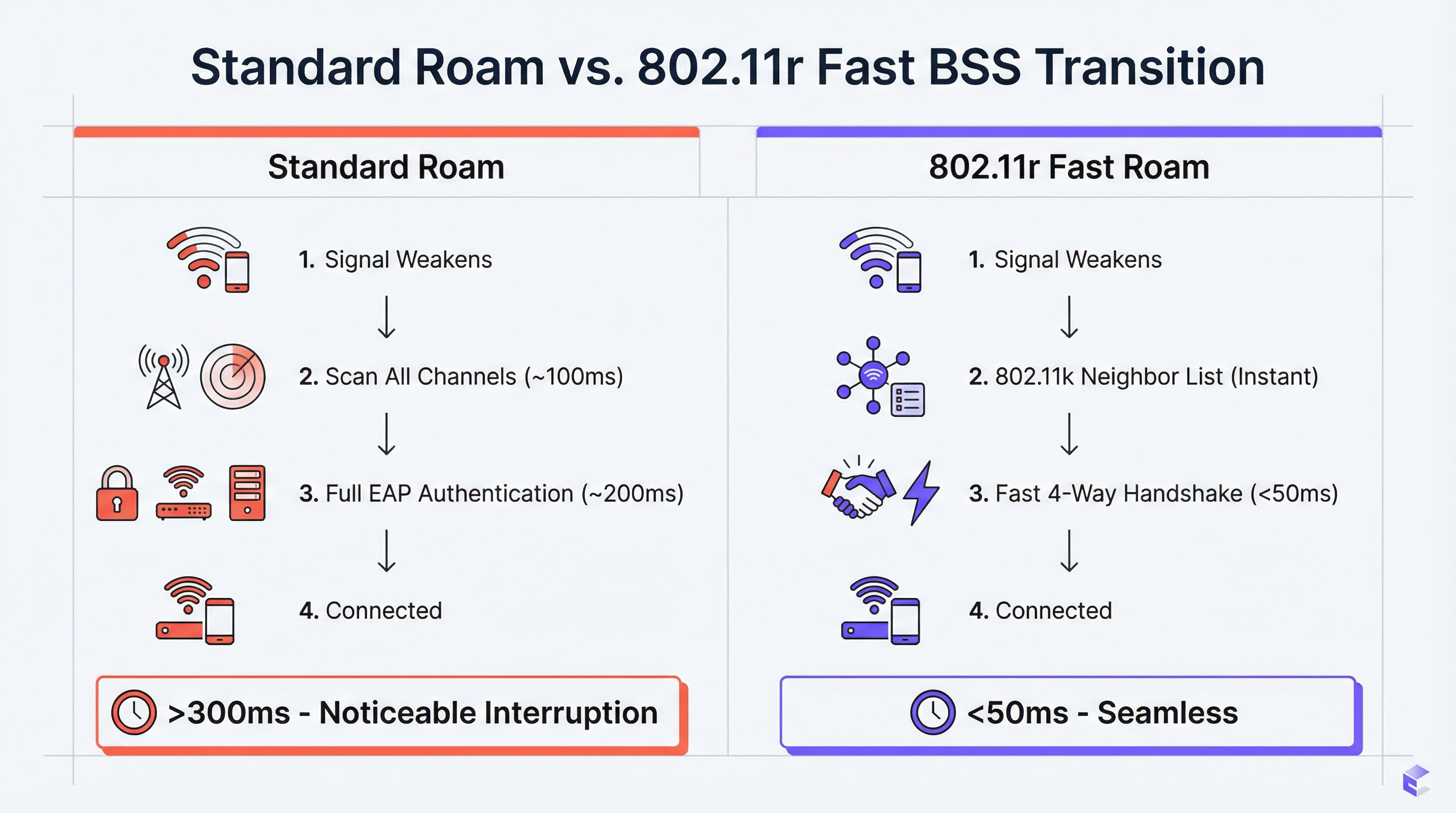

Quando o cliente finalmente decide fazer o roaming, ele deve concluir um ciclo completo de reautenticação com o novo AP. Em uma rede WPA2-Enterprise ou WPA3-Enterprise, isso envolve várias idas e vindas do EAP (Extensible Authentication Protocol) entre o cliente, o AP e um servidor RADIUS de back-end. Esse processo pode consumir de 200 a 400 milissegundos. Para aplicativos em tempo real — VoIP, videoconferência, pontos de venda móveis — essa latência é inaceitável. O resultado são quedas de chamadas, quadros de vídeo congelados e falhas em transações.

802.11k: Radio Resource Management e Neighbor Reports

A emenda 802.11k introduz o Radio Resource Management (RRM), uma estrutura que permite que APs e clientes troquem informações sobre o ambiente de RF. O recurso mais significativo operacionalmente é o Neighbor Report. Um AP compatível com 802.11k pode responder à solicitação de um cliente com uma lista estruturada de APs vizinhos, incluindo seus BSSIDs, canais de operação e características de sinal. Isso elimina a necessidade de o cliente realizar uma varredura passiva ou ativa em todos os canais disponíveis — um processo que, por si só, pode levar 100 ms ou mais em uma rede multibanda.

O efeito prático é que um cliente se aproximando do limite da zona de cobertura de um AP já possui uma lista classificada de candidatos a handoff antes de precisar fazer o roaming. A decisão é tomada com informações completas, e não por meio de uma busca lenta e às cegas.

802.11r: Fast BSS Transition (FT)

O 802.11r é a base do roaming rápido. Sua principal inovação é a pré-distribuição de material de chave entre os APs dentro de um Mobility Domain definido. Quando um cliente se autentica pela primeira vez em uma rede habilitada para 802.11r, ele estabelece uma Pairwise Master Key (PMK) por meio do processo EAP padrão. Com o FT habilitado, um derivado dessa chave — a PMK-R1 — é pré-distribuído para todos os APs no Mobility Domain por meio da controladora ou do sistema de distribuição.

Quando o cliente faz o roaming para um novo AP, em vez de iniciar uma troca EAP completa, ele executa um 4-way handshake comprimido usando a PMK-R1 pré-compartilhada. Isso reduz o tempo de autenticação do handoff para menos de 50 milissegundos — o limite crítico abaixo do qual um roaming é imperceptível para o usuário final durante uma sessão de voz ou vídeo.

O 802.11r suporta dois modos operacionais. No FT over-the-Air, o cliente se comunica diretamente com o AP de destino durante o handoff, o que é mais simples e a abordagem recomendada para a maioria das implantações. O FT over-the-DS (Distribution System) roteia os quadros FT através da rede cabeada via o AP atual, o que pode ser útil em arquiteturas de controladoras específicas, mas adiciona complexidade.

802.11v: BSS Transition Management

Enquanto o 802.11k é reativo (fornecendo informações quando o cliente solicita) e o 802.11r é transacional (acelerando o handoff), o 802.11v é proativo. Ele permite que a rede envie BSS Transition Management Requests aos dispositivos clientes, sugerindo ou direcionando-os a fazer o roaming para um AP específico. Esta é a principal ferramenta da rede para balanceamento de carga. Se um AP estiver se aproximando da capacidade máxima, a controladora pode identificar clientes conectados com um sinal forte para um AP próximo e menos carregado, e enviar a eles uma solicitação de transição. O cliente não é obrigado a obedecer, mas clientes bem implementados (dispositivos modernos iOS, Android e Windows) geralmente honrarão a solicitação.

Essa capacidade de direcionamento proativo transforma a rede de uma infraestrutura passiva em uma participante ativa na otimização da experiência do usuário em todo o local.

Como os Captive Portals Interagem com o Roaming

Um ponto de falha crítico e frequentemente negligenciado nas implantações de WiFi para visitantes é a interação entre o roaming e a autenticação do Captive Portal. Se um visitante se autentica por meio de um Captive Portal no AP1 e depois faz o roaming para o AP2, uma implementação ingênua apresentará o Captive Portal novamente, forçando a reautenticação. Esta é uma falha fundamental de UX.

A abordagem arquitetônica correta é centralizar o gerenciamento do estado da sessão na plataforma de WiFi para visitantes (como a Purple). Uma vez que um usuário se autentica, seu endereço MAC e token de sessão são armazenados centralmente. Quando ele faz o roaming, o novo AP consulta a plataforma central, que confirma a sessão ativa e ignora o Captive Portal automaticamente. Isso exige que a plataforma de WiFi para visitantes esteja perfeitamente integrada à infraestrutura sem fio — uma consideração fundamental ao avaliar soluções de fornecedores.

Guia de Implantação

As etapas a seguir representam uma estrutura de implantação neutra em relação a fornecedores, aplicável a qualquer infraestrutura sem fio de nível corporativo.

Passo 1 — Auditoria de Hardware e Software. Verifique se seus APs, controladora de LAN sem fio (WLC) ou plataforma de gerenciamento em nuvem e os dispositivos clientes de destino suportam 802.11k, 802.11v e 802.11r. O suporte a APs e controladoras é quase universal em hardwares corporativos modernos (Cisco Catalyst, Aruba, Juniper Mist, Ruckus). O suporte do cliente varia — verifique as planilhas de especificações dos dispositivos, especialmente para hardwares especializados, como scanners de código de barras, dispositivos médicos ou sensores IoT.

Passo 2 — Habilitar os Padrões no SSID de Destino. Em sua WLC ou painel em nuvem, navegue até a configuração do SSID e habilite o 802.11k (Neighbor Reports), 802.11v (BSS Transition Management) e 802.11r (Fast BSS Transition). Para o 802.11r, selecione FT over-the-Air como o modo padrão, a menos que sua arquitetura exija especificamente o over-the-DS.

Passo 3 — Configurar o Mobility Domain. Certifique-se de que todos os APs dentro da mesma área física de roaming estejam atribuídos ao mesmo Mobility Domain. Este é o pré-requisito para o compartilhamento de chaves FT. Verifique se a rede de gerenciamento tem conectividade total entre todos os APs no domínio.

Passo 4 — Configuração de Segurança. O 802.11r oferece o maior benefício com a autenticação WPA2/WPA3-Enterprise, pois é o complexo processo EAP que o FT foi projetado para acelerar. Para redes corporativas e de funcionários, isso é inegociável tanto do ponto de vista de desempenho quanto de conformidade com o PCI DSS. Para redes de visitantes usando um Captive Portal com uma Pre-Shared Key (PSK), o 802.11r ainda oferece benefícios, mas os ganhos são menos dramáticos.

Passo 5 — Validar com Captura de Pacotes. Use uma ferramenta de análise de WiFi (Wireshark com um adaptador 802.11 compatível, ou uma ferramenta comercial como Ekahau ou AirMagnet) para capturar eventos de roaming. Confirme a presença de trocas de Neighbor Report do 802.11k, quadros de BSS Transition Management do 802.11v e a sequência abreviada de autenticação FT do 802.11r. Meça o tempo desde o último quadro de dados no AP antigo até o primeiro quadro de dados no novo AP. Sua meta é consistentemente abaixo de 50 ms.

Passo 6 — Lançamento em Produção em Fases. Uma vez validado em um SSID de teste, implemente a configuração nos SSIDs de produção em fases, começando com um único andar ou zona. Monitore problemas de compatibilidade de clientes e escale quaisquer anomalias antes de expandir para todo o local.

Melhores Práticas

As recomendações a seguir refletem as diretrizes padrão do setor e são aplicáveis em plataformas de vários fornecedores.

Projete para o Mobility Domain, não para a VLAN. Uma configuração incorreta comum é definir o Mobility Domain ao longo dos limites da VLAN em vez dos limites físicos de roaming. Um usuário caminhando entre dois andares deve estar no mesmo Mobility Domain, mesmo que cruze um limite de VLAN. Certifique-se de que a arquitetura da sua controladora suporte isso.

Mantenha um SSID Legado para Dispositivos Não Compatíveis. Alguns dispositivos têm implementações de 802.11r com bugs ou ausentes. Em vez de desabilitar o FT em toda a rede para acomodá-los, mantenha um SSID secundário sem FT para dispositivos legados. Isso evita um 'nivelamento por baixo', onde os recursos de toda a rede são limitados pelo dispositivo mais antigo.

Alinhe-se aos Padrões de Segurança. Para ambientes de varejo, certifique-se de que sua configuração de segurança sem fio esteja alinhada com os requisitos do PCI DSS 4.0, particularmente em relação à segmentação de rede e criptografia. Para implantações no setor público e de hospitalidade que lidam com dados pessoais, certifique-se de que suas práticas de dados de WiFi para visitantes estejam em conformidade com a GDPR e a legislação nacional de proteção de dados relevante. O WPA3-Enterprise, onde suportado, fornece a postura de segurança mais forte.

Documente a Topologia do seu Mobility Domain. Mantenha um registro atualizado de quais APs pertencem a qual Mobility Domain. Isso é essencial para a solução de problemas e para a integração de novos APs durante a expansão da infraestrutura.

Solução de Problemas e Mitigação de Riscos

| Sintoma | Causa Provável | Ação Recomendada |

|---|---|---|

| O dispositivo não consegue se conectar após habilitar o 802.11r | O cliente tem uma implementação FT com bugs | Desabilite o FT no SSID ou crie um SSID legado sem FT para o dispositivo afetado |

| Os tempos de roaming ainda são >100 ms apesar do 802.11r | Os APs não estão no mesmo Mobility Domain | Verifique a configuração do Mobility Domain na controladora; verifique a conectividade da rede de gerenciamento entre os APs |

| O visitante cai no Captive Portal após cada roaming | O estado da sessão não está centralizado | Certifique-se de que a plataforma de WiFi para visitantes esteja rastreando endereços MAC e tokens de sessão centralmente em todos os APs |

| Sticky clients não respondem ao direcionamento do 802.11v | O cliente não suporta ou ignora o 802.11v | Ajuste a potência de transmissão do AP para reduzir a sobreposição de cobertura, forçando o cliente a fazer o roaming em um limite de RSSI mais forte |

| Desconexões intermitentes em áreas de alta densidade | Loop de roaming entre dois APs | Ajuste os limites de transição do 802.11v; certifique-se de que o posicionamento do AP minimize a sobreposição excessiva de cobertura |

ROI e Impacto nos Negócios

O caso de negócios para investir em uma rede de roaming configurada adequadamente é direto. Na hospitalidade, um WiFi contínuo se correlaciona diretamente com os índices de satisfação dos visitantes. Um hóspede cuja chamada no Teams cai no corredor avaliará mal o WiFi do hotel, independentemente das velocidades anunciadas na conexão do quarto. Para o varejo, a conectividade confiável de scanners portáteis se traduz diretamente em precisão de estoque e eficiência da equipe — uma rede de 200 lojas que elimina as desconexões de scanners pode recuperar horas de trabalho significativas anualmente. Para conferências e eventos, o custo de reputação de uma experiência de conectividade ruim durante um evento de destaque pode superar em muito o custo do investimento em infraestrutura.

Os KPIs mensuráveis para uma implantação de roaming bem-sucedida são: duração média do evento de roaming (meta: <50 ms), número de quedas de chamadas VoIP por hora (meta: zero) e índices de satisfação do WiFi para visitantes (rastreados por meio de pesquisas pós-visita). Uma rede bem configurada com 802.11k, 802.11v e 802.11r deve oferecer melhorias mensuráveis em todas as três métricas no primeiro mês de implantação.

Key Terms & Definitions

BSS (Basic Service Set)

A fundamental building block of a WiFi network, consisting of one Access Point and all the client devices associated with it. Each BSS is identified by a unique BSSID (the AP's MAC address).

When discussing roaming, a client transitions from the BSS of its current AP to the BSS of a new AP. 'Fast BSS Transition' (802.11r) is literally a faster mechanism for executing this switch.

SSID (Service Set Identifier)

The human-readable name of a WiFi network — the name users see and select on their devices. An SSID can be broadcast by multiple APs simultaneously to create a single logical network across a large area.

For roaming to function, all APs in the roaming area must broadcast the same SSID. Users should experience a single, continuous network, not a series of separate networks named 'Hotel_WiFi_Floor1', 'Hotel_WiFi_Floor2', etc.

WPA2/WPA3-Enterprise

A WiFi security standard that authenticates each user or device individually using a RADIUS server and the EAP protocol, rather than a shared password. It is the required security method for corporate and PCI DSS-compliant networks.

802.11r provides the greatest performance benefit in Enterprise networks, as it is the complex, multi-step EAP authentication process that FT is specifically designed to accelerate.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) for network access. In a WiFi context, the AP acts as a RADIUS client, forwarding user credentials to the RADIUS server for validation.

In a standard WPA2-Enterprise roam, the client must complete a full EAP exchange with the RADIUS server for every new AP. 802.11r eliminates this requirement by pre-distributing key material, so the RADIUS server is only consulted during the initial authentication.

Pairwise Master Key (PMK)

The top-level cryptographic key in the WPA2/WPA3 security hierarchy, derived during the initial EAP authentication process between the client and the RADIUS server.

802.11r works by deriving a hierarchy of keys from the PMK. A derivative key (PMK-R1) is pre-distributed to APs in the Mobility Domain, allowing a roaming client to perform a fast handshake without re-deriving the PMK from scratch.

Mobility Domain

A set of APs, managed by the same controller or cloud platform, that are configured to share Fast Transition key material and allow seamless 802.11r roaming between them.

This is the foundational configuration element for 802.11r. If two APs are not in the same Mobility Domain, a client roaming between them will fall back to a full, slow re-authentication. Correctly defining Mobility Domain boundaries is the most critical implementation step.

Sticky Client

A wireless client device that fails to roam to a nearby AP with a significantly stronger signal, instead maintaining its association with a distant AP with a weak signal, resulting in degraded throughput and increased latency.

This is the primary user-experience problem that 802.11k and 802.11v are designed to address. 802.11k gives the client better information; 802.11v gives the network the ability to actively encourage the client to move.

Captive Portal

A web page that intercepts a user's initial HTTP request and redirects them to an authentication or registration page before granting full network access. Widely used in hospitality, retail, and public WiFi deployments.

A poorly architected captive portal will re-present itself every time a user roams to a new AP, breaking the seamless experience. The solution is centralised session management on the guest WiFi platform, which recognises authenticated users by their MAC address across all APs.

EAP (Extensible Authentication Protocol)

An authentication framework used in WPA2/WPA3-Enterprise networks. It supports multiple authentication methods (EAP-TLS, PEAP, EAP-TTLS) and involves a multi-step exchange between the client, the AP, and a RADIUS server.

The EAP exchange is the primary source of latency in a standard WiFi roam. 802.11r is specifically designed to bypass the need to repeat this exchange on every roam, replacing it with a much faster 4-way handshake.

Case Studies

A 500-room luxury hotel is experiencing guest complaints of dropped WiFi calls and poor connectivity in hallways and common areas. Their infrastructure consists of enterprise-grade APs from a major vendor, but roaming assistance is not configured. How would you design and implement a solution?

Phase 1 — Baseline Assessment. Conduct a site survey to confirm RF coverage and identify roaming boundaries. Use a WiFi analyser to benchmark current roaming performance. Capture packet traces in the problem corridors to measure actual handoff times. Expect to find values of 200–400 ms, confirming the slow re-authentication hypothesis.

Phase 2 — Pilot Configuration. On the hotel's Wireless LAN Controller, create a test SSID (e.g., 'HotelGuest_FT_Test'). Enable 802.11k (Neighbor Reports), 802.11v (BSS Transition Management), and 802.11r (Fast BSS Transition, over-the-Air mode) on this SSID. Set security to WPA2-Enterprise, integrating with the hotel's existing RADIUS infrastructure. Assign all APs in the pilot zone to the same Mobility Domain.

Phase 3 — Validation. Using a modern smartphone (iOS 14+ or Android 10+), connect to the test SSID and initiate a VoIP call. Walk through the previously identified problem areas. The call should remain clear and uninterrupted. Capture packets to confirm handoff times are now consistently below 50 ms.

Phase 4 — Production Rollout. Apply the configuration to the primary guest and staff SSIDs in a phased rollout, floor by floor. Monitor for client compatibility issues. Communicate the changes to the IT team and set up alerting on the management platform for any roaming anomalies.

A large retail chain wants to deploy handheld inventory scanners across its 200 stores. The scanners must maintain a persistent, low-latency connection to the central inventory management system as employees move throughout stockrooms and sales floors. What are the critical WiFi configuration requirements, and what are the key risks?

Step 1 — Device Procurement Requirement. The absolute first step is to mandate 802.11r, 802.11k, and 802.11v support as a non-negotiable requirement in the scanner procurement specification. This must be confirmed against the manufacturer's data sheet, not assumed. Failure to do this at the procurement stage is the single most common cause of project failure in IoT and specialist device deployments.

Step 2 — Dedicated SSID Architecture. Create a dedicated, hidden SSID for the scanners. This network should be configured for WPA2/WPA3-Enterprise with certificate-based authentication (EAP-TLS) using device certificates provisioned during the scanner build process. This eliminates password management overhead and provides a strong, auditable security posture aligned with PCI DSS requirements for retail networks.

Step 3 — Enable Fast Roaming. On the dedicated SSID, enable 802.11k, 802.11v, and 802.11r. Define a Mobility Domain that encompasses all APs in each store.

Step 4 — QoS Configuration. Implement Quality of Service (QoS) policies to prioritise scanner traffic (DSCP marking) over less critical traffic such as the guest WiFi network. This ensures inventory data is always given network precedence during periods of congestion.

Step 5 — Centralised Management and Monitoring. Deploy a cloud management platform that provides a single-pane-of-glass view across all 200 stores. Configure alerting for roaming failures and AP health events. This allows the central IT team to identify and remediate issues without dispatching on-site engineers.

Scenario Analysis

Q1. You are designing the WiFi for a new conference centre. The main auditorium will host 2,000 concurrent users during keynote sessions, while 20 breakout rooms need reliable connectivity for video conferencing. The AV team will be using wireless microphone systems and tablet-based presentation controllers. Which roaming standard is the single most critical to enable on the AV and staff SSID, and why?

💡 Hint:Consider the latency tolerance of the applications being used by the AV team and presenters.

Show Recommended Approach

802.11r (Fast BSS Transition) is the most critical standard for the AV and staff SSID. The AV team and presenters are running latency-sensitive, real-time applications — wireless microphone control, tablet presentation software, and video feeds — where any interruption is immediately visible to the audience. 802.11k and 802.11v are important supporting standards that help the client make better roaming decisions, but the raw speed of the handoff (the domain of 802.11r) is the primary determinant of whether a roam is noticeable. The target is consistently under 50 ms. For the general attendee SSID, all three standards should be enabled, but 802.11v's load-balancing capability becomes particularly valuable for managing 2,000 concurrent users across the auditorium's AP array.

Q2. A hotel guest complains that their WiFi is slow in their room, despite showing full signal bars on their device. A quick check on the controller shows the guest is connected to an AP two floors below them at a high RSSI, rather than the AP directly above their room. What is the technical term for this condition, and which standard is designed to address it?

💡 Hint:The problem is not signal strength — the device has a strong signal. The problem is which AP it has chosen to associate with.

Show Recommended Approach

This is the classic sticky client problem. The guest's device has associated with a distant AP that happens to have a strong signal (perhaps due to building geometry or AP placement) and is refusing to roam to the closer, more appropriate AP. The standard designed to address this is 802.11v (BSS Transition Management). With 802.11v enabled, the network controller can detect this suboptimal association — the guest is connected to an AP two floors away when a perfectly capable AP is directly above them — and send a BSS Transition Management Request to the client, suggesting it roam to the more appropriate AP. A well-implemented client (modern iOS, Android, Windows) will honour this request.

Q3. An IT administrator enables 802.11r on a hospital's staff WiFi network. Within hours, the helpdesk receives calls from nurses whose older mobile clinical workstations can no longer connect to the network at all. The workstations are running a legacy operating system and were purchased five years ago. What is the most likely cause, and what is the safest remediation strategy that does not require disabling 802.11r for all users?

💡 Hint:The problem is specific to the older devices. The solution should be targeted at those devices, not the entire network.

Show Recommended Approach

The most likely cause is that the legacy clinical workstations have a buggy or absent implementation of 802.11r. Some older devices fail to correctly negotiate the FT capability during the association process, resulting in a connection failure rather than a graceful fallback to standard authentication. The safest remediation strategy is SSID segmentation. Create a secondary staff SSID (e.g., 'ClinicalStaff_Legacy') with 802.11r disabled but 802.11k and 802.11v still enabled. Configure the legacy workstations to connect to this SSID. The primary staff SSID retains 802.11r for all modern devices. This approach avoids a 'race to the bottom' where the entire network's capabilities are constrained by the oldest device, while ensuring the legacy workstations remain operational. The long-term recommendation is to include 802.11r support as a mandatory requirement in the next device refresh cycle.

Key Takeaways

- ✓Seamless WiFi roaming is a critical operational requirement for enterprise venues — poor handoff performance directly impacts guest satisfaction and staff productivity.

- ✓802.11k eliminates slow channel scanning by providing client devices with a curated Neighbor Report of candidate APs before they need to roam.

- ✓802.11r (Fast BSS Transition) is the most impactful standard, reducing AP handoff authentication time from 200–400 ms to under 50 ms by pre-distributing cryptographic key material across the Mobility Domain.

- ✓802.11v enables the network to proactively steer sticky clients to better APs for load balancing, transforming the network from a passive infrastructure into an active participant in optimising user experience.

- ✓Client device compatibility is the most common deployment risk — always verify 802.11r/k/v support against device specification sheets at the procurement stage, not after purchase.

- ✓Captive portals must be backed by centralised session management to prevent re-authentication on every roam — this is a platform architecture requirement, not just a configuration setting.

- ✓Validate every deployment with packet captures measuring actual handoff duration; the target benchmark is consistently under 50 milliseconds.