WPA3-Enterprise: Um Guia Abrangente de Implantação

This guide provides enterprise IT teams, network architects, and CTOs with a definitive, vendor-neutral reference for deploying WPA3-Enterprise across hospitality, retail, events, and public-sector environments. It covers the full deployment lifecycle — from hardware and RADIUS infrastructure requirements through phased migration strategy and client device configuration — while addressing the specific security improvements WPA3-Enterprise delivers over WPA2-Enterprise, including mandatory Protected Management Frames, enforced server certificate validation, and forward secrecy. Teams will find actionable configuration guidance, real-world case studies, and a structured troubleshooting framework to de-risk their migration and demonstrate compliance with PCI DSS v4.0 and GDPR Article 32.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

O WPA3-Enterprise representa a atualização mais significativa para a segurança sem fio corporativa desde a introdução da autenticação 802.1X. Para organizações que operam em ambientes de hospitalidade, varejo, eventos ou setor público, a migração do WPA2-Enterprise não é uma questão de se, mas de quando — e como executá-la sem interrupções operacionais.

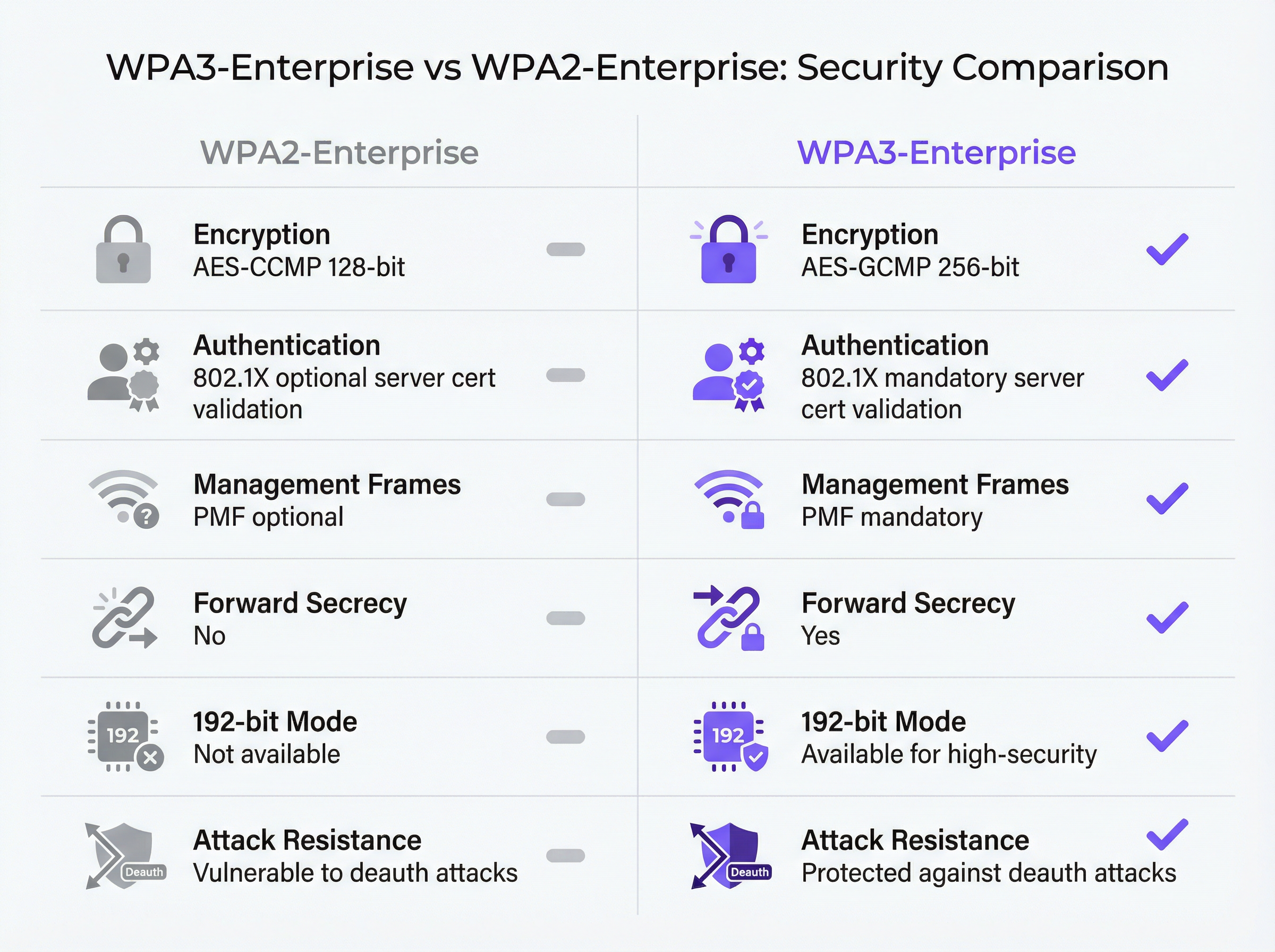

As principais melhorias de segurança são concretas e mensuráveis. Os Protected Management Frames (PMF) tornam-se obrigatórios, eliminando o vetor de ataque de desautenticação que há muito tempo é explorado em locais de alta densidade. A validação do certificado do servidor durante o handshake 802.1X é obrigatória, fechando a brecha de coleta de credenciais por pontos de acesso não autorizados (rogue access points) que a validação opcional no WPA2 deixava aberta. A derivação de chaves por sessão introduz o forward secrecy (sigilo de encaminhamento), garantindo que o tráfego histórico não possa ser descriptografado retroativamente, mesmo que as chaves de sessão sejam comprometidas posteriormente.

Para organizações orientadas à conformidade, o WPA3-Enterprise atende ao Requisito 4.2.1 do PCI DSS v4.0 para criptografia forte em trânsito e está alinhado com o mandato do Artigo 32 do GDPR para medidas técnicas de segurança apropriadas. O modo de segurança de 192 bits atende aos requisitos do NIST SP 800-187 e do conjunto NSA CNSA para ambientes governamentais e financeiros sensíveis.

Este guia fornece um caminho de implantação estruturado: auditoria de infraestrutura, configuração do RADIUS, lançamento em fases do SSID usando o modo de transição, configuração do dispositivo cliente via MDM e um caminho de escalonamento claro para os cinco modos de falha mais comuns.

Análise Técnica Aprofundada

A Arquitetura de Segurança do WPA3-Enterprise

O WPA3-Enterprise é definido pela Especificação WPA3 da Wi-Fi Alliance (versão atual 3.3) e baseia-se diretamente no framework de segurança IEEE 802.11i. A camada de autenticação permanece sendo o IEEE 802.1X — o mesmo padrão de controle de acesso à rede baseado em porta que sustenta o WPA2-Enterprise — mas com três aprimoramentos obrigatórios críticos que o WPA2 tratava como opcionais.

Protected Management Frames (IEEE 802.11w) são obrigatórios para todas as conexões WPA3. No WPA2, os quadros de gerenciamento (management frames) — as mensagens de controle 802.11 que governam a associação, desassociação e desautenticação — são transmitidos em texto claro. Um invasor com um adaptador sem fio comum pode forjar quadros de desautenticação e forçar a desconexão de clientes da rede à vontade. Esse ataque não requer credenciais nem ferramentas sofisticadas. Em ambientes de alta densidade, como centros de conferências, estádios e saguões de hotéis, isso representa um risco operacional genuíno. O PMF obrigatório do WPA3 autentica criptograficamente os quadros de gerenciamento, tornando essa classe de ataque ineficaz.

A validação obrigatória do certificado do servidor fecha o vetor de ataque de pontos de acesso não autorizados. No WPA2-Enterprise, o suplicante 802.1X em um dispositivo cliente não é obrigado a validar o certificado do servidor RADIUS antes de enviar as credenciais de autenticação. Na prática, muitas implantações corporativas ignoram essa configuração ou a implementam incorretamente, deixando os usuários vulneráveis à coleta de credenciais por meio de pontos de acesso evil twin (gêmeos maliciosos). O WPA3-Enterprise exige que os clientes verifiquem o certificado do servidor RADIUS em uma CA confiável antes de prosseguir com a autenticação. Essa única mudança elimina toda uma classe de ataques man-in-the-middle.

O forward secrecy por meio da derivação de chaves por sessão garante que o comprometimento das chaves de uma sessão não exponha sessões históricas ou futuras. No WPA2, a ausência de forward secrecy significa que um invasor que captura tráfego criptografado e posteriormente obtém as chaves de sessão — por meio de um comprometimento separado — pode descriptografar todo o tráfego capturado anteriormente. Para organizações que lidam com dados de cartões de pagamento, informações pessoais de saúde ou comunicações comercialmente sensíveis, isso é um risco material.

Modos de Operação do WPA3-Enterprise

Existem três modos distintos de operação, e selecionar o apropriado é a primeira decisão arquitetônica em qualquer implantação.

| Modo | Criptografia | Métodos EAP | PMF | Caso de Uso |

|---|---|---|---|---|

| WPA3-Enterprise (Padrão) | AES-CCMP-128 | PEAP, EAP-TLS, EAP-TTLS | Obrigatório | Corporativo em geral, hospitalidade, varejo |

| WPA3-Enterprise 192 bits | AES-GCMP-256 + HMAC-SHA-384 | Apenas EAP-TLS | Obrigatório | Governo, finanças, defesa, infraestrutura crítica |

| Transição WPA2/WPA3-Enterprise | AES-CCMP-128 / GCMP-256 | PEAP, EAP-TLS, EAP-TTLS | Opcional | Fase de migração, frotas mistas de dispositivos |

O WPA3-Enterprise Padrão é a escolha apropriada para a maioria das implantações corporativas. Ele oferece as três principais melhorias de segurança — PMF obrigatório, validação obrigatória de certificado de servidor e forward secrecy — ao mesmo tempo em que suporta toda a gama de métodos EAP, incluindo PEAP-MSCHAPv2, que permite autenticação de nome de usuário e senha no Active Directory ou LDAP. A compatibilidade de dispositivos clientes é ampla: Windows 10 versão 1903 e posterior, macOS 10.15 (Catalina) e posterior, iOS 13 e posterior, e Android 10 e posterior suportam o WPA3-Enterprise padrão.

O Modo de Segurança WPA3-Enterprise de 192 bits foi projetado para ambientes com requisitos regulatórios ou de segurança elevados. O conjunto de criptografia — AES-GCMP-256 para confidencialidade de dados, HMAC-SHA-384 para integridade de mensagens e ECDH/ECDSA-384 para troca de chaves e autenticação — está alinhado com o conjunto Commercial National Security Algorithm (CNSA) da NSA e o NIST SP 800-187. A restrição crítica é que o EAP-TLS com autenticação mútua de certificados é o único método EAP permitido. A autenticação por nome de usuário e senha não é suportada. Este modo requer uma infraestrutura PKI madura e não é apropriado para ambientes com dispositivos não gerenciados ou BYOD.

O Modo de Transição permite que clientes WPA2 e WPA3 se conectem ao mesmo SSID simultaneamente. Os clientes negociam a versão de segurança mais alta que suportam. Este é o ponto de partida recomendado para qualquer migração, pois elimina o risco de interromper dispositivos legados, ao mesmo tempo em que habilita o WPA3 para clientes compatíveis desde o primeiro dia.

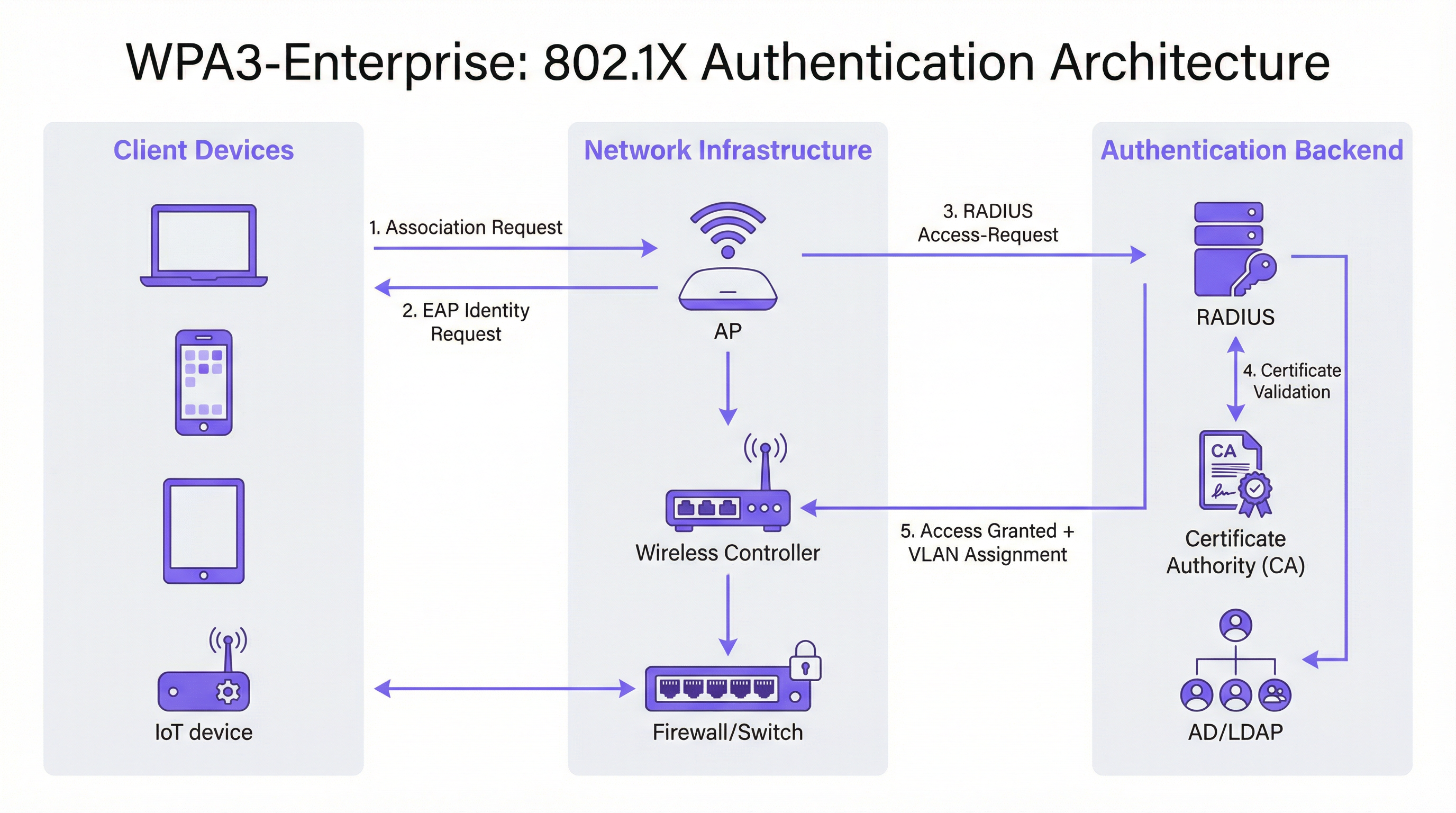

O Fluxo de Autenticação 802.1X

A troca de autenticação 802.1X no WPA3-Enterprise envolve três funções: o suplicante (dispositivo cliente), o autenticador (ponto de acesso ou controladora sem fio) e o servidor de autenticação (servidor RADIUS). O fluxo prossegue da seguinte forma.

O dispositivo cliente se associa ao ponto de acesso e inicia uma troca EAP. O ponto de acesso atua como um proxy transparente, encaminhando mensagens EAP entre o cliente e o servidor RADIUS por meio de pacotes RADIUS Access-Request e Access-Challenge. O servidor RADIUS apresenta seu certificado ao cliente, que agora deve validá-lo em seu armazenamento de CAs confiáveis — esta é a etapa de validação obrigatória que o WPA3 introduz. Depois que o cliente verifica a identidade do servidor, ele prossegue com o envio de credenciais (PEAP) ou troca mútua de certificados (EAP-TLS). Após a autenticação bem-sucedida, o servidor RADIUS retorna uma mensagem Access-Accept, incluindo opcionalmente atributos de atribuição de VLAN (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) que o ponto de acesso usa para colocar o cliente no segmento de rede apropriado.

Guia de Implantação

Fase 1: Auditoria de Infraestrutura e Avaliação de Prontidão

Antes de qualquer alteração de configuração, um inventário completo do ambiente existente é essencial. A auditoria deve abranger quatro áreas.

Firmware do ponto de acesso e controladora: Verifique se todos os APs e a controladora sem fio suportam WPA3. A maioria dos hardwares de nível corporativo enviados após 2019 suporta WPA3 via atualização de firmware, mas a versão específica do firmware necessária varia de acordo com o fornecedor. Consulte as notas de versão do fornecedor e certifique-se de que todos os APs estejam executando uma compilação de firmware compatível com WPA3 antes de prosseguir.

Inventário de dispositivos clientes: Categorize os dispositivos pelo status de suporte ao WPA3. Endpoints gerenciados (laptops corporativos, tablets, smartphones inscritos no MDM) devem ser fáceis de avaliar. Dispositivos não gerenciados e IoT — impressoras, fechaduras inteligentes, controladores HVAC, terminais POS — exigem avaliação individual. Dispositivos que não suportam WPA3 devem ser identificados precocemente, pois exigirão um SSID WPA2 separado ou a colocação no modo de transição.

Infraestrutura RADIUS: Avalie o servidor RADIUS existente quanto ao suporte a métodos EAP, capacidade e redundância. Se você estiver mudando para o EAP-TLS, determine se existe uma PKI interna ou se é necessária uma autoridade de certificação hospedada na nuvem. Avalie se a infraestrutura RADIUS atual possui configuração de alta disponibilidade — um único servidor RADIUS sem failover é um ponto único de falha inaceitável em uma implantação de produção.

Segmentação de rede: Revise a arquitetura de VLAN existente. As implantações do WPA3-Enterprise geralmente se beneficiam da atribuição dinâmica de VLAN por meio de atributos RADIUS, o que permite que um único SSID atenda a várias populações de usuários com o isolamento de rede apropriado. Confirme se a infraestrutura de switching suporta marcação de VLAN 802.1Q e se o servidor RADIUS está configurado para retornar os atributos de VLAN corretos.

Fase 2: Configuração do Servidor RADIUS

O servidor RADIUS é a espinha dorsal de autenticação de qualquer implantação 802.1X. Os requisitos de configuração variam de acordo com a plataforma, mas as etapas a seguir se aplicam independentemente do fornecedor.

Definir entradas do Network Access Server (NAS): Para cada ponto de acesso ou controladora sem fio que enviará solicitações de autenticação ao servidor RADIUS, crie uma entrada NAS especificando o endereço IP de origem e um segredo compartilhado (shared secret). Esse segredo compartilhado deve ser complexo (mínimo de 24 caracteres, letras maiúsculas e minúsculas, números e símbolos) e exclusivo por entrada NAS.

Configurar método EAP e certificado: Para implantações PEAP-MSCHAPv2, instale um certificado de servidor no servidor RADIUS emitido por uma CA na qual os clientes confiarão. Para implantações EAP-TLS, configure a validação de certificado tanto no lado do servidor quanto no lado do cliente. O Common Name (Nome Comum) ou Subject Alternative Name (Nome Alternativo do Sujeito) do certificado do servidor RADIUS deve corresponder ao valor configurado nos perfis de cliente, ou a validação do certificado falhará.

Integrar com o diretório de usuários: Conecte o servidor RADIUS ao Active Directory, LDAP ou a um provedor de identidade em nuvem para validação de credenciais. Para implantações EAP-TLS, configure a autenticação baseada em certificado com o modelo de certificado apropriado e verificação de revogação (OCSP ou CRL).

Configurar accounting do RADIUS: Habilite o accounting (contabilização) no servidor RADIUS e configure a controladora sem fio para enviar registros de início, intermediários e de parada de accounting. Isso fornece a trilha de auditoria necessária para o Requisito 8 do PCI DSS (responsabilidade individual do usuário) e oferece suporte à investigação de incidentes.

Configurar atribuição dinâmica de VLAN: Defina os atributos RADIUS para cada grupo de usuários ou perfil de certificado: Tunnel-Type (valor 13, VLAN), Tunnel-Medium-Type (valor 6, 802) e Tunnel-Private-Group-ID (o ID da VLAN como uma string). Isso permite que o servidor RADIUS coloque clientes autenticados no segmento de rede apropriado com base em sua identidade ou certificado.

Fase 3: Configuração do SSID

Configure o SSID WPA3-Enterprise na controladora sem fio com os seguintes parâmetros.

- Modo de segurança: WPA2/WPA3-Enterprise (modo de transição) para implantação inicial

- PMF: Opcional (modo de transição) ou Obrigatório (modo apenas WPA3)

- Método EAP: PEAP ou EAP-TLS, conforme apropriado

- Servidor RADIUS: Endereços IP dos servidores RADIUS primário e secundário, portas (1812 para autenticação, 1813 para accounting) e segredos compartilhados

- Accounting do RADIUS: Habilitado, com servidor de accounting configurado

- VLAN Dinâmica: Habilitada se estiver usando atribuição de VLAN baseada em RADIUS

Fase 4: Configuração do Dispositivo Cliente

A configuração do cliente é a fase operacionalmente mais intensiva da implantação. Para dispositivos gerenciados, use MDM ou Política de Grupo (Group Policy) para enviar os seguintes elementos de configuração.

Certificado da CA do RADIUS: O certificado da CA que emitiu o certificado de autenticação do servidor RADIUS deve ser implantado no armazenamento de certificados raiz confiáveis do cliente. Sem isso, a validação do certificado falhará ou — se os clientes estiverem configurados incorretamente para ignorar a validação — o benefício de segurança do WPA3-Enterprise será anulado.

Perfil do SSID: Configure o nome do SSID, tipo de segurança (WPA3-Enterprise ou WPA2/WPA3-Enterprise), método EAP e parâmetros de validação de certificado do servidor, incluindo o nome do servidor esperado ou o assunto do certificado.

Para implantações EAP-TLS: Implante certificados de cliente em cada dispositivo via SCEP (Simple Certificate Enrolment Protocol) ou instalação manual. Automatize a renovação de certificados para evitar falhas de autenticação no vencimento do certificado.

Fase 5: Monitoramento e Conclusão da Migração

Assim que o modo de transição estiver ativo, monitore a controladora sem fio ou a plataforma de gerenciamento em nuvem em busca de métricas de adoção do WPA3. Acompanhe a porcentagem de associações de clientes usando WPA3 em comparação com WPA2. Quando a adoção do WPA3 exceder 95% e todos os clientes WPA2 restantes tiverem sido identificados e migrados ou segmentados para um SSID legado dedicado, faça a transição do SSID primário para o modo apenas WPA3.

Melhores Práticas

Implante servidores RADIUS redundantes desde o primeiro dia. Uma falha em um único servidor RADIUS derruba toda a rede autenticada. Configure servidores RADIUS primários e secundários em cada AP e controladora, com failover automático. Para implantações em vários locais, considere um serviço RADIUS hospedado na nuvem com redundância geográfica integrada.

Imponha a validação do certificado do servidor em cada cliente. Este é o item de configuração mais importante em uma implantação WPA3-Enterprise. Implantar o WPA3-Enterprise sem a validação obrigatória do certificado do servidor nos clientes não oferece nenhuma proteção contra ataques de pontos de acesso não autorizados. Valide essa configuração explicitamente durante os testes — não presuma que os perfis de MDM foram aplicados corretamente.

Use a atribuição dinâmica de VLAN para segmentação de rede. Em vez de implantar vários SSIDs para diferentes populações de usuários, use a atribuição dinâmica de VLAN baseada em RADIUS para colocar os usuários no segmento de rede apropriado com base em sua identidade. Isso reduz o congestionamento de RF (menos SSIDs), simplifica a arquitetura sem fio e mantém o isolamento de rede por usuário.

Mantenha um SSID legado dedicado para dispositivos IoT não gerenciados. Dispositivos que não suportam WPA3 — terminais POS legados, impressoras mais antigas, sensores IoT — devem ser colocados em um SSID WPA2-Enterprise separado com isolamento estrito de VLAN e regras de firewall. Não permita que esses dispositivos bloqueiem a migração da rede principal da equipe para o WPA3.

Faça referência ao IEEE 802.1X e à Especificação WPA3 v3.3 da Wi-Fi Alliance como os padrões oficiais para a documentação de sua implantação. Para fins de conformidade, documente os conjuntos de cifras específicos, métodos EAP e configuração de PMF em sua política de segurança de rede, referenciando esses padrões explicitamente.

Alinhe-se ao Requisito 4.2.1 do PCI DSS v4.0 documentando que o WPA3-Enterprise com criptografia AES-GCMP atende ao requisito de criptografia forte para dados em trânsito. Retenha os logs de accounting do RADIUS pelo período exigido por seu framework de conformidade (normalmente 12 meses online, 12 meses arquivados).

Solução de Problemas e Mitigação de Riscos

A tabela a seguir resume os cinco modos de falha mais comuns em implantações do WPA3-Enterprise, suas causas raízes e a remediação recomendada.

| Modo de Falha | Causa Raiz | Remediação |

|---|---|---|

| Cliente falha ao conectar, erro de PMF | Dispositivo legado com implementação de PMF com bugs | Mudar para o modo de transição (PMF opcional) ou mover o dispositivo para o SSID WPA2 |

| Falha na autenticação, erro de certificado | Certificado da CA do RADIUS não está no armazenamento confiável do cliente | Implantar certificado da CA via MDM antes de lançar o perfil do SSID |

| Falhas de autenticação intermitentes | Capacidade do servidor RADIUS ou tempo limite do EAP | Escalar a infraestrutura RADIUS; aumentar o tempo limite do EAP para 30s+ para RADIUS em nuvem |

| Atribuição de VLAN não aplicada | Atributos RADIUS incorretos | Verificar Tunnel-Type (13), Tunnel-Medium-Type (6), Tunnel-Private-Group-ID (ID da VLAN como string) |

| Dispositivos Windows 10 falham ao conectar | Driver ou compilação do SO desatualizados | Garantir que o Windows Update esteja atualizado; atualizar o driver do adaptador sem fio; testar com Windows 11 |

Problemas de Compatibilidade de PMF: Os Protected Management Frames são obrigatórios no WPA3-Enterprise, mas alguns dispositivos legados — particularmente aparelhos Android mais antigos, impressoras legadas e certos dispositivos IoT — têm implementações de PMF não compatíveis que causam falhas de conexão. A remediação imediata é habilitar o modo de transição, que define o PMF como opcional em vez de obrigatório. A longo prazo, esses dispositivos devem ser migrados para um SSID WPA2 dedicado com isolamento de VLAN apropriado.

Falhas na Cadeia de Confiança de Certificados: A causa mais frequente de falhas de autenticação EAP em novas implantações do WPA3-Enterprise é a ausência do certificado da CA do servidor RADIUS no armazenamento de raízes confiáveis do cliente. Isso se manifesta como uma falha de autenticação com um erro de validação de certificado no log de eventos do cliente. A correção é simples — implantar o certificado da CA via MDM — mas deve ser feita antes que o perfil do SSID seja enviado aos clientes. Testar a implantação do certificado em um grupo piloto de dispositivos antes do lançamento amplo é altamente recomendado.

Capacidade do Servidor RADIUS: Em grandes implantações, particularmente durante os picos de login matinais, o servidor RADIUS pode se tornar um gargalo. Monitore a utilização de CPU e memória do servidor RADIUS durante os períodos de pico. Para implantações que excedem 500 usuários simultâneos, considere implantar vários servidores RADIUS atrás de um balanceador de carga ou usar um serviço RADIUS hospedado na nuvem com escalonamento automático.

Fragmentação de Dispositivos Android: A implementação do WPA3-Enterprise no Android varia significativamente entre fabricantes e versões do Android. O Android 10 introduziu o suporte ao WPA3, mas a qualidade da implementação varia. Teste com uma amostra representativa da frota de dispositivos Android — incluindo modelos específicos de fabricantes — antes do lançamento amplo. Alguns dispositivos exigem parâmetros de configuração EAP específicos que diferem do perfil padrão.

ROI e Impacto nos Negócios

O caso de negócios para a migração do WPA3-Enterprise baseia-se em três pilares: redução de riscos, eficiência de conformidade e resiliência operacional.

Redução de Riscos: A eliminação de ataques de desautenticação é particularmente valiosa em ambientes críticos para a receita. Um centro de conferências ou hotel que sofre um ataque de negação de serviço sem fio durante um grande evento enfrenta perda direta de receita e danos à reputação. O PMF obrigatório remove totalmente esse vetor de ataque. O fechamento da brecha de coleta de credenciais por pontos de acesso não autorizados reduz o risco de roubo de credenciais que leva a um comprometimento mais amplo da rede — um incidente que, sob o GDPR, acarreta multas potenciais de até 4% do faturamento anual global.

Eficiência de Conformidade: Organizações sujeitas ao PCI DSS v4.0 se beneficiam de uma postura de conformidade mais limpa. O WPA3-Enterprise com criptografia AES-GCMP atende ao Requisito 4.2.1 para criptografia forte, e os logs de accounting do RADIUS atendem ao Requisito 8 para responsabilidade individual do usuário. Documentar uma implantação WPA3-Enterprise é materialmente mais simples do que justificar uma implantação WPA2 em relação aos requisitos atuais do PCI DSS, que examinam cada vez mais o uso de protocolos legados.

Resiliência Operacional: A abordagem de migração em fases — começando com o modo de transição e monitorando a adoção do WPA3 — permite que as organizações melhorem sua postura de segurança sem uma transição (cutover) disruptiva. O investimento em redundância de infraestrutura RADIUS, automação de gerenciamento de certificados e configuração de cliente baseada em MDM rende dividendos além do WPA3: esses recursos sustentam qualquer iniciativa futura de controle de acesso à rede.

Resultados Mensuráveis: Organizações que concluíram implantações do WPA3-Enterprise relatam a eliminação de incidentes baseados em desautenticação, redução de eventos de segurança relacionados a credenciais e processos de auditoria do PCI DSS simplificados. Para um grupo hoteleiro de 400 quartos que processa dados de cartões de pagamento, apenas os ganhos de eficiência de conformidade — escopo de auditoria reduzido, pacotes de evidências mais limpos — normalmente justificam o investimento na implantação dentro do primeiro ciclo de conformidade.

Key Terms & Definitions

WPA3-Enterprise

The enterprise mode of Wi-Fi Protected Access 3, defined by the Wi-Fi Alliance WPA3 Specification. It uses IEEE 802.1X for authentication, mandatory Protected Management Frames (IEEE 802.11w), mandatory server certificate validation, and AES-GCMP encryption. It is available in standard (128-bit) and 192-bit security modes.

IT teams encounter this when planning a wireless security upgrade from WPA2-Enterprise. It is the current best-practice standard for enterprise wireless security and is referenced in PCI DSS v4.0, NIST SP 800-187, and GDPR Article 32 compliance discussions.

IEEE 802.1X

An IEEE standard for port-based network access control. It defines an authentication framework involving three roles: the supplicant (client device), the authenticator (access point or switch), and the authentication server (RADIUS). 802.1X is the authentication backbone of both WPA2-Enterprise and WPA3-Enterprise.

Network architects encounter 802.1X when designing enterprise wireless or wired network access control. Understanding the three-party authentication model is essential for troubleshooting authentication failures and configuring RADIUS servers correctly.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WPA3-Enterprise deployments, the RADIUS server validates client credentials or certificates and returns access decisions, optionally including VLAN assignment attributes.

IT teams encounter RADIUS as the authentication server in any 802.1X deployment. Common implementations include Microsoft NPS (Windows Server), FreeRADIUS (open source), Cisco ISE, and Aruba ClearPass. Cloud-hosted RADIUS services are increasingly common for distributed enterprise estates.

Protected Management Frames (PMF / IEEE 802.11w)

A Wi-Fi security mechanism that cryptographically authenticates 802.11 management frames — the control messages governing device association, disassociation, and deauthentication. PMF prevents attackers from forging deauthentication frames to force clients off the network. Mandatory in WPA3; optional in WPA2.

Network architects encounter PMF when configuring WPA3-Enterprise SSIDs and when troubleshooting legacy device connectivity issues. Devices with non-compliant PMF implementations will fail to connect when PMF is set to 'required', necessitating transition mode or a separate WPA2 SSID.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 digital certificates for mutual authentication between the client and the RADIUS server. Both the client and the server present certificates, providing the strongest authentication assurance of any EAP method. Required for WPA3-Enterprise 192-bit mode.

IT teams encounter EAP-TLS when deploying certificate-based wireless authentication. It requires a PKI infrastructure (internal CA or cloud-hosted) and MDM-based certificate deployment to client devices. It eliminates the credential theft risk entirely, as there are no passwords to steal.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

An EAP method that tunnels MSCHAPv2 username and password authentication inside a TLS session established with the RADIUS server's certificate. It is the most widely deployed EAP method in enterprise wireless networks, supporting authentication against Active Directory and LDAP directories.

IT teams encounter PEAP-MSCHAPv2 as the default EAP method for WPA2-Enterprise and standard WPA3-Enterprise deployments. It is appropriate for environments with managed devices and an existing Active Directory infrastructure. Server certificate validation must be configured on clients to prevent credential interception.

Dynamic VLAN Assignment

A RADIUS feature that allows the authentication server to assign a client to a specific VLAN at authentication time, based on the user's identity, group membership, or certificate attributes. The RADIUS server returns three attributes in the Access-Accept message: Tunnel-Type (13/VLAN), Tunnel-Medium-Type (6/802), and Tunnel-Private-Group-ID (VLAN ID).

Network architects use dynamic VLAN assignment to implement per-user or per-role network segmentation without deploying multiple SSIDs. It is particularly valuable in hospitality and retail environments where different user populations (staff, management, contractors) require different network access levels.

Forward Secrecy

A cryptographic property that ensures that the compromise of a session key does not expose past or future session traffic. WPA3-Enterprise achieves forward secrecy through per-session key derivation, meaning each authentication session generates a unique key that is discarded after the session ends.

CTOs and security architects encounter forward secrecy in discussions about data protection risk. In WPA2, the absence of forward secrecy means that an attacker who captures encrypted wireless traffic today and later obtains session keys through a separate compromise can decrypt all historical traffic. Forward secrecy eliminates this retroactive decryption risk.

Transition Mode (WPA2/WPA3-Enterprise Mixed Mode)

A WPA3 operating mode that allows both WPA2-Enterprise and WPA3-Enterprise clients to connect to the same SSID simultaneously. Clients negotiate the highest security version they support. PMF is set to optional rather than required in this mode, ensuring compatibility with legacy devices.

IT teams use transition mode as the standard starting point for WPA3-Enterprise migrations. It eliminates the risk of disrupting legacy devices while enabling WPA3 for capable clients immediately. Most organisations maintain transition mode for 12-24 months before switching to WPA3-only.

WPA3-Enterprise 192-bit Security Mode

An optional high-security mode of WPA3-Enterprise using AES-GCMP-256 encryption, HMAC-SHA-384 for message integrity, and ECDH/ECDSA-384 for key exchange. Only EAP-TLS is permitted. Aligns with NIST SP 800-187 and the NSA's Commercial National Security Algorithm (CNSA) suite.

Network architects in government, financial services, and defence sectors encounter this mode when deploying wireless networks for sensitive or classified environments. It requires a mature PKI infrastructure and is not appropriate for environments with unmanaged or BYOD devices.

Case Studies

A 400-room hotel group with 12 UK properties needs to migrate their staff wireless network from WPA2-Enterprise to WPA3-Enterprise. The estate includes managed Windows laptops, iOS devices enrolled in MDM, legacy CCTV cameras running embedded firmware, and smart door lock controllers that are WPA2-only. They process payment card data through a cloud-based PMS and must maintain PCI DSS v4.0 compliance throughout the migration.

The deployment follows a five-phase approach. Phase 1 (Weeks 1-2): Conduct a full device inventory across all 12 properties. Categorise devices into three groups: WPA3-capable managed endpoints (Windows 10 1903+, iOS 13+), WPA3-incapable IoT devices (CCTV, door locks), and unknown/unmanaged devices. Audit AP firmware versions across the estate — most enterprise APs from 2019 onwards support WPA3 via firmware update. Phase 2 (Weeks 3-4): Configure the cloud-hosted RADIUS server (or Windows Server NPS at each property) with PEAP-MSCHAPv2 against Active Directory. Install a valid server certificate from a trusted CA. Configure NAS entries for each AP/controller. Enable RADIUS accounting. Phase 3 (Week 5): Deploy the RADIUS CA certificate to all managed devices via Intune MDM. Push a WPA2/WPA3-Enterprise transition mode SSID profile to managed devices, including the server certificate validation configuration pointing to the deployed CA cert. Phase 4 (Weeks 6-8): Enable the transition mode SSID on all APs. Monitor WPA3 vs WPA2 association statistics on the wireless controller. Simultaneously, create a dedicated WPA2-Enterprise SSID on a separate VLAN for CCTV cameras and door lock controllers, with strict firewall rules permitting only the specific traffic these devices require. Phase 5 (Month 3+): When WPA3 adoption on the staff SSID exceeds 95%, schedule a maintenance window to switch the staff SSID from transition mode to WPA3-only. Retain the WPA2 IoT SSID indefinitely for legacy devices. Document the configuration for PCI DSS evidence: cipher suites (AES-CCMP-128 minimum), PMF status (required), RADIUS accounting enabled, per-device authentication logs retained for 12 months.

A European retail chain with 250 stores needs to secure their staff mobile device network (tablets used for inventory management and customer service) with WPA3-Enterprise, while maintaining PCI DSS compliance for their existing WPA2-Enterprise POS terminal network. The IT team has limited on-site technical resource and needs a solution that can be managed centrally.

The architecture separates the POS and staff mobile networks at the SSID level. The POS network remains on WPA2-Enterprise with 802.1X, isolated on a dedicated VLAN with ACLs permitting only traffic to the payment processor's IP range and the PMS. This network is not migrated to WPA3 until POS terminal firmware supports it. The staff mobile network is deployed as a new WPA3-Enterprise SSID using EAP-TLS with client certificates. A cloud-hosted RADIUS service (such as Cisco ISE, Aruba ClearPass, or a cloud-native option) is selected to eliminate the need for on-site RADIUS infrastructure at each store. Certificates are deployed to staff tablets via MDM (Microsoft Intune or Jamf) using SCEP, with automatic renewal 30 days before expiry. The RADIUS server is configured for dynamic VLAN assignment: store manager tablets receive a management VLAN with broader access; standard staff tablets receive a restricted VLAN permitting only inventory system and customer service application traffic. RADIUS accounting logs are centralised and retained for 12 months to satisfy PCI DSS Requirement 8. The cloud RADIUS service provides geographic redundancy across two AWS regions, eliminating the single-point-of-failure risk. Rollout proceeds store-by-store over an 8-week period, with the IT team using the cloud management console to monitor authentication success rates and WPA3 adoption per store.

Scenario Analysis

Q1. Your organisation operates a 50,000-seat stadium with a mixed device fleet: 800 managed Windows staff laptops, 200 Android tablets used by event staff (enrolled in MDM), 150 legacy POS terminals running Windows Embedded (WPA2-only), and approximately 400 IoT devices including turnstile controllers and digital signage. You have been asked to deploy WPA3-Enterprise for the staff network within 90 days while maintaining PCI DSS compliance for the POS network. Outline your deployment architecture and phased rollout plan.

💡 Hint:Consider the POS terminals and IoT devices separately from the managed staff endpoints. The 90-day timeline requires a phased approach — identify which network segments can be migrated first and which require longer-term planning. Think about RADIUS redundancy given the high-density, event-driven nature of the environment.

Show Recommended Approach

The deployment requires a three-SSID architecture. First, a WPA3-Enterprise SSID in transition mode for managed staff devices (Windows laptops and Android tablets), using PEAP-MSCHAPv2 against Active Directory, with dynamic VLAN assignment separating operational staff from management. Second, a WPA2-Enterprise SSID for POS terminals, isolated on a dedicated VLAN with ACLs permitting only payment processor traffic — this network is not migrated to WPA3 until POS firmware supports it. Third, a WPA2 SSID for IoT devices (turnstile controllers, digital signage) on a separate VLAN with strict firewall rules. The RADIUS infrastructure must be sized for event-day peaks — a stadium environment may see 1,000+ simultaneous authentications during staff check-in. Deploy primary and secondary RADIUS servers (or a cloud-hosted service with redundancy) and test failover before the first major event. The 90-day timeline is achievable: weeks 1-2 for infrastructure audit and RADIUS configuration, weeks 3-4 for CA certificate deployment via MDM and pilot SSID testing, weeks 5-8 for phased rollout across the venue, weeks 9-12 for monitoring and documentation. The POS and IoT networks remain on WPA2 indefinitely until those device populations can be refreshed.

Q2. A government department is deploying a new wireless network for a sensitive operational environment. The security team has specified WPA3-Enterprise 192-bit security mode. The device fleet consists entirely of managed Windows 11 laptops and iOS 16 iPads, all enrolled in MDM. The IT team has no existing PKI infrastructure. What are the key prerequisites for this deployment, and what is the recommended approach to certificate management?

💡 Hint:WPA3-Enterprise 192-bit mode has specific EAP method restrictions. Consider what certificate infrastructure is required and whether an internal PKI or cloud-hosted CA is more appropriate for a government environment. Also consider the certificate lifecycle management requirements.

Show Recommended Approach

WPA3-Enterprise 192-bit mode requires EAP-TLS with mutual certificate authentication — there is no alternative EAP method. The prerequisites are: (1) a Certificate Authority infrastructure capable of issuing certificates meeting the 192-bit mode requirements (ECDSA-384 or RSA-3072 minimum); (2) a RADIUS server that supports EAP-TLS with the required cipher suites (AES-GCMP-256, HMAC-SHA-384); (3) MDM infrastructure capable of deploying client certificates via SCEP. For a government environment without existing PKI, the recommended approach is to deploy an internal CA using Windows Server Certificate Services (ADCS) with an offline root CA and an online issuing CA — this provides the audit control and air-gap security appropriate for a sensitive environment. The RADIUS server certificate should be issued by the issuing CA. Client certificates should be deployed to devices via SCEP through the MDM platform, with automatic renewal triggered 30 days before expiry. The CA root certificate must be deployed to all client devices' trusted root stores before the SSID profile is pushed. Certificate revocation should be implemented via OCSP for real-time revocation checking, with CRL as a fallback. The RADIUS server must be configured to check revocation status on every authentication. Document the PKI architecture, certificate policies, and revocation procedures for the security accreditation package.

Q3. Six weeks after deploying WPA3-Enterprise in transition mode at a 300-room hotel, your wireless controller dashboard shows that only 60% of client associations are using WPA3, with 40% still using WPA2. The IT team wants to understand why adoption is lower than expected and whether it is safe to switch to WPA3-only mode. What diagnostic steps would you take, and what criteria must be met before switching to WPA3-only?

💡 Hint:The 40% WPA2 figure could represent legacy devices that cannot support WPA3, managed devices with misconfigured profiles, or devices where the MDM profile has not yet been applied. Distinguish between devices that cannot support WPA3 and devices that have not yet been configured for it. The criteria for WPA3-only should address both categories.

Show Recommended Approach

The diagnostic process starts with identifying the WPA2 clients by MAC address and device type using the wireless controller's client association logs. Export the list of WPA2-connected clients and cross-reference against the device inventory. This will typically reveal three categories: (1) devices that are WPA3-capable but have not received the updated MDM profile (configuration issue); (2) devices that are WPA3-capable but have a driver or OS version issue preventing WPA3 association (remediation required); (3) devices that are genuinely WPA2-only — legacy IoT, older guest devices, or unmanaged personal devices (architecture decision required). For category 1, verify MDM profile deployment status and force a profile sync on affected devices. For category 2, check Windows Update and wireless adapter driver versions — many WPA3 compatibility issues are resolved by driver updates. For category 3, these devices must be accommodated: either maintain transition mode permanently, or move them to a dedicated WPA2 SSID before switching the main SSID to WPA3-only. The criteria for switching to WPA3-only are: (a) all remaining WPA2 clients have been identified by device type and owner; (b) WPA3-capable devices with configuration issues have been remediated; (c) WPA2-only devices have been moved to a dedicated SSID or the decision has been made to maintain transition mode; (d) the WPA3 adoption rate among the target device population (managed staff devices) is 100%, even if overall adoption including guest devices is lower. Do not switch to WPA3-only based solely on the overall percentage — ensure the managed device fleet is fully migrated first.

Key Takeaways

- ✓WPA3-Enterprise delivers three concrete security improvements over WPA2-Enterprise: mandatory Protected Management Frames (eliminating deauthentication attacks), mandatory server certificate validation (closing the rogue access point credential-harvesting gap), and forward secrecy through per-session key derivation.

- ✓Always begin migration in WPA2/WPA3 transition mode — never switch directly to WPA3-only. Transition mode allows both protocol versions on the same SSID and gives you a safe migration runway while you identify and accommodate legacy devices.

- ✓The RADIUS server's CA certificate must be deployed to all client devices via MDM before the SSID profile is pushed. This single sequencing rule prevents the most common cause of first-day deployment failures.

- ✓WPA3-Enterprise 192-bit security mode is for genuinely high-security environments (government, finance, defence) and requires EAP-TLS with mutual certificate authentication. For most enterprise deployments, standard WPA3-Enterprise with PEAP-MSCHAPv2 is the correct choice.

- ✓RADIUS redundancy is a hard requirement, not an optional enhancement. A single RADIUS server failure takes down the entire authenticated network. Deploy primary and secondary RADIUS servers with tested failover before go-live.

- ✓Legacy IoT devices, POS terminals, and older embedded-OS equipment are the long tail of every WPA3 migration. Identify them early, segment them on a dedicated WPA2 SSID with VLAN isolation, and do not allow them to block the migration of the primary staff network.

- ✓WPA3-Enterprise satisfies PCI DSS v4.0 Requirement 4.2.1 for strong cryptography in transit and supports GDPR Article 32 compliance. RADIUS accounting logs provide the per-device authentication audit trail required for PCI DSS Requirement 8.