Crie a Sua Própria App de Captive Portal: Um Guia para Programadores (com Exemplos de Código)

This technical guide provides developers and IT leaders with a comprehensive framework for building custom captive portal applications. It covers architectural design, platform selection (iOS, Android, Web), security best practices (802.1X, GDPR), and API integration strategies to transform guest WiFi into a powerful tool for customer engagement and data analytics.

🎧 Listen to this Guide

View Transcript

Resumo Executivo

Este guia fornece uma referência técnica abrangente para gestores de TI, arquitetos de redes e programadores sobre a criação de aplicações personalizadas de Captive Portal. Aborda a necessidade crítica dos espaços controlarem o acesso à rede, criando simultaneamente oportunidades valiosas para o envolvimento dos visitantes e análise de dados. Aprofundamos as decisões arquitetónicas, escolhas de plataforma (iOS, Android, Web) e protocolos de segurança essenciais para uma implementação bem-sucedida. Para o CTO, este guia oferece uma visão estratégica do ROI, riscos de conformidade e impacto comercial de uma estratégia de Captive Portal bem executada, indo além de um simples gateway de conectividade para se tornar numa ferramenta poderosa para melhorar a experiência do cliente e impulsionar as receitas.

Análise Técnica Detalhada

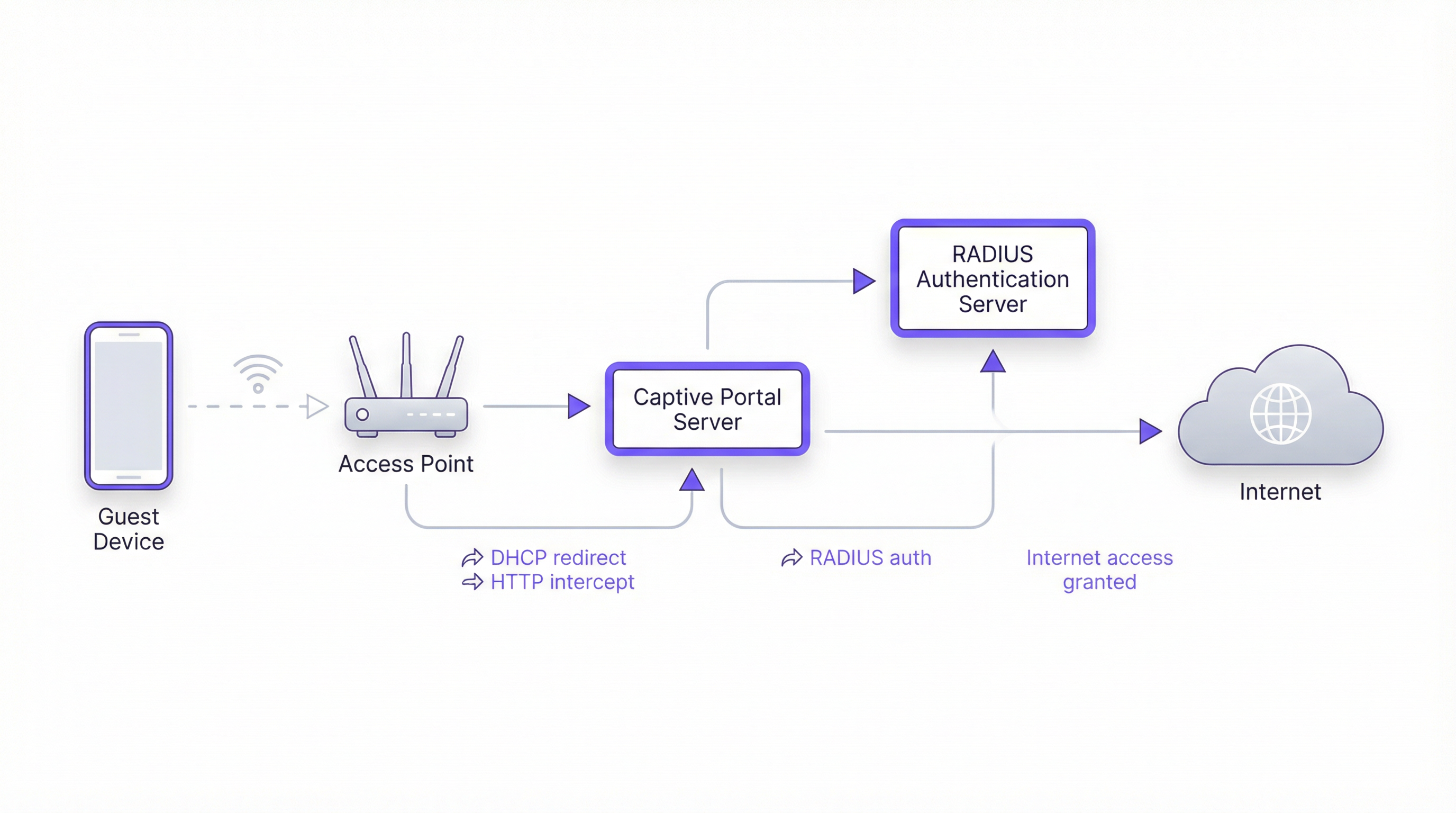

A construção de um Captive Portal envolve uma interação sofisticada entre protocolos de rede, tecnologias web e sistemas de autenticação de backend. O objetivo fundamental é intercetar o tráfego web de um utilizador e redirecioná-lo para um portal dedicado para autenticação antes de conceder um acesso mais amplo à rede. Este processo depende de alguns componentes centrais.

Arquitetura Central

- Access Point (AP): O hardware sem fios que transmite o sinal WiFi. Os APs modernos de nível empresarial possuem capacidades integradas para suportar Captive Portals.

- Servidor DHCP: Atribui um endereço IP ao dispositivo que se está a ligar. Numa configuração de Captive Portal, o servidor DHCP também pode fornecer o URL para o endpoint da API do Captive Portal (através da Opção DHCP 114), um método padronizado no RFC7710bis que melhora a fiabilidade da deteção em clientes modernos como o Android 11+.

- Interceção/Redirecionamento de DNS: Quando o dispositivo do utilizador tenta resolver um nome de domínio (por exemplo,

google.com), o servidor DNS da rede devolve inicialmente o endereço IP do servidor do Captive Portal. Esta é a clássica abordagem de "walled garden" (jardim murado). - Servidor de Captive Portal: Um servidor web que aloja a página de login/splash. Esta é a aplicação com a qual o utilizador final interage. É responsável por apresentar o formulário de login, validar credenciais e comunicar com o backend de autenticação.

- Servidor de Autenticação (RADIUS): O Remote Authentication Dial-In User Service (RADIUS) é o backend padrão da indústria para autenticação de rede. Quando um utilizador submete as suas credenciais no portal, o servidor do portal reencaminha-as para o servidor RADIUS, que as verifica numa base de dados de utilizadores autorizados. É fundamental para a aplicação de políticas baseadas nas normas IEEE 802.1X.

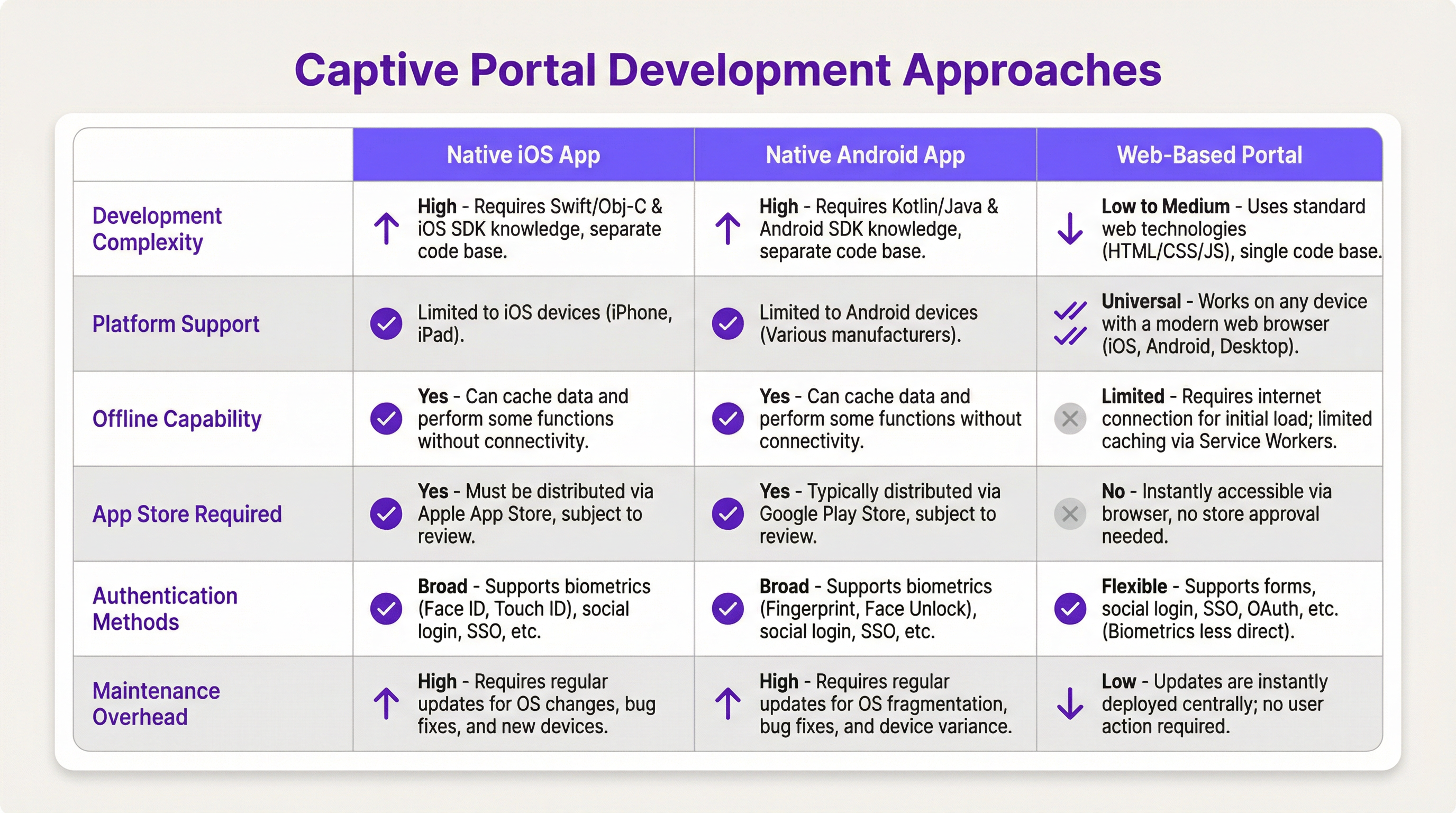

Escolhas de Plataforma e Framework

Os programadores têm três vias principais para construir a aplicação de Captive Portal voltada para o utilizador. A escolha tem implicações significativas na implementação, na experiência do utilizador e na sobrecarga de manutenção.

- App Nativa iOS/Android: Oferece a experiência de utilizador mais rica, incluindo integração perfeita com funcionalidades do dispositivo como biometria (Face ID, impressão digital) e capacidades offline. No entanto, este caminho requer bases de código separadas (Swift/Objective-C para iOS, Kotlin/Java para Android), processos de revisão na App Store e obriga os utilizadores a descarregar uma aplicação, o que pode ser uma barreira de entrada significativa.

- Portal Baseado na Web: A abordagem mais comum e flexível. Uma aplicação web responsiva (HTML, CSS, JavaScript) é servida ao browser do utilizador. É agnóstica em relação à plataforma, não requer instalação e as atualizações são implementadas instantaneamente. Tecnologias web modernas como Service Workers podem fornecer alguma funcionalidade offline, mas geralmente é mais limitada do que nas apps nativas.

Guia de Implementação

Esta secção fornece um guia passo a passo de alto nível e neutro em relação a fornecedores para a implementação de um Captive Portal baseado na web.

Passo 1: Configuração de Rede e Hardware

- Selecione APs de Nível Empresarial: Escolha access points de fornecedores como Cisco Meraki, Ruckus ou Aruba que suportem explicitamente Captive Portals externos e autenticação RADIUS.

- Configure VLANs: Isole o tráfego de convidados da sua rede corporativa interna utilizando uma VLAN dedicada. Esta é uma medida de segurança crítica.

- Configure DHCP e DNS: Configure o seu servidor DHCP para atribuir IPs na VLAN de convidados e o seu servidor DNS para realizar o redirecionamento inicial para o servidor do seu portal.

Passo 2: Desenvolver a Aplicação Web do Portal

- Frontend: Utilize uma framework JavaScript moderna como React, Vue ou Svelte para uma experiência de utilizador dinâmica. Garanta que o design é responsivo e mobile-first.

- Backend: É necessário um backend leve (por exemplo, Node.js com Express, Python com Flask) para servir o frontend e gerir a comunicação com o servidor RADIUS.

- Lógica de Autenticação: O fluxo de trabalho central é o seguinte:

- O utilizador liga-se ao WiFi.

- O dispositivo é redirecionado para o URL do portal.

- O utilizador submete as credenciais (por exemplo, número do quarto e apelido, e-mail, login social).

- O backend do portal envia um

Access-Requestao servidor RADIUS com as credenciais do utilizador. - O servidor RADIUS valida as credenciais e, se for bem-sucedido, devolve uma mensagem

Access-Accept. - O backend do portal sinaliza o controlador de rede/gateway para abrir o acesso ao endereço MAC do dispositivo do utilizador.

Passo 3: Integrações de API

- Property Management System (PMS): Para hotéis, a integração com o PMS (por exemplo, Oracle Opera) permite a autenticação com base nas reservas dos hóspedes (número do quarto + apelido).

- CRM: A sincronização dos dados recolhidos (por exemplo, endereços de e-mail) com um CRM como o Salesforce permite uma poderosa automação de marketing.

- Login Social: Utilize OAuth2 para permitir que os utilizadores iniciem sessão com as suas contas de redes sociais (Facebook, Google, LinkedIn). Isto fornece dados demográficos mais ricos, mas requer um tratamento cuidadoso da privacidade e do consentimento ao abrigo do GDPR.

Melhores Práticas

- Segurança em Primeiro Lugar: Utilize sempre HTTPS para o seu Captive Portal para encriptar as credenciais dos utilizadores em trânsito. Implemente a limitação de taxa (rate limiting) para prevenir ataques de força bruta. Cumpra com o PCI DSS se estiver a processar pagamentos.

- Conformidade: Seja transparente sobre a recolha de dados. A splash page do seu portal deve incluir um link claro para a sua política de privacidade e obter consentimento explícito, conforme exigido pelo GDPR e outros regulamentos de proteção de dados.

- Experiência do Utilizador: Mantenha o processo de login o mais simples e sem atritos possível. Para espaços com vários locais, implemente um roaming contínuo onde um utilizador autenticado num local é automaticamente ligado noutro.

- Gestão de Largura de Banda: Implemente políticas de Quality of Service (QoS) para garantir uma alocação justa da largura de banda e evitar que alguns utilizadores degradem a experiência de todos.

Resolução de Problemas e Mitigação de Riscos

- Problemas de Deteção de Dispositivos: Nem todos os dispositivos funcionam bem com Captive Portals. A transição para endereços MAC aleatórios no iOS e Android pode complicar o rastreio de dispositivos. A API do Captive Portal (RFC7710bis) é o método de deteção mais fiável.

- Falhas de Login: Implemente um registo (logging) robusto no seu portal e servidor RADIUS para diagnosticar problemas de autenticação. Problemas comuns incluem credenciais incorretas, contas expiradas ou problemas de conectividade de rede entre o portal e o servidor RADIUS.

- Riscos de Segurança: Um Captive Portal inadequamente protegido pode ser um vetor para ataques man-in-the-middle. Garanta que toda a comunicação é encriptada e que o servidor do seu portal está protegido contra vulnerabilidades web comuns.

ROI e Impacto Comercial

Um Captive Portal não é apenas uma despesa de TI; é um ativo estratégico. O ROI é medido através de:

- Maior Envolvimento do Cliente: Utilize o portal para promover serviços no local, apresentar horários de eventos ou oferecer descontos exclusivos.

- Análise de Dados Melhorada: Ao analisar os dados de login, os espaços podem compreender os padrões de tráfego pedonal, tempos de permanência e dados demográficos dos clientes, conduzindo a melhores decisões operacionais.

- Novas Fontes de Receita: Para centros de conferências ou aeroportos, o acesso por níveis (por exemplo, WiFi básico gratuito, WiFi premium pago) pode gerar receitas diretas. O portal também pode ser utilizado para publicidade de terceiros.

- Melhor Perceção da Marca: Uma experiência WiFi contínua e fiável é agora uma expectativa básica. Um Captive Portal profissional melhora a perceção da sua marca como moderna e focada no cliente.

Key Terms & Definitions

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted. It intercepts traffic until the user completes a required action, such as authentication or accepting terms of service.

This is the core component IT teams build to manage guest WiFi. It's the gateway that controls access and provides a branding and data collection opportunity.

RADIUS (Remote Authentication Dial-In User Service)

A client/server protocol (IETF standard) that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

For developers, this is the definitive backend protocol for network authentication. Your captive portal app will act as a RADIUS client to validate users against a central directory.

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

This is the enterprise-grade security standard that underpins secure WiFi. While a captive portal is a web-layer solution, 802.1X provides a deeper, more secure authentication framework that can work in conjunction with it.

VLAN (Virtual Local Area Network)

A logical grouping of devices in the same broadcast domain. A VLAN partitions a single physical network into multiple, isolated logical networks.

This is a critical security tool for network architects. Guest WiFi traffic must always be segregated onto its own VLAN to prevent any possibility of access to the internal corporate network.

DHCP (Dynamic Host Configuration Protocol)

A network management protocol used on IP networks for automatically assigning IP addresses and other communication parameters to devices.

In a captive portal context, DHCP is not just for IP assignment. Using DHCP Option 114, it can also inform client devices of the captive portal API location, improving detection reliability.

GDPR (General Data Protection Regulation)

A regulation in EU law on data protection and privacy for all individuals within the European Union and the European Economic Area. It also addresses the transfer of personal data outside the EU and EEA areas.

If your venue serves European citizens (regardless of where the venue is located), your captive portal's data collection and handling practices must be GDPR compliant. This has major implications for consent and data transparency.

PCI DSS (Payment Card Industry Data Security Standard)

An information security standard for organizations that handle branded credit cards from the major card schemes.

If your captive portal involves any form of payment (e.g., for premium access), the entire application and infrastructure falls within the scope of PCI DSS, requiring stringent security controls and regular audits.

OAuth 2.0

An open standard for access delegation, commonly used as a way for Internet users to grant websites or applications access to their information on other websites but without giving them the passwords.

This is the framework developers use to implement 'Login with Google/Facebook' functionality. It provides a secure way to authenticate users and retrieve profile data without handling their actual social media passwords.

Case Studies

A 500-room luxury hotel wants to replace its generic WiFi login with a branded captive portal. The goal is to authenticate guests using their room number and last name, offer tiered bandwidth options (free standard, paid premium), and promote spa services. The existing network uses Cisco Meraki hardware.

- Architecture: Deploy a web-based captive portal hosted on a cloud server (AWS/Azure). 2. Network Configuration: Configure the Meraki dashboard to use an external captive portal, pointing to the URL of your new web app. Create two SSIDs on a guest VLAN: 'HotelGuest_Free' and 'HotelGuest_Premium'. 3. Application Development: Build a responsive web app. The landing page will have fields for 'Room Number' and 'Last Name'. 4. API Integration: Use the hotel's PMS API (e.g., Oracle Hospitality) to validate the guest credentials in real-time. On successful validation, the app makes a RADIUS request. 5. RADIUS Configuration: Set up a RADIUS server (e.g., FreeRADIUS) with policies. If the user is on the 'Premium' SSID, the RADIUS server returns attributes to the Meraki controller to unlock higher bandwidth for that user's MAC address. 6. Post-Login Experience: After authentication, redirect the user to a page featuring a prominent advertisement for the hotel spa with a 'Book Now' button.

A national retail chain with 200 stores wants to offer free guest WiFi to gather customer email addresses for its loyalty program. The solution must be centrally managed, GDPR compliant, and provide basic analytics on visitor counts and dwell times.

- Architecture: A centralized, cloud-hosted, multi-tenant web portal is the only viable option for this scale. 2. Authentication: The portal will feature a simple form asking for an email address. A checkbox for 'I agree to the terms and consent to receive marketing communications' is mandatory and must not be pre-checked. 3. Backend: The portal backend validates the email format and sends it via API to the central CRM/loyalty database. It then sends a RADIUS Access-Request. 4. RADIUS & Analytics: The RADIUS server logs the authentication event (with a timestamp and the store ID, passed as a RADIUS attribute from the local AP). This data is used for analytics. The RADIUS accounting records (Start and Stop messages) provide the data needed to calculate session duration (dwell time). 5. Deployment: The same portal URL is configured across all 200 stores. The local network at each store is configured to pass a unique 'NAS-Identifier' attribute to the RADIUS server so that analytics can be segmented by location.

Scenario Analysis

Q1. A stadium with a capacity of 50,000 needs to provide guest WiFi. The primary goal is to manage congestion and ensure fair bandwidth usage. A secondary goal is to display advertisements for upcoming events. What is the most critical technical feature to implement?

💡 Hint:Think about network performance at scale, not just authentication.

Show Recommended Approach

The most critical feature is Quality of Service (QoS) and bandwidth throttling. With 50,000 potential users, the network would be unusable without strict policies to limit each user's bandwidth and prevent a small number of users from consuming all available throughput. While authentication and advertising are important, ensuring the core service is stable is the top priority.

Q2. A hospital wants to provide WiFi for patients and visitors. They need to comply with HIPAA regulations regarding data privacy. They also want to allow users to access the hospital's patient portal. How should they design their captive portal authentication?

💡 Hint:Consider the sensitivity of healthcare data and the need for secure, but simple, access.

Show Recommended Approach

The solution requires a two-tiered approach. 1. A simple, click-through captive portal for general internet access that collects no personal data, thus minimizing HIPAA scope. This portal should clearly state the terms of use. 2. For access to the patient portal, the user should be redirected to the portal's separate, secure login page, which uses multi-factor authentication. The captive portal itself should not handle patient portal credentials. The guest network must be strictly isolated from the hospital's internal clinical network via VLANs and firewalls.

Q3. You are deploying a captive portal for a coffee shop chain. The marketing team wants to allow login via Facebook to gather customer demographic data. What are the key technical and compliance steps you must take?

💡 Hint:Focus on the intersection of OAuth, data collection, and privacy regulations like GDPR.

Show Recommended Approach

- Technical: Implement the OAuth 2.0 protocol to securely connect with Facebook's API. Ensure you only request the minimum necessary data permissions (e.g., public profile and email). 2. Compliance (GDPR): On the login page, before the user clicks 'Login with Facebook', you must display a clear statement explaining what data will be collected and for what purpose. You must include a link to your privacy policy. The user must actively consent (e.g., by clicking the login button after reading the notice); you cannot assume consent. 3. Backend: Your backend must securely store the access tokens and handle the collected data in accordance with your privacy policy.

Key Takeaways

- ✓A captive portal is a strategic asset for controlling network access and driving guest engagement.

- ✓The industry-standard architecture uses a web-based portal with a RADIUS server for authentication.

- ✓Always segregate guest traffic onto a dedicated VLAN and enforce HTTPS for security.

- ✓Compliance with GDPR and other privacy laws requires explicit, informed user consent before data collection.

- ✓Leverage API integrations with PMS and CRM systems to automate authentication and marketing.

- ✓Focus on a frictionless user experience to enhance brand perception and guest satisfaction.

- ✓Measure ROI through increased engagement, data analytics, and new revenue opportunities.