Haben Sie sich jemals gefragt, wie Sie in einem belebten Café oder in Ihrem Büro Internetzugang erhalten, ohne sich in einem Kabelgewirr zu verfangen? Die Antwort ist ein Wireless Local Area Network oder WLAN.

Einfach ausgedrückt ist ein WLAN ein Netzwerk, das Geräte wie Ihren Laptop und Ihr Smartphone über Funkwellen verbindet, meistens über das, was wir alle als Wi-Fi kennen. Es ist wie ein schnurloses Telefonsystem, aber für all Ihre Daten, das Sie davon befreit, physisch an die Wandsteckdose gebunden zu sein.

Was ist ein WLAN-Netzwerk?

Im Kern ist ein WLAN lediglich eine Art von Local Area Network (LAN), das keine physischen Kabel benötigt, um Geräte mit dem Netzwerk zu verbinden. Wo ein herkömmliches kabelgebundenes LAN Ethernet-Kabel verwendet, um Computer mit einem Netzwerk-Switch zu verbinden, erreicht ein WLAN dasselbe Ziel vollständig über die Luft.

Diese drahtlose Freiheit ist genau das, was es zu einer so entscheidenden Technologie in fast jeder modernen Umgebung macht.

Für jeden, vom Hotelmanager, der nahtloses Gäste-Wi-Fi bereitstellt, bis zum IT-Administrator, der ein Firmenbüro absichert, ist das Verständnis der Grundlagen eines WLANs unerlässlich. Es ist das unsichtbare Rückgrat, das unsere Mobile-First-Welt stützt. Um tiefer einzutauchen, lesen Sie unseren vollständigen Leitfaden zu drahtlosen Netzwerken .

WLAN vs. LAN auf einen Blick

Um wirklich zu verstehen, was ein WLAN ist, hilft es, es seinem kabelgebundenen Vorgänger, dem LAN, gegenüberzustellen. Obwohl beide darauf ausgelegt sind, Geräte innerhalb eines lokalen Bereichs zu verbinden, sind ihre Methoden und idealen Anwendungsfälle recht unterschiedlich.

Die folgende Tabelle schlüsselt diese Hauptunterschiede auf, die bei der Planung eines Netzwerks entscheidend sind, das Mobilität mit absoluter Stabilität in Einklang bringen muss.

WLAN vs. LAN auf einen Blick

| Funktion | WLAN (Drahtlos) | LAN (Kabelgebunden) |

|---|---|---|

| Konnektivität | Nutzt Funkwellen (Wi-Fi) | Nutzt physische Ethernet-Kabel |

| Mobilität | Hoch; Nutzer können sich frei bewegen | Gering; Geräte sind an einen Port gebunden |

| Installation | Einfacher und weniger störend | Kann komplex, störend und kostspielig sein |

| Ideal für | Mobile Geräte, Gastzugang, IoT | Desktops, Server, kritische Systeme |

Der herausragende Vorteil eines WLANs ist seine unglaubliche Flexibilität. Die Bereitstellung eines Netzwerks in einem historischen Gebäude mit dicken Wänden oder einem dynamischen Großraumbüro ist weitaus einfacher, wenn Sie nicht meterweise Kabel durch Wände und Decken verlegen müssen.

In der Praxis entscheiden sich die meisten Unternehmen nicht für das eine oder das andere. Stattdessen nutzen sie ein Hybridmodell. Sie verlassen sich auf kabelgebundene LAN-Verbindungen für stationäre Hardware, die maximale Geschwindigkeit und Zuverlässigkeit erfordert – wie Server und Desktop-PCs –, während das WLAN die wesentliche Mobilität und den Komfort für Laptops, Smartphones und Gastgeräte bietet.

Die Kernkomponenten eines leistungsstarken WLANs

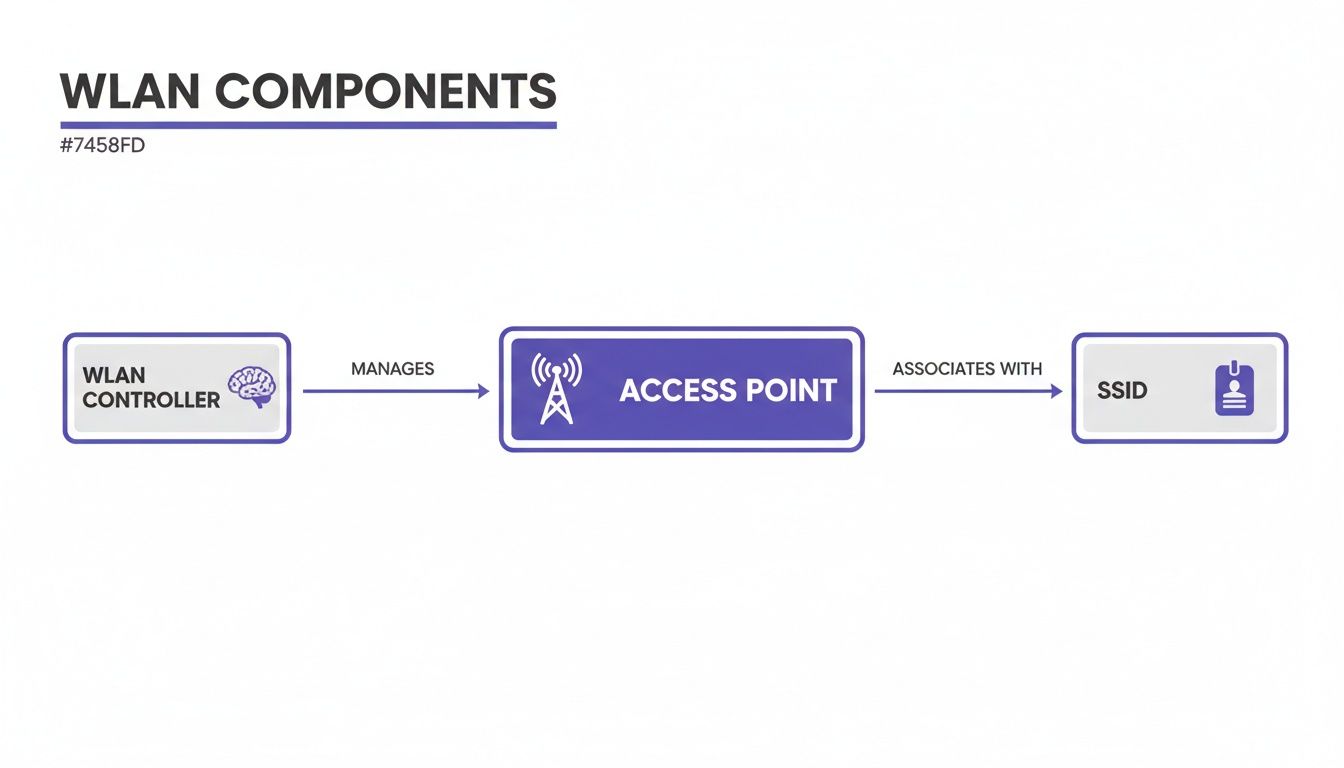

Ein Wireless Local Area Network besteht aus einigen wenigen wichtigen Hardwarekomponenten, die zusammenarbeiten. Um wirklich zu verstehen, was ein WLAN ist, müssen Sie zunächst die wesentlichen Komponenten kennen. Stellen Sie sich diese als ein Team von Spezialisten vor, die eine nahtlose drahtlose Konnektivität ermöglichen.

Das Herzstück jedes WLANs ist der Access Point (AP). Am einfachsten lässt sich ein AP als drahtloses Megafon für Ihre Internetverbindung vorstellen. Er nimmt das kabelgebundene Signal von Ihrem Router oder Netzwerk-Switch und sendet es über Funkwellen durch die Luft, sodass sich Ihre Geräte ohne physisches Kabel verbinden können.

Diese Geräte sind der sichtbare Teil des Netzwerks und oft an Decken oder Wänden in Büros, Hotels und Cafés montiert. Wo Sie sie platzieren, ist entscheidend, um eine starke, konsistente Signalabdeckung in Ihren gesamten Räumlichkeiten zu gewährleisten.

Benennung und Verwaltung des Netzwerks

Das von einem AP gesendete Signal benötigt einen Namen, damit Ihre Geräte es finden können. Hier kommt der SSID ins Spiel. Ein SSID ist einfach der öffentliche Name eines Wi-Fi-Netzwerks – der Name, den Sie aus der Liste auf Ihrem Telefon oder Laptop auswählen, wie "Airport_Free_WiFi" oder "HotelGuest".

Während APs das Signal erzeugen, verleiht der SSID ihm eine Identität. Ein einzelner physischer Standort kann mehrere SSIDs haben, die von denselben APs gesendet werden, um verschiedene Gruppen zu bedienen, wie z. B. die Trennung des Gastverkehrs vom sicheren Mitarbeiterzugang.

Mit dem Wachstum Ihres Unternehmens steigt auch die Komplexität Ihres Netzwerks. Ein einzelner AP mag für ein kleines Geschäft ausreichen, aber ein großes Büro oder ein Hotelcampus erfordert einen koordinierteren Ansatz, um Funklöcher zu vermeiden und ein reibungsloses Nutzererlebnis zu gewährleisten.

Für größere Räumlichkeiten wäre die Verwaltung von Dutzenden oder gar Hunderten einzelner APs ein logistischer Albtraum. Hier kommt ein WLAN-Controller ins Spiel. Stellen Sie sich diesen als den Fluglotsen für Ihr gesamtes drahtloses Netzwerk vor.

Ein Controller ist ein zentrales Gehirn, das alle APs in Ihrem Netzwerk konfiguriert, verwaltet und überwacht. Er übernimmt kritische Aufgaben wie:

- Nahtloses Roaming: Stellt sicher, dass Ihr Gerät zwischen APs wechseln kann, ohne die Verbindung zu verlieren, etwa wenn Sie einen langen Hotelkorridor entlanggehen.

- Load Balancing: Intelligente Verteilung von Nutzern auf verschiedene APs, um zu verhindern, dass ein einzelner AP überlastet und langsam wird.

- Richtliniendurchsetzung: Einheitliche Anwendung von Sicherheitsregeln und Zugriffsberechtigungen im gesamten Netzwerk.

Durch die Zentralisierung der Verwaltung machen Controller großflächige WLANs effizient, zuverlässig und viel einfacher abzusichern. Die richtige Anzahl von APs zu ermitteln, ist ein wichtiger Schritt. Erfahren Sie mehr über die Planung Ihrer Bereitstellung mit unserem Access Point-Rechner .

Wie WLANs Funkwellen in nahtlose Konnektivität verwandeln

Im Kern funktioniert ein Wireless Local Area Network ähnlich wie ein altes UKW-Radio. Denken Sie daran, wie Sie Ihr Autoradio auf einen bestimmten Sender einstellen – es empfängt ein Signal, das auf einer bestimmten Frequenz gesendet wird. Ein WLAN-Netzwerk tut dasselbe, aber anstelle von Musik sendet und empfängt es Ihre Daten über Funkwellen.

Ihre Geräte „schalten“ sich einfach auf die richtige Frequenz ein, um dem Netzwerk beizutreten. Ihre Daten werden in Funksignale umgewandelt und von Access Points (APs) durch die Luft gesendet. Diese APs arbeiten auf bestimmten Funkfrequenzbändern, am häufigsten 2,4 GHz und 5 GHz. Das neuere 6 GHz-Band hält nun ebenfalls Einzug und bietet eine massive Kapazitätssteigerung.

So greifen die Kernkomponenten ineinander, um jene nahtlose drahtlose Verbindung zu schaffen, auf die wir uns alle verlassen.

Wie Sie sehen können, kann ein zentraler Controller zahlreiche APs verwalten. Jeder dieser APs sendet dann einen Netzwerknamen (den SSID), den Ihre Geräte finden und mit dem sie sich verbinden können.

Kanäle und Interferenzen verstehen

Jedes dieser Frequenzbänder ist in kleinere "Kanäle" unterteilt. Sie können sich diese als einzelne Radiosender vorstellen. Wenn Sie sich mit einem WLAN verbinden, einigen sich Ihr Gerät und der AP darauf, über einen bestimmten Kanal zu kommunizieren. Hier kann es an überfüllten Orten etwas unübersichtlich werden.

Wenn zu viele benachbarte Netzwerke versuchen, dieselben oder überlappende Kanäle zu nutzen, entsteht Hochfrequenz (HF)-Interferenz. Es ist, als würden mehrere Personen gleichzeitig in einem kleinen Raum sprechen – es wird einfach nur Lärm. Für Ihr Wi-Fi führt dieser "Lärm" zu Verbindungsabbrüchen und frustrierend langsamen Geschwindigkeiten, ein Problem, das jeder nur zu gut kennt, der schon einmal versucht hat, in einem gut besuchten Café zu arbeiten.

Der SSID, den Sie in der Liste der verfügbaren Netzwerke Ihres Geräts sehen, ist mehr als nur ein Name; er ist ein öffentliches Signal (Beacon). Ihr Telefon oder Laptop scannt ständig die Funkwellen nach diesen Signalen, die die Existenz des Netzwerks und die Verbindungsart ankündigen und so den gesamten Prozess in Gang setzen.

Genau deshalb sind moderne WLANs so intelligent. Sie können automatisch zwischen Kanälen wechseln, um einen ruhigeren zu finden und so Interferenzen zu vermeiden. Die neueren 5 GHz- und 6 GHz-Bänder sind hier eine große Hilfe, da sie viel mehr nicht überlappende Kanäle bieten als das überlastete 2,4 GHz-Band. Sie sind die geräumigen, mehrspurigen Autobahnen im Vergleich zu einer einspurigen Landstraße zur Hauptverkehrszeit.

Die wachsende Nachfrage an Netzwerke in Großbritannien

Der Bedarf an dieser Art von intelligentem Kanalmanagement wird mit der explodierenden Anzahl verbundener Geräte jeden Tag kritischer. In Großbritannien hat der durchschnittliche Haushalt mittlerweile über 25 Geräte mit seinem Wi-Fi-Netzwerk verbunden. Das ist ein enormer Sprung von nur sieben vor ein paar Jahren.

Dieser Anstieg setzt ältere WLAN-Setups enorm unter Druck und zwingt Unternehmen und Privathaushalte zu neueren Standards, nur um die Last zu bewältigen. Sie können tiefer in die Daten zu europäischen Breitbandtrends und deren Auswirkungen auf die britische Konnektivität eintauchen.

Letztendlich funktioniert ein WLAN, indem es einen unsichtbaren Tanz von Funkwellen choreografiert. Es wählt intelligent die besten Frequenzen und Kanäle aus, verwaltet alle Geräte, die sich über SSIDs verbinden, und arbeitet ständig daran, Interferenzen zu minimieren. All dies geschieht, um das stabile, schnelle und zuverlässige drahtlose Erlebnis zu schaffen, auf das wir heute bei fast allem angewiesen sind.

Absicherung Ihres WLANs in der modernen Ära

Da Ihr WLAN zum Hauptzugangsweg ins Internet wird, reicht die alte Methode der Verwendung eines einzigen, gemeinsamen Passworts einfach nicht mehr aus. Wenn Ihr Netzwerk alles von Firmenlaptops bis hin zu Gast-Smartphones unterstützen muss, benötigen Sie einen viel intelligenteren Ansatz, um sensible Daten zu schützen und einen reibungslosen Netzwerkbetrieb aufrechtzuerhalten.

Hier kommen moderne Sicherheitsprotokolle ins Spiel. Sie gehen weit über den grundlegenden Passwortschutz hinaus und schaffen Verteidigungsschichten, die nicht nur stärker, sondern auch für die Nutzer viel einfacher zu handhaben sind.

Der neue Goldstandard in der Verschlüsselung

Die erste Verteidigungslinie für jedes moderne WLAN ist WPA3 (Wi-Fi Protected Access 3). Als neueste Sicherheitszertifizierung der Wi-Fi Alliance ist es ein riesiger Sprung nach vorn gegenüber seinen Vorgängern WPA und WPA2.

WPA3 verwendet weitaus stärkere Verschlüsselungsmethoden, was es für einen Angreifer unglaublich schwierig macht, Ihr Passwort zu knacken, selbst wenn es ihm gelingt, einen Teil Ihres Netzwerkverkehrs abzufangen. Es schiebt auch "Wörterbuchangriffen" einen Riegel vor, bei denen Hacker Ihr Netzwerk mit gängigen Wörtern und Phrasen bombardieren, in der Hoffnung, das Passwort zu erraten.

Für jedes Unternehmen sollte WPA3 als Basis für die drahtlose Sicherheit betrachtet werden. Es schließt kritische Schwachstellen älterer Standards und bietet eine individualisierte Datenverschlüsselung, was bedeutet, dass selbst in einem öffentlichen Netzwerk der Datenverkehr jedes Nutzers vor anderen abgeschirmt ist.

Selbst mit der besten Verschlüsselung besteht die eigentliche Herausforderung für Unternehmen darin, zu verwalten, wer auf das Netzwerk zugreifen und was er tun kann. Hier verändert identitätsbasiertes Networking die Spielregeln komplett. Weitere Details finden Sie in unserem Leitfaden zum Aufbau einer wirklich sicheren drahtlosen Netzwerkumgebung .

Von Passwörtern zur Identität

Sich auf ein gemeinsames Passwort für alle zu verlassen, ist sowohl ineffizient als auch ein massives Sicherheitsrisiko. Ein viel besserer Weg ist es, den Zugriff basierend auf der verifizierten Identität eines Nutzers zu gewähren. Dies geschieht mithilfe einer Reihe leistungsstarker Technologien, die für Sicherheit auf Unternehmensniveau entwickelt wurden.

Drei Schlüsseltechnologien treiben diesen Wandel voran:

- 802.1X: Stellen Sie sich dies als Türsteher für Ihr Netzwerk vor. Anstelle eines gemeinsamen Passworts zwingt es die Nutzer, sich mit eindeutigen Anmeldeinformationen auszuweisen. Dies ist oft dasselbe Login, das sie für die Arbeit verwenden, wie eine Microsoft Entra ID oder ein Google Workspace-Konto.

- Passpoint (Hotspot 2.0): Diese Technologie ermöglicht es mobilen Geräten, Wi-Fi-Netzwerke automatisch zu finden und sich mit ihnen zu verbinden, ohne dass jemand einen Finger rühren muss. Sobald ein Gerät eingerichtet ist, kann es sicher zwischen jedem Passpoint-fähigen Hotspot roamen, genau wie Ihr Telefon zwischen Mobilfunkmasten roamt.

- OpenRoaming: Als Weiterentwicklung von Passpoint schafft OpenRoaming einen globalen Verbund von Wi-Fi-Netzwerken. Ein Nutzer authentifiziert sich einmalig bei einem vertrauenswürdigen Anbieter (wie Purple), und sein Gerät kann sich dann automatisch und sicher mit jedem teilnehmenden Netzwerk weltweit verbinden – von Flughäfen bis hin zu Cafés.

Zusammen machen diese Technologien das klobige, unsichere Captive Portal zu einem Relikt der Vergangenheit. Für Ihre Mitarbeiter ist der Zugang an ihre sichere Unternehmensidentität gebunden. Für Gäste kann eine einmalige Anmeldung eine nahtlose und automatische Verbindung bei jedem zukünftigen Besuch ermöglichen, was ein weitaus besseres Erlebnis schafft, ohne Kompromisse bei der Sicherheit einzugehen.

Wie Sie Ihr WLAN für Ihr Unternehmen nutzbar machen

Sie haben also ein solides, sicheres WLAN eingerichtet. Was nun? Es ist verlockend, es nur als eine weitere Versorgungseinrichtung wie Licht oder Heizung zu betrachten, aber das wird ihm nicht gerecht. Ein modernes drahtloses Netzwerk ist ein leistungsstarkes Geschäftswerkzeug, und sobald Sie die Grundlagen verstanden haben, können Sie es viel intensiver für sich arbeiten lassen.

Denken Sie an die unmittelbaren Auswirkungen auf das Kundenerlebnis. In einem Hotel, das eine Technologie wie OpenRoaming nutzt, verbindet sich das Telefon eines Gastes automatisch und sicher in dem Moment, in dem er durch die Tür tritt. Es gibt keine klobigen Login-Portale oder Passwörter, mit denen man sich herumschlagen muss. Diese erste nahtlose Interaktion setzt einen Premium-Ton für den gesamten Aufenthalt und steigert von Anfang an unauffällig die Zufriedenheit und Loyalität.

Von Konnektivität zu Business Intelligence

Über die Schaffung eines reibungslosen Nutzererlebnisses hinaus geschieht die wahre Magie, wenn Ihr WLAN beginnt, Business Intelligence bereitzustellen. Die Daten, die es sammeln kann, sind eine Goldgrube, um zu verstehen, wie Menschen mit Ihren physischen Räumlichkeiten interagieren.

Nehmen wir zum Beispiel ein Einkaufszentrum. Durch den Einsatz von WiFi-Analysen kann das Management-Team genau sehen, wie sich die Käufer bewegen. Sie können Laufwege analysieren, sehen, wie lange sich Personen in bestimmten Bereichen aufhalten, und verfolgen, wie oft sie zurückkehren. Dies sind nicht nur abstrakte Daten; es ist ein direkter Feed von First-Party-Informationen, den Marketingteams nutzen können, um Ladenlayouts zu optimieren und Werbeaktionen zielgenau auszurichten.

Plötzlich wandelt sich Ihr WiFi-Netzwerk von einem Kostenfaktor zu einem direkten Beitrag zu Ihrem Geschäftsergebnis.

Dieser Wandel vollzieht sich genau jetzt, insbesondere an Orten mit einem starken digitalen Rückgrat. In Großbritannien beispielsweise ist die Infrastruktur mehr als bereit. Da mittlerweile 98 % der Gebäude Zugang zu superschnellem Breitband haben, ist das Fundament für leistungsstarke WLANs absolut solide. Tatsächlich sind bereits 87 % der britischen Gebäude durch gigabitfähige Dienste abgedeckt.

Diese leistungsstarke Konnektivität ist genau das, was es Plattformen wie Purple ermöglicht, ein einfaches WLAN in einen intelligenten Geschäftswert zu verwandeln, sei es durch die Bereitstellung eines passwortlosen Zugangs in einem Hotel oder durch die Lieferung umfangreicher Analysen in einem Fachmarktzentrum. Sie können mehr über den aktuellen Stand des britischen Breitbandausbaus und seine Auswirkungen lesen.

Best Practices für eine erfolgreiche Bereitstellung

Um diese Vorteile zu erschließen, reicht es nicht aus, einfach ein paar Access Points anzuschließen und auf das Beste zu hoffen. Eine überstürzte Bereitstellung ohne angemessige Planung ist ein garantiertes Rezept für schlechte Leistung, frustrierte Nutzer und verpasste Chancen.

Um es richtig zu machen, befolgen Sie diese wesentlichen Best Practices:

Führen Sie eine Site Survey durch: Bevor Sie auch nur ein einziges Stück Hardware kaufen, lassen Sie eine professionelle drahtlose Standortausmessung (Site Survey) durchführen. Dies ist nicht verhandelbar. Die Ausmessung kartiert Ihre gesamten physischen Räumlichkeiten, identifiziert potenzielle Störquellen (wie Aufzugsschächte oder dicke Wände) und ermittelt die perfekten Standorte für Access Points, um sicherzustellen, dass Sie überall eine konsistente, zuverlässige Abdeckung haben.

Planen Sie für Kapazität, nicht nur für Abdeckung: Es ist einfach, nur daran zu denken, einen Bereich mit einem Signal abzudecken, aber Sie müssen planen, wie viele Personen und Geräte es tatsächlich nutzen werden. Ein Stadion oder ein Konferenzzentrum benötigt ein viel dichteres Netzwerk als ein kleines Büro, um Tausende von gleichzeitigen Verbindungen zu bewältigen, ohne zum Stillstand zu kommen. Planen Sie immer für Ihre Spitzennachfrage.

Integrieren Sie eine Identitätsplattform: Dies ist der Schlüssel, der das wahre Potenzial Ihrer Hardware freisetzt. Indem Sie eine identitätsbasierte Networking-Plattform über Ihr WLAN legen, erhalten Sie die Möglichkeit zu verwalten, wer Zugriff erhält, die Sicherheit drastisch zu erhöhen und vor allem die wertvollen Analysen zu sammeln, die intelligentere Geschäftsentscheidungen und ein besseres Kundenerlebnis vorantreiben.

Die Zukunft des WLANs ist identitätsgesteuert

Wir haben viel darüber behandelt, was ein WLAN-Netzwerk ist, vom einfachen drahtlosen Zugang bis hin zu einer Plattform für Sicherheit und Nutzerbindung. Aber der eigentliche Wandel, der die Spielregeln für Unternehmen verändert, ist die Abkehr von anonymen Netzwerken mit gemeinsamen Passwörtern hin zu einem modernen, identitätsgesteuerten Ansatz.

Die Tage klobiger Captive Portals und leicht teilbarer Pre-Shared Keys sind gezählt. In der Zukunft geht es nicht darum, wie ein Gerät in Ihr Netzwerk gelangt, sondern wer es nutzt. Wenn Sie eine intelligente Identitätsplattform über Ihre bestehende WLAN-Hardware legen, erschließen Sie endlich ihr wahres Potenzial und verwandeln sie von einem einfachen Hilfsmittel in einen strategischen Vermögenswert.

Die wichtigste Erkenntnis ist diese: Bei der Zukunft des drahtlosen Networkings geht es nicht um die Hardware, sondern um die Identität des damit verbundenen Nutzers. Dieser Wandel ermöglicht automatisierte Sicherheit, nahtlosen Zugang und leistungsstarke geschäftliche Einblicke.

Das Potenzial Ihres Netzwerks freisetzen

Dieses neue Modell löst einige der hartnäckigsten Herausforderungen, mit denen Unternehmen konfrontiert sind. Stellen Sie sich eine Welt vor, in der:

- Gastzugang mühelos ist. Besucher verbinden sich automatisch und sicher, ohne jemals eine Login-Seite zu sehen. Es schafft ein Premium-Erlebnis von dem Moment an, in dem sie eintreten.

- Sicherheit automatisiert ist. Der Mitarbeiterzugang ist direkt an ihre Unternehmensidentität gebunden. Berechtigungen werden sofort erteilt und entzogen, ohne dass ein Eingreifen der IT erforderlich ist.

- Ihre physischen Räumlichkeiten Daten liefern. Das Netzwerk bietet First-Party-Analysen zu Laufwegen und Verhalten und liefert Ihnen die Intelligenz, um Abläufe zu verbessern und Kundenbindung aufzubauen.

Indem Sie Ihren Fokus von gemeinsamen Schlüsseln auf die Nutzeridentität verlagern, wird Ihr WLAN zum Motor für eine intelligentere, sicherere und ansprechendere Umgebung für alle.

Ihre WLAN-Fragen, beantwortet

WiFi vs. WLAN

Was ist der Unterschied zwischen WiFi und WLAN?

Dies ist wahrscheinlich der häufigste Punkt für Verwirrung, aber die Unterscheidung ist eigentlich ganz einfach. Ein Wireless Local Area Network (WLAN) ist das gesamte Netzwerksystem – die Access Points, die verbundenen Geräte und die Controller, die alles verwalten.

WiFi hingegen ist die spezifische Technologie, die verwendet wird, um dieses Netzwerk funktionsfähig zu machen. Es ist ein Markenname für die IEEE 802.11-Standards, die Geräte verwenden, um drahtlos zu kommunizieren.

Eine gute Analogie ist, sich das WLAN als das Straßensystem vorzustellen, während WiFi die Art von Auto ist, das Sie darauf fahren. Obwohl die meisten Menschen die Begriffe in der Alltagssprache synonym verwenden, sind sie technisch gesehen nicht dasselbe. WiFi ist das Werkzeug, das Sie verwenden, um ein WLAN aufzubauen.

Netzwerkfunktionalität und Sicherheit

Kann ein WLAN ohne Internetverbindung funktionieren?

Ja, absolut. Die Hauptaufgabe eines WLANs besteht darin, lokale Geräte miteinander zu verbinden. Solange die Access Points Strom haben, können Geräte im Netzwerk weiterhin kommunizieren, Dateien austauschen und sich mit lokalen Servern verbinden, ohne eine Verbindung zum breiteren Internet zu haben.

Denken Sie an ein Lagerhaus, in dem Mitarbeiter Handscanner verwenden, um eine lokale Bestandsdatenbank zu aktualisieren. Selbst wenn die Hauptinternetleitung des Gebäudes ausfällt, funktioniert das WLAN weiterhin, und somit auch das Geschäft. Das Internet wird erst notwendig, wenn ein Gerät auf etwas außerhalb des lokalen Netzwerks zugreifen muss.

Wie kann ich mein WLAN sicherer machen?

Echte WLAN-Sicherheit ist viel mehr als nur ein starkes Passwort. Die Verwendung der neuesten WPA3-Verschlüsselung ist eine entscheidende Basis, aber wahre Sicherheit entsteht dadurch, dass man genau kontrolliert, wer überhaupt auf das Netzwerk zugreifen kann. Hier kommen identitätsbasierte Zugriffskontrollmethoden wie 802.1X ins Spiel, die sicherstellen, dass sich jeder Nutzer mit seinen eigenen, eindeutigen Anmeldeinformationen authentifizieren muss.

Die mit Abstand effektivste Sicherheitsmaßnahme besteht darin, Ihren Gastverkehr vollständig von Ihrem Kernunternehmensnetzwerk zu trennen. Dies schafft eine virtuelle Wand, die verhindert, dass das potenziell kompromittierte Gerät eines Besuchers jemals Ihre sensiblen Unternehmensdaten sieht oder mit ihnen interagiert.

Das Problem mit Captive Portals

Was ist ein Captive Portal und warum wird es obsolet?

Kennen Sie diese Webseite, die aufpoppt, wenn Sie versuchen, einem öffentlichen WiFi-Netzwerk beizutreten, und Sie zwingt, ein Passwort einzugeben, Ihre E-Mail-Adresse preiszugeben oder Bedingungen zuzustimmen? Das ist ein Captive Portal. Lange Zeit waren sie der Standard für den öffentlichen Zugang, aber heute werden sie weithin als frustrierend für Nutzer und als Schwachstelle in der Sicherheit angesehen.

Sie werden schnell durch moderne Technologien wie OpenRoaming und Passpoint ersetzt. Diese Standards machen das alte Captive Portal überflüssig, indem sie es Nutzern ermöglichen, sich nur einmal zu authentifizieren. Danach kann sich ihr Gerät automatisch und sicher mit vertrauenswürdigen WiFi-Netzwerken überall auf der Welt verbinden, ohne jemals wieder einen Anmeldebildschirm zu sehen. Es bietet ein nahtloses, sicheres und weitaus besseres Erlebnis für alle.

Sind Sie bereit, veraltete Captive Portals und gemeinsame Passwörter hinter sich zu lassen? Purple bietet eine moderne, identitätsbasierte Networking-Plattform, die den sicheren Zugang für Gäste und Mitarbeiter vereinfacht. Erfahren Sie, wie Sie Ihr WLAN in einen strategischen Vermögenswert verwandeln .