WPA-PSK समझाया गया: यह क्या है, यह कैसे काम करता है, और इसके सुरक्षा जोखिम

यह आधिकारिक तकनीकी संदर्भ WPA-PSK की कार्यप्रणाली — इसके 4-तरफ़ा हैंडशेक, क्रिप्टोग्राफ़िक आर्किटेक्चर, और अंतर्निहित सुरक्षा कमजोरियों — को विस्तार से बताता है और सटीक रूप से समझाता है कि उद्यम नेटवर्कों को मजबूत 802.1X या प्रबंधित Captive Portal आर्किटेक्चर में क्यों बदलना चाहिए। यह आतिथ्य, खुदरा, आयोजनों और सार्वजनिक क्षेत्र के संगठनों में जटिल स्थल वातावरण का प्रबंधन करने वाले IT लीडर्स के लिए कार्रवाई योग्य परिनियोजन मार्गदर्शन प्रदान करता है।

🎧 Listen to this Guide

View Transcript

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: WPA-PSK कैसे काम करता है

- क्रिप्टोग्राफ़िक आधार

- 4-तरफ़ा हैंडशेक

- जहाँ सुरक्षा मॉडल विफल होता है

- कार्यान्वयन मार्गदर्शिका: उद्यम सुरक्षा में संक्रमण

- चरण 1: अपने वर्तमान नेटवर्क एस्टेट का ऑडिट करें

- चरण 2: अतिथि और कॉर्पोरेट ट्रैफ़िक को अलग करें

- चरण 3: प्रबंधित अतिथि WiFi तैनात करें

- चरण 4: लेगेसी PSK डिवाइस को नियंत्रित करें

- चरण 5: आधुनिक नेटवर्क आर्किटेक्चर के साथ एकीकृत करें

- सर्वोत्तम अभ्यास और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

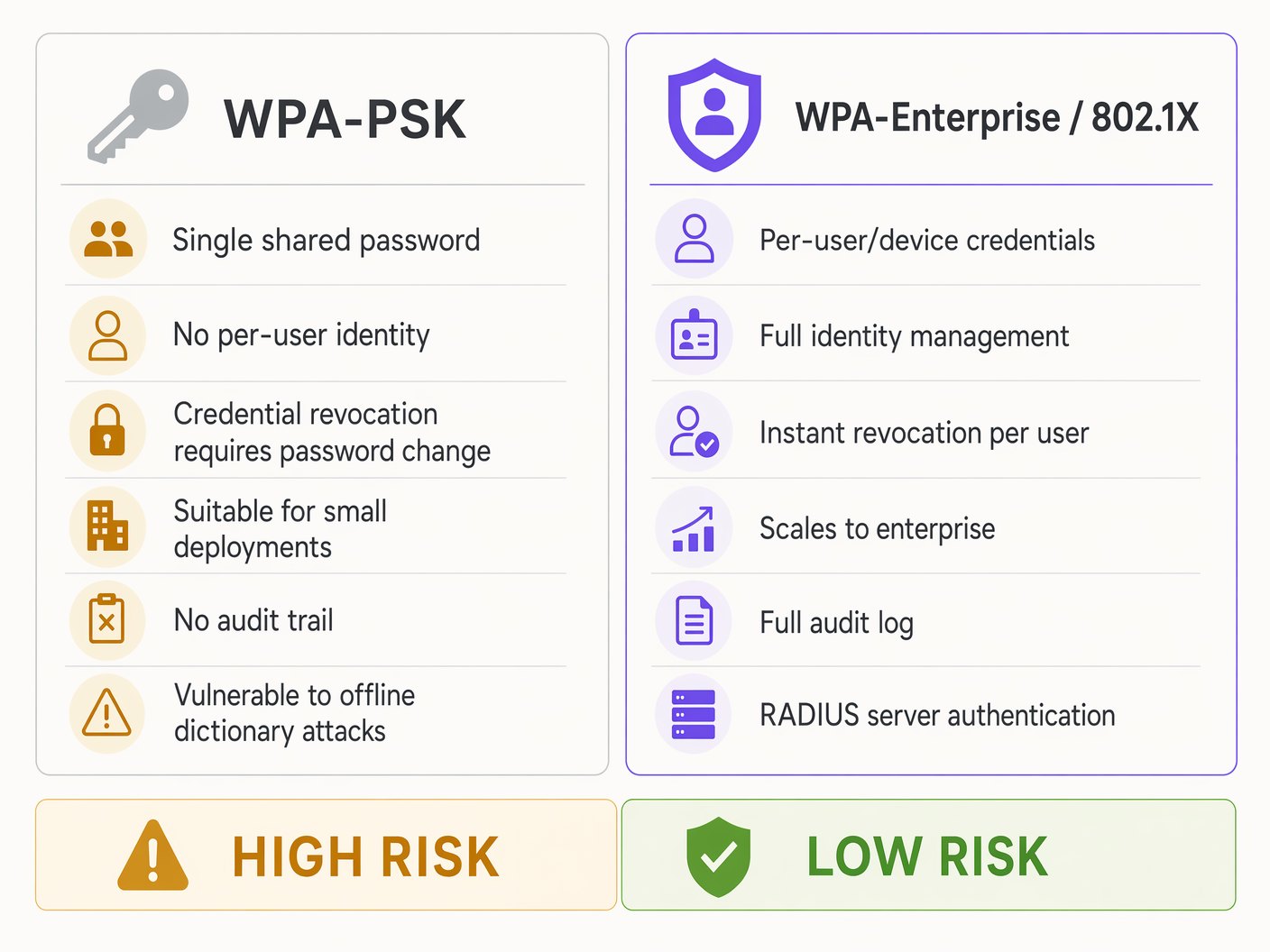

बड़े पैमाने पर काम करने वाले IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए — चाहे खुदरा श्रृंखलाओं, आतिथ्य स्थलों, या बड़े सार्वजनिक क्षेत्र की सुविधाओं में — WiFi सुरक्षा उपभोक्ता-ग्रेड तंत्रों पर निर्भर नहीं रह सकती। WPA-PSK (WiFi Protected Access Pre-Shared Key) अभी भी घर के नेटवर्कों और छोटे व्यवसायों के लिए डिफ़ॉल्ट मानक बना हुआ है, लेकिन इसकी वास्तुशिल्प सीमाएँ उद्यम वातावरण में अस्वीकार्य जोखिम पैदा करती हैं।

जबकि WPA-PSK को परिनियोजित करना सरल है, एक ही साझा पासफ़्रेज़ पर निर्भर रहने से गंभीर परिचालन बाधाएँ उत्पन्न होती हैं: नेटवर्क-व्यापी व्यवधान के बिना क्रेडेंशियल रद्द करना असंभव है, उपयोगकर्ता पहचान अस्पष्ट रहती है, और मौलिक क्रिप्टोग्राफी ऑफ़लाइन डिक्शनरी हमलों के प्रति संवेदनशील है। यह मार्गदर्शिका WPA-PSK की तकनीकी कार्यप्रणाली का विश्लेषण करती है, सटीक रूप से बताती है कि व्यावसायिक अनुप्रयोगों के लिए इसका सुरक्षा मॉडल कहाँ विफल होता है, और WPA-Enterprise (802.1X) और मजबूत Guest WiFi समाधानों की ओर अनिवार्य बदलाव की रूपरेखा प्रस्तुत करती है।

इन सीमाओं को समझकर, CTOs और स्थल संचालन निदेशक जोखिम को कम कर सकते हैं, PCI DSS और GDPR जैसे मानकों का अनुपालन सुनिश्चित कर सकते हैं, और Purple जैसे प्लेटफ़ॉर्म का लाभ उठाकर एक सुरक्षा देयता को एक प्रबंधित, विश्लेषण-संचालित संपत्ति में बदल सकते हैं।

तकनीकी गहन-विश्लेषण: WPA-PSK कैसे काम करता है

WPA-PSK को प्रमाणीकरण सर्वर के अतिरिक्त भार के बिना मजबूत एन्क्रिप्शन प्रदान करने के लिए डिज़ाइन किया गया था। यह एक Pre-Shared Key (PSK) पर निर्भर करता है — एक पासवर्ड जो 8 से 63 वर्णों तक का होता है — जिसे क्लाइंट डिवाइस (सप्लीकेंट) और एक्सेस पॉइंट (ऑथेंटिकेटर) दोनों जानते हैं।

क्रिप्टोग्राफ़िक आधार

PSK का उपयोग सीधे डेटा ट्रैफ़िक को एन्क्रिप्ट करने के लिए नहीं किया जाता है। इसके बजाय, यह एक Pairwise Master Key (PMK) उत्पन्न करने के लिए बीज सामग्री के रूप में कार्य करता है। PMK की गणना PBKDF2 (Password-Based Key Derivation Function 2) एल्गोरिथम का उपयोग करके की जाती है, जिसमें नेटवर्क के SSID के साथ पासफ़्रेज़ को 4,096 बार हैश किया जाता है। यह कम्प्यूटेशनल रूप से गहन प्रक्रिया ब्रूट-फ़ोर्स हमलों को धीमा करने के लिए डिज़ाइन की गई थी। हालाँकि, आधुनिक GPU रिग प्रति सेकंड अरबों हैश ऑपरेशन कर सकते हैं, जिससे यह सुरक्षा कैप्चर किए गए हैंडशेक वाले एक दृढ़ हमलावर के खिलाफ अपर्याप्त हो जाती है।

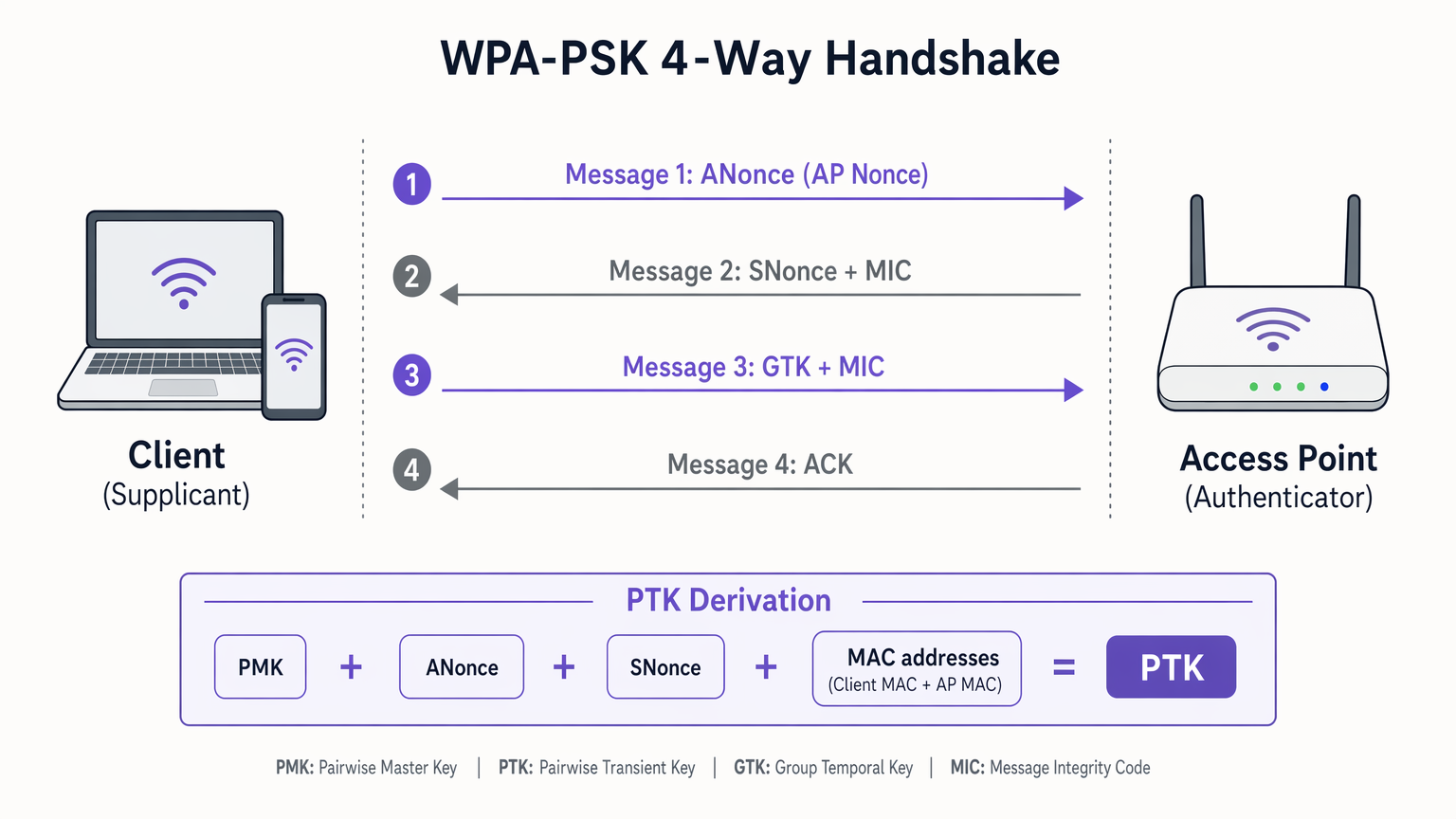

4-तरफ़ा हैंडशेक

एक बार PMK स्थापित हो जाने के बाद, क्लाइंट और AP को यह साबित करना होगा कि वे दोनों PMK को जानते हैं, बिना इसे हवा में प्रसारित किए। यह 4-तरफ़ा हैंडशेक के माध्यम से प्राप्त किया जाता है, जो वास्तविक सत्र एन्क्रिप्शन के लिए उपयोग की जाने वाली Pairwise Transient Key (PTK) को प्राप्त करता है।

हैंडशेक इस प्रकार आगे बढ़ता है। संदेश 1 में, AP क्लाइंट को एक क्रिप्टोग्राफ़िक नॉनस (ANonce) भेजता है। क्लाइंट के पास अब PTK की गणना करने के लिए आवश्यक सभी इनपुट हैं — PMK, ANonce, उसका अपना SNonce, और दोनों MAC पते। संदेश 2 में, क्लाइंट अपना नॉनस (SNonce) AP को भेजता है, साथ ही एक मैसेज इंटीग्रिटी कोड (MIC) भी भेजता है ताकि यह साबित हो सके कि उसने सफलतापूर्वक PTK उत्पन्न किया है। संदेश 3 में, AP MIC को सत्यापित करता है, PTK उत्पन्न करता है, और Group Temporal Key (GTK) — जिसका उपयोग ब्रॉडकास्ट और मल्टीकास्ट ट्रैफ़िक के लिए किया जाता है — को PTK के तहत एन्क्रिप्ट करके भेजता है। संदेश 4 में, क्लाइंट प्राप्ति की पुष्टि करता है, और एन्क्रिप्टेड डेटा ट्रांसमिशन शुरू होता है।

जहाँ सुरक्षा मॉडल विफल होता है

एक उद्यम सेटिंग में WPA-PSK की मौलिक कमी एन्क्रिप्शन एल्गोरिथम नहीं है — AES-CCMP अत्यधिक सुरक्षित है — बल्कि कुंजी प्रबंधन आर्किटेक्चर है।

सबसे पहले, ऑफ़लाइन डिक्शनरी हमले प्राथमिक क्रिप्टोग्राफ़िक जोखिम का प्रतिनिधित्व करते हैं। यदि कोई हमलावर 4-तरफ़ा हैंडशेक (जो स्पष्ट रूप से प्रसारित होता है) को कैप्चर करता है, तो वे कैप्चर किए गए MIC के खिलाफ ऑफ़लाइन ब्रूट-फ़ोर्स हमले चला सकते हैं। चूंकि कई स्थल कमजोर या अनुमानित पासवर्ड का उपयोग करते हैं, यह आधुनिक GPU रिग्स के लिए एक तुच्छ अभ्यास है जो प्रति सेकंड अरबों हैश ऑपरेशन करने में सक्षम हैं।

दूसरे, उपयोगकर्ता पहचान की कमी एक महत्वपूर्ण परिचालन विफलता है। WPA-PSK डिवाइस को प्रमाणित करता है, उपयोगकर्ता को नहीं। एक IP पता और MAC पता कोई सत्यापन योग्य पहचान प्रदान नहीं करते हैं, जिससे WiFi Analytics गंभीर रूप से सीमित हो जाती है और घटना प्रतिक्रिया लगभग असंभव हो जाती है। आधुनिक मोबाइल ऑपरेटिंग सिस्टम (iOS 14+, Android 10+) भी डिफ़ॉल्ट रूप से MAC पतों को रैंडमाइज़ करते हैं, जिससे डिवाइस-स्तर की ट्रैकिंग भी अविश्वसनीय हो जाती है।

तीसरे, रद्दीकरण समस्या एक निरंतर परिचालन बोझ पैदा करती है। जब कोई कर्मचारी छोड़ देता है या कोई डिवाइस समझौता हो जाता है, तो एक्सेस रद्द करने का एकमात्र तरीका AP पर PSK को बदलना और मैन्युअल रूप से हर वैध क्लाइंट डिवाइस को अपडेट करना है। सैकड़ों स्थानों और हजारों डिवाइस वाले Retail वातावरण में, यह परिचालन रूप से अव्यावहारिक है — और व्यवहार में, पासवर्ड शायद ही कभी बदले जाते हैं।

कार्यान्वयन मार्गदर्शिका: उद्यम सुरक्षा में संक्रमण

उद्यम वातावरण के लिए, WPA-PSK से WPA-Enterprise (802.1X) में माइग्रेशन एक महत्वपूर्ण सुरक्षा जनादेश है। निम्नलिखित ढाँचा Hospitality , Healthcare , Retail , और Transport परिनियोजनों पर लागू होता है।

चरण 1: अपने वर्तमान नेटवर्क एस्टेट का ऑडिट करें

एक व्यापक सूची के साथ शुरुआत करें। अपने नेटवर्क से कनेक्ट होने वाले प्रत्येक SSID, प्रत्येक प्रमाणीकरण विधि और प्रत्येक डिवाइस प्रकार की पहचान करें। डिवाइसों को तीन समूहों में वर्गीकृत करें: कॉर्पोरेट प्रबंधित संपत्तियाँ, अतिथि या आगंतुक डिवाइस, और विरासत या IoT डिवाइस। यह विभाजन हर बाद के डनिर्णय।

चरण 2: अतिथि और कॉर्पोरेट ट्रैफ़िक को अलग करें

कॉर्पोरेट संपत्तियों के लिए कभी भी PSK का उपयोग न करें। कॉर्पोरेट डिवाइस को RADIUS सर्वर और EAP विधियों का उपयोग करके 802.1X के माध्यम से प्रमाणित होना चाहिए। EAP-TLS (प्रमाणपत्र-आधारित) POS टर्मिनलों जैसे हेडलेस डिवाइस के लिए स्वर्ण मानक है, जबकि PEAP-MSCHAPv2 Active Directory खातों से जुड़े उपयोगकर्ता-उन्मुख डिवाइस के लिए उपयुक्त है। इन प्रोटोकॉल की विस्तृत तुलना के लिए, EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red? देखें।

चरण 3: प्रबंधित अतिथि WiFi तैनात करें

सार्वजनिक-उन्मुख नेटवर्क के लिए, एक स्थिर PSK प्रदान करना सुरक्षा और मार्केटिंग दोनों की विफलता है। एक खुला SSID तैनात करें जो एक Captive Portal पर रीडायरेक्ट करता है। Purple जैसे प्लेटफ़ॉर्म सुरक्षित, पहचान-आधारित एक्सेस प्रदान करने के लिए मौजूदा हार्डवेयर के साथ सहजता से एकीकृत होते हैं। उपयोगकर्ता सोशल लॉगिन, ईमेल या SMS के माध्यम से प्रमाणित होते हैं, जिससे एक पूर्ण ऑडिट ट्रेल के साथ एक अद्वितीय सत्र बनता है — जो उचित तकनीकी सुरक्षा उपायों के लिए GDPR अनुच्छेद 32 की आवश्यकताओं को पूरा करता है।

चरण 4: लेगेसी PSK डिवाइस को नियंत्रित करें

IoT डिवाइस या लेगेसी हार्डवेयर के लिए जो 802.1X का समर्थन नहीं कर सकते, नियंत्रण ही रणनीति है। सभी PSK डिवाइस को एक समर्पित, अत्यधिक प्रतिबंधित VLAN पर रखें, जिसका कॉर्पोरेट सबनेट तक कोई एक्सेस न हो। डिवाइस के बीच पार्श्व गति को रोकने के लिए क्लाइंट आइसोलेशन सक्षम करें। 20 या अधिक वर्णों का एक जटिल, यादृच्छिक रूप से जेनरेट किया गया पासफ्रेज़ उपयोग करें, और एक रोटेशन शेड्यूल स्थापित करें।

चरण 5: आधुनिक नेटवर्क आर्किटेक्चर के साथ एकीकृत करें

आधुनिक नेटवर्क डिप्लॉयमेंट को वितरित स्थानों पर गतिशील सुरक्षा नीतियों का समर्थन करना चाहिए। SD-WAN के साथ मजबूत WiFi सुरक्षा को एकीकृत करने से एज से कोर तक सुसंगत नीति प्रवर्तन सुनिश्चित होता है। आधुनिक व्यवसायों के लिए कोर SD WAN लाभ के बारे में अधिक जानें।

सर्वोत्तम अभ्यास और जोखिम न्यूनीकरण

निम्न तालिका प्रत्येक नेटवर्क सेगमेंट के लिए प्रमुख जोखिम न्यूनीकरण नियंत्रणों का सारांश प्रस्तुत करती है।

| नेटवर्क सेगमेंट | प्रमाणीकरण विधि | प्रमुख नियंत्रण | अनुपालन प्रासंगिकता |

|---|---|---|---|

| कॉर्पोरेट कर्मचारी | WPA-Enterprise / 802.1X | RADIUS, EAP-TLS या PEAP, प्रति-उपयोगकर्ता निरस्तीकरण | PCI DSS Req. 8.2, ISO 27001 |

| अतिथि / आगंतुक | Open SSID + Captive Portal | पहचान कैप्चर, बैंडविड्थ थ्रॉटलिंग, सत्र लॉगिंग | GDPR Art. 32, PCI DSS Req. 1.3 |

| IoT / लेगेसी | WPA-PSK (नियंत्रित) | आइसोलेटेड VLAN, क्लाइंट आइसोलेशन, जटिल पासफ्रेज़, रोटेशन | PCI DSS Req. 1.3, नेटवर्क सेगमेंटेशन |

आर्किटेक्चर से परे, परिचालन नियंत्रण भी समान रूप से महत्वपूर्ण हैं। अपने वायरलेस इंट्रूज़न डिटेक्शन सिस्टम (WIDS) को अत्यधिक डी-ऑथेंटिकेशन फ़्रेम पर अलर्ट करने के लिए कॉन्फ़िगर करें — जो एक सक्रिय हैंडशेक-कैप्चर हमले का एक मजबूत संकेतक है। यदि आपका हार्डवेयर WPA3 का समर्थन करता है, तो किसी भी शेष PSK नेटवर्क पर Simultaneous Authentication of Equals (SAE) सक्षम करें, क्योंकि SAE PSK मोड में भी फॉरवर्ड सीक्रेसी और ऑफ़लाइन डिक्शनरी हमलों के प्रतिरोध प्रदान करता है।

ROI और व्यावसायिक प्रभाव

WPA-PSK से दूर जाना केवल एक सुरक्षा अपग्रेड नहीं है; यह मापने योग्य परिणामों के साथ एक रणनीतिक व्यावसायिक प्रवर्तक है।

कम परिचालन ओवरहेड: जब पहचान को केंद्रीय रूप से प्रबंधित किया जाता है, तो WiFi पासवर्ड अपडेट से संबंधित हेल्पडेस्क टिकटों में उल्लेखनीय कमी आती है। 500 स्थानों वाले खुदरा प्रतिष्ठान में, हजारों डिवाइसों में मैन्युअल PSK रोटेशन को समाप्त करने से सालाना सैकड़ों IT घंटे बचाए जा सकते हैं।

अनुपालन और जोखिम न्यूनीकरण: 802.1X और प्रबंधित Captive Portal PCI DSS और GDPR द्वारा आवश्यक प्रति-उपयोगकर्ता ऑडिट ट्रेल प्रदान करते हैं। PCI DSS गैर-अनुपालन जुर्माने या GDPR डेटा उल्लंघन अधिसूचना की लागत एक उचित प्रमाणीकरण बुनियादी ढांचे में निवेश से कहीं अधिक है।

डेटा मुद्रीकरण: एक स्थिर PSK से Purple-प्रबंधित Captive Portal में संक्रमण WiFi को एक लागत केंद्र से राजस्व जनरेटर में बदल देता है। Purple के प्लेटफ़ॉर्म का उपयोग करने वाले स्थान ऑप्ट-इन फर्स्ट-पार्टी डेटा कैप्चर करते हैं, जिससे लक्षित मार्केटिंग अभियान, लॉयल्टी प्रोग्राम एकीकरण और ठहरने का समय, फुटफॉल पैटर्न और बार-बार आने की दर सहित गहन स्थान विश्लेषण सक्षम होता है।

Key Terms & Definitions

Pre-Shared Key (PSK)

A static passphrase of 8 to 63 characters shared between the access point and all client devices, used as the seed material for generating encryption keys.

The primary vulnerability in small business and consumer networks. When one person knows the PSK, the entire network is potentially compromised, and revocation requires a network-wide password change.

Pairwise Master Key (PMK)

A 256-bit key derived from the PSK and the network SSID using the PBKDF2 hashing algorithm, run 4,096 times.

The PMK is the top-level key in the WPA architecture. Because it incorporates the SSID, changing the network name requires recalculating the PMK on all devices.

4-Way Handshake

The cryptographic exchange where the AP and client swap nonces to independently calculate the session encryption key without transmitting the master key over the air.

The critical phase where offline dictionary attacks occur. If an attacker captures this handshake, they can attempt to crack the PSK entirely offline, with no network interaction required.

Pairwise Transient Key (PTK)

The temporary per-session encryption key generated during the 4-way handshake, used to encrypt unicast data traffic between a specific client and the AP.

Ensures that even though all users share the same PSK, they cannot easily decrypt each other's unicast traffic — though this protection is undermined if the PSK is cracked.

Message Integrity Code (MIC)

A cryptographic checksum transmitted during the handshake to prove that the sender possesses the correct PMK and has successfully calculated the PTK.

The MIC is the target of offline dictionary attacks. Attackers capture the MIC and use brute-force tools to generate matching MICs, thereby discovering the original PSK.

WPA-Enterprise / 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism requiring each user or device to authenticate individually against a RADIUS server using an EAP method.

The necessary upgrade path for enterprises moving away from WPA-PSK. Provides per-user identity, instant revocation, and a full audit trail.

Captive Portal

A web page that a user of a public-access network is required to interact with before network access is granted, typically used to capture identity, enforce terms of service, and apply access policies.

The modern alternative to providing a static PSK to guests. Enables identity capture, GDPR-compliant consent collection, bandwidth management, and marketing analytics integration.

Deauthentication Attack

A denial-of-service attack where forged 802.11 management frames are sent to force a client to disconnect from the AP, causing it to reconnect and perform a new 4-way handshake.

Used by attackers to actively generate handshake traffic for capture. Detection requires a Wireless Intrusion Detection System (WIDS) monitoring for abnormal deauthentication frame volumes.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) management for users connecting to a network service.

The core infrastructure component required for WPA-Enterprise deployments. Can be cloud-hosted or on-premises, and integrates with identity providers such as Active Directory, Azure AD, or Okta.

Case Studies

A national retail chain with 500 locations currently uses a single WPA-PSK for all point-of-sale (POS) terminals and handheld inventory scanners. They have experienced high staff turnover and are preparing for a PCI DSS compliance audit. How should the network architecture be redesigned?

- Deploy a cloud-managed RADIUS server integrated with the corporate Identity Provider (IdP), such as Azure AD or Okta.

- Configure the APs to broadcast a dedicated corporate SSID using WPA-Enterprise (802.1X).

- Provision POS terminals with EAP-TLS (certificate-based authentication) to eliminate passwords entirely — certificates are provisioned via an MDM platform.

- Provision inventory scanners using PEAP-MSCHAPv2 tied to individual employee accounts in Active Directory.

- Retire the old WPA-PSK SSID for all corporate devices.

- If legacy scanners cannot support 802.1X, isolate them on a dedicated VLAN with MAC filtering and a highly complex, unique PSK per store — and document this as a compensating control in the PCI DSS audit.

- Deploy a separate guest SSID with a captive portal for customer-facing WiFi, ensuring complete network segmentation from the corporate environment.

A large conference centre provides WiFi to attendees by printing a WPA-PSK on the back of event badges. The IT team is dealing with bandwidth exhaustion, cannot identify malicious users, and is missing out on attendee engagement data. What is the recommended deployment?

- Remove the WPA-PSK requirement and transition to an Open SSID for all attendees.

- Implement a captive portal solution (such as Purple) for guest access, requiring authentication via email, social login, or SMS validation.

- Apply per-user bandwidth throttling policies through the portal to prevent any single user from exhausting available throughput.

- Configure content filtering to block known malicious domains and peer-to-peer traffic.

- Integrate the portal with the event's CRM or marketing automation platform to capture attendee demographics and consent.

- Enable Purple's analytics dashboard to monitor real-time footfall, dwell time by zone, and return visitor rates.

- Maintain the existing WPA-Enterprise SSID for event staff and AV equipment, ensuring complete separation from the attendee network.

Scenario Analysis

Q1. A stadium IT director proposes using a WPA-PSK network for the press box, changing the password before every match to maintain security. What is the primary operational risk of this approach, and what alternative architecture would you recommend?

💡 Hint:Consider the workflow required when a journalist arrives late, needs to connect a secondary device mid-match, or when a credential is shared beyond the intended recipients.

Show Recommended Approach

The primary operational risk is the support bottleneck and lack of identity it creates. Every journalist must manually enter the new password, leading to support calls and delays during a time-critical event. More critically, there is no audit trail to identify which specific individual is consuming excessive bandwidth or attempting malicious activity. The recommended architecture is a dedicated SSID for accredited press using a captive portal with pre-issued credentials tied to individual media accreditation IDs, or a WPA-Enterprise SSID using PEAP tied to a temporary RADIUS account provisioned for each accredited journalist. This provides individual accountability, instant revocation, and bandwidth management per user.

Q2. During a penetration test, a tester captures the 4-way handshake of your WPA-PSK network and cracks the password offline within four hours using a GPU rig. How does migrating to WPA-Enterprise (802.1X) using PEAP prevent this specific attack vector?

💡 Hint:Consider how the authentication tunnel is established in PEAP before any user credentials are exchanged, and what an attacker would capture from the wireless frames.

Show Recommended Approach

WPA-Enterprise using PEAP (Protected Extensible Authentication Protocol) establishes an encrypted TLS tunnel between the client and the RADIUS server before any user credentials are exchanged. The user authentication happens inside this secure tunnel. Therefore, even if an attacker captures all wireless frames during the association process, they cannot perform an offline dictionary attack against the credentials — the credentials are protected by the server's TLS certificate. The attacker would need to compromise the RADIUS server's private key to decrypt the tunnel, which is a fundamentally different and far more difficult attack surface.

Q3. A hotel chain wants to improve its guest WiFi analytics to understand dwell times and repeat visit rates, but currently uses a static WPA-PSK for all guest rooms. Why does the PSK model prevent effective analytics, and what specific data does a captive portal solution unlock?

💡 Hint:Consider what data is visible to the network when a device connects using a shared key versus an individualised portal login, and how modern mobile OS privacy features affect MAC-based tracking.

Show Recommended Approach

WPA-PSK only authenticates the device's MAC address, which is randomised by default on iOS 14+ and Android 10+ for privacy. Because all guests share the same key, the network has no way to link a specific device to a specific guest identity. Even if MAC randomisation were not a factor, a MAC address provides no demographic or identity data. Moving to a captive portal unlocks explicit first-party data: name, email address, loyalty programme ID, marketing consent, and demographic information provided at login. This ties every session to a known user profile, enabling accurate dwell time measurement, repeat visit identification, segmented marketing campaigns, and integration with the hotel's CRM and loyalty platform.