WPA-PSK ব্যাখ্যা: এটি কী, কীভাবে কাজ করে এবং এর সিকিউরিটি ঝুঁকিগুলো

এই প্রামাণিক টেকনিক্যাল রেফারেন্সটি WPA-PSK-এর মেকানিক্স — এর 4-way handshake, ক্রিপ্টোগ্রাফিক আর্কিটেকচার এবং অন্তর্নিহিত সিকিউরিটি দুর্বলতাগুলো — বিশ্লেষণ করে এবং ব্যাখ্যা করে যে কেন এন্টারপ্রাইজ নেটওয়ার্কগুলোকে অবশ্যই শক্তিশালী 802.1X বা ম্যানেজড Captive Portal আর্কিটেকচারে স্থানান্তরিত হতে হবে। এটি হসপিটালিটি, রিটেইল, ইভেন্ট এবং পাবলিক-সেক্টর সংস্থাগুলো জুড়ে জটিল ভেন্যু পরিবেশ পরিচালনা করা আইটি লিডারদের জন্য কার্যকর ডিপ্লয়মেন্ট গাইডেন্স প্রদান করে।

এই গাইডটি শুনুন

পডকাস্ট ট্রান্সক্রিপ্ট দেখুন

- এক্সিকিউটিভ সামারি

- টেকনিক্যাল ডিপ-ডাইভ: WPA-PSK কীভাবে কাজ করে

- ক্রিপ্টোগ্রাফিক ভিত্তি

- 4-Way Handshake

- যেখানে সিকিউরিটি মডেল ভেঙে পড়ে

- ইমপ্লিমেন্টেশন গাইড: এন্টারপ্রাইজ সিকিউরিটিতে রূপান্তর

- ধাপ ১: আপনার বর্তমান নেটওয়ার্ক এস্টেট অডিট করুন

- ধাপ ২: গেস্ট এবং কর্পোরেট ট্রাফিক আলাদা করুন

- ধাপ ৩: ম্যানেজড Guest WiFi ডিপ্লয় করুন

- ধাপ ৪: লিগ্যাসি PSK ডিভাইসগুলো কন্টেইন করুন

- ধাপ ৫: আধুনিক নেটওয়ার্ক আর্কিটেকচারের সাথে ইন্টিগ্রেট করুন

- বেস্ট প্র্যাকটিস এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

এক্সিকিউটিভ সামারি

বড় পরিসরে কাজ করা আইটি ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য — তা রিটেইল চেইন, হসপিটালিটি ভেন্যু বা বড় পাবলিক-সেক্টর সুবিধাই হোক না কেন — WiFi সিকিউরিটি কনজিউমার-গ্রেড মেকানিজমের ওপর নির্ভর করতে পারে না। WPA-PSK (WiFi Protected Access Pre-Shared Key) হোম নেটওয়ার্ক এবং ছোট ব্যবসার জন্য ডিফল্ট স্ট্যান্ডার্ড হিসেবে রয়ে গেছে, কিন্তু এর আর্কিটেকচারাল সীমাবদ্ধতা এন্টারপ্রাইজ পরিবেশে অগ্রহণযোগ্য ঝুঁকি তৈরি করে。

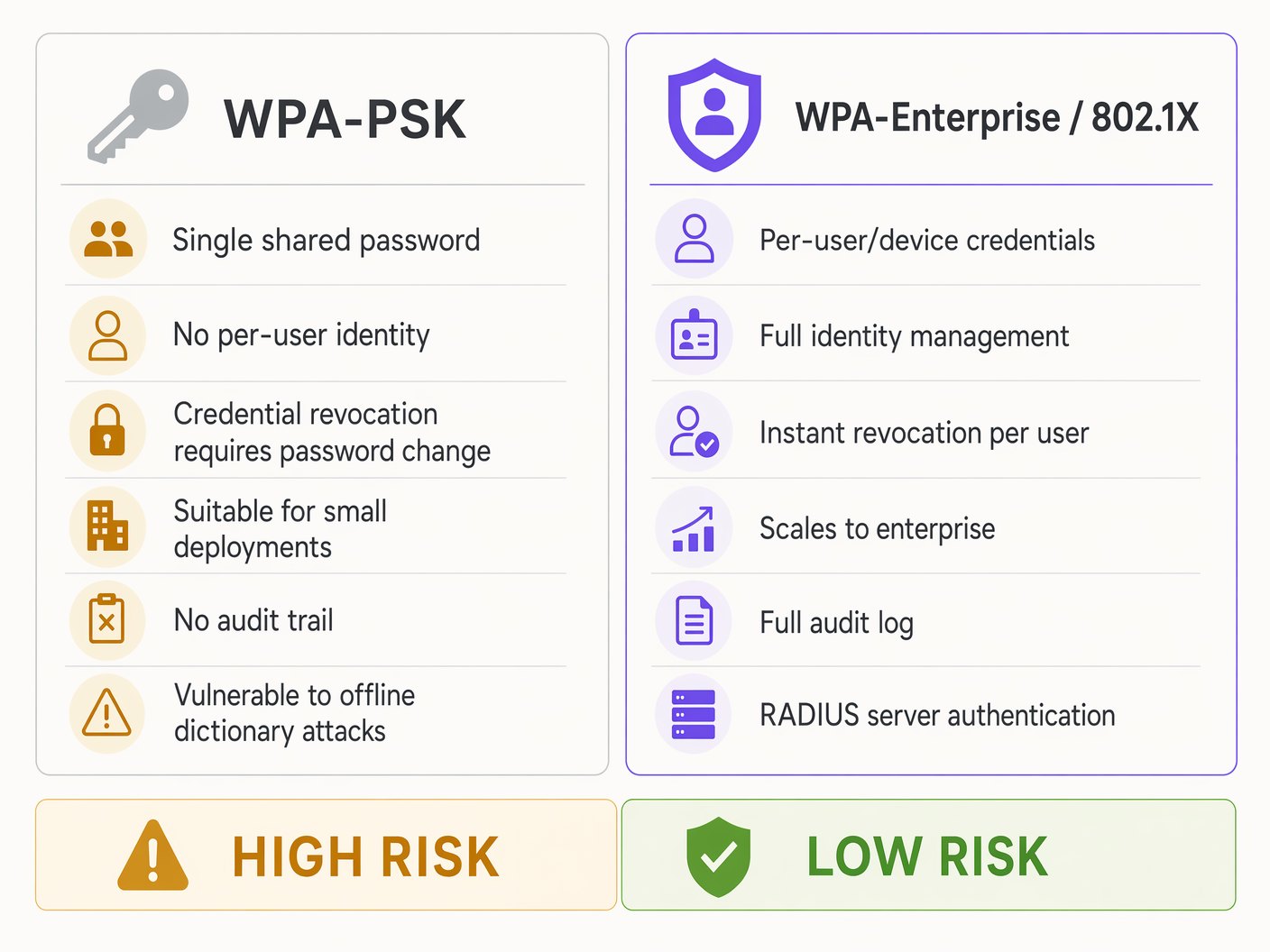

যদিও WPA-PSK ডিপ্লয় করা সহজ, একটি একক শেয়ার্ড পাসফ্রেজের ওপর নির্ভর করা মারাত্মক অপারেশনাল বাধা সৃষ্টি করে: নেটওয়ার্ক-ব্যাপী ব্যাঘাত ছাড়া ক্রেডেনশিয়াল বাতিল করা অসম্ভব, ব্যবহারকারীর পরিচয় অস্পষ্ট থাকে এবং এর মৌলিক ক্রিপ্টোগ্রাফি অফলাইন ডিকশনারি অ্যাটাকের জন্য ঝুঁকিপূর্ণ। এই গাইডটি WPA-PSK-এর টেকনিক্যাল মেকানিক্স বিশ্লেষণ করে, বিজনেস অ্যাপ্লিকেশনের জন্য এর সিকিউরিটি মডেল ঠিক কোথায় ভেঙে পড়ে তা ব্যাখ্যা করে এবং WPA-Enterprise (802.1X) ও শক্তিশালী Guest WiFi সলিউশনের দিকে অপরিহার্য পরিবর্তনের রূপরেখা দেয়।

এই সীমাবদ্ধতাগুলো বোঝার মাধ্যমে, CTO এবং ভেন্যু অপারেশন ডিরেক্টররা ঝুঁকি কমাতে পারেন, PCI DSS এবং GDPR-এর মতো স্ট্যান্ডার্ডগুলোর সাথে কমপ্লায়েন্স নিশ্চিত করতে পারেন এবং একটি সিকিউরিটি লায়াবিলিটিকে ম্যানেজড, অ্যানালিটিক্স-চালিত অ্যাসেটে রূপান্তর করতে Purple-এর মতো প্ল্যাটফর্মগুলো কাজে লাগাতে পারেন।

টেকনিক্যাল ডিপ-ডাইভ: WPA-PSK কীভাবে কাজ করে

WPA-PSK ডিজাইন করা হয়েছিল একটি অথেনটিকেশন সার্ভারের ওভারহেড ছাড়াই শক্তিশালী এনক্রিপশন প্রদান করার জন্য। এটি একটি Pre-Shared Key (PSK)-এর ওপর নির্ভর করে — যা ৮ থেকে ৬৩ ক্যারেক্টারের একটি পাসওয়ার্ড — যা ক্লায়েন্ট ডিভাইস (সাপ্লিক্যান্ট) এবং অ্যাক্সেস পয়েন্ট (অথেনটিকেটর) উভয়ের কাছেই পরিচিত।

ক্রিপ্টোগ্রাফিক ভিত্তি

ডেটা ট্রাফিক এনক্রিপ্ট করতে সরাসরি PSK ব্যবহার করা হয় না। এর পরিবর্তে, এটি একটি Pairwise Master Key (PMK) তৈরি করতে সিড ম্যাটেরিয়াল হিসেবে কাজ করে। PBKDF2 (Password-Based Key Derivation Function 2) অ্যালগরিদম ব্যবহার করে PMK গণনা করা হয়, যা নেটওয়ার্কের SSID-এর সাথে পাসফ্রেজটিকে ৪,০৯৬ বার হ্যাশ করে। এই কম্পিউটেশনালি নিবিড় প্রক্রিয়াটি ব্রুট-ফোর্স অ্যাটাক ধীর করার জন্য ডিজাইন করা হয়েছিল। তবে, আধুনিক GPU রিগগুলো প্রতি সেকেন্ডে বিলিয়ন বিলিয়ন হ্যাশ অপারেশন করতে পারে, যা ক্যাপচার করা হ্যান্ডশেক সহ একজন দৃঢ়প্রতিজ্ঞ আক্রমণকারীর বিরুদ্ধে এই সুরক্ষাকে অপর্যাপ্ত করে তোলে।

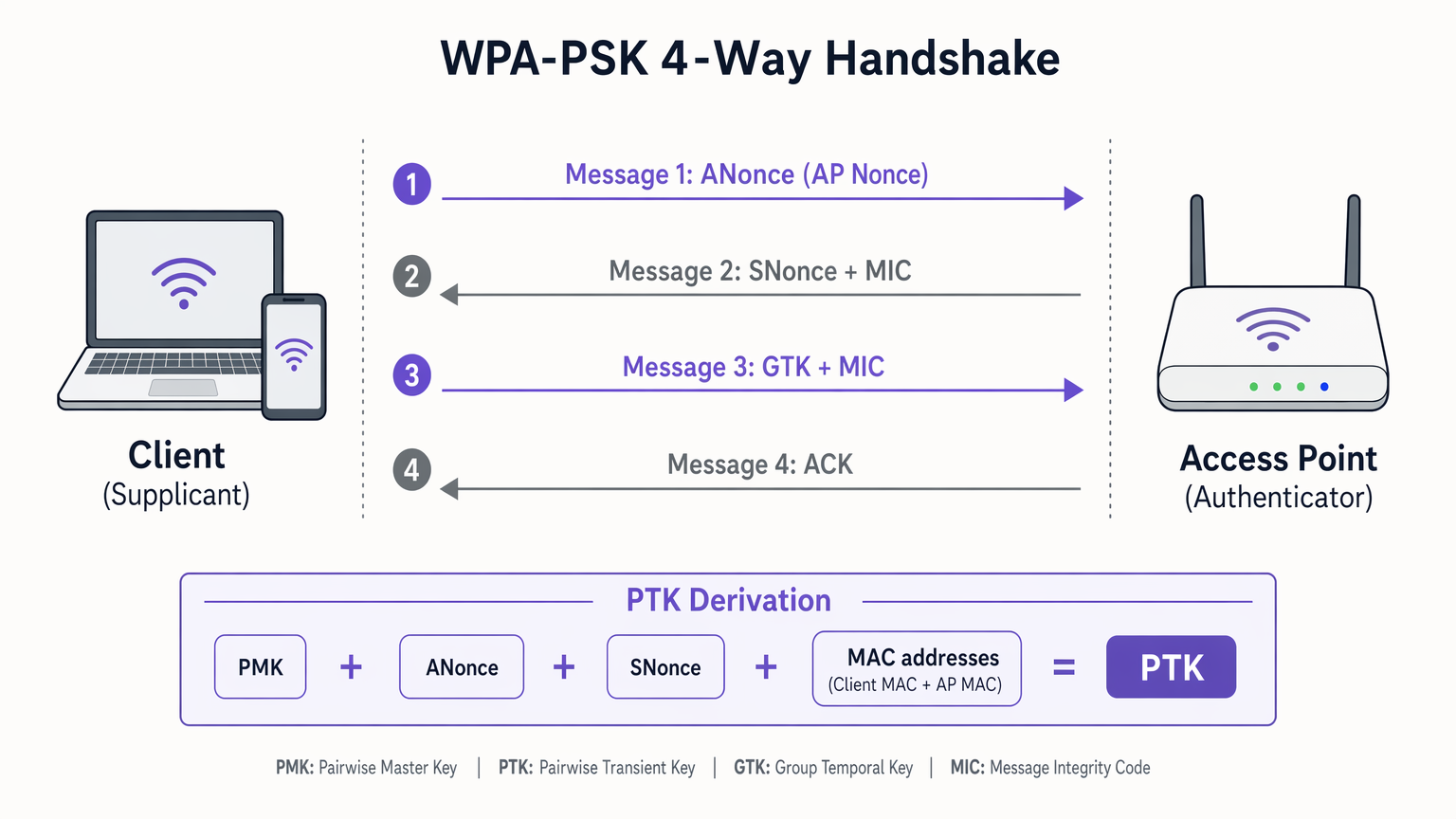

4-Way Handshake

একবার PMK প্রতিষ্ঠিত হলে, ক্লায়েন্ট এবং AP-কে প্রমাণ করতে হবে যে তারা উভয়েই PMK জানে, অথচ এটি কখনোই ওভার দ্য এয়ার ট্রান্সমিট করা যাবে না। এটি 4-Way Handshake-এর মাধ্যমে অর্জিত হয়, যা প্রকৃত সেশন এনক্রিপশনের জন্য ব্যবহৃত Pairwise Transient Key (PTK) তৈরি করে।

হ্যান্ডশেকটি নিম্নরূপভাবে এগিয়ে যায়। মেসেজ ১-এ, AP ক্লায়েন্টকে একটি ক্রিপ্টোগ্রাফিক ননস (ANonce) পাঠায়। ক্লায়েন্টের কাছে এখন PTK গণনা করার জন্য প্রয়োজনীয় সমস্ত ইনপুট — PMK, ANonce, তার নিজস্ব SNonce এবং উভয় MAC অ্যাড্রেস — রয়েছে। মেসেজ ২-এ, ক্লায়েন্ট AP-কে তার নিজস্ব ননস (SNonce) পাঠায়, সাথে একটি Message Integrity Code (MIC) পাঠায় যা প্রমাণ করে যে এটি সফলভাবে PTK তৈরি করেছে। মেসেজ ৩-এ, AP MIC যাচাই করে, PTK তৈরি করে এবং Group Temporal Key (GTK) পাঠায় — যা ব্রডকাস্ট এবং মাল্টিকাস্ট ট্রাফিকের জন্য ব্যবহৃত হয় — যা PTK-এর অধীনে এনক্রিপ্ট করা থাকে। মেসেজ ৪-এ, ক্লায়েন্ট প্রাপ্তি স্বীকার করে এবং এনক্রিপ্ট করা ডেটা ট্রান্সমিশন শুরু হয়।

যেখানে সিকিউরিটি মডেল ভেঙে পড়ে

একটি এন্টারপ্রাইজ সেটিংয়ে WPA-PSK-এর মৌলিক ত্রুটি এনক্রিপশন অ্যালগরিদম নয় — AES-CCMP অত্যন্ত সুরক্ষিত — বরং এর কী ম্যানেজমেন্ট আর্কিটেকচার।

প্রথমত, অফলাইন ডিকশনারি অ্যাটাক প্রাথমিক ক্রিপ্টোগ্রাফিক ঝুঁকির প্রতিনিধিত্ব করে। যদি কোনো আক্রমণকারী 4-way handshake ক্যাপচার করে (যা ক্লিয়ার টেক্সটে ট্রান্সমিট হয়), তবে তারা ক্যাপচার করা MIC-এর বিরুদ্ধে অফলাইন ব্রুট-ফোর্স অ্যাটাক চালাতে পারে। যেহেতু অনেক ভেন্যু দুর্বল বা অনুমানযোগ্য পাসওয়ার্ড ব্যবহার করে, তাই প্রতি সেকেন্ডে বিলিয়ন বিলিয়ন হ্যাশ অপারেশন করতে সক্ষম আধুনিক GPU রিগগুলোর জন্য এটি একটি অতি সাধারণ কাজ।

দ্বিতীয়ত, ব্যবহারকারীর পরিচয়ের অভাব একটি গুরুতর অপারেশনাল ব্যর্থতা। WPA-PSK ডিভাইসটিকে অথেনটিকেট করে, ব্যবহারকারীকে নয়। একটি আইপি অ্যাড্রেস এবং MAC অ্যাড্রেস কোনো যাচাইযোগ্য পরিচয় প্রদান করে না, যা WiFi Analytics -কে মারাত্মকভাবে সীমাবদ্ধ করে এবং ইনসিডেন্ট রেসপন্স প্রায় অসম্ভব করে তোলে। আধুনিক মোবাইল অপারেটিং সিস্টেমগুলো (iOS 14+, Android 10+) ডিফল্টরূপে MAC অ্যাড্রেস র্যান্ডমাইজ করে, যা ডিভাইস-স্তরের ট্র্যাকিংকেও অবিশ্বস্ত করে তোলে।

তৃতীয়ত, রিভোকেশন সমস্যা একটি চলমান অপারেশনাল বোঝা তৈরি করে। যখন কোনো কর্মী চলে যায় বা কোনো ডিভাইস কম্প্রোমাইজ হয়, তখন অ্যাক্সেস বাতিল করার একমাত্র উপায় হলো AP-তে PSK পরিবর্তন করা এবং ম্যানুয়ালি প্রতিটি বৈধ ক্লায়েন্ট ডিভাইস আপডেট করা। শত শত লোকেশন এবং হাজার হাজার ডিভাইস সহ একটি Retail পরিবেশে, এটি অপারেশনালি অসম্ভব — এবং বাস্তবে, পাসওয়ার্ড খুব কমই পরিবর্তন করা হয়।

ইমপ্লিমেন্টেশন গাইড: এন্টারপ্রাইজ সিকিউরিটিতে রূপান্তর

এন্টারপ্রাইজ পরিবেশের জন্য, WPA-PSK থেকে WPA-Enterprise (802.1X)-এ মাইগ্রেশন একটি গুরুত্বপূর্ণ সিকিউরিটি ম্যান্ডেট। নিম্নলিখিত ফ্রেমওয়ার্কটি Hospitality , Healthcare , Retail এবং Transport ডিপ্লয়মেন্ট জুড়ে প্রযোজ্য।

ধাপ ১: আপনার বর্তমান নেটওয়ার্ক এস্টেট অডিট করুন

একটি বিস্তৃত ইনভেন্টরি দিয়ে শুরু করুন। প্রতিটি SSID, প্রতিটি অথেনটিকেশন পদ্ধতি এবং আপনার নেটওয়ার্কে কানেক্ট হওয়া প্রতিটি ডিভাইসের ধরন চিহ্নিত করুন। ডিভাইসগুলোকে তিনটি গ্রুপে ভাগ করুন: কর্পোরেট ম্যানেজড অ্যাসেট, গেস্ট বা ভিজিটর ডিভাইস এবং লিগ্যাসি বা IoT ডিভাইস। এই সেগমেন্টেশন পরবর্তী প্রতিটি সিদ্ধান্তকে পরিচালিত করে।

ধাপ ২: গেস্ট এবং কর্পোরেট ট্রাফিক আলাদা করুন

কর্পোরেট অ্যাসেটের জন্য কখনোই PSK ব্যবহার করবেন না। কর্পোরেট ডিভাইসগুলোকে অবশ্যই RADIUS সার্ভার এবং EAP পদ্ধতি ব্যবহার করে 802.1X-এর মাধ্যমে অথেনটিকেট করতে হবে। POS টার্মিনালের মতো হেডলেস ডিভাইসের জন্য EAP-TLS (সার্টিফিকেট-ভিত্তিক) হলো গোল্ড স্ট্যান্ডার্ড, যেখানে Active Directory অ্যাকাউন্টের সাথে যুক্ত ব্যবহারকারী-মুখী ডিভাইসের জন্য PEAP-MSCHAPv2 উপযুক্ত। এই প্রোটোকলগুলোর বিস্তারিত তুলনার জন্য, EAP-TLS বনাম PEAP: আপনার নেটওয়ার্কের জন্য কোন অথেনটিকেশন প্রোটোকলটি উপযুক্ত? দেখুন।

ধাপ ৩: ম্যানেজড Guest WiFi ডিপ্লয় করুন

পাবলিক-ফেসিং নেটওয়ার্কগুলোর জন্য, একটি স্ট্যাটিক PSK প্রদান করা সিকিউরিটি এবং মার্কেটিং উভয় দিক থেকেই ব্যর্থতা। একটি ওপেন SSID ডিপ্লয় করুন যা একটি Captive Portal-এ রিডাইরেক্ট করে। Purple-এর মতো প্ল্যাটফর্মগুলো সুরক্ষিত, পরিচয়-ভিত্তিক অ্যাক্সেস প্রদান করতে বিদ্যমান হার্ডওয়্যারের সাথে নির্বিঘ্নে ইন্টিগ্রেট করে। ব্যবহারকারীরা সোশ্যাল লগইন, ইমেইল বা SMS-এর মাধ্যমে অথেনটিকেট করে, যা একটি সম্পূর্ণ অডিট ট্রেইল সহ একটি ইউনিক সেশন তৈরি করে — যা উপযুক্ত টেকনিক্যাল সিকিউরিটি ব্যবস্থার জন্য GDPR আর্টিকেল ৩২-এর প্রয়োজনীয়তা পূরণ করে।

ধাপ ৪: লিগ্যাসি PSK ডিভাইসগুলো কন্টেইন করুন

IoT ডিভাইস বা লিগ্যাসি হার্ডওয়্যার যা 802.1X সাপোর্ট করতে পারে না, সেগুলোর জন্য কন্টেইনমেন্ট হলো মূল কৌশল। সমস্ত PSK ডিভাইসকে কর্পোরেট সাবনেটে কোনো অ্যাক্সেস ছাড়াই একটি ডেডিকেটেড, কঠোরভাবে নিয়ন্ত্রিত VLAN-এ রাখুন। ডিভাইসগুলোর মধ্যে ল্যাটারাল মুভমেন্ট রোধ করতে ক্লায়েন্ট আইসোলেশন এনাবল করুন। ২০ বা ততোধিক ক্যারেক্টারের একটি জটিল, র্যান্ডমলি জেনারেট করা পাসফ্রেজ ব্যবহার করুন এবং একটি রোটেশন শিডিউল স্থাপন করুন।

ধাপ ৫: আধুনিক নেটওয়ার্ক আর্কিটেকচারের সাথে ইন্টিগ্রেট করুন

আধুনিক নেটওয়ার্ক ডিপ্লয়মেন্টগুলোকে অবশ্যই ডিস্ট্রিবিউটেড লোকেশন জুড়ে ডায়নামিক সিকিউরিটি পলিসি সাপোর্ট করতে হবে। SD-WAN-এর সাথে শক্তিশালী WiFi সিকিউরিটি ইন্টিগ্রেট করা এজ থেকে কোর পর্যন্ত সামঞ্জস্যপূর্ণ পলিসি এনফোর্সমেন্ট নিশ্চিত করে। আধুনিক ব্যবসার জন্য কোর SD WAN-এর সুবিধাগুলো সম্পর্কে আরও জানুন।

বেস্ট প্র্যাকটিস এবং ঝুঁকি প্রশমন

নিচের টেবিলটি প্রতিটি নেটওয়ার্ক সেগমেন্টের জন্য মূল ঝুঁকি প্রশমন কন্ট্রোলগুলো সারসংক্ষেপ করে।

| নেটওয়ার্ক সেগমেন্ট | অথেনটিকেশন পদ্ধতি | মূল কন্ট্রোল | কমপ্লায়েন্স প্রাসঙ্গিকতা |

|---|---|---|---|

| কর্পোরেট স্টাফ | WPA-Enterprise / 802.1X | RADIUS, EAP-TLS বা PEAP, ব্যবহারকারী-প্রতি রিভোকেশন | PCI DSS Req. 8.2, ISO 27001 |

| গেস্ট / ভিজিটর | ওপেন SSID + Captive Portal | আইডেন্টিটি ক্যাপচার, ব্যান্ডউইথ থ্রটলিং, সেশন লগিং | GDPR Art. 32, PCI DSS Req. 1.3 |

| IoT / লিগ্যাসি | WPA-PSK (কন্টেইন্ড) | আইসোলেটেড VLAN, ক্লায়েন্ট আইসোলেশন, জটিল পাসফ্রেজ, রোটেশন | PCI DSS Req. 1.3, নেটওয়ার্ক সেগমেন্টেশন |

আর্কিটেকচারের বাইরে, অপারেশনাল কন্ট্রোলগুলোও সমানভাবে গুরুত্বপূর্ণ। অতিরিক্ত ডিঅথেনটিকেশন ফ্রেমের বিষয়ে অ্যালার্ট করার জন্য আপনার Wireless Intrusion Detection System (WIDS) কনফিগার করুন — যা একটি সক্রিয় হ্যান্ডশেক-ক্যাপচার অ্যাটাকের একটি শক্তিশালী সূচক। যদি আপনার হার্ডওয়্যার WPA3 সাপোর্ট করে, তবে অবশিষ্ট যেকোনো PSK নেটওয়ার্কে Simultaneous Authentication of Equals (SAE) এনাবল করুন, কারণ SAE ফরোয়ার্ড সিক্রেসি প্রদান করে এবং PSK মোডেও অফলাইন ডিকশনারি অ্যাটাক প্রতিরোধ করে।

ROI এবং ব্যবসায়িক প্রভাব

WPA-PSK থেকে সরে আসা কেবল একটি সিকিউরিটি আপগ্রেড নয়; এটি পরিমাপযোগ্য ফলাফল সহ একটি স্ট্র্যাটেজিক বিজনেস এনাবলার।

অপারেশনাল ওভারহেড হ্রাস: যখন পরিচয় কেন্দ্রীয়ভাবে ম্যানেজ করা হয়, তখন WiFi পাসওয়ার্ড আপডেট সম্পর্কিত হেল্পডেস্ক টিকিট উল্লেখযোগ্যভাবে কমে যায়। ৫০০টি লোকেশন সহ একটি রিটেইল এস্টেটে, হাজার হাজার ডিভাইস জুড়ে ম্যানুয়াল PSK রোটেশন দূর করা বার্ষিক শত শত আইটি ঘন্টা বাঁচাতে পারে।

কমপ্লায়েন্স এবং ঝুঁকি প্রশমন: 802.1X এবং ম্যানেজড Captive Portal-গুলো PCI DSS এবং GDPR-এর জন্য প্রয়োজনীয় ব্যবহারকারী-প্রতি অডিট ট্রেইল প্রদান করে। একটি PCI DSS নন-কমপ্লায়েন্স জরিমানা বা একটি GDPR ডেটা ব্রিচ নোটিফিকেশনের খরচ একটি সঠিক অথেনটিকেশন ইনফ্রাস্ট্রাকচারে বিনিয়োগের চেয়ে বহুগুণ বেশি。

ডেটা মনিটাইজেশন: একটি স্ট্যাটিক PSK থেকে Purple-ম্যানেজড Captive Portal-এ রূপান্তর WiFi-কে একটি কস্ট সেন্টার থেকে রেভিনিউ জেনারেটরে পরিণত করে। Purple-এর প্ল্যাটফর্ম ব্যবহার করা ভেন্যুগুলো অপ্ট-ইন ফার্স্ট-পার্টি ডেটা ক্যাপচার করে, যা টার্গেটেড মার্কেটিং ক্যাম্পেইন, লয়্যালটি প্রোগ্রাম ইন্টিগ্রেশন এবং ডুয়েলের সময়, ফুটফল প্যাটার্ন ও রিপিট ভিজিট রেট সহ গভীর ভেন্যু অ্যানালিটিক্স এনাবল করে।

মূল সংজ্ঞাসমূহ

Pre-Shared Key (PSK)

অ্যাক্সেস পয়েন্ট এবং সমস্ত ক্লায়েন্ট ডিভাইসের মধ্যে শেয়ার করা ৮ থেকে ৬৩ ক্যারেক্টারের একটি স্ট্যাটিক পাসফ্রেজ, যা এনক্রিপশন কী তৈরি করার জন্য সিড ম্যাটেরিয়াল হিসেবে ব্যবহৃত হয়।

ছোট ব্যবসা এবং কনজিউমার নেটওয়ার্কগুলোতে প্রাথমিক দুর্বলতা। যখন একজন ব্যক্তি PSK জানে, তখন পুরো নেটওয়ার্কটি সম্ভাব্যভাবে কম্প্রোমাইজড হয় এবং রিভোকেশনের জন্য নেটওয়ার্ক-ব্যাপী পাসওয়ার্ড পরিবর্তন প্রয়োজন।

Pairwise Master Key (PMK)

PBKDF2 হ্যাশিং অ্যালগরিদম ব্যবহার করে PSK এবং নেটওয়ার্ক SSID থেকে প্রাপ্ত একটি ২৫৬-বিট কী, যা ৪,০৯৬ বার চালানো হয়।

PMK হলো WPA আর্কিটেকচারের টপ-লেভেল কী। যেহেতু এটি SSID অন্তর্ভুক্ত করে, তাই নেটওয়ার্কের নাম পরিবর্তন করার জন্য সমস্ত ডিভাইসে PMK পুনরায় গণনা করা প্রয়োজন।

4-Way Handshake

ক্রিপ্টোগ্রাফিক এক্সচেঞ্জ যেখানে AP এবং ক্লায়েন্ট ওভার দ্য এয়ার মাস্টার কী ট্রান্সমিট না করেই সেশন এনক্রিপশন কী স্বাধীনভাবে গণনা করতে ননস অদলবদল করে।

গুরুত্বপূর্ণ পর্যায় যেখানে অফলাইন ডিকশনারি অ্যাটাক ঘটে। যদি কোনো আক্রমণকারী এই হ্যান্ডশেকটি ক্যাপচার করে, তবে তারা কোনো নেটওয়ার্ক ইন্টারঅ্যাকশন ছাড়াই সম্পূর্ণ অফলাইনে PSK ক্র্যাক করার চেষ্টা করতে পারে।

Pairwise Transient Key (PTK)

4-way handshake-এর সময় তৈরি হওয়া অস্থায়ী সেশন-প্রতি এনক্রিপশন কী, যা একটি নির্দিষ্ট ক্লায়েন্ট এবং AP-এর মধ্যে ইউনিকাস্ট ডেটা ট্রাফিক এনক্রিপ্ট করতে ব্যবহৃত হয়।

নিশ্চিত করে যে যদিও সমস্ত ব্যবহারকারী একই PSK শেয়ার করে, তারা সহজেই একে অপরের ইউনিকাস্ট ট্রাফিক ডিক্রিপ্ট করতে পারে না — যদিও PSK ক্র্যাক হলে এই সুরক্ষাটি অকার্যকর হয়ে যায়।

Message Integrity Code (MIC)

প্রেরকের কাছে সঠিক PMK আছে এবং সফলভাবে PTK গণনা করেছে তা প্রমাণ করার জন্য হ্যান্ডশেকের সময় ট্রান্সমিট করা একটি ক্রিপ্টোগ্রাফিক চেকসাম।

MIC হলো অফলাইন ডিকশনারি অ্যাটাকের লক্ষ্য। আক্রমণকারীরা MIC ক্যাপচার করে এবং ম্যাচিং MIC তৈরি করতে ব্রুট-ফোর্স টুল ব্যবহার করে, যার ফলে আসল PSK আবিষ্কৃত হয়।

WPA-Enterprise / 802.1X

পোর্ট-ভিত্তিক নেটওয়ার্ক অ্যাক্সেস কন্ট্রোলের জন্য একটি IEEE স্ট্যান্ডার্ড যা একটি অথেনটিকেশন মেকানিজম প্রদান করে, যেখানে প্রতিটি ব্যবহারকারী বা ডিভাইসকে একটি EAP পদ্ধতি ব্যবহার করে RADIUS সার্ভারের বিপরীতে পৃথকভাবে অথেনটিকেট করতে হয়।

WPA-PSK থেকে সরে আসা এন্টারপ্রাইজগুলোর জন্য প্রয়োজনীয় আপগ্রেড পাথ। ব্যবহারকারী-প্রতি পরিচয়, তাৎক্ষণিক রিভোকেশন এবং একটি সম্পূর্ণ অডিট ট্রেইল প্রদান করে।

Captive Portal

একটি ওয়েব পেজ যার সাথে একটি পাবলিক-অ্যাক্সেস নেটওয়ার্কের ব্যবহারকারীকে নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে ইন্টারঅ্যাক্ট করতে হয়, সাধারণত পরিচয় ক্যাপচার করতে, টার্মস অফ সার্ভিস এনফোর্স করতে এবং অ্যাক্সেস পলিসি প্রয়োগ করতে ব্যবহৃত হয়।

গেস্টদের একটি স্ট্যাটিক PSK প্রদানের আধুনিক বিকল্প। আইডেন্টিটি ক্যাপচার, GDPR-কমপ্লায়েন্ট সম্মতি সংগ্রহ, ব্যান্ডউইথ ম্যানেজমেন্ট এবং মার্কেটিং অ্যানালিটিক্স ইন্টিগ্রেশন এনাবল করে।

Deauthentication Attack

একটি ডিনায়াল-অফ-সার্ভিস অ্যাটাক যেখানে একটি ক্লায়েন্টকে AP থেকে ডিসকানেক্ট করতে বাধ্য করার জন্য জাল 802.11 ম্যানেজমেন্ট ফ্রেম পাঠানো হয়, যার ফলে এটি পুনরায় কানেক্ট হয় এবং একটি নতুন 4-way handshake সম্পন্ন করে।

ক্যাপচার করার জন্য সক্রিয়ভাবে হ্যান্ডশেক ট্রাফিক তৈরি করতে আক্রমণকারীদের দ্বারা ব্যবহৃত হয়। এটি শনাক্ত করার জন্য অস্বাভাবিক ডিঅথেনটিকেশন ফ্রেম ভলিউম মনিটর করা একটি Wireless Intrusion Detection System (WIDS) প্রয়োজন।

RADIUS (Remote Authentication Dial-In User Service)

একটি নেটওয়ার্কিং প্রোটোকল যা একটি নেটওয়ার্ক সার্ভিসের সাথে কানেক্ট হওয়া ব্যবহারকারীদের জন্য সেন্ট্রালাইজড অথেনটিকেশন, অথোরাইজেশন এবং অ্যাকাউন্টিং (AAA) ম্যানেজমেন্ট প্রদান করে।

WPA-Enterprise ডিপ্লয়মেন্টের জন্য প্রয়োজনীয় মূল ইনফ্রাস্ট্রাকচার কম্পোনেন্ট। ক্লাউড-হোস্টেড বা অন-প্রিমিজেস হতে পারে এবং Active Directory, Azure AD বা Okta-এর মতো আইডেন্টিটি প্রোভাইডারগুলোর সাথে ইন্টিগ্রেট করে।

সমাধানকৃত উদাহরণসমূহ

৫০০টি লোকেশন সহ একটি জাতীয় রিটেইল চেইন বর্তমানে সমস্ত পয়েন্ট-অফ-সেল (POS) টার্মিনাল এবং হ্যান্ডহেল্ড ইনভেন্টরি স্ক্যানারের জন্য একটি একক WPA-PSK ব্যবহার করে। তারা উচ্চ কর্মী টার্নওভারের সম্মুখীন হয়েছে এবং একটি PCI DSS কমপ্লায়েন্স অডিটের জন্য প্রস্তুতি নিচ্ছে। নেটওয়ার্ক আর্কিটেকচার কীভাবে রিডিজাইন করা উচিত?

১. কর্পোরেট আইডেন্টিটি প্রোভাইডার (IdP), যেমন Azure AD বা Okta-এর সাথে ইন্টিগ্রেট করা একটি ক্লাউড-ম্যানেজড RADIUS সার্ভার ডিপ্লয় করুন। ২. WPA-Enterprise (802.1X) ব্যবহার করে একটি ডেডিকেটেড কর্পোরেট SSID ব্রডকাস্ট করতে AP-গুলো কনফিগার করুন। ৩. পাসওয়ার্ড সম্পূর্ণভাবে দূর করতে EAP-TLS (সার্টিফিকেট-ভিত্তিক অথেনটিকেশন) সহ POS টার্মিনালগুলো প্রোভিশন করুন — একটি MDM প্ল্যাটফর্মের মাধ্যমে সার্টিফিকেটগুলো প্রোভিশন করা হয়। ৪. Active Directory-তে পৃথক কর্মী অ্যাকাউন্টের সাথে যুক্ত PEAP-MSCHAPv2 ব্যবহার করে ইনভেন্টরি স্ক্যানারগুলো প্রোভিশন করুন। ৫. সমস্ত কর্পোরেট ডিভাইসের জন্য পুরানো WPA-PSK SSID রিটায়ার করুন। ৬. যদি লিগ্যাসি স্ক্যানারগুলো 802.1X সাপোর্ট করতে না পারে, তবে সেগুলোকে MAC ফিল্টারিং এবং স্টোর প্রতি একটি অত্যন্ত জটিল, ইউনিক PSK সহ একটি ডেডিকেটেড VLAN-এ আইসোলেট করুন — এবং PCI DSS অডিটে এটিকে একটি কম্পেনসেটিং কন্ট্রোল হিসেবে ডকুমেন্ট করুন। ৭. কাস্টমার-ফেসিং WiFi-এর জন্য একটি Captive Portal সহ একটি পৃথক গেস্ট SSID ডিপ্লয় করুন, যা কর্পোরেট পরিবেশ থেকে সম্পূর্ণ নেটওয়ার্ক সেগমেন্টেশন নিশ্চিত করে।

একটি বড় কনফারেন্স সেন্টার ইভেন্ট ব্যাজের পিছনে একটি WPA-PSK প্রিন্ট করে অংশগ্রহণকারীদের WiFi প্রদান করে। আইটি টিম ব্যান্ডউইথ শেষ হয়ে যাওয়ার সমস্যা মোকাবিলা করছে, ক্ষতিকারক ব্যবহারকারীদের শনাক্ত করতে পারছে না এবং অংশগ্রহণকারীদের এনগেজমেন্ট ডেটা মিস করছে। প্রস্তাবিত ডিপ্লয়মেন্ট কী?

১. WPA-PSK রিকোয়ারমেন্ট সরিয়ে ফেলুন এবং সমস্ত অংশগ্রহণকারীর জন্য একটি ওপেন SSID-তে ট্রানজিশন করুন। ২. গেস্ট অ্যাক্সেসের জন্য একটি Captive Portal সলিউশন (যেমন Purple) ইমপ্লিমেন্ট করুন, যার জন্য ইমেইল, সোশ্যাল লগইন বা SMS ভ্যালিডেশনের মাধ্যমে অথেনটিকেশন প্রয়োজন। ৩. কোনো একক ব্যবহারকারীকে উপলব্ধ থ্রুপুট শেষ করা থেকে বিরত রাখতে পোর্টালের মাধ্যমে ব্যবহারকারী-প্রতি ব্যান্ডউইথ থ্রটলিং পলিসি প্রয়োগ করুন। ৪. পরিচিত ক্ষতিকারক ডোমেইন এবং পিয়ার-টু-পিয়ার ট্রাফিক ব্লক করতে কন্টেন্ট ফিল্টারিং কনফিগার করুন। ৫. অংশগ্রহণকারীদের ডেমোগ্রাফিক এবং সম্মতি ক্যাপচার করতে ইভেন্টের CRM বা মার্কেটিং অটোমেশন প্ল্যাটফর্মের সাথে পোর্টালটি ইন্টিগ্রেট করুন। ৬. রিয়েল-টাইম ফুটফল, জোন অনুযায়ী ডুয়েলের সময় এবং রিটার্ন ভিজিটর রেট মনিটর করতে Purple-এর অ্যানালিটিক্স ড্যাশবোর্ড এনাবল করুন। ৭. ইভেন্ট স্টাফ এবং AV ইকুইপমেন্টের জন্য বিদ্যমান WPA-Enterprise SSID বজায় রাখুন, যা অংশগ্রহণকারীদের নেটওয়ার্ক থেকে সম্পূর্ণ পৃথকীকরণ নিশ্চিত করে।

অনুশীলনী প্রশ্নসমূহ

Q1. একজন স্টেডিয়াম আইটি ডিরেক্টর প্রেস বক্সের জন্য একটি WPA-PSK নেটওয়ার্ক ব্যবহার করার প্রস্তাব দেন, সিকিউরিটি বজায় রাখতে প্রতিটি ম্যাচের আগে পাসওয়ার্ড পরিবর্তন করেন। এই পদ্ধতির প্রাথমিক অপারেশনাল ঝুঁকি কী এবং আপনি কোন বিকল্প আর্কিটেকচারের সুপারিশ করবেন?

ইঙ্গিত: যখন একজন সাংবাদিক দেরিতে পৌঁছান, ম্যাচের মাঝখানে একটি সেকেন্ডারি ডিভাইস কানেক্ট করার প্রয়োজন হয়, বা যখন কোনো ক্রেডেনশিয়াল উদ্দিষ্ট প্রাপকদের বাইরে শেয়ার করা হয় তখন প্রয়োজনীয় ওয়ার্কফ্লো বিবেচনা করুন।

মডেল উত্তর দেখুন

প্রাথমিক অপারেশনাল ঝুঁকি হলো সাপোর্ট বটলনেক এবং এটি যে পরিচয়ের অভাব তৈরি করে। প্রত্যেক সাংবাদিককে ম্যানুয়ালি নতুন পাসওয়ার্ড লিখতে হবে, যার ফলে একটি সময়-সংবেদনশীল ইভেন্টের সময় সাপোর্ট কল এবং বিলম্ব হয়। আরও গুরুতরভাবে, কোন নির্দিষ্ট ব্যক্তি অতিরিক্ত ব্যান্ডউইথ ব্যবহার করছে বা ক্ষতিকারক কার্যকলাপের চেষ্টা করছে তা শনাক্ত করার জন্য কোনো অডিট ট্রেইল নেই। প্রস্তাবিত আর্কিটেকচার হলো স্বীকৃত মিডিয়া অ্যাক্রেডিটেশন আইডিগুলোর সাথে যুক্ত প্রি-ইস্যুড ক্রেডেনশিয়াল সহ একটি Captive Portal ব্যবহার করে স্বীকৃত প্রেসের জন্য একটি ডেডিকেটেড SSID, অথবা প্রতিটি স্বীকৃত সাংবাদিকের জন্য প্রোভিশন করা একটি অস্থায়ী RADIUS অ্যাকাউন্টের সাথে যুক্ত PEAP ব্যবহার করে একটি WPA-Enterprise SSID। এটি ব্যক্তিগত জবাবদিহিতা, তাৎক্ষণিক রিভোকেশন এবং ব্যবহারকারী-প্রতি ব্যান্ডউইথ ম্যানেজমেন্ট প্রদান করে।

Q2. একটি পেনিট্রেশন টেস্টের সময়, একজন টেস্টার আপনার WPA-PSK নেটওয়ার্কের 4-way handshake ক্যাপচার করে এবং একটি GPU রিগ ব্যবহার করে চার ঘণ্টার মধ্যে অফলাইনে পাসওয়ার্ড ক্র্যাক করে। PEAP ব্যবহার করে WPA-Enterprise (802.1X)-এ মাইগ্রেট করা কীভাবে এই নির্দিষ্ট অ্যাটাক ভেক্টরকে প্রতিরোধ করে?

ইঙ্গিত: কোনো ব্যবহারকারীর ক্রেডেনশিয়াল এক্সচেঞ্জ হওয়ার আগে PEAP-এ কীভাবে অথেনটিকেশন টানেল প্রতিষ্ঠিত হয় এবং একজন আক্রমণকারী ওয়্যারলেস ফ্রেম থেকে কী ক্যাপচার করবে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

PEAP (Protected Extensible Authentication Protocol) ব্যবহার করে WPA-Enterprise কোনো ব্যবহারকারীর ক্রেডেনশিয়াল এক্সচেঞ্জ হওয়ার আগেই ক্লায়েন্ট এবং RADIUS সার্ভারের মধ্যে একটি এনক্রিপ্ট করা TLS টানেল স্থাপন করে। ব্যবহারকারীর অথেনটিকেশন এই সুরক্ষিত টানেলের ভিতরে ঘটে। অতএব, এমনকি যদি কোনো আক্রমণকারী অ্যাসোসিয়েশন প্রক্রিয়ার সময় সমস্ত ওয়্যারলেস ফ্রেম ক্যাপচার করে, তবুও তারা ক্রেডেনশিয়ালের বিরুদ্ধে অফলাইন ডিকশনারি অ্যাটাক করতে পারে না — ক্রেডেনশিয়ালগুলো সার্ভারের TLS সার্টিফিকেট দ্বারা সুরক্ষিত থাকে। টানেলটি ডিক্রিপ্ট করার জন্য আক্রমণকারীকে RADIUS সার্ভারের প্রাইভেট কী কম্প্রোমাইজ করতে হবে, যা মৌলিকভাবে ভিন্ন এবং অনেক বেশি কঠিন অ্যাটাক সারফেস।

Q3. একটি হোটেল চেইন ডুয়েলের সময় এবং রিপিট ভিজিট রেট বুঝতে এর গেস্ট WiFi অ্যানালিটিক্স উন্নত করতে চায়, কিন্তু বর্তমানে সমস্ত গেস্ট রুমের জন্য একটি স্ট্যাটিক WPA-PSK ব্যবহার করে। কেন PSK মডেল কার্যকর অ্যানালিটিক্স প্রতিরোধ করে এবং একটি Captive Portal সলিউশন কোন নির্দিষ্ট ডেটা আনলক করে?

ইঙ্গিত: একটি শেয়ার্ড কী বনাম একটি ইন্ডিভিজ্যুয়ালাইজড পোর্টাল লগইন ব্যবহার করে কোনো ডিভাইস কানেক্ট হলে নেটওয়ার্কে কী ডেটা দৃশ্যমান হয় এবং আধুনিক মোবাইল OS প্রাইভেসি ফিচারগুলো কীভাবে MAC-ভিত্তিক ট্র্যাকিংকে প্রভাবিত করে তা বিবেচনা করুন।

মডেল উত্তর দেখুন

WPA-PSK শুধুমাত্র ডিভাইসের MAC অ্যাড্রেস অথেনটিকেট করে, যা প্রাইভেসির জন্য iOS 14+ এবং Android 10+-এ ডিফল্টরূপে র্যান্ডমাইজ করা হয়। যেহেতু সমস্ত গেস্ট একই কী শেয়ার করে, তাই নেটওয়ার্কের কাছে একটি নির্দিষ্ট ডিভাইসকে একটি নির্দিষ্ট গেস্ট আইডেন্টিটির সাথে লিঙ্ক করার কোনো উপায় নেই। এমনকি যদি MAC র্যান্ডমাইজেশন কোনো ফ্যাক্টর নাও হয়, একটি MAC অ্যাড্রেস কোনো ডেমোগ্রাফিক বা আইডেন্টিটি ডেটা প্রদান করে না। একটি Captive Portal-এ স্থানান্তরিত হওয়া এক্সপ্লিসিট ফার্স্ট-পার্টি ডেটা আনলক করে: নাম, ইমেইল অ্যাড্রেস, লয়্যালটি প্রোগ্রাম আইডি, মার্কেটিং সম্মতি এবং লগইনের সময় প্রদত্ত ডেমোগ্রাফিক তথ্য। এটি প্রতিটি সেশনকে একটি পরিচিত ব্যবহারকারী প্রোফাইলের সাথে যুক্ত করে, যা সঠিক ডুয়েলের সময় পরিমাপ, রিপিট ভিজিট শনাক্তকরণ, সেগমেন্টেড মার্কেটিং ক্যাম্পেইন এবং হোটেলের CRM ও লয়্যালটি প্ল্যাটফর্মের সাথে ইন্টিগ্রেশন এনাবল করে।

এই সিরিজে পড়া চালিয়ে যান

স্টাফ WiFi শর্তাবলী: আইনি এবং কমপ্লায়েন্সের প্রয়োজনীয় বিষয়সমূহ

এই নির্দেশিকাটি এন্টারপ্রাইজ ভেন্যুগুলোর জন্য স্টাফ WiFi শর্তাবলী খসড়া এবং প্রয়োগ করার আইনি ও প্রযুক্তিগত প্রয়োজনীয় বিষয়গুলো কভার করে। এতে একটি গ্রহণযোগ্য ব্যবহার নীতি (AUP)-তে কী অন্তর্ভুক্ত করতে হবে, কীভাবে GDPR এবং PCI DSS-এর প্রয়োজনীয়তাগুলো পূরণ করতে হবে এবং কর্পোরেট সম্পদ সুরক্ষায় কীভাবে আইডেন্টিটি-ভিত্তিক প্রমাণীকরণ এবং নেটওয়ার্ক সেগমেন্টেশন স্থাপন করতে হবে তা বিস্তারিতভাবে আলোচনা করা হয়েছে। হোটেল, রিটেইল চেইন, স্টেডিয়াম এবং পাবলিক সেক্টর প্রতিষ্ঠানের IT ম্যানেজার, HR টিম এবং অপারেশন ডিরেক্টররা এই ত্রৈমাসিকে বাস্তবায়নযোগ্য কার্যকরী নির্দেশনা পাবেন।

Wi-Fi সিকিউরিটির ভবিষ্যৎ: এআই-চালিত NAC এবং থ্রেট ডিটেকশন

এই প্রামাণিক গাইডটি লিগ্যাসি WPA2 থেকে এআই-চালিত Network Access Control (NAC) এবং থ্রেট ডিটেকশন পর্যন্ত এন্টারপ্রাইজ Wi-Fi সিকিউরিটির বিবর্তন নিয়ে আলোচনা করে। আইটি লিডারদের জন্য ডিজাইন করা এই গাইডটি Purple-এর আইডেন্টিটি-ভিত্তিক নেটওয়ার্কগুলো ব্যবহার করে রিটেইল, হসপিটালিটি এবং স্টেডিয়ামের মতো হাই-ডেনসিটি এনভায়রনমেন্ট সুরক্ষিত করার জন্য কার্যকর ডিপ্লয়মেন্ট কৌশল প্রদান করে।

NAC এবং MPSK-এর মাধ্যমে IoT ডিভাইসের নিরাপত্তা পরিচালনা

এই টেকনিক্যাল গাইডে বিস্তারিত আলোচনা করা হয়েছে কীভাবে এন্টারপ্রাইজ ভেন্যুগুলো মাল্টিপল প্রি-শেয়ারড কি (MPSK) আর্কিটেকচার এবং নেটওয়ার্ক অ্যাক্সেস কন্ট্রোল (NAC) ব্যবহার করে হেডলেস IoT ডিভাইসগুলোকে সুরক্ষিত করতে পারে। এটি স্কেলেবিলিটির সাথে আপস না করে মাইক্রো-সেগমেন্টেশন অর্জন, সিকিউরিটি ব্লাস্ট রেডিয়াস নিয়ন্ত্রণ এবং কমপ্লায়েন্স বজায় রাখার জন্য কার্যকর ইমপ্লিমেন্টেশন পদক্ষেপ প্রদান করে।