NAC এবং MPSK সহ IoT ডিভাইসের নিরাপত্তা পরিচালনা

এই প্রযুক্তিগত নির্দেশিকাটি বিশদভাবে বর্ণনা করে যে কীভাবে এন্টারপ্রাইজ ভেন্যুগুলি Multiple Pre-Shared Key (MPSK) আর্কিটেকচার এবং Network Access Control (NAC) ব্যবহার করে হেডলেস IoT ডিভাইসগুলিকে সুরক্ষিত করতে পারে। এটি মাইক্রো-সেগমেন্টেশন অর্জন, নিরাপত্তা বিস্ফোরণের ব্যাসার্ধ নিয়ন্ত্রণ এবং স্কেলেবিলিটি বিসর্জন না দিয়ে সম্মতি বজায় রাখার জন্য কার্যকরী বাস্তবায়ন পদক্ষেপ সরবরাহ করে।

Listen to this guide

View podcast transcript

- নির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ

- ঐতিহ্যবাহী PSK এবং 802.1X-এর সীমাবদ্ধতা

- MPSK এবং NAC আর্কিটেকচার

- অডিও ব্রিফিং

- বাস্তবায়ন নির্দেশিকা

- ধাপ 1: অবকাঠামো প্রস্তুতি মূল্যায়ন

- ধাপ 2: মাইক্রো-সেগমেন্টেশন নীতিগুলি সংজ্ঞায়িত করুন

- ধাপ 3: ডিভাইস প্রোফাইলিং এবং কী জেনারেশন

- ধাপ 4: অ্যানালিটিক্স এবং গেস্ট নেটওয়ার্কগুলির সাথে একীকরণ

- সর্বোত্তম অনুশীলন

- সমস্যা সমাধান ও ঝুঁকি প্রশমন

- সাধারণ ব্যর্থতার ধরণ

- ROI এবং ব্যবসায়িক প্রভাব

নির্বাহী সারসংক্ষেপ

Retail , Hospitality , এবং Transport ভেন্যু জুড়ে এন্টারপ্রাইজ নেটওয়ার্কগুলি হেডলেস IoT ডিভাইসের ব্যাপক বৃদ্ধি অনুভব করছে—পরিবেশগত সেন্সর এবং স্মার্ট থার্মোস্ট্যাট থেকে শুরু করে IP ক্যামেরা এবং পয়েন্ট-অফ-সেল টার্মিনাল পর্যন্ত। IT ম্যানেজার এবং নেটওয়ার্ক আর্কিটেক্টদের জন্য মৌলিক চ্যালেঞ্জ হলো এই ডিভাইসগুলির বেশিরভাগই এন্টারপ্রাইজ-গ্রেড IEEE 802.1X প্রমাণীকরণ সমর্থন করে না।

ঐতিহাসিকভাবে, সংস্থাগুলি তাদের সম্পূর্ণ IoT SSID-এর জন্য একটি একক, গ্লোবাল Pre-Shared Key (PSK) ব্যবহার করেছে। এটি একটি অগ্রহণযোগ্য নিরাপত্তা পরিস্থিতি তৈরি করে যেখানে একটি একক আপোসকৃত ডিভাইস বা ফাঁস হওয়া পাসওয়ার্ড পুরো IoT নেটওয়ার্ক সেগমেন্টকে লঙ্ঘন করে।

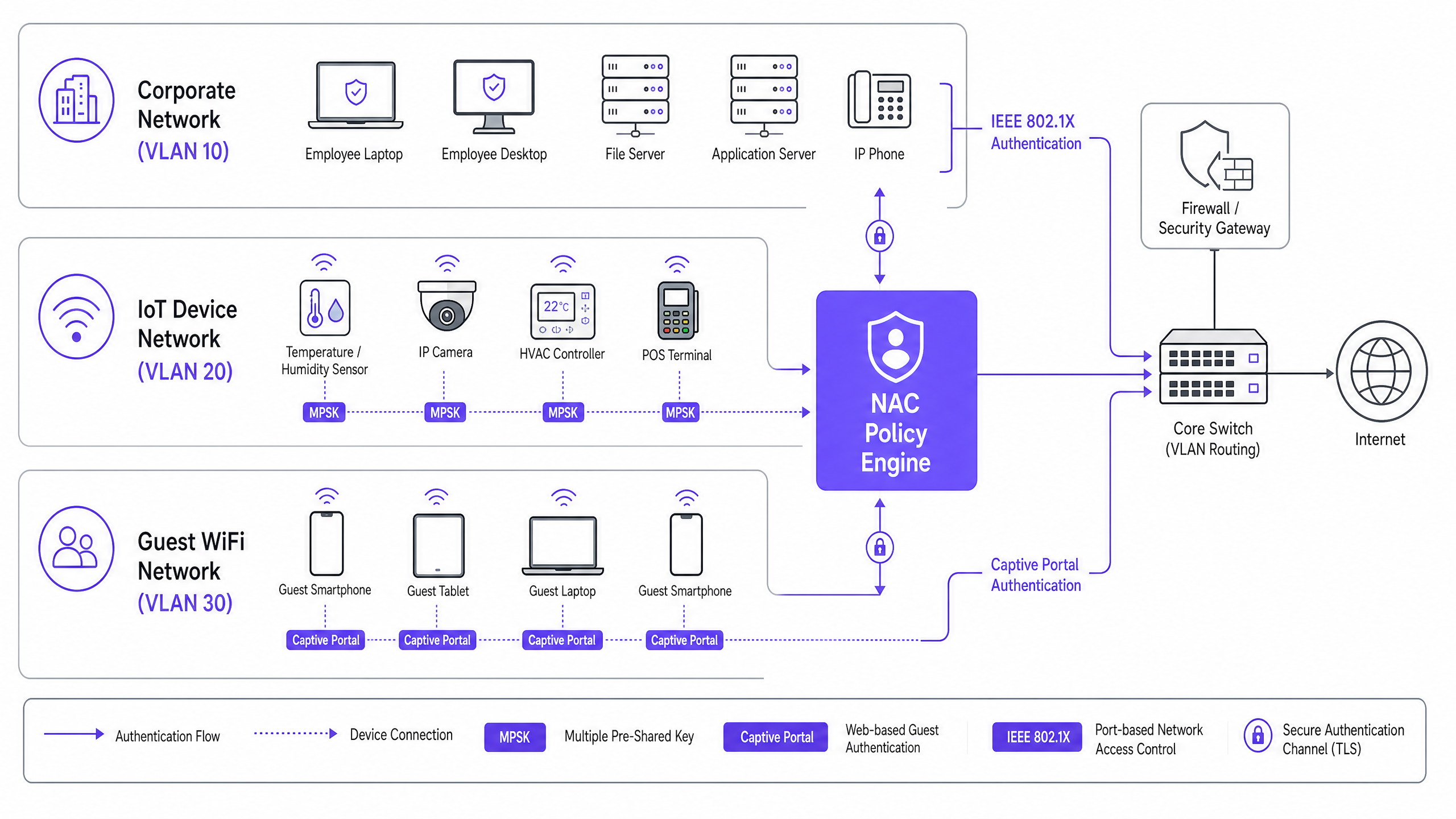

এই প্রযুক্তিগত রেফারেন্স নির্দেশিকাটি বিশদভাবে বর্ণনা করে যে কীভাবে একটি শক্তিশালী Network Access Control (NAC) নীতি ইঞ্জিনের সাথে Multiple Pre-Shared Key (MPSK) আর্কিটেকচার স্থাপন এই চ্যালেঞ্জের সমাধান করে। প্রতিটি ডিভাইসের জন্য অনন্য শংসাপত্র জারি করে এবং ডায়নামিক VLAN অ্যাসাইনমেন্ট ব্যবহার করে, নেটওয়ার্ক দলগুলি মাইক্রো-সেগমেন্টেশন অর্জন করতে পারে, বিস্ফোরণের ব্যাসার্ধ নিয়ন্ত্রণ করতে পারে এবং হাজার হাজার এন্ডপয়েন্টের জন্য প্রয়োজনীয় স্কেলেবিলিটি বিসর্জন না দিয়ে কঠোর সম্মতি (যেমন PCI DSS) বজায় রাখতে পারে। Purple-এর Guest WiFi এবং WiFi Analytics -এর মতো প্ল্যাটফর্মগুলির সাথে একত্রিত হলে, এই পদ্ধতিটি নির্বিঘ্ন, সুরক্ষিত এবং অত্যন্ত দৃশ্যমান নেটওয়ার্ক অপারেশন নিশ্চিত করে।

প্রযুক্তিগত গভীর বিশ্লেষণ

ঐতিহ্যবাহী PSK এবং 802.1X-এর সীমাবদ্ধতা

একটি স্ট্যান্ডার্ড এন্টারপ্রাইজ পরিবেশে, ডিভাইসগুলি সার্টিফিকেট (EAP-TLS) বা শংসাপত্র (PEAP) ব্যবহার করে IEEE 802.1X এর মাধ্যমে প্রমাণীকরণ করে। তবে, হেডলেস IoT ডিভাইসগুলিতে সাধারণত 802.1X এর জন্য প্রয়োজনীয় সাপ্লিক্যান্ট সফ্টওয়্যার থাকে না। ঐতিহ্যগতভাবে, একটি একক PSK ব্যবহার করে WPA2/WPA3-Personal একটি ফলব্যাক হিসেবে ব্যবহৃত হয়েছে।

একটি গ্লোবাল PSK-এর কার্যকারিতা বাস্তবতা গুরুতর:

- জিরো সেগমেন্টেশন: PSK-এর সমস্ত ডিভাইস একই ব্রডকাস্ট ডোমেন শেয়ার করে যদি না MAC ঠিকানা দ্বারা ম্যানুয়ালি ম্যাপ করা হয়, যা কার্যগতভাবে টেকসই নয়।

- উচ্চ বিস্ফোরণ ব্যাসার্ধ: একটি আপোসকৃত স্মার্ট বাল্ব পুরো VLAN-এ পার্শ্বীয় গতিবিধি অ্যাক্সেস সরবরাহ করে।

- কী রোটেশন দুঃস্বপ্ন: একটি আপোসকৃত ডিভাইসের অ্যাক্সেস প্রত্যাহার করার জন্য গ্লোবাল PSK পরিবর্তন করা এবং নেটওয়ার্কের অন্যান্য প্রতিটি ডিভাইস ম্যানুয়ালি আপডেট করা প্রয়োজন।

MPSK এবং NAC আর্কিটেকচার

MPSK (বিক্রেতাদের দ্বারা Identity PSK বা iPSK হিসাবেও উল্লেখ করা হয়) এই দৃষ্টান্তকে মৌলিকভাবে পরিবর্তন করে। এটি একটি একক SSID-কে হাজার হাজার অনন্য পাসওয়ার্ড গ্রহণ করার অনুমতি দেয়। তবে, এর বুদ্ধিমত্তা একটি NAC বা RADIUS সার্ভারের সাথে একীকরণের মধ্যে নিহিত।

যখন একটি ডিভাইস MPSK SSID-এর সাথে যুক্ত হয়, তখন ওয়্যারলেস LAN কন্ট্রোলার (WLC) প্রমাণীকরণ অনুরোধটি NAC-এর কাছে ফরোয়ার্ড করে। NAC ইঞ্জিন ব্যবহৃত নির্দিষ্ট পাসওয়ার্ড মূল্যায়ন করে, এটিকে ডিভাইসের পরিচয় (MAC ঠিকানা, প্রোফাইলিং ডেটা) এর সাথে সম্পর্কযুক্ত করে এবং নির্দিষ্ট বৈশিষ্ট্যগুলি—বিশেষত, VLAN ID এবং Access Control List (ACL) নীতিগুলি—ধারণকারী একটি RADIUS Access-Accept বার্তা ফেরত দেয়।

এই আর্কিটেকচার ডায়নামিক VLAN অ্যাসাইনমেন্ট সক্ষম করে। একটি স্মার্ট থার্মোস্ট্যাট এবং একটি IP ক্যামেরা বিভিন্ন পাসওয়ার্ড ব্যবহার করে একই SSID-এর সাথে সংযোগ করতে পারে, এবং নেটওয়ার্ক অবকাঠামো থার্মোস্ট্যাটকে VLAN 50 (ক্লাউড গেটওয়ে অ্যাক্সেসের জন্য সীমাবদ্ধ) এবং ক্যামেরাকে VLAN 40 (স্থানীয় NVR সার্ভারের জন্য সীমাবদ্ধ) এ স্থাপন করবে।

অডিও ব্রিফিং

এই আর্কিটেকচার সম্পর্কে আমাদের সিনিয়র কনসালটেন্টের প্রযুক্তিগত ব্রিফিং শুনুন:

বাস্তবায়ন নির্দেশিকা

NAC সহ MPSK স্থাপন স্কেলেবিলিটি এবং নিরাপত্তা নিশ্চিত করার জন্য সতর্ক পরিকল্পনা প্রয়োজন। একটি সফল রোলআউটের জন্য এই পদক্ষেপগুলি অনুসরণ করুন।

ধাপ 1: অবকাঠামো প্রস্তুতি মূল্যায়ন

আপনার ওয়্যারলেস কন্ট্রোলার এবং অ্যাক্সেস পয়েন্টগুলি MPSK/iPSK সমর্থন করে তা নিশ্চিত করুন। বেশিরভাগ আধুনিক এন্টারপ্রাইজ নেটওয়ার্কিং বিক্রেতারা (Cisco, Aruba, Meraki, Ruckus) এটি স্থানীয়ভাবে সমর্থন করে, যদি ফার্মওয়্যার আপ টু ডেট থাকে। যাচাই করুন যে আপনার NAC সমাধান RADIUS অনুরোধগুলির প্রত্যাশিত লোড পরিচালনা করতে পারে এবং পাসওয়ার্ড ম্যাচিংয়ের উপর ভিত্তি করে ডায়নামিক VLAN অ্যাসাইনমেন্ট সমর্থন করে।

ধাপ 2: মাইক্রো-সেগমেন্টেশন নীতিগুলি সংজ্ঞায়িত করুন

একটি একক কী তৈরি করার আগে, আপনার VLAN আর্কিটেকচার সংজ্ঞায়িত করুন। কার্যকারিতা এবং প্রয়োজনীয় অ্যাক্সেস দ্বারা IoT ডিভাইসগুলিকে গ্রুপ করুন।

- VLAN 40 (সিকিউরিটি ক্যামেরা): শুধুমাত্র স্থানীয় NVR IP এবং নির্দিষ্ট NTP সার্ভারগুলিতে ট্র্যাফিক অনুমতি দিন। ইন্টারনেট অ্যাক্সেস ব্লক করুন।

- VLAN 50 (পরিবেশগত সেন্সর): নির্দিষ্ট বিক্রেতা ক্লাউড এন্ডপয়েন্টগুলিতে আউটবাউন্ড HTTPS ট্র্যাফিক অনুমতি দিন। ইন্টার-VLAN রাউটিং ব্লক করুন।

- VLAN 60 (পয়েন্ট অফ সেল): কঠোর PCI DSS সম্মতি। সমস্ত ইনবাউন্ড ট্র্যাফিক অস্বীকার করুন; শুধুমাত্র পেমেন্ট গেটওয়েগুলিতে আউটবাউন্ড অনুমতি দিন।

ধাপ 3: ডিভাইস প্রোফাইলিং এবং কী জেনারেশন

ম্যানুয়ালি কী তৈরি করবেন না। প্রতিটি ডিভাইসের জন্য অনন্য কী তৈরি করতে NAC-এর API বা একটি স্ব-পরিষেবা পোর্টাল ব্যবহার করুন। প্রতিটি কী ডিভাইসের MAC ঠিকানার সাথে আবদ্ধ করুন। এটি নিশ্চিত করে যে থার্মোস্ট্যাট থেকে একটি MPSK বের করা হলেও, এটি নেটওয়ার্ক স্পুফিং করা একটি দুর্বৃত্ত ল্যাপটপ দ্বারা ব্যবহার করা যাবে না।

ধাপ 4: অ্যানালিটিক্স এবং গেস্ট নেটওয়ার্কগুলির সাথে একীকরণ

যদিও IoT নেটওয়ার্কগুলি বিচ্ছিন্ন, সামগ্রিক ব্যবস্থাপনা একত্রিত হওয়া উচিত। আপনার NAC স্থাপন আপনার বৃহত্তর নেটওয়ার্ক কৌশলের সাথে সামঞ্জস্যপূর্ণ কিনা তা নিশ্চিত করুন, যার মধ্যে Guest WiFi প্রভিশনিং অন্তর্ভুক্ত। যে প্ল্যাটফর্মগুলি WiFi Analytics সরবরাহ করে, তারা সমস্ত সেগমেন্ট জুড়ে ডিভাইসের ঘনত্ব এবং নেটওয়ার্ক স্বাস্থ্য সম্পর্কে মূল্যবান অন্তর্দৃষ্টি দিতে পারে। Forনেটওয়ার্কের মৌলিক বিষয়গুলি সম্পর্কে আরও জানতে, Wi-Fi ফ্রিকোয়েন্সি: 2026 সালে Wi-Fi ফ্রিকোয়েন্সিগুলির একটি নির্দেশিকা পর্যালোচনা করুন।

সর্বোত্তম অনুশীলন

- MAC বাইন্ডিং প্রয়োগ করুন: সর্বদা MPSK কে ডিভাইসের নির্দিষ্ট MAC ঠিকানার সাথে আবদ্ধ করুন। যদি একটি ভিন্ন MAC কী ব্যবহার করার চেষ্টা করে, তাহলে NAC অবশ্যই প্রমাণীকরণ প্রত্যাখ্যান করবে।

- DHCP ফিঙ্গারপ্রিন্টিং প্রয়োগ করুন: ডিভাইসের ধরন যাচাই করতে NAC এর মধ্যে DHCP প্রোফাইলিং ব্যবহার করুন। যদি একটি 'Smart TV' এর জন্য নির্ধারিত MPSK হঠাৎ করে 'Windows 11' হিসাবে ফিঙ্গারপ্রিন্টিং করা একটি ডিভাইস দ্বারা ব্যবহৃত হয়, তাহলে স্বয়ংক্রিয় কোয়ারেন্টাইন ট্রিগার করুন।

- লাইফসাইকেল ম্যানেজমেন্ট স্বয়ংক্রিয় করুন: আপনার IT সার্ভিস ম্যানেজমেন্ট (ITSM) প্ল্যাটফর্মের সাথে MPSK জেনারেশনকে একত্রিত করুন। যখন একটি ডিভাইস অ্যাসেট রেজিস্টার থেকে বাতিল করা হয়, তখন সংশ্লিষ্ট MPSK স্বয়ংক্রিয়ভাবে API এর মাধ্যমে প্রত্যাহার করা উচিত।

- নিয়মিত নিরীক্ষা: সক্রিয় MPSK গুলি আপনার অ্যাসেট ইনভেন্টরির বিরুদ্ধে ত্রৈমাসিক নিরীক্ষা পরিচালনা করুন যাতে অনাথ কীগুলি সনাক্ত এবং ছাঁটাই করা যায়।

সমস্যা সমাধান ও ঝুঁকি প্রশমন

সাধারণ ব্যর্থতার ধরণ

- RADIUS টাইমআউট সমস্যা: যদি NAC ইঞ্জিন অতিরিক্ত লোড হয় বা ল্যাটেন্সি বেশি হয়, তাহলে হেডলেস ডিভাইসগুলি টাইমআউট হতে পারে এবং সংযোগ করতে ব্যর্থ হতে পারে।

- প্রশমন: যদি বড় খুচরা চেইনের মতো অত্যন্ত বিতরণ করা পরিবেশে কাজ করেন, তাহলে উচ্চ প্রাপ্যতা এবং স্থানীয় RADIUS প্রক্সি নিশ্চিত করুন।

- MAC স্পুফিং: একজন আক্রমণকারী একটি অনুমোদিত IoT ডিভাইসের MAC ঠিকানা ক্লোন করে এবং তার MPSK বের করে।

- প্রশমন: গভীর প্যাকেট পরিদর্শন এবং আচরণগত প্রোফাইলিং এর উপর নির্ভর করুন। যদি "থার্মোস্ট্যাট" হঠাৎ করে পোর্ট 22 (SSH) এ নেটওয়ার্ক স্ক্যান করা শুরু করে, তাহলে NAC বা IDS অবিলম্বে পোর্টটি বিচ্ছিন্ন করবে।

- রোমিং সংযোগ বিচ্ছিন্ন: কিছু খারাপভাবে ডিজাইন করা IoT ডিভাইস MPSK ব্যবহার করে AP গুলির মধ্যে রোমিং করার সময় সংযোগ বিচ্ছিন্ন করে।

- প্রশমন: ন্যূনতম মৌলিক হার সামঞ্জস্য করুন এবং সঠিক RF সেল ওভারল্যাপ নিশ্চিত করুন। গভীরতর ওয়্যারলেস ডিজাইন বিবেচনার জন্য, দেখুন BLE Low Energy Explained for Enterprise ।

ROI এবং ব্যবসায়িক প্রভাব

MPSK/NAC আর্কিটেকচারে স্থানান্তরিত হওয়া পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে:

- হ্রাসকৃত অপারেশনাল ব্যয় (OpEx): একটি একক ডিভাইস আপস করা বা প্রতিস্থাপন করা হলে IT দলগুলি বিশ্বব্যাপী PSK গুলি ম্যানুয়ালি আপডেট করতে যে শত শত ঘন্টা ব্যয় করে তা দূর করে।

- কমপ্লায়েন্স নিশ্চিতকরণ: খুচরা এবং আতিথেয়তা স্থানগুলির জন্য, কঠোর মাইক্রো-সেগমেন্টেশন PCI DSS এর একটি মূল প্রয়োজনীয়তা। MPSK পেমেন্ট টার্মিনালগুলিকে বিচ্ছিন্ন করার জন্য একটি প্রমাণযোগ্য, নিরীক্ষণযোগ্য প্রক্রিয়া সরবরাহ করে, যা ব্যয়বহুল কমপ্লায়েন্স জরিমানা এড়াতে সাহায্য করে।

- ঝুঁকি প্রশমন: যেকোনো আপস করা ডিভাইসের ব্লাস্ট রেডিয়াসকে তার নির্দিষ্ট মাইক্রো-সেগমেন্টের মধ্যে সীমাবদ্ধ রেখে, ল্যাটারাল-মুভমেন্ট র্যানসমওয়্যার আক্রমণের সম্ভাব্য আর্থিক এবং সুনামগত ক্ষতি মারাত্মকভাবে হ্রাস পায়।

- ভবিষ্যত-প্রুফিং: এন্টারপ্রাইজ নেটওয়ার্কগুলি বিকশিত হওয়ার সাথে সাথে, IoT নিরাপত্তা বিস্তৃত WAN কৌশলগুলির সাথে একত্রিত করা অত্যন্ত গুরুত্বপূর্ণ হয়ে ওঠে। বৃহত্তর নেটওয়ার্ক আর্কিটেকচারের প্রেক্ষাপটের জন্য, SD WAN vs MPLS: The 2026 Enterprise Network Guide এবং The Role of SCEP and NAC in Modern MDM Infrastructure দেখুন।

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.