Wi-Fi সুরক্ষার ভবিষ্যৎ: AI-চালিত NAC এবং হুমকি সনাক্তকরণ

এই প্রামাণ্য নির্দেশিকাটি উত্তরাধিকারসূত্রে প্রাপ্ত WPA2 থেকে AI-চালিত Network Access Control (NAC) এবং হুমকি সনাক্তকরণ পর্যন্ত এন্টারপ্রাইজ Wi-Fi সুরক্ষার বিবর্তন অন্বেষণ করে। এটি আইটি নেতাদের জন্য ডিজাইন করা হয়েছে এবং Purple-এর পরিচয়-ভিত্তিক নেটওয়ার্ক ব্যবহার করে খুচরা, আতিথেয়তা এবং স্টেডিয়ামের মতো উচ্চ-ঘনত্বের পরিবেশ সুরক্ষিত করার জন্য কার্যকর স্থাপনা কৌশল সরবরাহ করে।

Listen to this guide

View podcast transcript

- কার্যনির্বাহী সারসংক্ষেপ

- প্রযুক্তিগত গভীর বিশ্লেষণ: AI-চালিত NAC-এর দিকে পরিবর্তন

- উত্তরাধিকারসূত্রে প্রাপ্ত ওয়্যারলেস সুরক্ষার ব্যর্থতা

- AI-চালিত NAC আর্কিটেকচার

- বাস্তবায়ন নির্দেশিকা: একটি পর্যায়ক্রমিক পদ্ধতি

- পর্যায় 1: নেটওয়ার্ক অডিট এবং সেগমেন্টেশন

- পর্যায় 2: পরিচয় এবং প্রমাণীকরণ

- পর্যায় 3: AI-NAC নীতি ইঞ্জিন কনফিগারেশন

- পর্যায় 4: নিরবচ্ছিন্ন পর্যবেক্ষণ এবং সম্মতি

- এন্টারপ্রাইজ Wi-Fi সুরক্ষার জন্য সেরা অনুশীলন

- সমস্যা সমাধান এবং ঝুঁকি প্রশমন

- ROI এবং ব্যবসায়িক প্রভাব

কার্যনির্বাহী সারসংক্ষেপ

উচ্চ-ঘনত্বের পরিবেশ—যেমন খুচরা চেইন, স্টেডিয়াম এবং আতিথেয়তা স্থান—পরিচালনাকারী আইটি ম্যানেজার এবং নেটওয়ার্ক স্থপতিদের জন্য ওয়্যারলেস সুরক্ষার ঝুঁকি কখনোই এত বেশি ছিল না। WPA2 Personal এবং স্ট্যাটিক Pre-Shared Keys (PSKs)-এর মতো উত্তরাধিকারসূত্রে প্রাপ্ত প্রমাণীকরণ পদ্ধতিগুলি মৌলিকভাবে ত্রুটিপূর্ণ, যা ডিভাইসের অবস্থা সম্পর্কে কোনো দৃশ্যমানতা প্রদান করে না এবং নেটওয়ার্কগুলিকে শংসাপত্র ভাগাভাগি এবং পার্শ্বীয় গতি আক্রমণের ঝুঁকিতে ফেলে।

এন্টারপ্রাইজ ওয়্যারলেস সুরক্ষার ভবিষ্যৎ পরিচয়-চালিত এবং AI-চালিত। এই নির্দেশিকাটি AI-চালিত Network Access Control (NAC) এবং নিরবচ্ছিন্ন হুমকি সনাক্তকরণ স্থাপনের একটি প্রযুক্তিগত গভীর বিশ্লেষণ প্রদান করে। 802.1X, ডায়নামিক VLAN স্টিয়ারিং এবং মেশিন লার্নিং-ভিত্তিক অস্বাভাবিকতা সনাক্তকরণের দিকে স্থানান্তরিত হয়ে, আইটি দলগুলি প্রান্তে জিরো-ট্রাস্ট নেটওয়ার্ক অ্যাক্সেস (ZTNA) অর্জন করতে পারে। আমরা অন্বেষণ করব কিভাবে Purple-এর Guest WiFi এবং WiFi Analytics -এর মতো প্ল্যাটফর্মগুলি এই উন্নত সুরক্ষা কাঠামোতে একত্রিত হয়ে আইটি ওভারহেড না বাড়িয়ে নির্বিঘ্ন, অনুগত এবং অত্যন্ত সুরক্ষিত সংযোগ সরবরাহ করে।

প্রযুক্তিগত গভীর বিশ্লেষণ: AI-চালিত NAC-এর দিকে পরিবর্তন

উত্তরাধিকারসূত্রে প্রাপ্ত ওয়্যারলেস সুরক্ষার ব্যর্থতা

ঐতিহ্যবাহী এন্টারপ্রাইজ নেটওয়ার্কগুলি প্রায়শই স্ট্যাটিক VLAN অ্যাসাইনমেন্ট এবং শেয়ার করা শংসাপত্রের উপর নির্ভর করে। একটি বিস্তৃত Hospitality বা Retail পরিবেশে, এই পদ্ধতিটি তিনটি ক্ষেত্রে ব্যর্থ হয়:

- পরিচয় প্রসঙ্গের অভাব: একটি শেয়ার করা PSK এর মাধ্যমে সংযুক্ত একটি ডিভাইস শুধুমাত্র একটি MAC ঠিকানা। ব্যবহারকারীর পরিচয়ের সাথে কোনো ক্রিপ্টোগ্রাফিক লিঙ্ক নেই।

- পার্শ্বীয় গতি আক্রমণের দুর্বলতা: একবার একজন আক্রমণকারী একটি শেয়ার করা কী-কে আপস করলে, তারা ব্রডকাস্ট ডোমেনে অবাধ অ্যাক্সেস লাভ করে।

- অপারেশনাল ওভারহেড: শত শত অবস্থানে ম্যানুয়ালি MAC allowlist পরিচালনা করা এবং কী ঘোরানো টেকসই নয়।

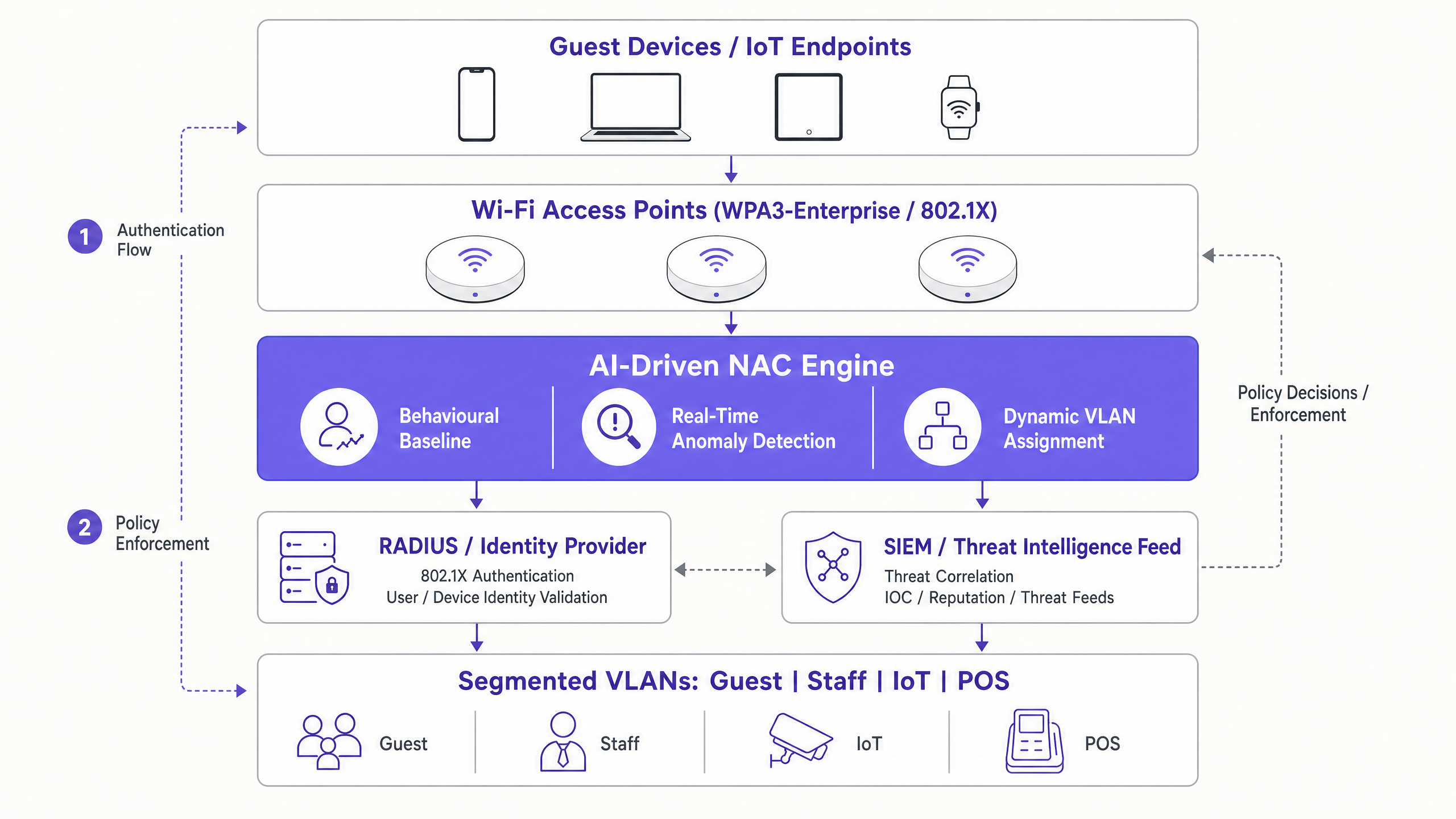

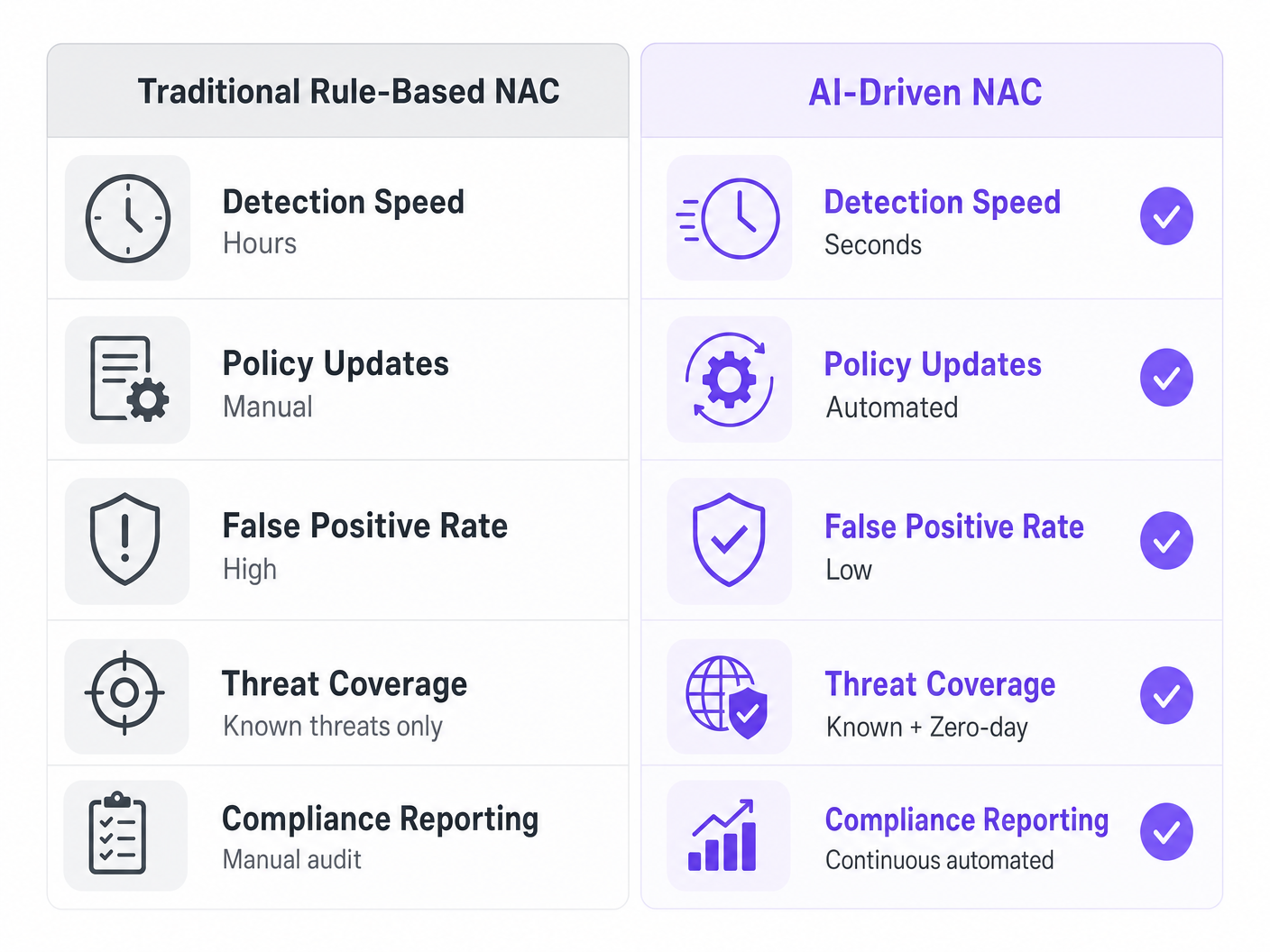

AI-চালিত NAC আর্কিটেকচার

আধুনিক Network Access Control স্ট্যাটিক নিয়মগুলিকে ডায়নামিক, প্রসঙ্গ-সচেতন নীতিগুলির সাথে প্রতিস্থাপন করে। যখন AI এবং মেশিন লার্নিং-এর সাথে একত্রিত হয়, তখন NAC ইঞ্জিন কেবল ব্যবহারকারীকে প্রমাণীকরণ করে না; এটি ডিভাইসের আচরণ ক্রমাগত মূল্যায়ন করে।

মূল উপাদানসমূহ:

- 802.1X / WPA3-Enterprise: সুরক্ষিত অ্যাক্সেসের ভিত্তি। এটি নেটওয়ার্ক অ্যাক্সেস দেওয়ার আগে একটি RADIUS সার্ভার বা Identity Provider (IdP)-এর বিরুদ্ধে শংসাপত্র যাচাই করতে EAP (Extensible Authentication Protocol) ব্যবহার করে।

- ডায়নামিক VLAN স্টিয়ারিং: সফল প্রমাণীকরণের পর, RADIUS সার্ভার নির্দিষ্ট অ্যাট্রিবিউট (যেমন, Filter-Id বা Tunnel-Private-Group-Id) ফেরত দেয়। অ্যাক্সেস পয়েন্ট বা সুইচ এই অ্যাট্রিবিউটগুলি ব্যবহার করে ডিভাইসটিকে গতিশীলভাবে সঠিক নেটওয়ার্ক সেগমেন্টে (যেমন, Staff, Guest, IoT) স্থাপন করে। নির্দিষ্ট বিক্রেতা বাস্তবায়নের জন্য, How to Configure NAC Policies for VLAN Steering in Cisco Meraki সম্পর্কিত আমাদের নির্দেশিকা দেখুন।

- আচরণগত বেসলাইনিং: মেশিন লার্নিং অ্যালগরিদমগুলি বিভিন্ন ডিভাইসের প্রকারের জন্য স্বাভাবিক আচরণের একটি বেসলাইন স্থাপন করে। উদাহরণস্বরূপ, একটি স্মার্ট থার্মোস্ট্যাট শুধুমাত্র তার মনোনীত ক্লাউড কন্ট্রোলারের সাথে যোগাযোগ করবে।

- রিয়েল-টাইম হুমকি সনাক্তকরণ: যদি থার্মোস্ট্যাট হঠাৎ করে একটি Point of Sale (POS) টার্মিনালের সাথে একটি SSH সংযোগ শুরু করে, তাহলে AI ইঞ্জিন মিলিসেকেন্ডের মধ্যে এই অস্বাভাবিকতা চিহ্নিত করে এবং একটি স্বয়ংক্রিয় নীতি প্রতিক্রিয়া শুরু করে—যেমন ডিভাইসটিকে কোয়ারেন্টাইন করা বা সেশনটি বন্ধ করা।

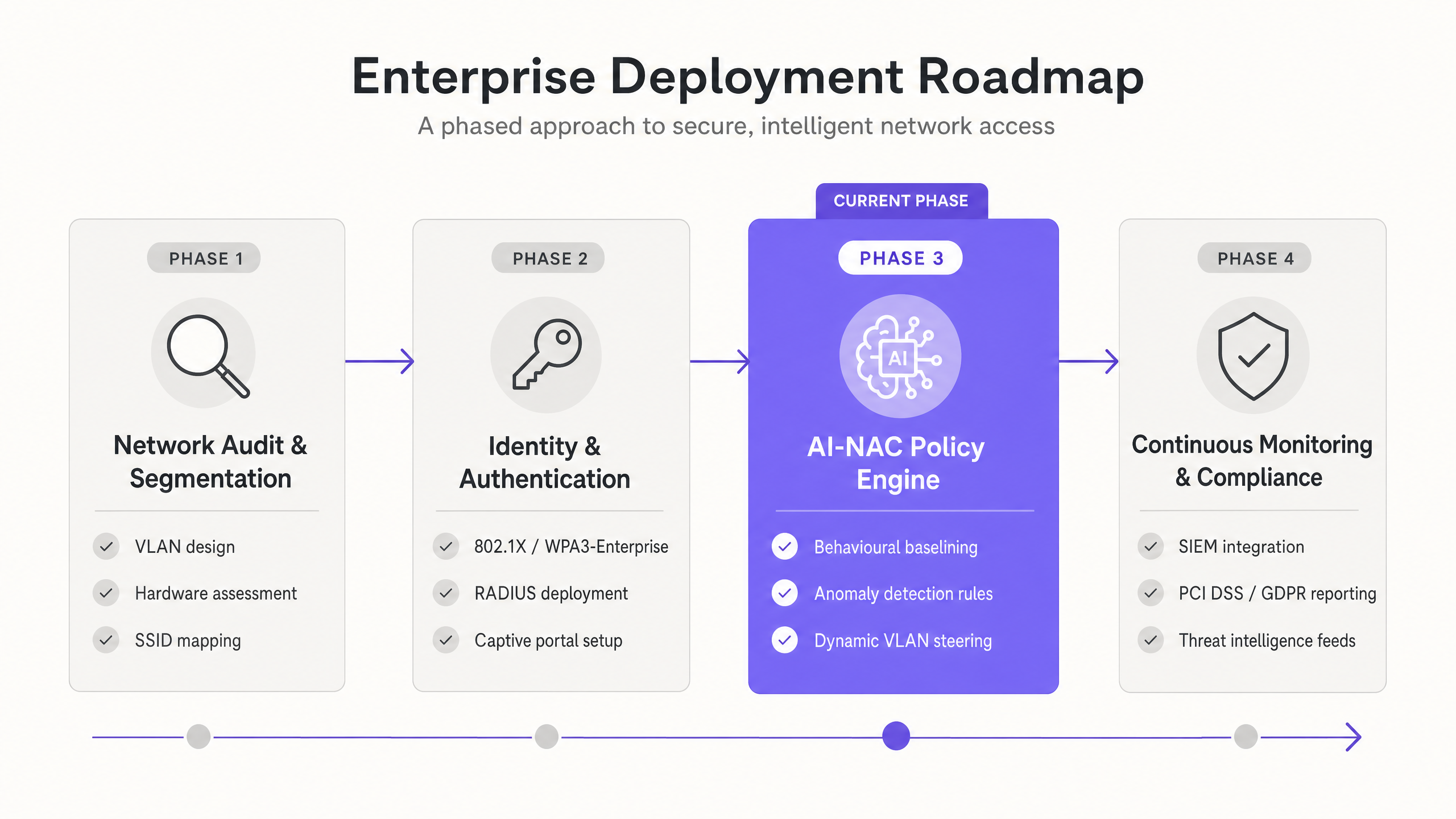

বাস্তবায়ন নির্দেশিকা: একটি পর্যায়ক্রমিক পদ্ধতি

একটি বিতরণকৃত এন্টারপ্রাইজে AI-চালিত NAC স্থাপন করার জন্য ব্যবসায়িক ব্যাঘাত এড়াতে একটি কাঠামোগত পদ্ধতির প্রয়োজন।

পর্যায় 1: নেটওয়ার্ক অডিট এবং সেগমেন্টেশন

NAC বাস্তবায়নের আগে, অন্তর্নিহিত নেটওয়ার্ক আর্কিটেকচারকে গ্রানুলার সেগমেন্টেশন সমর্থন করতে হবে।

- সমস্ত বিদ্যমান SSID এবং VLAN ম্যাপ করুন।

- Guest, Staff, IoT ডিভাইস এবং PCI-নিয়ন্ত্রিত এন্ডপয়েন্টগুলিকে বিচ্ছিন্ন করে একটি শক্তিশালী VLAN স্কিমা ডিজাইন করুন।

- নিশ্চিত করুন যে বিদ্যমান অ্যাক্সেস পয়েন্ট এবং সুইচগুলি 802.1X এবং RADIUS Change of Authorization (CoA) সমর্থন করে।

পর্যায় 2: পরিচয় এবং প্রমাণীকরণ

শেয়ার করা পাসওয়ার্ড থেকে পরিচয়-ভিত্তিক অ্যাক্সেসের দিকে যান।

- অন-প্রিমিজ হার্ডওয়্যার দূর করতে একটি ক্লাউড-নেটিভ RADIUS অবকাঠামো (যেমন Purple-এর RADIUS-as-a-Service) স্থাপন করুন।

- EAP-TLS (শংসাপত্র-ভিত্তিক) বা PEAP-MSCHAPv2 ব্যবহার করে কর্মীদের প্রমাণীকরণের জন্য কর্পোরেট IdP (যেমন, Microsoft Entra ID, Okta)-এর সাথে একত্রিত করুন।

- একটি অনুগত captive portal ব্যবহার করে দর্শকদের জন্য সুরক্ষিত অনবোর্ডিং বাস্তবায়ন করুন।

পর্যায় 3: AI-NAC নীতি ইঞ্জিন কনফিগারেশন

বুদ্ধিমান রাউটিং এবং মনিটরিং বৈশিষ্ট্যগুলি সক্ষম করুন।

- ব্যবহারকারী গ্রুপ বা ডিভাইস প্রোফাইলিংয়ের উপর ভিত্তি করে ডায়নামিক VLAN স্টিয়ারিং প্রয়োগ করতে RADIUS রিটার্ন অ্যাট্রিবিউট কনফিগার করুন।

- ওয়্যারলেস কন্ট্রোলার বা ওভারলে প্ল্যাটফর্মে মেশিন লার্নিং ট্র্যাফিক বিশ্লেষণ সক্ষম করুন।

- উচ্চ-ঝুঁকিপূর্ণ আচরণ (যেমন, পোর্ট স্ক্যানিং বা অতিরিক্ত ব্যর্থ প্রমাণীকরণ) প্রদর্শনকারী ডিভাইসগুলির জন্য স্বয়ংক্রিয় কোয়ারেন্টাইন নীতিগুলি সংজ্ঞায়িত করুন।

পর্যায় 4: নিরবচ্ছিন্ন পর্যবেক্ষণ এবং সম্মতি

ওয়্যারলেস সুরক্ষা অবস্থানকে বৃহত্তর এন্টারপ্রাইজ সুরক্ষা অপারেশনগুলির সাথে একত্রিত করুন।

- ওয়্যারলেস টেলিমেট্রি এবং প্রমাণীকরণ লগগুলি একটি SIEM (Security Information and Event Management) প্ল্যাটফর্মে ফরোয়ার্ড করুন।

- PCI DSS এবং GDPR-এর জন্য সম্মতি প্রতিবেদন স্বয়ংক্রিয় করুন। উদাহরণস্বরূপ, Purple-এর প্ল্যাটফর্ম নিশ্চিত করে যে অতিথি ডেটা সংগ্রহ কঠোরভাবে মেনে চলে "UK GDPR এবং PECR কাঠামো।

এন্টারপ্রাইজ Wi-Fi সুরক্ষার জন্য সেরা অনুশীলন

- সার্টিফিকেট-ভিত্তিক প্রমাণীকরণ (EAP-TLS) প্রয়োগ করুন: কর্মী এবং কর্পোরেট ডিভাইসের জন্য, EAP-TLS হল স্বর্ণমান। এটি শংসাপত্র চুরি দূর করে কারণ প্রমাণীকরণ পাসওয়ার্ডের পরিবর্তে MDM (Mobile Device Management) এর মাধ্যমে ডিভাইসে ইনস্টল করা একটি ক্রিপ্টোগ্রাফিক সার্টিফিকেটের উপর নির্ভর করে।

- পরিচয়-ভিত্তিক গেস্ট Wi-Fi ব্যবহার করুন: Transport হাব বা খুচরা দোকানে জনসাধারণের অ্যাক্সেসের জন্য, একটি পরিচালিত Captive Portal ব্যবহার করুন যা MAC অ্যাড্রেসকে একটি যাচাইকৃত পরিচয়ের (ইমেল, SMS, বা সামাজিক লগইন) সাথে সংযুক্ত করে। এটি একটি অডিট ট্রেল সরবরাহ করে এবং শক্তিশালী বিপণন বিশ্লেষণ সক্ষম করে।

- মাইক্রো-সেগমেন্টেশন প্রয়োগ করুন: একটি একক 'IoT' VLAN-এর উপর নির্ভর করবেন না। আপোসকৃত এন্ডপয়েন্টের প্রভাব কমাতে ফাংশন (যেমন, HVAC, নিরাপত্তা ক্যামেরা, ডিজিটাল সাইনেজ) দ্বারা ডিভাইসগুলিকে সেগমেন্ট করুন।

- WPA3 গ্রহণ করুন: সমস্ত নতুন স্থাপনার জন্য WPA3 বাধ্যতামূলক করুন। WPA3-Enterprise বাধ্যতামূলক Protected Management Frames (PMF) প্রবর্তন করে, যা ডিঅথেন্টিকেশন আক্রমণ থেকে রক্ষা করে।

সমস্যা সমাধান এবং ঝুঁকি প্রশমন

স্বয়ংক্রিয় সিস্টেম থাকা সত্ত্বেও, IT দলগুলিকে ব্যর্থতার মোডগুলি অনুমান করতে হবে:

- RADIUS টাইমআউট/ব্যর্থতা: যদি NAC ইঞ্জিন ক্লাউড RADIUS সার্ভারে পৌঁছাতে না পারে, তাহলে ডিভাইসগুলি প্রমাণীকরণে ব্যর্থ হবে। প্রশমন: একটি সীমাবদ্ধ VLAN-এ গুরুত্বপূর্ণ অবকাঠামোর জন্য একটি 'ফেল-ওপেন' নীতি প্রয়োগ করুন, অথবা মাল্টি-রিজিওন RADIUS ফেইলওভার নিশ্চিত করুন।

- অ্যানোমালি ডিটেকশনে মিথ্যা পজিটিভ: অতিরিক্ত আক্রমণাত্মক AI মডেলগুলি বৈধ ডিভাইসগুলিকে কোয়ারেন্টাইন করতে পারে, যার ফলে অপারেশনাল ডাউনটাইম হতে পারে। প্রশমন: স্বয়ংক্রিয় প্রয়োগ সক্ষম করার আগে একটি সঠিক বেসলাইন তৈরি করতে প্রথম 14-30 দিনের জন্য AI ইঞ্জিনকে 'শুধুমাত্র মনিটর' মোডে চালান।

- লেগ্যাসি ডিভাইসের অসামঞ্জস্যতা: পুরোনো IoT ডিভাইস (যেমন, লেগ্যাসি বারকোড স্ক্যানার) 802.1X সমর্থন নাও করতে পারে। প্রশমন: এই ডিভাইসগুলির জন্য বিশেষভাবে Identity PSK (iPSK) বা MAC Authentication Bypass (MAB) ব্যবহার করুন, তাদের অনন্য পাসফ্রেজ বরাদ্দ করুন এবং কঠোর ACL-এর মাধ্যমে তাদের অ্যাক্সেস সীমাবদ্ধ করুন।

ROI এবং ব্যবসায়িক প্রভাব

AI-চালিত NAC আর্কিটেকচারে রূপান্তর ঝুঁকি কমানোর বাইরেও পরিমাপযোগ্য ব্যবসায়িক মূল্য প্রদান করে:

- হ্রাসকৃত IT OpEx: ডিভাইস অনবোর্ডিং এবং VLAN অ্যাসাইনমেন্ট স্বয়ংক্রিয় করা Wi-Fi সংযোগ এবং পাসওয়ার্ড রিসেট সম্পর্কিত হেল্পডেস্ক টিকিট উল্লেখযোগ্যভাবে হ্রাস করে।

- সরলীকৃত কমপ্লায়েন্স: স্বয়ংক্রিয় রিপোর্টিং এবং কঠোর সেগমেন্টেশন PCI DSS অডিটকে সুগম করে, প্রায়শই অডিটের পরিধি হ্রাস করে এবং কমপ্লায়েন্স খরচ বাবদ হাজার হাজার টাকা সাশ্রয় করে।

- উন্নত গ্রাহক অন্তর্দৃষ্টি: Purple-এর মতো প্ল্যাটফর্মগুলির সাথে সুরক্ষিত পরিচয় যাচাইকরণকে একত্রিত করার মাধ্যমে, ভেন্যুগুলি নিরাপদে জনসংখ্যাগত ডেটা এবং থাকার সময় সংগ্রহ করতে পারে, যা GDPR কমপ্লায়েন্স বজায় রেখে লক্ষ্যযুক্ত বিপণন প্রচারাভিযান চালায়।

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.