WPA-PSK Explicado: O Que É, Como Funciona e os Seus Riscos de Segurança

Esta referência técnica autoritária detalha a mecânica do WPA-PSK — o seu handshake de 4 vias, arquitetura criptográfica e vulnerabilidades de segurança inerentes — e explica precisamente porque as redes empresariais devem fazer a transição para arquiteturas robustas 802.1X ou de Captive Portal gerido. Fornece orientação de implementação acionável para líderes de TI que gerem ambientes de locais complexos em hotelaria, retalho, eventos e organizações do setor público.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada: Como o WPA-PSK Funciona

- A Fundação Criptográfica

- O Handshake de 4 Vias

- Onde o Modelo de Segurança Falha

- Guia de Implementação: Transição para a Segurança Empresarial

- Passo 1: Auditar a Sua Infraestrutura de Rede Atual

- Passo 2: Separar Tráfego de Convidados e Corporativo

- Passo 3: Implementar WiFi de Convidados Gerido

- Passo 4: Conter Dispositivos PSK Legados

- Passo 5: Integrar com Arquitetura de Rede Moderna

- Melhores Práticas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para gestores de TI e arquitetos de rede que operam em escala — seja em cadeias de retalho, locais de hotelaria ou grandes instalações do setor público — a segurança WiFi não pode depender de mecanismos de nível de consumidor. O WPA-PSK (WiFi Protected Access Pre-Shared Key) continua a ser o padrão predefinido para redes domésticas e pequenas empresas, mas as suas limitações arquitetónicas introduzem riscos inaceitáveis em ambientes empresariais.

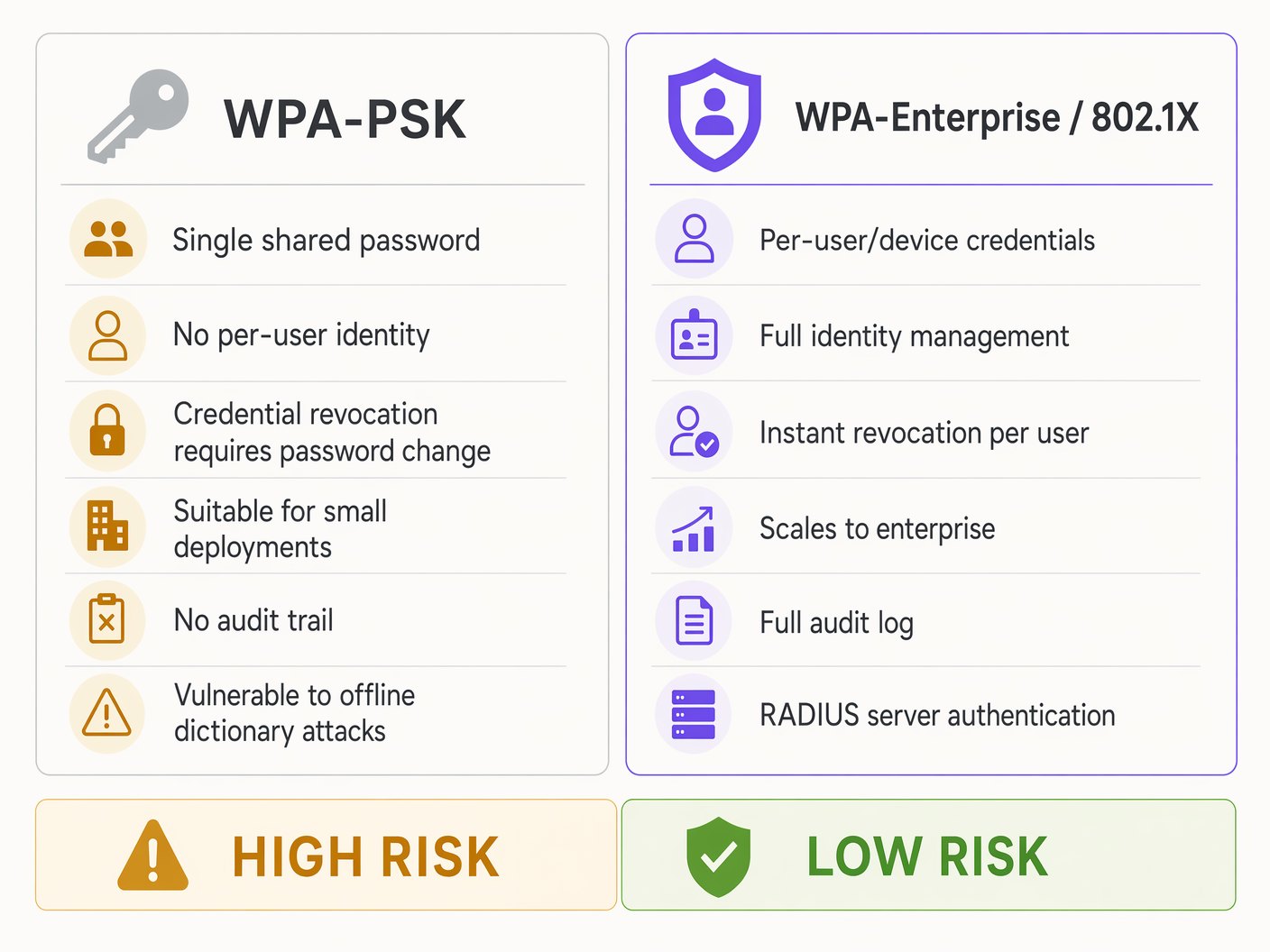

Embora o WPA-PSK seja simples de implementar, depender de uma única frase-passe partilhada cria graves estrangulamentos operacionais: a revogação de credenciais é impossível sem interrupção de toda a rede, a identidade do utilizador permanece opaca e a criptografia fundamental é vulnerável a ataques de dicionário offline. Este guia disseca a mecânica técnica do WPA-PSK, explica exatamente onde o seu modelo de segurança falha para aplicações empresariais e descreve a mudança imperativa para WPA-Enterprise (802.1X) e soluções robustas de Guest WiFi .

Ao compreender estas limitações, os CTOs e diretores de operações de locais podem mitigar riscos, garantir a conformidade com padrões como PCI DSS e GDPR, e alavancar plataformas como Purple para transformar uma responsabilidade de segurança num ativo gerido e orientado por análises.

Análise Técnica Detalhada: Como o WPA-PSK Funciona

O WPA-PSK foi projetado para fornecer criptografia forte sem a sobrecarga de um servidor de autenticação. Baseia-se numa Pre-Shared Key (PSK) — uma palavra-passe que varia de 8 a 63 caracteres — que é conhecida tanto pelo dispositivo cliente (suplicante) quanto pelo Access Point (autenticador).

A Fundação Criptográfica

A PSK não é usada diretamente para criptografar o tráfego de dados. Em vez disso, serve como material de semente para gerar uma Pairwise Master Key (PMK). A PMK é calculada usando o algoritmo PBKDF2 (Password-Based Key Derivation Function 2), aplicando hash à frase-passe juntamente com o SSID da rede 4.096 vezes. Este processo computacionalmente intensivo foi projetado para atrasar ataques de força bruta. No entanto, plataformas de GPU modernas podem realizar milhares de milhões de operações de hash por segundo, tornando esta proteção inadequada contra um atacante determinado com um handshake capturado.

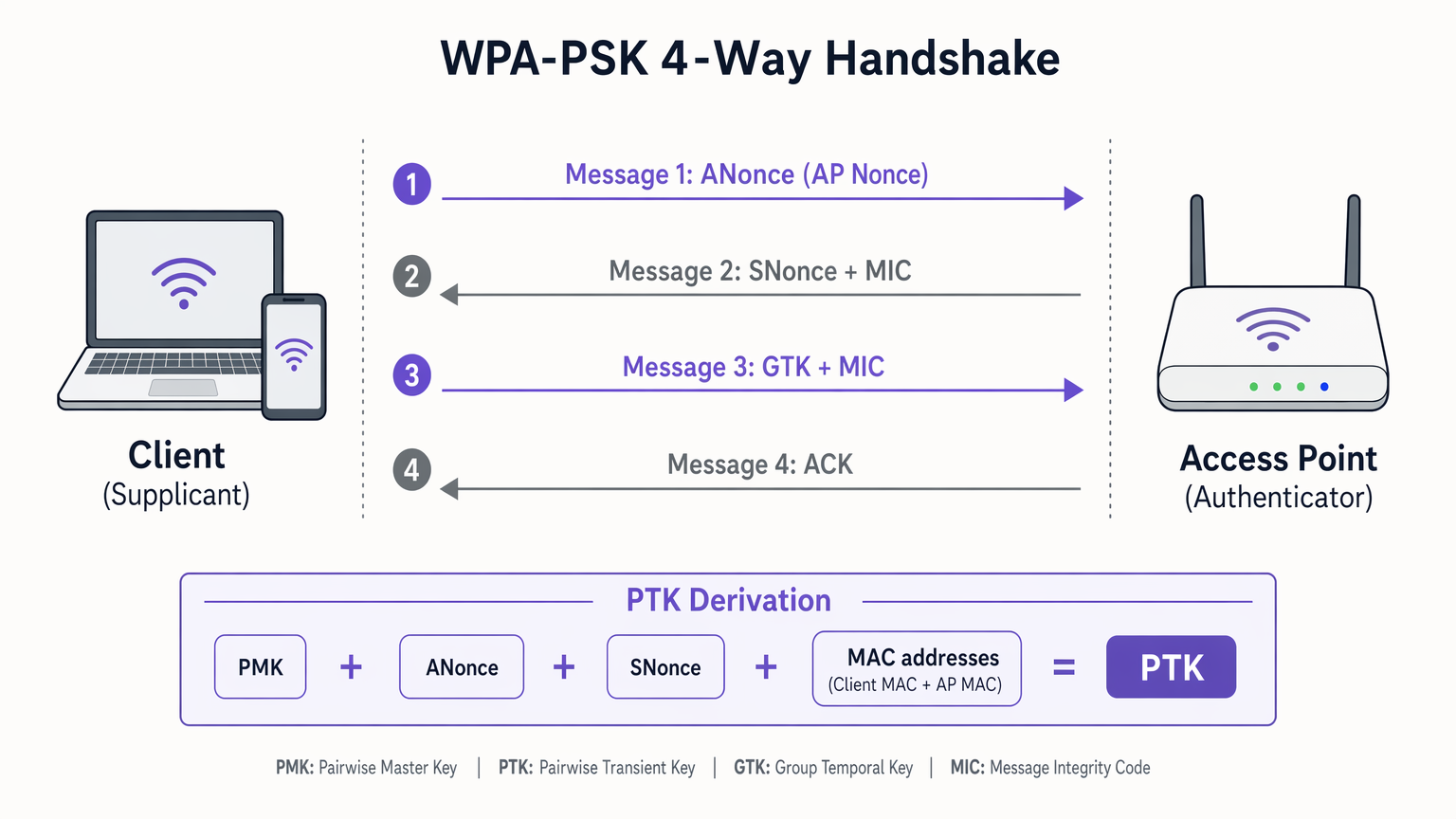

O Handshake de 4 Vias

Uma vez estabelecida a PMK, o cliente e o AP devem provar que ambos conhecem a PMK sem nunca a transmitir pelo ar. Isso é conseguido através do Handshake de 4 Vias, que deriva a Pairwise Transient Key (PTK) usada para a criptografia real da sessão.

O handshake prossegue da seguinte forma. Na Mensagem 1, o AP envia um nonce criptográfico (ANonce) para o cliente. O cliente agora tem todas as entradas necessárias — PMK, ANonce, o seu próprio SNonce e ambos os endereços MAC — para calcular a PTK. Na Mensagem 2, o cliente envia o seu próprio nonce (SNonce) para o AP, juntamente com um Message Integrity Code (MIC) para provar que gerou com sucesso a PTK. Na Mensagem 3, o AP verifica o MIC, gera a PTK e envia a Group Temporal Key (GTK) — usada para tráfego de broadcast e multicast — criptografada sob a PTK. Na Mensagem 4, o cliente confirma o recebimento, e a transmissão de dados criptografados começa.

Onde o Modelo de Segurança Falha

A falha fundamental do WPA-PSK num ambiente empresarial não é o algoritmo de criptografia — AES-CCMP é altamente seguro — mas a arquitetura de gestão de chaves.

Primeiro, os ataques de dicionário offline representam o principal risco criptográfico. Se um atacante capturar o handshake de 4 vias (que é transmitido em claro), pode executar ataques de força bruta offline contra o MIC capturado. Uma vez que muitos locais usam palavras-passe fracas ou previsíveis, este é um exercício trivial para plataformas de GPU modernas capazes de milhares de milhões de operações de hash por segundo.

Em segundo lugar, a falta de identidade do utilizador é uma falha operacional crítica. O WPA-PSK autentica o dispositivo, não o utilizador. Um endereço IP e um endereço MAC não fornecem identidade verificável, limitando severamente o WiFi Analytics e tornando a resposta a incidentes quase impossível. Os sistemas operativos móveis modernos (iOS 14+, Android 10+) também aleatorizam os endereços MAC por predefinição, tornando até mesmo o rastreamento ao nível do dispositivo pouco fiável.

Terceiro, o problema da revogação cria um encargo operacional contínuo. Quando um funcionário sai ou um dispositivo é comprometido, a única forma de revogar o acesso é alterar a PSK no AP e atualizar manualmente cada dispositivo cliente legítimo. Num ambiente de Retalho com centenas de locais e milhares de dispositivos, isto é operacionalmente inviável — e na prática, as palavras-passe raramente são alteradas.

Guia de Implementação: Transição para a Segurança Empresarial

Para ambientes empresariais, a migração do WPA-PSK para WPA-Enterprise (802.1X) é um mandato de segurança crítico. O seguinte quadro aplica-se a implementações em Hotelaria , Saúde , Retalho e Transportes .

Passo 1: Auditar a Sua Infraestrutura de Rede Atual

Comece com um inventário abrangente. Identifique cada SSID, cada método de autenticação e cada tipo de dispositivo que se conecta à sua rede. Categorize os dispositivos em três grupos: ativos geridos pela empresa, dispositivos de convidados ou visitantes, e dispositivos legados ou IoT. Esta segmentação impulsiona cada ddecisão.

Passo 2: Separar Tráfego de Convidados e Corporativo

Nunca utilize uma PSK para ativos corporativos. Os dispositivos corporativos devem autenticar via 802.1X utilizando servidores RADIUS e métodos EAP. EAP-TLS (baseado em certificado) é o padrão ouro para dispositivos sem interface, como terminais POS, enquanto PEAP-MSCHAPv2 é apropriado para dispositivos de utilizador ligados a contas do Active Directory. Para uma comparação detalhada destes protocolos, consulte EAP-TLS vs. PEAP: Que protocolo de autenticação é o adequado para a sua rede? .

Passo 3: Implementar WiFi de Convidados Gerido

Para redes de acesso público, fornecer uma PSK estática é uma falha de segurança e de marketing. Implemente um SSID aberto que redirecione para um Captive Portal. Plataformas como a Purple integram-se perfeitamente com o hardware existente para fornecer acesso seguro e baseado na identidade. Os utilizadores autenticam-se via login social, e-mail ou SMS, gerando uma sessão única com um registo de auditoria completo — satisfazendo os requisitos do Artigo 32 do GDPR para medidas de segurança técnicas apropriadas.

Passo 4: Conter Dispositivos PSK Legados

Para dispositivos IoT ou hardware legado que não suportam 802.1X, a contenção é a estratégia. Coloque todos os dispositivos PSK numa VLAN dedicada e fortemente restrita, sem acesso à sub-rede corporativa. Ative o isolamento de cliente para evitar movimentos laterais entre dispositivos. Utilize uma frase-passe complexa, gerada aleatoriamente, com 20 ou mais caracteres, e estabeleça um cronograma de rotação.

Passo 5: Integrar com Arquitetura de Rede Moderna

As implementações de rede modernas devem suportar políticas de segurança dinâmicas em localizações distribuídas. A integração de segurança WiFi robusta com SD-WAN garante a aplicação consistente de políticas desde a extremidade até ao núcleo. Saiba mais sobre Os Principais Benefícios do SD-WAN para Empresas Modernas .

Melhores Práticas e Mitigação de Riscos

A tabela seguinte resume os principais controlos de mitigação de riscos para cada segmento de rede.

| Segmento de Rede | Método de Autenticação | Controlos Chave | Relevância para Conformidade |

|---|---|---|---|

| Pessoal Corporativo | WPA-Enterprise / 802.1X | RADIUS, EAP-TLS ou PEAP, revogação por utilizador | PCI DSS Req. 8.2, ISO 27001 |

| Convidado / Visitante | Open SSID + Captive Portal | Captura de identidade, limitação de largura de banda, registo de sessão | GDPR Art. 32, PCI DSS Req. 1.3 |

| IoT / Legado | WPA-PSK (contido) | VLAN isolada, isolamento de cliente, frase-passe complexa, rotação | PCI DSS Req. 1.3, segmentação de rede |

Para além da arquitetura, os controlos operacionais são igualmente importantes. Configure o seu Sistema de Deteção de Intrusões Sem Fios (WIDS) para alertar sobre frames de desautenticação excessivos — um forte indicador de um ataque ativo de captura de handshake. Se o seu hardware suporta WPA3, ative a Autenticação Simultânea de Iguais (SAE) em quaisquer redes PSK restantes, pois o SAE oferece sigilo de encaminhamento e resistência a ataques de dicionário offline, mesmo no modo PSK.

ROI e Impacto no Negócio

A transição do WPA-PSK não é apenas uma atualização de segurança; é um facilitador estratégico de negócios com resultados mensuráveis.

Redução de Custos Operacionais: Os tickets de helpdesk relacionados com atualizações de palavra-passe WiFi diminuem significativamente quando a identidade é gerida centralmente. Numa propriedade de retalho com 500 localizações, eliminar a rotação manual de PSK em milhares de dispositivos pode poupar centenas de horas de TI anualmente.

Conformidade e Mitigação de Riscos: 802.1X e Captive Portals geridos fornecem os registos de auditoria por utilizador exigidos pelo PCI DSS e GDPR. O custo de uma multa por não conformidade com o PCI DSS ou de uma notificação de violação de dados do GDPR excede em muito o investimento numa infraestrutura de autenticação adequada.

Monetização de Dados: A transição de uma PSK estática para um Captive Portal gerido pela Purple transforma o WiFi de um centro de custos num gerador de receita. Locais que utilizam a plataforma da Purple capturam dados primários opt-in, permitindo campanhas de marketing direcionadas, integração de programas de fidelidade e análises aprofundadas do local, incluindo tempo de permanência, padrões de fluxo de pessoas e taxas de visitas repetidas.

Definições Principais

Pre-Shared Key (PSK)

A static passphrase of 8 to 63 characters shared between the access point and all client devices, used as the seed material for generating encryption keys.

The primary vulnerability in small business and consumer networks. When one person knows the PSK, the entire network is potentially compromised, and revocation requires a network-wide password change.

Pairwise Master Key (PMK)

A 256-bit key derived from the PSK and the network SSID using the PBKDF2 hashing algorithm, run 4,096 times.

The PMK is the top-level key in the WPA architecture. Because it incorporates the SSID, changing the network name requires recalculating the PMK on all devices.

4-Way Handshake

The cryptographic exchange where the AP and client swap nonces to independently calculate the session encryption key without transmitting the master key over the air.

The critical phase where offline dictionary attacks occur. If an attacker captures this handshake, they can attempt to crack the PSK entirely offline, with no network interaction required.

Pairwise Transient Key (PTK)

The temporary per-session encryption key generated during the 4-way handshake, used to encrypt unicast data traffic between a specific client and the AP.

Ensures that even though all users share the same PSK, they cannot easily decrypt each other's unicast traffic — though this protection is undermined if the PSK is cracked.

Message Integrity Code (MIC)

A cryptographic checksum transmitted during the handshake to prove that the sender possesses the correct PMK and has successfully calculated the PTK.

The MIC is the target of offline dictionary attacks. Attackers capture the MIC and use brute-force tools to generate matching MICs, thereby discovering the original PSK.

WPA-Enterprise / 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism requiring each user or device to authenticate individually against a RADIUS server using an EAP method.

The necessary upgrade path for enterprises moving away from WPA-PSK. Provides per-user identity, instant revocation, and a full audit trail.

Captive Portal

A web page that a user of a public-access network is required to interact with before network access is granted, typically used to capture identity, enforce terms of service, and apply access policies.

The modern alternative to providing a static PSK to guests. Enables identity capture, GDPR-compliant consent collection, bandwidth management, and marketing analytics integration.

Deauthentication Attack

A denial-of-service attack where forged 802.11 management frames are sent to force a client to disconnect from the AP, causing it to reconnect and perform a new 4-way handshake.

Used by attackers to actively generate handshake traffic for capture. Detection requires a Wireless Intrusion Detection System (WIDS) monitoring for abnormal deauthentication frame volumes.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) management for users connecting to a network service.

The core infrastructure component required for WPA-Enterprise deployments. Can be cloud-hosted or on-premises, and integrates with identity providers such as Active Directory, Azure AD, or Okta.

Exemplos Práticos

A national retail chain with 500 locations currently uses a single WPA-PSK for all point-of-sale (POS) terminals and handheld inventory scanners. They have experienced high staff turnover and are preparing for a PCI DSS compliance audit. How should the network architecture be redesigned?

- Deploy a cloud-managed RADIUS server integrated with the corporate Identity Provider (IdP), such as Azure AD or Okta.

- Configure the APs to broadcast a dedicated corporate SSID using WPA-Enterprise (802.1X).

- Provision POS terminals with EAP-TLS (certificate-based authentication) to eliminate passwords entirely — certificates are provisioned via an MDM platform.

- Provision inventory scanners using PEAP-MSCHAPv2 tied to individual employee accounts in Active Directory.

- Retire the old WPA-PSK SSID for all corporate devices.

- If legacy scanners cannot support 802.1X, isolate them on a dedicated VLAN with MAC filtering and a highly complex, unique PSK per store — and document this as a compensating control in the PCI DSS audit.

- Deploy a separate guest SSID with a captive portal for customer-facing WiFi, ensuring complete network segmentation from the corporate environment.

A large conference centre provides WiFi to attendees by printing a WPA-PSK on the back of event badges. The IT team is dealing with bandwidth exhaustion, cannot identify malicious users, and is missing out on attendee engagement data. What is the recommended deployment?

- Remove the WPA-PSK requirement and transition to an Open SSID for all attendees.

- Implement a captive portal solution (such as Purple) for guest access, requiring authentication via email, social login, or SMS validation.

- Apply per-user bandwidth throttling policies through the portal to prevent any single user from exhausting available throughput.

- Configure content filtering to block known malicious domains and peer-to-peer traffic.

- Integrate the portal with the event's CRM or marketing automation platform to capture attendee demographics and consent.

- Enable Purple's analytics dashboard to monitor real-time footfall, dwell time by zone, and return visitor rates.

- Maintain the existing WPA-Enterprise SSID for event staff and AV equipment, ensuring complete separation from the attendee network.

Perguntas de Prática

Q1. A stadium IT director proposes using a WPA-PSK network for the press box, changing the password before every match to maintain security. What is the primary operational risk of this approach, and what alternative architecture would you recommend?

Dica: Consider the workflow required when a journalist arrives late, needs to connect a secondary device mid-match, or when a credential is shared beyond the intended recipients.

Ver resposta modelo

The primary operational risk is the support bottleneck and lack of identity it creates. Every journalist must manually enter the new password, leading to support calls and delays during a time-critical event. More critically, there is no audit trail to identify which specific individual is consuming excessive bandwidth or attempting malicious activity. The recommended architecture is a dedicated SSID for accredited press using a captive portal with pre-issued credentials tied to individual media accreditation IDs, or a WPA-Enterprise SSID using PEAP tied to a temporary RADIUS account provisioned for each accredited journalist. This provides individual accountability, instant revocation, and bandwidth management per user.

Q2. During a penetration test, a tester captures the 4-way handshake of your WPA-PSK network and cracks the password offline within four hours using a GPU rig. How does migrating to WPA-Enterprise (802.1X) using PEAP prevent this specific attack vector?

Dica: Consider how the authentication tunnel is established in PEAP before any user credentials are exchanged, and what an attacker would capture from the wireless frames.

Ver resposta modelo

WPA-Enterprise using PEAP (Protected Extensible Authentication Protocol) establishes an encrypted TLS tunnel between the client and the RADIUS server before any user credentials are exchanged. The user authentication happens inside this secure tunnel. Therefore, even if an attacker captures all wireless frames during the association process, they cannot perform an offline dictionary attack against the credentials — the credentials are protected by the server's TLS certificate. The attacker would need to compromise the RADIUS server's private key to decrypt the tunnel, which is a fundamentally different and far more difficult attack surface.

Q3. A hotel chain wants to improve its guest WiFi analytics to understand dwell times and repeat visit rates, but currently uses a static WPA-PSK for all guest rooms. Why does the PSK model prevent effective analytics, and what specific data does a captive portal solution unlock?

Dica: Consider what data is visible to the network when a device connects using a shared key versus an individualised portal login, and how modern mobile OS privacy features affect MAC-based tracking.

Ver resposta modelo

WPA-PSK only authenticates the device's MAC address, which is randomised by default on iOS 14+ and Android 10+ for privacy. Because all guests share the same key, the network has no way to link a specific device to a specific guest identity. Even if MAC randomisation were not a factor, a MAC address provides no demographic or identity data. Moving to a captive portal unlocks explicit first-party data: name, email address, loyalty programme ID, marketing consent, and demographic information provided at login. This ties every session to a known user profile, enabling accurate dwell time measurement, repeat visit identification, segmented marketing campaigns, and integration with the hotel's CRM and loyalty platform.

Continue a ler esta série

Políticas de WiFi para Colaboradores no Retalho: Proteger as Redes Back-of-House

Este guia aborda os requisitos técnicos e de políticas críticos para proteger as redes WiFi back-of-house no retalho - desde a segmentação de VLAN e conformidade com o PCI DSS 4.0 até à gestão de BYOD de funcionários na loja. Oferece aos gestores de TI, arquitetos de rede e diretores de operações um plano prático e neutro em termos de fornecedor que podem implementar já este trimestre.

O Futuro da Segurança Wi-Fi: NAC Orientado por IA e Deteção de Ameaças

Este guia abrangente explora a evolução da segurança Wi-Fi empresarial, desde o WPA2 legado até ao Network Access Control (NAC) orientado por IA e deteção de ameaças. Concebido para líderes de TI, oferece estratégias de implementação acionáveis para proteger ambientes de alta densidade, como retalho, hotelaria e estádios, utilizando as redes baseadas em identidade da Purple.

Gerir a Segurança de Dispositivos IoT com NAC e MPSK

Este guia técnico detalha como os espaços empresariais podem proteger dispositivos IoT sem interface de utilizador (headless) utilizando a arquitetura Multiple Pre-Shared Key (MPSK) e o Network Access Control (NAC). Fornece passos de implementação acionáveis para alcançar a microssegmentação, conter os raios de explosão de segurança e manter a conformidade sem sacrificar a escalabilidade.