WPA-PSK expliqué : ce que c'est, comment ça fonctionne et ses risques de sécurité

Cette référence technique faisant autorité décortique les mécanismes du WPA-PSK — son échange en 4 étapes, son architecture cryptographique et ses vulnérabilités de sécurité inhérentes — et explique précisément pourquoi les réseaux d'entreprise doivent passer à des architectures 802.1X robustes ou à des architectures de portail captif gérées. Elle fournit des conseils de déploiement exploitables pour les responsables informatiques gérant des environnements complexes dans l'hôtellerie, le commerce de détail, l'événementiel et les organisations du secteur public.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : Comment fonctionne le WPA-PSK

- La Fondation Cryptographique

- L'échange en 4 étapes

- Où le modèle de sécurité échoue

- Guide d'implémentation : Transition vers la sécurité d'entreprise

- Étape 1 : Auditez votre parc réseau actuel

- Étape 2 : Séparer le trafic invité et le trafic d'entreprise

- Étape 3 : Déployer un WiFi invité géré

- Étape 4 : Contenir les appareils PSK hérités

- Étape 5 : Intégrer avec une architecture réseau moderne

- Bonnes pratiques et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques et les architectes réseau opérant à grande échelle — que ce soit dans des chaînes de magasins, des établissements hôteliers ou de grandes installations du secteur public — la sécurité WiFi ne peut pas reposer sur des mécanismes grand public. Le WPA-PSK (WiFi Protected Access Pre-Shared Key) reste la norme par défaut pour les réseaux domestiques et les petites entreprises, mais ses limitations architecturales introduisent des risques inacceptables dans les environnements d'entreprise.

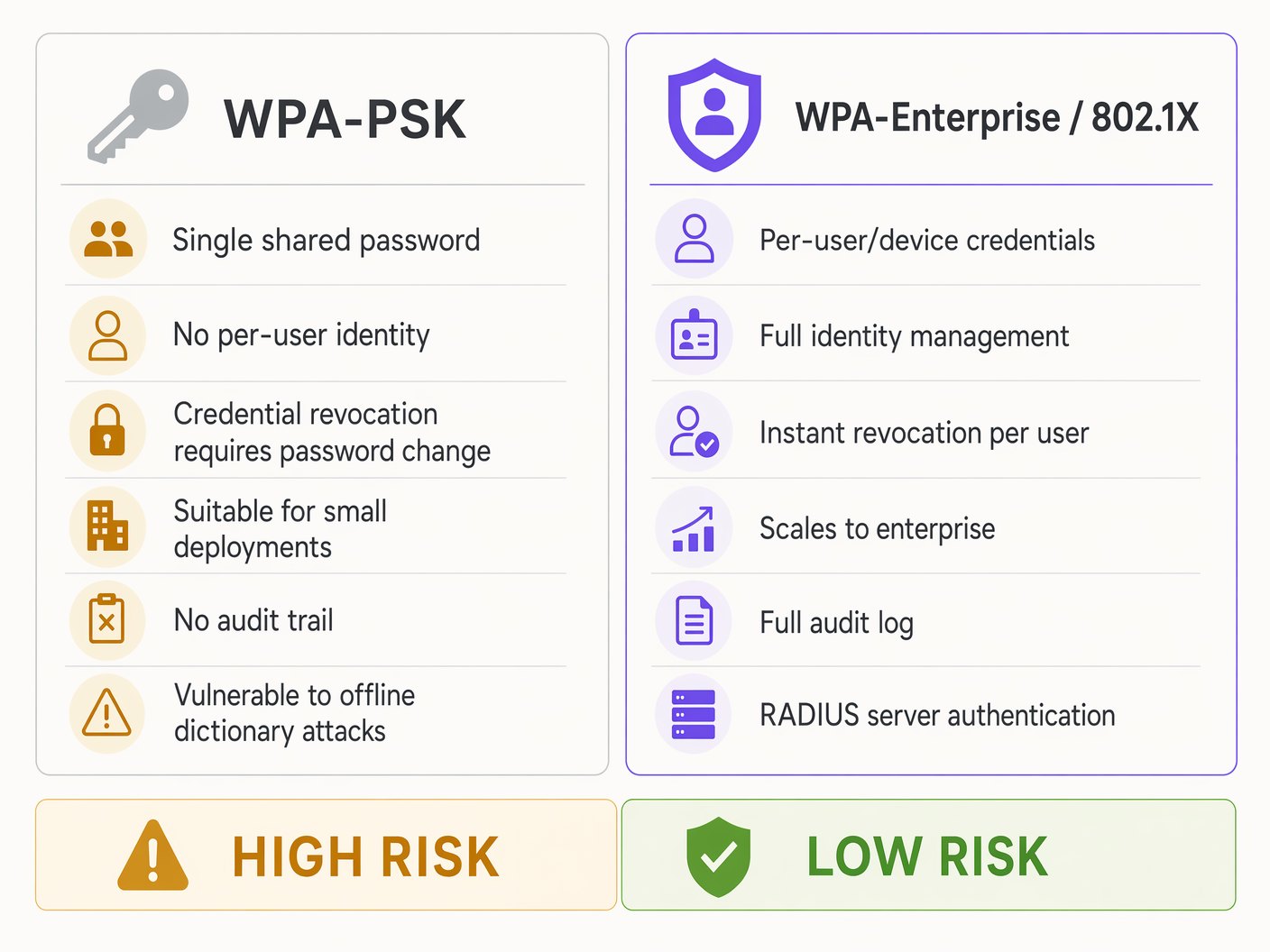

Bien que le WPA-PSK soit simple à déployer, le fait de s'appuyer sur une seule phrase secrète partagée crée de graves goulots d'étranglement opérationnels : la révocation des identifiants est impossible sans perturbation de l'ensemble du réseau, l'identité de l'utilisateur reste opaque, et la cryptographie fondamentale est vulnérable aux attaques par dictionnaire hors ligne. Ce guide décortique les mécanismes techniques du WPA-PSK, explique précisément où son modèle de sécurité échoue pour les applications professionnelles, et souligne le passage impératif vers le WPA-Enterprise (802.1X) et des solutions Guest WiFi robustes.

En comprenant ces limitations, les DSI et les directeurs d'exploitation de sites peuvent atténuer les risques, assurer la conformité avec des normes comme PCI DSS et GDPR, et tirer parti de plateformes comme Purple pour transformer une vulnérabilité de sécurité en un atout géré et axé sur l'analyse.

Plongée Technique : Comment fonctionne le WPA-PSK

Le WPA-PSK a été conçu pour fournir un chiffrement fort sans la surcharge d'un serveur d'authentification. Il repose sur une clé pré-partagée (PSK) — un mot de passe de 8 à 63 caractères — qui est connue à la fois de l'appareil client (demandeur) et du point d'accès (authentificateur).

La Fondation Cryptographique

La PSK n'est pas utilisée directement pour chiffrer le trafic de données. Au lieu de cela, elle sert de matériel de base pour générer une clé maîtresse par paire (PMK). La PMK est calculée à l'aide de l'algorithme PBKDF2 (Password-Based Key Derivation Function 2), hachant la phrase secrète avec le SSID du réseau 4 096 fois. Ce processus gourmand en calcul a été conçu pour ralentir les attaques par force brute. Cependant, les équipements GPU modernes peuvent effectuer des milliards d'opérations de hachage par seconde, rendant cette protection inadéquate contre un attaquant déterminé ayant capturé un échange.

L'échange en 4 étapes

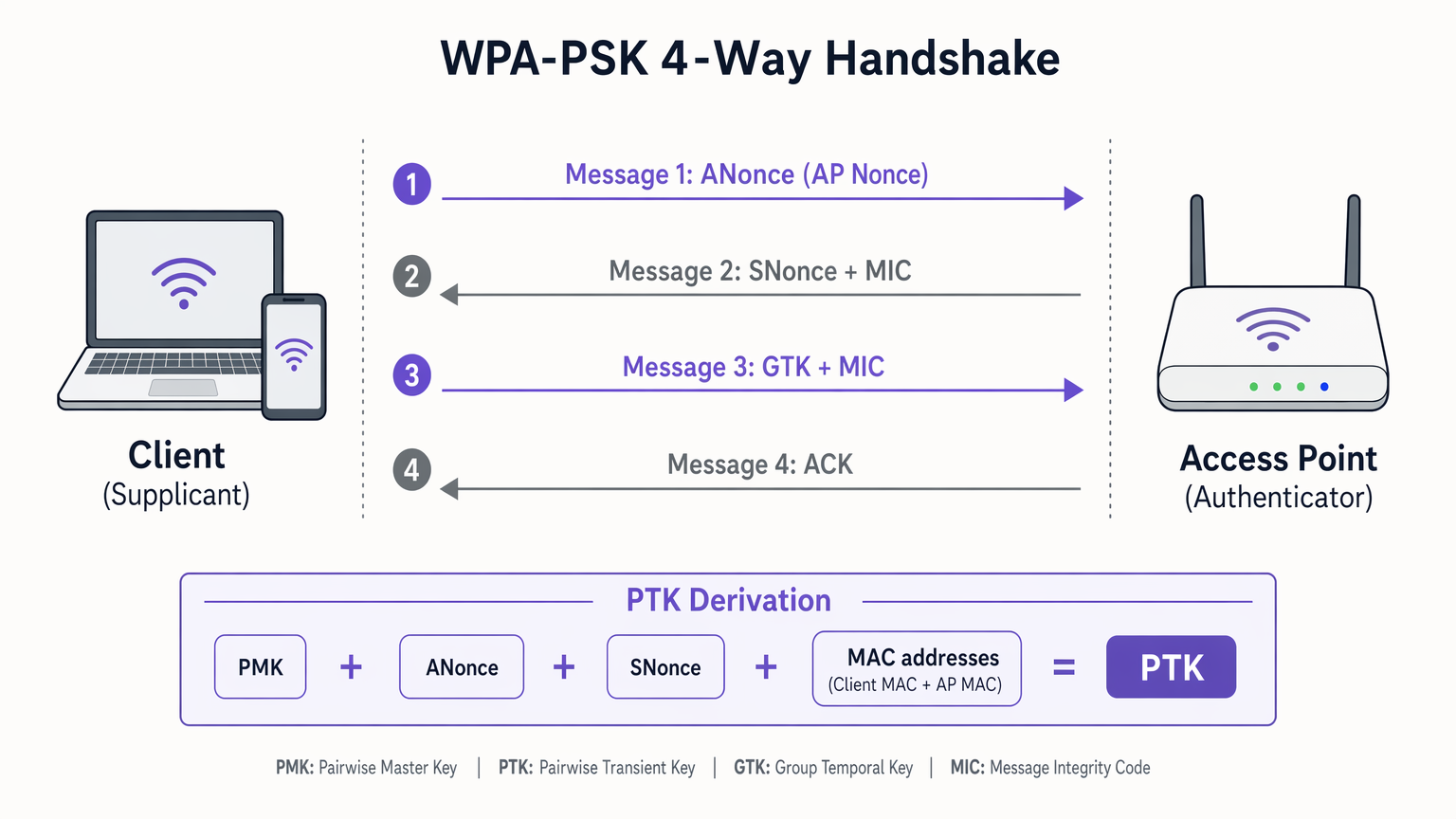

Une fois la PMK établie, le client et le point d'accès doivent prouver qu'ils connaissent tous deux la PMK sans jamais la transmettre par les airs. Ceci est réalisé grâce à l'échange en 4 étapes, qui dérive la clé transitoire par paire (PTK) utilisée pour le chiffrement réel de la session.

L'échange se déroule comme suit. Dans le message 1, le point d'accès envoie un nonce cryptographique (ANonce) au client. Le client dispose désormais de toutes les entrées nécessaires — PMK, ANonce, son propre SNonce et les deux adresses MAC — pour calculer la PTK. Dans le message 2, le client envoie son propre nonce (SNonce) au point d'accès, ainsi qu'un code d'intégrité de message (MIC) pour prouver qu'il a généré la PTK avec succès. Dans le message 3, le point d'accès vérifie le MIC, génère la PTK et envoie la clé temporelle de groupe (GTK) — utilisée pour le trafic de diffusion et de multidiffusion — chiffrée sous la PTK. Dans le message 4, le client accuse réception, et la transmission de données chiffrées commence.

Où le modèle de sécurité échoue

La faille fondamentale du WPA-PSK dans un environnement d'entreprise n'est pas l'algorithme de chiffrement — AES-CCMP est hautement sécurisé — mais l'architecture de gestion des clés.

Premièrement, les attaques par dictionnaire hors ligne représentent le principal risque cryptographique. Si un attaquant capture l'échange en 4 étapes (qui est transmis en clair), il peut lancer des attaques par force brute hors ligne contre le MIC capturé. Étant donné que de nombreux sites utilisent des mots de passe faibles ou prévisibles, il s'agit d'un exercice trivial pour les équipements GPU modernes capables de milliards d'opérations de hachage par seconde.

Deuxièmement, le manque d'identité utilisateur est une défaillance opérationnelle critique. Le WPA-PSK authentifie l'appareil, pas l'utilisateur. Une adresse IP et une adresse MAC ne fournissent aucune identité vérifiable, limitant sévèrement les WiFi Analytics et rendant la réponse aux incidents presque impossible. Les systèmes d'exploitation mobiles modernes (iOS 14+, Android 10+) randomisent également les adresses MAC par défaut, rendant même le suivi au niveau de l'appareil peu fiable.

Troisièmement, le problème de révocation crée une charge opérationnelle continue. Lorsqu'un employé quitte l'entreprise ou qu'un appareil est compromis, la seule façon de révoquer l'accès est de modifier la PSK sur le point d'accès et de mettre à jour manuellement chaque appareil client légitime. Dans un environnement Retail avec des centaines de sites et des milliers d'appareils, cela est opérationnellement irréalisable — et en pratique, les mots de passe sont rarement modifiés.

Guide d'implémentation : Transition vers la sécurité d'entreprise

Pour les environnements d'entreprise, la migration du WPA-PSK vers le WPA-Enterprise (802.1X) est un impératif de sécurité critique. Le cadre suivant s'applique aux déploiements dans l' Hôtellerie , la Santé , le Commerce de détail et le Transport .

Étape 1 : Auditez votre parc réseau actuel

Commencez par un inventaire complet. Identifiez chaque SSID, chaque méthode d'authentification et chaque type d'appareil se connectant à votre réseau. Catégorisez les appareils en trois groupes : les actifs gérés par l'entreprise, les appareils invités ou visiteurs, et les appareils hérités ou IoT. Cette segmentation oriente chaque ddécision.

Étape 2 : Séparer le trafic invité et le trafic d'entreprise

N'utilisez jamais de PSK pour les actifs d'entreprise. Les appareils d'entreprise doivent s'authentifier via 802.1X en utilisant des serveurs RADIUS et des méthodes EAP. EAP-TLS (basé sur certificat) est la référence pour les appareils sans interface utilisateur tels que les terminaux de point de vente, tandis que PEAP-MSCHAPv2 est approprié pour les appareils destinés aux utilisateurs et liés aux comptes Active Directory. Pour une comparaison détaillée de ces protocoles, consultez EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red? .

Étape 3 : Déployer un WiFi invité géré

Pour les réseaux accessibles au public, fournir un PSK statique est un échec tant en matière de sécurité que de marketing. Déployez un SSID ouvert qui redirige vers un Captive Portal. Des plateformes comme Purple s'intègrent parfaitement aux équipements existants pour fournir un accès sécurisé basé sur l'identité. Les utilisateurs s'authentifient via la connexion sociale, l'e-mail ou le SMS, générant une session unique avec une piste d'audit complète — satisfaisant aux exigences de l'article 32 du GDPR concernant les mesures de sécurité techniques appropriées.

Étape 4 : Contenir les appareils PSK hérités

Pour les appareils IoT ou le matériel hérité qui ne peuvent pas prendre en charge le 802.1X, la stratégie est le confinement. Placez tous les appareils PSK sur un VLAN dédié, fortement restreint, sans accès au sous-réseau d'entreprise. Activez l'isolation des clients pour empêcher les mouvements latéraux entre les appareils. Utilisez une phrase secrète complexe, générée aléatoirement, de 20 caractères ou plus, et établissez un calendrier de rotation.

Étape 5 : Intégrer avec une architecture réseau moderne

Les déploiements de réseaux modernes doivent prendre en charge des politiques de sécurité dynamiques sur des sites distribués. L'intégration d'une sécurité WiFi robuste avec le SD-WAN assure une application cohérente des politiques, de la périphérie au cœur. En savoir plus sur The Core SD WAN Benefits for Modern Businesses .

Bonnes pratiques et atténuation des risques

Le tableau suivant résume les principaux contrôles d'atténuation des risques pour chaque segment de réseau.

| Segment de réseau | Méthode d'authentification | Contrôles clés | Pertinence pour la conformité |

|---|---|---|---|

| Personnel d'entreprise | WPA-Enterprise / 802.1X | RADIUS, EAP-TLS ou PEAP, révocation par utilisateur | PCI DSS Req. 8.2, ISO 27001 |

| Invité / Visiteur | Open SSID + Captive Portal | Capture d'identité, limitation de bande passante, journalisation des sessions | GDPR Art. 32, PCI DSS Req. 1.3 |

| IoT / Hérité | WPA-PSK (confiné) | VLAN isolé, isolation des clients, phrase secrète complexe, rotation | PCI DSS Req. 1.3, segmentation réseau |

Au-delà de l'architecture, les contrôles opérationnels sont tout aussi importants. Configurez votre système de détection d'intrusion sans fil (WIDS) pour alerter en cas de trames de désauthentification excessives — un indicateur fort d'une attaque active de capture de poignée de main. Si votre matériel prend en charge WPA3, activez l'authentification simultanée des égaux (SAE) sur tous les réseaux PSK restants, car SAE offre une confidentialité persistante et une résistance aux attaques par dictionnaire hors ligne, même en mode PSK.

ROI et impact commercial

S'éloigner du WPA-PSK n'est pas seulement une amélioration de la sécurité ; c'est un levier commercial stratégique avec des résultats mesurables.

Réduction des frais généraux opérationnels : Les tickets de support liés aux mises à jour des mots de passe WiFi diminuent considérablement lorsque l'identité est gérée de manière centralisée. Dans un parc de magasins de 500 sites, l'élimination de la rotation manuelle des PSK sur des milliers d'appareils peut économiser des centaines d'heures informatiques par an.

Conformité et atténuation des risques : Le 802.1X et les Captive Portals gérés fournissent les pistes d'audit par utilisateur requises par PCI DSS et GDPR. Le coût d'une amende pour non-conformité PCI DSS ou d'une notification de violation de données GDPR dépasse de loin l'investissement dans une infrastructure d'authentification appropriée.

Monétisation des données : La transition d'un PSK statique vers un Captive Portal géré par Purple transforme le WiFi d'un centre de coûts en un générateur de revenus. Les établissements utilisant la plateforme de Purple capturent des données de première partie avec consentement, permettant des campagnes marketing ciblées, l'intégration de programmes de fidélité et des analyses approfondies des lieux, y compris le temps de présence, les schémas de fréquentation et les taux de visites répétées.

Définitions clés

Pre-Shared Key (PSK)

A static passphrase of 8 to 63 characters shared between the access point and all client devices, used as the seed material for generating encryption keys.

The primary vulnerability in small business and consumer networks. When one person knows the PSK, the entire network is potentially compromised, and revocation requires a network-wide password change.

Pairwise Master Key (PMK)

A 256-bit key derived from the PSK and the network SSID using the PBKDF2 hashing algorithm, run 4,096 times.

The PMK is the top-level key in the WPA architecture. Because it incorporates the SSID, changing the network name requires recalculating the PMK on all devices.

4-Way Handshake

The cryptographic exchange where the AP and client swap nonces to independently calculate the session encryption key without transmitting the master key over the air.

The critical phase where offline dictionary attacks occur. If an attacker captures this handshake, they can attempt to crack the PSK entirely offline, with no network interaction required.

Pairwise Transient Key (PTK)

The temporary per-session encryption key generated during the 4-way handshake, used to encrypt unicast data traffic between a specific client and the AP.

Ensures that even though all users share the same PSK, they cannot easily decrypt each other's unicast traffic — though this protection is undermined if the PSK is cracked.

Message Integrity Code (MIC)

A cryptographic checksum transmitted during the handshake to prove that the sender possesses the correct PMK and has successfully calculated the PTK.

The MIC is the target of offline dictionary attacks. Attackers capture the MIC and use brute-force tools to generate matching MICs, thereby discovering the original PSK.

WPA-Enterprise / 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism requiring each user or device to authenticate individually against a RADIUS server using an EAP method.

The necessary upgrade path for enterprises moving away from WPA-PSK. Provides per-user identity, instant revocation, and a full audit trail.

Captive Portal

A web page that a user of a public-access network is required to interact with before network access is granted, typically used to capture identity, enforce terms of service, and apply access policies.

The modern alternative to providing a static PSK to guests. Enables identity capture, GDPR-compliant consent collection, bandwidth management, and marketing analytics integration.

Deauthentication Attack

A denial-of-service attack where forged 802.11 management frames are sent to force a client to disconnect from the AP, causing it to reconnect and perform a new 4-way handshake.

Used by attackers to actively generate handshake traffic for capture. Detection requires a Wireless Intrusion Detection System (WIDS) monitoring for abnormal deauthentication frame volumes.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) management for users connecting to a network service.

The core infrastructure component required for WPA-Enterprise deployments. Can be cloud-hosted or on-premises, and integrates with identity providers such as Active Directory, Azure AD, or Okta.

Exemples concrets

A national retail chain with 500 locations currently uses a single WPA-PSK for all point-of-sale (POS) terminals and handheld inventory scanners. They have experienced high staff turnover and are preparing for a PCI DSS compliance audit. How should the network architecture be redesigned?

- Deploy a cloud-managed RADIUS server integrated with the corporate Identity Provider (IdP), such as Azure AD or Okta.

- Configure the APs to broadcast a dedicated corporate SSID using WPA-Enterprise (802.1X).

- Provision POS terminals with EAP-TLS (certificate-based authentication) to eliminate passwords entirely — certificates are provisioned via an MDM platform.

- Provision inventory scanners using PEAP-MSCHAPv2 tied to individual employee accounts in Active Directory.

- Retire the old WPA-PSK SSID for all corporate devices.

- If legacy scanners cannot support 802.1X, isolate them on a dedicated VLAN with MAC filtering and a highly complex, unique PSK per store — and document this as a compensating control in the PCI DSS audit.

- Deploy a separate guest SSID with a captive portal for customer-facing WiFi, ensuring complete network segmentation from the corporate environment.

A large conference centre provides WiFi to attendees by printing a WPA-PSK on the back of event badges. The IT team is dealing with bandwidth exhaustion, cannot identify malicious users, and is missing out on attendee engagement data. What is the recommended deployment?

- Remove the WPA-PSK requirement and transition to an Open SSID for all attendees.

- Implement a captive portal solution (such as Purple) for guest access, requiring authentication via email, social login, or SMS validation.

- Apply per-user bandwidth throttling policies through the portal to prevent any single user from exhausting available throughput.

- Configure content filtering to block known malicious domains and peer-to-peer traffic.

- Integrate the portal with the event's CRM or marketing automation platform to capture attendee demographics and consent.

- Enable Purple's analytics dashboard to monitor real-time footfall, dwell time by zone, and return visitor rates.

- Maintain the existing WPA-Enterprise SSID for event staff and AV equipment, ensuring complete separation from the attendee network.

Questions d'entraînement

Q1. A stadium IT director proposes using a WPA-PSK network for the press box, changing the password before every match to maintain security. What is the primary operational risk of this approach, and what alternative architecture would you recommend?

Conseil : Consider the workflow required when a journalist arrives late, needs to connect a secondary device mid-match, or when a credential is shared beyond the intended recipients.

Voir la réponse type

The primary operational risk is the support bottleneck and lack of identity it creates. Every journalist must manually enter the new password, leading to support calls and delays during a time-critical event. More critically, there is no audit trail to identify which specific individual is consuming excessive bandwidth or attempting malicious activity. The recommended architecture is a dedicated SSID for accredited press using a captive portal with pre-issued credentials tied to individual media accreditation IDs, or a WPA-Enterprise SSID using PEAP tied to a temporary RADIUS account provisioned for each accredited journalist. This provides individual accountability, instant revocation, and bandwidth management per user.

Q2. During a penetration test, a tester captures the 4-way handshake of your WPA-PSK network and cracks the password offline within four hours using a GPU rig. How does migrating to WPA-Enterprise (802.1X) using PEAP prevent this specific attack vector?

Conseil : Consider how the authentication tunnel is established in PEAP before any user credentials are exchanged, and what an attacker would capture from the wireless frames.

Voir la réponse type

WPA-Enterprise using PEAP (Protected Extensible Authentication Protocol) establishes an encrypted TLS tunnel between the client and the RADIUS server before any user credentials are exchanged. The user authentication happens inside this secure tunnel. Therefore, even if an attacker captures all wireless frames during the association process, they cannot perform an offline dictionary attack against the credentials — the credentials are protected by the server's TLS certificate. The attacker would need to compromise the RADIUS server's private key to decrypt the tunnel, which is a fundamentally different and far more difficult attack surface.

Q3. A hotel chain wants to improve its guest WiFi analytics to understand dwell times and repeat visit rates, but currently uses a static WPA-PSK for all guest rooms. Why does the PSK model prevent effective analytics, and what specific data does a captive portal solution unlock?

Conseil : Consider what data is visible to the network when a device connects using a shared key versus an individualised portal login, and how modern mobile OS privacy features affect MAC-based tracking.

Voir la réponse type

WPA-PSK only authenticates the device's MAC address, which is randomised by default on iOS 14+ and Android 10+ for privacy. Because all guests share the same key, the network has no way to link a specific device to a specific guest identity. Even if MAC randomisation were not a factor, a MAC address provides no demographic or identity data. Moving to a captive portal unlocks explicit first-party data: name, email address, loyalty programme ID, marketing consent, and demographic information provided at login. This ties every session to a known user profile, enabling accurate dwell time measurement, repeat visit identification, segmented marketing campaigns, and integration with the hotel's CRM and loyalty platform.

Continuer la lecture de cette série

Conditions d'utilisation du WiFi pour le personnel : Essentiels juridiques et de conformité

Ce guide présente les aspects juridiques et techniques essentiels pour rédiger et appliquer les conditions d'utilisation du WiFi pour le personnel dans les établissements d'entreprise. Il détaille les éléments à inclure dans une charte d'utilisation acceptable (AUP), comment respecter les exigences du GDPR et de la norme PCI DSS, et comment déployer l'authentification basée sur l'identité et la segmentation du réseau pour protéger les actifs de l'entreprise. Les responsables informatiques, les équipes RH et les directeurs des opérations des hôtels, des chaînes de magasins, des stades et des organisations du secteur public y trouveront des conseils pratiques à mettre en œuvre dès ce trimestre.

L'avenir de la sécurité Wi-Fi : NAC et détection des menaces basés sur l'IA

Ce guide faisant autorité explore l'évolution de la sécurité Wi-Fi d'entreprise, du WPA2 hérité au contrôle d'accès réseau (NAC) basé sur l'IA et à la détection des menaces. Conçu pour les leaders informatiques, il fournit des stratégies de déploiement exploitables pour sécuriser les environnements à haute densité comme le commerce de détail, l'hôtellerie et les stades, en utilisant les réseaux basés sur l'identité de Purple.

Gestion de la sécurité des appareils IoT avec NAC et MPSK

Ce guide technique détaille comment les entreprises peuvent sécuriser les appareils IoT sans interface utilisateur en utilisant une architecture de clés pré-partagées multiples (MPSK) et le contrôle d'accès réseau (NAC). Il fournit des étapes de mise en œuvre concrètes pour réaliser la micro-segmentation, contenir les rayons d'explosion de sécurité et maintenir la conformité sans sacrifier l'évolutivité.