Guides techniques

Guides techniques approfondis rédigés par des experts sur le WiFi invité, les analyses, les Captive Portals et la technologie de site.

361 guides

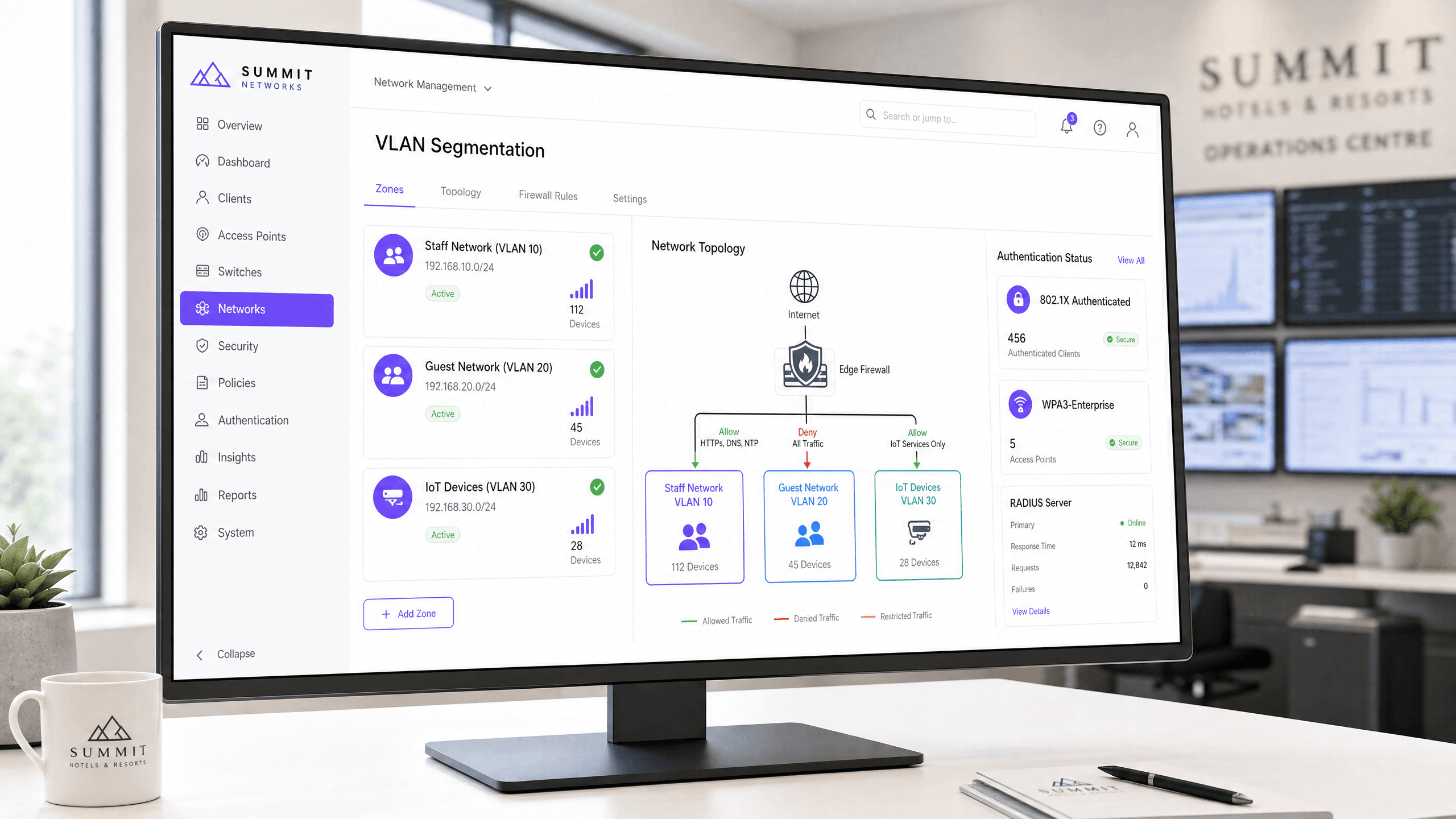

Conception de réseaux WiFi du personnel sécurisés et séparés du trafic invité

Un guide de référence technique faisant autorité pour les architectes réseau et les responsables informatiques sur la conception de réseaux WiFi du personnel sécurisés et performants. Il détaille la segmentation logique et physique du trafic opérationnel par rapport aux réseaux d'invités publics à l'aide de VLAN, de l'authentification 802.1X et du WPA3-Enterprise afin de respecter les exigences de conformité (PCI DSS, GDPR) et d'éliminer les risques de sécurité liés aux mouvements latéraux.

Guide étape par étape pour diagnostiquer les problèmes de roaming WiFi

Ce guide complet fournit aux responsables informatiques d'entreprise et aux architectes réseau une méthodologie faisant autorité, étape par étape, pour diagnostiquer et résoudre les problèmes de roaming WiFi. En combinant des analyses techniques approfondies des normes IEEE 802.11k/v/r avec des études de cas réels et des analyses au niveau des paquets, cette référence donne aux équipes les moyens d'éliminer le problème du « sticky client » (client collant) et d'offrir une connectivité mobile fluide. Il couvre l'ensemble du flux de diagnostic, depuis les études de site RF et les audits de configuration des contrôleurs jusqu'à l'analyse des captures de paquets sans fil (over-the-air) et la validation post-correction.

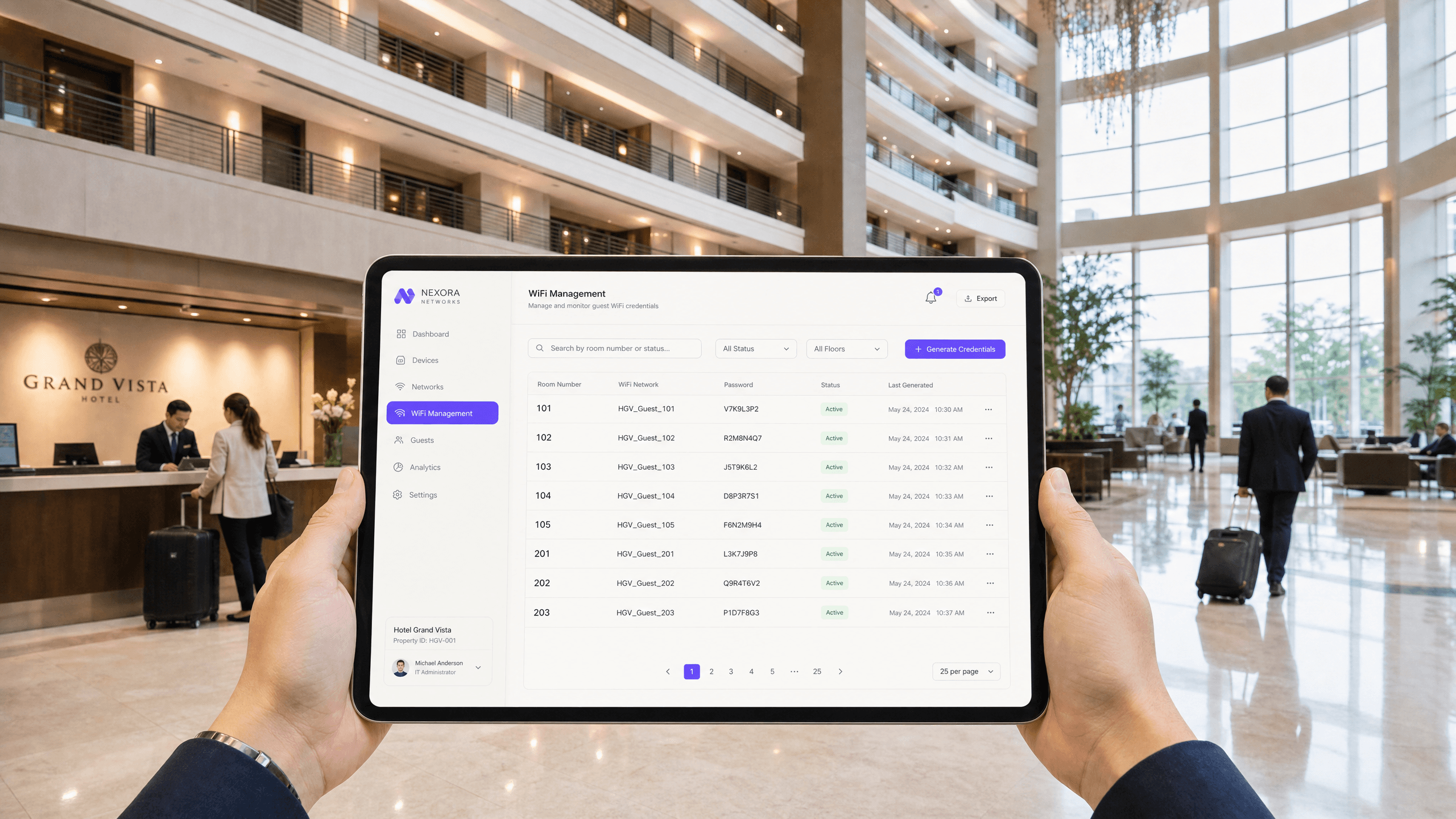

Clés pré-partagées dynamiques (DPSK) pour la sécurité multi-tenant

Ce guide de référence technique explore les clés pré-partagées dynamiques (DPSK) comme une alternative hautement sécurisée et fluide à la norme 802.1X pour les environnements WiFi multi-tenants. Il détaille l'architecture sous-jacente, les implémentations des fournisseurs, le routage VLAN dynamique et l'automatisation du cycle de vie pilotée par API. Les responsables informatiques et les architectes réseau y trouveront des conseils pratiques pour déployer DPSK afin d'obtenir une isolation robuste des locataires, une conformité réglementaire et une intégration fluide des appareils.

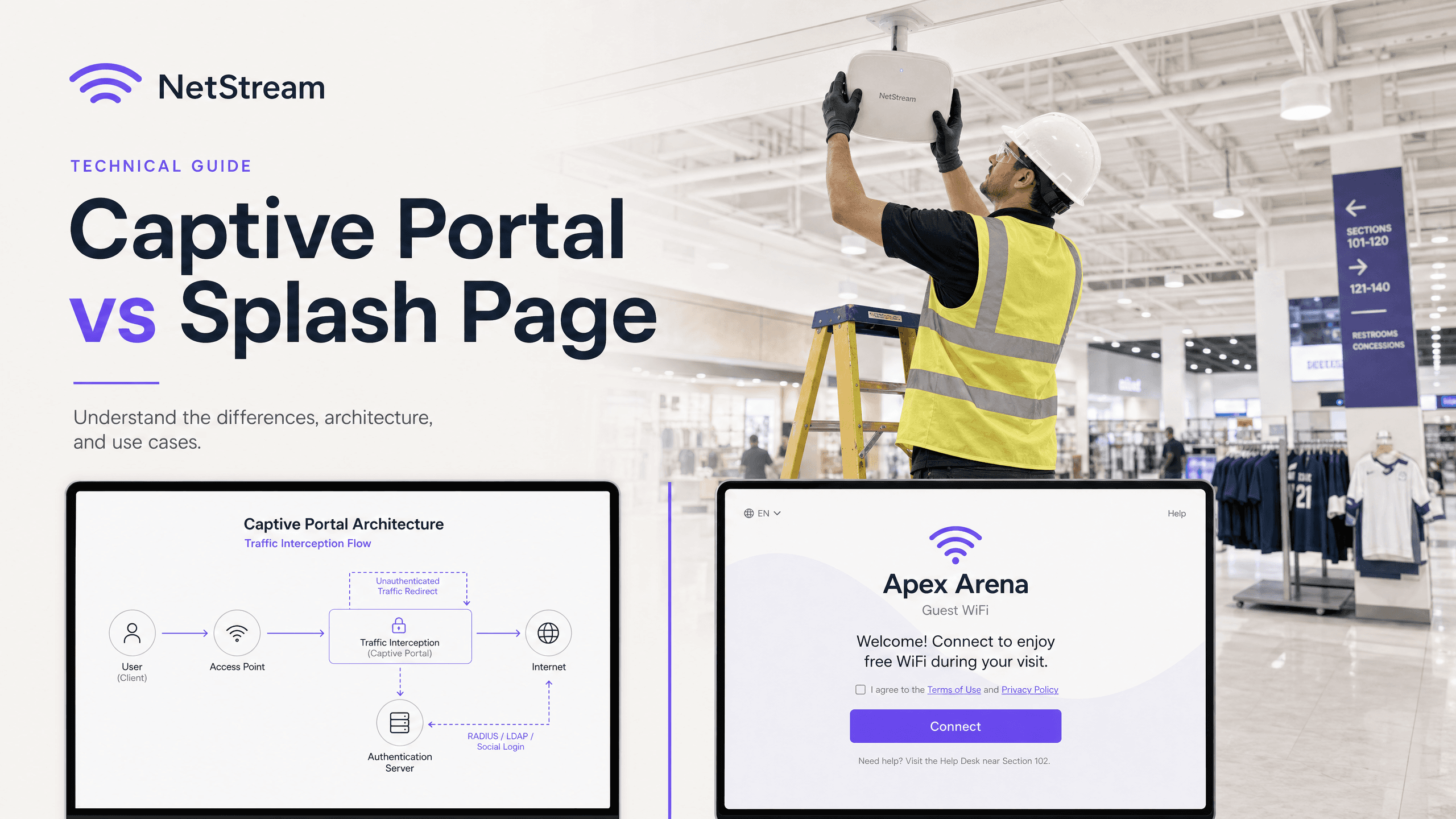

Captive Portal vs Splash Page

Ce guide de référence détaille la distinction cruciale entre les captive portals et les splash pages au sein des réseaux WiFi invités. Il explique comment le mécanisme d'interception réseau sous-jacent fonctionne en synergie avec l'interface visuelle destinée aux invités, aidant ainsi les responsables informatiques et les exploitants de sites à prendre des décisions d'architecture et d'achat éclairées.

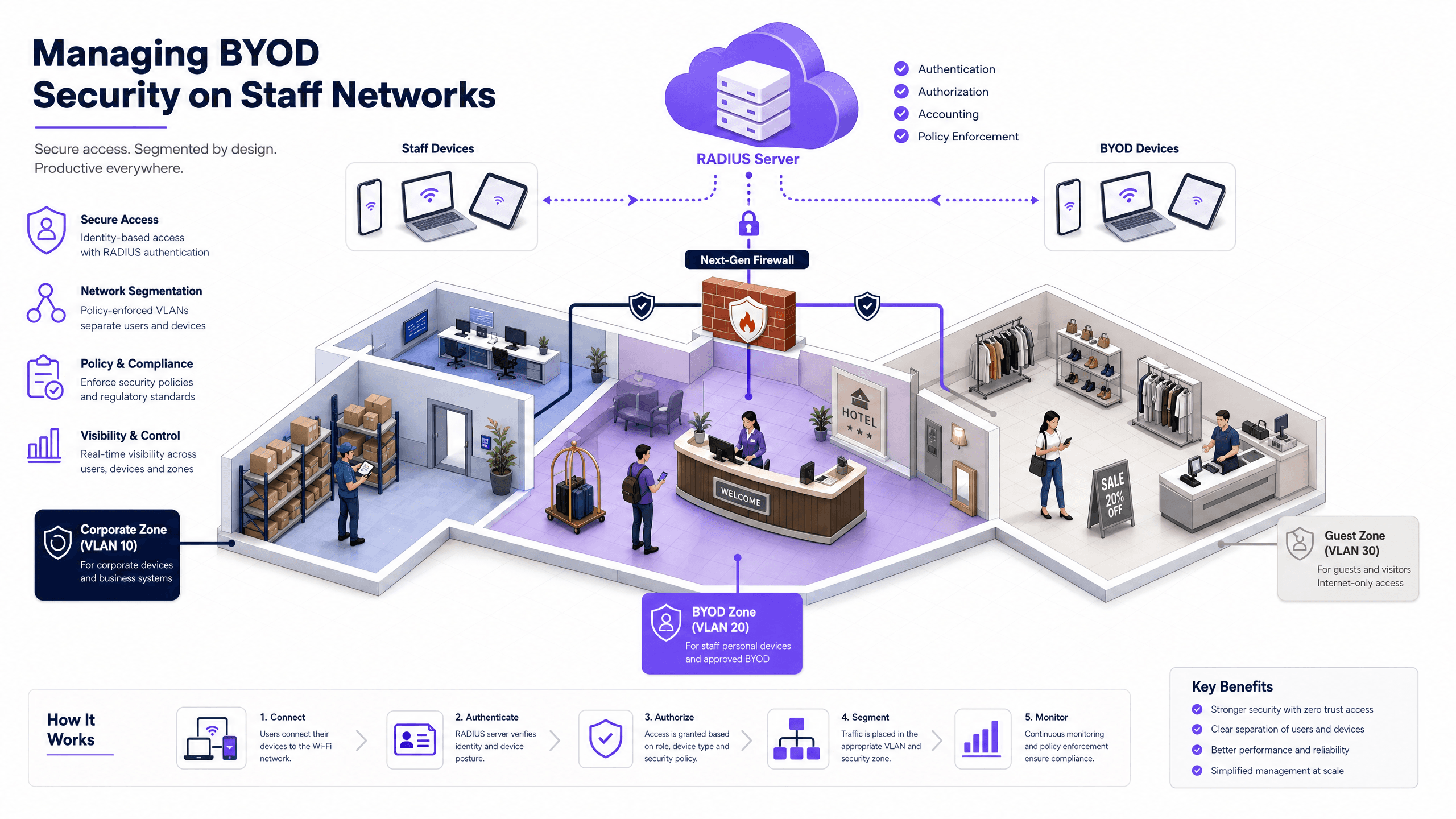

Gestion de la sécurité du BYOD (Apportez votre propre appareil) sur les réseaux du personnel

An authoritative, technical reference guide for enterprise IT managers and network architects on securing Bring Your Own Device (BYOD) access on staff networks. This guide outlines the exact network architecture, authentication protocols, and MDM integration workflows required to mitigate data leakages and maintain regulatory compliance across high-footfall venues.

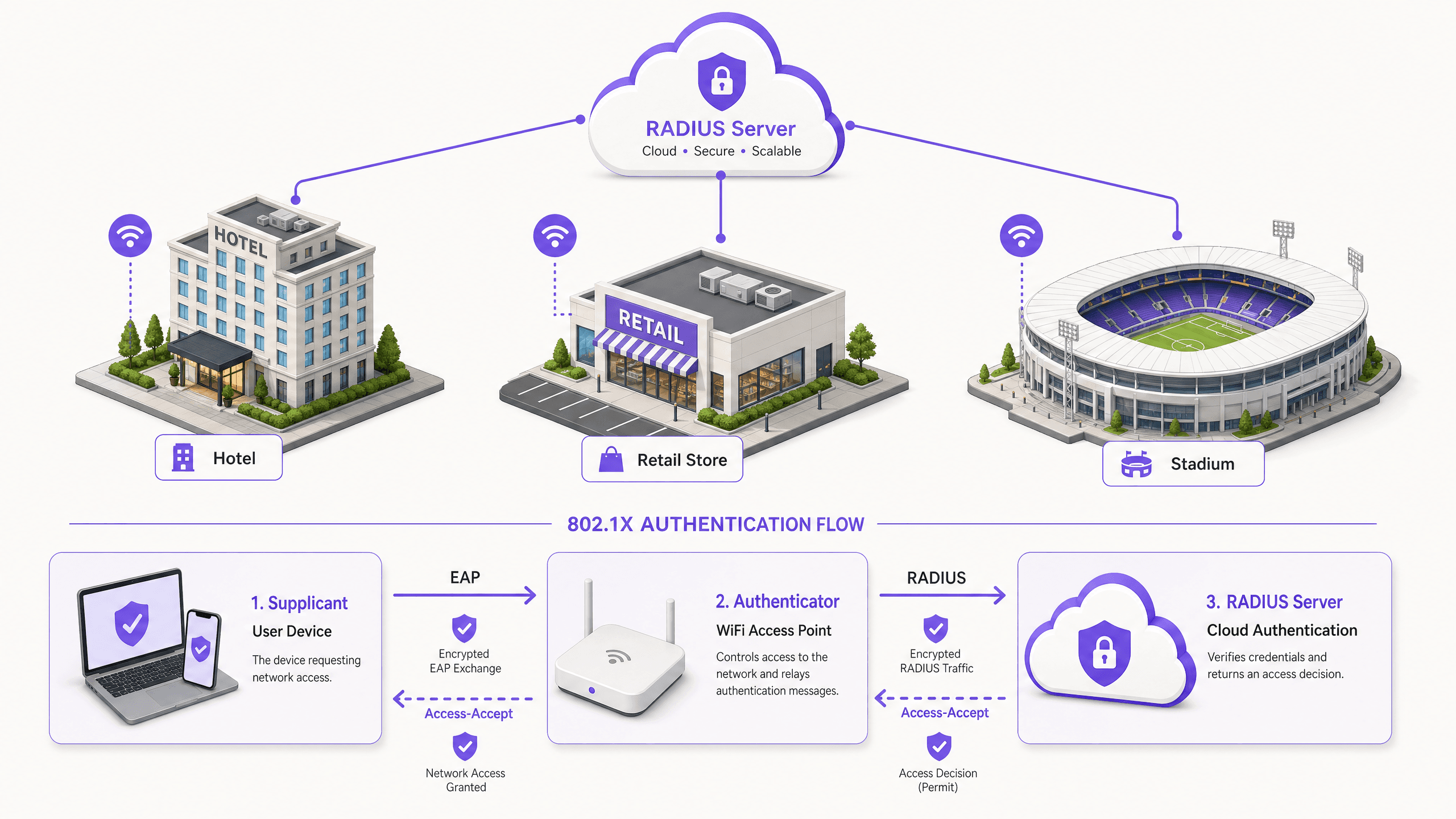

Comment implémenter l'authentification 802.1X avec Cloud RADIUS

Ce guide de référence technique fournit un cadre complet pour l'implémentation de l'authentification 802.1X avec Cloud RADIUS à travers les infrastructures d'entreprise distribuées. Il détaille l'architecture, la sélection de la méthode EAP, le séquençage du déploiement et les stratégies d'atténuation des risques nécessaires pour sécuriser l'accès au réseau tout en éliminant la charge opérationnelle de l'infrastructure sur site.

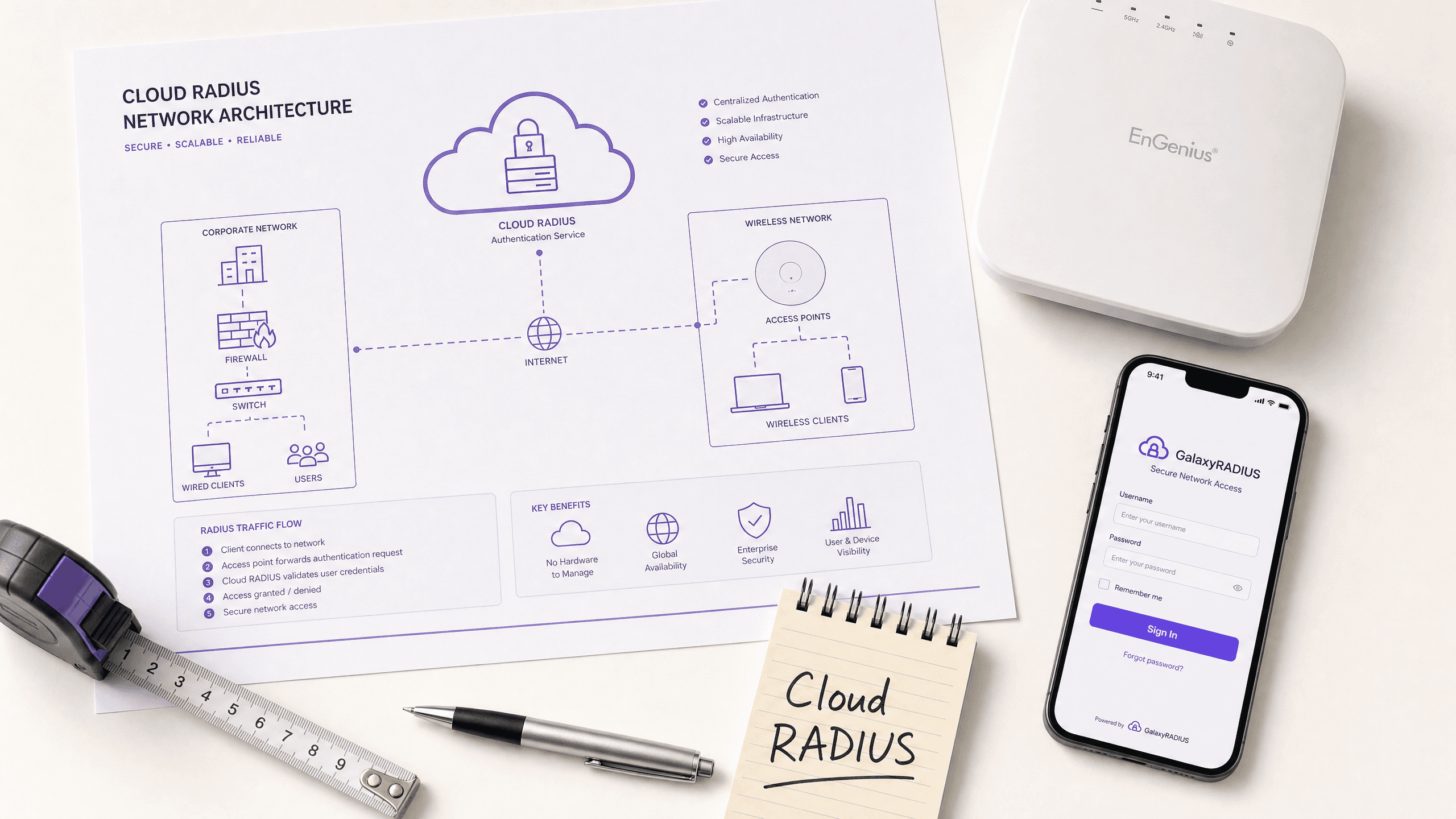

Qu'est-ce que Cloud RADIUS ? Un guide complet sur RADIUS en tant que service

Ce guide complet explore Cloud RADIUS (RADIUS en tant que service), détaillant son architecture, ses méthodes EAP et ses stratégies de mise en œuvre. Il fournit aux leaders informatiques des informations exploitables sur la migration des serveurs sur site vers un modèle d'authentification basé sur le cloud, évolutif, sécurisé et conforme.

Migration de RADIUS sur site (NPS) vers RADIUS en tant que Service

Ce guide faisant autorité détaille l'architecture technique, la méthodologie de mise en œuvre et l'impact commercial de la migration du Microsoft Network Policy Server (NPS) sur site vers un modèle RADIUS en tant que Service natif du cloud. Il fournit aux leaders informatiques et aux architectes réseau des cadres pratiques pour réduire les frais opérationnels, éliminer les points de défaillance uniques et sécuriser l'authentification d'entreprise sur des sites distribués.

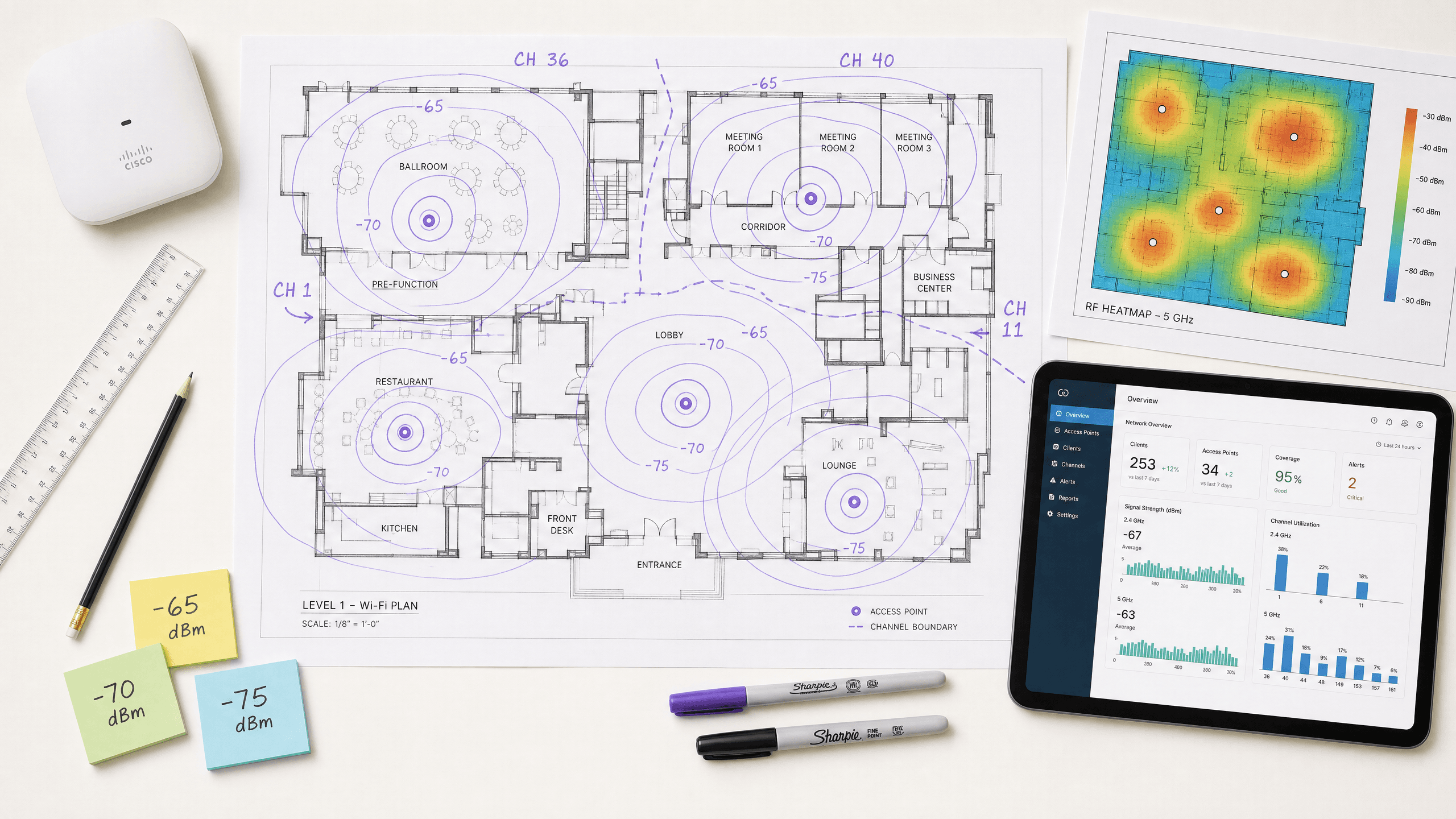

Comprendre le RSSI et la force du signal pour une planification optimale des canaux

Ce guide offre une analyse technique approfondie du RSSI, du rapport signal/bruit (SNR) et des principes de propagation RF pour une planification optimale des canaux. Il fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations des sites des stratégies concrètes pour atténuer les interférences de co-canal et de canal adjacent, optimiser le placement des points d'accès (AP) et exploiter l'analyse pour un impact commercial mesurable dans les secteurs de l'hôtellerie, du commerce de détail et les environnements du secteur public.

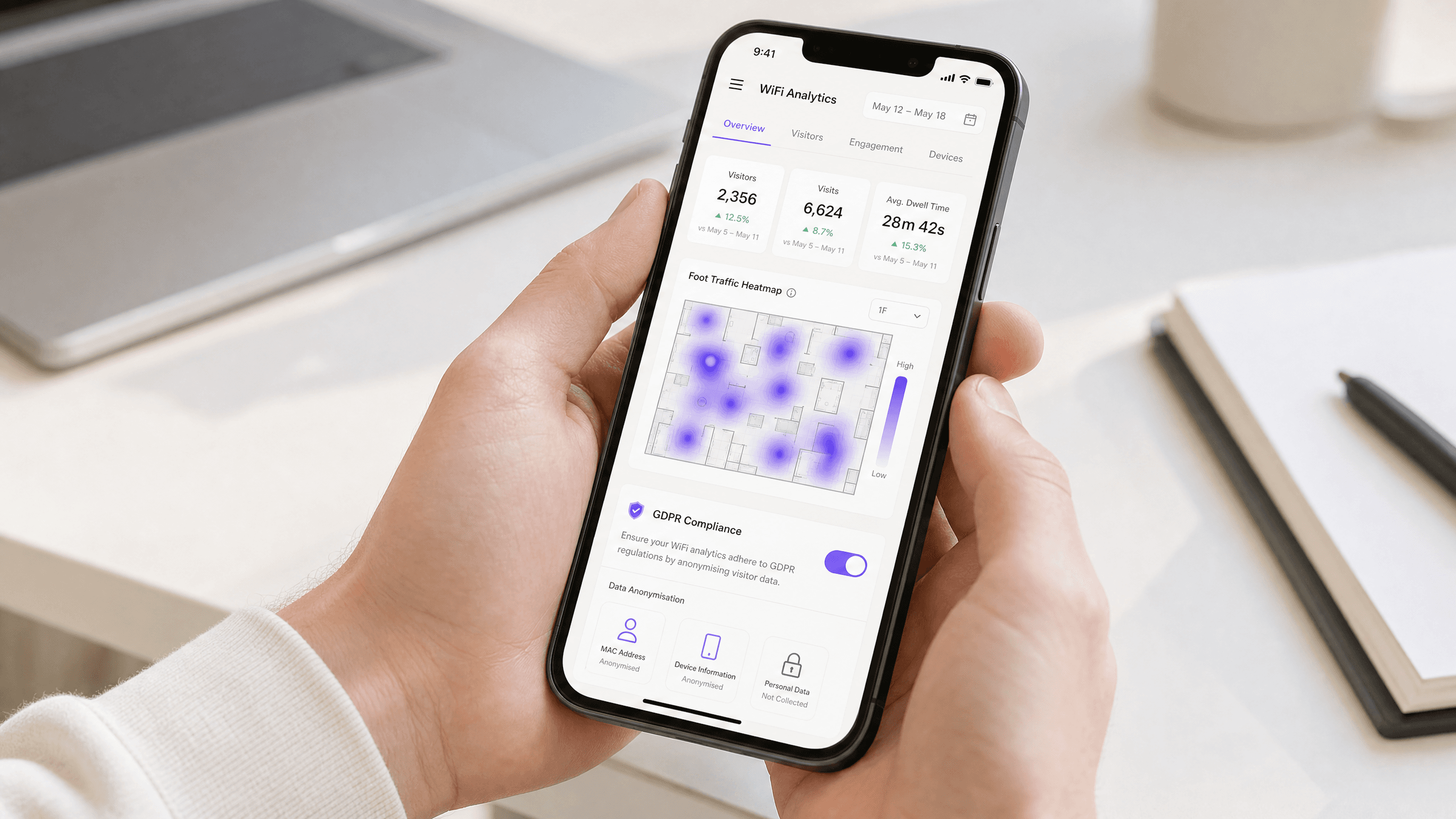

Confidentialité dès la conception : Anonymisation des données WiFi pour la conformité au GDPR

Ce guide de référence détaille l'architecture technique et les stratégies de mise en œuvre pour anonymiser les données WiFi afin d'assurer la conformité au GDPR. Il fournit aux leaders informatiques et aux architectes réseau des cadres d'action pour équilibrer des analyses de site robustes avec des exigences strictes en matière de confidentialité des données.

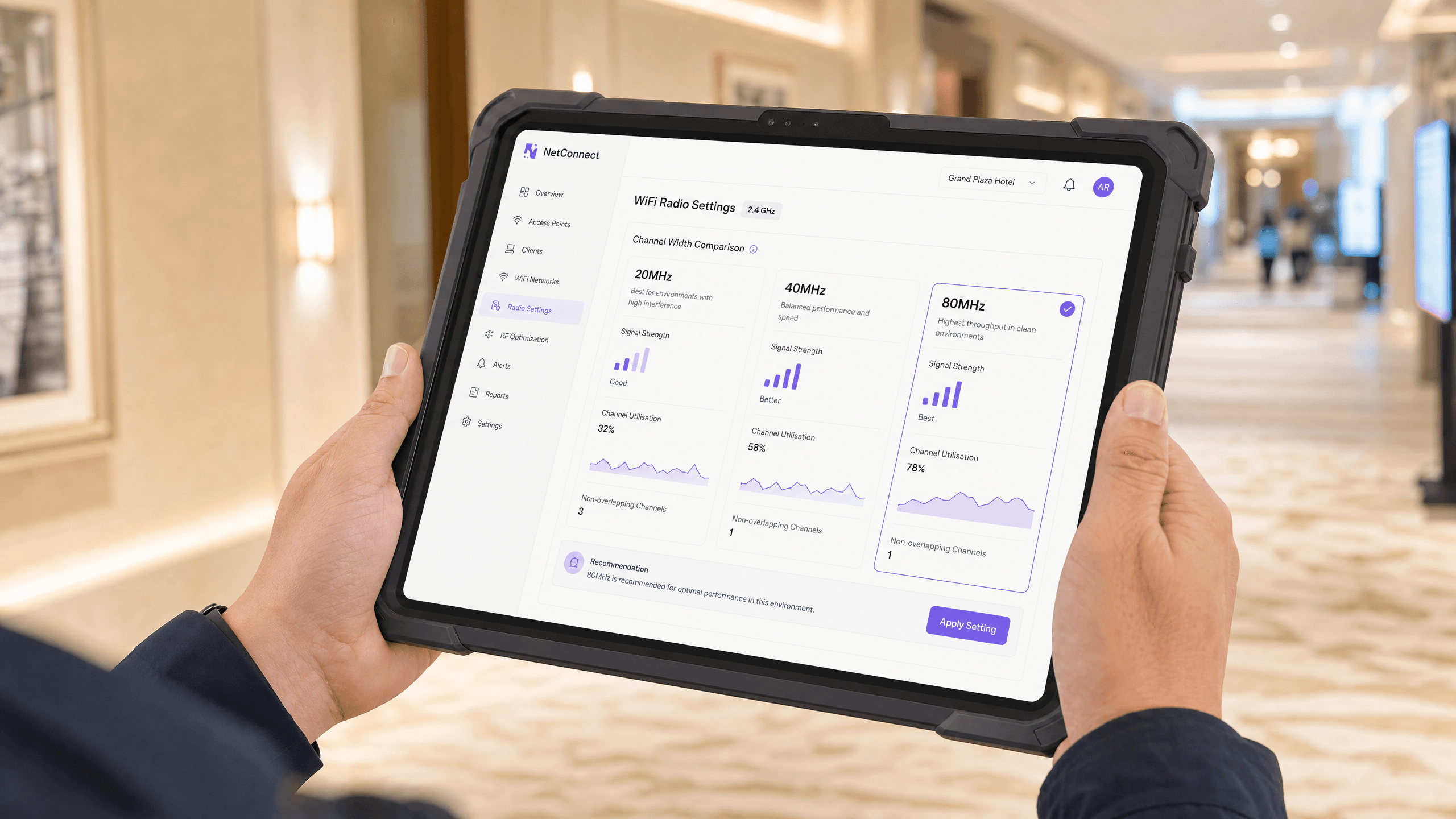

20MHz vs 40MHz vs 80MHz : Quelle largeur de canal devriez-vous utiliser ?

Ce guide fournit une référence technique définitive et neutre vis-à-vis des fournisseurs pour les responsables informatiques, les architectes réseau et les directeurs d'exploitation de sites, concernant le choix de la largeur de canal WiFi appropriée — 20MHz, 40MHz ou 80MHz — pour les déploiements d'entreprise dans les secteurs de l'hôtellerie, du commerce de détail, de l'événementiel et du secteur public. Il couvre les mécanismes sous-jacents de l'IEEE 802.11, les compromis de capacité réels et des conseils de déploiement étape par étape pour aider les équipes à prendre la bonne décision ce trimestre. Comprendre la sélection de la largeur de canal est l'une des décisions les plus importantes dans toute conception de réseau LAN sans fil, impactant directement le débit, les interférences, le support de la densité de clients et la fiabilité des services destinés aux invités.

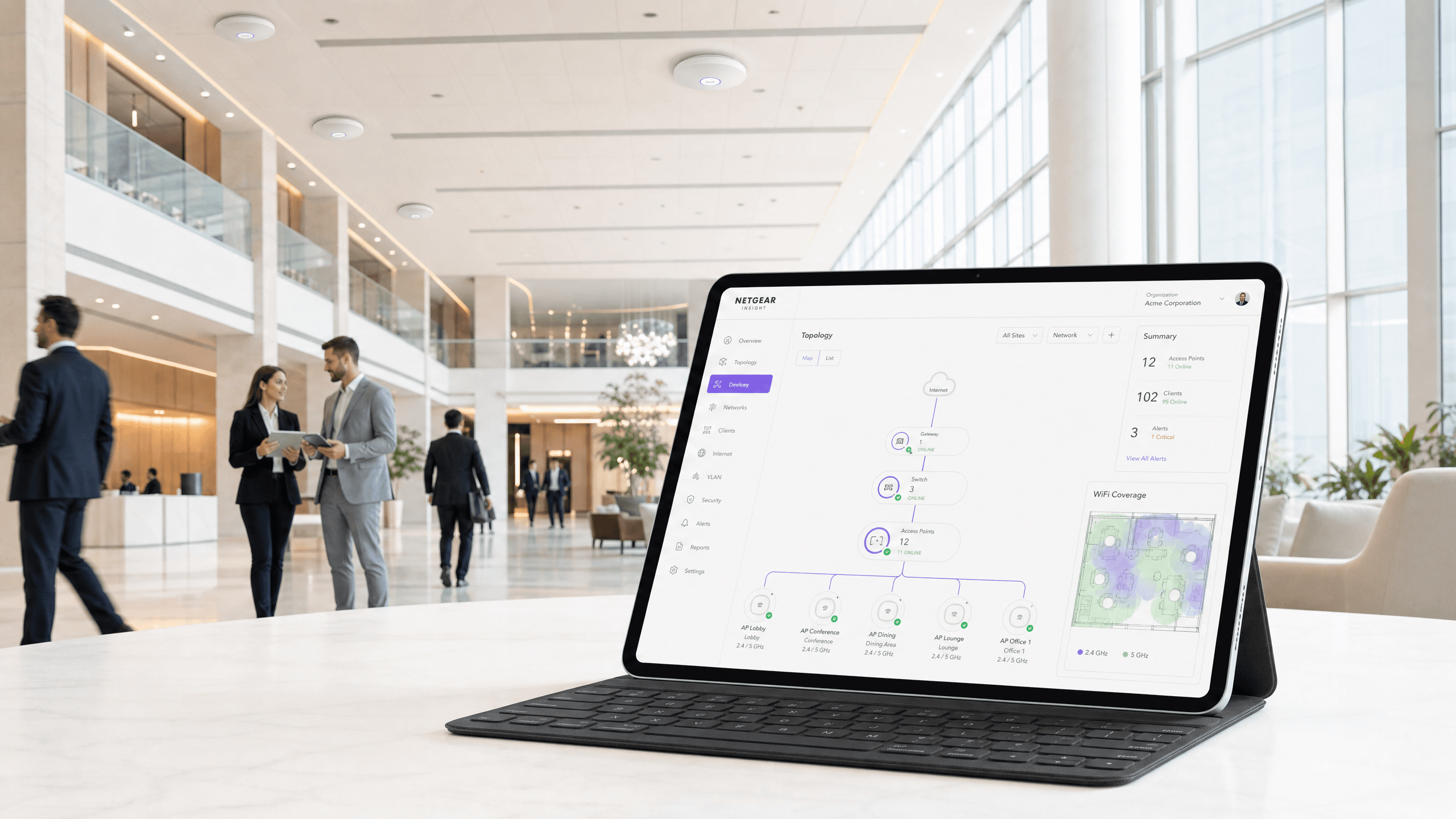

Qu'est-ce qu'un WLC (Wireless LAN Controller) et en avez-vous encore besoin ?

Ce guide complet explore l'évolution des Wireless LAN Controllers (WLC) et fournit un cadre technique pour déterminer la bonne architecture en 2026. Il couvre les modèles matériels traditionnels, gérés dans le cloud et sans contrôleur, détaillant leur impact sur la conformité, l'évolutivité et l'expérience client.

Power over Ethernet (PoE) pour les points d'accès : Un guide d'implémentation

This guide provides infrastructure technicians, network architects, and IT decision-makers with a definitive technical reference for deploying Power over Ethernet (PoE) access points across enterprise venues including hotels, retail estates, stadiums, and public-sector facilities. It covers IEEE standards from 802.3af through 802.3bt, power budget calculation, cabling requirements, VLAN segmentation, and security compliance, with concrete implementation scenarios and measurable ROI benchmarks. Understanding PoE architecture is foundational to any [Guest WiFi](/guest-wifi) or [WiFi Analytics](/guest-wifi-marketing-analytics-platform) deployment, as the reliability of the physical layer directly determines the quality of data capture, user experience, and operational uptime.

Réseau maillé vs Points d'accès : Lequel est le mieux adapté aux grands sites ?

Ce guide technique offre une comparaison définitive entre les réseaux maillés et les points d'accès filaires traditionnels pour les sites à grande échelle, couvrant l'architecture, les compromis de performance et la stratégie de déploiement. Il fournit aux responsables informatiques, aux architectes réseau et aux DSI des cadres d'action pour concevoir des infrastructures WiFi haute performance et conformes pour l'hôtellerie, le commerce de détail, l'événementiel et les environnements du secteur public. Le guide met également en relation ces décisions architecturales avec la plateforme d'analyse et de WiFi invité agnostique au matériel de Purple, démontrant comment le bon choix d'infrastructure génère des résultats commerciaux mesurables.

Les meilleurs points d'accès Wi-Fi pour les entreprises et les homelabs

Ce guide technique évalue les meilleurs points d'accès Wi-Fi d'entreprise pour 2025-2026, couvrant le matériel Wi-Fi 6E et Wi-Fi 7 de Cisco, HPE Aruba, Ruckus, Juniper Mist et Ubiquiti pour les déploiements à haute densité dans l'hôtellerie, le commerce de détail et les lieux publics. Il fournit des stratégies d'architecture exploitables, des comparaisons de fournisseurs, des cadres de sécurité et des métriques de ROI pour les leaders informatiques qui construisent des réseaux sans fil de nouvelle génération. La plateforme agnostique de Purple pour le WiFi invité et l'analyse est présentée comme la couche d'intelligence qui transforme l'infrastructure réseau en un actif de données de première partie.

Cisco Meraki vs. Aruba : Une Comparaison Technique pour le WiFi Invité

Une comparaison technique faisant autorité entre Cisco Meraki et HPE Aruba pour les déploiements WiFi invité en entreprise. Ce guide fournit des informations exploitables pour les responsables informatiques et les architectes sur l'architecture, l'authentification, la segmentation réseau et l'intégration d'analyses agnostiques au matériel.

Comparaison des points d'accès basés sur contrôleur et gérés dans le cloud

Ce guide de référence technique compare les architectures de points d'accès (AP) basées sur contrôleur et gérées dans le cloud pour les environnements d'entreprise. Il offre aux leaders informatiques un cadre neutre pour évaluer les modèles de déploiement, le coût total de possession et les capacités d'intégration avec des plateformes d'intelligence client comme Purple.

Point d'accès vs. Routeur : Un guide pour les réseaux commerciaux

Ce guide complet explore les distinctions techniques entre les points d'accès et les routeurs, en fournissant des stratégies de déploiement concrètes pour les environnements commerciaux. Il dote les responsables informatiques et les opérateurs de sites des connaissances nécessaires pour concevoir des réseaux sans fil évolutifs, sécurisés et performants.

WiFi Repeater vs. Extender : Cas d'utilisation en entreprise

Ce guide de référence technique offre une comparaison définitive entre les WiFi repeaters et les extenders pour les environnements d'entreprise. Il fournit aux responsables informatiques et aux architectes réseau les cadres de décision nécessaires pour déployer le bon matériel en fonction des exigences spécifiques du site, garantissant des performances optimales, la conformité et un ROI.

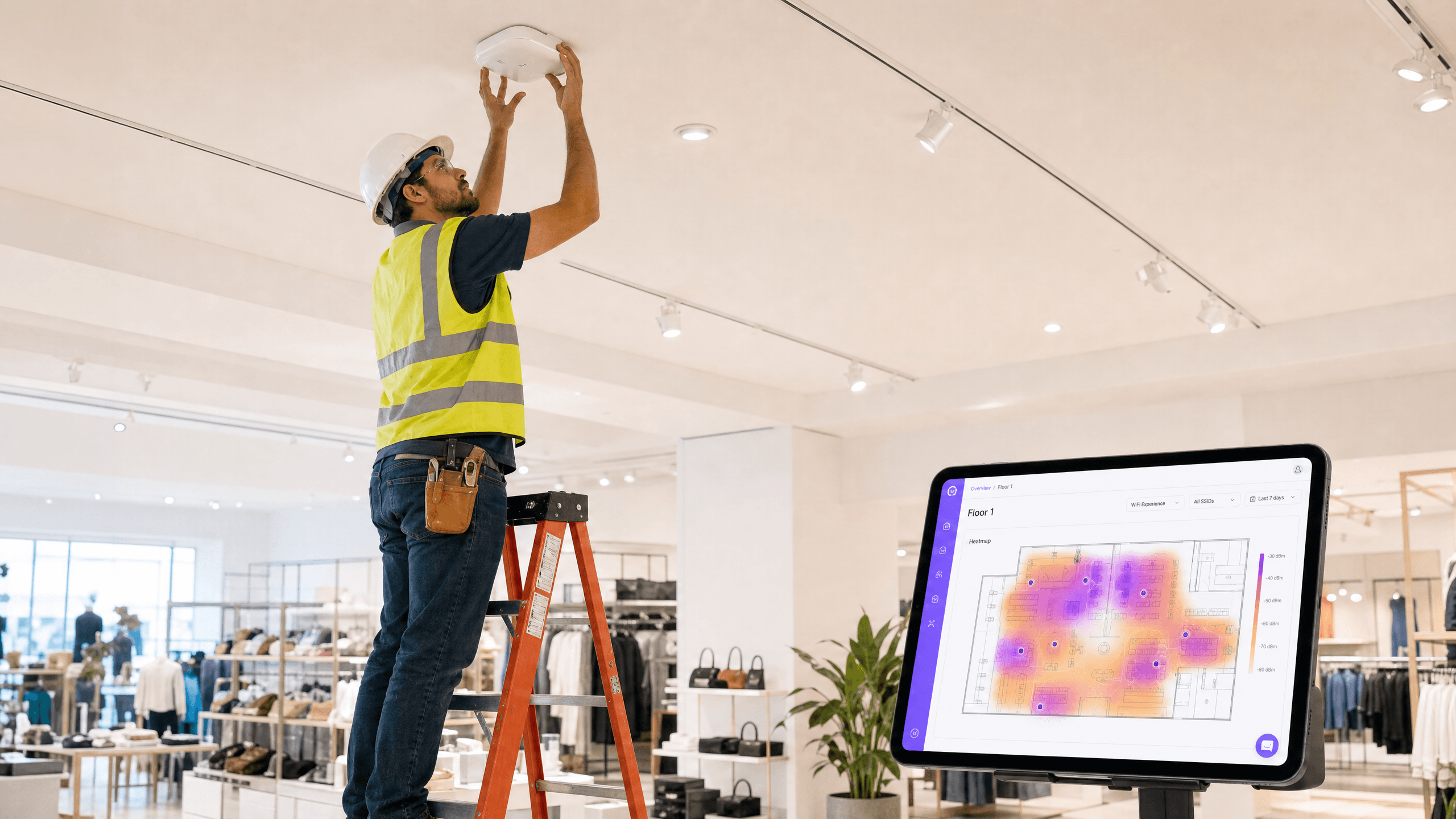

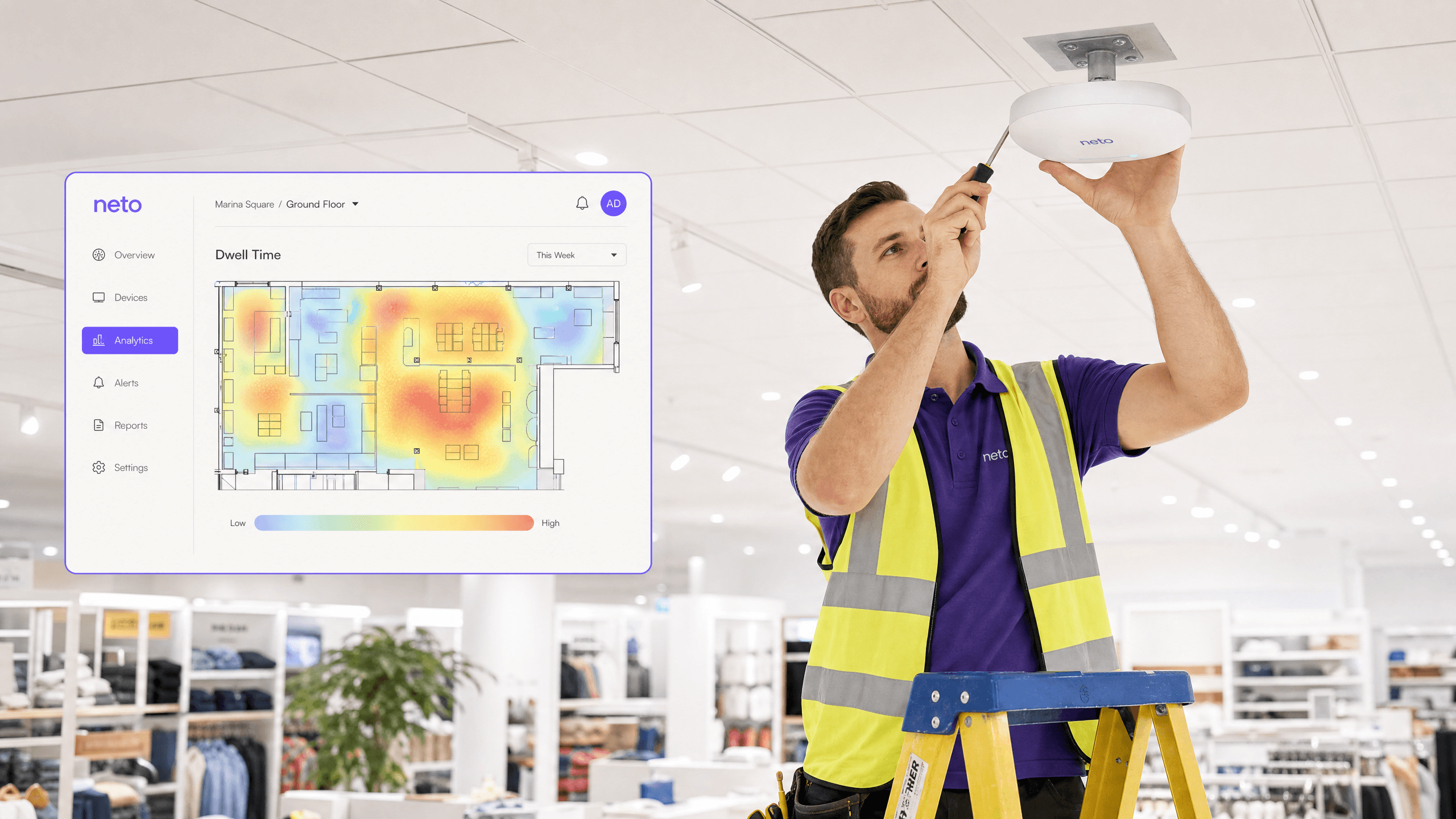

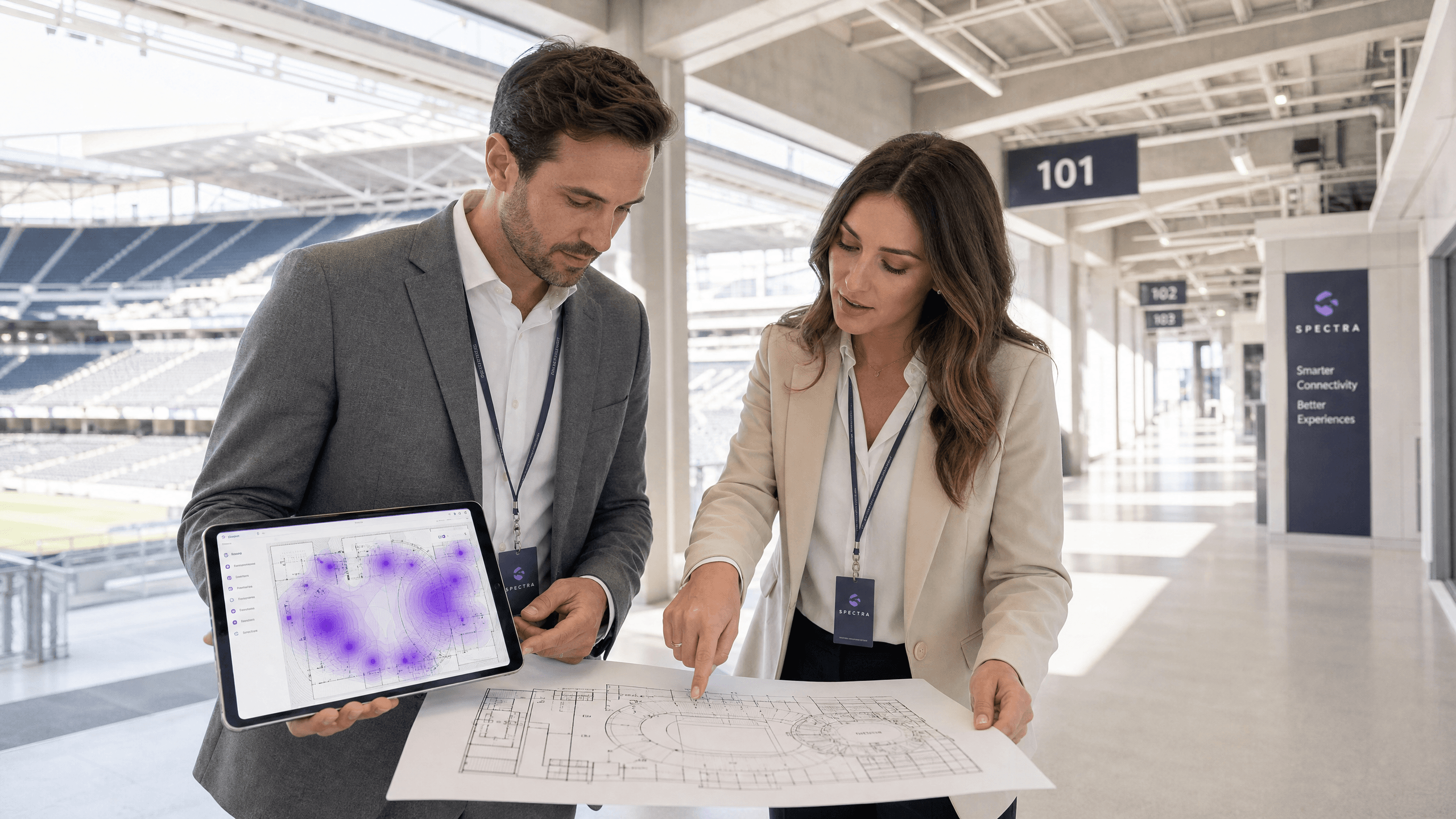

Cartographie thermique vs Analyse de présence : Différences techniques

Ce guide technique de référence détaille les différences architecturales et opérationnelles cruciales entre la cartographie thermique WiFi et l'analyse de présence pour les opérateurs de sites d'entreprise. Il fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations des cadres de déploiement exploitables, des scénarios de mise en œuvre réels et des meilleures pratiques indépendantes des fournisseurs pour maximiser le retour sur investissement de leur infrastructure sans fil existante.

Comment calculer le temps de présence à l'aide de WiFi Location Analytics

Ce guide fournit une référence technique complète pour le calcul du temps de présence WiFi à l'aide de WiFi location analytics, couvrant l'architecture complète de la capture des requêtes de sondage 802.11 en passant par la trilatération basée sur le RSSI jusqu'à l'analyse des zones géorepérées. Il est destiné aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de site qui doivent déployer une intelligence de localisation précise et évolutive dans les environnements de la vente au détail, de l'hôtellerie, de la santé et du secteur public. Les lecteurs obtiendront des conseils de mise en œuvre exploitables, des études de cas réelles et un cadre clair pour traduire les données spatiales brutes en résultats commerciaux mesurables.

Qu'est-ce qu'une requête de sonde (Probe Request) ? Comprendre comment les appareils découvrent les réseaux

Ce guide de référence technique offre une analyse approfondie des requêtes de sonde IEEE 802.11, de la distinction entre balayage actif et passif, et de l'impact de la randomisation MAC sur l'analyse des lieux. Il fournit des stratégies de mise en œuvre concrètes pour les architectes réseau afin d'optimiser les déploiements à haute densité, d'atténuer les tempêtes de sondes et d'assurer une collecte de données précise et conforme au GDPR en utilisant des couches d'identité authentifiées.

Les mécanismes de la localisation WiFi : Trilateration et RSSI expliqués

Ce guide de référence détaille les mécanismes techniques de la localisation WiFi, expliquant comment la trilatération et les mesures RSSI déterminent l'emplacement des appareils. Il fournit des stratégies de déploiement exploitables, des méthodologies de calibration et les meilleures pratiques architecturales pour les responsables informatiques déployant des services de localisation dans des environnements d'entreprise.

Comment suivre les appareils uniques sur les réseaux sans fil d'entreprise

Ce guide offre un aperçu technique complet du suivi des appareils uniques sur les réseaux sans fil d'entreprise. Il aborde les défis modernes tels que la randomisation des adresses MAC et détaille les stratégies de mise en œuvre pour les opérateurs de sites et les équipes informatiques afin de maintenir des analyses précises et l'identification des utilisateurs.