Cisco Meraki vs. Aruba : Une Comparaison Technique pour le WiFi Invité

Une comparaison technique faisant autorité entre Cisco Meraki et HPE Aruba pour les déploiements WiFi invité en entreprise. Ce guide fournit des informations exploitables pour les responsables informatiques et les architectes sur l'architecture, l'authentification, la segmentation réseau et l'intégration d'analyses agnostiques au matériel.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Analyse Technique Approfondie : Architecture et Authentification

- Architecture du Plan de Gestion

- Authentification des Invités et Contrôle d'Accès Réseau

- Guide d'Implémentation : Bonnes Pratiques pour le Déploiement en Entreprise

- 1. Segmentation Réseau et Conception VLAN

- 2. Conception RF à Haute Densité

- Dépannage et Atténuation des Risques

- Modes de Défaillance Courants

- ROI et impact commercial

- Écoutez le briefing technique

Résumé Exécutif

Pour les CTO et les architectes réseau dans les secteurs de l'hôtellerie, du commerce de détail et du secteur public, le choix de la bonne infrastructure sans fil d'entreprise est une décision critique qui dicte les frais généraux d'exploitation et l'expérience des invités pour le prochain cycle de renouvellement. Ce guide technique compare les deux leaders du marché : Cisco Meraki et HPE Aruba.

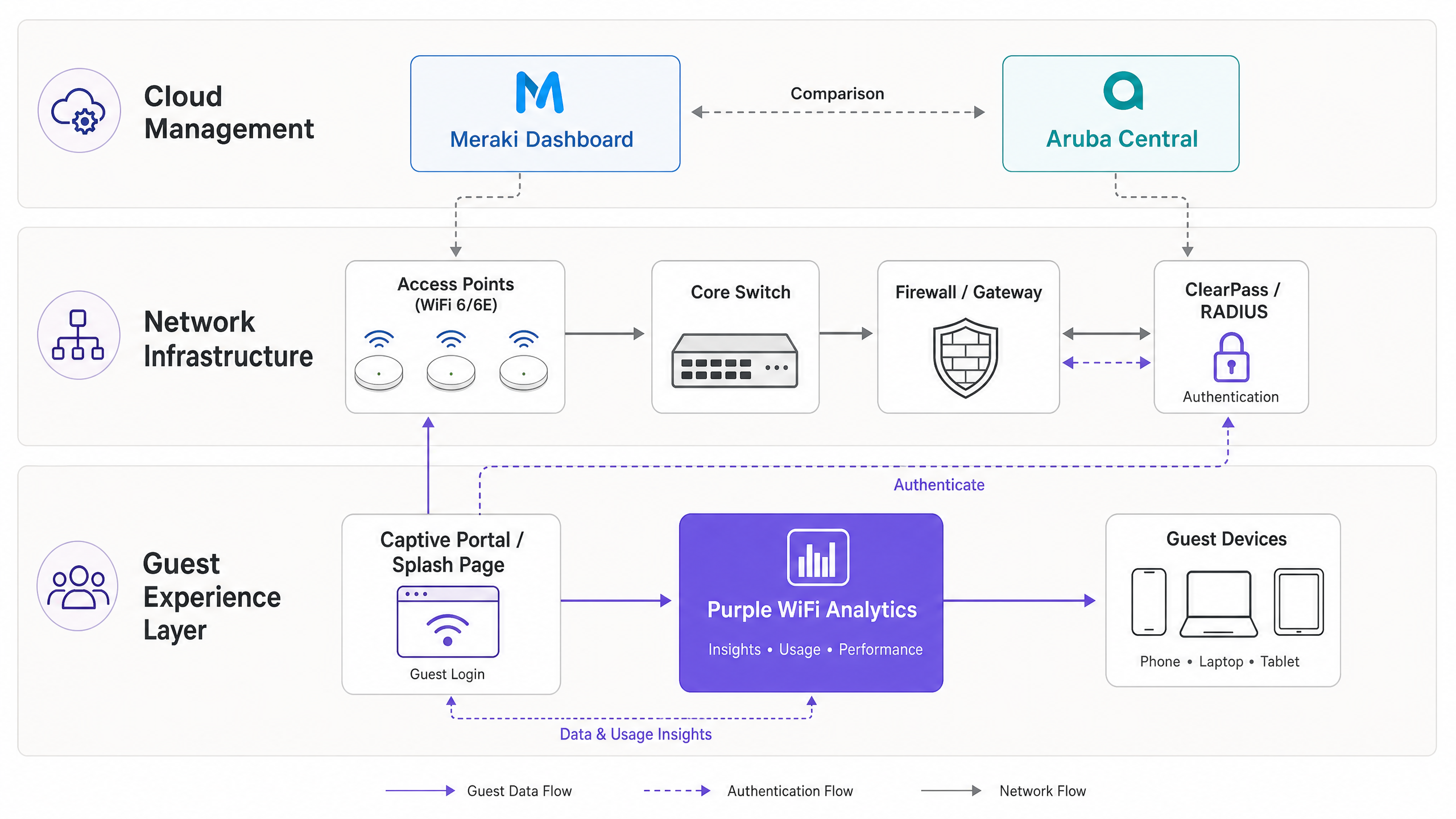

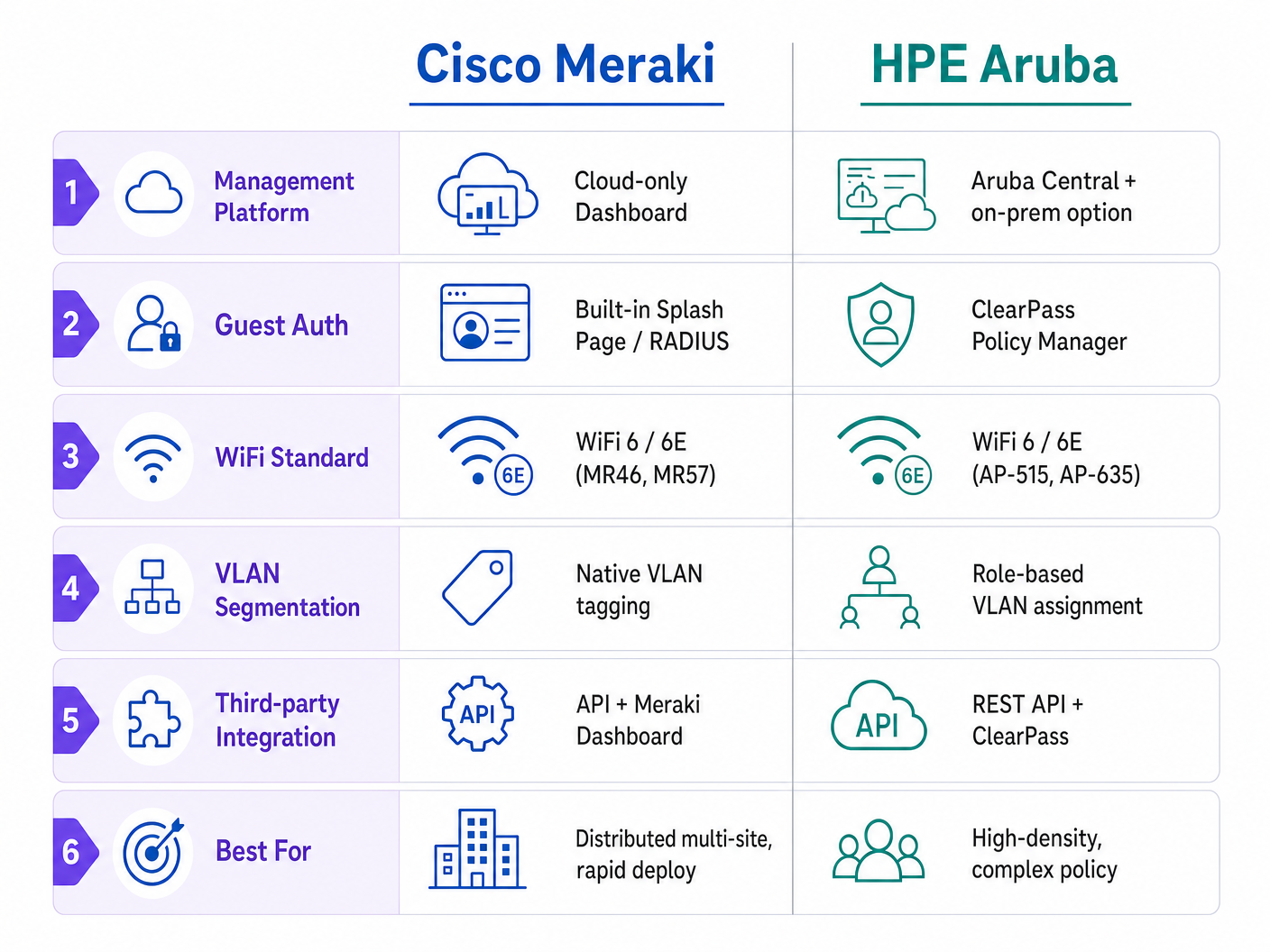

Bien que les deux plateformes offrent des performances WiFi 6/6E robustes, elles divergent fondamentalement dans leur architecture de gestion et leur approche du contrôle d'accès réseau. Cisco Meraki s'appuie sur un modèle de provisionnement "cloud-first" et "zero-touch" qui excelle dans les déploiements multi-sites distribués. HPE Aruba offre une flexibilité de déploiement hybride et une application sophistiquée des politiques basées sur les rôles via ClearPass, ce qui en fait la norme pour les environnements RF complexes et à haute densité.

Quel que soit le matériel sous-jacent choisi, les opérateurs d'entreprise doivent abstraire leur couche d'intelligence invité. En intégrant une plateforme agnostique au matériel comme Purple , les organisations garantissent la conformité, préservent la continuité de leurs WiFi Analytics et permettent un provisionnement d'identité avancé à travers tout cycle de renouvellement matériel.

Analyse Technique Approfondie : Architecture et Authentification

Architecture du Plan de Gestion

La divergence architecturale la plus significative entre les deux fournisseurs réside dans leurs plans de gestion.

Cisco Meraki utilise une architecture strictement gérée dans le cloud. Le tableau de bord Meraki sert de point de contrôle unique pour toute la configuration, la surveillance et la gestion du firmware. Les points d'accès (APs) sont "sans tête" et nécessitent une connectivité au cloud Meraki pour recevoir les mises à jour de politique. Ce modèle permet un véritable provisionnement "zero-touch" : les APs peuvent être expédiés vers des succursales Retail distantes, branchés sur des commutateurs PoE, et ils récupéreront automatiquement leurs modèles de configuration.

HPE Aruba propose une approche hybride. Alors qu'Aruba Central offre une gestion cloud comparable à Meraki, Aruba prend également en charge les contrôleurs sur site (Mobility Controllers). Il s'agit d'une exigence obligatoire pour de nombreux déploiements dans le secteur de la Healthcare et du secteur public où la souveraineté des données ou une gouvernance NHS stricte empêche le routage du trafic de gestion via un cloud public.

Authentification des Invités et Contrôle d'Accès Réseau

L'intégration des invités est le point de rencontre entre la politique réseau et l'expérience utilisateur.

Meraki gère l'accès invité via des pages de démarrage intégrées ou une intégration RADIUS externe. Le captive portal natif est fonctionnel mais ne dispose pas de la capture de données sophistiquée et de la gestion du consentement requises pour la conformité GDPR moderne. Pour les déploiements d'entreprise, l'architecture standard implique la configuration du SSID Meraki avec une exigence de "Sign-on with", pointant vers une URL de captive portal externe (telle que Purple), et l'authentification via RADIUS.

Aruba aborde cela via ClearPass Policy Manager, une appliance dédiée de Network Access Control (NAC). ClearPass Guest offre de vastes capacités pour l'auto-enregistrement, l'approbation par parrain et le contrôle d'accès granulaire basé sur les rôles (RBAC). Cependant, ClearPass est un produit complexe et distinct nécessitant une licence spécifique et une expertise pour être géré efficacement.

Guide d'Implémentation : Bonnes Pratiques pour le Déploiement en Entreprise

1. Segmentation Réseau et Conception VLAN

Une segmentation réseau appropriée est non négociable pour la sécurité et la conformité PCI DSS. Le trafic invité doit être isolé des réseaux d'entreprise, IoT et des points de vente (PoS).

- Implémentation Meraki : Créez un SSID Invité dédié et attribuez-le à un VLAN spécifique (par exemple, VLAN 100). Utilisez les règles de pare-feu de couche 3/7 de Meraki pour refuser explicitement le trafic vers les sous-réseaux LAN locaux, garantissant que les invités n'ont qu'un accès sortant à Internet.

- Implémentation Aruba : Utilisez le pare-feu basé sur les rôles d'Aruba. Attribuez le rôle 'Guest' au SSID et définissez des politiques qui bloquent tout trafic destiné à l'espace IP privé RFC 1918 avant d'autoriser le trafic HTTP/HTTPS vers le WAN.

Pour une analyse plus approfondie des stratégies de segmentation, consultez notre guide sur Comparaison des points d'accès basés sur contrôleur et gérés dans le cloud .

2. Conception RF à Haute Densité

Dans les environnements Hospitality (centres de conférence) ou les hubs de Transport , le placement des AP et la planification des canaux sont critiques.

- Déployez des AP WiFi 6E (6 GHz) comme le Meraki MR57 ou l'Aruba AP-635 pour atténuer la congestion dans la bande 5 GHz.

- Limitez les radios 2.4 GHz pour fournir une couverture de base aux appareils IoT hérités, tout en dirigeant les appareils invités vers les bandes 5 GHz et 6 GHz.

- La technologie ClientMatch d'Aruba offre historiquement une excellente direction des clients dans des environnements extrêmement denses, tandis que l'Auto RF de Meraki gère efficacement l'attribution dynamique des canaux et de la puissance pour les sites distribués.

Dépannage et Atténuation des Risques

Modes de Défaillance Courants

- Échecs de Redirection du Captive Portal : Souvent causés par une interception HTTPS agressive (HSTS) ou des problèmes de résolution DNS avant l'authentification. Assurez-vous que votre Walled Garden inclut les domaines nécessaires pour la plateforme de captive portal, les fournisseurs d'identité (Apple, Google, Facebook) et les listes de révocation de certificats (CRLs).

- Fuite de VLAN : Des ports trunk de commutateur mal configurés peuvent permettre au trafic invité de passer dans les réseaux d'entreprise. Utilisez toujours des VLANs tagués explicites pour les liaisons montantes des AP et évitez d'utiliser le VLAN natif pour le trafic invitéic.

- Routage asymétrique dans les environnements hybrides : Lors de la migration ou du mélange de fournisseurs, assurez-vous que la passerelle par défaut pour le sous-réseau invité est cohérente et gère correctement le NAT afin d'éviter les connexions avec état interrompues.

ROI et impact commercial

Le déploiement du WiFi d'entreprise représente un investissement important en CapEx et OpEx. Pour générer un ROI, le réseau doit faire plus que fournir une connectivité de base.

En superposant la plateforme agnostique au matériel de Purple sur Meraki ou Aruba, les sites transforment un centre de coûts en un actif générateur de revenus. L'authentification basée sur le profil de Purple (avec plus de 440 millions d'utilisateurs mondiaux) réduit les frictions, tout en capturant des données de première partie. Cela permet la monétisation des médias de détail, le marketing ciblé et une analyse approfondie de la fréquentation.

Comme indiqué dans notre récent guide pratique sur How To Improve Guest Satisfaction: The Ultimate Playbook , une connectivité fluide est la base ; un engagement intelligent est le facteur de différenciation.

Écoutez le briefing technique

Pour une analyse approfondie de 10 minutes de cette comparaison, écoutez le podcast de notre architecte senior :

Définitions clés

Zero-Touch Provisioning (ZTP)

The ability to configure network hardware via the cloud before it arrives on site, allowing it to download its configuration automatically upon connecting to the internet.

Critical for IT teams deploying WiFi across hundreds of retail branches without sending engineers to each site.

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access the network, ensuring only authorized entities gain entry.

Aruba ClearPass is a dedicated NAC; it determines what a user can access based on their role, device type, and location.

Walled Garden

A limited list of IP addresses or domains that a user can access before they have fully authenticated on the captive portal.

Essential for allowing devices to reach the Purple splash page, identity providers (like Google/Facebook for social login), and certificate validation servers before granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The standard protocol used by Meraki and Aruba to communicate with Purple or ClearPass to verify if a guest should be allowed on the WiFi.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, isolating their broadcast traffic.

The primary method for keeping guest WiFi traffic completely separate from sensitive back-office or Point of Sale (PoS) systems.

WiFi 6E (802.11ax in 6 GHz)

An extension of the WiFi 6 standard that utilizes the newly available 6 GHz spectrum, providing wider channels and less interference.

Crucial for future-proofing high-density venues like stadiums, ensuring the network can handle thousands of concurrent connections without legacy device congestion.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary guest touchpoint where terms are accepted, marketing consent is gathered, and brand engagement occurs.

Profile-Based Authentication

A method where users authenticate once and are subsequently recognized seamlessly across a network of venues without repeatedly entering credentials.

Purple's approach to creating a frictionless guest experience, leveraging a global network of over 440 million users.

Exemples concrets

A 400-room resort hotel needs to deploy guest WiFi across accommodation blocks, a high-density conference centre, and outdoor pool areas. They have a lean IT team of two engineers and require GDPR-compliant marketing data capture.

Deploy Cisco Meraki MR46 APs in the accommodation blocks and MR57 (WiFi 6E) APs in the conference centre for high-density support. Use Meraki Dashboard for zero-touch provisioning and unified management, reducing the burden on the lean IT team. For the marketing requirement, configure the Meraki Guest SSID to use a custom splash URL pointing to Purple WiFi. Purple will handle the captive portal, GDPR consent, and data capture, integrating with Meraki via RADIUS for authentication.

A large public-sector hospital trust requires guest WiFi for patients and visitors. Strict NHS data governance mandates that no network management traffic can traverse a public cloud. They also need to integrate with existing Active Directory for staff BYOD access on a separate SSID.

Deploy HPE Aruba AP-515 access points managed by on-premises Aruba Mobility Controllers. This ensures all management and control plane traffic remains within the hospital's data centre. Deploy ClearPass Policy Manager to handle the complex NAC requirements: integrating with AD for staff BYOD, and providing a secure, segmented guest portal for patients. Purple can still be integrated via ClearPass to provide advanced analytics and seamless roaming (like OpenRoaming) without violating the on-prem management constraint.

Questions d'entraînement

Q1. A retail chain with 150 small branches needs to deploy guest WiFi. They have no dedicated IT staff at the branch level and rely on a small central team. Which platform architecture is more suitable?

Conseil : Consider the operational overhead of deploying hardware to 150 locations without on-site technical expertise.

Voir la réponse type

Cisco Meraki is the recommended approach. Its cloud-only architecture and zero-touch provisioning allow the central IT team to configure templates in the Dashboard. Hardware can be shipped directly to branches, plugged in by store staff, and it will automatically download its configuration, significantly reducing deployment complexity and costs.

Q2. You are configuring a guest WiFi network in a hotel. You need to ensure that guests cannot access the hotel's reservation system servers located on the same physical network infrastructure. What is the standard approach?

Conseil : Think about Layer 2 isolation and Layer 3 boundary control.

Voir la réponse type

The standard approach is strict network segmentation. The Guest SSID must be mapped to a dedicated VLAN (e.g., VLAN 200), completely separate from the corporate VLAN (e.g., VLAN 10). Additionally, Layer 3/7 firewall rules must be applied at the AP or gateway level to explicitly deny any traffic from the Guest VLAN destined for RFC 1918 private IP addresses (the internal network), allowing only traffic destined for the public internet.

Q3. A venue wants to capture guest data for marketing purposes and ensure GDPR compliance. Why is relying solely on the native splash pages provided by hardware vendors often insufficient for enterprise requirements?

Conseil : Consider the difference between network access control and data privacy/consent management.

Voir la réponse type

Native vendor splash pages are designed primarily for basic network access control (accepting terms and conditions). They generally lack the sophisticated features required for modern marketing and compliance, such as granular consent management, data retention policies, right-to-erasure workflows, social login integrations, and seamless CRM synchronization. An overlay platform like Purple is required to handle the complex compliance burden and abstract the guest intelligence layer from the underlying hardware.