Technische Leitfäden

Tiefgehende, expertengeführte technische Leitfäden zu Gast-WiFi, Analytics, Captive Portals und Standorttechnologie.

359 guides

Eine Schritt-für-Schritt-Anleitung zur Diagnose von WiFi-Roaming-Problemen

Dieser umfassende Leitfaden bietet IT-Leitern in Unternehmen und Netzwerkarchitekten eine fundierte Schritt-für-Schritt-Methodik zur Diagnose und Behebung von WiFi-Roaming-Problemen. Durch die Kombination von tiefgehenden technischen Analysen der Standards IEEE 802.11k/v/r mit realen Fallstudien und Analysen auf Paketebene befähigt dieses Referenzwerk Teams, das Problem des "Sticky Client" zu beseitigen und eine nahtlose mobile Konnektivität bereitzustellen. Es deckt den gesamten Diagnose-Workflow ab – von HF-Standortvermessungen (RF Site Surveys) und Audits der Controller-Konfiguration bis hin zur Over-the-Air-Paketerfassungsanalyse und der Validierung nach der Fehlerbehebung.

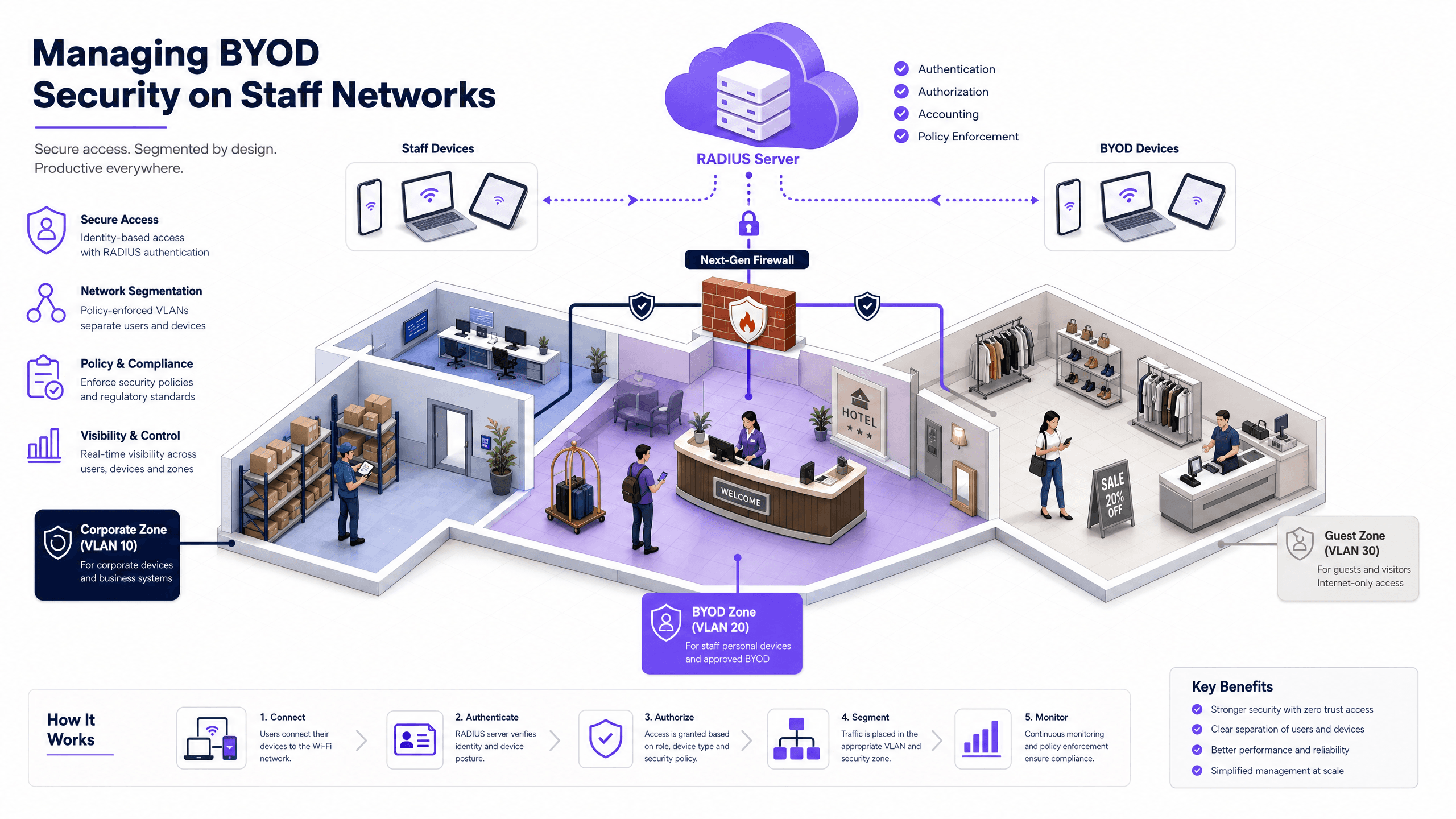

Verwaltung der BYOD-Sicherheit (Bring Your Own Device) in Mitarbeiternetzwerken

An authoritative, technical reference guide for enterprise IT managers and network architects on securing Bring Your Own Device (BYOD) access on staff networks. This guide outlines the exact network architecture, authentication protocols, and MDM integration workflows required to mitigate data leakages and maintain regulatory compliance across high-footfall venues.

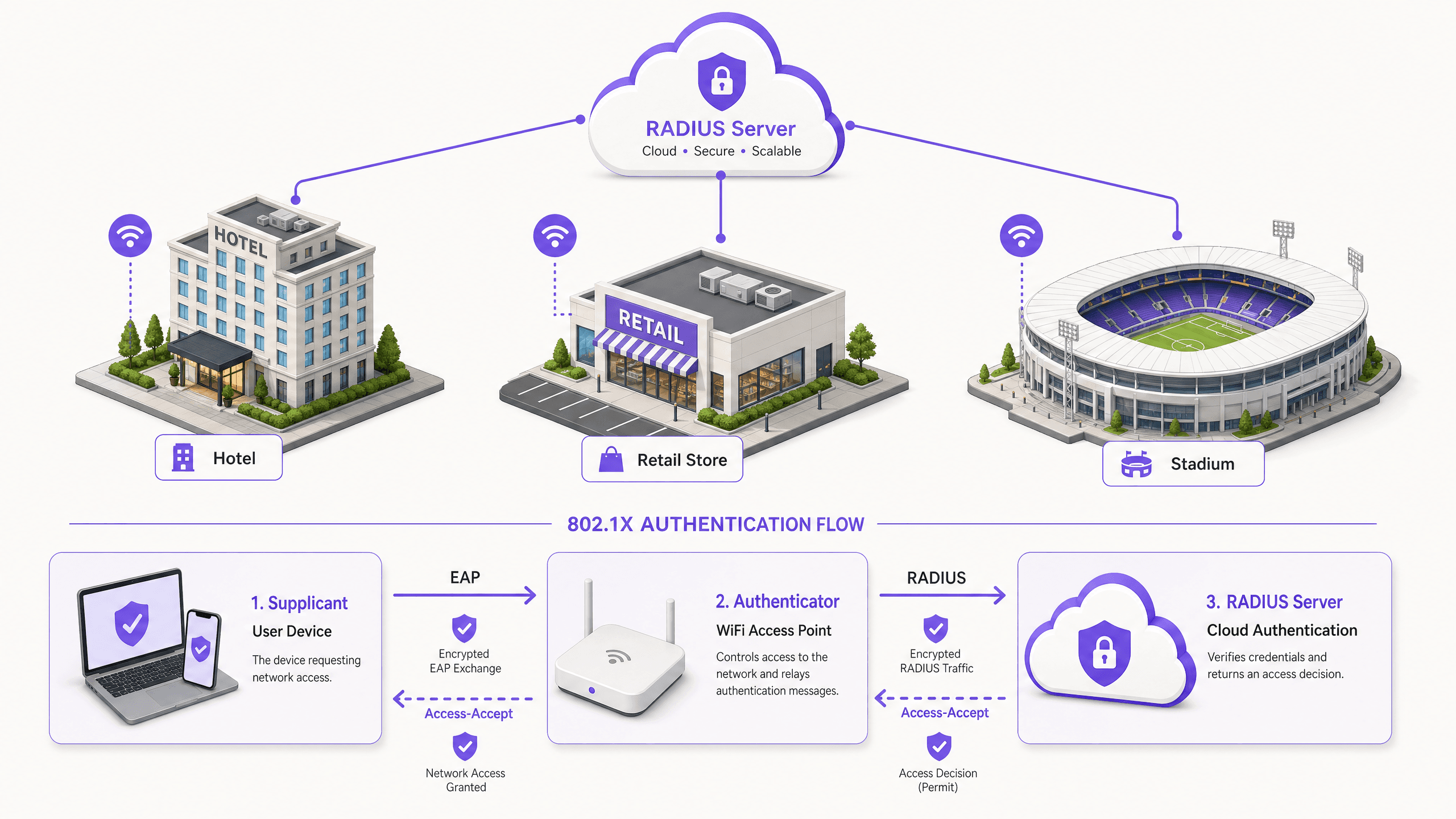

Implementierung der 802.1X-Authentifizierung mit Cloud RADIUS

Dieser technische Leitfaden bietet einen umfassenden Rahmen für die Implementierung der 802.1X-Authentifizierung mit Cloud RADIUS in verteilten Unternehmensumgebungen. Er beschreibt die Architektur, die Auswahl der EAP-Methode, die Bereitstellungssequenzierung und die Strategien zur Risikominderung, die erforderlich sind, um den Netzwerkzugriff zu sichern und gleichzeitig den operativen Aufwand der lokalen Infrastruktur zu eliminieren.

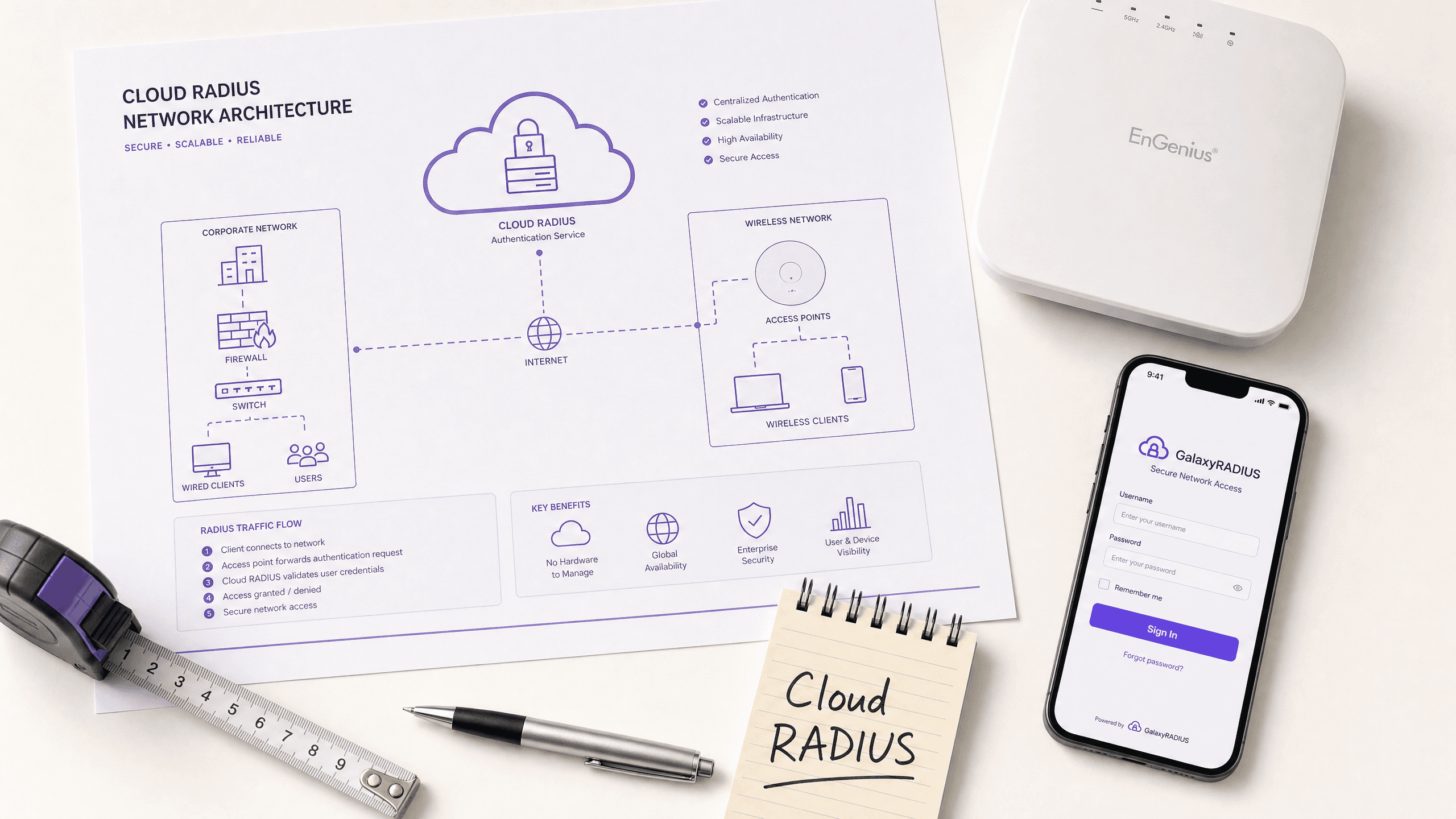

Was ist Cloud RADIUS? Ein umfassender Leitfaden zu RADIUS as a Service

Dieser umfassende Leitfaden beleuchtet Cloud RADIUS (RADIUS as a Service) und beschreibt dessen Architektur, EAP-Methoden und Implementierungsstrategien. Er bietet IT-Führungskräften umsetzbare Einblicke in die Migration von lokalen Servern zu einem skalierbaren, sicheren und konformen Cloud-basierten Authentifizierungsmodell.

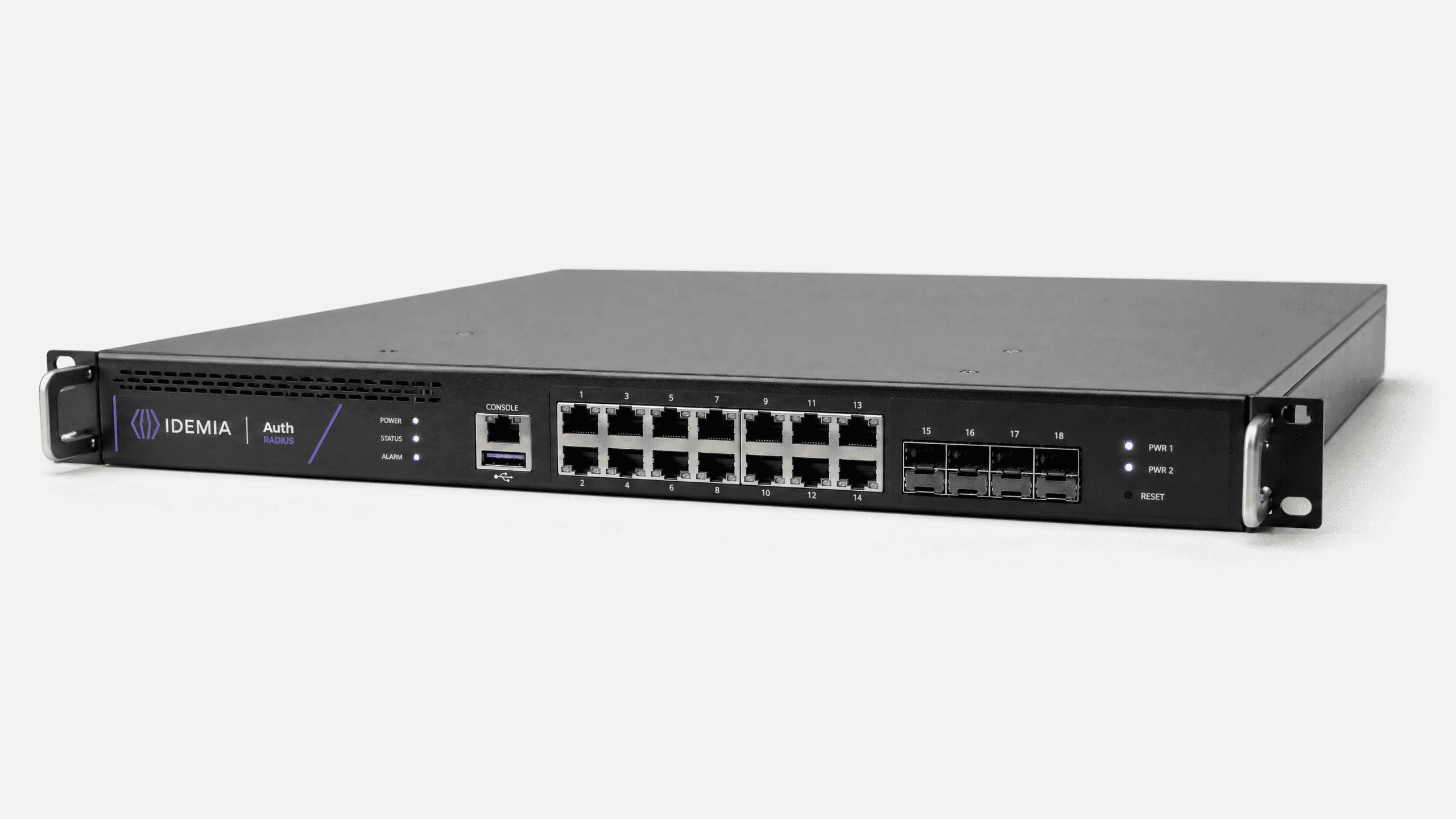

Migration von On-Premises RADIUS (NPS) zu RADIUS as a Service

Dieser maßgebliche Leitfaden beschreibt die technische Architektur, die Implementierungsmethodik und die geschäftlichen Auswirkungen der Migration vom On-Premises Microsoft Network Policy Server (NPS) zu einem Cloud-nativen RADIUS as a Service-Modell. Er bietet IT-Führungskräften und Netzwerkarchitekten praktische Frameworks, um den Betriebsaufwand zu reduzieren, Single Points of Failure zu eliminieren und die Unternehmensauthentifizierung über verteilte Standorte hinweg zu sichern.

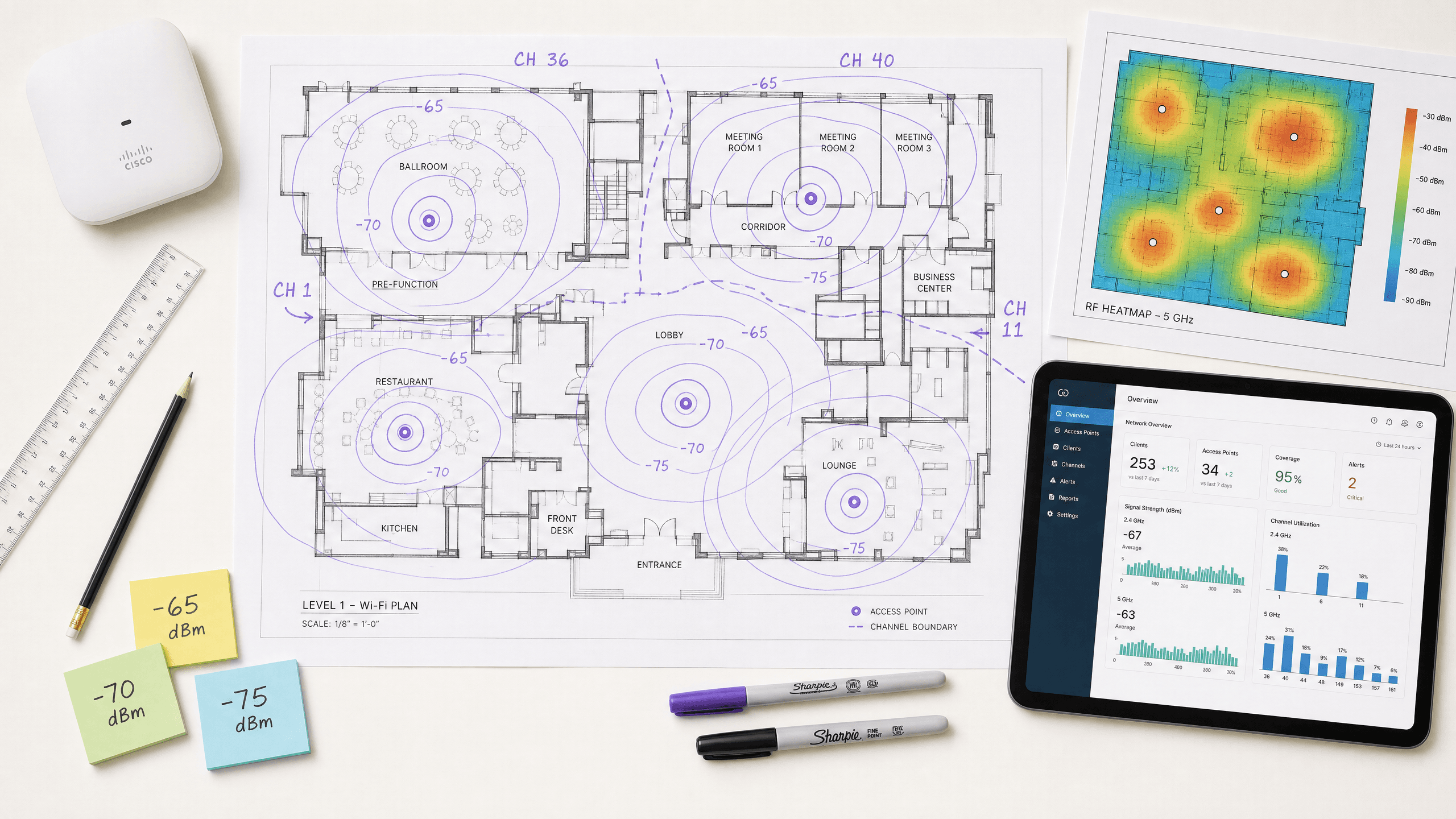

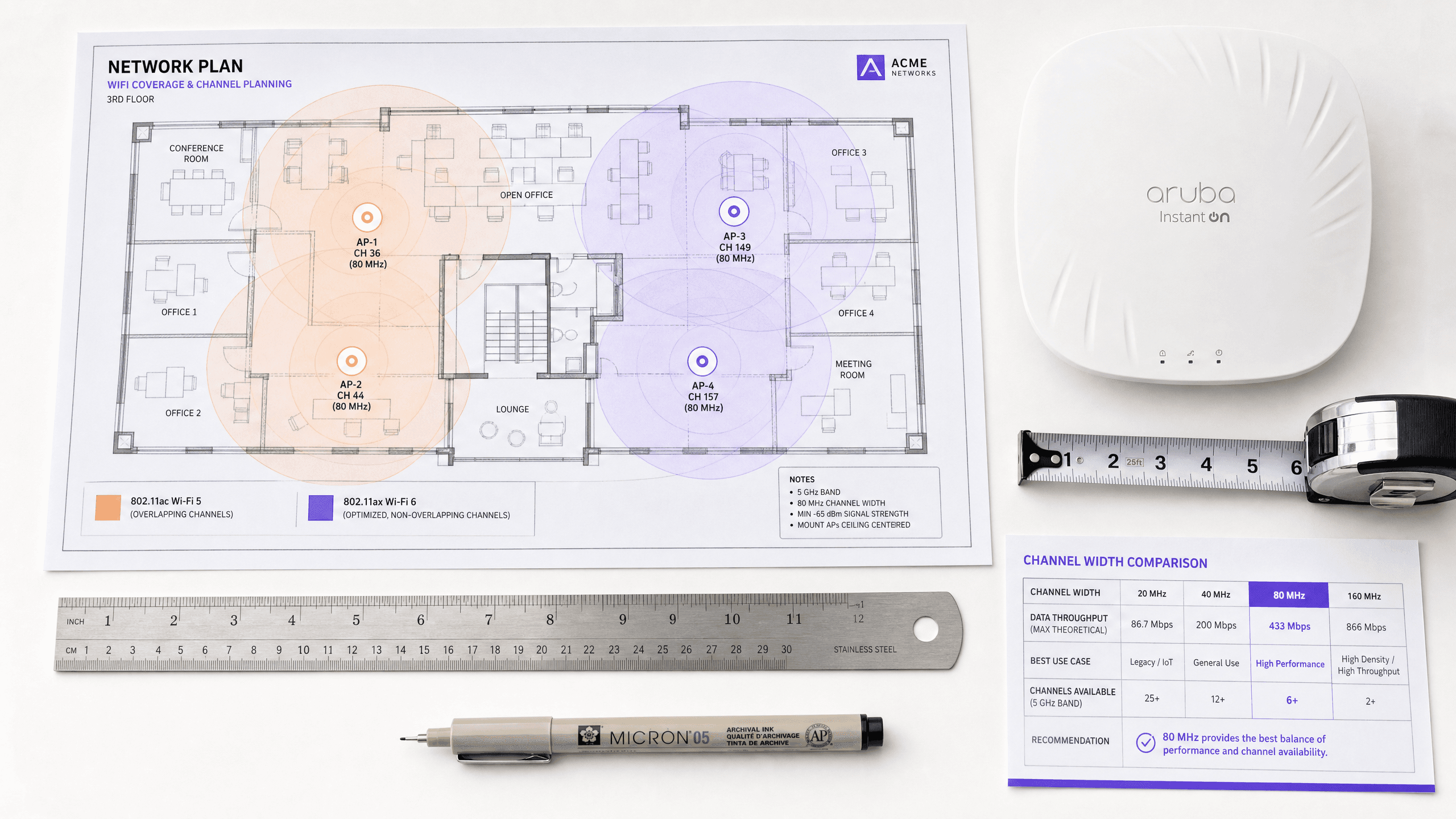

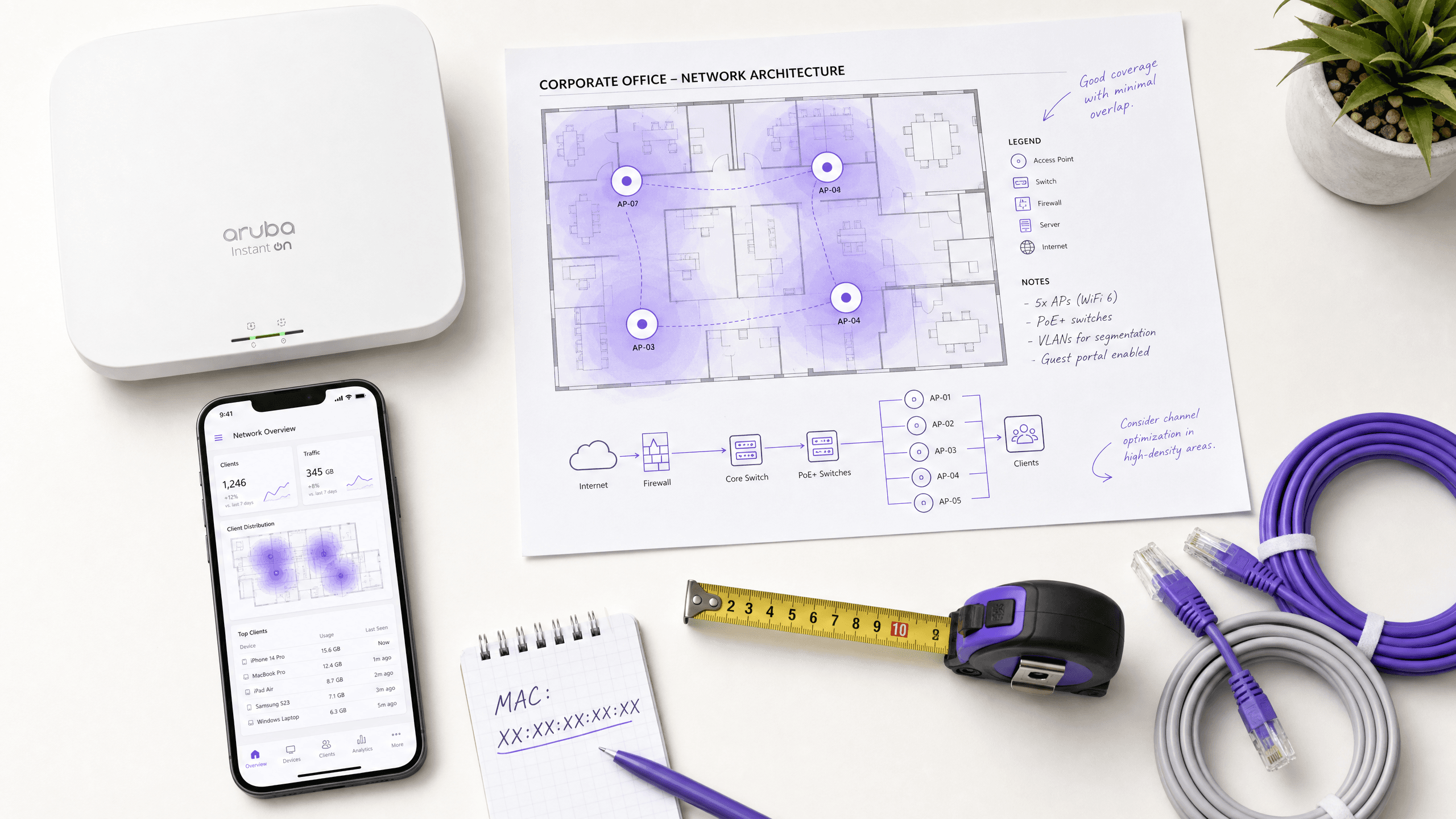

RSSI und Signalstärke verstehen für optimale Kanalplanung

Dieser Leitfaden bietet einen umfassenden technischen Einblick in RSSI, Signal-Rausch-Verhältnis (SNR) und RF-Ausbreitungsprinzipien für eine optimale Kanalplanung. Er stattet IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten mit umsetzbaren Strategien aus, um Gleichkanal- und Nachbarkanalinterferenzen zu mindern, die AP-Platzierung zu optimieren und Analysen für messbare Geschäftsauswirkungen in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor zu nutzen.

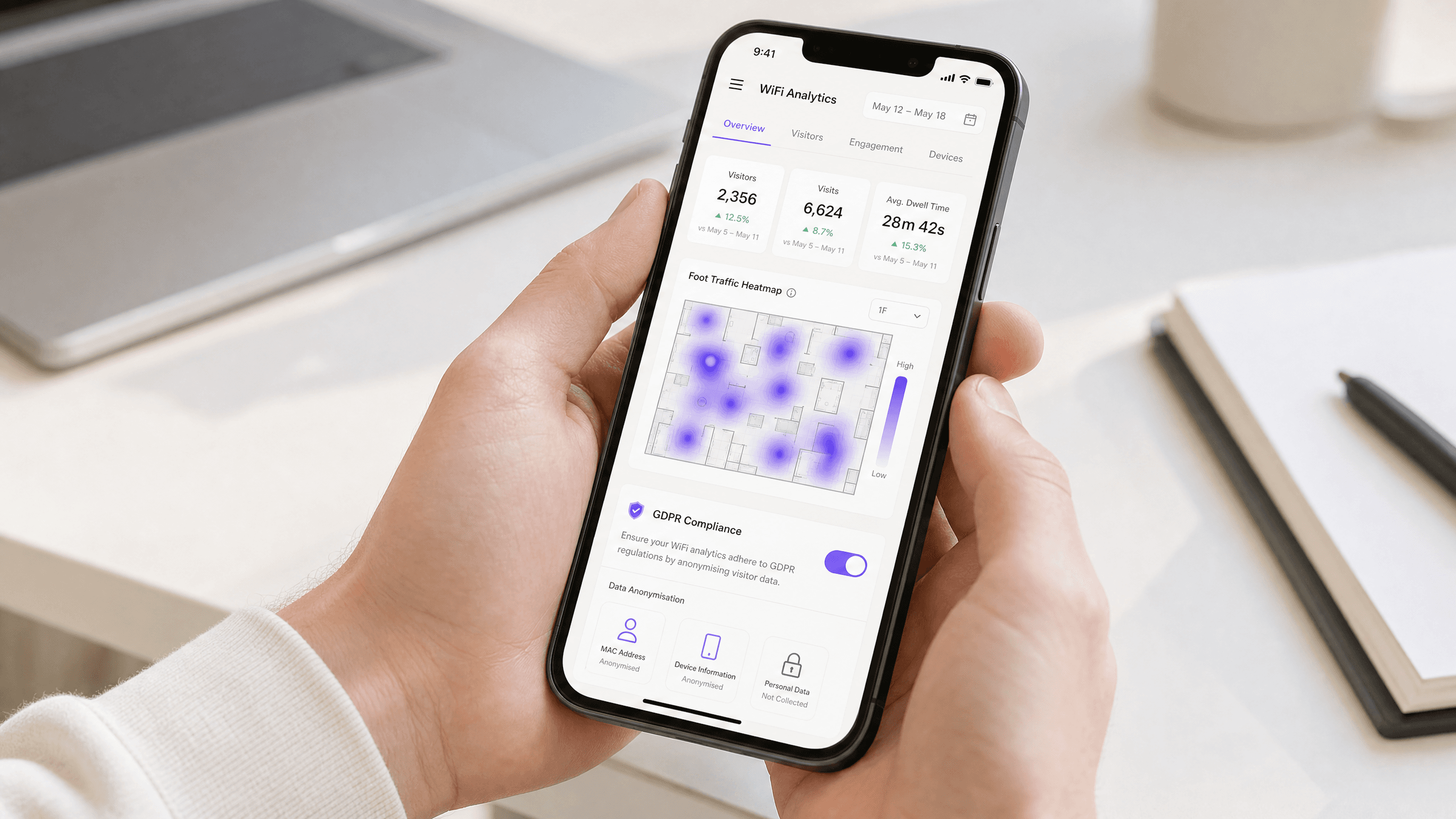

Privacy by Design: Anonymisierung von WiFi-Daten für die GDPR-Konformität

Dieser maßgebliche Leitfaden beschreibt die technische Architektur und Implementierungsstrategien zur Anonymisierung von WiFi-Daten, um die GDPR-Konformität sicherzustellen. Er bietet IT-Führungskräften und Netzwerkarchitekten umsetzbare Frameworks, um robuste Standortanalysen mit strengen Datenschutzanforderungen in Einklang zu bringen.

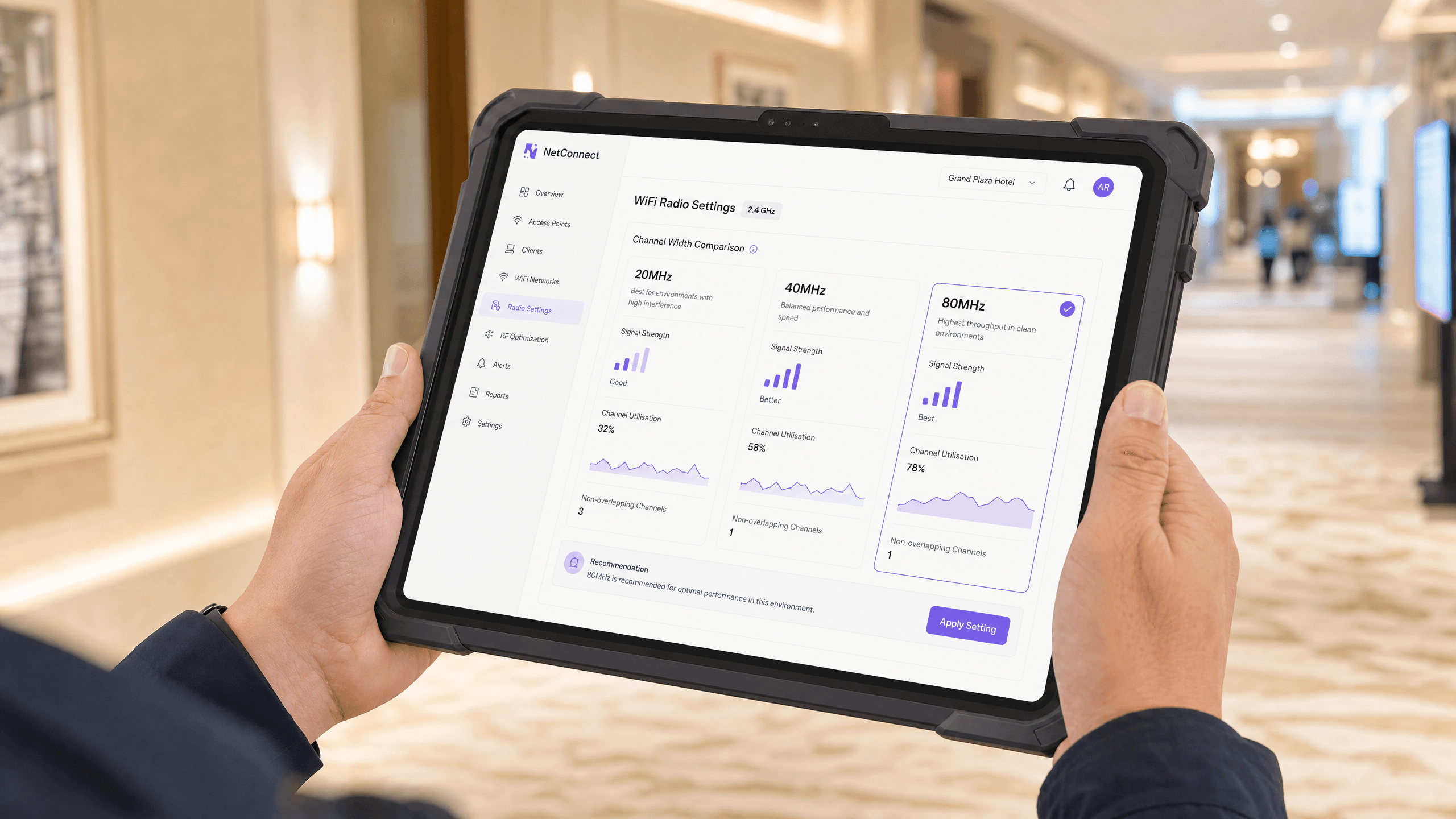

20MHz vs 40MHz vs 80MHz: Welche Kanalbreite sollten Sie verwenden?

Dieser Leitfaden bietet eine definitive, herstellerneutrale technische Referenz für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten zur Auswahl der korrekten WiFi-Kanalbreite – 20MHz, 40MHz oder 80MHz – in Unternehmensimplementierungen im Gastgewerbe, Einzelhandel, bei Veranstaltungen und im öffentlichen Sektor. Er behandelt die zugrunde liegende IEEE 802.11-Mechanik, reale Kapazitätskompromisse und eine schrittweise Implementierungsanleitung, um Teams dabei zu helfen, in diesem Quartal die richtige Entscheidung zu treffen. Das Verständnis der Kanalbreitenwahl ist eine der wichtigsten Entscheidungen bei jedem WLAN-Design, die sich direkt auf den Durchsatz, Interferenzen, die Unterstützung der Client-Dichte und die Zuverlässigkeit der kundenorientierten Dienste auswirkt.

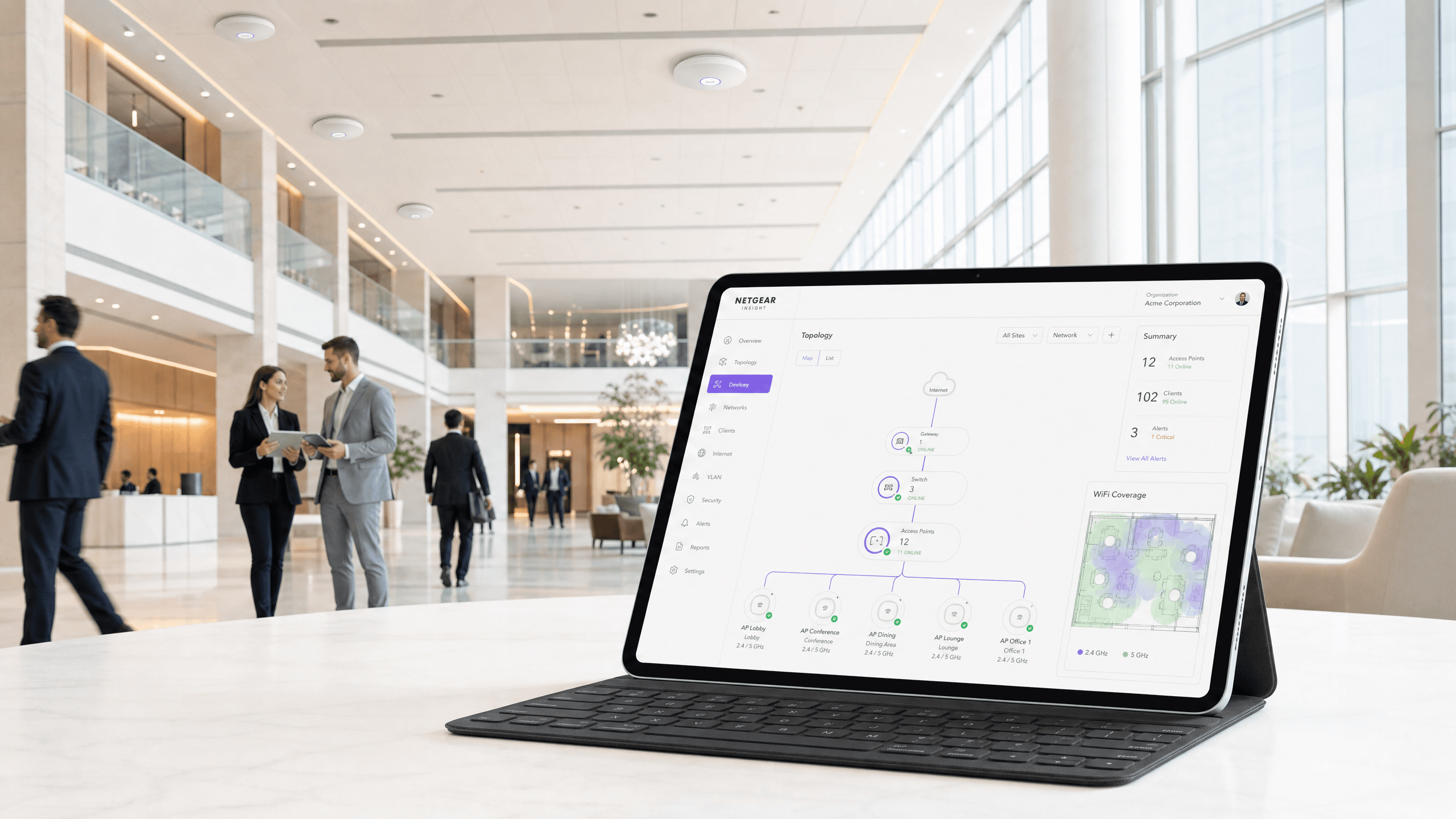

Was ist ein WLC (Wireless LAN Controller) und brauchen Sie noch einen?

Dieser umfassende Leitfaden beleuchtet die Entwicklung von Wireless LAN Controllern (WLCs) und bietet einen technischen Rahmen zur Bestimmung der richtigen Architektur im Jahr 2026. Er behandelt traditionelle Hardware-, Cloud-Managed- und Controller-lose Modelle und beschreibt deren Auswirkungen auf Compliance, Skalierbarkeit und das Gästeerlebnis.

Power over Ethernet (PoE) für Access Points: Ein Implementierungsleitfaden

This guide provides infrastructure technicians, network architects, and IT decision-makers with a definitive technical reference for deploying Power over Ethernet (PoE) access points across enterprise venues including hotels, retail estates, stadiums, and public-sector facilities. It covers IEEE standards from 802.3af through 802.3bt, power budget calculation, cabling requirements, VLAN segmentation, and security compliance, with concrete implementation scenarios and measurable ROI benchmarks. Understanding PoE architecture is foundational to any [Guest WiFi](/guest-wifi) or [WiFi Analytics](/guest-wifi-marketing-analytics-platform) deployment, as the reliability of the physical layer directly determines the quality of data capture, user experience, and operational uptime.

Mesh Network vs. Access Points: Was ist besser für große Veranstaltungsorte?

Dieser technische Leitfaden bietet einen umfassenden Vergleich zwischen Mesh-Netzwerken und traditionellen kabelgebundenen Access Points für große Veranstaltungsorte, einschließlich Architektur, Leistungskompromissen und Bereitstellungsstrategie. Er stattet IT-Manager, Netzwerkarchitekten und CTOs mit umsetzbaren Frameworks aus, um leistungsstarke, konforme WiFi-Infrastrukturen für Gastgewerbe, Einzelhandel, Veranstaltungen und den öffentlichen Sektor zu entwerfen. Der Leitfaden ordnet diese architektonischen Entscheidungen auch der hardwareunabhängigen Guest WiFi- und Analyseplattform von Purple zu und zeigt, wie die richtige Infrastrukturwahl messbare Geschäftsergebnisse erzielt.

Die besten Wi-Fi Access Points für Unternehmen und Homelabs

Dieser technische Leitfaden bewertet die besten Enterprise Wi-Fi Access Points für 2025-2026, die Wi-Fi 6E- und Wi-Fi 7-Hardware von Cisco, HPE Aruba, Ruckus, Juniper Mist und Ubiquiti für Implementierungen in hochdichten Umgebungen wie Gastgewerbe, Einzelhandel und öffentlichen Veranstaltungsorten abdecken. Er bietet umsetzbare Architekturstrategien, Anbietervergleiche, Sicherheitsframeworks und ROI-Kennzahlen für IT-Führungskräfte, die drahtlose Netzwerke der nächsten Generation aufbauen. Die hardwareunabhängige Guest WiFi- und Analyseplattform von Purple wird durchgängig als Intelligenzschicht dargestellt, die die Netzwerkinfrastruktur in einen First-Party-Datenwert verwandelt.

Cisco Meraki vs. Aruba: Ein technischer Vergleich für Gast-WiFi

Ein maßgeblicher technischer Vergleich von Cisco Meraki und HPE Aruba für Enterprise-Gast-WiFi-Implementierungen. Dieser Leitfaden bietet IT-Managern und Architekten umsetzbare Einblicke in Architektur, Authentifizierung, Netzwerksegmentierung und hardwareunabhängige Analyseintegration.

Vergleich von Controller-basierten und Cloud-verwalteten Access Points

Dieser technische Leitfaden vergleicht Controller-basierte und Cloud-verwaltete Access Point-Architekturen für Unternehmensumgebungen. Er bietet IT-Führungskräften einen herstellerneutralen Rahmen zur Bewertung von Bereitstellungsmodellen, Gesamtbetriebskosten und Integrationsmöglichkeiten mit Gast-Intelligence-Plattformen wie Purple.

Access Point vs. Router: Ein Leitfaden für kommerzielle Netzwerke

Dieser umfassende Leitfaden beleuchtet die technischen Unterschiede zwischen Access Points und Routern und bietet umsetzbare Bereitstellungsstrategien für kommerzielle Umgebungen. Er stattet IT-Manager und Betreiber von Veranstaltungsorten mit dem nötigen Wissen aus, um skalierbare, sichere und leistungsstarke drahtlose Netzwerke zu konzipieren.

WiFi Repeater vs. Extender: Anwendungsfälle für Unternehmen

Dieser technische Leitfaden bietet einen umfassenden Vergleich zwischen WiFi Repeatern und Extendern für Unternehmensumgebungen. Er stattet IT-Manager und Netzwerkarchitekten mit den Entscheidungsrahmen aus, die für den Einsatz der richtigen Hardware für spezifische Standortanforderungen erforderlich sind, um optimale Leistung, Compliance und ROI zu gewährleisten.

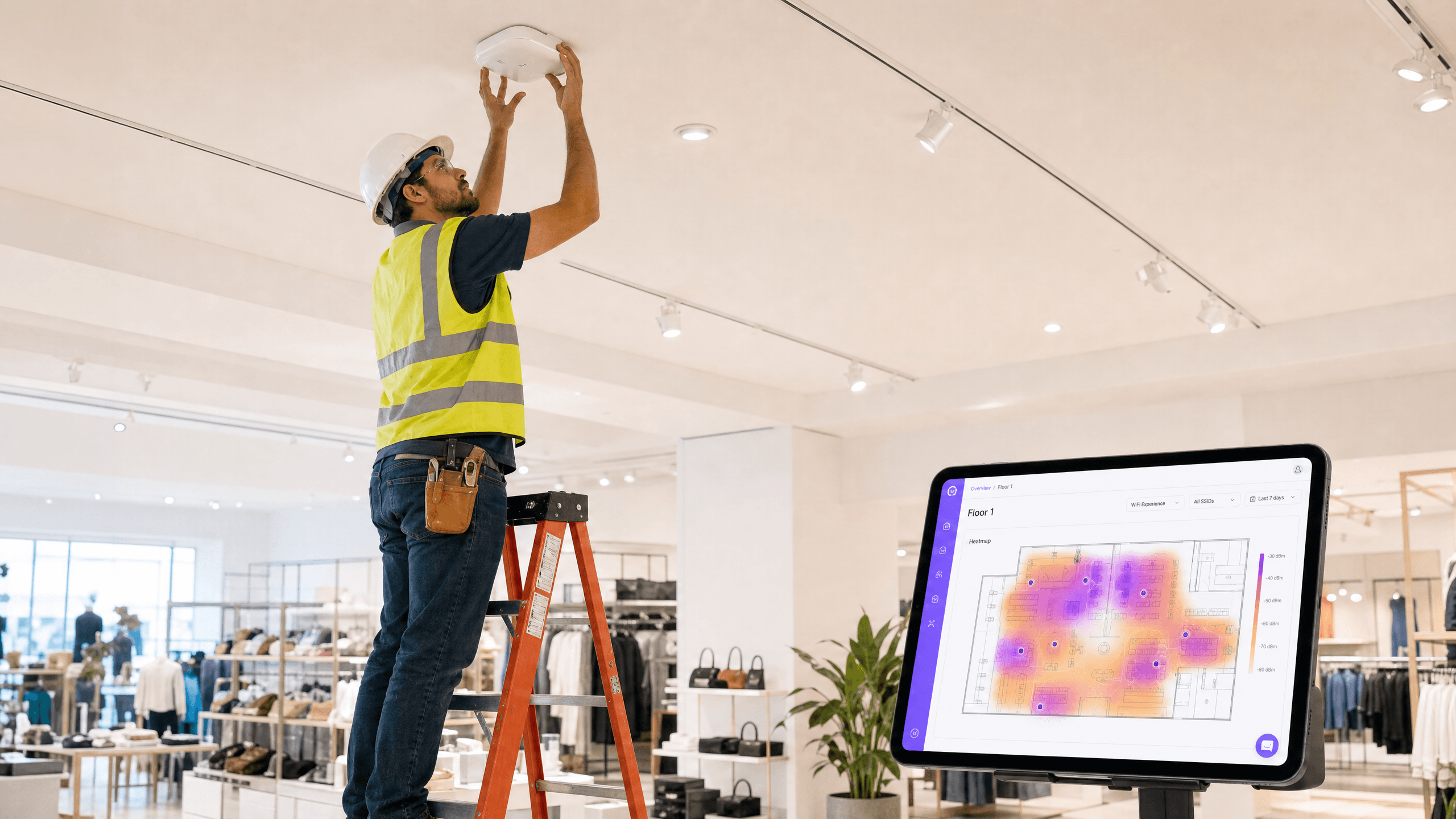

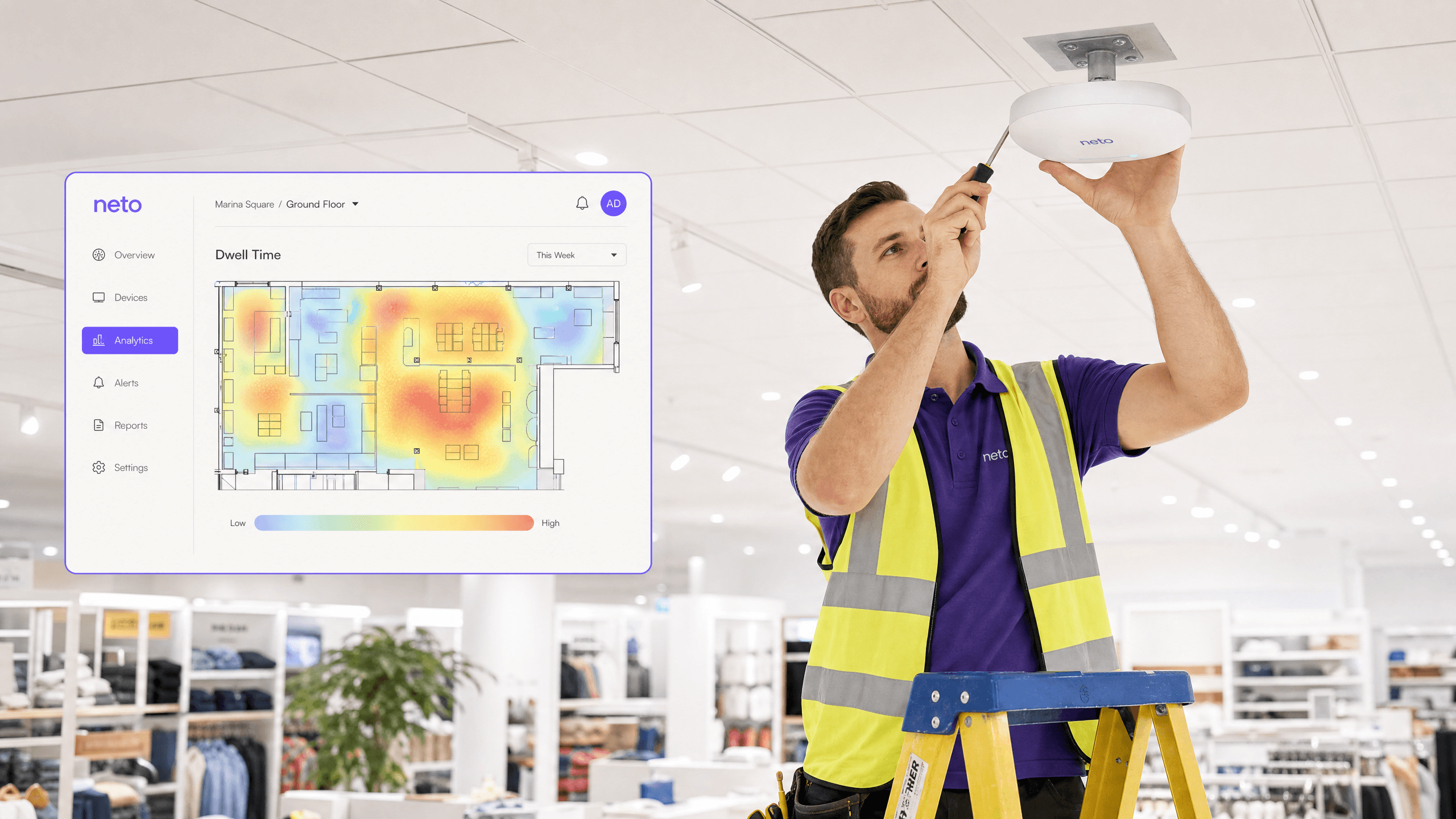

Heatmapping vs. Presence Analytics: Technische Unterschiede

Dieser maßgebliche technische Leitfaden beschreibt die entscheidenden architektonischen und operativen Unterschiede zwischen WiFi Heatmapping und Presence Analytics für Betreiber von Unternehmensstandorten. Er bietet IT-Führungskräften, Netzwerkarchitekten und Betriebsleitern umsetzbare Bereitstellungs-Frameworks, reale Implementierungsszenarien und herstellerneutrale Best Practices, um den maximalen ROI aus ihrer bestehenden drahtlosen Infrastruktur zu erzielen.

Wie man die Verweildauer mit WiFi Location Analytics berechnet

Dieser Leitfaden bietet eine umfassende technische Referenz zur Berechnung der WiFi-Verweildauer mittels WiFi Location Analytics. Er deckt die gesamte Architektur ab, von der Erfassung von 802.11 Probe Requests über die RSSI-basierte Trilateration bis zur Analyse von Geofence-Zonen. Er richtet sich an IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten, die präzise, skalierbare Standortinformationen in Einzelhandel, Gastgewerbe, Gesundheitswesen und im öffentlichen Sektor implementieren müssen. Die Leser erhalten umsetzbare Implementierungsanleitungen, Fallstudien aus der Praxis und einen klaren Rahmen für die Umwandlung von Rohdaten in messbare Geschäftsergebnisse.

Was ist eine Probe Request? Verstehen, wie Geräte Netzwerke entdecken

Dieser technische Leitfaden bietet einen tiefen Einblick in IEEE 802.11 Probe Requests, aktives versus passives Scannen und die Auswirkungen der MAC randomisation auf Standortanalysen. Er liefert umsetzbare Implementierungsstrategien für Netzwerkarchitekten zur Optimierung von High-Density-Bereitstellungen, zur Minderung von Probe Storms und zur Sicherstellung einer genauen, GDPR-konformen Datenerfassung mithilfe authentifizierter Identitätsschichten.

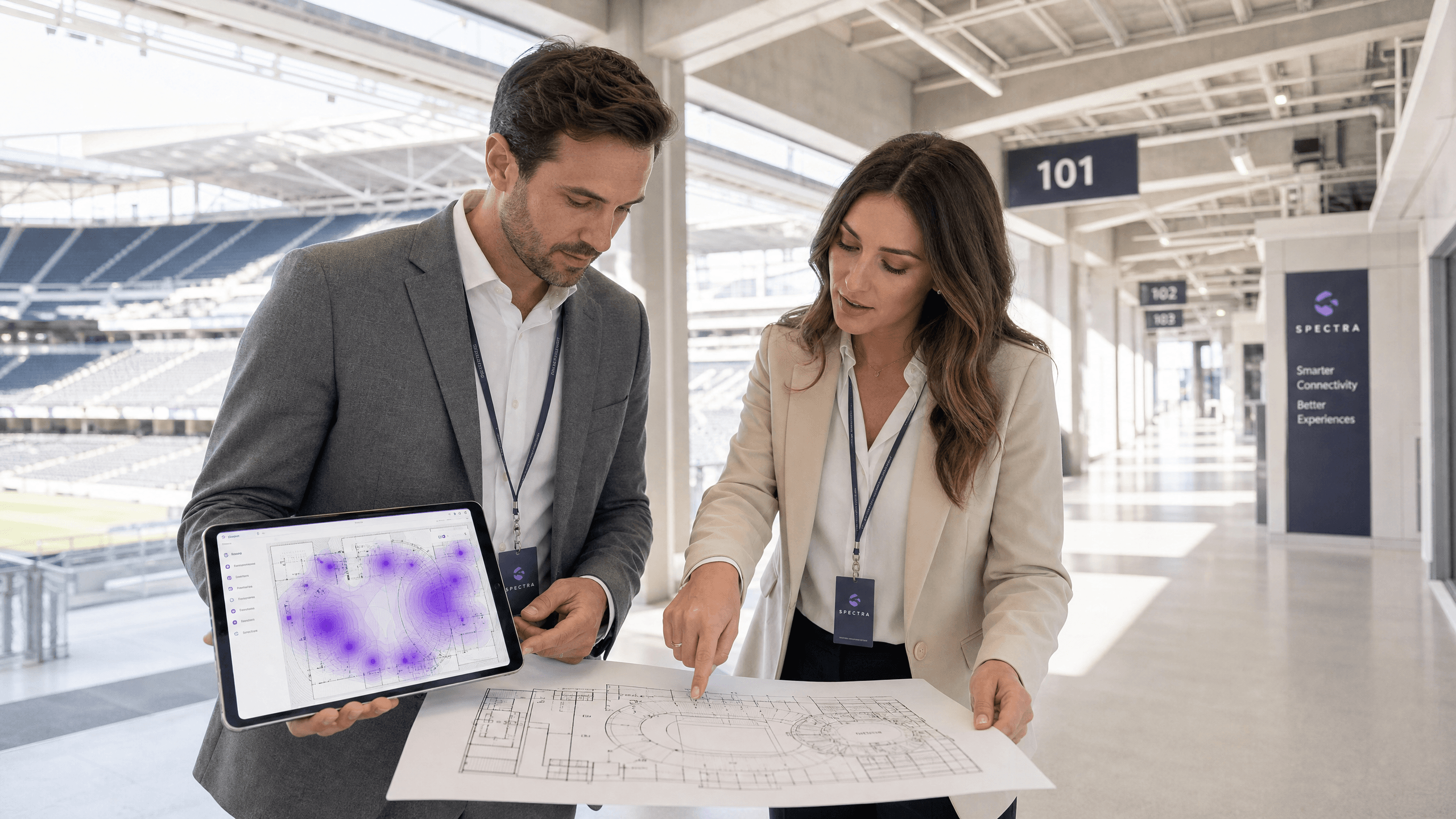

Die Mechanik der WiFi-Wegfindung: Trilateration und RSSI erklärt

Dieser maßgebliche Leitfaden erläutert die technischen Mechanismen der WiFi-Wegfindung und erklärt, wie Trilateration und RSSI-Messungen den Gerätestandort bestimmen. Er bietet umsetzbare Bereitstellungsstrategien, Kalibrierungsmethoden und Best Practices für die Architektur für IT-Führungskräfte, die Ortungsdienste in Unternehmensstandorten implementieren.

Wie man eindeutige Geräte in drahtlosen Unternehmensnetzwerken verfolgt

Dieser Leitfaden bietet einen umfassenden technischen Überblick über die Verfolgung eindeutiger Geräte in drahtlosen Unternehmensnetzwerken. Er behandelt moderne Herausforderungen wie MAC randomisation und detaillierte Implementierungsstrategien für Betreiber von Veranstaltungsorten und IT-Teams, um präzise Analysen und Benutzeridentifikation aufrechtzuerhalten.

Wi-Fi 6 vs Wi-Fi 5: Löst es Kanalinterferenzen?

Dieser Leitfaden bietet einen technischen Deep-Dive, wie Wi-Fi 6 (802.11ax) Kanalinterferenzen in hochdichten Unternehmensumgebungen durch OFDMA und BSS Coloring adressiert. Er stattet IT-Manager, Netzwerkarchitekten und CTOs mit umsetzbaren Bereitstellungsstrategien, realen Fallstudien aus dem Gastgewerbe und dem Gesundheitswesen sowie einem Rahmen zur Bewertung des ROI von Infrastruktur-Upgrades an Standorten aus, wo die Wireless-Leistung geschäftskritisch ist.

Wie sich die MAC-Adressen-Randomisierung auf Gast-WiFi-Analysen auswirkt

Dieser Leitfaden bietet einen technischen Tiefenblick darauf, wie sich die MAC-Adressen-Randomisierung auf Gast-WiFi-Analysen auswirkt. Er bietet praktische Strategien für IT-Leiter und Netzwerkarchitekten, um die Sichtbarkeit wiederherzustellen, genaue Metriken zu gewährleisten und die Compliance bei großflächigen Implementierungen aufrechtzuerhalten. Dieser Leitfaden behandelt die Mechanismen der netzwerkbasierten und ephemeren Randomisierung, die Architektur der Identitätsauflösung und reale Bereitstellungsszenarien und ist die definitive Referenz für jede Organisation, die sich auf WiFi-abgeleitete räumliche Daten verlässt.

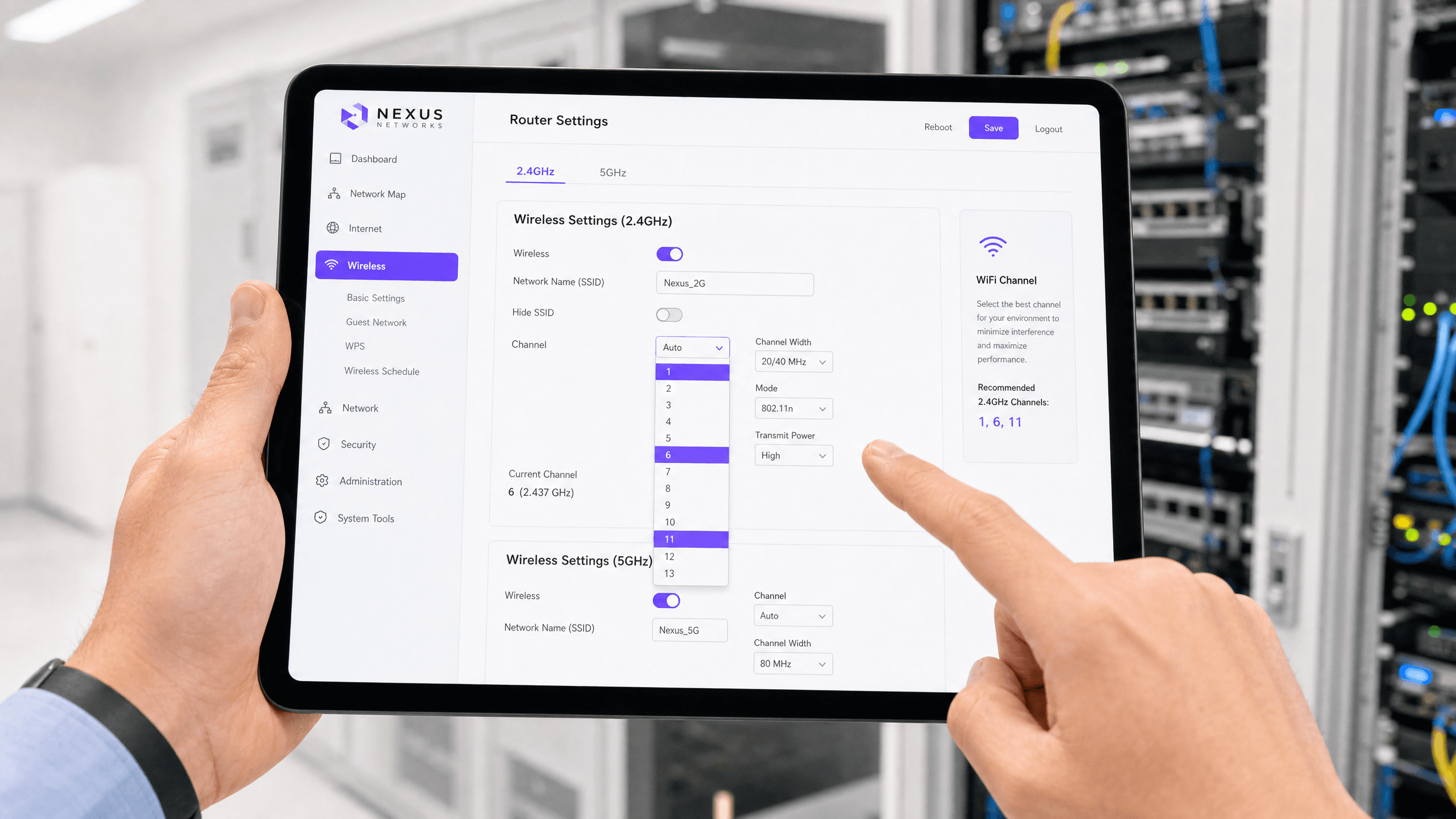

So ändern Sie den Standardkanal Ihres Routers

Dieser maßgebliche technische Leitfaden bietet IT-Managern und Netzwerkarchitekten umsetzbare Strategien zur Konfiguration von WiFi-Kanälen, um Interferenzen zu mindern, den Durchsatz zu maximieren und eine stabile HF-Grundlage für Unternehmensanwendungen wie Purple Guest WiFi und Analytics zu gewährleisten.