Guías técnicas

Guías técnicas detalladas y dirigidas por expertos sobre WiFi para invitados, analíticas, Captive Portals y tecnología para recintos.

355 guides

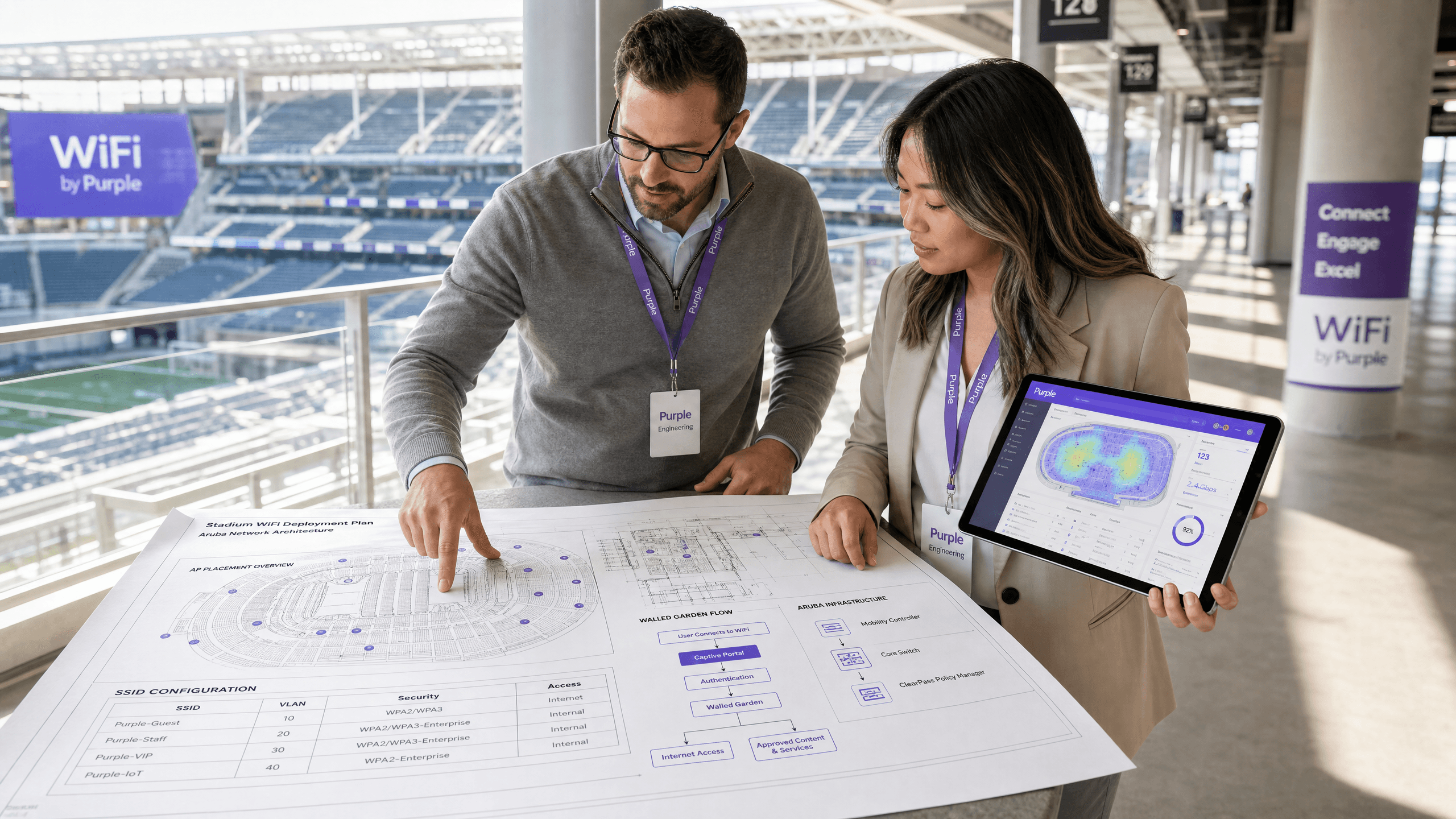

Captive Portal para Aruba

Una guía de referencia técnica autorizada para configurar los puntos de acceso gestionados por Aruba Instant (IAP) y Aruba Central para redirigir a los usuarios invitados al Captive Portal externo, seguro y de alta conversión de Purple. Esta guía cubre la configuración paso a paso del SSID de invitados, la redirección al Captive Portal externo, los parámetros de autenticación y contabilidad del servidor RADIUS, las listas de excepciones de walled garden y el soporte de WISPr.

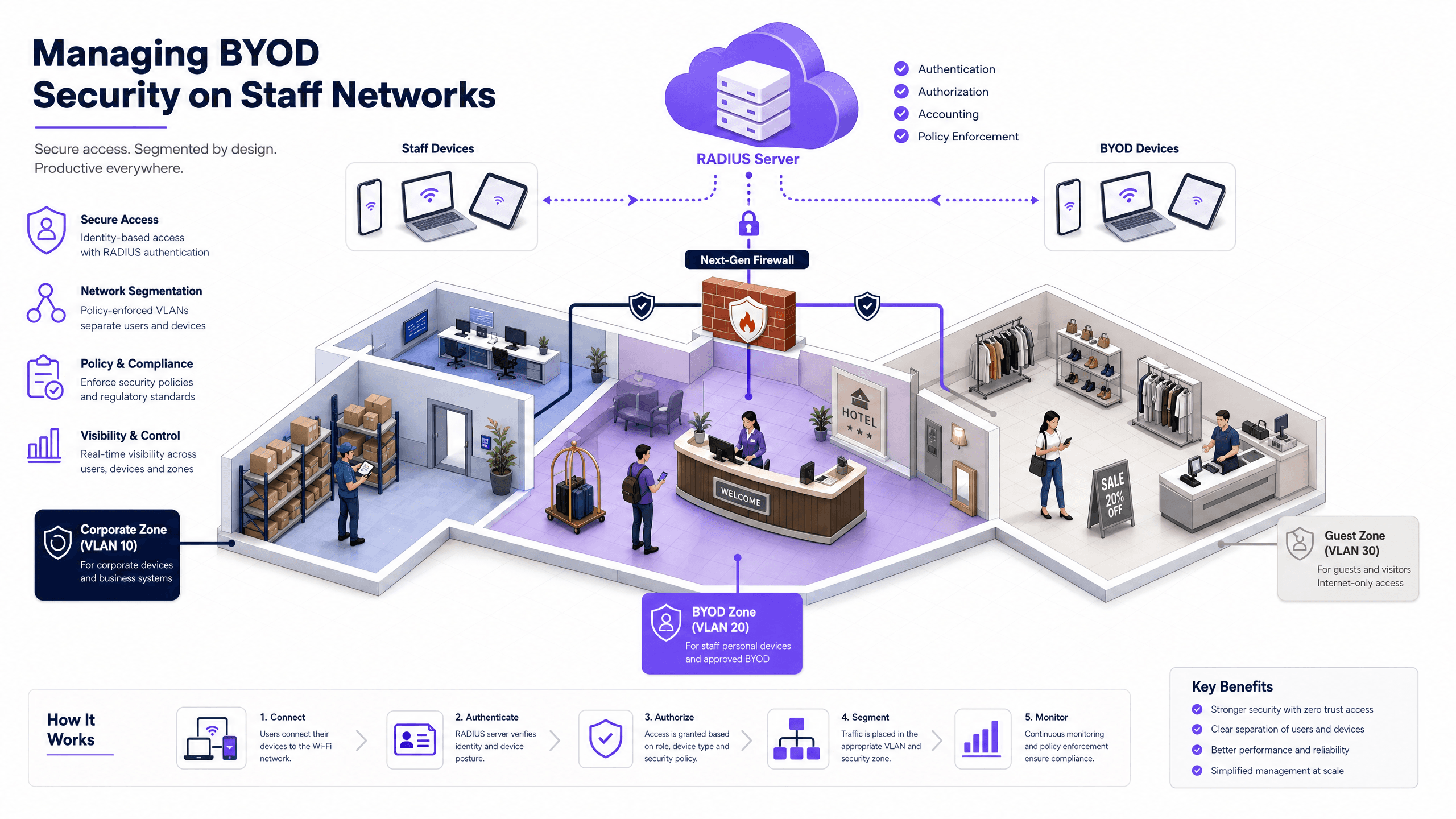

Gestión de la seguridad de BYOD (Bring Your Own Device) en redes de empleados

An authoritative, technical reference guide for enterprise IT managers and network architects on securing Bring Your Own Device (BYOD) access on staff networks. This guide outlines the exact network architecture, authentication protocols, and MDM integration workflows required to mitigate data leakages and maintain regulatory compliance across high-footfall venues.

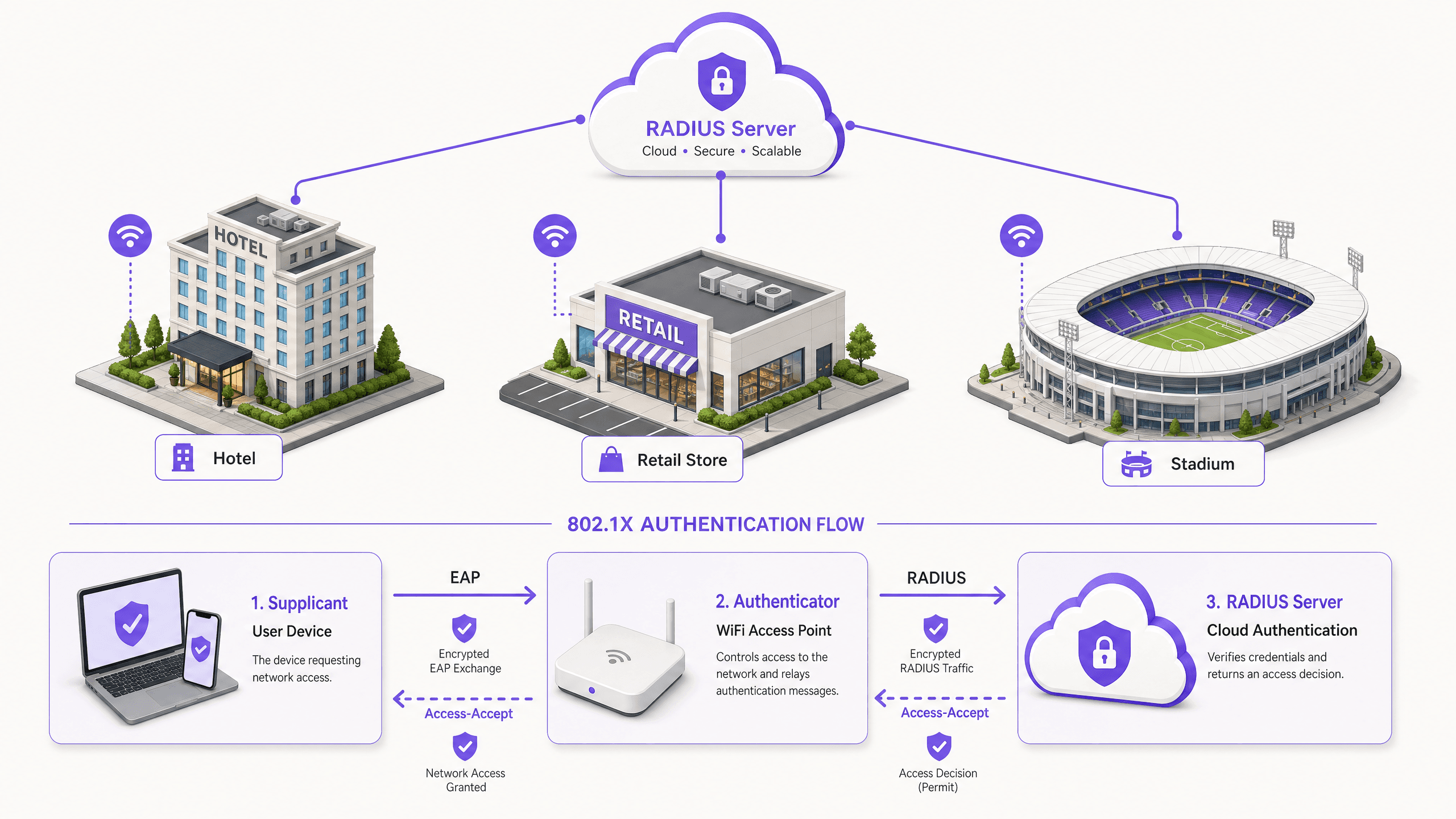

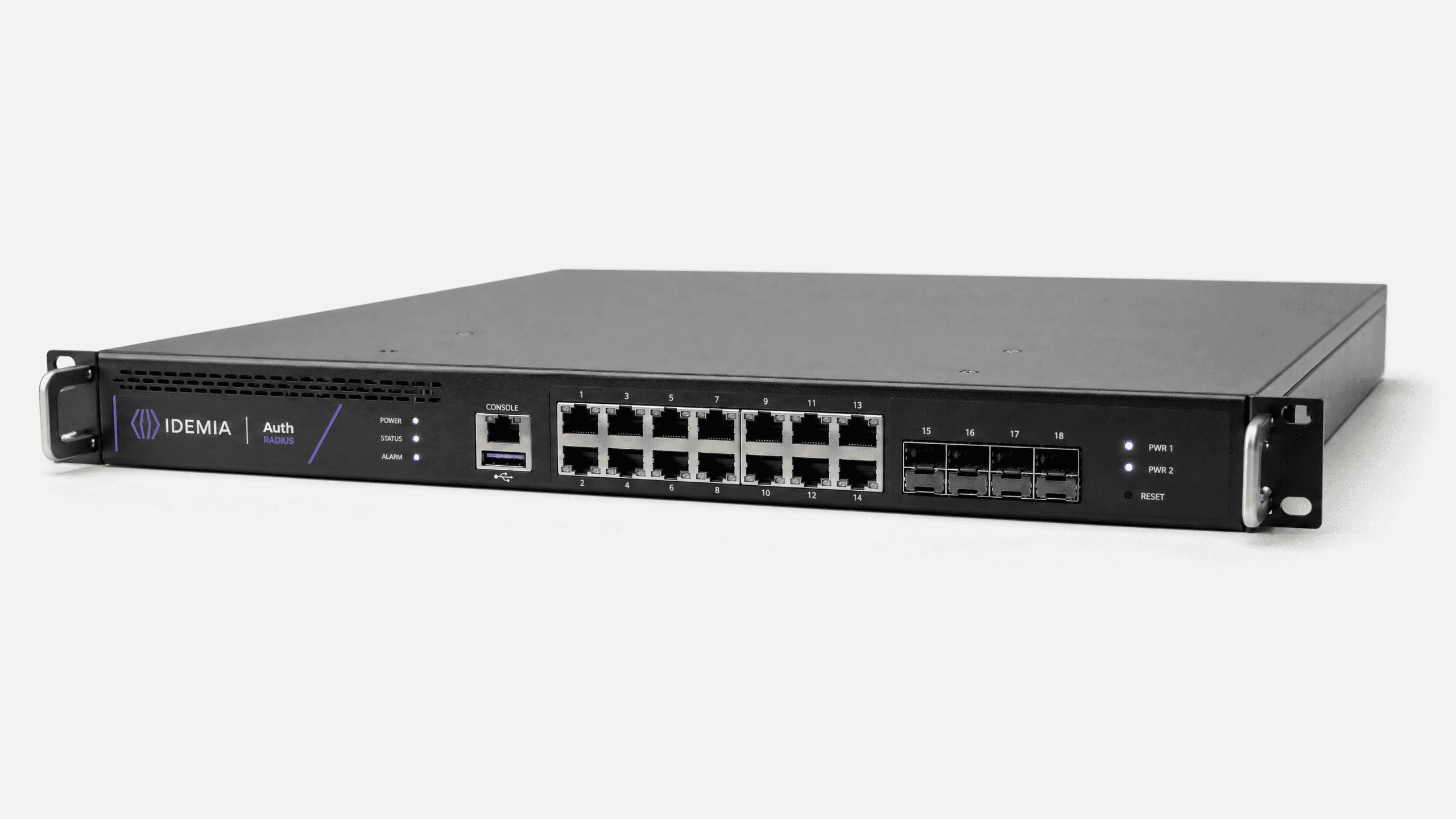

Cómo implementar la autenticación 802.1X con Cloud RADIUS

Esta guía de referencia técnica proporciona un marco integral para implementar la autenticación 802.1X con Cloud RADIUS en entornos empresariales distribuidos. Detalla la arquitectura, la selección del método EAP, la secuencia de implementación y las estrategias de mitigación de riesgos necesarias para asegurar el acceso a la red, eliminando al mismo tiempo la sobrecarga operativa de la infraestructura local.

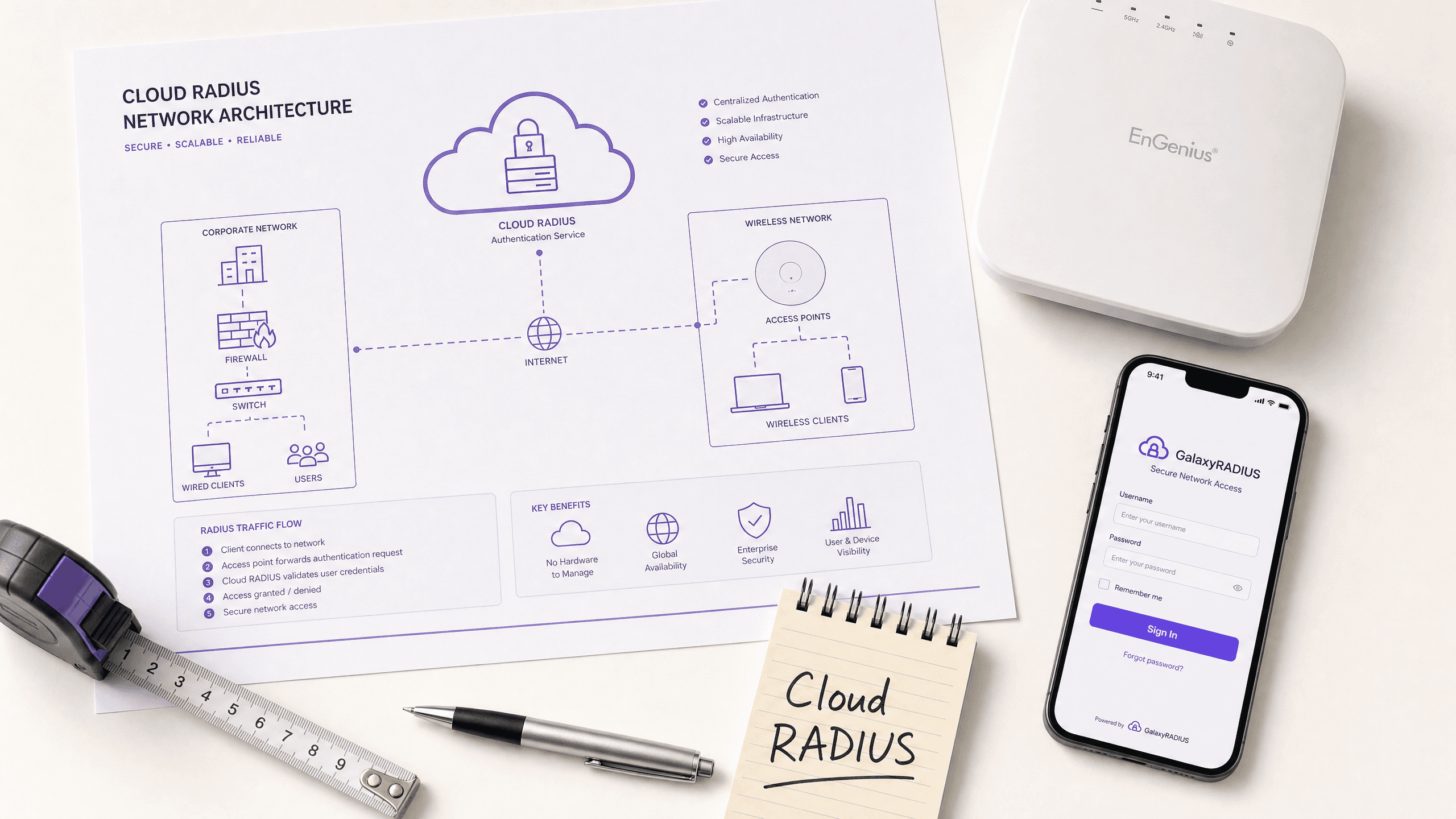

¿Qué es Cloud RADIUS? Una guía completa de RADIUS como servicio

Esta guía completa explora Cloud RADIUS (RADIUS como servicio), detallando su arquitectura, métodos EAP y estrategias de implementación. Proporciona a los líderes de TI información práctica sobre la migración de servidores locales a un modelo de autenticación basado en la nube escalable, seguro y conforme.

Migración de RADIUS (NPS) local a RADIUS como Servicio

Esta guía autorizada detalla la arquitectura técnica, la metodología de implementación y el impacto empresarial de la migración de Microsoft Network Policy Server (NPS) local a un modelo de RADIUS como Servicio nativo en la nube. Proporciona a los líderes de TI y arquitectos de red marcos prácticos para reducir la sobrecarga operativa, eliminar puntos únicos de fallo y asegurar la autenticación empresarial en ubicaciones distribuidas.

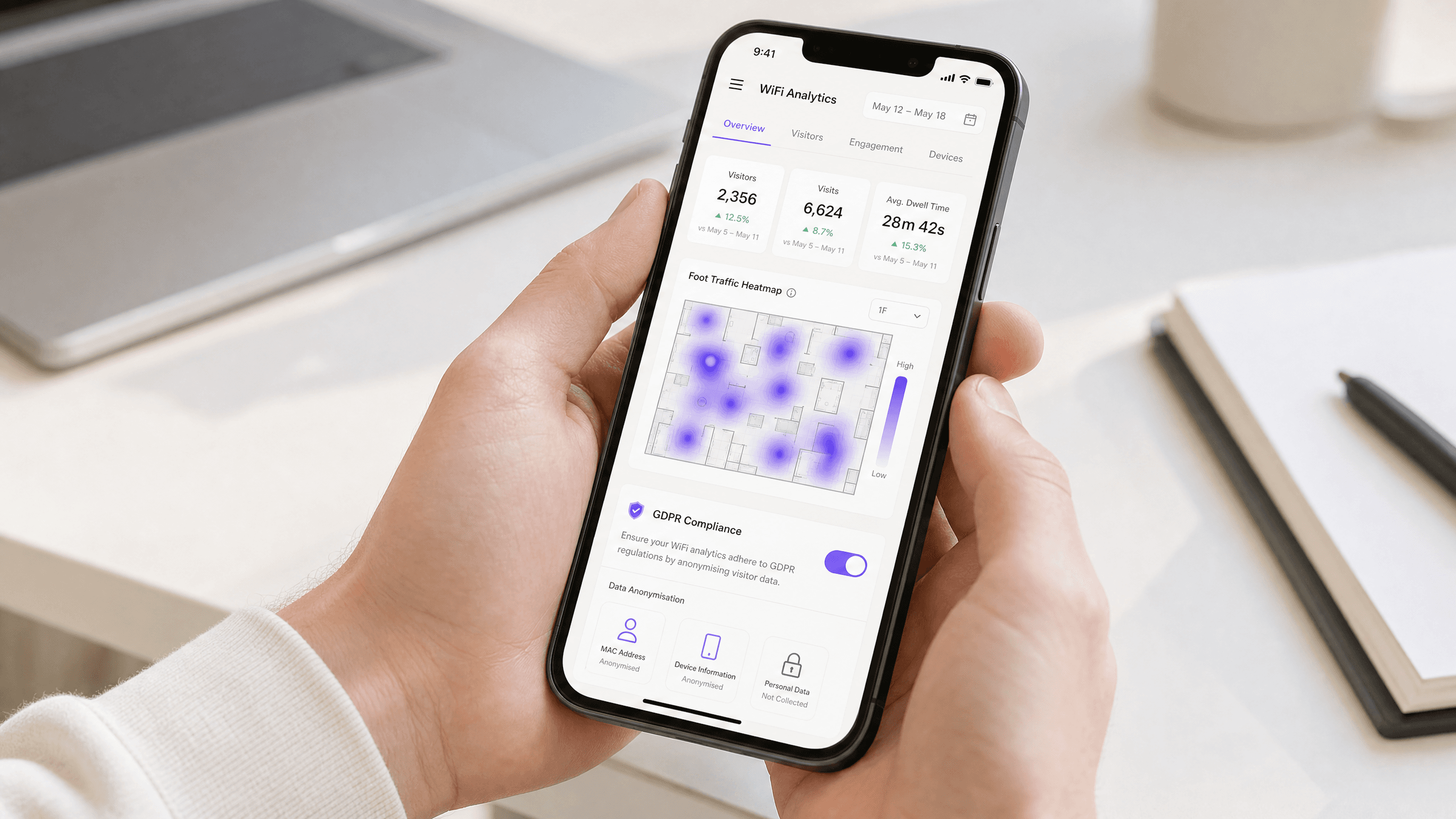

Privacidad desde el Diseño: Anonimización de datos WiFi para el cumplimiento del GDPR

Esta guía autorizada detalla la arquitectura técnica y las estrategias de implementación para anonimizar los datos WiFi y garantizar el cumplimiento del GDPR. Proporciona a los líderes de TI y a los arquitectos de red marcos de acción para equilibrar un análisis sólido de los espacios con estrictos requisitos de privacidad de datos.

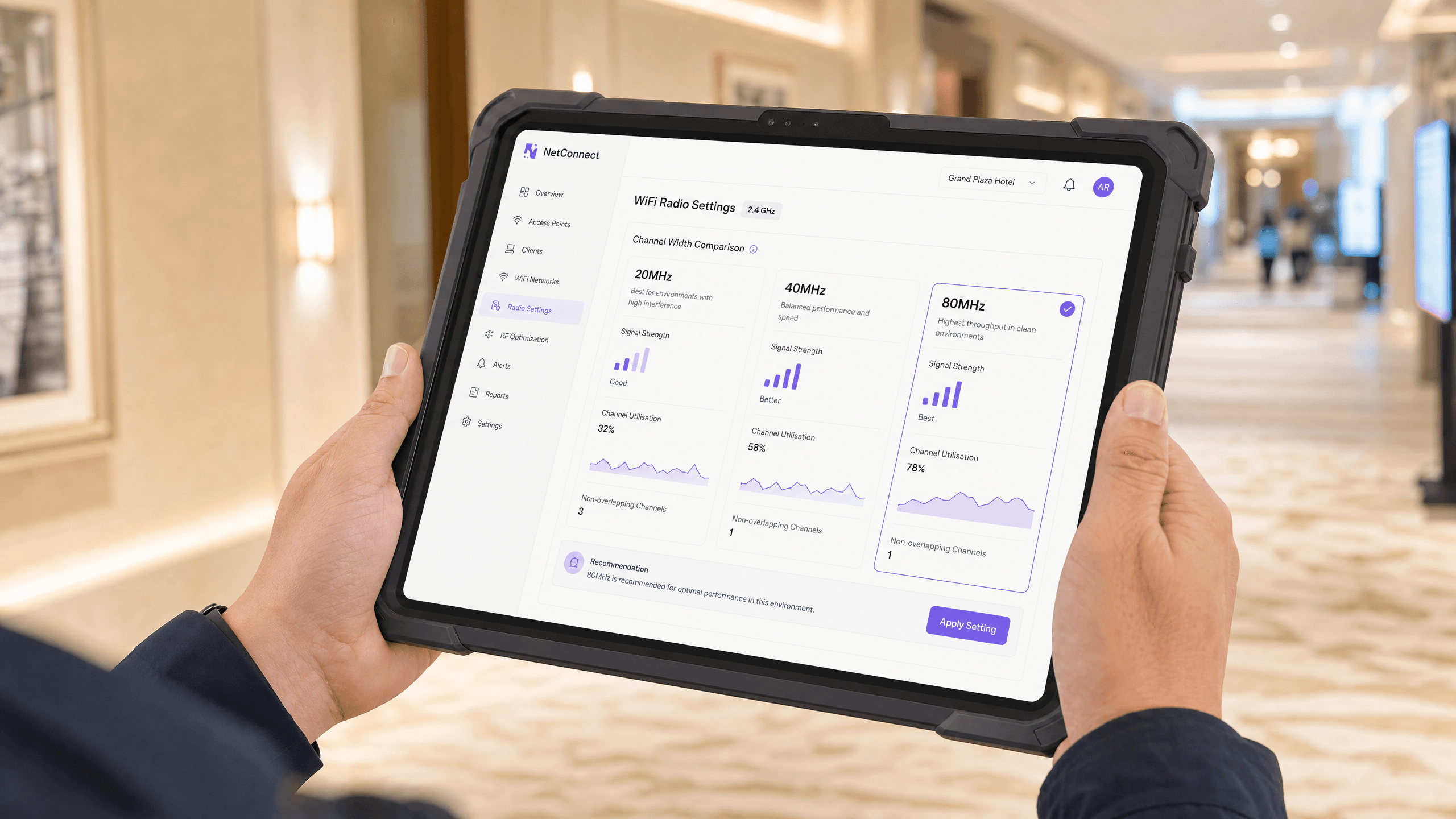

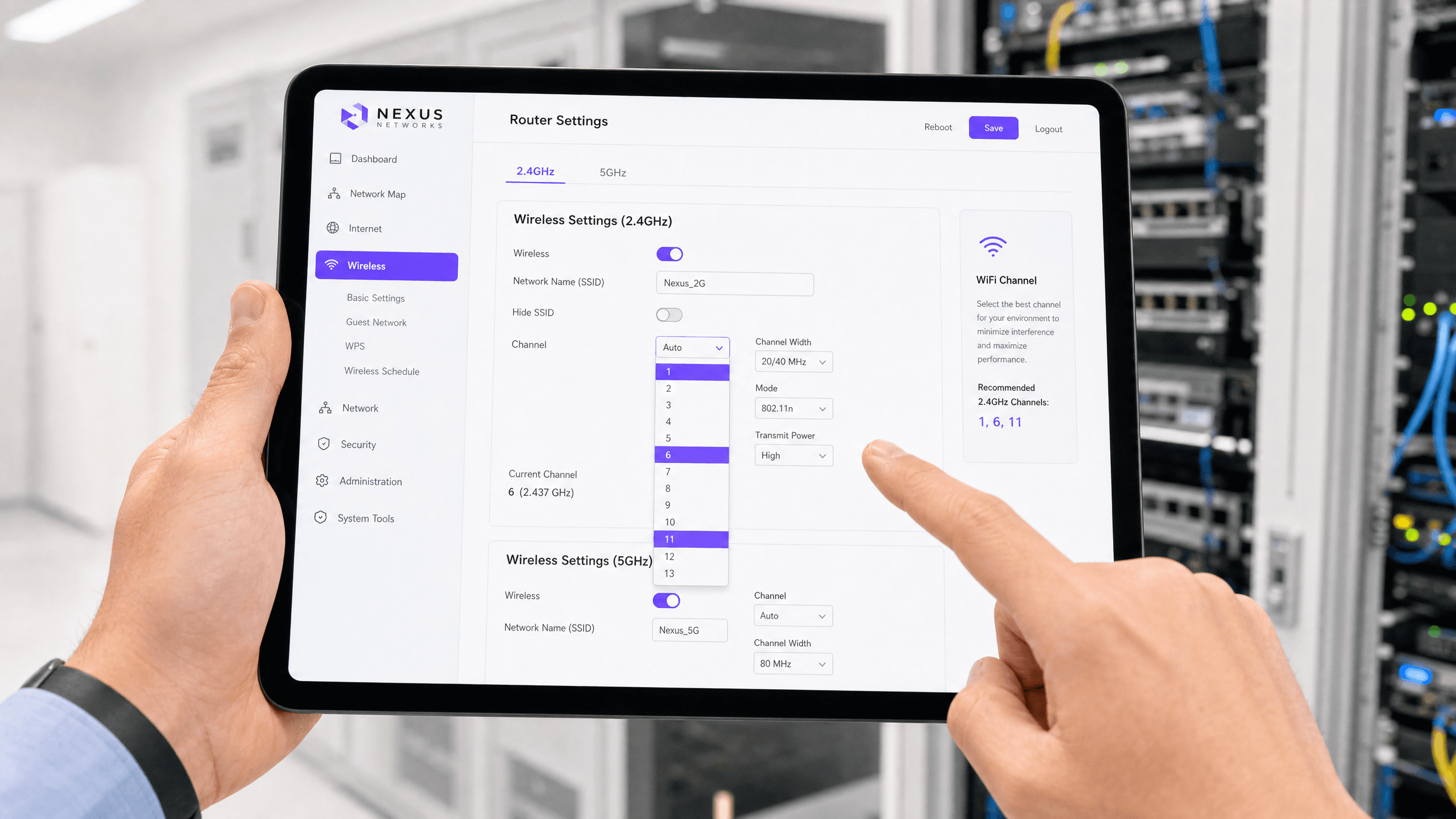

20MHz vs 40MHz vs 80MHz: ¿Qué ancho de canal debería usar?

Esta guía proporciona una referencia técnica definitiva y neutral para gestores de TI, arquitectos de red y directores de operaciones de recintos sobre la selección del ancho de canal WiFi correcto — 20MHz, 40MHz u 80MHz — en implementaciones empresariales en entornos de hostelería, comercio minorista, eventos y sector público. Cubre la mecánica subyacente de IEEE 802.11, las compensaciones de capacidad en el mundo real y una guía de implementación paso a paso para ayudar a los equipos a tomar la decisión correcta este trimestre. Comprender la selección del ancho de canal es una de las decisiones de mayor impacto en cualquier diseño de red de área local inalámbrica, afectando directamente el rendimiento, la interferencia, el soporte de densidad de clientes y la fiabilidad de los servicios orientados al huésped.

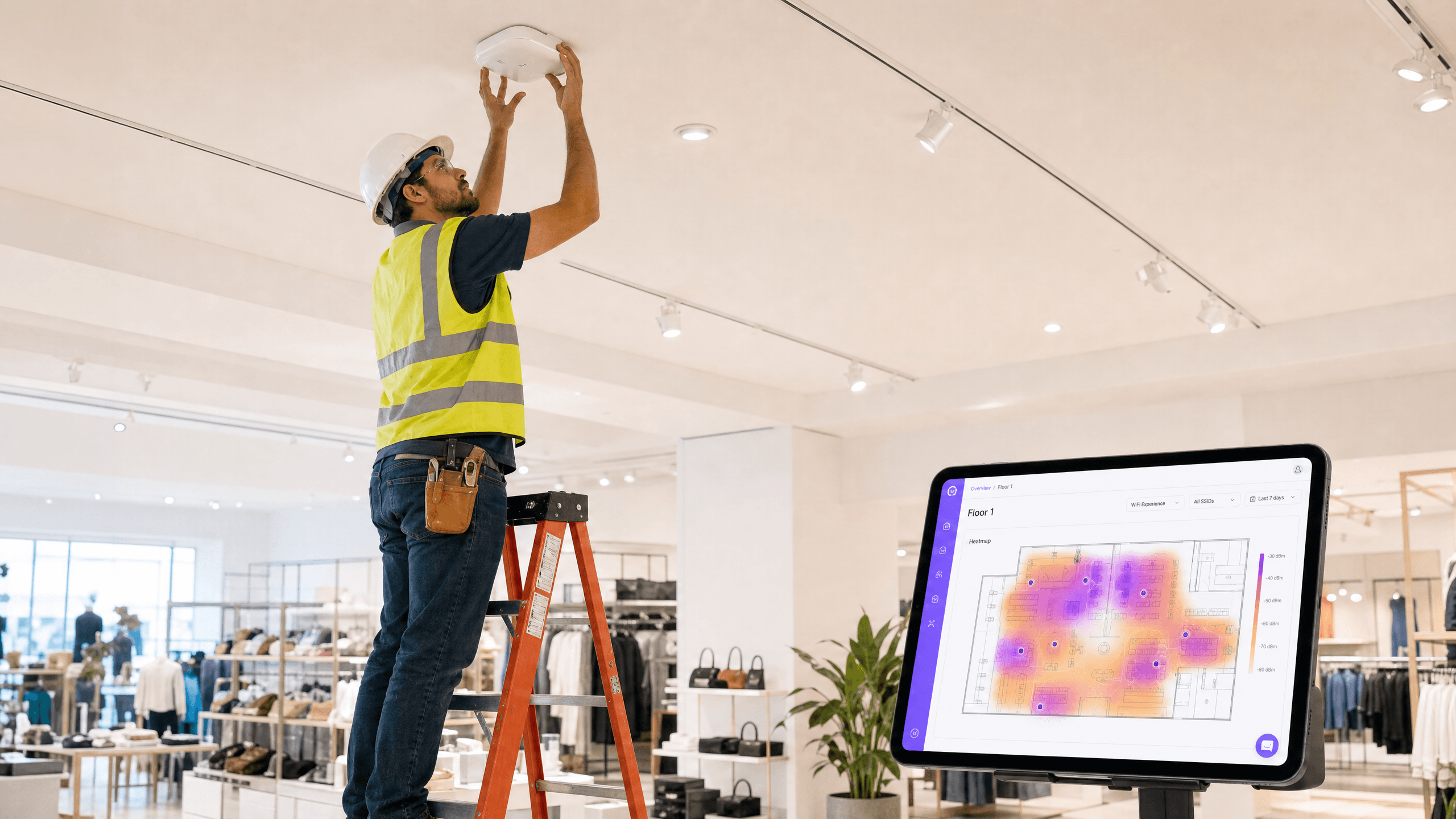

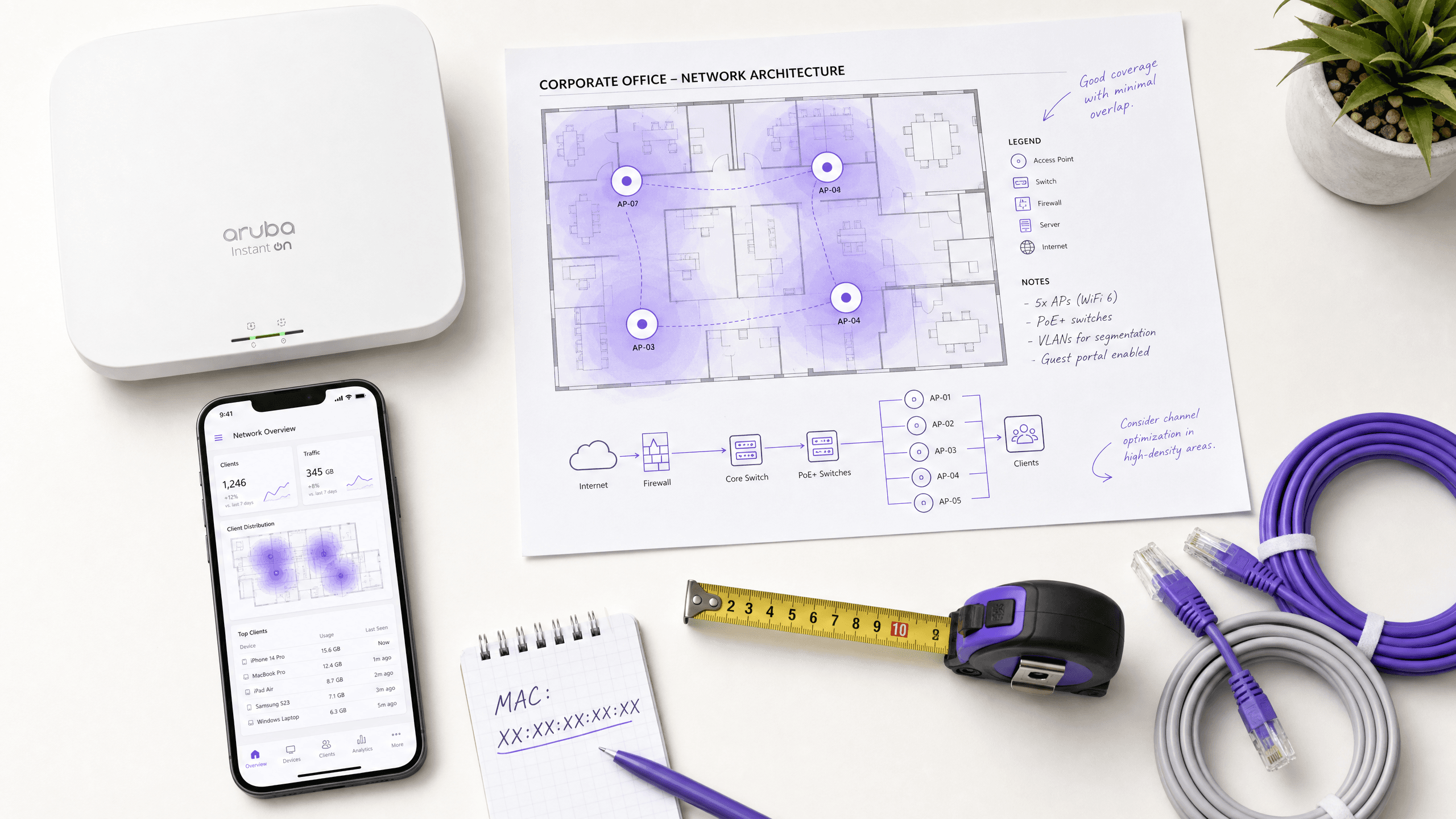

Power over Ethernet (PoE) para Puntos de Acceso: Una Guía de Implementación

This guide provides infrastructure technicians, network architects, and IT decision-makers with a definitive technical reference for deploying Power over Ethernet (PoE) access points across enterprise venues including hotels, retail estates, stadiums, and public-sector facilities. It covers IEEE standards from 802.3af through 802.3bt, power budget calculation, cabling requirements, VLAN segmentation, and security compliance, with concrete implementation scenarios and measurable ROI benchmarks. Understanding PoE architecture is foundational to any [Guest WiFi](/guest-wifi) or [WiFi Analytics](/guest-wifi-marketing-analytics-platform) deployment, as the reliability of the physical layer directly determines the quality of data capture, user experience, and operational uptime.

Red de malla vs. Puntos de acceso: ¿Cuál es mejor para grandes recintos?

Esta guía técnica ofrece una comparación definitiva entre las redes de malla y los puntos de acceso cableados tradicionales para recintos a gran escala, cubriendo la arquitectura, las compensaciones de rendimiento y la estrategia de implementación. Proporciona a los gerentes de TI, arquitectos de red y CTOs marcos de trabajo accionables para diseñar infraestructuras WiFi de alto rendimiento y conformes para entornos de hostelería, comercio minorista, eventos y sector público. La guía también relaciona estas decisiones arquitectónicas con la plataforma de guest WiFi y análisis de Purple, independiente del hardware, demostrando cómo la elección correcta de la infraestructura impulsa resultados de negocio medibles.

Los mejores puntos de acceso Wi-Fi para empresas y laboratorios domésticos

Esta guía técnica evalúa los mejores puntos de acceso Wi-Fi empresariales para 2025-2026, cubriendo hardware Wi-Fi 6E y Wi-Fi 7 de Cisco, HPE Aruba, Ruckus, Juniper Mist y Ubiquiti en implementaciones de alta densidad para hostelería, comercio minorista y espacios públicos. Ofrece estrategias de arquitectura prácticas, comparaciones de proveedores, marcos de seguridad y métricas de ROI para líderes de TI que construyen redes inalámbricas de próxima generación. La plataforma de análisis y guest WiFi agnóstica al hardware de Purple se presenta como la capa de inteligencia que transforma la infraestructura de red en un activo de datos de primera parte.

Cisco Meraki vs. Aruba: Una Comparación Técnica para WiFi de Invitados

Una comparación técnica autorizada de Cisco Meraki y HPE Aruba para implementaciones de WiFi de invitados empresariales. Esta guía proporciona información práctica para gerentes de TI y arquitectos sobre arquitectura, autenticación, segmentación de red e integración de análisis independiente del hardware.

Comparando Puntos de Acceso Basados en Controlador vs. Gestionados en la Nube

Esta guía de referencia técnica compara las arquitecturas de Puntos de Acceso (AP) basados en controlador y gestionados en la nube para entornos empresariales. Ofrece a los líderes de TI un marco de trabajo neutral para evaluar modelos de implementación, coste total de propiedad y capacidades de integración con plataformas de inteligencia de invitados como Purple.

Punto de Acceso vs. Router: Una Guía para Redes Comerciales

Esta guía completa explora las distinciones técnicas entre puntos de acceso y routers, proporcionando estrategias de implementación prácticas para entornos comerciales. Equipa a los gerentes de TI y operadores de recintos con el conocimiento necesario para diseñar redes inalámbricas escalables, seguras y de alto rendimiento.

Repetidor WiFi vs. Extensor: Casos de Uso Empresariales

Esta guía de referencia técnica proporciona una comparación definitiva entre repetidores WiFi y extensores para entornos empresariales. Equipa a los gestores de TI y arquitectos de red con los marcos de decisión necesarios para implementar el hardware adecuado según los requisitos específicos de cada ubicación, garantizando un rendimiento óptimo, cumplimiento normativo y ROI.

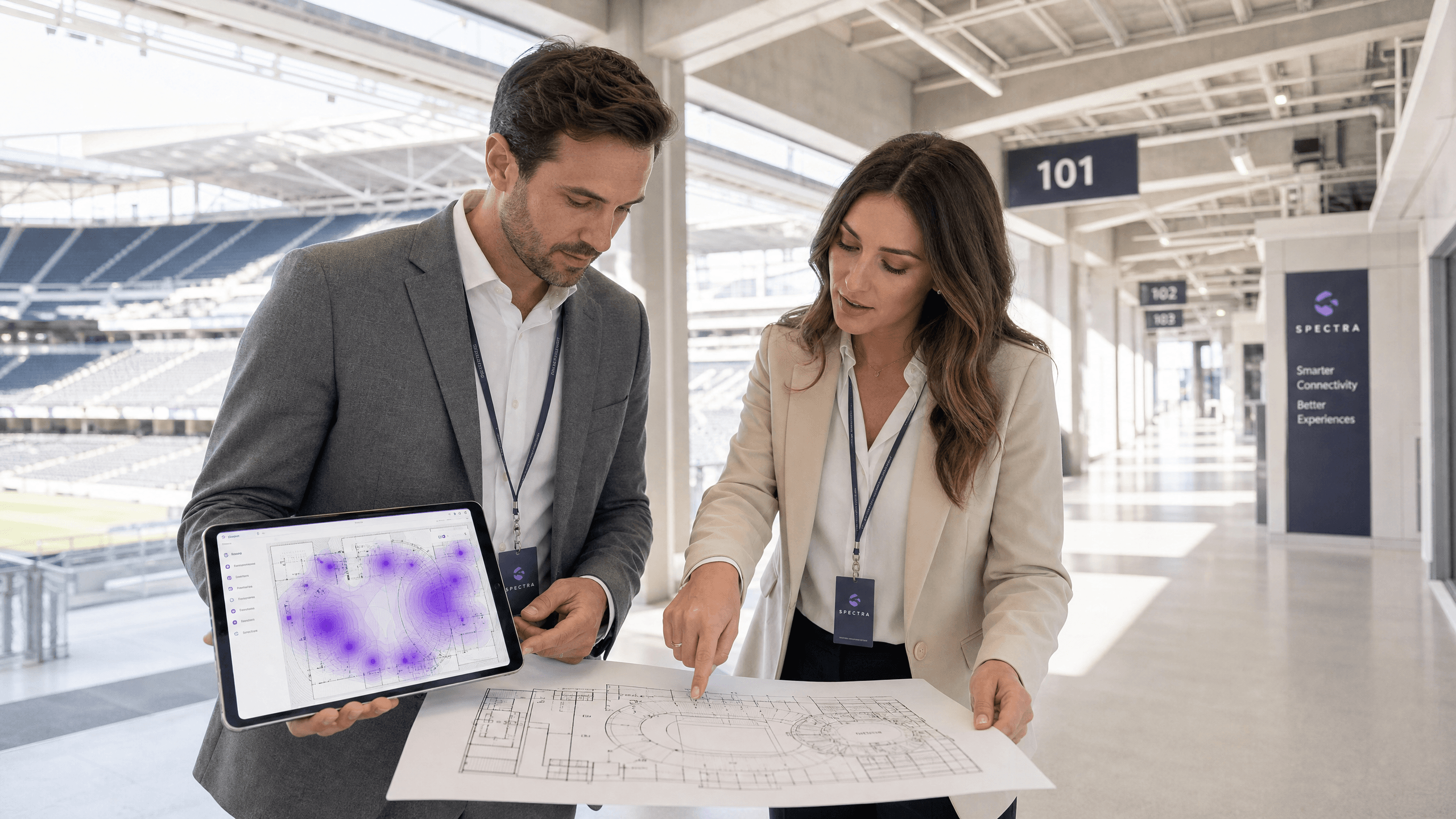

Heatmapping vs. Análisis de Presencia: Diferencias Técnicas

Esta guía técnica autorizada detalla las diferencias arquitectónicas y operativas críticas entre el heatmapping WiFi y el análisis de presencia para operadores de recintos empresariales. Proporciona a los líderes de TI, arquitectos de red y directores de operaciones marcos de implementación accionables, escenarios de implementación reales y mejores prácticas neutrales respecto al proveedor para extraer el máximo ROI de su infraestructura inalámbrica existente.

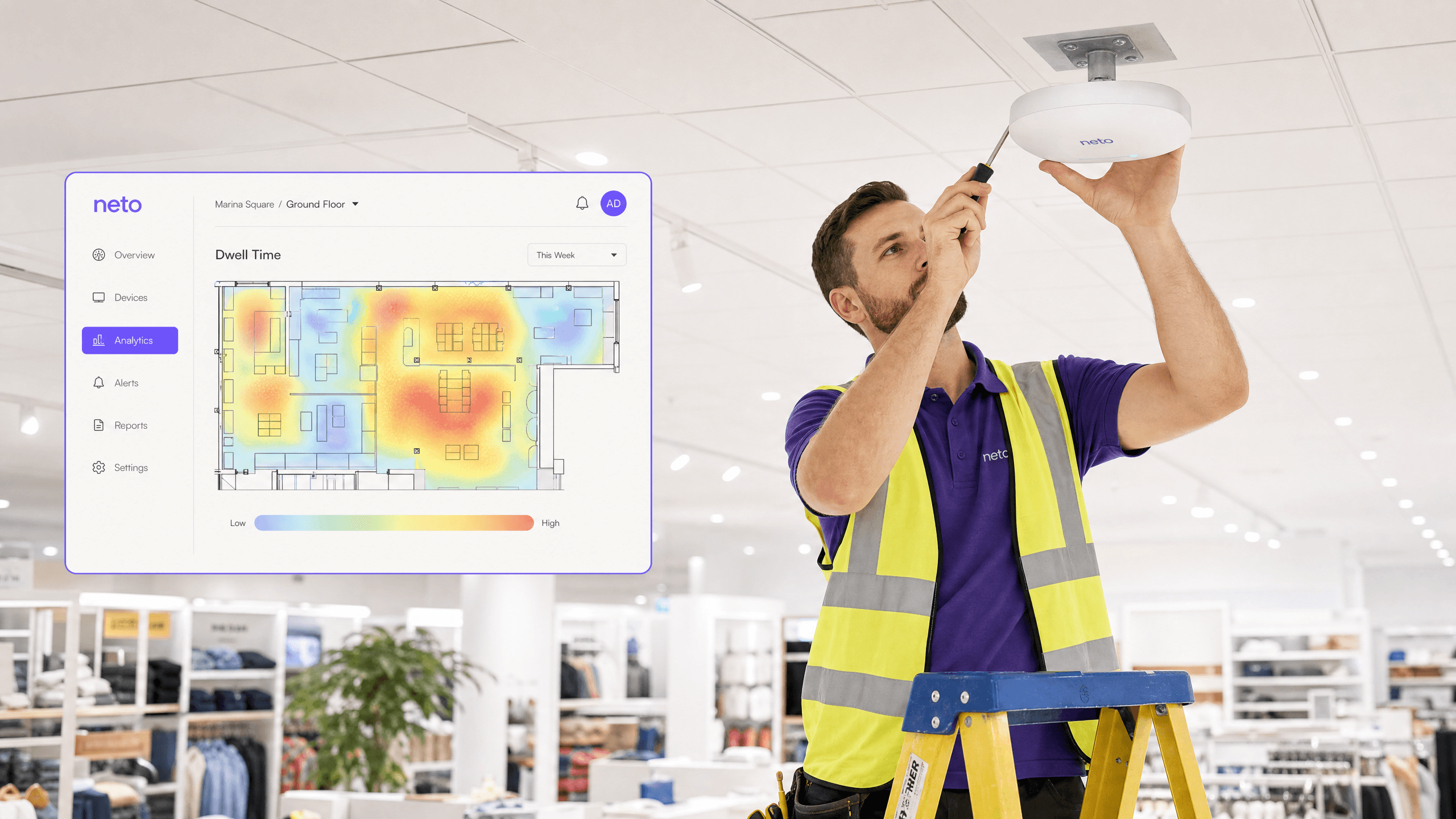

Cómo calcular el tiempo de permanencia utilizando análisis de ubicación WiFi

Esta guía proporciona una referencia técnica exhaustiva para calcular el tiempo de permanencia wifi utilizando análisis de ubicación WiFi, cubriendo la arquitectura completa desde la captura de solicitudes de sondeo 802.11, pasando por la trilateración basada en RSSI, hasta el análisis de zonas geocercadas. Está diseñada para gerentes de TI, arquitectos de red y directores de operaciones de recintos que necesitan implementar inteligencia de ubicación precisa y escalable en entornos minoristas, hoteleros, sanitarios y del sector público. Los lectores obtendrán orientación de implementación práctica, estudios de casos reales y un marco claro para traducir datos espaciales brutos en resultados de negocio medibles.

¿Qué es una solicitud de sondeo (Probe Request)? Entendiendo cómo los dispositivos descubren redes

Esta guía de referencia técnica ofrece un análisis en profundidad de las solicitudes de sondeo IEEE 802.11, el escaneo activo frente al pasivo y el impacto de la aleatorización de MAC en el análisis de ubicaciones. Proporciona estrategias de implementación prácticas para que los arquitectos de red optimicen las implementaciones de alta densidad, mitiguen las 'tormentas de sondeo' y garanticen una recopilación de datos precisa y compatible con GDPR utilizando capas de identidad autenticadas.

La mecánica de la orientación WiFi: Trilateración y RSSI explicados

Esta guía autorizada detalla la mecánica técnica de la orientación WiFi, explicando cómo la trilateración y las mediciones RSSI determinan la ubicación del dispositivo. Proporciona estrategias de implementación prácticas, metodologías de calibración y mejores prácticas arquitectónicas para líderes de IT que despliegan servicios de localización en entornos empresariales.

Cómo rastrear dispositivos únicos en redes inalámbricas empresariales

Esta guía ofrece una visión técnica completa sobre el seguimiento de dispositivos únicos en redes inalámbricas empresariales. Aborda los desafíos modernos como la aleatorización de MAC y detalla estrategias de implementación para operadores de recintos y equipos de TI para mantener análisis precisos e identificación de usuarios.

¿Cómo la aleatorización de direcciones MAC afecta a los análisis de WiFi para invitados?

Esta guía ofrece un análisis técnico en profundidad sobre cómo la aleatorización de direcciones MAC impacta en los análisis de WiFi para invitados. Proporciona estrategias prácticas para que los líderes de TI y los arquitectos de red restauren la visibilidad, garanticen métricas precisas y mantengan el cumplimiento en implementaciones a gran escala. Cubriendo la mecánica de la aleatorización por red y efímera, la arquitectura de resolución de identidad y los escenarios de implementación en el mundo real, esta es la referencia definitiva para cualquier organización que dependa de datos espaciales derivados de WiFi.

Cómo cambiar el canal predeterminado de tu router

Esta guía de referencia técnica autorizada proporciona a los gerentes de TI y arquitectos de red estrategias prácticas para configurar los canales WiFi con el fin de mitigar interferencias, maximizar el rendimiento y asegurar una base de RF estable para aplicaciones empresariales como Purple Guest WiFi y Analytics.

Canales DFS: Qué son y cuándo evitarlos

Esta guía autorizada desglosa las realidades técnicas y operativas de los canales de Selección Dinámica de Frecuencia (DFS) en la banda de 5 GHz. Los operadores de recintos y los equipos de TI aprenderán a evaluar el riesgo de radar, configurar las Comprobaciones de Disponibilidad de Canal (CAC) y desplegar planes de contingencia robustos para proteger los entornos inalámbricos de alta densidad de caídas repentinas de conectividad.

Cómo solucionar el WiFi lento sin actualizar tu plan de internet

Una guía de referencia técnica completa para gerentes de TI y arquitectos de red sobre cómo optimizar el rendimiento del WiFi empresarial sin aumentar el ancho de banda del ISP. Cubre la sintonización de RF, la gestión de la densidad de clientes, la implementación de QoS y cómo aprovechar el análisis de WiFi para diagnosticar y resolver cuellos de botella.

Los mejores canales WiFi para recintos de alta densidad

Una referencia técnica definitiva para seleccionar y optimizar los canales WiFi en entornos de alta densidad como estadios, pabellones y grandes recintos públicos. Cubre la física de RF, las estrategias de reutilización de canales en las bandas de 5 GHz y 6 GHz, y una guía de implementación práctica para líderes de TI.