Guias Técnicos

Guias técnicos aprofundados e orientados por especialistas sobre WiFi de convidados, análises, Captive Portals e tecnologia de espaços.

359 guides

Como Implementar Restrições de Tempo e de Largura de Banda em WiFi de Convidados

Um guia de referência técnica de autoridade sobre a implementação de restrições de tempo e de largura de banda em redes WiFi de convidados empresariais. Este guia fornece esquemas arquitetónicos práticos, configurações neutras em termos de fornecedor e estudos de caso reais para ajudar os líderes de TI a equilibrar o desempenho da rede, a conformidade de segurança e a experiência do visitante.

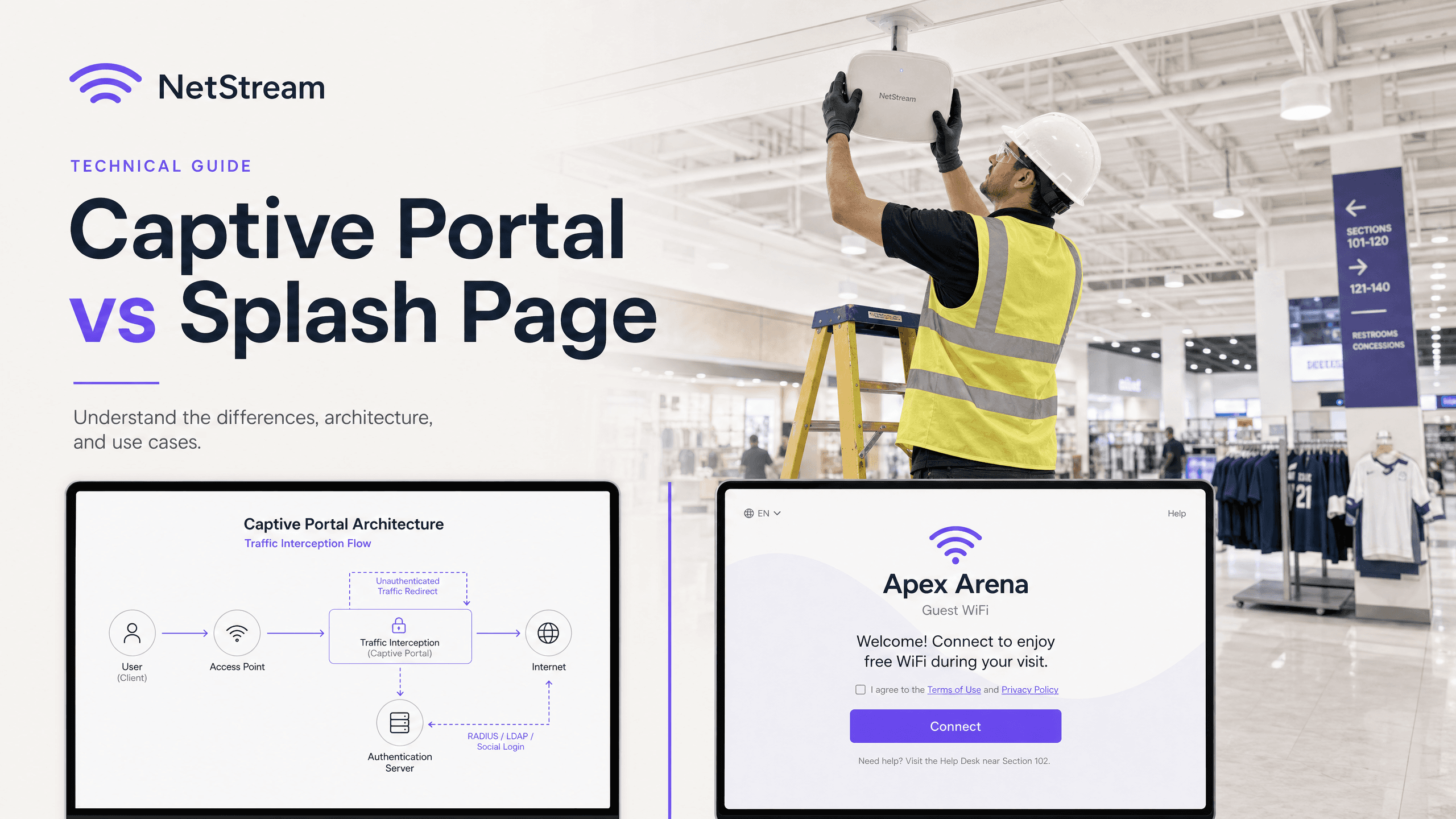

Captive Portal vs Splash Page

Este guia de referência analisa a distinção crítica entre captive portals e splash pages em redes WiFi de convidados. Clarifica como o mecanismo subjacente de interceção de rede funciona em conjunto com a interface visual do convidado, ajudando os líderes de TI e os operadores de espaços a tomar decisões informadas de arquitetura e aquisição.

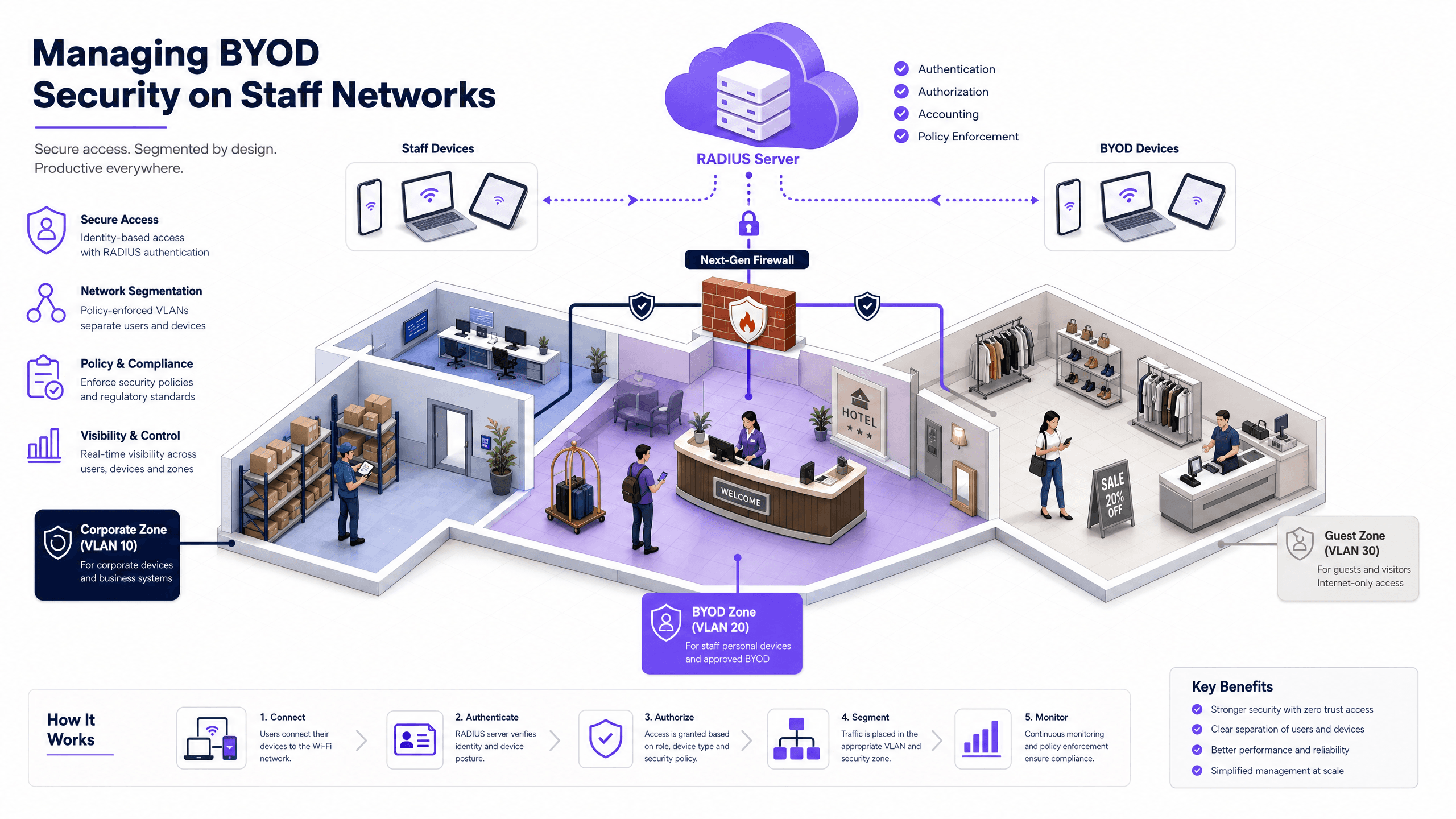

Gerir a Segurança de BYOD (Bring Your Own Device) em Redes de Colaboradores

An authoritative, technical reference guide for enterprise IT managers and network architects on securing Bring Your Own Device (BYOD) access on staff networks. This guide outlines the exact network architecture, authentication protocols, and MDM integration workflows required to mitigate data leakages and maintain regulatory compliance across high-footfall venues.

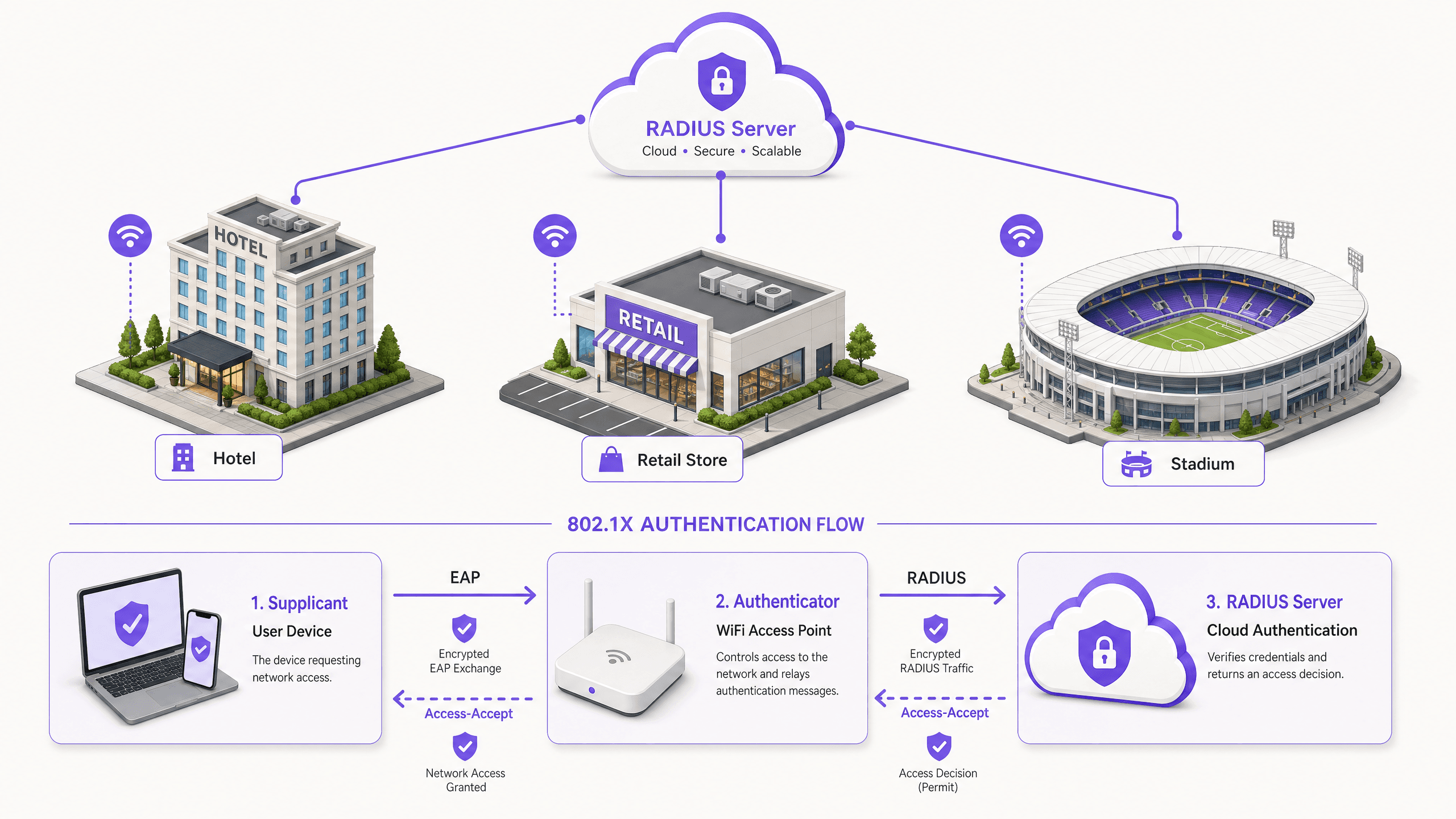

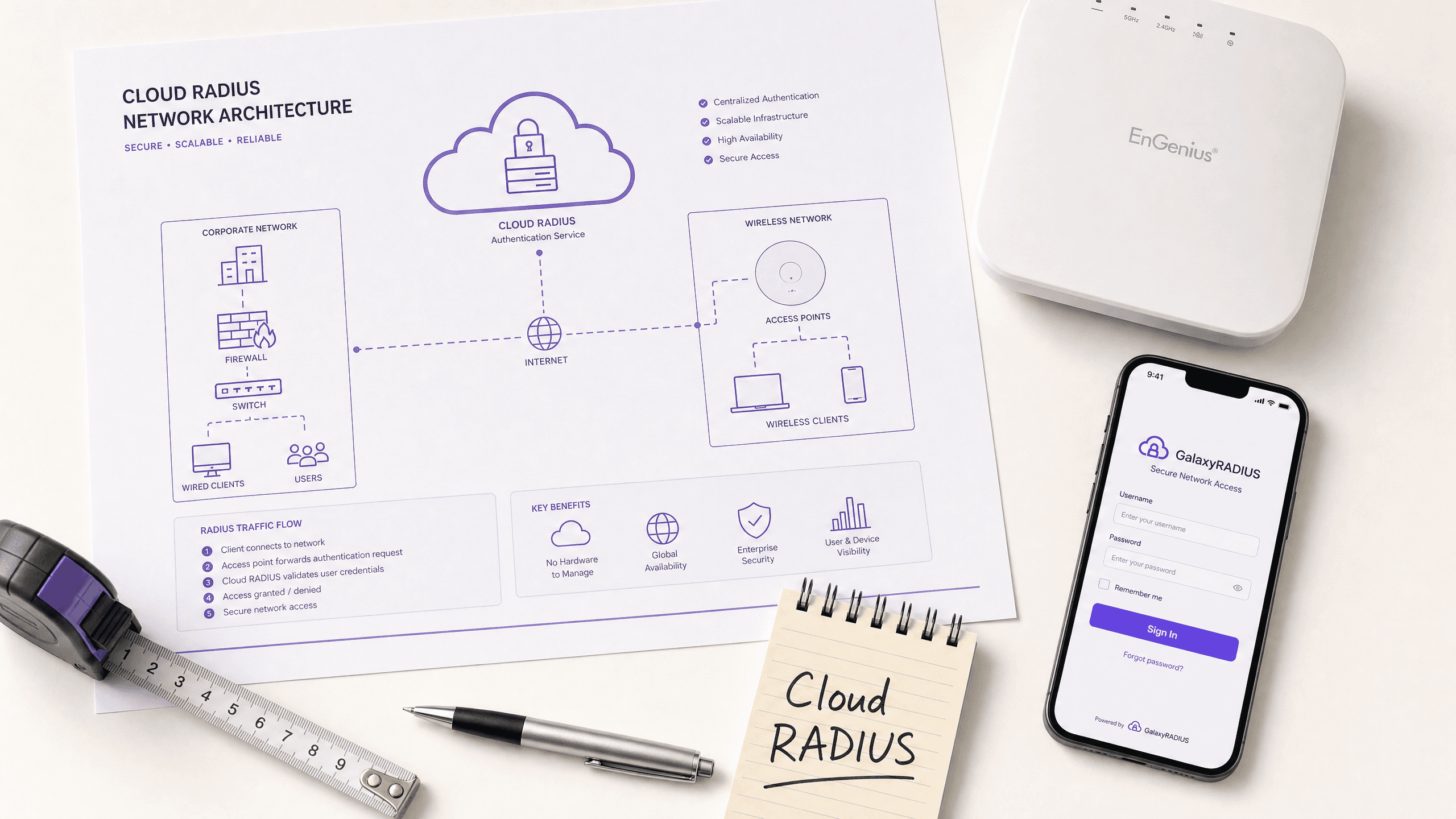

Como Implementar a Autenticação 802.1X com Cloud RADIUS

Este guia de referência técnica fornece uma estrutura abrangente para a implementação da autenticação 802.1X com Cloud RADIUS em propriedades empresariais distribuídas. Detalha a arquitetura, a seleção do método EAP, o sequenciamento da implementação e as estratégias de mitigação de riscos necessárias para proteger o acesso à rede, eliminando a sobrecarga operacional da infraestrutura no local.

O que é Cloud RADIUS? Um Guia Abrangente para RADIUS como Serviço

Este guia abrangente explora o Cloud RADIUS (RADIUS as a Service), detalhando a sua arquitetura, métodos EAP e estratégias de implementação. Fornece aos líderes de TI informações acionáveis sobre a migração de servidores no local para um modelo de autenticação baseado na nuvem, escalável, seguro e em conformidade.

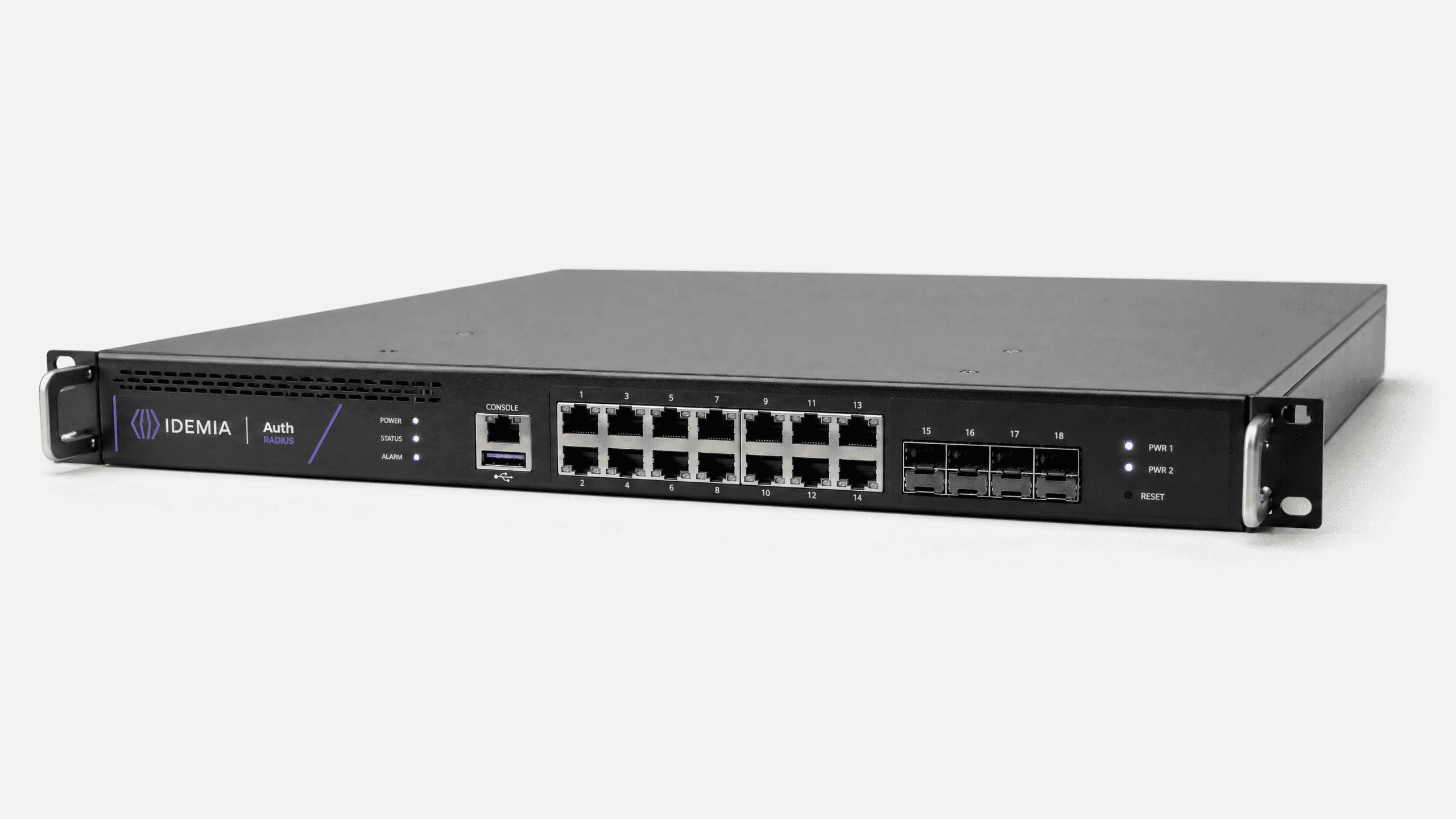

Migrar de RADIUS Local (NPS) para RADIUS como Serviço

Este guia abrangente detalha a arquitetura técnica, a metodologia de implementação e o impacto nos negócios da migração do Microsoft Network Policy Server (NPS) local para um modelo RADIUS como Serviço nativo da cloud. Fornece a líderes de TI e arquitetos de rede estruturas práticas para reduzir os custos operacionais, eliminar pontos únicos de falha e proteger a autenticação empresarial em locais distribuídos.

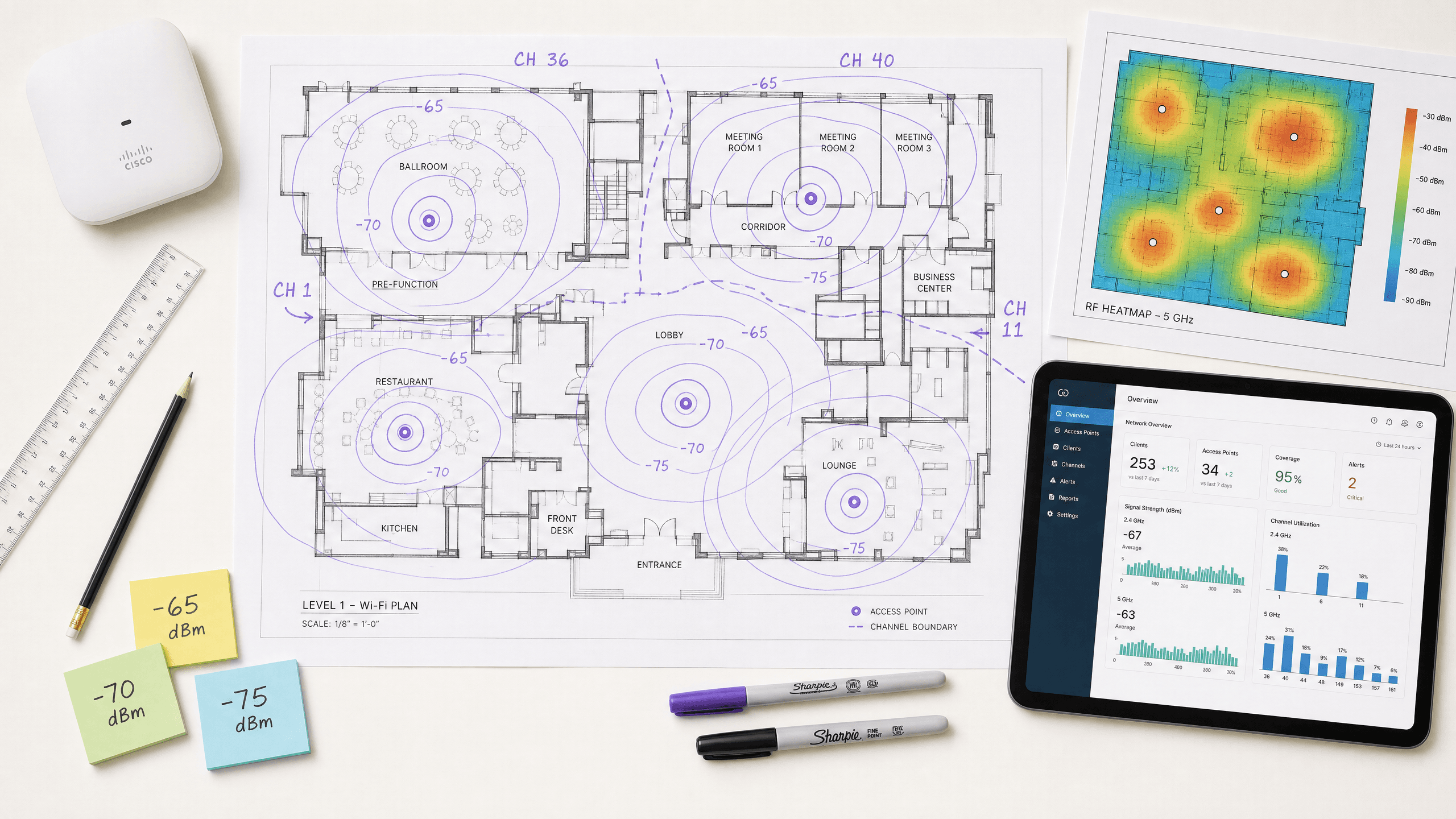

Compreender RSSI e a Força do Sinal para um Planeamento Ótimo de Canais

Este guia oferece uma análise técnica aprofundada e abrangente sobre RSSI, Relação Sinal-Ruído (SNR) e princípios de propagação de RF para um planeamento ótimo de canais. Capacita gestores de TI, arquitetos de rede e diretores de operações de espaços com estratégias acionáveis para mitigar a Interferência Co-Canal e a Interferência de Canal Adjacente, otimizar a colocação de APs e alavancar a análise de dados para um impacto comercial mensurável em ambientes de hotelaria, retalho e setor público.

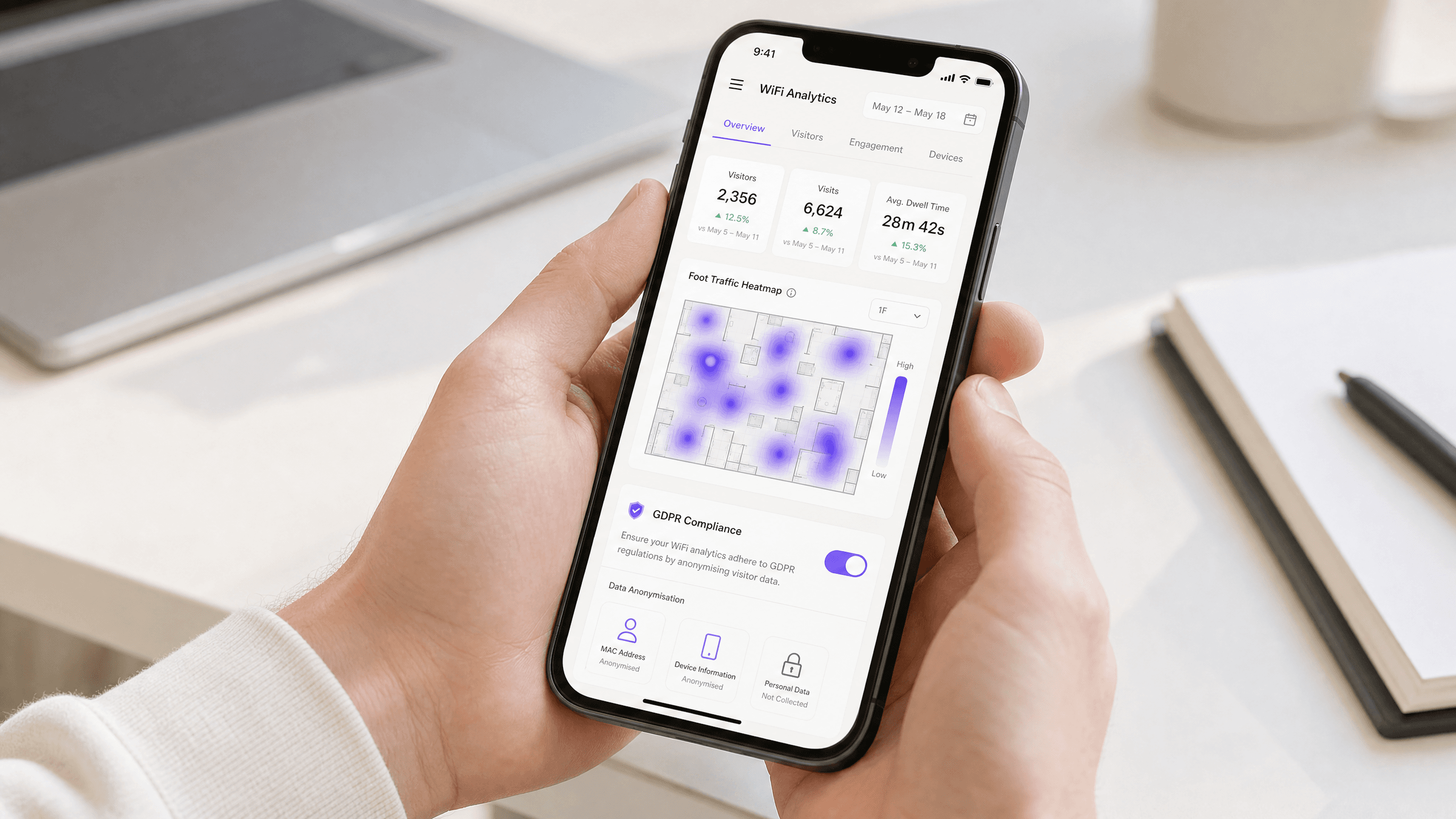

Privacidade por Design: Anonimização de Dados WiFi para Conformidade com o GDPR

Este guia autorizado detalha a arquitetura técnica e as estratégias de implementação para anonimizar dados WiFi para garantir a conformidade com o GDPR. Fornece a líderes de TI e arquitetos de rede estruturas acionáveis para equilibrar análises robustas de locais com requisitos rigorosos de privacidade de dados.

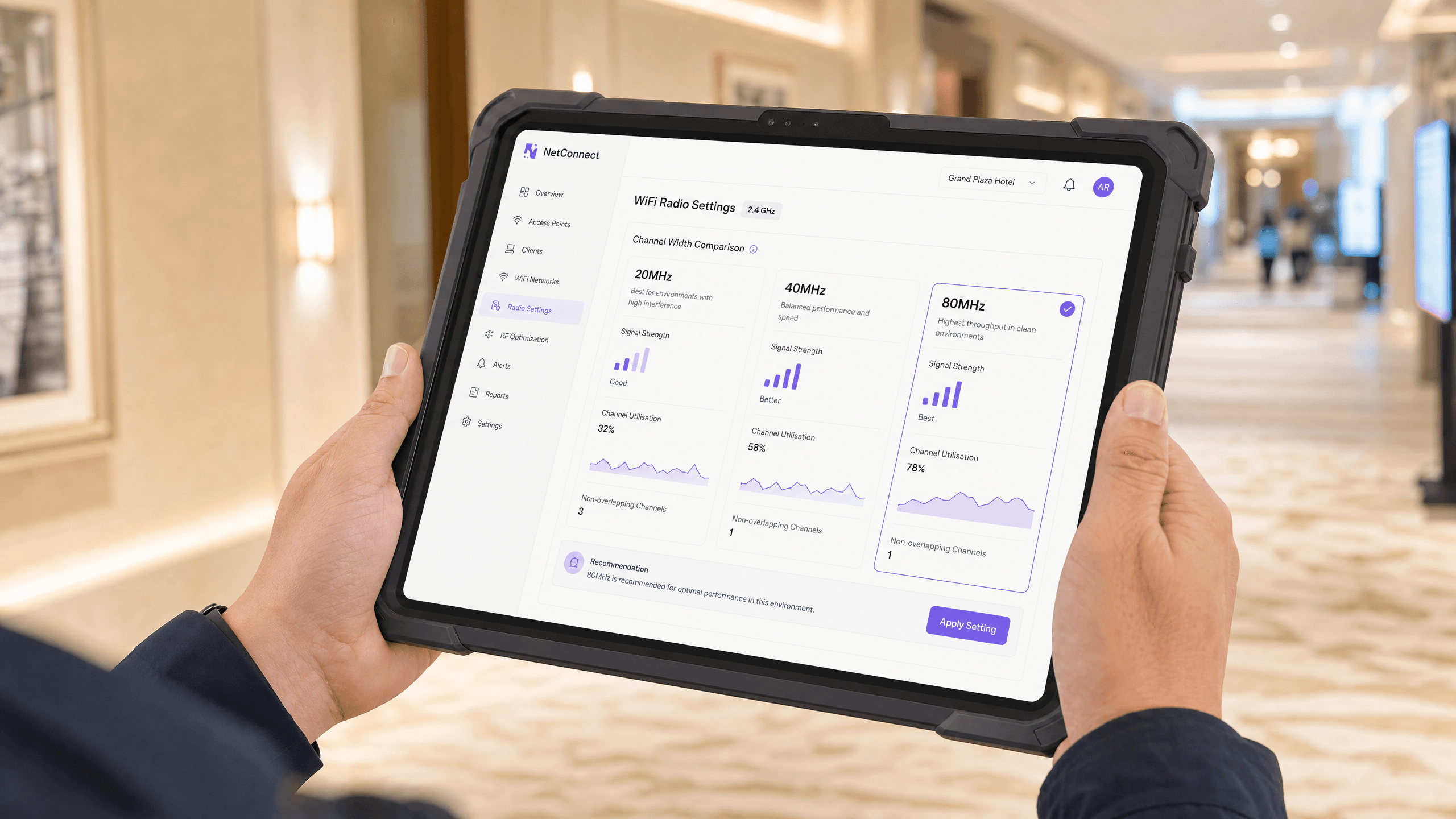

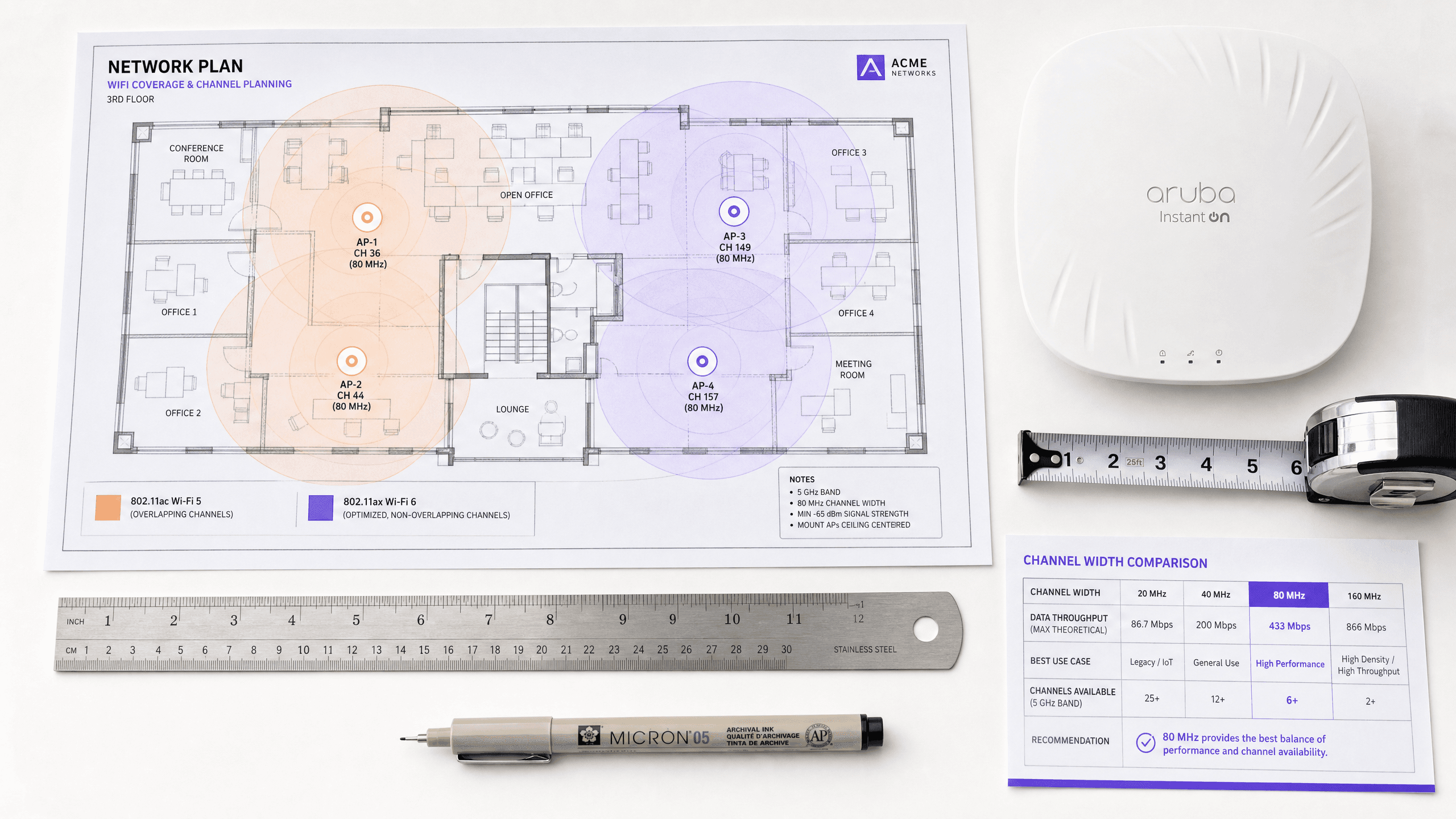

20MHz vs 40MHz vs 80MHz: Que Largura de Canal Deve Utilizar?

Este guia fornece uma referência técnica definitiva e neutra em relação a fornecedores para gestores de TI, arquitetos de rede e diretores de operações de locais sobre a seleção da largura de canal WiFi correta — 20MHz, 40MHz ou 80MHz — em implementações empresariais em hotelaria, retalho, eventos e ambientes do setor público. Abrange a mecânica subjacente do IEEE 802.11, as compensações de capacidade no mundo real e orientações de implementação passo a passo para ajudar as equipas a tomar a decisão certa neste trimestre. Compreender a seleção da largura do canal é uma das decisões de maior alavancagem em qualquer design de LAN sem fios, impactando diretamente o débito, a interferência, o suporte à densidade de clientes e a fiabilidade dos serviços voltados para convidados.

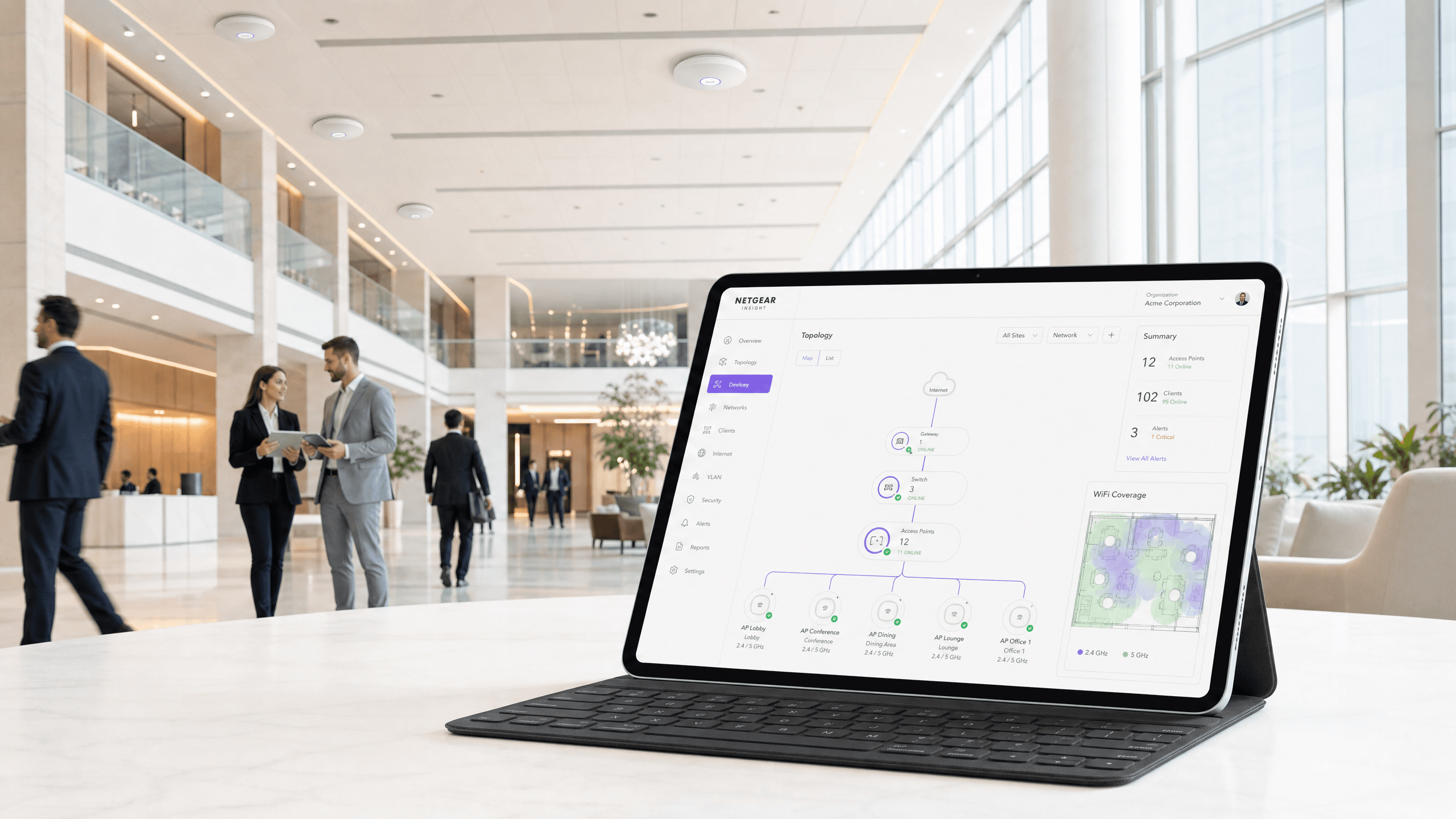

O que é um WLC (Wireless LAN Controller) e Ainda Precisa de Um?

Este guia abrangente explora a evolução dos Wireless LAN Controllers (WLCs) e fornece uma estrutura técnica para determinar a arquitetura certa em 2026. Abrange modelos de hardware tradicionais, geridos na cloud e sem controlador, detalhando o seu impacto na conformidade, escalabilidade e experiência do convidado.

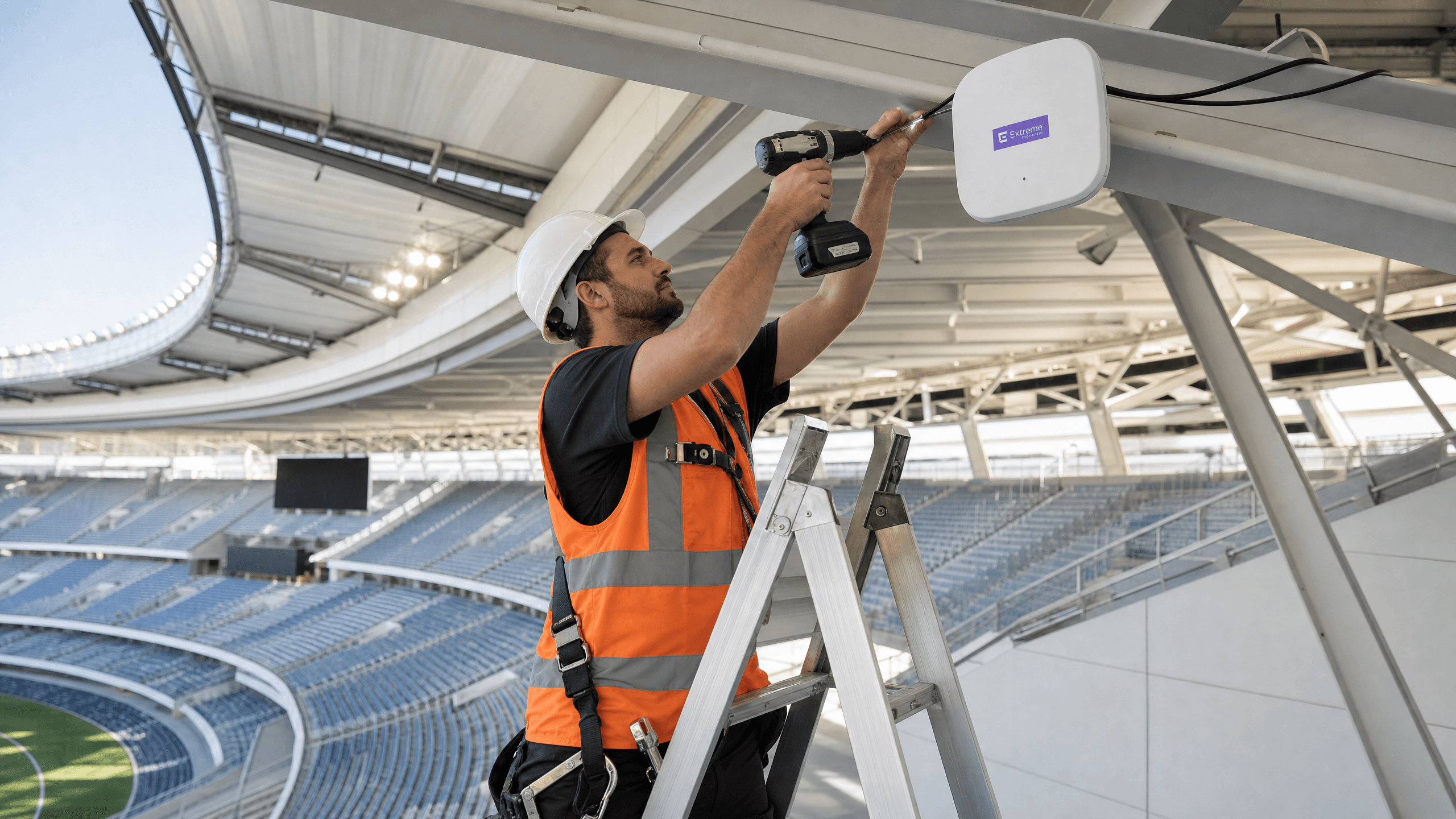

Power over Ethernet (PoE) para Pontos de Acesso: Um Guia de Implementação

This guide provides infrastructure technicians, network architects, and IT decision-makers with a definitive technical reference for deploying Power over Ethernet (PoE) access points across enterprise venues including hotels, retail estates, stadiums, and public-sector facilities. It covers IEEE standards from 802.3af through 802.3bt, power budget calculation, cabling requirements, VLAN segmentation, and security compliance, with concrete implementation scenarios and measurable ROI benchmarks. Understanding PoE architecture is foundational to any [Guest WiFi](/guest-wifi) or [WiFi Analytics](/guest-wifi-marketing-analytics-platform) deployment, as the reliability of the physical layer directly determines the quality of data capture, user experience, and operational uptime.

Rede Mesh vs. Access Points: Qual é Melhor para Grandes Espaços?

Este guia técnico fornece uma comparação definitiva entre redes mesh e Access Points tradicionais com fios para espaços de grande escala, cobrindo arquitetura, compromissos de desempenho e estratégia de implementação. Equipa gestores de TI, arquitetos de rede e CTOs com estruturas acionáveis para projetar infraestruturas WiFi de alto desempenho e conformes para ambientes de hotelaria, retalho, eventos e setor público. O guia também mapeia estas decisões arquitetónicas para a plataforma de guest WiFi e análise de dados agnóstica de hardware da Purple, demonstrando como a escolha certa da infraestrutura impulsiona resultados de negócio mensuráveis.

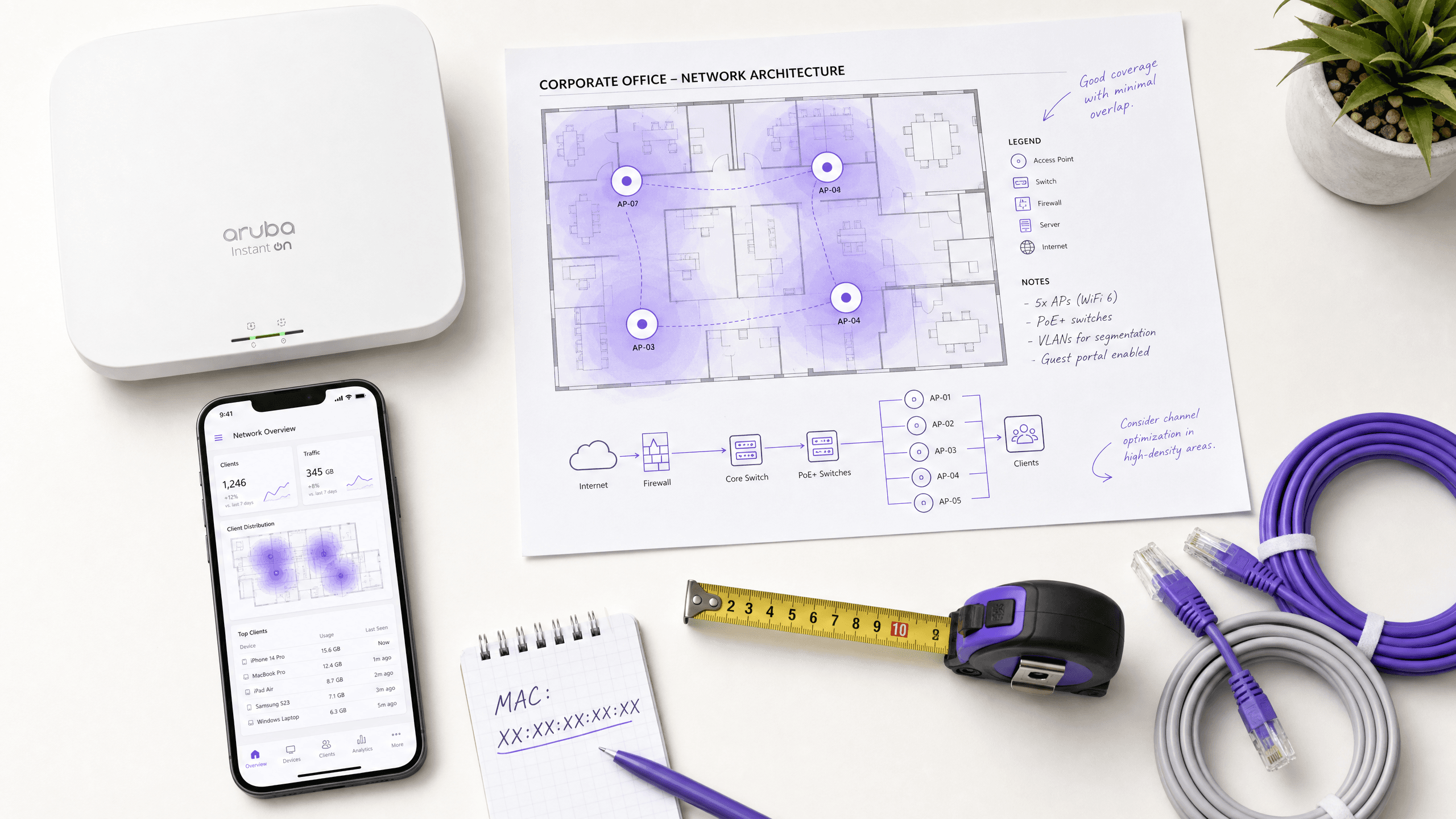

Os Melhores Pontos de Acesso Wi-Fi para Empresas e Homelabs

Este guia técnico avalia os melhores pontos de acesso Wi-Fi empresariais para 2025-2026, cobrindo hardware Wi-Fi 6E e Wi-Fi 7 da Cisco, HPE Aruba, Ruckus, Juniper Mist e Ubiquiti em implementações de alta densidade em hotelaria, retalho e espaços públicos. Fornece estratégias de arquitetura acionáveis, comparações de fornecedores, estruturas de segurança e métricas de ROI para líderes de TI que constroem redes sem fios de próxima geração. A plataforma de guest WiFi e análise de dados agnóstica de hardware da Purple é mapeada ao longo do guia como a camada de inteligência que transforma a infraestrutura de rede num ativo de dados primários.

Cisco Meraki vs. Aruba: Uma Comparação Técnica para Guest WiFi

Uma comparação técnica autoritária da Cisco Meraki e HPE Aruba para implementações de Guest WiFi empresariais. Este guia fornece informações acionáveis para gestores de TI e arquitetos sobre arquitetura, autenticação, segmentação de rede e integração de análises agnósticas de hardware.

Comparar Pontos de Acesso Baseados em Controlador vs. Geridos na Nuvem

Este guia de referência técnica compara arquiteturas de Pontos de Acesso baseadas em controlador e geridas na nuvem para ambientes empresariais. Fornece aos líderes de TI uma estrutura neutra em relação ao fornecedor para avaliar modelos de implementação, custo total de propriedade e capacidades de integração com plataformas de inteligência de convidados como a Purple.

Access Point vs. Router: Um Guia para Redes Comerciais

Este guia abrangente explora as distinções técnicas entre access points e routers, fornecendo estratégias de implementação acionáveis para ambientes comerciais. Capacita gestores de TI e operadores de espaços com o conhecimento necessário para arquitetar redes sem fios escaláveis, seguras e de alto desempenho.

Repetidor WiFi vs. Extensor: Casos de Uso Empresariais

Este guia de referência técnica oferece uma comparação definitiva entre repetidores WiFi e extensores para ambientes empresariais. Prepara gestores de TI e arquitetos de rede com os frameworks de decisão necessários para implementar o hardware certo para requisitos específicos de locais, garantindo desempenho ótimo, conformidade e ROI.

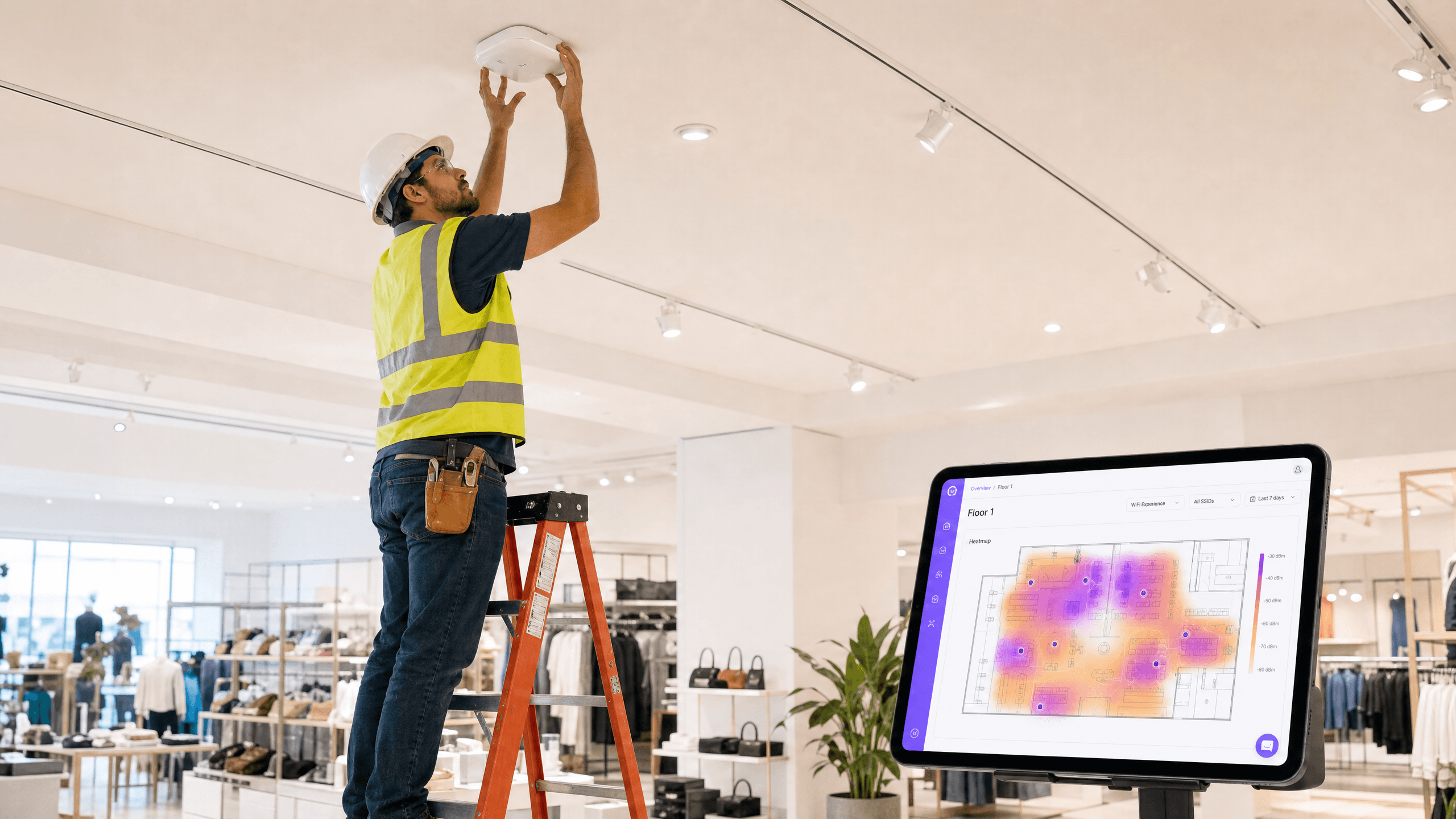

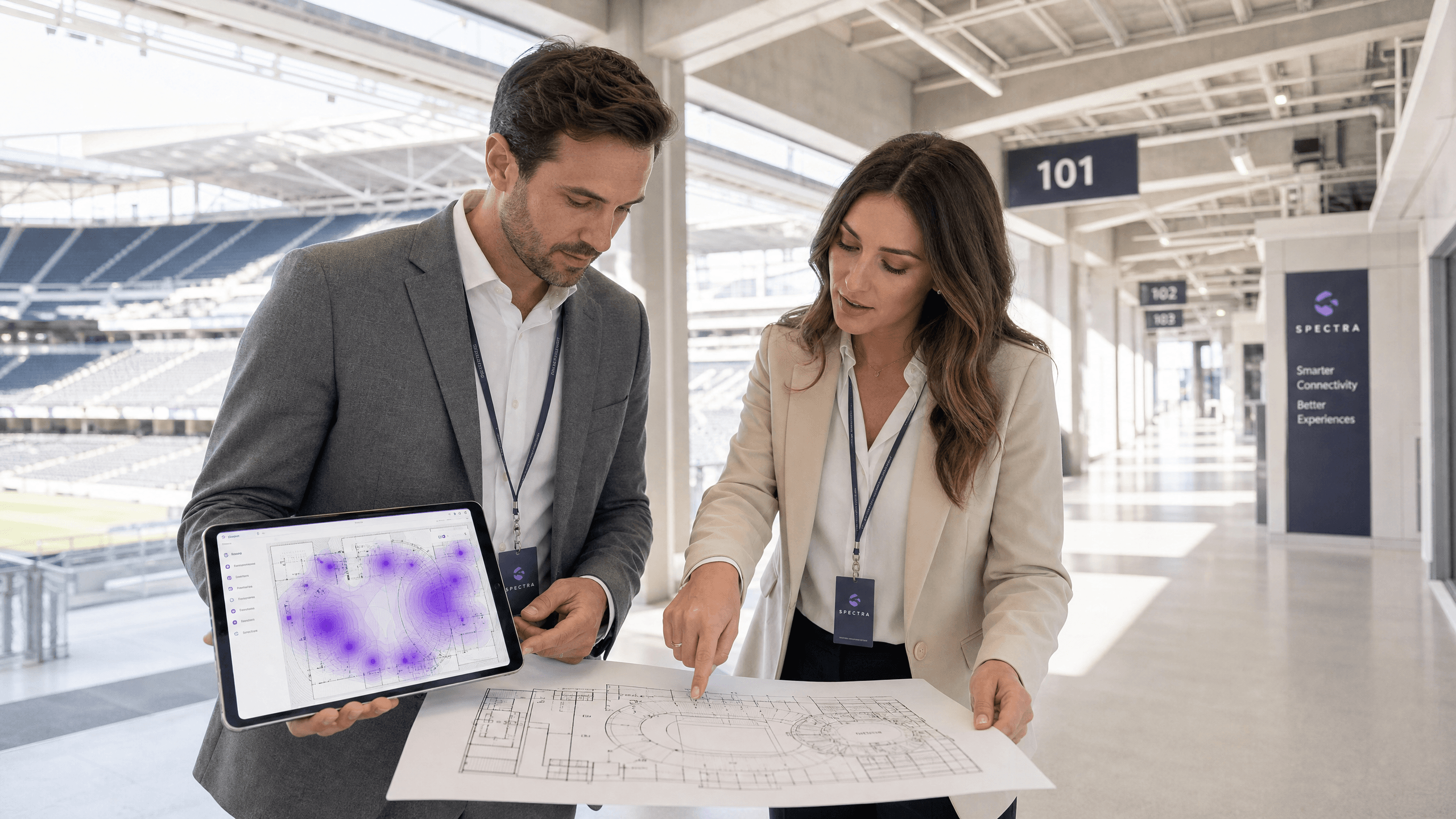

Heatmapping vs. Análise de Presença: Diferenças Técnicas

Este guia técnico e autoritário detalha as diferenças arquitetónicas e operacionais críticas entre o heatmapping WiFi e a análise de presença para operadores de espaços empresariais. Fornece a líderes de TI, arquitetos de rede e diretores de operações estruturas de implementação acionáveis, cenários de implementação reais e melhores práticas neutras em relação a fornecedores para extrair o máximo ROI da sua infraestrutura sem fios existente.

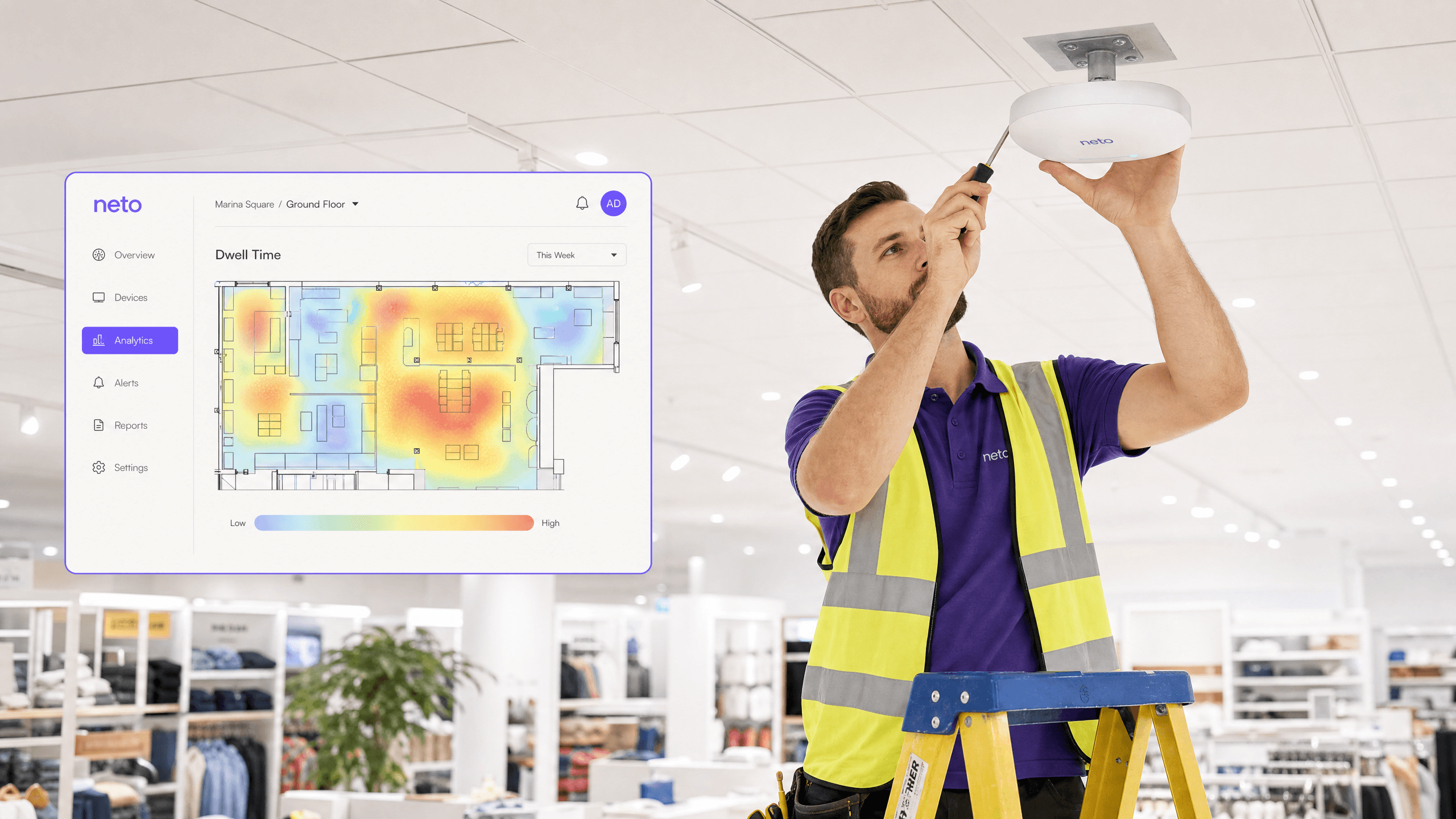

Como Calcular o Tempo de Permanência Usando Análise de Localização WiFi

Este guia fornece uma referência técnica abrangente para o cálculo do tempo de permanência wifi usando análise de localização WiFi, cobrindo a arquitetura completa desde a captura de pedidos de sonda 802.11, passando pela trilateração baseada em RSSI, até à análise de zonas georreferenciadas. É concebido para gestores de IT, arquitetos de rede e diretores de operações de espaços que necessitam de implementar inteligência de localização precisa e escalável em ambientes de retalho, hotelaria, saúde e setor público. Os leitores obterão orientações de implementação acionáveis, estudos de caso reais e uma estrutura clara para traduzir dados espaciais brutos em resultados de negócio mensuráveis.

O que é um Pedido de Sondagem? Compreender Como os Dispositivos Descobrem Redes

Este guia de referência técnica oferece uma análise aprofundada dos pedidos de sondagem IEEE 802.11, da varredura ativa versus passiva e do impacto da aleatorização de MAC na análise de locais. Apresenta estratégias de implementação acionáveis para arquitetos de rede otimizarem implementações de alta densidade, mitigarem tempestades de sondagem e garantirem a recolha de dados precisa e em conformidade com o GDPR, utilizando camadas de identidade autenticadas.

A Mecânica da Localização por WiFi: Trilateração e RSSI Explicados

Este guia autorizado detalha a mecânica técnica da localização por WiFi, explicando como as medições de trilateração e RSSI determinam a localização do dispositivo. Fornece estratégias de implementação acionáveis, metodologias de calibração e melhores práticas arquitetónicas para líderes de TI que implementam serviços de localização em espaços empresariais.

Como Rastrear Dispositivos Únicos em Redes Sem Fios Empresariais

Este guia oferece uma visão técnica abrangente sobre o rastreamento de dispositivos únicos em redes sem fios empresariais. Aborda desafios modernos como a aleatorização de MAC e detalha estratégias de implementação para operadores de espaços e equipas de TI, a fim de manter análises precisas e identificação de utilizadores.

Wi-Fi 6 vs Wi-Fi 5: Resolve a Interferência de Canal?

Este guia oferece uma análise técnica aprofundada sobre como o Wi-Fi 6 (802.11ax) aborda a interferência de canal em ambientes empresariais de alta densidade através de OFDMA e BSS Coloring. Equipa gestores de TI, arquitetos de rede e CTOs com estratégias de implementação acionáveis, estudos de caso reais de hotelaria e saúde, e uma estrutura para avaliar o ROI de atualizações de infraestrutura em locais onde o desempenho sem fios é crítico para o negócio.

Como a Aleatorização de Endereço MAC Afeta a Análise de WiFi para Convidados

Este guia oferece uma análise técnica aprofundada sobre como a aleatorização de endereço MAC impacta a análise de WiFi para convidados. Oferece estratégias práticas para líderes de TI e arquitetos de rede restaurarem a visibilidade, garantirem métricas precisas e manterem a conformidade em implementações de grande escala. Abrangendo a mecânica da aleatorização por rede e efémera, a arquitetura de resolução de identidade e cenários de implementação no mundo real, esta é a referência definitiva para qualquer organização que dependa de dados espaciais derivados de WiFi.