Como Rastrear Dispositivos Únicos em Redes Sem Fios Empresariais

Este guia oferece uma visão técnica abrangente sobre o rastreamento de dispositivos únicos em redes sem fios empresariais. Aborda desafios modernos como a aleatorização de MAC e detalha estratégias de implementação para operadores de espaços e equipas de TI, a fim de manter análises precisas e identificação de utilizadores.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: A Evolução do Rastreamento de Dispositivos

- A Abordagem Legada: Dependência do Endereço MAC

- A Mudança de Paradigma: Aleatorização de MAC

- Arquitetura Moderna: Rastreamento Centrado na Identidade

- Guia de Implementação: Estratégias de Implementação

- Passo 1: Configuração da Infraestrutura de Rede

- Passo 2: Design e Implementação do Captive Portal

- Passo 3: Integração da Plataforma de Análise

- Melhores Práticas para Ambientes Empresariais

- 1. Priorize a Experiência do Utilizador em Detrimento da Recolha de Dados

- 2. Aproveite o Passpoint para Locais de Alta Densidade

- 3. Garanta a Conformidade Regulatória

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

Resumo Executivo

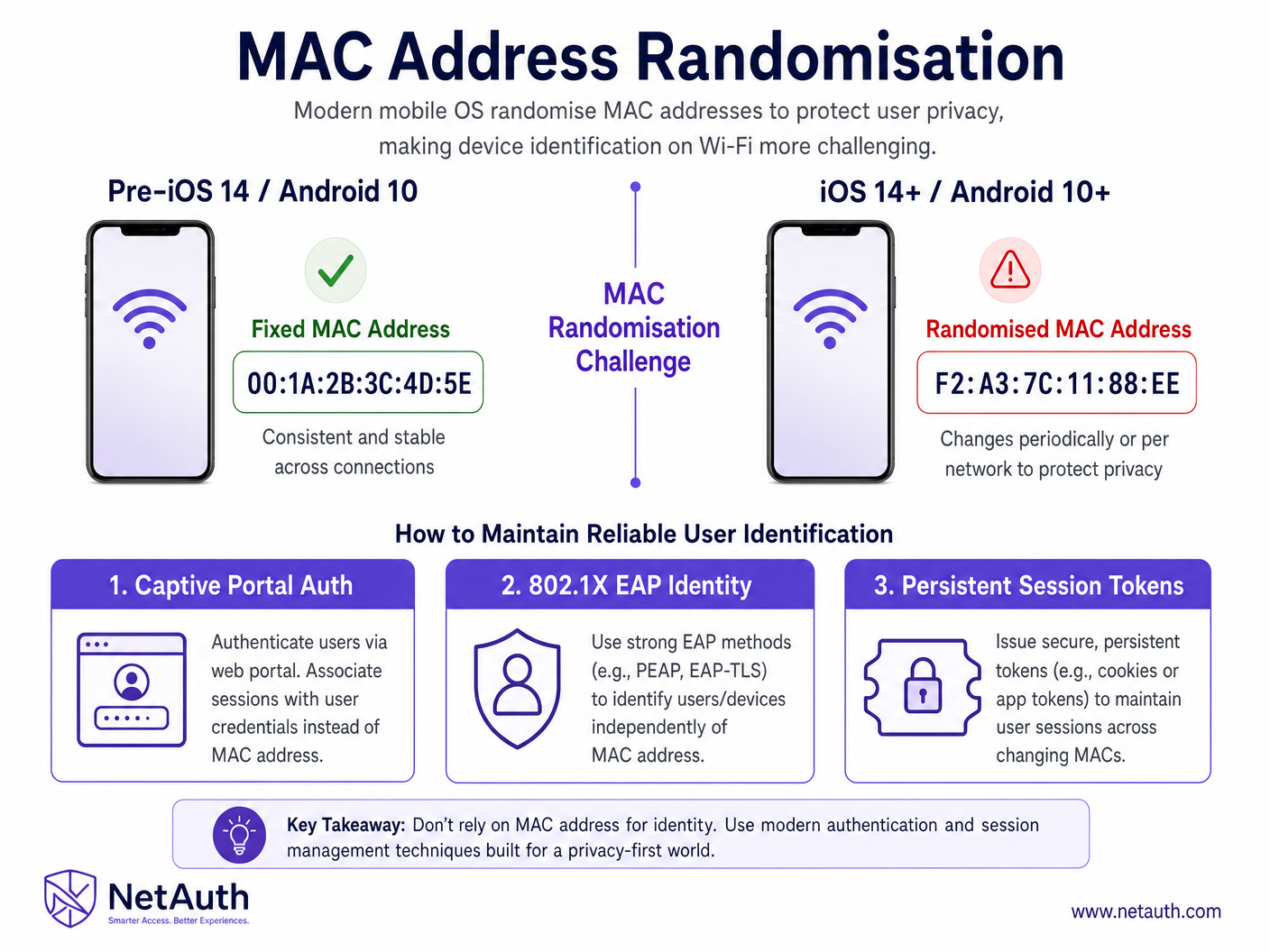

Para líderes de TI empresariais e operadores de espaços, a capacidade de rastrear com precisão dispositivos únicos numa rede wireless é fundamental tanto para a inteligência operacional quanto para o ROI de marketing. No entanto, o cenário mudou fundamentalmente. A adoção generalizada da aleatorização de endereços MAC pelos principais sistemas operativos móveis (iOS 14+, Android 10+) tornou obsoletos os métodos de rastreamento legados, exigindo uma mudança estratégica na forma como identificamos e autenticamos os utilizadores.

Este guia de referência técnica descreve a arquitetura moderna necessária para rastrear dispositivos de forma fiável em ambientes empresariais — desde grandes espaços de retalho a estádios de alta densidade. Iremos explorar a mecânica técnica da identificação de dispositivos, avaliar o impacto das atualizações de OS centradas na privacidade e fornecer estratégias de implementação acionáveis. Ao fazer a transição do rastreamento centrado no hardware para a autenticação centrada na identidade — aproveitando captive portals, 802.1X e tokens de sessão persistentes — as organizações podem manter robustas WiFi Analytics enquanto garantem a conformidade com regulamentações rigorosas de proteção de dados.

Análise Técnica Aprofundada: A Evolução do Rastreamento de Dispositivos

A Abordagem Legada: Dependência do Endereço MAC

Historicamente, as redes empresariais dependiam fortemente do endereço Media Access Control (MAC) — um identificador único, codificado em hardware, atribuído a cada controlador de interface de rede (NIC). Quando um dispositivo procurava redes ou se conectava a um access point, a infraestrutura de rede registava este endereço MAC. Isso fornecia um identificador persistente que as plataformas de análise usavam para calcular o tempo de permanência, a frequência de visitas e o movimento entre locais.

A Mudança de Paradigma: Aleatorização de MAC

Para melhorar a privacidade do utilizador e prevenir o rastreamento passivo, a Apple e a Google introduziram a aleatorização de MAC. Quando um dispositivo moderno procura redes, transmite um endereço MAC aleatório e temporário. Mais criticamente, ao conectar-se a uma rede, o dispositivo pode usar um endereço MAC aleatório diferente por SSID e, em algumas configurações, rodar este endereço periodicamente (por exemplo, a cada 24 horas).

Isso quebra fundamentalmente os modelos de análise que dependem do endereço MAC como chave primária. Um único visitante recorrente pode aparecer como múltiplos dispositivos únicos ao longo de uma semana, distorcendo severamente métricas como a afluência e a lealdade.

Arquitetura Moderna: Rastreamento Centrado na Identidade

Para superar a aleatorização de MAC, a indústria mudou para o rastreamento centrado na identidade. Isso envolve mover o identificador primário da camada de hardware (Camada 2) para a camada de aplicação (Camada 7).

1. Autenticação por Captive Portal

A solução mais prevalente em espaços públicos é o Guest WiFi captive portal. Em vez de rastrear o dispositivo, a rede autentica o utilizador. Quando um utilizador se conecta, é redirecionado para um portal onde se autentica via e-mail, login social ou SMS. A plataforma de análise (como a Purple) associa então a sessão atual (e o seu endereço MAC temporário) ao perfil de utilizador autenticado.

2. Tokens de Sessão Persistentes e Cookies

Uma vez que um utilizador se autentica através do captive portal, o sistema coloca um cookie persistente ou token de sessão no navegador do dispositivo. Quando o utilizador regressa ao local, mesmo que o seu endereço MAC tenha mudado, a rede pode reautenticá-lo silenciosamente via token, ligando o novo endereço MAC ao perfil de utilizador existente.

3. 802.1X EAP e Passpoint (Hotspot 2.0)

Para conectividade segura e sem interrupções, tecnologias como 802.1X e Passpoint (Hotspot 2.0) oferecem uma solução robusta. Os dispositivos são provisionados com um certificado ou perfil que os autentica automaticamente na rede. A identidade está ligada ao certificado, contornando completamente a necessidade de rastreamento de endereço MAC. Esta é a base de iniciativas modernas como o OpenRoaming.

![]()

Guia de Implementação: Estratégias de Implementação

A implementação de uma arquitetura resiliente de rastreamento de dispositivos requer uma coordenação cuidadosa entre a infraestrutura de rede e a plataforma de análise.

Passo 1: Configuração da Infraestrutura de Rede

Certifique-se de que os seus Wireless LAN Controllers (WLCs) ou pontos de acesso geridos na cloud estão configurados para suportar métodos de autenticação avançados.

- Integração RADIUS: Configure a infraestrutura para encaminhar dados de contabilidade RADIUS para a sua plataforma de análise. Estes dados incluem tempos de início/fim de sessão, uso de dados e o endereço MAC atual.

- Configuração de Walled Garden: Certifique-se de que os domínios do captive portal e os servidores de autenticação necessários (por exemplo, APIs de login social) são permitidos no walled garden de pré-autenticação.

Passo 2: Design e Implementação do Captive Portal

O captive portal é o ponto crítico para a captura de identidade.

- Onboarding Sem Atritos: Minimize os passos necessários para conectar. Como um assistente de Wi-Fi Permite Acesso Sem Palavra-Passe em 2026 destaca a importância da autenticação contínua.

- Criação de Perfil Progressiva: Não peça todos os dados de imediato. Recolha informações de contacto básicas na primeira visita e solicite detalhes adicionais (por exemplo, dados demográficos, preferências) em visitas subsequentes.

Passo 3: Integração da Plataforma de Análise

Integre os dados da rede com uma plataforma de análise robusta como a Purple.

- Lógica de Resolução de Identidade: A plataforma deve ser capaz de resolver múltiplos endereços MAC para um único utilizadorperfil com base em eventos de autenticação e tokens de sessão.

- Sincronização de Data Lake: Garanta que os dados analíticos fluam perfeitamente para o seu CRM ou data lake para aplicações de business intelligence mais amplas.

Melhores Práticas para Ambientes Empresariais

1. Priorize a Experiência do Utilizador em Detrimento da Recolha de Dados

Um processo de autenticação complicado irá dissuadir os utilizadores, reduzindo a sua taxa geral de recolha de dados. Procure um equilíbrio. Conforme discutido em Como Melhorar a Satisfação do Hóspede: O Guia Definitivo , uma experiência WiFi sem interrupções é um componente crítico da satisfação geral do hóspede.

2. Aproveite o Passpoint para Locais de Alta Densidade

Em ambientes como estádios ou grandes centros de conferências, os captive portals podem causar estrangulamentos. O Passpoint permite uma conexão segura e automática, proporcionando uma experiência sem atritos e garantindo uma identificação fiável do utilizador.

3. Garanta a Conformidade Regulatória

O rastreamento de dispositivos envolve inerentemente dados pessoais.

- GDPR / CCPA: Garanta que o consentimento explícito seja obtido durante o processo de integração do captive portal. Forneça mecanismos claros para os utilizadores optarem por não participar ou solicitarem a eliminação de dados.

- Minimização de Dados: Recolha apenas dados que sirvam um propósito comercial específico.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Contagens Inflacionadas de Visitantes Únicos: Se a sua plataforma de análise não estiver a resolver corretamente os endereços MAC aleatórios, as suas métricas de visitantes únicos serão artificialmente elevadas.

- Mitigação: Garanta que a sua lógica de resolução de identidade está a funcionar corretamente e que os tokens de sessão estão a ser implementados e lidos com sucesso.

- Abandono do Captive Portal: Altas taxas de abandono no captive portal indicam atrito no processo de integração.

- Mitigação: Simplifique as opções de login, otimize o portal para dispositivos móveis e reveja a configuração do walled garden para garantir que os recursos necessários são carregados rapidamente.

- Rastreamento Inconsistente entre Locais: Se um utilizador visita vários locais dentro de uma cadeia (por exemplo, uma marca de Retalho ), ele deve ser reconhecido sem problemas.

- Mitigação: Implemente uma base de dados de autenticação centralizada e garanta uma nomenclatura de SSID e configurações de segurança consistentes em todos os locais.

ROI e Impacto nos Negócios

O rastreamento preciso de dispositivos não é meramente uma métrica de TI; é um impulsionador fundamental dos negócios.

- Atribuição de Marketing: Ao rastrear utilizadores com precisão, as equipas de marketing podem atribuir visitas físicas a campanhas digitais. Se um utilizador recebe uma oferta por e-mail e subsequentemente se conecta ao WiFi do local, a plataforma pode fechar o ciclo de atribuição.

- Eficiência Operacional: Compreender os tempos de permanência e os padrões de tráfego de pessoas permite que os operadores de locais otimizem a equipa, o layout e a alocação de recursos. Isto é particularmente crucial em ambientes de Hotelaria e Saúde .

- Experiência do Hóspede Aprimorada: Reconhecer visitantes que retornam permite um envolvimento personalizado, impulsionando a lealdade e aumentando o valor vitalício.

Definições Principais

MAC Randomisation

A privacy feature in modern operating systems where a device generates a temporary, random MAC address instead of its true hardware address when scanning for or connecting to networks.

IT teams must understand this as it fundamentally breaks legacy analytics systems that rely on MAC addresses for persistent device tracking.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network. Often used for authentication, payment, or accepting terms of service.

This is the primary mechanism for shifting from hardware-centric tracking to identity-centric tracking in enterprise guest WiFi deployments.

802.1X

An IEEE standard for port-based network access control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for secure, seamless authentication (like Passpoint) that bypasses the need for captive portals and is immune to MAC randomisation issues.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks without user intervention, using secure 802.1X authentication.

Crucial for high-density venues where frictionless onboarding is required, allowing for reliable tracking without captive portal bottlenecks.

Session Token

A unique identifier generated and sent from a server to a client to identify the current interaction session. Often stored as a cookie.

Used to maintain user identity across network reconnections, even if the device's MAC address has rotated.

Identity Resolution

The process of matching multiple identifiers (like various randomised MAC addresses) to a single, comprehensive user profile.

The core function of modern analytics platforms like Purple to ensure accurate visitor metrics.

Walled Garden

A limited environment that controls the user's access to web content and services before they have fully authenticated to the network.

Must be correctly configured to allow captive portals and third-party authentication services (like social logins) to function prior to granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The protocol used to pass authentication and session data (including MAC addresses and data usage) from the wireless controller to the analytics platform.

Exemplos Práticos

A national retail chain with 500 locations is reporting a 300% increase in 'new' visitors over the past six months, while sales have remained flat. The IT Director suspects the WiFi analytics data is flawed.

- Audit the current tracking methodology: Determine if the analytics platform is relying solely on MAC addresses. 2. Implement Identity-Centric Tracking: Deploy a captive portal requiring user authentication (email or SMS) to access the Guest WiFi. 3. Enable Session Persistence: Configure the captive portal to drop a persistent cookie on the user's device. 4. Update Analytics Logic: Configure the analytics platform to merge profiles based on the authenticated identity, overriding the temporary MAC addresses. 5. Baseline New Metrics: Establish a new baseline for unique visitors based on authenticated users rather than device MACs.

A large stadium needs to track VIP attendees across different hospitality suites to optimise staffing and F&B services, but captive portals cause unacceptable delays during peak ingress.

- Deploy Passpoint (Hotspot 2.0): Implement Passpoint across the stadium network. 2. Pre-provision VIPs: Distribute Passpoint profiles to VIP ticket holders via the stadium app or email prior to the event. 3. Automatic Authentication: When VIPs arrive, their devices automatically and securely connect to the network using 802.1X EAP, without requiring a captive portal interaction. 4. Track via Identity: The network infrastructure logs the movement of these authenticated identities across the access points serving the hospitality suites.

Perguntas de Prática

Q1. Your organisation is deploying a new Guest WiFi network across 50 retail locations. The marketing team requires accurate data on repeat visitor frequency. Which authentication strategy should you prioritize?

Dica: Consider the impact of MAC randomisation on tracking returning devices without explicit user identification.

Ver resposta modelo

You should prioritize an identity-centric authentication strategy using a Captive Portal. By requiring users to authenticate (e.g., via email or social login) and deploying persistent session tokens, you can reliably identify returning visitors regardless of whether their device has rotated its MAC address. Relying on MAC addresses alone will result in inflated 'new visitor' metrics and inaccurate repeat frequency data.

Q2. A hospital IT director wants to track the movement of medical carts equipped with WiFi modules to optimize asset utilization. These modules do not support captive portal interaction. How can they ensure reliable tracking?

Dica: These are headless IoT devices, not user-facing smartphones.

Ver resposta modelo

For headless devices like medical carts, the IT team should utilize 802.1X EAP-TLS authentication. By provisioning each cart's WiFi module with a unique digital certificate, the network can securely authenticate and identify the specific asset. The tracking is tied to the certificate identity, bypassing any potential issues with MAC randomisation (though enterprise IoT modules typically allow MAC randomisation to be disabled via MDM profiles).

Q3. During a busy conference, attendees are complaining that they have to log in to the captive portal every time their device wakes from sleep. What is the likely configuration issue?

Dica: Think about how the network recognizes a returning device that has already authenticated.

Ver resposta modelo

The likely issue is a failure in session persistence. Either the captive portal is not configured to drop a persistent session token (cookie) on the device, or the session timeout value on the wireless controller/RADIUS server is set too aggressively. When the device wakes up, it may present a new MAC address; without a valid session token, the network treats it as a new device and forces re-authentication.