Guide tecniche

Guide tecniche approfondite e curate da esperti su guest WiFi, analytics, Captive Portal e tecnologia per le location.

363 guides

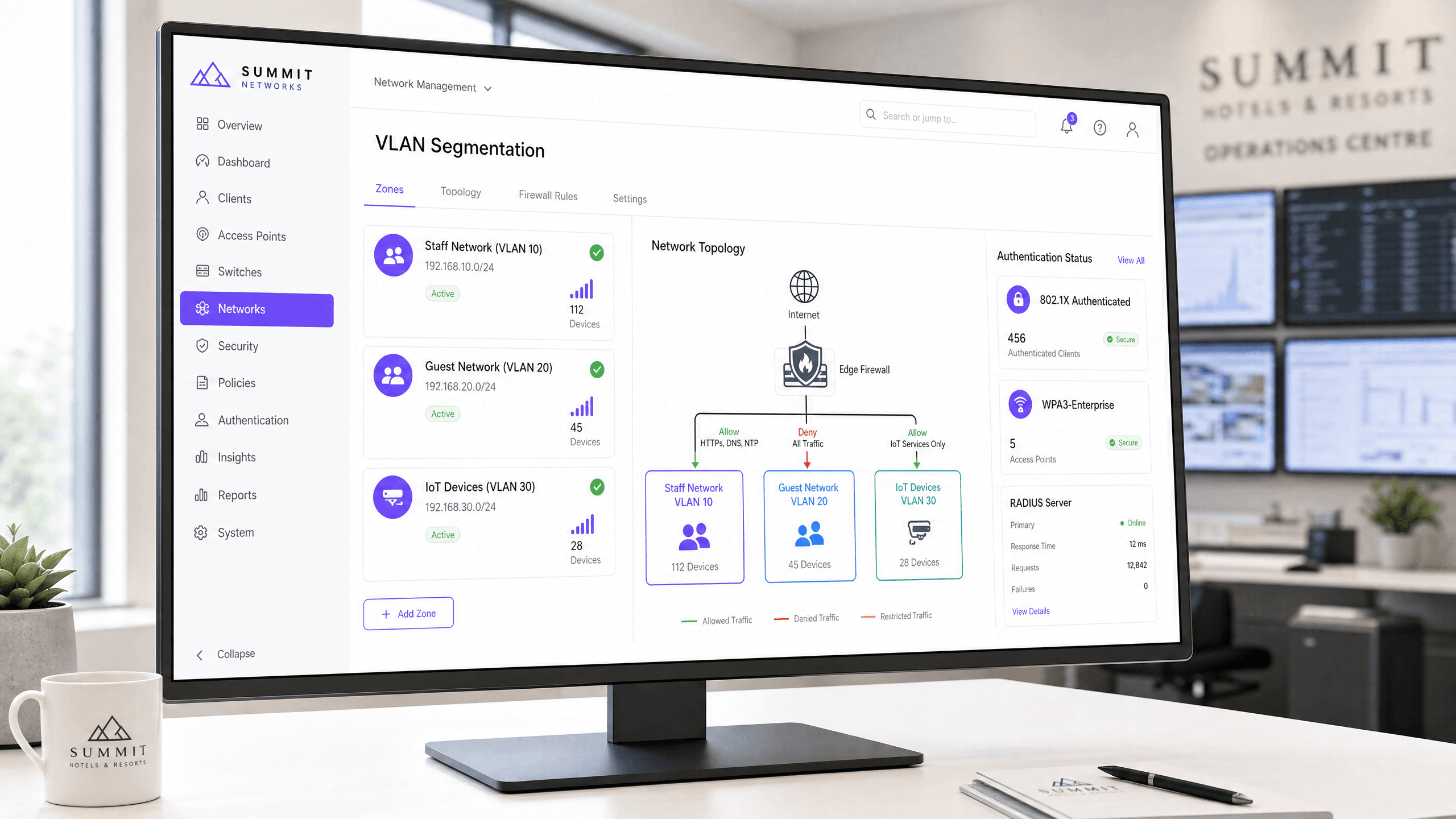

Progettazione di reti WiFi per il personale sicure e separate dal traffico ospiti

Una guida di riferimento tecnica e autorevole per architetti di rete e leader IT sulla progettazione di reti WiFi per il personale sicure e ad alte prestazioni. Dettaglia la segmentazione logica e fisica del traffico operativo dalle reti ospiti pubbliche utilizzando VLAN, autenticazione 802.1X e WPA3-Enterprise per soddisfare i requisiti di conformità (PCI DSS, GDPR) ed eliminare i rischi di sicurezza legati al movimento laterale.

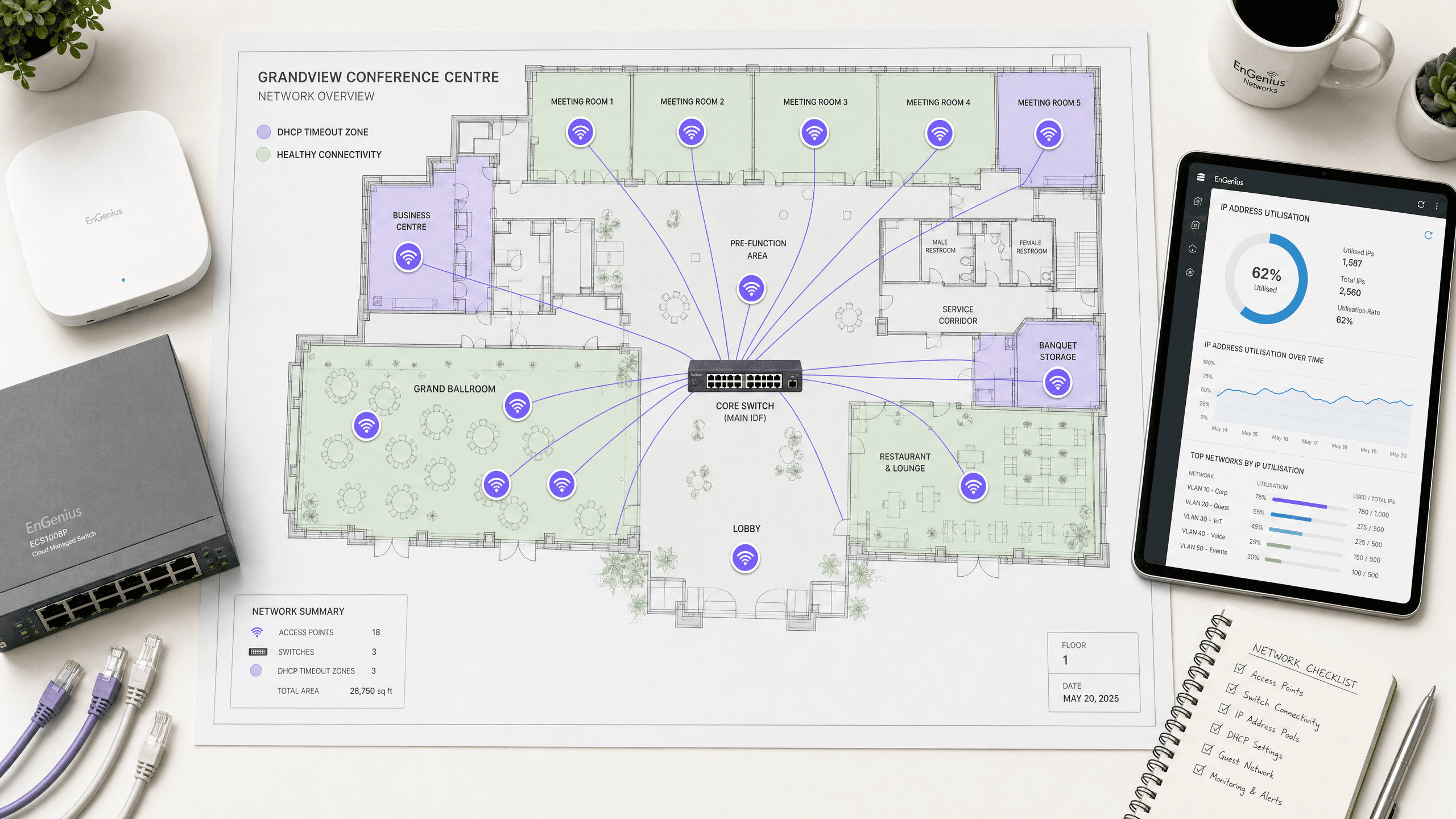

Le 10 principali cause di timeout DHCP sulle reti wireless ad alta densità

Questa guida di riferimento tecnica e autorevole identifica le dieci principali cause di timeout DHCP sulle reti wireless ad alta densità e fornisce strategie di risoluzione pratiche e indipendenti dai fornitori. Progettata per leader IT senior, architetti di rete e direttori operativi delle strutture, copre principi ingegneristici approfonditi, flussi di lavoro di implementazione passo-passo e risultati aziendali misurabili. Scopri come eliminare i colli di bottiglia della connessione e ottimizzare la tua infrastruttura wireless per offrire una connettività fluida in ambienti aziendali esigenti.

Guida passo-passo alla diagnosi dei problemi di roaming WiFi

Questa guida completa fornisce ai leader IT aziendali e agli architetti di rete una metodologia autorevole e passo-passo per diagnosticare e risolvere i problemi di roaming WiFi. Combinando approfondimenti tecnici sugli standard IEEE 802.11k/v/r con casi di studio reali e analisi a livello di pacchetto, questo riferimento consente ai team di eliminare il problema dello 'sticky client' e offrire una connettività mobile fluida. Copre l'intero flusso di lavoro diagnostico, dai rilievi del sito RF e gli audit di configurazione dei controller fino all'analisi dell'acquisizione dei pacchetti over-the-air e alla validazione post-risoluzione.

Responsabilità legali e filtraggio dei contenuti sulle reti guest pubbliche

Questa guida fornisce a IT manager, network architect e CTO un quadro tecnico e legale definitivo per l'implementazione del filtraggio dei contenuti sulle reti WiFi guest pubbliche. Copre gli obblighi normativi previsti dal GDPR, dal UK Online Safety Act 2023 e dal PCI DSS, insieme a un'architettura multilivello per il filtraggio DNS, l'autenticazione tramite Captive Portal, il firewalling a livello applicativo e la segmentazione VLAN. I gestori di sedi nei settori hospitality, retail, healthcare e trasporti troveranno passaggi di implementazione pratici, casi di studio reali e framework decisionali per creare una rete guest ad alte prestazioni e legalmente difendibile.

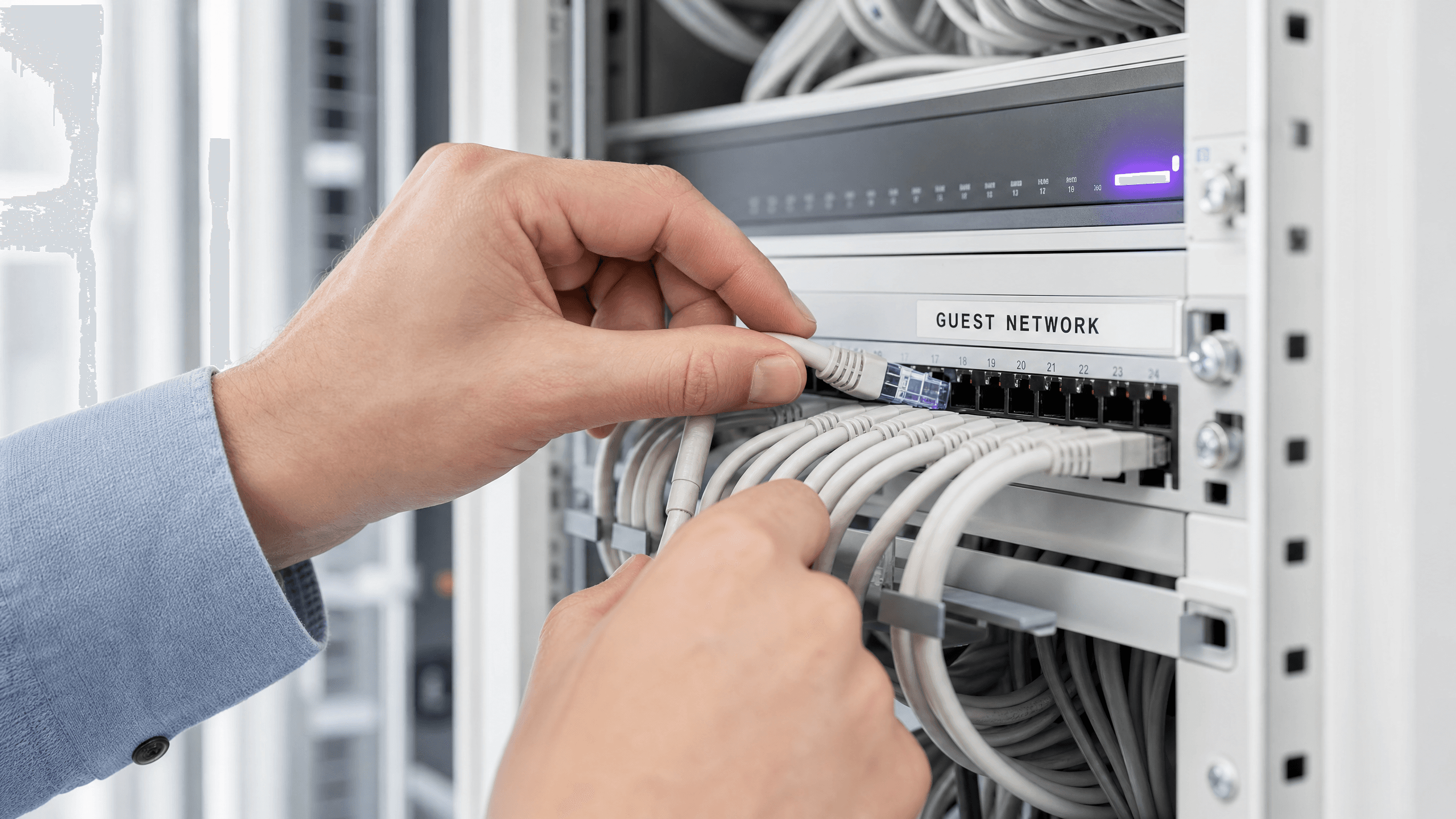

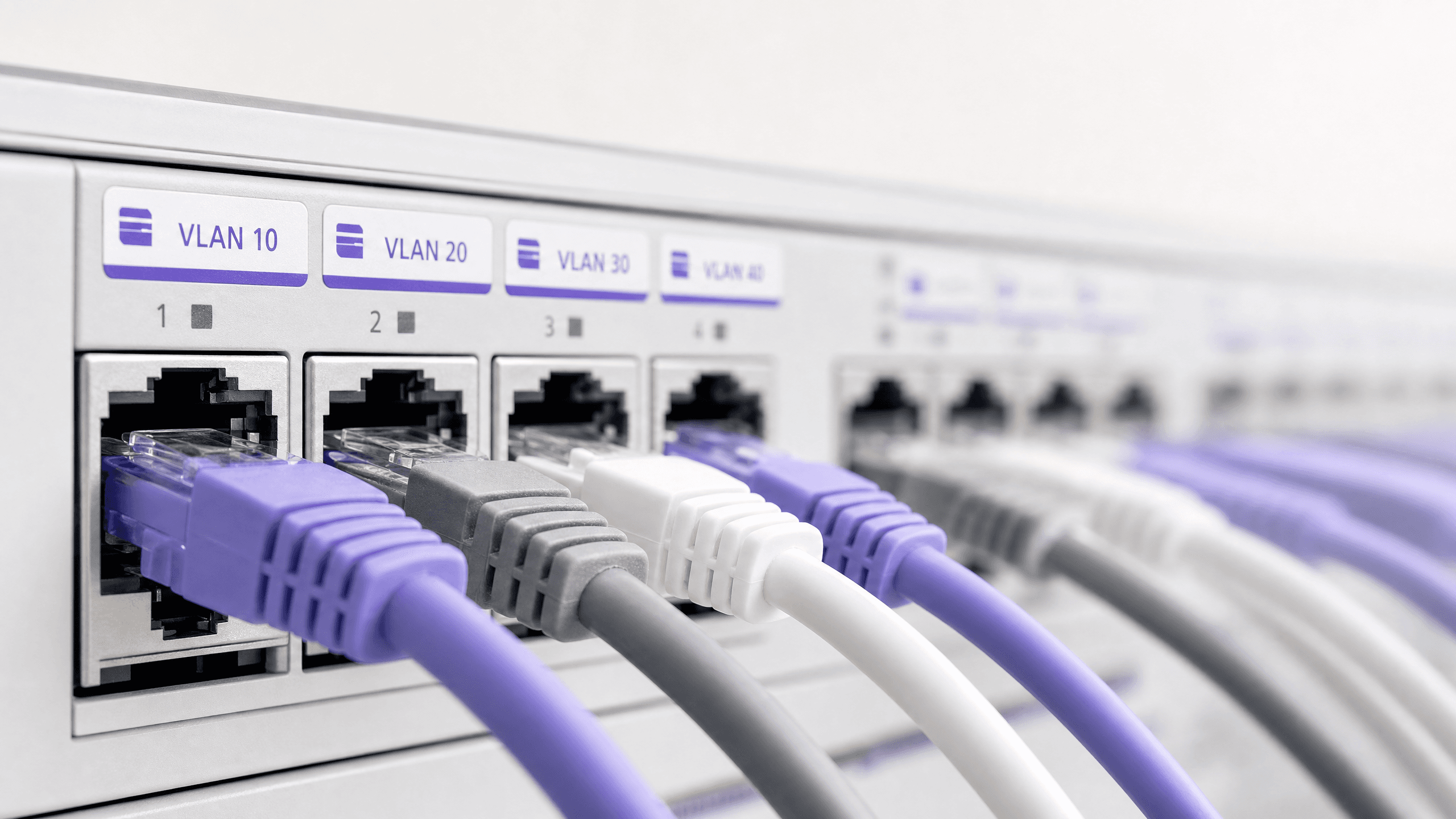

Best practice per la segmentazione VLAN in ambienti multi-tenant

Questa guida fornisce a IT manager, network architect, CTO e direttori operativi delle location un modello autorevole e indipendente dai vendor per implementare la segmentazione VLAN in ambienti WiFi multi-tenant. Copre lo standard IEEE 802.1Q, l'assegnazione dinamica delle VLAN (Dynamic VLAN Assignment) tramite 802.1X e RADIUS, e una guida all'implementazione passo-passo per strutture ricettive, retail, stadi e settore pubblico. Una corretta segmentazione VLAN rappresenta il controllo fondamentale per la conformità PCI DSS e GDPR, la prevenzione dei movimenti laterali e l'erogazione di una connettività wireless ad alte prestazioni su un'infrastruttura fisica condivisa.

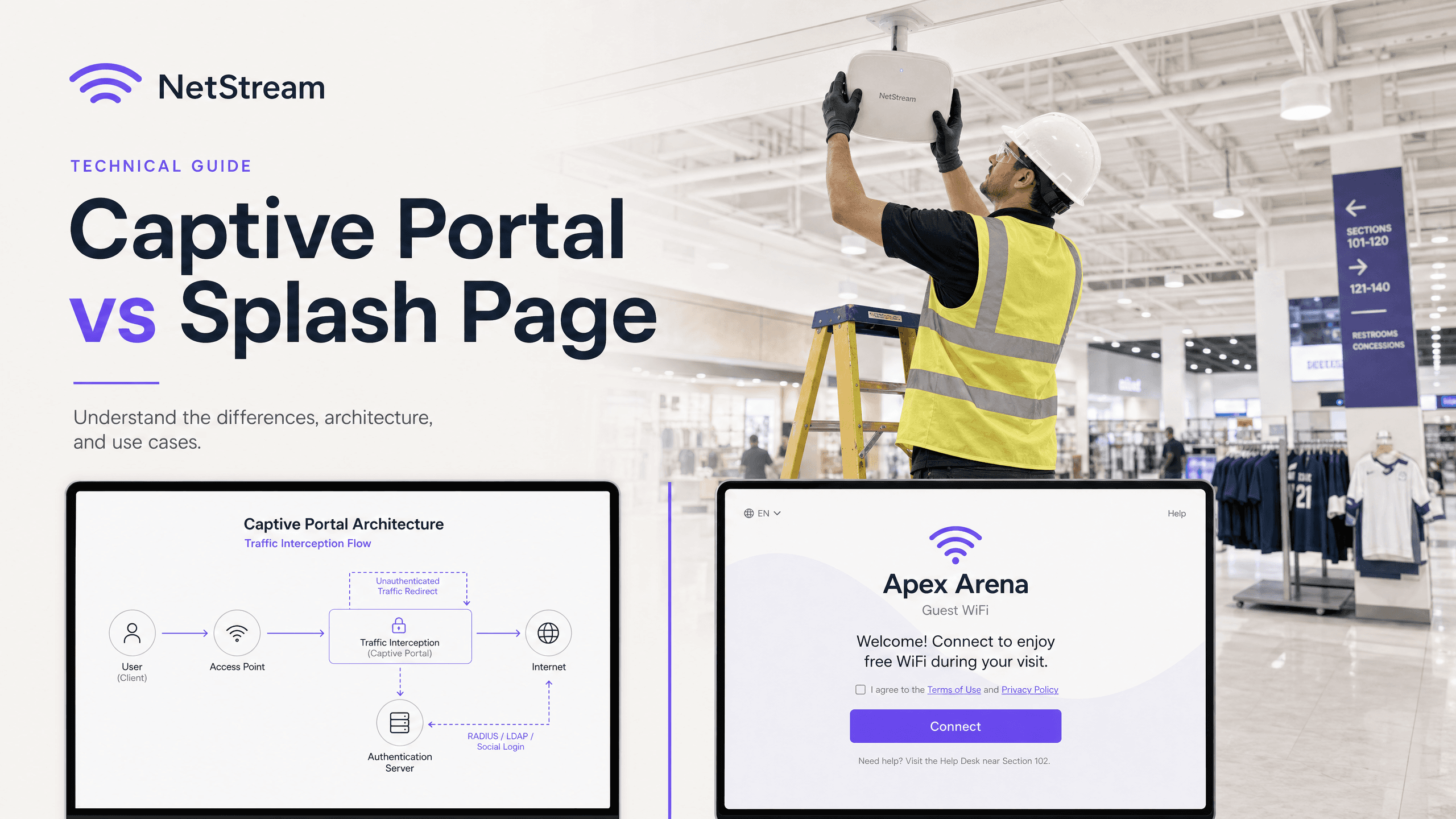

Captive Portal vs Splash Page

Questa guida autorevole analizza la distinzione fondamentale tra Captive Portal e splash page nelle reti WiFi per gli ospiti. Chiarisce come il meccanismo di intercettazione di rete sottostante funzioni in sinergia con l'interfaccia visiva per gli ospiti, aiutando i responsabili IT e i gestori delle strutture a prendere decisioni architetturali e di acquisto informate.

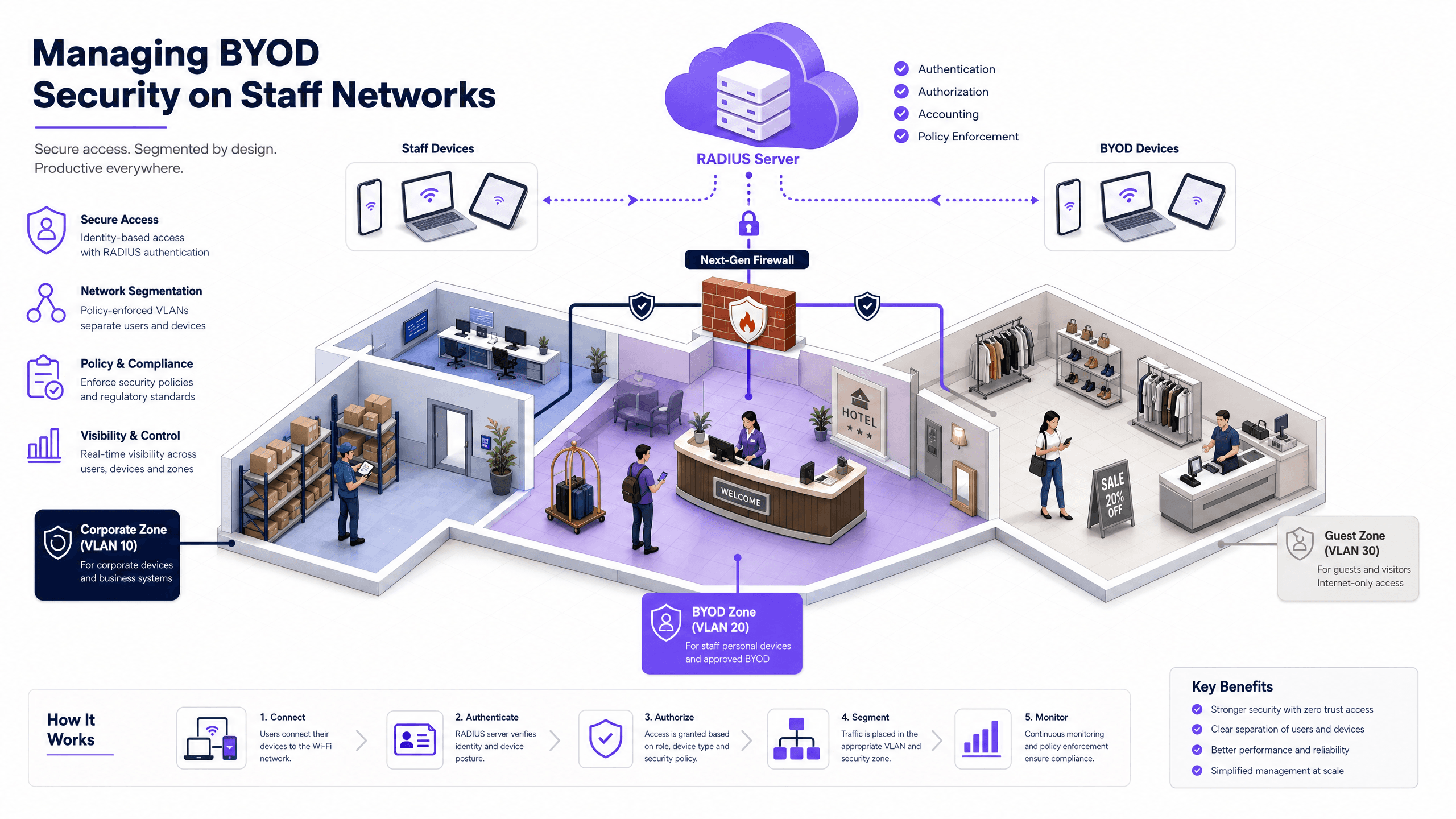

Gestione della sicurezza BYOD (Bring Your Own Device) sulle reti del personale

An authoritative, technical reference guide for enterprise IT managers and network architects on securing Bring Your Own Device (BYOD) access on staff networks. This guide outlines the exact network architecture, authentication protocols, and MDM integration workflows required to mitigate data leakages and maintain regulatory compliance across high-footfall venues.

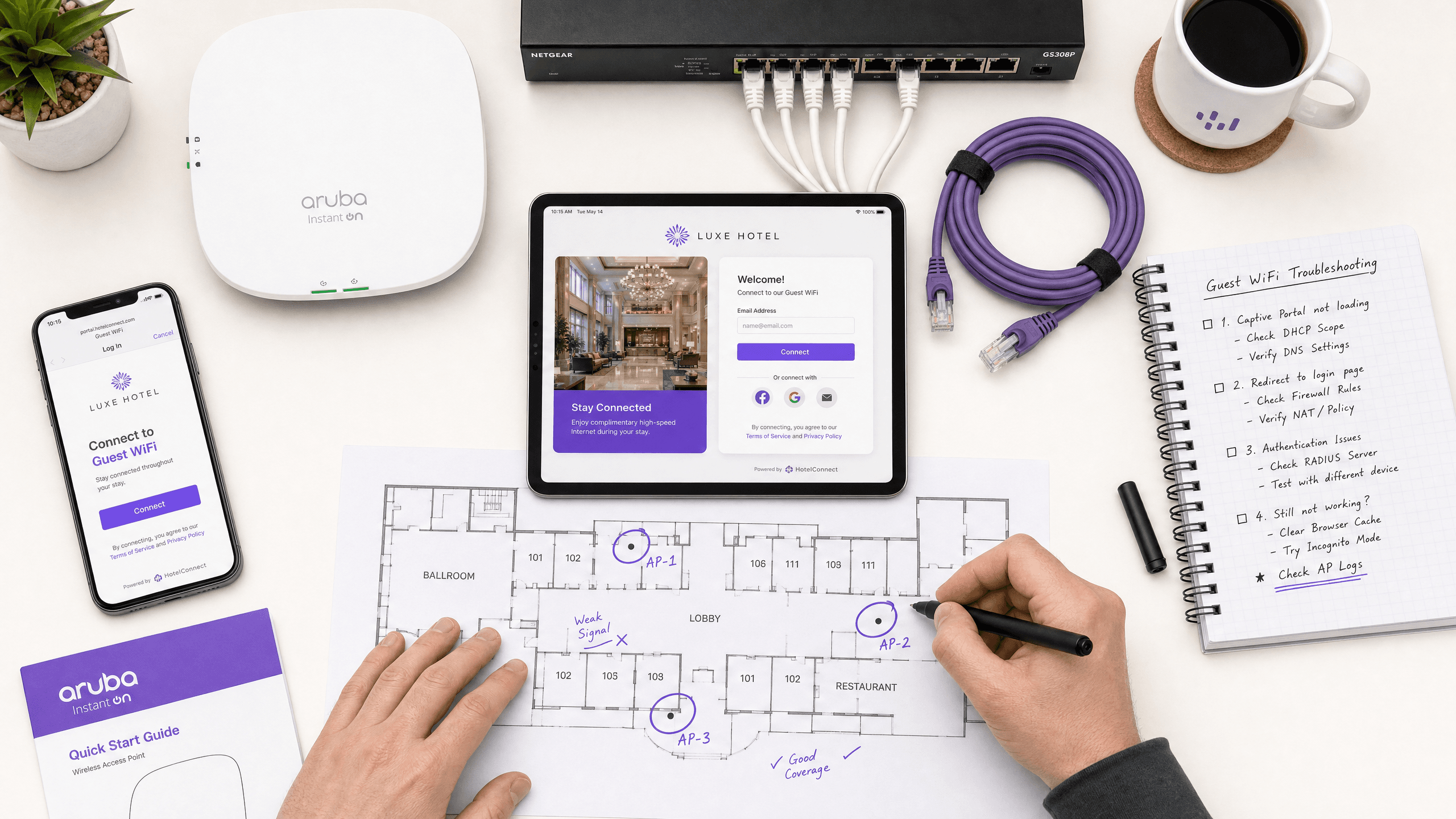

Login al Captive Portal: Risoluzione dei problemi e guida esplicativa

Questa guida fornisce un riferimento tecnico completo per comprendere, implementare e risolvere i problemi dei sistemi di login al captive portal in ambienti WiFi aziendali per ospiti. Spiega gli esatti meccanismi di reindirizzamento HTTP e di dirottamento DNS utilizzati dai moderni captive portal, descrive in dettaglio come l'HSTS e i browser HTTPS sicuri possano bloccare i reindirizzamenti locali e fornisce una checklist di risoluzione dei problemi chiara e pratica che copre sia le soluzioni lato client (disattivazione delle VPN, disattivazione della randomizzazione MAC, utilizzo di NeverSSL) sia le risoluzioni lato operatore (configurazione del walled garden, ottimizzazione del tempo di lease DHCP, verifica dell'intercettazione DNS). I gestori delle sedi, i responsabili IT e gli architetti di rete troveranno questa guida essenziale per ridurre al minimo i ticket di supporto degli ospiti e massimizzare il ROI della loro infrastruttura wireless.

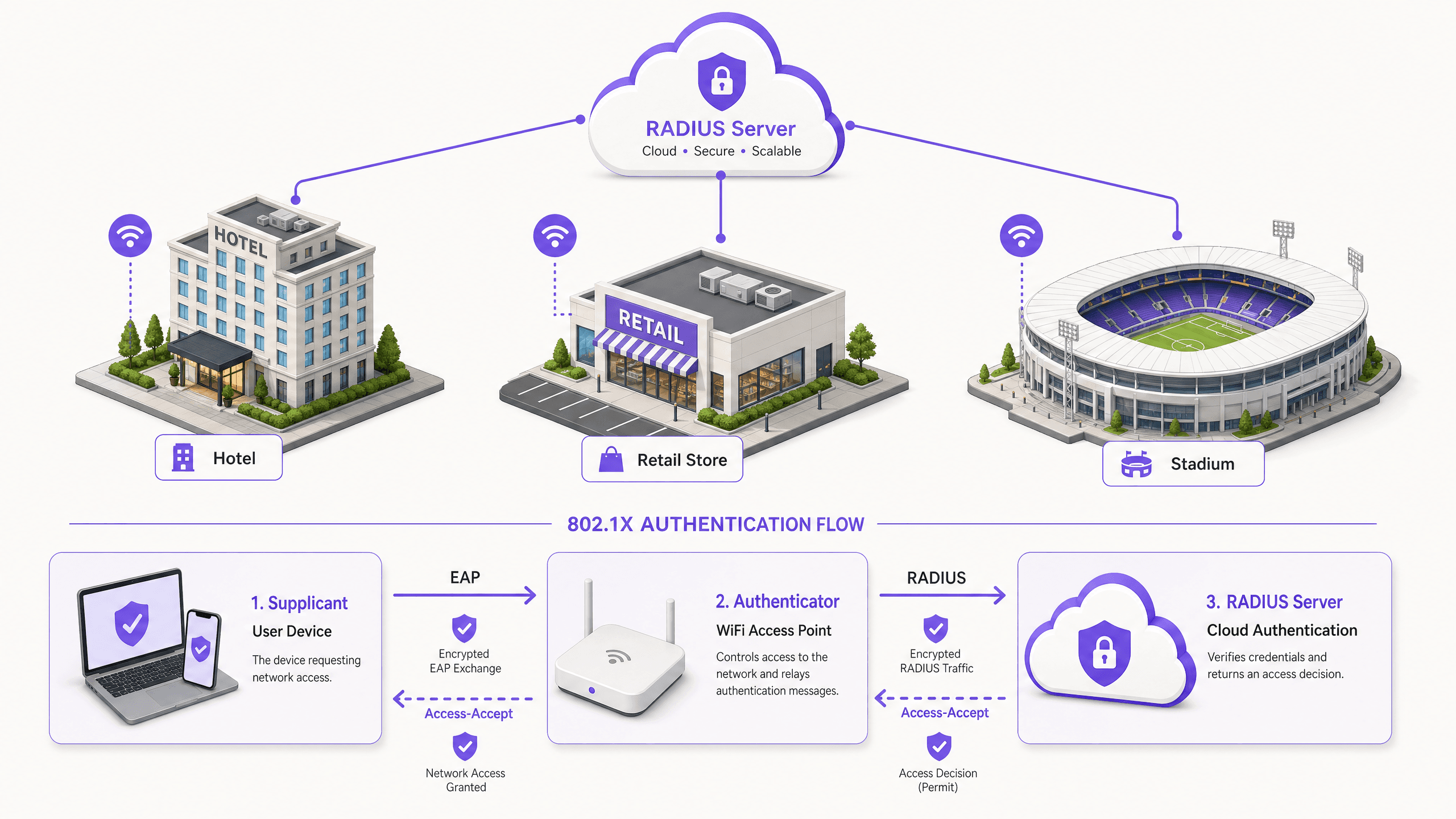

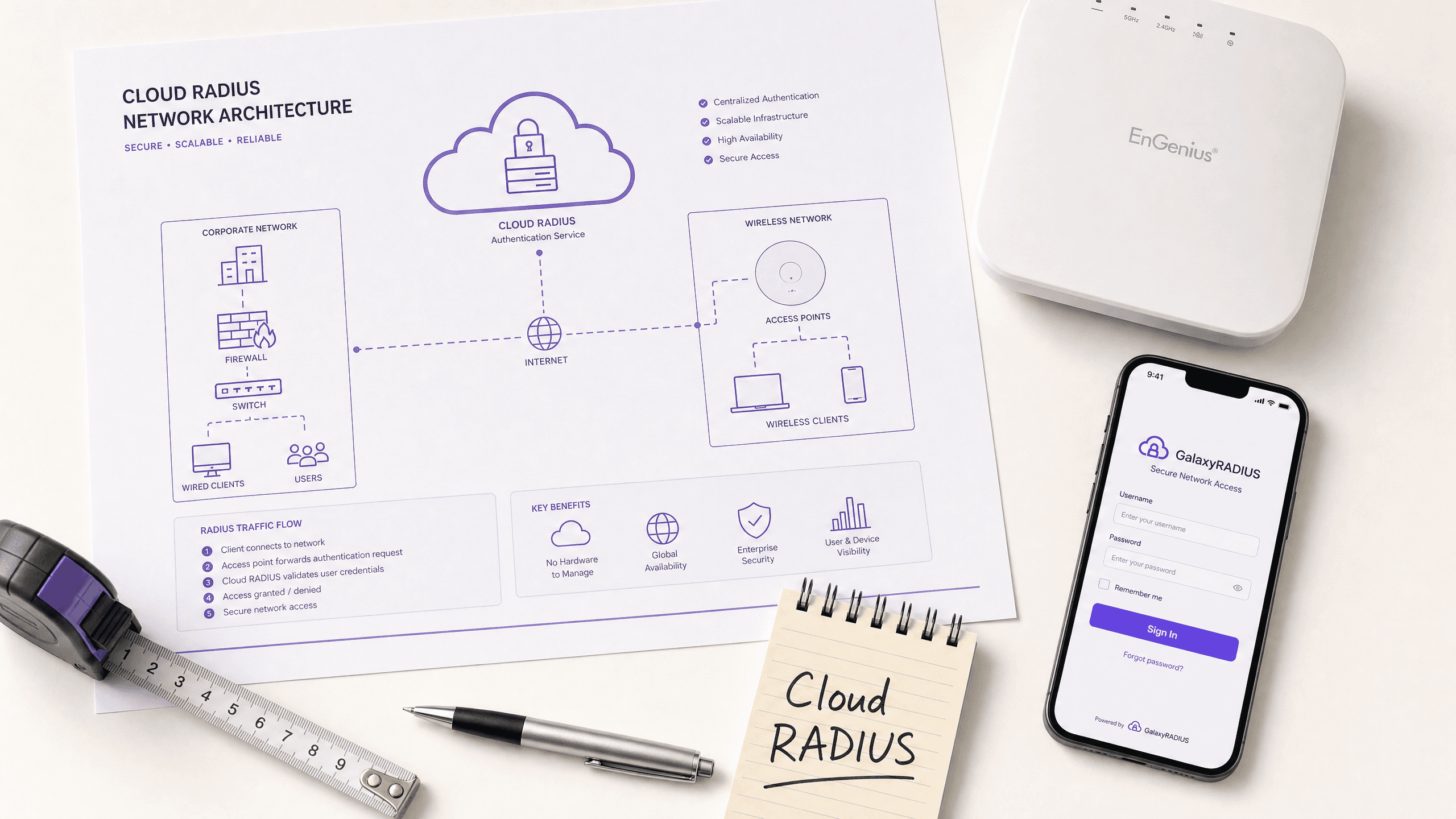

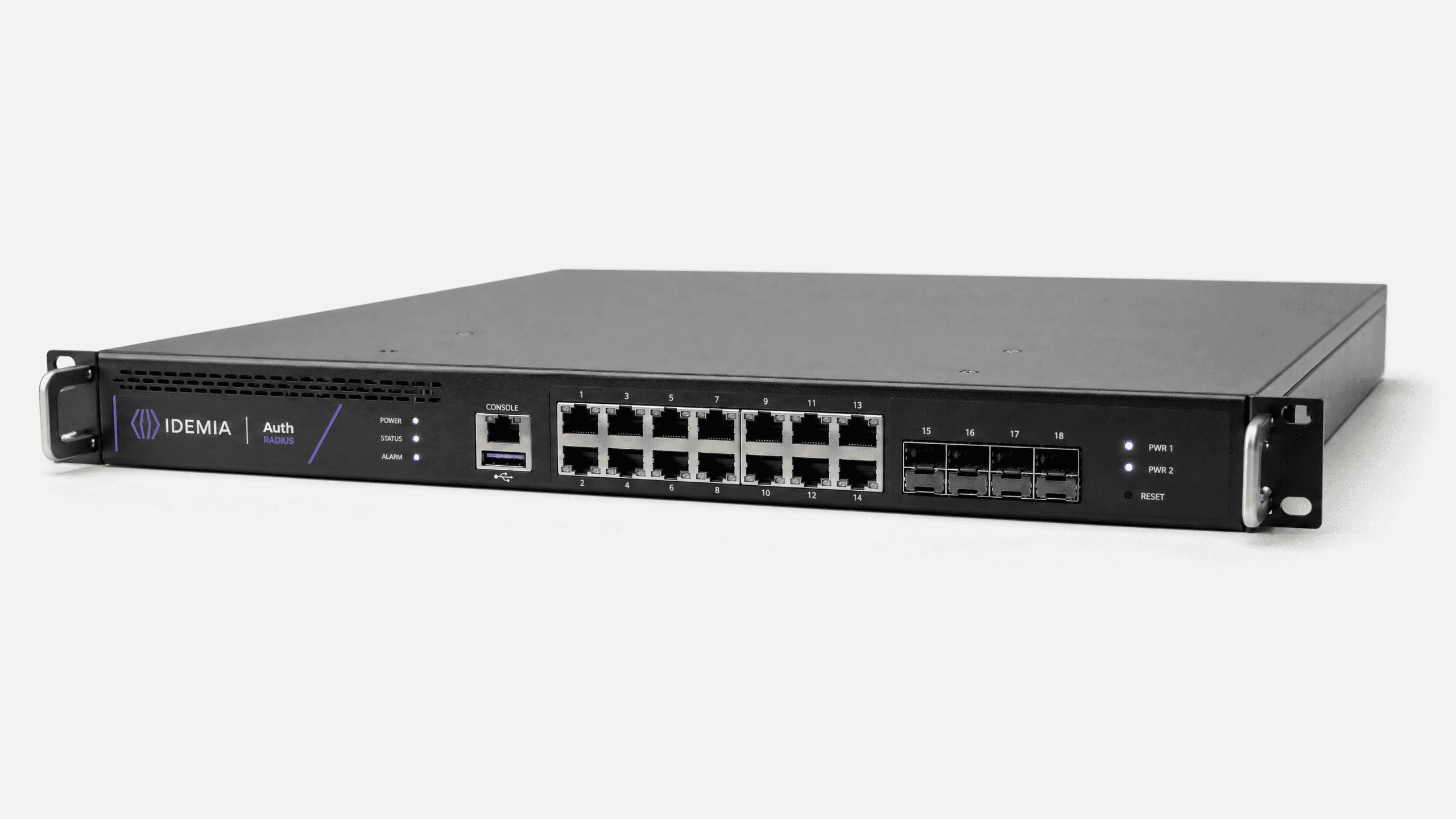

Come implementare l'autenticazione 802.1X con Cloud RADIUS

Questa guida di riferimento tecnica fornisce un quadro completo per l'implementazione dell'autenticazione 802.1X con Cloud RADIUS in ambienti aziendali distribuiti. Descrive in dettaglio l'architettura, la selezione del metodo EAP, la sequenza di implementazione e le strategie di mitigazione del rischio necessarie per proteggere l'accesso alla rete, eliminando al contempo il sovraccarico operativo dell'infrastruttura on-premises.

Cos'è Cloud RADIUS? Una Guida Completa a RADIUS as a Service

Questa guida completa esplora Cloud RADIUS (RADIUS as a Service), dettagliandone l'architettura, i metodi EAP e le strategie di implementazione. Fornisce ai leader IT approfondimenti pratici sulla migrazione da server on-premises a un modello di autenticazione basato su cloud scalabile, sicuro e conforme.

Migrazione da RADIUS (NPS) On-Premise a RADIUS as a Service

Questa guida autorevole descrive in dettaglio l'architettura tecnica, la metodologia di implementazione e l'impatto aziendale della migrazione da Microsoft Network Policy Server (NPS) on-premise a un modello RADIUS as a Service nativo del cloud. Fornisce a leader IT e architetti di rete framework pratici per ridurre il carico operativo, eliminare i punti singoli di guasto e proteggere l'autenticazione aziendale in sedi distribuite.

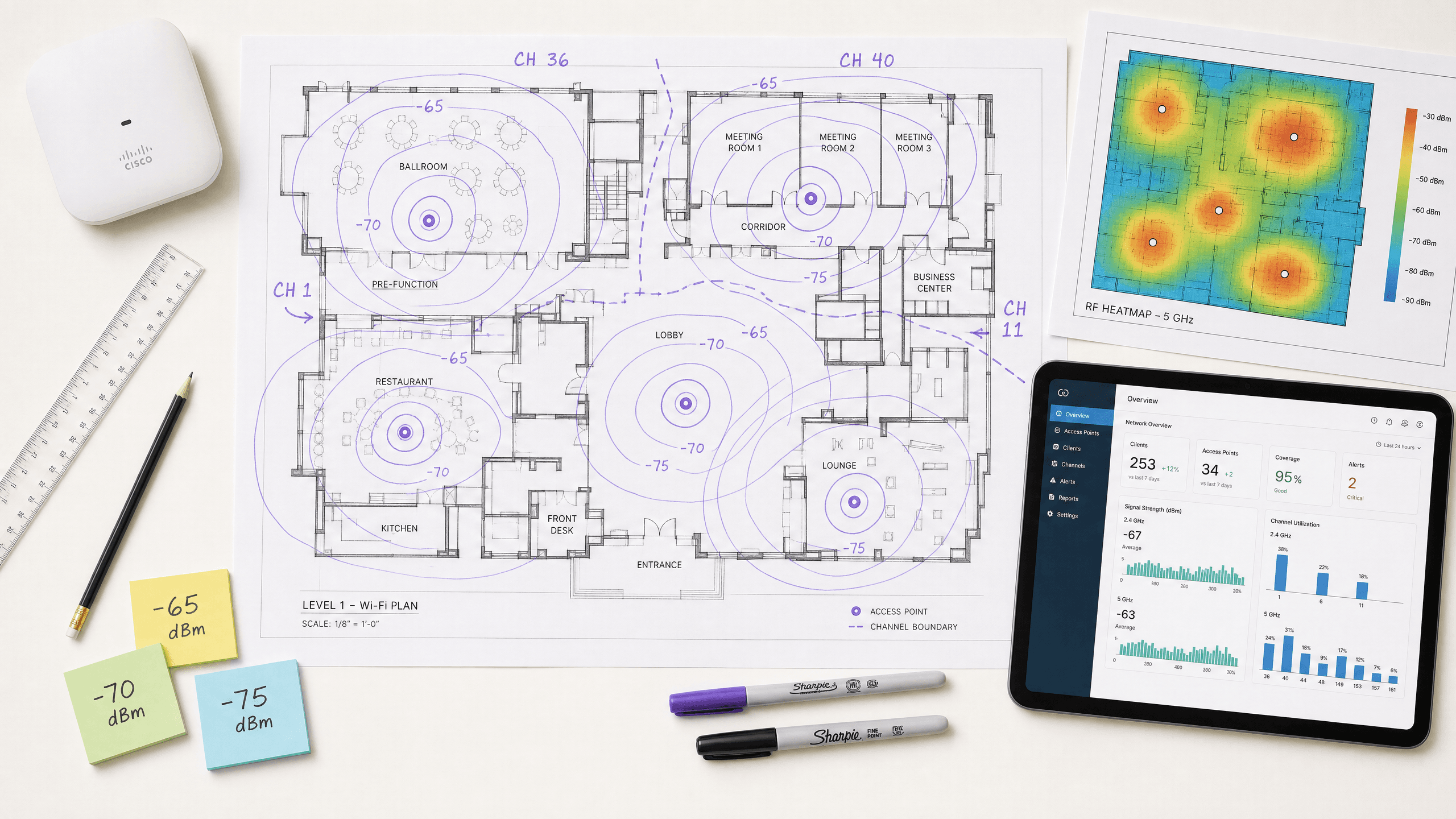

Comprendere RSSI e la potenza del segnale per una pianificazione ottimale dei canali

Questa guida fornisce un'analisi tecnica approfondita di RSSI, del rapporto segnale/rumore (SNR) e dei principi di propagazione RF per una pianificazione ottimale dei canali. Fornisce a responsabili IT, architetti di rete e direttori delle operazioni delle sedi strategie attuabili per mitigare l'interferenza co-canale e del canale adiacente, ottimizzare il posizionamento degli AP e sfruttare gli analytics per un impatto aziendale misurabile in ambienti di ospitalità, vendita al dettaglio e settore pubblico.

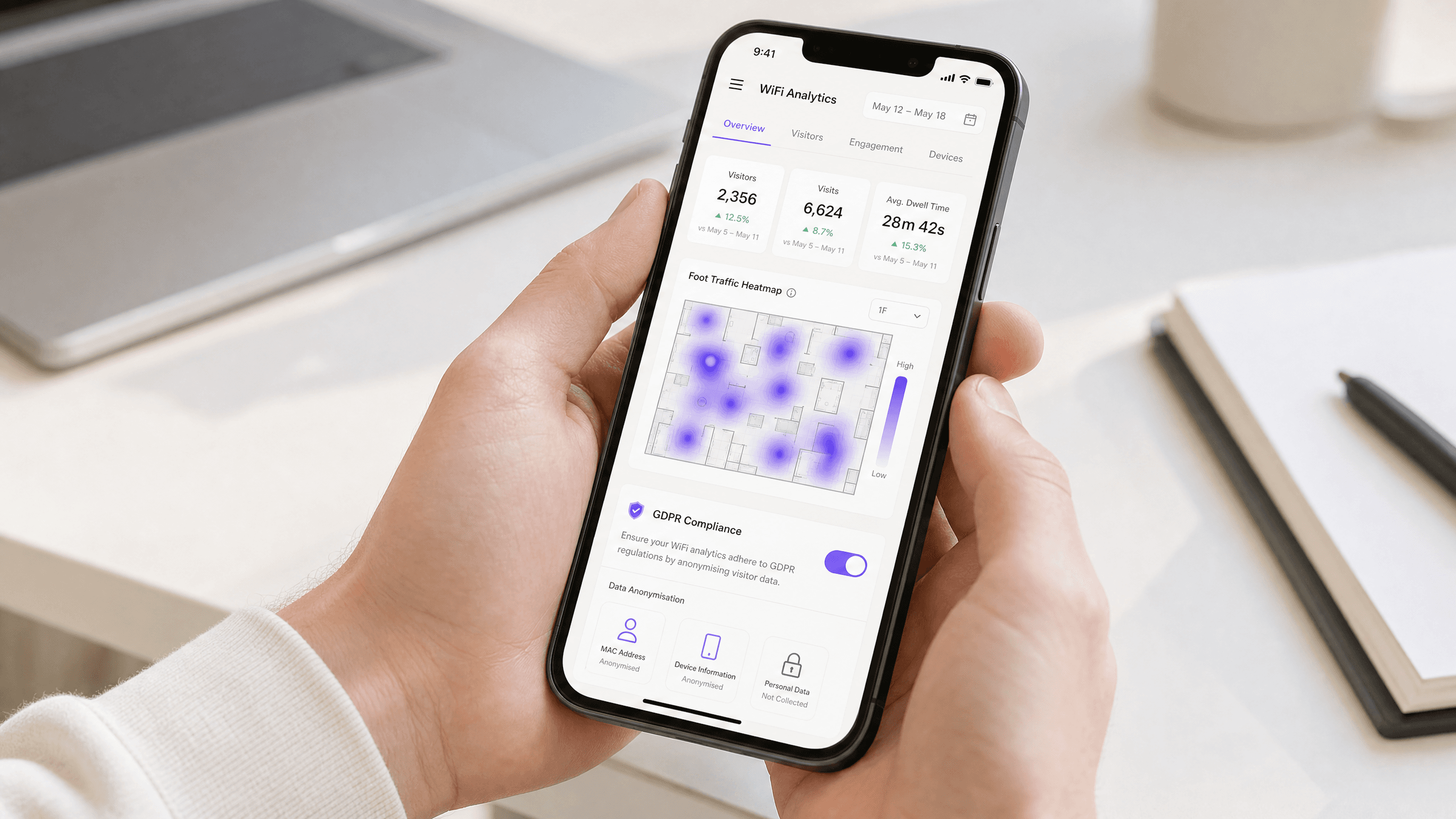

Privacy by Design: Anonimizzazione dei dati WiFi per la conformità al GDPR

Questa guida autorevole illustra l'architettura tecnica e le strategie di implementazione per l'anonimizzazione dei dati WiFi al fine di garantire la conformità al GDPR. Fornisce a responsabili IT e architetti di rete framework attuabili per bilanciare analisi robuste delle sedi con rigorosi requisiti di privacy dei dati.

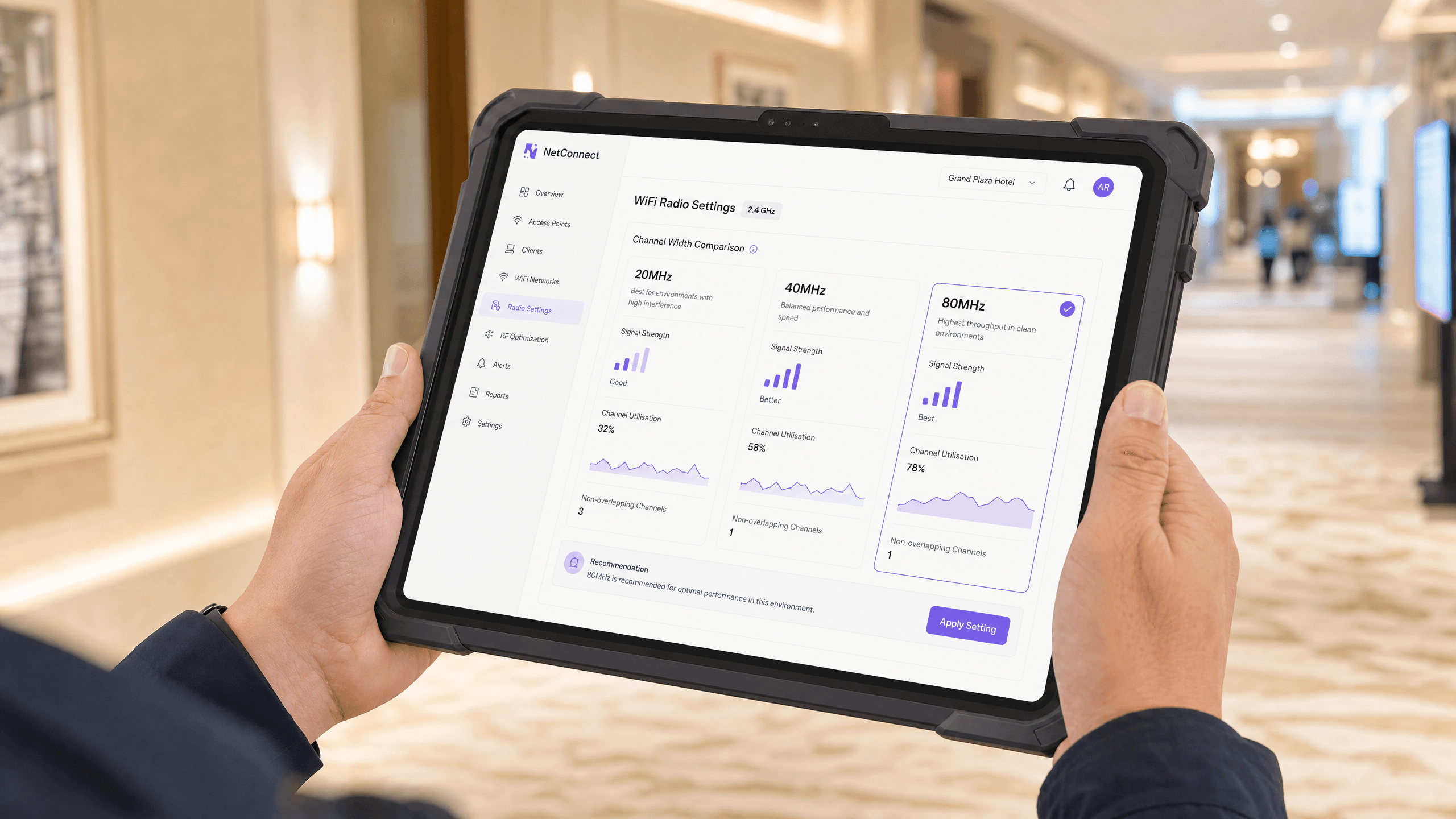

20MHz vs 40MHz vs 80MHz: Quale larghezza di canale dovresti usare?

Questa guida fornisce un riferimento tecnico definitivo e indipendente dal fornitore per responsabili IT, architetti di rete e direttori delle operazioni di sede sulla selezione della corretta larghezza del canale WiFi — 20MHz, 40MHz o 80MHz — in implementazioni aziendali nei settori dell'ospitalità, della vendita al dettaglio, degli eventi e degli ambienti del settore pubblico. Copre i meccanismi sottostanti IEEE 802.11, i compromessi di capacità nel mondo reale e una guida all'implementazione passo-passo per aiutare i team a prendere la decisione giusta in questo trimestre. Comprendere la selezione della larghezza del canale è una delle decisioni più importanti in qualsiasi progetto di LAN wireless, che influisce direttamente sulla velocità di trasmissione, sulle interferenze, sul supporto della densità dei client e sull'affidabilità dei servizi rivolti agli ospiti.

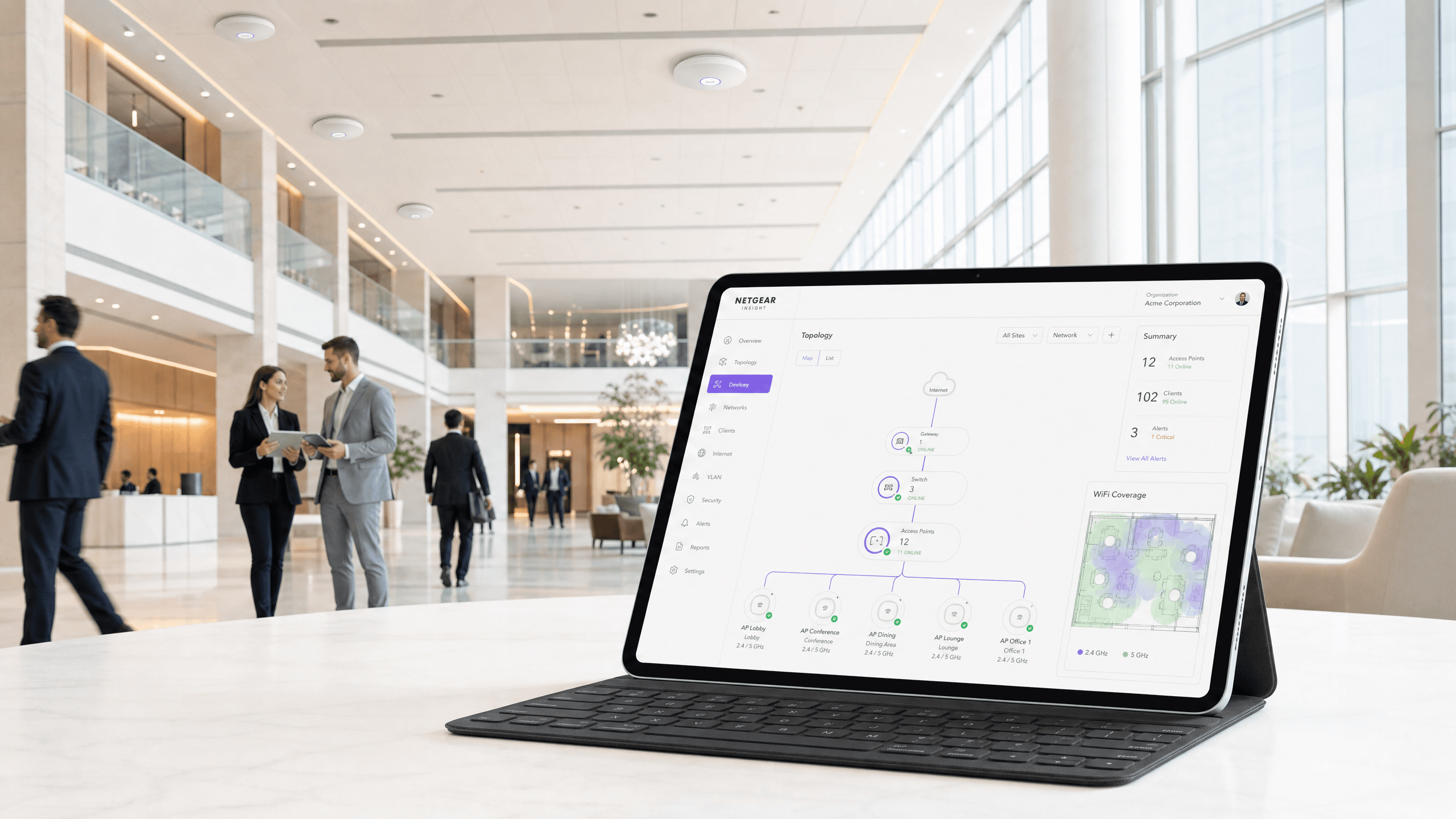

Cos'è un WLC (Wireless LAN Controller) e ne hai ancora bisogno?

Questa guida completa esplora l'evoluzione dei Wireless LAN Controller (WLC) e fornisce un quadro tecnico per determinare l'architettura giusta nel 2026. Copre i modelli hardware tradizionali, gestiti in cloud e senza controller, dettagliando il loro impatto su conformità, scalabilità ed esperienza degli ospiti.

Power over Ethernet (PoE) per gli Access Point: guida all'implementazione

This guide provides infrastructure technicians, network architects, and IT decision-makers with a definitive technical reference for deploying Power over Ethernet (PoE) access points across enterprise venues including hotels, retail estates, stadiums, and public-sector facilities. It covers IEEE standards from 802.3af through 802.3bt, power budget calculation, cabling requirements, VLAN segmentation, and security compliance, with concrete implementation scenarios and measurable ROI benchmarks. Understanding PoE architecture is foundational to any [Guest WiFi](/guest-wifi) or [WiFi Analytics](/guest-wifi-marketing-analytics-platform) deployment, as the reliability of the physical layer directly determines the quality of data capture, user experience, and operational uptime.

Mesh Network vs Access Points: Qual è la scelta migliore per grandi strutture?

Questa guida tecnica fornisce un confronto definitivo tra le reti mesh e i tradizionali Access Point cablati per grandi strutture, coprendo architettura, compromessi prestazionali e strategia di implementazione. Fornisce a IT manager, architetti di rete e CTO framework attuabili per progettare infrastrutture WiFi ad alte prestazioni e conformi per ambienti di ospitalità, vendita al dettaglio, eventi e settore pubblico. La guida mappa anche queste decisioni architettoniche alla piattaforma hardware-agnostic di Purple per guest WiFi e analytics, dimostrando come la giusta scelta infrastrutturale generi risultati di business misurabili.

I migliori Access Point Wi-Fi per Aziende e Homelab

Questa guida tecnica valuta i migliori access point Wi-Fi aziendali per il 2025-2026, coprendo l'hardware Wi-Fi 6E e Wi-Fi 7 di Cisco, HPE Aruba, Ruckus, Juniper Mist e Ubiquiti per implementazioni ad alta densità in ospitalità, retail e luoghi pubblici. Fornisce strategie architetturali attuabili, confronti tra fornitori, framework di sicurezza e metriche ROI per i leader IT che costruiscono reti wireless di prossima generazione. La piattaforma Purple di guest WiFi e analytics, agnostica rispetto all'hardware, è presentata come lo strato di intelligenza che trasforma l'infrastruttura di rete in un asset di dati di prima parte.

Cisco Meraki vs. Aruba: Un Confronto Tecnico per il WiFi Ospite

Un confronto tecnico autorevole tra Cisco Meraki e HPE Aruba per le implementazioni WiFi per ospiti aziendali. Questa guida fornisce approfondimenti pratici per i responsabili IT e gli architetti su architettura, autenticazione, segmentazione della rete e integrazione di analisi indipendente dall'hardware.

Confronto tra Access Point basati su controller e gestiti tramite cloud

Questa guida tecnica di riferimento confronta le architetture di Access Point basate su controller e gestite tramite cloud per ambienti aziendali. Fornisce ai leader IT un framework neutrale rispetto al fornitore per la valutazione dei modelli di implementazione, del costo totale di proprietà e delle capacità di integrazione con piattaforme di guest intelligence come Purple.

Access Point vs. Router: Una Guida per il Networking Commerciale

Questa guida completa esplora le distinzioni tecniche tra access point e router, fornendo strategie di implementazione pratiche per ambienti commerciali. Fornisce a manager IT e operatori di strutture le conoscenze necessarie per progettare reti wireless scalabili, sicure e ad alte prestazioni.

WiFi Repeater vs. Extender: Casi d'uso aziendali

Questa guida di riferimento tecnico fornisce un confronto definitivo tra i ripetitori WiFi e gli extender per ambienti aziendali. Fornisce ai responsabili IT e agli architetti di rete i framework decisionali necessari per implementare l'hardware giusto per i requisiti specifici della sede, garantendo prestazioni ottimali, conformità e ROI.

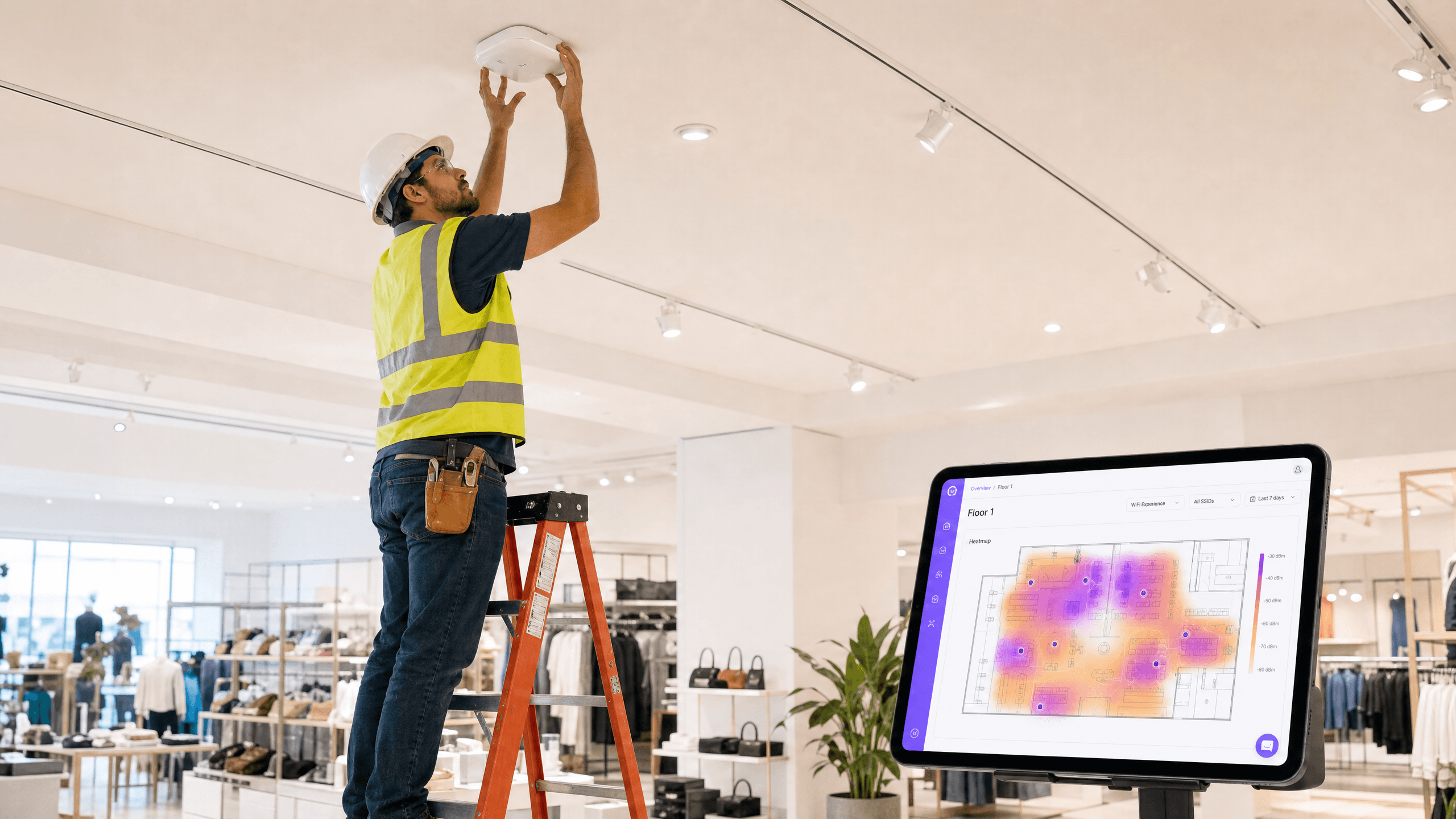

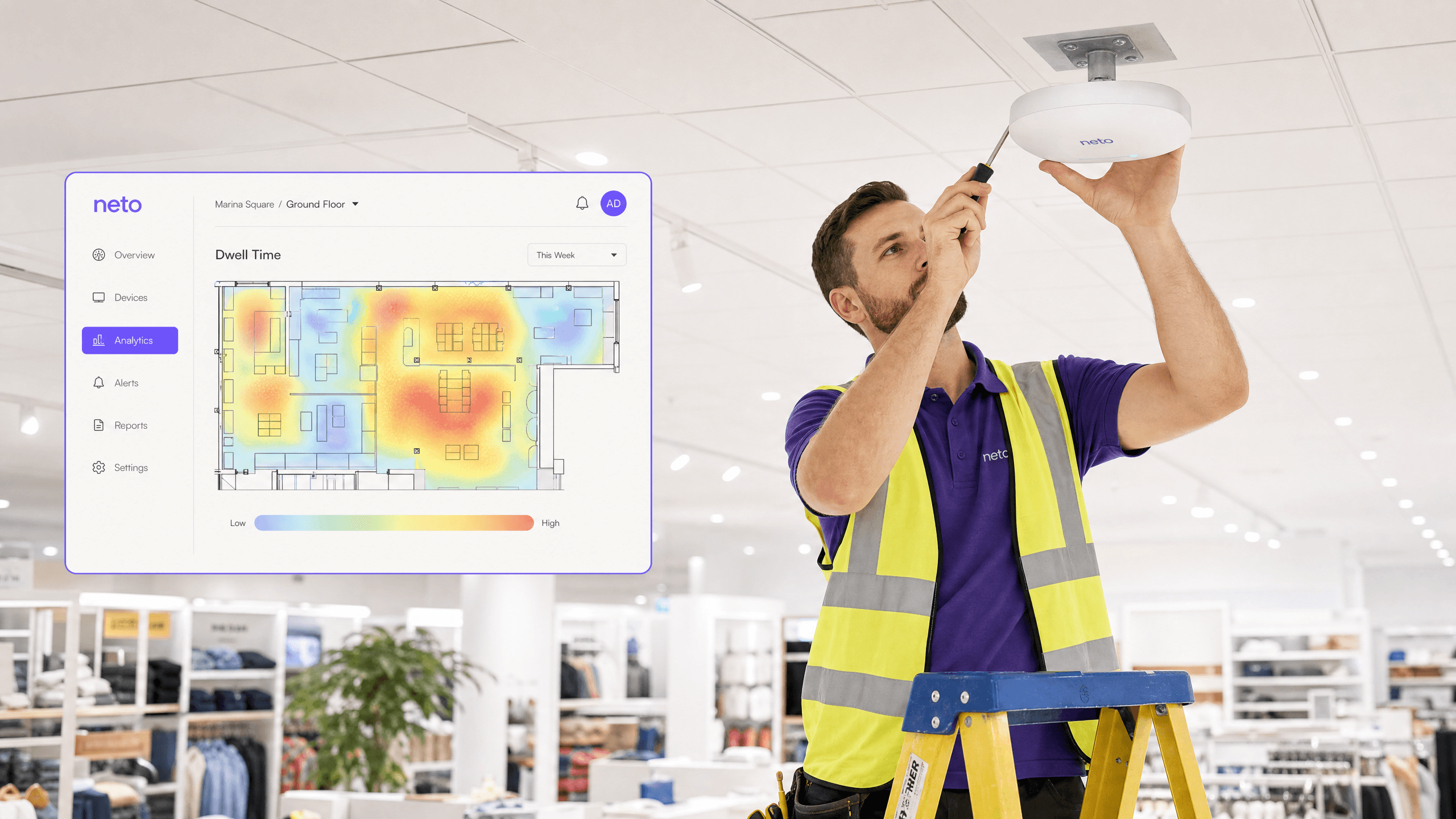

Heatmapping vs. Presence Analytics: Differenze Tecniche

Questa guida tecnica autorevole illustra le differenze architettoniche e operative critiche tra il WiFi heatmapping e la presence analytics per gli operatori di sedi aziendali. Fornisce a responsabili IT, architetti di rete e direttori delle operazioni framework di implementazione attuabili, scenari di implementazione reali e best practice neutrali rispetto ai fornitori per massimizzare il ROI dalla loro infrastruttura wireless esistente.

Come Calcolare il Tempo di Permanenza Utilizzando i WiFi Location Analytics

Questa guida fornisce un riferimento tecnico completo per il calcolo del tempo di permanenza WiFi utilizzando i WiFi location analytics, coprendo l'intera architettura dalla cattura delle richieste di probe 802.11 attraverso la trilaterazione basata su RSSI all'analisi delle zone geofenced. È progettata per IT manager, architetti di rete e direttori delle operazioni di sede che necessitano di implementare un'intelligence di localizzazione accurata e scalabile in ambienti di vendita al dettaglio, ospitalità, sanità e settore pubblico. I lettori otterranno indicazioni pratiche sull'implementazione, casi di studio reali e un quadro chiaro per tradurre i dati spaziali grezzi in risultati di business misurabili.