WPA-PSK erklärt: Was es ist, wie es funktioniert und seine Sicherheitsrisiken

Dieses maßgebliche technische Referenzdokument erläutert die Funktionsweise von WPA-PSK — seinen 4-Wege-Handshake, seine kryptografische Architektur und seine inhärenten Sicherheitslücken — und erklärt präzise, warum Unternehmensnetzwerke auf robuste 802.1X- oder verwaltete Captive Portal-Architekturen umstellen müssen. Es bietet umsetzbare Implementierungsrichtlinien für IT-Verantwortliche, die komplexe Umgebungen in den Bereichen Gastgewerbe, Einzelhandel, Veranstaltungen und Organisationen des öffentlichen Sektors verwalten.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Wie WPA-PSK funktioniert

- Die kryptografische Grundlage

- Der 4-Wege-Handshake

- Wo das Sicherheitsmodell versagt

- Implementierungsleitfaden: Umstellung auf Unternehmenssicherheit

- Schritt 1: Überprüfen Sie Ihre aktuelle Netzwerkumgebung

- Schritt 2: Gast- und Unternehmensdatenverkehr trennen

- Schritt 3: Verwaltetes Gast-WiFi bereitstellen

- Schritt 4: Ältere PSK-Geräte isolieren

- Schritt 5: Integration in moderne Netzwerkarchitektur

- Best Practices & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Manager und Netzwerkarchitekten, die in großem Maßstab agieren — sei es in Einzelhandelsketten, Gastronomiebetrieben oder großen Einrichtungen des öffentlichen Sektors — kann die WiFi-Sicherheit nicht auf Mechanismen für Endverbraucher basieren. WPA-PSK (WiFi Protected Access Pre-Shared Key) bleibt der Standard für Heimnetzwerke und kleine Unternehmen, doch seine architektonischen Einschränkungen bergen in Unternehmensumgebungen inakzeptable Risiken.

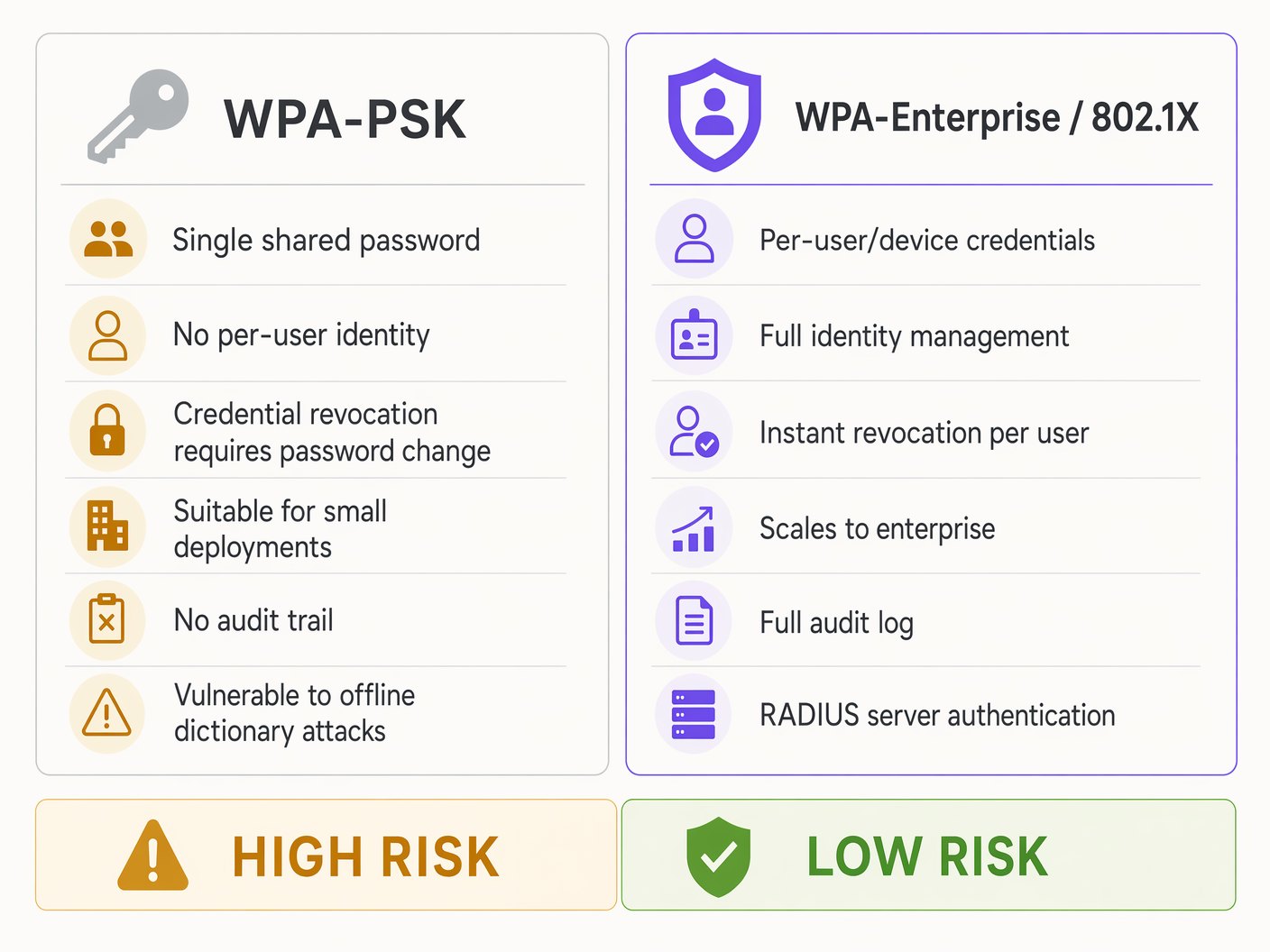

Obwohl WPA-PSK einfach zu implementieren ist, führt die Verwendung einer einzigen gemeinsamen Passphrase zu erheblichen operativen Engpässen: Die Widerrufung von Anmeldeinformationen ist ohne netzwerkweite Unterbrechung unmöglich, die Benutzeridentität bleibt undurchsichtig, und die grundlegende Kryptografie ist anfällig für Offline-Wörterbuchangriffe. Dieser Leitfaden analysiert die technischen Mechanismen von WPA-PSK, erklärt genau, wo sein Sicherheitsmodell für Geschäftsanwendungen versagt, und skizziert die zwingende Umstellung auf WPA-Enterprise (802.1X) und robuste Guest WiFi -Lösungen.

Durch das Verständnis dieser Einschränkungen können CTOs und Betriebsleiter von Veranstaltungsorten Risiken mindern, die Einhaltung von Standards wie PCI DSS und GDPR gewährleisten und Plattformen wie Purple nutzen, um eine Sicherheitslücke in ein verwaltetes, analysegesteuertes Asset zu verwandeln.

Technischer Deep-Dive: Wie WPA-PSK funktioniert

WPA-PSK wurde entwickelt, um eine starke Verschlüsselung ohne den Overhead eines Authentifizierungsservers bereitzustellen. Es basiert auf einem Pre-Shared Key (PSK) — einem Passwort von 8 bis 63 Zeichen — der sowohl dem Client-Gerät (Supplicant) als auch dem Access Point (Authenticator) bekannt ist.

Die kryptografische Grundlage

Der PSK wird nicht direkt zur Verschlüsselung des Datenverkehrs verwendet. Stattdessen dient er als Ausgangsmaterial zur Generierung eines Pairwise Master Key (PMK). Der PMK wird mithilfe des PBKDF2-Algorithmus (Password-Based Key Derivation Function 2) berechnet, indem die Passphrase zusammen mit der SSID des Netzwerks 4.096 Mal gehasht wird. Dieser rechenintensive Prozess wurde entwickelt, um Brute-Force-Angriffe zu verlangsamen. Moderne GPU-Rigs können jedoch Milliarden von Hash-Operationen pro Sekunde durchführen, wodurch dieser Schutz gegen einen entschlossenen Angreifer mit einem abgefangenen Handshake unzureichend wird.

Der 4-Wege-Handshake

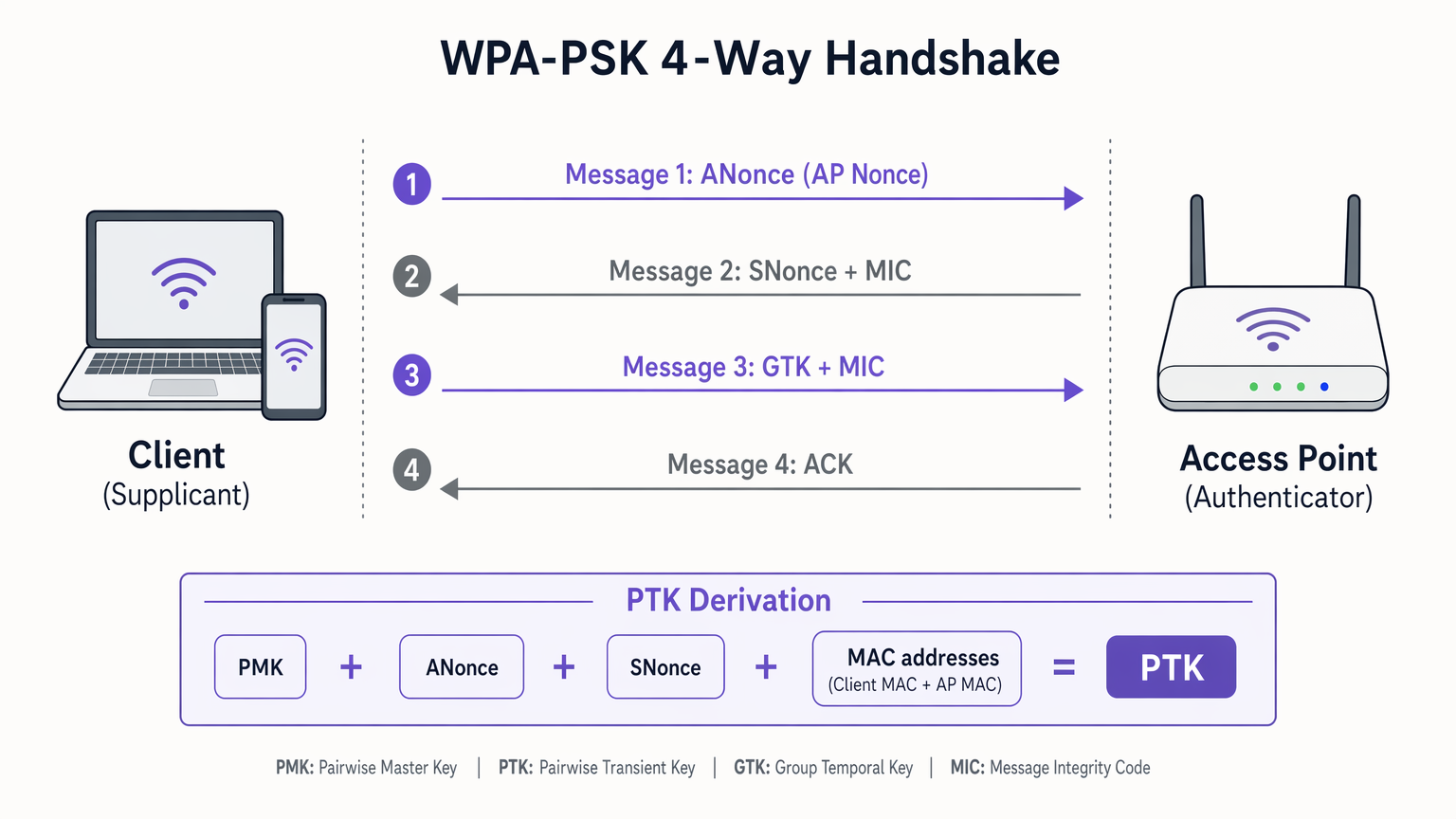

Sobald der PMK etabliert ist, müssen Client und AP beweisen, dass beide den PMK kennen, ohne ihn jemals über die Luftschnittstelle zu übertragen. Dies wird durch den 4-Wege-Handshake erreicht, der den Pairwise Transient Key (PTK) ableitet, der für die eigentliche Sitzungsverschlüsselung verwendet wird.

Der Handshake läuft wie folgt ab. In Nachricht 1 sendet der AP eine kryptografische Nonce (ANonce) an den Client. Der Client verfügt nun über alle benötigten Eingaben — PMK, ANonce, seine eigene SNonce und beide MAC-Adressen — um den PTK zu berechnen. In Nachricht 2 sendet der Client seine eigene Nonce (SNonce) an den AP, zusammen mit einem Message Integrity Code (MIC), um zu beweisen, dass er den PTK erfolgreich generiert hat. In Nachricht 3 verifiziert der AP den MIC, generiert den PTK und sendet den Group Temporal Key (GTK) — verwendet für Broadcast- und Multicast-Verkehr — verschlüsselt unter dem PTK. In Nachricht 4 bestätigt der Client den Empfang, und die verschlüsselte Datenübertragung beginnt.

Wo das Sicherheitsmodell versagt

Der grundlegende Fehler von WPA-PSK in einer Unternehmensumgebung ist nicht der Verschlüsselungsalgorithmus — AES-CCMP ist hochsicher — sondern die Schlüsselverwaltungsarchitektur.

Erstens stellen Offline-Wörterbuchangriffe das primäre kryptografische Risiko dar. Wenn ein Angreifer den 4-Wege-Handshake abfängt (der unverschlüsselt übertragen wird), kann er Offline-Brute-Force-Angriffe gegen den abgefangenen MIC durchführen. Da viele Veranstaltungsorte schwache oder vorhersehbare Passwörter verwenden, ist dies eine triviale Übung für moderne GPU-Rigs, die Milliarden von Hash-Operationen pro Sekunde ausführen können.

Zweitens ist das Fehlen einer Benutzeridentität ein kritischer operativer Fehler. WPA-PSK authentifiziert das Gerät, nicht den Benutzer. Eine IP-Adresse und MAC-Adresse bieten keine überprüfbare Identität, was WiFi Analytics stark einschränkt und die Reaktion auf Vorfälle nahezu unmöglich macht. Moderne mobile Betriebssysteme (iOS 14+, Android 10+) randomisieren MAC-Adressen standardmäßig, wodurch selbst die Geräteverfolgung unzuverlässig wird.

Drittens erzeugt das Widerrufsproblem eine fortlaufende operative Belastung. Wenn ein Mitarbeiter das Unternehmen verlässt oder ein Gerät kompromittiert wird, besteht die einzige Möglichkeit, den Zugriff zu widerrufen, darin, den PSK auf dem AP zu ändern und jedes einzelne legitime Client-Gerät manuell zu aktualisieren. In einer Retail -Umgebung mit Hunderten von Standorten und Tausenden von Geräten ist dies operativ undurchführbar — und in der Praxis werden Passwörter selten geändert.

Implementierungsleitfaden: Umstellung auf Unternehmenssicherheit

Für Unternehmensumgebungen ist die Migration von WPA-PSK zu WPA-Enterprise (802.1X) ein kritisches Sicherheitsmandat. Der folgende Rahmen gilt für Implementierungen in den Bereichen Hospitality , Healthcare , Retail und Transport .

Schritt 1: Überprüfen Sie Ihre aktuelle Netzwerkumgebung

Beginnen Sie mit einer umfassenden Bestandsaufnahme. Identifizieren Sie jede SSID, jede Authentifizierungsmethode und jeden Gerätetyp, der sich mit Ihrem Netzwerk verbindet. Kategorisieren Sie Geräte in drei Gruppen: unternehmensverwaltete Assets, Gast- oder Besuchergeräte sowie Legacy- oder IoT-Geräte. Diese Segmentierung ist die Grundlage für jede nachfolgende EEntscheidung.

Schritt 2: Gast- und Unternehmensdatenverkehr trennen

Verwenden Sie niemals einen PSK für Unternehmensressourcen. Unternehmensgeräte müssen sich über 802.1X unter Verwendung von RADIUS-Servern und EAP-Methoden authentifizieren. EAP-TLS (zertifikatbasiert) ist der Goldstandard für Headless-Geräte wie POS-Terminals, während PEAP-MSCHAPv2 für benutzerorientierte Geräte, die an Active Directory-Konten gebunden sind, geeignet ist. Für einen detaillierten Vergleich dieser Protokolle siehe EAP-TLS vs. PEAP: Welches Authentifizierungsprotokoll ist das richtige für Ihr Netzwerk? .

Schritt 3: Verwaltetes Gast-WiFi bereitstellen

Für öffentliche Netzwerke ist die Bereitstellung eines statischen PSK sowohl ein Sicherheits- als auch ein Marketingversagen. Stellen Sie eine offene SSID bereit, die zu einem Captive Portal umleitet. Plattformen wie Purple integrieren sich nahtlos in bestehende Hardware, um sicheren, identitätsbasierten Zugriff zu ermöglichen. Benutzer authentifizieren sich über Social Login, E-Mail oder SMS und generieren eine einzigartige Sitzung mit vollständigem Audit-Trail – dies erfüllt die Anforderungen von GDPR Artikel 32 an angemessene technische Sicherheitsmaßnahmen.

Schritt 4: Ältere PSK-Geräte isolieren

Für IoT-Geräte oder ältere Hardware, die 802.1X nicht unterstützen kann, ist die Isolierung die Strategie. Platzieren Sie alle PSK-Geräte in einem dedizierten, stark eingeschränkten VLAN ohne Zugriff auf das Unternehmens-Subnetz. Aktivieren Sie die Client-Isolation, um laterale Bewegungen zwischen Geräten zu verhindern. Verwenden Sie eine komplexe, zufällig generierte Passphrase mit 20 oder mehr Zeichen und legen Sie einen Rotationsplan fest.

Schritt 5: Integration in moderne Netzwerkarchitektur

Moderne Netzwerkbereitstellungen müssen dynamische Sicherheitsrichtlinien über verteilte Standorte hinweg unterstützen. Die Integration robuster WiFi-Sicherheit mit SD-WAN gewährleistet eine konsistente Richtliniendurchsetzung vom Edge bis zum Core. Erfahren Sie mehr über Die wichtigsten SD-WAN-Vorteile für moderne Unternehmen .

Best Practices & Risikominderung

Die folgende Tabelle fasst die wichtigsten Risikominderungsmaßnahmen für jedes Netzwerksegment zusammen.

| Netzwerksegment | Authentifizierungsmethode | Wichtige Kontrollen | Compliance-Relevanz |

|---|---|---|---|

| Unternehmensmitarbeiter | WPA-Enterprise / 802.1X | RADIUS, EAP-TLS oder PEAP, Widerruf pro Benutzer | PCI DSS Anforderung 8.2, ISO 27001 |

| Gast / Besucher | Offene SSID + Captive Portal | Identitätserfassung, Bandbreitenbegrenzung, Sitzungsprotokollierung | GDPR Art. 32, PCI DSS Anforderung 1.3 |

| IoT / Legacy | WPA-PSK (isoliert) | Isoliertes VLAN, Client-Isolation, komplexe Passphrase, Rotation | PCI DSS Anforderung 1.3, Netzwerksegmentierung |

Über die Architektur hinaus sind operative Kontrollen gleichermaßen wichtig. Konfigurieren Sie Ihr Wireless Intrusion Detection System (WIDS) so, dass es bei übermäßigen Deauthentifizierungs-Frames alarmiert – ein starker Indikator für einen aktiven Handshake-Capture-Angriff. Wenn Ihre Hardware WPA3 unterstützt, aktivieren Sie Simultaneous Authentication of Equals (SAE) in allen verbleibenden PSK-Netzwerken, da SAE selbst im PSK-Modus Vorwärtsgeheimnis und Widerstand gegen Offline-Wörterbuchangriffe bietet.

ROI & Geschäftsauswirkungen

Der Abschied von WPA-PSK ist nicht nur ein Sicherheits-Upgrade; es ist ein strategischer Geschäftsermöglicher mit messbaren Ergebnissen.

Reduzierter Betriebsaufwand: Helpdesk-Tickets im Zusammenhang mit WiFi-Passwortaktualisierungen sinken erheblich, wenn die Identität zentral verwaltet wird. In einem Einzelhandelsunternehmen mit 500 Standorten kann die Eliminierung der manuellen PSK-Rotation über Tausende von Geräten jährlich Hunderte von IT-Stunden einsparen.

Compliance & Risikominderung: 802.1X und verwaltete Captive Portals bieten die pro-Benutzer-Audit-Trails, die von PCI DSS und GDPR gefordert werden. Die Kosten einer PCI DSS-Nichteinhaltungsstrafe oder einer GDPR-Datenpannenmeldung übersteigen die Investition in eine ordnungsgemäße Authentifizierungsinfrastruktur bei Weitem.

Datenmonetarisierung: Der Übergang von einem statischen PSK zu einem von Purple verwalteten Captive Portal verwandelt WiFi von einem Kostenfaktor in einen Umsatzgenerator. Veranstaltungsorte, die die Plattform von Purple nutzen, erfassen Opt-in-Erstanbieterdaten, was gezielte Marketingkampagnen, die Integration von Treueprogrammen und detaillierte Standortanalysen ermöglicht, einschließlich Verweildauer, Besucherströme und Wiederholungsbesuchsraten.

Schlüsseldefinitionen

Pre-Shared Key (PSK)

A static passphrase of 8 to 63 characters shared between the access point and all client devices, used as the seed material for generating encryption keys.

The primary vulnerability in small business and consumer networks. When one person knows the PSK, the entire network is potentially compromised, and revocation requires a network-wide password change.

Pairwise Master Key (PMK)

A 256-bit key derived from the PSK and the network SSID using the PBKDF2 hashing algorithm, run 4,096 times.

The PMK is the top-level key in the WPA architecture. Because it incorporates the SSID, changing the network name requires recalculating the PMK on all devices.

4-Way Handshake

The cryptographic exchange where the AP and client swap nonces to independently calculate the session encryption key without transmitting the master key over the air.

The critical phase where offline dictionary attacks occur. If an attacker captures this handshake, they can attempt to crack the PSK entirely offline, with no network interaction required.

Pairwise Transient Key (PTK)

The temporary per-session encryption key generated during the 4-way handshake, used to encrypt unicast data traffic between a specific client and the AP.

Ensures that even though all users share the same PSK, they cannot easily decrypt each other's unicast traffic — though this protection is undermined if the PSK is cracked.

Message Integrity Code (MIC)

A cryptographic checksum transmitted during the handshake to prove that the sender possesses the correct PMK and has successfully calculated the PTK.

The MIC is the target of offline dictionary attacks. Attackers capture the MIC and use brute-force tools to generate matching MICs, thereby discovering the original PSK.

WPA-Enterprise / 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism requiring each user or device to authenticate individually against a RADIUS server using an EAP method.

The necessary upgrade path for enterprises moving away from WPA-PSK. Provides per-user identity, instant revocation, and a full audit trail.

Captive Portal

A web page that a user of a public-access network is required to interact with before network access is granted, typically used to capture identity, enforce terms of service, and apply access policies.

The modern alternative to providing a static PSK to guests. Enables identity capture, GDPR-compliant consent collection, bandwidth management, and marketing analytics integration.

Deauthentication Attack

A denial-of-service attack where forged 802.11 management frames are sent to force a client to disconnect from the AP, causing it to reconnect and perform a new 4-way handshake.

Used by attackers to actively generate handshake traffic for capture. Detection requires a Wireless Intrusion Detection System (WIDS) monitoring for abnormal deauthentication frame volumes.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) management for users connecting to a network service.

The core infrastructure component required for WPA-Enterprise deployments. Can be cloud-hosted or on-premises, and integrates with identity providers such as Active Directory, Azure AD, or Okta.

Ausgearbeitete Beispiele

A national retail chain with 500 locations currently uses a single WPA-PSK for all point-of-sale (POS) terminals and handheld inventory scanners. They have experienced high staff turnover and are preparing for a PCI DSS compliance audit. How should the network architecture be redesigned?

- Deploy a cloud-managed RADIUS server integrated with the corporate Identity Provider (IdP), such as Azure AD or Okta.

- Configure the APs to broadcast a dedicated corporate SSID using WPA-Enterprise (802.1X).

- Provision POS terminals with EAP-TLS (certificate-based authentication) to eliminate passwords entirely — certificates are provisioned via an MDM platform.

- Provision inventory scanners using PEAP-MSCHAPv2 tied to individual employee accounts in Active Directory.

- Retire the old WPA-PSK SSID for all corporate devices.

- If legacy scanners cannot support 802.1X, isolate them on a dedicated VLAN with MAC filtering and a highly complex, unique PSK per store — and document this as a compensating control in the PCI DSS audit.

- Deploy a separate guest SSID with a captive portal for customer-facing WiFi, ensuring complete network segmentation from the corporate environment.

A large conference centre provides WiFi to attendees by printing a WPA-PSK on the back of event badges. The IT team is dealing with bandwidth exhaustion, cannot identify malicious users, and is missing out on attendee engagement data. What is the recommended deployment?

- Remove the WPA-PSK requirement and transition to an Open SSID for all attendees.

- Implement a captive portal solution (such as Purple) for guest access, requiring authentication via email, social login, or SMS validation.

- Apply per-user bandwidth throttling policies through the portal to prevent any single user from exhausting available throughput.

- Configure content filtering to block known malicious domains and peer-to-peer traffic.

- Integrate the portal with the event's CRM or marketing automation platform to capture attendee demographics and consent.

- Enable Purple's analytics dashboard to monitor real-time footfall, dwell time by zone, and return visitor rates.

- Maintain the existing WPA-Enterprise SSID for event staff and AV equipment, ensuring complete separation from the attendee network.

Übungsfragen

Q1. A stadium IT director proposes using a WPA-PSK network for the press box, changing the password before every match to maintain security. What is the primary operational risk of this approach, and what alternative architecture would you recommend?

Hinweis: Consider the workflow required when a journalist arrives late, needs to connect a secondary device mid-match, or when a credential is shared beyond the intended recipients.

Musterlösung anzeigen

The primary operational risk is the support bottleneck and lack of identity it creates. Every journalist must manually enter the new password, leading to support calls and delays during a time-critical event. More critically, there is no audit trail to identify which specific individual is consuming excessive bandwidth or attempting malicious activity. The recommended architecture is a dedicated SSID for accredited press using a captive portal with pre-issued credentials tied to individual media accreditation IDs, or a WPA-Enterprise SSID using PEAP tied to a temporary RADIUS account provisioned for each accredited journalist. This provides individual accountability, instant revocation, and bandwidth management per user.

Q2. During a penetration test, a tester captures the 4-way handshake of your WPA-PSK network and cracks the password offline within four hours using a GPU rig. How does migrating to WPA-Enterprise (802.1X) using PEAP prevent this specific attack vector?

Hinweis: Consider how the authentication tunnel is established in PEAP before any user credentials are exchanged, and what an attacker would capture from the wireless frames.

Musterlösung anzeigen

WPA-Enterprise using PEAP (Protected Extensible Authentication Protocol) establishes an encrypted TLS tunnel between the client and the RADIUS server before any user credentials are exchanged. The user authentication happens inside this secure tunnel. Therefore, even if an attacker captures all wireless frames during the association process, they cannot perform an offline dictionary attack against the credentials — the credentials are protected by the server's TLS certificate. The attacker would need to compromise the RADIUS server's private key to decrypt the tunnel, which is a fundamentally different and far more difficult attack surface.

Q3. A hotel chain wants to improve its guest WiFi analytics to understand dwell times and repeat visit rates, but currently uses a static WPA-PSK for all guest rooms. Why does the PSK model prevent effective analytics, and what specific data does a captive portal solution unlock?

Hinweis: Consider what data is visible to the network when a device connects using a shared key versus an individualised portal login, and how modern mobile OS privacy features affect MAC-based tracking.

Musterlösung anzeigen

WPA-PSK only authenticates the device's MAC address, which is randomised by default on iOS 14+ and Android 10+ for privacy. Because all guests share the same key, the network has no way to link a specific device to a specific guest identity. Even if MAC randomisation were not a factor, a MAC address provides no demographic or identity data. Moving to a captive portal unlocks explicit first-party data: name, email address, loyalty programme ID, marketing consent, and demographic information provided at login. This ties every session to a known user profile, enabling accurate dwell time measurement, repeat visit identification, segmented marketing campaigns, and integration with the hotel's CRM and loyalty platform.

Weiterlesen in dieser Reihe

Die Zukunft der Wi-Fi-Sicherheit: KI-gesteuertes NAC und Bedrohungserkennung

Dieser maßgebliche Leitfaden beleuchtet die Entwicklung der Unternehmens-Wi-Fi-Sicherheit von veraltetem WPA2 zu KI-gesteuerter Netzwerkzugangskontrolle (NAC) und Bedrohungserkennung. Er wurde für IT-Führungskräfte entwickelt und bietet umsetzbare Bereitstellungsstrategien zur Sicherung von Umgebungen mit hoher Dichte wie Einzelhandel, Gastgewerbe und Stadien mithilfe der identitätsbasierten Netzwerke von Purple.

Verwaltung der IoT-Gerätesicherheit mit NAC und MPSK

Dieser technische Leitfaden beschreibt, wie Unternehmen ihre Headless-IoT-Geräte mithilfe der Multiple Pre-Shared Key (MPSK)-Architektur und Network Access Control (NAC) sichern können. Er bietet umsetzbare Implementierungsschritte zur Erreichung von Mikrosegmentierung, zur Eindämmung von Sicherheitsrisiken und zur Einhaltung von Vorschriften, ohne die Skalierbarkeit zu beeinträchtigen.

RadSec: Wie RADIUS über TLS die Sicherheit der WiFi-Authentifizierung verbessert

Diese maßgebliche technische Referenz erklärt, wie RadSec (RFC 6614) die Sicherheit der Unternehmens-WiFi-Authentifizierung verbessert, indem es den traditionellen RADIUS-Verkehr in TLS-Verschlüsselung einhüllt. Für IT-Manager und Netzwerkarchitekten konzipiert, behandelt sie Architektur, Bereitstellungsstrategien und praktische Schritte zur Minderung der Risiken von unverschlüsseltem UDP RADIUS-Verkehr in Unternehmens- und Gastnetzwerken.