Die Zukunft der Wi-Fi-Sicherheit: KI-gesteuertes NAC und Bedrohungserkennung

Dieser maßgebliche Leitfaden beleuchtet die Entwicklung der Unternehmens-Wi-Fi-Sicherheit von veraltetem WPA2 zu KI-gesteuerter Netzwerkzugangskontrolle (NAC) und Bedrohungserkennung. Er wurde für IT-Führungskräfte entwickelt und bietet umsetzbare Bereitstellungsstrategien zur Sicherung von Umgebungen mit hoher Dichte wie Einzelhandel, Gastgewerbe und Stadien mithilfe der identitätsbasierten Netzwerke von Purple.

Listen to this guide

View podcast transcript

- Zusammenfassung

- Technischer Deep-Dive: Der Wandel zu KI-gesteuertem NAC

- Das Versagen der traditionellen drahtlosen Sicherheit

- KI-gesteuerte NAC-Architektur

- Implementierungsleitfaden: Ein gestufter Ansatz

- Phase 1: Netzwerkaudit & Segmentierung

- Phase 2: Identität & Authentifizierung

- Phase 3: Konfiguration der KI-NAC-Richtlinien-Engine

- Phase 4: Kontinuierliche Überwachung & Compliance

- Best Practices für Enterprise Wi-Fi-Sicherheit

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

Für IT-Manager und Netzwerkarchitekten, die Umgebungen mit hoher Dichte verwalten – wie Einzelhandelsketten, Stadien und Gastronomiebetriebe – war die Bedeutung der drahtlosen Sicherheit noch nie so groß. Veraltete Authentifizierungsmethoden wie WPA2 Personal und statische Pre-Shared Keys (PSKs) sind grundlegend fehlerhaft, bieten keinerlei Einblick in den Gerätezustand und setzen Netzwerke dem Teilen von Anmeldeinformationen und Lateral-Movement-Angriffen aus.

Die Zukunft der drahtlosen Unternehmenssicherheit ist identitätsgesteuert und KI-gestützt. Dieser Leitfaden bietet einen technischen Deep-Dive in die Bereitstellung von KI-gesteuertem Network Access Control (NAC) und kontinuierlicher Bedrohungserkennung. Durch die Umstellung auf 802.1X, dynamisches VLAN Steering und maschinelles Lernen basierte Anomalieerkennung können IT-Teams Zero-Trust Network Access (ZTNA) am Edge erreichen. Wir werden untersuchen, wie Plattformen wie Purple's Guest WiFi und WiFi Analytics sich in diese fortschrittlichen Sicherheitsframeworks integrieren, um nahtlose, konforme und hochsichere Konnektivität ohne erhöhten IT-Aufwand zu liefern.

Technischer Deep-Dive: Der Wandel zu KI-gesteuertem NAC

Das Versagen der traditionellen drahtlosen Sicherheit

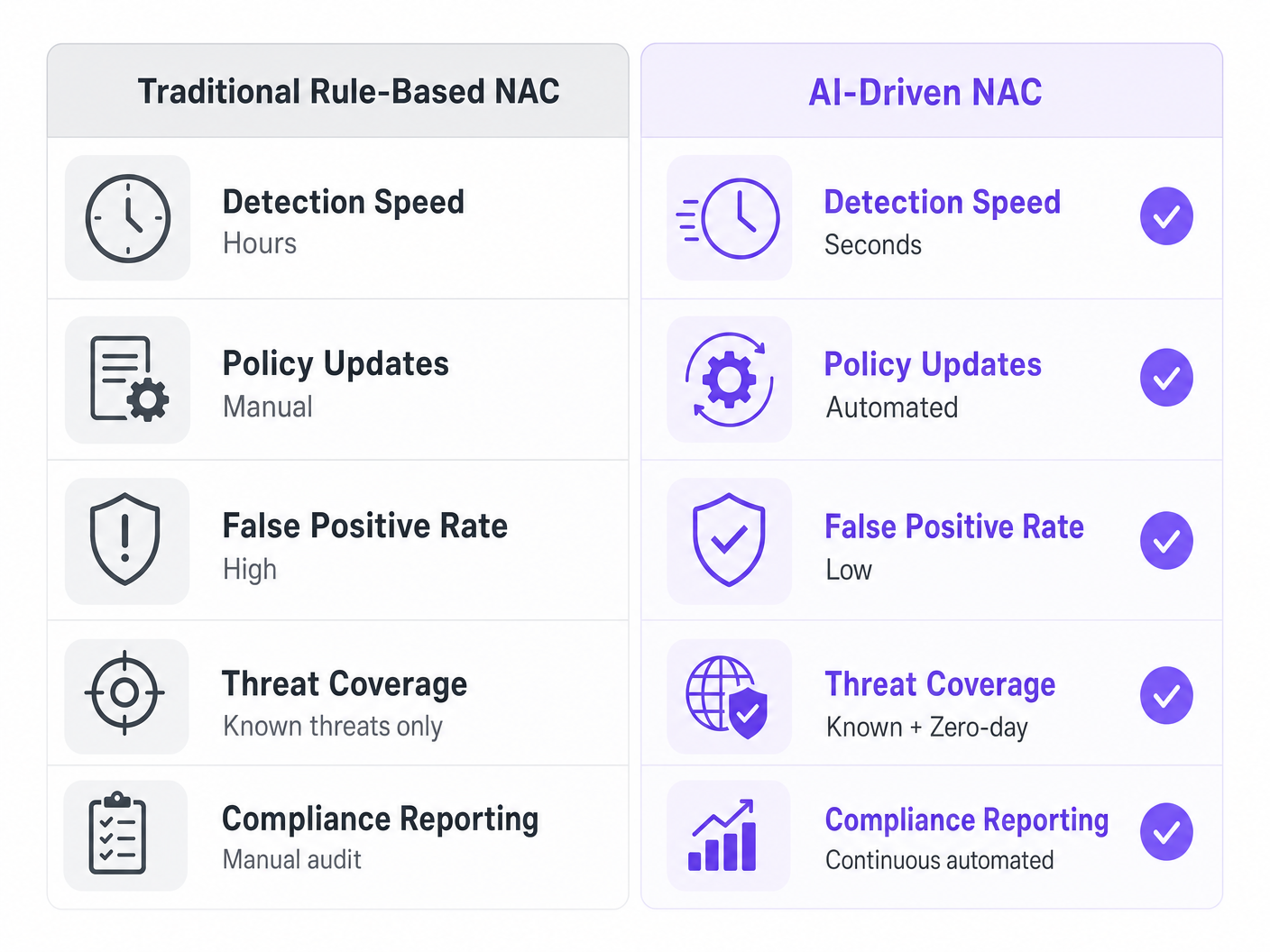

Traditionelle Unternehmensnetzwerke verlassen sich oft auf statische VLAN-Zuweisungen und geteilte Anmeldeinformationen. In einer weitläufigen Hospitality - oder Retail -Umgebung scheitert dieser Ansatz an drei Fronten:

- Mangel an Identitätskontext: Ein Gerät, das über einen geteilten PSK verbunden ist, ist lediglich eine MAC-Adresse. Es gibt keine kryptografische Verbindung zu einer Benutzeridentität.

- Anfälligkeit für Lateral Movement: Sobald ein Angreifer einen geteilten Schlüssel kompromittiert, erhält er uneingeschränkten Zugriff auf die Broadcast-Domain.

- Operativer Overhead: Die manuelle Verwaltung von MAC-Allowlists und das Rotieren von Schlüsseln über Hunderte von Standorten hinweg ist nicht nachhaltig.

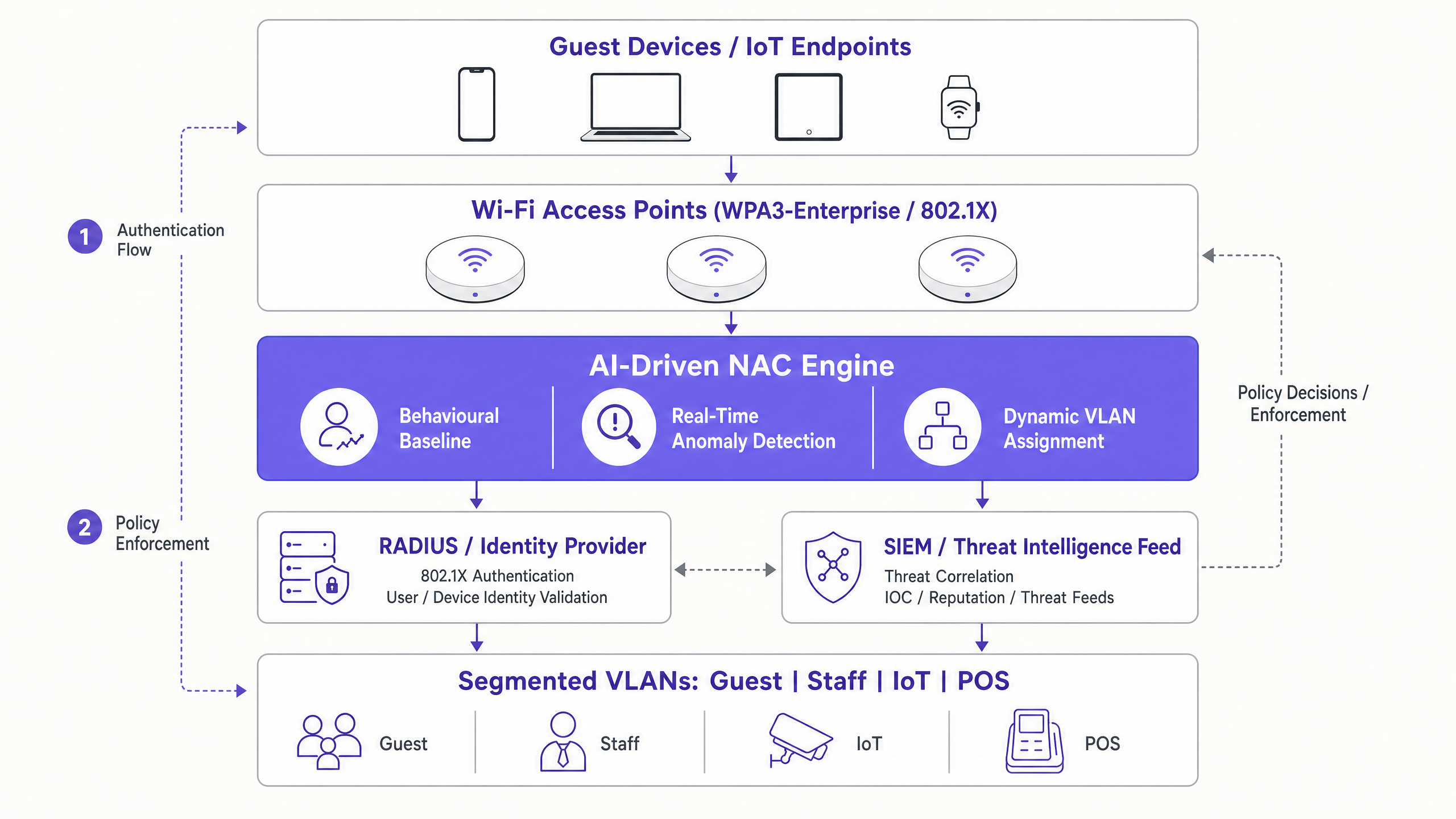

KI-gesteuerte NAC-Architektur

Moderne Network Access Control ersetzt statische Regeln durch dynamische, kontextsensitive Richtlinien. Bei der Integration mit KI und maschinellem Lernen authentifiziert die NAC-Engine nicht nur den Benutzer, sondern bewertet kontinuierlich das Verhalten des Geräts.

Kernkomponenten:

- 802.1X / WPA3-Enterprise: Die Grundlage für sicheren Zugriff. Es verwendet EAP (Extensible Authentication Protocol), um Anmeldeinformationen gegen einen RADIUS-Server oder Identity Provider (IdP) zu validieren, bevor der Netzwerkzugriff gewährt wird.

- Dynamisches VLAN Steering: Nach erfolgreicher Authentifizierung gibt der RADIUS-Server spezifische Attribute (z. B. Filter-Id oder Tunnel-Private-Group-Id) zurück. Der Access Point oder Switch verwendet diese Attribute, um das Gerät dynamisch in das richtige Netzwerksegment (z. B. Staff, Guest, IoT) zu platzieren. Für spezifische Herstellerimplementierungen siehe unseren Leitfaden zu How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

- Verhaltens-Baselinierung: Algorithmen des maschinellen Lernens etablieren eine Baseline des normalen Verhaltens für verschiedene Gerätetypen. Zum Beispiel sollte ein intelligenter Thermostat nur mit seinem zugewiesenen Cloud-Controller kommunizieren.

- Echtzeit-Bedrohungserkennung: Wenn der Thermostat plötzlich eine SSH-Verbindung zu einem Point of Sale (POS)-Terminal initiiert, kennzeichnet die KI-Engine diese Anomalie in Millisekunden und löst eine automatisierte Richtlinienreaktion aus – wie die Quarantäne des Geräts oder die Beendigung der Sitzung.

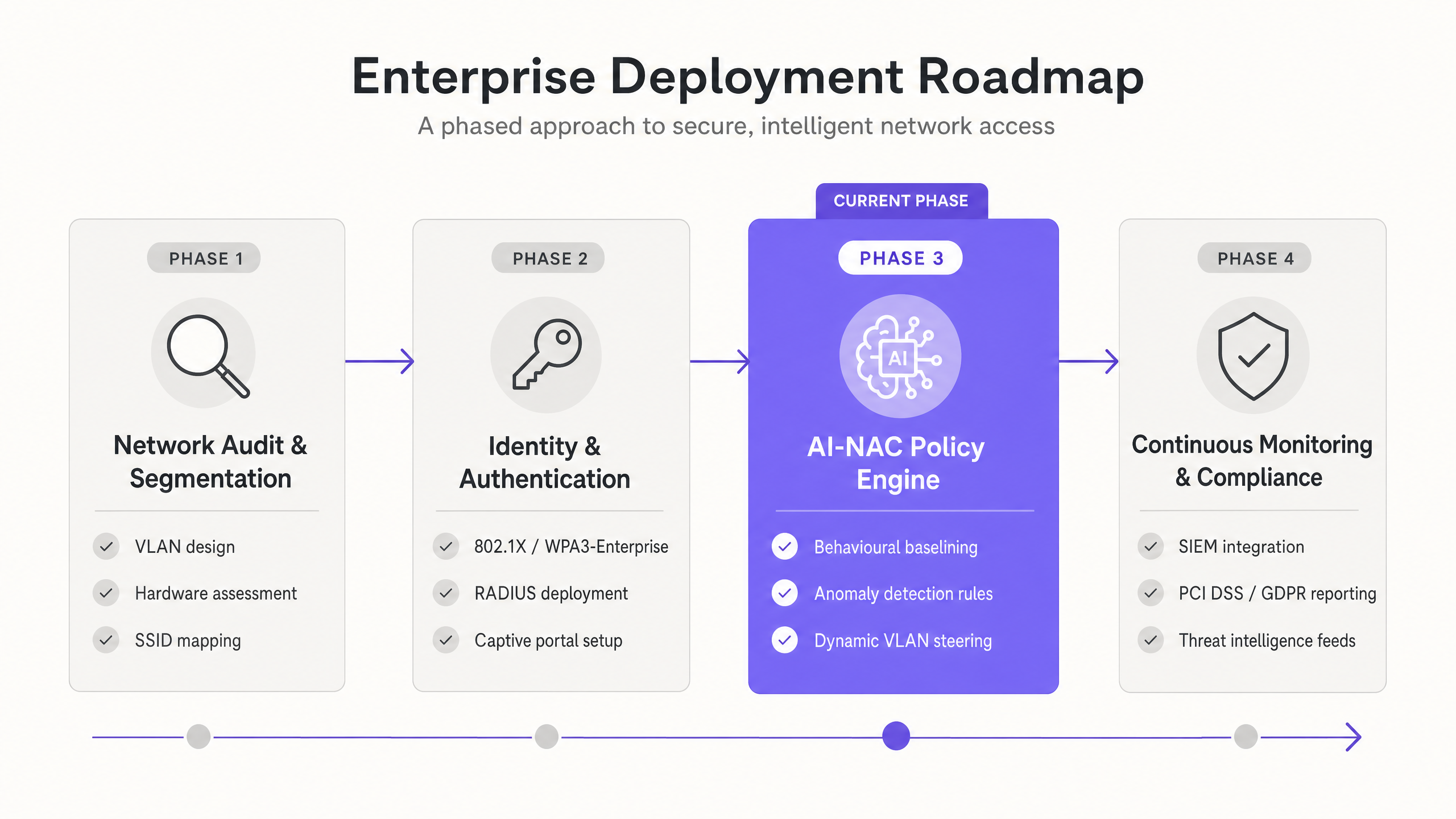

Implementierungsleitfaden: Ein gestufter Ansatz

Die Bereitstellung von KI-gesteuertem NAC in einem verteilten Unternehmen erfordert einen strukturierten Ansatz, um Geschäftsunterbrechungen zu vermeiden.

Phase 1: Netzwerkaudit & Segmentierung

Vor der Implementierung von NAC muss die zugrunde liegende Netzwerkarchitektur eine granulare Segmentierung unterstützen.

- Alle vorhandenen SSIDs und VLANs abbilden.

- Ein robustes VLAN-Schema entwerfen, das Gäste, Mitarbeiter, IoT-Geräte und PCI-regulierte Endpunkte isoliert.

- Sicherstellen, dass vorhandene Access Points und Switches 802.1X und RADIUS Change of Authorization (CoA) unterstützen.

Phase 2: Identität & Authentifizierung

Wechseln Sie von geteilten Passwörtern zu identitätsbasiertem Zugriff.

- Eine Cloud-native RADIUS-Infrastruktur (wie Purple's RADIUS-as-a-Service) bereitstellen, um On-Premise-Hardware zu eliminieren.

- Integration mit Unternehmens-IdPs (z. B. Microsoft Entra ID, Okta) für die Mitarbeiterauthentifizierung mittels EAP-TLS (zertifikatbasiert) oder PEAP-MSCHAPv2.

- Sicheres Onboarding für Besucher über ein konformes Captive Portal implementieren.

Phase 3: Konfiguration der KI-NAC-Richtlinien-Engine

Die intelligenten Routing- und Überwachungsfunktionen aktivieren.

- RADIUS-Rückgabeattribute konfigurieren, um dynamisches VLAN Steering basierend auf Benutzergruppe oder Geräteprofilierung durchzusetzen.

- Maschinelles Lernen zur Verkehrsanalyse auf dem Wireless Controller oder der Overlay-Plattform aktivieren.

- Automatisierte Quarantänerichtlinien für Geräte definieren, die ein hohes Risiko aufweisen (z. B. Port-Scanning oder übermäßige fehlgeschlagene Authentifizierungen).

Phase 4: Kontinuierliche Überwachung & Compliance

Die drahtlose Sicherheitsposition in breitere Unternehmenssicherheitsoperationen integrieren.

- Drahtlose Telemetrie- und Authentifizierungsprotokolle an eine SIEM (Security Information and Event Management)-Plattform weiterleiten.

- Compliance-Berichterstattung für PCI DSS und GDPR automatisieren. Die Purple-Plattform stellt beispielsweise sicher, dass die Erfassung von Gastdaten strikt den UK GDPR- und PECR-Frameworks.

Best Practices für Enterprise Wi-Fi-Sicherheit

- Zertifikatbasierte Authentifizierung (EAP-TLS) durchsetzen: Für Mitarbeiter und Unternehmensgeräte ist EAP-TLS der Goldstandard. Es eliminiert den Diebstahl von Anmeldeinformationen, da die Authentifizierung auf einem kryptografischen Zertifikat basiert, das über MDM (Mobile Device Management) auf dem Gerät installiert ist, anstatt auf einem Passwort.

- Identitätsbasiertes Gast-Wi-Fi nutzen: Für den öffentlichen Zugang in Transport -Drehkreuzen oder Einzelhandelsgeschäften verwenden Sie ein verwaltetes Captive Portal, das die MAC-Adresse mit einer verifizierten Identität (E-Mail, SMS oder Social Login) verknüpft. Dies bietet einen Audit-Trail und ermöglicht leistungsstarke Marketinganalysen.

- Mikrosegmentierung implementieren: Verlassen Sie sich nicht auf ein einziges 'IoT'-VLAN. Segmentieren Sie Geräte nach Funktion (z. B. HLK, Überwachungskameras, Digital Signage), um den Schadensradius eines kompromittierten Endpunkts zu begrenzen.

- WPA3 einführen: WPA3 für alle neuen Implementierungen vorschreiben. WPA3-Enterprise führt obligatorische Protected Management Frames (PMF) ein, die vor Deauthentifizierungsangriffen schützen.

Fehlerbehebung & Risikominderung

Auch bei automatisierten Systemen müssen IT-Teams Ausfallmodi antizipieren:

- RADIUS-Timeout/Fehler: Wenn die NAC-Engine den Cloud-RADIUS-Server nicht erreichen kann, schlagen die Geräte bei der Authentifizierung fehl. Minderung: Implementieren Sie eine 'Fail-Open'-Richtlinie für kritische Infrastrukturen in einem eingeschränkten VLAN oder stellen Sie ein Multi-Region-RADIUS-Failover sicher.

- Fehlalarme bei der Anomalieerkennung: Übermäßig aggressive KI-Modelle können legitime Geräte unter Quarantäne stellen und so zu Betriebsunterbrechungen führen. Minderung: Betreiben Sie die KI-Engine in den ersten 14-30 Tagen im 'Nur-Überwachungs'-Modus, um eine genaue Basislinie zu erstellen, bevor Sie die automatisierte Durchsetzung aktivieren.

- Inkompatibilität mit älteren Geräten: Ältere IoT-Geräte (z. B. ältere Barcode-Scanner) unterstützen möglicherweise 802.1X nicht. Minderung: Verwenden Sie Identity PSK (iPSK) oder MAC Authentication Bypass (MAB) speziell für diese Geräte, weisen Sie ihnen eindeutige Passphrasen zu und beschränken Sie ihren Zugriff über strenge ACLs.

ROI & Geschäftsauswirkungen

Der Übergang zu einer KI-gesteuerten NAC-Architektur liefert messbaren Geschäftswert über die Risikoreduzierung hinaus:

- Reduzierte IT-Betriebskosten: Die Automatisierung der Geräteintegration und VLAN-Zuweisung reduziert Helpdesk-Tickets im Zusammenhang mit Wi-Fi-Konnektivität und Passwort-Resets erheblich.

- Vereinfachte Compliance: Automatisierte Berichterstellung und strenge Segmentierung optimieren PCI DSS-Audits, wodurch der Umfang des Audits oft reduziert und Tausende an Compliance-Kosten eingespart werden.

- Verbesserte Kundeneinblicke: Durch die Integration sicherer Identitätsvalidierung mit Plattformen wie Purple können Veranstaltungsorte demografische Daten und Verweildauern sicher erfassen, gezielte Marketingkampagnen vorantreiben und gleichzeitig die GDPR-Compliance aufrechterhalten.

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.